Размер и доля рынка Защита кибер Безопасность

Анализ рынка Защита кибер Безопасность от Mordor интеллект

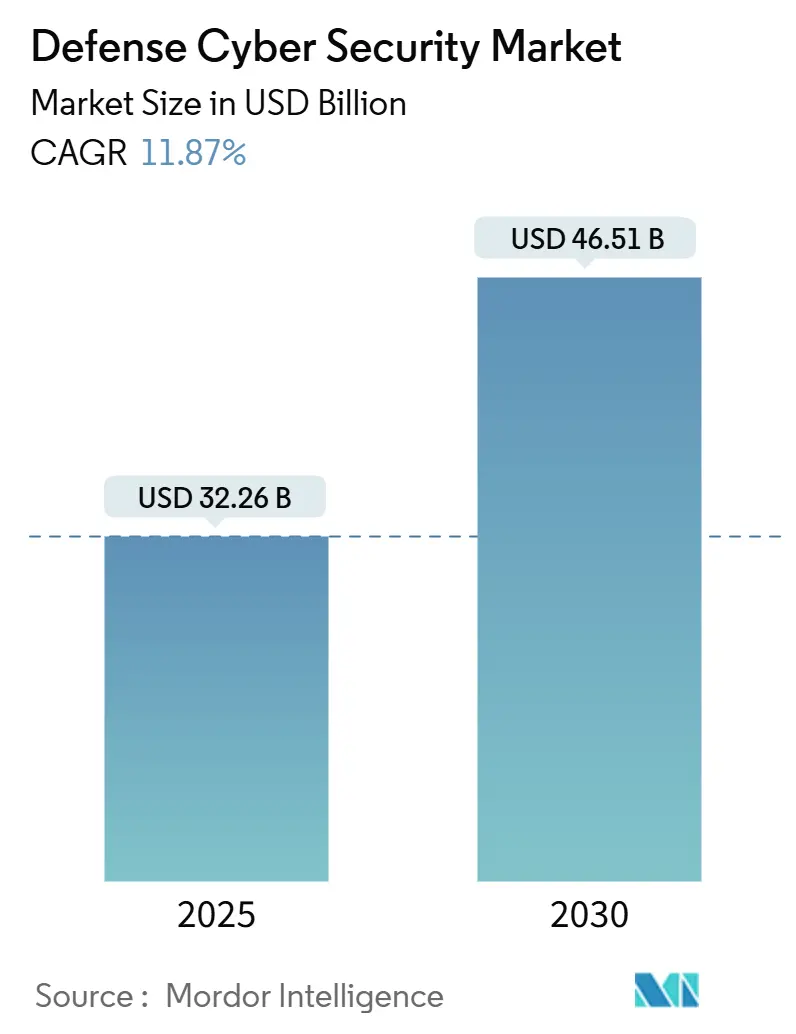

Размер рынка Защита кибер Безопасность составил 32,26 млрд долларов США в 2025 году и, по прогнозам, достигнет 46,51 млрд долларов США к 2030 году, что отражает CAGR 11,87%, поскольку сектор поворачивается к архитектурам 'никогда не доверяй, всегда проверяй' в системах национальной безопасности. Быстрая институционализация политик нулевого доверия, вооружение операционных технологий и растущее давление для защиты спутниковых и программно-определяемых сетей объединяются для поднятия кибер-операций до полноценного боевого домена наравне с сухопутными, морскими, воздушными и космическими силами. Мандаты, выданные Министерством обороны США (DoD) для внедрения нулевого доверия в каждую боевую платформу к 2035 году, усиливают спрос на решения безопасности, которые работают как на корпоративном, так и на тактическом уровнях.[1]Jared Serbu, "DoD Aims к Automate ноль Trust Assessments," federalnewsnetwork.com В то же время переход к совместным операциям во всех доменах в рамках таких программ, как JADC2 и GCIA, продвигает инвестиции в безопасные облачно-граничные структуры, способные к обмену данными в реальном времени в спорных театрах военных действий.

Ключевые выводы отчета

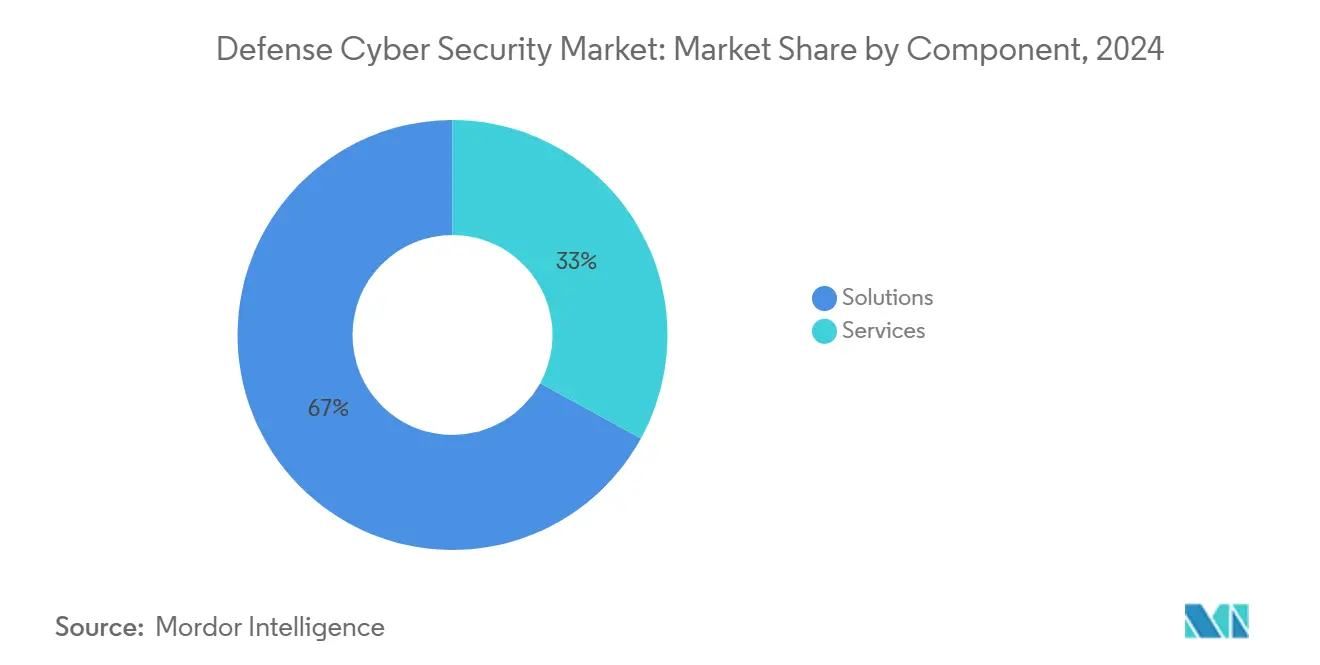

- По компонентам решения продолжали доминировать с 67% выручки в 2024 году, в то время как услуги прогнозируются к расширению с CAGR 11,8% до 2030 года.

- По типу безопасности сетевая безопасность лидировала с 42% долей размера рынка Защита кибер Безопасность в 2024 году, однако облачная безопасность прогнозируется к продвижению с CAGR 15,7% до 2030 года.

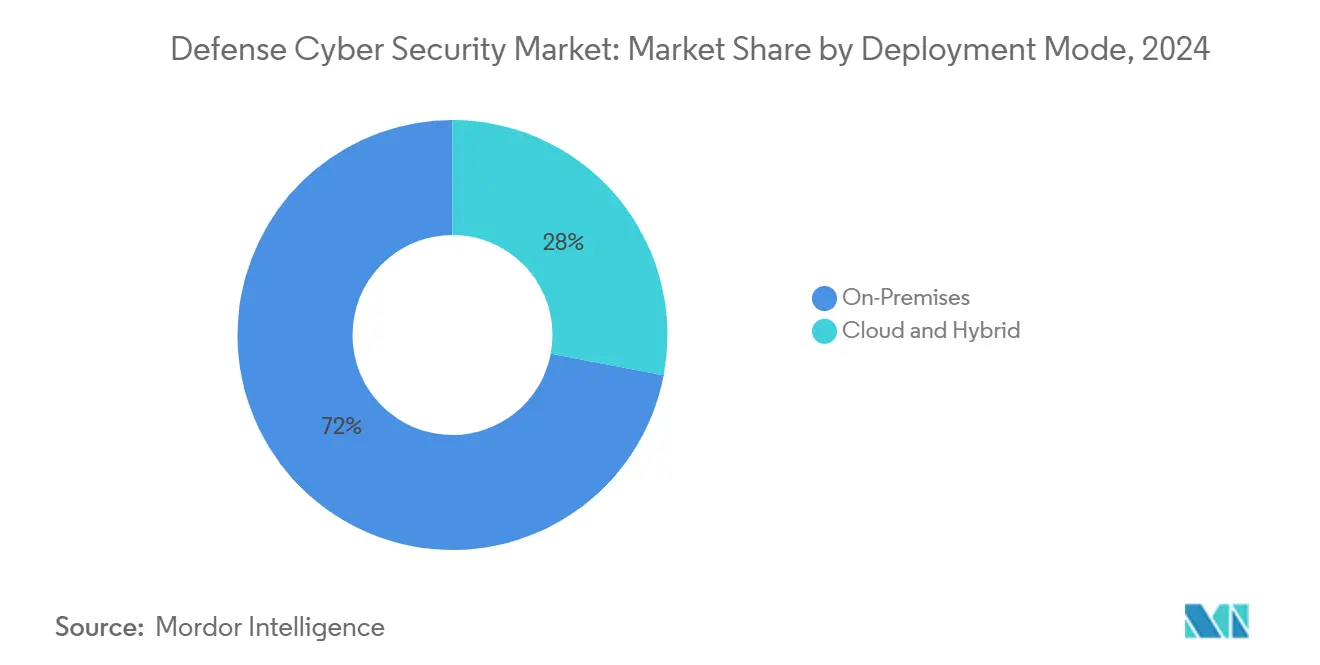

- По режиму развертывания локальные модели составляли 72% выручки 2024 года, тогда как облачное развертывание готово к росту с CAGR 14,8%.

- По конечному пользователю сухопутные силы удерживали 37% доли рынка Защита кибер Безопасность в 2024 году; военно-морские силы регистрируют самый быстрый рост с CAGR 12,5%.

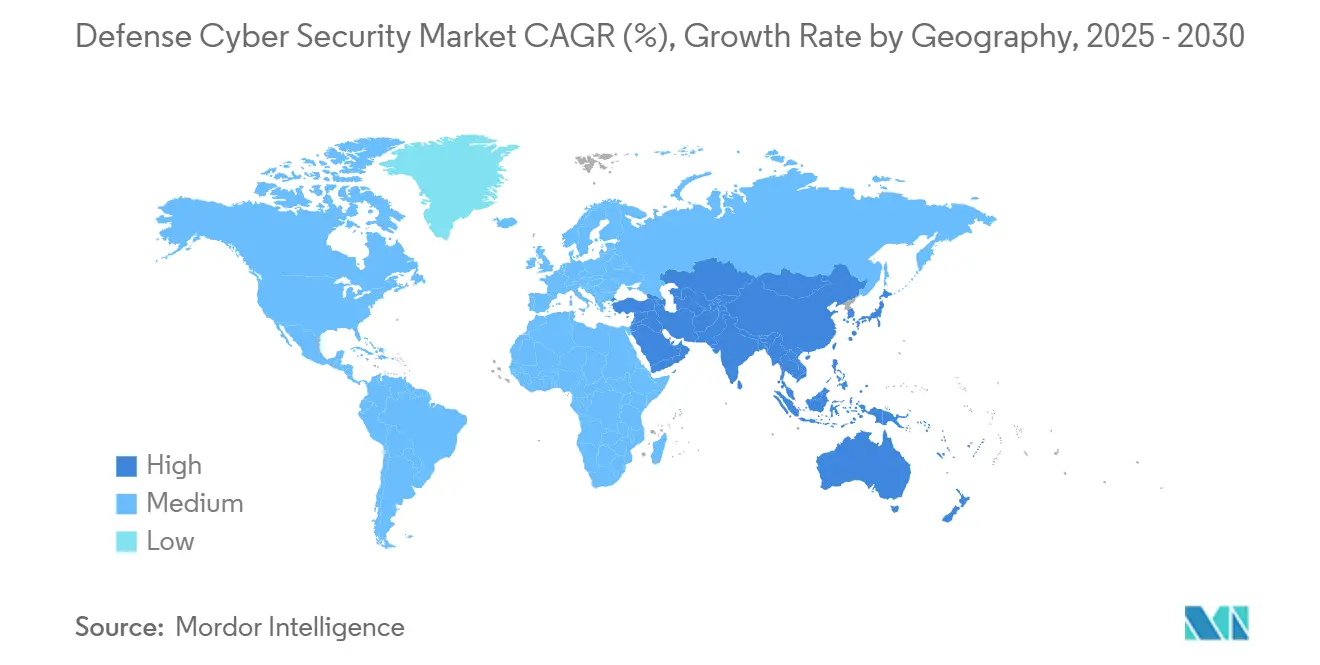

- По географии Северная Америка обеспечила 38% лидерства по выручке в 2024 году, в то время как Азиатско-Тихоокеанский регион развивается с CAGR 11,4% до 2030 года.

Глобальные тренды и аналитика рынка Защита кибер Безопасность

Анализ влияния драйверов

| Драйвер | (~) % влияние на прогноз CAGR | Географическая релевантность | Временные рамки влияния |

|---|---|---|---|

| Быстрое развертывание программно-определяемых и спутниковых сетей поля боя в Азии | +2.1% | Азиатско-Тихоокеанский регион с распространением на союзников Индо-Тихоокеанского региона | Средний срок (2-4 года) |

| Обязательные архитектуры нулевого доверия в закупках США и стран 'Пяти глаз' | +2.8% | Северная Америка, Австралия, Великобритания с принятием НАТО | Долгий срок (≥ 4 лет) |

| Ускоренное принятие цифровых двойников и автономных платформ, требующих безопасности OT-это в реальном времени | +1.9% | Глобально, с ранним принятием в США и Европе | Средний срок (2-4 года) |

| Программы миграции оборонных облачно-граничных систем (JADC2, GCIA), стимулирующие расходы на безопасную дата-фабрику | +2.3% | Северная Америка с требованиями совместимости союзников | Долгий срок (≥ 4 лет) |

| Финансирование NATO DIANA и EU EDF, катализирующее трансграничные инвестиции в киберполигоны | +1.4% | Европа с трансатлантическим сотрудничеством | Средний срок (2-4 года) |

| Источник: Mordor Intelligence | |||

Быстрое развертывание программно-определяемых и спутниковых сетей поля боя в Азии

Военные силы Азиатско-Тихоокеанского региона проводят полевые испытания программно-определяемых сетей, которые позволяют командирам реконфигурировать топологии связи за секунды, умножая потенциальные векторы атак, которые противники могут использовать от космоса до берега. Доктрина Южной Кореи 2024 года теперь интегрирует наступательные кибер-опции наряду с безопасными анклавами нулевого доверия, сигнализируя о региональном переходе от чисто оборонительных позиций. Закон Японии об активной кибер-обороне вступает в силу к 2027 году и разрешает правительственный мониторинг трафика критической инфраструктуры для выявления аномалий, что является заметным расширением государственного надзора. Сопряжение спутниковых каналов с наземными узлами 5 г улучшает устойчивость, но подвергает телеметрию космических аппаратов тактикам подмены и отказа. Учения, такие как Talisman Sabre, все больше вплетают кибер-цели в кинетические военные игры, подчеркивая, как рынок Защита кибер Безопасность переплетен с более широкими решениями по структуре сил.[2]International Institute для Strategic Studies, "азия-тихоокеанский военный Exercises Данные-Set," iiss.org

Обязательные архитектуры нулевого доверия в закупках США и стран 'Пяти глаз'

Исполнительный указ 14028 и Меморандум национальной безопасности 8 обязывают каждую систему национальной безопасности США принять нулевое доверие, подпитывая закупки, движимые соблюдением требований, которые распространяются от корпоративных ИТ до тактических систем управления оружием. Автоматизация Пентагоном рабочих процессов оценки ускоряет аккредитацию без разбавления строгости, что является предпосылкой для масштабирования на миллионы конечных точек. Положения о совместимости 'Пяти глаз' теперь появляются в языке запросов предложений, вознаграждая поставщиков, которые могут удовлетворить многонациональные пороги допуска к секретности. К 2035 году нулевое доверие должно пронизать системы запуска, авионику и цепи управления огнем, требуя криптографической гибкости и непрерывной проверки личности даже в условиях отказа связи.

Ускоренное принятие цифровых двойников и автономных платформ, требующих безопасности OT-IT в реальном времени

Инжиниринг цифровых двойников сокращает циклы разработки, но одновременно подвергает симуляционные среды шпионажу. Решение армии США в мае 2024 года построить пехотную машину XM30 полностью внутри виртуальной экосистемы иллюстрирует, как проектные данные могут стать высокоценной кибер-целью. Интеллектуальные действующие цифровые двойники уже выдают команды управления физическим дронам, уничтожая прежний воздушный зазор OT-это. Защита контролируемой несекретной информации в этих зеркальных системах требует шифрования в покое и в движении, плюс обнаружение аномалий на базе ИИ, настроенное для трафика датчиков в реальном времени. По мере того как автономность расширяется от разведывательных дронов до летальных систем, рынок Защита кибер Безопасность находит новый спрос на детерминистические движки реагирования, которые не могут быть заглушены или подделаны.

Программы миграции оборонных облачно-граничных систем (JADC2, GCIA), стимулирующие расходы на безопасную дата-фабрику

JADC2 и GCIA переархитектурируют информационные потоки так, чтобы тактические эшелоны беспрепятственно делились данными со стратегическими командованиями. Агентство оборонных информационных систем выделило 504,9 млн долларов США в 2025 финансовом году на нулевое доверие и расширенную кибер-ситуационную осведомленность, сигнализируя о твердой бюджетной поддержке. Граничные узлы в отвергнутых или деградированных средах должны принимать автономные решения о рисках, побуждая к инвестициям в облегченные стеки безопасности, которые работают без обратной связи. Междоменные решения, которые перемещают разведданные между уровнями классификации, теперь внедряют автоматическую дезинфекцию для сохранения секретности, одновременно обеспечивая коалиционные операции. Следовательно, рынок Защита кибер Безопасность наклоняется к адаптивным контролям доступа и высоконадежным аудиторским функциям, которые сохраняются даже когда противники нарушают магистральные связи.[3]TechUK, "крест-Domain решения для Coalition операции," techuk.org

Анализ влияния ограничений

| Ограничение | (~) % влияние на прогноз CAGR | Географическая релевантность | Временные рамки влияния |

|---|---|---|---|

| Фрагментированные устаревшие платформы, препятствующие сквозному развертыванию шифрования | -1.8% | Глобально, с острым влиянием на устоявшиеся оборонные системы | Долгий срок (≥ 4 лет) |

| Затяжной разрыв в талантах с допуском к секретности в секретных проектах | -2.1% | Северная Америка и Европа с распространением на союзные страны | Средний срок (2-4 года) |

| Затратные циклы получения разрешения на эксплуатацию (ATO) и сертификации для мультидоменных решений | -1.3% | Северная Америка с регулятивным влиянием на закупки союзников | Средний срок (2-4 года) |

| Низкий приоритет финансирования и отсутствие эффективной метрики ROI | -0.9% | Глобально, с различным влиянием в зависимости от распределения оборонного бюджета | Короткий срок (≤ 2 лет) |

| Источник: Mordor Intelligence | |||

Фрагментированные устаревшие платформы, препятствующие сквозному развертыванию шифрования

Системы вооружения, построенные в 1990-х годах, остаются на службе, но их процессоры и шины не могут справиться с современной криптографией без компромиссов в производительности. Каждый вид войск все еще поддерживает платформо-специфические протоколы, осложняя любое стремление к унифицированному управлению ключами. Командиры иногда предпочитают время работы миссии исчерпывающему шифрованию, создавая культурное сопротивление, которое соответствует техническому тупику. Поскольку циклы замены охватывают десятилетия, основные подрядчики должны архитектурировать оберточные решения, которые модернизируют принципы нулевого доверия без переписывания исходного кода, что является нишевым, но растущим сегментом рынка Защита кибер Безопасность.

Затяжной разрыв в талантах с допуском к секретности в секретных проектах

Инициатива кибер-рабочей силы DoD не заполнила критические должности; очереди на допуск 12-18 месяцев отговаривают профессионалов среднего звена. Коммерческие фирмы соблазняют тех же кандидатов пакетами компенсации, которые значительно превышают эквиваленты по шкале GS, расширяя разрывы в удержании. Взаимная проверка среди союзников неравномерна, ограничивая многонациональное укомплектование персоналом совместных программ. Возникают региональные дисбалансы, при этом американский Юг и Горный Запад сталкиваются с более острой нехваткой, поскольку допущенные к секретности профессионалы сосредотачиваются возле Вашингтона, Хантсвилла и Сан-Антонио. Нехватка талантов, следовательно, стимулирует устойчивый спрос на управляемые услуги внутри рынка Защита кибер Безопасность.

Сегментный анализ

По компонентам: рост услуг опережает доминирование решений

Решения захватили 67% выручки в 2024 году, отражая стабильные контракты на обновление для брандмауэров, устройств безопасного шлюза и платформ анализа угроз, которые закрепляют корпоративные сети. Это доминирование перевелось в 21,6 млрд долларов США размера рынка Защита кибер Безопасность в базовом году. Однако услуги масштабируются быстрее, продвигаясь с CAGR 11,8%, поскольку военные все больше рассматривают безопасность как непрерывную практику, а не как разовую установку.

Консультационные команды теперь внедряют экспертов DevSecOps внутрь гибких программных фабрик для обеспечения соответствия кодовых конвейеров стандартам разрешения на эксплуатацию с первого дня. Поставщики управляемого обнаружения и реагирования обрабатывают миллионы ежедневных уведомлений в глобальной инфраструктуре ВВС, используя ИИ для подавления шума и выявления действенных угроз. Тренировочные режимы, охватывающие концепции нулевого доверия, квантово-безопасное шифрование и противоборствующий ИИ, поставляются частными академиями по контрактам неопределенной поставки. Эти действия наращивают повторяющуюся выручку и наклоняют расходы к услугам, что является паттерном, который, вероятно, поднимет долю рынка Защита кибер Безопасность услуг до одной трети к 2030 году.

По типу безопасности: облачная безопасность нарушает сетецентричные модели

Сетевая безопасность оставалась якорем на 42% в 2024 году, эквивалентно 13,6 млрд долларов США размера рынка Защита кибер Безопасность. Брандмауэры, системы предотвращения вторжений и безопасные шлюзы по-прежнему защищают гарнизонные сети, но облачная безопасность движется вперед с CAGR 15,7%. JADC2 требует многоуровневые архитектуры безопасности, которые простираются от секретных до коалиционных и коммерческих облаков, заставляя закупать контроли идентичности, конфигурации и предотвращения утечки данных, настроенные для инфраструктуры как кода.

Сегменты безопасности конечных точек и приложений получают дополнительную тракцию, поскольку каждый дрон, радар и боевая машина превращается в узел оборонной сети. Генерация квантово-случайных чисел и охота на угрозы с поддержкой ИИ являются появляющимися подсегментами, привлекающими венчурный капитал и гранты EDF. Поставщики, способные охватить традиционную периметральную оборону и контейнеризованные микросервисы в облачных средах, будут консолидировать долю на рынке Защита кибер Безопасность.

По режиму развертывания: принятие облака ускоряется, несмотря на доминирование локального размещения

Локальные установки составляли 72% расходов в 2024 году, главным образом потому, что секретные рабочие нагрузки не могут проходить через общественную инфраструктуру без высоконадежного шифрования. Эта цифра представляла 23,2 млрд долларов США размера рынка Защита кибер Безопасность. Тем не менее, облачное развертывание прогнозируется к добавлению 14,8% ежегодно до 2030 года, поскольку министерства используют аккредитованные зоны коммерческих облаков, такие как AWS Secret и Azure Government. Преобладают гибридные паттерны: приложения планирования миссий могут жить локально, в то время как аналитика и тренировочные симуляторы работают в облаках FedRAMP Высокий, где эластичные вычисления дешевле и быстрее масштабируются.

Граничные узлы на борту эсминцев, самолетов и передовых оперативных баз теперь связываются с этой гибридной сеткой и полагаются на пакетную спутниковую пропускную способность. Результатом является нюансированный тезис закупок: инвестировать в укрепление устаревших дата-центров сегодня, готовясь к облачно-нативному сдвигу завтра - динамика, которая поддерживает рост в обоих сегментах рынка Защита кибер Безопасность.

По конечному пользователю: военно-морские силы ведут рост через модернизацию морского домена

Сухопутные силы генерировали 37% выручки 2024 года, что равнялось 11,9 млрд долларов США, поскольку бронированные формирования и сигнальные батальоны требовали укрепленных сетей для спорных сред. Военно-морские силы, однако, регистрируют самую резкую траекторию с CAGR 12,5%. Модернизация флота включает оснащение эсминцев анклавами нулевого доверия, обновление боевых систем подводных лодок для кибер-устойчивых стелс-операций и интеграцию беспилотных надводных аппаратов, которые делятся сенсорными данными через безопасные ячеистые связи.

Воздушные и космические войска продолжают выделять бюджет на опеку спутниковых созвездий и авиационных систем миссий, но морские приоритеты вокруг противолодочной войны и навигации через узкие места стимулируют специфические инвестиции в криптографически гибкие коммуникации и автономное реагирование на инциденты. Различный темп среди конечных пользователей поддерживает сбалансированный спрос, обеспечивая, что ни одна служба не монополизирует рынок Защита кибер Безопасность.

Географический анализ

Северная Америка сохранила лидерство с 38% выручки в 2024 году, поскольку конгрессные ассигнования встроили статьи кибербезопасности в каждую крупную программу приобретения. Режимы соблюдения, такие как CMMC 2.0, обязывают всю оборонную промышленную базу - от основных до субподрядчиков - внедрить контроли перед участием в торгах, расширяя адресуемый спрос за пределы военных клиентов. Канада следует рамкам США для сохранения совместимости 'Пяти глаз', в то время как мексиканские закупочные связи набирают обороты через трансграничные передачи оборонных технологий.

Азиатско-Тихоокеанский регион расширяется с CAGR 11,4% до 2030 года за счет ускоренной кибер-доктрины в Японии и Южной Корее, трехстороннего партнерства Индии с Австралией и США, и модернизации флотов Юго-Восточной Азии, предназначенной для мониторинга спорных водных путей. Мандаты суверенных облаков в сочетании с инвестициями в спутниковые сети делают регион самым динамичным театром для поставщиков, нацеленных на передовые развернутые, программно-определяемые возможности внутри рынка Защита кибер Безопасность.

Европа выигрывает от 8 млрд евро (8,5 млрд долларов США) финансирования EDF на 2021-2027 годы, плюс ускоритель DIANA, который сочетает сигналы спроса НАТО с венчурным капиталом. Июньский транш 2025 года Европейского инвестиционного банка в 8,9 млрд евро (9,4 млрд долларов США), выделенный для технологий безопасности, подчеркивает, как инструменты публичного финансирования направляют капитал в проекты суверенной кибер-устойчивости. Между тем, Ближний Восток и Африка регистрируют здоровый, но более низкий рост, поскольку бюджеты приоритизируют кинетические системы в первую очередь; тем не менее, принятие стандартов, согласованных с НАТО, создает латентный спрос, который глобальные интеграторы стремятся разблокировать.

Конкурентный ландшафт

Рынок Защита кибер Безопасность характеризуется умеренной концентрацией. Традиционные основные подрядчики - включая Lockheed Martin, Raytheon, BAE системы и Northrop Grumman - сохраняют инкумбентность, поскольку они уже управляют секретными сетями и обладают полноспектральными допусками к секретности. Они вертикально интегрируются, покупая нишевых поставщиков кибербезопасности для ускорения предложений нулевого доверия и ИИ. Примеры включают поглощение CACI компании Applied Insight, которое углубляет экспертизу облачной безопасности и DevSecOps для разведывательных агентств; и приобретение KBR компании LinQuest, добавляющее возможности цифрового инжиниринга для космических и ракетных командований.

Специализированные кибер-поставщики, такие как Darktrace, CrowdStrike и подразделение Cylance компании BlackBerry, проникают на рынок через автономные движки реагирования и встроенный в устройства ИИ, которые обнаруживают латеральное движение за миллисекунды. Эти фирмы партнерствуют с основными подрядчиками в погоне за контрактами Программного исполнительного офиса, которые предусматривают допущенный персонал и высоконадежные цепи поставок. Между тем, OEM-платформы, такие как L3Harris, инвестируют 3 млрд долларов США ежегодно в НИОКР для объединения укрепленных коммуникаций, разведки угроз и шлюзов нулевого доверия в радио, датчики и тактические сети, размывая границу между кибербезопасностью и платформенной электроникой.

Конкурентное преимущество все больше зависит от учетных данных для работы с множественными уровнями классификации, владения патентами в ИИ или квантово-безопасной криптографии, и способности навигировать многолетние конвейеры разрешения на эксплуатацию. Поставщики, которые демонстрируют мастерство DevSecOps, одновременно предлагая аккредитованные кибер-полигоны для тренировок, хорошо позиционированы для масштабирования доли рынка в следующие пять лет внутри рынка Защита кибер Безопасность.

Лидеры отрасли Защита кибер Безопасность

-

Raytheon технологии Corporation

-

Lockheed Martin Corporation

-

CACI International Inc.

-

SAIC Inc.

-

общий Dynamics Corp.

- *Отказ от ответственности: основные игроки отсортированы в произвольном порядке

Недавние отраслевые разработки

- Июнь 2025: Европейский инвестиционный банк одобрил 8,9 млрд евро (9,4 млрд долларов США) для финансирования проектов безопасности и обороны, выделив значительный транш на шифрование, анализ угроз и системы защиты сетей. Этот шаг сигнализирует о более сильном аппетите ЕС к стратегической автономии и предлагает поставщикам низкозатратное финансирование для ускорения НИОКР.

- Июнь 2025: Microsoft представила европейскую программу безопасности, которая предоставляет правительствам передовые каналы разведки угроз и аналитику на базе ИИ, улучшая обнаружение групп, спонсируемых государством, одновременно углубляя государственно-частное сотрудничество на рынке Защита кибер Безопасность.

- Май 2025: Технический исследовательский центр VTT присоединился к шести проектам EDF стоимостью 218 млн евро (231 млн долларов США), охватывающим электронную войну и виртуальные поля боя, позиционируя Финляндию как ключевого вкладчика в панъевропейские инновации кибер-обороны.

- Март 2025: Министерство обороны Японии, METI и Агентство продвижения информационных технологий сформировали пакт сотрудничества по кибербезопасности для усиления национальной ситуационной осведомленности и упрощения отраслевых консультаций, создавая новые базовые линии соблюдения для поставщиков.

Область применения глобального отчета о рынке Защита кибер Безопасность

Решения кибербезопасности помогают оборонной организации мониторить, обнаруживать, сообщать и противодействовать кибер-угрозам, которые являются интернет-основанными попытками повредить или нарушить информационные системы и взломать критическую информацию с использованием шпионского ПО и вредоносного ПО и путем фишинга для поддержания конфиденциальности данных. Однако увеличенная связность также означает больше возможностей для кибер-атак, утечек данных и других нарушений ИТ-безопасности. Экономика, стабильность, развитие и оборона любой нации все больше зависят от ее способности обеспечить устойчивое и безопасное киберпространство.

Рынок Защита кибер Безопасность сегментирован по решениям (оборонные решения, оценка угроз, укрепление сетей и тренировочные услуги) и географии (Северная Америка (США и Канада), Европа (Великобритания), Азиатско-Тихоокеанский регион (Китай, Япония, Индия, Южная Корея, Австралия, Сингапур и остальной мир). Размеры рынка и прогнозы предоставлены в стоимостном выражении (долл. США) для всех вышеуказанных сегментов.

| Решения |

| Услуги |

| Сетевая безопасность |

| Безопасность конечных точек |

| Безопасность приложений |

| Облачная безопасность |

| Другие типы безопасности |

| Локальное размещение |

| Облачное и гибридное |

| Сухопутные силы |

| Военно-морские силы |

| Военно-воздушные силы |

| Северная Америка | США |

| Канада | |

| Мексика | |

| Европа | Великобритания |

| Германия | |

| Франция | |

| Италия | |

| Испания | |

| Остальная Европа | |

| Азиатско-Тихоокеанский регион | Китай |

| Индия | |

| Япония | |

| Южная Корея | |

| Остальная Азиатско-Тихоокеанский регион | |

| Южная Америка | Бразилия |

| Чили | |

| Колумбия | |

| Остальная Южная Америка | |

| Ближний Восток | Саудовская Аравия |

| Объединенные Арабские Эмираты | |

| Израиль | |

| Катар | |

| Турция | |

| Остальной Ближний Восток | |

| Африка | Южная Африка |

| Нигерия | |

| Остальная Африка |

| По компонентам | Решения | |

| Услуги | ||

| По типу безопасности | Сетевая безопасность | |

| Безопасность конечных точек | ||

| Безопасность приложений | ||

| Облачная безопасность | ||

| Другие типы безопасности | ||

| По режиму развертывания | Локальное размещение | |

| Облачное и гибридное | ||

| По конечному пользователю | Сухопутные силы | |

| Военно-морские силы | ||

| Военно-воздушные силы | ||

| По географии | Северная Америка | США |

| Канада | ||

| Мексика | ||

| Европа | Великобритания | |

| Германия | ||

| Франция | ||

| Италия | ||

| Испания | ||

| Остальная Европа | ||

| Азиатско-Тихоокеанский регион | Китай | |

| Индия | ||

| Япония | ||

| Южная Корея | ||

| Остальная Азиатско-Тихоокеанский регион | ||

| Южная Америка | Бразилия | |

| Чили | ||

| Колумбия | ||

| Остальная Южная Америка | ||

| Ближний Восток | Саудовская Аравия | |

| Объединенные Арабские Эмираты | ||

| Израиль | ||

| Катар | ||

| Турция | ||

| Остальной Ближний Восток | ||

| Африка | Южная Африка | |

| Нигерия | ||

| Остальная Африка | ||

Ключевые вопросы, на которые отвечает отчет

Каков текущий размер рынка Защита кибер Безопасность?

Размер рынка Защита кибер Безопасность достиг 32,26 млрд долларов США в 2025 году и прогнозируется к достижению 46,51 млрд долларов США к 2030 году, растя с CAGR 11,87%.

Какой регион растет быстрее всего в оборонной кибербезопасности?

Азиатско-Тихоокеанский регион расширяется с CAGR 11,4%, поскольку Япония, Южная Корея и Индия усиливают кибер-доктрину, инвестируют в суверенные облака и интегрируют спутниковые сети.

Почему нулевое доверие критично для оборонных организаций?

Исполнительные мандаты и требования совместимости 'Пяти глаз' заставляют военных отказаться от периметральной обороны, обеспечивая непрерывную аутентификацию каждого пользователя и устройства - даже в системах вооружения, предназначенных для службы после 2035 года.

Как услуги опережают продажи продуктов?

Услуги поднимаются с CAGR 11,8%, поскольку развертывания нулевого доверия, конвейеры DevSecOps и управляемое обнаружение и реагирование требуют специализированной, постоянной экспертизы, а не разовых аппаратных установок.

Каковы основные ограничения, сдерживающие рынок?

Нехватка допущенных к секретности кибер-профессионалов, фрагментированные устаревшие платформы, которые не могут запускать современное шифрование, и длительные циклы разрешения на эксплуатацию в совокупности снижают потенциальный темп роста более чем на три процентных пункта.

Какой сегмент показывает наивысший CAGR по типу безопасности?

Облачная безопасность, движимая мандатами JADC2 и гибридного облака, регистрирует CAGR 15,7%, опережая сегменты сетевой, конечных точек и безопасности приложений на рынке Защита кибер Безопасность.

Последнее обновление страницы: