Размер и доля рынка Конечная точка Безопасность

Анализ рынка Конечная точка Безопасность от Mordor интеллект

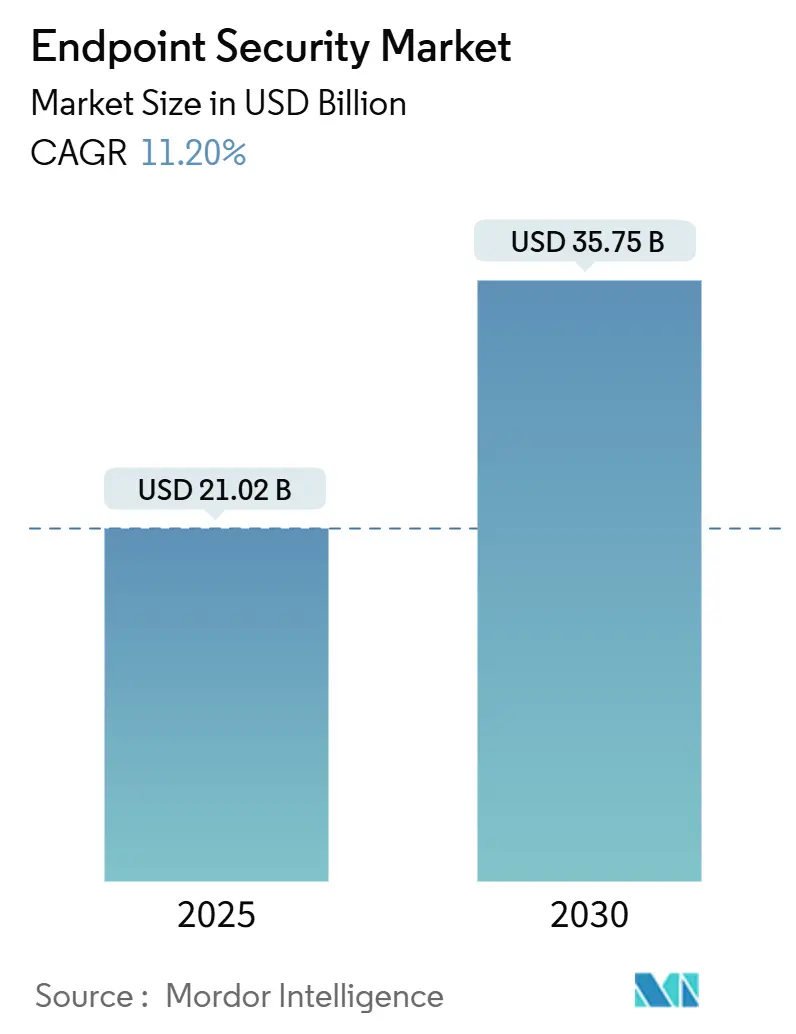

Размер рынка Конечная точка Безопасность оценивается в 21,02 млрд долларов США в 2025 году и ожидается достичь 35,75 млрд долларов США к 2030 году при среднегодовом темпе роста 11,20% в прогнозный период (2025-2030).

Устойчивый спрос обусловлен постоянным переходом к удаленной и гибридной работе, расширением политик принеси-свое-устройство (BYOD) и растущей изощренностью наборов инструментов программ-вымогателей как услуги. Предприятия также сталкиваются с расширяющимся отпечатком Интернета вещей (йот), который стирает границу между сетями информационных технологий и операционных технологий, подвергая критически важные промышленные активы тем же угрозам, которые исторически были направлены на офисные устройства. Облачные средства управления, политики доступа с нулевым доверием и поведенческая аналитика на основе ИИ поэтому становятся стандартными компонентами современных стратегий защиты Конечная точка. Поставщики платформ реагируют, встраивая функции безопасности на уровне чипа и объединяя возможности платформы защиты Конечная точка (EPP) и обнаружения и реагирования на Конечная точка (EDR) в предложения secure-доступ-услуга-периферийный (SASE) для упрощения обеспечения соблюдения политик среди распределенных пользователей.

Ключевые выводы отчета

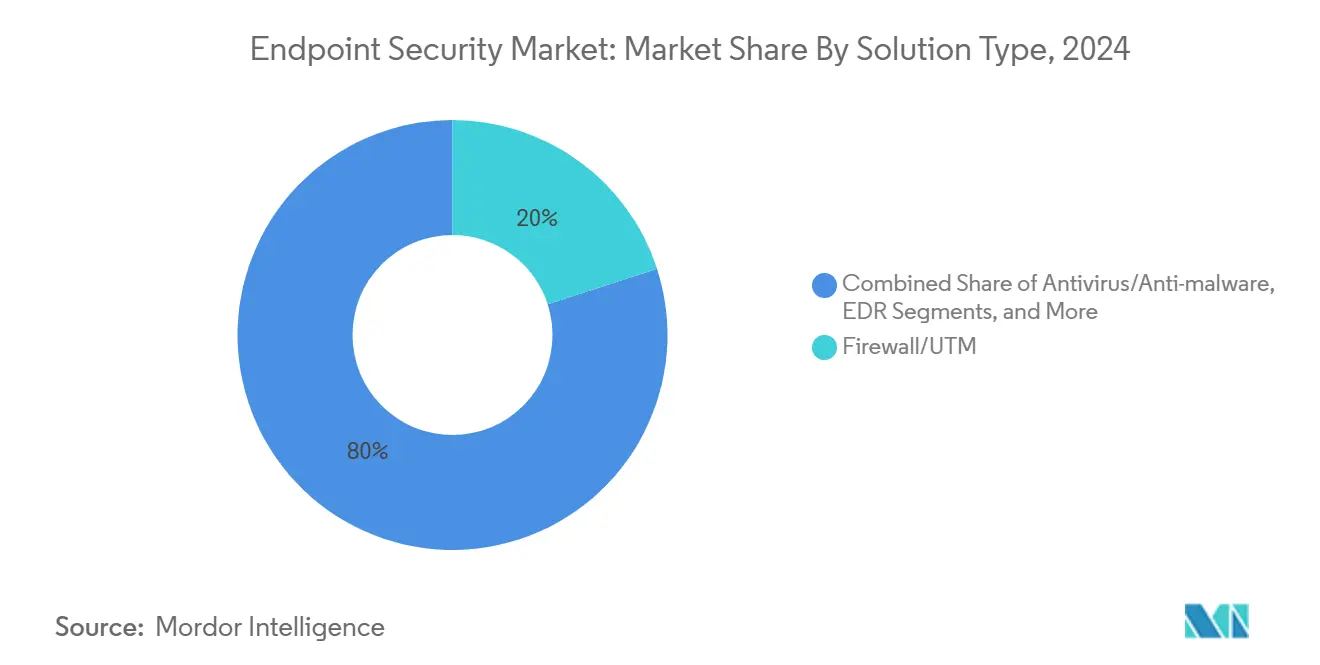

- По типу решения файрвол/UTM лидировал с 20,02% доли рынка Конечная точка Безопасность в 2024 году, в то время как EDR планируется расширять со среднегодовым темпом роста 15,8% до 2030 года.

- По способу развертывания облачные предложения составили 58,04% размера рынка Конечная точка Безопасность в 2024 году и планируются к росту на 15,2% ежегодно до 2030 года.

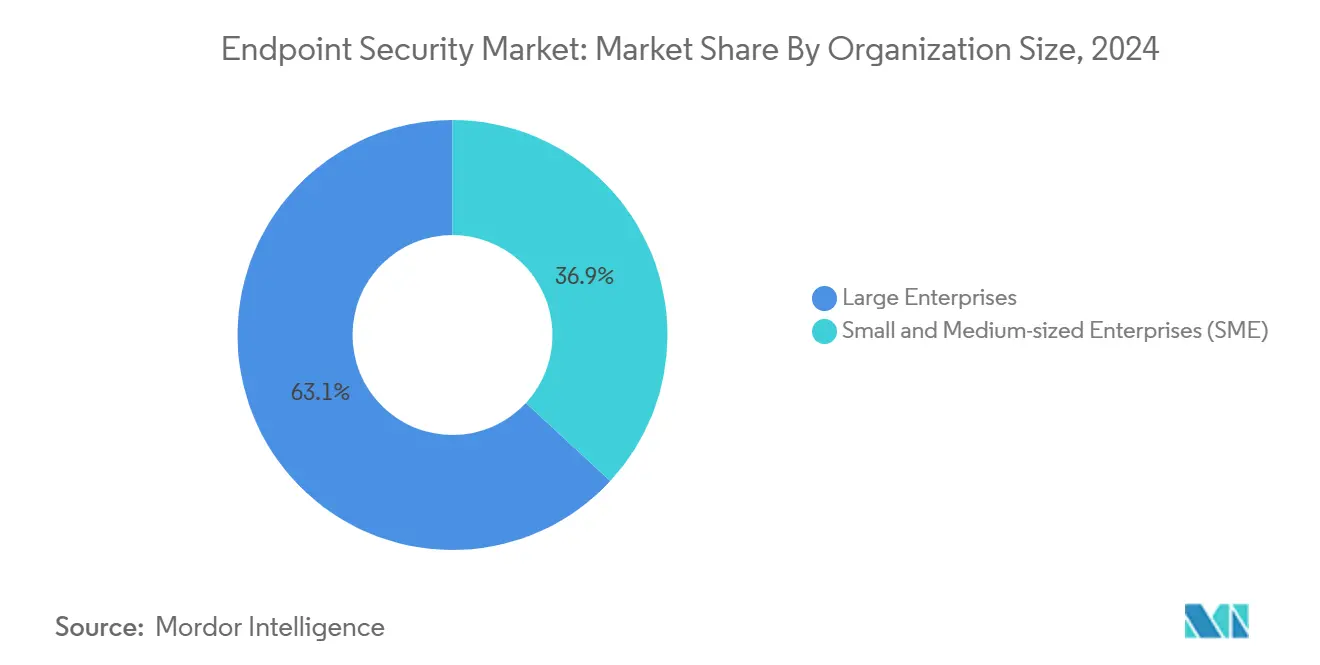

- По размеру организации малые и средние предприятия (МСП) прогнозируются к росту на 13,8% ежегодно, в то время как крупные предприятия сохраняют 63,12% доли выручки в 2024 году.

- По отрасли конечного пользователя банковские, финансовые услуги и страхование (БФСС) занимали 20,8% доли выручки в 2024 году, в то время как здравоохранение и науки о жизни ожидаются с самым быстрым среднегодовым темпом роста 13,2% до 2030 года.

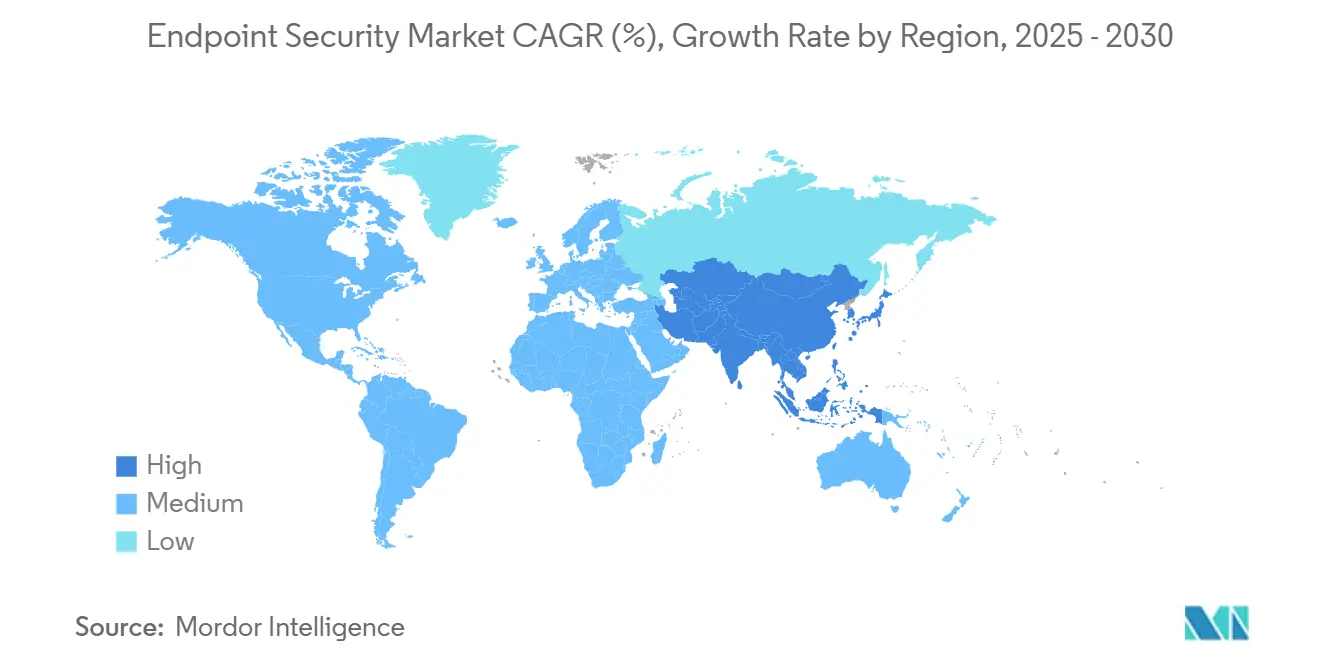

- По географии Северная Америка захватила 33,5% выручки 2024 года; прогнозируется рост Азиатско-Тихоокеанского региона со среднегодовым темпом роста 12,4% до 2030 года.

Тенденции и аналитика глобального рынка Конечная точка Безопасность

Анализ воздействия драйверов

| Драйвер | (~) % воздействие на прогноз CAGR | Географическая актуальность | Временные рамки воздействия |

|---|---|---|---|

| Всплеск BYOD и мобильной рабочей силы | +2.8% | Глобальный, с концентрацией в Северной Америке и Европе | Средний срок (2-4 года) |

| Эскалация изощренности программ-вымогателей как услуги | +2.1% | Глобальный, особенно затрагивающий АТЭС и развивающиеся рынки | Краткий срок (≤ 2 лет) |

| Распространение йот Конечная точка в сетях OT | +1.9% | Основа АТЭС, распространение на БВА и Латинскую Америку | Долгий срок (≥ 4 лет) |

| Более широкое принятие SASE, объединяющего EPP/EDR на периферии | +1.7% | Северная Америка и ЕС, расширение в АТЭС | Средний срок (2-4 года) |

| Интеллектуальная собственность безопасности на уровне чипа, интегрированная OEM | +1.4% | Глобальный, возглавляемый полупроводниковыми центрами в Азии | Долгий срок (≥ 4 лет) |

| Скидки на премии киберстрахования для сертифицированных EDR | +1.1% | Регулируемые рынки Северной Америки и ЕС | Краткий срок (≤ 2 лет) |

| Источник: Mordor Intelligence | |||

Всплеск BYOD и мобильной рабочей силы

Политики BYOD подвергли около 4,7 миллиарда мобильных Конечная точка воздействию за пределами традиционных файрволов, побуждая к быстрому развертыванию инструментов управления мобильными устройствами, которые разделяют корпоративные данные от персональных приложений.[1] IBM, "Bring Your Own устройство (BYOD) решения - MaaS360," ibm.com Компрометация идентичности теперь появляется в 70% атак, поэтому фирмы опираются на фреймворки нулевого доверия, которые проверяют состояние устройства перед разрешением доступа к сети. Руководители все чаще рассматривают кибербезопасность как приоритет на уровне совета директоров, при этом 91% описывают её как стратегический актив, а не упражнение по соответствию требованиям. Функции ИИ, встроенные в современные наборы Конечная точка, выполняют поведенческий анализ в реальном времени для выявления рискованных действий в разнообразной экосистеме устройств.

Эскалация изощренности программ-вымогателей как услуги

Сервис-ориентированные программы-вымогатели снизили барьер для входа, вызвав всплеск инфекций на 50% в начале 2024 года. Утечки в здравоохранении теперь стоят в среднем 10,1 миллиона долларов США, заставляя больницы принимать платформы расширенного обнаружения и реагирования, которые коррелируют телеметрию Конечная точка и сети. Тактики двойного и тройного вымогательства также нацелены на резервные копии, принуждая предприятия к перепроектированию планов восстановления данных. Аналитики ожидают, что ущерб от программ-вымогателей превысит 265 миллиардов долларов США ежегодно к 2031 году, направляя больше расходов на проактивную защиту Конечная точка.

Распространение IoT endpoint в сетях OT

Промышленные фирмы подключают датчики, ПЛК и человеко-машинные интерфейсы, которые традиционно работали без обновлений десятилетиями. Компрометации узлов диспетчерского управления и сбора данных в энергетике и производстве иллюстрируют риск. Специализированные поставщики теперь поставляют легкие агенты, которые обеспечивают видимость глубокой инспекции пакетов без нарушения производства. Контракты с поставщиками все чаще требуют доказательства сертификации безопасности Конечная точка, встраивая кибер-контроли в процессы закупок.

Более широкое принятие SASE, объединяющего EPP/EDR на периферии

Проекты secure-доступ-услуга-периферийный складывают сетевые технологии, доступ с нулевым доверием и безопасность Конечная точка в одну облачную платформу, рынок которой прогнозируется превысить 25 миллиардов долларов США к 2027 году. Модули EPP и EDR, поставляемые через SASE, гарантируют, что политики следуют за пользователями независимо от местоположения, в то время как интегрированная разведка угроз сокращает время реагирования. Поставщики конкурируют на обогащении ИИ, которое ускоряет обнаружение и автоматизирует выполнение сценариев.

Анализ воздействия ограничений

| Ограничение | (~) % воздействие на прогноз CAGR | Географическая актуальность | Временные рамки воздействия |

|---|---|---|---|

| Нехватка навыков в командах SOC и реагирования на инциденты | -1.8% | Глобальный, особенно острый в АТЭС и развивающихся рынках | Средний срок (2-4 года) |

| Бюджетные ограничения среди МСБ | -1.2% | Глобальный, с более высоким воздействием на чувствительные к цене рынки | Краткий срок (≤ 2 лет) |

| Растущая реакция на приватность против непрерывной телеметрии Конечная точка | -0.9% | Регулируемые рынки ЕС и Северной Америки | Долгий срок (≥ 4 лет) |

| Риск цепочки поставок сторонних агентов безопасности | -0.7% | Глобальный, с концентрацией в регулируемых отраслях | Средний срок (2-4 года) |

| Источник: Mordor Intelligence | |||

Нехватка навыков в командах SOC и реагирования на инциденты

Глобальный дефицит 3 миллионов киберспециалистов оставляет примерно половину главных информационных офицеров безопасности в тревоге о пробелах в покрытии. Поэтому ускоряется внедрение управляемого обнаружения и реагирования (MDR), при этом ожидается, что половина организаций будет передавать на аутсорсинг мониторинг 24/7 к 2025 году. Инструменты автоматизации и ИИ, которые сортируют оповещения и сценарии действий по сдерживанию, рассматриваются как практические временные меры до улучшения конвейера рабочей силы.

Бюджетные ограничения среди МСБ

Программы-вымогатели поражают 80% малых фирм, однако многие не могут финансировать защиту корпоративного уровня. Сервисные модели лицензирования теперь позволяют МСБ получать доступ к тому же стеку защиты, что и крупные предприятия, на основе операционных расходов. Поставщики упрощают внедрение с помощью управляемых мастеров и предварительно настроенных политик, которые снижают административные накладные расходы. Страховщики усиливают внедрение, предоставляя скидки по полисам до 12,5% при наличии сертифицированных контролей EDR.

Сегментный анализ

По типу решения: ускорение EDR опережает традиционную защиту

Продукты обнаружения и реагирования на Конечная точка расширяются со среднегодовым темпом роста 15,8%, легко затмевая устаревшие антивирусные инструменты. Организации предпочитают поведенческую аналитику, которая выделяет эксплойты нулевого дня, в то время как устройства файрвол/UTM сохраняют 20,02% доли выручки благодаря глубокой интеграции с существующим сетевым оборудованием. Подписки на управляемое обнаружение и реагирование также набирают популярность, поскольку фирмы арендуют экспертизу, а не строят внутренние центры операций безопасности.

Регулятивный контроль вдыхает жизнь в модули шифрования и предотвращения потери данных, поскольку такие правила, как GDPR и NIS2, требуют демонстрируемых контролей защиты данных. Утилиты управления исправлениями привлекают расходы, поскольку обновления безопасности все еще составляют в среднем 97-дневное окно развертывания, оставляя поверхности атак незащищенными. Инструменты контроля приложений, которые блокируют несанкционированное программное обеспечение, помогают ограничить риски теневых ИТ для персональных устройств в корпоративных сетях.

Примечание: Доли сегментов всех индивидуальных сегментов доступны при покупке отчета

По способу развертывания: доминирование облака ускоряет цифровую трансформацию

Облачные платформы уже командуют 58,04% размера рынка Конечная точка Безопасность в 2024 году и будут расти на 15,2% ежегодно до 2030 года. Централизованные движки политик ускоряют развертывание на глобально распределенных устройствах и питают модели ИИ большими объемами данных в реальном времени. Гибридные архитектуры остаются популярными для фирм, сталкивающихся с правилами суверенитета данных или специализированными ограничениями операционных технологий.

Локальные развертывания сохраняются в вертикалях обороны и критической инфраструктуры, где обязательна локальная обработка. Даже там многие команды принимают наложения SASE, которые связывают программно-определяемые сети с облачной безопасностью для упрощения администрирования.[2]Palo Alto Networks, "What Is SASE? а Starter Guide," paloaltonetworks.com Интегрированная аналитика EDR в облаке снижает время пребывания и улучшает статистику среднего времени реагирования.

По размеру организации: рост МСП обусловлен доступной безопасностью как услугой

МСП представляют самый быстрорастущий блок покупателей со среднегодовым темпом роста 13,8%, привлеченные подписными лицензиями, которые устраняют барьеры капитальных расходов. Автоматизированное восстановление и управляемая настройка позволяют фирмам с минимальным персоналом безопасности быстро развертывать полнофункциональную защиту. Рынок Конечная точка Безопасность продолжает склоняться к крупным предприятиям, которые командовали 63,12% долей выручки в 2024 году благодаря выделенным ИТ-командам и большим бюджетам.

Дорожные карты поставщиков теперь начинаются с упрощенных панелей управления и рабочих процессов "щелкни-чтобы-сдержать", которые снижают сложность для покупателей с ограниченными ресурсами. Канальные партнеры и поставщики управляемых услуг безопасности позиционируют пакеты "SOC-в-коробке", которые накладывают управляемое обнаружение поверх существующих агентов Конечная точка. Оценки страховщиков перед покрытием все чаще подталкивают клиентов МСП к принятию этих пакетов.

По отрасли конечного пользователя: трансформация здравоохранения лидирует в эволюции цифровой безопасности

Клиенты здравоохранения и наук о жизни прогнозируются к регистрации среднегодового темпа роста 13,2% до 2030 года, поскольку больницы оцифровывают диагностическое оборудование и медицинские записи пациентов. Устройства Интернета медицинских вещей создают обширные поверхности атак, а непрерывные операции оставляют ограниченные окна обслуживания для исправлений. Регуляторы обеспечивают соблюдение строгих мандатов защиты данных, размещая контроли Конечная точка высоко в контрольных списках соответствия требованиям.

БФСС остались крупнейшим генератором доходов с долей 20,8% в 2024 году, отражая раннее принятие технологий и большие расходы на соответствие требованиям. Производство, энергетика и коммунальные услуги видят растущие бюджеты, поскольку узлы диспетчерского управления и сбора данных сливаются с ИТ-сетями. Ритейлеры добавляют контроли к устройствам точки продаж, в то время как образовательные советы защищают студенческие ноутбуки в средах гибридного обучения.

Географический анализ

Северная Америка сохранила 33,5% долю выручки в 2024 году. Глубокие бюджеты безопасности, продвинутый ландшафт угроз и раннее принятие ИИ подпитывают продолжающиеся обновления. Правительственные программы облачной безопасности и плотная сеть поставщиков создают добродетельный инновационный цикл.

Импульс Европы связан с полным исполнением директивы NIS2 в октябре 2024 года, которая принуждает более 160,000 организаций развертывать сертифицированные контроли Конечная точка или сталкиваться с штрафами до 10 миллионов евро. Регулирование поддерживает высокий спрос в критической инфраструктуре, производстве и поставщиках цифровых услуг.

Азиатско-Тихоокеанский регион является самой быстрорастущей территорией со среднегодовым темпом роста 12,4%. Нации по всему региону вливают инвестиции в фреймворки кибер-устойчивости, а громкие атаки на телекоммуникации и финансовые учреждения обострили фокус руководителей. Китайские команды безопасности ранжируют воздействие API как свою главную озабоченность, при этом 27% ставят это впереди вредоносного ПО.[3]Akamai технологии, "API Attack Costs: Impact на Four APAC страны," akamai.com Правительственное финансирование и местные экосистемы поставщиков ускоряют принятие по Японии, Южной Корее, Австралии и блоку АСЕАН.

Ближний Восток и Африка замечают растущие премии киберстрахования и более жесткие законы о приватности, подталкивая банки и энергетических операторов к обновлению контролей Конечная точка. Латинская Америка расширяет облачные развертывания, которые перепрыгивают устаревшие локальные активы, особенно в ритейле и фирмах цифрового банкинга.

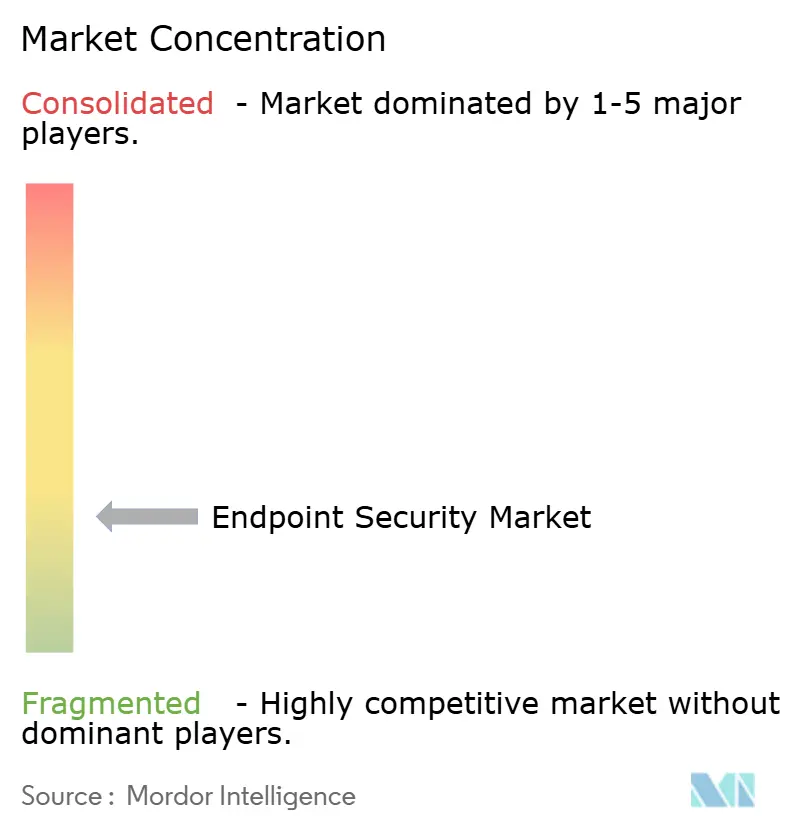

Конкурентный ландшафт

Рынок Конечная точка Безопасность показывает умеренную концентрацию. CrowdStrike, SentinelOne и Microsoft объединяют обширные телеметрические сети с конвейерами машинного обучения, которые обнаруживают злонамеренное поведение менее чем за секунду, при этом CrowdStrike демонстрирует 100% обнаружение в независимом тесте корпоративных EDR 2024 года.[4]CrowdStrike, "CrowdStrike Achieves 100% обнаружение," crowdstrike.com IBM, Trend Микро и Palo Alto Networks завершают высший уровень, объединяя аналитику шлюзов и Конечная точка в унифицированные консоли.

Стратегические альянсы усиливают интеграцию аппаратного и программного обеспечения. Lenovo устанавливает агенты SentinelOne как заводское значение по умолчанию в своих бизнес-ноутбуках ThinkShield для обеспечения защиты от кремния до облака. Стартапы преследуют нишевые пробелы, такие как видимость операционных технологий или постквантовое шифрование; Spectral капитал подала патенты на квантово-устойчивый обмен ключами в январе 2025 года. Инвесторы частного капитала, тем временем, смотрят на консолидационные игры, при этом специалисты управляемых услуг безопасности и поставщики XDR становятся целями поглощения для построения вертикально интегрированных платформ.

Регулятивное давление и публичные утечки интенсифицируют дорожные карты поставщиков для автоматизированного реагирования, каналов отчетности киберстрахования и крючков доступа к сети с нулевым доверием. Канальные партнеры теперь упаковывают места MDR вместе с полисами киберстрахования, создавая пакеты "безопасные по умолчанию" для МСП и бизнесов, ориентированных на удаленную работу.

Лидеры отрасли Конечная точка Безопасность

-

Trend Микро Inc.

-

CrowdStrike Holdings Inc.

-

SentinelOne Inc.

-

Sophos Ltd.

-

Bitdefender LLC

- *Отказ от ответственности: основные игроки отсортированы в произвольном порядке

Недавние события в отрасли

- Июнь 2025: NinjaOne приобрела Dropsuite за 270 миллионов долларов США, добавив функции облачного резервного копирования и защиты данных к своему унифицированному стеку управления Конечная точка.

- Май 2025: IGEL купила Stratodesk для расширения предложений защищенной ОС тонкого клиента и усиления возможностей управления Конечная точка.

- Март 2025: SentinelOne опубликовала доходы за финансовый год 2025 в размере 821,5 миллионов долларов США, рост на 32% год к году, с первым полным годом положительной чистой прибыли и свободного денежного потока.

- Март 2025: Министерство экономики, торговли и промышленности Японии выпустило национальную стратегию продвижения кибербезопасности, приоритизирующую защиту Конечная точка в критической инфраструктуре.

- Февраль 2025: OpenText увеличила инвестиции в Азиатско-Тихоокеанский регион, запустив региональные киберсаммиты, которые выделяют защиту Конечная точка на основе ИИ.

- Январь 2025: Secureworks возглавила управляемые услуги XDR в Японии с долей рынка 25,7%, отражая растущий спрос на управляемую безопасность Конечная точка.

Область действия глобального отчета по рынку Конечная точка Безопасность

Рынок Конечная точка Безопасность определяется на основе доходов, полученных от решений, используемых в различных отраслях конечных пользователей по всему миру. Анализ основан на рыночных инсайтах, полученных через вторичное исследование и первичные источники. Исследование также охватывает основные факторы, влияющие на рост рынка в терминах драйверов и ограничений.

Рынок Конечная точка Безопасность сегментирован по конечному пользователю (потребительский и бизнес [БФСС, правительство, производство, здравоохранение, энергетика и электроэнергия, ритейл и другие предприятия]) и по географии (Северная Америка, Европа, Азиатско-Тихоокеанский регион, Латинская Америка и Ближний Восток и Африка). Отчет предлагает прогнозы рынка и размер в стоимостном выражении (доллары США) для всех вышеупомянутых сегментов.

| Антивирус / Защита от вредоносного ПО |

| Файрвол / UTM |

| Обнаружение и реагирование на Endpoint (EDR) |

| Управляемое обнаружение и реагирование (MDR) |

| Шифрование и предотвращение потери данных |

| Управление исправлениями и конфигурацией |

| Контроль приложений и устройств |

| Прочие |

| Локально |

| Облако |

| Гибридный |

| Крупные предприятия |

| Малые и средние предприятия (МСП) |

| БФСС |

| Правительство и оборона |

| Здравоохранение и науки о жизни |

| Производство |

| Энергетика и коммунальные услуги |

| Ритейл и электронная коммерция |

| ИТ и телекоммуникации |

| Образование |

| Другие отрасли конечного пользователя |

| Северная Америка | Соединенные Штаты | |

| Канада | ||

| Мексика | ||

| Южная Америка | Бразилия | |

| Аргентина | ||

| Чили | ||

| Остальная Южная Америка | ||

| Европа | Германия | |

| Великобритания | ||

| Франция | ||

| Италия | ||

| Испания | ||

| Россия | ||

| Остальная Европа | ||

| Азиатско-Тихоокеанский регион | Китай | |

| Индия | ||

| Япония | ||

| Южная Корея | ||

| Австралия | ||

| Сингапур | ||

| Малайзия | ||

| Остальной Азиатско-Тихоокеанский регион | ||

| Ближний Восток и Африка | Ближний Восток | Объединенные Арабские Эмираты |

| Саудовская Аравия | ||

| Турция | ||

| Остальной Ближний Восток | ||

| Африка | Южная Африка | |

| Нигерия | ||

| Остальная Африка | ||

| По типу решения | Антивирус / Защита от вредоносного ПО | ||

| Файрвол / UTM | |||

| Обнаружение и реагирование на Endpoint (EDR) | |||

| Управляемое обнаружение и реагирование (MDR) | |||

| Шифрование и предотвращение потери данных | |||

| Управление исправлениями и конфигурацией | |||

| Контроль приложений и устройств | |||

| Прочие | |||

| По способу развертывания | Локально | ||

| Облако | |||

| Гибридный | |||

| По размеру организации | Крупные предприятия | ||

| Малые и средние предприятия (МСП) | |||

| По отрасли конечного пользователя | БФСС | ||

| Правительство и оборона | |||

| Здравоохранение и науки о жизни | |||

| Производство | |||

| Энергетика и коммунальные услуги | |||

| Ритейл и электронная коммерция | |||

| ИТ и телекоммуникации | |||

| Образование | |||

| Другие отрасли конечного пользователя | |||

| По географии | Северная Америка | Соединенные Штаты | |

| Канада | |||

| Мексика | |||

| Южная Америка | Бразилия | ||

| Аргентина | |||

| Чили | |||

| Остальная Южная Америка | |||

| Европа | Германия | ||

| Великобритания | |||

| Франция | |||

| Италия | |||

| Испания | |||

| Россия | |||

| Остальная Европа | |||

| Азиатско-Тихоокеанский регион | Китай | ||

| Индия | |||

| Япония | |||

| Южная Корея | |||

| Австралия | |||

| Сингапур | |||

| Малайзия | |||

| Остальной Азиатско-Тихоокеанский регион | |||

| Ближний Восток и Африка | Ближний Восток | Объединенные Арабские Эмираты | |

| Саудовская Аравия | |||

| Турция | |||

| Остальной Ближний Восток | |||

| Африка | Южная Африка | ||

| Нигерия | |||

| Остальная Африка | |||

Ключевые вопросы, на которые отвечает отчет

Что движет двузначным ростом рынка Конечная точка Безопасность?

Удаленная работа, расширение BYOD и программы-вымогатели как услуга расширяют поверхности атак, побуждая предприятия принимать EDR на основе ИИ, доступ с нулевым доверием и облачные средства управления, которые подталкивают рынок к среднегодовому темпу роста 11,2%.

Почему облачные развертывания обгоняют локальные решения Конечная точка Безопасность?

Облачные платформы централизуют обеспечение соблюдения политик, питают модели машинного обучения телеметрией в реальном времени и устраняют циклы обновления аппаратного обеспечения, помогая им достичь 58,04% доли рынка в 2024 году и расти на 15,2% ежегодно до 2030 года.

Как директива NIS2 влияет на расходы Европы на Конечная точка Безопасность?

NIS2 обязывает более 160,000 субъектов устанавливать сертифицированные контроли или сталкиваться с многомиллионными евроштрафами, обеспечивая устойчивый спрос в 15 секторах критической инфраструктуры.

Какая отраслевая вертикаль прогнозируется для регистрации самого быстрого роста Конечная точка Безопасность?

Здравоохранение и науки о жизни должны показать среднегодовой темп роста 13,2%, поскольку подключенные медицинские устройства, строгие законы о приватности и высокие затраты на утечки ускоряют инвестиции.

Принимают ли МСП защиту Конечная точка корпоративного уровня?

Да. Подписные пакеты MDR и упрощенные панели управления позволяют МСП закрыть пробелы в возможностях, стимулируя среднегодовой темп роста их сегмента 13,8% до 2030 года.

Какие стратегические ходы делают лидеры рынка, чтобы оставаться впереди?

Топ-поставщики интегрируют безопасность на уровне аппаратного обеспечения, автоматизируют рабочие процессы реагирования с ИИ и приобретают дополнительные технологии - такие как покупка Dropsuite компанией NinjaOne - для расширения охвата платформы.

Последнее обновление страницы: