Taille et Part du Marché de la Cyber Déception

Analyse du Marché de la Cyber Déception par Mordor Intelligence

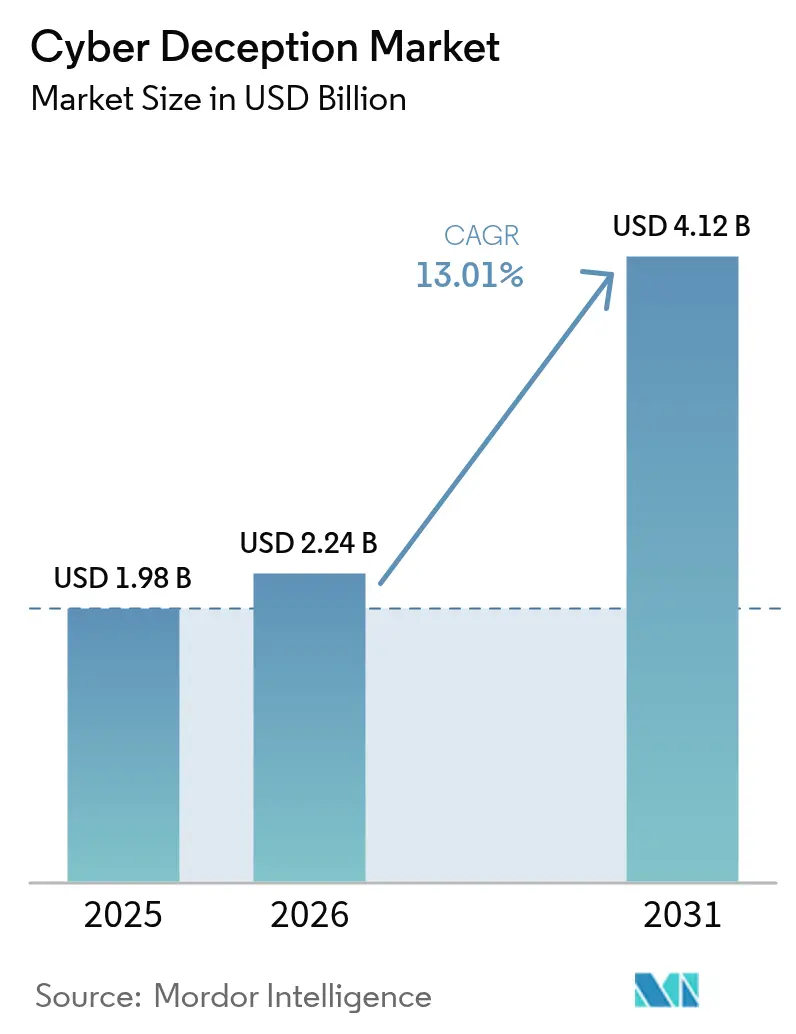

La taille du marché de la cyber déception était évaluée à 1,98 milliard USD en 2025 et devrait croître de 2,24 milliards USD en 2026 pour atteindre 4,12 milliards USD d'ici 2031, à un TCAC de 13,01 % au cours de la période de prévision (2026-2031).[1]Tomer Weingarten, "SentinelOne finalise l'acquisition d'Attivo Networks," SentinelOne.com Citation La sophistication croissante des attaquants, la transition vers des architectures zéro confiance et l'intégration de pots de miel dans les plateformes de détection et de réponse étendues (XDR) alimentent cette expansion.

Les fournisseurs intègrent des leurres prenant en compte les identités, des pièges basés sur des conteneurs et de faux artefacts de données directement dans les piles de sécurité natives du cloud, transformant la déception en un contrôle dominant plutôt qu'en un module complémentaire spécialisé. Par exemple, de grands groupes financiers associent désormais des identifiants trompeurs à des moteurs de notation des transactions, de sorte que les paiements anormaux déclenchent à la fois une limitation des comptes et une capture de télémétrie des attaquants. Les pressions concurrentes en matière de coûts continuent d'orienter les entreprises de taille intermédiaire vers des services de déception gérés qui regroupent une surveillance 24h/24 et 7j/7, la chasse aux menaces et l'optimisation dans un seul abonnement. En conséquence, la dynamique concurrentielle favorise les fournisseurs capables de démontrer un déploiement peu contraignant, une orchestration au niveau de l'API et une valeur mesurable de l'intelligence sur les menaces par dollar investi.

Principaux Enseignements du Rapport

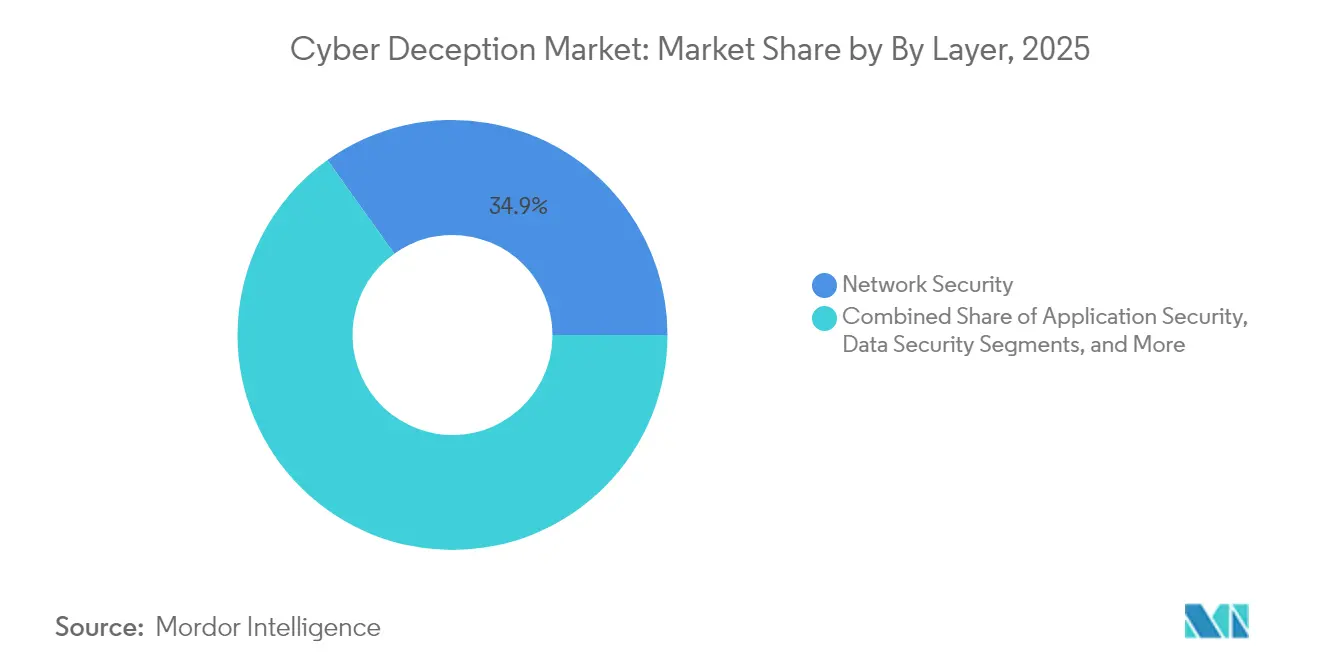

- Par couche, la sécurité réseau était en tête avec une part de revenus de 34,88 % en 2025, tandis que la sécurité des terminaux progresse à un TCAC de 17,63 % jusqu'en 2031.

- Par type de service, les services gérés ont capturé 38,74 % de la part du marché de la cyber déception en 2025, et ce même segment affiche la plus forte croissance prévue à 17,72 % jusqu'en 2031.

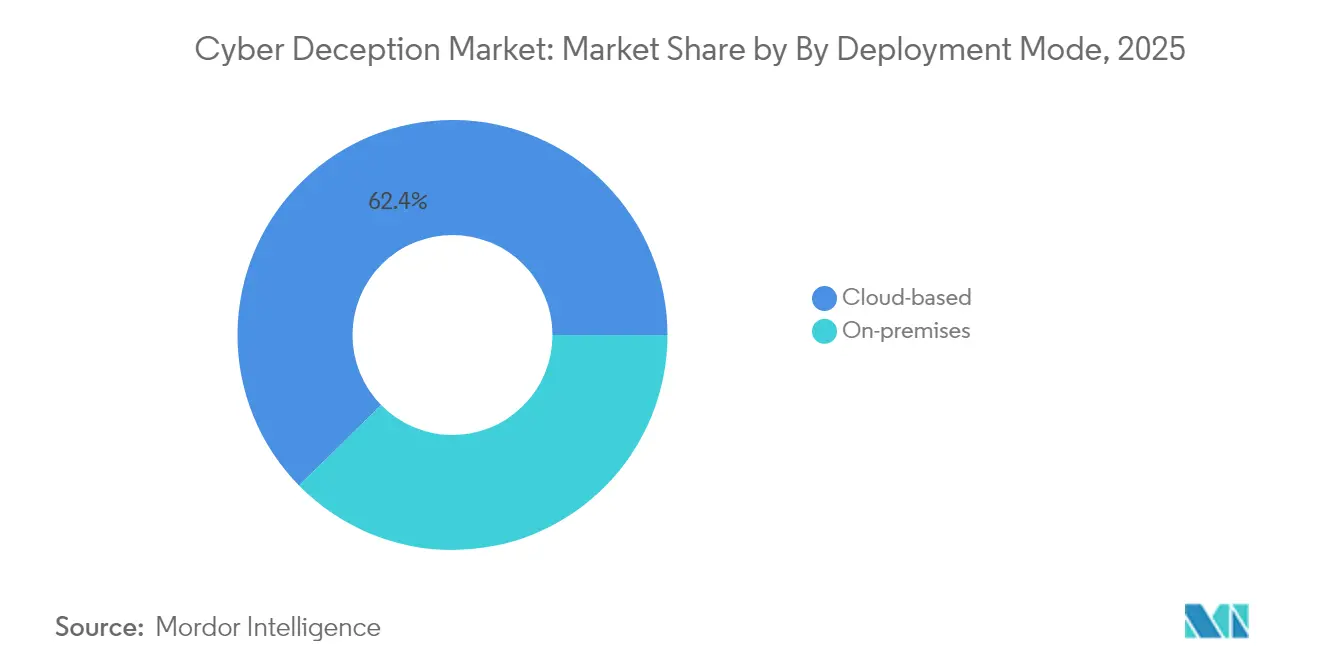

- Par mode de déploiement, les solutions basées sur le cloud détenaient 62,35 % de la taille du marché de la cyber déception en 2025 et devraient se développer à un TCAC de 18,02 % jusqu'en 2031.

- Par secteur d'utilisateur final, les services financiers représentaient une part de 26,62 % du marché en 2025 ; le gouvernement et la défense devraient accélérer à un TCAC de 19,78 % jusqu'en 2031.

Remarque : Les chiffres de la taille du marché et des prévisions de ce rapport sont générés à l’aide du cadre d’estimation propriétaire de Mordor Intelligence, mis à jour avec les données et analyses les plus récentes disponibles en 2026.

Tendances et Perspectives Mondiales du Marché de la Cyber Déception

Analyse de l'Impact des Moteurs*

| Moteur | (~) % d'Impact sur les Prévisions de TCAC | Pertinence Géographique | Horizon Temporel de l'Impact |

|---|---|---|---|

| Sophistication et volume croissants des cyberattaques | +3.2% | Mondial | Court terme (≤ 2 ans) |

| Migration rapide vers le cloud et architectures privilégiant les API | +2.8% | Amérique du Nord et Europe, noyau Asie-Pacifique | Moyen terme (2-4 ans) |

| Obligations de postures zéro confiance et de présupposition de violation | +2.5% | Amérique du Nord et Europe | Moyen terme (2-4 ans) |

| Pénurie de main-d'œuvre qualifiée en cybersécurité stimulant la demande d'automatisation | +2.1% | Mondial | Long terme (≥ 4 ans) |

| Convergence avec la Détection et la Réponse aux Menaces sur les Identités (ITDR) | +1.8% | Amérique du Nord et Europe | Moyen terme (2-4 ans) |

| Intégration des outils de déception dans les plateformes XDR/SSE | +1.6% | Mondial | Long terme (≥ 4 ans) |

| Source: Mordor Intelligence | |||

Sophistication et Volume Croissants des Cyberattaques

Les menaces persistantes avancées exploitent désormais des tactiques de « vivre hors du pays », d'infiltration de la chaîne d'approvisionnement et de leurres de phishing générés par IA qui contournent les moteurs de signatures. La déception comble les lacunes de détection en attirant les adversaires dans des leurres haute-fidélité qui enregistrent chaque commande et charge utile. Le programme de déception à 5 000 nœuds du Centre National de Cybersécurité du Royaume-Uni, lancé en 2024, illustre la manière dont les agences nationales récoltent le savoir-faire des attaquants pour affiner les manuels de défense.[2]CENTRE NATIONAL DE CYBERSÉCURITÉ, "Base de preuves de cyber déception à l'échelle nationale," ncsc.gov.uk Les entreprises reflètent cette approche : un réseau de santé américain, par exemple, a semé des jetons leurres dans son cluster de dossiers électroniques et a réduit le temps de séjour des rançongiciels de plusieurs jours à moins de deux heures après le premier déclenchement de leurre.

Migration Rapide vers le Cloud et Architectures Privilégiant les API

Les fonctions sans serveur, les microservices et les chemins de données multicloud multiplient les surfaces d'attaque au-delà de la portée des pare-feux périmètre. Les appliances de déception conteneurisées se déploient désormais via des scripts Terraform et s'adaptent automatiquement aux clusters Kubernetes, permettant aux équipes de sécurité de dissimuler chaque nouvelle charge de travail en quelques minutes. Une recherche publiée dans Scientific Reports a démontré qu'un pot de miel cloud monolocataire a capturé 67 % des tentatives de bourrage d'identifiants non détectées par les règles WAF, tout en ajoutant moins de 1 % de latence aux appels API. Les organisations adoptant l'Infrastructure-en-tant-que-Code s'appuient sur de telles preuves car les leurres évoluent à la même vitesse que les pipelines DevOps.

Obligations de Postures Zéro Confiance et de Présupposition de Violation

La réglementation constitue un multiplicateur de force. Le Département de la Défense des États-Unis stipule désormais que les couches de déception constituent l'un des neuf piliers de zéro confiance requis dans toutes les agences d'ici 2027. Les mises à jour parallèles du Cadre de Cybersécurité du NIST positionnent la déception comme un contrôle pour les activités de « validation continue », incitant les contractants fédéraux à intégrer des pièges aux côtés des contrôles d'identité, de terminal et de réseau.[3]INSTITUT NATIONAL DES NORMES ET DE LA TECHNOLOGIE, "Révision du Cadre de Cybersécurité du NIST," nist.gov Les banques commerciales en Europe font écho à cet alignement ; un établissement prêteur paneuropéen a ajouté des messages SWIFT synthétiques pour détecter les transferts frauduleux et a satisfait aux nouvelles clauses de surveillance PSD2 sans re-architecturer son cœur bancaire.

Pénurie de Main-d'Œuvre Qualifiée en Cybersécurité Stimulant la Demande d'Automatisation

Le déficit mondial d'environ 4 millions de praticiens incite les acheteurs à adopter des outils qui « se pilotent d'eux-mêmes ». Les plateformes modernes génèrent automatiquement des leurres liés aux attributs Active Directory, mettent à jour les pièges du noyau en temps réel et présentent des chemins d'attaquants distillés plutôt que des alertes brutes. Une subvention du Bureau de Recherche de l'Armée américaine à l'Université d'État de Pennsylvanie finance des fermes de pots de miel automatisées capables de s'adapter aux liaisons radio contestées sans intervention d'opérateur, prouvant que la déception autonome est techniquement viable.[4]UNIVERSITÉ D'ÉTAT DE PENNSYLVANIE, "Une subvention du Bureau de Recherche de l'Armée finance la recherche sur la déception autonome," psu.edu Les fournisseurs de services gérés s'appuient sur ce modèle pour proposer la déception à grande échelle à des clients du marché intermédiaire aux ressources limitées.

Analyse de l'Impact des Freins*

| Frein | (~) % d'Impact sur les Prévisions de TCAC | Pertinence Géographique | Horizon Temporel de l'Impact |

|---|---|---|---|

| Coûts d'intégration et d'optimisation élevés pour les réseaux existants | -1.8% | Mondial, particulièrement dans les secteurs à forte présence de systèmes hérités | Court terme (≤ 2 ans) |

| Budgets de cybersécurité limités parmi les PME | -1.5% | Mondial, concentré dans les marchés émergents | Moyen terme (2-4 ans) |

| Prolifération des cadres de leurres open source réduisant la valeur perçue | -1.2% | Mondial | Long terme (≥ 4 ans) |

| IA adversariale capable d'identifier les empreintes de leurres | -0.9% | Économies avancées dotées de capacités d'IA | Long terme (≥ 4 ans) |

| Source: Mordor Intelligence | |||

Coûts Élevés d'Intégration et d'Optimisation pour les Réseaux Existants

Les organisations exploitant des réseaux plats et hérités manquent de points de segmentation pour un placement réaliste des leurres. La modernisation des réseaux locaux virtuels, des ports SPAN et des services d'identité fait augmenter les coûts de projet et prolonge les délais au-delà de 12 mois dans des secteurs tels que l'énergie ou la fabrication. Une entreprise pétrochimique européenne a signalé que les mises à niveau réseau prérequises ont doublé son budget initial de déception avant même que le premier piège ne soit en ligne, prouvant que les seuls outils ne peuvent pas résoudre la dégradation architecturale.

Budgets de Cybersécurité Limités parmi les PME

Bien que les groupes de rançongiciels ciblent les petits fournisseurs pour s'introduire dans les écosystèmes d'entreprise, la plupart des PME continuent de donner la priorité au renouvellement des antivirus plutôt qu'aux investissements dans la déception. Des projets open source tels que Modern Honey Network et T-Pot offrent des fonctionnalités de piège basiques, mais de nombreux propriétaires manquent de l'expertise nécessaire pour interpréter les alertes, ce qui érode le retour sur investissement perçu. Par exemple, un courtier en logistique d'Amérique latine a déployé des leurres SSH Cowrie mais les a désactivés en quelques semaines après que la fatigue des alertes a dépassé les capacités de son personnel informatique composé de deux personnes.

*Nos prévisions mises à jour traitent les impacts des moteurs et des freins comme directionnels et non additifs. Les prévisions d’impact révisées reflètent la croissance de base, les effets de mix et les interactions entre variables.

Analyse des Segments

Par Couche : La Sécurité Réseau Domine Malgré l'Accélération de la Sécurité des Terminaux

Les produits de déception réseau représentaient une part de 34,88 % du marché de la cyber déception en 2025, reflétant leur rôle historique de déclencheurs périmètre. La déception des terminaux, cependant, progresse à un TCAC de 17,63 % car chaque ordinateur portable distant et passerelle IIoT devient un point de pivot. Cette croissance remodèle le marché de la cyber déception car les leurres centrés sur les appareils comblent les lacunes de visibilité que les prises réseau ne peuvent pas surveiller derrière des tunnels chiffrés.

En pratique, les fournisseurs déploient des agents légers qui créent de faux registres Windows, de faux cookies de navigateur et de faux lecteurs USB dès qu'un acteur menaçant atterrit sur un terminal. Par exemple, un opérateur de télécommunications d'Asie du Sud-Est a placé de faux scripts de gestion 5G sur des ordinateurs portables d'ingénierie ; les attaquants ont déclenché le leurre en quelques heures, permettant aux équipes de sécurité d'isoler les comptes compromis avant qu'aucun commutateur central ne soit touché. La déception en sécurité des applications prend également de l'élan — l'essor des pots de miel API qui imitent les points de terminaison GraphQL permet aux fournisseurs SaaS de détecter les abus d'identifiants en temps réel. La déception centrée sur les données, quant à elle, intègre des jetons leurres dans des tables de langage de requête structuré et des compartiments de stockage d'objets ; un détaillant a utilisé cette tactique pour découvrir de fausses API d'entrepôt siphonnant les données personnellement identifiables des clients en quelques minutes. Dans l'ensemble, l'approche en couches oriente le marché de la cyber déception vers des consoles unifiées qui orchestrent les leurres à travers les paquets, les processus et les artefacts de données.

Note: Les parts de segment de tous les segments individuels sont disponibles à l'achat du rapport

Par Type de Service : Les Services Gérés Mènent la Croissance et la Part

Les services de déception gérés détenaient 38,74 % de la part du marché de la cyber déception en 2025 et affichent un TCAC de 17,72 %, preuve que de nombreuses entreprises préfèrent externaliser la tromperie plutôt que de recruter des ingénieurs en déception rares. Les fournisseurs gèrent des « Centres d'Opérations de Leurres » centralisés qui administrent des milliers de pièges, partagent de nouveaux indicateurs entre les locataires et fournissent des analyses post-incident. Ce modèle s'aligne sur les mandats des conseils d'administration visant à réduire le délai moyen de détection sans faire exploser les effectifs.

Les services professionnels restent importants car une déception réussie exige une base de référence du réseau, une cartographie des actifs critiques et une adhésion culturelle. Les consultants intègrent désormais des exercices de terrain, des simulations de phishing et des laboratoires d'équipe violette dans les phases de déploiement afin que les équipes de réponse internes apprennent à agir sur la télémétrie des leurres. Par exemple, un fabricant du Fortune 100 a fait appel à un intégrateur de niche pour connecter directement les alertes de déception à sa console SAP GRC, prouvant la valeur aux auditeurs en un seul trimestre. Cette approche mixte explique pourquoi le secteur de la cyber déception monétise à la fois des frais gérés récurrents et des services de conseil à haute marge.

Par Mode de Déploiement : Les Solutions Basées sur le Cloud Accélèrent la Transformation du Marché

Les produits hébergés dans le cloud ont capturé 62,35 % du marché de la cyber déception en 2025 et sont en bonne voie pour un TCAC de 18,02 %. L'évolutivité élastique, la facturation par leurre et le provisionnement au niveau de l'API abaissent les barrières pour les équipes DevSecOps. Un diffuseur multimédia mondial, par exemple, utilise des modules Terraform pour déployer des pots de miel régionaux côte à côte avec des clusters de données clients, obtenant la télémétrie des attaquants en moins de 20 minutes par région.

Les appliances sur site persistent dans les zones militaires à accès limité et d'infrastructure critique, mais même leurs propriétaires adoptent des tableaux de bord cloud pour les analyses. Les modèles hybrides mélangent donc des leurres locaux avec des plans de contrôle basés sur SaaS qui traitent des milliards d'entrées de journaux quotidiennement. À mesure que l'adoption native du cloud s'élargit, la couverture de la surface d'attaque croît plus vite que la capacité des équipes, renforçant la demande de services gérés et, en retour, dynamisant l'ensemble du marché de la cyber déception.

Note: Les parts de segment de tous les segments individuels sont disponibles à l'achat du rapport

Par Secteur d'Utilisateur Final : Les Services Financiers Mènent Tandis que le Gouvernement Accélère

Les banques, les assureurs et les processeurs de paiement ont conservé la plus grande part de 26,62 % du marché de la cyber déception en 2025. Ils s'appuient sur des connecteurs SWIFT leurres, de faux portails employés et des fichiers de paiement synthétiques pour repérer les mouvements latéraux et les prises de contrôle de comptes. Exemple concret : une banque multinationale a intégré des jetons leurres dans des comptes de trading inactifs ; des acteurs menaçants ont déclenché ces jetons lors d'un acte de malveillance interne, permettant aux équipes de conformité de geler les actifs en quelques heures.

Les organisations gouvernementales et de défense sont les plus rapides en croissance, progressant à un TCAC de 19,78 % car les mandats de zéro confiance allouent des budgets aux déploiements de déception. Des initiatives telles que le plan de migration par phases du Département de la Défense américain orientent les achats vers des plateformes qui rapportent des métriques de préparation directement dans les tableaux de bord de gestion de programme. Les opérateurs de santé adoptent la déception pour protéger les dispositifs d'imagerie connectés, tandis que les chaînes de commerce de détail la déploient pour signaler les API frauduleuses de cartes-cadeaux. Les services publics d'énergie utilisent des leurres SCADA qui reproduisent le trafic Modbus, révélant des reconnaissances parrainées par des États bien avant toute tentative de déclenchement de disjoncteur. Collectivement, ces études de cas maintiennent le marché de la cyber déception réactif aux points de douleur spécifiques à chaque secteur.

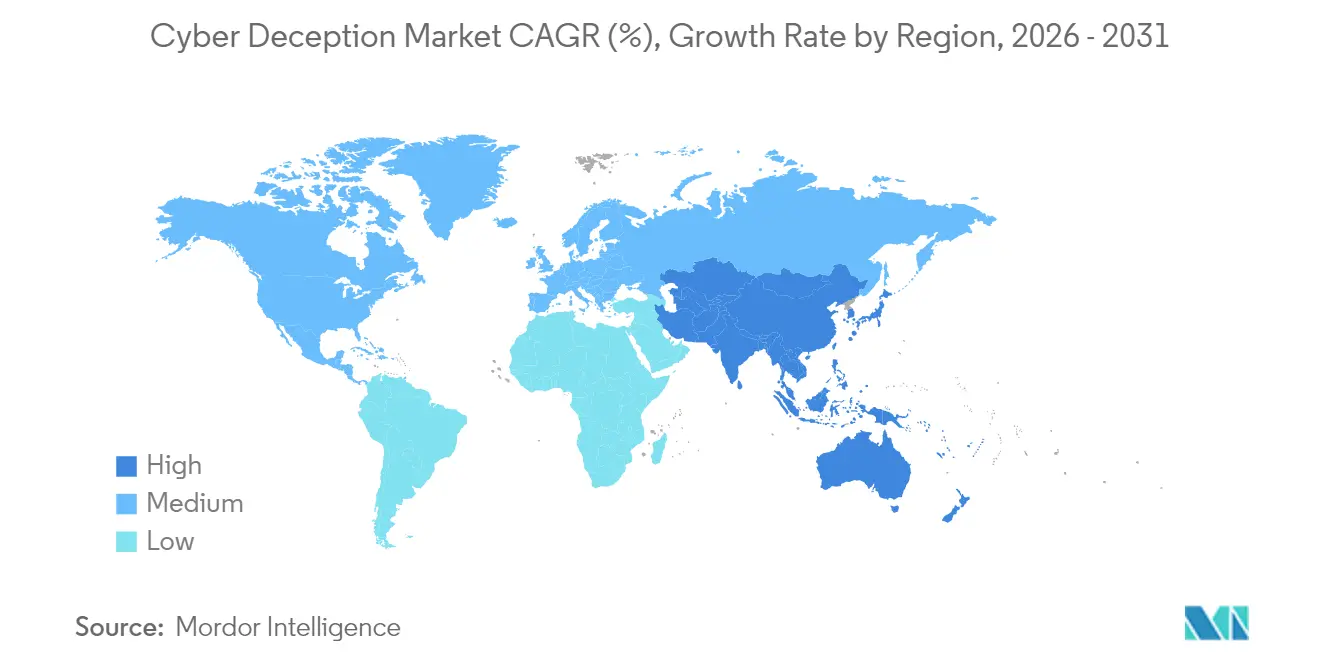

Analyse Géographique

L'Amérique du Nord contrôlait 43,10 % du marché de la cyber déception en 2025, soutenue par des budgets matures, des pôles de R&D dans la Silicon Valley et Tel Aviv, et des catalyseurs réglementaires tels que les décrets présidentiels sur la migration vers le zéro confiance. Les consolidateurs technologiques américains continuent d'absorber des fournisseurs de niche ; l'acquisition d'Attivo Networks par SentinelOne pour 616,5 millions USD a fusionné la déception avec la protection autonome des terminaux dans un seul agent. Les opérateurs de télécommunications canadiens déploient également la déception dans les cœurs 5G pour répondre aux directives de la chaîne d'approvisionnement du CRTC.

L'Asie-Pacifique est la région à la plus forte croissance avec un TCAC de 22,05 %. Des nations telles que Singapour, l'Australie et le Japon publient des cadres cyber sectoriels qui appellent explicitement à des contrôles de chasse aux menaces, générant des budgets pour des projets pilotes de déception. Par exemple, un réseau de distribution d'énergie australien a déployé des leurres ICS conteneurisés pour se conformer aux amendements de la Loi sur la Sécurité des Infrastructures Critiques, détectant des robots de collecte d'identifiants en quelques semaines. Les hyperscalers cloud chinois intègrent des API de déception afin que les développeurs SaaS nationaux puissent ajouter un « pot de miel en tant que code » aux pipelines CI/CD. Pendant ce temps, les start-ups fintech indiennes attirent les gangs de fraude à la carte avec de faux points de terminaison de l'Interface de Paiement Unifié, alimentant l'intelligence des équipes CERT locales.

L'Europe maintient une croissance stable à mi-teens. La Loi sur la Résilience Cybernétique de l'UE pousse à une surveillance continue, et l'agence BSI allemande cite la déception comme un contrôle recommandé. Des règles strictes de résidence des données signifient que plusieurs fournisseurs proposent désormais des nœuds cloud souverains à Francfort, Paris et Madrid. Au Moyen-Orient et en Afrique, les projets de villes intelligentes à Riyad et Dubaï allouent des financements pour des leurres OT dans les installations de refroidissement urbain. La croissance en Amérique du Sud est modeste mais en progression ; les rails de paiement instantané PIX du Brésil incitent les banques à installer des API leurres qui émulent des passerelles de transaction, interceptant les pulvérisations d'identifiants dirigées contre les petits commerçants.

Paysage Concurrentiel

Le marché de la cyber déception reste modérément fragmenté mais s'oriente vers des suites de plateformes. Au-delà de l'opération d'Attivo par SentinelOne, Proofpoint a acquis Illusive Networks pour intégrer les leurres dans les boucles d'intelligence sur les menaces par email, tandis que Commvault a absorbé TrapX Security pour fusionner la détection des rançongiciels avec l'orchestration de la sauvegarde des données. CrowdStrike et Fortinet ont assemblé la télémétrie Falcon et FortiDeceptor, montrant à quel point les alliances inter-fournisseurs sont importantes lorsque les clients exploitent déjà des piles de sécurité hétérogènes.

Les avantages concurrentiels reposent désormais sur la génération de leurres pilotée par IA, l'orchestration à faible code et l'intégration étendue avec les outils SIEM, SOAR et d'identité. Les fournisseurs se concentrant sur des modules verticaux — leurres SCADA pour la fabrication, leurres de protocoles 5G pour les télécommunications — gagnent en traction car les pièges Windows génériques ne suffisent plus. La recherche sur l'IA adversariale met les fournisseurs au défi de proposer une déception adaptative qui randomise les empreintes chaque fois qu'un attaquant sonde. Étant donné que les cinq principaux fournisseurs contrôlent collectivement moins de 50 % du chiffre d'affaires, il reste de la place pour que des spécialistes comme CounterCraft se taillent des niches dans le secteur public.

Leaders du Secteur de la Cyber Déception

SentinelOne Inc.

Akamai Technologies Inc.

CrowdStrike Holdings Inc.

Trend Micro Incorporated

Cisco Systems Inc.

- *Avis de non-responsabilité : les principaux acteurs sont triés sans ordre particulier

Développements Récents du Secteur

- Janvier 2025 : SentinelOne a finalisé l'intégration du code de déception d'Attivo Networks dans sa plateforme Singularity, atteignant la parité de déploiement agent unique sur les hôtes Windows, Linux et macOS.

- Décembre 2024 : Palo Alto Networks a annoncé son intention d'acquérir Protect AI pour 700 millions USD, signalant un avenir dans lequel le renforcement des modèles d'IA et les pipelines de leurres partagent la télémétrie.

- Novembre 2024 : CrowdStrike a approfondi son alliance avec Fortinet pour diffuser les hachages comportementaux Falcon dans les leurres FortiDeceptor, produisant une contention multi-vecteurs en quasi-temps réel.

- Octobre 2024 : Commvault a acquis TrapX Security, intégrant des instantanés déclenchés par rançongiciel qui activent des sauvegardes immuables dès qu'une alarme de leurre se déclenche.

Périmètre du Rapport Mondial sur le Marché de la Cyber Déception

La violation de systèmes est une activité menée par des pirates informatiques pour extraire des informations sensibles pouvant conduire à des cyberattaques. La cyber déception est l'une des tendances émergentes dans les systèmes de cyberdéfense. Il s'agit d'un acte contrôlé visant à capturer le réseau, à créer de l'incertitude et de la confusion face à des attaques soudaines en établissant une conscience situationnelle. Des événements tels que l'infiltration de logiciels et les piratages cloud accroissent le besoin de solutions de cyber déception dans plusieurs secteurs. Ces solutions peuvent identifier, analyser et protéger en temps réel contre diverses formes de cyberattaques. Les tentatives les plus connues de cyber déception dans différents secteurs commerciaux sont les pots de miel et les réseaux leurres. Les solutions de cyber déception ont gagné en importance croissante pour protéger les réseaux et les appareils contre les attaques malveillantes, les rançongiciels, les cybercriminels sophistiqués et les Menaces Persistantes Avancées (APT).

| Sécurité des Applications |

| Sécurité Réseau |

| Sécurité des Données |

| Sécurité des Terminaux |

| Services Professionnels |

| Services Gérés |

| Sur site |

| Basé sur le cloud |

| BFSI |

| IT et Télécommunications |

| Santé et Sciences de la Vie |

| Commerce de Détail et e-Commerce |

| Énergie et Services Publics |

| Gouvernement et Défense |

| Autres Secteurs |

| Amérique du Nord | États-Unis | |

| Canada | ||

| Mexique | ||

| Amérique du Sud | Brésil | |

| Argentine | ||

| Reste de l'Amérique du Sud | ||

| Europe | Allemagne | |

| Royaume-Uni | ||

| France | ||

| Russie | ||

| Reste de l'Europe | ||

| Asie-Pacifique | Chine | |

| Japon | ||

| Inde | ||

| Corée du Sud | ||

| Australie | ||

| Reste de l'Asie-Pacifique | ||

| Moyen-Orient et Afrique | Moyen-Orient | Arabie Saoudite |

| Émirats Arabes Unis | ||

| Reste du Moyen-Orient | ||

| Afrique | Afrique du Sud | |

| Égypte | ||

| Reste de l'Afrique | ||

| Par Couche | Sécurité des Applications | ||

| Sécurité Réseau | |||

| Sécurité des Données | |||

| Sécurité des Terminaux | |||

| Par Type de Service | Services Professionnels | ||

| Services Gérés | |||

| Par Mode de Déploiement | Sur site | ||

| Basé sur le cloud | |||

| Par Secteur d'Utilisateur Final | BFSI | ||

| IT et Télécommunications | |||

| Santé et Sciences de la Vie | |||

| Commerce de Détail et e-Commerce | |||

| Énergie et Services Publics | |||

| Gouvernement et Défense | |||

| Autres Secteurs | |||

| Par Géographie | Amérique du Nord | États-Unis | |

| Canada | |||

| Mexique | |||

| Amérique du Sud | Brésil | ||

| Argentine | |||

| Reste de l'Amérique du Sud | |||

| Europe | Allemagne | ||

| Royaume-Uni | |||

| France | |||

| Russie | |||

| Reste de l'Europe | |||

| Asie-Pacifique | Chine | ||

| Japon | |||

| Inde | |||

| Corée du Sud | |||

| Australie | |||

| Reste de l'Asie-Pacifique | |||

| Moyen-Orient et Afrique | Moyen-Orient | Arabie Saoudite | |

| Émirats Arabes Unis | |||

| Reste du Moyen-Orient | |||

| Afrique | Afrique du Sud | ||

| Égypte | |||

| Reste de l'Afrique | |||

Questions Clés Auxquelles Répond le Rapport

Quelle est la taille du marché de la cyber déception en 2026 ?

La taille du marché de la cyber déception est de 2,24 milliards USD en 2026 et devrait croître à un TCAC de 13,01 % pour atteindre 4,12 milliards USD d'ici 2031.

Quel segment connaît la plus forte croissance dans la cyber déception ?

La déception des terminaux progresse à un TCAC de 17,63 % car le télétravail et la prolifération de l'IoT font de chaque appareil une plateforme potentielle de leurre.

Pourquoi les services gérés sont-ils populaires pour les déploiements de cyber déception ?

Les offres gérées fournissent une surveillance 24h/24 et 7j/7, une optimisation par des experts et une intelligence partagée sur les menaces, permettant aux entreprises d'adopter la déception sans augmenter les effectifs internes.

Qu'est-ce qui motive l'adoption de la déception dans les secteurs gouvernemental et de la défense ?

Les mandats de zéro confiance et l'escalade des menaces d'États-nations incitent les agences à déployer des leurres qui valident en permanence le comportement des utilisateurs et des appareils.

Comment la migration vers le cloud influence-t-elle les stratégies de cyber déception ?

Les charges de travail natives du cloud nécessitent des leurres qui s'adaptent automatiquement et s'intègrent via des API, faisant des plateformes de déception SaaS le mode de déploiement privilégié.

Dernière mise à jour de la page le: