Tamaño y Participación del Mercado de Contraterrorismo Cibernético

Análisis del Mercado de Contraterrorismo Cibernético por Mordor Intelligence

El tamaño del mercado de contraterrorismo cibernético fue valorado en USD 33,87 mil millones en 2025 y se estima que crecerá desde USD 34,96 mil millones en 2026 hasta alcanzar USD 40,94 mil millones en 2031, a una CAGR del 3,22% durante el período de pronóstico (2026-2031). El aumento de las asignaciones gubernamentales, la escalada de ofensivas de estados-nación y la adopción más amplia de herramientas de seguridad habilitadas por IA sustentan esta expansión moderada pero constante. Programas federales como el presupuesto de ciberseguridad de USD 27,5 mil millones de los Estados Unidos y la solicitud cibernética de USD 14,5 mil millones del Pentágono demuestran la escala de la demanda del sector público.[1]David Perera, "El Presupuesto Federal de los EE. UU. Propone USD 27,5 mil millones para Ciberseguridad," BankInfoSecurity, BANKINFOSECURITY.COM El creciente gasto de nivel de defensa se combina con los cambios corporativos desde controles perimetrales hacia ecosistemas de inteligencia de amenazas, mientras que la migración a la nube sostiene la demanda de modelos de implementación flexibles. La consolidación de proveedores con 362 acuerdos de ciberseguridad valorados en USD 49,9 mil millones en 2024 también influye en las trayectorias de crecimiento al agrupar capacidades anteriormente independientes bajo plataformas integradas.[2]CrowdStrike, "CrowdStrike Colabora con NVIDIA para Impulsar la IA Agéntica," CROWDSTRIKE.COM

Conclusiones Clave del Informe

- Por tipo de solución, la seguridad de redes lideró con el 27,10% de la participación del mercado de contraterrorismo cibernético en 2025, mientras que se proyecta que la seguridad impulsada por IA se expanda a una CAGR del 22,80% hasta 2031.

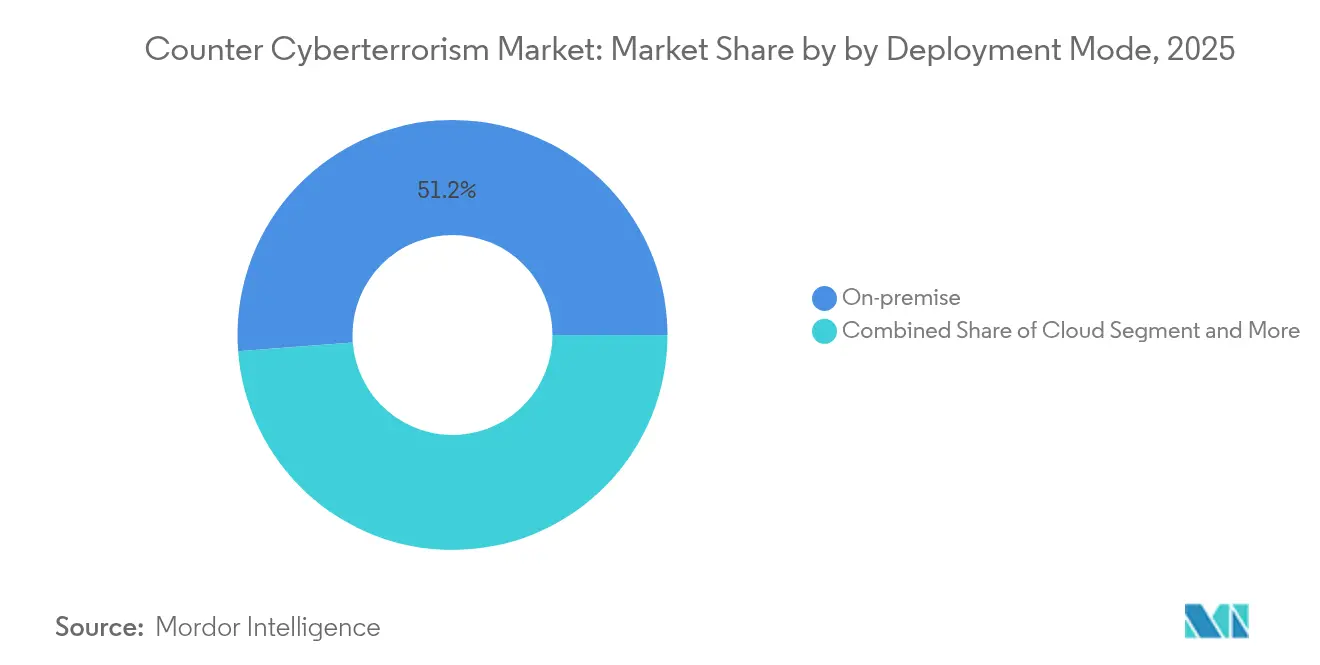

- Por modo de implementación, la implementación local lideró con el 51,20% de la participación del mercado de contraterrorismo cibernético en 2025, mientras que se proyecta que el segmento de nube se expanda a una CAGR del 13,20% hasta 2031.

- Por capa de seguridad, la red lideró con el 29,55% de la participación del mercado de contraterrorismo cibernético en 2025, mientras que se proyecta que el segmento de datos/nube se expanda a una CAGR del 17,80% hasta 2031.

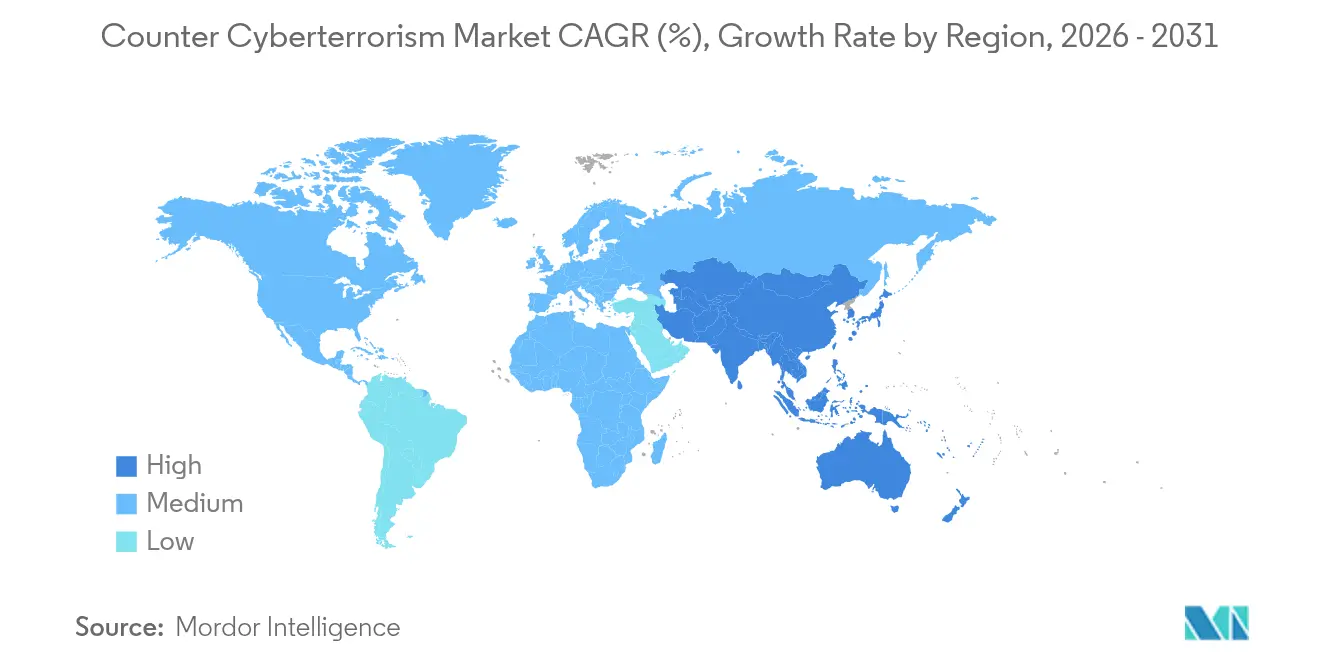

- Por geografía, América del Norte concentró el 34,80% de la participación de ingresos del tamaño del mercado de contraterrorismo cibernético en 2025, mientras que Asia-Pacífico avanza a una CAGR del 13,95% hasta 2031.

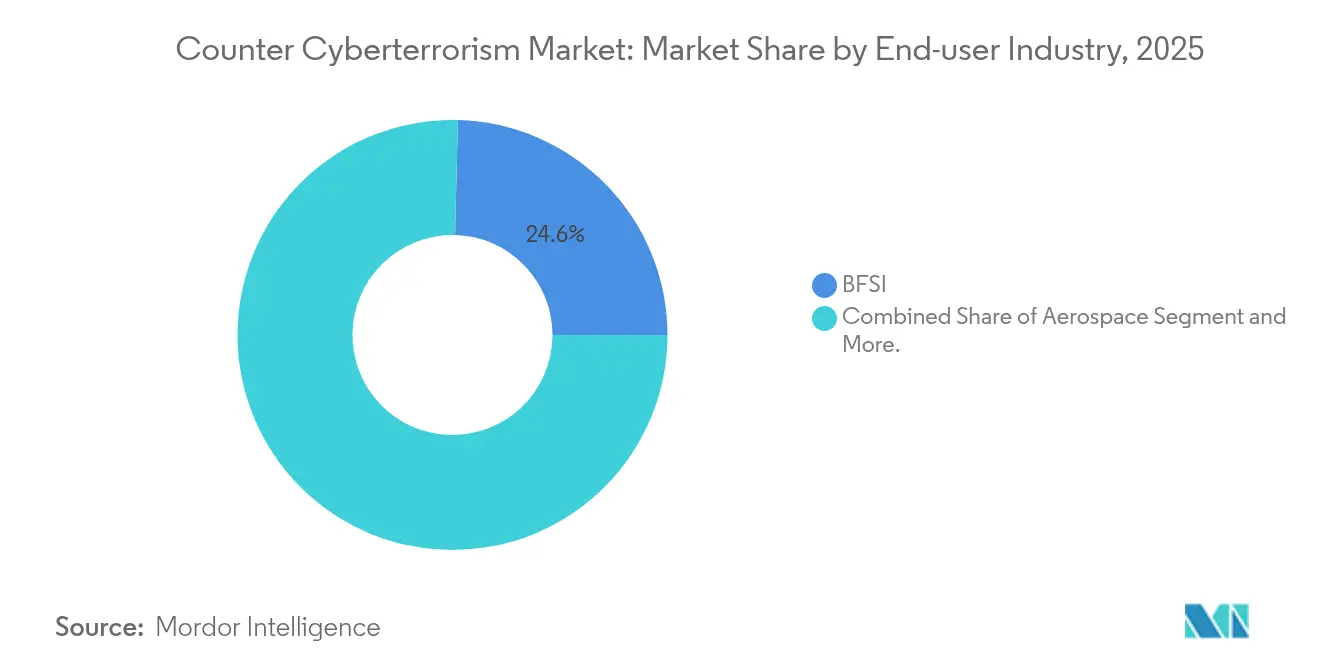

- Por usuario final, BFSI mantuvo el 24,60% del tamaño del mercado de contraterrorismo cibernético en 2025; el sector sanitario se acelera a una CAGR del 17,20% hasta 2031.

Nota: Las cifras de tamaño del mercado y previsión de este informe se generan utilizando el marco de estimación propietario de Mordor Intelligence, actualizado con los últimos datos e información disponibles a partir de 2026.

Tendencias e Información del Mercado Global de Contraterrorismo Cibernético

Análisis del Impacto de los Impulsores*

| Impulsor | (~) % de Impacto en el Pronóstico de CAGR | Relevancia Geográfica | Horizonte Temporal de Impacto |

|---|---|---|---|

| Crecientes ofensivas cibernéticas de estados-nación | +0.8% | Global, con concentración en América del Norte y Europa | Mediano plazo (2-4 años) |

| Adopción de detección de amenazas habilitada por IA | +1.2% | Global, liderada por América del Norte y APAC | Corto plazo (≤ 2 años) |

| Expansión de la superficie de ataque 5G/IIoT | +0.6% | Núcleo APAC, con extensión a América del Norte y Europa | Largo plazo (≥ 4 años) |

| Auge de la Ciberseguridad como Servicio (C-aa-S) | +0.9% | Global, con adopción temprana en América del Norte | Mediano plazo (2-4 años) |

| Escalada de multas regulatorias por violaciones de datos | +0.7% | Europa y América del Norte, en expansión hacia APAC | Corto plazo (≤ 2 años) |

| Intercambios de inteligencia de amenazas de la web oscura en tiempo real | +0.5% | Global, concentrado en mercados desarrollados | Mediano plazo (2-4 años) |

| Fuente: Mordor Intelligence | |||

Las Crecientes Ofensivas Cibernéticas de Estados-Nación Impulsan la Modernización de la Defensa

Las campañas persistentes respaldadas por estados ahora apuntan a infraestructuras críticas y procesos democráticos con tácticas multivectoriales. El Pentágono destinó USD 3,1 mil millones para confianza cero y cifrado de próxima generación en su presupuesto cibernético de 2025, consolidando el paso de la respuesta a incidentes hacia la caza activa de amenazas.[3]Colin Demarest, "El Pentágono Solicita USD 14,5 mil millones para Gasto Cibernético Incluyendo Confianza Cero," C4ISRNET, C4ISRNET.COMLa asignación de USD 1,7 mil millones del Comando Cibernético de los EE. UU. prioriza aún más la preparación contraofensiva y la coordinación multidominio.[4]Comando Cibernético de los EE. UU., "Justificación del Presupuesto del Ejercicio Fiscal 2025," DEFENSE.GOVEste enfoque de alto nivel incentiva a los proveedores de plataformas a incorporar características de atribución, análisis forense y automatización que satisfagan los criterios de adquisición de seguridad nacional.

La Detección de Amenazas Habilitada por IA Transforma las Operaciones de Seguridad

La IA a escala de producción ahora da forma a los centros de operaciones de seguridad a medida que los tiempos de irrupción promedio se reducen a 62 minutos. Las pruebas de CrowdStrike-NVIDIA reducen a la mitad las cargas de procesamiento al tiempo que duplican las velocidades de detección, aliviando la fatiga de los analistas. Los modelos adaptativos ingieren telemetría de puntos de acceso, red y nube para predecir el comportamiento del adversario, aunque el 40% de las horas de los analistas todavía persiguen falsos positivos. Por ello, los proveedores refinan el enriquecimiento mediante IA generativa y la priorización consciente del contexto para mejorar las relaciones señal-ruido y maximizar la limitada experiencia humana.

La Expansión de la Superficie de Ataque 5G/IIoT Crea Nuevas Vulnerabilidades

Los despliegues industriales de 5G interconectan activos de tecnología operativa que antes estaban aislados de las redes de TI. Cuarenta y cinco familias de productos de tecnología operativa presentan fallas incorporadas, exponiendo a las infraestructuras críticas a ataques de movimiento lateral. Ante la inminencia de las amenazas cuánticas, el NIST prioriza la criptografía poscuántica para proteger el cifrado de la columna vertebral 5G, acelerando la demanda del mercado de protecciones en la capa de datos y segmentación de confianza cero incluso en entornos industriales heredados.

El Auge de la Ciberseguridad como Servicio Reconfigura la Dinámica del Mercado

Las plataformas de seguridad gestionada democratizan la defensa de nivel empresarial para organizaciones con recursos limitados. El hito de USD 1.000 millones de CrowdStrike en AWS Marketplace destaca la viabilidad del Software como Servicio y la elasticidad de precios para servicios de caza de amenazas escalables. Los proveedores aprovechan los lagos de datos multiarrendatario y la correlación de IA entre clientes, reduciendo los costos por arrendatario al tiempo que elevan la precisión de detección, una propuesta de valor convincente ante la brecha global de 4,8 millones de profesionales cualificados.

Análisis del Impacto de las Restricciones*

| Restricción | (~) % de Impacto en el Pronóstico de CAGR | Relevancia Geográfica | Horizonte Temporal de Impacto |

|---|---|---|---|

| Escasez de talento de nivel 1 en guerra cibernética | -0.9% | Global, más aguda en América del Norte y Europa | Largo plazo (≥ 4 años) |

| Silos de intercambio de datos entre agencias | -0.4% | América del Norte y Europa, emergente en APAC | Mediano plazo (2-4 años) |

| Sistemas OT heredados con protocolos propietarios | -0.6% | Global, concentrado en regiones industriales | Largo plazo (≥ 4 años) |

| Altas tasas de falsos positivos en modelos de ML | -0.3% | Global, afectando a los primeros adoptantes de IA | Corto plazo (≤ 2 años) |

| Fuente: Mordor Intelligence | |||

La Escasez de Talento de Nivel 1 en Guerra Cibernética Limita el Crecimiento

Solo en los EE. UU. hay 663.000 puestos vacantes, lo que infla las primas salariales y frena el avance de los proyectos. Dado que las habilidades avanzadas requieren entre 5 y 7 años de aprendizaje experiencial, las empresas recurren a la automatización y a las asociaciones con MSSP para cubrir las brechas, reforzando la demanda de ofertas de Ciberseguridad como Servicio frente a los desarrollos internos.

Las barreras de clasificación y los formatos incompatibles socavan la colaboración en tiempo real a pesar de programas como la iniciativa de Diagnóstico y Mitigación Continuos de USD 470 millones de CISA. Las empresas privadas suelen disponer de datos de amenazas más actualizados, pero se muestran reacias a intercambiar información, lo que frena la conciencia situacional integral y debilita la postura de defensa colectiva.

*Nuestras previsiones actualizadas tratan los impactos de los impulsores y las restricciones como direccionales, no aditivos. Las previsiones de impacto revisadas reflejan el crecimiento base, los efectos de mezcla y las interacciones entre variables.

Análisis de Segmentos

Por Industria de Usuario Final: El Sector Sanitario Acelera el Gasto en Defensa

La CAGR del 17,20% del sector sanitario hasta 2031 supera a todos los demás sectores, incluso mientras BFSI retiene la mayor porción de la participación del mercado de contraterrorismo cibernético en 2025. Las pérdidas diarias por incidentes alcanzaron los USD 2 millones y el 92% de los proveedores reportaron ataques dirigidos, lo que impulsa a los hospitales a adoptar la confianza cero y la detección gestionada a pesar de las limitaciones presupuestarias. Las subvenciones gubernamentales por valor de USD 800 millones ayudan a las instalaciones con menos recursos a modernizar sus defensas. BFSI mantiene controles sólidos impulsados por auditorías regulatorias y datos de alto valor, mientras que los presupuestos de defensa y aeroespacial anclan los requisitos de sistemas clasificados.

El aumento de las primas por ransomware y las implicaciones para la seguridad del paciente llevan a los consejos directivos a tratar la ciberseguridad como un riesgo empresarial, no como un gasto de TI. La superposición de dispositivos médicos IoT y sistemas heredados de registros de salud electrónicos añade complejidad, reforzando la demanda de integración para la detección de anomalías impulsada por IA. En todos los sectores, el mercado de contraterrorismo cibernético apoya niveles de servicio personalizados que mapean las regulaciones verticales, demostrando por qué los MSSP alineados por industria capturan una cartera de gastos en expansión.

Nota: Las participaciones de segmentos de todos los segmentos individuales están disponibles al adquirir el informe

Por Tipo de Solución: La Innovación Impulsada por IA Supera a la Seguridad Tradicional

Las herramientas de seguridad de redes representan el 27,10% del tamaño del mercado de contraterrorismo cibernético; sin embargo, las soluciones de IA predictiva que registran una CAGR del 22,80% señalan una inclinación estratégica desde el endurecimiento perimetral hacia la analítica de comportamiento. Los conjuntos de puntos de acceso siguen siendo indispensables mientras el trabajo remoto persiste, y la seguridad en la nube se dispara junto con la adopción multinube. Los controles centrados en datos crecen ante mandatos de privacidad más estrictos, mientras que las plataformas de identidad evolucionan hacia modelos de autenticación continua que evalúan tanto la intención del usuario como la postura del dispositivo.

Los ataques a la cadena de suministro de software elevan los presupuestos de seguridad de aplicaciones, estimulando la demanda de validación de SBOM y automatización de DevSecOps. Los proveedores fusionan fuentes de inteligencia de amenazas con la orquestación de confianza cero, creando consolas unificadas que reducen la proliferación de herramientas, una proposición atractiva ya que la adquisición favorece la amplitud de la plataforma sobre la profundidad de la solución puntual.

Por Modo de Implementación: La Nube Gana Terreno Incluso Cuando la Implementación Local Domina

Las instalaciones locales aún representan el 51,20% del tamaño del mercado de contraterrorismo cibernético debido a los mandatos de soberanía y la confianza cultural en la infraestructura propia. Sin embargo, las implementaciones en la nube están escalando a una CAGR del 13,20%, impulsadas por la escalabilidad de los motores de inteligencia de amenazas de Software como Servicio. Los modelos híbridos sirven a las empresas con aversión al riesgo que mantienen sus activos más valiosos de forma local mientras aprovechan la analítica en la nube para cargas de trabajo menos sensibles.

Las alianzas de integración como la de CrowdStrike con Google Cloud protegen las cargas de trabajo en entornos multinube, abordando un aumento del 75% en intrusiones en la nube. Los marcos regulatorios codifican cada vez más los estándares de cifrado y registro en lugar de dictar la ubicación, reduciendo las barreras de adopción y orientando la adquisición hacia suscripciones favorables al OPEX.

Nota: Las participaciones de segmentos de todos los segmentos individuales están disponibles al adquirir el informe

Por Capa de Seguridad: La Protección de Datos se Convierte en Objetivo Central

Los controles de la capa de red generan el 29,55% de los ingresos, pero la seguridad de la capa de datos es el segmento de crecimiento más rápido con una CAGR del 17,80%, reflejando la aceptación de que los atacantes suelen traspasar los perímetros. Las directrices de resistencia cuántica del NIST estimulan los ciclos de actualización de criptografía, y los consejos directivos destinan fondos para clasificación, tokenización y copias de seguridad inmutables. Las inversiones en la capa de puntos de acceso persisten a medida que la proliferación de dispositivos y el trabajo remoto amplían las superficies de ataque, mientras que las defensas de la capa de aplicaciones ganan prioridad para contrarrestar los ataques a la cadena de suministro de software.

Las organizaciones convergen en torno a marcos centrados en datos que monitorean activos independientemente del entorno de alojamiento, reforzando la demanda de orquestación de claves de cifrado y motores de prevención de pérdida de datos en tiempo real. Los proveedores se diferencian por la facilidad de integración y la automatización de políticas, desplazando la fricción competitiva desde la profundidad de firmas hasta la amplitud de orquestación.

Análisis Geográfico

América del Norte ancla el 34,80% del tamaño del mercado de contraterrorismo cibernético, impulsada por la asignación federal de ciberseguridad de USD 27,5 mil millones de los EE. UU. y los gastos militares cibernéticos anuales de USD 30 mil millones. Canadá coopera a través del Plan de Acción Cibernética EE. UU.-Canadá, y México acelera las salvaguardas de infraestructura crítica bajo marcos trilaterales. Los regímenes de cumplimiento maduros como CMMC y GLBA impulsan a las empresas hacia el monitoreo continuo de amenazas, sosteniendo las renovaciones de plataformas en todos los sectores.

Asia-Pacífico registra la CAGR más rápida del 13,95% a medida que los gobiernos responden a un salto del 16% en ataques semanales y un crecimiento del 50% en la adopción de ciberseguros. La Ley de Seguridad de Datos de China y los mandatos CERT-IN de India amplían la notificación obligatoria, mientras que Japón financia USD 6 mil millones para la ciberfortificación industrial. La Estrategia Cibernética 2025-2030 de Australia enfatiza el desarrollo de capacidades soberanas, amplificando la demanda de MSSP entre las empresas del mercado intermedio.

Europa mantiene una participación estable bajo medidas de responsabilidad impulsadas por el RGPD que impusieron EUR 1,2 mil millones en multas en 2024. La hoja de ruta poscuántica coordinada de la UE cataliza las subvenciones de los estados miembros para actualizaciones criptográficas, beneficiando a los proveedores de plataformas que ofrecen cifrado híbrido. La Fuerza Cibernética Nacional del Reino Unido fusiona mandatos ofensivos-defensivos, Francia acelera las certificaciones SecNumCloud y el KRITIS-Dachgesetz de Alemania amplía el alcance de la infraestructura crítica, estimulando la adquisición de seguridad integrada.

Panorama Competitivo

Una consolidación moderada define el mercado de contraterrorismo cibernético a medida que los conjuntos líderes integran funciones de puntos de acceso, red e identidad. CrowdStrike, Palo Alto Networks, Microsoft y Cisco aprovechan la escala, la amplitud de los lagos de datos y las canalizaciones de IA para sostener un crecimiento de producto de dos dígitos. La fidelización a la plataforma se profundiza a medida que los clientes priorizan la telemetría unificada y la respuesta automatizada para combatir la escasez de analistas.

El impulso de adquisiciones se mantuvo elevado con 362 acuerdos en 2024; por ejemplo, la adquisición de la especialista en seguridad en la nube Cider Security por parte de Palo Alto y la toma de control de Splunk por Cisco cerraron en el primer trimestre de 2025, ilustrando los movimientos para fusionar SIEM, SOAR y XDR en estructuras cohesivas. Las asociaciones eclipsan las integraciones puntuales: las vinculaciones de Confianza Cero entre Zscaler y CrowdStrike permiten la puntuación de riesgo compartido y la orquestación de políticas, mientras que la alianza de Fortinet conecta la información de los puntos de acceso con los cortafuegos de próxima generación para la contención del movimiento lateral.

El espacio en blanco permanece en la criptografía segura cuánticamente, donde la adopción se sitúa cerca del 0,03% a pesar de los estándares borrador del NIST. Los proveedores de nicho explotan esta brecha con complementos de intercambio de claves basados en retículos, mientras que los innovadores de IA generativa desarrollan modelos de detección de phishing conscientes del contexto. La diferenciación competitiva depende así de la fidelidad del modelo de IA, la apertura de integración y el tiempo de obtención de valor en lugar de las listas de características.

Líderes de la Industria de Contraterrorismo Cibernético

-

Palo Alto Networks

-

Cisco Systems, Inc.

-

Microsoft Corporation

-

Fortinet, Inc.

-

CrowdStrike Holdings, Inc.

- *Nota aclaratoria: los principales jugadores no se ordenaron de un modo en especial

Desarrollos Recientes de la Industria

- Marzo de 2025: CrowdStrike colabora con NVIDIA para duplicar la velocidad de detección al tiempo que reduce el cómputo en un 50%, aliviando la sobrecarga de los analistas del Centro de Operaciones de Seguridad.

- Febrero de 2025: CrowdStrike y Google Cloud amplían Mandiant MDR utilizando Falcon para abordar el crecimiento del 75% en intrusiones en la nube.

- Diciembre de 2024: CrowdStrike añade escaneo de contenedores con IA para las cargas de trabajo de Amazon SageMaker, ampliando las protecciones de desplazamiento a la izquierda.

- Octubre de 2024: CrowdStrike y Fortinet integran la inteligencia de puntos de acceso y cortafuegos para la contención unificada del movimiento lateral.

Alcance del Informe Global del Mercado de Contraterrorismo Cibernético

El ciberterrorismo se refiere a amenazas y ataques ilegales contra redes, computadoras y la información almacenada en ellas para obligar o asustar a un gobierno o a su pueblo a perseguir objetivos políticos o sociales. El contraterrorismo cibernético es un contraataque considerado como la forma más eficaz de mover al atacante a abandonar sus planes. Los contraataques cibernéticos se utilizan ocasionalmente como autodefensa para restringir o incluso detener los ciberataques.

El mercado de contraterrorismo cibernético está segmentado por industria de usuario final (defensa, aeroespacial, BFSI, corporativo, energía y servicios públicos, gobierno y otras industrias de usuario final) y por geografía (América del Norte, Europa, Asia-Pacífico, América Latina y Oriente Medio y África). Los tamaños y pronósticos del mercado se proporcionan en términos de valor en USD para todos los segmentos anteriores.

| Defensa |

| Aeroespacial |

| BFSI |

| Corporativo/Empresarial |

| Energía y Servicios Públicos |

| Gobierno y Agencias de Inteligencia |

| Salud |

| Soluciones de Seguridad de Redes |

| Soluciones de Seguridad de Puntos de Acceso |

| Soluciones de Seguridad en la Nube |

| Seguridad de Aplicaciones |

| Seguridad de Datos y Bases de Datos |

| Gestión de Identidades y Accesos |

| Inteligencia de Amenazas y MSSP |

| Local |

| Nube |

| Híbrido |

| Gestionado / Alojado |

| Capa de Red |

| Capa de Puntos de Acceso |

| Capa de Aplicaciones |

| Capa de Datos / Nube |

| América del Norte | Estados Unidos | |

| Canadá | ||

| México | ||

| América del Sur | Brasil | |

| Argentina | ||

| Resto de América del Sur | ||

| Europa | Alemania | |

| Reino Unido | ||

| Francia | ||

| Italia | ||

| España | ||

| Rusia | ||

| Resto de Europa | ||

| Asia-Pacífico | China | |

| Japón | ||

| India | ||

| Corea del Sur | ||

| Resto de Asia-Pacífico | ||

| Oriente Medio y África | Oriente Medio | Arabia Saudita |

| Emiratos Árabes Unidos | ||

| Turquía | ||

| Israel | ||

| Resto de Oriente Medio | ||

| África | Sudáfrica | |

| Nigeria | ||

| Resto de África | ||

| Por Industria de Usuario Final | Defensa | ||

| Aeroespacial | |||

| BFSI | |||

| Corporativo/Empresarial | |||

| Energía y Servicios Públicos | |||

| Gobierno y Agencias de Inteligencia | |||

| Salud | |||

| Por Tipo de Solución | Soluciones de Seguridad de Redes | ||

| Soluciones de Seguridad de Puntos de Acceso | |||

| Soluciones de Seguridad en la Nube | |||

| Seguridad de Aplicaciones | |||

| Seguridad de Datos y Bases de Datos | |||

| Gestión de Identidades y Accesos | |||

| Inteligencia de Amenazas y MSSP | |||

| Por Modo de Implementación | Local | ||

| Nube | |||

| Híbrido | |||

| Gestionado / Alojado | |||

| Por Capa de Seguridad | Capa de Red | ||

| Capa de Puntos de Acceso | |||

| Capa de Aplicaciones | |||

| Capa de Datos / Nube | |||

| Por Geografía | América del Norte | Estados Unidos | |

| Canadá | |||

| México | |||

| América del Sur | Brasil | ||

| Argentina | |||

| Resto de América del Sur | |||

| Europa | Alemania | ||

| Reino Unido | |||

| Francia | |||

| Italia | |||

| España | |||

| Rusia | |||

| Resto de Europa | |||

| Asia-Pacífico | China | ||

| Japón | |||

| India | |||

| Corea del Sur | |||

| Resto de Asia-Pacífico | |||

| Oriente Medio y África | Oriente Medio | Arabia Saudita | |

| Emiratos Árabes Unidos | |||

| Turquía | |||

| Israel | |||

| Resto de Oriente Medio | |||

| África | Sudáfrica | ||

| Nigeria | |||

| Resto de África | |||

Preguntas Clave Respondidas en el Informe

¿Cuál es el valor actual del mercado de contraterrorismo cibernético?

El tamaño del mercado de contraterrorismo cibernético es de USD 34,96 mil millones en 2026.

¿A qué velocidad se espera que crezca el sector durante los próximos cinco años?

Se prevé que se expanda a una CAGR del 3,22%, alcanzando USD 40,94 mil millones en 2031.

¿Qué región geográfica se está expandiendo más rápidamente?

Asia-Pacífico lidera con una CAGR proyectada del 13,95% hasta 2031.

¿Qué tipo de solución está experimentando la mayor tasa de crecimiento?

Las soluciones de seguridad impulsadas por IA avanzan a una CAGR del 22,80% hasta 2031.

Última actualización de la página el: