Tamaño y Participación del Mercado de Ciberseguridad de Defensa

Análisis del Mercado de Ciberseguridad de Defensa por Mordor Intelligence

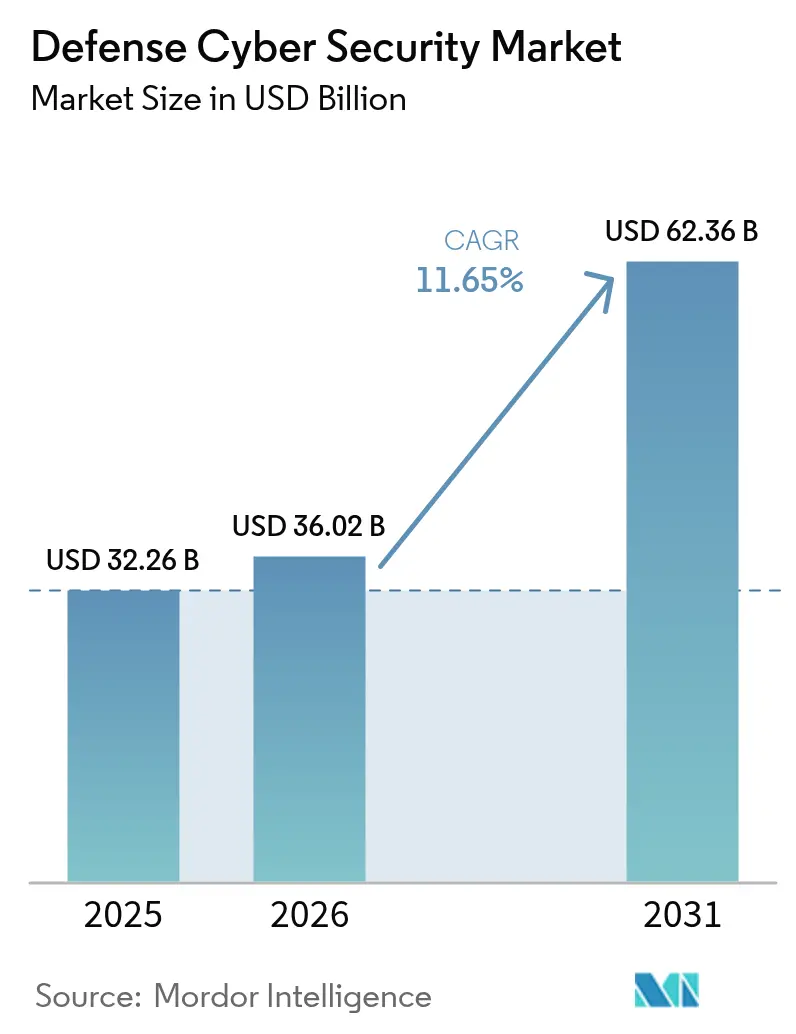

El tamaño del mercado de ciberseguridad de defensa fue valorado en USD 32,26 mil millones en 2025 y se estima que crecerá desde USD 36,02 mil millones en 2026 hasta alcanzar USD 62,36 mil millones en 2031, a una CAGR del 11,65% durante el período de pronóstico (2026-2031). La rápida institucionalización de las políticas de confianza cero, la militarización de la tecnología operacional y la creciente presión para defender las redes satelitales y definidas por software se combinan para elevar las operaciones cibernéticas a un dominio de combate pleno, equiparable a los dominios terrestre, marítimo, aéreo y espacial. Los mandatos emitidos por el Departamento de Defensa de los Estados Unidos (DoD) para incorporar la confianza cero en cada plataforma de armamento antes de 2035 amplifican la demanda de soluciones de seguridad que operen tanto en los escalones empresariales como tácticos.[1]Jared Serbu, "El DoD tiene como objetivo automatizar las evaluaciones de confianza cero," federalnewsnetwork.com Al mismo tiempo, el cambio hacia operaciones conjuntas en todos los dominios bajo programas como JADC2 y GCIA está impulsando la inversión en tejidos seguros de nube-borde capaces de compartir datos en tiempo real en teatros de operaciones en disputa.

Conclusiones Clave del Informe

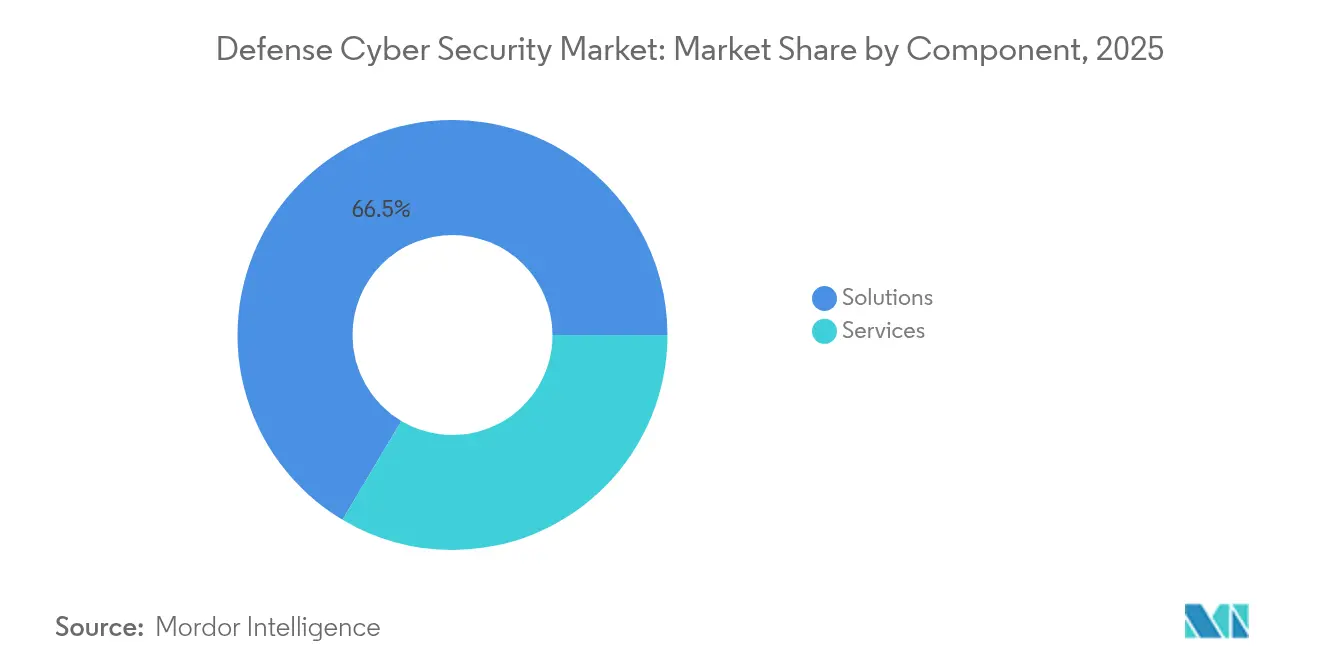

- Por componente, las soluciones continuaron dominando con el 66,45% de los ingresos en 2025, mientras que se prevé que los servicios se expandan a una CAGR del 11,72% hasta 2031.

- Por tipo de seguridad, la seguridad de redes lideró con una participación del 41,55% del tamaño del mercado de ciberseguridad de defensa en 2025, aunque se proyecta que la seguridad en la nube avance a una CAGR del 15,43% hasta 2031.

- Por modo de implementación, los modelos en instalaciones propias representaron el 71,20% de los ingresos de 2025, mientras que la implementación en la nube está prevista que crezca a una CAGR del 14,42%.

- Por usuario final, las fuerzas terrestres mantuvieron el 36,65% de la participación del mercado de ciberseguridad de defensa en 2025; las fuerzas navales registran el crecimiento más rápido con una CAGR del 12,24%.

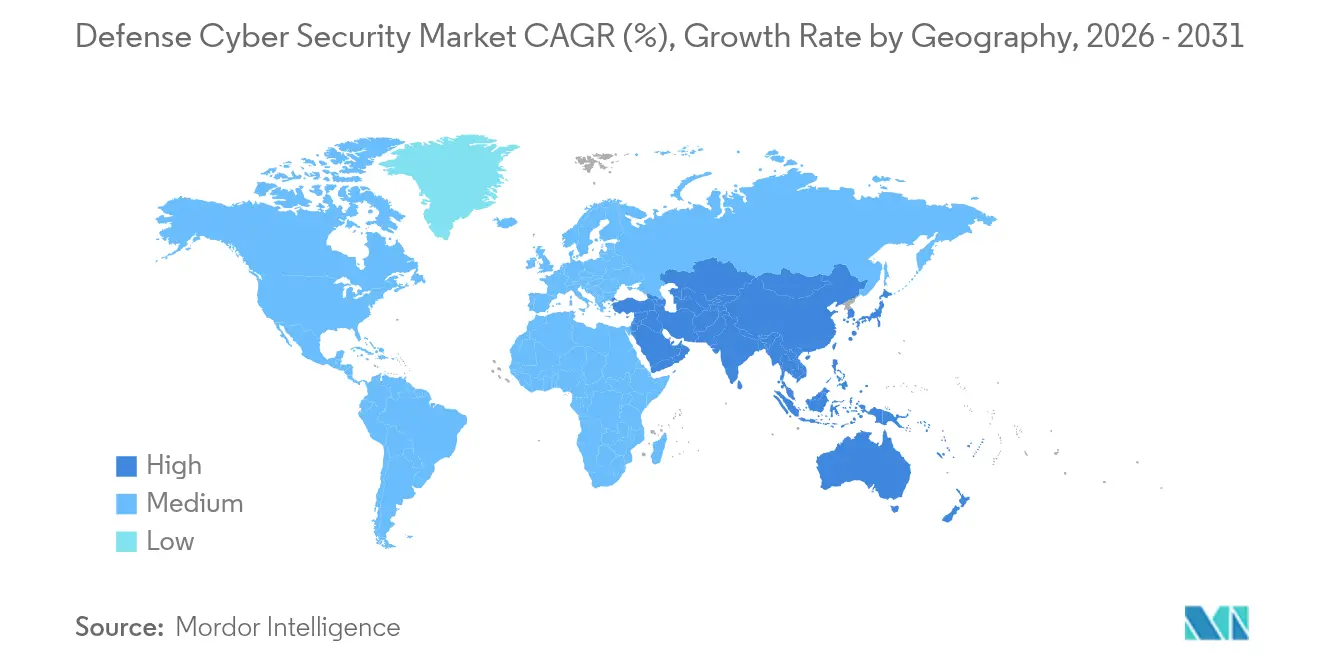

- Por geografía, América del Norte aseguró el liderazgo en ingresos con el 37,55% en 2025, mientras que Asia-Pacífico avanza a una CAGR del 11,12% hasta 2031.

Nota: Las cifras de tamaño del mercado y previsión de este informe se generan utilizando el marco de estimación propietario de Mordor Intelligence, actualizado con los últimos datos e información disponibles a partir de 2026.

Tendencias e Información del Mercado Global de Ciberseguridad de Defensa

Análisis del Impacto de los Impulsores*

| Impulsor | (~) % de Impacto en el Pronóstico de CAGR | Relevancia Geográfica | Horizonte Temporal del Impacto |

|---|---|---|---|

| Despliegue Rápido de Redes de Campo de Batalla Definidas por Software y Basadas en Satélites en Asia | +2.1% | Asia-Pacífico, con repercusión en los aliados del Indo-Pacífico | Mediano plazo (2-4 años) |

| Arquitecturas de Confianza Cero Obligatorias en la Contratación de Defensa de EE. UU. y los Cinco Ojos | +2.8% | América del Norte, Australia, Reino Unido, con adopción por parte de la OTAN | Largo plazo (≥ 4 años) |

| Adopción Acelerada de Gemelos Digitales y Plataformas Autónomas que Exigen Seguridad OT-IT en Tiempo Real | +1.9% | Global, con adopción temprana en EE. UU. y Europa | Mediano plazo (2-4 años) |

| Programas de Migración a la Nube-Borde de Defensa (JADC2, GCIA) que Impulsan el Gasto en Tejidos de Datos Seguros | +2.3% | América del Norte, con requisitos de interoperabilidad con aliados | Largo plazo (≥ 4 años) |

| Financiamiento de la DIANA de la OTAN y el FED de la UE que Cataliza Inversiones Transfronterizas en Rangos Cibernéticos | +1.4% | Europa, con colaboración transatlántica | Mediano plazo (2-4 años) |

| Fuente: Mordor Intelligence | |||

Despliegue Rápido de Redes de Campo de Batalla Definidas por Software y Basadas en Satélites en Asia

Los ejércitos de Asia-Pacífico están probando en campo redes definidas por software que permiten a los comandantes reconfigurar las topologías de comunicaciones en segundos, multiplicando los posibles vectores de ataque que los adversarios pueden explotar desde el espacio hasta la costa. La doctrina de Corea del Sur de 2024 ahora integra opciones cibernéticas ofensivas junto con enclaves seguros de confianza cero, lo que señala una transición regional desde posturas puramente defensivas. La ley de defensa cibernética activa de Japón entra en vigor en 2027 y permite al gobierno monitorear el tráfico de infraestructura crítica para detectar anomalías, una marcada expansión de la supervisión estatal. La combinación de enlaces satelitales con nodos terrestres de 5G mejora la resiliencia, pero expone la telemetría de las naves espaciales a tácticas de suplantación y denegación. Ejercicios como Talisman Sabre integran cada vez más objetivos cibernéticos en los juegos de guerra cinéticos, lo que subraya cómo el mercado de ciberseguridad de defensa está entrelazado con decisiones más amplias sobre la estructura de fuerzas.[2]Instituto Internacional de Estudios Estratégicos, "Conjunto de Datos de Ejercicios Militares de Asia-Pacífico," iiss.org

Arquitecturas de Confianza Cero Obligatorias en la Contratación de Defensa de EE. UU. y los Cinco Ojos

La Orden Ejecutiva 14028 y el Memorando de Seguridad Nacional 8 obligan a todos los sistemas de seguridad nacional de EE. UU. a adoptar la confianza cero, impulsando una contratación orientada al cumplimiento normativo que se extiende desde la TI empresarial hasta los controles tácticos de armamento. La automatización por parte del Pentágono de los flujos de trabajo de evaluación acelera la acreditación sin reducir el rigor, un requisito previo para escalar a través de millones de endpoints. Las cláusulas de interoperabilidad de los Cinco Ojos aparecen ahora en el lenguaje de las solicitudes de propuesta, recompensando a los proveedores que pueden satisfacer los umbrales de autorización de seguridad multinacionales. Para 2035, la confianza cero debe impregnar los sistemas de lanzamiento, la aviónica y las cadenas de control de fuego, exigiendo agilidad criptográfica y verificación continua de identidad incluso en entornos con comunicaciones denegadas.

Adopción Acelerada de Gemelos Digitales y Plataformas Autónomas que Exigen Seguridad OT-IT en Tiempo Real

La ingeniería de gemelos digitales está acortando los ciclos de desarrollo, pero al mismo tiempo expone los entornos de simulación al espionaje. La decisión del Ejército de EE. UU. en mayo de 2024 de construir el vehículo de infantería XM30 íntegramente dentro de un ecosistema virtual ilustra cómo los datos de diseño pueden convertirse en un objetivo cibernético de alto valor. Los Gemelos Digitales de Actuación Inteligente ya emiten comandos de control a drones físicos, eliminando la antigua brecha de aislamiento OT-IT. Proteger la información controlada no clasificada en estos sistemas espejados requiere cifrado en reposo y en tránsito, además de detección de anomalías basada en inteligencia artificial adaptada al tráfico de sensores en tiempo real. A medida que la autonomía se expande desde los drones de reconocimiento hasta los sistemas letales, el mercado de ciberseguridad de defensa encuentra nueva demanda de motores de respuesta deterministas que no puedan ser bloqueados ni suplantados.

Programas de Migración a la Nube-Borde de Defensa (JADC2, GCIA) que Impulsan el Gasto en Tejidos de Datos Seguros

JADC2 y GCIA rediseñan los flujos de información para que los escalones tácticos compartan datos sin problemas con los mandos estratégicos. La Agencia de Sistemas de Información de Defensa destinó USD 504,9 millones en el Año Fiscal 2025 para la conciencia situacional cibernética avanzada y de confianza cero, lo que señala un firme respaldo presupuestario. Los nodos de borde en entornos denegados o degradados deben tomar decisiones de riesgo de forma autónoma, lo que impulsa la inversión en pilas de seguridad ligeras que operan sin conectividad de retorno. Las Soluciones de Dominio Cruzado que mueven inteligencia entre niveles de clasificación ahora incorporan saneamiento automático para preservar el secreto mientras habilitan operaciones de coalición. En consecuencia, el mercado de ciberseguridad de defensa se está orientando hacia controles de acceso adaptativos y funciones de auditoría de alta garantía que persisten incluso cuando los adversarios interrumpen los enlaces troncales.[3]TechUK, "Soluciones de Dominio Cruzado para Operaciones de Coalición," techuk.org

Análisis del Impacto de las Restricciones*

| Restricción | (~) % de Impacto en el Pronóstico de CAGR | Relevancia Geográfica | Horizonte Temporal del Impacto |

|---|---|---|---|

| Plataformas Heredadas Fragmentadas que Obstaculizan el Despliegue del Cifrado de Extremo a Extremo | -1.8% | Global, con impacto agudo en los sistemas de defensa establecidos | Largo plazo (≥ 4 años) |

| Brecha Prolongada de Talento con Habilitación de Seguridad en Proyectos Clasificados | -2.1% | América del Norte y Europa, con repercusión en las naciones aliadas | Mediano plazo (2-4 años) |

| Ciclos Costosos de Autorización para Operar (ATO) y Certificación para Soluciones Multidominio | -1.3% | América del Norte, con influencia regulatoria en la contratación aliada | Mediano plazo (2-4 años) |

| Baja Prioridad de Financiamiento y Falta de Métricas Efectivas de Retorno sobre la Inversión | -0.9% | Global, con impacto variable según la asignación del presupuesto de defensa | Corto plazo (≤ 2 años) |

| Fuente: Mordor Intelligence | |||

Plataformas Heredadas Fragmentadas que Obstaculizan el Despliegue del Cifrado de Extremo a Extremo

Los sistemas de armamento construidos en la década de 1990 siguen en servicio, pero sus procesadores y buses no pueden manejar la criptografía moderna sin compromisos de rendimiento. Cada rama de las fuerzas armadas sigue manteniendo protocolos específicos de plataforma, lo que complica cualquier impulso hacia una gestión unificada de claves. Los comandantes a veces prefieren el tiempo de actividad de la misión sobre el cifrado exhaustivo, creando una resistencia cultural que se equipara al obstáculo técnico. Dado que los ciclos de reemplazo se extienden por décadas, los principales contratistas deben diseñar soluciones envolventes que adapten los principios de confianza cero sin reescribir el código fuente, un nicho pero creciente segmento del mercado de ciberseguridad de defensa.

Brecha Prolongada de Talento con Habilitación de Seguridad en Proyectos Clasificados

La iniciativa de fuerza laboral cibernética del DoD no ha cubierto los puestos críticos; los retrasos en la habilitación de seguridad de 12 a 18 meses disuaden a los profesionales de mediana carrera. Las empresas comerciales atraen a los mismos candidatos con paquetes de compensación que superan ampliamente los equivalentes de la escala GS, ampliando las brechas de retención. La verificación recíproca entre aliados es desigual, lo que limita la dotación de personal multinacional en programas conjuntos. Surgen desequilibrios regionales, con el sur y el oeste montañoso de EE. UU. enfrentando escaseces más agudas porque los profesionales con habilitación de seguridad se concentran cerca de Washington D.C., Huntsville y San Antonio. La escasez de talento impulsa, por tanto, una demanda sostenida de servicios gestionados dentro del mercado de ciberseguridad de defensa.

*Nuestras previsiones consideran los impactos de impulsores y restricciones como direccionales, no aditivos. Las previsiones de impacto reflejan el crecimiento base, los efectos de mezcla y las interacciones entre variables.

Análisis de Segmentos

Por Componente: El Crecimiento de los Servicios Supera el Dominio de las Soluciones

Las soluciones capturaron el 66,45% de los ingresos en 2025, lo que refleja contratos de actualización constante para cortafuegos, dispositivos de puerta de enlace segura y plataformas de inteligencia de amenazas que anclan las redes empresariales. Ese dominio se tradujo en USD 21,44 mil millones del tamaño del mercado de ciberseguridad de defensa en el año base. Sin embargo, los servicios están escalando más rápido, avanzando a una CAGR del 11,72%, porque los ejércitos consideran cada vez más la seguridad como una práctica continua en lugar de una instalación única.

Los equipos de consultoría ahora incorporan expertos en DevSecOps dentro de fábricas de software ágiles para garantizar que las canalizaciones de código cumplan con los estándares de autorización para operar desde el primer día. Los proveedores de detección y respuesta gestionadas clasifican millones de alertas diarias en toda la infraestructura global de la Fuerza Aérea, empleando inteligencia artificial para suprimir el ruido y elevar las amenazas procesables. Los programas de formación que cubren conceptos de confianza cero, cifrado resistente a la computación cuántica e inteligencia artificial adversarial son impartidos por academias privadas bajo contratos de entrega indefinida. Estas actividades generan ingresos recurrentes e inclinan el gasto hacia los servicios, un patrón que probablemente elevará la participación del mercado de ciberseguridad de defensa de los servicios a un tercio para 2031.

Nota: Las participaciones de todos los segmentos individuales están disponibles con la compra del informe

Por Tipo de Seguridad: La Seguridad en la Nube Interrumpe los Modelos Centrados en la Red

La seguridad de redes se mantuvo como ancla con el 41,55% en 2025, equivalente a USD 13,4 mil millones del tamaño del mercado de ciberseguridad de defensa. Los cortafuegos, los sistemas de prevención de intrusiones y las puertas de enlace seguras aún protegen las redes de guarnición, pero la seguridad en la nube avanza a una CAGR del 15,43%. JADC2 exige arquitecturas de seguridad multinivel que se extienden desde nubes clasificadas hasta nubes de coalición y comerciales, lo que obliga a la adquisición de controles de identidad, configuración y prevención de pérdida de datos adaptados para la infraestructura como código.

Los segmentos de seguridad de endpoints y aplicaciones ganan tracción incremental a medida que cada dron, radar y vehículo de combate se convierte en un nodo en la red de defensa. La generación de números aleatorios cuánticos y la caza de amenazas habilitada por inteligencia artificial son subsegmentos emergentes que atraen capital de riesgo y subvenciones del FED. Los proveedores capaces de abarcar las defensas perimetrales tradicionales y los microservicios en contenedores en entornos de nube consolidarán su participación en el mercado de ciberseguridad de defensa.

Por Modo de Implementación: La Adopción de la Nube se Acelera a Pesar del Dominio de las Instalaciones Propias

Las instalaciones en instalaciones propias representaron el 71,20% del gasto en 2025, principalmente porque las cargas de trabajo clasificadas no pueden atravesar infraestructura pública sin cifrado de alta garantía. Esa cifra representó USD 22,97 mil millones del tamaño del mercado de ciberseguridad de defensa. No obstante, se prevé que la implementación en la nube añada un 14,42% anual hasta 2031 a medida que los ministerios aprovechan las zonas de nube comercial acreditadas como AWS Secret y Azure Government. Los patrones híbridos prevalecen: las aplicaciones de planificación de misiones pueden residir en instalaciones propias mientras que los análisis y los simuladores de entrenamiento se ejecutan en nubes FedRAMP High donde el cómputo elástico es más económico y rápido de escalar.

Los nodos de borde a bordo de destructores, aeronaves y bases operativas avanzadas ahora se conectan a esta malla híbrida y dependen del ancho de banda satelital ampliable. El resultado es una tesis de adquisición matizada: invertir en el fortalecimiento de los centros de datos heredados hoy mientras se prepara para la transición nativa a la nube mañana, una dinámica que sostiene el crecimiento en ambos segmentos del mercado de ciberseguridad de defensa.

Nota: Las participaciones de todos los segmentos individuales están disponibles con la compra del informe

Por Usuario Final: Las Fuerzas Navales Lideran el Crecimiento a través de la Modernización del Dominio Marítimo

Las fuerzas terrestres generaron el 36,65% de los ingresos de 2025, equivalente a USD 11,82 mil millones, ya que las formaciones blindadas y los batallones de señales requirieron redes reforzadas para entornos en disputa. Sin embargo, las fuerzas navales registran la trayectoria más pronunciada con una CAGR del 12,24%. La modernización de la flota implica equipar a los destructores con enclaves de confianza cero, actualizar los sistemas de combate de los submarinos para operaciones de sigilo resistentes a ataques cibernéticos e integrar vehículos de superficie no tripulados que comparten datos de sensores a través de enlaces de malla seguros.

Las ramas aérea y espacial siguen asignando presupuesto a la custodia de las constelaciones de satélites y los sistemas de misión de aeronaves, aunque las prioridades marítimas en torno a la guerra antisubmarina y la navegación en puntos de estrangulamiento están impulsando inversiones específicas en comunicaciones con agilidad criptográfica y respuesta autónoma a incidentes. El ritmo variado entre los usuarios finales sostiene una demanda equilibrada, garantizando que ningún servicio monopolice el mercado de ciberseguridad de defensa.

Análisis Geográfico

América del Norte mantuvo el liderazgo con el 37,55% de los ingresos en 2025, ya que las asignaciones del Congreso incorporaron partidas de ciberseguridad en cada programa de adquisición importante. Los regímenes de cumplimiento normativo como CMMC 2.0 obligan a toda la base industrial de defensa, desde los principales contratistas hasta los proveedores de nivel secundario, a implementar controles antes de licitar, ampliando la demanda direccionable más allá de los clientes uniformados. Canadá sigue los marcos de EE. UU. para preservar la interoperabilidad de los Cinco Ojos, mientras que los vínculos de adquisición de México ganan impulso a través de transferencias de tecnología de defensa transfronterizas.

Asia-Pacífico se expande a una CAGR del 11,12% hasta 2031 gracias a la acelerada doctrina cibernética en Japón y Corea del Sur, las asociaciones trilaterales de India con Australia y los Estados Unidos, y las actualizaciones de flotas del Sudeste Asiático diseñadas para monitorear vías navegables en disputa. Los mandatos de nube soberana junto con las inversiones en redes satelitales hacen de la región el teatro más dinámico para los proveedores que apuntan a capacidades definidas por software desplegadas en el frente dentro del mercado de ciberseguridad de defensa.

Europa se beneficia de EUR 8.000 millones (USD 8.500 millones) en financiamiento del FED para 2021-2027, además del acelerador DIANA que combina las señales de demanda de la OTAN con el capital de riesgo. El tramo del Banco Europeo de Inversiones de junio de 2025 de EUR 8.900 millones (USD 9.400 millones) destinado a tecnologías de seguridad subraya cómo las herramientas de financiamiento público están canalizando capital hacia proyectos de resiliencia cibernética soberana. Mientras tanto, Oriente Medio y África registran un crecimiento saludable pero menor, ya que los presupuestos priorizan primero los sistemas cinéticos; no obstante, la adopción de estándares alineados con la OTAN crea una demanda latente que los integradores globales buscan desbloquear.

Panorama Competitivo

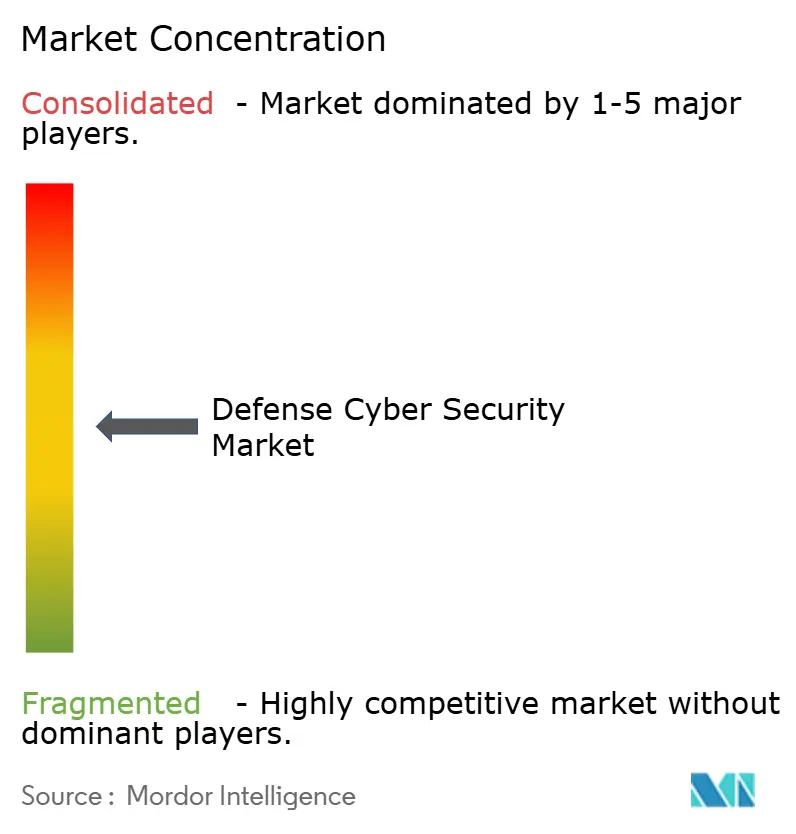

El mercado de ciberseguridad de defensa presenta una concentración moderada. Los principales contratistas tradicionales, incluidos Lockheed Martin, Raytheon, BAE Systems y Northrop Grumman, mantienen su posición establecida porque ya gestionan redes clasificadas y poseen habilitaciones de seguridad de espectro completo. Se están integrando verticalmente mediante la adquisición de proveedores de ciberseguridad especializados para acelerar las ofertas de confianza cero e inteligencia artificial. Entre los ejemplos se incluyen la adquisición de Applied Insight por parte de CACI, que profundiza la experiencia en seguridad en la nube y DevSecOps para las agencias de inteligencia; y la adquisición de LinQuest por parte de KBR, que añade capacidades de ingeniería digital para los mandos espaciales y de misiles.

Los proveedores de ciberseguridad especializados como Darktrace, CrowdStrike y la división Cylance de BlackBerry están penetrando en el mercado a través de motores de respuesta autónoma e inteligencia artificial integrada en dispositivos que detectan el movimiento lateral en milisegundos. Estas empresas se asocian con los principales contratistas en la búsqueda de contratos de la Oficina Ejecutiva de Programas que estipulan personal con habilitación de seguridad y cadenas de suministro de alta garantía. Mientras tanto, los fabricantes de equipos originales de plataformas como L3Harris están invirtiendo USD 3.000 millones anuales en I+D para integrar comunicaciones reforzadas, inteligencia de amenazas y puertas de enlace de confianza cero en radios, sensores y redes tácticas, erosionando la frontera entre la ciberseguridad y la electrónica de plataformas.

La ventaja competitiva depende cada vez más de las credenciales para manejar múltiples niveles de clasificación, la titularidad de patentes en inteligencia artificial o criptografía resistente a la computación cuántica, y la capacidad de navegar por los procesos de autorización para operar de varios años. Los proveedores que demuestren dominio de DevSecOps mientras ofrecen rangos cibernéticos acreditados para la formación están bien posicionados para escalar su participación de mercado en los próximos cinco años dentro del mercado de ciberseguridad de defensa.

Líderes de la Industria de Ciberseguridad de Defensa

Raytheon Technologies Corporation

Lockheed Martin Corporation

CACI International Inc.

SAIC Inc.

General Dynamics Corp.

- *Nota aclaratoria: los principales jugadores no se ordenaron de un modo en especial

Desarrollos Recientes de la Industria

- Junio de 2025: El Banco Europeo de Inversiones aprobó EUR 8.900 millones (USD 9.400 millones) para financiar proyectos de seguridad y defensa, asignando un tramo significativo a sistemas de cifrado, inteligencia de amenazas y protección de redes. El movimiento señala un mayor apetito de la UE por la autonomía estratégica y ofrece a los proveedores financiamiento de bajo costo para acelerar la I+D.

- Junio de 2025: Microsoft presentó un programa de seguridad europeo que proporciona a los gobiernos fuentes avanzadas de inteligencia de amenazas y análisis impulsados por inteligencia artificial, mejorando la detección de grupos patrocinados por estados mientras profundiza la colaboración público-privada en el mercado de ciberseguridad de defensa.

- Mayo de 2025: El Centro de Investigación Técnica VTT se unió a seis proyectos del FED por valor de EUR 218 millones (USD 231 millones) que cubren guerra electrónica y campos de batalla virtuales, posicionando a Finlandia como un contribuyente clave a la innovación en ciberdefensa paneuropea.

- Marzo de 2025: El Ministerio de Defensa de Japón, el Ministerio de Economía, Comercio e Industria y la Agencia de Promoción de la Tecnología de la Información formaron un pacto de cooperación en ciberseguridad para reforzar la conciencia situacional nacional y agilizar los avisos a la industria, creando nuevas líneas de base de cumplimiento normativo para los proveedores.

Marco de la metodología de investigación y alcance del informe

Definiciones de mercado y cobertura clave

Según Mordor Intelligence, el mercado de ciberseguridad para defensa abarca todos los contratos de software, hardware y servicios gestionados que permiten a las fuerzas militares y organismos de defensa aliados monitorear, detectar, prevenir y responder a la actividad cibernética maliciosa en redes de TI, tecnología operacional, plataformas de armamento y cargas de trabajo en la nube clasificadas. El valor se registra en el momento de la adjudicación del contrato o su renovación cuando el alcance se amplía de forma sustancial.

Exclusión del alcance: Las herramientas de endpoints para agencias civiles y las licencias empresariales generales no están incluidas.

Descripción general de la segmentación

- Por Componente

- Soluciones

- Servicios

- Por Tipo de Seguridad

- Seguridad de Redes

- Seguridad de Endpoints

- Seguridad de Aplicaciones

- Seguridad en la Nube

- Otros Tipos de Seguridad

- Por Modo de Implementación

- En Instalaciones Propias

- Nube e Híbrido

- Por Usuario Final

- Fuerzas Terrestres

- Fuerzas Navales

- Fuerzas Aéreas

- Por Geografía

- América del Norte

- Estados Unidos

- Canadá

- México

- Europa

- Reino Unido

- Alemania

- Francia

- Italia

- España

- Resto de Europa

- Asia-Pacífico

- China

- India

- Japón

- Corea del Sur

- Resto de Asia-Pacífico

- América del Sur

- Brasil

- Chile

- Colombia

- Resto de América del Sur

- Oriente Medio

- Arabia Saudita

- Emiratos Árabes Unidos

- Israel

- Catar

- Turquía

- Resto de Oriente Medio

- África

- Sudáfrica

- Nigeria

- Resto de África

- América del Norte

Metodología de investigación detallada y validación de datos

Investigación primaria

Las entrevistas con oficiales de cibercomando, integradores de sistemas que gestionan pipelines de DevSecOps y asesores regionales de adquisiciones en América del Norte, Europa, Asia-Pacífico y Oriente Medio permitieron clarificar los valores promedio de los contratos para marcos de confianza cero, los ciclos de actualización de redes tácticas y las tasas regionales de adopción de cloud-edge, lo que nos permitió ajustar cada supuesto derivado del trabajo de escritorio.

Investigación documental

Nuestros analistas mapearon inicialmente el universo de gasto utilizando fuentes abiertas como los libros de presupuesto del DoD de EE. UU., los informes de amenazas del CCDCOE de la OTAN, las tablas de gasto militar del SIPRI, los informes de incidentes de ENISA y los índices de preparación cibernética de la UIT. La inteligencia de proveedores obtenida de D&B Hoovers, Dow Jones Factiva, portales de adquisiciones de defensa y estados financieros auditados añadió granularidad a nivel de contrato que sirvió de base para los precios y los plazos de implementación. Las fuentes aquí mencionadas son ilustrativas; numerosas referencias gubernamentales y académicas adicionales orientaron las verificaciones de datos y la comprensión contextual.

Dimensionamiento del mercado y previsión

Se construye un conjunto de datos descendente (top-down) a partir de los desembolsos en TIC de defensa y las líneas presupuestarias asignadas a ciberseguridad, que luego se corrobora con consolidaciones selectivas ascendentes (bottom-up) de proveedores y recuentos muestreados de ASP × implementaciones. Las variables clave incluyen los índices de digitalización de las fuerzas, el número de plataformas de combate activas, la penetración de la nube clasificada, las vulnerabilidades divulgadas públicamente y las trayectorias de gasto en defensa ajustadas por inflación. La regresión multivariante sobre estos factores proyecta la demanda para 2025-2030, mientras que el análisis de escenarios somete a prueba de estrés los casos de gasto optimista y moderado. Las brechas en la evidencia ascendente se subsanan mediante coeficientes calibrados derivados de entrevistas primarias.

Ciclo de validación de datos y actualización

Los resultados se someten a controles automáticos de varianza, revisión por pares de analistas sénior y un mecanismo de activación trimestral que reabre el modelo cuando se producen apropiaciones suplementarias, picos importantes de CVE o fluctuaciones cambiarias. Los informes completos se actualizan anualmente, y los clientes reciben informes provisionales siempre que surjan eventos de relevancia.

Por qué nuestra línea de base en ciberseguridad para defensa es confiable

Las estimaciones publicadas varían porque las empresas eligen alcances, monedas y ciclos de actualización distintos. Las diferencias también se derivan de si se contabiliza el refuerzo de los enlaces satelitales, cómo se tratan las renovaciones de servicios gestionados y el momento de la conversión de divisas. La rigurosa selección de alcance, el seguimiento de variables y la actualización continua de Mordor crean una línea de base confiable para la toma de decisiones.

En resumen, al combinar datos presupuestarios verificados con verificaciones cruzadas selectivas de proveedores y al revisar los supuestos cada trimestre, Mordor Intelligence ofrece una visión de mercado transparente y equilibrada que los planificadores de adquisiciones pueden replicar con confianza.

Comparación de referencia

| Tamaño del mercado | Fuente anonimizada | Principal factor de diferencia |

|---|---|---|

| USD 32,26 B (2025) | Mordor Intelligence | - |

| USD 30,49 B (2024) | Consultoría Regional A | Excluye el refuerzo de la nube soberana y mantiene la moneda en niveles de 2022 |

| USD 19,14 B (2024) | Consultoría Global B | Contabiliza únicamente software, omite la externalización de seguridad gestionada |

| USD 42,60 B (2025) | Asociación Industrial C | Incluye el gasto en ciberseguridad de TI aeroespacial y programas civiles espaciales en el total |

Preguntas Clave Respondidas en el Informe

¿Cuál es el tamaño actual del mercado de ciberseguridad de defensa?

El tamaño del mercado de ciberseguridad de defensa alcanzó USD 36,02 mil millones en 2026 y se prevé que llegue a USD 62,36 mil millones en 2031, creciendo a una CAGR del 11,65%.

¿Qué región está creciendo más rápido en ciberseguridad de defensa?

Asia-Pacífico se expande a una CAGR del 11,12% a medida que Japón, Corea del Sur e India mejoran la doctrina cibernética, invierten en nubes soberanas e integran redes basadas en satélites.

¿Por qué es crítica la confianza cero para las organizaciones de defensa?

Los mandatos ejecutivos y los requisitos de interoperabilidad de los Cinco Ojos obligan a los ejércitos a abandonar las defensas perimetrales, garantizando que cada usuario y dispositivo sea autenticado de forma continua, incluso en sistemas de armamento destinados a permanecer en servicio después de 2035.

¿Cómo están superando los servicios a las ventas de productos?

Los servicios están escalando a una CAGR del 11,72% porque los despliegues de confianza cero, las canalizaciones de DevSecOps y la detección y respuesta gestionadas demandan experiencia especializada y continua en lugar de instalaciones de hardware únicas.

¿Cuáles son las principales restricciones que frenan el mercado?

La escasez de profesionales cibernéticos con habilitación de seguridad, las plataformas heredadas fragmentadas que no pueden ejecutar cifrado moderno y los prolongados ciclos de autorización para operar reducen colectivamente más de tres puntos porcentuales la tasa de crecimiento potencial.

¿Qué segmento muestra la CAGR más alta por tipo de seguridad?

La seguridad en la nube, impulsada por JADC2 y los mandatos de nube híbrida, registra una CAGR del 15,43%, superando a los segmentos de seguridad de redes, endpoints y aplicaciones en el mercado de ciberseguridad de defensa.

Última actualización de la página el: