Tamanho e Participação do Mercado de Engano Cibernético

Análise do Mercado de Engano Cibernético por Mordor Intelligence

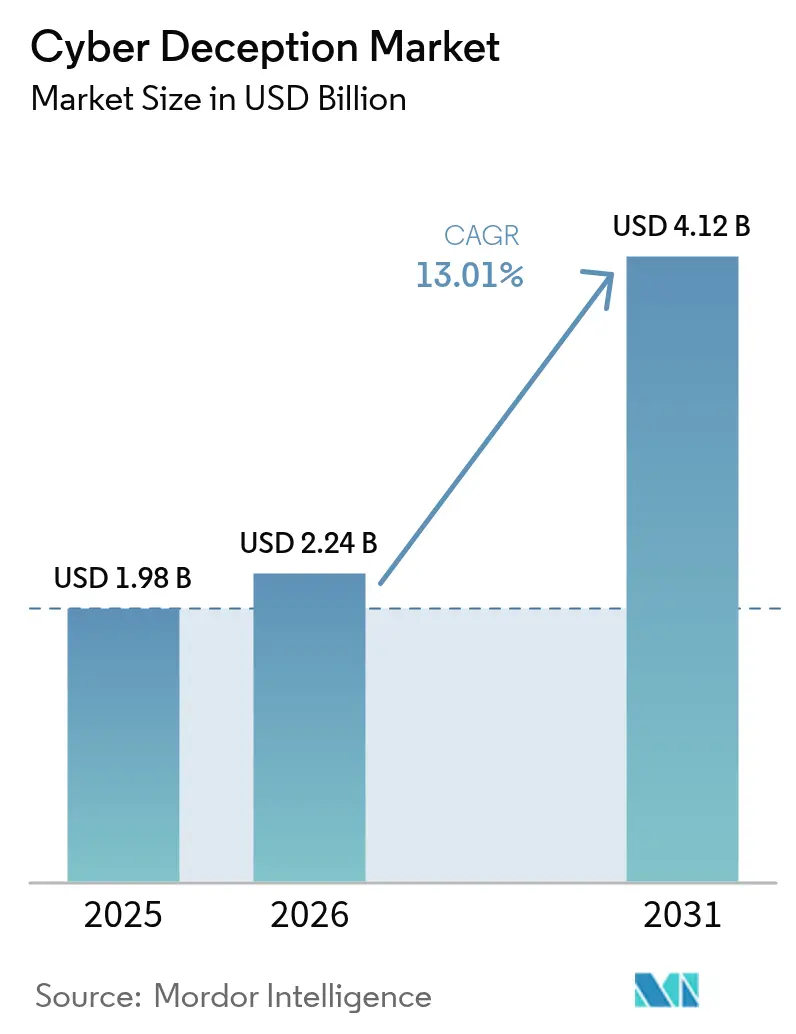

O tamanho do mercado de engano cibernético foi avaliado em USD 1,98 bilhões em 2025 e estima-se que cresça de USD 2,24 bilhões em 2026 para atingir USD 4,12 bilhões até 2031, a um CAGR de 13,01% durante o período de previsão (2026-2031).[1]Tomer Weingarten, "SentinelOne Completes Acquisition of Attivo Networks," SentinelOne.com Citação A crescente sofisticação dos atacantes, a transição para arquiteturas de confiança zero e a incorporação de honeypots dentro de plataformas de detecção e resposta estendidas (XDR) impulsionam essa expansão.

Os fornecedores estão integrando iscas com reconhecimento de identidade, armadilhas baseadas em contêineres e artefatos de dados falsos diretamente em pilhas de segurança nativas da nuvem, transformando o engano cibernético em um controle convencional em vez de um complemento especializado. Por exemplo, grandes grupos financeiros agora combinam credenciais enganosas com mecanismos de pontuação de transações para que pagamentos anômalos acionem tanto a limitação de contas quanto a captura de telemetria do atacante. Pressões paralelas de custo continuam a direcionar empresas de médio porte para serviços gerenciados de engano cibernético que englobam monitoramento 24/7, caça a ameaças e ajuste em uma única assinatura. Como resultado, o impulso competitivo favorece os provedores que conseguem demonstrar implantação com baixa intervenção manual, orquestração em nível de API e valor mensurável de inteligência de ameaças por dólar investido.

Principais Conclusões do Relatório

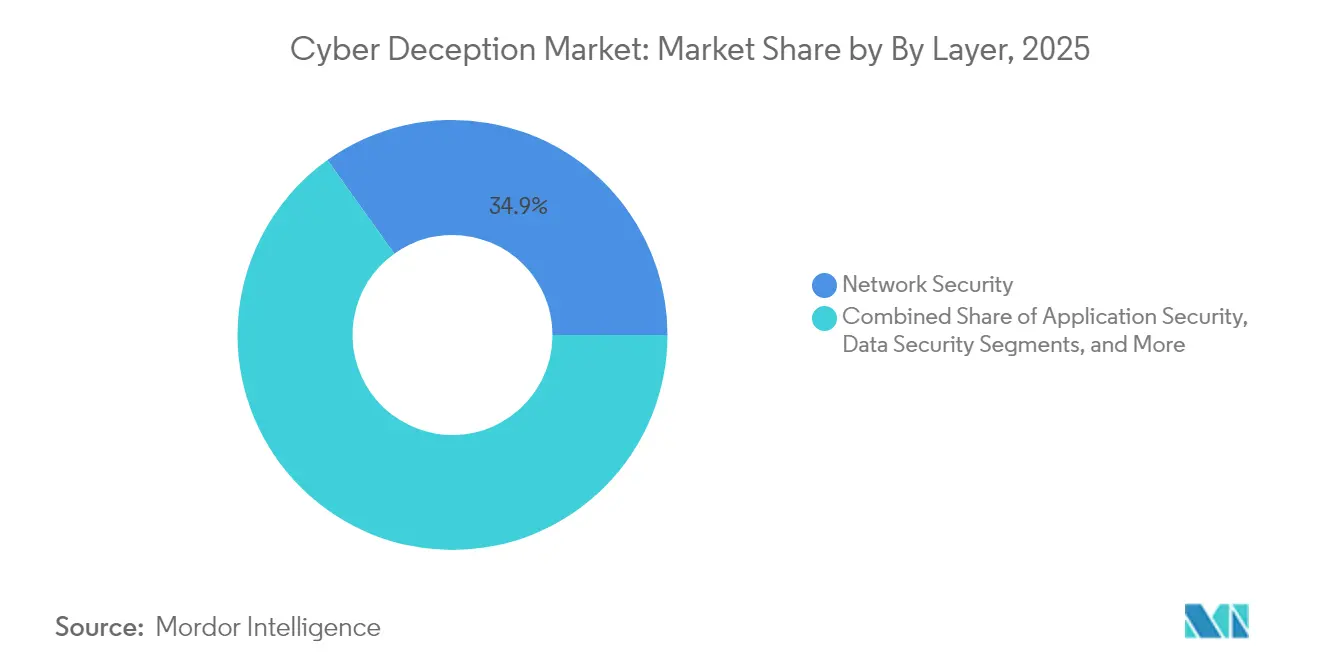

- Por camada, a segurança de rede liderou com uma participação de receita de 34,88% em 2025, enquanto a segurança de endpoint avança a um CAGR de 17,63% até 2031.

- Por tipo de serviço, os serviços gerenciados capturaram 38,74% da participação do mercado de engano cibernético em 2025, e o mesmo segmento registra o maior crescimento previsto de 17,72% até 2031.

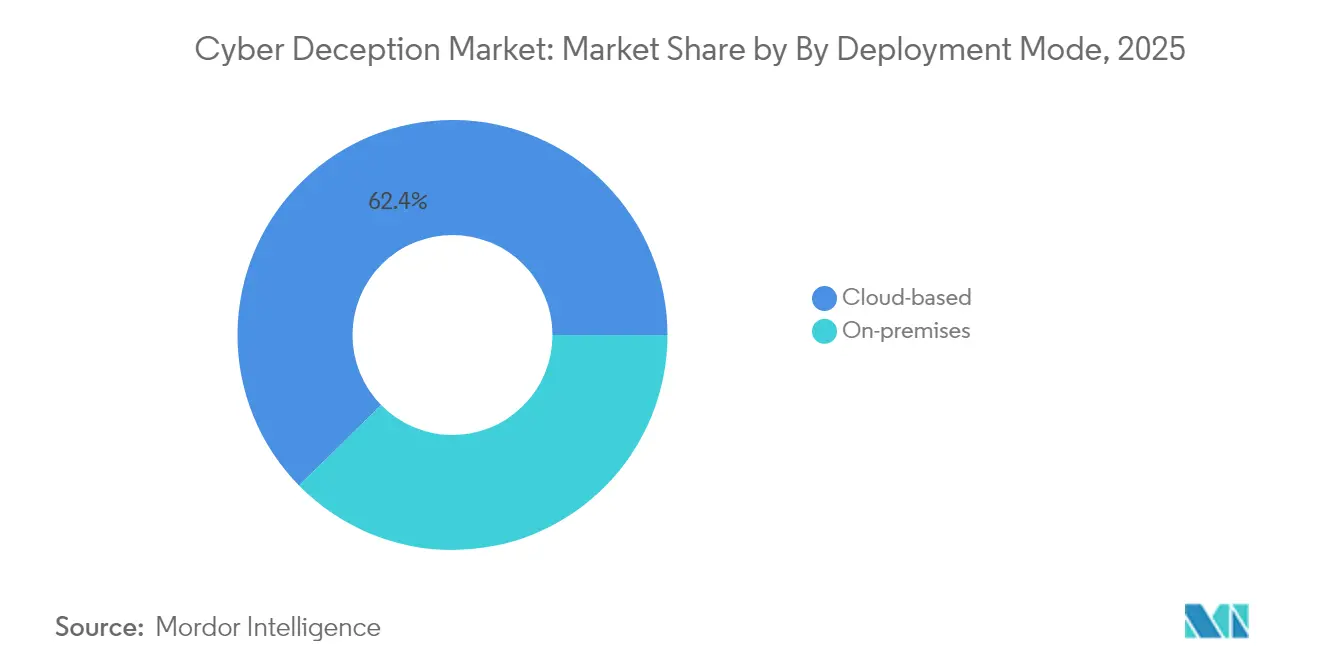

- Por modo de implantação, as soluções baseadas em nuvem detinham 62,35% do tamanho do mercado de engano cibernético em 2025 e projetam-se para expandir a um CAGR de 18,02% até 2031.

- Por setor do usuário final, os serviços financeiros comandaram uma participação de 26,62% do mercado em 2025; governo e defesa têm previsão de aceleração a um CAGR de 19,78% até 2031.

Nota: Os números de tamanho de mercado e previsão neste relatório são gerados usando a estrutura de estimativa proprietária da Mordor Intelligence, atualizada com os dados e insights mais recentes disponíveis até 2026.

Tendências e Perspectivas Globais do Mercado de Engano Cibernético

Análise de Impacto dos Impulsionadores*

| Impulsionador | (~) % de Impacto na Previsão do CAGR | Relevância Geográfica | Horizonte de Impacto |

|---|---|---|---|

| Crescente sofisticação e volume de ataques cibernéticos | +3.2% | Global | Curto prazo (≤ 2 anos) |

| Rápida migração para a nuvem e arquiteturas com prioridade de API | +2.8% | América do Norte e Europa, núcleo da Ásia-Pacífico | Médio prazo (2-4 anos) |

| Mandatos para postura de confiança zero e presunção de violação | +2.5% | América do Norte e Europa | Médio prazo (2-4 anos) |

| Escassez de mão de obra cibernética qualificada impulsionando a demanda por automação | +2.1% | Global | Longo prazo (≥ 4 anos) |

| Convergência com Detecção e Resposta a Ameaças de Identidade (ITDR) | +1.8% | América do Norte e Europa | Médio prazo (2-4 anos) |

| Integração de ferramentas de engano cibernético em plataformas XDR/SSE | +1.6% | Global | Longo prazo (≥ 4 anos) |

| Fonte: Mordor Intelligence | |||

Crescente Sofisticação e Volume de Ataques Cibernéticos

As ameaças persistentes avançadas agora utilizam táticas de uso de recursos legítimos do sistema, infiltração em cadeias de suprimentos e iscas de phishing geradas por IA que contornam mecanismos de assinatura. O engano cibernético preenche lacunas de detecção ao atrair adversários para iscas de alta fidelidade que registram cada comando e carga maliciosa. O programa de engano cibernético de 5.000 nós do Centro Nacional de Segurança Cibernética do Reino Unido, lançado em 2024, ilustra como as agências nacionais coletam as técnicas, táticas e procedimentos dos atacantes para aprimorar os manuais de defesa.[2]CENTRO NACIONAL DE SEGURANÇA CIBERNÉTICA, "Base de Evidências de Engano Cibernético em Escala Nacional," ncsc.gov.uk As empresas espelham essa abordagem: uma rede de saúde dos EUA, por exemplo, semeou tokens de isca em seu cluster de registros eletrônicos e reduziu o tempo de permanência de ransomware de dias para menos de duas horas após o primeiro acionamento de isca.

Rápida Migração para a Nuvem e Arquiteturas com Prioridade de API

Funções sem servidor, microsserviços e caminhos de dados multinuvem multiplicam as superfícies de ataque além do alcance dos firewalls de perímetro. Dispositivos de engano cibernético em contêineres agora são implantados por meio de scripts Terraform e escalam automaticamente com clusters Kubernetes, permitindo que as equipes de segurança cubram cada nova carga de trabalho em minutos. Uma pesquisa publicada na Scientific Reports demonstrou que um honeypot de nuvem de locatário único interceptou 67% das tentativas de preenchimento de credenciais que escaparam das regras de WAF, adicionando menos de 1% de latência às chamadas de API. As organizações que adotam Infraestrutura como Código se mobilizam em torno dessas evidências porque as iscas se movem na mesma velocidade que os pipelines de DevOps.

Mandatos para Postura de Confiança Zero e Presunção de Violação

A política é um multiplicador de força. O Departamento de Defesa dos EUA agora estipula camadas de engano cibernético como um dos nove pilares de confiança zero exigidos em todas as agências até 2027. Atualizações paralelas da Estrutura de Cibersegurança do Instituto Nacional de Padrões e Tecnologia posicionam o engano cibernético como um controle para atividades de "validação contínua", pressionando os contratados federais a incorporar armadilhas juntamente com controles de identidade, endpoint e rede.[3]INSTITUTO NACIONAL DE PADRÕES E TECNOLOGIA, "Revisão da Estrutura de Cibersegurança do NIST," nist.gov Bancos comerciais na Europa ecoam esse alinhamento; um banco pan-europeu adicionou mensagens SWIFT sintéticas para detectar transferências fraudulentas e atendeu às novas cláusulas de monitoramento da PSD2 sem reconfigurar seu sistema bancário central.

Escassez de Mão de Obra Cibernética Qualificada Impulsionando a Demanda por Automação

O déficit global de aproximadamente 4 milhões de profissionais leva os compradores a ferramentas que "se conduzem sozinhas". As plataformas modernas geram iscas automaticamente vinculadas a atributos do Active Directory, atualizam iscas de kernel em tempo real e apresentam caminhos de ataque destilados em vez de alertas brutos. Uma concessão do Escritório de Pesquisa do Exército dos EUA à Universidade Estadual da Pensilvânia financia fazendas de honeypots autônomas capazes de se adaptar a links de rádio disputados sem nenhuma intervenção do operador, provando que o engano cibernético autônomo é tecnicamente viável.[4]UNIVERSIDADE ESTADUAL DA PENSILVÂNIA, "Concessão do Escritório de Pesquisa do Exército Financia Pesquisa de Engano Autônomo," psu.edu Os provedores de serviços gerenciados aproveitam esse modelo para oferecer engano cibernético em escala a clientes do mercado médio com recursos limitados.

Análise de Impacto das Restrições*

| Restrição | (~) % de Impacto na Previsão do CAGR | Relevância Geográfica | Horizonte de Impacto |

|---|---|---|---|

| Altos custos de integração e ajuste para redes legadas | -1.8% | Global, particularmente em setores com infraestrutura legada intensiva | Curto prazo (≤ 2 anos) |

| Orçamentos limitados de cibersegurança entre PMEs | -1.5% | Global, concentrado em mercados emergentes | Médio prazo (2-4 anos) |

| Proliferação de estruturas de isca de código aberto reduzindo o valor percebido | -1.2% | Global | Longo prazo (≥ 4 anos) |

| IA adversarial capaz de identificar iscas | -0.9% | Economias avançadas com capacidades de IA | Longo prazo (≥ 4 anos) |

| Fonte: Mordor Intelligence | |||

Altos Custos de Integração e Ajuste para Redes Legadas

As organizações que operam em redes legadas e planas carecem de pontos de segmentação para o posicionamento realista de iscas. A modernização de LANs virtuais, portas de espelhamento e serviços de identidade eleva os custos do projeto e estende os cronogramas para além de 12 meses em setores como energia ou manufatura. Uma empresa petroquímica europeia relatou que as atualizações de rede pré-requisito dobraram seu orçamento inicial de engano cibernético antes que a primeira armadilha fosse colocada em operação, provando que as ferramentas sozinhas não conseguem resolver a deterioração arquitetônica.

Orçamentos Limitados de Cibersegurança entre PMEs

Embora grupos de ransomware visem pequenos fornecedores para infiltrar ecossistemas empresariais, a maioria das PMEs ainda prioriza renovações de antivírus em detrimento de investimentos em engano cibernético. Projetos de código aberto como Modern Honey Network e T-Pot oferecem funcionalidade básica de armadilha, mas muitos proprietários carecem da expertise para interpretar alertas, corroendo o retorno sobre o investimento percebido. Por exemplo, uma corretora de logística latino-americana implantou iscas SSH Cowrie, mas as desativou em semanas após a fadiga de alertas sobrecarregar sua equipe de TI de duas pessoas.

*Nossas previsões atualizadas tratam os impactos de impulsionadores e restrições como direcionais, não aditivos. As previsões de impacto revisadas refletem o crescimento base, os efeitos de mix e as interações entre variáveis.

Análise de Segmentos

Por Camada: Segurança de Rede Domina Apesar da Aceleração da Segurança de Endpoint

Os produtos de engano cibernético de rede representaram uma participação de 34,88% do mercado de engano cibernético em 2025, refletindo seu papel histórico como tripwires de perímetro. O engano cibernético de endpoint, no entanto, está escalando a um CAGR de 17,63%, pois cada laptop remoto e gateway IIoT torna-se um ponto de pivô. Esse crescimento reformula o mercado de engano cibernético porque as iscas centradas em dispositivos fecham lacunas de visibilidade que os taps de rede não conseguem monitorar por trás de túneis criptografados.

Na prática, os fornecedores implantam agentes leves que criam colmeias de registro falsas, cookies de navegador falsos e unidades USB de isca sempre que um agente de ameaça acessa um endpoint. Por exemplo, uma operadora de telecomunicações do Sudeste Asiático colocou scripts falsos de gerenciamento 5G em laptops de engenharia; os atacantes acionaram a isca em poucas horas, permitindo que as equipes de segurança isolassem contas comprometidas antes que qualquer switch central fosse tocado. O engano cibernético de segurança de aplicações também ganha impulso — a ascensão de honeypots de API que imitam endpoints GraphQL permite que provedores de SaaS detectem abuso de credenciais em tempo real. O engano cibernético centrado em dados, por sua vez, incorpora tokens de isca dentro de tabelas de linguagem de consulta estruturada e buckets de armazenamento de objetos; um varejista usou essa tática para descobrir APIs de armazém desonestas que extraíam informações de identificação pessoal de clientes em minutos. Em conjunto, a abordagem em camadas move o mercado de engano cibernético em direção a consoles unificados que orquestram iscas em pacotes, processos e artefatos de dados.

Nota: As participações de segmento de todos os segmentos individuais estão disponíveis mediante a compra do relatório

Por Tipo de Serviço: Serviços Gerenciados Lideram Crescimento e Participação

Os serviços gerenciados de engano cibernético detinham 38,74% da participação do mercado de engano cibernético em 2025 e apresentam um CAGR de 17,72%, evidência de que muitas empresas preferem terceirizar as táticas de engano cibernético a contratar escassos engenheiros especializados. Os provedores operam "Centros de Operações de Iscas" centralizados que gerenciam milhares de armadilhas, compartilham novos indicadores entre clientes e fornecem perícia pós-incidente. Esse modelo se alinha com os mandatos do conselho para reduzir o tempo médio de detecção sem aumentar o quadro de funcionários.

Os serviços profissionais ainda são importantes porque o engano cibernético bem-sucedido exige a definição de linhas de base da rede, mapeamento de ativos críticos e adesão cultural. Os consultores agora incorporam exercícios de campo, simulações de phishing e laboratórios de equipe roxa nas fases de implantação, para que os respondentes internos aprendam a agir com base na telemetria das iscas. Por exemplo, um fabricante da Fortune 100 contratou uma integradora boutique para conectar os alertas de engano cibernético diretamente ao seu console SAP GRC, provando valor para os auditores em um único trimestre. Essa abordagem combinada ressalta por que o setor de engano cibernético monetiza tanto as taxas recorrentes de serviços gerenciados quanto a consultoria de alta margem.

Por Modo de Implantação: Soluções Baseadas em Nuvem Aceleram a Transformação do Mercado

Os produtos hospedados na nuvem capturaram 62,35% do mercado de engano cibernético em 2025 e estão no caminho de um CAGR de 18,02%. A escalabilidade elástica, a cobrança por isca e o provisionamento em nível de API reduzem as barreiras para as equipes de DevSecOps. Um serviço global de streaming de mídia, por exemplo, usa módulos Terraform para criar honeypots regionais lado a lado com clusters de dados de clientes, obtendo telemetria de atacantes em menos de 20 minutos por região.

Os dispositivos locais persistem em zonas militares e de infraestrutura crítica com air-gap, mas mesmo esses proprietários adotam painéis em nuvem para análises. Os modelos híbridos, portanto, combinam iscas locais com planos de controle baseados em SaaS que processam bilhões de entradas de log diariamente. À medida que a adoção nativa da nuvem se amplia, a cobertura da superfície de ataque cresce mais rapidamente do que a capacidade da equipe, reforçando a demanda por serviços gerenciados e, por sua vez, elevando todo o mercado de engano cibernético.

Nota: As participações de segmento de todos os segmentos individuais estão disponíveis mediante a compra do relatório

Por Setor do Usuário Final: Serviços Financeiros Lideram Enquanto o Governo Acelera

Bancos, seguradoras e processadores de pagamentos retiveram a maior fatia de 26,62% do mercado de engano cibernético em 2025. Eles dependem de conectores SWIFT de isca, portais falsos de funcionários e arquivos de pagamento sintéticos para detectar movimentação lateral e apropriação de contas. Como exemplo: um banco multinacional incorporou tokens de isca em contas de negociação inativas; agentes de ameaças acionaram esses tokens durante um esquema de insider, permitindo que as equipes de conformidade congelassem ativos em poucas horas.

As organizações governamentais e de defesa são os escaladores mais rápidos, crescendo a um CAGR de 19,78%, porque os mandatos de confiança zero vinculam orçamentos às implantações de engano cibernético. Iniciativas como o plano de migração em fases do Departamento de Defesa dos EUA canalizam as aquisições para plataformas que reportam métricas de prontidão diretamente nos painéis de gestão de programas. Os operadores de saúde adotam o engano cibernético para proteger dispositivos de imagem conectados, enquanto as redes de varejo o implantam para sinalizar APIs fraudulentas de cartões-presente. As concessionárias de energia usam iscas SCADA que espelham o tráfego Modbus, revelando reconhecimento patrocinado por Estados bem antes de uma tentativa de desligamento de disjuntores. Coletivamente, esses estudos de caso mantêm o mercado de engano cibernético responsivo aos pontos de dor específicos de cada setor.

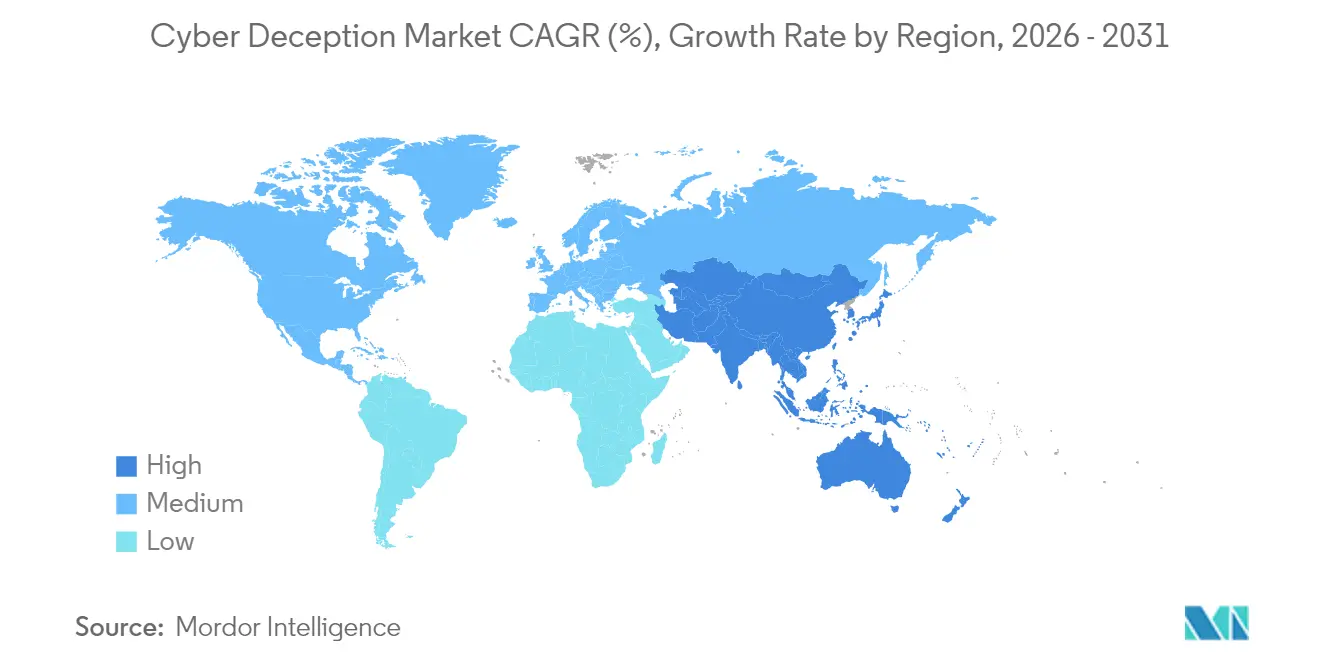

Análise Geográfica

A América do Norte controlava 43,10% do mercado de engano cibernético em 2025, ancorada por orçamentos maduros, clusters de P&D no Vale do Silício e em Tel Aviv, e catalisadores regulatórios como decretos executivos sobre migração para confiança zero. Os consolidadores tecnológicos dos EUA continuam a absorver fornecedores de nicho; a aquisição de USD 616,5 milhões da Attivo Networks pela SentinelOne uniu o engano cibernético com a proteção autônoma de endpoint em um único agente. As operadoras de telecomunicações canadenses também implantam engano cibernético dentro de núcleos 5G para atender às diretrizes de cadeia de suprimentos do CRTC.

A Ásia-Pacífico é a região de crescimento mais rápido com um CAGR de 22,05%. Nações como Singapura, Austrália e Japão emitem estruturas cibernéticas setoriais que explicitamente exigem controles de caça a ameaças, gerando orçamentos para projetos-piloto de engano cibernético. Por exemplo, uma rede de energia australiana implantou iscas ICS em contêineres para cumprir as emendas à Lei de Segurança de Infraestrutura Crítica, capturando bots de coleta de credenciais em semanas. Os hiperescaladores de nuvem chineses agrupam APIs de engano cibernético para que desenvolvedores domésticos de SaaS possam adicionar "honeypot como código" aos pipelines de CI/CD. Enquanto isso, as startups de fintech indianas atraem quadrilhas de fraude com cartões com endpoints falsos de Interface de Pagamentos Unificada, alimentando inteligência para as equipes locais de CERT.

A Europa mantém um crescimento estável na faixa dos dois dígitos intermediários. O Regulamento de Resiliência Cibernética da UE impulsiona o monitoramento contínuo, e a agência BSI da Alemanha cita o engano cibernético como um controle recomendado. As regras rígidas de residência de dados significam que vários fornecedores agora oferecem nós de nuvem soberana em Frankfurt, Paris e Madri. No Oriente Médio e África, as construções de cidades inteligentes em Riade e Dubai alocam financiamento para iscas de OT dentro de plantas de resfriamento de distrito. O crescimento sul-americano é modesto, mas em ascensão; os trilhos de pagamento instantâneo PIX do Brasil levam os bancos a plantar APIs de isca que emulam gateways de transação, interceptando ataques de pulverização de credenciais direcionados a pequenos comerciantes.

Cenário Competitivo

O mercado de engano cibernético permanece moderadamente fragmentado, mas está se inclinando para suítes de plataforma. Além do acordo da SentinelOne com a Attivo, a Proofpoint adquiriu a Illusive Networks para integrar iscas em loops de inteligência de ameaças de e-mail, enquanto a Commvault absorveu a TrapX Security para fundir a detecção de ransomware com a orquestração de backup de dados. CrowdStrike e Fortinet integraram a telemetria do Falcon e do FortiDeceptor, demonstrando como as alianças entre fornecedores importam quando os clientes já operam pilhas de segurança heterogêneas.

As vantagens competitivas agora giram em torno da geração de iscas impulsionada por IA, orquestração de baixo código e amplitude de integração em ferramentas de SIEM, SOAR e identidade. Os fornecedores focados em complementos verticais — iscas SCADA para manufatura, iscas de protocolo 5G para telecomunicações — ganham tração porque armadilhas genéricas do Windows não são mais suficientes. A pesquisa de IA adversarial desafia os fornecedores a fornecer engano cibernético adaptativo que randomiza impressões digitais cada vez que um atacante sonda o sistema. Dado que os cinco maiores fornecedores coletivamente controlam menos de 50% da receita, há espaço para especialistas como a CounterCraft conquistarem nichos no setor público.

Líderes do Setor de Engano Cibernético

-

SentinelOne Inc.

-

Akamai Technologies Inc.

-

CrowdStrike Holdings Inc.

-

Trend Micro Incorporated

-

Cisco Systems Inc.

- *Isenção de responsabilidade: Principais participantes classificados em nenhuma ordem específica

Desenvolvimentos Recentes do Setor

- Janeiro de 2025: SentinelOne concluiu a integração do código de engano cibernético da Attivo Networks em sua plataforma Singularity, alcançando paridade de implantação de agente único em hosts Windows, Linux e macOS.

- Dezembro de 2024: Palo Alto Networks divulgou sua intenção de adquirir a Protect AI por USD 700 milhões, sinalizando um futuro em que o reforço de modelos de IA e os pipelines de iscas compartilham telemetria.

- Novembro de 2024: CrowdStrike aprofundou sua aliança com a Fortinet para transmitir hashes comportamentais do Falcon para as iscas do FortiDeceptor, produzindo contenção de vetores cruzados quase em tempo real.

- Outubro de 2024: Commvault adquiriu a TrapX Security, incorporando snapshots acionados por ransomware que criam backups imutáveis assim que um alarme de isca é disparado.

Escopo do Relatório Global do Mercado de Engano Cibernético

A violação de sistemas é uma atividade realizada por hackers cibernéticos para extrair informações sensíveis que podem levar a ataques cibernéticos. O engano cibernético é uma das tendências emergentes nos sistemas de defesa cibernética. Trata-se de um ato controlado para capturar a rede, criar incerteza e confusão contra ataques repentinos, estabelecendo consciência situacional. Situações como infiltração de software e invasões na nuvem aumentam a necessidade de soluções de engano cibernético em vários setores. Essas soluções podem identificar, analisar e proteger contra várias formas de ataques cibernéticos em tempo real. As tentativas mais conhecidas de engano cibernético em diferentes setores comerciais são os honeypots e as honeynets. As soluções de engano cibernético têm ganhado crescente impulso para proteger redes e dispositivos contra ataques maliciosos, ransomwares, cibercriminosos sofisticados e Ameaças Persistentes Avançadas (APTs).

| Segurança de Aplicações |

| Segurança de Rede |

| Segurança de Dados |

| Segurança de Endpoint |

| Serviços Profissionais |

| Serviços Gerenciados |

| Local |

| Baseado em nuvem |

| BFSI |

| TI e Telecomunicações |

| Saúde e Ciências da Vida |

| Varejo e Comércio Eletrônico |

| Energia e Utilities |

| Governo e Defesa |

| Outros Setores |

| América do Norte | Estados Unidos | |

| Canadá | ||

| México | ||

| América do Sul | Brasil | |

| Argentina | ||

| Restante da América do Sul | ||

| Europa | Alemanha | |

| Reino Unido | ||

| França | ||

| Rússia | ||

| Restante da Europa | ||

| Ásia-Pacífico | China | |

| Japão | ||

| Índia | ||

| Coreia do Sul | ||

| Austrália | ||

| Restante da Ásia-Pacífico | ||

| Oriente Médio e África | Oriente Médio | Arábia Saudita |

| Emirados Árabes Unidos | ||

| Restante do Oriente Médio | ||

| África | África do Sul | |

| Egito | ||

| Restante da África | ||

| Por Camada | Segurança de Aplicações | ||

| Segurança de Rede | |||

| Segurança de Dados | |||

| Segurança de Endpoint | |||

| Por Tipo de Serviço | Serviços Profissionais | ||

| Serviços Gerenciados | |||

| Por Modo de Implantação | Local | ||

| Baseado em nuvem | |||

| Por Setor do Usuário Final | BFSI | ||

| TI e Telecomunicações | |||

| Saúde e Ciências da Vida | |||

| Varejo e Comércio Eletrônico | |||

| Energia e Utilities | |||

| Governo e Defesa | |||

| Outros Setores | |||

| Por Geografia | América do Norte | Estados Unidos | |

| Canadá | |||

| México | |||

| América do Sul | Brasil | ||

| Argentina | |||

| Restante da América do Sul | |||

| Europa | Alemanha | ||

| Reino Unido | |||

| França | |||

| Rússia | |||

| Restante da Europa | |||

| Ásia-Pacífico | China | ||

| Japão | |||

| Índia | |||

| Coreia do Sul | |||

| Austrália | |||

| Restante da Ásia-Pacífico | |||

| Oriente Médio e África | Oriente Médio | Arábia Saudita | |

| Emirados Árabes Unidos | |||

| Restante do Oriente Médio | |||

| África | África do Sul | ||

| Egito | |||

| Restante da África | |||

Principais Perguntas Respondidas no Relatório

Qual é o tamanho do mercado de engano cibernético em 2026?

O tamanho do mercado de engano cibernético é de USD 2,24 bilhões em 2026 e tem previsão de crescer a um CAGR de 13,01% para USD 4,12 bilhões até 2031.

Qual segmento cresce mais rapidamente dentro do engano cibernético?

O engano cibernético de endpoint avança a um CAGR de 17,63% à medida que o trabalho remoto e a proliferação de IoT tornam cada dispositivo uma plataforma potencial de isca.

Por que os serviços gerenciados são populares para implantações de engano cibernético?

As ofertas gerenciadas fornecem monitoramento 24/7, ajuste especializado e inteligência de ameaças compartilhada, permitindo que as empresas adotem o engano cibernético sem expandir o quadro interno de funcionários.

O que impulsiona a adoção do engano cibernético em governo e defesa?

Os mandatos de confiança zero e a escalada de ameaças de Estados-nação levam as agências a implantar iscas que validam continuamente o comportamento de usuários e dispositivos.

Como a migração para a nuvem influencia as estratégias de engano cibernético?

As cargas de trabalho nativas da nuvem precisam de iscas que escalonem automaticamente e se integrem por meio de APIs, tornando as plataformas de engano cibernético em SaaS o modo de implantação preferido.

Página atualizada pela última vez em: