Tamanho e Participação do Mercado de Combate ao Terrorismo Cibernético

Análise do Mercado de Combate ao Terrorismo Cibernético pela Mordor Intelligence

O tamanho do mercado de combate ao terrorismo cibernético foi avaliado em USD 33,87 bilhões em 2025 e estima-se que cresça de USD 34,96 bilhões em 2026 para atingir USD 40,94 bilhões até 2031, a um CAGR de 3,22% durante o período de previsão (2026-2031). O aumento das alocações governamentais, a escalada das ofensivas de Estados-nação e a adoção mais ampla de ferramentas de segurança habilitadas por IA sustentam essa expansão moderada, porém constante. Programas federais como o orçamento de segurança cibernética de USD 27,5 bilhões dos Estados Unidos e a solicitação cibernética de USD 14,5 bilhões do Pentágono demonstram a escala da demanda do setor público.[1]David Perera, "O Orçamento Federal dos EUA Propõe USD 27,5 Bilhões para Segurança Cibernética," BankInfoSecurity, BANKINFOSECURITY.COM O crescente gasto de nível de defesa se combina com a mudança corporativa de controles de perímetro para ecossistemas de inteligência de ameaças, enquanto a migração para a nuvem sustenta a demanda por modelos de implantação flexíveis. A consolidação de fornecedores — 362 negócios de segurança cibernética no valor de USD 49,9 bilhões em 2024 — também influencia as trajetórias de crescimento ao agrupar capacidades anteriormente discretas em plataformas integradas.[2]CrowdStrike, "CrowdStrike Colabora com a NVIDIA para Avançar a IA Agêntica," CROWDSTRIKE.COM

Principais Conclusões do Relatório

- Por tipo de solução, a segurança de rede liderou com 27,10% da participação do mercado de combate ao terrorismo cibernético em 2025, enquanto a segurança impulsionada por IA deve se expandir a um CAGR de 22,80% até 2031.

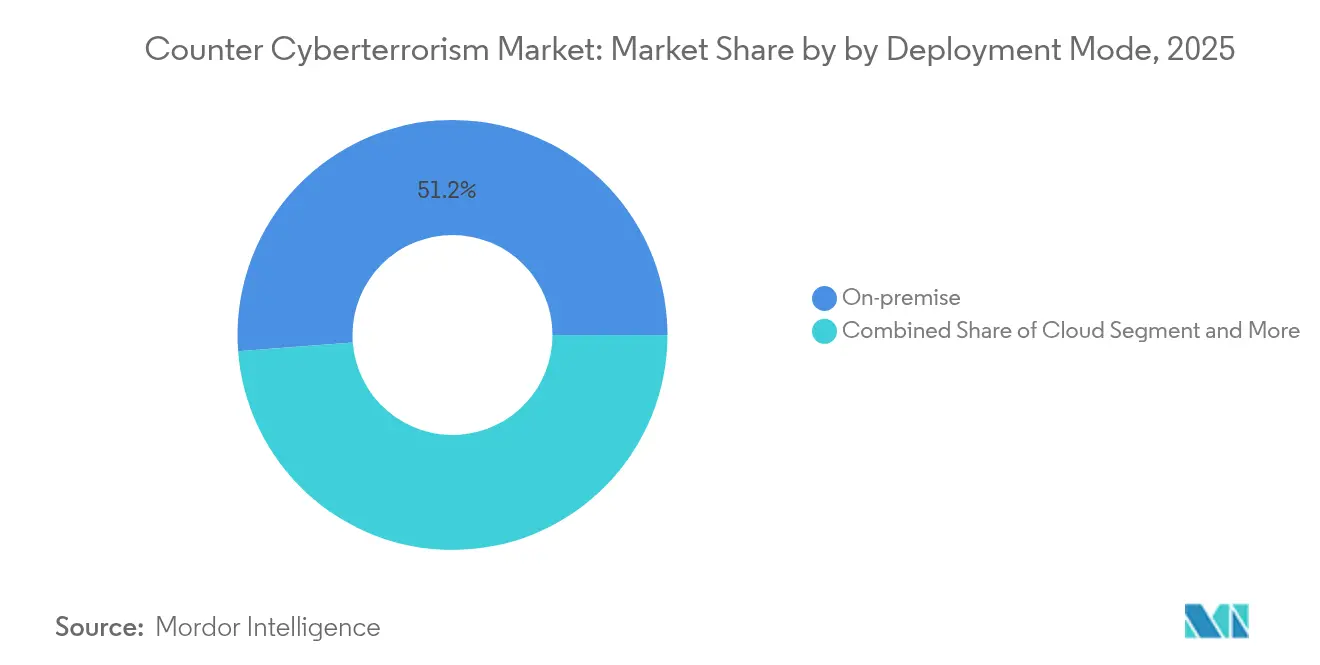

- Por modo de implantação, o modelo local liderou com 51,20% da participação do mercado de combate ao terrorismo cibernético em 2025, enquanto o segmento de nuvem deve se expandir a um CAGR de 13,20% até 2031.

- Por camada de segurança, a rede liderou com 29,55% da participação do mercado de combate ao terrorismo cibernético em 2025, enquanto o segmento de dados/nuvem deve se expandir a um CAGR de 17,80% até 2031.

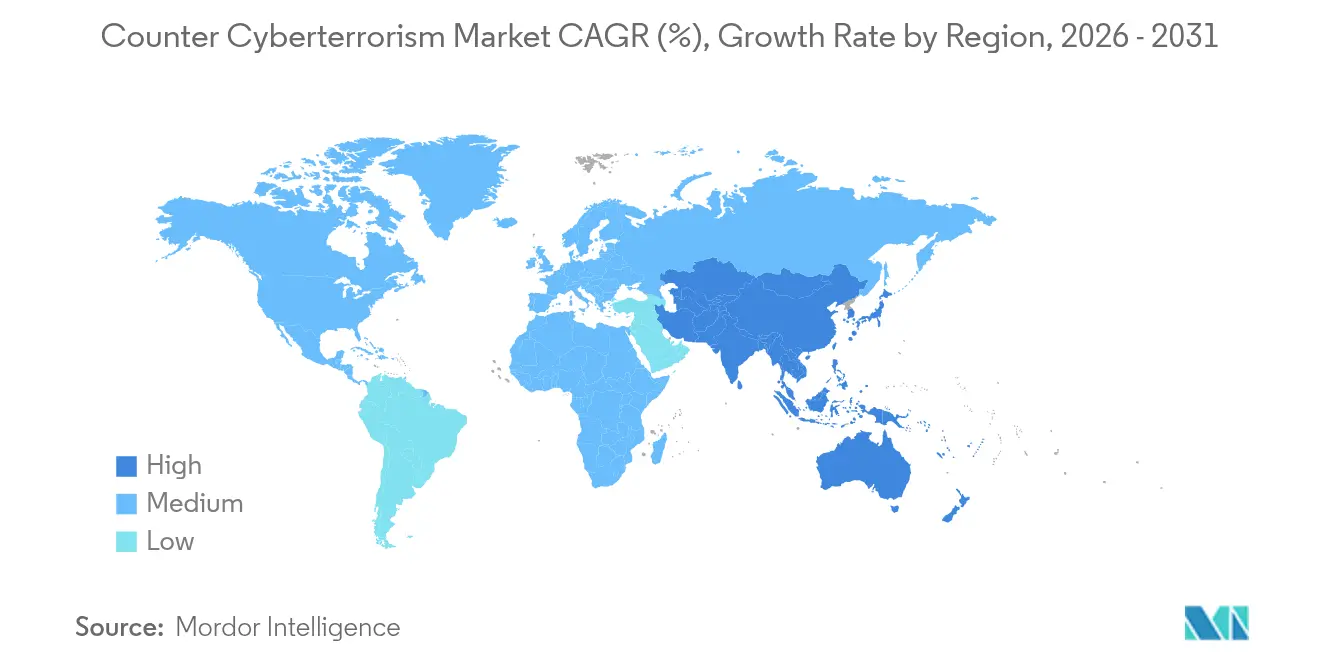

- Por geografia, a América do Norte deteve 34,80% da receita do tamanho do mercado de combate ao terrorismo cibernético em 2025, enquanto a Ásia-Pacífico avança a um CAGR de 13,95% até 2031.

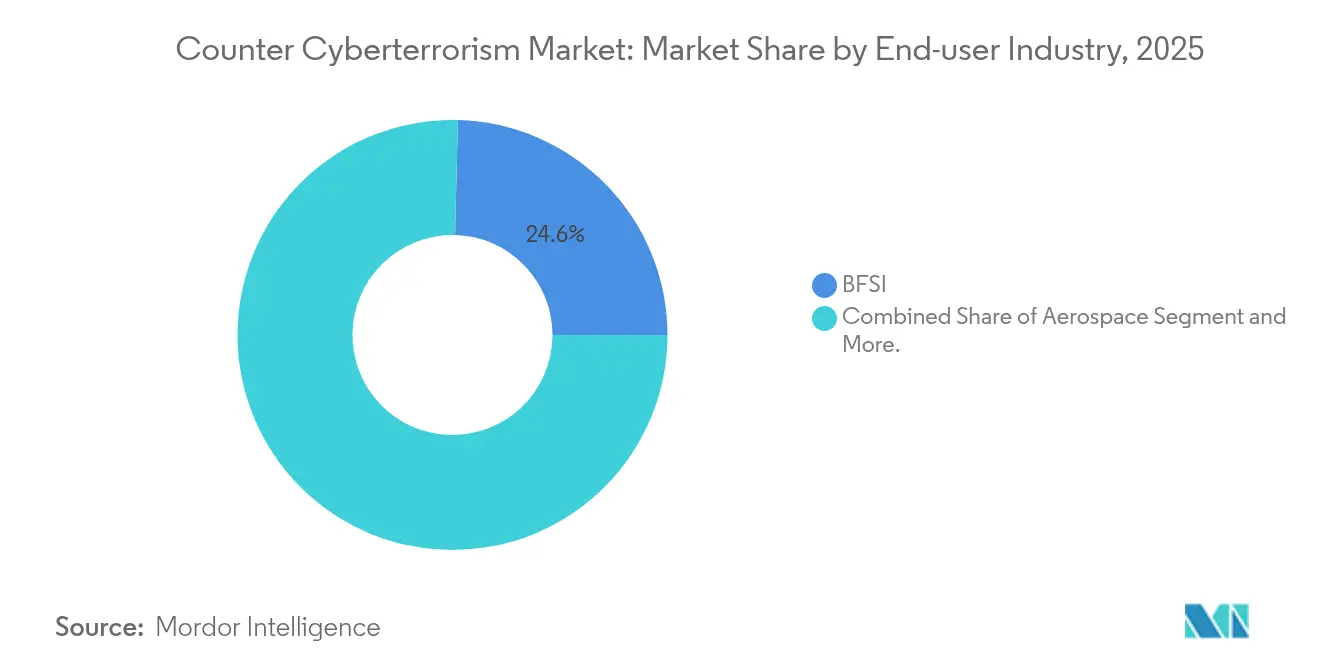

- Por usuário final, o segmento BFSI deteve 24,60% do tamanho do mercado de combate ao terrorismo cibernético em 2025; a área da saúde está acelerando a um CAGR de 17,20% até 2031.

Nota: Os números de tamanho de mercado e previsão neste relatório são gerados usando a estrutura de estimativa proprietária da Mordor Intelligence, atualizada com os dados e insights mais recentes disponíveis até 2026.

Tendências e Perspectivas do Mercado Global de Combate ao Terrorismo Cibernético

Análise de Impacto dos Fatores Impulsionadores*

| Fator Impulsionador | (~) % de Impacto na Previsão do CAGR | Relevância Geográfica | Prazo de Impacto |

|---|---|---|---|

| Crescentes ofensivas cibernéticas de Estados-nação | +0.8% | Global, com concentração na América do Norte e Europa | Médio prazo (2-4 anos) |

| Adoção de detecção de ameaças habilitada por IA | +1.2% | Global, liderado pela América do Norte e APAC | Curto prazo (≤ 2 anos) |

| Expansão da superfície de ataque 5G/IIoT | +0.6% | APAC como núcleo, com expansão para América do Norte e Europa | Longo prazo (≥ 4 anos) |

| Ascensão da Segurança Cibernética como Serviço (C-aa-S) | +0.9% | Global, com adoção antecipada na América do Norte | Médio prazo (2-4 anos) |

| Escalada de multas regulatórias por violações de dados | +0.7% | Europa e América do Norte, expandindo para APAC | Curto prazo (≤ 2 anos) |

| Intercâmbios de inteligência de ameaças da dark web em tempo real | +0.5% | Global, concentrado em mercados desenvolvidos | Médio prazo (2-4 anos) |

| Fonte: Mordor Intelligence | |||

Crescentes Ofensivas Cibernéticas de Estados-Nação Impulsionam a Modernização da Defesa

Campanhas persistentes apoiadas por Estados agora têm como alvo infraestruturas críticas e processos democráticos com táticas de múltiplos vetores. O Pentágono reservou USD 3,1 bilhões para confiança zero e criptografia de próxima geração em seu orçamento cibernético de 2025, ancorando a transição da resposta a incidentes para a caça ativa de ameaças.[3]Colin Demarest, "O Pentágono Busca USD 14,5 Bilhões para Gastos Cibernéticos Incluindo Confiança Zero," C4ISRNET, C4ISRNET.COM A dotação de USD 1,7 bilhão do Comando Cibernético dos EUA prioriza ainda mais a prontidão de contraofensiva e a coordenação multi-domínio.[4]Comando Cibernético dos EUA, "Justificativa do Orçamento para o Ano Fiscal de 2025," DEFENSE.GOV Esse foco de alto nível incentiva os fornecedores de plataformas a incorporar recursos de atribuição, forense e automação que satisfaçam os critérios de aquisição de segurança nacional.

A Detecção de Ameaças Habilitada por IA Transforma as Operações de Segurança

A IA em escala de produção agora molda os centros de operações de segurança à medida que os tempos médios de evasão reduzem para 62 minutos. Os testes da CrowdStrike com a NVIDIA reduzem à metade as cargas de processamento ao mesmo tempo em que dobram as velocidades de detecção, aliviando a fadiga dos analistas. Modelos adaptativos ingerem telemetria de endpoint, rede e nuvem para prever o comportamento dos adversários, mas 40% das horas dos analistas ainda são desperdiçadas com falsos positivos. Os fornecedores, portanto, refinam o enriquecimento por IA generativa e a priorização orientada por contexto para melhorar as taxas sinal-ruído e maximizar a expertise humana limitada.

A Expansão da Superfície de Ataque 5G/IIoT Cria Novas Vulnerabilidades

A implantação industrial de 5G interconecta ativos de tecnologia operacional antes isolados das redes de TI. Quarenta e cinco famílias de produtos de tecnologia operacional apresentam falhas incorporadas, expondo utilities críticos a explorações de movimento lateral. À medida que as ameaças quânticas se aproximam, o Instituto Nacional de Padrões e Tecnologia (NIST) prioriza a criptografia pós-quântica para proteger a criptografia do backbone 5G, acelerando a demanda do mercado por proteções na camada de dados e segmentação de confiança zero mesmo em ambientes industriais legados.

A Ascensão da Segurança Cibernética como Serviço Reformula a Dinâmica do Mercado

As plataformas de segurança gerenciada democratizam a defesa de nível empresarial para organizações com recursos limitados. O marco de USD 1 bilhão da CrowdStrike no AWS Marketplace destaca a viabilidade de SaaS e a elasticidade de preços para serviços escaláveis de caça a ameaças. Os provedores aproveitam data lakes multi-tenant e correlação de IA entre clientes, reduzindo os custos por tenant enquanto elevam a precisão da detecção — uma proposta de valor convincente diante da lacuna global de 4,8 milhões de profissionais qualificados.

Análise de Impacto das Restrições*

| Restrição | (~) % de Impacto na Previsão do CAGR | Relevância Geográfica | Prazo de Impacto |

|---|---|---|---|

| Escassez de talentos de nível 1 em guerra cibernética | -0.9% | Global, mais aguda na América do Norte e Europa | Longo prazo (≥ 4 anos) |

| Silos de compartilhamento de dados entre agências | -0.4% | América do Norte e Europa, emergindo na APAC | Médio prazo (2-4 anos) |

| Sistemas de tecnologia operacional legados com protocolos proprietários | -0.6% | Global, concentrado em regiões industriais | Longo prazo (≥ 4 anos) |

| Altas taxas de falsos positivos em modelos de aprendizado de máquina | -0.3% | Global, afetando os primeiros adotantes de IA | Curto prazo (≤ 2 anos) |

| Fonte: Mordor Intelligence | |||

A Escassez de Talentos de Nível 1 em Guerra Cibernética Limita o Crescimento

Somente os EUA registram 663.000 vagas não preenchidas, inflacionando os prêmios salariais e retardando a execução de projetos. Com habilidades avançadas exigindo de 5 a 7 anos de aprendizado experiencial, as empresas recorrem à automação e parcerias com provedores de serviços de segurança gerenciados (MSSP) para suprir as lacunas, reforçando a demanda por ofertas de Segurança Cibernética como Serviço (C-aa-S) em detrimento de desenvolvimentos internos.

Barreiras de classificação e formatos incompatíveis prejudicam a colaboração em tempo real, apesar de programas como a iniciativa de Diagnóstico e Mitigação Contínua de USD 470 milhões da Agência de Segurança Cibernética e de Infraestrutura (CISA). Empresas privadas frequentemente possuem dados de ameaças mais atualizados, mas hesitam em compartilhar informações, retardando a conscientização situacional holística e enfraquecendo a postura de defesa coletiva.

*Nossas previsões atualizadas tratam os impactos de impulsionadores e restrições como direcionais, não aditivos. As previsões de impacto revisadas refletem o crescimento base, os efeitos de mix e as interações entre variáveis.

Análise de Segmentos

Por Setor de Usuário Final: A Área da Saúde Acelera os Gastos Defensivos

O CAGR de 17,20% da área da saúde até 2031 supera todos os setores, mesmo com o segmento BFSI retendo a maior fatia da participação do mercado de combate ao terrorismo cibernético em 2025. As perdas diárias por incidentes atingiram USD 2 milhões, e 92% dos provedores relataram ataques direcionados, levando os hospitais a adotar confiança zero e detecção gerenciada apesar das restrições orçamentárias. Subsídios governamentais no valor de USD 800 milhões ajudam instalações com poucos recursos a modernizar suas defesas. O segmento BFSI mantém controles robustos impulsionados por auditorias regulatórias e dados de alto valor, enquanto os orçamentos de defesa e aeroespacial ancoram os requisitos de sistemas classificados.

O aumento dos prêmios de ransomware e as implicações para a segurança dos pacientes levam os conselhos a tratar a segurança cibernética como risco empresarial, e não como despesa de TI. A sobreposição de dispositivos médicos de IoT e sistemas legados de registros eletrônicos de saúde adiciona complexidade, reforçando a demanda por integração de detecção de anomalias impulsionada por IA. Em todos os setores, o mercado de combate ao terrorismo cibernético suporta níveis de serviço personalizados que mapeiam regulamentações verticais, demonstrando por que os MSSPs alinhados ao setor capturam uma fatia crescente dos gastos.

Nota: As participações de segmento de todos os segmentos individuais estão disponíveis mediante a compra do relatório

Por Tipo de Solução: A Inovação Impulsionada por IA Supera a Segurança Tradicional

As ferramentas de segurança de rede detêm 27,10% do tamanho do mercado de combate ao terrorismo cibernético; no entanto, as soluções de IA preditiva registrando um CAGR de 22,80% sinalizam uma inclinação estratégica do endurecimento do perímetro para a análise comportamental. Os conjuntos de endpoint permanecem indispensáveis à medida que o trabalho remoto persiste, e a segurança em nuvem aumenta junto com a adoção de múltiplas nuvens. Os controles centrados em dados crescem em meio a mandatos de privacidade mais rígidos, enquanto as plataformas de identidade evoluem modelos de autenticação contínua avaliando tanto a intenção do usuário quanto a postura do dispositivo.

Os ataques à cadeia de fornecimento de software elevam os orçamentos de segurança de aplicações, estimulando a demanda por validação de SBOM e automação de DevSecOps. Os fornecedores fundem feeds de inteligência de ameaças com orquestração de confiança zero, criando consoles unificados que reduzem a proliferação de ferramentas — uma proposta atraente à medida que as aquisições favorecem a amplitude da plataforma sobre a profundidade de soluções pontuais.

Por Modo de Implantação: A Nuvem Avança Mesmo com o Modelo Local Dominando

As instalações locais ainda respondem por 51,20% do tamanho do mercado de combate ao terrorismo cibernético devido a mandatos de soberania e confiança cultural em infraestruturas próprias. No entanto, as implantações em nuvem estão crescendo a um CAGR de 13,20%, impulsionadas pela escalabilidade dos mecanismos de inteligência de ameaças em SaaS. Os modelos híbridos atendem a empresas avessas ao risco que mantêm ativos críticos localmente enquanto aproveitam a análise em nuvem para cargas de trabalho menos sensíveis.

Alianças de integração como a CrowdStrike com o Google Cloud protegem cargas de trabalho em ambientes de múltiplas nuvens, abordando um aumento de 75% nas intrusões em nuvem. As estruturas regulatórias codificam cada vez mais padrões de criptografia e registro em vez de ditar localização, reduzindo as barreiras de adoção e impulsionando as aquisições em direção a assinaturas favoráveis a OPEX.

Nota: As participações de segmento de todos os segmentos individuais estão disponíveis mediante a compra do relatório

Por Camada de Segurança: A Proteção de Dados Torna-se Objetivo Central

Os controles da camada de rede entregam 29,55% da receita, mas a segurança da camada de dados é a que cresce mais rapidamente, a um CAGR de 17,80%, refletindo a aceitação de que os atacantes frequentemente atravessam os perímetros. As diretrizes quântico-resistentes do Instituto Nacional de Padrões e Tecnologia (NIST) estimulam ciclos de atualização de criptografia, e os conselhos reservam recursos para classificação, tokenização e backups imutáveis. Os investimentos na camada de endpoint persistem à medida que a proliferação de dispositivos e o trabalho remoto expandem as superfícies de ataque, enquanto as defesas da camada de aplicação ganham prioridade para neutralizar explorações da cadeia de fornecimento de software.

As organizações convergem para estruturas centradas em dados que monitoram ativos independentemente do ambiente de hospedagem, reforçando a demanda por orquestração de chaves de criptografia e mecanismos de prevenção de perda de dados em tempo real. Os fornecedores se diferenciam pela facilidade de integração e automação de políticas, avançando a fricção competitiva da profundidade de assinaturas para a amplitude de orquestração.

Análise Geográfica

A América do Norte ancora 34,80% do tamanho do mercado de combate ao terrorismo cibernético, impulsionada pela alocação federal dos EUA de USD 27,5 bilhões em segurança cibernética e pelos desembolsos militares cibernéticos anuais de USD 30 bilhões. O Canadá coopera por meio do Plano de Ação Cibernético EUA-Canadá, e o México acelera as salvaguardas de infraestrutura crítica sob estruturas trilaterais. Regimes de conformidade maduros como o CMMC e o GLBA empurram as empresas em direção ao monitoramento contínuo de ameaças, sustentando renovações de plataformas em todos os setores.

A Ásia-Pacífico registra o CAGR mais rápido de 13,95%, à medida que os governos respondem a um salto de 16% nos ataques semanais e a um crescimento de 50% na adesão a seguros cibernéticos. A Lei de Segurança de Dados da China e os mandatos do CERT-IN da Índia ampliam a notificação obrigatória, enquanto o Japão financia USD 6 bilhões para a ciberfortificação industrial. A Estratégia Cibernética 2025-2030 da Austrália enfatiza o desenvolvimento de capacidade soberana, amplificando a demanda por MSSP entre empresas do mercado intermediário.

A Europa mantém uma participação estável sob medidas de responsabilidade impulsionadas pelo GDPR que impuseram EUR 1,2 bilhão em multas em 2024. O roteiro pós-quântico coordenado da União Europeia catalisa subsídios dos Estados-membros para retrofits criptográficos, beneficiando fornecedores de plataformas que oferecem criptografia híbrida. A Força Cibernética Nacional do Reino Unido funde mandatos de ataque e defesa, a França acelera as certificações SecNumCloud, e a lei alemã KRITIS-Dachgesetz expande o escopo da infraestrutura crítica, estimulando aquisições de segurança integrada.

Cenário Competitivo

A consolidação moderada define o mercado de combate ao terrorismo cibernético à medida que os principais conjuntos integram funções de endpoint, rede e identidade. CrowdStrike, Palo Alto Networks, Microsoft e Cisco aproveitam escala, amplitude de data lake e pipelines de IA para sustentar crescimento de produtos de dois dígitos. A fidelidade à plataforma se aprofunda à medida que os clientes priorizam telemetria unificada e resposta automatizada para combater a escassez de analistas.

O ímpeto das aquisições permaneceu elevado com 362 negócios em 2024; por exemplo, a aquisição pela Palo Alto da especialista em segurança em nuvem Cider Security e a aquisição da Splunk pela Cisco foram concluídas no primeiro trimestre de 2025, ilustrando movimentos para fundir SIEM, SOAR e XDR em estruturas coesas. As parcerias superam as integrações pontuais: as alianças de confiança zero entre Zscaler e CrowdStrike permitem pontuação de risco compartilhada e orquestração de políticas, enquanto a aliança da Fortinet conecta a percepção de endpoint a firewalls de próxima geração para contenção de movimento lateral.

Espaço em aberto permanece na criptografia quântico-segura, onde a adoção está próxima de 0,03% apesar dos padrões preliminares do Instituto Nacional de Padrões e Tecnologia (NIST). Fornecedores de nicho exploram essa lacuna com plug-ins de troca de chaves baseados em reticulado, enquanto inovadores de IA generativa criam modelos de detecção de phishing com reconhecimento de contexto. A diferenciação competitiva, portanto, depende da fidelidade do modelo de IA, da abertura de integração e do tempo de geração de valor, em vez de listas de verificação de funcionalidades.

Líderes do Setor de Combate ao Terrorismo Cibernético

Palo Alto Networks

Cisco Systems, Inc.

Microsoft Corporation

Fortinet, Inc.

CrowdStrike Holdings, Inc.

- *Isenção de responsabilidade: Principais participantes classificados em nenhuma ordem específica

Desenvolvimentos Recentes do Setor

- Março de 2025: A CrowdStrike colabora com a NVIDIA para dobrar a velocidade de detecção enquanto reduz o processamento em 50%, aliviando a sobrecarga dos analistas do Centro de Operações de Segurança (SOC).

- Fevereiro de 2025: A CrowdStrike e o Google Cloud ampliam o Mandiant MDR utilizando o Falcon para lidar com o crescimento de 75% nas intrusões em nuvem.

- Dezembro de 2024: A CrowdStrike adiciona varredura de contêiner por IA para cargas de trabalho do Amazon SageMaker, estendendo as proteções de deslocamento à esquerda.

- Outubro de 2024: A CrowdStrike e a Fortinet integram inteligência de endpoint e firewall para contenção unificada de movimento lateral.

Escopo do Relatório Global do Mercado de Combate ao Terrorismo Cibernético

O terrorismo cibernético refere-se a ameaças e ataques ilegais contra redes, computadores e as informações neles armazenadas para forçar ou intimidar um governo ou sua população a perseguir objetivos políticos ou sociais. O combate ao terrorismo cibernético é um contraataque considerado a forma mais eficaz de levar o atacante a abandonar seus planos. Os contraataques cibernéticos são ocasionalmente utilizados como autodefesa para restringir ou até mesmo interromper os ataques cibernéticos.

O mercado de combate ao terrorismo cibernético é segmentado por setor de usuário final (defesa, aeroespacial, BFSI, corporativo, energia e utilities, governo e outras indústrias de usuário final) e por geografia (América do Norte, Europa, Ásia-Pacífico, América Latina e Oriente Médio e África). Os tamanhos e previsões de mercado são fornecidos em termos de valor em USD para todos os segmentos acima.

| Defesa |

| Aeroespacial |

| BFSI |

| Corporativo/Empresarial |

| Energia e Utilities |

| Governo e Agências de Inteligência |

| Saúde |

| Soluções de Segurança de Rede |

| Soluções de Segurança de Endpoint |

| Soluções de Segurança em Nuvem |

| Segurança de Aplicações |

| Segurança de Dados e Banco de Dados |

| Gestão de Identidade e Acesso |

| Inteligência de Ameaças e MSSP |

| Local |

| Nuvem |

| Híbrido |

| Gerenciado / Hospedado |

| Camada de Rede |

| Camada de Endpoint |

| Camada de Aplicação |

| Camada de Dados / Nuvem |

| América do Norte | Estados Unidos | |

| Canadá | ||

| México | ||

| América do Sul | Brasil | |

| Argentina | ||

| Restante da América do Sul | ||

| Europa | Alemanha | |

| Reino Unido | ||

| França | ||

| Itália | ||

| Espanha | ||

| Rússia | ||

| Restante da Europa | ||

| Ásia-Pacífico | China | |

| Japão | ||

| Índia | ||

| Coreia do Sul | ||

| Restante da Ásia-Pacífico | ||

| Oriente Médio e África | Oriente Médio | Arábia Saudita |

| Emirados Árabes Unidos | ||

| Turquia | ||

| Israel | ||

| Restante do Oriente Médio | ||

| África | África do Sul | |

| Nigéria | ||

| Restante da África | ||

| Por Setor de Usuário Final | Defesa | ||

| Aeroespacial | |||

| BFSI | |||

| Corporativo/Empresarial | |||

| Energia e Utilities | |||

| Governo e Agências de Inteligência | |||

| Saúde | |||

| Por Tipo de Solução | Soluções de Segurança de Rede | ||

| Soluções de Segurança de Endpoint | |||

| Soluções de Segurança em Nuvem | |||

| Segurança de Aplicações | |||

| Segurança de Dados e Banco de Dados | |||

| Gestão de Identidade e Acesso | |||

| Inteligência de Ameaças e MSSP | |||

| Por Modo de Implantação | Local | ||

| Nuvem | |||

| Híbrido | |||

| Gerenciado / Hospedado | |||

| Por Camada de Segurança | Camada de Rede | ||

| Camada de Endpoint | |||

| Camada de Aplicação | |||

| Camada de Dados / Nuvem | |||

| Por Geografia | América do Norte | Estados Unidos | |

| Canadá | |||

| México | |||

| América do Sul | Brasil | ||

| Argentina | |||

| Restante da América do Sul | |||

| Europa | Alemanha | ||

| Reino Unido | |||

| França | |||

| Itália | |||

| Espanha | |||

| Rússia | |||

| Restante da Europa | |||

| Ásia-Pacífico | China | ||

| Japão | |||

| Índia | |||

| Coreia do Sul | |||

| Restante da Ásia-Pacífico | |||

| Oriente Médio e África | Oriente Médio | Arábia Saudita | |

| Emirados Árabes Unidos | |||

| Turquia | |||

| Israel | |||

| Restante do Oriente Médio | |||

| África | África do Sul | ||

| Nigéria | |||

| Restante da África | |||

Principais Perguntas Respondidas no Relatório

Qual é o valor atual do mercado de combate ao terrorismo cibernético?

O tamanho do mercado de combate ao terrorismo cibernético é de USD 34,96 bilhões em 2026.

Com que rapidez se espera que o setor cresça nos próximos cinco anos?

Prevê-se que se expanda a um CAGR de 3,22%, atingindo USD 40,94 bilhões até 2031.

Qual região geográfica está se expandindo mais rapidamente?

A Ásia-Pacífico lidera com um CAGR projetado de 13,95% até 2031.

Qual tipo de solução apresenta a maior taxa de crescimento?

As soluções de segurança impulsionadas por IA estão avançando a um CAGR de 22,80% até 2031.

Página atualizada pela última vez em: