認証局市場規模とシェア

Mordor Intelligenceによる認証局市場分析

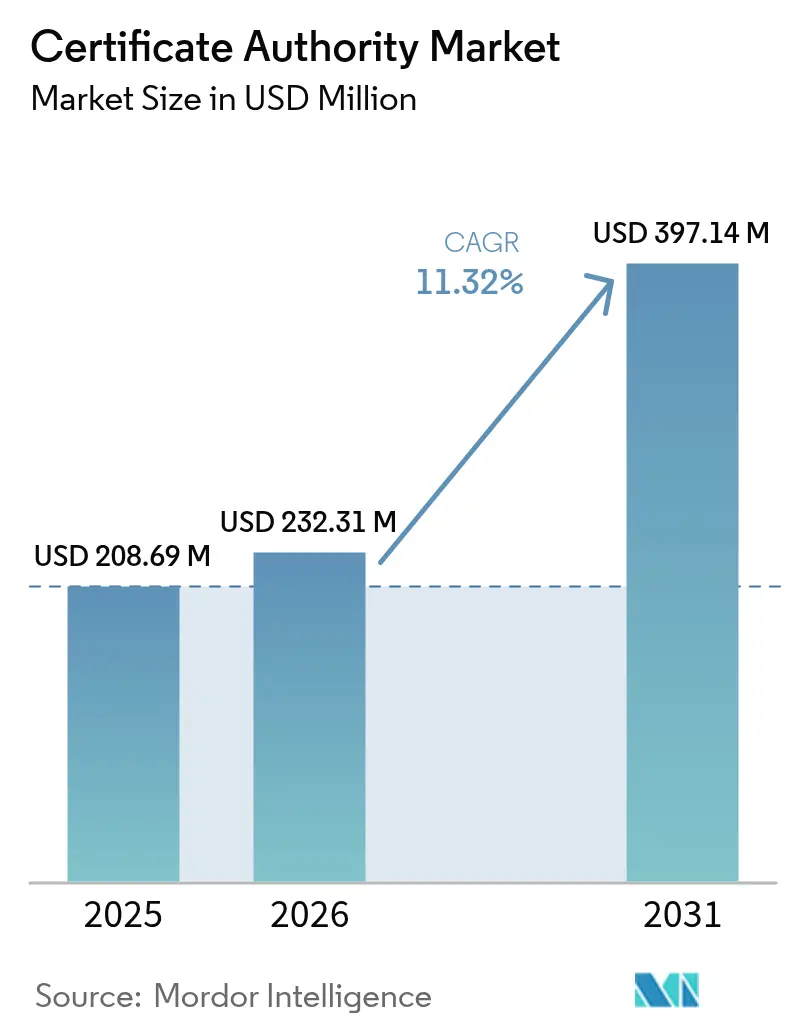

認証局市場規模は、2025年に2億869万USD、2026年に2億3,231万USDと予測され、2031年までに3億9,714万USDに達し、2026年から2031年にかけて11.32%のCAGRで成長する見込みです。ほぼ継続的な証明書更新、急増するマシンアイデンティティの数量、クラウドネイティブな提供モデルが認証局市場を再形成しています。ブラウザベンダーは証明書の有効期間を短縮しており、企業は発行の自動化を余儀なくされている一方、ポスト量子標準は並行した移行計画を求めています。ハイパースケーラーは現在、インフラストラクチャー・アズ・コードのワークフロー内にプライベートおよびパブリックCAを直接組み込み、展開サイクルを数日から数秒に短縮しています。無料のドメイン検証証明書、APIファーストの発行プラットフォーム、業界固有のトラスト要件が収束する中、競争は激化しており、収益は自動更新ボリュームに紐付いたサブスクリプション契約へとシフトしています。

レポートの主要ポイント

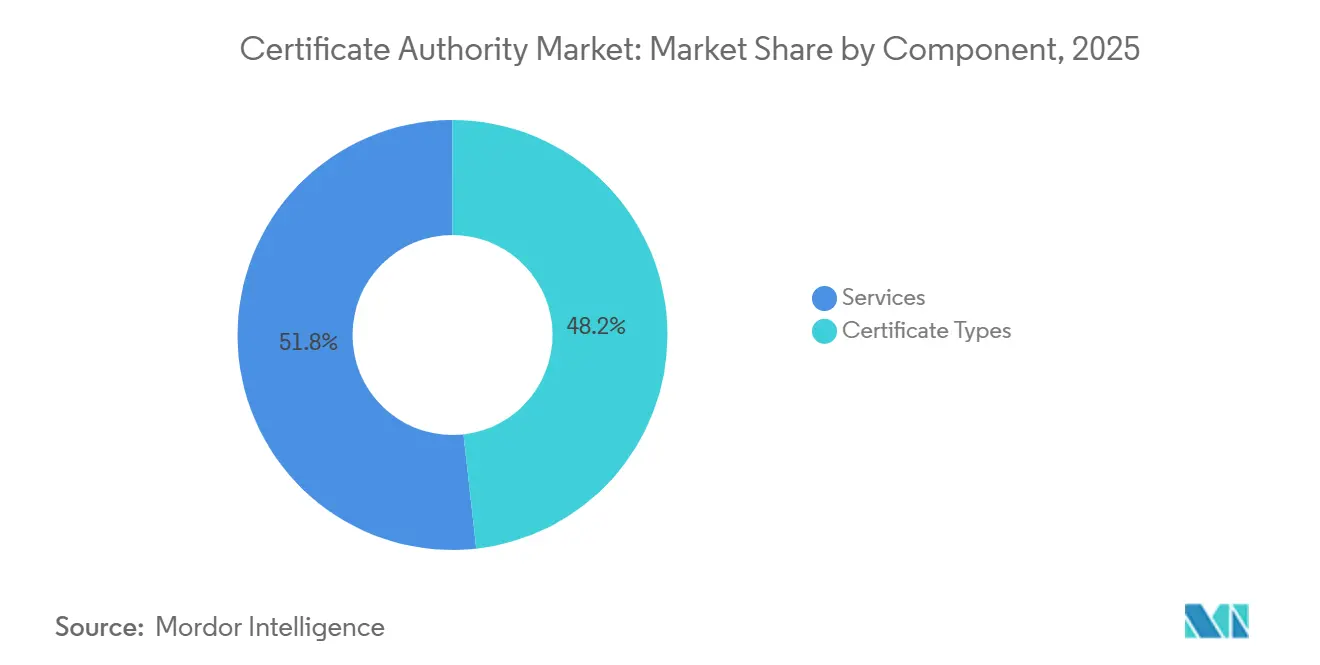

- コンポーネント別では、証明書タイプが2025年の認証局市場シェアの48.24%を占め、サービス収益は2031年まで11.71%のCAGRで証明書タイプが先行する中、後れを取る見込みです。

- 組織規模別では、大企業が2025年の収益の63.47%を占め、中小企業は2031年まで11.74%のCAGRで拡大しています。

- エンドユーザー業種別では、BFSIが2025年の認証局市場シェアの28.91%でトップとなり、ヘルスケア・ライフサイエンスは2031年まで12.36%のCAGRで拡大すると予測されています。

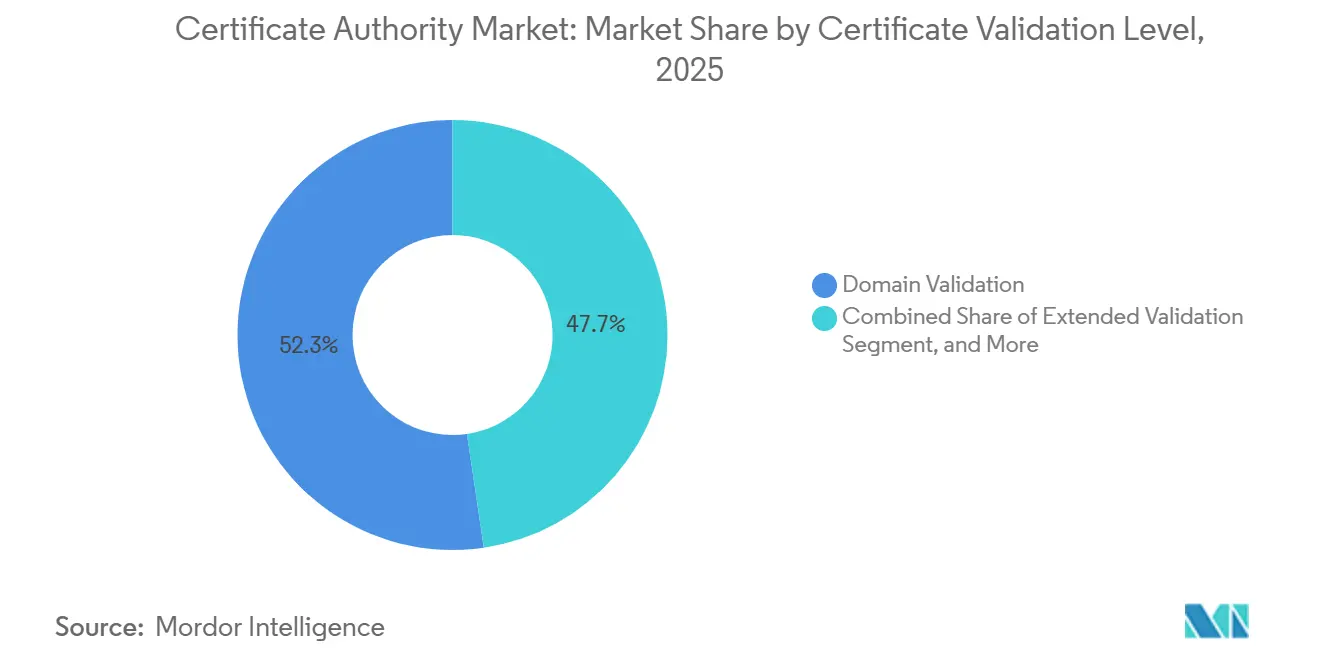

- 検証レベル別では、ドメイン検証証明書が2025年の市場の52.33%を占め、拡張検証証明書は2031年まで11.94%のCAGRで増加しています。

- 展開モデル別では、クラウドが2025年の収益の57.83%を占め、2026年〜2031年にかけて11.78%のCAGRで成長しています。

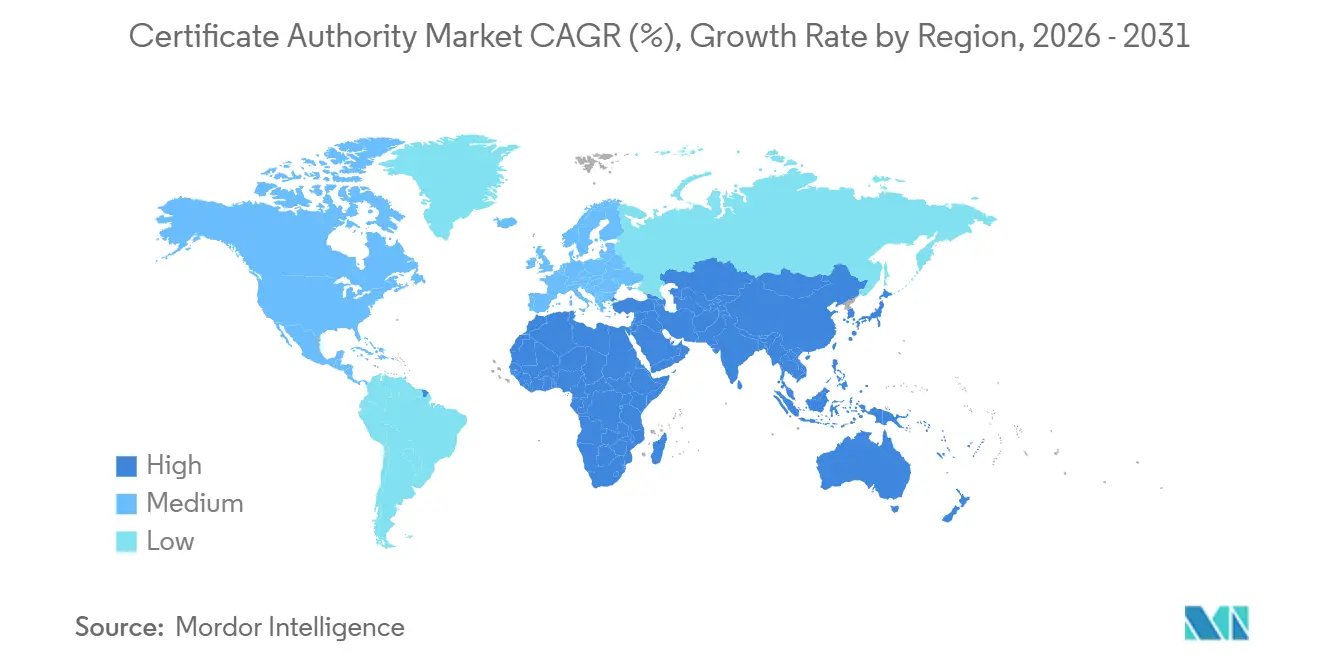

- 地域別では、北米が2025年に38.71%のシェアを占めましたが、アジア太平洋地域が2031年まで12.39%の最速地域CAGRを記録しています。

注記:本レポートの市場規模および予測値は、Mordor Intelligence の独自推定フレームワークを使用して算出され、2026年時点で入手可能な最新のデータと洞察に基づいて更新されています。

グローバル認証局市場のトレンドとインサイト

促進要因の影響分析*

| 促進要因 | (〜)CAGR予測への影響(%) | 地理的関連性 | 影響の時間軸 |

|---|---|---|---|

| 厳格な規制とコンプライアンス義務 | +2.3% | 北米とEUでの早期採用を伴うグローバル | 短期(2年以内) |

| 安全なウェブアクセスへの意識の高まり | +2.1% | グローバル | 中期(2〜4年) |

| クラウドベースPKIサービスの拡大 | +1.9% | 北米、欧州、アジア太平洋中核地域 | 中期(2〜4年) |

| Eコマースおよびオンライン取引の急増 | +1.8% | アジア太平洋地域に集中するグローバル | 短期(2年以内) |

| DevSecOps主導の証明書自動化 | +1.7% | 北米、欧州 | 長期(4年以上) |

| ゼロトラストネットワークにおけるマシンアイデンティティ需要 | +1.4% | 北米主導のグローバル | 長期(4年以上) |

| 情報源: Mordor Intelligence | |||

厳格な規制とコンプライアンス義務

ブラウザおよびプラットフォームのオーナーは前例のないペースで証明書の有効期間を短縮しており、投票SC-063では最大47日間を提案し、Appleはすでに一部の証明書クラスに45日間の制限を適用しています。[1]SSL.com チーム、「47日間のSSL/TLS証明書有効期間:あなたのビジネスへの意味」、SSL.com、ssl.com PCI DSS 4.0は、決済処理認可を自動化された証明書インベントリおよび更新アラートに結び付けることでコンプライアンスの基準を引き上げています。欧州では、eIDAS 2.0が適格トラストサービスプロバイダーの単一市場を確立していますが、少数の発行者しか満たせない厳格な監査・責任規則も導入しています。医療規制当局もさらなる圧力を加えており、FDAは現在、医療機器メーカーに対して設計段階でファームウェア認証およびクラウド接続証明書を組み込むことを義務付けています。これらの義務が合わさることで、自動化されたポリシー主導の証明書管理は、任意のセキュリティアップグレードではなく、取締役会レベルの必須事項となっています。

安全なウェブアクセスへの意識の高まり

現代のブラウザは混合コンテンツを完全にブロックするようになり、HTTPSはベストプラクティスから運用上の前提条件へと変わりました。Chromeは2025年に暗号化チャネル経由のページ読み込みの95%を記録しています。[2]Googleトランスペアレンシーレポート、「ウェブ上のHTTPS暗号化」、Google、transparencyreport.google.com 証明書透明性ログは毎年数十億件のパブリック発行を処理し、誤発行を抑止しユーザーの信頼を高めるほぼリアルタイムの監査証跡を提供しています。コンバージョン率の調査では、拡張検証インジケーターが存在しない場合、Eコマースのチェックアウトで売上の10〜15%が失われる可能性があることが示されており、証明書の選択が収益に直結しています。2020年から2025年にかけて急拡大した遠隔学習とデジタル募金という2つのセクターは、対面でのやり取りに代わるポータルを保護するためにSSL/TLSを大量に採用しました。ユーザーが南京錠のアイコンを基本的な衛生管理として内面化するにつれ、目に見えるトラストシグナルを持たない組織は即座に評判上の損害を受けるリスクがあります。

クラウドベースPKIサービスの拡大

ハイパースケーラーは現在、パブリックおよびプライベートCAをネイティブクラウドサービスとして提供しており、開発者はTerraformまたはCloudFormationスクリプトに組み込まれたAPI呼び出しを通じて証明書をリクエストできます。[3]Google Cloudプロダクトページ、「認証局サービス」、Google Cloud、cloud.google.com マイクロソフトクラウドPKIは証明書のライフサイクルをAzure Active Directoryオブジェクトに結び付け、認証と暗号化を単一のポリシーエンジンの下に統合しています。2025年までに、Amazon Trust Servicesは100万以上のドメインに証明書を発行し、パブリックCAルートストアに依存せずにスケールが達成可能であることを証明しました。2024年に開始されたEntrust社のPKIaaS(サービスとしてのPKI)は、マルチテナントクラウド環境でFIPS検証済みのハードウェアセキュリティモジュールを提供し、オンプレミスのHSMを廃止する企業の設備投資を削減しています。このシフトはプロビジョニング時間を数日から数秒に短縮する一方で、クラウドプラットフォーム内への制御の集中化、ベンダーロックインリスクの増大、クロスクラウド移行の複雑化をもたらしています。

DevSecOps主導の証明書自動化

47日間の有効期間は手動更新サイクルを実行不可能にし、チームはKubernetes向けのcert-managerなどのツールを使用して、証明書の作成、テスト、失効をCI/CDパイプラインに直接組み込むことを余儀なくされています。HashiCorp VaultのPKIシークレットエンジンはオンデマンドで短命の証明書を発行し、クレデンシャルの有効期間をコンテナの稼働時間に合わせ、長期的な秘密鍵の保存の必要性を排除しています。Teleportは静的SSHキーを毎時更新される証明書に置き換え、インフラストラクチャアクセスの攻撃対象領域を縮小しています。CloudBeesはJenkinsパイプラインに自動ローテーションステップを追加し、開発者が証明書をユニットテストの対象となるバージョン管理されたアーティファクトとして扱えるようにしました。自動化が成熟した組織は証明書あたりのコストと障害リスクを大幅に削減できる一方、遅れをとる組織はコンプライアンス違反のペナルティと計画外のダウンタイムに直面します。

抑制要因の影響分析*

| 抑制要因 | (〜)CAGR予測への影響(%) | 地理的関連性 | 影響の時間軸 |

|---|---|---|---|

| 新興中小企業におけるセキュリティ証明書への低い認識 | -0.8% | アジア太平洋地域、中東、アフリカ | 中期(2〜4年) |

| 自己署名証明書の普及 | -0.6% | 中小企業セグメントに集中するグローバル | 短期(2年以内) |

| ハイパースケールにおける証明書ライフサイクルの複雑性 | -0.5% | 大企業で深刻なグローバル | 長期(4年以上) |

| ポスト量子標準に関する規制の不確実性 | -0.4% | グローバル | 長期(4年以上) |

| 情報源: Mordor Intelligence | |||

新興中小企業におけるセキュリティ証明書への低い認識

2025年の調査では、インドとインドネシアの中小企業ウェブサイトの40%がSSL/TLSなしで運営されており、Let's Encryptからの無料オプションがあるにもかかわらず、コストと複雑性を理由に挙げていることが示されました。地元のITリセラーは手動インストールに200〜500USDを請求することが多く、年間収益が5万USD未満の企業にとっては法外な費用です。ドキュメントとサポートは依然として主に英語のみであり、フランス語圏アフリカや東南アジアの一部での普及を制限しています。これらの地域の政府ポータルは、事業者登録にHTTPSをまだ義務付けておらず、先進市場での採用を加速させた規制上の後押しが欠如しています。この結果生じるトラストギャップは、オンラインコマースから最も恩恵を受けるはずの企業の間での認証局市場の拡大を制約しています。

ハイパースケールにおける証明書ライフサイクルの複雑性

企業はハイブリッドクラウド、メインフレーム、レガシーアプリケーション全体で10万件を超える証明書のポートフォリオを管理するようになりましたが、多くはいまだにスプレッドシートで有効期限を追跡しており、見落とされた更新が失効した際に公開障害を引き起こしています。複数のルート階層と一貫性のないポリシーが検出を複雑にし、鍵の長さ、アルゴリズム、失効方法の標準化を困難にしています。有効期間の短縮は年間更新件数を3倍にすることで問題を拡大させ、すでに限られているセキュリティオペレーションの人員をさらに圧迫しています。ライフサイクルプラットフォームをクラウドIAM、コンテナオーケストレーション、オンプレミスのハードウェアセキュリティモジュールと統合するには、多くの組織が持っていない専門的な知識が必要です。可視性のギャップが続く中、監査人とサイバー保険会社は現在、証明書ガバナンスを重大な管理上の欠陥として扱い、財務的・運用上のリスクをもたらしています。

*更新された予測では、ドライバーおよび抑制要因の影響を加算的ではなく方向的なものとして扱っています。改訂された影響予測は、ベースライン成長、ミックス効果、変数間の相互作用を反映しています。

セグメント分析

コンポーネント別:自動化が証明書タイプの優位性を牽引

証明書タイプは2025年の認証局市場シェアの48.24%を占め、このサブセグメントが2031年まで11.71%のCAGRで前進する中、その優位性を維持すると予測されています。SSL/TLS証明書はすべての公開向けウェブサイトがHTTPSを必要とするため収益の中核を形成しており、コード署名証明書は2024年の複数のサプライチェーン侵害が未署名バイナリのリスクを浮き彫りにした後、目に見えて速いユニット成長を記録しました。かつてはニッチだったセキュアメール証明書は、S/MIMEが義務付けられている規制された医療・法律分野で拡大しており、認証クライアント証明書は境界セキュリティを相互TLSに置き換えるゼロトラストネットワーク内で増加しています。

企業が発行と更新をDevSecOpsパイプラインに直接組み込むようになったため、手動ライフサイクルのアウトソーシング需要が縮小し、サービスの成長は遅くなっています。しかし、プロフェッショナルサービスはポスト量子移行計画、トラストルートの設計、クロスクラウド階層の整合において依然として不可欠であり、継続的ではあるが小規模なサービス収益プールを確保しています。したがって収益構成は自動更新APIに紐付いたサブスクリプション契約へと傾き、多様な証明書カタログとライフサイクルオーケストレーションをバンドルするベンダーが、予測期間中の認証局市場における追加シェア獲得に最も有利な立場にあります。

組織規模別:中小企業の加速がギャップを縮小

大企業は2025年の認証局市場収益の63.47%を占め、ハイブリッドインフラ全体で10万件を超えるアクティブ証明書のポートフォリオを容易に保有していることを反映しています。これらの組織は証明書1件あたり10USD未満という競争力のある大量購入価格を交渉し、広範なマルチCA環境全体でアルゴリズム、証明書の有効期間、鍵の長さの標準化を確保するための高度なポリシーエンジンを展開しています。

中小企業は2031年まで11.74%のCAGRで拡大しており、SaaSプロバイダーとホスティングプラットフォームがオンボーディング時にSSL/TLS証明書を自動的にプロビジョニングするようになったため、組織規模の中で最も速いペースとなっています。無料のドメイン検証オプションが歴史的なコスト障壁を侵食していますが、拡張検証と組織検証への認識は依然として低く、中小企業の間に未開拓の認証局市場シェアが残っています。ブラウザの警告が強化され、規制が新興市場に浸透するにつれて、ローコードウェブサイトビルダーに組み込まれた自動発行が認証局市場全体における中小企業のシェアを押し上げると予想されます。

エンドユーザー業種別:医療機器が数量を押し上げ

銀行・金融サービス・保険は2025年の認証局市場シェアの28.91%を占め、相互TLSを義務付けるトランザクション署名、API認証、オープンバンキング義務によって牽引されています。シームレスなコンバージョン重視のチェックアウトプロセスへの切実なニーズと、規制上のペナルティリスクの増大が相まって、銀行とフィンテック企業は高保証証明書の採用をより強く重視するようになっています。この戦略的な焦点により、このセクター内でのプレミアム価格の維持が可能となっています。

ヘルスケア・ライフサイエンスは最も強い12.36%のCAGRを記録しており、FDAが現在デバイスメーカーにファームウェアアップデートとセキュアなテレメトリのための証明書を組み込むことを義務付けているためです。接続されたインスリンポンプや画像診断モダリティはそれぞれ固有のマシンアイデンティティを表しており、他のどの業種よりも速くヘルスケアにおける認証局市場を膨らませる大量発行の必要性を緩和しています。小売、通信、公共部門のワークロードが続きますが、接続された医療機器に組み込まれたデバイス証明書の急増に匹敵するものはありません。

証明書検証レベル別:拡張検証が回復

ドメイン検証証明書は2025年の収益の52.33%を占め、ACMEによる5分間のプロビジョニングと手動書類作業ゼロによるものです。これらは、優れた速度とスケーラビリティの達成を主な目的とするマイクロサイト、SaaSサブドメイン、エッジワークロードで引き続き好まれています。この傾向は、パフォーマンス要件を満たすためにブランド保証をある程度犠牲にする必要がある場合でも続いています。

拡張検証はニッチではあるものの、金融機関と高トラフィックのEコマースサイトが巧妙なフィッシングやディープフェイク攻撃に対抗するためにEVを再採用していることから、11.94%のCAGRで増加しています。組織検証は両者の中間に位置し、EVよりも速い発行とDVよりも高い保証を提供し、B2B APIで好まれています。継続的なブラウザインターフェースの変更によりユーザーに見える区別が曖昧になる可能性がありますが、規制上の承認と保険要件が、より広い認証局市場内で収益に関連するEV層を維持する可能性が高いです。

注記: 個別セグメントのセグメントシェアはレポート購入時に入手可能

展開モデル別:クラウドネイティブ発行が急速に拡大

クラウド展開は2025年の認証局市場収益の57.83%を占め、2031年まで11.78%のCAGRで成長しています。ハイパースケーラーは証明書発行機能をインフラストラクチャー・アズ・コードテンプレートに直接組み込んでいます。この戦略的な統合により、開発者はCI/CDパイプラインを離れることなく、コンピューティング、ストレージ、ネットワークリソースと合わせて効率的に証明書をリクエストし、運用を合理化できます。

オンプレミス展開は認証局市場のシェアとして減少していますが、厳格なデータ主権法やレガシーSCADA環境を持つ業界では依然として存在しています。クラウドの下位CAに委任するオンプレミスのルートCAというハイブリッドモデルは、弾力的な発行能力を持つ集中型ポリシー制御を求めるグローバル企業の現実的なデフォルトとして台頭しています。ベンダーロックインとクロスクラウドの鍵の移植性は、長期的な柔軟性を守りながら自動化された短命のクレデンシャルの認証局市場全体を拡大しようとするバイヤーの調達基準を形成することになります。

地域分析

北米は2025年に収益の38.71%を維持し、すべてのネットワークセグメントにデバイスおよびワークロード証明書を要求する米国の連邦ゼロトラスト義務によって支えられています。PCI DSS 4.0の施行は民間部門に緊急性を加え、カナダの汎カナダトラストフレームワークは州をまたいだアイデンティティクレデンシャルへの需要を牽引しました。メキシコのフィンテック規則はオープンバンキングAPIに相互TLSを要求し、米国を超えて地域での採用を拡大しています。これらのポリシーが合わさることで、浸透が成熟しているにもかかわらず、北米は高保証証明書の最大の絶対的購入者であり続けています。

アジア太平洋地域は世界最速の12.39%のCAGRで前進しています。中国の金融認証局は2025年までにEコマース、銀行、公共サービス向けに5億件以上の証明書を発行し、地域の同業他社を大きく上回りました。インドの統合決済インターフェースは、インド準備銀行の暗号化義務の下で毎日数十億件のAPI呼び出しを処理しており、すべての参加銀行が証明書サブスクライバーになることを要求しています。日本のデジタル庁はマイナンバーカードエコシステムを適格証明書でアップグレードし、韓国は誤発行を監視するブロックチェーンベースの透明性ログのパイロットを実施しています。クラウドの採用、モバイルウォレット、越境Eコマースが、予測期間中に他のどの地域よりも証明書の数量を押し上げています。

欧州は両極端の中間に位置しますが、規制の深さが戦略的に重要です。規則2024/1183として正式化されたeIDAS 2.0は、すべての加盟国が国境を越えて適格トラストサービスプロバイダーを受け入れることを義務付け、高保証発行者のアドレス可能な市場を拡大しています。ドイツは2024年の脆弱性を受けて暗号化のベースラインを強化し、英国のブレグジット後のフレームワークはCAに二重の規則セットを乗り越えることを義務付けています。南米では、ブラジルの政府運営PKIが税務・給与申告の発行を支配しており、アルゼンチンとチリは断片化した電子政府予算のためより緩やかに進んでいます。中東・アフリカの成長は湾岸のスマート政府プログラムに依存していますが、サハラ以南アフリカでの採用は依然として帯域幅、コスト、低いセキュリティ意識によって制限されています。

競合環境

上位5社の商業ベンダーであるDigiCert、Sectigo、GoDaddy、GlobalSign、Entrustは合計で約55〜60%のシェアを保有しており、このセクターは適度に集中したプロファイルを持っています。2024年のClearlake CapitalとTA AssociatesによるDigiCertの69億USD買収は、自動更新に紐付いたサブスクリプション収益への投資家の信頼を示しました。Let's Encryptは2025年に40億件のアクティブ証明書を超え、ドメイン検証製品の限界コストをゼロに近づけています。その結果、プレミアム成長は基本的な発行量ではなく、高保証検証とライフサイクルオーケストレーションに集中しています。

ハイパースケーラーは最も破壊的な参入者です。Amazon Trust ServicesはAWSワークロード専用に証明書をプロビジョニングし、Google Trust ServicesはGoogle Cloud内に発行を組み込み、マイクロソフトクラウドPKIはAzure Active Directoryと統合しています。これらのプラットフォームはプロビジョニングを数時間から数秒に短縮し、コストをインフラストラクチャの請求に組み込み、クラウドネイティブアプリケーションにとってのスタンドアロンCAの関連性を侵食しています。CloudflareのSaaS向けSSLは、ソフトウェアベンダーがテナントレベルの証明書管理をアウトソースできるようにすることで、垂直統合をさらに深めています。

戦略的差別化は現在、自動化のレイテンシ、ポスト量子対応、ドメイン専門知識という3つのレバーに依存しています。Sectigoはチップメーカーと提携してシリコン製造時にデバイス証明書を組み込み、IoTスケールに向けてポジショニングしており、Entrustは規制がプレミアム価格を正当化する金融・政府セクターに注力しています。VenafiとKeyfactorはKubernetesとサービスメッシュトラフィックのマシンアイデンティティオーケストレーションに注力し、1日に数百万件の短命証明書を発行する企業を獲得しています。ブラウザルートプログラムのオーナーであるGoogle、Apple、Mozilla、マイクロソフトは発行ポリシーへの拒否権を保持しており、Appleが2025年に45日間の有効期間を一方的に採用し、競争上の経済性を迅速に再形成したことで実証されました。プライベートエクイティの関心、非営利による破壊、ハイパースケーラーの統合が組み合わさることで、適度に集中した分野においても競争は激しい状態が続いています。

認証局業界リーダー

DigiCert Inc.

Sectigo Ltd.

GoDaddy Group

GlobalSign K.K.

Asseco Data Systems SA

- *免責事項:主要選手の並び順不同

最近の業界動向

- 2026年2月:DigiCertは、ハイブリッドな古典・量子アルゴリズムをサポートする量子対応証明書スイートを発表し、企業がレガシー互換性を維持しながら移行をテストできるようにしました。

- 2026年2月:SSL.comはポスト量子発行プロセスのWebTrust認証を取得し、監査済みの量子耐性オペレーションを持つ初期の商業CAとなりました。

- 2026年1月:Google Trust ServicesはGoogle Cloud内にプライベートCA階層を追加し、オンプレミスのハードウェアセキュリティモジュールの必要性を排除しました。

- 2026年1月:Buypass ASは越境デジタルアイデンティティのためのeIDAS適格証明書を持って北欧市場に拡大しました。

グローバル認証局市場レポートの範囲

認証局市場レポートは、コンポーネント(証明書タイプおよびサービス)、組織規模(大企業、中小企業)、エンドユーザー業種(BFSI、ITおよび通信、小売・Eコマース、ヘルスケア・ライフサイエンス、政府・公共部門)、証明書検証レベル(ドメイン検証、組織検証、拡張検証)、展開モデル(オンプレミスおよびクラウド)、地域(北米、南米、欧州、アジア太平洋、中東・アフリカ)別にセグメント化されています。市場予測は金額(USD)ベースで提供されます。

| 証明書タイプ | SSL/TLS証明書 |

| コード署名証明書 | |

| セキュアメール証明書 | |

| 認証クライアント証明書 | |

| サービス |

| 大企業 |

| 中小企業 |

| BFSI |

| ITおよび通信 |

| 小売・Eコマース |

| ヘルスケア・ライフサイエンス |

| 政府・公共部門 |

| ドメイン検証 |

| 組織検証 |

| 拡張検証 |

| オンプレミス |

| クラウド |

| 北米 | 米国 | |

| カナダ | ||

| メキシコ | ||

| 南米 | ブラジル | |

| アルゼンチン | ||

| その他の南米 | ||

| 欧州 | 英国 | |

| ドイツ | ||

| フランス | ||

| イタリア | ||

| その他の欧州 | ||

| アジア太平洋 | 中国 | |

| 日本 | ||

| インド | ||

| 韓国 | ||

| その他のアジア太平洋 | ||

| 中東・アフリカ | 中東 | アラブ首長国連邦 |

| サウジアラビア | ||

| その他の中東 | ||

| アフリカ | 南アフリカ | |

| エジプト | ||

| その他のアフリカ | ||

| コンポーネント別 | 証明書タイプ | SSL/TLS証明書 | |

| コード署名証明書 | |||

| セキュアメール証明書 | |||

| 認証クライアント証明書 | |||

| サービス | |||

| 組織規模別 | 大企業 | ||

| 中小企業 | |||

| エンドユーザー業種別 | BFSI | ||

| ITおよび通信 | |||

| 小売・Eコマース | |||

| ヘルスケア・ライフサイエンス | |||

| 政府・公共部門 | |||

| 証明書検証レベル別 | ドメイン検証 | ||

| 組織検証 | |||

| 拡張検証 | |||

| 展開モデル別 | オンプレミス | ||

| クラウド | |||

| 地域別 | 北米 | 米国 | |

| カナダ | |||

| メキシコ | |||

| 南米 | ブラジル | ||

| アルゼンチン | |||

| その他の南米 | |||

| 欧州 | 英国 | ||

| ドイツ | |||

| フランス | |||

| イタリア | |||

| その他の欧州 | |||

| アジア太平洋 | 中国 | ||

| 日本 | |||

| インド | |||

| 韓国 | |||

| その他のアジア太平洋 | |||

| 中東・アフリカ | 中東 | アラブ首長国連邦 | |

| サウジアラビア | |||

| その他の中東 | |||

| アフリカ | 南アフリカ | ||

| エジプト | |||

| その他のアフリカ | |||

レポートで回答される主要な質問

認証局市場は2031年までにどのくらいの速さで成長すると予測されていますか?

2026年の2億3,231万USDから2031年までに3億9,714万USDに拡大し、2026年〜2031年にかけて11.32%のCAGRを記録すると予測されています。

現在最大の収益シェアを牽引しているコンポーネントはどれですか?

SSL/TLS証明書やコード署名証明書を含む証明書タイプが2025年の収益の48.24%を占め、引き続きサービスを上回っています。

アジア太平洋地域が最も成長の速い地域である理由は何ですか?

中国における国家PKIの拡大、インドの決済近代化、広範なデジタル政府投資が、2031年まで12.39%の地域CAGRを推進しています。

ヘルスケアが急成長するエンドユーザーセグメントである理由は何ですか?

FDAのガイダンスは現在、医療機器にファームウェア認証とセキュアな通信のための証明書を組み込むことを要求しており、ヘルスケア・ライフサイエンスの12.36%のCAGRを促進しています。

証明書有効期間の短縮は企業にどのような影響を与えますか?

提案されている47日間の有効期間は発行と更新の自動化を強制し、手動ワークフローを障害リスクに変え、APIドリブンのライフサイクルプラットフォームを持つベンダーを有利にします。

ポスト量子証明書は現在商業的に入手可能ですか?

はい、DigiCertやCloudflareなどのベンダーがハイブリッドな古典・量子証明書を発表しており、組織は既存のクライアントとの互換性を維持しながら移行をテストできます。

最終更新日: