Tamaño y Participación del Mercado de Seguridad de Aplicaciones

Análisis del Mercado de Seguridad de Aplicaciones por Mordor Intelligence

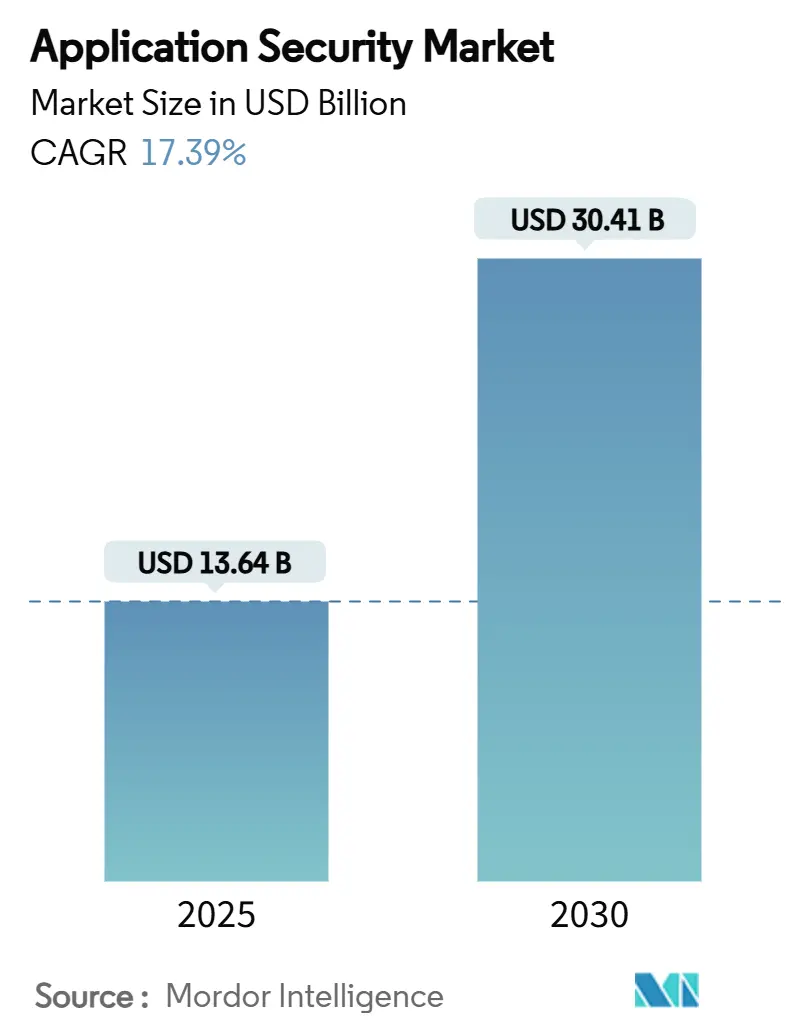

El mercado de seguridad de aplicaciones fue valorado en USD 13.64 mil millones en 2025 y se espera que alcance USD 30.41 mil millones en 2030, avanzando a una TCAC del 17.39%. La migración a la nube, el diseño de software centrado en APIs y los mandatos regulatorios en expansión están acelerando la adopción en todos los principales sectores industriales. El crecimiento se ve reforzado por un aumento pronunciado en el tráfico de APIs, el uso generalizado de código generado por IA y las reglas más estrictas de divulgación de incidentes que obligan a las organizaciones a fortalecer las pruebas más temprano en el ciclo de vida de desarrollo. Las grandes empresas continúan siendo el ancla del gasto general, sin embargo, las plataformas administradas dirigidas a pequeñas y medianas empresas (PYMES) están abriendo una nueva base direccionable considerable para los proveedores. La convergencia tecnológica está remodelando las dinámicas competitivas, con proveedores de plataformas integrando protección estática, dinámica y de tiempo de ejecución para reducir la dispersión de herramientas y mejorar la productividad de los desarrolladores.

Conclusiones Clave del Informe

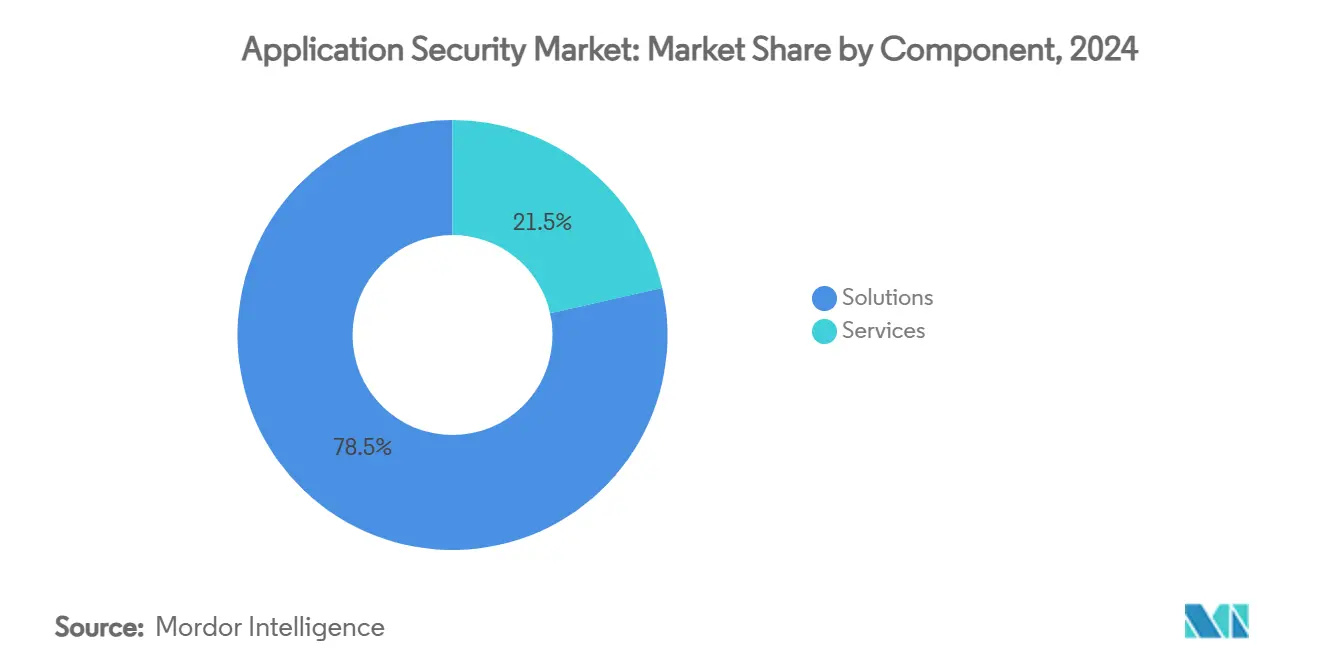

- Por componente, las soluciones representaron el 78.5% de la participación del mercado de seguridad de aplicaciones en 2024; se proyecta que los servicios se expandan a una TCAC del 17.9% hasta 2030.

- Por modo de implementación, la implementación en nube dominó con el 65.9% del tamaño del mercado de seguridad de aplicaciones en 2024 y se espera que registre la TCAC más rápida del 19.3% durante el período de pronóstico.

- Por tamaño de organización, las grandes empresas lideraron con una participación de ingresos del 63.4% en 2024, mientras que las PYMES están en camino hacia una TCAC del 18.2% hasta 2030.

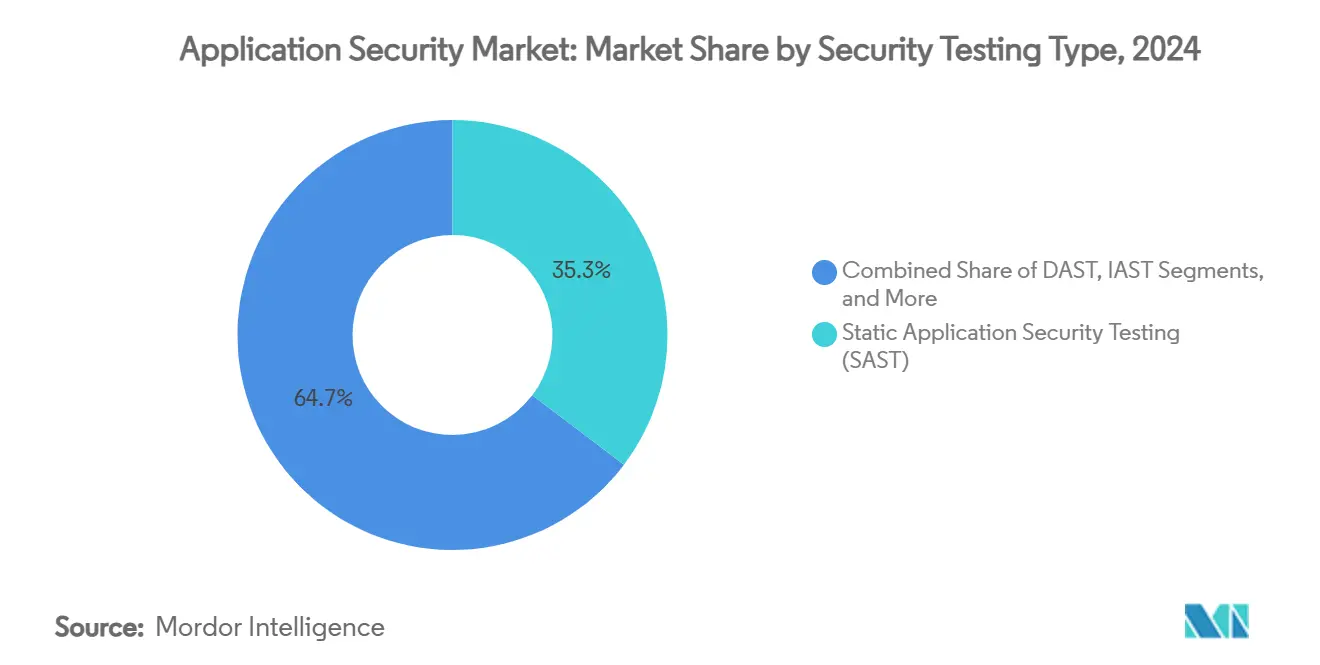

- Por tipo de prueba de seguridad, SAST capturó el 35.3% de la participación del mercado de seguridad de aplicaciones en 2024; IAST está listo para aumentar a una TCAC del 18.5% hasta 2030.

- Por industria de usuario final, IT y telecomunicaciones contribuyeron con el 32.4% de los ingresos de 2024, mientras que salud muestra la perspectiva de TCAC más alta del 18.8%.

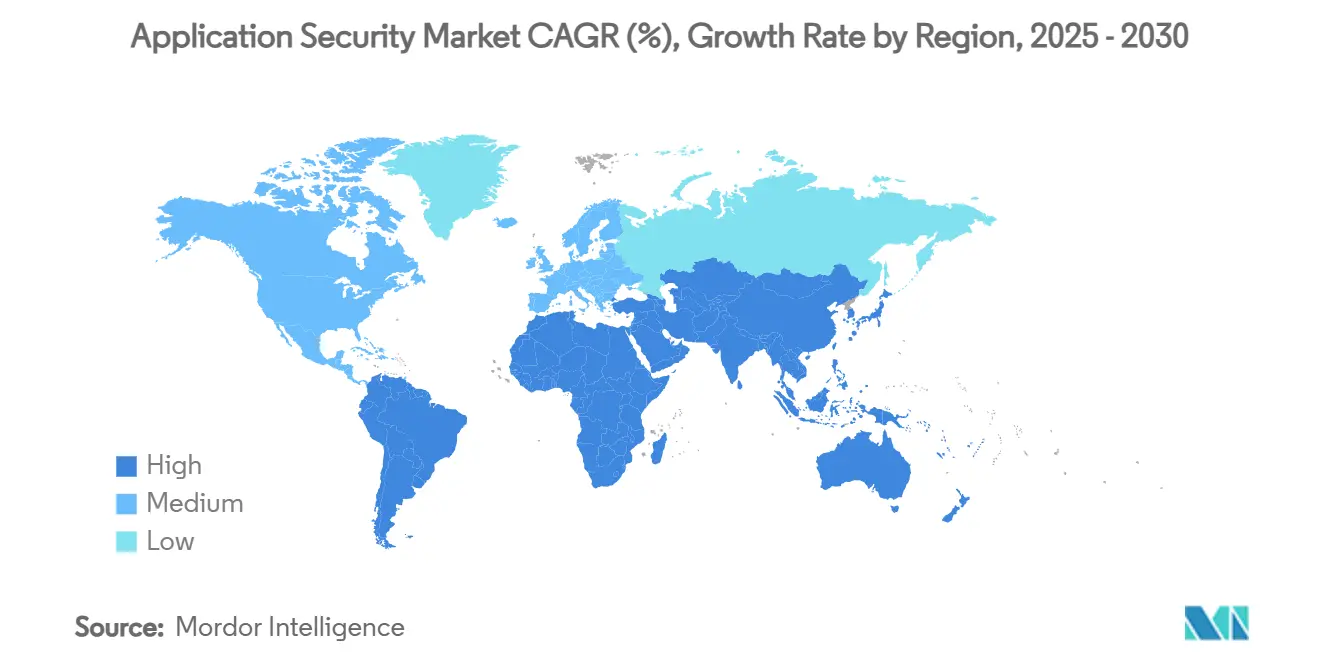

- Por geografía, América del Norte contribuyó con el 28.9% de los ingresos de 2024 y se anticipa que Asia-Pacífico registre una TCAC del 17.5% hasta 2030.

Tendencias e Insights del Mercado Global de Seguridad de Aplicaciones

Análisis de Impacto de Impulsores

| Impulsor | (~) % Impacto en Pronóstico TCAC | Relevancia Geográfica | Cronograma de Impacto |

|---|---|---|---|

| Creciente volumen y sofisticación de ataques basados en web, móviles y APIs | +4.2% | Global, con mayor impacto en Asia-Pacífico y América del Norte | Corto plazo (≤ 2 años) |

| Rápida adopción de cadenas de herramientas DevSecOps | +3.8% | América del Norte Asia-Pacífico UE liderando, expandiéndose a Asia-Pacífico | Mediano plazo (2-4 años) |

| Expansión de mandatos regulatorios (PCI-DSS 4.0, GDPR, DORA, etc.) | +3.5% | UE y América del Norte primarios, cascada global | Mediano plazo (2-4 años) |

| Crecimiento en integraciones de terceros/SaaS | +2.9% | Global, concentrado en mercados maduros de nube | Largo plazo (≥ 4 años) |

| Divulgación obligatoria de SBOM post-Orden Ejecutiva de EE.UU. 14028 | +2.1% | América del Norte liderando, UE siguiendo | Largo plazo (≥ 4 años) |

| Código generado por IA inflando vulnerabilidades desconocidas | +1.4% | Global, concentrado en centros de adopción de IA | Corto plazo (≤ 2 años) |

| Fuente: Mordor Intelligence | |||

Creciente Volumen y Sofisticación de Ataques Basados en Web, Móviles y APIs

Los ataques a aplicaciones web en la región de Asia-Pacífico aumentaron un 73% a 51 mil millones de eventos en 2024, subrayando cómo los atacantes ahora explotan APIs a escala.[1]Adam Fisher, "State of the Internet / Security," Akamai, akamai.com Los minoristas que desarrollan más de 1,000 APIs anualmente enfrentan una superficie de ataque ampliada que evita los controles perimetrales. Las brechas de cadena de suministro aumentaron un 431% entre 2021 y 2023, demostrando un giro hacia la explotación de dependencias en lugar de la inyección directa de código. Las empresas están integrando autoprotección de aplicaciones en tiempo de ejecución con análisis de comportamiento para actuar sobre patrones de tráfico anómalos en lugar de firmas estáticas. La manufactura registró una tasa de incidentes de API del 79%, confirmando que los adversarios se mueven más rápido que la mayoría de los programas de seguridad de tecnología operacional.

Rápida Adopción de Cadenas de Herramientas DevSecOps

La penetración de DevSecOps aumentó del 27% en 2020 al 36% en 2024 mientras los equipos integran pruebas más temprano en pipelines de integración continua. Las plataformas que procesan miles de millones de hallazgos, como ArmorCode, aplican aprendizaje automático para correlacionar vulnerabilidades y priorizar la remediación a escala. A pesar del progreso, el 78% de las empresas reportan "fatiga de shift-left", agravada por herramientas redundantes que abruman a los desarrolladores con alertas. Los programas más efectivos simplifican las tareas de seguridad dentro de entornos de desarrollo integrados, tratando las políticas como artefactos controlados por versión aplicados automáticamente en el commit. Este modelo se está extendiendo a través de asistentes de IA que sugieren correcciones dentro de editores de código, reduciendo así el tiempo de cambio de contexto entre portales de desarrollo y seguridad.

Expansión de Mandatos Regulatorios

El Acta de Resiliencia Operacional Digital (DORA) requiere que las entidades financieras reporten incidentes graves de TIC dentro de cuatro horas a partir de enero de 2025.[2]European Insurance and Occupational Pensions Authority, "DORA Final Regulatory Standards," eiopa.europa.eu PCI DSS 4.0 añade 64 controles, incluyendo la gestión de cada vulnerabilidad descubierta, no solo las de alto riesgo. Iniciativas paralelas como el Acta de Ciberresiliencia impondrán obligaciones de seguridad por diseño en todos los productos conectados para 2027. Las organizaciones responden adoptando marcos de cumplimiento unificados que mapean requisitos superpuestos a un conjunto único de controles, reduciendo la sobrecarga de auditoría. La supervisión de proveedores se está intensificando ya que DORA coloca a los proveedores críticos de TIC bajo regulación directa, impulsando la demanda de informes de seguridad transparentes y lenguaje de aplicación contractual.

Crecimiento en Integraciones SaaS de Terceros

Las empresas promedio ahora usan más de 1,000 aplicaciones SaaS, impulsando el gasto global en SaaS a USD 300 mil millones en 2025. Las configuraciones erróneas, como la exposición de Oracle NetSuite que filtró datos de clientes de e-commerce, ilustran cómo los flujos de datos entre plataformas complican la gestión de riesgos. Los equipos de seguridad están introduciendo Listas de Materiales de Software para ecosistemas SaaS que catalogan permisos de acceso, endpoints de API y flujos de datos. Las arquitecturas SaaS API-first crean eficiencias para los desarrolladores pero también entregan a los adversarios una puerta programable única a múltiples servicios. La consolidación de proveedores en gestión de identidad e integración está en marcha para dar a las organizaciones visibilidad de postura de extremo a extremo.

Análisis de Impacto de Restricciones

| Restricción | (~) % Impacto en Pronóstico TCAC | Relevancia Geográfica | Cronograma de Impacto |

|---|---|---|---|

| Alto costo total de propiedad y complejidad de herramientas | -2.8% | Global, más pronunciado en segmentos PYME | Mediano plazo (2-4 años) |

| Escasez global de talento de codificación segura | -2.1% | Global, aguda en América del Norte y UE | Largo plazo (≥ 4 años) |

| Sobrecarga de falsos positivos erosionando la confianza del desarrollador | -1.9% | Global, concentrado en entornos de desarrollo de alta velocidad | Corto plazo (≤ 2 años) |

| "Fatiga de shift-left" y dispersión de herramientas | -1.5% | América del Norte y UE principalmente | Mediano plazo (2-4 años) |

| Fuente: Mordor Intelligence | |||

Alto Costo Total de Propiedad y Complejidad de Herramientas

La inflación de software como servicio alcanzó el 11.3% en 2024, con algunos proveedores aumentando los precios en un 25%.[3]Emily Turner, "2024 SaaS Inflation Index," Vertice, vertice.comCuarenta y dos por ciento de las PYMES aún carecen de un plan estructurado de respuesta a incidentes, revelando limitaciones presupuestarias que restringen los controles de grado empresarial. Las organizaciones despliegan escáneres superpuestos, agentes y motores de políticas que demandan habilidades escasas de integración, llevando al 89% de las empresas a prever necesidades adicionales de personal a pesar de plantillas planas. Las plataformas administradas como Contrast One™ ahora agrupan servicios expertos con herramientas para reducir la sobrecarga administrativa. Los modelos de precios basados en consumo también están emergiendo, permitiendo a las empresas más pequeñas alinear el gasto con la frecuencia real de pruebas.

Escasez Global de Talento de Codificación Segura

Treinta y dos por ciento de los empleadores luchan por recrutar ingenieros de seguridad de aplicaciones, y la expansión de plantilla se desaceleró al 12% en 2024. La IA Generativa está llenando parte de la brecha, con el 96% de los profesionales usando asistentes de IA para generar código o remediar hallazgos. Sin embargo, la salida de IA puede enmascarar fallas latentes que los escáneres automatizados pasan por alto, creando una paradoja donde la productividad aumenta pero el riesgo residual se eleva. Los proveedores están integrando módulos de entrenamiento inteligentes que enseñan patrones de seguridad por diseño durante sesiones de revisión de código, acortando la curva de aprendizaje para desarrolladores junior. Los programas colaborativos de campeones de seguridad dentro de grandes empresas distribuyen aún más la experiencia para que los cuellos de botella no descansen únicamente en equipos centrales.

Análisis de Segmentos

Por Componente: Las Soluciones Dominan a Través de la Consolidación de Plataformas

Las soluciones mantuvieron una participación del 78.5% en 2024, reflejando la preferencia empresarial por suites integradas. Los líderes del mercado combinan SAST, DAST, IAST y RASP bajo una licencia para limitar la dispersión de herramientas. Los paneles consolidados reducen el cambio de contexto y aceleran la toma de decisiones, solucionando un punto de dolor común citado por los equipos de desarrollo. El segmento de servicios, aunque más pequeño, superó al mercado más amplio de seguridad de aplicaciones con una TCAC del 17.9% y continuará beneficiándose de las brechas de habilidades.

La demanda de seguridad administrada se acelera dentro de las PYMES que no pueden permitirse especialistas de tiempo completo. Los proveedores usan precios de suscripción predecibles y acuerdos de nivel de servicio basados en resultados para atraer compradores conscientes de los costos. Para grandes empresas, los servicios profesionales se enfocan en mapeo de políticas, integración de pipelines y simulaciones de equipos rojos que validan defensas de tiempo de ejecución. Los proveedores también introducen ofertas escalonadas por consumo, permitiendo a los clientes comprar créditos de escaneo en lugar de asientos perpetuos, trayendo transparencia al presupuesto para la gestión de vulnerabilidades.

Por Modo de Implementación: La Nube Acelera a Través del Cumplimiento Regulatorio

La implementación en nube controló el 65.9% del mercado de seguridad de aplicaciones en 2024 y se pronostica que avance a una TCAC del 19.3%. DORA y regulaciones relacionadas especifican reportes de incidentes de cuatro horas, un cronograma difícil de cumplir sin logging centralizado y análisis escalables. Las soluciones nativas de nube permiten el despliegue rápido de actualizaciones de políticas y se integran fácilmente con sistemas de orquestación de contenedores.

Las soluciones on-premises permanecen prevalentes en cargas de trabajo de defensa y sector público que requieren residencia de datos. Los patrones híbridos están creciendo mientras las empresas financieras mantienen cargas de trabajo sensibles en infraestructura privada mientras usan escáneres en nube durante el desarrollo. Los proveedores de nube invierten en atestación respaldada por hardware y computación confidencial para abordar preocupaciones de soberanía persistentes. La competencia ahora se centra en la alineación con funciones de gestión de postura de seguridad en nube que mapean configuraciones erróneas a través de capas tanto de infraestructura como de aplicación.

Por Tamaño de Organización: Las PYMES Adoptan Servicios Administrados

Las grandes empresas representaron el 63.4% del gasto de 2024 debido a portafolios multi-aplicación y presupuestos dedicados de seguridad. Muchas gestionan centros internos de operaciones de seguridad que integran datos de pruebas con plataformas SIEM empresariales. Priorizan casos de uso avanzados como simulación de defensa informada por amenazas e inyección de código auto-sanante.

Las PYMES son el nivel de cliente de crecimiento más rápido con una TCAC del 18.2%, ayudadas por flujos de incorporación simplificados y precios de pago por uso. Los escáneres cloud-first con guías de remediación integradas dan a equipos más pequeños retroalimentación casi en tiempo real. Los proveedores también entregan plantillas de políticas curadas alineadas a marcos comunes, liberando a las PYMES de redactar controles a medida. Los incentivos de seguros crecientes para prácticas de seguridad verificadas impulsan aún más la adopción entre empresas con recursos limitados.

Por Tipo de Prueba de Seguridad: IAST Gana a Través de Visibilidad de Tiempo de Ejecución

SAST mantuvo una participación de ingresos del 35.3% en 2024 debido a la integración profunda de IDE y amplia cobertura de lenguajes. Aun así, IAST registra la trayectoria más fuerte porque captura contexto de tiempo de ejecución y flujos de datos a través de microservicios. Los equipos de desarrollo usan sus hallazgos basados en evidencia para reducir falsos positivos, impulsando tasas de corrección más altas.

Las pruebas dinámicas siguen siendo relevantes para entornos similares a producción, especialmente cuando componentes de terceros ocultan la visibilidad del código. RASP ahora es común en industrias con requisitos estrictos de tiempo de actividad ya que bloquea ataques sin redireccionamiento de red. El análisis de composición de software ganó impulso mientras los ataques de cadena de suministro se multiplicaron, impulsando órdenes ejecutivas que demandan listas de materiales de software. La convergencia de estos métodos bajo motores de orquestación únicos está emergiendo, trayendo informes unificados y puntuación de riesgo automatizada a través del pipeline build-test-deploy.

Nota: Las participaciones de segmentos de todos los segmentos individuales están disponibles con la compra del informe

Por Industria de Usuario Final: Salud Acelera a Través de Presión Regulatoria

IT y telecomunicaciones representaron el 32.4% de los ingresos de 2024 respaldado por infraestructura digital madura y obligaciones regulatorias formidables. Las demandas de entrega continua obligan a estas empresas a escanear cambios varias veces al día, creando ingresos impulsados por volumen para los proveedores.

Salud se está expandiendo más rápido a una TCAC del 18.8% mientras las revisiones de HIPAA endurecen los mandatos de cifrado y control de acceso a partir de marzo de 2025. Brechas como la exposición de Kaiser Permanente en 2024 de 13.4 millones de registros de pacientes aumentaron la atención a nivel de junta directiva. Las soluciones ajustadas para flujos de trabajo clínicos, logging de auditoría y estándares FHIR ganan tracción. BFSI continúa invirtiendo fuertemente para satisfacer PCI DSS 4.0 y reglas de banca abierta. Retail y e-commerce enfatizan el descubrimiento de APIs y mitigación de bots ligada a la expansión del comercio omnicanal.

Análisis Geográfico

América del Norte lideró el mercado de seguridad de aplicaciones con una participación de ingresos del 28.9% en 2024, respaldado por fuerte presión regulatoria y presupuestos promedio de seguridad del Fortune 500 que superan los USD 20 millones anuales. Las empresas integran arquitecturas de confianza cero que fusionan controles de identidad, red y aplicación para apoyar el trabajo remoto e híbrido. Los avances se originan en centros tecnológicos donde los proveedores pilotean cargas de trabajo de correlación de vulnerabilidades impulsadas por IA, entregando tiempo medio más rápido para la remediación.

Asia-Pacífico registra la TCAC proyectada más rápida del 17.5% hasta 2030, impulsada por programas de gobierno digital, creciente adopción de fintech y un aumento del 73% en ataques de aplicaciones web que alcanzaron 51 mil millones de eventos en 2024. Los gobiernos en Singapur e India liberan estrategias cibernéticas renovadas que mapean líneas base de control mínimo para infraestructura crítica. El sector manufacturero de la región, a pesar de menor madurez digital, enfrenta la mayor participación de incidentes de API, empujando a los proveedores a localizar inteligencia de amenazas y recursos de remediación específicos del idioma.

El impulso de Europa depende de estatutos comprensivos como DORA, el Acta de Ciberresiliencia y GDPR. Las entidades financieras deben implementar marcos de gestión de riesgos de TIC y entregar notificaciones de brechas de cuatro horas desde enero de 2025. Las organizaciones asignan alrededor del 9% de los presupuestos de TI a seguridad de la información, sin embargo el 89% aún anticipa aumentos de contratación para cumplir estos mandatos. Las preferencias de implementación híbrida persisten porque las cláusulas de soberanía de datos fomentan el procesamiento on-premise de cargas de trabajo sensibles mientras permiten análisis basados en nube para datos menos críticos.

Panorama Competitivo

La arena de proveedores está moderadamente fragmentada pero consolidándose mientras los proveedores de plataformas compran especialistas de nicho para optimizar las cadenas de herramientas de clientes. La adquisición de USD 450 millones de Noname Security por parte de Akamai impulsa su profundidad de protección de API y señala el valor estratégico de la inspección de tráfico en tiempo de ejecución. La compra de Probely por parte de Snyk amplía su huella de pruebas dinámicas, permitiendo a los desarrolladores abordar fallas de tiempo de ejecución dentro de la misma interfaz que usan para escaneo de código y dependencias. ArmorCode muestra correlación impulsada por IA que redujo el tiempo de triaje en un 75% en conjuntos de datos de diez mil millones de hallazgos, destacando la automatización como un diferenciador crítico.

Las plataformas emergentes de Gestión de Postura de Seguridad de Aplicaciones (ASPM) apuntan a centralizar vistas de riesgo a través de pipelines y producción. El módulo AI Discovery de Legit Security identifica código creado por IA generativa, asegurando nuevas superficies de ataque antes del despliegue. Las patentes presentadas por Amazon e IBM señalan inversiones en detección adversarial y aprendizaje automático híbrido para detección de anomalías, respectivamente. Los proveedores ahora agrupan entrenamiento interactivo en el producto para acortar curvas de aprendizaje y elevar tasas de corrección. La competencia de precios se intensifica alrededor de facturación basada en uso que alinea costos de pruebas con velocidad de lanzamiento.

Líderes de la Industria de Seguridad de Aplicaciones

-

IBM Corporation

-

Oracle Corporation

-

Veracode (Thoma Bravo)

-

Synopsys Inc.

-

Qualys Inc.

- *Nota aclaratoria: los principales jugadores no se ordenaron de un modo en especial

Desarrollos Recientes de la Industria

- Julio 2025: Contrast Security lanzó el servicio de seguridad de aplicaciones administradas Contrast One™ que combina su plataforma de tiempo de ejecución con personal experto.

- Julio 2025: Contrast Security introdujo tecnología de Detección y Respuesta de Aplicaciones para aplicaciones personalizadas y APIs en producción.

- Junio 2025: Akamai completó su adquisición de USD 450 millones de Noname Security para expandir la protección de APIs.

- Abril 2025: Upwind adquirió Nyx Security para integrar características de defensa a nivel de código en tiempo real.

Alcance del Informe del Mercado Global de Seguridad de Aplicaciones

La seguridad de aplicaciones abarca medidas tomadas para mejorar la seguridad de una aplicación, a menudo encontrando, corrigiendo y previniendo vulnerabilidades de seguridad. Diferentes técnicas identifican vulnerabilidades de seguridad en varias etapas del ciclo de vida de una aplicación, como diseño, desarrollo, implementación, actualización y mantenimiento.

El Mercado de Seguridad de Aplicaciones está segmentado por Aplicación (Web, Móvil), Componente (Servicios (Administrados y Profesionales), Implementación (Nube, On-Premise)), Tamaño de Organización (PYMES, Grandes Empresas), Tipo de Prueba de Seguridad (SAST, DAST, IAST, RASP), Vertical de Usuario Final (Salud, BFSI, Educación, Retail, Gobierno), y Geografía (América del Norte, Europa, Asia-Pacífico, América Latina, y Oriente Medio y África).

Los tamaños y pronósticos del mercado se proporcionan en términos de valor (USD mil millones) para todos los segmentos anteriores.

| Soluciones |

| Servicios |

| Nube |

| On-premise |

| Pequeñas y Medianas Empresas |

| Grandes Empresas |

| Pruebas de Seguridad de Aplicaciones Estáticas (SAST) |

| Pruebas de Seguridad de Aplicaciones Dinámicas (DAST) |

| Pruebas de Seguridad de Aplicaciones Interactivas (IAST) |

| Autoprotección de Aplicaciones en Tiempo de Ejecución (RASP) |

| Análisis de Composición de Software (SCA) |

| BFSI |

| Salud |

| Retail y E-commerce |

| Gobierno y Defensa |

| IT y Telecomunicaciones |

| Educación |

| Otros |

| América del Norte | Estados Unidos | |

| Canadá | ||

| México | ||

| América del Sur | Brasil | |

| Argentina | ||

| Resto de América del Sur | ||

| Europa | Alemania | |

| Reino Unido | ||

| Francia | ||

| Países Bajos | ||

| Resto de Europa | ||

| Asia_Pacífico | China | |

| Japón | ||

| India | ||

| Corea del Sur | ||

| Resto de Asia-Pacífico | ||

| Oriente Medio y África | Oriente Medio | Emiratos Árabes Unidos |

| Arabia Saudí | ||

| Turquía | ||

| Resto de Oriente Medio | ||

| África | Egipto | |

| Sudáfrica | ||

| Nigeria | ||

| Resto de África | ||

| Por Componente | Soluciones | ||

| Servicios | |||

| Por Modo de Implementación | Nube | ||

| On-premise | |||

| Por Tamaño de Organización | Pequeñas y Medianas Empresas | ||

| Grandes Empresas | |||

| Por Tipo de Prueba de Seguridad | Pruebas de Seguridad de Aplicaciones Estáticas (SAST) | ||

| Pruebas de Seguridad de Aplicaciones Dinámicas (DAST) | |||

| Pruebas de Seguridad de Aplicaciones Interactivas (IAST) | |||

| Autoprotección de Aplicaciones en Tiempo de Ejecución (RASP) | |||

| Análisis de Composición de Software (SCA) | |||

| Por Industria de Usuario Final | BFSI | ||

| Salud | |||

| Retail y E-commerce | |||

| Gobierno y Defensa | |||

| IT y Telecomunicaciones | |||

| Educación | |||

| Otros | |||

| Por Región | América del Norte | Estados Unidos | |

| Canadá | |||

| México | |||

| América del Sur | Brasil | ||

| Argentina | |||

| Resto de América del Sur | |||

| Europa | Alemania | ||

| Reino Unido | |||

| Francia | |||

| Países Bajos | |||

| Resto de Europa | |||

| Asia_Pacífico | China | ||

| Japón | |||

| India | |||

| Corea del Sur | |||

| Resto de Asia-Pacífico | |||

| Oriente Medio y África | Oriente Medio | Emiratos Árabes Unidos | |

| Arabia Saudí | |||

| Turquía | |||

| Resto de Oriente Medio | |||

| África | Egipto | ||

| Sudáfrica | |||

| Nigeria | |||

| Resto de África | |||

Preguntas Clave Respondidas en el Informe

¿Cuál es el tamaño actual del mercado de seguridad de aplicaciones?

El mercado está valorado en USD 13.64 mil millones en 2025 y se proyecta que alcance USD 30.41 mil millones en 2030.

¿Qué modo de implementación está creciendo más rápido?

La implementación basada en nube se pronostica que se expanda a una TCAC del 19.3%, impulsada por escalabilidad y nuevas demandas regulatorias.

¿Por qué la seguridad de APIs está atrayendo mayor inversión?

El crecimiento del tráfico de APIs y un aumento del 73% en ataques de aplicaciones web subrayan la necesidad de visibilidad especializada en tiempo de ejecución que los controles tradicionales carecen.

¿Cómo están afectando los cambios regulatorios los presupuestos de seguridad de aplicaciones?

Actas como DORA y controles actualizados de PCI DSS fuerzan pruebas continuas y reportes de brechas de cuatro horas, llevando a las empresas a asignar porciones más grandes de los presupuestos de TI a seguridad de aplicaciones.

Última actualización de la página el: