Taille et part du marché SECaaS

Analyse du marché SECaaS par Mordor Intelligence

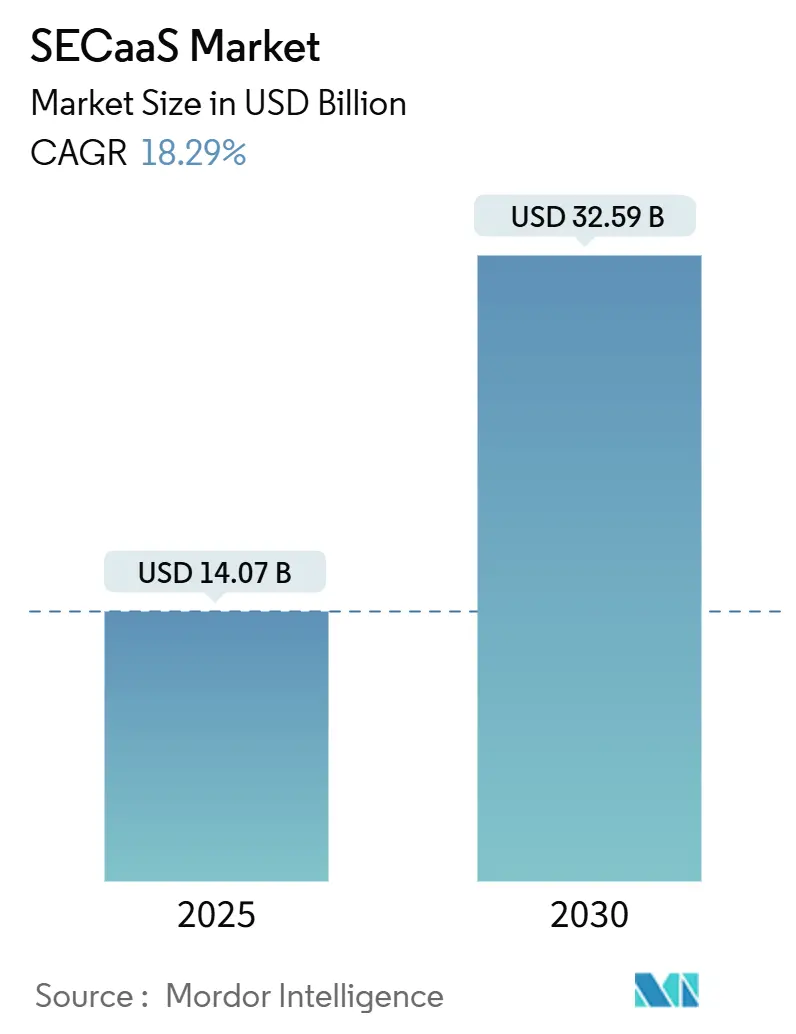

La taille du marché SECaaS s'élève à 14,07 milliards USD en 2025 et devrait atteindre 32,59 milliards USD d'ici 2030, progressant à un TCAC de 18,3 %. L'accent accru au niveau des conseils d'administration sur la cyber-résilience, la généralisation des tarifications basées sur la consommation, et la migration constante des charges de travail vers les clouds publics et hybrides orientent les budgets d'approvisionnement vers les contrôles de sécurité livrés par le cloud. Les organisations remplaçant les défenses centrées sur les équipements par des plateformes Security service Edge convergées trouvent que le modèle de paiement à l'usage maintient les niveaux de protection alignés avec les volumes de trafic réels, un avantage décisif alors que les emplacements périphériques prolifèrent. La demande s'accélère davantage lorsque les politiques de travail à distance et la prolifération d'applications cloud-natives placent l'identité, l'appareil et le trafic API sous un cadre de politique unifié. Le marché SECaaS bénéficie maintenant d'analyses infusées d'IA qui raccourcissent le temps de résidence et fournissent une observabilité full-stack, transformant la Menace intelligence en réponse automatisée en boucle fermée.

Points clés du rapport

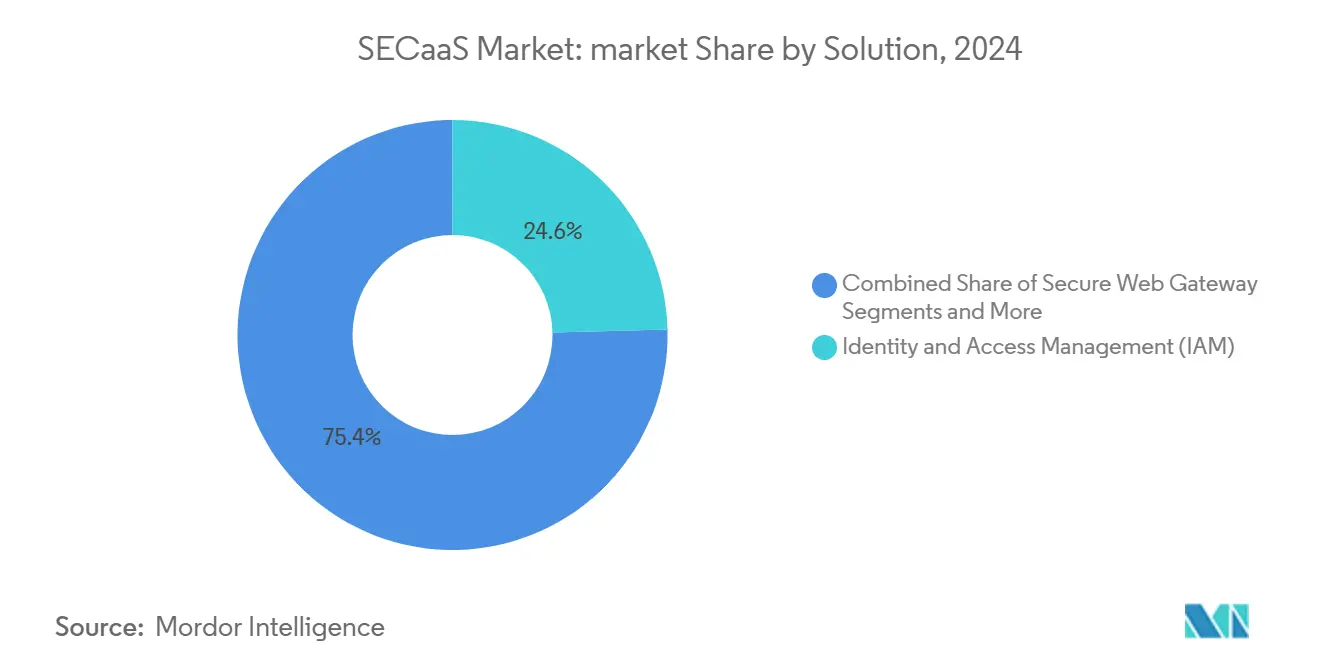

- Par solution, la gestion des identités et des accès un dominé avec 24,6 % de part du marché SECaaS en 2024, tandis que Cloud Access Security Broker devrait s'étendre à un TCAC de 19,0 % jusqu'en 2030.

- Par modèle de déploiement, le segment cloud public représentait 59,8 % de part des revenus en 2024 ; les déploiements cloud hybrides croissent le plus rapidement à un TCAC de 19,8 % jusqu'en 2030.

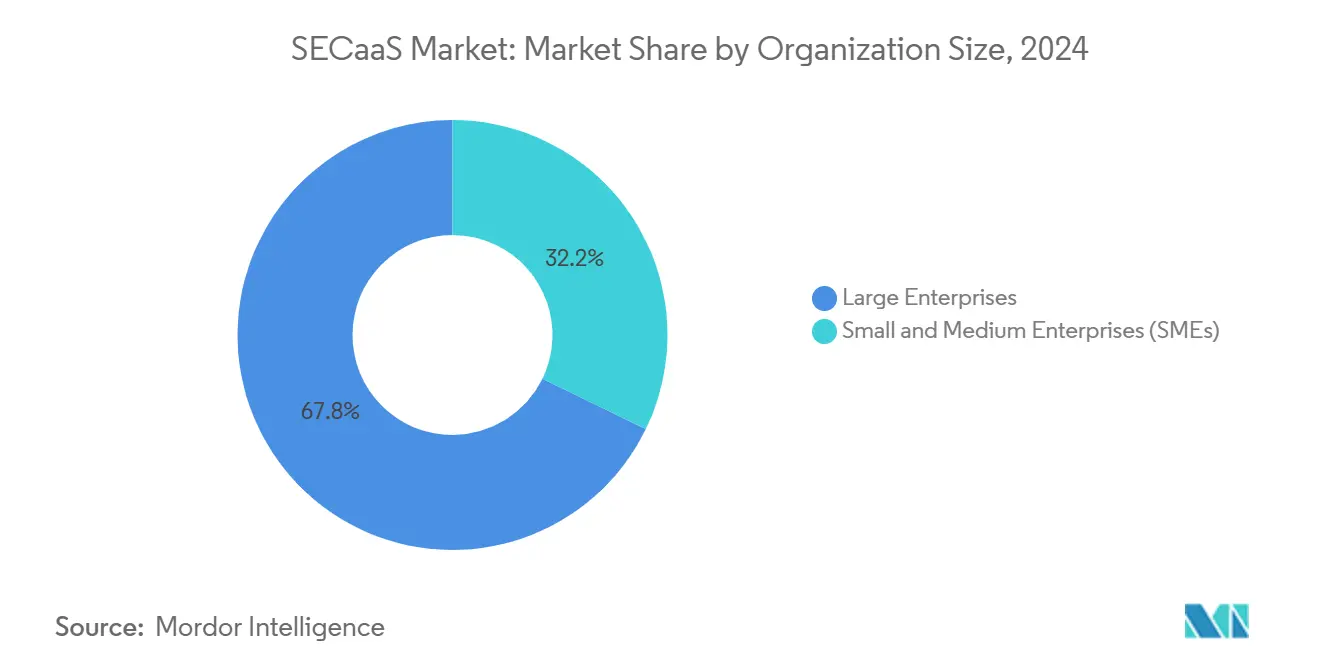

- Par taille d'organisation, les grandes entreprises détenaient 67,8 % de la taille du marché SECaaS en 2024, mais le segment PME progresse à un TCAC de 20,1 % jusqu'en 2030.

- Par secteur d'utilisateur final, l'IT et les télécommunications ont généré 23,4 % de part des revenus en 2024, tandis que le segment BFSI enregistre le TCAC projeté le plus élevé à 18,8 % jusqu'en 2030.

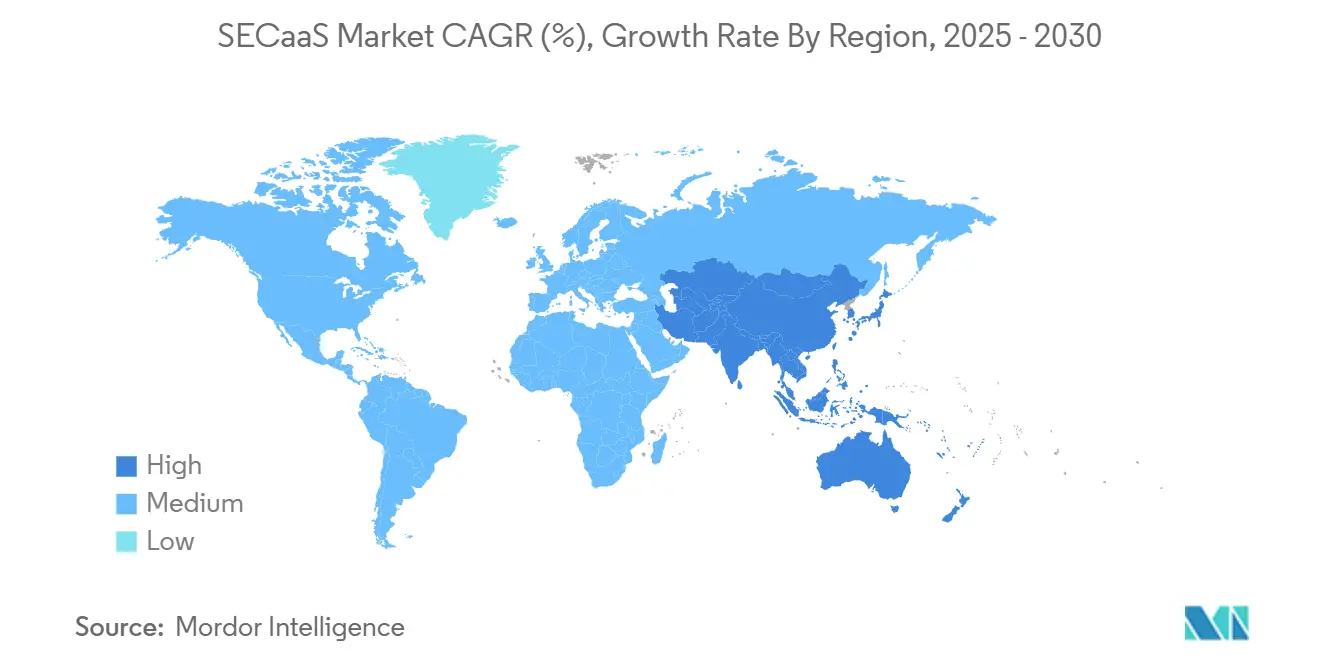

- Par géographie, l'Amérique du Nord commandait 37,1 % des revenus en 2024 ; l'Asie-Pacifique devrait croître le plus rapidement à un TCAC de 19,4 % jusqu'en 2030.

Tendances et insights du marché SECaaS mondial

Analyse d'impact des moteurs

| Moteur | (~) % Impact sur les prévisions TCAC | Pertinence géographique | Calendrier d'impact |

|---|---|---|---|

| Adoption croissante du cloud parmi les PME et les entreprises | +3.2% | Mondial avec forte adoption APAC | Moyen terme (2-4 ans) |

| Sophistication croissante des cybermenaces | +2.8% | Amérique du Nord et UE | Court terme (≤ 2 ans) |

| Passage au travail à distance et environnements BYOD | +2.1% | Amérique du Nord et UE, expansion en APAC | Moyen terme (2-4 ans) |

| Réglementations strictes de protection des données mondiales | +1.9% | UE principal, Amérique du Nord secondaire | Long terme (≥ 4 ans) |

| Demande de "sécurité-en-tant-que-code" pilotée par API | +1.7% | Amérique du Nord et centres technologiques UE | Moyen terme (2-4 ans) |

| Déploiement rapide de Security service Edge zéro-confiance | +2.4% | Mondial, dirigé par les entreprises | Court terme (≤ 2 ans) |

| Source: Mordor Intelligence | |||

Adoption croissante du cloud parmi les PME et les entreprises

Les budgets cloud croissants s'orientent directement vers le marché SECaaS alors que les entreprises retirent les technologies centrées sur le périmètre au profit des défenses centrées sur l'identité. Les services cloud publics en Inde devraient dépasser 24,2 milliards USD d'ici 2028, les services de sécurité progressant le plus rapidement à un TCAC de 19 %. Les petites et moyennes entreprises obtiennent une protection de niveau entreprise sans investissements SOC dédiés, accélérant les pipelines des fournisseurs pour les plateformes multi-locataires. Les institutions financières illustrent ce changement : 98 % consomment déjà au moins une classe de service cloud, et la plupart étendent maintenant les charges de travail réglementées aux clouds tiers sous des politiques d'accès étroitement gouvernées. Chaque nouvelle charge de travail déplacée vers le cloud étend automatiquement le taux d'attachement pour les abonnements SECaaS, créant un effet de revenus composé à travers le paysage des fournisseurs.

Sophistication croissante des cybermenaces

Les adversaires utilisent maintenant le phishing généré par IA, les malwares autonomes et les campagnes de credential stuffing à grande échelle qui submergent les outils basés sur les signatures. Les banques ont répondu en intégrant des analyses d'apprentissage automatique dans les workflows SOC de base, dédiant une part croissante des budgets cyber pluriannuels aux moteurs de détection de menaces cloud-natives. Les prestataires de soins de santé, face à un pic de 256 % des violations liées au piratage, stipulent maintenant l'alignement SOC 2 et HIPAA comme exigences d'entrée pour tout service tiers. Le marché SECaaS offre l'autonomie à l'échelle : les flux de Menace intelligence sont centralisés, les modèles de détection sont continuellement réentraînés, et les actions de réponse automatisées sont orchestrées à travers des points de présence mondiaux en quelques secondes.

Passage au travail à distance et environnements BYOD

Le travail hybride dissout les frontières traditionnelles et expose les limitations VPN, incitant les entreprises à adopter des modèles zéro-confiance livrés via des nœuds Security service Edge. Les recherches de Zscaler montrent que 81 % des entreprises visent à standardiser sur les frameworks zéro-confiance d'ici 2026, et 65 % ont l'intention d'éliminer progressivement les concentrateurs VPN hérités[1]Zscaler, "2025 State of Zero Trust Transformation," zscaler.com . Les fournisseurs SECaaS fournissent des moteurs de politique indépendants de l'appareil qui appliquent l'identité, la posture et le contexte d'application à chaque demande d'accès, garantissant une expérience utilisateur uniforme que les employés soient au siège social ou sur des appareils personnels. Ce paradigme indépendant du réseau cimente la demande récurrente pour des services d'inspection et de politique évolutifs basés sur le cloud.

Réglementations strictes de protection des données mondiales

Avec 137 juridictions appliquant maintenant des lois dédiées à la confidentialité des données, l'automatisation de la conformité en temps réel n'est plus optionnelle. Le RGPD de l'UE et la prochaine Numérique Operational Resilience Act imposent des mandats granulaires de piste d'audit et de rapport que les processus manuels ne peuvent satisfaire. Les plateformes SECaaS intègrent les contrôles de confidentialité dans les politiques d'exécution, générant automatiquement des artefacts de preuve pour les auditeurs. La conformité continue fait passer la gouvernance d'exercices de liste de contrôle périodiques à une application permanente, faisant des contrôles de sécurité livrés par le cloud la voie la plus rapide pour passer l'examen réglementaire.

Analyse d'impact des contraintes

| Contrainte | (~) % Impact sur les prévisions TCAC | Pertinence géographique | Calendrier d'impact |

|---|---|---|---|

| Préoccupations de résidence et souveraineté des données | -1.8% | UE principal, APAC secondaire | Long terme (≥ 4 ans) |

| Complexité de gestion d'abonnements multi-fournisseurs | -1.4% | Mondial, grandes entreprises | Moyen terme (2-4 ans) |

| Charges de travail sensibles à la latence contournant la sécurité en ligne | -1.1% | Fabrication et finance | Court terme (≤ 2 ans) |

| Manque de standards de facturation basée sur l'usage | -0.9% | Mondial, affecte les PME | Moyen terme (2-4 ans) |

| Source: Mordor Intelligence | |||

Préoccupations de résidence et souveraineté des données

Les restrictions de flux de données transfrontalières défient l'adoption uniforme du cloud. Le RGPD de l'Europe et la prochaine Numérique Operational Resilience Act obligent de nombreuses institutions financières à maintenir les données clients dans les limites régionales, limitant le choix des emplacements cloud mondiaux[2]Cloud Security Alliance, "Cross-Border Données Transfers and Compliance," cloudsecurityalliance.org. Les stratégies multi-cloud semblent attrayantes, mais les variations dans les contrôles de souveraineté créent des architectures de sécurité fragmentées qui dupliquent les coûts. Bien que les offres de cloud souverain émergentes promettent un traitement localisé, les entreprises restent prudentes quant au potentiel verrouillage fournisseur.

Complexité de gestion d'abonnements multi-fournisseurs

Les entreprises jonglent routinièrement avec une demi-douzaine de contrats discrets de sécurité en tant que service couvrant la sécurité email, CASB, SIEM et la gestion des vulnérabilités. Chaque fournisseur poursuit sa propre métrique d'usage et cadence de facturation, compliquant les prévisions budgétaires et la gouvernance des fournisseurs. CSO Online rapporte que les équipes de sécurité dédient maintenant jusqu'à 20 % des heures administratives à la réconciliation des licences à travers les plateformes. La consolidation par acquisitions-comme Sophos absorbant Secureworks-cible ce point douloureux, mais les organisations marchent prudemment pour éviter la dépendance à un fournisseur unique.

Analyse par segment

Par solution : L'identité au cœur, CASB en accélération

La gestion des identités et des accès reste l'ancre du marché SECaaS, contribuant à 24,6 % des revenus de 2024 alors que les architectures cloud-first élèvent l'identité au plan de contrôle par défaut. La pertinence durable du segment reflète des mandats de moindre privilège plus stricts et l'explosion des comptes de développeurs tiers. Les suites IAM avancées s'étendent maintenant au-delà du SSO de la main-d'œuvre pour gouverner les identités non-humaines générées par les orchestrateurs de conteneurs, élevant les comptes de licences et le revenu moyen par utilisateur. Moins visible mais plus rapide, le segment Cloud Access Security Broker croît à un TCAC de 19,0 %, alimenté par le besoin de découvrir les SaaS non sanctionnés et d'appliquer les règles de prévention de perte de données directement dans le trafic SaaS-à-SaaS. Combinés, ces piliers de solution sous-tendent la transition vers les offres Security service Edge unifiées, où l'inspection en ligne, le contrôle d'accès et la classification des données co-résident sur un fabric de périphérie mondial. Les fonctions Secure Email Gateway et Secure Web Gateway migrent vers ces piles convergées, tandis que la SIEM de nouvelle génération refactorise les pipelines d'ingestion pour exploiter le stockage d'objets des hyperscalers, réduisant ainsi l'économie par téraoctet et supprimant les frictions de déploiement.

Les outils de gestion des vulnérabilités de deuxième génération, intégrés directement dans les pipelines CI/CD, ferment les boucles de rétroaction entre le code, la construction et l'exécution. Cette transition lie étroitement la posture de sécurité aux workflows des développeurs et allie le marché SECaaS au mouvement Platform Engineering plus large. Les fournisseurs packagent maintenant des templates IaC pré-approuvés, des bibliothèques de politique-en-tant-que-code et des plugins de pipeline pour que la visibilité du risque devienne intrinsèque plutôt que rajoutée. Les narratifs de vente les plus efficaces pivotent sur les réductions MTTD mesurables, la conformité pilotée par tableau de bord et le ROI démontrable de consolider cinq solutions ponctuelles en un contrat.

Note: Parts de segment de tous les segments individuels disponibles à l'achat du rapport

Par modèle de déploiement : L'élan hybride défie la dominance du cloud public

Les déploiements cloud publics représentaient 59,8 % du marché SECaaS de 2024 alors que les organisations capitalisaient sur les points de présence mondiaux clés en main et l'échelle élastique. Néanmoins, l'adoption cloud hybride affiche un TCAC de 19,8 % alors que les entités réglementées pèsent les mandats de souveraineté des données contre les critères de latence et de performance. Les entreprises placent maintenant couramment les courtiers d'identité et les moteurs de politique dans le cloud public tout en exécutant des nœuds de décryptage en ligne sur l'infrastructure gérée par le client pour les charges de travail sensibles. Un tel pluralisme architectural nécessite des couches d'orchestration qui peuvent propager la politique une fois et l'appliquer partout-des capacités qui sont devenues un différenciateur dans les confrontations de fournisseurs.

Les instances SECaaS de cloud privé persistent pour les opérateurs de défense et d'infrastructure critique qui ne peuvent exposer les métadonnées de trafic aux environnements partagés. Les plans directeurs industriels émergents permettent la synchronisation contrôlée des indicateurs de compromission à travers les domaines de confiance sans violer les règles de résidence des données, une approche pionnière par les fournisseurs de contrôle industriel travaillant avec les CERT nationaux. Sur l'horizon de prévision, l'automatisation des politiques multi-cloud deviendra des enjeux de table, catalysant les alliances entre plateformes cloud et fournisseurs de sécurité visant à rationaliser la fédération d'identité, la gestion des clés et la normalisation de la télémétrie.

Par taille d'organisation : Les PME réduisent l'écart de protection

Les grandes entreprises ont capturé 67,8 % de la taille du marché SECaaS en 2024, soutenues par des programmes de transformation pluriannuels, du personnel SOC interne et des empreintes d'infrastructure transfrontalières qui exigent des points d'inspection distribués mondialement. Elles continuent de prioriser la consolidation des fournisseurs et l'automatisation pilotée par IA pour compenser les pénuries d'analystes de niveau 1. Pendant ce temps, les petites et moyennes entreprises enregistrent un TCAC de 20,1 %, un signal clair que l'embarquement simplifié et la tarification basée sur l'usage démocratisent la sécurité avancée. Les fournisseurs s'adressant à cette cohorte mènent avec un déploiement zéro-contact, des défauts de meilleures pratiques intégrés et des rapports de conformité exportables conçus pour les souscripteurs d'assurance.

Le secteur de l'assurance lui-même est devenu un canal pour l'adoption SECaaS. Les produits hybrides qui regroupent l'assurance violation avec la surveillance continue-exemplifiés par la solution Cyber Active Protect de DUAL Europe-traduisent l'atténuation des risques en primes plus faibles, subventionnant effectivement l'abonnement de sécurité. Alors que les souscripteurs resserrent les conditions de paiement, les courbes d'adoption PME s'accentuent ; les fournisseurs capables de fournir des contrôles approuvés par l'assureur bénéficient de coûts d'acquisition client réduits et de taux de renouvellement plus élevés.

Note: Parts de segment de tous les segments individuels disponibles à l'achat du rapport

Par secteur d'utilisateur final : La croissance BFSI dépasse les leaders traditionnels

Les fournisseurs IT et télécommunications ont été les premiers à adopter les architectures cloud-natives et, par conséquent, continuent de générer 23,4 % des revenus de 2024. Pourtant, le vertical bancaire, services financiers et assurance devrait croître le plus rapidement, affichant un TCAC de 18,8 % alors que les cadres réglementaires évoluent vers des bases de référence zéro-confiance. Les acheteurs BFSI exigent de plus en plus des modules cryptographiques certifiés, la rotation automatique des clés et des preuves de conformité quasi-temps réel. Les fournisseurs répondant avec la gestion intégrée des secrets et la validation continue des contrôles sécurisent des accords-cadres pluriannuels avec les banques mondiales.

Les organisations de santé et sciences de la vie, sous le siège des rançongiciels, priorisent la détection et réponse gérées livrées entièrement en tant que service. Les acheteurs gouvernementaux et de défense placent la souveraineté et la transparence de la chaîne d'approvisionnement en haut des scores RFP, réservant les charges de travail pour les plateformes auditées sous FedRAMP High ou schémas équivalents. Les détaillants et fabricants poussent pour la tokenisation en ligne et la détection d'anomalies de technologie opérationnelle, respectivement, fusionnant la télémétrie IT et OT dans des lacs de données unifiés qui alimentent les analyses IA.

Analyse géographique

L'Amérique du Nord un conservé 37,1 % des revenus mondiaux en 2024, reflétant sa concentration d'hyperscalers, d'innovateurs en cybersécurité et d'entreprises adopteuses précoces. Les orientations fédérales de CISA exhortant le coucher de soleil des tunnels VPN hérités au profit de l'accès zéro-confiance cloud-natif cimente davantage la demande[3]CISA, "Zero Trust Maturity Model 2.0," cisa.gov. Les institutions financières exigent maintenant des contrôles Security service Edge pendant les examens de diligence raisonnable tiers, renforçant les effets de réseau à travers les chaînes d'approvisionnement. Le Canada et le Mexique suivent cette dynamique, intégrant les statuts régionaux de protection des données avec les flux de données transfrontaliers pour stimuler l'expansion des plateformes.

L'Asie-Pacifique progresse à un TCAC de 19,4 % jusqu'en 2030 alors que les feuilles de route de migration cloud sous-tendent les objectifs nationaux d'économie numérique. Les revenus cloud publics de l'Inde se classent déjà parmi les plus rapides au monde, et le cadre IRAP de l'Australie un ouvert les canaux d'approvisionnement gouvernementaux pour les fournisseurs certifiés. Les opérateurs télécommunications du Japon fer de lance les déploiements 5G edge, incitant les clients industriels à pré-provisionner l'inspection en ligne vers les usines distantes. Les réglementations de données localisées sont diverses, mais les fournisseurs qui peuvent démontrer une gestion cohérente et consciente de la région des clés de chiffrement gagnent un avantage décisif d'offre.

L'Europe maintient une demande robuste, pilotée par le RGPD et la Numérique Operational Resilience Act émergente qui oblige la validation de contrôle en temps réel pour les entités financières. L'Allemagne et le Royaume-Uni mènent les investissements dans les plateformes convergées qui unifient l'accès cloud, la sécurité email et la prévention de perte de données. La France et l'Italie accélèrent l'approvisionnement par des plans nationaux de cyber-résilience qui allouent le co-financement pour l'adoption PME. Ailleurs, l'Amérique du Sud et le Moyen-Orient et l'Afrique sont plus précoces dans leurs parcours cloud mais étendent rapidement les épines dorsales internet et les cadres réglementaires, préparant le terrain pour des taux de pénétration SECaaS élevés alors que les conditions économiques se stabilisent.

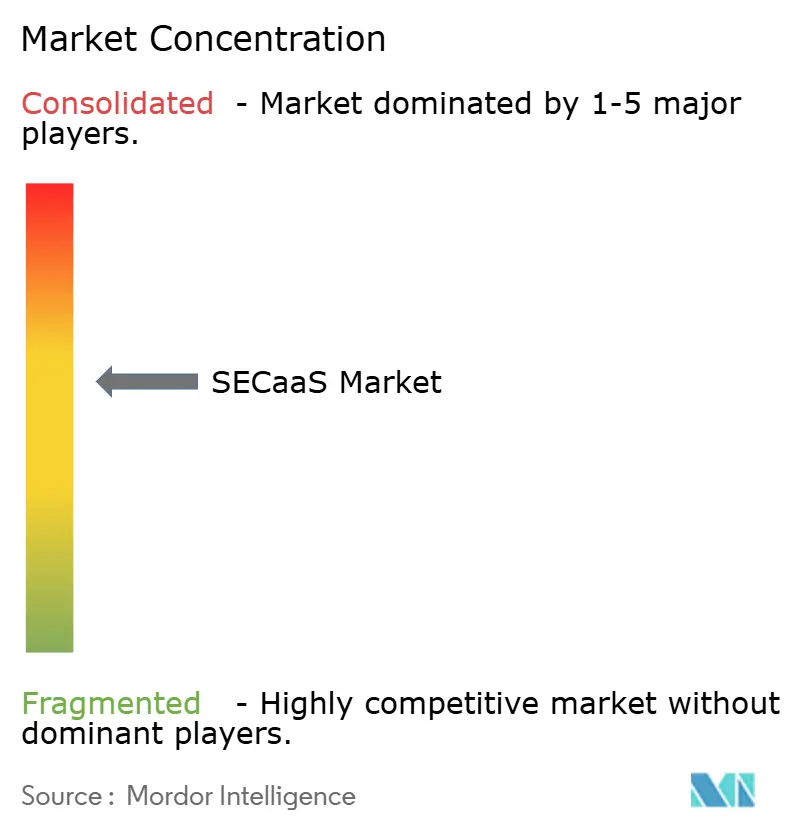

Paysage concurrentiel

Le marché SECaaS montre une consolidation modérée alors que les hyperscalers, les fournisseurs de pare-feu hérités et les spécialistes de sécurité cloud pure-play courent pour assembler des plateformes full-stack. L'achat de 32 milliards USD de Wiz par Google augmente son portefeuille cloud avec le scanning de charge de travail sans agent et la visibilité runtime profonde, reflétant l'acquisition de 1,54 milliard USD de Venafi par CyberArk qui fusionne la gestion d'identité machine avec les charges de travail IAM humaines. De telles transactions emblématiques soulignent la préférence des acheteurs pour les plans de contrôle intégrés sur les mosaïques best-of-breed.

Les stratégies produits pivotent fortement vers l'activation IA générative. La collaboration de Zscaler avec NVIDIA livre la traduction linguistique en temps réel de la télémétrie des menaces en étapes de remédiation actionnables. Palo Alto Networks un brisé les records de marché précédents en dépassant 1,5 milliard USD de ventes par Google Cloud Marketplace, prouvant que les mouvements de co-vente raccourcissent les cycles d'approvisionnement d'entreprise. Les investissements de startups gravitent vers des capacités de niche comme la protection de fuite de données IA-native et la cryptographie post-quantique. L'acquisition d'Apex Security par Tenable plie le scoring de risque d'activité basé sur IA directement dans son fabric de gestion des vulnérabilités, confirmant que la différenciation d'analyses reste pilotée par l'acquisition.

Les dynamiques de canal évoluent alors que les fournisseurs de services gérés intègrent les modules SECaaS dans les offres de transformation numérique plus larges. Les pare-feux nouvelle génération pilotés par ASIC de Fortinet livrent jusqu'à 11x plus de débit IPsec, un avantage de performance qui résonne dans les verticals sensibles à la latence. Le partenariat étendu de NTT Données avec Rubrik mélange la résilience de sauvegarde avec l'automatisation consciente des rançongiciels, illustrant comment les silos de protection des données et de sécurité convergent. Le positionnement stratégique repose maintenant sur la livraison de résultats de résilience mesurables-temps moyen de récupération, éradication de la dérive de politique et génération de preuves réglementaires-plutôt que de simplement énumérer les matrices de fonctionnalités.

Leaders de l'industrie SECaaS

-

IBM Corporation

-

Cisco Systems Inc.

-

Amazon Web Services

-

Google Cloud

-

Microsoft

- *Avis de non-responsabilité : les principaux acteurs sont triés sans ordre particulier

Développements récents de l'industrie

- Mars 2022 : Google un fermé son acquisition de 32 milliards USD de Wiz, renforçant instantanément les capacités de détection de menaces et de gestion de posture de Google Cloud.

- Mars 2025 : NTT Données un élargi son alliance avec Rubrik, offrant aux clients Fortune 500 des services gérés de récupération de rançongiciels et de cyber-résilience.

- Février 2025 : Fortinet un dévoilé les pare-feux FortiGate série G avec des ASICs propriétaires et des services de sécurité IA qui élèvent le débit VPN IPsec à 11x les moyennes de l'industrie.

- Janvier 2025 : Cognizant s'est associé avec CrowdStrike pour intégrer Falcon Next-Gen SIEM et Falcon Cloud Security dans ses engagements de migration cloud.

Portée du rapport du marché SECaaS mondial

Dans le modèle de sécurité en tant que service (SECaaS), un fournisseur de services intègre ses services de sécurité dans l'infrastructure d'affaires sur une base d'abonnement plus rentable que la plupart des individus ou corporations peuvent fournir par eux-mêmes.

Le marché de la sécurité en tant que service (SECaaS) est segmenté par solution (gestion des identités et des accès, passerelle de messagerie sécurisée, passerelle web sécurisée, gestion des vulnérabilités, gestion des informations et événements de sécurité (SIEM), test de sécurité d'application, et autres solutions), taille d'organisation (petites et moyennes entreprises, grandes entreprises), et géographie (Amérique du Nord, Europe, Asie-Pacifique, Amérique latine, Moyen-Orient et Afrique).

Les tailles et prévisions de marché sont en termes de valeur (millions USD) pour tous les segments ci-dessus.

| Gestion des identités et des accès (IAM) |

| Passerelle de messagerie sécurisée |

| Passerelle web sécurisée |

| Cloud Access Security Broker (CASB) |

| Gestion des informations et événements de sécurité (SIEM) |

| Gestion des vulnérabilités |

| Autres solutions |

| Cloud public |

| Cloud privé |

| Cloud hybride |

| Grandes entreprises |

| Petites et moyennes entreprises (PME) |

| BFSI |

| IT et télécommunications |

| Santé et sciences de la vie |

| Gouvernement et défense |

| Commerce de détail et e-commerce |

| Fabrication |

| Autres |

| Amérique du Nord | États-Unis | |

| Canada | ||

| Mexique | ||

| Europe | Allemagne | |

| Royaume-Uni | ||

| France | ||

| Italie | ||

| Espagne | ||

| Reste de l'Europe | ||

| Asie-Pacifique | Chine | |

| Japon | ||

| Inde | ||

| Corée du Sud | ||

| Australie | ||

| Reste de l'Asie-Pacifique | ||

| Amérique du Sud | Brésil | |

| Argentine | ||

| Reste de l'Amérique du Sud | ||

| Moyen-Orient et Afrique | Moyen-Orient | Arabie Saoudite |

| Émirats Arabes Unis | ||

| Turquie | ||

| Reste du Moyen-Orient | ||

| Afrique | Afrique du Sud | |

| Égypte | ||

| Nigeria | ||

| Reste de l'Afrique | ||

| Par solution | Gestion des identités et des accès (IAM) | ||

| Passerelle de messagerie sécurisée | |||

| Passerelle web sécurisée | |||

| Cloud Access Security Broker (CASB) | |||

| Gestion des informations et événements de sécurité (SIEM) | |||

| Gestion des vulnérabilités | |||

| Autres solutions | |||

| Par modèle de déploiement | Cloud public | ||

| Cloud privé | |||

| Cloud hybride | |||

| Par taille d'organisation | Grandes entreprises | ||

| Petites et moyennes entreprises (PME) | |||

| Par secteur d'utilisateur final | BFSI | ||

| IT et télécommunications | |||

| Santé et sciences de la vie | |||

| Gouvernement et défense | |||

| Commerce de détail et e-commerce | |||

| Fabrication | |||

| Autres | |||

| Par géographie | Amérique du Nord | États-Unis | |

| Canada | |||

| Mexique | |||

| Europe | Allemagne | ||

| Royaume-Uni | |||

| France | |||

| Italie | |||

| Espagne | |||

| Reste de l'Europe | |||

| Asie-Pacifique | Chine | ||

| Japon | |||

| Inde | |||

| Corée du Sud | |||

| Australie | |||

| Reste de l'Asie-Pacifique | |||

| Amérique du Sud | Brésil | ||

| Argentine | |||

| Reste de l'Amérique du Sud | |||

| Moyen-Orient et Afrique | Moyen-Orient | Arabie Saoudite | |

| Émirats Arabes Unis | |||

| Turquie | |||

| Reste du Moyen-Orient | |||

| Afrique | Afrique du Sud | ||

| Égypte | |||

| Nigeria | |||

| Reste de l'Afrique | |||

Questions clés auxquelles répond le rapport

Quelle est la valeur actuelle du marché SECaaS ?

La taille du marché SECaaS est de 14,07 milliards USD en 2025 et devrait atteindre 32,59 milliards USD d'ici 2030.

Quel segment de solution détient la plus grande part ?

La gestion des identités et des accès mène avec 24,6 % de part du marché SECaaS en 2024.

Quel modèle de déploiement croît le plus rapidement ?

Les déploiements SECaaS cloud hybrides s'étendent à un TCAC de 19,8 % jusqu'en 2030.

Pourquoi le secteur BFSI est-il un adopteur à forte croissance ?

Les mandats réglementaires croissants et les initiatives zéro-confiance poussent les organisations BFSI à embrasser les plateformes SECaaS, résultant en un TCAC projeté de 18,8 % jusqu'en 2030.

Quelle région géographique devrait afficher le taux de croissance le plus élevé ?

L'Asie-Pacifique devrait croître à un TCAC de 19,4 %, propulsée par des programmes agressifs de migration cloud et des lois de protection des données évoluantes.

Comment l'architecture zéro-confiance influence-t-elle la demande SECaaS ?

Les frameworks zéro-confiance nécessitent des contrôles centrés sur l'identité livrés à la périphérie, faisant des plateformes Security service Edge cloud-natives le mécanisme de livraison le plus efficace et accélérant l'adoption globale du marché SECaaS.

Dernière mise à jour de la page le: