Taille et part du marché de l'analytique de sécurité

Analyse du marché de l'analytique de sécurité par Mordor Intelligence

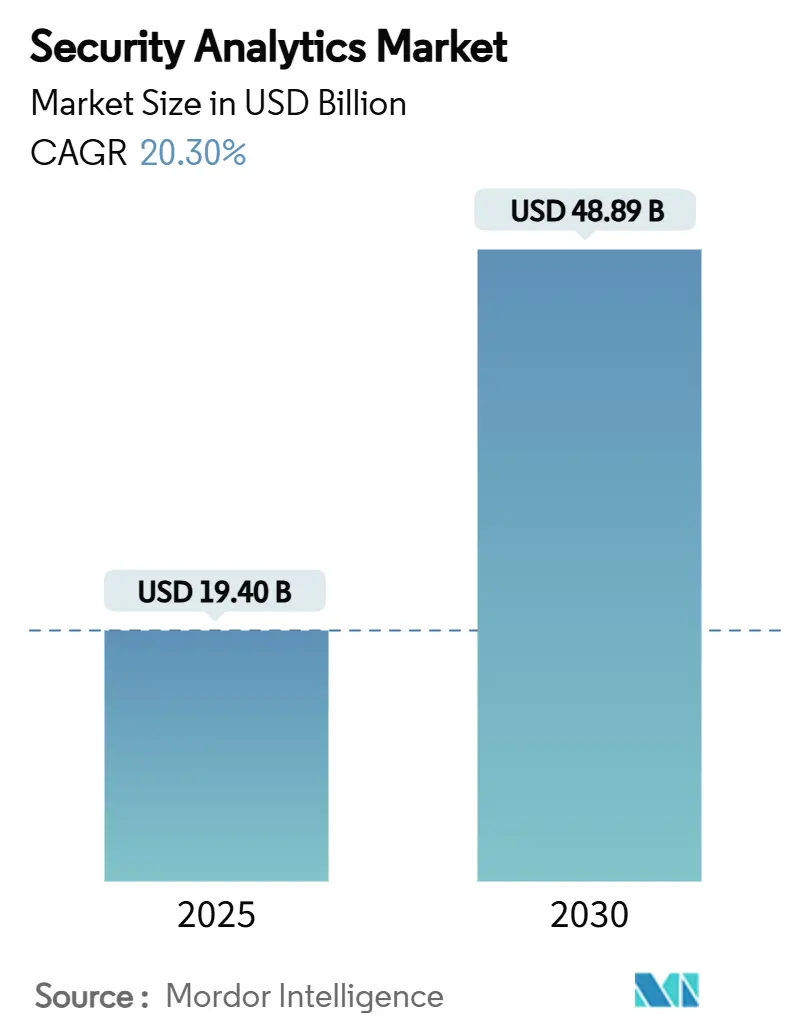

Le marché de l'analytique de sécurité est évalué à 19,40 milliards USD en 2025 et devrait atteindre 48,89 milliards USD d'ici 2030, progressant à un TCAC de 20,30 %. Cette hausse reflète la volonté des entreprises de neutraliser les cyber-attaques sophistiquées avec des plateformes pilotées par l'IA qui analysent des milliards d'événements en temps réel. La croissance provient d'une explosion des terminaux IoT, de projets de transformation cloud-first, et de régimes de conformité renforcés nécessitant une analytique automatisée. La demande est encore amplifiée par la consolidation des plateformes : les grands fournisseurs regroupent désormais SIEM, SOAR, UEBA et renseignement sur les menaces dans des suites uniques pour simplifier les opérations et contrer la prolifération d'outils. CrowdStrike, Palo Alto Networks, Microsoft, IBM et Cisco se concurrencent agressivement sur l'étendue analytique, la vitesse et l'automatisation native tandis que les spécialistes de niche maintiennent leur traction grâce à des modèles d'IA différenciés et des architectures cloud-natives.

Points clés du rapport

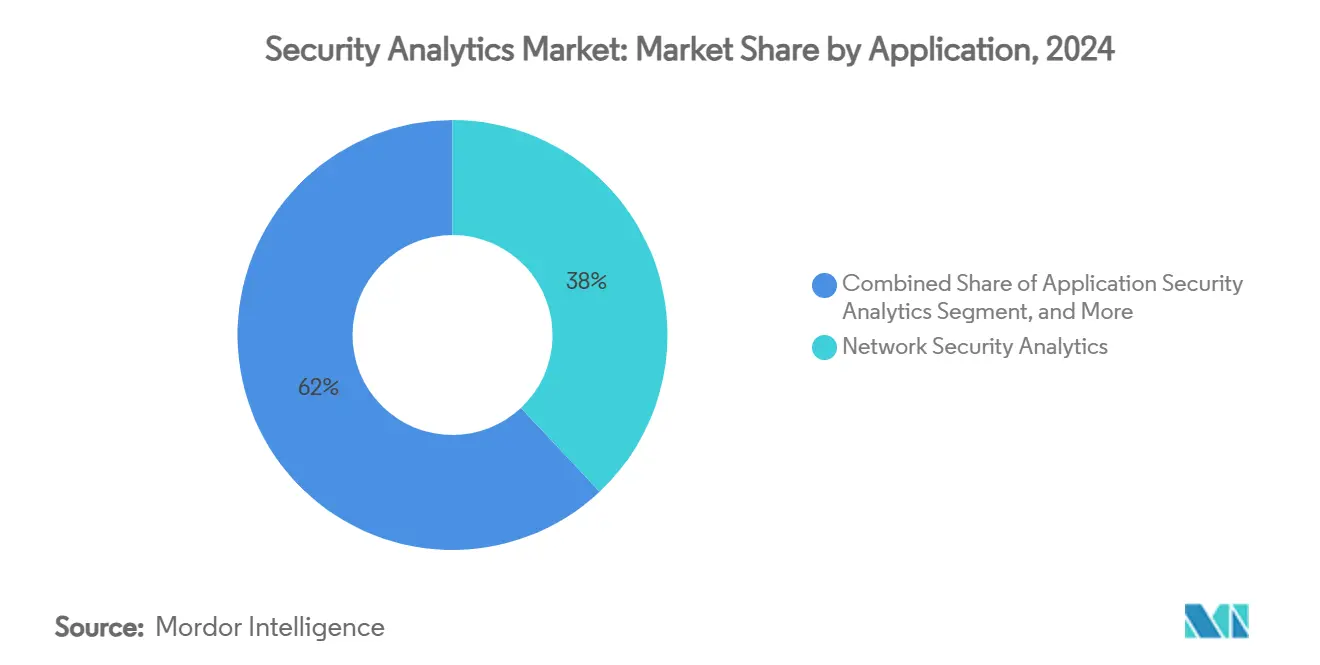

- Par application, l'analytique de sécurité réseau menait avec 38 % de la part de marché de l'analytique de sécurité en 2024 ; l'analytique de sécurité cloud devrait croître à un TCAC de 17,6 % jusqu'en 2030.

- Par déploiement, les modèles sur site détenaient 54,5 % de part de la taille du marché de l'analytique de sécurité en 2024, tandis que le déploiement cloud devrait s'étendre à un TCAC de 21 % jusqu'en 2030.

- Par taille d'organisation, les grandes entreprises représentaient 69 % des revenus en 2024, tandis que les petites et moyennes entreprises devraient croître à un TCAC de 16 % jusqu'en 2030.

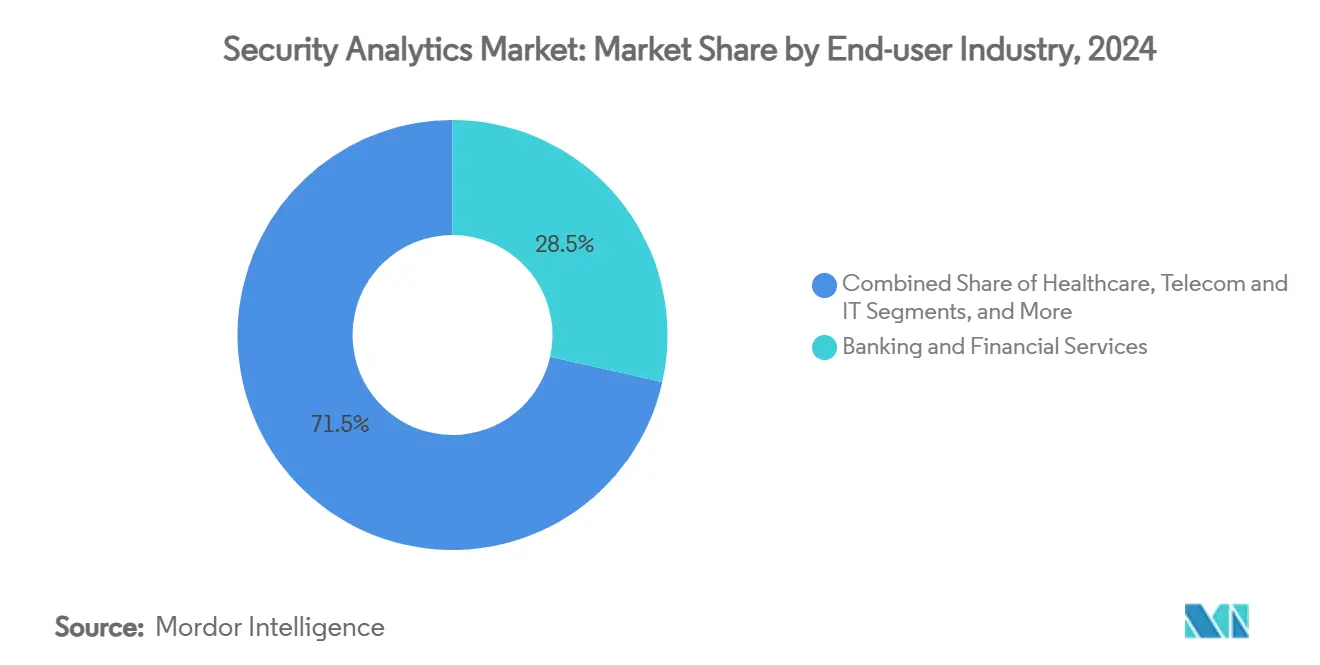

- Par utilisateur final, les services bancaires et financiers ont capturé 28,5 % de la part de marché de l'analytique de sécurité en 2024 ; la santé accélérera à un TCAC de 16,6 % jusqu'en 2030.

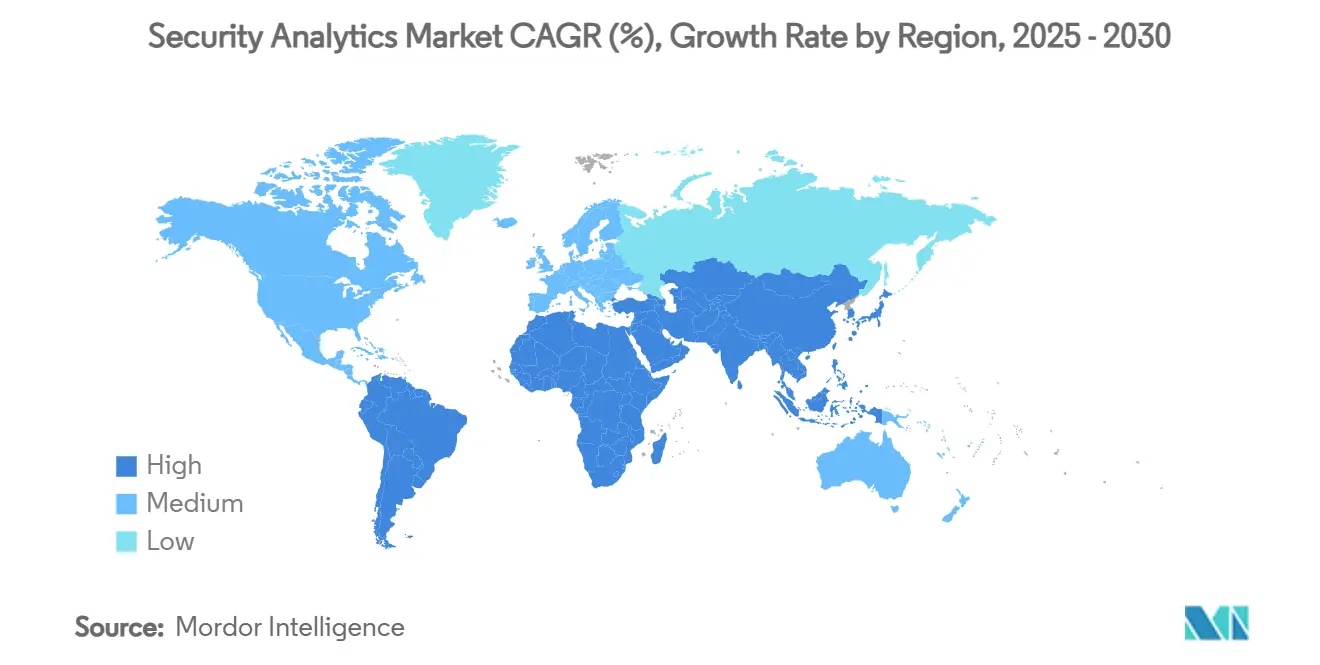

- Par géographie, l'Amérique du Nord a conservé 42 % de part de revenus en 2024 ; l'Asie-Pacifique devrait enregistrer un TCAC de 13,8 % d'ici 2030.

Tendances et insights du marché mondial de l'analytique de sécurité

Analyse d'impact des moteurs

| Moteur | (~) % Impact sur les prévisions TCAC | Pertinence géographique | Calendrier d'impact |

|---|---|---|---|

| Sophistication du paysage des cybermenaces | +4.2% | Mondial, avec impact accru en Amérique du Nord et UE | Moyen terme (2-4 ans) |

| Croissance explosive des terminaux IoT et BYOD | +3.8% | Noyau Asie-Pacifique, débordement vers Amérique du Nord et UE | Long terme (≥ 4 ans) |

| Programmes de transformation numérique cloud-first | +5.1% | Mondial, mené par Amérique du Nord et UE, accélérant en Asie-Pacifique | Court terme (≤ 2 ans) |

| Extension des régimes mondiaux de conformité cybersécurité | +3.4% | UE et Amérique du Nord primaires, s'étendant à Asie-Pacifique et MEA | Moyen terme (2-4 ans) |

| Émergence de logiciels malveillants polymorphes pilotés par l'IA | +2.7% | Mondial, concentré dans les marchés développés initialement | Moyen terme (2-4 ans) |

| Montée des identités machine-à-machine non gérées | +2.9% | Mondial, particulièrement dans les secteurs manufacturiers et lourds en IoT | Long terme (≥ 4 ans) |

| Source: Mordor Intelligence | |||

Sophistication du paysage des cybermenaces

Les acteurs d'États-nations déploient désormais des chaînes d'outils automatisées qui évitent les défenses basées sur les signatures, poussant les entreprises vers l'analytique comportementale qui détecte les mouvements latéraux et les exploits zero-day. Le FBI a cité une hausse des attaques parrainées par l'État sur les opérateurs de télécommunications visant la surveillance et l'exfiltration de données. [1]RSM US, "Nation-State Threat Landscape," rsmus.comLes équipes de sécurité favorisent donc les plateformes avec des modèles d'apprentissage automatique qui auto-apprennent les lignes de base réseau et signalent les chemins anormaux en millisecondes. Les fournisseurs intègrent les flux UEBA et de renseignement sur les menaces directement dans les moteurs SIEM, réduisant le temps de séjour et améliorant le temps moyen de détection. Cette course aux armements récompense les fournisseurs capables de réentraîner les modèles continuellement sans ingénierie manuelle des caractéristiques.

Croissance explosive des terminaux IoT et BYOD

Les capteurs industriels, dispositifs médicaux et ordinateurs portables de télétravail ont gonflé la surface d'attaque, rendant les contrôles de périmètre inefficaces. Des recherches dans Scientific Reports ont trouvé que plus de 60 % des organisations ont subi des menaces internes liées à des appareils non gérés. [2]Scientific Reports, "Behavioral Analysis of Insider Threats," nature.com L'analytique moderne ingère la télémétrie des passerelles OT, agents EDR mobiles et nœuds de périphérie, appliquant l'apprentissage non supervisé pour classifier les comportements d'appareils. Le traitement en périphérie réduit la latence et maintient les opérations en marche lorsque la connectivité chute. Les fournisseurs intègrent désormais des agents légers dans le firmware et les combinent avec l'analytique graphique côté cloud pour corréler les anomalies à travers des flottes de millions de terminaux.

Programmes de transformation numérique cloud-first

Les stratégies lift-and-shift et l'adoption SaaS green-field accélèrent le pivot du SIEM sur site vers l'analytique livrée par le cloud. La collaboration AT&T-Palo Alto Networks regroupe la connectivité avec la détection de menaces en temps réel dans un tissu SASE unifié. [3]AT&T, "AT&T and Palo Alto Networks Deliver SASE," att.com Les plateformes cloud-natives mettent à l'échelle élastiquement l'ingestion de journaux et exécutent des modèles d'IA sans matériel client, permettant l'inspection continue à travers AWS, Azure et Google Cloud. Les charges de travail serverless et conteneurs ajoutent de nouveaux types de télémétrie-appels API, communications sidecar et journaux cold-start-qui nécessitent des collecteurs de données spécialement conçus et un enrichissement de contexte à l'ingestion.

Extension des régimes mondiaux de conformité cybersécurité

L'Acte de résilience cyber de l'UE oblige les fabricants à corriger les appareils connectés tout au long de leur cycle de vie, stimulant la demande d'analytique qui confirme la remédiation des vulnérabilités. [4]Secure Privacy, "EU Cyber Resilience Act Overview," secureprivacy.ai Les régulateurs financiers insistent maintenant sur la détection d'anomalies en direct pour la fraude, rendant l'analytique avancée inévitable dans les piles bancaires. La portée extraterritoriale du RGPD force des pistes d'audit granulaires et des rapports d'accès aux données des sujets orchestrés, donc les fournisseurs intègrent des modules de conformité et la génération automatique de preuves dans les tableaux de bord. Alors que les mandats prolifèrent à travers la santé, les télécommunications et l'infrastructure critique, les acheteurs préfèrent les plateformes qui mappent les détections directement aux cadres tels que NIS2, ISO 27001 et HIPAA.

Analyse d'impact des contraintes

| Contrainte | (~) % Impact sur les prévisions TCAC | Pertinence géographique | Calendrier d'impact |

|---|---|---|---|

| Défis d'intégration de données et de prolifération d'outils | -2.8% | Mondial, particulièrement aigu dans les grandes entreprises | Court terme (≤ 2 ans) |

| Pénurie mondiale d'analystes SOC | -3.1% | Mondial, plus sévère en Amérique du Nord et UE | Moyen terme (2-4 ans) |

| Fatigue d'alertes élevée et taux de faux positifs | -2.4% | Mondial, concentré dans les marchés matures | Court terme (≤ 2 ans) |

| Règles de souveraineté des données restreignant l'analytique | -1.9% | UE primaire, s'étendant à Asie-Pacifique et marchés émergents | Long terme (≥ 4 ans) |

| Source: Mordor Intelligence | |||

Défis d'intégration de données et de prolifération d'outils

La plupart des entreprises jonglent avec 25-50 outils de sécurité qui émettent des schémas de journaux disjoints, forçant des analyseurs personnalisés et retardant la corrélation. CSO Online rapporte que la surcharge d'intégration draine la capacité des analystes et obscurcit les attaques cross-vector. Les acheteurs remplacent les solutions point par des suites d'analytique convergées, mais la peur du verrouillage fournisseur ralentit les projets rip-and-replace. Alors que la migration cloud compose la complexité, les plateformes doivent normaliser les Syslog sur site, les métadonnées API cloud et les pistes d'audit SaaS dans un seul lac de données, ou risquer de perpétuer les silos.

Pénurie mondiale d'analystes SOC

ISC² estime un écart de main-d'œuvre de 4 millions de praticiens, laissant de nombreux déploiements d'analytique de sécurité sous-utilisés. TechXplore souligne que les compétences avancées de chasse aux menaces sont particulièrement rares, prolongeant la réponse aux incidents et gonflant les coûts de services gérés. Les fournisseurs contrent avec le triage autonome, des playbooks en langage naturel et des narratives judiciaires générées par l'IA, mais les acheteurs ont encore besoin de personnel pour valider les alertes et ajuster les modèles. Les PME ressentent le plus acutement la pression, les orientant vers des MDR externalisées et des offres XDR entièrement gérées.

Analyse par segment

Par application : La sécurité réseau domine l'infrastructure traditionnelle

L'analytique de sécurité réseau a généré 38 % des revenus 2024, soulignant le rôle durable de l'inspection approfondie des paquets et de l'analyse NetFlow dans le marché de l'analytique de sécurité. L'analytique de sécurité cloud progresse à un TCAC de 17,6 % jusqu'en 2030 alors que les entreprises déplacent les charges de travail hors site et cherchent une visibilité inter-cloud. L'analytique d'applications, web et de terminaux élargit ensemble la couverture de détection, tandis que les modules de menaces internes emploient UEBA pour profiler le comportement des utilisateurs.

La convergence de ces sous-segments pousse les fournisseurs à intégrer des collecteurs basés sur microservices qui ingèrent diverses télémétries dans des tissus de données unifiés. Les plateformes offrant des recommandations de politiques pilotées par l'IA et une remédiation automatisée atteignent maintenant une baisse de 59 % des faux positifs par rapport aux moteurs de règles hérités. Les suites intégrées séduisent donc les leaders de sécurité visant à réduire le bruit d'alertes tout en protégeant les couches réseau, application et identité dans une console.

Note: Parts de segments de tous les segments individuels disponibles à l'achat du rapport

Par mode de déploiement : La transformation cloud s'accélère

Les implémentations sur site détenaient 54,5 % des revenus en 2024, reflétant les investissements immobilisés et les règles de données souveraines qui maintiennent les journaux sensibles à l'intérieur des pare-feux. Pourtant, la taille du marché de l'analytique de sécurité pour les déploiements cloud devrait s'étendre à un TCAC de 21 % jusqu'en 2030 alors que les entreprises adoptent les mandats SASE et zero-trust. Les modèles hybrides émergent comme un pont pragmatique-les journaux critiques restent locaux tandis que l'analyse en rafale se produit dans des clouds sécurisés.

L'Architecture Zero Trust 2.0 du Département de la Défense américain vise une couverture complète d'ici 2027, s'appuyant sur l'analytique cloud commerciale pour la scalabilité. Les licences basées sur la consommation et les pipelines d'ingestion gérés effacent les obstacles aux dépenses d'investissement, attirant même les industries réglementées à décharger les tâches de corrélation intensives en calcul. Les fournisseurs déploient également des "cellules" cloud régionales pour répondre aux directives de résidence des données sans sacrifier la profondeur analytique.

Par taille d'organisation : L'adoption PME stimule la croissance

Les grandes entreprises comprenaient 69 % de la valeur sectorielle en 2024, mais les PME propulseront la croissance incrémentale à 16 % TCAC. L'analytique livrée par le cloud démocratise l'outillage en regroupant capteurs, stockage et apprentissage automatique en niveaux d'abonnement accessibles aux équipes IT lean. Techaisle note que 21 % des PME à forte croissance ont planifié des hausses budgétaires ≥15 % pour la cybersécurité en 2025.

Les services de détection et réponse gérés figurent en tête des listes de souhaits PME car ils suppriment le besoin de dotation SOC 24×7. Les fournisseurs européens tels que WithSecure adaptent maintenant des packages de chasse aux menaces assistée par l'IA aux acheteurs de marché intermédiaire préoccupés par les exigences locales de confidentialité des données. En conséquence, les fournisseurs se concurrencent sur les enquêtes automatisées, les UI intuitives et les offres à frais fixes alignées aux contraintes de flux de trésorerie PME.

Par secteur d'utilisateur final : Les services financiers mènent, la santé accélère

Les services bancaires et financiers ont capturé 28,5 % du marché de l'analytique de sécurité en 2024, stimulés par les mandats de fraude en temps réel et les coûts élevés de remédiation de violation. La santé est la plus rapide à 16,6 % TCAC alors que les rançongiciels ciblent les dossiers de santé électroniques et la continuité des soins aux patients. L'étude Cost of a Data Breach d'IBM montre que les dépenses de violation de santé atteignent en moyenne 4,88 millions USD, incitant les fournisseurs vers la détection d'anomalies pilotée par l'IA.

La fabrication se classe maintenant deuxième en volume d'attaques, motivant les investissements dans l'analytique de sécurité OT qui mappe les protocoles industriels et détecte les rafales de commandes suspectes. Les domaines gouvernement, télécommunications et vente au détail accélèrent également l'adoption pour répondre aux ordres exécutifs zero-trust, à la protection du cœur 5G et à la prévention de fraude omnicanale, respectivement.

Note: Parts de segments de tous les segments individuels disponibles à l'achat du rapport

Par taille d'organisation : Les PME défient la dominance entreprise

Les grandes entreprises ont contribué 58,8 % des revenus 2024, exploitant des chaînes d'outils complexes et des budgets considérables. Les PME, cependant, mettent à l'échelle l'adoption plus rapidement à 21,2 % TCAC, bénéficiant des plateformes cloud basées sur abonnement qui suppriment les barrières capitales. Les flux de travail d'intégration simplifiés et les tableaux de bord d'analytique prescriptive permettent aux équipes plus petites d'agir rapidement sur les alertes priorisées.

Alors que les fournisseurs adaptent les ensembles de fonctionnalités et la tarification aux besoins du marché intermédiaire, le marché de l'analytique de sécurité connaîtra probablement une diffusion géographique et verticale plus large, améliorant la résilience globale du marché.

Analyse géographique

L'Amérique du Nord a commandé 42 % des revenus en 2024, bénéficiant de budgets cyber considérables et d'une adoption précoce du SIEM amélioré par l'IA. Les directives fédérales telles que l'Ordre exécutif 14028 forcent les diagnostics continus et la divulgation, alimentant davantage les dépenses.

L'Asie-Pacifique devrait croître à un TCAC de 13,8 %, propulsée par les migrations cloud, les sauts de pénétration d'assurance cyber et les programmes numériques soutenus par le gouvernement. Gallagher Re rapporte que les primes d'assurance cyber Asie-Pacifique grimpent de près de 50 % annuellement. L'Australie, Singapour, le Japon et la Corée du Sud mènent les dépenses, mais l'Inde et la Chine ajoutent le plus grand volume de nouveaux déploiements alors que les champions technologiques domestiques s'étendent mondialement.

L'Amérique latine vise une expansion budgétaire IT de 64 % pour 2025, priorisant l'analytique qui gère une moyenne régionale de 1 600 attaques par seconde. La croissance EMEA reste stable ; l'Europe s'appuie sur le RGPD et l'Acte de résilience cyber à venir, tandis que les dépenses de sécurité du Moyen-Orient et de l'Afrique du Nord devraient dépasser 3 milliards USD en 2025, stimulées par l'adoption de l'IA dans les secteurs pétrolier, gazier et gouvernemental.

Paysage concurrentiel

Le marché de l'analytique de sécurité se situe en consolidation modérée. Les cinq premiers fournisseurs-Microsoft, Palo Alto Networks, IBM, Cisco (post-Splunk) et CrowdStrike détiennent une part significative, tandis que des dizaines de challengers innovent dans des fonctions de niche. Palo Alto Networks a enregistré 4,8 milliards USD en ARR de sécurité nouvelle génération sur 15 % de croissance, créditant sa stratégie de plateforme. L'acquisition de Splunk par Cisco a relevé ses revenus de sécurité de 117 % à 2,1 milliards USD en intégrant la télémétrie SIEM dans SecureX.

L'achat proposé de Wiz par Google pour 32 milliards USD souligne l'appétit hyperscale pour l'analytique centrée cloud. Microsoft a continué les fusions-acquisitions en absorbant RiskIQ pour 500 millions USD, ajoutant le mappage de surface d'attaque externe à son SIEM Sentinel.

Les rivaux émergents se différencient par les bases de données graphiques, la génération de playbook basée LLM et l'analytique de périphérie préservant la confidentialité. Les brevets QOMPLX sur le calcul graphique distribué accélèrent le scoring de risque de 7,4× tout en réduisant le stockage. La technologie GraphWeaver de CrowdStrike revendique 99 % de précision de corrélation d'alertes à travers des jeux de données à l'échelle pétaoctet. Les fournisseurs publient maintenant des métriques ROI-réductions de temps moyen de réponse et économies d'heures d'analyste-pour courtiser l'examen CFO et gagner les remplacements de SIEM hérité.

Leaders de l'industrie de l'analytique de sécurité

-

Alert Logic, Inc.

-

Broadcom Inc. (Division Enterprise Symantec)

-

Cisco Systems, Inc.

-

RSA Security LLC

-

Hewlett Packard Enterprise Company

- *Avis de non-responsabilité : les principaux acteurs sont triés sans ordre particulier

Développements récents de l'industrie

- Juin 2025 : Fortinet a dévoilé une suite de sécurité d'espace de travail alimentée par l'IA sécurisant email, navigateurs et outils de collaboration.

- Mai 2025 : Palo Alto Networks a affiché 15 % de croissance des revenus d/a et 34 % de montée ARR en sécurité nouvelle génération.

- Mai 2025 : KDDI et NEC ont formé une coentreprise de cybersécurité ciblant les clients de chaîne d'approvisionnement et d'infrastructure.

- Avril 2025 : Aurascape a lancé avec 50 millions USD pour sécuriser les pipelines d'applications IA.

Portée du rapport mondial du marché de l'analytique de sécurité

L'analytique de sécurité utilise des outils pour collecter, combiner et analyser les données pour surveiller la sécurité et détecter les menaces. Les données d'analytique de sécurité peuvent être collectées de plusieurs façons, incluant le trafic réseau. Données de comportement de terminaux et utilisateurs. Avec l'utilisation croissante d'internet dans les pays développés et en développement, les solutions d'analytique de sécurité devraient devenir plus largement adoptées car internet est maintenant connecté à chaque technologie dans le monde moderne, donnant aux cybercriminels un accès plus facile aux données.

Le marché de l'analytique de sécurité est segmenté par application (analytique de sécurité réseau, analytique de sécurité des applications, analytique de sécurité web et analytique de sécurité des terminaux), secteur d'utilisateur final (santé, défense et sécurité, services bancaires et financiers, télécommunications et IT), et géographie (Amérique du Nord, Europe, Asie-Pacifique, Amérique latine, Moyen-Orient et Afrique). Les tailles et prévisions de marché sont fournies en termes de valeur (milliards USD) pour tous les segments ci-dessus.

| Analytique de sécurité réseau |

| Analytique de sécurité des applications |

| Analytique de sécurité web |

| Analytique de sécurité des terminaux |

| Analytique de sécurité cloud |

| Analytique des menaces internes |

| Sur site |

| Cloud |

| Hybride |

| Grandes entreprises |

| Petites et moyennes entreprises |

| Services bancaires et financiers |

| Santé |

| Défense et sécurité |

| Télécommunications et IT |

| Vente au détail et commerce électronique |

| Fabrication |

| Gouvernement |

| Amérique du Nord | États-Unis | |

| Canada | ||

| Mexique | ||

| Europe | Royaume-Uni | |

| Allemagne | ||

| France | ||

| Italie | ||

| Espagne | ||

| Russie | ||

| Reste de l'Europe | ||

| Asie-Pacifique | Chine | |

| Inde | ||

| Japon | ||

| Corée du Sud | ||

| Australie | ||

| Reste de l'Asie-Pacifique | ||

| Amérique du Sud | Brésil | |

| Argentine | ||

| Reste de l'Amérique du Sud | ||

| Moyen-Orient et Afrique | Moyen-Orient | Arabie saoudite |

| Émirats arabes unis | ||

| Turquie | ||

| Reste du Moyen-Orient | ||

| Afrique | Afrique du Sud | |

| Nigeria | ||

| Reste de l'Afrique | ||

| Par application | Analytique de sécurité réseau | ||

| Analytique de sécurité des applications | |||

| Analytique de sécurité web | |||

| Analytique de sécurité des terminaux | |||

| Analytique de sécurité cloud | |||

| Analytique des menaces internes | |||

| Par mode de déploiement | Sur site | ||

| Cloud | |||

| Hybride | |||

| Par taille d'organisation | Grandes entreprises | ||

| Petites et moyennes entreprises | |||

| Par secteur d'utilisateur final | Services bancaires et financiers | ||

| Santé | |||

| Défense et sécurité | |||

| Télécommunications et IT | |||

| Vente au détail et commerce électronique | |||

| Fabrication | |||

| Gouvernement | |||

| Par géographie | Amérique du Nord | États-Unis | |

| Canada | |||

| Mexique | |||

| Europe | Royaume-Uni | ||

| Allemagne | |||

| France | |||

| Italie | |||

| Espagne | |||

| Russie | |||

| Reste de l'Europe | |||

| Asie-Pacifique | Chine | ||

| Inde | |||

| Japon | |||

| Corée du Sud | |||

| Australie | |||

| Reste de l'Asie-Pacifique | |||

| Amérique du Sud | Brésil | ||

| Argentine | |||

| Reste de l'Amérique du Sud | |||

| Moyen-Orient et Afrique | Moyen-Orient | Arabie saoudite | |

| Émirats arabes unis | |||

| Turquie | |||

| Reste du Moyen-Orient | |||

| Afrique | Afrique du Sud | ||

| Nigeria | |||

| Reste de l'Afrique | |||

Questions clés répondues dans le rapport

Quelle est la valeur actuelle du marché de l'analytique de sécurité ?

Le marché de l'analytique de sécurité s'élève à 19,40 milliards USD en 2025 et devrait grimper à 48,89 milliards USD d'ici 2030.

Quel segment d'application croît le plus rapidement dans l'analytique de sécurité ?

L'analytique de sécurité cloud est la plus rapide, enregistrant un TCAC prévisionnel de 17,6 % jusqu'en 2030.

Pourquoi les PME adoptent-elles rapidement l'analytique de sécurité ?

Les plateformes livrées par le cloud réduisent les coûts initiaux et automatisent la surveillance, permettant aux PME d'accéder à une protection de niveau entreprise sans équipes SOC dédiées.

Quelle région verra le taux de croissance le plus élevé ?

L'Asie-Pacifique devrait afficher un TCAC de 13,8 % sur le dos d'une numérisation accélérée, d'une adoption d'assurance cyber et d'un focus réglementaire.

Comment les fournisseurs abordent-ils l'écart de talents SOC ?

Les fournisseurs intègrent le triage piloté par l'IA, des playbooks en langage naturel et des services de détection gérés pour faciliter la dépendance aux analystes internes rares.

Quel impact les lois de souveraineté des données auront-elles sur les modèles de déploiement ?

Les fournisseurs déploient des centres de données régionaux et des nœuds d'analytique de périphérie pour se conformer aux mandats de résidence tout en maintenant la détection de menaces en temps réel.

Dernière mise à jour de la page le: