Taille et part du marché de la protection des données mobiles

Analyse du marché de la protection des données mobiles par Mordor Intelligence

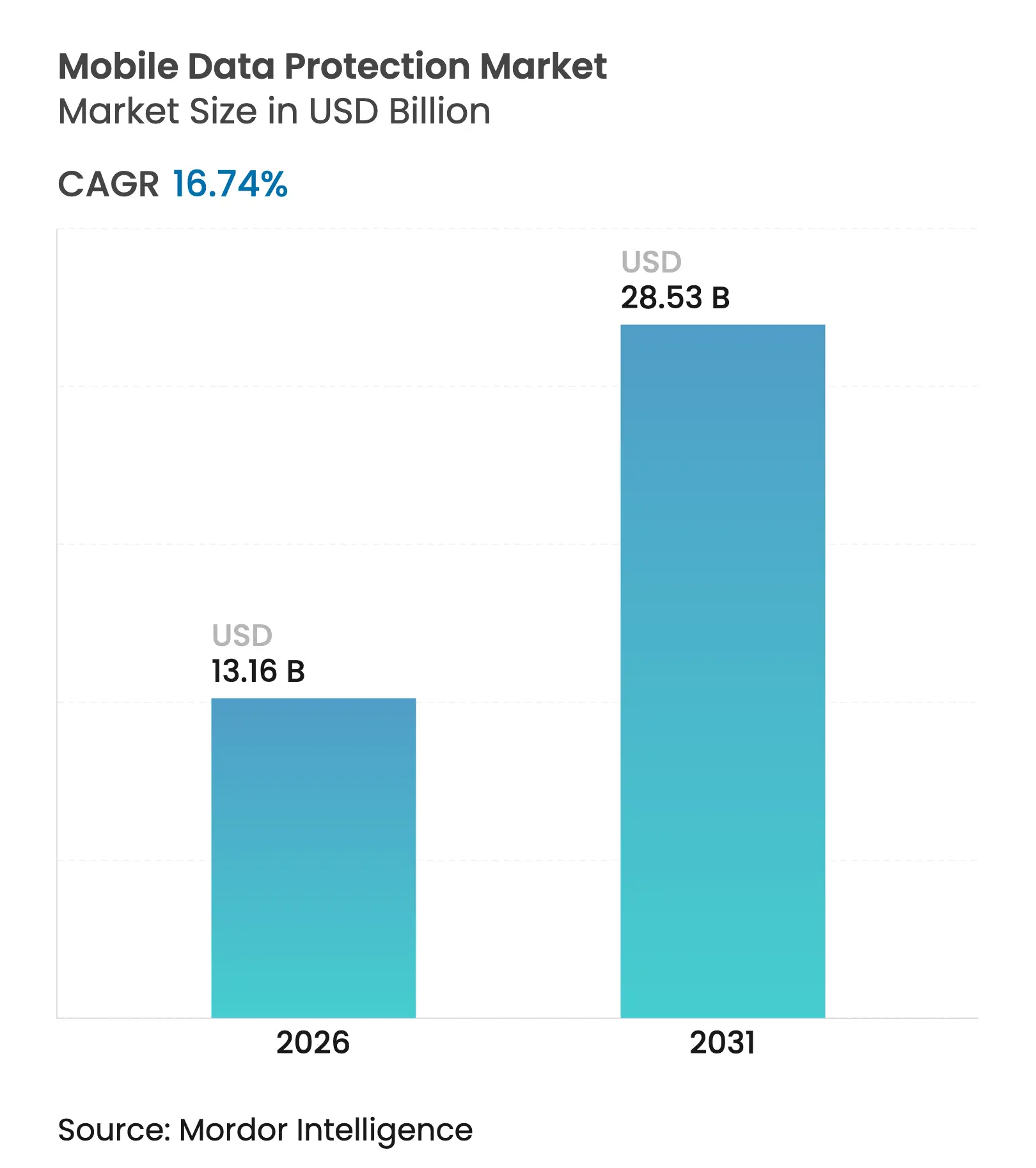

La taille du marché de la protection des données mobiles était évaluée à 11,27 milliards USD en 2025 et devrait croître de 13,16 milliards USD en 2026 pour atteindre 28,53 milliards USD d'ici 2031, à un TCAC de 16,74 % au cours de la période de prévision (2026-2031). La croissance rapide des rançongiciels, les nouvelles règles de sécurité des paiements et la convergence des mandats mondiaux en matière de protection de la vie privée constituent les principaux facteurs favorables. Les logiciels continuent de dominer les dépenses, mais la montée en puissance inexorable des travaux externalisés de renseignement sur les menaces et de réponse aux incidents déplace les budgets vers les services. Les déploiements basés sur le cloud comblent les lacunes sur site à mesure que les organisations privilégient les modèles de logiciel-en-tant-que-service qui réduisent les coûts en capital et raccourcissent les cycles de correction, tandis que les suites de gestion unifiée des terminaux consolident la défense mobile contre les menaces, la prévention des pertes de données et l'accès réseau à confiance zéro en une seule console. L'intensité concurrentielle reste modérée, les cinq premiers fournisseurs détenant 38 % des revenus et s'efforçant d'intégrer des analyses avancées et l'automatisation de la conformité. Les pénuries de main-d'œuvre accrues et la surcharge du chiffrement constituent les principaux freins à la croissance à court terme.

Points clés du rapport

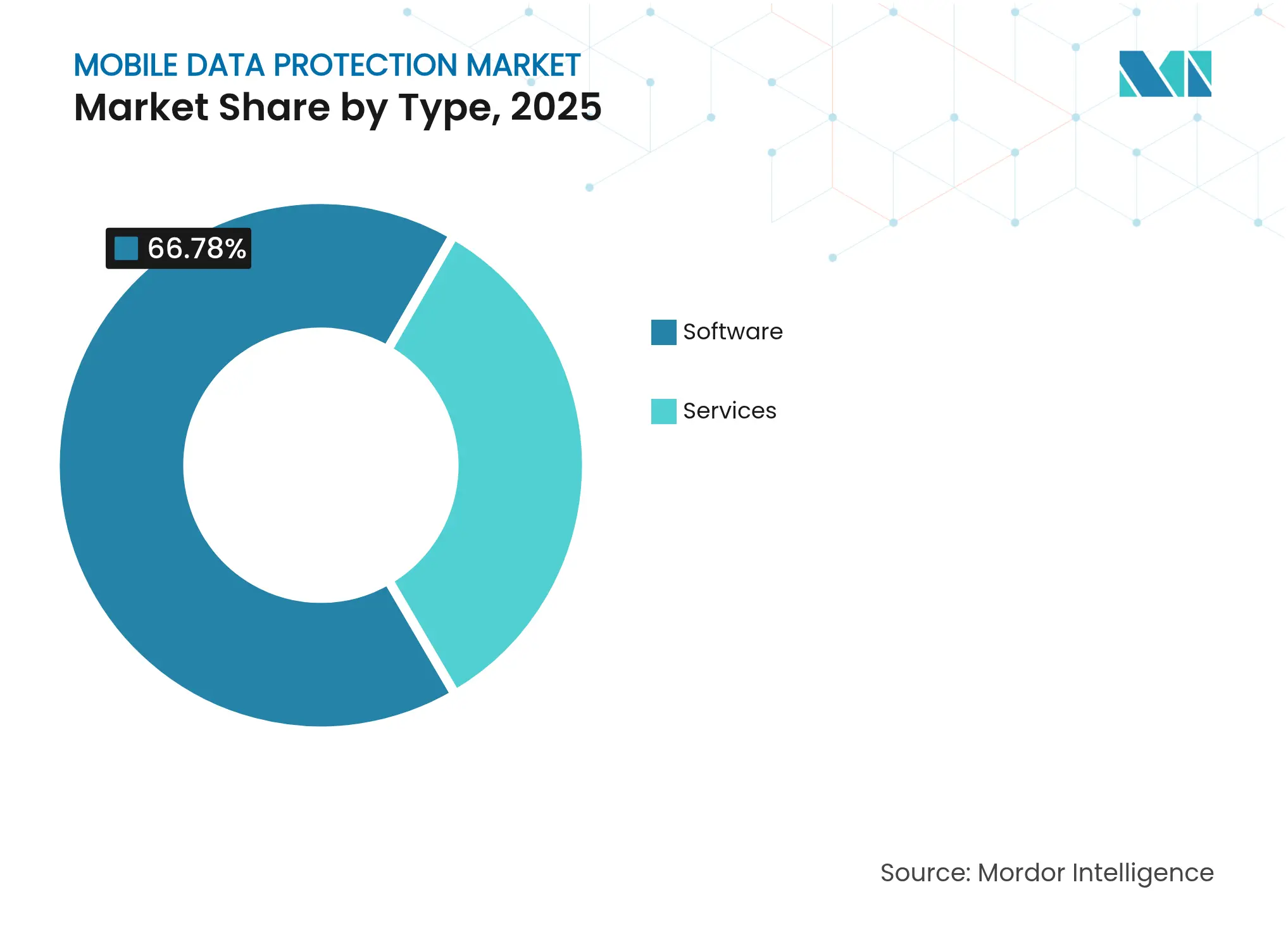

- Par type de solution, les logiciels représentaient 66,78 % de la part de marché de la protection des données mobiles en 2025, tandis que les services devraient se développer à un TCAC de 18,12 % jusqu'en 2031.

- Par déploiement, les installations sur site représentaient 51,72 % de la taille du marché de la protection des données mobiles en 2025 ; les architectures cloud devraient progresser à un TCAC de 18,66 % jusqu'en 2031.

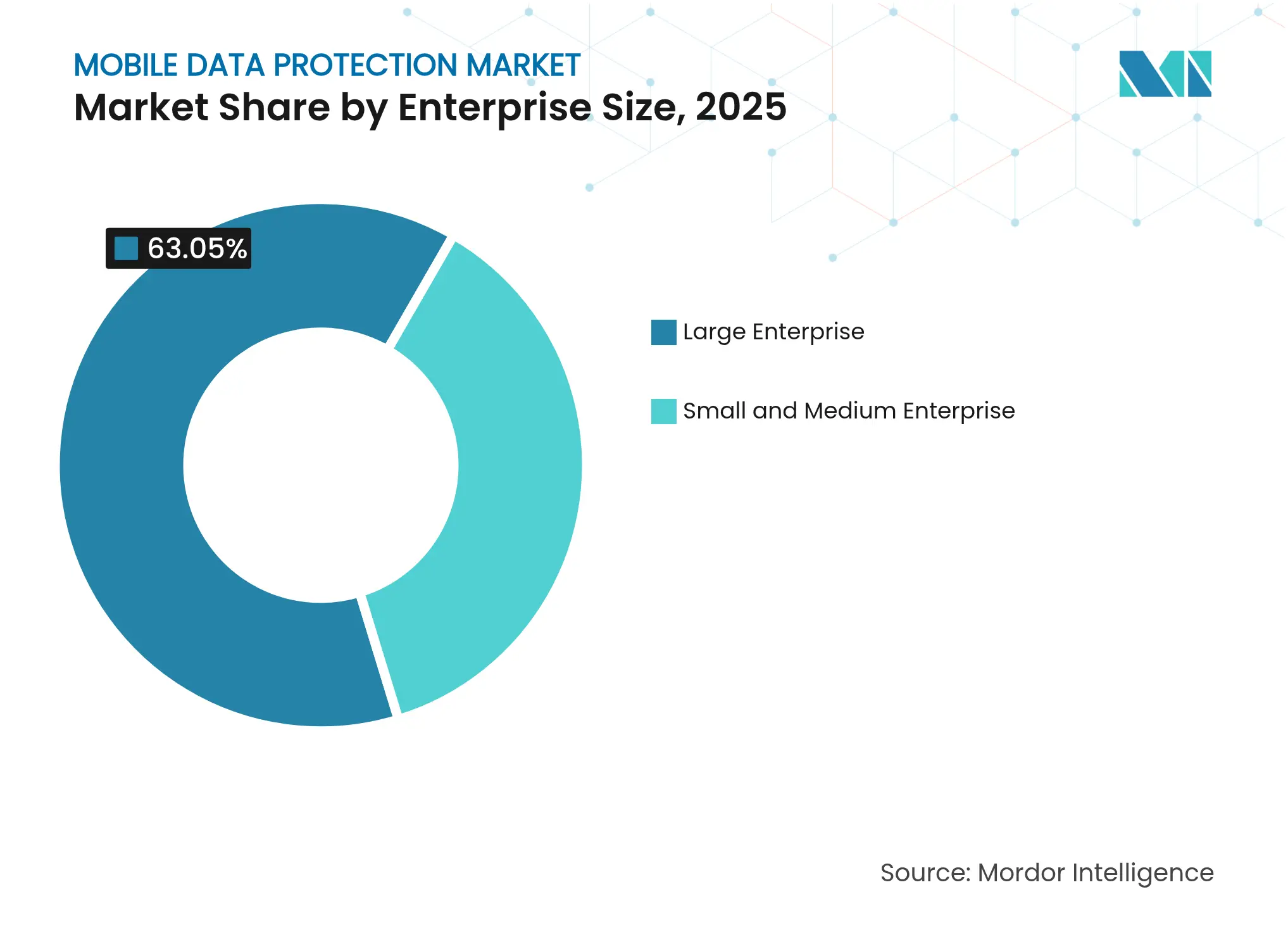

- Par segment d'entreprise, les grandes organisations représentaient 63,05 % des dépenses en 2025 ; les petites et moyennes entreprises connaissent une croissance à un TCAC de 18,05 %, portée par les exigences en matière de cyberassurance.

- Par secteur d'utilisateur final, les services bancaires, financiers et d'assurance ont enregistré la plus grande part de revenus avec 34,21 % en 2025, tandis que la santé devrait croître à un TCAC de 18,71 % jusqu'en 2031.

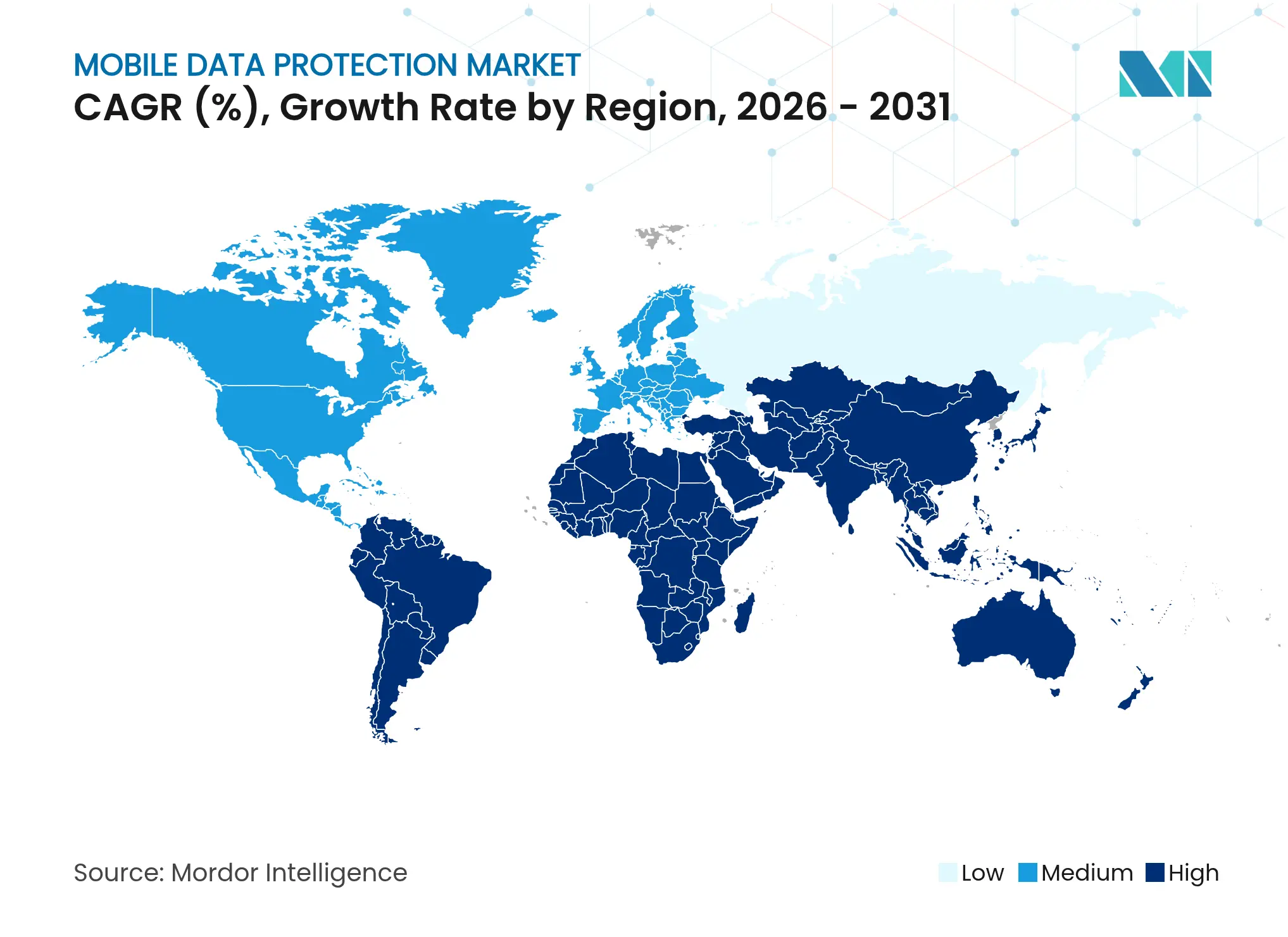

- Par géographie, l'Amérique du Nord a capturé 41,05 % des revenus en 2025 ; le Moyen-Orient devrait enregistrer la croissance la plus rapide à un TCAC de 18,75 % jusqu'en 2031.

Remarque : Les chiffres de la taille du marché et des prévisions de ce rapport sont générés à l’aide du cadre d’estimation propriétaire de Mordor Intelligence, mis à jour avec les données et analyses les plus récentes disponibles en 2026.

Tendances et perspectives mondiales du marché de la protection des données mobiles

Analyse de l'impact des moteurs*

| Moteur | (~) % d'impact sur les prévisions de TCAC | Pertinence géographique | Calendrier d'impact |

|---|---|---|---|

| Adoption croissante des solutions de paiement mobile | +2.8% | Asie-Pacifique, Amérique du Nord, Europe | Moyen terme (2-4 ans) |

| Adoption croissante du concept apportez votre propre appareil | +2.4% | Amérique du Nord, Europe | Court terme (≤ 2 ans) |

| Escalade des rançongiciels et logiciels malveillants mobiles | +3.6% | Mondial | Court terme (≤ 2 ans) |

| Renforcement de la rigueur des réglementations sur la protection des données | +3.2% | Europe, Amérique du Nord, Asie-Pacifique | Moyen terme (2-4 ans) |

| Demande de suites de gestion unifiée des terminaux | +2.6% | Amérique du Nord, Europe, entreprises mondiales | Moyen terme (2-4 ans) |

| Déploiements croissants en périphérie dans les environnements 5G | +2.1% | Asie-Pacifique, Moyen-Orient, certaines zones métropolitaines américaines | Long terme (≥ 4 ans) |

| Source: Mordor Intelligence | |||

Escalade des incidents de rançongiciels et de logiciels malveillants mobiles

L'Agence américaine de cybersécurité et de sécurité des infrastructures a enregistré une augmentation de 15 % d'une année sur l'autre des événements liés aux rançongiciels en 2024, totalisant 5 289 rapports, ce qui a propulsé les terminaux mobiles au premier rang des risques au niveau des conseils d'administration.[1]Agence américaine de cybersécurité et de sécurité des infrastructures, "Statistiques et tendances des rançongiciels," CISA, cisa.gov Kaspersky a signalé une augmentation de 32 % des logiciels malveillants bancaires mobiles, menés par les chevaux de Troie Anatsa et Godfather qui interceptent les mots de passe à usage unique et superposent des écrans d'applications légitimes pour voler des identifiants. Lookout a comptabilisé plus de 4 millions de tentatives d'hameçonnage mobile, soit une augmentation de 28 %, entraînée par des applications web progressives malveillantes se faisant passer pour des interfaces bancaires. La perturbation par les forces de l'ordre de LockBit en février 2024 a brièvement allégé la pression, mais les groupes successeurs ont rapidement comblé le vide, soutenant la demande d'analyses comportementales en temps réel et de modèles d'apprentissage automatique embarqués. Les cycles d'approvisionnement se raccourcissent à mesure que les entreprises privilégient des solutions capables de détecter les exploits de type zero-day sans mises à jour de signatures.

Renforcement de la rigueur des réglementations sur la protection des données

La loi sur la résilience opérationnelle numérique de l'Union européenne exige que les institutions financières mettent en œuvre des contrôles de réponse aux incidents et de risques liés aux tiers d'ici janvier 2025, rendant obligatoires le chiffrement des appareils mobiles et les capacités d'effacement à distance pour le personnel et les sous-traitants. La loi californienne Delete Act accorde aux résidents un droit d'accès à un portail unique pour supprimer leurs données de tous les courtiers enregistrés, amplifiant le besoin de règles de conservation granulaires sur les appareils mobiles. La loi indienne sur la protection des données personnelles numériques, entrée en vigueur en août 2024, impose des amendes pouvant atteindre 250 crores INR (30 millions USD) et exige un consentement explicite pour les transferts transfrontaliers, accélérant l'adoption des contrôles de géorepérage et de résidence. La norme de sécurité des données de l'industrie des cartes de paiement (PCI DSS) version 4.0, applicable à partir de mars 2025, impose l'authentification multifactorielle pour tous les accès à distance aux environnements de cartes et des tests de pénétration trimestriels des applications de paiement mobile, augmentant ainsi la demande de plateformes de validation continue. Le chevauchement des calendriers comprime les fenêtres de décision et récompense les fournisseurs disposant de modèles de conformité prédéfinis.

Adoption croissante des solutions de paiement mobile

Visa a enregistré une augmentation de 41 % des attaques par énumération ciblant les portefeuilles mobiles avec des transactions de faible valeur, précédant souvent des opérations de fraude à plus grande échelle.[2]Visa Inc., "Paysage des menaces pour la sécurité des paiements 2024," visa.com Les volumes de l'Interface de paiement unifiée en Inde ont augmenté de 56 % pour atteindre 131 milliards de transactions en 2024, élargissant la surface d'attaque pour l'interception des paiements en temps réel. Mastercard a traité 25 milliards de paiements mobiles tokenisés, mais a constaté que 18 % des demandes de provisionnement présentaient des schémas de bourrage de credentials, stimulant l'intérêt pour la prise d'empreinte des appareils et la biométrie comportementale. Le projet pilote d'euro numérique de la Banque centrale européenne intègre un stockage de clés sécurisé par matériel, établissant une référence que les émetteurs privés prévoient de respecter. Les institutions financières intègrent des kits de développement logiciel de défense mobile contre les menaces directement dans les applications afin de détecter les appareils rootés, l'enregistrement d'écran et les superpositions, sans dégrader l'expérience utilisateur.

Demande de suites de gestion unifiée des terminaux

L'intégration par Microsoft d'Intune, de Defender for Endpoint et de Purview Information Protection permet des règles d'accès conditionnel qui bloquent les appareils non gérés, réduisant le délai moyen de confinement des violations de 287 jours à 23 jours dans les benchmarks clients. VMware a ajouté l'accès réseau à confiance zéro à Workspace ONE, permettant aux entreprises de remplacer les VPN par une micro-segmentation centrée sur l'identité. Les organisations recherchent une console unique pour orchestrer les politiques, l'inventaire et le renseignement sur les menaces sur les téléphones, les tablettes et les ordinateurs portables, réduisant ainsi la charge administrative et la complexité des audits. Les pressions de consolidation des plateformes contraignent les fournisseurs de solutions ponctuelles soit à élargir leurs capacités par le biais de la R&D interne, soit à se faire acquérir par des fournisseurs de suites plus importants.

Analyse de l'impact des freins*

| Frein | (~) % d'impact sur les prévisions de TCAC | Pertinence géographique | Calendrier d'impact |

|---|---|---|---|

| Problèmes d'interopérabilité fonctionnelle | -1.8% | Mondial | Court terme (≤ 2 ans) |

| Coût total de possession élevé du chiffrement | -2.2% | Mondial, notamment pour les PME sensibles aux coûts | Moyen terme (2-4 ans) |

| Pénurie de talents qualifiés en cybersécurité | -2.6% | Amérique du Nord, Europe, croissance mondiale | Long terme (≥ 4 ans) |

| Faible sensibilisation dans les micro et petites entreprises | -1.4% | Asie-Pacifique émergente, Moyen-Orient, Afrique | Moyen terme (2-4 ans) |

| Source: Mordor Intelligence | |||

Pénurie de talents qualifiés en cybersécurité

Le Consortium international de certification en sécurité des systèmes d'information estime un déficit mondial de 4,8 millions de professionnels, 68 % des organisations nord-américaines signalant des postes non pourvus. Le Bureau américain des statistiques du travail prévoit une croissance de 32 % des postes d'analyste en sécurité de 2023 à 2033, dépassant de loin la demande de main-d'œuvre générale. Les primes salariales pour les architectes en sécurité mobile pèsent sur les budgets du marché intermédiaire, et les compétences spécialisées en rétro-ingénierie iOS et Android restent rares, contraignant de nombreuses entreprises à recourir à des prestataires de services gérés qui facturent entre 15 000 et 40 000 USD par mois pour une surveillance 24h/24. Les délais de projet souffrent du fait que 42 % des déploiements de sécurité mobile connaissent des dépassements de 90 jours ou plus en raison de pénuries de personnel.

Coût total de possession élevé pour le chiffrement de la pile complète

Un benchmark du Institut national des normes et de la technologie montre que l'AES-256 sur les processeurs mobiles ajoute 12 à 47 millisecondes de latence par transaction, ce qui freine les paiements en temps réel et les applications vidéo.[3]Institut national des normes et de la technologie, "Benchmark de performance du chiffrement mobile 2024," nist.gov Le déploiement de modules matériels de sécurité, de systèmes de rotation des clés et de processus de séquestre coûte environ 280 000 USD pour un déploiement de 5 000 appareils. La mise à niveau pour faire face aux futures exigences relatives aux algorithmes à sécurité quantique de l'Agence nationale de sécurité américaine alourdit encore la facture. L'Agence de l'Union européenne pour la cybersécurité rapporte que 57 % des entreprises de moins de 500 employés considèrent le coût du chiffrement comme le principal obstacle à l'adoption des défenses mobiles.

*Nos prévisions mises à jour traitent les impacts des moteurs et des freins comme directionnels et non additifs. Les prévisions d’impact révisées reflètent la croissance de base, les effets de mix et les interactions entre variables.

Analyse des segments

Par type : les services progressent à mesure que la complexité des menaces dépasse les capacités des équipes internes

Les services se développent à un TCAC de 18,12 % jusqu'en 2031, soutenus par l'externalisation de la réponse aux incidents à la suite de violations telles que l'attaque de Change Healthcare qui a exposé 100 millions de dossiers de patients et déclenché une rançon de 22 millions USD. Les logiciels détiennent toujours 66,78 % des revenus de 2025 en raison des parcs sur site bien établis et des préférences pour les systèmes à espace isolé dans les secteurs réglementés. La taille du marché de la protection des données mobiles pour les services devrait égaler la croissance des logiciels d'ici la fin de la décennie, car peu d'entreprises peuvent recruter ou retenir des enquêteurs forensiques et des spécialistes en conformité.

Le travail d'intégration s'accélère à mesure que les clients regroupent les outils ponctuels en suites unifiées. L'acquisition de RiskIQ par Microsoft et son intégration dans les flux de travail Defender illustre la valeur de la liaison approfondie du renseignement sur les menaces à la réponse en temps réel. Les services de formation et de certification se développent parallèlement, les fournisseurs obligeant les partenaires à suivre une formation approfondie avant de vendre des offres avancées.

Note: Les parts de segment pour tous les segments individuels sont disponibles à l'achat du rapport

Par déploiement : les architectures cloud s'accélèrent malgré les préoccupations de souveraineté

Les installations cloud connaissent une croissance annuelle de 18,66 % à mesure que les organisations privilégient la tarification par abonnement et la correction instantanée. Le modèle de maturité à confiance zéro américain identifie les moteurs de politiques natifs du cloud comme une capacité avancée, encourageant les industries réglementées à adopter des plans de contrôle hébergés. Les modèles hybrides comblent les lacunes de souveraineté, en conservant les données sensibles sur site tout en utilisant le cloud public pour les analyses.

Le déploiement sur site retient 51,72 % des dépenses de 2025 et protège les secteurs soumis à des règles d'espace isolé ou à des mandats d'hébergement local, comme l'exigence de l'Arabie saoudite que les données gouvernementales ne quittent jamais les frontières nationales. L'informatique en périphérie réduit les avantages en termes de latence autrefois exclusifs aux environnements sur site ; Verizon positionne des moteurs de détection à moins de 10 millisecondes des utilisateurs dans 47 zones métropolitaines américaines. La part de marché de la protection des données mobiles des solutions cloud devrait continuer à progresser à mesure que les préoccupations liées à la latence et à la réglementation s'atténuent.

Par taille d'entreprise : les PME accélèrent leur adoption sous la pression des assurances

Les petites et moyennes entreprises se développent à un TCAC de 18,05 %, portées par les assureurs qui exigent la détection et la réponse aux menaces sur les terminaux avant d'émettre des polices cyber. La tarification basée sur la consommation de fournisseurs comme Zscaler réduit les coûts initiaux et rend la défense de niveau entreprise abordable à 8-15 USD par utilisateur et par mois.

Les grandes entreprises, qui contrôlent toujours 63,05 % des dépenses de 2025, étendent les contrôles mobiles aux sous-traitants à la suite d'événements liés à la chaîne d'approvisionnement tels que la violation de SolarWinds. Le secteur de la protection des données mobiles s'oriente vers des offres groupées de licences dans les suites de productivité bureautique, aidant les acheteurs d'entreprise à rationaliser les outils et à accélérer les déploiements.

Note: Les parts de segment pour tous les segments individuels sont disponibles à l'achat du rapport

Par secteur d'utilisateur final : la santé mène la croissance au milieu d'une épidémie de violations

La santé progresse à un TCAC de 18,71 % à mesure que la télésanté et la mobilité des dossiers électroniques se heurtent à des pénalités strictes de notification de violation. Le Bureau américain des droits civils a signalé 725 incidents dans le secteur de la santé en 2024, les vols d'appareils mobiles et les accès non autorisés représentant 28 % d'entre eux. L'événement Change Healthcare de février 2024 a accru l'urgence au niveau des conseils d'administration pour la défense mobile contre les menaces.

Les services bancaires, financiers et d'assurance conservent la plus grande part à 34,21 % grâce à la norme PCI DSS et aux paiements en temps réel. L'Inde impose désormais des tests de sécurité des applications mobiles pour toutes les banques d'ici mars 2025, soutenant la demande d'analyse de code et de protection à l'exécution. Le commerce de détail, l'hôtellerie et le transport sont en retrait mais enregistrent des besoins croissants en gestion des appareils à mesure que les programmes de point de vente mobile et de véhicules connectés se développent.

Analyse géographique

L'Amérique du Nord représente 41,05 % des revenus de 2025. Les lois étatiques sur la vie privée, telles que la loi californienne Delete Act, imposent des coûts de violation de données de 180 USD par enregistrement, stimulant le chiffrement et l'automatisation de la suppression. L'initiative américaine Secure-by-Design encourage les fournisseurs à adopter l'authentification multifactorielle par défaut, tandis que les amendements canadiens proposés prévoient des amendes pouvant atteindre 25 millions CAD (18,4 millions USD) pour les notifications de violation tardives.

Le Moyen-Orient est le marché à la croissance la plus rapide à 18,75 %. L'Arabie saoudite ordonne à tous les ministères de déployer la gestion des appareils mobiles pour 1,2 million de personnel d'ici décembre 2025. Les Émirats arabes unis fixent une échéance de juin 2026 pour le chiffrement des terminaux dans 47 zones franches. La Turquie inflige désormais des amendes pouvant atteindre 20 millions TRY (650 000 USD) pour les violations impliquant des appareils mobiles volés, stimulant la demande de fonctionnalités d'effacement à distance.

L'Asie-Pacifique gagne en dynamique grâce au commerce axé sur le mobile et aux lois strictes de localisation. La loi indienne sur la protection des données personnelles numériques punit la non-conformité avec des amendes pouvant atteindre 250 crores INR (30 millions USD), imposant le géorepérage dans les applications. La Chine a infligé des amendes de 1,2 milliard CNY (165 millions USD) pour 47 violations de la loi sur la protection des informations personnelles en 2024, plusieurs liées à de mauvaises pratiques de consentement mobile. Les réformes d'avril 2024 du Japon exigent désormais des audits pour les applications traitant des données sensibles, tandis que l'Australie a enregistré 527 violations notifiables et signalé la perte d'appareils mobiles comme représentant 19 % d'entre elles.

L'Europe reste façonnée par le RGPD ainsi que par l'échéance du Règlement sur la résilience opérationnelle numérique de janvier 2025. Le Comité européen de la protection des données a statué que les cases pré-cochées violent les règles de consentement, obligeant les développeurs d'applications à repenser les flux d'autorisation. Le Centre national de cybersécurité du Royaume-Uni recommande la confiance zéro et les clés sécurisées par matériel, établissant des références d'approvisionnement pour les organismes publics. En Amérique du Sud, le Brésil est au premier plan, où l'application de la loi générale sur la protection des données personnelles a sanctionné les entreprises à hauteur de 45 millions BRL (9 millions USD) en 2024, certaines liées à des contrôles faibles sur les terminaux mobiles.

Paysage concurrentiel

Le marché de la protection des données mobiles reste modérément fragmenté. Les principaux fournisseurs détiennent une part combinée de 38 % et favorisent la convergence des suites pour fidéliser les clients et simplifier les flux de travail de conformité. Microsoft regroupe Intune et Defender avec Microsoft 365 E5, tirant parti de sa base installée de 345 millions d'utilisateurs d'Office pour proposer des solutions de sécurité en vente croisée. L'acquisition de Splunk par Cisco pour 28 milliards USD associe la visibilité réseau à la télémétrie des terminaux, promettant des analyses de menaces corrélées sur les appareils et les charges de travail cloud.

Les perturbateurs adoptent une tarification basée sur la consommation qui élimine les dépenses initiales, ciblant le segment des PME mal desservies. Le modèle par utilisateur de Zscaler adapte les licences aux variations des effectifs et protège désormais les terminaux mobiles du Département américain de la défense dans le cadre d'un contrat de 125 millions USD. Les fournisseurs spécialisés exploitent la profondeur verticale. Imprivata propose une authentification unique étroitement intégrée aux principaux dossiers médicaux électroniques, préservant les pistes d'audit HIPAA avec une friction minimale pour les cliniciens. Les dépôts de brevets soulignent la focalisation : Cisco a déposé 14 demandes sur la détection d'anomalies par apprentissage automatique et l'utilisation des enclaves sécurisées, tandis que Thales Group en a déposé 11 portant sur le chiffrement résistant aux quantiques.

Des espaces blancs persistent dans les micro-entreprises, où 73 % des entreprises de moins de 50 employés n'ont pas de politique formelle de sécurité mobile. Les environnements de contrôle industriel émergent également comme une frontière à mesure que les tablettes de terrain et les appareils portables exigent une défense contre les menaces robustifiée.

Leaders du secteur de la protection des données mobiles

Dell Technologies Inc.

Microsoft Corporation

Broadcom Inc. (Symantec Enterprise Division)

Hewlett Packard Enterprise Company

Trend Micro Incorporated

- *Avis de non-responsabilité : les principaux acteurs sont triés sans ordre particulier

Développements récents du secteur

- Octobre 2025 : Microsoft a étendu Defender for Endpoint pour corréler les menaces en temps réel sur iOS, Android, Windows et macOS, isolant les appareils mobiles compromis en 5 secondes.

- Septembre 2025 : Cisco a investi 340 millions USD pour établir un centre de R&D en sécurité mobile à Tel Aviv, axé sur la défense pilotée par l'IA pour les charges de travail en périphérie 5G.

- Août 2025 : l'Agence de l'Union européenne pour la cybersécurité a publié des normes techniques contraignantes exigeant l'autoprotection des applications à l'exécution et l'épinglage de certificats dans les applications financières de l'UE d'ici janvier 2026.

- Juillet 2025 : le Département américain de la défense a attribué à Zscaler Inc. un contrat de cinq ans d'une valeur de 125 millions USD pour fournir une sécurité mobile à confiance zéro à 280 000 personnels.

Portée du rapport mondial sur le marché de la protection des données mobiles

L'étude sur le marché de la protection des données mobiles examine la demande croissante de sécurisation des données sensibles sur les appareils mobiles à mesure que les organisations étendent leurs environnements de travail numérique et à distance. Face à la montée des cybermenaces et aux exigences réglementaires qui stimulent l'adoption, l'étude évalue les principaux facteurs de croissance dans les solutions de protection basées sur les logiciels et les services, ainsi que dans les déploiements sur site et dans le cloud.

Le rapport sur la protection des données mobiles est segmenté par type (logiciels, services), déploiement (sur site, cloud), entreprise (grande entreprise, petite et moyenne entreprise), secteur d'utilisateur final (BFSI, santé, commerce de détail, hôtellerie, transport) et géographie (Amérique du Nord, Amérique du Sud, Europe, Asie-Pacifique, Moyen-Orient et Afrique). Les prévisions du marché sont fournies en termes de valeur (USD).

| Logiciels |

| Services |

| Sur site |

| Cloud |

| Grande entreprise |

| Petite et moyenne entreprise |

| BFSI |

| Santé |

| Commerce de détail |

| Hôtellerie |

| Transport |

| Amérique du Nord | États-Unis | |

| Canada | ||

| Mexique | ||

| Amérique du Sud | Brésil | |

| Argentine | ||

| Reste de l'Amérique du Sud | ||

| Europe | Royaume-Uni | |

| Allemagne | ||

| France | ||

| Espagne | ||

| Italie | ||

| Reste de l'Europe | ||

| Asie-Pacifique | Chine | |

| Inde | ||

| Japon | ||

| Australie | ||

| Corée du Sud | ||

| Reste de l'Asie-Pacifique | ||

| Moyen-Orient et Afrique | Moyen-Orient | Arabie saoudite |

| Émirats arabes unis | ||

| Turquie | ||

| Reste du Moyen-Orient | ||

| Afrique | Afrique du Sud | |

| Kenya | ||

| Reste de l'Afrique | ||

| Par type | Logiciels | ||

| Services | |||

| Par déploiement | Sur site | ||

| Cloud | |||

| Par entreprise | Grande entreprise | ||

| Petite et moyenne entreprise | |||

| Par secteur d'utilisateur final | BFSI | ||

| Santé | |||

| Commerce de détail | |||

| Hôtellerie | |||

| Transport | |||

| Par géographie | Amérique du Nord | États-Unis | |

| Canada | |||

| Mexique | |||

| Amérique du Sud | Brésil | ||

| Argentine | |||

| Reste de l'Amérique du Sud | |||

| Europe | Royaume-Uni | ||

| Allemagne | |||

| France | |||

| Espagne | |||

| Italie | |||

| Reste de l'Europe | |||

| Asie-Pacifique | Chine | ||

| Inde | |||

| Japon | |||

| Australie | |||

| Corée du Sud | |||

| Reste de l'Asie-Pacifique | |||

| Moyen-Orient et Afrique | Moyen-Orient | Arabie saoudite | |

| Émirats arabes unis | |||

| Turquie | |||

| Reste du Moyen-Orient | |||

| Afrique | Afrique du Sud | ||

| Kenya | |||

| Reste de l'Afrique | |||

Questions clés auxquelles répond le rapport

Quelle est la valeur prévue du marché de la protection des données mobiles en 2031 ?

Le marché devrait atteindre 28,53 milliards USD d'ici 2031.

Quel modèle de déploiement connaît la croissance la plus rapide pour la sécurité des données mobiles ?

Les architectures basées sur le cloud progressent à un TCAC de 18,66 % à mesure que les entreprises migrent vers des modèles d'abonnement et des corrections plus rapides.

Pourquoi la santé est-elle le secteur à la croissance la plus rapide dans la protection des données mobiles ?

L'adoption de la télésanté et les pénalités strictes en cas de violation entraînent un TCAC de 18,71 % des dépenses de santé pour les défenses mobiles.

Quelle région détient actuellement la plus grande part des dépenses ?

L'Amérique du Nord est en tête avec 41,05 % des revenus de 2025, portée par des lois étatiques strictes sur la protection de la vie privée et les coûts de notification des violations.

Quelle est la gravité de la pénurie de talents en cybersécurité affectant les projets mobiles ?

L'ISC2 signale un déficit mondial de 4,8 millions de professionnels, retardant les déploiements et poussant les entreprises vers les services gérés.

Dernière mise à jour de la page le: