Taille et part du marché de la sécurité de la mobilité d'entreprise

Analyse du marché de la sécurité de la mobilité d'entreprise par Mordor Intelligence

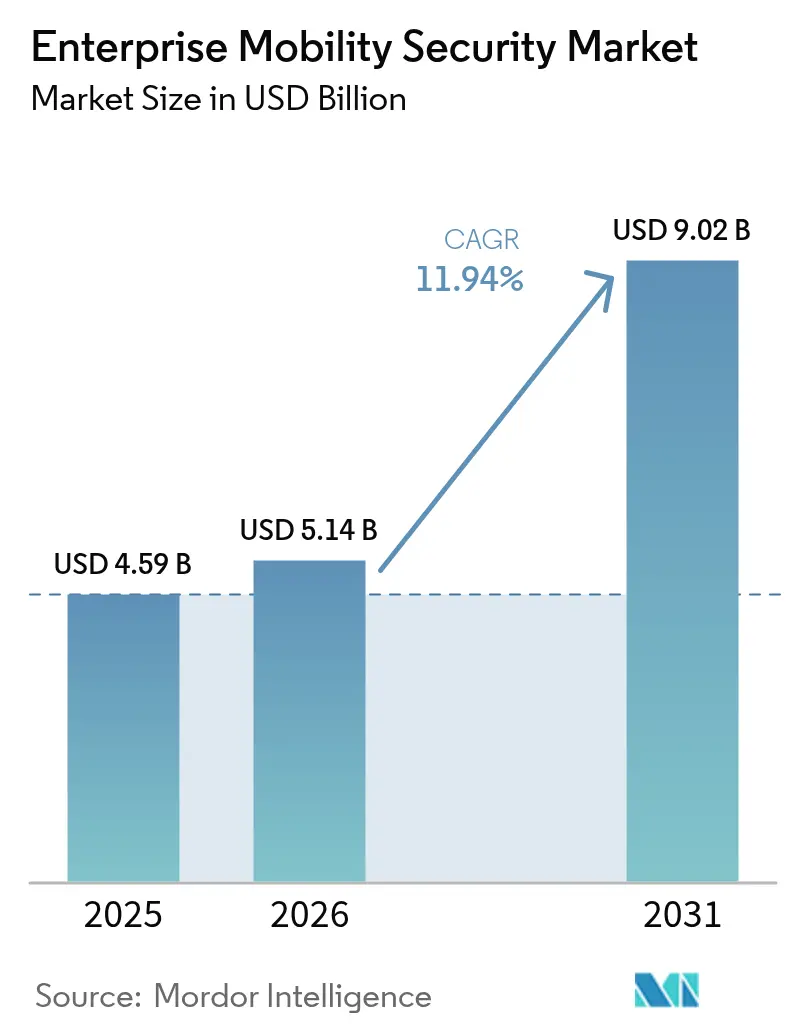

La taille du marché de la sécurité de la mobilité d'entreprise en 2026 est estimée à 5,14 milliards USD, en progression par rapport à la valeur de 2025 de 4,59 milliards USD, avec des projections pour 2031 affichant 9,02 milliards USD, croissant à un TCAC de 11,94 % sur la période 2026-2031. Cette expansion est catalysée par la normalisation des politiques d'utilisation des appareils personnels à des fins professionnelles (BYOD) dans les secteurs fortement réglementés, la recrudescence des attaques de rançongiciels et d'hameçonnage ciblant les mobiles, ainsi qu'une transition accélérée vers des architectures privilégiant le cloud parmi les petites et moyennes entreprises (PME) dépourvues de défenses périmètriques traditionnelles. Les smartphones demeurent le principal terminal d'entreprise, mais l'élan de croissance se déplace vers les appareils connectés (wearables) à mesure que les prestataires de santé et les industriels intègrent des capteurs biométriques dans les flux de travail quotidiens. Le déploiement cloud conserve une avance nette, mais les architectures hybrides gagnent du terrain là où les lois sur la souveraineté des données imposent un traitement local. À mesure que les analyses pilotées par l'intelligence artificielle (IA) arrivent à maturité, les plateformes de défense contre les menaces mobiles (MTD) détectent les exploits zero-day plus rapidement que les outils basés sur les signatures, poussant les dépenses au-delà de la gestion de base des appareils mobiles (MDM). L'intensité concurrentielle est modérée, car des éditeurs polyvalents tels que Microsoft, VMware et Cisco s'appuient sur leur présence existante pour intégrer les contrôles de mobilité, tandis que des disrupteurs spécialistes captent des parts avec des abonnements MTD autonomes.

Principaux enseignements du rapport

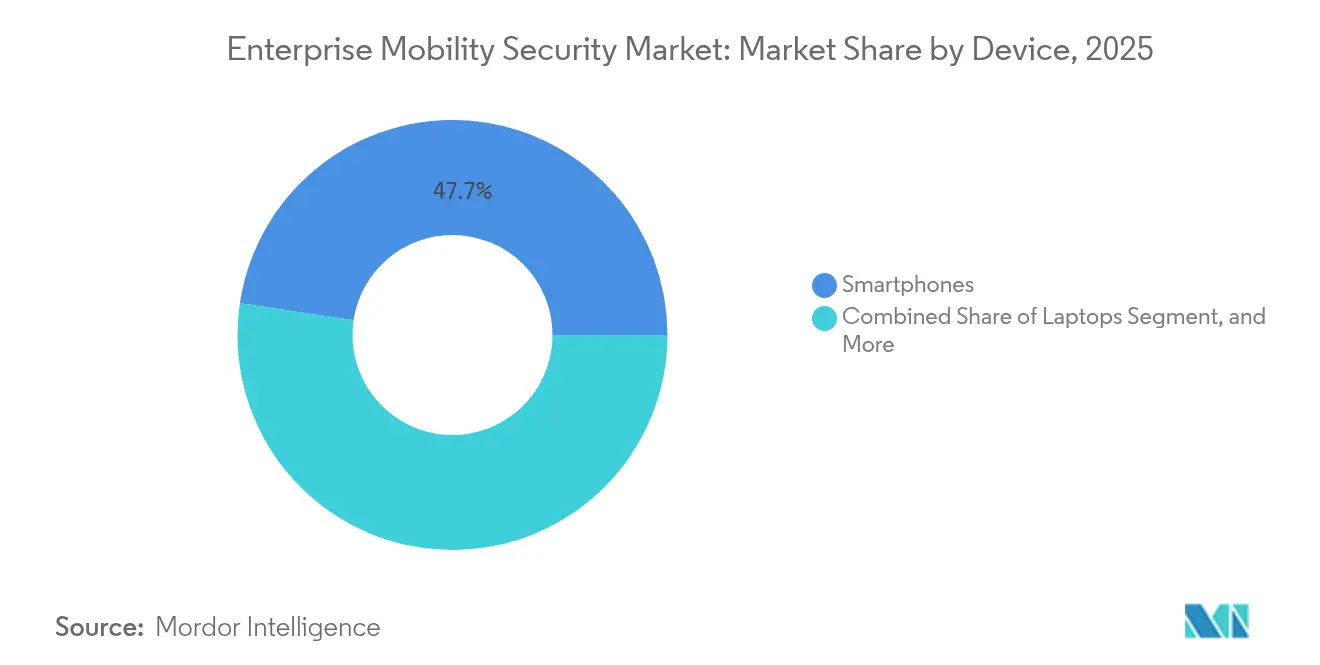

- Par appareil, les smartphones ont représenté 47,65 % de la part du marché de la sécurité de la mobilité d'entreprise en 2025, tandis que les appareils connectés progressent à un TCAC de 14,54 % jusqu'en 2031.

- Par modèle de déploiement, le cloud a capté 60,92 % du chiffre d'affaires de 2025, alors que les environnements hybrides s'étendent à un TCAC de 13,98 % sous l'impulsion des mandats de souveraineté du Moyen-Orient.

- Par type de sécurité, la gestion des appareils mobiles (MDM) a représenté 37,15 % de la valeur de 2025, tandis que la défense contre les menaces mobiles (MTD) mène la croissance à 15,12 % annuellement à mesure que les analyses pilotées par l'IA se généralisent.

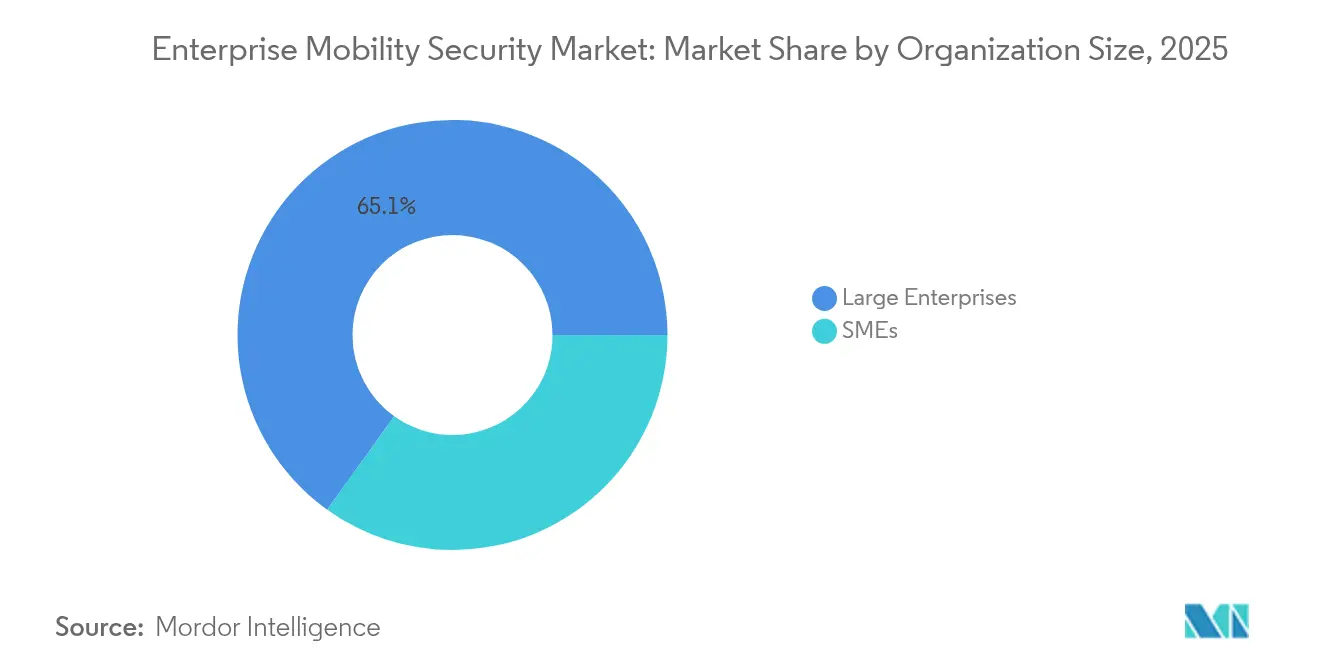

- Par taille d'organisation, les grandes entreprises ont généré 65,10 % des dépenses en 2025, mais les PME sont en passe d'atteindre un TCAC de 13,79 % grâce aux offres de services gérés groupés.

- Par utilisateur final, les services bancaires, financiers et d'assurance (BFSI) ont détenu 41,25 % du chiffre d'affaires de 2025, tandis que le commerce de détail et le commerce électronique sont projetés à un TCAC de 15,55 % avec la prolifération des terminaux de point de vente (PDV) sur tablette.

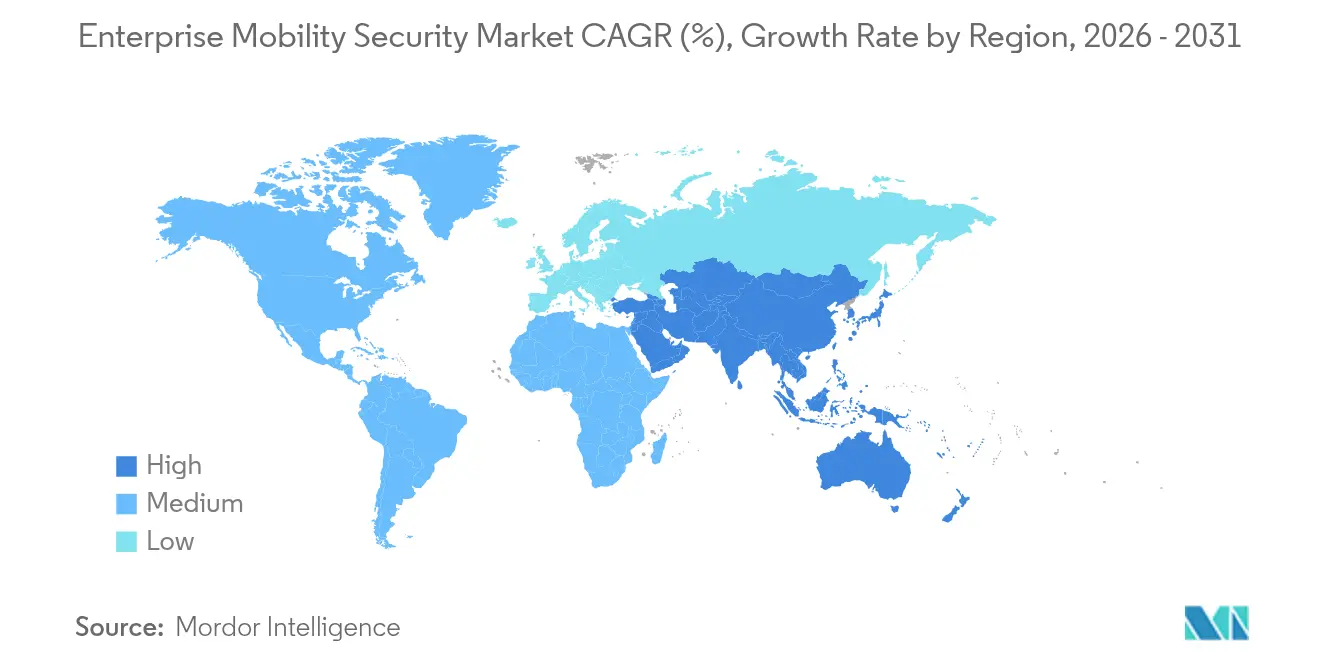

- Par géographie, l'Amérique du Nord a été en tête avec 37,70 % en 2025, tandis que l'Asie-Pacifique se prépare pour le TCAC le plus rapide de 15,45 % grâce aux initiatives bancaires axées sur le numérique.

Remarque : Les chiffres de la taille du marché et des prévisions de ce rapport sont générés à l’aide du cadre d’estimation propriétaire de Mordor Intelligence, mis à jour avec les données et analyses les plus récentes disponibles en 2026.

Tendances et perspectives mondiales du marché de la sécurité de la mobilité d'entreprise

Analyse de l'impact des moteurs*

| Moteur | (~) % d'impact sur les prévisions de TCAC | Pertinence géographique | Horizon temporel de l'impact |

|---|---|---|---|

| Prolifération du BYOD et du travail à distance | +2.8% | Mondial, avec concentration en Amérique du Nord et en Europe | Moyen terme (2-4 ans) |

| Paysage croissant des cybermenaces mobiles | +3.2% | Mondial, aigu dans les régions à forte concentration BFSI (Amérique du Nord, Asie-Pacifique) | Court terme (≤ 2 ans) |

| Adoption du cloud en priorité parmi les PME | +2.1% | Asie-Pacifique, Amérique latine, Europe émergente | Moyen terme (2-4 ans) |

| Renforcement des mandats de conformité (RGPD, HIPAA, PCI-DSS) | +2.5% | Amérique du Nord, Europe, certains marchés d'Asie-Pacifique | Long terme (≥ 4 ans) |

| Intégration de l'architecture Zéro Confiance pour les terminaux mobiles | +1.7% | Amérique du Nord, Europe, Moyen-Orient | Moyen terme (2-4 ans) |

| Demande de pipelines DevOps mobiles sécurisés dans les secteurs réglementés | +1.2% | Amérique du Nord, Europe (accent sur la santé et le BFSI) | Long terme (≥ 4 ans) |

| Source: Mordor Intelligence | |||

Prolifération du BYOD et du travail à distance

Les politiques permanentes de travail hybride transforment les smartphones appartenant aux employés en actifs d'entreprise essentiels, pourtant moins de 40 % des organisations cloisonnent les données personnelles et professionnelles. Okta a observé que 63 % des tentatives d'authentification auprès des applications d'entreprise en janvier 2025 provenaient d'appareils mobiles non gérés, contre 48 % en 2023. Les employés des services professionnels basculent fréquemment entre les applications de messagerie grand public et les applications de gestion de la relation client sur le même appareil, maximisant ainsi l'exposition à l'hameçonnage. Palo Alto Networks a enregistré une hausse de 74 % d'une année sur l'autre des attaques d'hameçonnage mobile ciblant le personnel en télétravail au cours du premier semestre 2024. Des cadres réglementaires tels que le RGPD et l'HIPAA imposent une responsabilité en matière de violations, mais offrent peu de directives prescriptives pour sécuriser les environnements BYOD, contraignant les entreprises à assembler des contrôles propres à chaque fournisseur.

Paysage croissant des cybermenaces mobiles

Les rançongiciels, les chevaux de Troie bancaires et les attaques par vishing ciblent désormais des secteurs spécifiques. Lookout a identifié 3,7 millions d'échantillons de logiciels malveillants distincts en 2024, soit une augmentation de 58 % par rapport à l'année précédente, et a constaté que 22 % des appareils d'entreprise ont rencontré au moins une menace à haute criticité. Zimperium a signalé une hausse de 86 % des événements d'hameçonnage vocal dans le secteur bancaire, fréquemment associés à des échanges de carte SIM pour intercepter les mots de passe à usage unique. Apple a divulgué 14 exploits zero-day iOS en 2024, tandis que Google a corrigé 11 failles Android de niveau racine, démontrant un risque indépendant de la plateforme.[1]Apple Security Response, "Vulnérabilités iOS 2024," Apple, apple.com Les techniques d'IA générative rendent les messages malveillants contextuellement pertinents, augmentant les taux de clics et comprimant les fenêtres de réaction des défenseurs.

Adoption du cloud en priorité parmi les PME

Les PME adoptent la gestion unifiée des terminaux basée sur le cloud à un rythme double de celui des grandes entreprises, attirées par une tarification à la consommation et l'élimination des charges d'infrastructure. Microsoft a noté que les abonnements Intune parmi les entreprises de moins de 1 000 employés ont augmenté de 47 % d'une année sur l'autre en Asie-Pacifique à la fin février 2025.[2]Équipe produit Microsoft Intune, "Métriques d'adoption PME 2025," Microsoft, microsoft.com Pourtant, Thales a constaté que 68 % des PME manquent de spécialistes en sécurité mobile, laissant le personnel informatique généraliste prioriser la connectivité au détriment de l'atténuation des menaces. Les déploiements multi-cloud amplifient les défis de visibilité, tandis que la norme PCI DSS v4.0 impose le chiffrement des transactions de point de vente mobile, contraignant les petits commerçants à moderniser leurs systèmes ou à adopter des passerelles de paiement natives du cloud.

Renforcement des mandats de conformité

Les mesures d'application ont été renforcées en 2024, l'Union européenne ayant infligé 1,2 milliard EUR (1,3 milliard USD) d'amendes au titre du RGPD, dont 18 % liées à des protections mobiles insuffisantes. Le Département américain de la Santé et des Services sociaux a émis 14 sanctions au titre de l'HIPAA totalisant 28,5 millions USD pour des appareils perdus ou non chiffrés. La norme PCI DSS v4.0 a introduit 53 nouveaux contrôles pour les applications mobiles et les systèmes de point de vente. La loi indienne sur la protection des données personnelles numériques prévoit des amendes allant jusqu'à 2,5 milliards INR (30 millions USD) pour une mauvaise utilisation des applications mobiles. Les fournisseurs intègrent des pistes d'audit automatisées pour alléger la charge manuelle des rapports de conformité.

Analyse de l'impact des freins*

| Frein | (~) % d'impact sur les prévisions de TCAC | Pertinence géographique | Horizon temporel de l'impact |

|---|---|---|---|

| Complexité d'intégration avec les systèmes informatiques patrimoniaux | -1.8% | Amérique du Nord, Europe (entreprises matures) | Court terme (≤ 2 ans) |

| Contraintes budgétaires pour les entreprises de taille intermédiaire | -1.4% | Mondial, aigu en Asie-Pacifique et en Amérique latine | Moyen terme (2-4 ans) |

| Pénurie de talents en spécialistes de la sécurité mobile | -1.1% | Mondial, plus sévère en Amérique du Nord et en Europe | Long terme (≥ 4 ans) |

| Exigences réglementaires mondiales fragmentées | -0.9% | Mondial, opérations transfrontalières les plus affectées | Long terme (≥ 4 ans) |

| Source: Mordor Intelligence | |||

Complexité d'intégration avec les systèmes informatiques patrimoniaux

Les organisations exploitant un annuaire Active Directory sur site aux côtés de fournisseurs d'identité cloud font face à des parcours de migration s'étalant sur plusieurs années. Cisco a enregistré que 54 % des grandes entreprises connaissent des échecs d'authentification lors de la fédération d'annuaires patrimoniaux avec une gestion unifiée des terminaux basée sur le cloud, nécessitant des intergiciels à forte latence. VMware a constaté que 41 % des projets pilotes de périmètre de service d'accès sécurisé (SASE) échouent en raison de dépendances VPN codées en dur. Les entreprises BFSI centrées sur les mainframes manquent d'API pour les mises à jour instantanées de politique mobile, repoussant les délais de synchronisation à 24 heures et laissant des fenêtres d'exposition ouvertes.

Contraintes budgétaires pour les entreprises de taille intermédiaire

Les entreprises employant 500 à 2 500 personnes n'allouent que 8 à 12 % de leurs dépenses informatiques à la sécurité. PwC a estimé que les frais de défense contre les menaces mobiles (MTD) par appareil de 5 à 15 USD dépassent souvent les seuils du marché intermédiaire. Une enquête de l'ISC2 a montré que 47 % de ces entreprises reportent les investissements en sécurité mobile au profit d'initiatives de croissance. CrowdStrike évalue les pertes liées à la fraude sur la banque mobile à 1,2 milliard USD en 2024, mais la perception du risque demeure atténuée. Les offres de services gérés groupés visent à combler les lacunes, mais leur adoption est lente dans les zones géographiques sensibles aux coûts.

*Nos prévisions mises à jour traitent les impacts des moteurs et des freins comme directionnels et non additifs. Les prévisions d’impact révisées reflètent la croissance de base, les effets de mix et les interactions entre variables.

Analyse des segments

Par appareil : les appareils connectés construisent la prochaine vague d'adoption

Les appareils connectés ont représenté une part modeste en 2025, mais sont prévus pour s'étendre à un rythme annuel de 14,54 % jusqu'en 2031, dépassant les smartphones, les ordinateurs portables et les tablettes. Samsung Knox pour appareils connectés, lancé en avril 2024, permet aux administrateurs de chiffrer et d'effacer à distance les montres intelligentes utilisées pour accéder aux dossiers de santé électroniques, répondant aux besoins de conformité HIPAA. Les scanners robustes de Honeywell s'intègrent avec VMware Workspace ONE pour appliquer un contrôle d'accès basé sur les rôles, limitant les actions non autorisées sur le sol de l'atelier. Les smartphones ont conservé 47,65 % du chiffre d'affaires par appareil en 2025 en raison de l'omniprésence du BYOD, bien que leur courbe de croissance s'aplatisse à mesure que la saturation approche sur les marchés développés.

Le passage aux appareils connectés élargit la surface de menace. Lookout a trouvé 14 failles exploitables dans le micrologiciel de traqueurs de fitness populaires en 2024. Les directives provisoires de la FDA américaine sur la cybersécurité des dispositifs médicaux portables ne seront pas pleinement applicables avant 2027, laissant un écart de plusieurs années durant lequel l'innovation dépasse la réglementation. Les fournisseurs accélèrent les mécanismes de mise à jour du micrologiciel par voie hertzienne pour combler cet écart.

Note: Les parts de segment de tous les segments individuels sont disponibles à l'achat du rapport

Par modèle de déploiement : le hybride équilibre souveraineté et échelle

Les architectures hybrides suivent un TCAC de 13,98 % à mesure que les entreprises répartissent les charges de travail entre des enclaves souveraines sur site et des clouds publics évolutifs. La loi sur la protection des données des Émirats arabes unis interdit les transferts de données des citoyens au-delà des frontières sans consentement, imposant des serveurs locaux de gestion unifiée des terminaux tout en s'appuyant sur des flux mondiaux de renseignements sur les menaces. Les déploiements cloud ont représenté 60,92 % en 2025, portés par les abonnements Intune, Workspace ONE Cloud et Ivanti Neurons. L'informatique de périphérie (edge computing) émerge comme un troisième pilier, permettant aux usines d'appliquer des politiques sur des tablettes robustes avec une latence inférieure à 80 ms grâce aux modules natifs de périphérie Cisco.

Les empreintes sur site vont décliner à mesure que les bassins de talents se réduisent, mais elles perdurent dans les réseaux de défense à accès restreint et dans les institutions financières dépendantes des mainframes. Les fournisseurs proposent désormais des boîtes à outils de migration qui reproduisent les politiques patrimoniales dans des consoles cloud pour faciliter la transition.

Par type de sécurité : la défense contre les menaces mobiles pilotée par l'IA dépasse les contrôles fondamentaux

La défense contre les menaces mobiles est en passe d'atteindre un TCAC de 15,12 % jusqu'en 2031, car les modèles d'IA comportementale détectent les exploits avant que les signatures n'existent. Le moteur z9 de Zimperium analyse plus de 1 000 signaux d'appareils en temps réel, atteignant un taux de détection de 98,7 % sur les menaces inconnues après sa mise à jour de mars 2025. Lookout intègre désormais la télémétrie mobile avec Microsoft Defender pour retracer les chaînes d'attaques multi-appareils. La gestion des appareils mobiles (MDM), bien que toujours la référence à 37,15 % du chiffre d'affaires de 2025, se banalise à mesure que les grandes suites cloud l'intègrent sans frais supplémentaires.

La gestion des applications mobiles (MAM) enferme les applications d'entreprise dans des conteneurs chiffrés, et les consoles unifiées réduisent les frais opérationnels en fusionnant les politiques relatives aux appareils, aux applications et aux identités. Microsoft Entra a introduit l'authentification par clé d'accès pour iOS et Android en janvier 2025, soulignant le pivot vers une mobilité sans mot de passe. Les cadres de certification tels qu'ISO 27001:2022 intègrent désormais des contrôles mobiles explicites, incitant les retardataires à adopter des outils prêts pour l'audit.

Par taille d'organisation : les services gérés accélèrent l'adoption par les PME

Les PME devraient afficher un TCAC de 13,79 %, soit presque le double de celui des grandes entreprises, grâce à des services gérés qui se substituent au personnel spécialisé. L'abonnement MTD Neurons d'Ivanti commence à 3 USD par appareil par mois pour les parcs de moins de 500 terminaux, éliminant les obstacles au capital. Les grandes entreprises représentaient encore 65,10 % des dépenses de 2025, mais leur croissance se tasse alors que le taux de pénétration dépasse 80 % dans les régions matures.

La pénurie de compétences persiste : Thales rapporte que 68 % des PME manquent de personnel dédié à la sécurité mobile. Le mandat de chiffrement PCI DSS v4.0 pour les terminaux de point de vente mobile impose une adoption axée sur la conformité, mais les PME sensibles aux prix dans les secteurs moins réglementés continuent de reporter les déploiements. Les fournisseurs répondent avec une tarification basée sur les résultats et des flux de renseignements sur les menaces partagés.

Note: Les parts de segment de tous les segments individuels sont disponibles à l'achat du rapport

Par utilisateur final : le commerce de détail et le commerce électronique en plein essor grâce à la modernisation des points de vente

Le commerce de détail et le commerce électronique devraient croître à un TCAC de 15,55 % jusqu'en 2031, à mesure que les terminaux de point de vente sur tablette deviennent courants. CrowdStrike a suivi une hausse de 92 % des logiciels malveillants de point de vente ciblant les terminaux de paiement Android en 2024. La norme PCI DSS v4.0 exige désormais un chiffrement de bout en bout et une tokenisation, augmentant les dépenses de conformité pour les commerçants. Le secteur BFSI a conservé 41,25 % du chiffre d'affaires de 2025, porté par 1 milliard USD de pertes liées à la fraude mobile.

Les systèmes de santé déploient une gestion unifiée des terminaux pour sécuriser les appareils connectés et les tablettes ; les sanctions HIPAA pour violations mobiles se sont élevées à 28,5 millions USD en 2024. Les entreprises manufacturières adoptent des tablettes et des scanners robustes, avec les livraisons Mobility Edge de Honeywell en hausse de 34 % au premier semestre 2024. Les agences gouvernementales font face à des mandats de souveraineté qui favorisent les déploiements sur site, même lorsque les budgets se resserrent.

Analyse géographique

L'Amérique du Nord a généré 37,70 % du chiffre d'affaires de 2025, portée par l'application stricte de l'HIPAA qui a incité les prestataires de santé à adopter la gestion unifiée des terminaux. Une directive fédérale américaine a imposé la défense contre les menaces mobiles sur tous les appareils gouvernementaux d'ici décembre 2024, déclenchant une vague d'achats pour Lookout, Zimperium et CrowdStrike. L'amendement de la loi PIPEDA du Canada a étendu les règles de notification des violations aux terminaux mobiles, tandis que l'essor des fintechs au Mexique stimule la demande de détection des chevaux de Troie bancaires. La croissance est plus stable que spectaculaire, car le marché de la sécurité de la mobilité d'entreprise a atteint des niveaux de déploiement profonds au sein des entreprises du classement Fortune 1000.

L'Asie-Pacifique est projetée à un TCAC de 15,45 % jusqu'en 2031, à mesure que les initiatives de banque numérique en Inde et en Indonésie mettent des millions de citoyens non bancarisés en ligne. Les directives de la Banque de réserve de l'Inde imposent la liaison des appareils et l'authentification multifacteur pour les transactions mobiles, stimulant les déploiements de gestion unifiée des terminaux dans les banques publiques. Les lois chinoises sur la localisation des données favorisent les fournisseurs nationaux, tels que Huawei, tandis que les statuts de confidentialité extraterritoriaux du Japon obligent les fournisseurs SaaS étrangers à sécuriser les données des citoyens japonais sur les appareils mobiles. Le dispositif australien de notification obligatoire des violations de données a signalé que 19 % des incidents de 2024 impliquaient des terminaux mobiles, renforçant l'urgence des achats.

L'Europe a renforcé la surveillance via la directive sur la sécurité des réseaux et des systèmes d'information 2 en octobre 2024, obligeant les opérateurs de télécommunications et les clouds à ingérer de la télémétrie mobile en temps réel. Le volume des amendes au titre du RGPD a atteint 1,2 milliard EUR en 2024, dont 18 % liés à des protections mobiles insuffisantes. L'Office fédéral allemand de la sécurité des technologies de l'information (BSI) exige désormais une gestion unifiée des terminaux certifiée au niveau d'assurance d'évaluation 4 dans les secteurs d'infrastructure critique. Le Centre national de cybersécurité du Royaume-Uni (NCSC) oriente les agences vers des architectures mobiles à Zéro Confiance qui imposent des vérifications continues de la posture. Les juridictions du Moyen-Orient imposent des lois sur le cloud souverain qui nécessitent des serveurs locaux, tandis que les contrôles essentiels de cybersécurité de l'Arabie saoudite exigent une défense contre les menaces mobiles sur les appareils gouvernementaux d'ici fin 2025. L'opportunité en Amérique du Sud se concentre au Brésil et en Argentine, bien que les pressions budgétaires freinent les déploiements généralisés.

Paysage concurrentiel

Le marché de la sécurité de la mobilité d'entreprise reste modérément fragmenté : les cinq premiers fournisseurs — Microsoft, VMware, Cisco, BlackBerry et Ivanti — contrôlaient environ 45 % du chiffre d'affaires de 2024. Microsoft Intune, intégré aux suites Microsoft 365 E3/E5, gérait plus de 200 millions de terminaux en février 2025, consolidant les coûts de changement. VMware's Workspace ONE superpose la mobilité à son héritage d'infrastructure virtuelle, et son acquisition en 2025 de l'unité mobile de Menlo Security ajoute l'isolation du navigateur cloud. Cisco a fusionné les fonctions MTD et de courtier de sécurité d'accès au cloud (CASB) dans une offre de périmètre de service d'accès sécurisé (SASE) à 12 USD par appareil pour les parcs d'au moins 5 000 terminaux.

Les spécialistes rivalisent en matière de différenciation par l'IA. L'algorithme z9 de Zimperium de mars 2025 atteint un taux de détection zero-day de 98,7 %, tandis que l'acquisition de CipherCloud par Lookout combine la télémétrie mobile avec le contrôle d'accès au cloud pour une analytique unifiée. Jamf domine les déploiements centrés sur Apple, avec une part de marché de plus de 70 % parmi les organisations à forte proportion d'iOS. L'activité de brevets souligne la course aux armements : Microsoft a déposé 14 brevets en 2024 sur l'attestation d'appareils et les clés enracinées dans le matériel. La pénurie de talents ajoute des frictions ; l'ISC2 recense un déficit mondial de 4 millions de personnes en cybersécurité, et les spécialistes mobiles exigent des primes salariales de 20 à 30 %. Cette rareté entrave la capacité des petits fournisseurs à développer leur chiffre d'affaires de services professionnels.

Leaders du secteur de la sécurité de la mobilité d'entreprise

BlackBerry Limited

Ivanti Inc. (MobileIron)

VMware Inc.

Citrix Systems Inc.

Microsoft Corporation

- *Avis de non-responsabilité : les principaux acteurs sont triés sans ordre particulier

Développements récents dans le secteur

- Octobre 2025 : Microsoft a rendu généralement disponibles les capacités avancées de défense contre les menaces mobiles (MTD) de la suite Intune, en intégrant le moteur z9 de Zimperium pour la détection zero-day en temps réel et en intégrant la télémétrie dans Microsoft Defender XDR.

- Septembre 2025 : VMware a finalisé l'acquisition de la division mobile de Menlo Security pour 420 millions USD, ajoutant l'isolation de navigateur à Workspace ONE et prévoyant 80 millions USD de revenus récurrents annuels supplémentaires d'ici 2027.

- Août 2025 : Cisco a dévoilé le périmètre de service d'accès sécurisé (SASE) pour les terminaux mobiles à 12 USD par appareil par mois pour les grands parcs.

- Juillet 2025 : Lookout a levé 150 millions USD dans le cadre d'un financement de série F mené par Accel pour ouvrir des centres opérationnels de sécurité (SOC) à Francfort et à Singapour.

Périmètre du rapport mondial sur le marché de la sécurité de la mobilité d'entreprise

Le marché de la sécurité de la mobilité d'entreprise comprend les solutions et services qui protègent les appareils mobiles, les applications, les données et les identités des utilisateurs au sein d'une main-d'œuvre distribuée et mobile d'une organisation. Il inclut des technologies telles que la gestion des appareils et des applications, la défense contre les menaces mobiles, la gestion unifiée des terminaux et les contrôles d'identité et d'accès axés sur la mobilité, déployés via des modèles sur site, cloud ou hybrides. Dans l'ensemble, le marché vise à assurer des stratégies de mobilité sécurisées, conformes et efficaces pour les entreprises de toutes tailles dans les secteurs mondiaux.

Le rapport sur le marché de la sécurité de la mobilité d'entreprise est segmenté par appareil (smartphones, ordinateurs portables, tablettes, appareils connectés), modèle de déploiement (sur site, cloud, hybride), type de sécurité (gestion des appareils mobiles, gestion des applications mobiles, défense contre les menaces mobiles, gestion unifiée des terminaux, gestion des identités et des accès pour la mobilité), taille d'organisation (petites et moyennes entreprises, grandes entreprises), utilisateur final (BFSI, santé, informatique et télécommunications, gouvernement, commerce de détail et commerce électronique, industrie manufacturière, autres secteurs utilisateurs finaux) et géographie (Amérique du Nord, Amérique du Sud, Europe, Asie-Pacifique, Moyen-Orient et Afrique). Les prévisions du marché sont fournies en termes de valeur (USD).

| Smartphones |

| Ordinateurs portables |

| Tablettes |

| Appareils connectés |

| Sur site |

| Cloud |

| Hybride |

| Gestion des appareils mobiles (MDM) |

| Gestion des applications mobiles (MAM) |

| Défense contre les menaces mobiles (MTD) |

| Gestion unifiée des terminaux (UEM) |

| Gestion des identités et des accès pour la mobilité |

| Petites et moyennes entreprises |

| Grandes entreprises |

| Banque et assurance |

| Santé |

| Informatique et télécommunications |

| Gouvernement |

| Commerce de détail et commerce électronique |

| Industrie manufacturière |

| Autres utilisateurs finaux |

| Amérique du Nord | États-Unis | |

| Canada | ||

| Mexique | ||

| Amérique du Sud | Brésil | |

| Argentine | ||

| Reste de l'Amérique du Sud | ||

| Europe | Royaume-Uni | |

| Allemagne | ||

| France | ||

| Espagne | ||

| Italie | ||

| Reste de l'Europe | ||

| Asie-Pacifique | Chine | |

| Inde | ||

| Japon | ||

| Australie | ||

| Corée du Sud | ||

| Reste de l'Asie-Pacifique | ||

| Moyen-Orient et Afrique | Moyen-Orient | Arabie saoudite |

| Émirats arabes unis | ||

| Turquie | ||

| Reste du Moyen-Orient | ||

| Afrique | Afrique du Sud | |

| Kenya | ||

| Reste de l'Afrique | ||

| Par appareil | Smartphones | ||

| Ordinateurs portables | |||

| Tablettes | |||

| Appareils connectés | |||

| Par modèle de déploiement | Sur site | ||

| Cloud | |||

| Hybride | |||

| Par type de sécurité | Gestion des appareils mobiles (MDM) | ||

| Gestion des applications mobiles (MAM) | |||

| Défense contre les menaces mobiles (MTD) | |||

| Gestion unifiée des terminaux (UEM) | |||

| Gestion des identités et des accès pour la mobilité | |||

| Par taille d'organisation | Petites et moyennes entreprises | ||

| Grandes entreprises | |||

| Par utilisateur final | Banque et assurance | ||

| Santé | |||

| Informatique et télécommunications | |||

| Gouvernement | |||

| Commerce de détail et commerce électronique | |||

| Industrie manufacturière | |||

| Autres utilisateurs finaux | |||

| Par géographie | Amérique du Nord | États-Unis | |

| Canada | |||

| Mexique | |||

| Amérique du Sud | Brésil | ||

| Argentine | |||

| Reste de l'Amérique du Sud | |||

| Europe | Royaume-Uni | ||

| Allemagne | |||

| France | |||

| Espagne | |||

| Italie | |||

| Reste de l'Europe | |||

| Asie-Pacifique | Chine | ||

| Inde | |||

| Japon | |||

| Australie | |||

| Corée du Sud | |||

| Reste de l'Asie-Pacifique | |||

| Moyen-Orient et Afrique | Moyen-Orient | Arabie saoudite | |

| Émirats arabes unis | |||

| Turquie | |||

| Reste du Moyen-Orient | |||

| Afrique | Afrique du Sud | ||

| Kenya | |||

| Reste de l'Afrique | |||

Questions clés auxquelles répond le rapport

Quelle est la taille du marché de la sécurité de la mobilité d'entreprise en 2026 ?

La taille du marché de la sécurité de la mobilité d'entreprise est de 5,14 milliards USD en 2026 et devrait atteindre 9,02 milliards USD d'ici 2031 à un TCAC de 11,94 %.

Quel segment d'appareils connaît la croissance la plus rapide ?

Les appareils connectés sont le segment à la croissance la plus rapide, suivant un TCAC de 14,54 % à mesure que les hôpitaux et les usines intègrent des capteurs biométriques dans les flux de travail quotidiens.

Pourquoi les PME adoptent-elles rapidement les solutions de sécurité de la mobilité d'entreprise ?

Les offres de services gérés groupés à partir de 3 USD par appareil par mois suppriment les obstacles en capital et compensent la pénurie de personnel dédié à la sécurité mobile.

Quelle région offre le plus grand potentiel de croissance ?

L'Asie-Pacifique est prévue pour le TCAC régional le plus élevé de 15,45 % jusqu'en 2031, portée par la banque numérique en Inde et en Indonésie.

Quels changements réglementaires influencent les feuilles de route des fournisseurs ?

La norme PCI DSS v4.0, les amendes au titre du RGPD, les sanctions HIPAA et la loi indienne sur la protection des données personnelles numériques exigent toutes des contrôles mobiles renforcés, incitant les fournisseurs à intégrer l'automatisation des audits et la télémétrie pilotée par l'IA.

Qui sont les principaux fournisseurs ?

Microsoft, VMware, Cisco, BlackBerry et Ivanti sont en tête, représentant collectivement environ 45 % du chiffre d'affaires de 2024, tandis que Lookout, Zimperium et Jamf sont leaders dans des niches spécialisées.

Dernière mise à jour de la page le: