Taille et part du marché du périmètre défini par logiciel

Analyse du marché du périmètre défini par logiciel par Mordor Intelligence

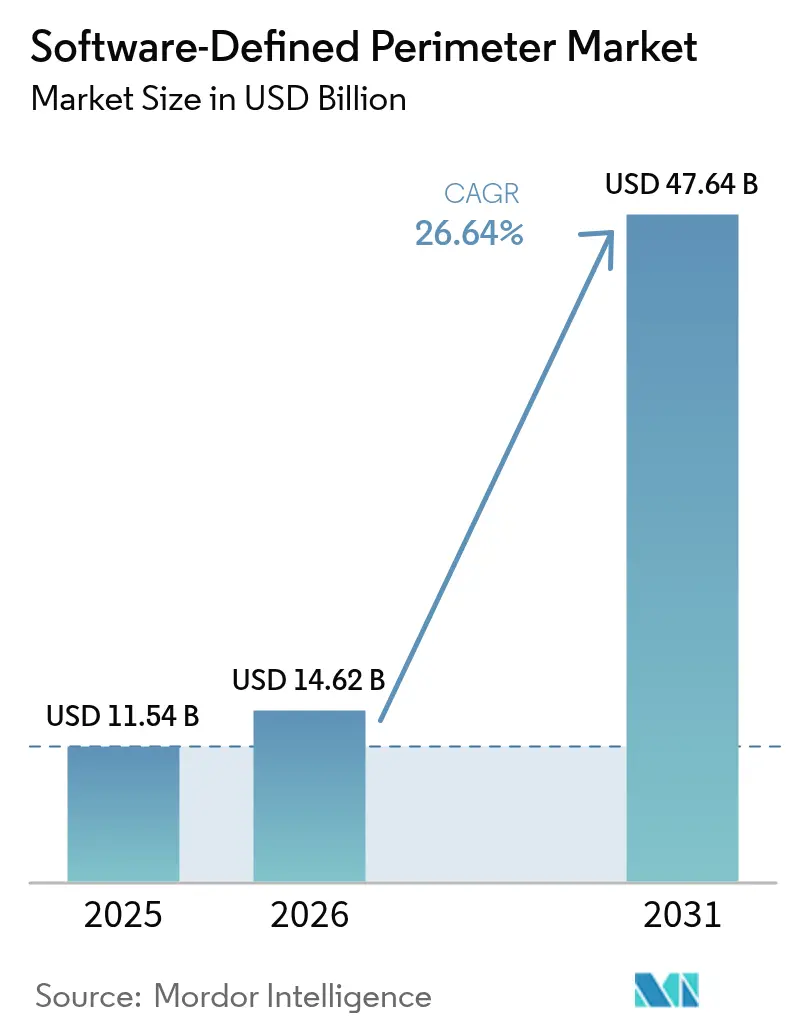

La taille du marché du périmètre défini par logiciel en 2026 est estimée à 14,62 milliards USD, en progression par rapport à la valeur de 2025 de 11,54 milliards USD, avec des projections pour 2031 affichant 47,64 milliards USD, croissant à un TCAC de 26,64 % sur la période 2026-2031. Cette dynamique reflète une migration décisive des défenses centrées sur le réseau vers des contrôles centrés sur l'identité qui suppriment la confiance implicite. Les mandats des directions générales, la montée en puissance du travail à distance et l'escalade des coûts liés aux violations font de l'adoption du zéro confiance un impératif pour les entreprises. Les plateformes délivrées dans le cloud s'adaptent plus aisément à la mise à l'échelle que les VPN hérités, tandis que la convergence des fonctions Secure Access Service Edge (SASE) simplifie les opérations. Les pénuries de compétences ont stimulé la demande de services gérés, et les API de sécurité des tranches de réseau 5G ouvrent des canaux portés par les opérateurs télécoms pour un déploiement rapide. L'Amérique du Nord domine les revenus, mais l'Asie-Pacifique connaît la croissance composée la plus rapide, alors que les organisations cherchent à contenir les pertes moyennes liées aux violations de 30 millions USD. [1]Cloud Security Alliance, « Spécification du périmètre défini par logiciel v2.0 », cloudsecurityalliance.org

Principaux enseignements du rapport

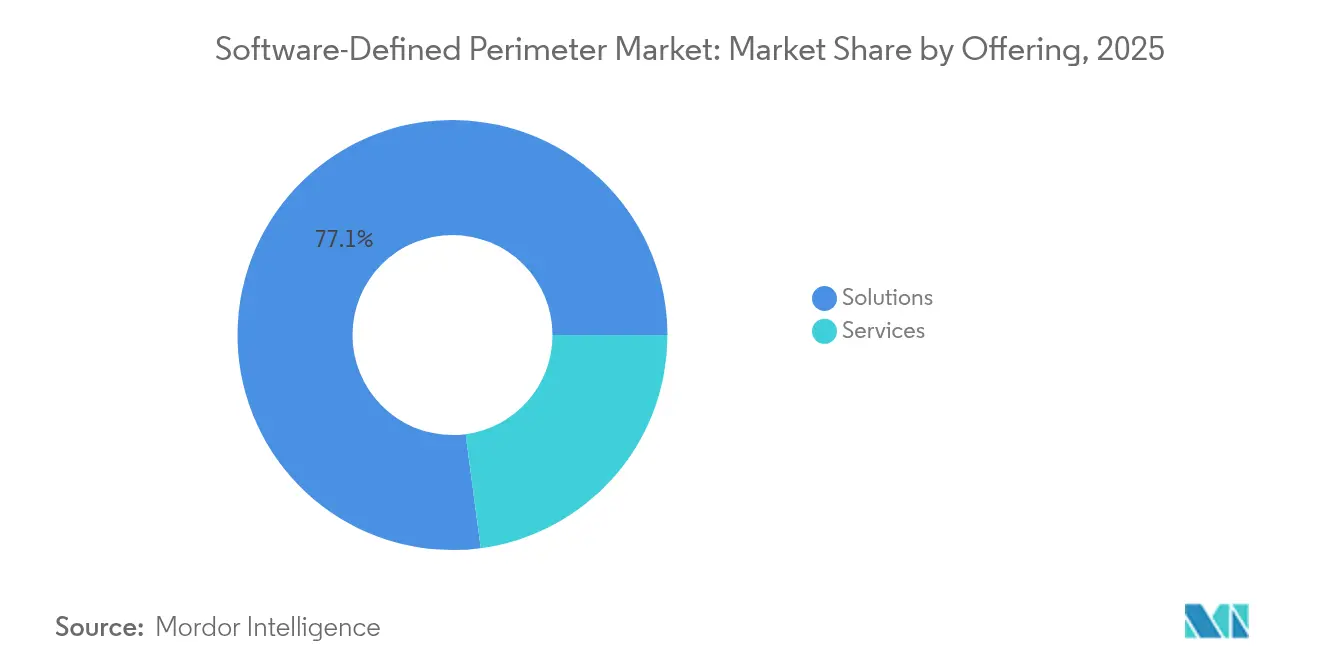

- Par offre, les solutions détenaient 77,10 % de la part du marché du périmètre défini par logiciel en 2025, tandis que les services devraient croître à un TCAC de 30,05 % jusqu'en 2031.

- Par modèle de connectivité, les approches de périphérie cloud étaient en tête avec une part de revenus de 51,90 % en 2025 ; les modèles centrés sur les points de terminaison sont prévus pour s'étendre à un TCAC de 33,62 %.

- Par mode de déploiement, le cloud représentait 68,55 % de la taille du marché du périmètre défini par logiciel en 2025, mais les déploiements hybrides progressent à un TCAC de 29,82 %.

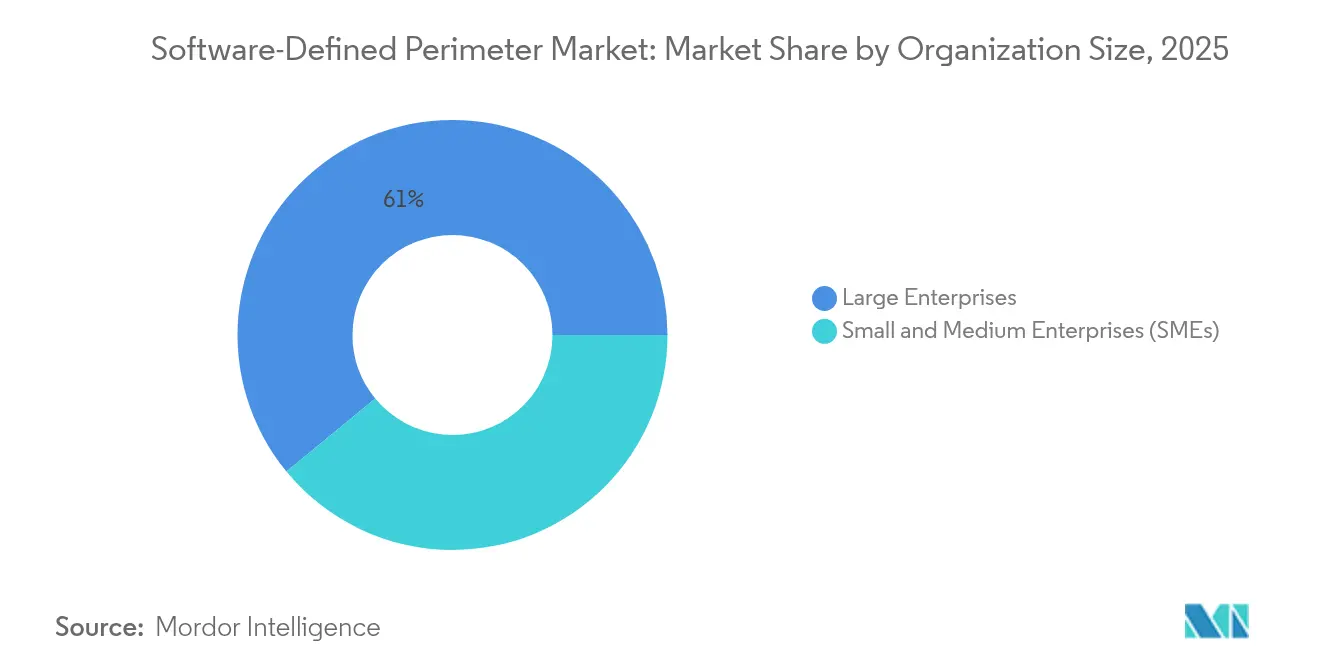

- Par taille d'organisation, les grandes entreprises ont capté 60,95 % des revenus de 2025, tandis que les PME enregistrent le TCAC projeté le plus élevé à 28,62 %.

- Par secteur d'utilisateur final, le BFSI était en tête avec une part de revenus de 21,05 % en 2025 ; le secteur de la santé devrait afficher le TCAC le plus rapide à 31,28 %.

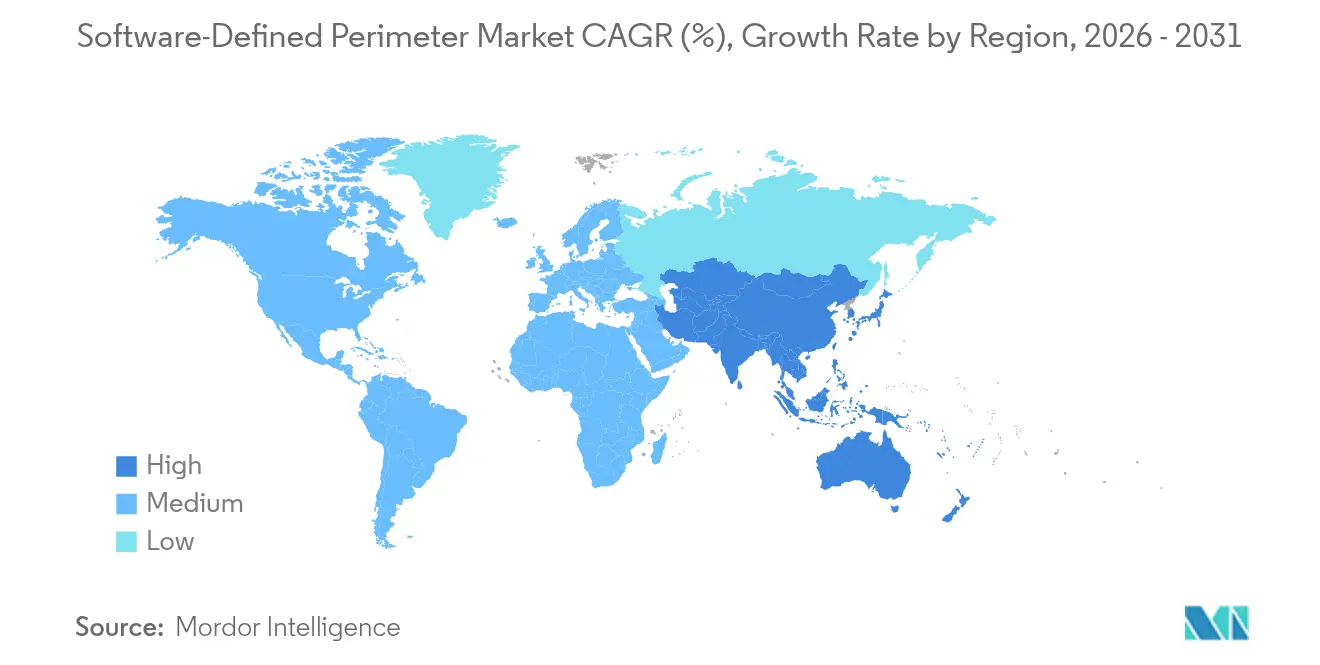

- Par géographie, l'Amérique du Nord a représenté 39,05 % des revenus de 2025 ; l'Asie-Pacifique est positionnée pour un TCAC de 27,90 % jusqu'en 2031.

Remarque : Les chiffres de la taille du marché et des prévisions de ce rapport sont générés à l’aide du cadre d’estimation propriétaire de Mordor Intelligence, mis à jour avec les données et analyses les plus récentes disponibles en 2026.

Tendances et perspectives mondiales du marché du périmètre défini par logiciel

Analyse de l'impact des moteurs*

| Moteur | (~) % d'impact sur la prévision du TCAC | Pertinence géographique | Horizon temporel de l'impact |

|---|---|---|---|

| Adoption rapide du multi-cloud et expansion de la surface d'attaque | 8.20% | Mondial, avec des gains précoces en Amérique du Nord, en Europe | Moyen terme (2-4 ans) |

| Montée en puissance du travail à distance et hybride après 2024 | 7.10% | Mondial, avec des retombées sur les marchés émergents | Court terme (≤ 2 ans) |

| Escalade des mandats zéro confiance imposés par les régulateurs | 6.80% | Amérique du Nord et UE en cœur, expansion vers l'APAC | Long terme (≥ 4 ans) |

| Convergence du périmètre défini par logiciel avec les nœuds de périphérie SASE | 3.40% | APAC en cœur, retombées vers le MEA | Moyen terme (2-4 ans) |

| Déploiement télécoms des API de sécurité des tranches de réseau 5G | 1.80% | APAC, zones de déploiement précoce en Amérique du Nord | Long terme (≥ 4 ans) |

| Source: Mordor Intelligence | |||

Adoption rapide du multi-cloud et expansion de la surface d'attaque

Les organisations gèrent désormais en moyenne 2,6 clouds publics, ce qui fragmente les plans de contrôle et érode les défenses périmètrales héritées. Les solutions de périmètre défini par logiciel atténuent cet étalement en établissant des micro-tunnels spécifiques aux applications qui suivent les charges de travail où qu'elles se trouvent. Les dépenses des services financiers illustrent les enjeux : 623 milliards USD de dépenses informatiques en 2024 ont entraîné des investissements parallèles dans des surcouches zéro confiance. Des agences telles que le ministère britannique du nivellement territorial ont réduit les délais de connexion de 80 % après être passées à une structure de périmètre défini par logiciel qui a bloqué 81 millions de violations de politiques.

Montée en puissance du travail à distance et hybride après 2024

Les failles des VPN sont apparues lorsque le trafic à distance a explosé ; 56 % des entreprises ont signalé des incidents liés à des tunnels aux autorisations excessives. Des fabricants comme Flex ont sécurisé 20 000 collaborateurs avec Prisma Access, isolant les sessions et stoppant la propagation latérale des logiciels malveillants. La segmentation par identité s'est révélée décisive pour maintenir la disponibilité lors de la production de ventilateurs en situation de crise.[3]Zscaler, « Zero Trust Exchange dépasse un demi-billion de transactions quotidiennes », zscaler.com

Escalade des mandats zéro confiance imposés par les régulateurs

Les décrets présidentiels américains 14028 et 14144 obligent les organismes fédéraux et leurs sous-traitants à adopter des référentiels zéro confiance, poussant les fournisseurs à prouver la sécurité de la chaîne d'approvisionnement logicielle. Les exigences complémentaires de l'Agence pour la cybersécurité et la sécurité des infrastructures codifient les protections au niveau des systèmes et des données, étendant la pression de conformité au secteur privé. [2]La Maison-Blanche, « Décret sur le renforcement et la promotion de l'innovation dans la cybersécurité nationale », whitehouse.gov

Convergence du périmètre défini par logiciel avec les nœuds de périphérie SASE

Zscaler a publié une pile SASE à zéro confiance qui élimine les pare-feux et VPN autonomes tout en inspectant 400 milliards de transactions quotidiennes pour les services gérés délivrés par BT. L'unification des plateformes réduit la charge administrative et renforce la cohérence des politiques à mesure que le trafic migre vers la périphérie.

Déploiement télécoms des API de sécurité des tranches de réseau 5G

Les versions 15 à 17 du 3GPP intègrent l'authentification spécifique aux tranches de réseau, permettant aux opérateurs d'exposer des tranches de sécurité programmables. Le T-SIMsecure de T-Mobile inaugure un accès sans client basé sur la SIM pour les appareils IoT, intégrant les contrôles du périmètre défini par logiciel dans un service géré par l'opérateur.

Analyse de l'impact des freins*

| Frein | (~) % d'impact sur la prévision du TCAC | Pertinence géographique | Horizon temporel de l'impact |

|---|---|---|---|

| Complexité d'intégration avec les parcs NAC/VPN hérités | -4.30% | Mondial, particulièrement dans les entreprises établies | Court terme (≤ 2 ans) |

| La pénurie de compétences en zéro confiance alourdit les coûts de déploiement | -3.70% | Mondial, aiguë en APAC et sur les marchés émergents | Moyen terme (2-4 ans) |

| Craintes de dépendance fournisseur dues aux protocoles de surcouche propriétaires | -1.90% | Amérique du Nord et UE, segment entreprises ciblé | Long terme (≥ 4 ans) |

| Source: Mordor Intelligence | |||

Complexité d'intégration avec les parcs NAC/VPN hérités

Les entreprises font souvent tourner des outils NAC, VPN et SD-WAN qui se chevauchent. La migration des politiques devient ainsi laborieuse, comme l'illustre une banque du Fortune 500 qui n'a réalisé un gain de bande passante de 25× et une réduction de 50 % des coûts opérationnels qu'après avoir harmonisé des ensembles de règles disparates. Les PME sont encore plus touchées, avec jusqu'à 70 % ayant adopté des outils numériques pendant la COVID-19 mais ne disposant pas de budgets de sécurité suffisants, selon l'OCDE.

La pénurie de compétences en zéro confiance alourdit les coûts de déploiement

Les déficits en effectifs de cybersécurité dépassent 2,8 millions de postes. Moins des trois quarts des postes sont pourvus, ce qui prolonge les délais de déploiement et accroît la dépendance aux experts externes. Les PME européennes, qui représentent 99 % des entreprises, externalisent généralement l'orchestration pour compenser les capacités internes limitées.

*Nos prévisions mises à jour traitent les impacts des moteurs et des freins comme directionnels et non additifs. Les prévisions d’impact révisées reflètent la croissance de base, les effets de mix et les interactions entre variables.

Analyse des segments

Par offre : les services s'accélèrent à mesure que la complexité exige de l'expertise

Les solutions ont représenté 77,10 % des revenus de 2025, ancrant le marché du périmètre défini par logiciel avec des moteurs de politiques et des plans de contrôle. Les services, cependant, sont en passe d'atteindre un TCAC de 30,05 % jusqu'en 2031, alors que les entreprises s'appuient sur l'expertise en conception, migration et détection gérée. Le service géré mondial de BT basé sur le Zero Trust Exchange souligne le pivot vers des modèles de consommation en tant que service. Cette combinaison suggère que le marché du périmètre défini par logiciel restera dominé par les solutions mais dépendant des services pour l'exécution.

Les engagements gérés couvrent les plans d'architecture, la mise en place de pilotes et la réponse aux incidents 24×7 — des tâches que les équipes internes ne peuvent absorber face aux pénuries de talents. À mesure que les organisations unifient les postures d'identité, d'appareils et d'applications, des partenaires spécialisés affinent la logique d'accès conditionnel et les boucles de vérification continue.

Note: Les parts de segment de tous les segments individuels sont disponibles à l'achat du rapport

Par modèle de connectivité : le modèle centré sur les points de terminaison gagne en dynamisme avec la convergence de l'informatique en périphérie

La connectivité de périphérie cloud a sécurisé 51,90 % des dépenses de 2025, mais les modèles centrés sur les points de terminaison devraient dépasser ce rythme avec un TCAC de 33,62 %. La montée des charges de travail en périphérie et l'adoption de l'IoT rapprochent l'application des contrôles du dispositif, s'alignant avec les nœuds SASE à zéro confiance qui regroupent l'inspection en échanges à passe unique. Les passerelles gérées dans le cloud de Supermicro illustrent comment des agents légers et des mises à jour de politiques sans fil délivrent des boucliers contextuels à l'extrémité du réseau.

Les secteurs sensibles à la latence tels que la fabrication et la santé apprécient cette proximité, surtout lorsque les systèmes d'exploitation des appareils ne peuvent pas héberger des agents complets. À mesure que l'informatique multi-accès en périphérie arrive à maturité, les cadres centrés sur les points de terminaison ancreront de nouveaux micro-périmètres autour de chaque capteur et actionneur, renforçant la résilience du marché du périmètre défini par logiciel.

Par mode de déploiement : les architectures hybrides font le pont entre les exigences héritées et les besoins natifs du cloud

Les instances cloud représentaient 68,55 % des revenus de 2025 grâce à la scalabilité à la demande et à la portée mondiale. Les déploiements hybrides sont en passe d'atteindre un TCAC de 29,82 %, car les secteurs réglementés maintiennent encore des entrepôts de données sur site qui doivent se connecter de manière sécurisée aux SaaS et IaaS. Le département du nivellement territorial a réalisé une réduction de 80 % des délais d'établissement des sessions en associant des plans de contrôle cloud à des passerelles locales, illustrant la flexibilité d'une taille de marché du périmètre défini par logiciel hybride pour les topologies mixtes.

Les entreprises introduisent progressivement des courtiers cloud pour les nouvelles charges de travail tout en conservant l'application sur site pour les données souveraines, satisfaisant aux lois de résidence sans réarchitecturer les applications critiques. À mesure que les règles juridictionnelles évoluent, les modes hybrides resteront un terrain stratégique intermédiaire qui soutient la vélocité de migration.

Par taille d'organisation : les PME adoptent des solutions simplifiées malgré les contraintes de ressources

Les grandes entreprises représentent 60,95 % des dépenses actuelles, mais les PME affichent un TCAC de 28,62 % à mesure que les SaaS clés en main abaissent les barrières à l'entrée. L'isolation de navigateur sans client, les modèles de politiques et les référentiels guidés par l'IA permettent aux équipes légères d'adopter des protections de niveau entreprise avec un réglage minimal. Des projets européens tels que le cadre PUZZLE valident des déploiements pilotés par des modèles qui diagnostiquent les vulnérabilités et automatisent les cycles de réponse, bénéficiant à l'ensemble du secteur du périmètre défini par logiciel.

À mesure que les entreprises du marché intermédiaire numérisent leurs chaînes d'approvisionnement, elles privilégient des modèles à abonnement qui convertissent les dépenses d'investissement en dépenses opérationnelles et externalisent la surveillance 24×7. Ce schéma élargit la demande adressable et diversifie les revenus au-delà de quelques comptes phares.

Note: Les parts de segment de tous les segments individuels sont disponibles à l'achat du rapport

Par secteur d'utilisateur final : la santé accélère l'adoption face aux défis des systèmes hérités

Le BFSI a maintenu une part de 21,05 % en 2025, reflétant son pivot précoce vers la micro-segmentation pour limiter la propagation latérale des violations. La santé mène désormais la croissance avec un TCAC de 31,28 %, sous la pression du trafic de télémédecine et des dispositifs médicaux connectés dépourvus de piles d'authentification modernes. La segmentation au niveau de la couche applicative protège les équipements d'imagerie hérités, tandis que les vérifications continues de posture protègent les données des patients en transit, renforçant le marché du périmètre défini par logiciel dans les sciences de la vie.

Dans la fabrication, les usines de l'Industrie 4.0 nécessitent une télémétrie sécurisée de robot vers le cloud. Les agences gouvernementales et de défense étendent le zéro confiance aux sous-traitants afin de conserver l'éligibilité aux marchés publics dans le cadre des mandats des décrets présidentiels.

Analyse géographique

L'Amérique du Nord a généré 39,05 % des revenus de 2025, soutenue par les décrets fédéraux sur le zéro confiance et une infrastructure cloud mature. Le décret présidentiel 14144 impose des logiciels sécurisés dès la conception aux agences, alimentant de manière durable la croissance du pipeline parmi les sous-traitants. Les entreprises des infrastructures critiques adoptent les contrôles du marché du périmètre défini par logiciel pour passer les points de contrôle d'audit et remporter des appels d'offres publics.

L'Asie-Pacifique est le territoire à la croissance la plus rapide avec un TCAC de 27,90 %. L'accélération de la numérisation, les coûts élevés des violations de 30 millions USD par incident et les programmes cybernétiques menés par les gouvernements stimulent les dépenses. Les opérateurs télécoms fournissent des API de tranches de réseau qui intègrent l'identité, rendant l'adoption du périmètre défini par logiciel viable même là où les compétences sont rares. Malgré de graves pénuries de talents, les courtiers de politiques hébergés dans le cloud compensent les obstacles opérationnels, élargissant l'empreinte du marché du périmètre défini par logiciel au Japon, en Australie, en Inde et à Singapour.

L'Europe suit avec une demande portée par le RGPD pour un accès granulaire et la souveraineté des données. Les courtiers cloud qui géolimitent les charges de travail — tout en authentifiant les utilisateurs via des fournisseurs d'identité hébergés dans l'UE — aident les entreprises à satisfaire aux règles de transfert transfrontalier. Le Moyen-Orient et l'Afrique restent naissants mais gagnent en traction grâce aux constructions de villes intelligentes et à la numérisation du secteur pétrolier et gazier. Les subventions gouvernementales et les centres régionaux SOC favorisent les premières expérimentations, ouvrant la voie à une pénétration plus large du marché du périmètre défini par logiciel.

Paysage concurrentiel

Le marché est modérément concentré. Les leaders de plateformes tels que Zscaler traitent plus de 500 milliards de transactions quotidiennes pour 8 600 clients, affichant une envergure cloud qui décourage les concurrents plus petits. Les alliances stratégiques renforcent la portée : Zscaler intègre Okta pour des politiques adaptatives, CrowdStrike pour la télémétrie des menaces et les moteurs d'IA NVIDIA pour la réponse automatisée.

La vélocité des acquisitions façonne les contours. Le rachat de Perimeter 81 par Check Point pour 490 millions USD ajoute des actifs SSE et compresse les valorisations, signalant une maturité du secteur. Palo Alto Networks a intégré les actifs cloud QRadar d'IBM dans Cortex Xsiam, en formant 1 000 consultants IBM pour élargir son pipeline. Les acteurs historiques des réseaux tels que Cisco insèrent des modules de périmètre défini par logiciel dans des suites SASE, en tirant parti de leurs bases SD-WAN existantes.

Les opérateurs télécoms émergent comme des perturbateurs de canaux. BT regroupe des services Zero Trust Exchange, tandis que T-Mobile associe des tranches SASE à l'authentification par SIM, transformant les fournisseurs de réseau en courtiers de sécurité. La différenciation des fournisseurs repose désormais sur des moteurs de politiques unifiés, des analyses pilotées par l'IA et des écosystèmes pré-intégrés qui réduisent les délais de déploiement sur le marché du périmètre défini par logiciel.

Leaders du secteur du périmètre défini par logiciel

Perimeter 81

ZScaler

Cisco Systems, Inc

Okta, Inc

APPGate

- *Avis de non-responsabilité : les principaux acteurs sont triés sans ordre particulier

Développements récents du secteur

- Mars 2025 : Zscaler et BT ont dévoilé un service de sécurité géré basé sur le Zero Trust Exchange, traitant 400 milliards de transactions quotidiennes.

- Février 2025 : Check Point a finalisé l'acquisition de Perimeter 81 pour 490 millions USD, élargissant ses capacités SSE.

- Février 2025 : Check Point a finalisé l'acquisition de Perimeter 81 pour 490 millions USD, élargissant ses capacités SSE.

- Mars 2025 : Zscaler et BT ont dévoilé un service de sécurité géré basé sur le Zero Trust Exchange, traitant 400 milliards de transactions quotidiennes.

Périmètre du rapport mondial sur le marché du périmètre défini par logiciel

Un périmètre défini par logiciel est une approche de la sécurité informatique qui micro-segmente l'accès au réseau et élimine la surface d'attaque. Il authentifie et autorise tous les points de terminaison qui tentent d'accéder à une infrastructure particulière et réduit la surface d'attaque en masquant les ressources réseau aux utilisateurs non autorisés. Il opère dans les réseaux cloud, fournit une sécurité extensible et élimine le vol d'identifiants, les attaques sur le réseau interne, les logiciels malveillants et les attaques de l'homme du milieu.

Le marché du périmètre défini par logiciel est segmenté par type (solutions et services), par mode de déploiement (cloud et sur site), par secteurs d'utilisateurs finaux (BFSI, télécom et informatique, santé, commerce de détail et gouvernement), et par géographie (Amérique du Nord, Europe, Asie-Pacifique et reste du monde).

Les tailles et prévisions de marché en termes de valeur (millions USD) pour tous les segments ci-dessus sont fournies.

| Solutions |

| Services |

| Périphérie cloud |

| Passerelle de centre de données |

| Centré sur les points de terminaison (client/agent) |

| Cloud |

| Sur site |

| Hybride |

| Grandes entreprises |

| Petites et moyennes entreprises (PME) |

| BFSI |

| IT et télécom |

| Santé et sciences de la vie |

| Commerce de détail et commerce électronique |

| Gouvernement et défense |

| Fabrication, énergie et autres |

| Amérique du Nord | États-Unis | |

| Canada | ||

| Mexique | ||

| Amérique du Sud | Brésil | |

| Argentine | ||

| Reste de l'Amérique du Sud | ||

| Europe | Royaume-Uni | |

| Allemagne | ||

| France | ||

| Espagne | ||

| Italie | ||

| Reste de l'Europe | ||

| Asie-Pacifique | Chine | |

| Japon | ||

| Inde | ||

| Corée du Sud | ||

| ASEAN | ||

| Reste de l'Asie-Pacifique | ||

| Moyen-Orient et Afrique | Moyen-Orient | CCG |

| Turquie | ||

| Reste du Moyen-Orient | ||

| Afrique | Afrique du Sud | |

| Nigéria | ||

| Reste de l'Afrique | ||

| Par offre | Solutions | ||

| Services | |||

| Par modèle de connectivité | Périphérie cloud | ||

| Passerelle de centre de données | |||

| Centré sur les points de terminaison (client/agent) | |||

| Par mode de déploiement | Cloud | ||

| Sur site | |||

| Hybride | |||

| Par taille d'organisation | Grandes entreprises | ||

| Petites et moyennes entreprises (PME) | |||

| Par secteur d'utilisateur final | BFSI | ||

| IT et télécom | |||

| Santé et sciences de la vie | |||

| Commerce de détail et commerce électronique | |||

| Gouvernement et défense | |||

| Fabrication, énergie et autres | |||

| Par géographie | Amérique du Nord | États-Unis | |

| Canada | |||

| Mexique | |||

| Amérique du Sud | Brésil | ||

| Argentine | |||

| Reste de l'Amérique du Sud | |||

| Europe | Royaume-Uni | ||

| Allemagne | |||

| France | |||

| Espagne | |||

| Italie | |||

| Reste de l'Europe | |||

| Asie-Pacifique | Chine | ||

| Japon | |||

| Inde | |||

| Corée du Sud | |||

| ASEAN | |||

| Reste de l'Asie-Pacifique | |||

| Moyen-Orient et Afrique | Moyen-Orient | CCG | |

| Turquie | |||

| Reste du Moyen-Orient | |||

| Afrique | Afrique du Sud | ||

| Nigéria | |||

| Reste de l'Afrique | |||

Questions clés auxquelles répond le rapport

Qu'est-ce qui alimente la croissance rapide du marché du périmètre défini par logiciel ?

L'adoption croissante du multi-cloud, les mandats zéro confiance tels que le décret présidentiel américain 14144, et les vulnérabilités persistantes des VPN poussent les organisations vers des contrôles centrés sur l'identité qui font croître le marché à un TCAC de 26,64 %.

Quelle sera la taille du marché du périmètre défini par logiciel d'ici 2031 ?

La taille du marché du périmètre défini par logiciel est projetée pour atteindre 47,64 milliards USD d'ici 2031, grâce à la solidité des plateformes délivrées dans le cloud et à l'adoption des services gérés.

Quel modèle de connectivité connaît la croissance la plus rapide au sein des déploiements de périmètre défini par logiciel ?

Les architectures centrées sur les points de terminaison, alignées avec les déploiements d'informatique en périphérie et d'IoT, sont prévues pour s'étendre à un TCAC de 33,62 %, dépassant les taux de croissance de la périphérie cloud.

Pourquoi les segments de services dépassent-ils les revenus des produits ?

Les pénuries de compétences laissent 2,8 millions de postes de cybersécurité non pourvus, ce qui amène les entreprises à recourir aux services professionnels et gérés, qui affichent un TCAC de 30,05 %.

Quelle région offre la plus forte opportunité future ?

L'Asie-Pacifique devrait enregistrer un TCAC de 27,90 % jusqu'en 2031, portée par une croissance à deux chiffres des budgets de cybersécurité et des tranches SASE portées par les opérateurs qui simplifient l'adoption.

Comment les décrets présidentiels influencent-ils les feuilles de route des fournisseurs ?

Les décrets 14028 et 14144 obligent les agences fédérales et leurs fournisseurs à adopter des référentiels zéro confiance, incitant les fournisseurs à renforcer les chaînes d'approvisionnement logicielles et à intégrer la vérification continue dans leurs suites de produits.

Dernière mise à jour de la page le: