Taille et Part du Marché du Counter Cyberterrorism

Analyse du Marché du Counter Cyberterrorism par Mordor Intelligence

La taille du marché du counter cyberterrorism était évaluée à 33,87 milliards USD en 2025 et devrait croître de 34,96 milliards USD en 2026 pour atteindre 40,94 milliards USD d'ici 2031, à un TCAC de 3,22% durant la période de prévision (2026-2031). La hausse des allocations gouvernementales, l'escalade des offensives d'États-nations et l'adoption plus large des outils de sécurité pilotés par l'IA sous-tendent cette expansion modérée mais régulière. Des programmes fédéraux tels que le budget de cybersécurité de 27,5 milliards USD des États-Unis et la demande cyber du Pentagone de 14,5 milliards USD illustrent l'ampleur de la demande du secteur public.[1]David Perera, "Le Budget Fédéral Américain Propose 27,5 Milliards USD pour la Cybersécurité," BankInfoSecurity, BANKINFOSECURITY.COM La croissance des dépenses de niveau défense se combine aux transitions des entreprises, passant des contrôles périmètraux aux écosystèmes de renseignement sur les menaces, tandis que la migration vers le cloud soutient la demande pour des modèles de déploiement flexibles. La consolidation des fournisseurs — 362 transactions de cybersécurité d'une valeur de 49,9 milliards USD en 2024 — influence également les trajectoires de croissance en regroupant des capacités autrefois distinctes sous des plateformes intégrées.[2]CrowdStrike, "CrowdStrike Collabore avec NVIDIA pour Faire Progresser l'IA Agentique," CROWDSTRIKE.COM

Principaux Points à Retenir du Rapport

- Par type de solution, la sécurité réseau a dominé avec 27,10% de la part du marché du counter cyberterrorism en 2025, tandis que la sécurité pilotée par l'IA devrait progresser à un TCAC de 22,80% jusqu'en 2031.

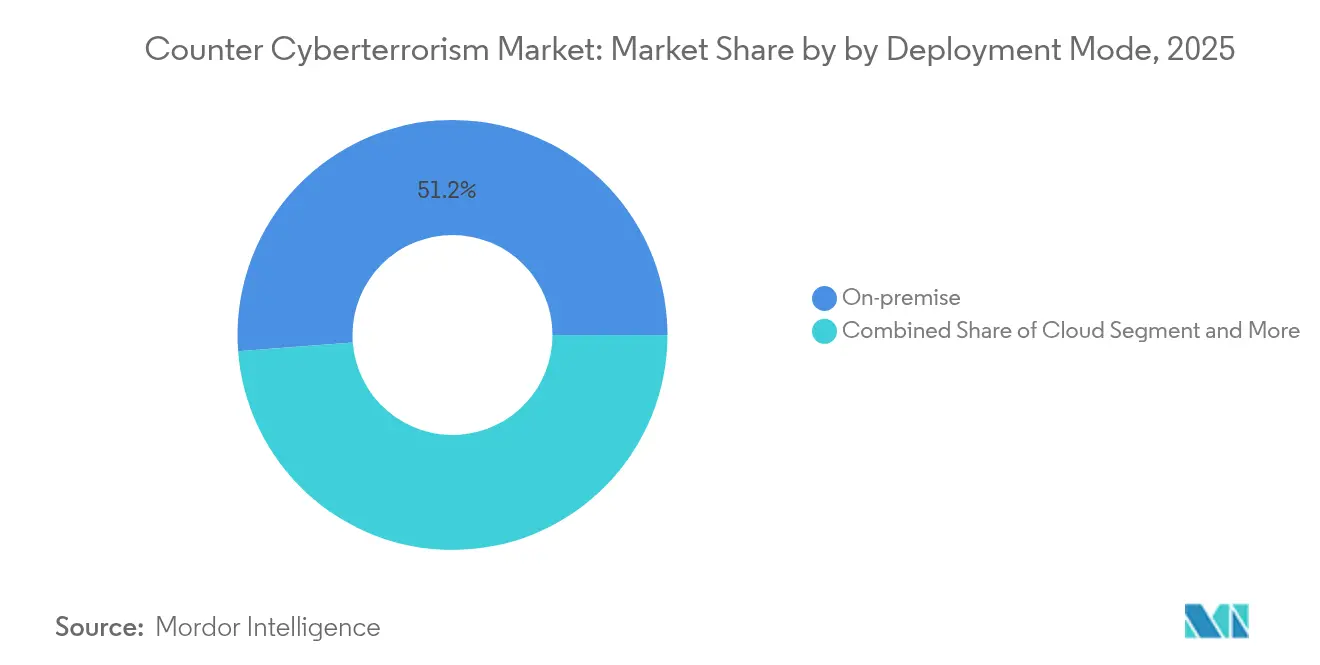

- Par mode de déploiement, le sur site a dominé avec 51,20% de la part du marché du counter cyberterrorism en 2025, tandis que le segment cloud devrait progresser à un TCAC de 13,20% jusqu'en 2031.

- Par couche de sécurité, le réseau a dominé avec 29,55% de la part du marché du counter cyberterrorism en 2025, tandis que le segment données/cloud devrait progresser à un TCAC de 17,80% jusqu'en 2031.

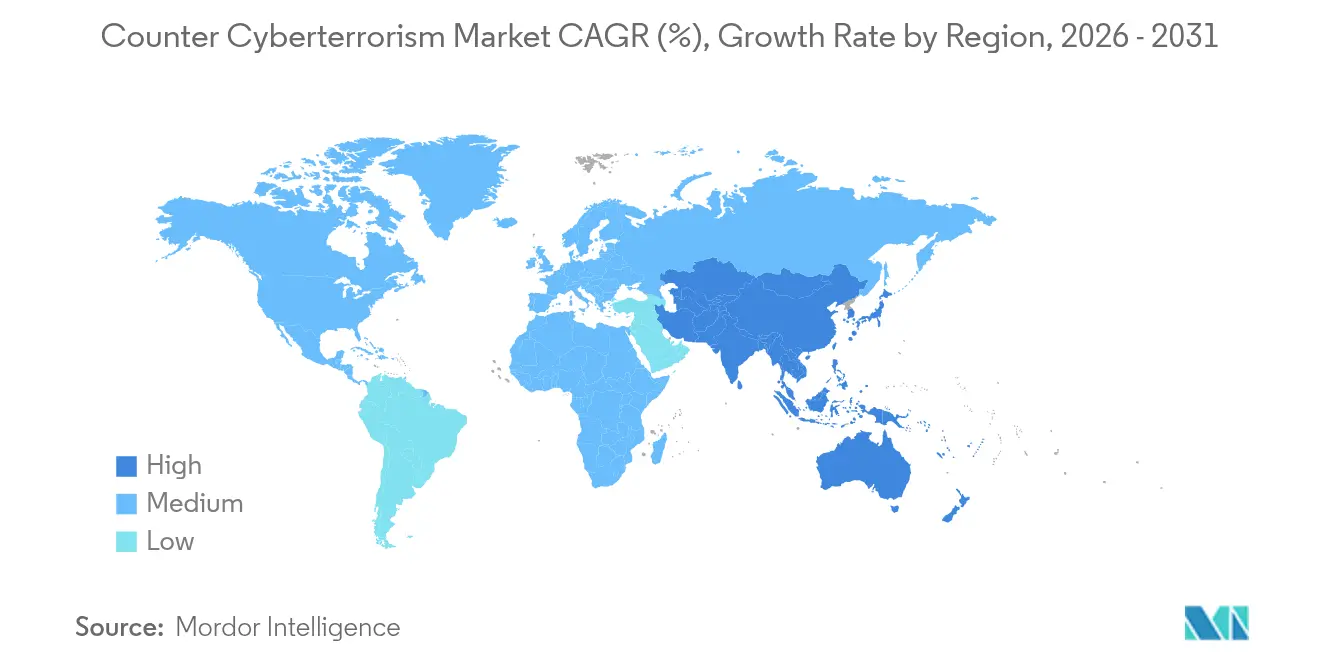

- Par géographie, l'Amérique du Nord a représenté 34,80% de la part des revenus de la taille du marché du counter cyberterrorism en 2025, tandis que l'Asie-Pacifique progresse à un TCAC de 13,95% jusqu'en 2031.

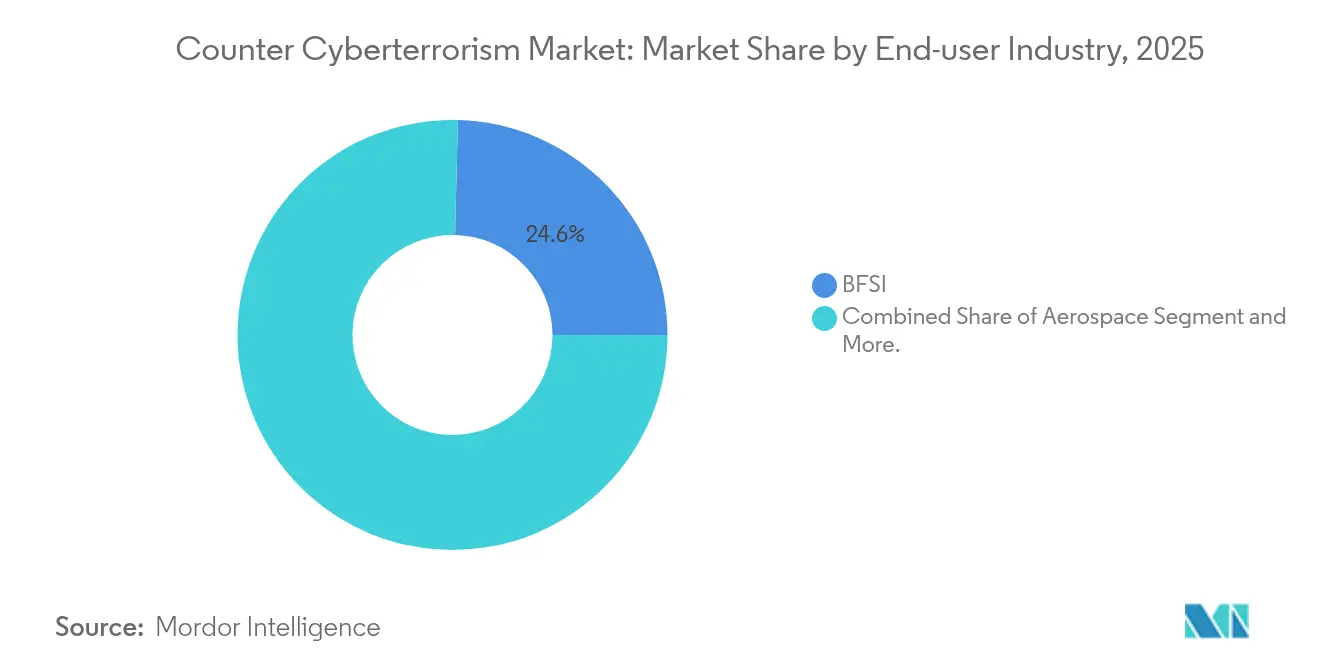

- Par utilisateur final, le BFSI détenait 24,60% de la taille du marché du counter cyberterrorism en 2025 ; le secteur de la santé s'accélère à un TCAC de 17,20% jusqu'en 2031.

Remarque : Les chiffres de la taille du marché et des prévisions de ce rapport sont générés à l’aide du cadre d’estimation propriétaire de Mordor Intelligence, mis à jour avec les données et analyses les plus récentes disponibles en 2026.

Tendances et Perspectives Mondiales du Marché du Counter Cyberterrorism

Analyse de l'Impact des Moteurs*

| Moteur | (~) % d'Impact sur les Prévisions de TCAC | Pertinence Géographique | Calendrier d'Impact |

|---|---|---|---|

| Offensives cyber croissantes d'États-nations | +0.8% | Mondial, avec concentration en Amérique du Nord et en Europe | Moyen terme (2-4 ans) |

| Adoption de la détection des menaces pilotée par l'IA | +1.2% | Mondial, porté par l'Amérique du Nord et l'APAC | Court terme (≤ 2 ans) |

| Expansion de la surface d'attaque 5G/IIoT | +0.6% | Cœur APAC, débordement vers l'Amérique du Nord et l'Europe | Long terme (≥ 4 ans) |

| Essor du Cybersécurité-as-a-Service (C-aa-S) | +0.9% | Mondial, avec adoption précoce en Amérique du Nord | Moyen terme (2-4 ans) |

| Escalade des amendes réglementaires sur les violations de données | +0.7% | Europe et Amérique du Nord, en expansion vers l'APAC | Court terme (≤ 2 ans) |

| Échanges de renseignements sur les menaces du dark web en temps réel | +0.5% | Mondial, concentré dans les marchés développés | Moyen terme (2-4 ans) |

| Source: Mordor Intelligence | |||

Les Offensives Cyber Croissantes des États-Nations Stimulent la Modernisation de la Défense

Les campagnes persistantes soutenues par des États ciblent désormais les infrastructures critiques et les processus démocratiques avec des tactiques multi-vecteurs. Le Pentagone a réservé 3,1 milliards USD pour le zéro-confiance et le chiffrement de nouvelle génération dans son budget cyber 2025, ancrant la transition de la réponse aux incidents vers la chasse active aux menaces.[3]Colin Demarest, "Le Pentagone Sollicite 14,5 Milliards USD pour les Dépenses Cyber, Dont le Zéro-Confiance," C4ISRNET, C4ISRNET.COML'appropriation de 1,7 milliard USD du Commandement Cyber Américain donne en outre la priorité à la préparation aux contre-offensives et à la coordination multi-domaines.[4]Commandement Cyber Américain, "Justification du Budget de l'Exercice 2025," DEFENSE.GOVUn tel niveau d'attention incite les éditeurs de plateformes à intégrer des fonctionnalités d'attribution, de forensique et d'automatisation répondant aux critères d'acquisition de sécurité nationale.

La Détection des Menaces Pilotée par l'IA Transforme les Opérations de Sécurité

L'IA à l'échelle de production façonne désormais les centres d'opérations de sécurité, les temps de rupture moyens se réduisant à 62 minutes. Les tests CrowdStrike-NVIDIA divisent par deux les charges de traitement tout en doublant les vitesses de détection, soulageant la fatigue des analystes. Les modèles adaptatifs ingèrent la télémétrie des points de terminaison, du réseau et du cloud pour prédire le comportement des adversaires, mais 40% des heures d'analystes sont encore consacrées à la poursuite de faux positifs. Les fournisseurs affinent ainsi l'enrichissement par IA générative et la priorisation contextuelle pour améliorer les ratios signal-sur-bruit et maximiser l'expertise humaine limitée.

L'Expansion de la Surface d'Attaque 5G/IIoT Crée de Nouvelles Vulnérabilités

Les déploiements 5G industriels interconnectent des actifs de technologie opérationnelle autrefois isolés des réseaux informatiques. Quarante-cinq familles de produits de technologie opérationnelle présentent des failles intégrées, exposant les services publics critiques à des exploits de mouvement latéral. Alors que les menaces quantiques se profilent, le Institut National des Standards et de la Technologie donne la priorité à la cryptographie post-quantique pour protéger le chiffrement du réseau dorsal 5G, accélérant la demande du marché pour les protections de la couche données et la segmentation zéro-confiance même dans les environnements industriels hérités.

L'Essor du Cybersécurité-as-a-Service Redéfinit la Dynamique du Marché

Les plateformes de sécurité gérée démocratisent la défense de niveau entreprise pour les organisations aux ressources limitées. Le cap du milliard USD de CrowdStrike sur la place de marché AWS met en évidence la viabilité du SaaS et l'élasticité des prix pour les services de chasse aux menaces évolutifs. Les fournisseurs exploitent des lacs de données multi-locataires et la corrélation par IA entre les clients, réduisant les coûts par locataire tout en améliorant la précision de détection — une proposition de valeur convaincante face à un déficit mondial de compétences de 4,8 millions de personnes.

Analyse de l'Impact des Freins*

| Frein | (~) % d'Impact sur les Prévisions de TCAC | Pertinence Géographique | Calendrier d'Impact |

|---|---|---|---|

| Pénurie de talents de niveau 1 en guerre cyber | -0.9% | Mondial, plus aiguë en Amérique du Nord et en Europe | Long terme (≥ 4 ans) |

| Silos de partage de données inter-agences | -0.4% | Amérique du Nord et Europe, émergents en APAC | Moyen terme (2-4 ans) |

| Systèmes de technologie opérationnelle hérités avec protocoles propriétaires | -0.6% | Mondial, concentré dans les régions industrielles | Long terme (≥ 4 ans) |

| Taux élevés de faux positifs dans les modèles d'apprentissage automatique | -0.3% | Mondial, affectant les premiers adopteurs de l'IA | Court terme (≤ 2 ans) |

| Source: Mordor Intelligence | |||

La Pénurie de Talents de Niveau 1 en Guerre Cyber Freine la Croissance

Les États-Unis à eux seuls affichent 663 000 postes non pourvus, faisant grimper les primes salariales et ralentissant le déploiement des projets. Les compétences avancées nécessitant 5 à 7 ans d'apprentissage par l'expérience, les entreprises se tournent vers l'automatisation et les partenariats avec des prestataires de services de sécurité gérés pour combler les lacunes, renforçant la demande pour les offres de Cybersécurité-as-a-Service plutôt que pour les développements en interne.

Les barrières de classification et les formats incompatibles compromettent la collaboration en temps réel malgré des programmes tels que l'initiative Diagnostics et Mitigation Continus de 470 millions USD de l'Agence pour la Cybersécurité et la Sécurité des Infrastructures. Les entreprises privées détiennent souvent des données de menaces plus récentes mais hésitent à partager leurs informations, freinant la conscience situationnelle globale et affaiblissant la posture de défense collective.

*Nos prévisions mises à jour traitent les impacts des moteurs et des freins comme directionnels et non additifs. Les prévisions d’impact révisées reflètent la croissance de base, les effets de mix et les interactions entre variables.

Analyse des Segments

Par Secteur d'Utilisateur Final : Le Secteur de la Santé Accélère les Dépenses Défensives

Le TCAC de 17,20% du secteur de la santé jusqu'en 2031 dépasse tous les autres secteurs, même si le BFSI conserve la plus grande part de la taille du marché du counter cyberterrorism en 2025. Les pertes quotidiennes dues aux incidents ont atteint 2 millions USD, et 92% des prestataires ont signalé des attaques ciblées, poussant les hôpitaux à adopter le zéro-confiance et la détection gérée malgré les contraintes budgétaires. Des subventions gouvernementales d'une valeur de 800 millions USD aident les établissements aux ressources limitées à moderniser leurs défenses. Le BFSI maintient des contrôles robustes motivés par les audits réglementaires et les données à haute valeur ajoutée, tandis que les budgets défense-aérospatiale ancrent les exigences des systèmes classifiés.

La hausse des primes de rançongiciels et les implications pour la sécurité des patients incitent les conseils d'administration à traiter la cybersécurité comme un risque d'entreprise, et non comme une charge informatique. Le chevauchement des dispositifs médicaux IoT et des systèmes hérités de dossiers de santé électroniques ajoute de la complexité, renforçant la demande d'intégration pour la détection d'anomalies pilotée par l'IA. Dans tous les secteurs, le marché du counter cyberterrorism prend en charge des niveaux de service sur mesure qui correspondent aux réglementations verticales, ce qui explique pourquoi les prestataires de services de sécurité gérés alignés sur les secteurs captent une part de portefeuille croissante.

Note: Les parts de segment de tous les segments individuels sont disponibles à l'achat du rapport

Par Type de Solution : L'Innovation Pilotée par l'IA Dépasse la Sécurité Traditionnelle

Les outils de sécurité réseau détiennent 27,10% de la taille du marché du counter cyberterrorism ; pourtant, les solutions d'IA prédictive affichant un TCAC de 22,80% signalent un virage stratégique du renforcement périmétral vers l'analyse comportementale. Les suites de points de terminaison restent indispensables avec la persistance du travail à distance, et la sécurité cloud progresse aux côtés de l'adoption multi-cloud. Les contrôles centrés sur les données se développent sous l'effet de mandats de confidentialité plus stricts, tandis que les plateformes d'identité font évoluer les modèles d'authentification continue évaluant à la fois l'intention de l'utilisateur et la posture du dispositif.

Les attaques sur la chaîne d'approvisionnement logicielle font augmenter les budgets de sécurité applicative, stimulant la demande de validation de nomenclature logicielle et d'automatisation DevSecOps. Les fournisseurs fusionnent les flux de renseignements sur les menaces avec l'orchestration zéro-confiance, créant des consoles unifiées qui réduisent la prolifération des outils — une proposition attrayante alors que les achats favorisent la largeur des plateformes plutôt que la profondeur des solutions ponctuelles.

Par Mode de Déploiement : Le Cloud Progresse Même si le Sur Site Domine

Les installations sur site représentent encore 51,20% de la taille du marché du counter cyberterrorism en raison des mandats de souveraineté et de la confiance culturelle dans l'infrastructure propre. Pourtant, les déploiements cloud progressent à un TCAC de 13,20%, portés par l'évolutivité des moteurs de renseignement sur les menaces SaaS. Les modèles hybrides servent les entreprises averses au risque qui conservent leurs actifs les plus précieux en local tout en exploitant l'analytique cloud pour les charges de travail moins sensibles.

Les alliances d'intégration telles que CrowdStrike avec Google Cloud sécurisent les charges de travail dans les environnements multi-cloud, répondant à une hausse de 75% des intrusions cloud. Les cadres réglementaires codifient de plus en plus les normes de chiffrement et de journalisation plutôt que de dicter l'emplacement, abaissant les barrières à l'adoption et orientant les achats vers des abonnements favorables aux dépenses d'exploitation.

Note: Les parts de segment de tous les segments individuels sont disponibles à l'achat du rapport

Par Couche de Sécurité : La Protection des Données Devient un Objectif Central

Les contrôles de la couche réseau génèrent 29,55% des revenus, mais la sécurité de la couche données est la plus rapide à progresser avec un TCAC de 17,80%, reflétant l'acceptation que les attaquants percent souvent les périmètres. Les lignes directrices résistantes au quantique du Institut National des Standards et de la Technologie stimulent les cycles de renouvellement de la cryptographie, et les conseils d'administration réservent des financements pour la classification, la tokenisation et les sauvegardes immuables. Les investissements dans la couche des points de terminaison persistent à mesure que la prolifération des dispositifs et le travail à distance élargissent les surfaces d'attaque, tandis que les défenses de la couche applicative prennent de l'importance pour contrer les exploits de la chaîne d'approvisionnement logicielle.

Les organisations convergent autour de cadres centrés sur les données qui surveillent les actifs quel que soit l'environnement d'hébergement, renforçant la demande d'orchestration de clés de chiffrement et de moteurs de prévention des pertes de données en temps réel. Les fournisseurs se différencient par la facilité d'intégration et l'automatisation des politiques, faisant progresser la friction concurrentielle de la profondeur des signatures à la largeur de l'orchestration.

Analyse Géographique

L'Amérique du Nord ancre 34,80% de la taille du marché du counter cyberterrorism, portée par l'allocation fédérale américaine de 27,5 milliards USD pour la cybersécurité et les dépenses militaires cyber annuelles de 30 milliards USD. Le Canada coopère à travers le Plan d'Action Cyber États-Unis–Canada, et le Mexique accélère les mesures de protection des infrastructures critiques dans le cadre de dispositifs trilatéraux. Des régimes de conformité matures tels que le CMMC et le GLBA poussent les entreprises vers une surveillance continue des menaces, soutenant le renouvellement des plateformes dans tous les secteurs.

L'Asie-Pacifique enregistre le TCAC le plus rapide à 13,95% alors que les gouvernements répondent à une hausse de 16% des attaques hebdomadaires et à une croissance de 50% de la souscription à la cyber-assurance. La Loi sur la Sécurité des Données de la Chine et les mandats CERT-IN de l'Inde élargissent les déclarations obligatoires, tandis que le Japon finance 6 milliards USD pour la cyber-fortification industrielle. La Stratégie Cyber 2025-2030 de l'Australie met l'accent sur le développement de capacités souveraines, amplifiant la demande de prestataires de services de sécurité gérés auprès des entreprises du marché intermédiaire.

L'Europe maintient une part stable sous les mesures de responsabilisation pilotées par le RGPD qui ont infligé 1,2 milliard EUR d'amendes en 2024. La feuille de route post-quantique coordonnée de l'Union Européenne catalyse les subventions des États membres pour les modernisations cryptographiques, bénéficiant aux éditeurs de plateformes offrant un chiffrement hybride. La Force Cyber Nationale du Royaume-Uni fusionne les mandats offensifs-défensifs, la France accélère les certifications SecNumCloud, et la loi allemande KRITIS-Dachgesetz élargit le périmètre des infrastructures critiques, stimulant l'acquisition de sécurité intégrée.

Paysage Concurrentiel

Une consolidation modérée définit le marché du counter cyberterrorism, les principales suites intégrant les fonctions de points de terminaison, de réseau et d'identité. CrowdStrike, Palo Alto Networks, Microsoft et Cisco exploitent leur échelle, la largeur de leurs lacs de données et leurs pipelines d'IA pour maintenir une croissance de produits à deux chiffres. La fidélisation à la plateforme se renforce alors que les clients privilégient la télémétrie unifiée et la réponse automatisée pour faire face à la pénurie d'analystes.

La dynamique d'acquisition est restée élevée avec 362 transactions en 2024 ; par exemple, le rachat par Palo Alto du spécialiste en sécurité cloud Cider Security et la prise de contrôle de Splunk par Cisco, finalisée au premier trimestre 2025, illustrent les mouvements visant à fusionner le SIEM, le SOAR et le XDR en des ensembles cohérents. Les partenariats dépassent les intégrations ponctuelles : les accords zéro-confiance Zscaler–CrowdStrike permettent le partage de scores de risque et l'orchestration des politiques, tandis que l'alliance Fortinet connecte les informations des points de terminaison aux pare-feux de nouvelle génération pour le confinement des mouvements latéraux.

Un espace blanc subsiste dans la cryptographie quantique sécurisée, où l'adoption est proche de 0,03% malgré les normes provisoires du Institut National des Standards et de la Technologie. Les fournisseurs de niche exploitent cette lacune avec des modules d'échange de clés basés sur les réseaux, tandis que les innovateurs en IA générative développent des modèles de détection d'hameçonnage contextuels. La différenciation concurrentielle repose ainsi sur la fidélité des modèles d'IA, l'ouverture à l'intégration et le délai de rentabilisation plutôt que sur les listes de fonctionnalités.

Leaders du Secteur du Counter Cyberterrorism

-

Palo Alto Networks

-

Cisco Systems, Inc.

-

Microsoft Corporation

-

Fortinet, Inc.

-

CrowdStrike Holdings, Inc.

- *Avis de non-responsabilité : les principaux acteurs sont triés sans ordre particulier

Développements Récents du Secteur

- Mars 2025 : CrowdStrike collabore avec NVIDIA pour doubler la vitesse de détection tout en réduisant le calcul de 50%, soulageant la surcharge des analystes du Centre des Opérations de Sécurité.

- Février 2025 : CrowdStrike et Google Cloud élargissent Mandiant MDR en utilisant Falcon pour faire face à une croissance de 75% des intrusions cloud.

- Décembre 2024 : CrowdStrike ajoute l'analyse de conteneurs par IA pour les charges de travail Amazon SageMaker, étendant les protections de sécurité en amont.

- Octobre 2024 : CrowdStrike–Fortinet intègrent les renseignements des points de terminaison et du pare-feu pour un confinement unifié des mouvements latéraux.

Périmètre du Rapport Mondial sur le Marché du Counter Cyberterrorism

Le cyberterrorisme désigne les menaces et attaques illicites contre les réseaux, les ordinateurs et les informations qui y sont stockées afin de contraindre ou d'effrayer un gouvernement ou sa population à poursuivre des objectifs politiques ou sociaux. Le counter cyberterrorism est une contre-attaque considérée comme le moyen le plus efficace d'amener l'attaquant à abandonner ses plans. Les contre-attaques cyber sont parfois utilisées en tant qu'autodéfense pour restreindre voire stopper les cyberattaques.

Le marché du counter cyberterrorism est segmenté par secteur d'utilisateur final (défense, aérospatiale, BFSI, entreprises, énergie et services publics, gouvernement, et autres secteurs d'utilisateurs finaux) et par géographie (Amérique du Nord, Europe, Asie-Pacifique, Amérique Latine, et Moyen-Orient & Afrique). Les tailles de marché et les prévisions sont fournies en termes de valeur en USD pour tous les segments ci-dessus.

| Défense |

| Aérospatiale |

| BFSI |

| Entreprises/Grands Comptes |

| Énergie et Services Publics |

| Gouvernement et Agences de Renseignement |

| Santé |

| Solutions de Sécurité Réseau |

| Solutions de Sécurité des Points de Terminaison |

| Solutions de Sécurité Cloud |

| Sécurité Applicative |

| Sécurité des Données et des Bases de Données |

| Gestion des Identités et des Accès |

| Renseignement sur les Menaces et Prestataires de Services de Sécurité Gérés |

| Sur site |

| Cloud |

| Hybride |

| Géré / Hébergé |

| Couche Réseau |

| Couche des Points de Terminaison |

| Couche Applicative |

| Couche Données / Cloud |

| Amérique du Nord | États-Unis | |

| Canada | ||

| Mexique | ||

| Amérique du Sud | Brésil | |

| Argentine | ||

| Reste de l'Amérique du Sud | ||

| Europe | Allemagne | |

| Royaume-Uni | ||

| France | ||

| Italie | ||

| Espagne | ||

| Russie | ||

| Reste de l'Europe | ||

| Asie-Pacifique | Chine | |

| Japon | ||

| Inde | ||

| Corée du Sud | ||

| Reste de l'Asie-Pacifique | ||

| Moyen-Orient et Afrique | Moyen-Orient | Arabie Saoudite |

| Émirats Arabes Unis | ||

| Turquie | ||

| Israël | ||

| Reste du Moyen-Orient | ||

| Afrique | Afrique du Sud | |

| Nigéria | ||

| Reste de l'Afrique | ||

| Par Secteur d'Utilisateur Final | Défense | ||

| Aérospatiale | |||

| BFSI | |||

| Entreprises/Grands Comptes | |||

| Énergie et Services Publics | |||

| Gouvernement et Agences de Renseignement | |||

| Santé | |||

| Par Type de Solution | Solutions de Sécurité Réseau | ||

| Solutions de Sécurité des Points de Terminaison | |||

| Solutions de Sécurité Cloud | |||

| Sécurité Applicative | |||

| Sécurité des Données et des Bases de Données | |||

| Gestion des Identités et des Accès | |||

| Renseignement sur les Menaces et Prestataires de Services de Sécurité Gérés | |||

| Par Mode de Déploiement | Sur site | ||

| Cloud | |||

| Hybride | |||

| Géré / Hébergé | |||

| Par Couche de Sécurité | Couche Réseau | ||

| Couche des Points de Terminaison | |||

| Couche Applicative | |||

| Couche Données / Cloud | |||

| Par Géographie | Amérique du Nord | États-Unis | |

| Canada | |||

| Mexique | |||

| Amérique du Sud | Brésil | ||

| Argentine | |||

| Reste de l'Amérique du Sud | |||

| Europe | Allemagne | ||

| Royaume-Uni | |||

| France | |||

| Italie | |||

| Espagne | |||

| Russie | |||

| Reste de l'Europe | |||

| Asie-Pacifique | Chine | ||

| Japon | |||

| Inde | |||

| Corée du Sud | |||

| Reste de l'Asie-Pacifique | |||

| Moyen-Orient et Afrique | Moyen-Orient | Arabie Saoudite | |

| Émirats Arabes Unis | |||

| Turquie | |||

| Israël | |||

| Reste du Moyen-Orient | |||

| Afrique | Afrique du Sud | ||

| Nigéria | |||

| Reste de l'Afrique | |||

Questions Clés Traitées dans le Rapport

Quelle est la valeur actuelle du marché du counter cyberterrorism ?

La taille du marché du counter cyberterrorism est de 34,96 milliards USD en 2026.

À quelle vitesse le secteur devrait-il croître au cours des cinq prochaines années ?

Il devrait progresser à un TCAC de 3,22%, atteignant 40,94 milliards USD d'ici 2031.

Quelle région géographique se développe le plus rapidement ?

L'Asie-Pacifique est en tête avec un TCAC projeté de 13,95% jusqu'en 2031.

Quel type de solution affiche le taux de croissance le plus élevé ?

Les solutions de sécurité pilotées par l'IA progressent à un TCAC de 22,80% jusqu'en 2031.

Dernière mise à jour de la page le: