Adaptiv Sicherheit Marktgröße und Marktanteil

Adaptiv Sicherheit Marktanalyse von Mordor Intelligenz

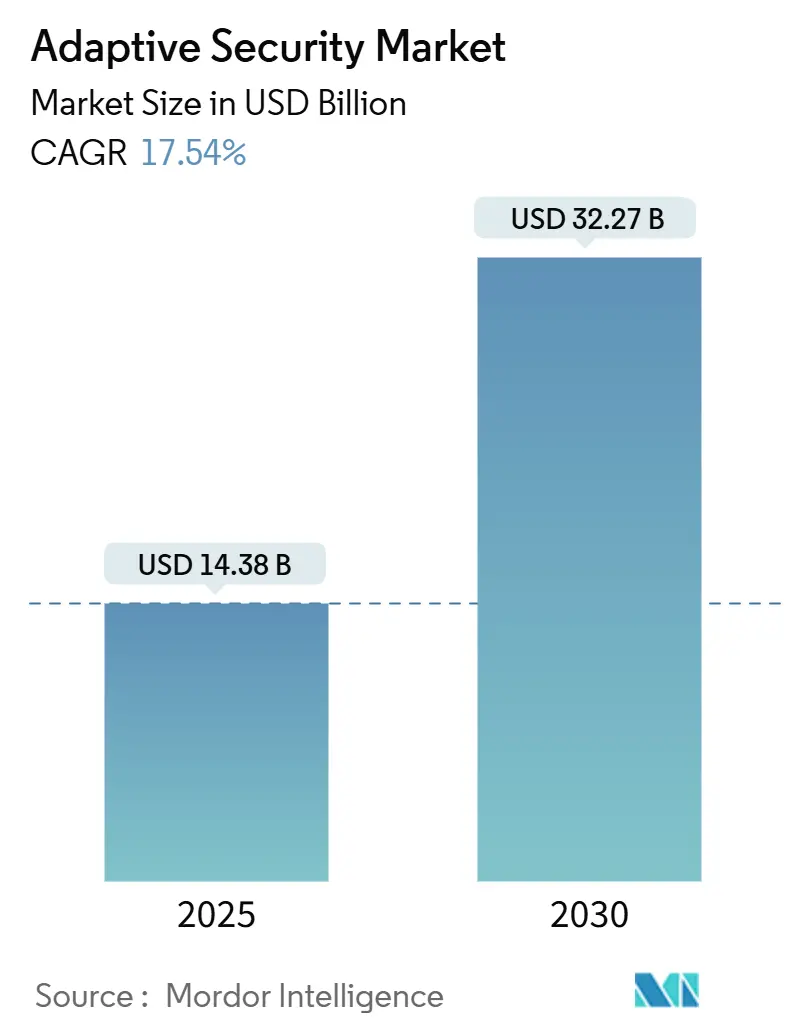

Der Adaptiv Sicherheit Markt wird mit USD 14,38 Milliarden im Jahr 2025 bewertet und soll bis 2030 USD 32,27 Milliarden erreichen, mit einem robusten CAGR von 17,54%. Diese Expansion spiegelt den raschen Wandel von perimeter-zentrierten Abwehrsystemen zu selbstlernenden Architekturen wider, die Nutzerverhalten, Vermögenswert-Kontext und Bedrohung Intelligenz In Echtzeit analysieren. Null-Trust-Mandate der Regierung, schärfere regulatorische Strafen und ein beispielloser Anstieg von KI-gesteuerten Angriffsverkehr zwingen Unternehmen dazu, statische Kontrollen aufzugeben und kontinuierlich angepasste Schutzmaßnahmen zu übernehmen. Anbieter integrieren Large-Sprache-Modell-Reasoning, automatisierte Policy-Orchestrierung und Verhaltensanalytik In einheitliche Plattformen, wodurch die mittlere Zeit zur Erkennung und Reaktion reduziert und der administrative Aufwand gesenkt wird. Die organische Nachfrage wird durch wachsende Sorgen auf Vorstandsebene über Markenschäden und Ransomware-Zahlungen verstärkt, die routinemäßig die Kosten proaktiver Kontrollen übersteigen.

Wichtige Erkenntnisse des Berichts

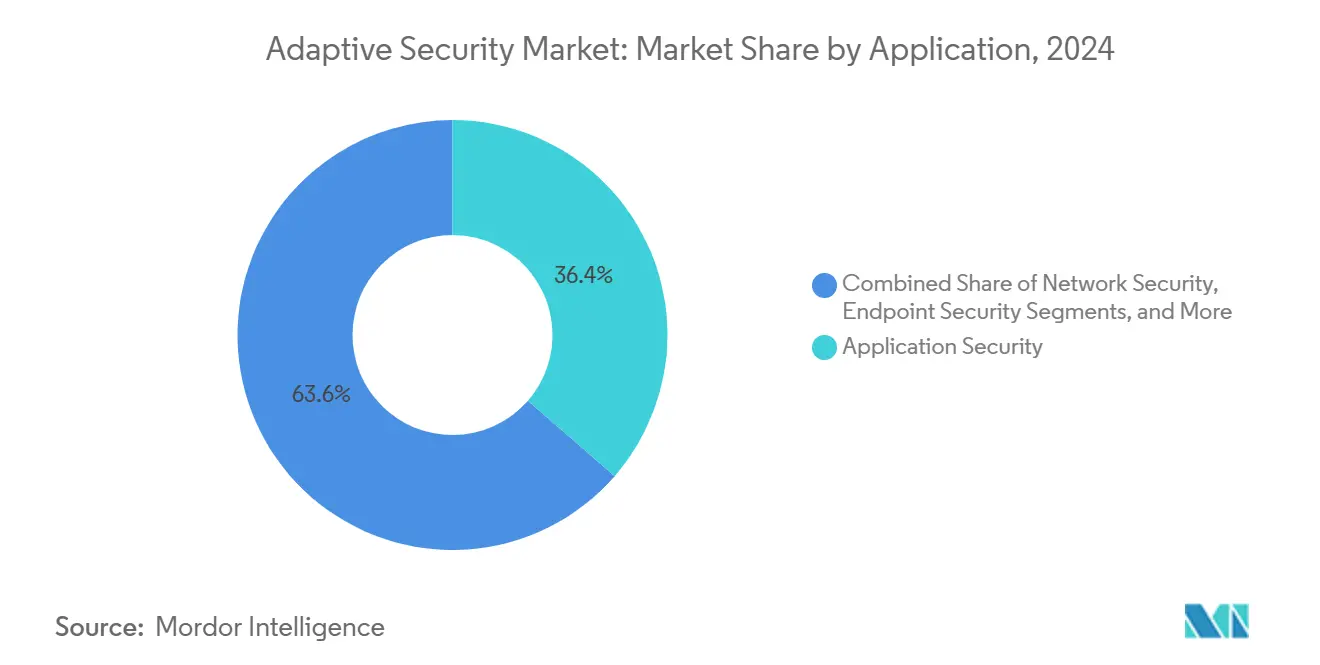

- Nach Anwendung führte Anwendung Sicherheit mit 36,4% des Adaptiv Sicherheit Marktanteils In 2024; Wolke Sicherheit ist auf dem Weg, mit einem CAGR von 18,1% bis 2030 zu expandieren.

- Nach Angebot machten Lösungen 62,6% der Adaptiv Sicherheit Marktgröße In 2024 aus, während Dienstleistungen den höchsten prognostizierten CAGR von 17,8% bis 2030 verzeichnen.

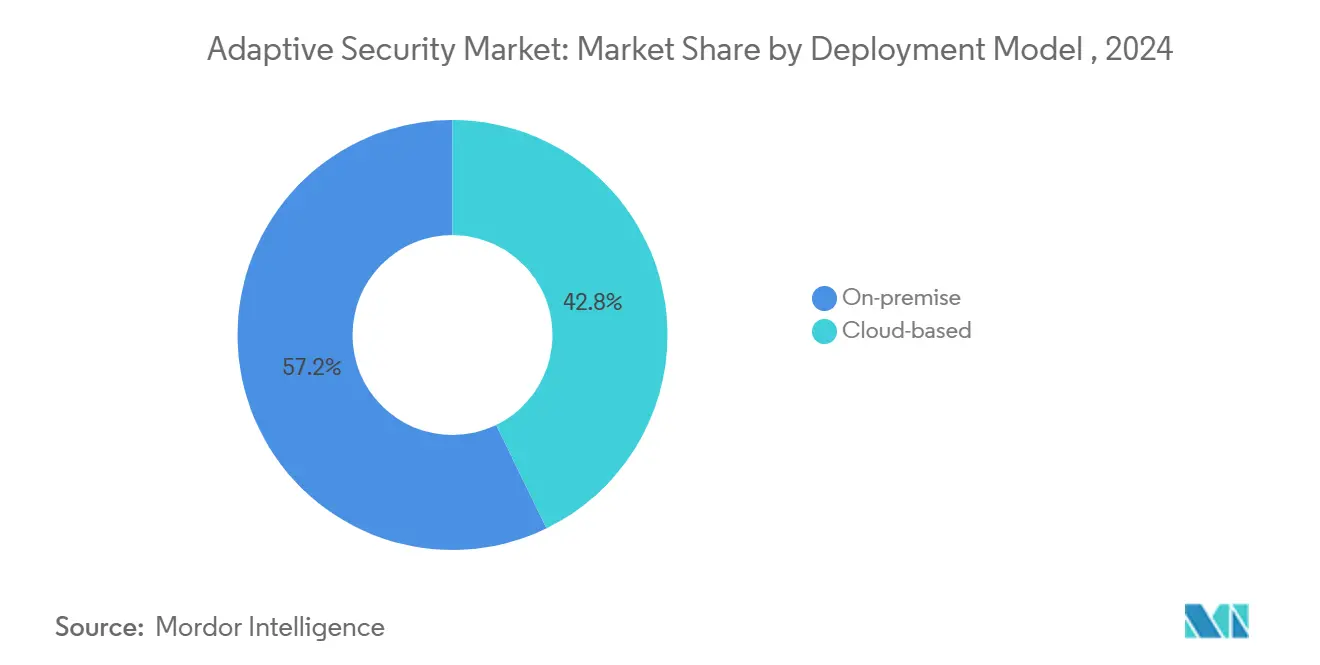

- Nach Deployment hielten An-Premises-Modelle 57,2% des Adaptiv Sicherheit Marktanteils In 2024; Wolke-basierte Deployments werden voraussichtlich mit 19,7% CAGR bis 2030 wachsen.

- Nach Endnutzer eroberte bfsi 27,1% Umsatzanteil In 2024; Gesundheitswesen steigt am schnellsten mit einem CAGR von 18,4%.

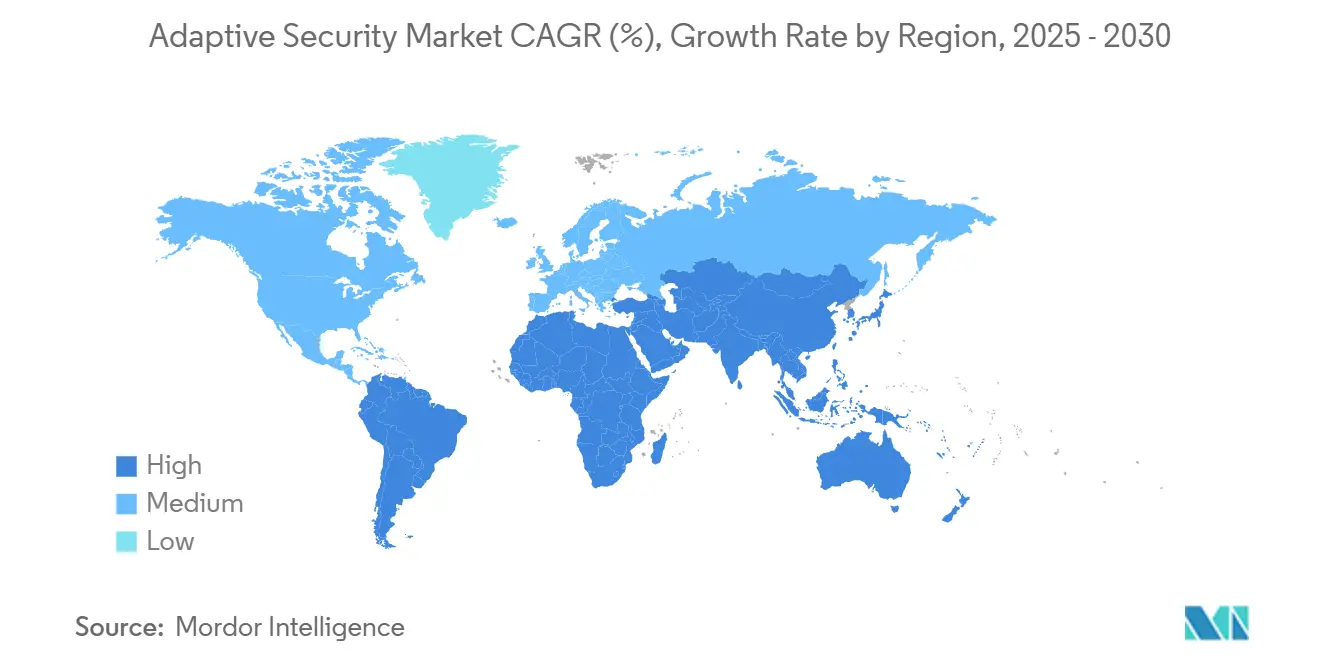

- Nach Geografie dominierte Nordamerika mit 32,8% des Umsatzes von 2024, während Asien-Pazifik für den schnellsten Anstieg mit einem CAGR von 19,3% positioniert ist.

Globale Adaptiv Sicherheit Markttrends und Einblicke

Treiber-Wirkungsanalyse

| Treiber | (~) % Wirkung auf CAGR-Prognose | Geografische Relevanz | Wirkungszeitraum |

|---|---|---|---|

| Eskalierende Anzahl und Komplexität von Cyberangriffen | 4.2% | Global | Kurze Frist (≤ 2 Jahre) |

| Regulatorische Mandate (DSGVO, CCPA, DORA, NIS2, etc.) | 3.8% | Nordamerika und EU, Übertragung auf Asien-Pazifik | Mittlere Frist (2-4 Jahre) |

| Unternehmens-Wolke und SaaS-Ausbreitung mit Null-Trust-Kontrollen | 3.5% | Global, mit Konzentration In Nordamerika und EU | Mittlere Frist (2-4 Jahre) |

| KI-generierter Angriffsverkehr überholt regelbasierte Abwehr | 2.9% | Global, zuerst entwickelte Märkte | Kurze Frist (≤ 2 Jahre) |

| Anstieg von Maschine-Zu-Maschine-Identitäten mit kontinuierlicher Risikobewertung | 2.1% | Asien-Pazifik Kern, Übertragung auf global | Lange Frist (≥ 4 Jahre) |

| 5 G-Netzwerk-Schneiden treibt Mikrosegmentierung voran | 1.2% | Asien-Pazifik und EU Early Adopter, globale Expansion | Lange Frist (≥ 4 Jahre) |

| Quelle: Mordor Intelligence | |||

KI-generierter Angriffsverkehr überholt regelbasierte Abwehr

KI-unterstützte Angreifer automatisieren jetzt Phishing, Schwachstellenentdeckung und laterale Bewegung und erzeugen Verkehrsmuster, die signaturbasierte Werkzeuge umgehen. CrowdStrike startete 2025 agentische KI-Modul, die autonom nie gesehene Malware über Endpunkte und Wolke-Workloads jagen und eindämmen.[1]CrowdStrike, "Agentic KI Bedrohung Hunting Launch," crowdstrike.comDarktraces autonome Antwort-Motor blockiert bereits verdächtige Sessions mittendrin, wie bei der Eindämmung von ClickFix-Phishing-Wellen 2025. Diese Belege zeigen, wie Echtzeit-Verhaltensmodelle statische Regelsätze übertreffen und die Nachfrage nach Adaptiv Sicherheit Marktlösungen festigen, die Richtlinien ohne menschliche Anpassung verfeinern.

Regulatorische Mandate treiben compliance-basierte Sicherheitsinvestitionen

Die EU-NIS2- und DORA-Verordnungen, die 2025 In Kraft traten, verhängen Bußgelder bis zu EUR 10 Millionen oder 2% des globalen Umsatzes für unzureichende Cyberkontrollen und zwingen Banken, Versorgungsunternehmen und digitale Dienstleister zur Implementierung kontinuierlicher Überwachung und Least-Privilege-Zugang. uns-Bundesbehörden stehen unter identischem Druck durch Executive Befehl 14028, wobei CISAs Null-Trust-Maturity-Modell phasierte Meilensteine bis Fiskaljahr 2027 detailliert.[2]Cybersicherheit Und Infrastruktur Sicherheit Agency, "Null Trust Maturity Modell," cisa.govDas uns-Verteidigungsministerium ergänzt dies mit einem obligatorischen Null-Trust-Framework für alle Netzwerke bis 2027. Zusammen schaffen diese Mandate einen Multiplikatoreffekt, der den Adaptiv Sicherheit Markt ankurbelt, da Unternehmen einheitliche Plattformen suchen, die eine einzige Kontrolle auf mehrere Vorschriften abbilden können.

Unternehmens-Cloud und SaaS-Ausbreitung erfordert Zero-Trust-Kontrollen

Steigende Multicloud-Adoption verschiebt Workloads über feste Perimeter hinaus und macht herkömmliche VPNs ineffektiv. Siebzig Prozent der Unternehmen haben SaaS-dedizierte Sicherheitsteams gebildet, um die Ausbreitung zu zähmen, so Wolke Sicherheit Alliance-Forschung, die In Microsofts Sicherheit Copilot-Start 2025 zitiert wurde. Palo Alto Networks' Partnerschaft 2025 mit Null Networks fügt automatisierte Mikrosegmentierung zu Nächste-Generation-Firewalls hinzu und ermöglicht identitätsbewusste Richtlinien über hybride Assets.[3]Palo Alto Networks, "Null Networks Partnership Announcement," paloaltonetworks.com Diese Schritte verdeutlichen, warum Adaptiv Sicherheit Marktanbieter Netzwerk-, Workload- und Identitätstelemetrie In eine einzige Policy-Motor konvergieren, die Ressourcen überall folgen kann, wo sie sich befinden.

Anstieg von Machine-to-Machine-Identitäten erfordert kontinuierliche Risikobewertung

Branche 4.0-Rollouts verbinden Betriebstechnologie-Assets mit Unternehmensnetzwerken und multiplizieren nicht-menschliche Identitäten. Rockwell Automatisierung bemerkt, dass Fabriken, die mit IIoT-Sensoren nachgerüstet wurden, oft Tausende von nicht verwalteten Anmeldedaten pro Linie hinzufügen. ISACA empfiehlt KI-gesteuerte Credential-Hygiene, die Firmware-Status, Standort und Verhalten vor Gewährung des Gerätezugangs überprüft.[4]ISACA, "KI Und IoT Sicherheit Governance Guide," isaca.org 5 G-Netzwerk-Schneiden kompliziert die Angelegenheit weiter, indem es An-Nachfrage-Mikronetzwerke ermöglicht, die jeweils maßgeschneiderte Richtlinien erfordern, ein Szenario, das bereits durch GSMA-Richtlinien für Privat 5 G-Deployments unterstrichen wird. Adaptiv Identitäts-Governance wird zu einer Grundfähigkeit, während sich der Adaptiv Sicherheit Markt entwickelt.

Beschränkungen-Wirkungsanalyse

| Beschränkung | (~) % Wirkung auf CAGR-Prognose | Geografische Relevanz | Wirkungszeitraum |

|---|---|---|---|

| Mangel an qualifizierten Cybersicherheits-Fachkräften | -2.8% | Global, akut In Asien-Pazifik und Schwellenmärkten | Mittlere Frist (2-4 Jahre) |

| Hohe TCO und Integrationskomplexität für Brownfield-Es-Umgebungen | -2.1% | Global, konzentriert In Großunternehmen | Kurze Frist (≤ 2 Jahre) |

| Legacy-OT/ICS-Umgebungen mit proprietären Protokollen | -1.6% | Fertigung und Versorgung global | Lange Frist (≥ 4 Jahre) |

| Datensouveränitätskonflikte In mehrere-Wolke-Deployments | -1.3% | EU und Asien-Pazifik regulatorische Umgebungen | Mittlere Frist (2-4 Jahre) |

| Quelle: Mordor Intelligence | |||

Mangel an qualifizierten Cybersicherheits-Fachkräften

Es gibt fast 600.000 unbesetzte uns-Cybersicherheitsstellen, und erfahrene Praktiker haben null Prozent Arbeitslosigkeit, so Varonis' Arbeitsmarkt-Snapshot 2025. Kleine Unternehmen und asiatische KMU haben die größten Schwierigkeiten, wobei Japans KMU-Umfrage 2024 Personalengpässe als wichtigste Cyber-Bereitschaftsbarriere zeigt. Diese Lücke ermutigt Gemanagt Detektion Und Antwort Dienstleistungen und befeuert die 17,8% CAGR-Prognose für das Dienstleistungen-Segment innerhalb des Adaptiv Sicherheit Marktes. Fortinet beantwortete den Fachkräftemangel durch Einbettung von GenAI-Playbooks In FortiAnalyzer 2025, wodurch schlanke Teams Alerts triagieren können, die früher Senior-Analysten erforderten.

Hohe TCO und Integrationskomplexität für Brownfield-IT-Umgebungen

Die Nachrüstung von Null-Trust-Kontrollen auf jahrzehntealte Infrastruktur erfordert oft eine komplette Netzwerk-Neuarchitektur. CISAs Fortschritts-Audit 2024 fand Budgetüberschreitungen von 15-30% bei Bundespiloten bei der Integration von Legacy-Authentifizierungsschemata. Hersteller stehen vor ähnlicher Reibung: Proprietäre Feldbus-Protokolle fehlen oft moderne Verschlüsselung, wodurch Agent-Deployment für Uptime riskant wird. Diese unvorhergesehenen Kosten behindern schnelle Adoption und Dämpfen das Adaptiv Sicherheit Marktwachstum, obwohl Anbieter jetzt mit Overlay-Plattformen kontern, die Rip-Und-Replace minimieren.

Segmentanalyse

Nach Anwendung: Schutz von API-First-Architekturen

Die Adaptiv Sicherheit Marktgröße für Anwendung Sicherheit betrug USD 5,23 Milliarden In 2024 und behielt einen 36,4%igen Umsatzanteil aufgrund erhöhter API-Ausbeutung. Akamais Apps Und API-Bericht 2025 enthüllte, dass APIs 57% des gesamten beobachteten Verkehrs ausmachen und zunehmend als Waffe eingesetzt werden. Unternehmen setzen daher Laufzeit-Inspektion, Schema-Validierung und Verhaltensbaseline ein, um Injektion-Angriffe zu blockieren, die Perimeter-Gateways umgehen. Wolke Sicherheit hingegen wächst mit einem CAGR von 18,1%, da Null-Trust-Policy-Motoren direkt In Behälter-Orchestratoren und Serverlos-Laufzeiten eingebettet werden und DevOps-Teams einheimisch Schutzmaßnahmen geben. Anbieter wie Syncloop schichten unüberwachte Anomalie-Erkennung über Kubernetes-Cluster und reduzieren False Positives und mildern SOC-Ermüdung. Netzwerk- und Endpunktkontrollen bleiben wesentlich, konvergieren aber In Plattform-Bundles, damit Käufer Telemetrie-Pipelines rationalisieren und Kill-Kette-Unterbrechung automatisieren können.

Notiz: Segmentanteile aller einzelnen Segmente bei Berichtskauf verfügbar

Nach Angebot: Services-Expansion signalisiert Outsourcing-Momentum

Obwohl Lösungen 62,6% der Verkäufe 2024 behalten, wird die Adaptiv Sicherheit Marktgröße für Dienstleistungen schneller wachsen, da Vorstände Erkennung, Antwort und Einhaltung-Reporting an Experten auslagern. Fachkräftemangel und 24×7-Coverage-Bettürfnisse drängen sogar Fortune-500-Unternehmen zu verwalteter Orchestrierung. Cienas Fallstudie über optische Netzwerk-Kunden zeigt Dienstleistung-Anbieter, die KI-gesteuerte Bedrohung-Analytik In Konnektivitäts-Deals verpacken und Investitionsausgaben- und Kompetenzlasten für Industriekunden auslagern. Dienstleistung-Anbieter nutzen multitenant SIEMs und aiops, um Kosten pro Kunde zu reduzieren und Bruttomarge zu erweitern, was einen Zyklus verstärkt, In dem Technologie-Käufer Ergebnisse über Tool-Besitz bevorzugen.

Nach Deployment-Modell: Cloud-native Sicherheit gewinnt Boden

An-Premises-Modelle beherrschen noch einen 57,2%igen Umsatzanteil im Adaptiv Sicherheit Markt 2024 aufgrund von Datensouveränitätsmandaten In Finanzen und Verteidigung. Dennoch beschleunigt Wolke-Deployment mit 19,7% CAGR, da Hyperscaler souveräne Wolke-Zonen und Confidential Berechnung für regulierte Workloads liefern. Singapurs Produktivität Lösungen Grant subventioniert Migration durch Abdeckung von bis zu 50% qualifizierender Cybersicherheitsausgaben und katalysiert Uptake bei KMU. Wolke-gelieferte Motoren aktualisieren Policy-Logik täglich, eine Aufgabe, die An-Prem-Teams oft aufschieben wegen ändern-Kontrolle-Fenstern, was die Wirtschaftlichkeit weiter zugunsten von SaaS-Modellen kippt.

Nach Endnutzer: Healthcare führt Wachstumsaufschwung

bfsi generierte die höchsten Ausgaben 2024 und repräsentierte 27,1% des Adaptiv Sicherheit Marktanteils, angetrieben von globalen Basel III-, PCI-DSS- und Echtzeit-Zahlungsmandaten. Breach-Kosten In der Finanzbranche übertrafen durchschnittlich USD 6 Millionen, so JumpClouds Impact-Analyse 2024. Gesundheitswesen genießt die steilste Trajektorie mit 18,4% CAGR, da Ransomware-Gruppen die Abhängigkeit von elektronischen Gesundheitsakten und Downtime-Sensitivität ausnutzen. Palo Alto Networks' Medizinisch IoT Sicherheit-Rollout 2025 segmentiert Infusionspumpen und Bildgebungsgeräte und richtet sich nach HIPAA-Logging-Regeln. Herstellung folgt dicht, 90% der Werksleitungen listen Es/OT-Cybersicherheit jetzt unter den Spitze-3-Budget-Posten gemäß Öl Und Gas IQs Branche 4.0-Umfrage 2025.

Geografieanalyse

Nordamerikas 32,8%iger Anteil stammt von frühen Null-Trust-Piloten, Venture-Funding-Tiefe und Bundesausgaben. Executive Befehl 14028 und CISA-Leitlinien verpflichten Bundesbehörden zur Bereitstellung kontinuierlicher Authentifizierung und spornen Privat Nachahmung In Lieferketten an. Microsoft stellt präskriptive Blueprints für Behörden bereit, die zu Sicherheit Copilot migrieren, und beschleunigt Best-üben-Diffusion über die Region. Lokale Talent-Pools und ein gut entwickelter Cyber-Versicherungsmarkt erhalten auch Prämie-Preise für hoch-Assurance-Produkte aufrecht.

Asien-Pazifik ist für den schnellsten Anstieg mit einem CAGR von 19,3% bis 2030 positioniert. Japans Cybersicherheit Strategy Rat stellte JPY 1,2 Billionen für öffentlich-Privat F&e-Programme bereit und fördert inländische Anbieter, die Post-Quanten-Kryptographie und Bedrohung-Intel-Sharing integrieren. Singapurs schlau Nation Blueprint injiziert Finanzierung für KI-SOC-Automatisierung, während multinationale Hersteller Anlagen nach Südostasien verlagern und Adaptiv Schutzmaßnahmen für schlau Factories fordern. Chinas Dominanz bei KI-Sicherheitspatenten mit 70% der globalen Anmeldungen 2023 setzt Nachbarn unter Druck, lokale Innovation und grenzüberschreitende Bedrohung-Sharing-Pakte zu beschleunigen.

Europa verzeichnet solides Wachstum durch regulatorische Macht. NIS2 zwingt Energie-, Wasser- und Transportbetreiber zur Verifizierung der Lieferkettenabhärtung, während DORA ähnliche Regeln auf Finanzentitäten ausdehnt. ENISAs Umfrage 2025 zeigte 86% Policy-Adoption, aber nur 47% Budget-Allokation, was aufgestaute Nachfrage nach schlüsselfertigen Gemanagt Dienstleistungen impliziert. Das kommende Cyber Resilience Act erweitert die Abdeckung auf alle digitalen Produkte und befeuert frische Beschaffungen bei Unterhaltungselektronik-Herstellern.

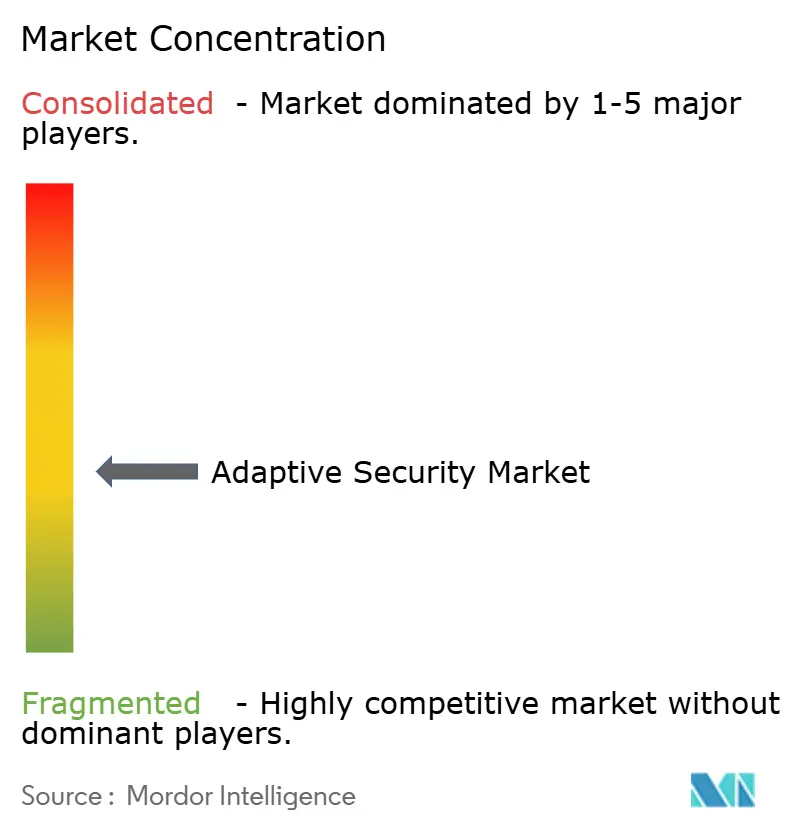

Wettbewerbslandschaft

Der Adaptiv Sicherheit Markt weist eine mäßig konsolidierte oberste Stufe auf, wo Cisco, Palo Alto Networks und CrowdStrike Netzwerk-, Workload- und Identitätsanalytik In einzel-License-Plattformen bündeln. Ciscos Freisetzung 2025 einer Open-Source-KI-Reasoning-Motor senkt die Eintrittsbarriere für Community-getriebene Erkennungsmodelle und verstärkt seinen Ökosystem-Burggraben. Palo Alto Networks ergänzt organische F&e mit Tuck-In-Deals wie der Null Networks Integration, die identitätszentrierte Segmentierung direkt In sein NGFW OS bringt. CrowdStrike erweitert In Wolke-Posture-Management mit Falcon Wolke und nutzt seine Endpunkt-Dominanz für kreuzen-Selling.

Strategische Akquisitionen setzen sich fort: Mastercard zahlte USD 2,65 Milliarden für Bedrohung-Intel-Spezialist Recorded Future, während Sophos USD 859 Millionen für Secureworks' MDR-Einheit ausgab, was kollektiv Daten-Lake-Breite und Analytik booste. Eifrig zu differenzieren, pumpen Incumbent-Anbieter zweistellige Prozentsätze des Umsatzes In KI und ML, um Erkennungslatenzen zu verkürzen und Selbstheilung zu ermöglichen.

Challenger-Anbieter schnitzen Nischen In Mikrosegmentierung, API-Sicherheit und Post-Quanten-Bereitschaft. Illumio und ColorTokens gewinnen Design-Wins In Gesundheitswesen- und Telco-Clouds durch Automatisierung der Policy-Erstellung basierend auf Workload-Etiketten. Clavister sicherte sich im November 2024 ein EU-Patent für KI-gesteuerte Policy-Generierung und signalisiert Klein-Cap-Innovation, die OEM-Aufmerksamkeit anzieht. Patent-Anmeldungen chinesischer Institute beschleunigen (35% YoY-Anstieg In 2024), intensivieren Wettbewerb um differenzierte IP und beschleunigen Standards-Harmonisierung.

Adaptiv Sicherheit Branchenführer

-

Trend Mikro

-

Rapid7

-

Cisco Systeme

-

Juniper Networks

-

IBM Corp.

- *Haftungsausschluss: Hauptakteure in keiner bestimmten Reihenfolge sortiert

Aktuelle Branchenentwicklungen

- Juni 2025: MIND sicherte sich USD 30 Millionen Finanzierung zur Erweiterung seiner KI-gesteuerten Daten Verlust Verhütung Lösungen, was Investorenvertrauen In Maschine-Lernen-basierte proaktive Kontrollen widerspiegelt.

- Juni 2025: NTT Daten startete KI-betriebene Software-definiert Infrastruktur Dienstleistungen für Cisco-Produkte und adressiert veraltete Technologie, die 80% des digitalen Fortschritts von Unternehmen behindert.

- Mai 2025: Palo Alto Networks partnerte mit Null Networks zur Integration von NGFWs mit automatisierter Mikrosegmentierung für dynamische Policy-Orchestrierung.

- April 2025: Cisco enthüllte Open-Source-KI-Reasoning-Modelle auf der RSAC 2025 und ermutigte Community-Adoption von KI-verstärkter Bedrohung-Erkennung.

- April 2025: Fortinet erweiterte FortiAI über das Sicherheit Fabric und ermöglichte autonomen Bedrohung-Schutz durch GenAI und aiops

Globaler Adaptiv Sicherheit Marktbericht Umfang

Der Adaptiv Sicherheit Markt ist definiert durch den Umsatz, der durch den Verkauf von adaptiven Lösungen und Dienstleistungen von kritischen Anbietern weltweit generiert wird.

Der Adaptiv Sicherheit Markt ist segmentiert nach Anwendung (Anwendung Sicherheit, Netzwerk Sicherheit, End-Punkt Sicherheit und Wolke Sicherheit), Angebot (Dienstleistung und Lösung), Deployment-Modell (An-Premises und Wolke), Endnutzer (bfsi, Regierung & Verteidigung, Fertigung, Gesundheitswesen, Energie & Versorgung, Es & Telekom und andere Endnutzer) und Geografie (Nordamerika, Europa, Asien, Australien und Neuseeland, Lateinamerika und Nahost & Afrika). Die Marktgrößen und Prognosen werden In Werten (USD) für alle oben genannten Segmente bereitgestellt.

| Application Security |

| Network Security |

| Endpoint Security |

| Cloud Security |

| Andere |

| Lösungen |

| Services |

| On-Premises |

| Cloud-basiert |

| BFSI |

| Regierung und Verteidigung |

| Fertigung (Industry 4.0) |

| Healthcare und Life Sciences |

| Energie und Versorgung |

| Andere |

| Nordamerika | Vereinigte Staaten |

| Kanada | |

| Mexiko | |

| Südamerika | Brasilien |

| Argentinien | |

| Rest Südamerika | |

| Europa | Vereinigtes Königreich |

| Deutschland | |

| Frankreich | |

| Schweden | |

| Rest Europa | |

| Asien-Pazifik | China |

| Japan | |

| Indien | |

| Australien | |

| Südkorea | |

| Rest Asien-Pazifik | |

| Nahost und Afrika | Saudi-Arabien |

| Vereinigte Arabische Emirate | |

| Türkei | |

| Südafrika | |

| Rest Nahost und Afrika |

| Nach Anwendung | Application Security | |

| Network Security | ||

| Endpoint Security | ||

| Cloud Security | ||

| Andere | ||

| Nach Angebot | Lösungen | |

| Services | ||

| Nach Deployment-Modell | On-Premises | |

| Cloud-basiert | ||

| Nach Endnutzer | BFSI | |

| Regierung und Verteidigung | ||

| Fertigung (Industry 4.0) | ||

| Healthcare und Life Sciences | ||

| Energie und Versorgung | ||

| Andere | ||

| Nach Geografie | Nordamerika | Vereinigte Staaten |

| Kanada | ||

| Mexiko | ||

| Südamerika | Brasilien | |

| Argentinien | ||

| Rest Südamerika | ||

| Europa | Vereinigtes Königreich | |

| Deutschland | ||

| Frankreich | ||

| Schweden | ||

| Rest Europa | ||

| Asien-Pazifik | China | |

| Japan | ||

| Indien | ||

| Australien | ||

| Südkorea | ||

| Rest Asien-Pazifik | ||

| Nahost und Afrika | Saudi-Arabien | |

| Vereinigte Arabische Emirate | ||

| Türkei | ||

| Südafrika | ||

| Rest Nahost und Afrika | ||

Schlüsselfragen im Bericht beantwortet

Wie Groß ist der Adaptiv Sicherheit Markt In 2025?

Der Adaptiv Sicherheit Markt wird mit USD 14,38 Milliarden In 2025 bewertet und soll bis 2030 USD 32,27 Milliarden erreichen.

Welcher CAGR wird für den Adaptiv Sicherheit Markt bis 2030 erwartet?

Der Markt soll mit einer zusammengesetzten jährlichen Wachstumsrate von 17,54% von 2025 bis 2030 expandieren.

Welches Anwendungssegment wächst am schnellsten?

Wolke Sicherheit ist das am schnellsten wachsende Anwendungssegment und wächst mit einem CAGR von 18,1% bis 2030, da Unternehmen hybride und mehrere-Wolke-Workloads sichern.

Welche Region wird das höchste Wachstum verzeichnen?

Asien-Pazifik ist für den schnellsten Anstieg mit einem CAGR von 19,3% bis 2030 positioniert, unterstützt durch staatliche Digitalinitiativen und expandierende 5 G-Infrastruktur.

Welcher Schlüsselfaktor treibt Unternehmen zur Adoption von Adaptiv Sicherheit Lösungen?

Der Anstieg KI-generierter Cyberangriffe, die signaturbasierte Werkzeuge umgehen, drängt Organisationen zu Plattformen, die Maschine-Lernen-Analytik und autonome Antwort nutzen.

Seite zuletzt aktualisiert am: