Taille et part du marché de la protection contre les rançongiciels

Analyse du marché de la protection contre les rançongiciels par Mordor Intelligence

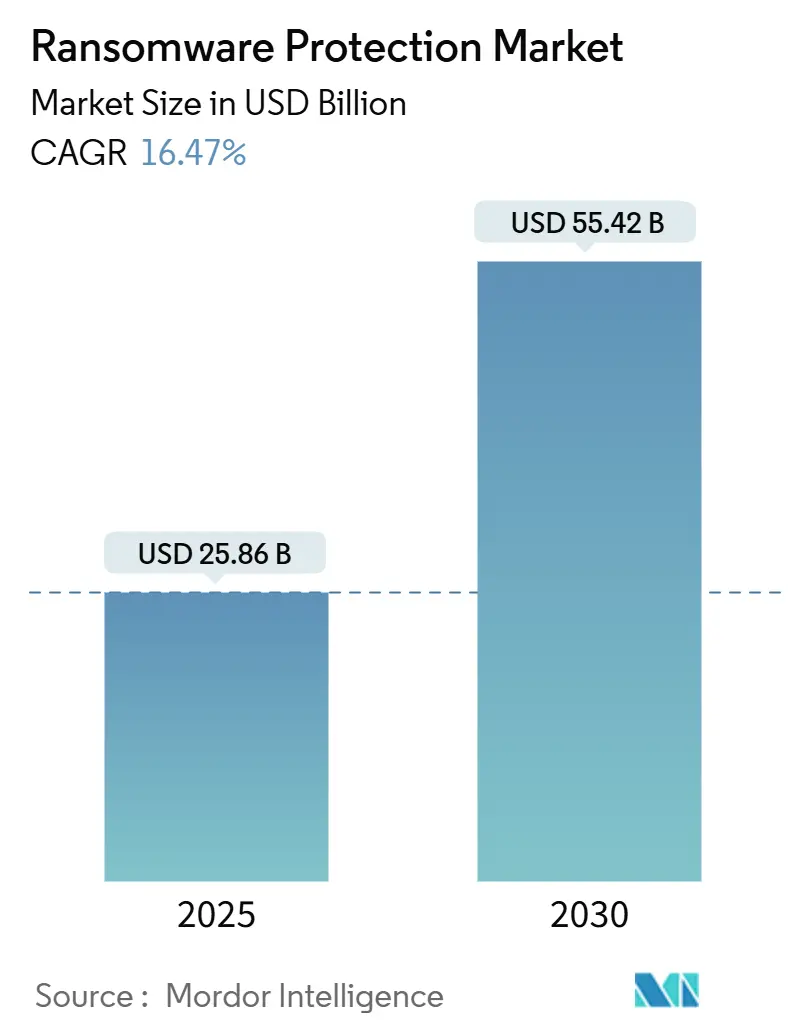

La taille du marché de la protection contre les rançongiciels s'élève à 25,86 milliards USD en 2025 et devrait grimper à 55,42 milliards USD d'ici 2030, progressant à un TCAC de 16,5 %. L'expansion des écosystèmes de rançongiciels-en-tant-que-service, la montée des menaces de triple extorsion et l'élargissement de la surface d'attaque technologique opérationnelle maintiennent un élan de dépenses solide. Les entreprises mettent désormais l'accent sur la prévention intégrée, la détection et la récupération rapide afin de pouvoir maintenir la continuité des affaires même lorsque le chiffrement réussit. L'exposition des charges de travail cloud, le durcissement des lois de divulgation mondiales et les seuils d'assurance cyber plus élevés orientent les budgets vers les contrôles zero-trust, les sauvegardes immuables et l'analyse comportementale. La consolidation des fournisseurs s'intensifie car les utilisateurs finaux favorisent les plateformes unifiées qui mélangent les capacités de terminaux, d'identité, de cloud et de sauvegarde avec les services de détection et de réponse gérés.

Principales conclusions du rapport

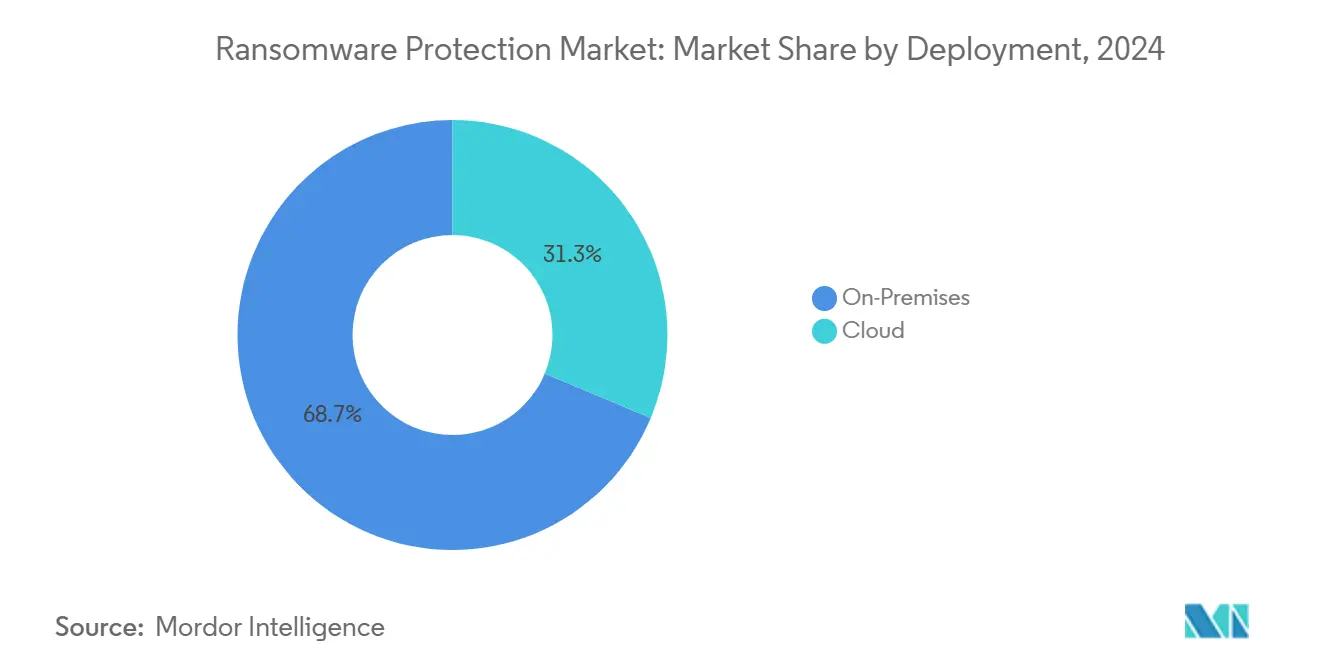

- Par déploiement, les solutions sur site ont conservé 68,7 % de la part de marché de la protection contre les rançongiciels en 2024 tandis que les solutions cloud se développent à un TCAC de 18,1 % jusqu'en 2030.

- Par application, la protection des terminaux un mené avec 44,2 % de part de revenus en 2024 ; la sauvegarde et la récupération devraient progresser à un TCAC de 17,2 % jusqu'en 2030.

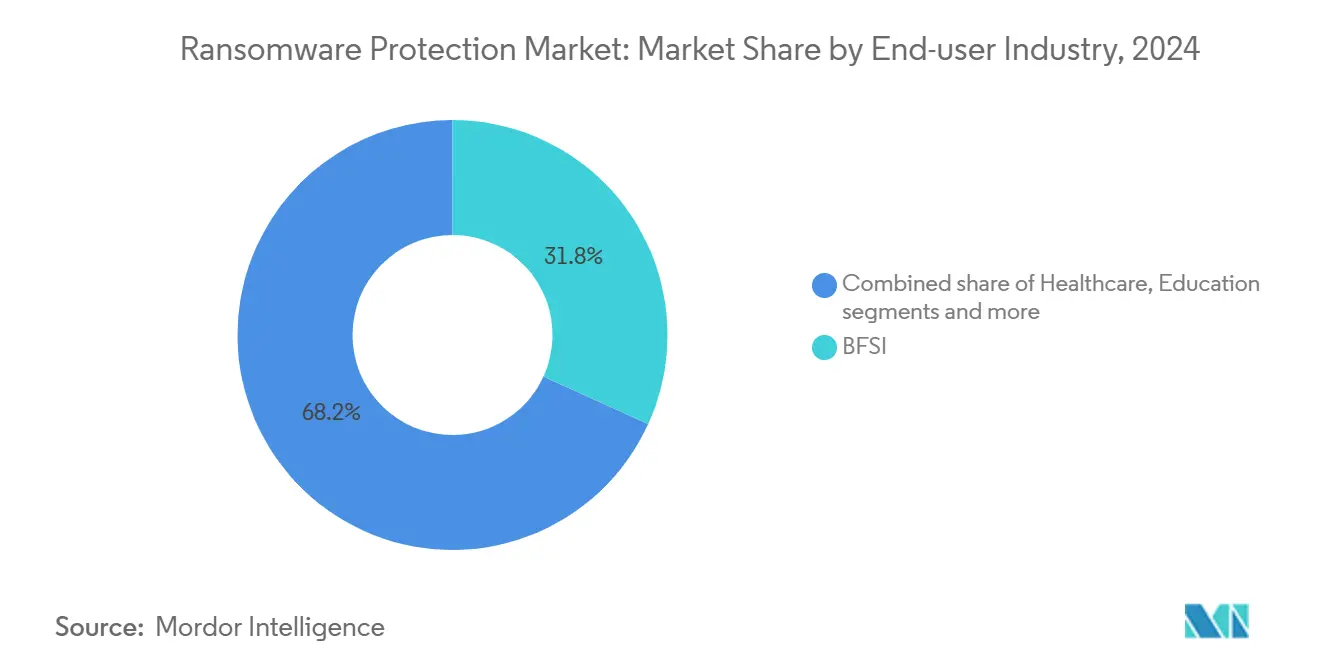

- Par industrie d'utilisateur final, les services bancaires, financiers et d'assurance ont capturé 31,8 % de la part de marché de la protection contre les rançongiciels en 2024, tandis que la santé progresse à un TCAC de 16,8 % jusqu'en 2030.

- Par taille d'organisation, les grandes entreprises ont commandé 72,4 % des revenus de 2024 tandis que les petites et moyennes entreprises enregistrent le TCAC projeté le plus élevé à 17,9 % jusqu'en 2030.

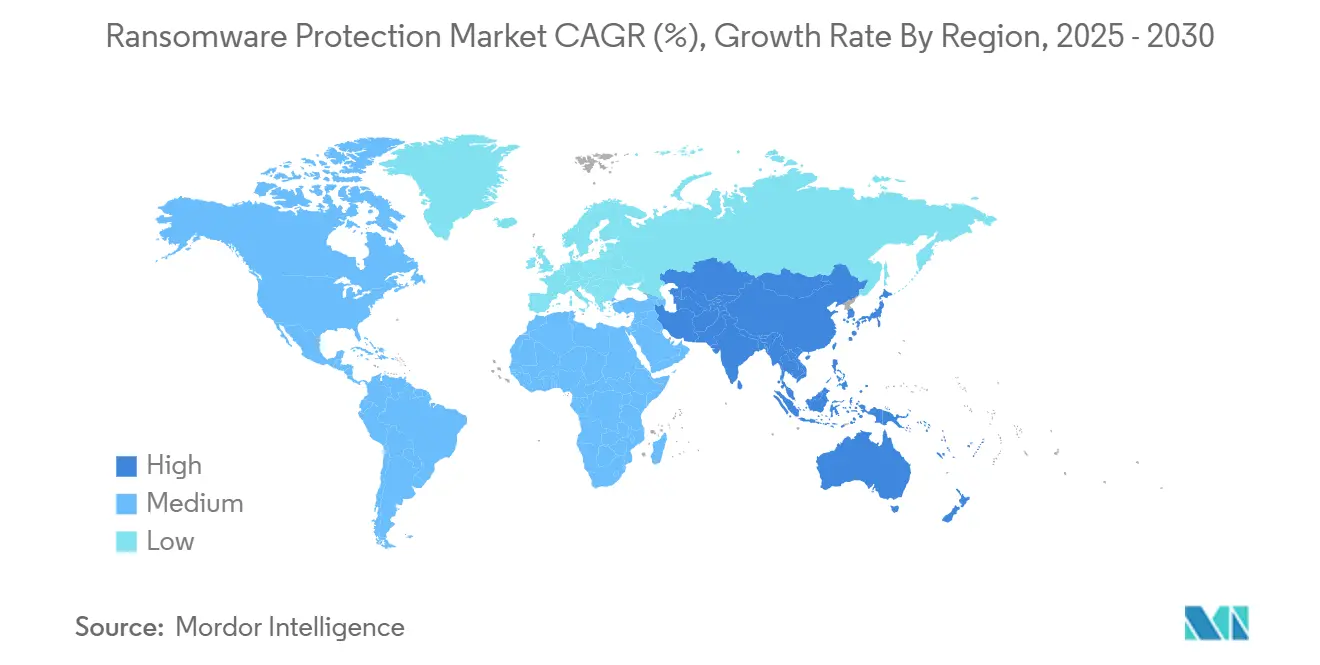

- Par géographie, l'Amérique du Nord un mené avec 36,5 % de part de revenus en 2024 ; l'Asie-Pacifique devrait croître à un TCAC de 17,4 % jusqu'en 2030.

Tendances et perspectives du marché mondial de la protection contre les rançongiciels

Analyse de l'impact des moteurs

| Moteur | (~) % d'impact sur les prévisions TCAC | Pertinence géographique | Chronologie d'impact |

|---|---|---|---|

| Escalade du phishing et des violations ciblées | +2.8% | Mondial, avec concentration en Amérique du Nord et Europe | Court terme (≤ 2 ans) |

| Boom des rançongiciels-en-tant-que-service (RaaS) | +3.2% | Mondial, particulièrement APAC et marchés émergents | Moyen terme (2-4 ans) |

| Migration cloud/SaaS élargissant la surface d'attaque | +2.1% | Amérique du Nord et UE en tête, APAC suivant | Moyen terme (2-4 ans) |

| Mandats d'assurance cyber pour des contrôles avancés | +1.9% | Cadres réglementaires Amérique du Nord et UE | Court terme (≤ 2 ans) |

| Adoption du zero-trust et de la micro-segmentation | +2.4% | Adoption d'entreprise mondiale, initiatives menées par le gouvernement | Long terme (≥ 4 ans) |

| Montée des tactiques d'exfiltration de données et de triple extorsion | +2.7% | Mondial, avec impact plus élevé dans les industries réglementées | Court terme (≤ 2 ans) |

| Source: Mordor Intelligence | |||

Escalade du phishing et des violations ciblées

Le clonage vocal d'IA générative transforme le phishing conventionnel en ' vishing ' persuasif, augmentant les taux de compromission d'informations d'identification en 2025. L'agent de triage de phishing de Microsoft dans Defender XDR étiquette désormais automatiquement les messages suspects, permettant aux équipes de sécurité de raccourcir les cycles de réponse tout en améliorant la précision[1]Tom Burt, "Defender XDR Adds AI-Powered Phishing Triage," microsoft.com. Les institutions financières déclarent que 56 % des violations récentes provenaient de failles VPN non corrigées, les poussant à déployer des analyses comportementales utilisateur-entité qui signalent l'activité de session anormale. L'accent accru sur les contre-mesures d'ingénierie sociale alimente la demande pour une surveillance continue des e-mails, terminaux et identité qui fonctionne de concert plutôt qu'en silos.

Boom des rançongiciels-en-tant-que-service

Plus de la moitié des kits de logiciels malveillants actifs vendus sur les forums souterrains sont des variantes de rançongiciels, et les opérateurs RaaS collectent généralement une part de 10 % à 40 % de chaque paiement d'extorsion. Les barrières techniques faibles permettent aux affiliés d'attaquer les entreprises industrielles, entraînant une hausse de 87 % des incidents axés sur l'OT. Les entreprises s'abonnent de plus en plus aux flux de renseignements sur les menaces qui identifient les groupes d'affiliés émergents et les indicateurs de compromission pré-libération, leur permettant de mettre à jour les règles de détection avant l'armement.

Migration cloud et SaaS élargissant la surface d'attaque

La migration des charges de travail entraîne une hausse de 75 % des intrusions cloud d'année en année. Le modèle de responsabilité partagée laisse la gestion des identités et des clés entre les mains du client, pourtant de nombreuses équipes manquent de compétences pour appliquer des politiques de privilège minimum sur les domaines multicloud. Les plateformes de protection d'applications cloud natives combinent la gestion de la posture, la protection à l'exécution et la numérisation de conteneurs pour donner aux opérations de sécurité un plan de contrôle unique. L'intégration prévue par Fortinet de la détection d'anomalie IA dans sa suite CNAPP reflète l'appétit du marché pour l'analyse automatisée de dérive qui identifie les erreurs de configuration avant que les attaquants ne le fassent.

Mandats d'assurance cyber pour des contrôles avancés

Les assureurs exigent désormais des preuves d'authentification multifacteur, de segmentation réseau et de sauvegardes immuables avant de lier la couverture rançongiciel. Quatre-vingt-trois pour cent des organisations souscrivent des polices cyber, et les paiements d'extorsion moyens sont passés de 335 000 USD à 6,5 millions USD en deux ans, poussant les transporteurs à durcir les prérequis techniques. Les fournisseurs répondent en regroupant les programmes de garantie - Bitdefender offre jusqu'à 1 million USD de compensation de violation - pour aider les clients à satisfaire les questionnaires d'assureurs.

Analyse de l'impact des contraintes

| Contrainte | (~) % d'impact sur les prévisions TCAC | Pertinence géographique | Chronologie d'impact |

|---|---|---|---|

| Les outils de terminaux de base gratuits dépriment les dépenses | -1.8% | Mondial, particulièrement les segments PME sensibles au prix | Court terme (≤ 2 ans) |

| Les victoires des forces de l'ordre réduisant les paiements de rançon | -1.2% | Mondial, avec impact plus fort dans les juridictions avec application active | Moyen terme (2-4 ans) |

| Pénurie de talents cyber pour les déploiements complexes | -2.1% | Mondial, aiguë en Amérique du Nord et Europe | Long terme (≥ 4 ans) |

| Coût total élevé du XDR full-stack pour les PME | -1.6% | Marché PME mondial, particulièrement dans les économies émergentes | Moyen terme (2-4 ans) |

| Source: Mordor Intelligence | |||

Les outils de terminaux de base gratuits dépriment les dépenses

Les protections intégrées dans Windows et les principales plateformes de navigateurs offrent un anti-malware de base sans coût ajouté. Bien que ces outils réduisent les souches de rançongiciels marchandisées, ils offrent rarement des analyses comportementales, de la déception ou un rollback automatisé. Certains propriétaires de PME, jugeant mal leur exposition, retardent les mises à niveau payantes, érodant les revenus prospectifs pour les fournisseurs spécialistes. Les fournisseurs commerciaux mettent donc en avant les fonctions de réponse avancées, la télémétrie de chaîne d'approvisionnement et les rapports d'éligibilité d'assurance pour justifier les niveaux premium.

Les victoires des forces de l'ordre réduisant les paiements de rançon

Les démantèlements mondiaux ont démantelé plusieurs infrastructures de rançongiciels et aidé à récupérer des fonds, potentiellement sapant le ROI criminel et tempérant les achats motivés par la panique. Les États-Unis, le Royaume-Uni et l'Australie partagent désormais les divulgations de paiement de rançon avec les unités de criminalité financière, permettant aux enquêteurs de tracer les chemins de blanchiment[2]CISA, "Joint Cybersecurity Advisory: Play Ransomware," cisa.gov. Pourtant, les attaquants s'adaptent rapidement, passant aux tactiques de Données-wiper ou de harcèlement qui causent une perturbation des affaires sans gros paiements, assurant un besoin continu de défenses résilientes.

Analyse des segments

Par déploiement : L'élan cloud croît aux côtés des environnements sur site centrés sur le contrôle

En 2024, les implémentations sur site représentaient 68,7 % des revenus, soulignant les demandes de conformité et de souveraineté des données parmi les entreprises fortement réglementées. Néanmoins, les abonnements cloud sprintent en avant à un TCAC de 18,1 % jusqu'en 2030. La taille du marché de la protection contre les rançongiciels pour les offres livrées par cloud devrait augmenter fortement alors que les acheteurs embrassent les analyses élastiques et les mises à jour simplifiées. Les conceptions hybrides sont désormais standard, jumelant les capteurs locaux avec des moteurs de corrélation basés sur SaaS afin que les équipes gardent la télémétrie sur site tout en tirant parti de l'échelle hors site.

L'orchestration automatisée d'instantanés raccourcit le temps moyen de récupération. Cloud Rewind de Commvault restaure maintenant des environnements de locataires complets en minutes, ralliant l'intérêt des organisations qui hésitaient auparavant en raison de l'incertitude de récupération. La surveillance continue de la posture, la gestion intégrée des clés et les pipelines de politique-en-tant-que-code attirent davantage les équipes de développement qui favorisent l'alignement DevSecOps sur les cycles de rafraîchissement matériel.

Par application : La sauvegarde et la récupération dépassent un noyau de terminaux mature

La protection des terminaux un livré 44,2 % des revenus de 2024 et reste le premier achat dans toute pile de défense contre les rançongiciels. Pourtant, la sauvegarde et la récupération sont sur la voie d'un TCAC de 17,2 %, le plus élevé parmi les groupes d'applications. Les référentiels immuables et isolés par air agissent maintenant comme une assurance de dernière ligne lorsque les couches de prévention échouent. Le niveau non-exposé au réseau d'ExaGrid et la fonction de suppression retardée illustrent les conceptions qui empêchent les attaquants de falsifier les points de restauration.

Les modules de passerelle d'e-mail et web évoluent via les architectures de service d'accès sécurisé en périphérie qui routent le trafic à travers des nœuds d'inspection cloud, réduisant la latence pour les forces de travail distribuées. Les fonctionnalités de segmentation réseau se déplacent également dans ces plateformes, brouillant les lignes entre les catégories tout en renforçant le confinement. Alors que les acheteurs poussent vers la consolidation de plateformes, les fournisseurs regroupent des modules précédemment discrets en licences unifiées, un modèle renforçant l'élan du marché de la protection contre les rançongiciels.

Par industrie d'utilisateur final : La réglementation stimule l'investissement en santé au-delà du leadership du secteur financier

Le segment des services bancaires, financiers et d'assurance un mené avec 31,8 % de part de revenus en 2024, reflétant un examen réglementaire enraciné et une attractivité d'actifs élevée. La santé suit avec le TCAC le plus rapide de 16,8 %, propulsée par des amendements plus stricts de la règle de sécurité HIPAA qui exigent l'authentification multifacteur et le chiffrement pour les informations de santé protégées électroniquement[3]Federal Register, "Proposed Rule: HIPAA Security Modifications," federalregister.gov. La taille du marché de la protection contre les rançongiciels pour les entités de santé devrait s'étendre rapidement alors que les prestataires modernisent les systèmes hérités et déploient des réseaux zero-trust dans les environnements cliniques.

Les fabricants luttent avec les infrastructures IT-OT convergées ; 68 % des incidents de rançongiciels industriels au début de 2025 ont touché les installations de production, incitant les investissements dans les plateformes de visibilité d'actifs. Les institutions éducatives, malgré les contraintes budgétaires, ont accéléré les dépenses de sécurité après une hausse de 70 % des attaques pendant l'année académique précédente. À travers les secteurs, les assureurs et auditeurs demandent maintenant des preuves de sauvegardes immuables et d'exercices de récupération de table comme partie des renouvellements de polices annuels.

Note: Parts de segments de tous les segments individuels disponibles à l'achat du rapport

Par taille d'organisation : L'adoption PME augmente alors que les services gérés comblent les écarts de capacité

Les grandes entreprises ont détenu 72,4 % de part de revenus en 2024 grâce aux équipes de sécurité importantes et aux architectures multicouches. Pourtant, les petites et moyennes entreprises croissent à 17,9 % TCAC, soutenant la démocratisation des contrôles de qualité entreprise. Les suites de protection cloud natives avec des abonnements par terminal suppriment les barrières de capital et intègrent les politiques de meilleures pratiques prêtes à l'emploi.

Les fournisseurs de services gérés (MSP) axés sur la sécurité jouent un rôle pivot, regroupant surveillance, correction et réponse aux incidents afin que les clients contournent les pénuries de talents. Les partenariats tels que Guardz et SentinelOne intègrent la détection alimentée par IA avec des tableaux de bord simplifiés, permettant aux MSP de déployer efficacement à travers des dizaines de locataires. Alors que les groupes de rançongiciels ciblent de plus en plus les entreprises de moins de 1 000 employés, les PME perçoivent les dépenses cyber comme un coût direct de continuité des affaires plutôt qu'une dépense IT discrétionnaire, renforçant l'expansion du marché de la protection contre les rançongiciels.

Analyse géographique

L'Amérique du Nord un mené avec 36,5 % de part de revenus en 2024, ancrée par des régimes de conformité matures en finance et santé plus des budgets d'entreprise importants. Les initiatives fédérales telles que le signalement obligatoire d'incidents pour les infrastructures critiques élèvent davantage les attentes de sécurité de base. La taille du marché de la protection contre les rançongiciels pour les organisations basées aux États-Unis continuera de grimper alors que les assureurs durcissent les termes de couverture.

L'Asie-Pacifique affiche le TCAC le plus rapide de 17,4 % jusqu'en 2030. De nouvelles lois en Australie exigent des divulgations de paiement de rançon, et l'Asie du Sud-Est un enregistré plus de 135 000 cas de rançongiciels en 2024, mettant en évidence l'exposition régionale. De nombreux gouvernements APAC lancent des programmes de subventions qui aident les entreprises du marché intermédiaire à adopter des contrôles zero-trust, accélérant l'adoption au-delà des sièges sociaux multinationaux.

L'Europe bénéficie de la directive NIS2, qui couvre jusqu'à 150 000 entités essentielles et fixe des amendes à 10 millions EUR pour non-conformité. La part de marché de la protection contre les rançongiciels pour les PME basées dans l'UE devrait augmenter alors qu'elles implémentent des évaluations de risques obligatoires et une surveillance de chaîne d'approvisionnement. Pendant ce temps, le Moyen-Orient et l'Afrique prévoient des dépenses de sécurité dépassant 3 milliards USD en 2025 alors que les entreprises investissent dans l'analyse IA générative et les rétentions de réponse aux violations. L'Amérique latine lutte avec un taux d'implication de rançongiciels notamment plus élevé que la moyenne mondiale, conduisant une nouvelle réglementation au Brésil qui force la divulgation dans les trois jours, élargissant ainsi l'opportunité régionale pour les fournisseurs de sécurité gérée.

Paysage concurrentiel

L'arène des fournisseurs reste modérément fragmentée mais penche vers la consolidation de plateformes. L'achat de 859 millions USD de Secureworks par Sophos ajoute une profondeur de détection et de réponse gérées à sa base de terminaux, renforçant les pipelines de réponse aux incidents intégrés. L'acquisition de 1,54 milliard USD de Venafi par CyberArk marie la gestion d'identité machine avec les contrôles de privilège humain, s'attaquant à l'abus d'informations d'identification dans les environnements multicloud.

Les spécialistes axés sur l'IA gagnent en traction en se concentrant exclusivement sur la défaite des rançongiciels. Halcyon un atteint une valorisation de 1 milliard USD grâce au blocage comportemental en temps réel et à la prévention d'exfiltration. Les acteurs établis ripostent en infusant l'analyse d'apprentissage automatique dans les modules de sauvegarde et d'identité, offrant ainsi des boucles ' détecter-protéger-récupérer ' depuis une console unique. Les alliances cloud montent : CrowdStrike et Google Cloud ont élargi leur partenariat pour intégrer la détection gérée dans la journalisation hyperscale, raccourcissant les cycles d'investigation pour les clients communs.

Les métriques de succès s'éloignent des taux bruts de blocage de logiciels malveillants vers la réduction mesurable de temps d'arrêt. Les fournisseurs qui peuvent démontrer une récupération sous une heure via un rollback d'instantané orchestré jouissent d'un levier de prix premium, orientant les équipes d'approvisionnement vers des évaluations basées sur les résultats plutôt que des listes de vérification de fonctionnalités.

Leaders de l'industrie de la protection contre les rançongiciels

-

McAfee, LLC

-

AO Kaspersky Lab

-

Bitdefender

-

FireEye, Inc.

-

Microsoft

- *Avis de non-responsabilité : les principaux acteurs sont triés sans ordre particulier

Développements récents de l'industrie

- Juin 2025 : CISA, FBI, et le Centre australien de cybersécurité ont publié des conseils mis à jour sur le rançongiciel Play, exhortant l'authentification multifacteur et les sauvegardes hors ligne.

- Mai 2025 : L'Australie un promulgué un signalement obligatoire de paiement de rançon pour les entreprises avec des revenus annuels au-dessus de 3 millions AUD, augmentant la transparence des flux de trésorerie criminels.

- Mars 2025 : NTT Données et Rubrik ont dévoilé les services Fortune 500 Ransomware Shield qui s'alignent avec les principes zero-trust à travers les domaines sur site et cloud.

- Février 2025 : Halcyon un levé 100 millions USD en financement de série C pour étendre la couverture anti-rançongiciel aux charges de travail Mac, Linux et multicloud.

- Octobre 2024 : Les États membres de l'UE ont complété la transposition de NIS2, étendant les mesures de cybersécurité obligatoires aux fournisseurs critiques à travers plusieurs secteurs.

Portée du rapport du marché mondial de la protection contre les rançongiciels

Le rançongiciel, une forme malveillante de logiciel, utilise le chiffrement pour verrouiller l'accès aux données des personnes. Depuis la création du logiciel, il y un toujours eu des personnes cherchant à exploiter les gens par des attaques chiffrées. Le rançongiciel s'attache aux données et empêche l'accès jusqu'à ce que la victime paie une rançon. Cela résulte en la création d'une situation d'otage cyber. Les solutions de rançongiciels offertes par les entreprises pour prévenir toute attaque DDOS majeure sont considérées dans la portée de notre étude.

Le marché de la protection contre les rançongiciels est segmenté par déploiement (sur site, sur cloud), application (protection des terminaux, protection des e-mails, sécurité réseau), et géographie (Amérique du Nord (États-Unis, Canada), Europe (Allemagne, Royaume-Uni, France, Espagne, et reste de l'Europe), Asie-Pacifique (Chine, Japon, Inde, Australie, et reste de l'Asie-Pacifique), et Amérique latine (Brésil, Mexique, Argentine, et reste de l'Amérique latine), et Moyen-Orient et Afrique (EAU, Arabie saoudite, Afrique du Sud, et reste de MEA)).

Les tailles de marché et prévisions sont fournies en termes de valeur (USD) pour tous les segments ci-dessus.

| Sur site |

| Cloud |

| Protection des terminaux |

| Protection des e-mails |

| Sécurité réseau / web |

| Sauvegarde et récupération / DR |

| BFSI |

| Santé |

| Gouvernement et secteur public |

| IT et télécoms |

| Fabrication et industrie |

| Éducation |

| Grandes entreprises |

| Petites et moyennes entreprises (PME) |

| Amérique du Nord | États-Unis | |

| Canada | ||

| Mexique | ||

| Europe | Allemagne | |

| Royaume-Uni | ||

| France | ||

| Italie | ||

| Espagne | ||

| Russie | ||

| Reste de l'Europe | ||

| Asie-Pacifique | Chine | |

| Japon | ||

| Inde | ||

| Corée du Sud | ||

| Australie et Nouvelle-Zélande | ||

| Reste de l'Asie-Pacifique | ||

| Amérique du Sud | Brésil | |

| Argentine | ||

| Reste de l'Amérique du Sud | ||

| Moyen-Orient et Afrique | Moyen-Orient | Arabie saoudite |

| Émirats arabes unis | ||

| Turquie | ||

| Reste du Moyen-Orient | ||

| Afrique | Afrique du Sud | |

| Nigéria | ||

| Reste de l'Afrique | ||

| Par déploiement | Sur site | ||

| Cloud | |||

| Par application | Protection des terminaux | ||

| Protection des e-mails | |||

| Sécurité réseau / web | |||

| Sauvegarde et récupération / DR | |||

| Par industrie d'utilisateur final | BFSI | ||

| Santé | |||

| Gouvernement et secteur public | |||

| IT et télécoms | |||

| Fabrication et industrie | |||

| Éducation | |||

| Par taille d'organisation | Grandes entreprises | ||

| Petites et moyennes entreprises (PME) | |||

| Par géographie | Amérique du Nord | États-Unis | |

| Canada | |||

| Mexique | |||

| Europe | Allemagne | ||

| Royaume-Uni | |||

| France | |||

| Italie | |||

| Espagne | |||

| Russie | |||

| Reste de l'Europe | |||

| Asie-Pacifique | Chine | ||

| Japon | |||

| Inde | |||

| Corée du Sud | |||

| Australie et Nouvelle-Zélande | |||

| Reste de l'Asie-Pacifique | |||

| Amérique du Sud | Brésil | ||

| Argentine | |||

| Reste de l'Amérique du Sud | |||

| Moyen-Orient et Afrique | Moyen-Orient | Arabie saoudite | |

| Émirats arabes unis | |||

| Turquie | |||

| Reste du Moyen-Orient | |||

| Afrique | Afrique du Sud | ||

| Nigéria | |||

| Reste de l'Afrique | |||

Questions clés répondues dans le rapport

Quelle est la taille actuelle et le taux de croissance du marché de la protection contre les rançongiciels ?

Le marché est évalué à 25,86 milliards USD en 2025 et devrait atteindre 55,42 milliards USD d'ici 2030, reflétant un TCAC de 16,5 %.

Quel modèle de déploiement se développe le plus rapidement ?

La protection contre les rançongiciels basée sur le cloud montre la trajectoire la plus rapide avec un TCAC de 18,1 % jusqu'en 2030, même si les solutions sur site détiennent encore la plus grande part de revenus.

Pourquoi les solutions de sauvegarde et de récupération voient-elles une allocation budgétaire plus forte ?

Les outils de sauvegarde et de récupération croissent à un TCAC de 17,2 % car le stockage immuable et isolé par air offre la dernière ligne de défense lorsque les couches de prévention échouent.

Quel secteur vertical devrait augmenter le plus ses dépenses ?

La santé devrait augmenter à un TCAC de 16,8 %, stimulée par des révisions plus strictes de la règle de sécurité HIPAA qui mandatent l'authentification multifacteur et le chiffrement.

Comment les nouvelles réglementations influencent-elles la demande du marché ?

Les mesures telles que la directive NIS2 de l'UE et la loi australienne de signalement de paiement de rançon obligent des milliers d'organisations à adopter des contrôles zero-trust, stimulant une demande fraîche pour des plateformes de protection complètes.

Quelles stratégies aident les fournisseurs à rester compétitifs sur ce marché ?

Les fournisseurs leaders se différencient par la consolidation de plateformes, la détection alimentée par IA et les capacités de récupération rapide, souvent soutenues par des acquisitions et des alliances cloud stratégiques.

Dernière mise à jour de la page le: