Tamanho e Participação do Mercado de Monitoramento da Integridade de Arquivos

Análise do Mercado de Monitoramento da Integridade de Arquivos pela Mordor Intelligence

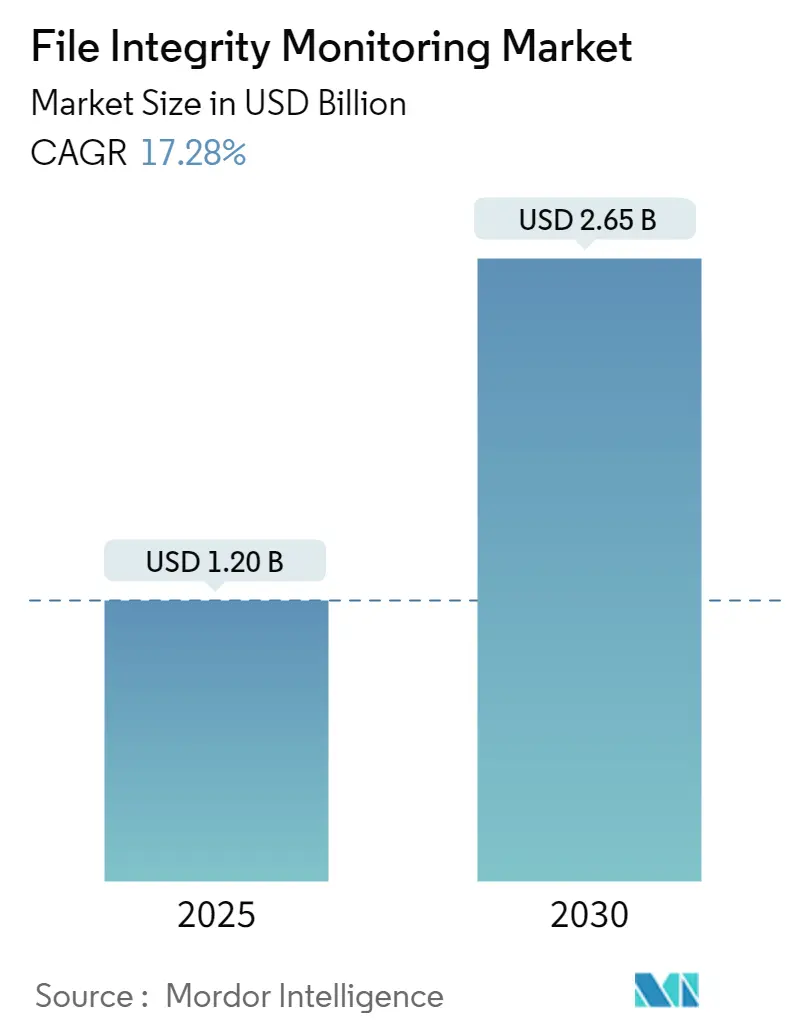

O mercado de monitoramento da integridade de arquivos está em USD 1,20 bilhão em 2025 e está previsto para atingir USD 2,65 bilhões até 2030, registrando uma robusta TCAC de 17,28%. O impulso deriva de regulamentações de cibersegurança globais mais rigorosas, rápida expansão de cargas de trabalho em nuvem e a convergência de análises de segurança baseadas em IA que reduzem a fadiga de alertas. As empresas estão priorizando a detecção de mudanças em tempo real porque os controles centrados no perímetro não são mais suficientes contra ataques laterais e ransomware. A demanda também se beneficia de uma mudança global em direção a estruturas de confiança zero que consideram o monitoramento da integridade de arquivos como fundamental para a aplicação de privilégios mínimos. Em todos os setores, requisitos crescentes de seguro cibernético e escrutínio de nível de diretoria da resiliência operacional impulsionam ainda mais a adoção de plataformas de monitoramento modernas e nativas da nuvem.

Principais Destaques do Relatório

- Por tamanho da organização, grandes empresas detiveram 75,30% da participação do mercado de monitoramento da integridade de arquivos em 2024, enquanto pequenas e médias empresas registraram a TCAC mais rápida de 17,40% até 2030.

- Por tipo de implementação, soluções em nuvem capturaram 69,20% da receita em 2024 e estão avançando a uma TCAC de 18,90% até 2030.

- Por modo de instalação, ferramentas baseadas em agente lideraram com uma participação de 57,9% em 2024; plataformas sem agente registraram a TCAC mais alta de 17,7% até 2030.

- Por setor do usuário final, serviços financeiros comandaram 26,7% da receita em 2024; hospitalidade está projetada para crescer a uma TCAC de 18,1% até 2030.

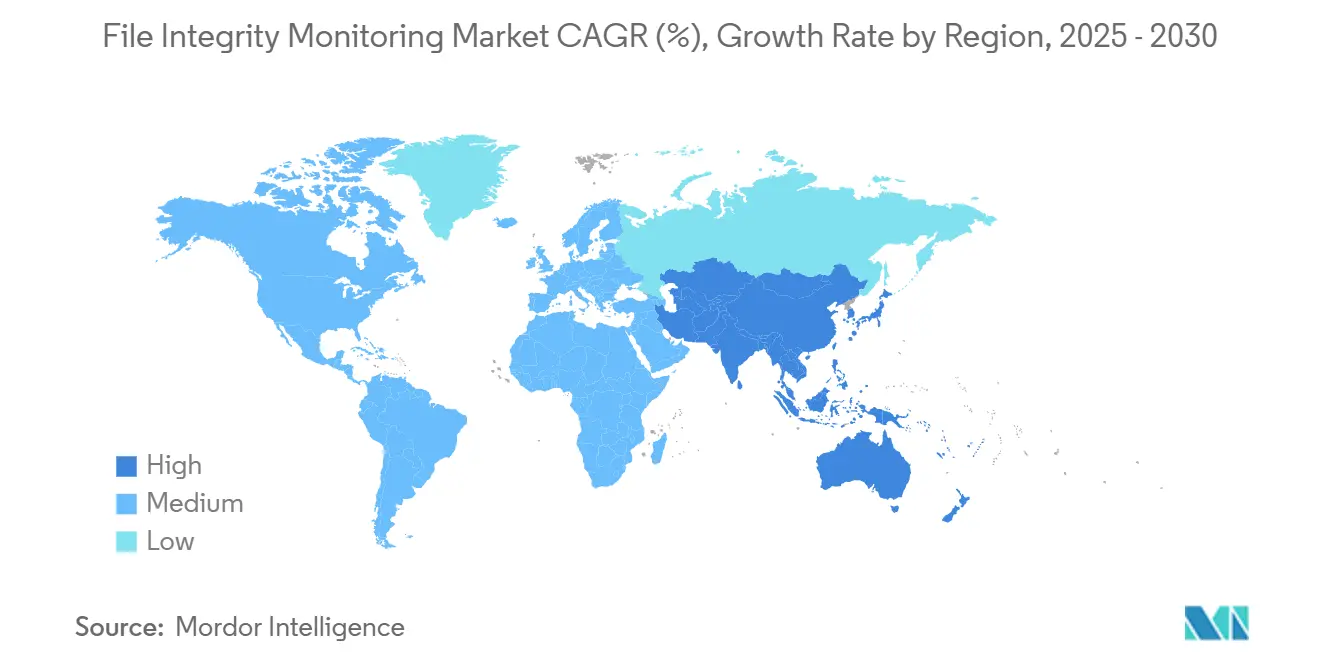

- Por geografia, América do Norte foi responsável por 28,9% da receita em 2024, enquanto Ásia-Pacífico expandiu a uma TCAC de 17,2% até 2030.

Tendências e Insights do Mercado Global de Monitoramento da Integridade de Arquivos

Análise do Impacto dos Impulsionadores

| Impulsionador | (~) % Impacto na Previsão de TCAC | Relevância Geográfica | Cronograma de Impacto |

|---|---|---|---|

| Mandatos de conformidade regulatória | +3.2% | Global, com maior impacto na América do Norte e UE | Médio prazo (2-4 anos) |

| Aumento do volume e sofisticação de violações de dados | +2.8% | Global | Curto prazo (≤ 2 anos) |

| Expansão de cargas de trabalho em nuvem necessita FIM nativo da nuvem | +2.1% | Global, liderado por América do Norte e Ásia-Pacífico | Longo prazo (≥ 4 anos) |

| Adoção de PME de FIM SaaS acessível | +1.9% | Núcleo Ásia-Pacífico, expansão para MEA | Médio prazo (2-4 anos) |

| Integração de pipeline DevSecOps para integridade de código | +1.5% | América do Norte e UE, expandindo para Ásia-Pacífico | Longo prazo (≥ 4 anos) |

| Redução de ruído baseada em IA aumentando ROI | +1.3% | Global, adoção precoce na América do Norte | Médio prazo (2-4 anos) |

| Fonte: Mordor Intelligence | |||

Mandatos de Conformidade Regulatória

Instituições financeiras enfrentam a emenda de maio de 2025 da Parte 500 do DFS de Nova York que exige supervisão de acesso privilegiado e autenticação multifator, tornando sistemas de integridade de arquivos críticos para evidência de trilha de auditoria. A Comissão Federal de Regulamentação de Energia aprovou NERC CIP-015-1, estendendo monitoramento interno à tecnologia operacional em sistemas elétricos de grande porte. Regras HIPAA atualizadas adicionam criptografia e autenticação multifator para informações eletrônicas de saúde protegidas, fortalecendo a demanda por monitoramento de integridade na área da saúde.[1]Cyera, "HIPAA 2025 Security Rule Updates," cyera.ioRegras de divulgação de incidentes da SEC obrigam empresas listadas a relatar eventos cibernéticos materiais dentro de quatro dias úteis, impulsionando requisitos de detecção de mudanças em tempo real. Empresas de pagamento também devem satisfazer critérios de registro e monitoramento PCI DSS 4.0 até março de 2025, posicionando controles de integridade de arquivos como infraestrutura central.

Aumento do Volume e Sofisticação de Violações de Dados

Os custos médios globais de violação subiram para USD 4,88 milhões em 2024 e devem atingir USD 5,00 milhões em 2025, com incidentes na área da saúde atingindo o pico de USD 9,77 milhões. O abuso de credenciais permanece como o vetor de ataque dominante, frequentemente obscurecido em divulgações públicas, destacando o valor do monitoramento granular em nível de arquivo. Operadores de varejo e hospitalidade relatam que 39% dos incidentes emanam de fornecedores terceirizados, e 82% ligam a erro humano, aumentando a urgência por visibilidade da cadeia de suprimentos.[2]Retail & Hospitality Information Sharing and Analysis Center, "2025 Retail and Hospitality Threat Landscape," rhisac.org Empresas implementando IA e automação dentro de operações de segurança economizaram USD 2,22 milhões por violação em média, validando investimento em FIM baseado em aprendizado de máquina que filtra ruído e acelera resposta.

Expansão de Cargas de Trabalho em Nuvem Necessita FIM Nativo da Nuvem

A adoção de contêineres atingiu 80% entre empresas com mais de 500 funcionários, mas apenas 66% têm uma estratégia formal de segurança, deixando uma lacuna de cobertura que FIM sem agente resolve. A Wiz introduziu um modelo híbrido que mescla descoberta sem agente com monitoramento em tempo de execução para proteger recursos efêmeros. A Microsoft incorporou capacidades de integridade de arquivos dentro do Defender for Endpoint, permitindo que organizações atendam controles CIS, PCI e NIST sem agentes separados. Em arquiteturas de microsserviços, riscos internos escalam devido a privilégios elevados de DevOps, provocando estruturas que se estendem além de verificações tradicionais de arquivos. A descoberta contínua de ativos baseada em API tornou-se crucial para propriedades multinuvem, eliminando arrasto de desempenho mantendo cobertura abrangente.

Redução de Ruído Baseada em IA Aumentando ROI

IA reduziu o volume de alertas de vulnerabilidade em 98% e cortou custos de computação em 30% para usuários de saúde implementando a plataforma da Sysdig.[3]Sysdig, "2025 Cloud Security and AI Report," sysdig.com Fornecedores como CrowdStrike e Palo Alto Networks refinam continuamente modelos de aprendizado de máquina que detectam mudanças anômalas no endpoint. O portfólio de patentes da IBM abrange detecção automatizada de intrusão e análises preditivas, estabelecendo barreiras à entrada enquanto molda dinâmicas competitivas. Ferramentas de linguagem natural agora aceleram triagem de incidentes resumindo alertas para analistas, embora a maioria das organizações ainda prefira supervisão humana para remediação final.

Análise do Impacto das Restrições

| Restrição | (~) % Impacto na Previsão de TCAC | Relevância Geográfica | Cronograma de Impacto |

|---|---|---|---|

| Altos custos de implementação e manutenção | -2.1% | Global, maior impacto em PMEs em mercados emergentes | Curto prazo (≤ 2 anos) |

| Fadiga operacional de alertas e escassez de habilidades | -1.8% | Global, aguda na Ásia-Pacífico e MEA | Médio prazo (2-4 anos) |

| Pontos cegos de contêineres e microsserviços | -1.3% | América do Norte e UE, expandindo globalmente | Longo prazo (≥ 4 anos) |

| Mudança para infraestrutura imutável diminuindo necessidade de monitoramento em nível de arquivo | -0.9% | Organizações nativas da nuvem globalmente | Longo prazo (≥ 4 anos) |

| Fonte: Mordor Intelligence | |||

Altos Custos de Implementação e Manutenção

PMEs em mercados emergentes frequentemente alocam menos de USD 500.000 por ano para segurança, tornando FIM de nível empresarial difícil de justificar apesar das crescentes ameaças. Operação paralela de sistemas legados e modernos durante migrações dobra despesas, enquanto escassez de habilidades prejudica implementação eficiente. Empresas europeias dedicam 9% dos orçamentos de TI à segurança, mas 89% dizem que precisam de mais pessoal para atender mandatos NIS 2, destacando barreiras de adoção impulsionadas por custo.

Pontos Cegos de Contêineres e Microsserviços

A natureza efêmera dos contêineres torna hashing de linha de base obsoleto; cada construção pode introduzir novas dependências ou segredos, criando riscos de cadeia de suprimentos. Noventa e sete por cento das empresas expressam preocupação sobre segurança Kubernetes e 94% experimentaram incidentes no ano passado, magnificando demanda por monitoramento de integridade em tempo de execução. Microsserviços distribuídos expandem ainda mais superfícies de ataque, desafiando organizações que carecem de habilidades especializadas para monitorar cada componente efetivamente.

Análise de Segmentos

Por Tamanho da Organização: Domínio Empresarial Impulsiona Maturidade do Mercado

Grandes empresas geraram mais de três quartos da receita de 2024, sublinhando como escrutínio regulatório e ambientes híbridos complexos impulsionam implantações consideráveis. Essas organizações executam centros de dados distribuídos e propriedades multinuvem que requerem detecção contínua de mudanças através de milhares de endpoints. Músculo financeiro também permite investimento em análises baseadas em IA que reduzem taxas de falsos positivos e aceleram resposta. Enquanto isso, PMEs registram a TCAC mais rápida de 17,40%, impulsionadas por plataformas baseadas em assinatura que comprimem tempo de integração e terceirizam manutenção. Subsídios governamentais na Ásia-Pacífico reduzem o desembolso inicial, enquanto seguradoras cibernéticas cada vez mais estipulam controles de integridade de arquivos para emissão de apólices.

A oportunidade de PME está sendo desbloqueada por interfaces de configuração orientadas por assistente, serviços gerenciados e preços baseados em uso que contornam despesas de capital pesadas. No entanto, lacunas de orçamento e talento persistem; muitas pequenas empresas ainda operam sem pessoal de segurança dedicado e, portanto, dependem da expertise do provedor para ajuste e tratamento de incidentes. Fornecedores respondem com conjuntos de regras curadas, linha de base automatizada e fluxos de trabalho de investigação guiados por IA que comprimem requisitos de habilidade mantendo evidência pronta para auditoria.

Por Tipo de Implementação: Soluções em Nuvem Aceleram Evolução do Mercado

Ofertas em nuvem detiveram 69,20% da receita em 2024 e lideram crescimento a uma TCAC de 18,90%, refletindo a refatoração empresarial mais ampla em direção a SaaS e infraestrutura como código. Plataformas modernas entregam escala elástica e integração de API, permitindo que equipes de segurança herdem telemetria nativa de provedores de hiperescala e camadas de avaliações de integridade sem proliferação de agentes. Painéis unificados simplificam mapeamento de conformidade através de estruturas PCI, GDPR e HIPAA.

Ferramentas locais permanecem relevantes para instituições altamente regulamentadas que devem manter soberania de dados ou redes segmentadas. Implementações híbridas fazem a ponte entre essas demandas alimentando logs locais em mecanismos de análise hospedados na nuvem. Como ilustração, a migração do OkCupid para AWS aproveitou Terraform para criar um pipeline FIM nativo da nuvem com código personalizado mínimo e custo total menor que alternativas comerciais. A convergência de gerenciamento de postura de segurança em nuvem com funcionalidade de integridade de arquivos está borrando limites de produtos e acelerando ainda mais a migração para SaaS.

Por Modo de Instalação: Arquitetura Sem Agente Ganha Momentum

Utilitários baseados em agente entregaram 57,9% da receita de 2024 graças à sua telemetria granular de host e capacidades de bloqueio em tempo real exigidas em verticais regulamentadas. Eles se destacam em monitoramento profundo de kernel e detalhes forenses. No entanto, modelos sem agente e nativos da nuvem crescem mais rápido conforme organizações priorizam implementação sem atrito através de recursos elásticos. Essas ferramentas coletam metadados de configuração via APIs, contornando impacto de desempenho e ciclos de manutenção envolvidos com atualizações de agente. A Fortinet adicionou um modo sem agente que aproveita logs de auditoria de nuvem existentes para satisfazer conformidade sem tocar hosts.

Um futuro híbrido é evidente: empresas cada vez mais misturam agentes profundos para servidores de missão crítica com descoberta sem agente para cargas de trabalho transitórias. O mecanismo de política da Wiz unifica ambos os modos, permitindo que equipes de segurança gerenciem linhas de base centralmente enquanto aplicam controles conscientes de contexto que combinam com a natureza dinâmica dos contêineres.

Por Setor do Usuário Final: Serviços Financeiros Lideram Adoção

Bancos, seguradoras e empresas de mercado de capitais contribuíram com 26,7% da receita de 2024 porque ambientes ricos em dados e reguladores pressionam por trilhas de auditoria herméticas. DFS de Nova York, a Lei de Resiliência Operacional Digital da UE e atualizações internacionais de risco operacional de Basileia III todas referenciam monitoramento contínuo, tornando controles de integridade de arquivos indispensáveis. A Fidelity Information Services empregou NNT Change Tracker para proteger configurações de rede e documentar controle de mudanças para auditores.

Hospitalidade é o vertical de avanço mais rápido até 2030 conforme hotéis, restaurantes e operadores de jogos digitalizam experiências de hóspedes e expõem superfícies de ataque maiores. Provedores de saúde adotam monitoramento de arquivos para provar conformidade HIPAA e proteger dados de pacientes, enquanto agências governamentais ativam verificações de integridade através de infraestrutura crítica em linha com padrões NERC. Varejistas focam em supervisão de risco de fornecedores após um surto de violações impulsionadas por cadeia de suprimentos, implantando FIM para verificar mudanças de código e ativo através de redes de franquia.

Análise Geográfica

América do Norte gerou 28,9% da receita de 2024 apoiada em regulamentações cibernéticas maduras e pesados gastos de segurança por empresas Fortune 1000. Os Estados Unidos canalizam mais de 40% dos orçamentos globais de cibersegurança, e instituições financeiras reservam alocações de TI de dois dígitos para proteção, garantindo liderança contínua. Canadá promove requisitos harmonizados de notificação de violação, e a lei fintech do México eleva obrigações de segurança de linha de base, reforçando demanda regional.

Ásia-Pacífico é o território de crescimento mais rápido a 17,2% TCAC conforme governos digitalizam serviços e investem em nuvem soberana. O primeiro fundo de investimento focado em cibersegurança do Japão e parcerias como S&J com Cyleague HD expandem capacidade de detecção gerenciada, destacando um mercado comprador sofisticado. Normas de localização de dados da China estimulam fornecedores domésticos a construir FIM pronto para conformidade para indústrias críticas. Centros financeiros da ASEAN, liderados por Singapura, adotam monitoramento avançado para apoiar crescimento de banco digital.

Cenário Competitivo

O mercado de monitoramento da integridade de arquivos é moderadamente fragmentado. Baluartes empresariais como IBM, Splunk e Tripwire aproveitam expertise de conformidade de longa data e catálogos de integração amplos para preservar posições incumbentes. No entanto, especialistas nativos da nuvem crescem mais rápido oferecendo descoberta sem agente, preços baseados em consumo e pipelines DevOps integrados. A compra de USD 23 bilhões da Wiz pelo Google em 2024 sublinha o apetite dos hiperescalares para incorporar monitoramento de integridade em serviços de plataforma. A aquisição de USD 4,4 bilhões da SolarWinds pela Turn/River Capital realinha a última em direção à observabilidade híbrida enquanto injeta capital para modernização de produto.

Proficiência em IA é agora o principal diferenciador. IBM defende território inicial com detecção preditiva patenteada, enquanto startups incorporam modelos transformer para priorização contextual que corta carga de trabalho de analistas. Oportunidades de espaço em branco incluem automação de conformidade específica da indústria, visibilidade de microsserviços e orquestração de confiança zero. Fornecedores que unificam telemetria baseada em agente e sem agente em um único plano de política ganham tração entre empresas visando normalizar controles através de servidores legados e pilhas nativas da nuvem.

Líderes da Indústria de Monitoramento da Integridade de Arquivos

-

McAfee

-

Cimcor

-

Qualys

-

AT&T

-

SolarWinds

- *Isenção de responsabilidade: Principais participantes classificados em nenhuma ordem específica

Desenvolvimentos Recentes da Indústria

- Junho de 2025: Scytale adquiriu AudITech para mesclar automação SOC 2, ISO 27001 e SOX ITGC dentro de uma única plataforma de conformidade.

- Maio de 2025: Zscaler concordou em comprar Red Canary, adicionando detecção e resposta gerenciada baseada em IA ao seu conjunto de segurança em nuvem.

- Maio de 2025: BeyondTrust lançou PowerBroker 9.4 com verificações automatizadas de integridade de arquivos para Unix e Linux.

- Abril de 2025: AQM Technologies adquiriu TRaiCE para aprofundar monitoramento de risco para mais de 200 instituições financeiras mundialmente.

Escopo do Relatório Global do Mercado de Monitoramento da Integridade de Arquivos

O mercado de monitoramento da integridade de arquivos é um serviço que permite às organizações testar e verificar sistema operacional (SO), banco de dados e arquivos de software de aplicação para determinar se foram ou não adulterados ou corrompidos documentos, fotos, vídeos e arquivos de maneira segura. Grandes empresas que utilizam solução de monitoramento e integridade de arquivos a usam para adicionar flexibilidade às suas políticas de acesso que governam a acessibilidade da organização. As capacidades da solução de gerenciamento de monitoramento e integridade de arquivos incluem recursos de segurança, como autenticação e rastreamento, para proteger dados empresariais.

O mercado de monitoramento da integridade de arquivos é segmentado por tamanho da organização (pequenas e médias empresas, grandes empresas), tipo de implementação (local, nuvem), modo de instalação (baseado em agente, nuvem), setor do usuário final (varejo, BFSI, hospitalidade, saúde, governo, entretenimento), e geografia (América do Norte, Europa, Ásia-Pacífico, América Latina, Oriente Médio e África). Os tamanhos e previsões de mercado são fornecidos em termos de valor (USD) para todos os segmentos acima.

| Pequenas e Médias Empresas |

| Grandes Empresas |

| Local |

| Nuvem |

| Baseado em Agente |

| Sem Agente / Nativo da Nuvem |

| Varejo |

| BFSI |

| Hospitalidade |

| Saúde |

| Governo |

| Entretenimento e Mídia |

| Outras Indústrias |

| América do Norte | Estados Unidos | |

| Canadá | ||

| México | ||

| América do Sul | Brasil | |

| Argentina | ||

| Resto da América do Sul | ||

| Europa | Alemanha | |

| Reino Unido | ||

| França | ||

| Países Baixos | ||

| Resto da Europa | ||

| Ásia-Pacífico | China | |

| Japão | ||

| Índia | ||

| Coreia do Sul | ||

| Austrália e Nova Zelândia | ||

| Resto da Ásia-Pacífico | ||

| Oriente Médio e África | Oriente Médio | Emirados Árabes Unidos |

| Arábia Saudita | ||

| Turquia | ||

| Resto do Oriente Médio | ||

| África | África do Sul | |

| Nigéria | ||

| Resto da África | ||

| Por Tamanho da Organização | Pequenas e Médias Empresas | ||

| Grandes Empresas | |||

| Por Tipo de Implementação | Local | ||

| Nuvem | |||

| Por Modo de Instalação | Baseado em Agente | ||

| Sem Agente / Nativo da Nuvem | |||

| Por Setor do Usuário Final | Varejo | ||

| BFSI | |||

| Hospitalidade | |||

| Saúde | |||

| Governo | |||

| Entretenimento e Mídia | |||

| Outras Indústrias | |||

| Por Geografia | América do Norte | Estados Unidos | |

| Canadá | |||

| México | |||

| América do Sul | Brasil | ||

| Argentina | |||

| Resto da América do Sul | |||

| Europa | Alemanha | ||

| Reino Unido | |||

| França | |||

| Países Baixos | |||

| Resto da Europa | |||

| Ásia-Pacífico | China | ||

| Japão | |||

| Índia | |||

| Coreia do Sul | |||

| Austrália e Nova Zelândia | |||

| Resto da Ásia-Pacífico | |||

| Oriente Médio e África | Oriente Médio | Emirados Árabes Unidos | |

| Arábia Saudita | |||

| Turquia | |||

| Resto do Oriente Médio | |||

| África | África do Sul | ||

| Nigéria | |||

| Resto da África | |||

Principais Questões Respondidas no Relatório

Qual é o valor atual do mercado de monitoramento da integridade de arquivos?

O mercado de monitoramento da integridade de arquivos está avaliado em USD 1,20 bilhão em 2025.

Quão rápido o mercado de monitoramento da integridade de arquivos deve crescer?

Está previsto para expandir a uma TCAC de 17,28%, atingindo USD 2,65 bilhões até 2030.

Qual modelo de implementação está crescendo mais rápido?

Soluções baseadas em nuvem estão avançando a uma TCAC de 18,90% conforme organizações modernizam infraestrutura.

Quais são as principais restrições limitando adoção?

Altos custos de implementação e escassez de analistas qualificados retardam adoção, especialmente entre PMEs.

Página atualizada pela última vez em: