Taille et Part du Marché de la Sécurité Cognitif

Analyse du Marché de la Sécurité Cognitif par Mordor Intelligence

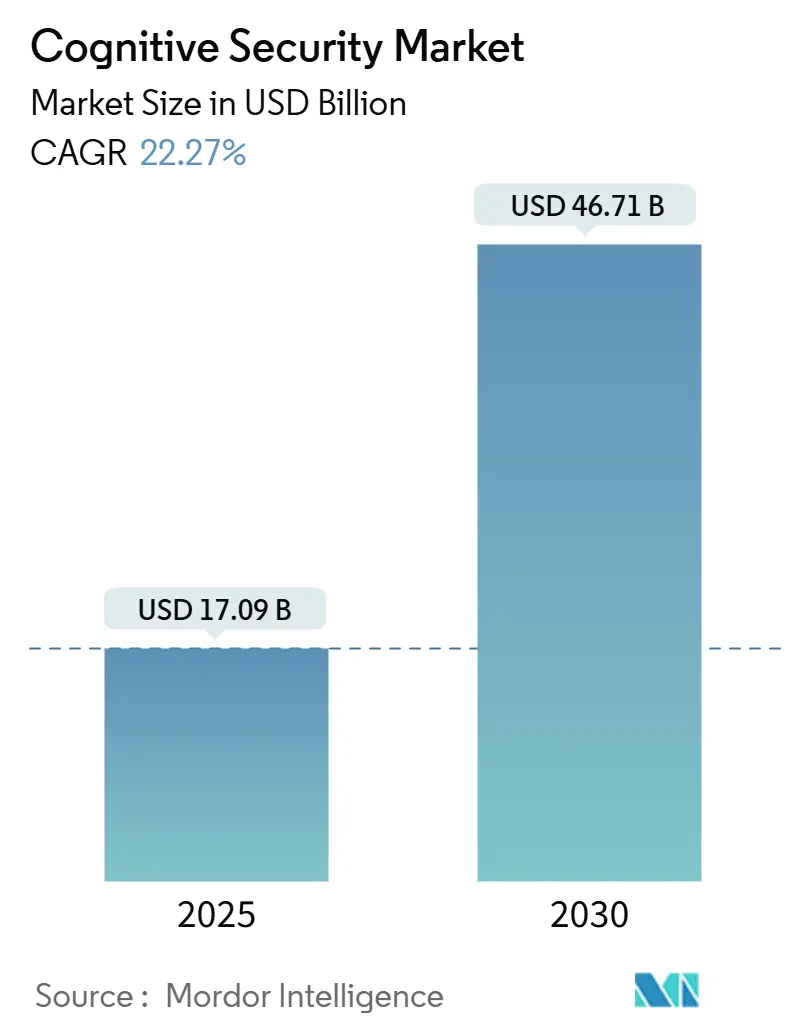

Le marché de la sécurité Cognitif s'élève à 17,09 milliards USD en 2025 et devrait atteindre 46,71 milliards USD d'ici 2030, traduisant un TCAC robuste de 22,27%. Les menaces persistantes alimentées par l'IA, l'expansion des surfaces d'attaque créées par l'adoption du cloud, et la surveillance réglementaire croissante se combinent pour alimenter cette croissance. Les entreprises ont massivement investi après avoir découvert que les outils conventionnels manquent les vulnérabilités spécifiques à l'IA telles que l'empoisonnement de modèles, les prompts adversariaux, et les fuites de données synthétiques, provoquant un pivot accéléré vers l'analyse avancée et la défense autonome. Les avancées parallèles dans les déploiements de modèles de langage large à l'intérieur des flux de travail d'entreprise aiguisent davantage la demande, car chaque déploiement d'IA générative crée de nouveaux points d'entrée qui doivent être continuellement surveillés et renforcés. Les fournisseurs répondent en intégrant des algorithmes auto-apprenants dans les playbooks de réponse aux incidents, réduisant le temps moyen de détection et de confinement des violations de plusieurs heures à quelques minutes tout en réduisant simultanément le bruit de faux positifs qui submerge les analystes humains. Ces dynamiques positionnent le marché de la sécurité Cognitif comme l'un des segments à expansion la plus rapide dans les dépenses globales de cybersécurité.

Principales Conclusions du Rapport

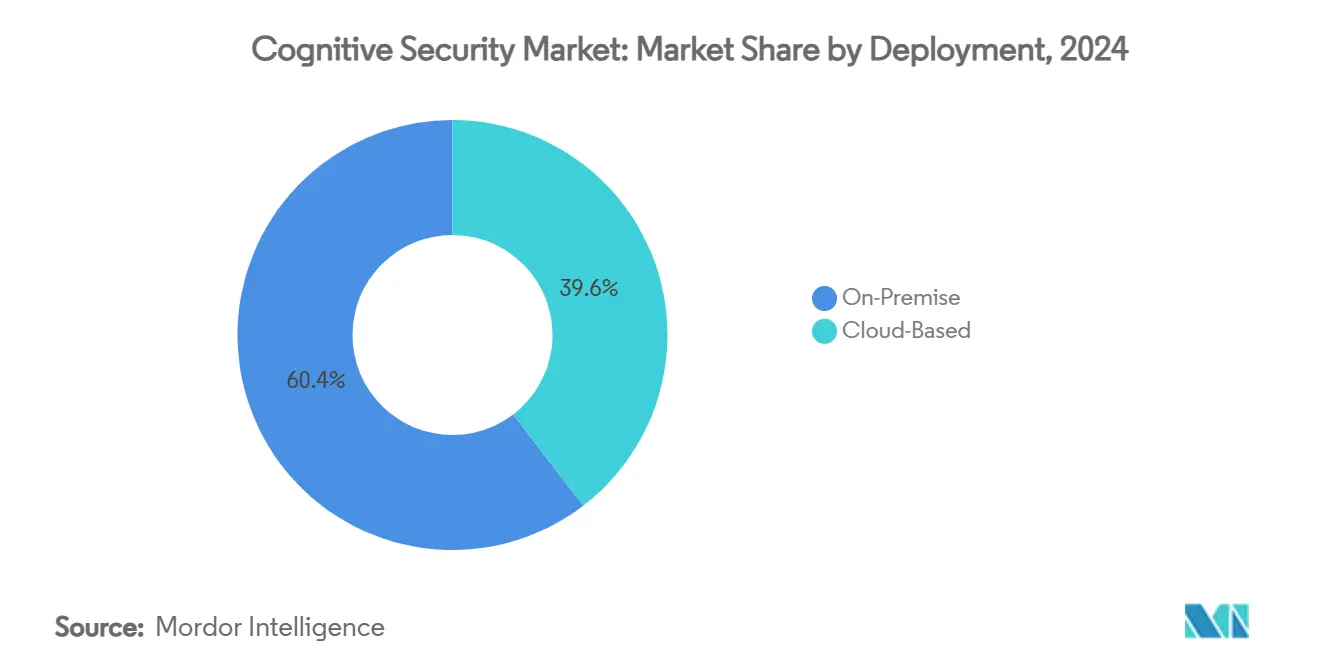

- Par déploiement, les architectures sur site ont détenu 60,40% de la part du marché de la sécurité Cognitif en 2024, tandis que les plateformes cloud devraient s'étendre à un TCAC de 27,10% jusqu'en 2030.

- Par type de service, les services professionnels ont mené avec 60,40% de part de revenus en 2024, tandis que les services managés affichent le TCAC anticipé le plus élevé à 28,40% jusqu'en 2030.

- Par application, la gestion automatisée de la conformité un représenté 45,30% de la taille du marché de la sécurité Cognitif en 2024 et progresse à un TCAC de 29,70% jusqu'en 2030.

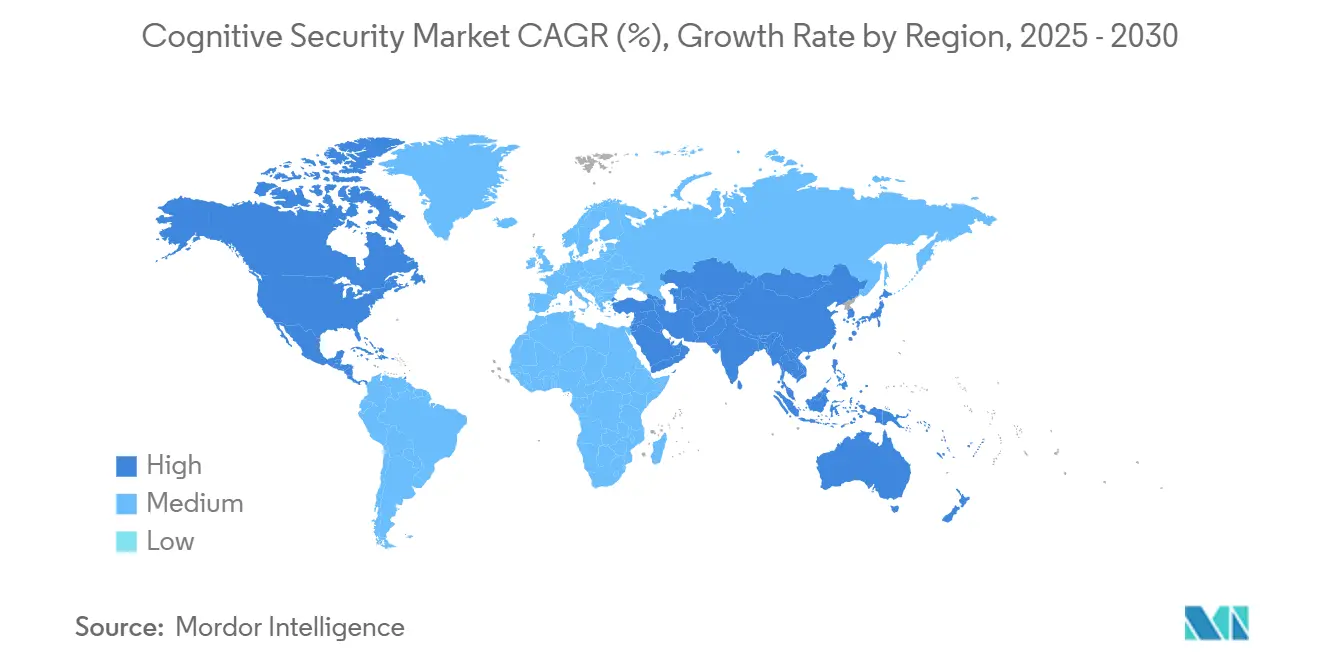

- Par géographie, l'Amérique du Nord un commandé 35,70% de la part du marché de la sécurité Cognitif en 2024, tandis que l'Asie-Pacifique affiche l'expansion régionale la plus rapide à un TCAC de 25,66% jusqu'en 2030.

Tendances et Insights du Marché Mondial de la Sécurité Cognitif

Analyse d'Impact des Moteurs

| Moteur | (~) % Impact sur les Prévisions TCAC | Pertinence Géographique | Calendrier d'Impact |

|---|---|---|---|

| Augmentation exponentielle des données d'entreprise non structurées | +4.2% | Mondiale, haute intensité en Amérique du Nord et Asie-Pacifique | Moyen terme (2-4 ans) |

| Poussée des données sombres IoT | +3.8% | Cœur Asie-Pacifique, débordement vers le Moyen-Orient et l'Afrique | Long terme (≥ 4 ans) |

| Chaînes d'outils IA cloud-native | +3.5% | Amérique du Nord et UE, expansion vers l'Asie-Pacifique | Court terme (≤ 2 ans) |

| Menaces croissantes sur les piles open-source et cloud | +4.7% | Mondiale | Court terme (≤ 2 ans) |

| Source: Mordor Intelligence | |||

Augmentation Exponentielle des Données d'Entreprise Non Structurées

La croissance massive des e-mails, fichiers de collaboration, lectures de capteurs, et multimédia intensifie à la fois le défi de visibilité et la surface d'attaque. Les moteurs cognitifs ingèrent des téraoctets de journaux bruts pour identifier les déviations dans le comportement des utilisateurs, réduisant les alertes de faux positifs de 95% tout en révélant des mouvements latéraux furtifs qui contournent les systèmes basés sur des règles. Cependant, les attaquants bénéficient de la même richesse d'informations, raclant le contenu pour élaborer des campagnes de hameçonnage ciblé contextuel. Les équipes de sécurité intègrent donc l'analyse auto-apprenante directement dans les lacs de données pour corréler l'identité, l'appareil, et la télémétrie réseau en temps quasi réel, transformant les archives précédemment dormantes en intelligence exploitable qui améliore la précision de détection des violations. Le résultat net est une ligne de base élevée pour la profondeur analytique qui positionne le marché de la sécurité Cognitif pour une expansion soutenue dans tous les secteurs verticaux.

Poussée des Données Sombres IoT

Les déploiements IoT industriels et grand public ajoutent des milliards de terminaux non gérés, créant un torrent de télémétrie opérationnelle que les plateformes SIEM standard ne peuvent pas analyser. Les moteurs cognitifs modélisent le comportement de base pour chaque classe d'appareil et signalent les déviations telles que les changements anormaux de firmware ou le trafic est-ouest inattendu. Dans les réseaux énergétiques et les sols d'usines intelligentes, cette fonctionnalité atténue directement les risques de temps d'arrêt tout en protégeant les systèmes de sécurité de vie. L'écart de sécurité s'élargit à mesure que les réseaux OT convergent avec les épines dorsales IT, incitant les entreprises manufacturières et de services publics à investir dans l'analyse IA résidente en périphérie qui opère sous des contraintes de latence strictes. Par conséquent, la demande pour des plateformes évolutives, agnostiques aux appareils à l'intérieur du marché de la sécurité Cognitif continue d'accélérer jusqu'en 2030. [1]Frontiers in Computer Science, "AI Security in IoT Environments," frontiersin.org

Chaînes d'Outils IA Cloud-Native Démocratisant la Sécurité Cognitive

Des services comme Amazon SageMaker, Azure Machine Learning, et Google Vertex AI simplifient le déploiement de modèles tout en élargissant simultanément l'exposition. Quatre-vingt-deux pour cent des organisations laissent les interfaces de notebook accessibles sans authentification renforcée, permettant le vol de jetons et la manipulation non autorisée de modèles. Les organisations intègrent des contrôles de sécurité shift-left dans les pipelines CI/CD, scannant les poids de modèles pour des anomalies avant promotion en production. La boucle de rétroaction rapide améliore la vélocité de publication tout en renforçant la défense ; cependant, la gestion continue de posture devient obligatoire car la dérive de code et de modèle se produit plus rapidement que les révisions manuelles ne peuvent suivre. Ces forces opposées propulsent l'adoption rapide de modules de gouvernance automatisés à l'intérieur des plateformes de sécurité Cognitif. [2]Trend Micro, "Cloud-Native AI Security Survey 2025," trendmicro.com

Menaces Croissantes sur les Piles Open-Source et Cloud

Les attaquants armement des techniques d'apprentissage automatique adversarial pour planter des échantillons empoisonnés dans les hubs de modèles publics et les bibliothèques de code open-source. L'X-Force d'IBM un observé une hausse de 71% des identifiants compromis utilisés pour altérer les données d'entraînement ou détourner les points de terminaison de modèles, forçant les défenseurs à vérifier la lignée des jeux de données et surveiller la précision d'inférence en temps d'exécution. Les entreprises déploient des détecteurs d'ensemble qui fusionnent la télémétrie réseau traditionnelle avec des vérifications d'intégrité de modèles, repérant la manipulation de gradient ou l'asymétrie de température dans les grands modèles de langage avant que l'impact en production ne se produise. La sophistication accrue verrouille des budgets premium pour la protection adaptative, cimentant la hausse du marché de la sécurité Cognitif.

Analyse d'Impact des Contraintes

| Contrainte | (~) % Impact sur les Prévisions TCAC | Pertinence Géographique | Calendrier d'Impact |

|---|---|---|---|

| Pénurie de talents en cyber-analyse IA/ML | -2,8% | Mondiale, aiguë en Amérique du Nord et UE | Moyen terme (2-4 ans) |

| Complexité de gouvernance des données multi-juridictionnelle | -2,1% | UE primaire, mondiale secondaire | Long terme (≥ 4 ans) |

| Source: Mordor Intelligence | |||

Pénurie de Talents en Cyber-Analyse IA/ML

La demande pour des praticiens capables de coder des défenses d'apprentissage par renforcement, régler des modèles de bouclier de prompt, et interpréter la télémétrie de menaces dépasse vastement l'offre mondiale. Les organisations compensent en externalisant vers des spécialistes de services managés et en investissant dans des couches d'orchestration low-code qui permettent à moins d'ingénieurs de protéger des bases d'actifs plus importantes. Bien que l'automation gère le triage de niveau un, les escalades de niveau deux et trois exigent encore des ensembles de compétences hybrides couvrant les mathématiques, le codage sécurisé, et l'interprétation réglementaire. L'inflation salariale résultante gonfle le TCO des projets, poussant certaines petites entreprises vers des modèles d'abonnement cloud basés sur la consommation au lieu de constructions sur mesure.

Complexité de Gouvernance des Données Multi-Juridictionnelle

L'Acte IA de l'UE, la Loi de Cybersécurité de la Chine, et les orientations fédérales américaines en évolution imposent des obligations divergentes autour de la journalisation d'audit, la provenance des jeux de données, et la transparence algorithmique. Les entreprises multinationales doivent maintenir des registres de modèles spécifiques aux régions et des pipelines d'inférence ségrégués pour se conformer aux règles qui se chevauchent, augmentant les dépenses de conformité jusqu'à 15% des budgets de déploiement totaux. Les fournisseurs répondent en intégrant des moteurs de politique qui automatisent les exigences de rétention, d'accès, et d'explicabilité en temps réel, pourtant les petites entreprises trouvent la surcharge juridique décourageante. La fragmentation régionale ralentit donc l'adoption dans les secteurs fortement réglementés même si le marché mondial de la sécurité Cognitif croît.

Analyse de Segment

Par Déploiement : La Migration Cloud Accélère Malgré les Préoccupations de Sécurité

Les solutions sur site ont conservé 60,40% de la part du marché de la sécurité Cognitif en 2024 car les agences de défense, institutions financières, et opérateurs d'infrastructures critiques continuent de mandater la résidence locale des données et les environnements isolés. Cependant, les déploiements cloud s'étendent à un TCAC de 27,10% car les hyperscalers intègrent des collecteurs de télémétrie spécialement conçus et la validation d'intégrité de modèles dans leurs plateformes, abaissant le coût d'entrée. La taille du marché de la sécurité Cognitif pour les offres cloud devrait augmenter fortement car la tarification d'abonnement et les mises à jour continues de flux de menaces raccourcissent les cycles d'approvisionnement et transfèrent les dépenses en capital vers les budgets d'exploitation.

Les architectures hybrides dominent maintenant les nouvelles implémentations, associant des nœuds d'inférence de périphérie avec l'analyse cloud centrale qui alimentent les graphiques globaux d'intel de menaces. Les fournisseurs pré-emballent des modèles de référence qui chiffrent les données d'entraînement au repos tout en permettant des enclaves de calcul sécurisées pour l'apprentissage fédéré entre les zones sur site et cloud public. Les centres d'opérations de sécurité bénéficient de tableaux de bord unifiés qui normalisent les détections à travers les environnements, fermant les lacunes de visibilité que les attaquants exploitent quand les flux de travail chevauchent plusieurs modèles d'hébergement. Ces capacités positionnent collectivement les variantes cloud comme le moteur d'expansion principal à l'intérieur du marché de la sécurité Cognitif jusqu'en 2030. [3]Cisco, "Introducing AI Defense Platform," newsroom.cisco.com

Par Service : Les Services Professionnels Mènent Malgré la Pénurie de Compétences

Les engagements de conseil et d'intégration ont capturé 60,40% de part de revenus en 2024 car les entreprises exigent des pipelines de données personnalisés, des cadres de validation de modèles, et des mappages réglementaires avant que les contrôles cognitifs ne livrent de la valeur. La taille du marché de la sécurité Cognitif attribuée aux services managés devrait croître à un TCAC de 28,40% car les organisations externalisent la surveillance 24h/24, le réentraînement de modèles, et les exercices de simulation adversariale.

Les fournisseurs spécialisés regroupent maintenant les escouades de chasse aux menaces avec des ingénieurs MLOps pour maintenir des lignes de base dynamiques accordées au profil de risque évolutif de chaque client. Les contrats gouvernementaux tels que l'ordre de tâche NSIN de 2 milliards USD attribué à GovCIO illustrent comment les agences publiques exploitent l'expertise externe pour accélérer les calendriers d'acquisition tout en respectant les exigences d'accréditation classifiées. Les acheteurs commerciaux reflètent ce modèle, déplaçant le budget de l'effectif vers des abonnements basés sur les résultats qui garantissent des accords de niveau de service de précision de détection. Le boom des services managés est donc un phénomène structurel, non temporaire, sous-tendant la trajectoire de croissance du marché de la sécurité Cognitif.

Par Application : La Conformité Automatisée Mène le Leadership du Marché

La gestion automatisée de la conformité un conservé 45,30% de la taille du marché de la sécurité Cognitif en 2024 car les mandats ESG, de confidentialité, et de sécurité IA se sont multipliés. Les moteurs ingèrent les journaux opérationnels, extraient les événements pertinents, et auto-peuplent les rapports réglementaires, réduisant les temps de préparation d'audit manuel de 70% tout en abaissant les amendes pour divulgations tardives ou inexactes. La maintenance prédictive dans les secteurs industriels est l'application à croissance la plus rapide, s'étendant à un TCAC de 29,70% car les modèles d'apprentissage automatique détectent les pannes d'équipement imminentes et préviennent les perturbations qui autrement attireraient les tentatives de sabotage cyber-physique.

L'analyse d'enquête croisée gagne en traction dans les corporations multinationales où les campagnes d'attaque s'étendent sur les locataires cloud, applications SaaS, et technologie opérationnelle. En corrélant des signaux faibles-tels que la latence d'inférence anormale ou les changements soudains de format de prompt-l'IA compose de nouvelles hypothèses de chasse que les analystes humains évaluent, accélérant l'analyse de cause racine et le confinement d'incident. Les fournisseurs intègrent davantage des modules d'IA explicable pour satisfaire les provisions de transparence de l'UE, renforçant la confiance des acheteurs et établissant des barrières d'entrée plus élevées pour les challengers de solutions ponctuelles. Ces développements soutiennent la conformité automatisée comme l'ancre de revenus tout en élargissant les cas d'usage adjacents qui propulsent le marché mondial de la sécurité Cognitif.

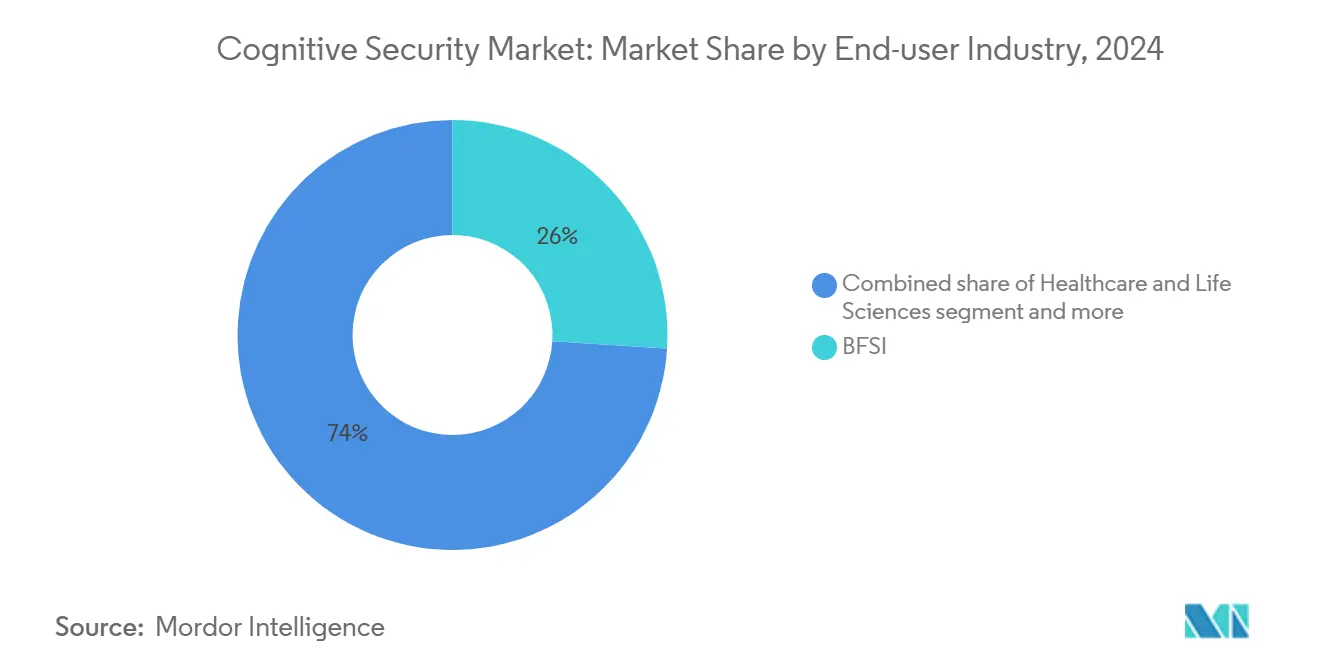

Par Industrie d'Utilisateur Final : BFSI Mène la Poussée d'Investissement Gouvernemental

Les banques, assureurs, et entreprises de marchés de capitaux adoptent des modèles avancés pour détecter la fraude interne, les anomalies de transaction, et les modèles de trading voyou. Les obligations strictes de capital réglementaire et de protection des données rendent les contrôles pilotés par l'IA obligatoires plutôt que discrétionnaires. Les agences de défense suivent de près, exploitant l'intelligence artificielle pour patrouiller les flux d'intelligence open-source, sécuriser le logiciel de systèmes d'armes, et vérifier les fournisseurs tiers.

Les entités de santé déploient l'analyse préservant la confidentialité qui signale l'accès anormal aux DSE et valide les suggestions de diagnostic IA contre les étiquettes de vérité de terrain, équilibrant l'innovation avec des protections strictes de données de patients. Les usines manufacturières intègrent la détection d'intrusion basée sur des modèles dans les contrôleurs logiques programmables, renforçant la résilience opérationnelle au milieu des menaces croissantes de sabotage cyber géopolitique. Les détaillants et opérateurs télécom exploitent les moteurs cognitifs pour combattre la fraude d'identité synthétique, automatiser la conformité KYC, et sécuriser les nœuds de périphérie 5G à grande échelle. Collectivement, ces mandats spécifiques à l'industrie assurent une base de demande diversifiée qui isole le marché de la sécurité Cognitif des ralentissements de secteur vertical unique.

Note: Parts de segment de tous les segments individuels disponibles à l'achat du rapport

Par Composant : Les Solutions Dominent la Complexité d'Intégration

Les plateformes intégrées regroupent l'assainissement de jeux de données, les vérifications d'intégrité de modèles, la découverte continue de surface d'attaque, et les playbooks d'orchestration de sécurité. Les acheteurs préfèrent ces suites à l'assemblage d'outils ponctuels disparates qui peuvent ne pas partager l'ontologie ou supporter des schémas de politique communs. Le marché de la sécurité Cognitif penche ainsi vers les fournisseurs capables de fournir des pipelines de bout en bout, supportés par des écosystèmes de plug-ins qui s'étendent dans des niches spécialisées comme la détection de filigrane d'IA générative ou la gouvernance de données synthétiques.

Les composants de service renforcent cette dynamique en offrant des usines de migration qui portent les règles de détection héritées dans des formats natifs IA et en menant une validation continue contre les tactiques adversariales évoluantes. À mesure que l'activité d'acquisition s'accélère, les fournisseurs de plateformes intègrent les acquisitions récentes pour élargir la couverture de capacités, réduisant le temps de création de valeur pour les clients qui font face à des échéances de conformité croissantes.

Analyse Géographique

L'Amérique du Nord reste le plus grand cluster régional, détenant 35,70% de la part du marché de la sécurité Cognitif en 2024. Les agences étatiques et fédérales allouent des budgets de plusieurs milliards de dollars pour sauvegarder l'infrastructure critique, exemplifié par l'ordre de tâche NSIN du Département de la Défense de 2 milliards USD et le contrat de support de cybersécurité F-35 de 185 millions USD. Les entreprises font face à un environnement également complexe car les règles de gestion de risque spécifiques à l'IA émergent aux côtés des statuts de confidentialité des données existants, augmentant la surcharge de conformité tout en élargissant simultanément les dépenses adressables pour les fournisseurs de plateformes. Le financement de capital-risque reste abondant, soutenant un pipeline de startups qui commercialisent des capacités de niche telles que les tests d'injection de prompt et l'équipe rouge autonome. Néanmoins, les taux de croissance modèrent par rapport aux régions émergentes car de nombreuses entreprises Fortune 1000 ont déjà exécuté des programmes de sécurité IA de première génération et se concentrent maintenant sur l'optimisation incrémentale plutôt que les déploiements de terrain vierge.

L'Asie-Pacifique enregistre la trajectoire la plus rapide à un TCAC de 25,66%. Les programmes gouvernementaux en Chine, Singapour, et Corée du Sud promeuvent l'adoption de l'IA tout en investissant dans des centres nationaux de cybersécurité qui procurent la technologie locale et internationale. L'expansion rapide des paiements numériques et des déploiements de ville intelligente génèrent d'énormes volumes de télémétrie, fournissant des données fertiles pour les défenses pilotées par l'apprentissage automatique mais attirant aussi les syndicats cybercriminels qui arment la reconnaissance automatisée. Les entreprises priorisent donc la sécurité native IA dès le départ plutôt que de la superposer plus tard, raccourcissant les cycles de vente pour les plateformes full-stack. La diversité linguistique et l'hétérogénéité réglementaire posent des obstacles d'intégration, pourtant les empreintes régionales croissantes des hyperscalers atténuent les contraintes d'infrastructure, renforçant la demande pour des contrôles cognitifs évolutifs.

L'Europe avance régulièrement car l'Acte IA de l'UE transforme l'ambiguïté en obligations prescriptives autour de la transparence, robustesse, et gouvernance des données. Bien que les coûts de conformité élèvent la complexité des projets, la clarté législative encourage l'approbation de niveau conseil d'administration pour les investissements à long terme en sécurité IA explicable. Les fournisseurs localisent les tableaux de bord et pistes d'audit pour répondre aux schémas de rapport spécifiques aux régions, et beaucoup offrent des options de cloud souverain hébergées dans des centres de données accrédités pour respecter les restrictions de transfert transfrontalier. L'adoption est particulièrement forte dans le cœur manufacturier allemand et le secteur unérospatial et défense français, où les risques cyber-physiques s'intersectent avec les impératifs de protection de propriété intellectuelle. Ensemble ces facteurs assurent que l'Europe reste un pilier de revenus stratégique pour le marché de la sécurité Cognitif, même si les pourcentages de croissance traînent le rythme effréné de l'Asie-Pacifique.

Paysage Concurrentiel

L'industrie de la sécurité Cognitif présente une concentration de niveau moyen car les géants de cybersécurité héritée, les hyperscalers cloud, et les spécialistes natifs IA se disputent les parts. Aucun fournisseur unique ne dépasse 15% des revenus mondiaux, reflétant l'ampleur des exigences clients et la naissante des architectures standard. Les fournisseurs de plateformes se différencient par des vérifications d'intégrité de modèles propriétaires, des tissus de données unifiés, et l'authoring de politiques low-code qui abaisse la charge administrative.

L'élan d'acquisition est fort. L'achat de Protect AI par Palo Alto Networks de 650-700 millions USD représente la plus grande transaction depuis 2020 et signale un pivot stratégique vers l'assurance IA full-stack. Cisco un annoncé son intention d'absorber Robust Intelligence, intégrant les pipelines de validation de modèles dans le Cisco Security Cloud. L'acquisition planifiée d'Apex Security par Tenable illustre comment les fournisseurs de gestion de vulnérabilités s'étendent dans la sécurité de modèles car les clients demandent des inventaires d'actifs unifiés couvrant les serveurs traditionnels et les terminaux IA. Ces mouvements compriment les niches de solutions ponctuelles, pressant les startups à se spécialiser davantage ou chercher des opportunités de sortie précoce.

Les alliances stratégiques complètent les M&un. Les fournisseurs cloud regroupent les agents copilotes de sécurité directement dans les chaînes d'outils de développeur, créant des écosystèmes collants qui canalisent la demande en aval pour les applications partenaires telles que l'enrichissement d'intelligence de menaces ou la réponse automatisée aux incidents. Pendant ce temps, les communautés open-source collaborent sur les standards de filigrane de modèles et les corpora d'exemples adversariaux que les fournisseurs incorporent dans les offres commerciales, accélérant la diffusion de l'innovation. La concurrence des prix reste modérée car la complexité de l'implémentation favorise les négociations basées sur la valeur par rapport aux licences commoditisées. Alors que les acheteurs pivotent des projets pilotes vers les déploiements à l'échelle de l'entreprise, les fournisseurs capables de prouver le ROI par des métriques telles que la réduction du temps de résidence ou les heures d'audit économisées gagnent des expansions pluriannuelles, renforçant un cycle vertueux qui soutient le marché de la sécurité Cognitif.

Leaders de l'Industrie de la Sécurité Cognitif

-

IBM Corporation

-

Microsoft (Azure Synapse / Fabric)

-

Amazon Web Services

-

SAP SE

-

Darktrace plc

- *Avis de non-responsabilité : les principaux acteurs sont triés sans ordre particulier

Développements Récents de l'Industrie

- Juin 2025 : L'entreprise israélienne de sécurité des données Cyera un levé 540 millions USD à une valorisation de 6 milliards USD, soulignant la confiance des investisseurs dans les capacités de protection de données pilotées par l'IA.

- Mai 2025 : Tenable un annoncé son intention d'acquérir Apex Security pour étendre la couverture de gestion d'exposition à travers les surfaces d'attaque IA.

- Avril 2025 : Palo Alto Networks un divulgué des plans pour acquérir Protect AI pour 650-700 millions USD, la plus grande transaction de sécurité Cognitif depuis 2020.

- Mars 2025 : Microsoft un déployé 11 agents IA pour Security Copilot pour automatiser les tâches de cybersécurité répétitives dans les environnements d'entreprise.

Portée du Rapport du Marché Mondial de la Sécurité Cognitif

L'informatique Cognitif utilise un type avancé d'intelligence artificielle, exploitant ainsi diverses formes d'IA, y compris les algorithmes d'apprentissage automatique et les réseaux d'apprentissage profond, qui deviennent plus forts et plus intelligents au fil du temps. La sécurité Cognitif est largement adoptée dans un ensemble diversifié d'industries pour la protection d'informations cruciales y compris les entreprises de sécurité publique et de services publics. La sécurité Cognitif aide à analyser les développements de sécurité et séparer toutes les données d'informations structurées et non structurées en informations fournissant ainsi une sécurité continue aux entreprises pour améliorer leur productivité.

| Sur Site |

| Cloud |

| Services Professionnels |

| Services Managés |

| Intelligence de Menaces Cognitives |

| Maintenance Prédictive |

| Analyse d'Enquête Croisée |

| Gestion Automatisée de la Conformité |

| Autres Applications |

| BFSI |

| Santé et Sciences de la Vie |

| Vente au Détail et eCommerce |

| Gouvernement et Défense |

| Télécom et IT |

| Fabrication |

| Solutions |

| Services |

| Amérique du Nord | États-Unis | |

| Canada | ||

| Mexique | ||

| Amérique du Sud | Brésil | |

| Argentine | ||

| Reste de l'Amérique du Sud | ||

| Europe | Royaume-Uni | |

| Allemagne | ||

| France | ||

| Italie | ||

| Russie | ||

| Reste de l'Europe | ||

| Asie-Pacifique | Chine | |

| Japon | ||

| Inde | ||

| Corée du Sud | ||

| Reste de l'Asie-Pacifique | ||

| Moyen-Orient et Afrique | Moyen-Orient | Israël |

| Arabie Saoudite | ||

| Émirats Arabes Unis | ||

| Turquie | ||

| Reste du Moyen-Orient | ||

| Afrique | Afrique du Sud | |

| Égypte | ||

| Reste de l'Afrique | ||

| Par Déploiement | Sur Site | ||

| Cloud | |||

| Par Service | Services Professionnels | ||

| Services Managés | |||

| Par Application | Intelligence de Menaces Cognitives | ||

| Maintenance Prédictive | |||

| Analyse d'Enquête Croisée | |||

| Gestion Automatisée de la Conformité | |||

| Autres Applications | |||

| Par Industrie d'Utilisateur Final | BFSI | ||

| Santé et Sciences de la Vie | |||

| Vente au Détail et eCommerce | |||

| Gouvernement et Défense | |||

| Télécom et IT | |||

| Fabrication | |||

| Par Composant | Solutions | ||

| Services | |||

| Par Géographie | Amérique du Nord | États-Unis | |

| Canada | |||

| Mexique | |||

| Amérique du Sud | Brésil | ||

| Argentine | |||

| Reste de l'Amérique du Sud | |||

| Europe | Royaume-Uni | ||

| Allemagne | |||

| France | |||

| Italie | |||

| Russie | |||

| Reste de l'Europe | |||

| Asie-Pacifique | Chine | ||

| Japon | |||

| Inde | |||

| Corée du Sud | |||

| Reste de l'Asie-Pacifique | |||

| Moyen-Orient et Afrique | Moyen-Orient | Israël | |

| Arabie Saoudite | |||

| Émirats Arabes Unis | |||

| Turquie | |||

| Reste du Moyen-Orient | |||

| Afrique | Afrique du Sud | ||

| Égypte | |||

| Reste de l'Afrique | |||

Questions Clés Répondues dans le Rapport

Quelle est la valeur actuelle du marché de la sécurité Cognitif ?

Le marché est évalué à 17,09 milliards USD en 2025 et devrait atteindre 46,71 milliards USD d'ici 2030.

Quel modèle de déploiement s'étend le plus rapidement ?

Les plateformes de sécurité Cognitif cloud progressent à un TCAC de 27,10% jusqu'en 2030 en raison de la scalabilité et des mises à jour continues de flux de menaces.

Pourquoi la conformité automatisée domine-t-elle les dépenses d'application ?

Les mandats ESG, de confidentialité, et de sécurité IA poussent les organisations à automatiser la collecte de preuves et les rapports, donnant à la conformité automatisée une part de revenus de 45,30% en 2024.

Quelle région croîtra le plus sur la période de prévision ?

L'Asie-Pacifique mène avec un TCAC de 25,66%, stimulée par les programmes nationaux d'IA et l'adoption rapide de services numériques.

Comment les fournisseurs abordent-ils la pénurie de talents IA/ML ?

Les fournisseurs regroupent des services managés qui fournissent surveillance 24h/24, réentraînement de modèles, et exercices de simulation adversariale, permettant aux clients de compenser les lacunes de personnel interne.

Dernière mise à jour de la page le: