Endpunkt-Sicherheit Marktgröße und Marktanteil

Endpunkt-Sicherheit Marktanalyse von Mordor Intelligence

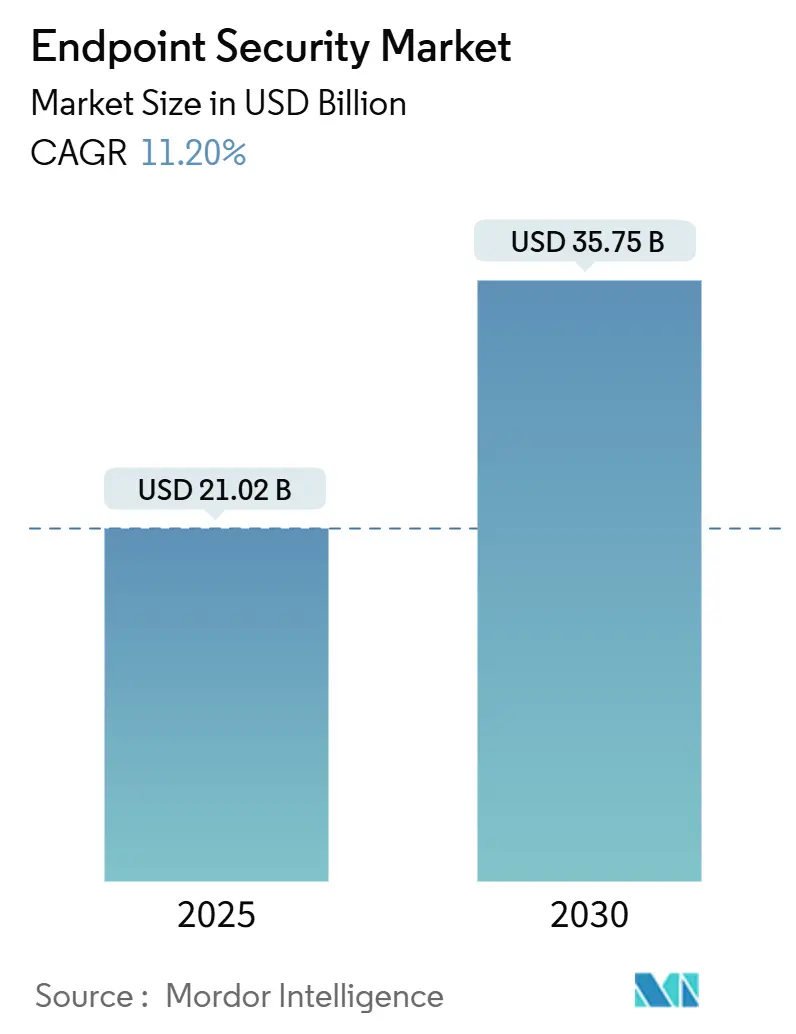

Die Endpunkt-Sicherheit Marktgröße wird auf USD 21,02 Milliarden im Jahr 2025 geschätzt und soll USD 35,75 Milliarden bis 2030 erreichen, bei einer CAGR von 11,20% während des Prognosezeitraums (2025-2030).

Die starke Nachfrage resultiert aus der kontinuierlichen Verlagerung hin zu Remote- und Hybrid-Arbeit, der Ausweitung von Bring-your-own-device (BYOD) Richtlinien und der wachsenden Sophistizierung von Ransomware-as-a-Service Toolkits. Unternehmen stehen auch vor einer sich erweiternden Internet-of-Things (IoT) Landschaft, die die Grenze zwischen Informationstechnologie und Betriebstechnologie-Netzwerken verwischt und kritische industrielle Anlagen denselben Bedrohungen aussetzt, die historisch auf Bürogeräte abzielten. Cloud-bereitgestellte Kontrollen, Zero-Trust-Zugriffsrichtlinien und KI-gesteuerte Verhaltensanalysen werden daher zu Standardkomponenten moderner Endpunkt-Schutzstrategien. Plattformanbieter reagieren durch die Einbettung von Sicherheitsfunktionen auf Chip-Ebene und die Bündelung von Endpoint Protection Platform (EPP) und Endpoint Detection and Response (EDR) Fähigkeiten in Secure-Access-Service-Edge (SASE) Angebote, um die Richtliniendurchsetzung für verteilte Benutzer zu vereinfachen.

Wichtige Berichtsergebnisse

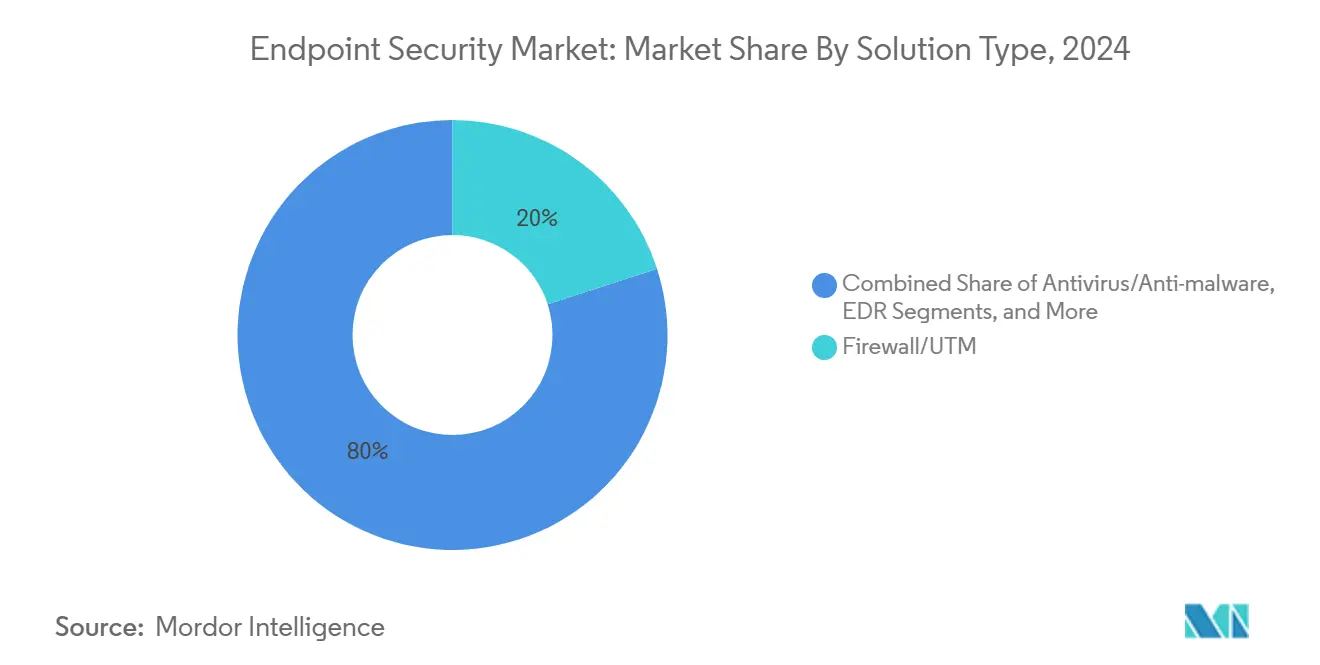

- Nach Lösungstyp führte Firewall/UTM mit 20,02% des Endpunkt-Sicherheit Marktanteils in 2024, während EDR auf Kurs ist, mit 15,8% CAGR bis 2030 zu expandieren.

- Nach Bereitstellungsmodus machten Cloud-basierte Angebote 58,04% der Endpunkt-Sicherheit Marktgröße in 2024 aus und werden voraussichtlich jährlich um 15,2% bis 2030 wachsen.

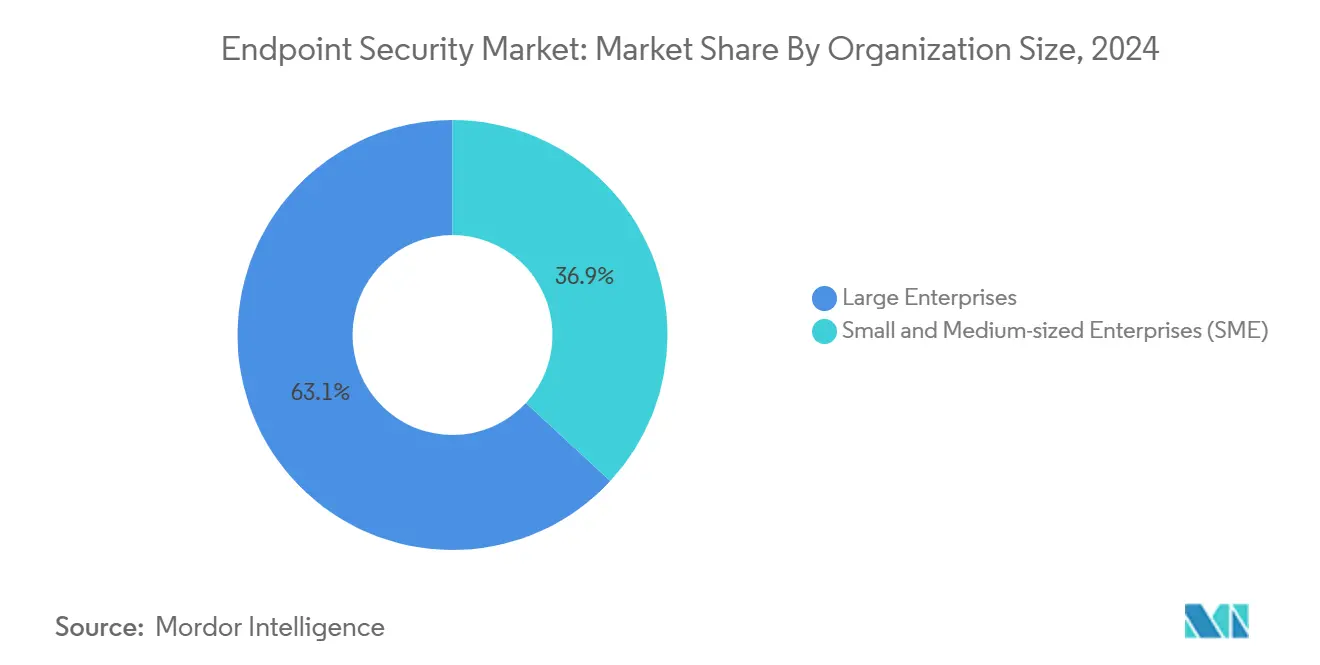

- Nach Unternehmensgröße sollen kleine und mittlere Unternehmen (KMU) jährlich um 13,8% wachsen, während große Unternehmen 63,12% Umsatzanteil in 2024 behalten.

- Nach Endbenutzerbranche hielten Banken, Finanzdienstleistungen und Versicherungen (BFSI) 20,8% Umsatzanteil in 2024, während Gesundheitswesen und Biowissenschaften die schnellste 13,2% CAGR bis 2030 verzeichnen sollen.

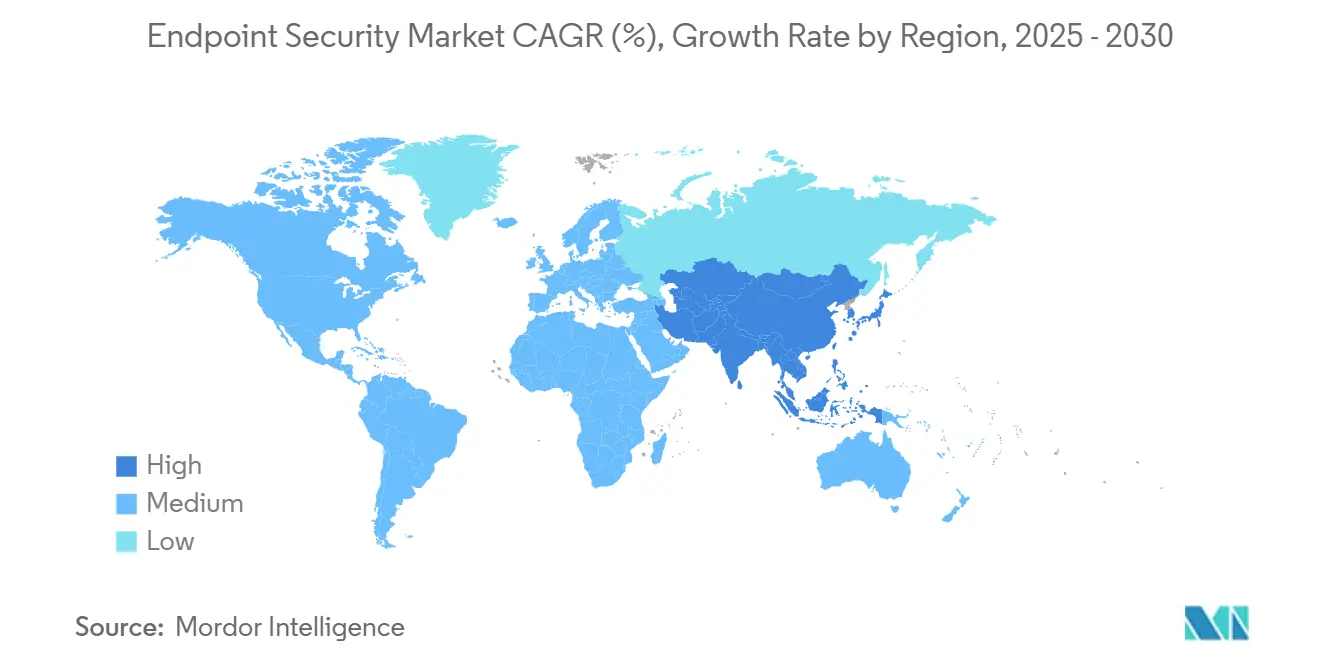

- Nach Geographie erfasste Nordamerika 33,5% des Umsatzes von 2024; Asien-Pazifik wird voraussichtlich mit einer 12,4% CAGR bis 2030 steigen.

Globale Endpunkt-Sicherheit Markttrends und Einblicke

Treiber Auswirkungsanalyse

| Treiber | (~) % Auswirkung auf CAGR-Prognose | Geografische Relevanz | Auswirkungszeitrahmen |

|---|---|---|---|

| Anstieg von BYOD und mobiler Belegschaft | +2.8% | Global, mit Konzentration in Nordamerika und Europa | Mittelfristig (2-4 Jahre) |

| Eskalierende Sophistizierung von Ransomware-as-a-Service | +2.1% | Global, besonders APAC und Schwellenmärkte betreffend | Kurzfristig (≤ 2 Jahre) |

| Verbreitung von IoT-Endpunkten in OT-Netzwerken | +1.9% | APAC-Kern, Übertragung auf MEA und Lateinamerika | Langfristig (≥ 4 Jahre) |

| Breitere Adoption von SASE-Bündelung von EPP/EDR am Edge | +1.7% | Nordamerika und EU, Expansion nach APAC | Mittelfristig (2-4 Jahre) |

| Chip-Level-Sicherheits-IP integriert von OEMs | +1.4% | Global, angeführt von Halbleiter-Hubs in Asien | Langfristig (≥ 4 Jahre) |

| Cyber-Versicherungsprämienrabatte für zertifizierte EDR | +1.1% | Nordamerika und EU-Regulierungsmärkte | Kurzfristig (≤ 2 Jahre) |

| Quelle: Mordor Intelligence | |||

Anstieg von BYOD und mobiler Belegschaft

BYOD-Richtlinien haben etwa 4,7 Milliarden mobile Endpunkte exponiert, die außerhalb traditioneller Firewalls liegen und eine schnelle Bereitstellung von Mobile-Device-Management-Tools fördern, die Unternehmensdaten von persönlichen Apps trennen.[1] IBM, "Bring Your Own Device (BYOD) Solutions - MaaS360," ibm.com Identitätskompromittierung tritt nun in 70% der Angriffe auf, daher setzen Unternehmen auf Zero-Trust-Frameworks, die die Gerätehaltung verifizieren, bevor sie Netzwerkzugang gewähren. Führungskräfte betrachten Cybersecurity zunehmend als Priorität auf Vorstandsebene, wobei 91% sie als strategisches Asset und nicht als Compliance-Übung beschreiben. KI-Features, die in moderne Endpunkt-Suiten eingebettet sind, führen Echtzeit-Verhaltensanalysen durch, um riskante Aktionen in einem vielfältigen Geräte-Ökosystem zu kennzeichnen.

Eskalierende Sophistizierung von Ransomware-as-a-Service

Service-basierte Ransomware senkte die Eintrittsbarriere und löste einen 50%igen Anstieg der Infektionen Anfang 2024 aus. Gesundheitswesen-Datenschutzverletzungen kosten nun durchschnittlich USD 10,1 Millionen und zwingen Krankenhäuser zur Adoption von Extended-Detection-and-Response-Plattformen, die Endpunkt- und Netzwerk-Telemetrie korrelieren. Doppel- und Dreifach-Erpressungstaktiken zielen auch auf Backups ab und zwingen Unternehmen, Datenwiederherstellungspläne neu zu gestalten. Analysten erwarten, dass Ransomware-Schäden bis 2031 jährlich USD 265 Milliarden übertreffen und mehr Ausgaben in proaktive Endpunkt-Verteidigung lenken.

Verbreitung von IoT-Endpunkten in OT-Netzwerken

Industrieunternehmen verbinden Sensoren, PLCs und Mensch-Maschine-Schnittstellen, die traditionell jahrzehntelang ungepatcht liefen. Kompromittierungen von Supervisory-Control-and-Data-Acquisition-Knoten in Energie und Fertigung veranschaulichen das Risiko. Spezialisierte Anbieter versenden nun leichtgewichtige Agenten, die Deep-Packet-Inspection-Sichtbarkeit liefern, ohne die Produktion zu stören. Lieferantenverträge erfordern zunehmend Nachweis der Endpunkt-Sicherheit-Zertifizierung und betten Cyber-Kontrollen in Beschaffungsprozesse ein.

Breitere Adoption von SASE-Bündelung von EPP/EDR am Edge

Secure-Access-Service-Edge-Designs falten Netzwerk, Zero-Trust-Zugang und Endpunkt-Sicherheit in eine Cloud-Plattform, ein Markt, der voraussichtlich bis 2027 USD 25 Milliarden übertreffen wird. EPP- und EDR-Module, die über SASE bereitgestellt werden, stellen sicher, dass Richtlinien Benutzern unabhängig vom Standort folgen, während integrierte Threat Intelligence die Reaktionszeiten verkürzt. Anbieter konkurrieren bei KI-Anreicherung, die Erkennung beschleunigt und Playbook-Ausführung automatisiert.

Hemmnisse Auswirkungsanalyse

| Hemmnis | (~) % Auswirkung auf CAGR-Prognose | Geografische Relevanz | Auswirkungszeitrahmen |

|---|---|---|---|

| Fachkräftemangel in SOC- und Incident-Response-Teams | -1.8% | Global, besonders akut in APAC und Schwellenmärkten | Mittelfristig (2-4 Jahre) |

| Budgetbeschränkungen bei KMU | -1.2% | Global, mit höherer Auswirkung in preissensitiven Märkten | Kurzfristig (≤ 2 Jahre) |

| Steigender Datenschutz-Widerstand gegen kontinuierliche Endpunkt-Telemetrie | -0.9% | EU und Nordamerika-Regulierungsmärkte | Langfristig (≥ 4 Jahre) |

| Supply-Chain-Risiko von Drittanbieter-Sicherheitsagenten | -0.7% | Global, mit Konzentration in regulierten Branchen | Mittelfristig (2-4 Jahre) |

| Quelle: Mordor Intelligence | |||

Fachkräftemangel in SOC- und Incident-Response-Teams

Das globale Defizit von 3 Millionen Cyber-Fachkräften lässt etwa die Hälfte der Chief Information Security Officers besorgt über Abdeckungslücken zurück. Managed-Detection-and-Response (MDR) Aufnahme beschleunigt sich daher, wobei die Hälfte der Organisationen bis 2025 24/7-Überwachung auslagern soll. Automatisierungs- und KI-Tools, die Alerts triagieren und Eindämmungsaktionen skripten, werden als praktische Überbrückungslösungen gesehen, bis sich die Belegschaftspipeline verbessert.

Budgetbeschränkungen bei KMU

Ransomware trifft 80% der kleinen Unternehmen, doch viele können keine Unternehmens-Verteidigung finanzieren. Service-basierte Lizenzmodelle lassen KMU nun auf denselben Schutzstack wie große Unternehmen auf Betriebsausgabenbasis zugreifen. Anbieter vereinfachen das Onboarding mit geführten Assistenten und voreingestellten Richtlinien, die den Verwaltungsaufwand reduzieren. Versicherer verstärken die Aufnahme durch die Gewährung von Policenrabatten von bis zu 12,5%, wenn zertifizierte EDR-Kontrollen vorhanden sind.

Segmentanalyse

Nach Lösungstyp: EDR-Beschleunigung übertrifft traditionelle Verteidigungen

Endpoint Detection and Response Produkte expandieren mit 15,8% CAGR und übertreffen mühelos Legacy-Antivirus-Tools. Organisationen bevorzugen Verhaltensanalysen, die Zero-Day-Exploits ins Rampenlicht rücken, während Firewall/UTM-Appliances 20,02% Umsatzanteil dank tiefer Integration mit vorhandener Netzwerkausrüstung behalten. Managed-Detection-and-Response-Abonnements gewinnen auch an Boden, da Unternehmen Expertise leasen, anstatt interne Security Operations Centers zu bauen.

Regulatorische Kontrolle belebt Verschlüsselungs- und Data-Loss-Prevention-Module, da Regeln wie GDPR und NIS2 nachweisbare Datenschutzkontrollen fordern. Patch-Management-Utilities ziehen Ausgaben an, da Sicherheitsupdates immer noch durchschnittlich ein 97-Tage-Rollout-Fenster haben und Angriffsflächen exponiert lassen. Application-Control-Tools, die nicht autorisierte Software blockieren, helfen Shadow-IT-Risiken für persönliche Geräte in Unternehmensnetzwerken zu begrenzen.

Notiz: Segmentanteile aller einzelnen Segmente verfügbar beim Berichtskauf

Nach Bereitstellungsmodus: Cloud-Dominanz beschleunigt digitale Transformation

Cloud-Plattformen beherrschen bereits 58,04% der Endpunkt-Sicherheit Marktgröße in 2024 und werden jährlich um 15,2% bis 2030 wachsen. Zentralisierte Richtlinien-Engines beschleunigen die Bereitstellung über global verteilte Geräte und speisen KI-Modelle mit großen Datenmengen in Echtzeit. Hybride Architekturen bleiben beliebt für Unternehmen, die Datensouveränitätsregeln oder spezialisierte Betriebstechnologie-Beschränkungen haben.

On-Premises-Bereitstellungen bestehen in Verteidigungs- und kritischen Infrastruktur-Vertikalen fort, wo lokale Verarbeitung vorgeschrieben ist. Auch dort adoptieren viele Teams SASE-Overlays, die Software-Defined Networking mit Cloud-bereitgestellter Sicherheit koppeln, um die Administration zu vereinfachen.[2]Palo Alto Networks, "What Is SASE? A Starter Guide," paloaltonetworks.com Integrierte EDR-Analytics in der Cloud reduzieren die Verweildauer und verbessern Mean-Time-to-Respond-Statistiken.

Nach Unternehmensgröße: KMU-Wachstum getrieben durch zugängliche Security-as-a-Service

KMU stellen den am schnellsten wachsenden Käuferblock mit 13,8% CAGR dar, angelockt durch Abonnement-Lizenzen, die Kapitalausgaben-Hürden beseitigen. Automatisierte Remediation und geführte Einrichtung ermöglichen Unternehmen mit minimalem Sicherheitspersonal, Full-Stack-Verteidigung schnell zu deployen. Der Endpunkt-Sicherheit Markt neigt weiterhin zu großen Unternehmen, die 63,12% Umsatzanteil in 2024 beherrschten, dank dedizierter IT-Teams und größerer Budgets.

Anbieter-Roadmaps beginnen nun mit vereinfachten Dashboards und "Click-to-Contain"-Workflows, die Komplexität für ressourcenbeschränkte Käufer reduzieren. Kanalpartner und Managed-Security-Service-Provider positionieren "SOC-in-a-Box"-Bündel, die Managed Detection auf vorhandene Endpunkt-Agenten schichten. Versicherer-Vorabdeckungsbeurteilungen drängen KMU-Kunden zunehmend zur Adoption dieser Bündel.

Nach Endbenutzerbranche: Gesundheitswesen-Transformation führt digitale Sicherheitsentwicklung an

Gesundheitswesen- und Biowissenschaften-Kunden sollen eine 13,2% CAGR bis 2030 verzeichnen, da Krankenhäuser Diagnosegeräte und Patientenakten digitalisieren. Internet of Medical Things Geräte schaffen weitläufige Angriffsflächen, und Non-Stop-Betrieb lässt begrenzte Wartungsfenster für Patching. Regulierer setzen strenge Datenschutz-Mandate durch und setzen Endpunkt-Kontrollen hoch auf Compliance-Checklisten.

BFSI blieb der größte Umsatzgenerator mit 20,8% Anteil in 2024, was frühe Technologie-Adoption und hohe Compliance-Ausgaben widerspiegelt. Fertigung, Energie und Versorgungsunternehmen sehen steigende Budgets, da Supervisory-Control-and-Data-Acquisition-Knoten mit IT-Netzwerken verschmelzen. Einzelhändler fügen Kontrollen zu Point-of-Sale-Geräten hinzu, während Bildungsvorstände Schüler-Laptops in Hybrid-Lernumgebungen schützen.

Geografieanalyse

Nordamerika behielt 33,5% Umsatzanteil in 2024. Tiefe Sicherheitsbudgets, eine fortgeschrittene Bedrohungslandschaft und frühe KI-Adoption befeuern laufende Upgrades. Regierungs-Cloud-Sicherheitsprogramme und ein dichtes Netzwerk von Anbietern schaffen einen vorteilhaften Innovationszyklus.

Europas Momentum ist an die vollständige Durchsetzung der NIS2-Richtlinie im Oktober 2024 gebunden, die mehr als 160.000 Organisationen zwingt, zertifizierte Endpunkt-Kontrollen zu deployen oder Geldstrafen von bis zu EUR 10 Millionen zu riskieren. Die Regulierung hält die Nachfrage in kritischer Infrastruktur, Fertigung und digitalen Dienstleistern hoch.

Asien-Pazifik ist das am schnellsten wachsende Territorium mit 12,4% CAGR. Nationen in der Region investieren in Cyber-Resilienz-Frameworks, und hochkarätige Angriffe auf Telekommunikations- und Finanzinstitute haben den Führungsfokus geschärft. Chinesische Sicherheitsteams bewerten API-Exposition als ihre Top-Sorge, wobei 27% sie vor Malware setzen.[3]Akamai Technologies, "API Attack Costs: Impact on Four APAC Countries," akamai.com Regierungsfinanzierung und lokale Anbieter-Ökosysteme beschleunigen die Adoption in Japan, Südkorea, Australien und dem ASEAN-Block.

Der Nahe Osten und Afrika bemerken steigende Cyber-Versicherungsprämien und härtere Datenschutzgesetze und drängen Banken und Energiebetreiber zu Endpunkt-Kontroll-Upgrades. Lateinamerika erweitert Cloud-Bereitstellungen, die Legacy-On-Premises-Estates überspringen, besonders in Einzelhandels- und Digital-Banking-Firmen.

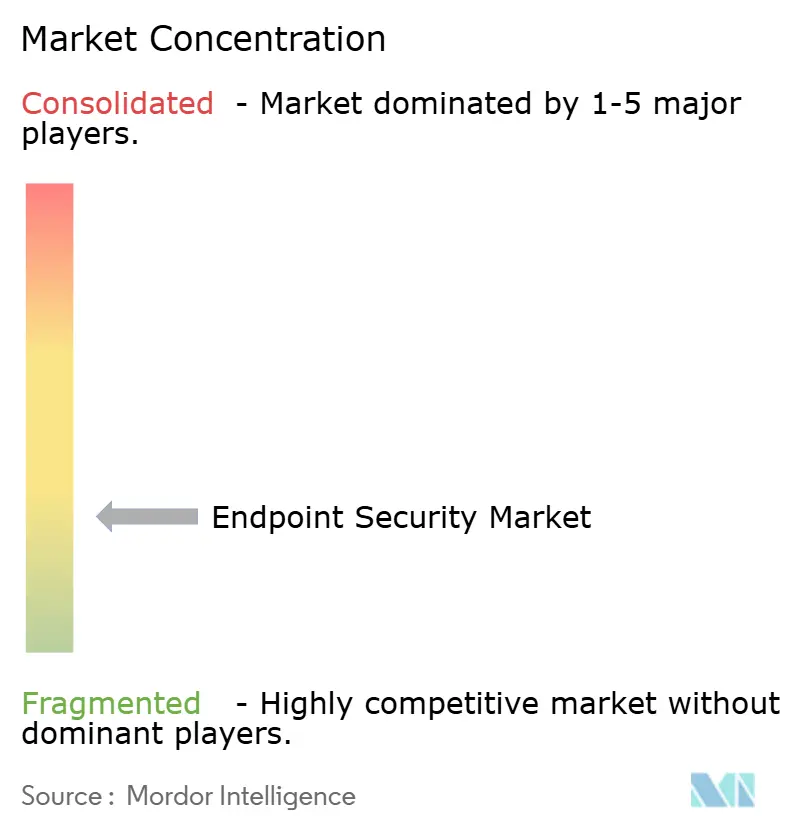

Wettbewerbslandschaft

Der Endpunkt-Sicherheit Markt zeigt moderate Konzentration. CrowdStrike, SentinelOne und Microsoft kombinieren umfangreiche Telemetrie-Netzwerke mit Machine-Learning-Pipelines, die bösartiges Verhalten in unter einer Sekunde erkennen, wobei CrowdStrike 100% Erkennung in einem unabhängigen 2024 Enterprise-EDR-Test demonstrierte.[4]CrowdStrike, "CrowdStrike Achieves 100% Detection," crowdstrike.com IBM, Trend Micro und Palo Alto Networks runden die oberste Ebene ab und fusionieren Gateway- und Endpunkt-Analytics in einheitliche Konsolen.

Strategische Allianzen verstärken Hardware-Software-Integration. Lenovo installiert SentinelOne-Agenten als Werksstandard in seinen ThinkShield-Business-Laptops, um Silicon-to-Cloud-Schutz zu gewährleisten. Start-ups verfolgen Nischenlücken wie Betriebstechnologie-Sichtbarkeit oder Post-Quantum-Verschlüsselung; Spectral Capital reichte Patente für quantenresistenten Schlüsselaustausch im Januar 2025 ein. Private-Equity-Investoren beobachten währenddessen Konsolidierungsspiele, wobei Managed-Security-Spezialisten und XDR-Anbieter zu Akquisitionszielen werden, um vertikal integrierte Plattformen zu bauen.

Regulatorischer Druck und öffentlichkeitswirksame Datenschutzverletzungen intensivieren Anbieter-Roadmaps für automatisierte Antwort, Cyber-Versicherungs-Berichterstattungs-Feeds und Zero-Trust-Network-Access-Hooks. Kanalpartner bündeln nun MDR-Sitze neben Cyber-Versicherungspolice und schaffen "Secure-by-Default"-Bündel für KMU und Remote-First-Unternehmen.

Endpunkt-Sicherheit Branchenführer

-

Trend Micro Inc.

-

CrowdStrike Holdings Inc.

-

SentinelOne Inc.

-

Sophos Ltd.

-

Bitdefender LLC

- *Haftungsausschluss: Hauptakteure in keiner bestimmten Reihenfolge sortiert

Aktuelle Branchenentwicklungen

- Juni 2025: NinjaOne akquirierte Dropsuite für USD 270 Millionen und fügte Cloud-Backup und Datenschutzfunktionen zu seinem einheitlichen Endpunkt-Management-Stack hinzu.

- Mai 2025: IGEL kaufte Stratodesk, um sichere Thin-Client-OS-Angebote zu erweitern und Endpunkt-Management-Fähigkeiten zu stärken.

- März 2025: SentinelOne veröffentlichte USD 821,5 Millionen FY 2025 Umsatz, 32% Jahr-über-Jahr-Anstieg, mit seinem ersten vollen Jahr positiven Nettogewinns und freien Cashflows.

- März 2025: Japans Ministerium für Wirtschaft, Handel und Industrie veröffentlichte eine nationale Cybersecurity-Förderungsstrategie, die Endpunkt-Schutz in kritischer Infrastruktur priorisiert.

- Februar 2025: OpenText erhöhte Asien-Pazifik-Investment und startete regionale Cyber-Summits, die KI-gesteuerten Endpunkt-Schutz ins Rampenlicht rücken.

- Januar 2025: Secureworks führte Japans Managed XDR Services mit 25,7% Marktanteil an und spiegelte steigende Nachfrage nach Managed Endpunkt-Sicherheit wider.

Globaler Endpunkt-Sicherheit Marktberichtsumfang

Der Endpunkt-Sicherheit Markt wird basierend auf den Umsätzen definiert, die aus den in verschiedenen Endbenutzer-Branchen global verwendeten Lösungen generiert werden. Die Analyse basiert auf durch Sekundärforschung und Primärdaten erfassten Markteinblicken. Die Studie deckt auch die wichtigsten Faktoren ab, die das Marktwachstum in Bezug auf Treiber und Hemmnisse beeinflussen.

Der Endpunkt-Sicherheit Markt ist segmentiert nach Endbenutzer (Verbraucher und Unternehmen [BFSI, Regierung, Fertigung, Gesundheitswesen, Energie und Strom, Einzelhandel und andere Unternehmen]) und nach Geographie (Nordamerika, Europa, Asien-Pazifik, Lateinamerika und Naher Osten und Afrika). Der Bericht bietet Marktprognosen und -größe in Wert (USD) für alle oben genannten Segmente.

| Antivirus / Anti-Malware |

| Firewall / UTM |

| Endpoint Detection and Response (EDR) |

| Managed Detection and Response (MDR) |

| Verschlüsselung und Data Loss Prevention |

| Patch- und Konfigurationsmanagement |

| Anwendungs- und Gerätekontrolle |

| Andere |

| On-Premises |

| Cloud |

| Hybrid |

| Große Unternehmen |

| Kleine und mittlere Unternehmen (KMU) |

| BFSI |

| Regierung und Verteidigung |

| Gesundheitswesen und Biowissenschaften |

| Fertigung |

| Energie und Versorgungsunternehmen |

| Einzelhandel und E-Commerce |

| IT und Telekommunikation |

| Bildung |

| Andere Endbenutzer-Branchen |

| Nordamerika | Vereinigte Staaten | |

| Kanada | ||

| Mexiko | ||

| Südamerika | Brasilien | |

| Argentinien | ||

| Chile | ||

| Rest von Südamerika | ||

| Europa | Deutschland | |

| Vereinigtes Königreich | ||

| Frankreich | ||

| Italien | ||

| Spanien | ||

| Russland | ||

| Rest von Europa | ||

| Asien-Pazifik | China | |

| Indien | ||

| Japan | ||

| Südkorea | ||

| Australien | ||

| Singapur | ||

| Malaysia | ||

| Rest von Asien-Pazifik | ||

| Naher Osten und Afrika | Naher Osten | Vereinigte Arabische Emirate |

| Saudi-Arabien | ||

| Türkei | ||

| Rest des Nahen Ostens | ||

| Afrika | Südafrika | |

| Nigeria | ||

| Rest von Afrika | ||

| Nach Lösungstyp | Antivirus / Anti-Malware | ||

| Firewall / UTM | |||

| Endpoint Detection and Response (EDR) | |||

| Managed Detection and Response (MDR) | |||

| Verschlüsselung und Data Loss Prevention | |||

| Patch- und Konfigurationsmanagement | |||

| Anwendungs- und Gerätekontrolle | |||

| Andere | |||

| Nach Bereitstellungsmodus | On-Premises | ||

| Cloud | |||

| Hybrid | |||

| Nach Unternehmensgröße | Große Unternehmen | ||

| Kleine und mittlere Unternehmen (KMU) | |||

| Nach Endbenutzerbranche | BFSI | ||

| Regierung und Verteidigung | |||

| Gesundheitswesen und Biowissenschaften | |||

| Fertigung | |||

| Energie und Versorgungsunternehmen | |||

| Einzelhandel und E-Commerce | |||

| IT und Telekommunikation | |||

| Bildung | |||

| Andere Endbenutzer-Branchen | |||

| Nach Geographie | Nordamerika | Vereinigte Staaten | |

| Kanada | |||

| Mexiko | |||

| Südamerika | Brasilien | ||

| Argentinien | |||

| Chile | |||

| Rest von Südamerika | |||

| Europa | Deutschland | ||

| Vereinigtes Königreich | |||

| Frankreich | |||

| Italien | |||

| Spanien | |||

| Russland | |||

| Rest von Europa | |||

| Asien-Pazifik | China | ||

| Indien | |||

| Japan | |||

| Südkorea | |||

| Australien | |||

| Singapur | |||

| Malaysia | |||

| Rest von Asien-Pazifik | |||

| Naher Osten und Afrika | Naher Osten | Vereinigte Arabische Emirate | |

| Saudi-Arabien | |||

| Türkei | |||

| Rest des Nahen Ostens | |||

| Afrika | Südafrika | ||

| Nigeria | |||

| Rest von Afrika | |||

Wichtige im Bericht beantwortete Fragen

Was treibt das zweistellige Wachstum des Endpunkt-Sicherheit Marktes an?

Remote-Arbeit, BYOD-Expansion und Ransomware-as-a-Service erweitern Angriffsflächen und veranlassen Unternehmen, KI-gesteuerte EDR, Zero-Trust-Zugang und Cloud-bereitgestellte Kontrollen zu adoptieren, die den Markt auf 11,2% CAGR treiben.

Warum überholen Cloud-Bereitstellungen On-Premises-Endpunkt-Sicherheit Lösungen?

Cloud-Plattformen zentralisieren Richtliniendurchsetzung, speisen ML-Modelle mit Echtzeit-Telemetrie und entfernen Hardware-Refresh-Zyklen, wodurch sie 58,04% Marktanteil in 2024 erreichen und jährlich um 15,2% bis 2030 wachsen.

Wie beeinflusst die NIS2-Richtlinie europäische Endpunkt-Sicherheit Ausgaben?

NIS2 verpflichtet mehr als 160.000 Entitäten, zertifizierte Kontrollen zu installieren oder millionenschwere Euro-Geldstrafen zu riskieren, was stetige Nachfrage in 15 kritischen Infrastruktursektoren sicherstellt.

Welche Branchenvertikale soll das schnellste Endpunkt-Sicherheit Wachstum verzeichnen?

Gesundheitswesen und Biowissenschaften sollten eine 13,2% CAGR verzeichnen, da vernetzte Medizingeräte, strenge Datenschutzgesetze und hohe Breach-Kosten Investitionen beschleunigen.

Adoptieren KMU Unternehmens-Endpunkt-Schutz?

Ja. Abonnement-MDR-Bündel und vereinfachte Dashboards lassen KMU Fähigkeitslücken schließen und treiben die 13,8% CAGR ihres Segments bis 2030.

Welche strategischen Züge machen Marktführer, um voraus zu bleiben?

Top-Anbieter integrieren Hardware-Level-Sicherheit, automatisieren Antwort-Workflows mit KI und akquirieren komplementäre Technologien-wie NinjaOnes Kauf von Dropsuite-um Plattform-Reichweite zu erweitern.

Seite zuletzt aktualisiert am: