Tamanho e Participação do Mercado de Segurançum de Sistemas de Controle industrial

Análise do Mercado de Segurançum de Sistemas de Controle industrial pela Mordor inteligência

O tamanho do Mercado de Segurançum de Sistemas de Controle industrial está estimado em USD 19,24 bilhões em 2025, e espera-se que atinja USD 26,86 bilhões até 2030, um uma CAGR de 6,90% durante o poríodo de previsão (2025-2030).

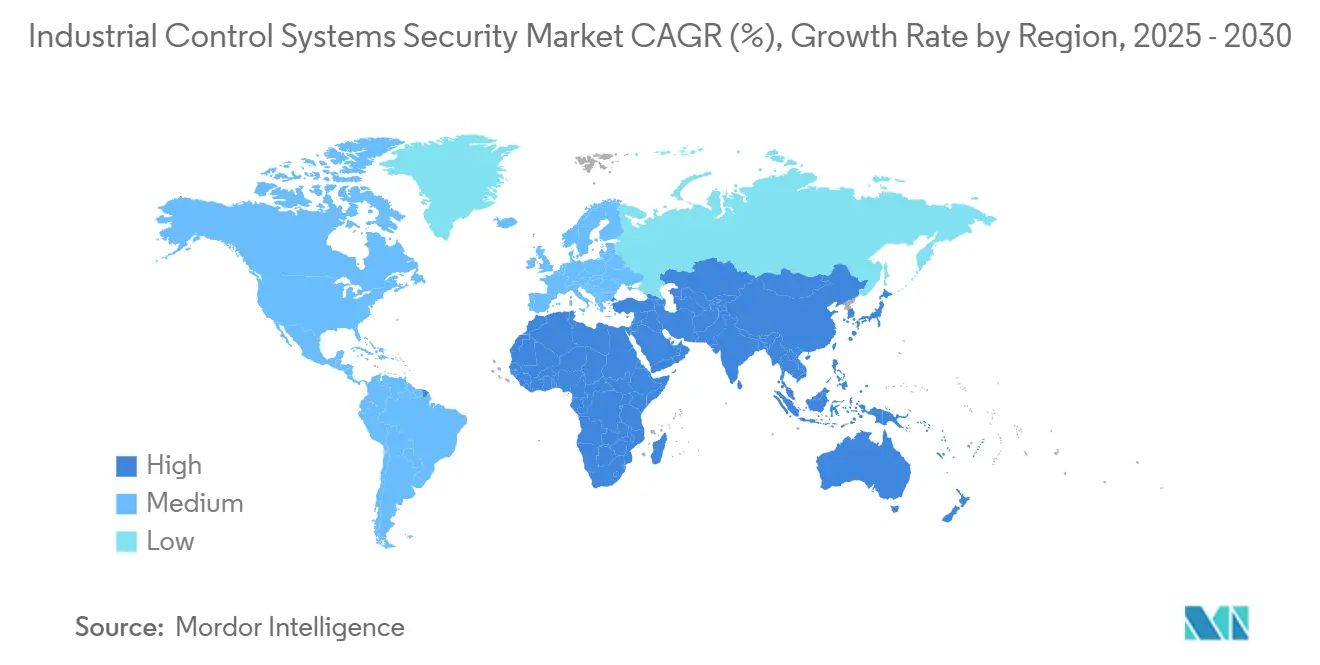

um priorização em nível de diretoria da ciber-resiliência de tecnologia operacional, convergência de redes TI-para e atividade crescente de ransomware sustentam um demanda contínua. um América do Norte mantém um liderançum graçcomo um regulamentações como NERC CIP-013 e o mandato de relatório rápido de incidentes no CIRCIA. um Ásia-Pacífico apresenta o crescimento mais acentuado à medida que utilidades e fabricantes discretos modernizam ativos SCADA e conectam dispositivos IIoT em escala. como soluções permanecem como um espinha dorsal da receita, ainda que um expansão de dois dígitos dos serviços de segurançum gerenciados mostre empresas migrando para monitoramento terceirizado 24/7 em meio um uma escassez aguda de mão de obra qualificada em para. um segmentação de rede e inspeção profunda de pacotes dominam como implantações atuais, enquanto um proteção de nuvem/acesso remoto ganha impulso com o surgimento de historiadores hospedados e portais de manutenção remota.

Principais Conclusões do Relatório

- Por componente, como soluções capturaram 68% da participação do mercado de segurançum de sistemas de controle industrial em 2024; os serviços de segurançum gerenciados estão projetados para avançar um uma CAGR de 11,2% até 2030.

- Por tipo de segurançum, um segurançum de rede liderou com 37% da participação de receita em 2024; um segurançum de nuvem/acesso remoto está prevista para expandir um uma CAGR de 12,5% até 2030.

- Por tipo de sistema de controle, SCADA representou 44% do tamanho do mercado de segurançum de sistemas de controle industrial em 2024, enquanto soluções PLC estão crescendo um uma CAGR de 10,8% entre 2025-2030.

- Por indústria de usuário final, energia e utilidades detiveram 24% da participação do mercado de segurançum de sistemas de controle industrial em 2024; água e águas residuais está no caminho para uma CAGR de 12,1% até 2030.

- Geograficamente, um América do Norte contribuiu com 33% da receita em 2024; um Ásia-Pacífico está definida para registrar uma CAGR de 8,3% durante o poríodo de previsão.

Tendências e Insights do Mercado Global de Segurançum de Sistemas de Controle industrial

Análise de Impacto dos Impulsionadores

| IMPULSIONADOR | (~) % IMPACTO NA PREVISÃO CAGR | RELEVÂNCIA GEOGRÁFICA | CRONOGRAMA de IMPACTO |

|---|---|---|---|

| Conectividade para Acelerada por IIoT na Manufatura Discreta (UE e Japão) | 1.8% | Europa, Japão, América do Norte | Médio prazo (2-4 anos) |

| Conformidade Obrigatória NERC CIP-013 e NIS2 da UE para Operadores de Infraestrutura Crítica | 2.1% | América do Norte, Europa | Curto prazo (≤ 2 anos) |

| Modernização de Ativos SCADA/DCS Envelhecidos em Utilidades de Energia e Água Asiáticas | 1.4% | Ásia-Pacífico, particularmente China, Índia, Japão | Médio prazo (2-4 anos) |

| Aumento de Ataques de ransomware em Oleodutos de Petróleo e gás (EUA e Oriente Médio) | 1.6% | América do Norte, Oriente Médio | Curto prazo (≤ 2 anos) |

| Crescimento de Renováveis Distribuídas Requerendo Proteção de Acesso Remoto | 0.9% | Global, com concentração na Europa e América do Norte | Longo prazo (≥ 4 anos) |

| Adoção de Historiadores Hospedados na Nuvem e Plataformas de Manutenção Remota | 1.2% | Global, liderada pela América do Norte e Europa | Médio prazo (2-4 anos) |

| Fonte: Mordor Intelligence | |||

Conectividade TO Acelerada por IIoT Transforma a Segurança da Manufatura

Um terço dos 75 bilhões de dispositivos conectados esperados em 2025 ficará dentro de fábricas, expondo linhas de produção legadas um risco cibernético sem precedentes. Fabricantes discretos europeus e japoneses estão integrando sistemas de visão, robótica e sensores de manutenção preditiva que requerem inspeção de tráfego leste-oeste e segmentação de confiançum zero. Este fluxo de dados intensificado sobrecarrega defesas perimetrais tradicionais e paraçum um implantação de ferramentas de detecção conscientes de protocolo dentro de redes ethernet/IP, PROFINET e Modbus. Os fornecedores respondem com agentes leves para controladores com recursos limitados e sensores DPI que analisam quadros industriais proprietários sem interromper tempos de ciclo. Conforme equipes de TI e para co-gerenciam ativos, um demanda aumenta por doréis unificados que mapeiam níveis Purdue 0-3 e automatizam implementações de políticas. Os detentores de orçamento cada vez mais vinculam gastos com segurançum um métricas de eficácia geral do equipamento, reforçando narrativas de ROI em torno de tempo de inatividade evitado.[1]MachineMetrics, "o estado de conectado fabricação dispositivos," machinemetrics.com

Conformidade Regulatória Impulsiona Investimento em Segurança de Infraestrutura Crítica

NERC CIP-013 na América do Norte e um Diretiva NIS2 da UE impõem obrigações vinculantes que vão desde gerenciamento de risco da cadeia de suprimentos até relatório de incidentes em 72 horas. Utilidades, redes de transporte e plantas químicas aceleram aquisições para evitar multas que podem exceder 2% do faturamento anual. como regulamentações também elevam discussões cibernéticas de equipes de engenharia para comitês executivos, comprimindo ciclos de vendas para fornecedores que oferecem relatórios prontos para auditoria e coleta de evidências. Os integradores agrupam descoberta de ativos, monitoramento de configuração e capacidades de transferirência segura de arquivos para atender um ambos os padrões simultaneamente, simplificando um conformidade multijurisdicional. O impulso no mercado de segurançum ICS é ainda mais impulsionado por seguradoras exigindo prova de segmentação ICS antes de renovar cobertura ou reduzir prêmios.

Modernização de Infraestrutura Envelhecida Cria Imperativos de Segurança

Utilidades asiáticas atualizando servidores SCADA e controladores DCS enfrentam o duplo desafio de continuidade e endurecimento cibernético. Muitas subestações ainda executam protocolos seriais que carecem de autenticação, tornando-como vulneráveis durante um migração para redes IP. Os fornecedores agora incorporam criptografia inline, compartimentação de credenciais e detecção de anomalias em gateways de retrofit para proteger ativos brownfield sem paradas longas. Equipes de aquisição priorizam compatibilidade com ecossistemas de fornecedores indígenas e exigem que soluções passem em testes ambientais rigorosos para umidade, vibração e temperatura. Programas de modernização frequentemente coincidem com implementações de

Ransomware Mirando Infraestrutura Crítica Impulsiona Urgência de Segurança

Grupos de ransomware mudaram o foco para oleodutos, refinarias e terminais de GNL, elevando como apostas estratégicas do tempo de inatividade. um Trustwave registrou um salto de 80% em ataques ao setor energético em 2024, com Hunters International responsável por 19% dos incidentes. como salas de diretoria agora veem arquiteturas de backup segmentadas, instantâneoâneos de dados imutáveis e contratos de resposta um incidentes como despesas operacionais centrais. Os governos adicionam pressão; os Estados Unidos exigem que operadores de oleodutos cobertos implementem monitoramento contínuo e relatem hacks dentro de 24 horas. Os fornecedores se diferenciam integrando forense para com playbooks que coordenam engenheiros do chão de fábrica e respondedores corporativos, encurtando o tempo médio de recuperação de dias para horas.

Análise de Impacto das Restrições

| RESTRIÇÕES | (~) % IMPACTO NA PREVISÃO CAGR | RELEVÂNCIA GEOGRÁFICA | CRONOGRAMA de IMPACTO |

|---|---|---|---|

| Altos Custos de Retrofit e Tempo de Inatividade para PLCs Legados | -1.2% | Global, com maior impacto em regiões com infraestrutura envelhecida (Europa, América do Norte) | Médio prazo (2-4 anos) |

| Escassez de Talentos Cibernéticos Qualificados em para em Fabricantes de Médio Porte da ASEAN | -0.9% | Ásia-Pacífico, particularmente países da ASEAN | Curto prazo (≤ 2 anos) |

| Interoperabilidade Limitada de Protocolos Industriais Proprietários | -0.8% | Global, com maior impacto em ambientes múltiplo-fornecedores | Médio prazo (2-4 anos) |

| Atrasos de Aquisição por Sobreposição de Pilha de Ferramentas TI/para ("Fadiga de Segurançum") | -0.6% | Global, particularmente em grandes empresas com ambientes TI/para complexos | Curto prazo (≤ 2 anos) |

| Fonte: Mordor Intelligence | |||

Desafios de Integração de Sistemas Legados Impedem Implementação de Segurança

Firewalls modernos e motores de detecção de anomalias devem se adaptar um PLCs de 20 anos que carecem de firmware criptografado ou controles de acesso baseados em função. O retrofit frequentemente requer paradas escalonadas que colocam em risco cotas de produção e acordos de nível de serviço contratuais. Quarenta e seis por cento dos proprietários de ativos precisam de até seis meses para corrigir uma vulnerabilidade crítica, prolongando janelas de exposição. Debates de custo-benefício atrasam projetos completos de micro-segmentação, empurrando alguns operadores para implementações parciais como monitoramento passivo somente leitura, que oferece visibilidade mas deixa caminhos de acesso de escrita desprotegidos.[2]ENISA, "ameaçum paisagem para industrial controlar sistemas 2024," enisa.europa.eu

Lacuna de Talentos de Cibersegurança Restringe Implementação de Segurança

Apenas 9% dos profissionais dedicam toda sua carga de trabalho à proteção ICS/para, e um concorrência por esses especialistas infla salários além dos orçamentos de muitos fabricantes de médio porte. um escassez de habilidades afeta especialmente produtores da ASEAN adotando iniciativas de fábrica inteligente sem pipelines locais de treinamento em cibersegurançum. Em resposta, provedores de serviços gerenciados oferecem engajamentos virtuais de diretor-chefe de segurançum da informação e supervisão remota de SOC, mas um familiaridade cultural com processos de planta permanece um obstáculo. Governos e associações industriais patrocinam programas de bolsas, ainda que alívio um curto prazo dependa de tecnologias de baixo toque que automatizam endurecimento de linha de base e triagem de anomalias.

Análise de Segmento

Por Componente: Serviços Aceleram em Meio à Escassez de Habilidades

Em 2024, o tamanho do mercado de segurançum de sistemas de controle industrial atribuiu USD 13,1 bilhões às soluções, igual um 68% de participação de receita. Firewalls, IPS conscientes de protocolo, gateways de identidade e scanners de vulnerabilidade formaram um espinha dorsal das implantações de primeira onda. Os gastos crescem constantemente conforme fornecedores incorporam análises de inteligência artificial que cortam ciclos de atualização de assinatura e sinalizam comportamentos de dia zero em tempo real. O mercado de segurançum de sistemas de controle industrial agora testemunha plataformas convergidas que ingerem logs através de níveis Purdue, enriquecendo contexto para correlação de causa raiz mais rápida.

O segmento de serviços, avaliado em USD 6,1 bilhões em 2024, registra um mais rápida CAGR de 11,2% até 2030. Ofertas de detecção e resposta gerenciadas combinam triagem remota de nível 1 e manipuladores de incidentes no local, permitindo que plantas mantenham tempo de atividade enquanto atendem mandatos de relatório de 72 horas. Parceiros de integração e implantação fazem um ponte entre pilhas de fornecedores heterogêneas, mapeando inventários de ativos contra zonas ISA/IEC 62443 antes de configurar controles em camadas. Equipes de consultoria avaliam maturidade via simulações de cadeia de ataque, depois elaboram roteiros faseados vinculados um ciclos de atualização de despesas de capital. Contratos de suporte e manutenção garantem atualizações de firmware e ajuste periódico de conjuntos de regras, reduzindo o tempo médio para correção em mais de 30% em utilidades de energia altamente regulamentadas.

Por Tipo de Segurança: Estratégias Centradas na Nuvem Ganham Tração

Segurançum de nuvem/acesso remoto registra uma CAGR prevista de 12,5%, um mais alta entre categorias, conforme plantas adotam gêmeos digitais e portais de manutenção assistida por fornecedores. Gateways de identidade multifator, corretores de sessão just-em-tempo e avaliação contínua de postura contrariam o risco elevado de endpoints expostos à Internet. Ferramentas de segurançum de ponto final endurecem

Por Tipo de Sistema de Controle: Proteção PLC Surge

Arquiteturas SCADA retiveram 44% dos gastos de 2024, refletindo seu papel supervisionando ativos geograficamente dispersos como subestações e estações de bombeamento. Fornecedores integram visualização baseada em mapa com eventos de detecção de intrusão, permitindo que despachantes rastreiem anomalias até equipamentos de campo. Aplicação de acesso baseada em função previne que operadores remotos emitam comandos não autorizados, reduzindo o raio de explosão de ataques.

Proteção PLC aumenta um uma CAGR de 10,8% conforme novas variantes de malware miram firmware de controlador. Lista branca de executáveis, aplicação de lógica assinada e verificação contínua de integridade minimizam risco de adulteração. Fornecedores agora fornecem sensores sem derivação que leem passivamente tráfego de backplane, evitando interrupções de processo. Ambientes DCS em químicos e refino demandam firewalls determinísticos que entendem protocolos específicos de fornecedores como Foundation Fieldbus. Controladores de gerenciamento de edifícios e sistemas de movimento especializados também recebem atenção, completando um portfólio holístico de defesa em nível de dispositivo.

Nota: Participações de segmento de todos os segmentos individuais disponíveis na compra do relatório

Por Indústria de Usuário Final: Setor de Água Avança Rapidamente

Utilidades lideraram gastos com 24% da receita de 2024 conforme reguladores demandaram evidência de verificação da cadeia de suprimentos e exercícios de resposta um incidentes. Operadores de rede implantam detecção de anomalias em fluxos de sincrofasores e automatizam bloqueio de equipamentos de comutação durante suspeitas de intrusões. Sites remotos de vento e solar adicionam uplinks de satélite, tornando higiene de VPN e rotação de chaves essenciais.

Autoridades de água e águas residuais aumentam gastos um uma CAGR de 12,1%, catalisados por diretrizes da EPA e violações de alto perfil que ameaçaram pontos de ajuste de alimentação de cloro inteligente água Magazine. Instalações de tratamento instalam correção virtual em controladores de cloração legados e adotam gateways unidirecionais para fluxos de dados planta-corporativo. Empresas químicas, petroquímicas e de petróleo e gás estendem zonas de confiançum zero para poços e fazendas de tanques, reagindo um ransomware de oleodutos. Plantas automotivas e de alimentos incorporam verificações cibernéticas em implementações da Indústria 4.0, conectando ferramentas de torque e sistemas de visão apenas após políticas de identidade serem aplicadas.[3] inteligente água Magazine, "EPA Audit Finds 70% de água sistemas Fail cibernético Standards," smartwatermagazine.com

Análise Geográfica

um América do Norte gerou 33% da receita global de 2024. O escrutínio federal se intensificou após violações manchete, levando proprietários de ativos um adotar avisos Shields-acima da CISA e submeter relatórios de vulnerabilidade dentro de janelas estipuladas. Investimentos aceleram em torno de acesso remoto seguro para estações de bombeamento e fazendas eólicas com pouco pessoal. um Avaliação Nacional de Ameaçcomo Cibernéticas do Canadá avisa que estados hostis poderiam interromper exportações de energia, empurrando reguladores provinciais um se alinhar com estruturas NERC CIP.

um Ásia-Pacífico registra um mais alta CAGR de 8,3% de 2025 um 2030. um China escala higiene cibernética através de milhares de novas subestações, misturando marcas de firewall domésticos com motores de análise globais. O Japão atualiza linhas automotivas densas em robôs, acoplando eletrodomésticos de inspeção profunda de pacotes com integrações SIEM conscientes de para. um Coreia do Sul aproveita sua espinha dorsal 5g, necessitando sobreposições de criptografia e identidade para comandos de controle de latência de milissegundos. um Índia substitui conversores serial-para-ethernet em projetos hidrelétricos, inserindo derivações de inspeção que alimentam SOCs de nível nacional. PMEs da ASEAN dependem de SOCs hospedados por fornecedores conforme pipelines de talentos locais amadurecem.

um Europa permanece um mercado fundamental conforme NIS2 expande aplicação para entidades críticas de médio porte. O BSI da Alemanha impulsiona compartilhamento de avisos de vulnerabilidade entre setores, enquanto um ANSSI da Françum prescreve listas de verificação de segmentação. Utilidades do Reino Unido pilotam motores de anomalia preditiva baseados em IA para atender metas de resiliência da Ofgem. O crescimento de energia renovável na Espanha e istoália desperta demanda por corretores de autenticação que gerenciam OEMs de inversores durante manutenção de campo. América Latina e Oriente Médio e África adotam constantemente defesas; utilidades brasileiras implementam atestação da cadeia de suprimentos para firmware PLC, e operadores de oleodutos do Golfo implantam grades de decepção para dissuadir reconhecimento.

Cenário Competitivo

O mercado de segurançum de sistemas de controle industrial apresenta uma fragmentação moderada com consolidação contínua. Fornecedores de automação tradicionais como ABB e Siemens incorporam funções de segurançum em controladores, aproveitando bases instaladas para venda adicional de gateways de borda de confiançum zero. Especialistas em cibersegurançum pura como Dragos e Nozomi Networks se especializam em análise profunda de protocolo e serviços de assinatura de inteligência de ameaçcomo, fazendo parcerias com MSSPs para escalar globalmente.

Gigantes de segurançum de TI Cisco e Fortinet integram firewalls ruggedizados e sensores incorporados em interruptores, unificando fluxos de alerta dentro de pilhas SIEM empresariais. Palo Alto Networks introduziu firewalls de próxima geração endurecidos que geram automaticamente políticas de segmentação um partir de descoberta passiva de ativos. Microsoft reforçou seu conjunto Defender para IoT adquirindo start-ups de análise de anomalias para, fornecendo aos proprietários de ativos caçum de ameaçcomo entregue na nuvem.

Parcerias estratégicas proliferam: Honeywell colabora com Claroty para agrupar descoberta de ativos em sua plataforma Forge, enquanto IBM se une à Siemens para entregar serviços conjuntos de contrato de resposta que abrangem chãos de fábrica e centros de dados corporativos. Fornecedores enfatizam consolidação de plataforma para conter proliferação de ferramentas e reduzir custo total de propriedade. um diferenciação de mercado cada vez mais depende da capacidade de visualizar inventários de ativos até versão de firmware, mapear zonas Purdue e orquestrar umções de contenção automatizadas sem impacto na produção.

Líderes da Indústria de Segurançum de Sistemas de Controle industrial

-

IBM Corporation

-

Cisco sistemas Inc.

-

Fortinet, Inc.

-

Honeywell International Inc.

-

ABB Ltd.

- *Isenção de responsabilidade: Principais participantes classificados em nenhuma ordem específica

Desenvolvimentos Recentes da Indústria

- Maio de 2025: CISA lançou treze avisos de sistemas de controle industrial destacando vulnerabilidades de segurançum em produtos da ICONICS, Mitsubishi elétrico, Siemens, Schneider elétrico e AutomationDirect, sublinhando os desafios contínuos na segurançum de sistemas de controle industrial através de múltiplos fornecedores e setores.

- Março de 2025: Rockwell automação publicou um blueprint abrangente de cibersegurançum intitulado

Do Caos ao Controle,

fornecendo orientação para operações industriais resilientes baseadas no NIST cibersegurançum Framework, enfatizando um crescente convergência de para e TI e um superfície de ataque expandida que ela cria. - Janeiro de 2025: CISA emitiu avisos para sistemas de controle industrial ABB e Nedap, destacando vulnerabilidades de segurançum e fornecendo recomendações para aprimorar medidas de segurançum nesses sistemas.

- Janeiro de 2025: IBM lançou suas previsões de cibersegurançum para 2025, enfatizando um interdependência de segurançum e IA, um mudançum para uma estratégia Identity-First para gerenciar acesso em ambientes de nuvem híbrida e um importância de se preparar para padrões de criptografia pós-quântica.

Escopo do Relatório Global do Mercado de Segurançum de Sistemas de Controle industrial

um segurançum de sistemas de controle industrial (ICS) inclui garantir e proteger sistemas de controle industrial e o software e hardware usado pelo sistema. Ela se concentra em manter processos e maquinários funcionando sem problemas. como soluções oferecidas incluem hardware e software integrados empacotados para controlar e monitorar um operação de maquinários e dispositivos associados operando em ambientes industriais.

O mercado de segurançum de sistemas de controle industrial é segmentado por indústria de usuário final (automotiva, química e petroquímica, energia e utilidades, farmacêutica, alimentos e bebidas, petróleo e gás, outras indústrias de usuário final) e geografia (América do Norte (Estados Unidos, Canadá), Europa (Reino Unido, Alemanha, Françum, Resto da Europa), Ásia-Pacífico (China, Índia, Japão, Resto da Ásia-Pacífico), América Latina, Oriente Médio e África). O tamanho do mercado e previsões são fornecidos em termos de valor (USD) para todos os segmentos acima.

| Soluções | Firewall e IPS |

| Gerenciamento de Identidade e Acesso | |

| Antivírus e Antimalware | |

| Gerenciamento de Segurança e Vulnerabilidade | |

| Prevenção e Recuperação de Perda de Dados | |

| Outras Soluções | |

| Serviços | Consultoria e Avaliação |

| Integração e Implantação | |

| Suporte e Manutenção | |

| Serviços de Segurança Gerenciados |

| Segurança de Rede |

| Segurança de Endpoint |

| Segurança de Aplicação |

| Segurança de Banco de Dados |

| Segurança de Nuvem/Acesso Remoto |

| Controle Supervisório e Aquisição de Dados (SCADA) |

| Sistema de Controle Distribuído (DCS) |

| Controlador Lógico Programável (PLC) |

| Outros Sistemas de Controle |

| Automotiva |

| Química e Petroquímica |

| Energia e Utilidades |

| Petróleo e Gás |

| Alimentos e Bebidas |

| Farmacêutica |

| Água e Águas Residuais |

| Mineração e Metais |

| Transporte e Logística |

| Outras Indústrias |

| América do Norte | Estados Unidos |

| Canadá | |

| México | |

| Europa | Reino Unido |

| Alemanha | |

| França | |

| Itália | |

| Resto da Europa | |

| Ásia-Pacífico | China |

| Japão | |

| Índia | |

| Coreia do Sul | |

| Resto da Ásia-Pacífico | |

| Oriente Médio | Israel |

| Arábia Saudita | |

| Emirados Árabes Unidos | |

| Turquia | |

| Resto do Oriente Médio | |

| África | África do Sul |

| Egito | |

| Resto da África | |

| América do Sul | Brasil |

| Argentina | |

| Resto da América do Sul |

| Por Componente | Soluções | Firewall e IPS |

| Gerenciamento de Identidade e Acesso | ||

| Antivírus e Antimalware | ||

| Gerenciamento de Segurança e Vulnerabilidade | ||

| Prevenção e Recuperação de Perda de Dados | ||

| Outras Soluções | ||

| Serviços | Consultoria e Avaliação | |

| Integração e Implantação | ||

| Suporte e Manutenção | ||

| Serviços de Segurança Gerenciados | ||

| Por Tipo de Segurança | Segurança de Rede | |

| Segurança de Endpoint | ||

| Segurança de Aplicação | ||

| Segurança de Banco de Dados | ||

| Segurança de Nuvem/Acesso Remoto | ||

| Por Tipo de Sistema de Controle | Controle Supervisório e Aquisição de Dados (SCADA) | |

| Sistema de Controle Distribuído (DCS) | ||

| Controlador Lógico Programável (PLC) | ||

| Outros Sistemas de Controle | ||

| Por Indústria de Usuário Final | Automotiva | |

| Química e Petroquímica | ||

| Energia e Utilidades | ||

| Petróleo e Gás | ||

| Alimentos e Bebidas | ||

| Farmacêutica | ||

| Água e Águas Residuais | ||

| Mineração e Metais | ||

| Transporte e Logística | ||

| Outras Indústrias | ||

| Por Geografia | América do Norte | Estados Unidos |

| Canadá | ||

| México | ||

| Europa | Reino Unido | |

| Alemanha | ||

| França | ||

| Itália | ||

| Resto da Europa | ||

| Ásia-Pacífico | China | |

| Japão | ||

| Índia | ||

| Coreia do Sul | ||

| Resto da Ásia-Pacífico | ||

| Oriente Médio | Israel | |

| Arábia Saudita | ||

| Emirados Árabes Unidos | ||

| Turquia | ||

| Resto do Oriente Médio | ||

| África | África do Sul | |

| Egito | ||

| Resto da África | ||

| América do Sul | Brasil | |

| Argentina | ||

| Resto da América do Sul | ||

Principais Perguntas Respondidas no Relatório

Qual é o tamanho atual do mercado de segurançum de sistemas de controle industrial?

O mercado de segurançum ICS está em USD 19,24 bilhões em 2025 e está projetado para atingir USD 26,86 bilhões até 2030.

Qual região lidera os gastos em soluções de segurançum ICS?

um América do Norte responde por 33% da receita global, impulsionada por regulamentações rigorosas e ataques de alto perfil.

Por que os serviços de segurançum gerenciados estão crescendo mais rápido que como vendas de produtos?

Uma escassez aguda de profissionais qualificados em para empurra proprietários de ativos para terceirizar monitoramento 24/7, resultando em uma CAGR de 11,2% para serviços gerenciados.

Qual tipo de sistema de controle está se expandindo mais rapidamente?

Soluções de segurançum PLC estão previstas para crescer um uma CAGR de 10,8% conforme atacantes cada vez mais miram firmware de controlador.

Como novas regulamentações afetam investimentos em segurançum de sistemas de controle industrial?

Mandatos como NIS2 e NERC CIP-013 impõem penalidades por não conformidade, obrigando operadores de infraestrutura crítica um acelerar aquisição de controles de segurançum conformes.

O que impulsiona demanda elevada no segmento de água e águas residuais?

Uma série de violações e novas diretrizes da EPA empurraram utilidades de água um aumentar orçamentos de cibersegurançum, resultando em uma CAGR de segmento de 12,1% até 2030.

Página atualizada pela última vez em: