Tamanho e Participação de Mercado da Proteção de Infraestrutura Crítica (PIC)

Análise do Mercado de Proteção de Infraestrutura Crítica (PIC) pela Mordor Intelligence

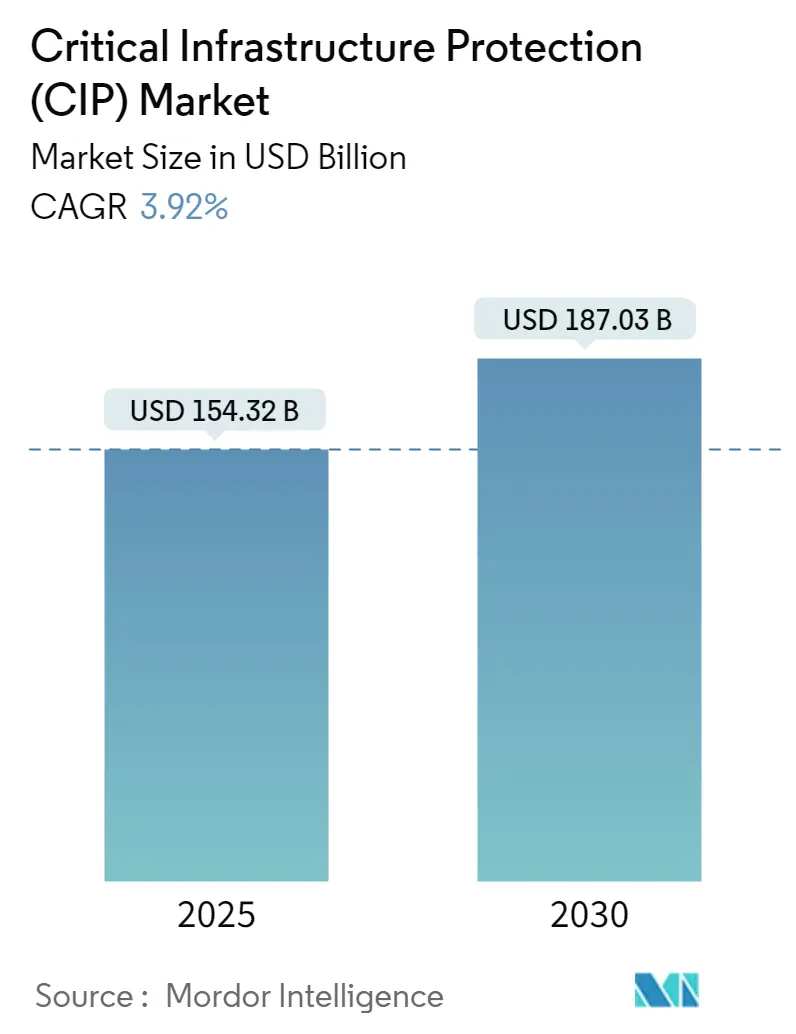

O tamanho do mercado de Proteção de Infraestrutura Crítica está avaliado em USD 154,32 bilhões em 2025 e está projetado para atingir USD 187,03 bilhões até 2030, refletindo uma TCAC de 3,92% ao longo do horizonte de previsão. Esta expansão equilibrada mostra como a cibersegurança e a segurança física estão convergindo em programas unificados que protegem ativos de energia, transporte, água e comunicações. Ataques apoiados por estados intensificados, mandatos regulamentares em expansão e rápida digitalização da tecnologia operacional (TO) estão aumentando a demanda por soluções de monitoramento de ameaças, relatórios de incidentes e acesso zero-trust. Os investimentos norte-americanos permanecem dominantes, contudo o crescimento da Ásia-Pacífico está acelerando conforme as implementações de 5G, computação de borda e redes inteligentes ampliam a superfície de ataque. A receita de serviços está crescendo mais rapidamente que hardware e software tradicionais porque os operadores estão terceirizando monitoramento contínuo para provedores de segurança gerenciada. Enquanto isso, lacunas de talentos e questões de interoperabilidade de TO legada moderam a velocidade de implementação mesmo quando análises orientadas por inteligência artificial desbloqueiam modelos de proteção preditiva.

Principais Conclusões do Relatório

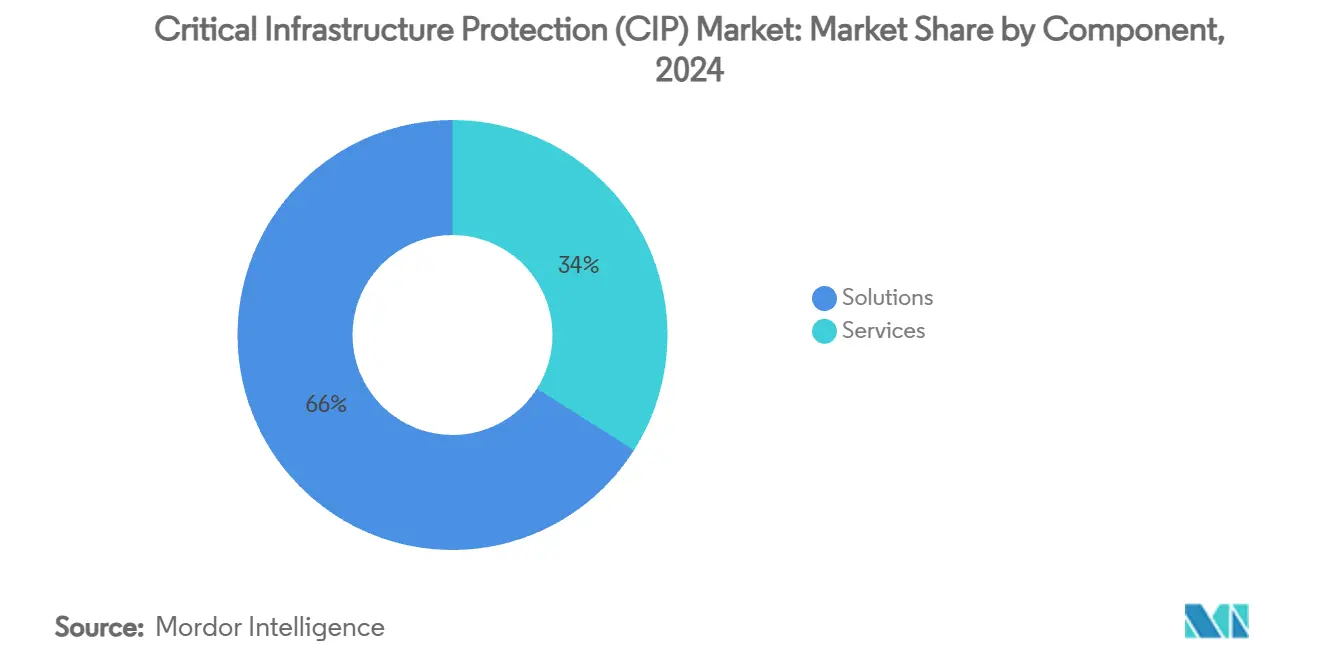

- Por componente, soluções lideraram com 66,0% da receita de 2024, enquanto Serviços estão avançando a uma TCAC de 5,7% até 2030.

- Por tipo de segurança, Segurança e Proteção Física deteve 56,9% da receita de 2024; Cibersegurança está crescendo a uma TCAC de 5,9% até 2030.

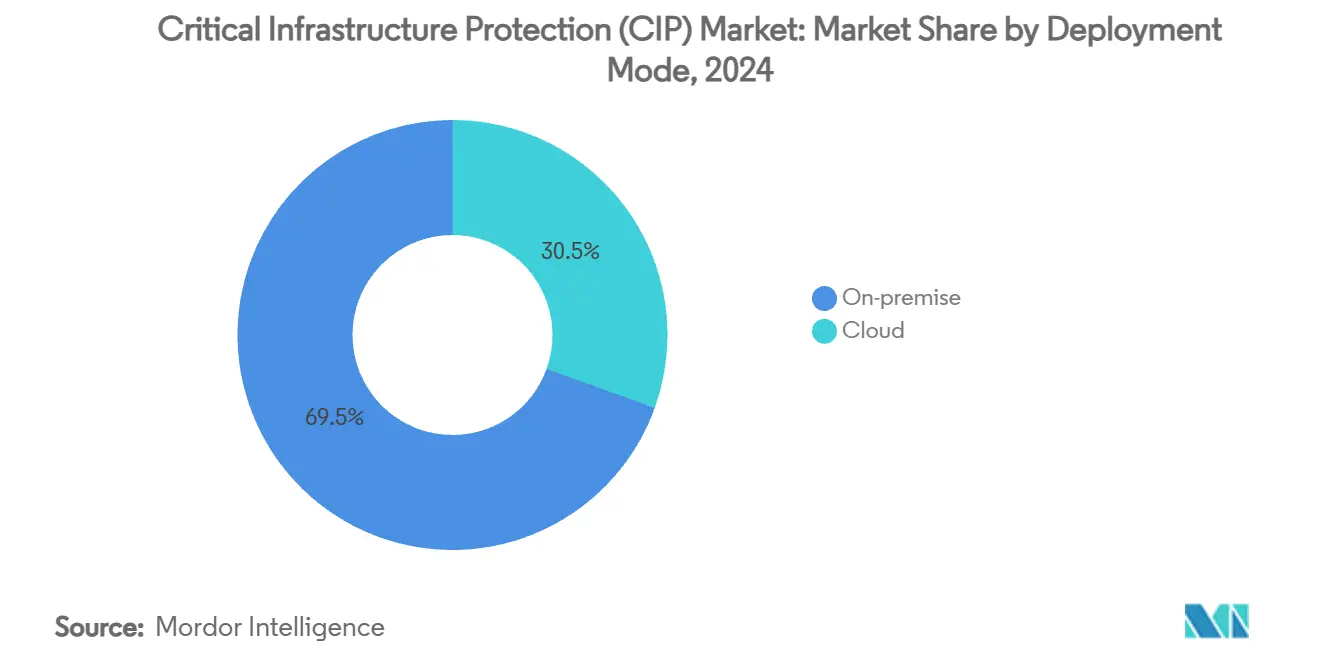

- Por modo de implementação, instalações on-premise representaram 69,5% da participação do tamanho de mercado de Proteção de Infraestrutura Crítica de 2024, contudo cloud/X-as-a-Service está expandindo a uma TCAC de 4,8%.

- Por vertical, Energia e Eletricidade comandou 29,3% da participação de mercado de Proteção de Infraestrutura Crítica de 2024, enquanto Transporte está projetado para crescer a uma TCAC de 4,9% até 2030.

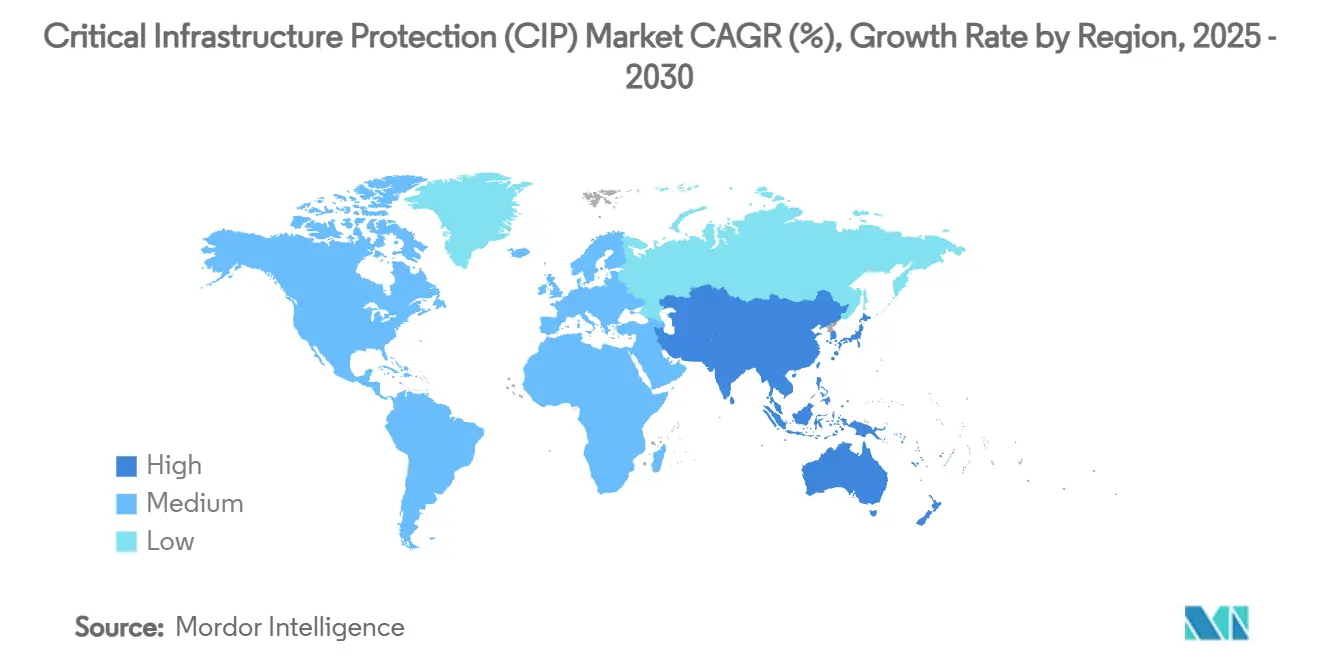

- Por geografia, América do Norte contribuiu com 36,1% da receita em 2024; Ásia-Pacífico é a região de crescimento mais rápido com uma TCAC de 4,2% até 2030.

Tendências e Insights do Mercado Global de Proteção de Infraestrutura Crítica (PIC)

Análise de Impacto dos Impulsionadores

| Impulsionador | (~) % de Impacto na Previsão de TCAC | Relevância Geográfica | Cronograma de Impacto |

|---|---|---|---|

| Crescentes Mandatos Governamentais (ex.: NIS-2, CISA) na América do Norte e UE | +1.2% | América do Norte e UE | Curto prazo (≤ 2 anos) |

| Ciberataques de TO Apoiados por Estados contra Empresas de Energia e Água | +0.8% | Global, concentrado na América do Norte | Médio prazo (2-4 anos) |

| Implementações de Redes Inteligentes Impulsionando Gastos Físico-Cibernéticos Integrados | +0.6% | Global, com ganhos iniciais na Europa e Ásia | Médio prazo (2-4 anos) |

| Expansão 5G e de Borda Aumentando Superfície de Ataque de Telecomunicações na Ásia | +0.4% | Núcleo Ásia-Pacífico, expansão para global | Longo prazo (≥ 4 anos) |

| Convergência TI-TO Acelerando Adoção Zero-Trust | +0.5% | Global | Médio prazo (2-4 anos) |

| Financiamento Público-Privado para Segurança de Aeroportos e Portos no Oriente Médio | +0.3% | Oriente Médio, com expansão para África | Longo prazo (≥ 4 anos) |

| Fonte: Mordor Intelligence | |||

Crescentes Mandatos Governamentais Impulsionam Expansão de Mercado Orientada por Conformidade

Regulamentações obrigatórias estão reformulando os padrões de compra do mercado de Proteção de Infraestrutura Crítica. A diretiva NIS-2 da UE estende cibersegurança obrigatória para 18 setores e qualquer organização com mais de 50 funcionários e EUR 10 milhões (USD 10,9 milhões) de receita, ampliando a base endereçável. Nos Estados Unidos, a regra CIRCIA proposta da CISA obriga aproximadamente 316.000 entidades a relatarem incidentes cibernéticos dentro de 72 horas e pagamentos de ransomware dentro de 24 horas.[1]Office of the Federal Register, "Cyber Incident Reporting for CIRCIA," Federal Register, federalregister.gov O alinhamento em torno dos padrões ISA/IEC 62443 simplifica a certificação de fornecedores e impulsiona compras em volume, enquanto entidades que anteriormente dependiam de diretrizes voluntárias agora aceleram investimentos para cumprir penalidades e limites de auditoria.

Campanhas Cibernéticas Apoiadas por Estados Visam Sistemas de Tecnologia Operacional

Grupos de estado-nação estão priorizando infiltração de longa permanência de redes de TO que operam sistemas de energia, água e transporte. O ator chinês Volt Typhoon permaneceu na infraestrutura dos EUA por mais de cinco anos visando capacidade disruptiva ao invés de espionagem. Campanhas similares contra instalações de água dos EUA e organizações aeroespaciais japonesas sublinham a mudança do roubo de dados centrado em TI para sabotagem ao nível de TO. Essas ameaças exploram protocolos antigos como Modbus que carecem de autenticação, estimulando investimento em ferramentas especializadas de detecção de intrusão e segmentação de rede.

Modernização de Redes Inteligentes Integra Proteção Física e Cibernética

Recursos energéticos distribuídos, medidores inteligentes e subestações automatizadas misturam segurança de ativos físicos com monitoramento cibernético em tempo real, expandindo o mercado de Proteção de Infraestrutura Crítica. O NIST Smart Grid Interoperability Standards Release 4.0 destaca comunicações seguras como fundamentais para confiabilidade.[2]NIST Team, "Smart Grid Interoperability Standards 4.0," NIST, nvlpubs.nist.gov O FBI alerta que rápidas construções de energia renovável criam pontos de entrada para hackers conforme operadores privados menores ficam atrás em controles. Empresas de serviços públicos, portanto, combinam cercas perimetrais e análises de vídeo com detecção de anomalias baseada em IA para subestações e microrredes, reforçando orçamentos integrados.

Expansão de Redes 5G Cria Novas Superfícies de Ataque na Infraestrutura de Telecomunicações

A implementação agressiva de 5G da Ásia-Pacífico produz ganhos de desempenho, contudo introduz mais de 70 riscos de segurança documentados, incluindo escalação de privilégios entre fatias e sequestro de dispositivos de borda. Endpoints IoT representam a maioria dos eventos de malware, sinalizando protocolos de autenticação fracos. Governos agora rascunham estruturas de proteção específicas de espectro, pressionando operadoras de telecomunicações a implementar firewalls virtuais, plataformas secure access service edge (SASE) e feeds contínuos de inteligência de ameaças

Análise de Impacto das Restrições

| Restrição | (~)% de Impacto na Previsão de TCAC | Relevância Geográfica | Cronograma de Impacto |

|---|---|---|---|

| Lacunas de Interoperabilidade de Segurança de TO Legadas | -0.7% | Global, particularmente em economias industriais maduras | Médio prazo (2-4 anos) |

| Escassez de Força de Trabalho em Cibersegurança com Habilidades em TO | -0.5% | Global, aguda na América do Norte e Europa | Longo prazo (≥ 4 anos) |

| Alto Custo Total de Propriedade de Soluções End-to-End | -0.4% | Global, mais pronunciado em economias emergentes | Médio prazo (2-4 anos) |

| Regulamentações Fragmentadas em Economias Emergentes | -0.2% | Mercados emergentes na Ásia, África e América Latina | Longo prazo (≥ 4 anos) |

| Fonte: Mordor Intelligence | |||

Sistemas de TO Legados Criam Desafios Persistentes de Interoperabilidade

Ativos industriais frequentemente operam por décadas em protocolos sem criptografia básica. Modbus e OPC Classic não podem ser corrigidos sem tempo de inatividade, exigindo controles compensatórios custosos como diodos de dados e correção virtual. O FBI rotula sistemas de fim de vida como o "calcanhar de Aquiles" da segurança de infraestrutura, indicando que muitas atualizações dependem de planejamento de capital plurianual. Essas barreiras desaceleram o mercado de Proteção de Infraestrutura Crítica mesmo quando datas de conformidade se aproximam.

Escassez Aguda de Força de Trabalho Limita Capacidades de Implementação

Os Estados Unidos precisam de adicional 225.000 profissionais de cibersegurança, contudo apenas 85% das vagas podem ser preenchidas com pools de talentos existentes. Papéis focados em TO são especialmente escassos porque profissionais devem combinar expertise em TI com conhecimento de controle de processos, comandando salários médios de USD 117.000.[3]BankInfoSecurity Editors, "Growing Demand for OT Security Experts," BankInfoSecurity, bankinfosecurity.com Pessoal limitado força operadores a terceirizar ou postergar projetos, silenciando velocidade de mercado de curto prazo.

Análise de Segmentos

Por Componente: Crescimento de Serviços Supera Dominância de Soluções

Soluções geraram 66,0% da receita de 2024; contudo, Serviços estão projetados para expandir a uma TCAC de 5,7% conforme organizações confrontam complexidade crescente. Detecção e resposta gerenciadas, auditoria de conformidade e recuperação de incidentes são agrupados em contratos de assinatura que transferem risco operacional. A orientação da Cloud Security Alliance nota que implementações zero-trust em TO requerem mapeamento de rotas especializado e monitoramento 24/7, cargas de trabalho que a maioria das empresas carece internamente.

O mercado de Proteção de Infraestrutura Crítica se beneficia conforme provedores gerenciados consolidam expertise através de aquisições como a integração da OnSolve pela GardaWorld para gerenciamento de eventos críticos. A compra da Network Perception pela Dragos adiciona visualização contínua de regras de firewall à sua plataforma industrial, ampliando potencial de venda cruzada. Esses movimentos ilustram como escala e amplitude de serviço aceleram vantagem competitiva e sustentam receita recorrente de longo prazo.

Por Tipo de Segurança: Aceleração da Cibersegurança Desafia Dominância Física

Segurança e Proteção Física reteve 56,9% do gasto de 2024 através de vigilância perimetral, controle de acesso e tecnologias de triagem. Contudo o segmento de Cibersegurança está avançando 5,9% anualmente conforme atores de ameaças migram para pontos de convergência TI-TO. O tamanho do mercado de Proteção de Infraestrutura Crítica para segurança SCADA/TO está esperado para subir acentuadamente dados novos padrões zero-trust, enquanto produtos de microssegmentação de rede isolam ativos legados sem fechamentos de planta.

Suítes de resposta automática como Siemens SIBERprotect isolam nós comprometidos dentro de milissegundos, demonstrando como defesa em velocidade de máquina remodela contenção de incidentes. Plataformas de identidade e acesso construídas para sistemas com air-gap previnem proliferação de credenciais. Conforme planejadores de capital buscam painéis integrados combinando análises de CFTV com alertas cibernéticos, software de convergência continua a erodir a divisão histórica entre salvaguardas físicas e digitais.

Por Modo de Implementação: Adoção de Cloud Acelera Apesar da Dominância On-Premise

Arquiteturas on-premise comandaram 69,5% da participação de mercado de Proteção de Infraestrutura Crítica de 2024 porque empresas de serviços públicos e aeroportos requerem controle direto sobre ativos críticos para missão. Contudo, modelos híbridos que enviam telemetria para clouds seguras agora registram uma TCAC de 4,8% conforme operadores aproveitam análises escaláveis. A implementação da plataforma Bridge da OneLayer pela Southern Company ilustra como impressões digitais de rede LTE alimentam motores cloud sem expor loops de controle.

Fornecedores nativos de cloud mitigam riscos de soberania de dados com gateways unidirecionais adquiridos através de negócios como OPSWAT-Fend, que inserem diodos de dados que impõem tráfego unidirecional. Conforme reguladores clarificam regras de criptografia e armazenamento, economia de assinatura e implementações rápidas de recursos continuam a influenciar compras em direção a SaaS, especialmente para monitoramento remoto e relatórios de conformidade.

Por Vertical: Momentum de Transporte Desafia Liderança de Energia

Energia e Eletricidade deteve 29,3% da receita de 2024 conforme orçamentos de modernização de rede priorizaram firewalls de subestação e detecção perimetral física. Ainda assim, Transporte está previsto para crescer a uma TCAC de 4,9% baseado em projetos de ferrovias conectadas, aviação e portos que sobrepõem TO com análises em tempo real. Diretivas de segurança de pipeline da TSA e estrutura de IA do Departamento de Transportes compelem operadores a integrarem feeds de inteligência de ameaças em sistemas de despacho e segurança.

O tamanho do mercado de Proteção de Infraestrutura Crítica para corredores de frete autônomos está subindo porque cada sensor inteligente ou microcentro de dados apresenta um endpoint para proteger. Autoridades aeroportuárias agora agrupam portões de acesso biométrico com SLAs de resposta a incidentes cibernéticos, refletindo o paradigma de convergência. Enquanto isso, SFBI, Governo e Saúde sustentam demanda constante impulsionada por conformidade, mas Telecomunicações supera Manufatura em intensidade de gastos conforme implementação 5G acelera endurecimento de rede.

Análise Geográfica

América do Norte manteve 36,1% da receita de 2024, sustentada pelo mapa de metas de desempenho da CISA que alinha 16 setores com relatórios obrigatórios. A expansão de manufatura de USD 700 milhões da Schneider Electric demonstra fluxos de capital sustentados que localizam cadeias de suprimentos e encurtam tempos de resposta para clientes de rede. A estrutura de segurança de IA do Departamento de Segurança Interna padroniza ainda mais postura de risco, fomentando força de mercado doméstico para fornecedores nacionais.

Ásia-Pacífico registra a TCAC regional mais rápida de 4,2% até 2030. O Projeto de Lei de Defesa Cibernética Ativa do Japão permite caça de ameaças pré-emptiva, enquanto a aliança KDDI-NEC escala proteção gerenciada de cadeia de suprimentos para clientes industriais. Economias ASEAN coletivamente orçam USD 171 bilhões para cibersegurança até 2025, estimulando demanda por SOCs localizados e análises de ameaças conscientes de idioma. Programas nacionais da China e modelo de infraestrutura pública digital da Índia ampliam oportunidade de fornecedores, embora regras de criptografia únicas requeiram variantes de produto específicas por país.

Cenário Competitivo

A competição está fragmentada, com integradores de defesa e players puros de cibersegurança competindo por orçamentos convergidos TI-TO. Lockheed Martin, Northrop Grumman e BAE Systems empregam credenciais governamentais de longa data para garantir engajamentos grandes e plurianuais de integração de sistemas. Especialistas cibernéticos como Darktrace, Claroty e Dragos se diferenciam com análises de aprendizado de máquina sintonizadas para protocolos industriais.

Jogadas estratégicas centram em consolidação de capacidades. A aquisição da Network Perception pela Dragos camada verificações contínuas de conformidade de firewall em sua pilha de detecção, permitindo compras únicas para empresas de serviços públicos. A compra da Fend pela OPSWAT adiciona hardware de fluxo de dados unidirecional, conectando análises cloud com controladores com air-gap. A integração da OnSolve pela GardaWorld dobra inteligência de ameaças em serviços de guarda física, sinalizando movimento em direção a ecossistemas de plataforma que abrangem resposta digital e no local.

Parcerias escalam alcance de mercado sem pesado desembolso de capital. A aliança da Xage Security com Darktrace mescla gateways zero-trust com detecção de anomalias baseada em IA, fornecendo a operadores de nível médio uma opção integrada que atende regras de relatórios CIRCIA. Fornecedores posicionam crescentemente em torno de SLAs baseados em resultados, destacando tempo médio reduzido para detectar ao invés de recursos de produto conforme critérios de compras evoluem.

Líderes da Indústria de Proteção de Infraestrutura Crítica (PIC)

-

BAE Systems PLC

-

Honeywell International Inc.

-

Airbus SE

-

Hexagon AB

-

General Electric Company

- *Isenção de responsabilidade: Principais participantes classificados em nenhuma ordem específica

Desenvolvimentos Recentes da Indústria

- Junho de 2025: Schneider Electric anunciou um investimento de USD 700 milhões em manufatura nos EUA até 2027, criando mais de 1.000 empregos e adicionando um centro de testes de microrredes.

- Maio de 2025: KDDI e NEC lançaram um negócio conjunto de cibersegurança visando proteção de infraestrutura crítica e cadeia de suprimentos no Japão.

- Março de 2025: Fortinet expandiu sua Plataforma de Segurança OT com dispositivos de segmentação robustos e automação SecOps atualizada para conectividade 5G.

- Março de 2025: Southern Linc da Southern Company selecionou a plataforma Bridge da OneLayer para proteger sua rede LTE de 122.000 milhas quadradas.

Escopo do Relatório do Mercado Global de Proteção de Infraestrutura Crítica (PIC)

Proteção de infraestrutura crítica é a vigilância e resposta a incidentes sérios que envolvem a infraestrutura chave de uma região, nação ou organização. A crescente necessidade de proteger infraestruturas sensíveis de ataques está levando à adoção de soluções de proteção de infraestrutura crítica. A proteção de infraestrutura crítica fornece controles para estabilizar o dispositivo, comunicação segura entre dispositivos, e gerenciar e monitorar os dispositivos conectados. É adaptada para controlar a ameaça de crime cibernético e adulteração física com a infraestrutura chave.

O mercado de proteção de infraestrutura crítica estima a receita acumulada de soluções e serviços de tecnologia de segurança através das várias indústrias de uso final como energia e eletricidade, transporte, e infraestrutura sensível e empresas. O estudo também fornece o cenário atual de mercado e perspectiva do mercado de proteção de infraestrutura crítica através de vários países chave considerados sob o escopo. O estudo inclui uma análise aprofundada do cenário competitivo dos principais fornecedores de proteção de infraestrutura crítica operando na região.

O mercado de proteção de infraestrutura crítica é segmentado por tecnologia de segurança (segurança de rede, segurança física [triagem e escaneamento, vigilância por vídeo, PSIM e PIAM, controle de acesso], gerenciamento de identificação de veículos, sistemas de gerenciamento de edifícios, comunicações seguras, radares, segurança SCADA, e CBRNE), serviços (serviços de gerenciamento de risco, design, integração e consultoria, serviços gerenciados, manutenção e suporte), vertical (energia e eletricidade, transporte, infraestrutura sensível e empresas), e geografia (América do Norte [Estados Unidos, Canadá], Europa [Alemanha, Reino Unido, França, Itália, Resto da Europa], Ásia Pacífico [China, Japão, Índia, Resto da Ásia Pacífico], América Latina [Brasil, Argentina, México, Resto da América Latina], Oriente Médio e África [Emirados Árabes Unidos, Arábia Saudita, África do Sul, Turquia, Resto do Oriente Médio e África]). Os tamanhos de mercado e previsões são fornecidos em termos de valor em (USD) para todos os segmentos.

| Soluções |

| Serviços |

| Segurança e Proteção Física | Triagem e Escaneamento | Vigilância por Vídeo |

| Controle de Acesso | ||

| PSIM e PIAM | ||

| Detecção CBRNE | ||

| Cibersegurança | Segurança de Rede | |

| Segurança SCADA / TO | ||

| Gerenciamento de Identidade e Acesso | ||

| Segurança de Dados e Aplicações | ||

| Comunicações Seguras | ||

| On-premise |

| Cloud / X-as-a-Service |

| Energia e Eletricidade |

| SFBI |

| Transporte |

| Telecomunicações |

| Governo e Defesa |

| Química e Manufatura |

| Saúde e Ciências da Vida |

| Infraestrutura Sensível e Centros de Dados |

| América do Norte | Estados Unidos | |

| Canadá | ||

| México | ||

| América do Sul | Brasil | |

| Argentina | ||

| Resto da América do Sul | ||

| Europa | Reino Unido | |

| Alemanha | ||

| França | ||

| Itália | ||

| Espanha | ||

| Resto da Europa | ||

| Ásia-Pacífico | China | |

| Japão | ||

| Índia | ||

| Coreia do Sul | ||

| Nova Zelândia | ||

| Resto da Ásia-Pacífico | ||

| Oriente Médio e África | Oriente Médio | CCG |

| Turquia | ||

| Israel | ||

| Resto do Oriente Médio | ||

| África | África do Sul | |

| Nigéria | ||

| Egito | ||

| Resto da África | ||

| Por Componente | Soluções | ||

| Serviços | |||

| Por Tipo de Segurança | Segurança e Proteção Física | Triagem e Escaneamento | Vigilância por Vídeo |

| Controle de Acesso | |||

| PSIM e PIAM | |||

| Detecção CBRNE | |||

| Cibersegurança | Segurança de Rede | ||

| Segurança SCADA / TO | |||

| Gerenciamento de Identidade e Acesso | |||

| Segurança de Dados e Aplicações | |||

| Comunicações Seguras | |||

| Por Modo de Implementação | On-premise | ||

| Cloud / X-as-a-Service | |||

| Por Vertical | Energia e Eletricidade | ||

| SFBI | |||

| Transporte | |||

| Telecomunicações | |||

| Governo e Defesa | |||

| Química e Manufatura | |||

| Saúde e Ciências da Vida | |||

| Infraestrutura Sensível e Centros de Dados | |||

| Por Geografia | América do Norte | Estados Unidos | |

| Canadá | |||

| México | |||

| América do Sul | Brasil | ||

| Argentina | |||

| Resto da América do Sul | |||

| Europa | Reino Unido | ||

| Alemanha | |||

| França | |||

| Itália | |||

| Espanha | |||

| Resto da Europa | |||

| Ásia-Pacífico | China | ||

| Japão | |||

| Índia | |||

| Coreia do Sul | |||

| Nova Zelândia | |||

| Resto da Ásia-Pacífico | |||

| Oriente Médio e África | Oriente Médio | CCG | |

| Turquia | |||

| Israel | |||

| Resto do Oriente Médio | |||

| África | África do Sul | ||

| Nigéria | |||

| Egito | |||

| Resto da África | |||

Questões Chave Respondidas no Relatório

Qual é o crescimento projetado do mercado de Proteção de Infraestrutura Crítica até 2030?

O mercado está previsto para expandir de USD 154,32 bilhões em 2025 para USD 187,03 bilhões em 2030, refletindo uma TCAC de 3,92%.

Qual região mostra o crescimento mais rápido em gastos de Proteção de Infraestrutura Crítica?

Ásia-Pacífico lidera com uma TCAC de 4,2% conforme 5G, computação de borda e legislação proativa de defesa cibernética aceleram orçamentos.

Por que Serviços estão crescendo mais rápido que Soluções neste mercado?

Detecção gerenciada, resposta a incidentes e terceirização de conformidade abordam escassez de habilidades e complexidade, impulsionando uma TCAC de 5,7% para Serviços.

Como regulamentações estão influenciando demanda de mercado?

Mandatos como a diretiva NIS-2 da UE e regra CIRCIA dos EUA requerem relatórios de incidentes e controles mínimos, compelindo até operadores anteriormente isentos a investirem em plataformas de proteção.

Página atualizada pela última vez em: