Análise de mercado de desarme e reconstrução de conteúdo

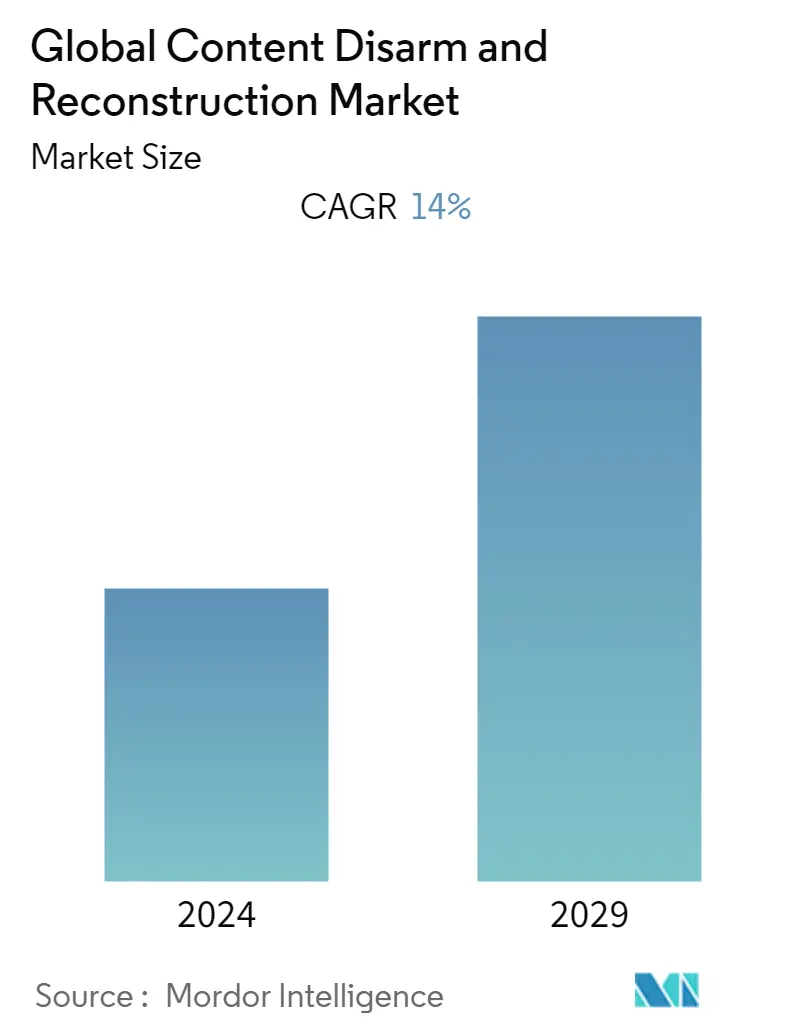

Espera-se que o mercado global de desarmamento e reconstrução de conteúdo cresça a um CAGR de 14% durante o período de previsão (2022-2027). A crescente necessidade de proteger dados contra ameaças persistentes avançadas (APTs), ransomware e ataques de dia zero, bem como o aumento da quantidade de malware e ataques baseados em arquivos, provavelmente impulsionará o mercado de desarmamento e reconstrução de conteúdo. As empresas de vários setores estão a fazer a transição através da digitalização e da automação para otimizar o custo e a escala das suas experiências num mundo de redes cada vez mais complicado. As empresas também devem manter a conformidade, um componente vital de qualquer software de segurança cibernética.

- Prevê-se que os danos causados pelo ransomware atinjam um número global de 15 a 16 mil milhões de dólares em 2021, muitas vezes acima dos danos globais alcançados em 2015, que foram de cerca de 260 milhões de dólares. Devido a um aumento tão rápido dos ataques, o mercado testemunhou um influxo recorde de capital por investidores em mais de 1.000 negócios, dos quais 84 foram mais significativos do que 100 milhões de dólares.

- O Momentum Cyber também sugeriu que essas transações incluíam um investimento de Série D de US$ 200 milhões garantido pela startup industrial de segurança cibernética Dragos, o aumento pré-IPO de US$ 140 milhões da Claroty e os US$ 543 milhões de Série A arrecadados pela empresa de autenticação sem senha Transmit Security. Adicionalmente, o valor total do financiamento foi de 138% face ao ano anterior. Como resultado deste volume histórico de investimento, um número recorde de startups de segurança foram cunhadas como unicórnios em 2021. Mais de 30 startups alcançaram avaliações de mais de mil milhões de dólares, incluindo Wiz, Noname Security e LaceWork, em comparação com apenas seis startups no ano anterior. ano.

- Espera-se que o mercado aumente devido à crescente aceitação de soluções de segurança baseadas em nuvem, ao aumento da conscientização sobre ameaças à segurança e ao desenvolvimento de soluções de segurança cibernética para dispositivos IoT conectados. Além disso, as mudanças nas tendências de TI e a crescente adoção de soluções em nuvem estão abrindo perspectivas potenciais de crescimento para soluções de desarmamento e reconstrução de conteúdo, que são utilizadas para proteger os dados, o valor da marca e a identidade de uma organização.

- Além disso, com a implementação do regulamento geral de proteção de dados (RGPD) para ajudar a combater fugas persistentes de segurança de informações pessoais sensíveis, os governos e os organismos reguladores esperam cada vez mais normas de conformidade e regulamentação mais robustas para a segurança dos conteúdos. A procura por soluções de desarmamento e reconstrução de conteúdos está a crescer à medida que os governos de todo o mundo investem extensivamente na digitalização e na transformação da infraestrutura de TI.

- Além disso, Swissinfo.ch afirmou que o NCSC (National Cyber Security Center) relatou 350 ataques cibernéticos (phishing, sites falsos, ataques diretos a organizações, etc.), em comparação com 100-150 ocorrências. O aumento do trabalho a partir de casa foi atribuído à pandemia do coronavírus, uma vez que as pessoas que trabalham em casa carecem da mesma proteção intrínseca e das mesmas medidas de dissuasão que as que trabalham num ambiente de trabalho (por exemplo, segurança na Internet). A ameaça de tais violações criará oportunidades lucrativas para o mercado global de desarmamento e reconstrução de conteúdos, a fim de impedir que atacantes maliciosos entrem no perímetro da rede.

Tendências do mercado de desarmamento e reconstrução de conteúdo

Segmento de PMEs crescerá em ritmo mais elevado durante o período de previsão

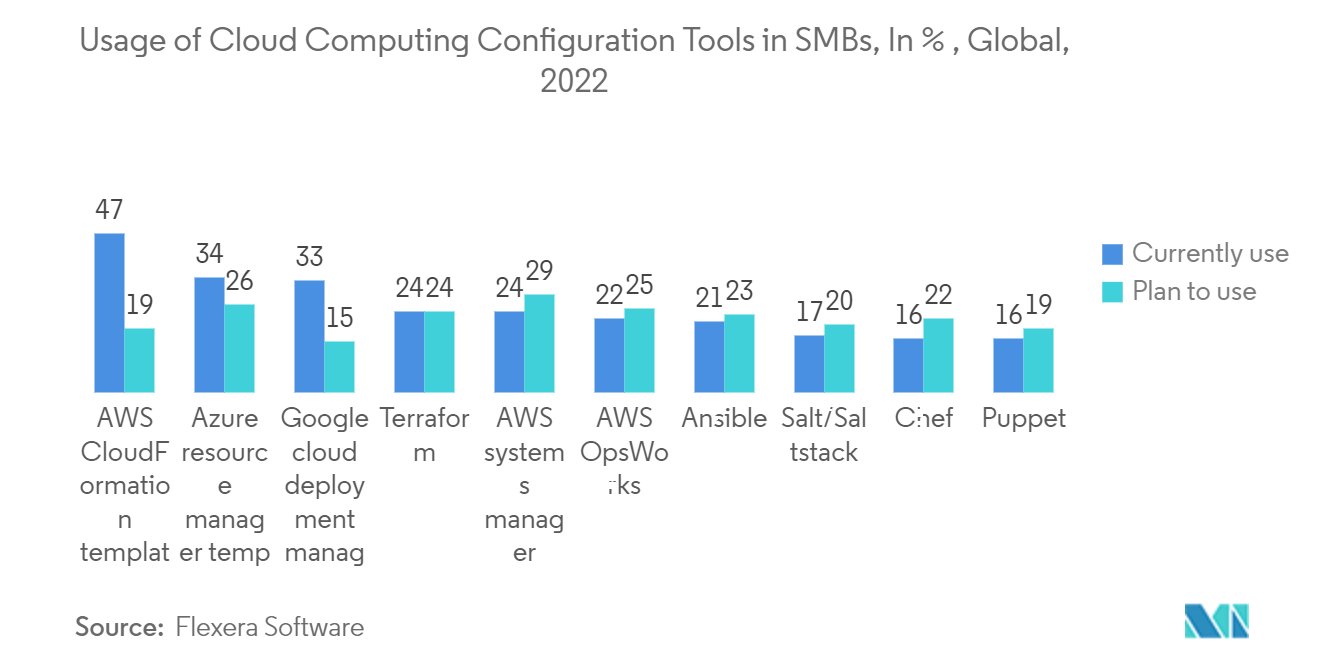

- Prevê-se que o segmento de PME cresça a um CAGR mais elevado durante o período de previsão devido às crescentes regulamentações de proteção de dados e à escassez de soluções de segurança de alto custo na infraestrutura de rede. As PME são pequenas em termos de tamanho, mas atendem a um grande número de clientes em todo o mundo. A solução robusta e abrangente de desarmamento e reconstrução de conteúdo não é implementada nas PME devido a restrições financeiras nestas organizações. A fraca segurança cibernética e o baixo orçamento tornam as PME mais suscetíveis a violações de dados e roubos de identidade.

- Espera-se que o modo de implantação em nuvem cresça a um CAGR mais alto, à medida que as pequenas e médias empresas (PMEs) adotam rapidamente o modelo de implantação em nuvem econômico. Há uma tendência crescente de PaaS e IaaS entre pequenas e médias empresas para serviços de nuvem de consumo, compartilhamento de arquivos, CRM, e-mail, chat e comunicação interna. Embora mantenham a rede local, as PMEs estão mais dispostas a integrar a nuvem na sua infraestrutura de rede à medida que adotam novas tecnologias.

- No geral, as PMEs têm grandes oportunidades para adotar estratégias eficazes para se destacarem na concorrência, e a nuvem tem um papel vital no processo. Por exemplo, um estudo recente realizado pela Microsoft entrevistou mais de 3.000 PME em 16 países para compreender se as PME têm interesse em adotar a computação em nuvem. Uma das conclusões foi que, dentro de três anos, 43% das cargas de trabalho se tornariam serviços pagos em nuvem.

- Cloud Solutions oferece uma gama de vantagens para proprietários de pequenas e médias empresas. Com a escalabilidade e flexibilidade das soluções em nuvem, é possível avançar rapidamente obtendo vantagens competitivas. Por exemplo, a Apogaeis Technologies LLP fornece soluções SaaS e PaaS para muitas PMEs globais e agrega valor a todo o seu processo de negócios.

- Além disso, em março de 2021, os ataques a servidores Microsoft Exchange locais aumentaram, de acordo com agências de segurança. As pequenas e médias empresas utilizam frequentemente servidores de e-mail. Portanto, esses ataques foram realizados contra eles. Por esses motivos, a Microsoft introduziu uma nova ferramenta de mitigação de um clique para clientes com servidores Microsoft Exchange locais. Os clientes que não têm experiência com o processo de patch/atualização se beneficiarão com isso.

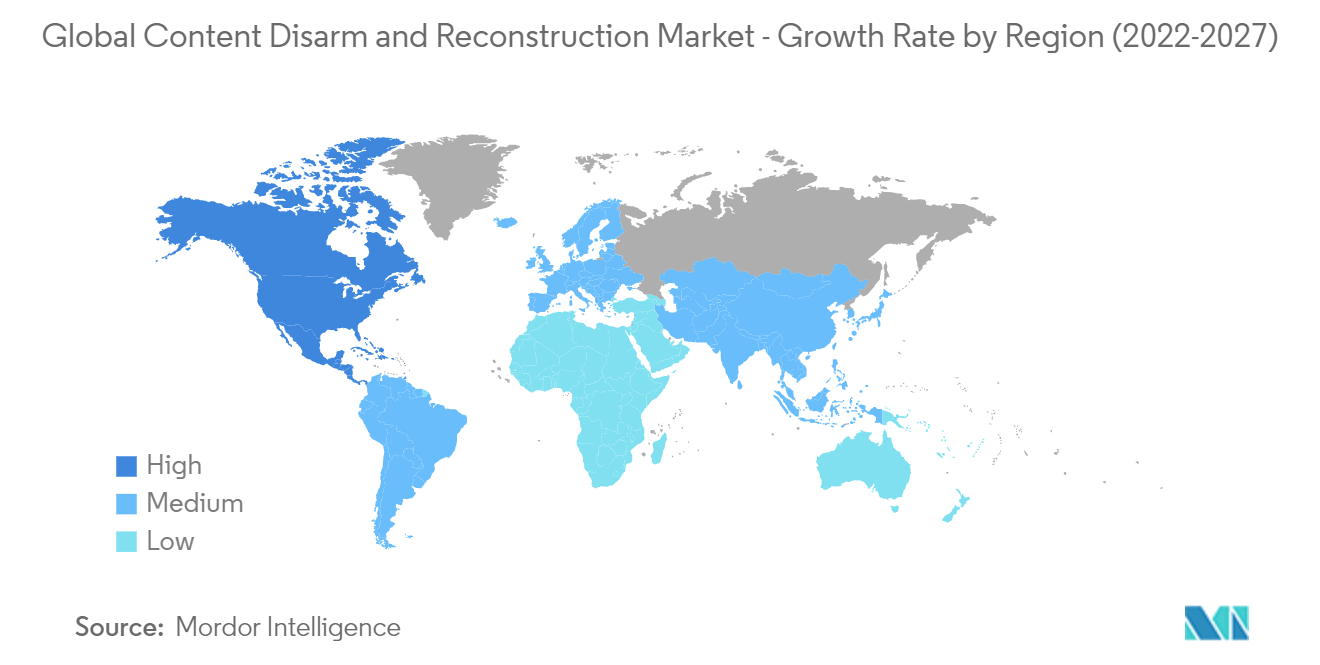

América do Norte será responsável pelo maior tamanho de mercado

- A América do Norte deverá se tornar a área de geração de receitas mais significativa para desarmamento de conteúdo, soluções de reconstrução e fornecedores de serviços. O crescente número de ransomware, APTs, ataques de dia zero e a quantidade crescente de malware e ataques baseados em arquivos são alguns dos principais fatores previstos para alimentar o crescimento do mercado na América do Norte.

- A América do Norte inclui grandes economias, como os Estados Unidos da América e o Canadá, que utilizam rapidamente a solução CDR. O mercado de CDR na região está ganhando força, pois oferece medidas de segurança proativas para proteger os sistemas de TI contra malware. As PME e as grandes empresas da área tornaram-se altamente conscientes dos serviços CDR e começaram a utilizá-los para combater ameaças cibernéticas.

- Para salvaguardar o interesse dos governos e das entidades privadas, foram lançadas várias iniciativas que deverão traçar o mapa da segurança cibernética das infra-estruturas nos próximos anos. Por exemplo, em Março de 2021, os Estados Unidos anunciaram os seus planos para lançar três novos programas de investigação para proteger a segurança do sistema energético do país. O Escritório de Segurança Cibernética, Segurança Energética e Resposta a Emergências do DOE (CESER) anunciou novos programas para ajudar a proteger o sistema energético dos EUA contra riscos cibernéticos e físicos crescentes. Espera-se que tais iniciativas abram caminho para a adoção de soluções no segmento.

- Além disso, de acordo com o Gabinete de Gestão e Orçamento dos Estados Unidos, para o ano fiscal de 2021, o governo dos Estados Unidos propôs um orçamento de 18,78 mil milhões de dólares americanos para a segurança cibernética, apoiando uma estratégia de segurança cibernética de base ampla para proteger o governo e melhorar a segurança de infraestruturas críticas e tecnologias essenciais. A Califórnia relatou uma perda de mais de 573 milhões de dólares americanos por meio do crime cibernético, quase o dobro do valor da segunda colocada Nova York, que registrou perdas de 293 milhões de dólares americanos, diz o IC3.

- O mercado norte-americano está ganhando força, à medida que a solução de desarme e reconstrução de conteúdo oferece meios de segurança proativos para impedir violações de dados. As PME e as grandes organizações regionais tornaram-se mais conscientes do processo de desarmamento e reconstrução de conteúdos e das suas vantagens e começaram a adotá-los para combater a fraude cibernética e o roubo de dados.

Visão geral da indústria de desarmamento e reconstrução de conteúdo

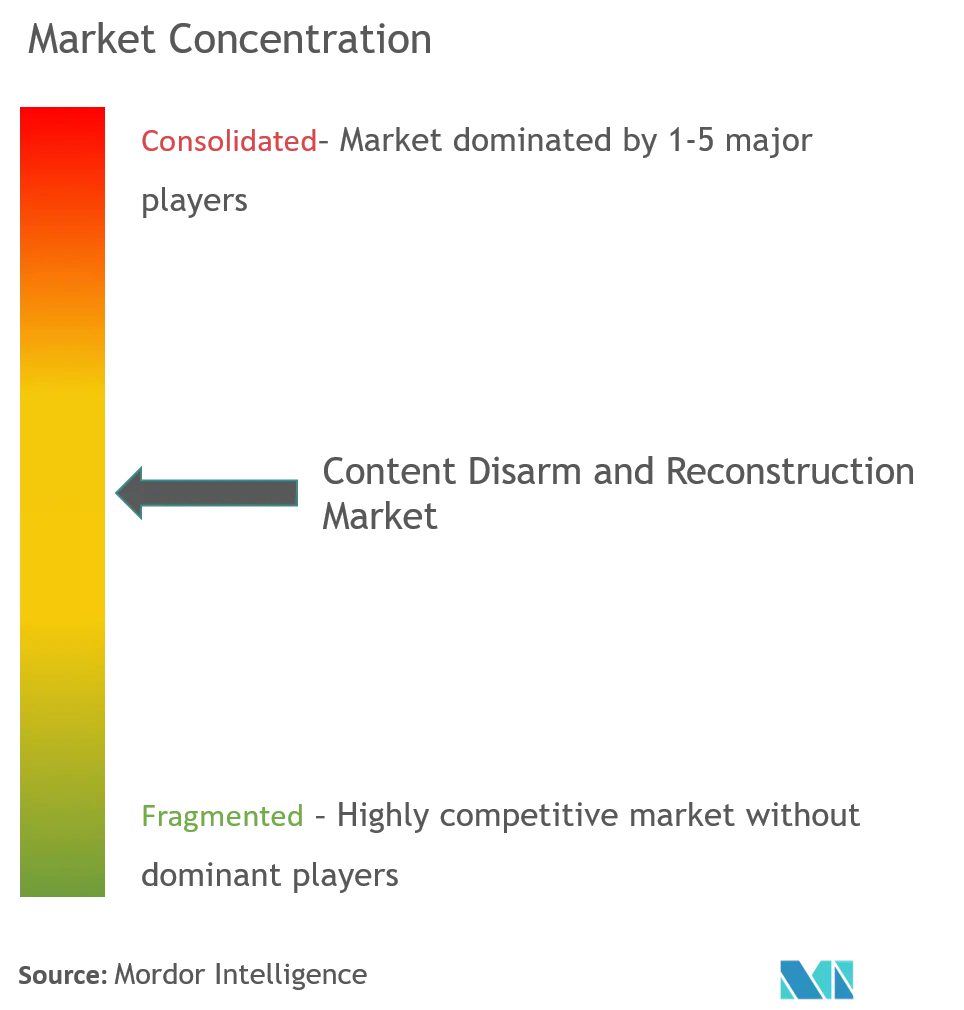

O Mercado de Desarme e Reconstrução de Conteúdo é moderadamente competitivo e consiste em vários players importantes. Fornecedores importantes que oferecem serviços em todo o mundo são Check Point Software Technologies, Fortinet, Deep Secure, Sasa Software, ReSec Technologies e OPSWAT, entre outros. Esses fornecedores adotaram diversas estratégias de crescimento orgânico e inorgânico, como lançamentos de novos produtos, parcerias, colaborações e aquisições, para expandir suas ofertas no mercado de desarmamento e reconstrução de conteúdo.

- Julho de 2022 OPSWAT, soluções de segurança cibernética e CDR para proteção de infraestrutura crítica (CIP), anunciou que alcançou a competência de segurança da Amazon Web Services (AWS) na categoria de proteção de dados. Este credenciamento reconhece que a OPSWAT provou que pode fornecer aos clientes experiência em segurança cibernética em proteção de dados para ajudá-los a alcançar seus objetivos de segurança na nuvem e atendeu com sucesso aos requisitos técnicos e de qualidade da AWS.

- Março de 2022 Glasswall, fornecedora de tecnologia de desarmamento e reconstrução de conteúdo (CDR), recentemente disponibilizou sua ferramenta CDR para desktop, dominante no mercado, em uma versão freemium chamada Glasswall Desktop Freedom. Ele fornece proteção que não espera pela detecção para que os usuários possam confiar em cada arquivo. Esta tecnologia foi desenvolvida para ajudar a proteger as organizações dos setores público e privado contra os perigos de ataques baseados em arquivos, como malware e ransomware. Os usuários têm acesso à edição freemium por 12 meses após a data do download original.

Líderes de mercado de desarme e reconstrução de conteúdo

Check Point Software Technologies

Fortinet, Inc.

OPSWAT, Inc.

Deep Secure Inc.

Glasswall Solutions Limited

- *Isenção de responsabilidade: Principais participantes classificados em nenhuma ordem específica

Notícias do mercado de desarmamento e reconstrução de conteúdo

Junho de 2022 Forcepoint, fornecedora de soluções de segurança cibernética que priorizam dados que protegem dados e redes vitais para dezenas de milhares de clientes em todo o mundo, disse que havia finalizado um acordo para adquirir a Deep Secure, uma empresa com sede no Reino Unido. As ferramentas e serviços de segurança cibernética oferecidos pelo Deep Secure ajudam a proteger as empresas contra invasões baseadas em malware e a impedir a perda involuntária de dados. Além disso, a aquisição apresentará opções para integração dos recursos de conteúdo, desarmamento e reconstrução (CDR) de nível de defesa da Deep Secure na arquitetura Data-first SASE da Forcepoint para corporações multinacionais.

Junho de 2022 Glasswall, fornecedora de tecnologia de desarmamento e reconstrução de conteúdo (CDR), anunciou a disponibilidade de um novo plug-in que permite que sua plataforma CDR seja integrada aos firewalls de próxima geração da Palo Alto Networks. Este plug-in fornece uma camada adicional de proteção para as soluções de firewall da Palo Alto Networks, garantindo que os usuários estejam protegidos contra ameaças baseadas em arquivos.

Segmentação da indústria de desarme e reconstrução de conteúdo

Content Disarm and Reconstruction (CDR) é uma tecnologia de segurança de computador para eliminar códigos possivelmente maliciosos de arquivos. Ao contrário da análise de malware, a tecnologia CDR não verifica nem reconhece a funcionalidade do malware, mas exclui todos os componentes de arquivo que não são suportados pelas definições e políticas do sistema. O CDR é aplicado para impedir que ameaças à segurança cibernética se infiltrem no perímetro de uma rede corporativa. Os canais que o CDR pode ser usado para defender contêm tráfego de sites e e-mail.

| Soluções |

| Serviços |

| No local |

| Nuvem |

| Rede |

| Protocolo de transferência de arquivos |

| Outras áreas de aplicação |

| Pequenas e médias empresas |

| Grandes Empresas |

| BFSI |

| TI e Telecom |

| Governo |

| Fabricação |

| Assistência médica |

| Outras verticais de usuário final |

| América do Norte |

| Europa |

| Ásia-Pacífico |

| América latina |

| Oriente Médio e África |

| Por componente | Soluções |

| Serviços | |

| Por modo de implantação | No local |

| Nuvem | |

| Por área de aplicação | |

| Rede | |

| Protocolo de transferência de arquivos | |

| Outras áreas de aplicação | |

| Por tamanho da organização | Pequenas e médias empresas |

| Grandes Empresas | |

| Por vertical do usuário final | BFSI |

| TI e Telecom | |

| Governo | |

| Fabricação | |

| Assistência médica | |

| Outras verticais de usuário final | |

| Por geografia | América do Norte |

| Europa | |

| Ásia-Pacífico | |

| América latina | |

| Oriente Médio e África |

Perguntas frequentes sobre pesquisa de mercado de desarmamento e reconstrução de conteúdo

Qual é o tamanho atual do mercado global de desarmamento e reconstrução de conteúdo?

O mercado global de desarmamento e reconstrução de conteúdo deve registrar um CAGR de 14% durante o período de previsão (2024-2029)

Quem são os principais atores do mercado global de desarmamento e reconstrução de conteúdo?

Check Point Software Technologies, Fortinet, Inc., OPSWAT, Inc., Deep Secure Inc., Glasswall Solutions Limited são as principais empresas que operam no mercado global de desarmamento e reconstrução de conteúdo.

Qual é a região que mais cresce no mercado global de desarmamento e reconstrução de conteúdo?

Estima-se que a Ásia-Pacífico cresça no maior CAGR durante o período de previsão (2024-2029).

Qual região tem a maior participação no mercado global de desarmamento e reconstrução de conteúdo?

Em 2024, a América do Norte é responsável pela maior participação de mercado no Mercado Global de Desarmamento e Reconstrução de Conteúdo.

Que anos este mercado global de desarmamento e reconstrução de conteúdo cobre?

O relatório abrange o tamanho histórico do mercado global de desarmamento e reconstrução de conteúdo por anos 2019, 2020, 2021, 2022 e 2023. O relatório também prevê o tamanho do mercado global de desarmamento e reconstrução de conteúdo por anos 2024, 2025, 2026, 2027, 2028 e 2029.

Página atualizada pela última vez em:

Relatório global da indústria de desarmamento e reconstrução de conteúdo

Estatísticas para a participação de mercado global de desarmamento e reconstrução de conteúdo de 2024, tamanho e taxa de crescimento de receita, criadas por Mordor Intelligence™ Industry Reports. A análise global de desarmamento e reconstrução de conteúdo inclui uma perspectiva de previsão de mercado para 2029 e uma visão geral histórica. Obtenha uma amostra desta análise do setor como um download gratuito em PDF do relatório.

.webp)