Taille et parts de marché des services d'authentification utilisateur des dispositifs mobiles

Analyse du marché des services d'authentification utilisateur des dispositifs mobiles par Mordor Intelligence

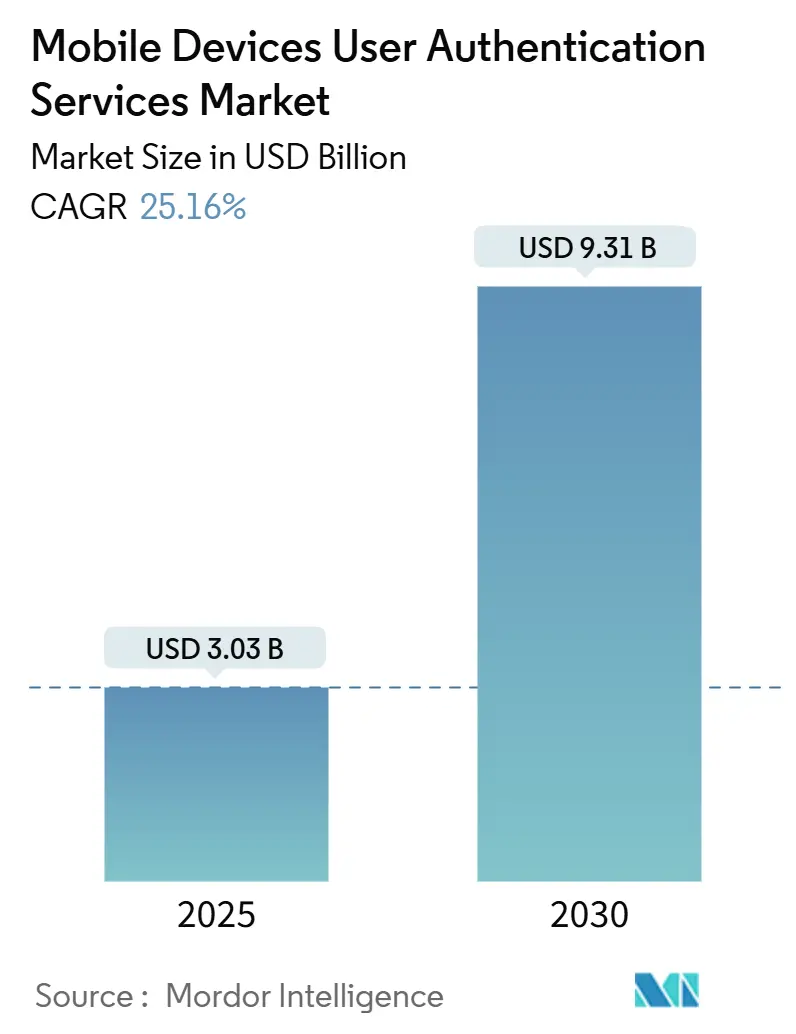

La taille du marché des services d'authentification utilisateur des dispositifs mobiles est évaluée à 3,03 milliards USD en 2025 et devrait atteindre 9,31 milliards USD d'ici 2030, avec une croissance prévue à un TCAC de 25,16 %. La demande structurelle évolue des mots de passe vers la vérification résistante au phishing, reflétée par le bond de 550 % des déploiements de clés d'accès en 2024 et le TCAC de 26 % attendu pour les plateformes sans mot de passe entre 2025-2030. L'intensification de la surveillance réglementaire-allant des règles d'authentification forte du client (SCA) européennes à la feuille de route Zero Trust du département américain de la Défense-catalyse les déploiements multi-facteurs qui satisfont les besoins de conformité régionaux tout en élevant la barre de performance pour les fournisseurs.[1]U.S. Department of the Air Force, "DAF Enterprise Zero Trust Roadmap," dafcio.af.mil Les stratégies concurrentielles se concentrent désormais sur l'intégration d'écosystème : les leaders de plateforme poussent de larges structures d'identité tandis que les spécialistes capturent les poches de croissance dans les clés matérielles, l'analytique comportementale et les API d'opérateurs. Dans ce contexte, les entreprises reconnaissent l'avantage économique de l'authentification sans mot de passe, JumpCloud rapportant que la biométrie au niveau des appareils réduit à la fois les coûts de gestion des identifiants et les coûts de violation.

Points clés du rapport

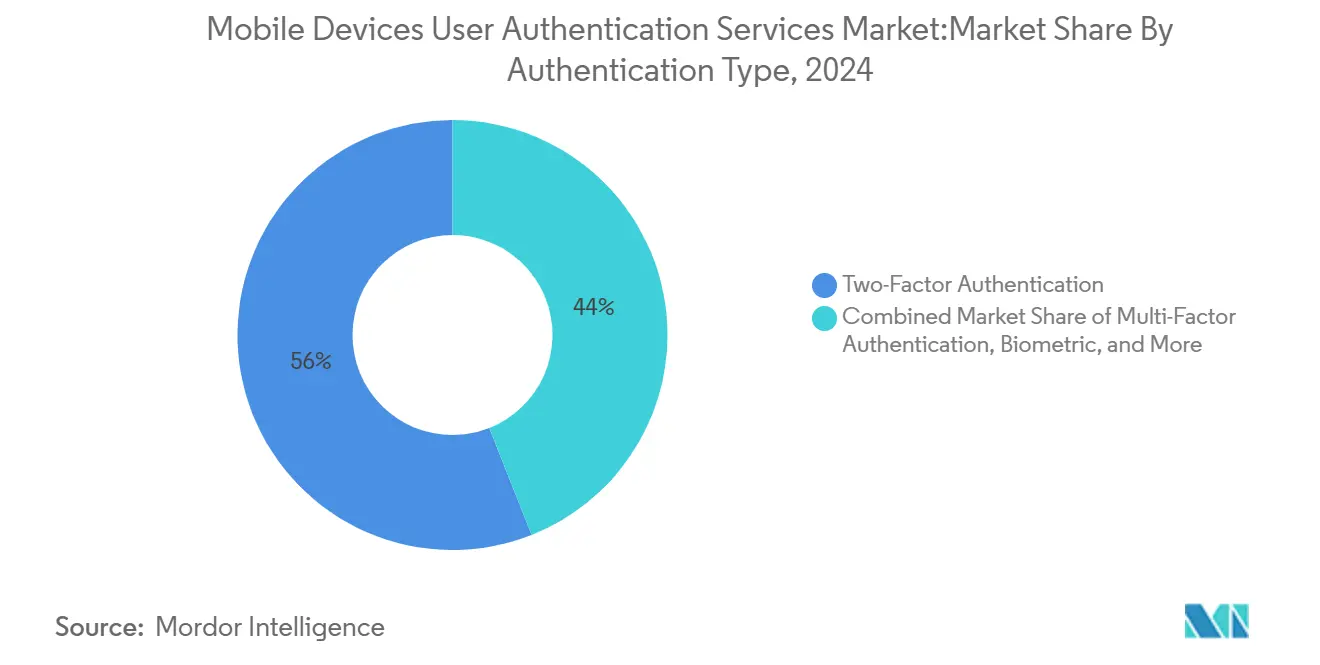

- Par type d'authentification, l'authentification à deux facteurs/AMF détenait 56 % des parts de marché des services d'authentification utilisateur des dispositifs mobiles en 2024, tandis que l'authentification sans mot de passe devrait croître à un TCAC de 26 % jusqu'en 2030.

- Par mode de déploiement, l'authentification-en-tant-que-service basée sur le cloud commandait 60 % des parts en 2024 ; les modèles hybrides périphérie + cloud sont prêts à progresser à un TCAC de 23 % jusqu'en 2030.

- Par canal d'authentification, l'OTP SMS représentait 45 % de la taille du marché des services d'authentification utilisateur des dispositifs mobiles en 2024, tandis que l'authentification par notification push devrait augmenter à un TCAC de 24 % jusqu'en 2030.

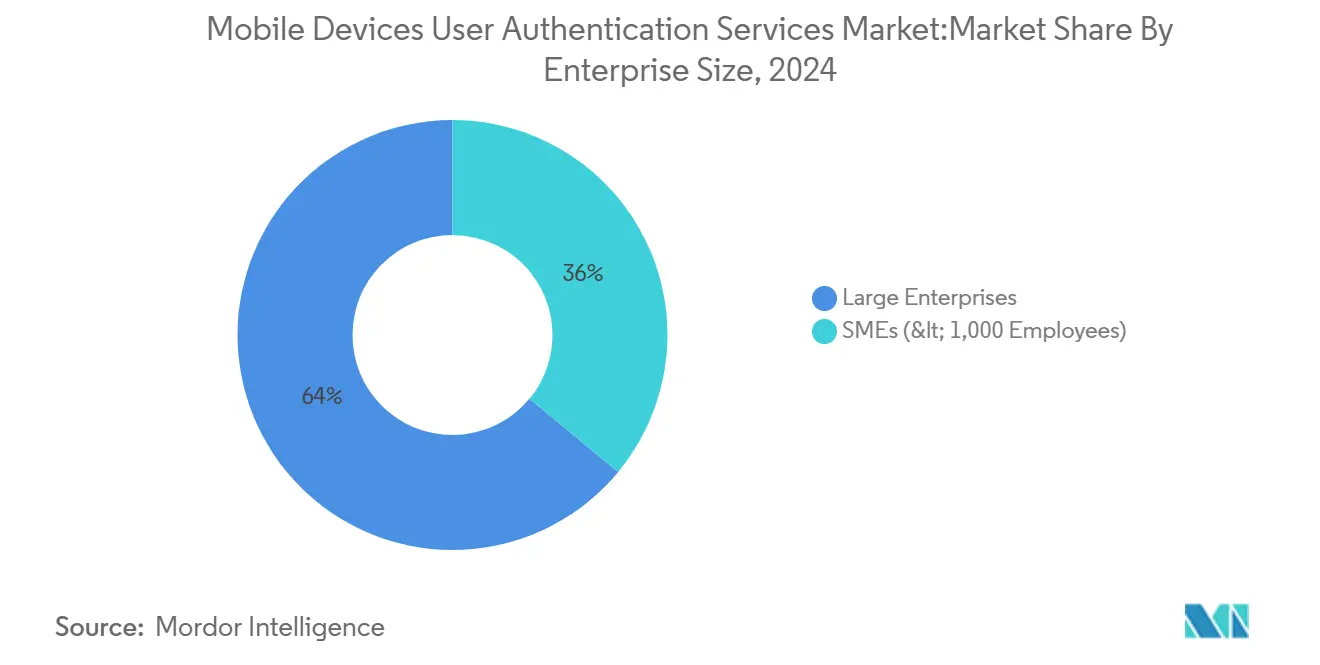

- Par taille d'entreprise, les grandes entreprises ont contribué à 64 % des parts de revenus en 2024, mais le segment PME devrait s'accélérer à un TCAC de 24,5 % durant 2025-2030.

- Par secteur d'utilisateur final, le secteur BFSI menait avec 33,7 % de parts en 2024 ; la santé et les sciences de la vie devraient enregistrer l'expansion la plus rapide à un TCAC de 25,3 % jusqu'en 2030.

- Par géographie, l'Amérique du Nord maintenait 38 % de parts en 2024, pourtant l'Asie devrait grimper à un TCAC de 28,7 % jusqu'en 2030.

Tendances et perspectives mondiales du marché des services d'authentification utilisateur des dispositifs mobiles

Analyse d'impact des moteurs

| Moteur | (~) % Impact sur les prévisions de TCAC | Pertinence géographique | Calendrier d'impact |

|---|---|---|---|

| Adoption des standards sans mot de passe et WebAuthn | +5.8% | Mondial, adoption précoce en Amérique du Nord et Europe | Moyen terme (2-4 ans) |

| Poussée des FinTech et banques mobiles (conformité SCA) | +4.7% | Europe, Amérique du Nord, montée en Asie | Court terme (≤ 2 ans) |

| Pénétration du matériel biométrique des smartphones milieu de gamme | +4.2% | Asie (Chine, Inde, ASEAN-5) | Moyen terme (2-4 ans) |

| Architecture de sécurité zéro confiance d'entreprise | +4.9% | Amérique du Nord, Europe, économies asiatiques avancées | Moyen terme (2-4 ans) |

| Source: Mordor Intelligence | |||

Adoption des standards sans mot de passe et WebAuthn dans les entreprises axées sur le mobile

Soixante-dix pour cent des organisations prévoient d'adopter ou ont déjà introduit l'authentification sans mot de passe, illustrant comment WebAuthn déplace la ligne de base de sécurité. Le support natif des acteurs de plateforme établis comme Microsoft Entra ID intègre la fonctionnalité de clé d'accès directement dans le matériel d'appareil, éradiquant le risque de secret partagé tout en simplifiant les parcours utilisateur. La familiarité des consommateurs avec les clés d'accès un augmenté à 57 % en 2025, contre 39 % trois ans plus tôt, signalant une préparation pour une transition à grande échelle.[2]JumpCloud, "Passwordless Authentication Adoption Trends in 2025," jumpcloud.comL'élan s'intensifiera alors que les banques, compagnies unériennes et portails de voyage adoptent des flux conformes FIDO en 2025, confirmant le sans mot de passe comme contrôle mainstream pour les transactions mobiles à haute valeur. Les fournisseurs capables d'orchestrer la mobilité des identifiants inter-plateformes sont positionnés pour gagner une part disproportionnée sur le marché des services d'authentification utilisateur des dispositifs mobiles.

Poussée des FinTech et banques mobiles (conformité SCA) stimulant les déploiements AMF

Les orientations de l'Autorité bancaire européenne excluant la biométrie de déverrouillage d'appareil comme SCA autonome accélèrent l'adoption multi-facteurs, forçant les émetteurs à construire une vérification en couches qui combine biométrie, facteurs de possession et vérifications de risque dynamiques. La proposition PSD3 attendue interdira davantage les flux uniquement mobiles, incitant les banques à intégrer des authentificateurs hors bande. Le débordement dans le commerce numérique adjacent est matériel ; les plateformes de commerce électronique, covoiturage et travail à la tâche adoptent des contrôles de qualité bancaire pour satisfaire la confiance des consommateurs et la parité réglementaire. Ces demandes convergentes soutiennent une croissance à deux chiffres dans le marché des services d'authentification utilisateur des dispositifs mobiles à travers les écosystèmes financiers et quasi-financiers.

Pénétration du matériel biométrique des smartphones milieu de gamme en Asie

Les baisses de coûts des composants permettent aux capteurs d'empreintes digitales et caméras faciales 3D d'atteindre les combinés milieu de gamme, déverrouillant les authentificateurs FIDO basés logiciel pour des centaines de millions d'utilisateurs. Les OEM chinois intègrent désormais des puces de perception multimodale, élevant les revenus des systèmes d'IA-digitalisation chez des acteurs comme Beijing Yunji Technology à un TCAC de 64,6 % depuis 2020.[3]Beijing Yunji Technology, "Prospectus," hkexnews.hkLe parcours d'identité numérique lié à Aadhaar de l'Inde et les paiements UPI en hausse rapide renforcent la demande d'authentification sans friction à l'échelle. Alors que la couverture biométrique grimpe, les fournisseurs de services peuvent décommissionner le secours OTP SMS, réduisant les coûts tout en améliorant les taux d'achèvement. Le résultat est un vent arrière structurel qui positionne l'Asie comme le plus grand pool de revenus supplémentaires unique pour le marché des services d'authentification utilisateur des dispositifs mobiles d'ici 2030.

Architecture de sécurité zéro confiance d'entreprise accélérant l'adoption d'authentificateurs mobiles

Plus de 60 % des entreprises remplacent les VPN périmètriques par un accès réseau zéro confiance, un changement qui élève la vérification d'identité continue comme première ligne de défense. Pourtant Enterprise Gestion Associates trouve que seulement 43 % adressent explicitement le mouvement latéral, créant des lacunes que les attaquants exploitent. Les authentificateurs mobiles comblent cette lacune en validant l'intégrité de session chaque fois qu'un utilisateur accède à des ressources micro-segmentées. L'échéance FY27 du département américain de la Défense pour l'authentification résistante au phishing établit un modèle que les entreprises commerciales reproduisent déjà, cimentant l'accélération du marché en Amérique du Nord et se répandant aux partenaires mondialement.

Analyse d'impact des contraintes

| Contrainte | (~) % Impact sur les prévisions de TCAC | Pertinence géographique | Calendrier d'impact |

|---|---|---|---|

| Latence et échec des OTP SMS dans les régions fragmentées par opérateurs | −2.3% | Amérique du Sud, Afrique, Asie du Sud-Est | Court terme (≤ 2 ans) |

| Préoccupations de confidentialité des données biométriques sous RGPD | −1.8% | Europe avec débordement mondial | Moyen terme (2-4 ans) |

| Source: Mordor Intelligence | |||

Latence et échec des OTP SMS dans les régions fragmentées par opérateurs

Les dépenses mondiales en OTP SMS dépassent 1,6 milliard USD même si les taux de livraison tombent sous les seuils d'entreprise dans les marchés multi-opérateurs, déclenchant l'abandon de panier et les échecs de connexion. Les régulateurs à Singapour, Inde et États-Unis visent à retirer l'OTP SMS d'ici 2025, amplifiant l'urgence d'alternatives. NIST décourage désormais SMS comme facteur sécurisé, tandis que les principales bourses comme Coinbase confirment que 95 % des prises de contrôle de compte ont exploité les attaques de swap SIM. Les coûts de transition peuvent temporairement contraindre les petites entreprises, mais la baisse des coûts de notification push et de clé d'accès neutralise la barrière avec le temps.

Préoccupations de confidentialité des données biométriques sous RGPD

Le RGPD catégorise les identifiants biométriques comme informations personnelles sensibles, contraignant le consentement explicite et des garanties robustes. Les définitions divergentes dans les juridictions ASEAN compliquent les implémentations transfrontalières et augmentent les coûts de conformité. Les petits fournisseurs font face à des coûts juridiques disproportionnés, ralentissant l'innovation. Les leaders du marché contre-attaquent en adoptant la correspondance biométrique sur appareil qui empêche le stockage côté serveur, allégeant le risque de confidentialité et l'exposition réglementaire. Des cadres harmonisés, s'ils sont adoptés, pourraient libérer la demande latente et élever la trajectoire du marché des services d'authentification utilisateur des dispositifs mobiles.

Analyse de segment

Par type d'authentification : le sans mot de passe éclipse les méthodes héritées

L'AMF dominait les revenus avec 56 % en 2024, reflétant les défenses précoces contre le vol d'identifiants. Le sans mot de passe fixe désormais le rythme de croissance à 26 % de TCAC, alimenté par le support FIDO au niveau plateforme et la familiarité croissante des clés d'accès. La taille du marché des services d'authentification utilisateur des dispositifs mobiles pour les flux sans mot de passe devrait atteindre 3,8 milliards USD d'ici 2030, doublant presque sa base 2025. Les clés de sécurité matérielle, bien que niche, adressent les besoins haute assurance dans les télécoms et défense, s'étendant à des taux à deux chiffres alors que l'économie unitaire s'améliore. L'authentification comportementale et passive ajoute une vérification continue, réduisant les invites utilisateur et s'alignant avec les mandats zéro confiance. Les fournisseurs mariant clés matérielles avec couches comportementales invisibles sont bien positionnés pour capturer les budgets de montée en gamme d'entreprise.

Les empreintes digitales, reconnaissance faciale et correspondance vocale comptent pour le gros de l'adoption biométrique, pourtant les modèles centrés sur le comportement croissent plus vite en s'intégrant dans les SDK mobiles existants. La correspondance de numéros et l'analytique de réputation d'appareil réduisent la fatigue AMF, fermant un chemin d'exploitation que les attaquants manipulent. La combinaison de ces tendances repositionne le marché des services d'authentification utilisateur des dispositifs mobiles comme facilitateur d'expérience numérique fluide plutôt que point de contrôle, renforçant l'argumentaire commercial pour l'investissement au niveau conseil d'administration.

Note: Parts de segments de tous les segments individuels disponibles à l'achat du rapport

Par mode de déploiement : les modèles hybrides gagnent en pertinence stratégique

L'authentification-en-tant-que-service cloud un livré 60 % des revenus en 2024, stimulée par les déploiements SaaS rapides et les avantages d'échelonnement élastique. L'option hybride périphérie-plus-cloud croît à 23 % de TCAC alors que les industries réglementées sauvegardent la résidence des données tout en utilisant l'innovation d'identité cloud. Les organisations déployant le modèle de confiance Kerberos hybride de Microsoft démontrent des réductions de latence et cohérence de politique lors de l'authentification des identifiants Windows Hello locaux via répertoire sur site et point de terminaison cloud. Les parts de marché des services d'authentification utilisateur des dispositifs mobiles pour les architectures sur site glisseront sous 15 % d'ici 2030, pourtant cela persiste là où les mandats de données souveraines restent stricts.

L'adoption hybride suit les vagues de migration : les entreprises lèvent d'abord les charges de travail web simples, puis superposent des courtiers FIDO natifs cloud, laissant les authentifications mainframe patrimoniales sur site jusqu'à la retraite. Cette transition échelonnée soutient des revenus de service multi-années pour les intégrateurs et allonge la durée moyenne de contrat. Les fournisseurs offrant une orchestration pilotée par politique à travers les plans de confiance atteignent des relations plus collantes tout en minimisant le risque d'arrachage-et-remplacement pour les clients.

Par canal d'authentification : les notifications push déplaçant l'OTP SMS

L'OTP SMS livrait encore 45 % des transactions 2024 due à l'ubiquité, mais fait face à un déclin précipiteux alors que les entreprises coupent l'exposition à la fraude de swap SIM. L'authentification push s'étend à 24 % de TCAC grâce aux invites chiffrées dans l'application qui requièrent possession d'appareil et consentement éclairé. Les entreprises incorporent correspondance de numéros, données géo et contexte de transaction pour émousser les attaques de fatigue AMF. Les API biométriques dans l'application, autrefois réservées aux applications bancaires premium, prolifèrent désormais à travers commerce de détail, jeux et télésanté.

L'authentification réseau mobile silencieuse basée SIM gagne de l'élan en Afrique et Amérique latine, exploitant les API d'opérateur pour vérifier la légitimité d'appareil sans entrée utilisateur. Les avantages de coût sur SMS atteignent 90 %, selon les études de cas Authsignal, libérant le budget pour investir dans des facteurs de plus haute assurance. L'OTP email et liens magiques restent des contingences pour récupération de compte plutôt que canaux primaires, assurant que le mélange de trafic mondial penche fortement vers les méthodes centrées sur l'application d'ici 2030.

Par taille d'entreprise : les PME comblent l'écart de sécurité

Les grandes entreprises ont capturé 64 % des revenus 2024 basés sur les budgets de conformité et domaines utilisateur complexes. Pourtant les PME livrent 24,5 % de TCAC, bénéficiant de tarification par abonnement et déploiement clé en main. JumpCloud note que 68 % des appareils PME manquent encore de capacité biométrique, signalant une piste de croissance pour les fournisseurs une fois que le matériel milieu de gamme standardise les capteurs. L'industrie des services d'authentification utilisateur des dispositifs mobiles un répondu avec des modèles payez-comme-vous-croissez et kits d'intégration low-code.

La prévalence BYOD-90 % des employés mélangent appareils personnels et de travail-pousse les PME à fortifier les couches d'identité ou risquer la fuite de données. Les outils AMF natifs cloud réduisent la traînée opérationnelle et les tickets de réinitialisation de mot de passe, se traduisant en ROI tangible que les conseils peuvent quantifier. Conséquemment, la courbe d'adoption dans les petites entreprises se raidit, rétrécissant l'écart historique de capacité sécuritaire entre niveaux d'entreprise.

Par secteur d'utilisateur final : la santé dépassant les leaders traditionnels

BFSI un retenu 33,7 % des revenus en 2024, soutenu par PSD2, PCI-DSS et la pression FedNow pour durcir la vérification de paiement. La santé et sciences de la vie dépassent désormais tous les autres secteurs à 25,3 % de TCAC alors que les dossiers de santé numérisés et télémédecine élargissent les surfaces de risque. La mise à jour proposée de la règle de sécurité HIPAA de juin 2024 mandate l'authentification multi-facteurs pour les informations de santé protégées électroniques, renforçant l'urgence technologique du secteur.[4]Approov. "Injecting Mobile App Security into The HIPAA Healthcare Security Rule.", approov.io

Les agences gouvernementales intègrent FIDO2 dans les portails citoyens, tandis que la fabrication échelonne l'authentification au niveau appareil pour l'IoT industriel. L'enseignement supérieur montre des changements stratégiques, illustré par le passage prochain d'Harvard de Duo à Okta pour moderniser les flux de travail d'identité. Les points déclencheurs de conformité uniques de chaque secteur favorisent les offres spécialisées, approfondissant la segmentation et donnant aux fournisseurs de taille moyenne une portée pour se différencier.

Analyse géographique

L'Amérique du Nord un généré 38 % des revenus sectoriels 2024, ancrée par des catalyseurs réglementaires comme le modèle de maturité zéro confiance de l'Agence de cybersécurité et sécurité des infrastructures qui prône la vérification continue. La moitié des entreprises américaines ont déjà déployé quelque forme d'authentification sans mot de passe, créant une base de référence qui accélère l'adoption des retardataires. La présence de fournisseurs est dense, avec Microsoft, Okta et Yubico façonnant les standards tandis que les acteurs niche pionnier l'analytique comportementale. Les contrats du secteur public, notamment le mandat FY27 du département de la Défense, fournissent une visibilité de volume à long terme et stimulent les achats de débordement dans les agences civiles adjacentes. Le marché des services d'authentification utilisateur des dispositifs mobiles reste donc hautement concurrentiel mais extensible alors que les programmes zéro confiance s'échelonnent.

L'Asie est le théâtre à croissance la plus rapide à 28,7 % de TCAC jusqu'en 2030, propulsée par l'ubiquité des smartphones et les schémas d'identité numérique gouvernementaux. L'intégration OEM chinoise de capteurs biométriques avancés combinée à l'écosystème de paiements lié Aadhaar de l'Inde crée un débit d'authentification massif. Les marchés ASEAN-5 ajoutent un élan supplémentaire via les déploiements e-gouvernement et banque numérique, même si la législation de confidentialité des données mûrit encore, injectant à la fois croissance et complexité. Les API d'authentification SIM soutenues par opérateur comblent les lacunes d'infrastructure dans les géographies à faible bande passante, élargissant la demande adressable pour le marché des services d'authentification utilisateur des dispositifs mobiles tout en intégrant les groupes télécoms plus profondément dans la chaîne de valeur.

L'Europe équilibre la conformité RGPD stricte avec l'absorption SCA rapide. La clarification de l'Autorité bancaire européenne sur les portefeuilles numériques élève les exigences multi-facteurs à travers le commerce et établit un playbook que d'autres secteurs peuvent émuler. Les règles PSD3 anticipées interdiront les flux uniquement mobiles, favorisant les fournisseurs avec moteurs d'orchestration capables de montées en facteur dynamique. L'Europe du Nord démontre la plus haute pénétration due aux schémas d'identité numérique précoces, tandis que le Royaume-Uni, l'Allemagne et la France affichent une croissance robuste alors que les cadres Open Banking et eID mûrissent. L'harmonisation transfrontalière sous le futur portefeuille d'identité numérique UE débloquera de nouveaux cas d'usage, maintenant l'Europe comme segment lucratif mais lourd en conformité du marché des services d'authentification utilisateur des dispositifs mobiles.

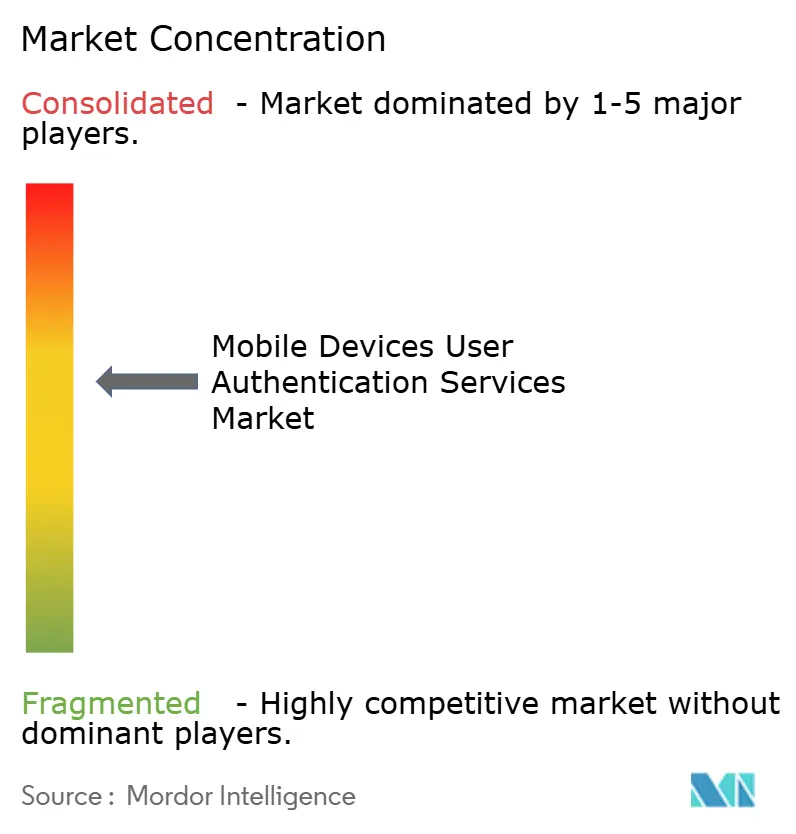

Paysage concurrentiel

Le marché des services d'authentification utilisateur des dispositifs mobiles est modérément concentré : les cinq premiers fournisseurs contrôlent 45-50 % des revenus, permettant aux innovateurs plus petits de creuser des niches rentables. Les leaders de plateforme comme Microsoft et Okta poursuivent l'échelle horizontale via les partenariats d'écosystème, intégrant l'identité dans les suites de productivité et plateformes cloud. Thales se différencie avec une approche pile complète, regroupant la sécurité des cartes de paiement et gestion OTA SIM mobile aux côtés des lancements sans mot de passe 360° qui soulignent la biométrie responsable.

Yubico illustre la spécialisation à haute croissance, affichant 40 % de TCAC depuis 2020 en se concentrant sur les clés matérielles qui répondent aux mandats résistants au phishing ; un déploiement de 200 000 unités chez T-Mobile valide l'échelonnabilité. Fingerprint Cards AB s'associe avec Egis Technology pour intégrer des capteurs dans des appareils de marché de masse, sécurisant la pertinence de chaîne d'approvisionnement. Les opérateurs comme Millicom ciblent l'Amérique latine via une fusion-acquisition de 440 millions USD conçue pour contrôler les API d'authentification dans des environnements contraints en bande passante.

L'espace blanc reste dans la biométrie comportementale, orchestration basée sur le risque et conformité-en-tant-que-code. Les fournisseurs investissant dans des modèles IA qui apprennent continuellement le contexte utilisateur peuvent réduire les faux positifs, préservant l'expérience utilisateur tout en resserrant la sécurité. La convergence matériel-logiciel s'accélère également ; la clé d'accès physique et FIDO combinée de Swissbit illustre l'expansion pilotée par produit dans les environnements OT. Alors que l'adoption sans mot de passe s'échelonne, l'intégrabilité de solution et l'expérience développeur dicteront la migration de parts entre établis et challengeurs.

Leaders de l'industrie des services d'authentification utilisateur des dispositifs mobiles

-

Symantec Corporation

-

Broadcom Inc. (CA Technologies)

-

Cisco Systems Inc. (Duo Security)

-

Microsoft Corporation

-

Okta Inc.

- *Avis de non-responsabilité : les principaux acteurs sont triés sans ordre particulier

Développements industriels récents

- Mai 2025 : Les clients Authsignal éliminent progressivement les OTP SMS, passant aux clés d'accès et OTP WhatsApp, réduisant les coûts d'authentification jusqu'à 90 %.

- Mai 2025 : Swissbit dévoile iShield Key MIFARE, fusionnant les fonctions FIDO et accès intelligent pour servir la sécurité IT/OT convergée.

- Mars 2025 : rf IDEAS et Datasec publient une solution d'identifiants mobiles utilisant des lecteurs Bluetooth Low Energy, avançant le contrôle d'accès sans contact.

- Février 2025 : Bitwarden enregistre 1,1 million de nouvelles implémentations de clés d'accès en 2024, une poussée de 550 % qui souligne l'élan sans mot de passe.

Portée du rapport mondial sur le marché des services d'authentification utilisateur des dispositifs mobiles

L'authentification utilisateur mobile est un système utilisé pour la vérification ainsi que l'identification des utilisateurs finaux. Ce processus d'identification se fait par plusieurs méthodes comme la biométrie, mots de passe et jetons logiciels. L'authentification utilisateur mobile fournit non seulement un accès sécurisé au contenu sensible, mais elle est aussi instrumentale dans l'encadrement et l'application de différentes politiques de contrôle de sécurité, procédures, contrôles de processus, technologies et contrôle d'accès dans les organisations.

| Mots de passe et codes PIN |

| Authentification à deux facteurs |

| Authentification multi-facteurs |

| Authentification biométrique |

| Authentification comportementale et passive |

| Authentification basée sur le risque / contextuelle |

| Jetons logiciels et applications d'authentification |

| Clés de sécurité matérielle / jetons FIDO |

| Authentification basée sur le cloud en tant que service |

| Sur site |

| Hybride (périphérie + cloud) |

| OTP SMS |

| Notification push |

| API biométrique dans l'application |

| Authentification réseau mobile SIM / silencieuse |

| OTP email / lien magique |

| PME (< 1 000 employés) |

| Grandes entreprises |

| BFSI |

| Électronique grand public et commerce électronique |

| Gouvernement et secteur public |

| Télécommunications et services informatiques |

| Santé et sciences de la vie |

| Fabrication et IoT industriel |

| Éducation et apprentissage en ligne |

| Voyage et hospitalité |

| Amérique du Nord | États-Unis | |

| Canada | ||

| Mexique | ||

| Amérique du Sud | Brésil | |

| Argentine | ||

| Reste de l'Amérique du Sud | ||

| Europe | Pays nordiques | Suède |

| Norvège | ||

| Finlande | ||

| Allemagne | ||

| Royaume-Uni | ||

| France | ||

| Italie | ||

| Espagne | ||

| Reste de l'Europe | ||

| APAC | Chine | |

| Inde | ||

| Japon | ||

| Corée du Sud | ||

| ASEAN-5 | ||

| Australie | ||

| Nouvelle-Zélande | ||

| Reste d'APAC | ||

| Moyen-Orient | CCG | Arabie saoudite |

| EAU | ||

| Turquie | ||

| Israël | ||

| Reste du Moyen-Orient | ||

| Afrique | Afrique du Sud | |

| Nigeria | ||

| Kenya | ||

| Reste de l'Afrique | ||

| Par type d'authentification | Mots de passe et codes PIN | ||

| Authentification à deux facteurs | |||

| Authentification multi-facteurs | |||

| Authentification biométrique | |||

| Authentification comportementale et passive | |||

| Authentification basée sur le risque / contextuelle | |||

| Jetons logiciels et applications d'authentification | |||

| Clés de sécurité matérielle / jetons FIDO | |||

| Par mode de déploiement | Authentification basée sur le cloud en tant que service | ||

| Sur site | |||

| Hybride (périphérie + cloud) | |||

| Par canal d'authentification | OTP SMS | ||

| Notification push | |||

| API biométrique dans l'application | |||

| Authentification réseau mobile SIM / silencieuse | |||

| OTP email / lien magique | |||

| Par taille d'entreprise | PME (< 1 000 employés) | ||

| Grandes entreprises | |||

| Par secteur d'utilisateur final | BFSI | ||

| Électronique grand public et commerce électronique | |||

| Gouvernement et secteur public | |||

| Télécommunications et services informatiques | |||

| Santé et sciences de la vie | |||

| Fabrication et IoT industriel | |||

| Éducation et apprentissage en ligne | |||

| Voyage et hospitalité | |||

| Par géographie | Amérique du Nord | États-Unis | |

| Canada | |||

| Mexique | |||

| Amérique du Sud | Brésil | ||

| Argentine | |||

| Reste de l'Amérique du Sud | |||

| Europe | Pays nordiques | Suède | |

| Norvège | |||

| Finlande | |||

| Allemagne | |||

| Royaume-Uni | |||

| France | |||

| Italie | |||

| Espagne | |||

| Reste de l'Europe | |||

| APAC | Chine | ||

| Inde | |||

| Japon | |||

| Corée du Sud | |||

| ASEAN-5 | |||

| Australie | |||

| Nouvelle-Zélande | |||

| Reste d'APAC | |||

| Moyen-Orient | CCG | Arabie saoudite | |

| EAU | |||

| Turquie | |||

| Israël | |||

| Reste du Moyen-Orient | |||

| Afrique | Afrique du Sud | ||

| Nigeria | |||

| Kenya | |||

| Reste de l'Afrique | |||

Questions clés auxquelles répond le rapport

Quelle est la taille actuelle du marché des services d'authentification utilisateur des dispositifs mobiles ?

Le marché est évalué à 3,03 milliards USD en 2025 et devrait atteindre 9,31 milliards USD d'ici 2030.

À quelle vitesse le marché devrait-il croître ?

Le secteur devrait s'étendre à un TCAC de 25,16 % durant 2025-2030, stimulé par l'adoption sans mot de passe, les programmes zéro confiance et les réglementations plus strictes.

Quelle méthode d'authentification montre l'élan de croissance le plus fort ?

L'authentification sans mot de passe progresse à un TCAC de 26 % et est soutenue par la familiarité croissante des clés d'accès et le support WebAuthn natif dans les principaux systèmes d'exploitation.

Quelle région affichera le taux de croissance le plus élevé jusqu'en 2030 ?

L'Asie mène avec un TCAC de 28,7 %, alimentée par le matériel biométrique dans les smartphones milieu de gamme et les initiatives d'identité numérique soutenues par le gouvernement.

Pourquoi les entreprises éliminent-elles progressivement l'OTP SMS ?

La fraude de swap SIM et les faibles taux de livraison incitent les organisations à passer aux notifications push, clés d'accès et API d'opérateur, réduisant les coûts d'authentification jusqu'à 90 %.

Quel modèle de déploiement les industries réglementées adoptent-elles le plus rapidement ?

Les architectures hybrides périphérie-plus-cloud croissent à 23 % de TCAC car elles équilibrent les exigences de souveraineté des données avec l'agilité cloud et la latence réduite.

Dernière mise à jour de la page le: