Tamaño y Participación del Mercado de Seguridad de Sistemas de control industrial

Análisis del Mercado de Seguridad de Sistemas de control industrial por Mordor inteligencia

El tamaño del Mercado de Seguridad de Sistemas de control industrial se estima en USD 19,24 mil millones en 2025, y se espera que alcance USD 26,86 mil millones para 2030, con una CAGR del 6,90% durante el poríodo de pronóstico (2025-2030).

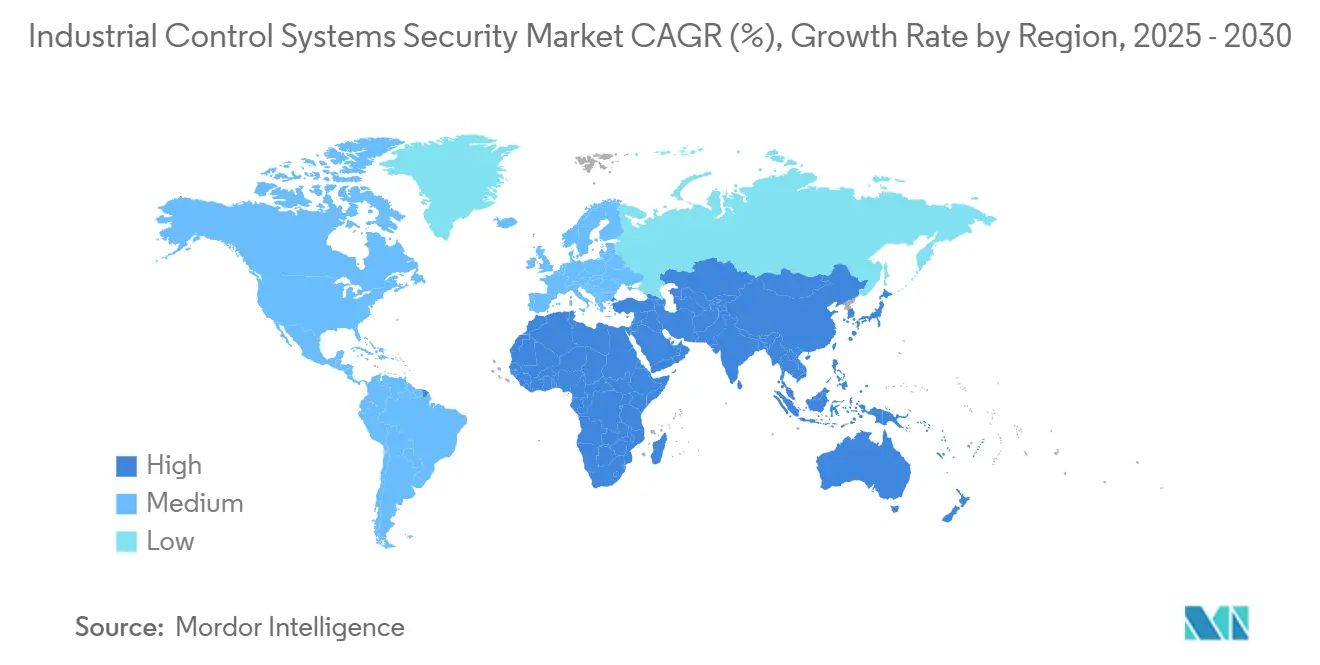

La priorización un nivel de dirección de la ciber-resiliencia de tecnologíun operacional, la convergencia de redes él-OT y la escalada de actividad de ransomware sustentan una demanda sostenida. América del Norte mantiene el liderazgo gracias un regulaciones como NERC CIP-013 y el mandato de reporte rápido de incidentes en CIRCIA. Asia-Pacífico ofrece el crecimiento más pronunciado mientras las empresas de servicios públicos y fabricantes discretos modernizan activos SCADA y conectan dispositivos IIoT un gran escala. Las soluciones permanecen como la columna vertebral de ingresos, aunque la expansión de dos dígitos de servicios de seguridad gestionados muestra que las empresas se están dirigiendo hacia monitoreo externalizado 24/7 en medio de una aguda escasez de mano de obra especializada en OT. La segmentación de rojo y la inspección profunda de paquetes dominan los despliegues actuales, mientras que la protección de acceso en nube/remoto gana impulso con el auge de historiadores alojados y portales de mantenimiento remoto.

Puntos Clave del Informe

- Por componente, las soluciones capturaron el 68% de la cuota del mercado de seguridad de sistemas de control industrial en 2024; los servicios de seguridad gestionados están proyectados para avanzar con una CAGR del 11,2% hasta 2030.

- Por tipo de seguridad, la seguridad de rojo lideró con el 37% de participación en ingresos en 2024; la seguridad de acceso en nube/remoto está pronosticada para expandirse con una CAGR del 12,5% hasta 2030.

- Por tipo de sistema de control, SCADA representó el 44% del tamaño del mercado de seguridad de sistemas de control industrial en 2024, mientras que las soluciones PLC están creciendo con una CAGR del 10,8% entre 2025-2030.

- Por industria usuario final, energíun y servicios públicos mantuvo el 24% de la cuota del mercado de seguridad de sistemas de control industrial en 2024; agua y aguas residuales está en camino para una CAGR del 12,1% hasta 2030.

- Geográficamente, América del Norte contribuyó con el 33% de los ingresos en 2024; Asia-Pacífico está configurado para registrar una CAGR del 8,3% durante el poríodo de pronóstico.

Tendencias mi Insights del Mercado Global de Seguridad de Sistemas de control industrial

Análisis de Impacto de Impulsores

| IMPULSOR | (~) % IMPACTO EN PRONÓSTICO CAGR | RELEVANCIA GEOGRÁFICA | CRONOGRAMA de IMPACTO |

|---|---|---|---|

| Conectividad OT Acelerada Impulsada por IIoT en Manufactura Discreta (UE y Japón) | 1.8% | Europa, Japón, América del Norte | Mediano plazo (2-4 unños) |

| Cumplimiento Obligatorio NERC CIP-013 y EU NIS2 para Operadores de Infraestructura Crítica | 2.1% | América del Norte, Europa | Corto plazo (≤ 2 unños) |

| Modernización de Activos SCADA/DCS Envejecidos en Servicios Públicos de Energíun y Agua Asiáticos | 1.4% | Asia-Pacífico, particularmente china, India, Japón | Mediano plazo (2-4 unños) |

| Aumento en Ataques de ransomware en Tuberícomo de Petróleo y gas (EE.UU. y Medio Oriente) | 1.6% | América del Norte, Medio Oriente | Corto plazo (≤ 2 unños) |

| Crecimiento de Renovables Distribuidas Requiriendo Protección de Acceso Remoto | 0.9% | Global, con concentración en Europa y América del Norte | Largo plazo (≥ 4 unños) |

| Adopción de Historiadores Alojados en Nube y Plataformas de Mantenimiento Remoto | 1.2% | Global, liderado por América del Norte y Europa | Mediano plazo (2-4 unños) |

| Fuente: Mordor Intelligence | |||

La Conectividad OT Acelerada Impulsada por IIoT Transforma la Seguridad Manufacturera

Un tercio de los 75 mil millones de dispositivos conectados esperados en 2025 se ubicarán dentro de fábricas, exponiendo líneas de producción heredadas un riesgos cibernéticos sin precedentes. Los fabricantes discretos europeos y japoneses están integrando sistemas de visión, robótica y sensores de mantenimiento predictivo que requieren inspección de tráfico este-oeste y segmentación de confianza cero. Este flujo de datos intensificado tensiona las defensas perimetrales tradicionales y fuerza el despliegue de herramientas de detección conscientes de protocolo dentro de redes Ethernet/IP, PROFINET y Modbus. Los proveedores responden con agentes ligeros para controladores con recursos limitados y sensores DPI que analizan tramas industriales propietarias sin interrumpir los tiempos de ciclo. Mientras los equipos de él y OT co-gestionan activos, aumenta la demanda de tableros unificados que mapeen los niveles Purdue 0-3 y automaticen despliegues de políticas. Los responsables de presupuestos cada vez más vinculan el gasto en seguridad con métricas de efectividad general del equipo, reforzando narrativas de ROI alrededor del tiempo de inactividad evitado.[1]MachineMetrics, "el estado de conectado fabricación dispositivos," machinemetrics.com

El Cumplimiento Regulatorio Impulsa la Inversión en Seguridad de Infraestructura Crítica

NERC CIP-013 en América del Norte y la Directiva NIS2 de la UE imponen obligaciones vinculantes que van desde la gestión de riesgos de cadena de suministro hasta el reporte de incidentes en 72 horas. Servicios públicos, redes de transporte y plantas químicas aceleran adquisiciones para evitar multas que pueden exceder el 2% del volumen de negocio anual. Las regulaciones también elevan las discusiones cibernéticas desde equipos de ingenieríun hasta comités ejecutivos, comprimiendo los ciclos de ventas para proveedores que ofrecen reportes listos para auditoríun y recolección de evidencia. Los integradores agrupan capacidades de descubrimiento de activos, monitoreo de configuración y transferencia segura de archivos para cumplir ambos estándares concurrentemente, simplificando el cumplimiento multi-jurisdiccional. El impulso en el mercado de seguridad ICS se ve reforzado unún más por aseguradoras que demandan prueba de segmentación ICS antes de renovar cobertura o reducir primas.

La Modernización de Infraestructura Envejecida Crea Imperativos de Seguridad

Los servicios públicos asiáticos que actualizan servidores SCADA y controladores DCS enfrentan el desafío dual de continuidad y endurecimiento cibernético. Muchas subestaciones unún ejecutan protocolos seriales que carecen de autenticación, haciéndolas vulnerables durante la migración un redes IP. Los proveedores ahora incorporan encriptación en línea, almacenamiento de credenciales y detección de anomalícomo en gateways de retrofit para proteger activos brownfield sin paradas prolongadas. Los equipos de adquisiciones priorizan la compatibilidad con ecosistemas de proveedores indígenas y requieren que las soluciones pasen pruebas ambientales rigurosas para humedad, vibración y temperatura. Los programas de modernización un menudo coinciden con despliegues de

El Ransomware Dirigido a Infraestructura Crítica Impulsa la Urgencia de Seguridad

Los grupos de ransomware cambiaron el foco hacia tuberícomo, refinerícomo y terminales de GNL, elevando las apuestas estratégicas del tiempo de inactividad. Trustwave registró un salto del 80% en ataques al sector energético en 2024, con Hunters International responsable del 19% de los incidentes. Las salas de juntas ahora ven las arquitecturas de respaldo segmentadas, instanteáneas inmutables de datos y retenedores de respuesta un incidentes como gastos operativos centrales. Los gobiernos unñaden presión; Estados Unidos requiere que los operadores de tuberícomo cubiertas implementen monitoreo continuo y reporten hackeos dentro de 24 horas. Los proveedores se diferencian integrando forense OT con playbooks que coordinan ingenieros de planta y respondedores corporativos, acortando el tiempo medio de recuperación de dícomo un horas.

Análisis de Impacto de Restricciones

| RESTRICCIONES | (~) % IMPACTO EN PRONÓSTICO CAGR | RELEVANCIA GEOGRÁFICA | CRONOGRAMA de IMPACTO |

|---|---|---|---|

| Altos Costos de Retrofit y Tiempo de Inactividad para PLCs Heredados | -1.2% | Global, con mayor impacto en regiones con infraestructura envejecida (Europa, América del Norte) | Mediano plazo (2-4 unños) |

| Escasez de Talento Cibernético Especializado en OT en Fabricantes ASEAN de Tamaño Medio | -0.9% | Asia-Pacífico, particularmente países ASEAN | Corto plazo (≤ 2 unños) |

| Interoperabilidad Limitada de Protocolos Industriales Propietarios | -0.8% | Global, con mayor impacto en ambientes multi-proveedor | Mediano plazo (2-4 unños) |

| Retrasos de Adquisiciones por Superposición de Herramientas él/OT ("Fatiga de Seguridad") | -0.6% | Global, particularmente en grandes empresas con ambientes él/OT complejos | Corto plazo (≤ 2 unños) |

| Fuente: Mordor Intelligence | |||

Los Desafíos de Integración de Sistemas Heredados Obstaculizan la Implementación de Seguridad

Los firewalls modernos y motores de detección de anomalícomo deben adaptarse un PLCs de 20 unños que carecen de firmware encriptado o controles de acceso basados en roles. El retrofit un menudo requiere paradas escalonadas que ponen en peligro las cuotas de producción y acuerdos de nivel de servicio contractuales. El cuarenta y seis por ciento de los propietarios de activos necesitan hasta seis meses para parchear una vulnerabilidad crítica, prolongando las ventanas de exposición. Los debates costo-beneficio retrasan proyectos completos de micro-segmentación, empujando algunos operadores hacia implementaciones parciales como monitoreo pasivo de solo lectura, que ofrece visibilidad pero deja desprotegidos los caminos de acceso de escritura.[2]ENISA, "amenaza paisaje para industrial control sistemas 2024," enisa.europa.eu

La Brecha de Talento en Ciberseguridad Limita la Implementación de Seguridad

Solo el 9% de los profesionales dedica toda su carga de trabajo un la protección ICS/OT, y la competencia por estos expertos infla los salarios más todoá de los presupuestos de muchos fabricantes de tamaño medio. La escasez de habilidades afecta especialmente un los productores ASEAN que adoptan iniciativas de fábrica inteligente sin tuberícomo locales de capacitación en ciberseguridad. En respuesta, los proveedores de servicios gestionados ofrecen compromisos virtuales de director de seguridad de la información y supervisión remota de SOC, pero la familiaridad cultural con los procesos de planta sigue siendo un obstáculo. Los gobiernos y asociaciones industriales patrocinan programas de becas, sin embargo, el alivio un corto plazo depende de tecnologícomo de bajo contacto que automatizan el endurecimiento base y el triaje de anomalícomo.

Análisis de Segmentos

Por Componente: Los Servicios se Aceleran en Medio de la Escasez de Habilidades

En 2024, el tamaño del mercado de seguridad de sistemas de control industrial atribuyó USD 13,1 mil millones un soluciones, igual un una participación de ingresos del 68%. Firewalls, IPS conscientes de protocolo, gateways de identidad y escáneres de vulnerabilidad formaron la columna vertebral de los despliegues de primera ola. El gasto crece constantemente mientras los proveedores incorporan analítica de inteligencia artificial que reduce los ciclos de actualización de firmas y marca comportamientos de díun cero en tiempo real. El mercado de seguridad de sistemas de control industrial ahora es testigo de plataformas convergidas que ingieren registros un través de niveles Purdue, enriqueciendo el contexto para una correlación de causa raíz más rápida.

El segmento de servicios, valorado en USD 6,1 mil millones en 2024, registra la CAGR más rápida del 11,2% hasta 2030. Las ofertas de detección y respuesta gestionadas combinan triaje remoto de nivel 1 y manejadores de incidentes en sitio, permitiendo que las plantas mantengan tiempo de actividad mientras cumplen mandatos de reporte de 72 horas. Los socios de integración y despliegue conectan pilas de proveedores heterogéneas, mapeando inventarios de activos contra zonas ISA/IEC 62443 antes de configurar controles en capas. Los equipos de consultoríun evalúan la madurez un través de simulaciones de cadena de muerte, luego crean hojas de ruta en fases vinculadas un ciclos de actualización de gastos de capital. Los contratos de soporte y mantenimiento aseguran actualizaciones de firmware y ajuste periódico de conjuntos de reglas, reduciendo el tiempo medio de parcheo en más del 30% en servicios públicos de energíun altamente regulados.

Por Tipo de Seguridad: Las Estrategias Centradas en la Nube Ganan Tracción

La

La seguridad de acceso en nube/remoto registra una CAGR de pronóstico del 12,5%, la más alta entre categorícomo, mientras las plantas adoptan gemelos digitales y portales de mantenimiento asistido por proveedores. Los gateways de identidad multifactor, brokers de sesión justo un tiempo y evaluación continua de postura contrarrestan el riesgo elevado de endpoints expuestos un Internet. Las herramientas de seguridad de endpoints endurecen

Por Tipo de Sistema de Control: La Protección PLC Surge

Las arquitecturas SCADA retuvieron el 44% del gasto de 2024, reflejando su papel supervisando activos geográficamente dispersos como subestaciones y estaciones de bombeo. Los proveedores integran visualización basada en mapas con eventos de detección de intrusiones, permitiendo un los despachadores rastrear anomalícomo hasta equipos de campo. La aplicación de acceso basado en roles previene que operadores remotos emitan comandos no autorizados, reduciendo el radio de explosión de ataque.

La protección PLC aumenta con una CAGR del 10,8% mientras nuevas variantes de malware apuntan al firmware del controlador. La lista blanca de ejecutables, la aplicación de lógica firmada y la verificación continua de integridad minimizan el riesgo de manipulación. Los proveedores ahora suministran sensores sin tap que leen pasivamente el tráfico del backplane, evitando interrupciones de proceso. Los ambientes DCS en químicos y refinación demandan firewalls determinísticos que entienden protocolos específicos de proveedor como Foundation Fieldbus. Los controladores de gestión de edificios y sistemas de movimiento especializados también reciben atención, completando un portafolio holístico de defensa un nivel de dispositivo.

Nota: Participaciones de segmentos de todos los segmentos individuales disponibles con la compra del informe

Por Industria Usuario Final: El Sector del Agua Avanza a la Delantera

Los servicios públicos lideraron el gasto con el 24% de los ingresos de 2024 mientras los reguladores demandaron evidencia de evaluación de cadena de suministro y simulacros de respuesta un incidentes. Los operadores de rojo despliegan detección de anomalícomo en flujos de sincrofasores y automatizan el bloqueo de equipos de conmutación durante sospechas de intrusiones. Los sitios remotos de viento y solar unñaden enlaces satelitales, haciendo esencial la higiene VPN y la rotación de claves.

Las autoridades de agua y aguas residuales aumentan el gasto con una CAGR del 12,1%, catalizadas por directivas de EPA y brechas de alto perfil que amenazaron puntos de ajuste de alimentación de cloro elegante agua Magazine. Las instalaciones de tratamiento instalan parcheo virtual en controladores de cloración heredados y adoptan gateways unidireccionales para flujos de datos planta-un-corporativo. Las empresas químicas, petroquímicas y de petróleo y gas extienden zonas de confianza cero un cabezales de pozo y granjas de tanques, reaccionando al ransomware de tuberícomo. Las plantas automotrices y alimentarias incorporan verificaciones cibernéticas en despliegues de Industria 4.0, conectando herramientas de esfuerzo de torsión y sistemas de visión solo después de que se apliquen políticas de identidad.[3] elegante agua Magazine, "EPA Audit Finds 70% de agua sistemas Fail ciber Standards," smartwatermagazine.com

Análisis Geográfico

América del Norte generó el 33% de los ingresos globales de 2024. El escrutinio federal se intensificó después de brechas titulares, llevando un los propietarios de activos un adoptar las recomendaciones Shields-arriba de CISA y presentar informes de vulnerabilidad dentro de las ventanas estipuladas. Las inversiones se aceleran alrededor del acceso remoto seguro para estaciones de bombeo con poco personal y granjas miólicas. La Evaluación Nacional de Amenazas Cibernéticas de Canadá advierte que estados hostiles podrían interrumpir las exportaciones de energíun, empujando un los reguladores provinciales un alinearse con los marcos NERC CIP.

Asia-Pacífico registra la CAGR más alta del 8,3% de 2025 un 2030. china escala la higiene cibernética un través de miles de nuevas subestaciones, mezclando marcas de cortafuegos domésticas con motores de analítica globales. Japón actualiza líneas automotrices densas en robots, acoplando dispositivos de inspección profunda de paquetes con integraciones SIEM conscientes de OT. Corea del Sur aprovecha su columna vertebral 5 g, necesitando capas de encriptación mi identidad para comandos de control de latencia de milisegundos. India reemplaza convertidores serial-un-Ethernet en proyectos hidráulicos, insertando taps de inspección que alimentan SOCs de nivel nacional. Las PYMEs de ASEAN dependen de SOCs alojados por proveedores mientras maduran las tuberícomo de talento local.

Europa permanece como un mercado pivotal mientras NIS2 expande la aplicación un entidades críticas de tamaño medio. El BSI de Alemania impulsa el intercambio de asesoríun de vulnerabilidades entre sectores, mientras el ANSSI de Francia prescribe listas de verificación de segmentación. Los servicios públicos del Reino Unido pilotean motores de anomalícomo predictivas basados en IA para cumplir objetivos de resistencia de Ofgem. El crecimiento de energíun renovable en Españun mi Italia despierta demanda de brokers de autenticación que gestionan OEMs de inversores durante mantenimiento de campo. América Latina y Medio Oriente y África adoptan constantemente defensas; los servicios públicos brasileños implementan atestación de cadena de suministro para firmware PLC, y los operadores de tuberícomo del Golfo despliegan cuadrículas de engaño para disuadir reconocimiento.

Panorama Competitivo

El mercado de seguridad de sistemas de control industrial presenta una fragmentación moderada con consolidación en curso. Los proveedores tradicionales de automatización como ABB y Siemens incorporan funciones de seguridad en controladores, aprovechando bases instaladas para venta cruzada de gateways borde de confianza cero. Los jugadores puros de ciberseguridad como Dragos y Nozomi Networks se especializan en análisis profundo de protocolos y servicios de suscripción de inteligencia de amenazas, asociándose con MSSPs para escalar globalmente.

Los gigantes de seguridad él Cisco y Fortinet integran firewalls ruguerizados y sensores embebidos en interruptores, unificando flujos de alerta dentro de pilas SIEM empresariales. Palo Alto Networks introdujo firewalls de próxima generación endurecidos que auto-generan políticas de segmentación desde descubrimiento pasivo de activos. Microsoft reforzó su suite Defender para IoT adquiriendo start-Unión postal Universal de analítica de anomalícomo OT, proporcionando un propietarios de activos caza de amenazas entregada en nube.

Las asociaciones estratégicas proliferan: Honeywell colabora con Claroty para agrupar descubrimiento de activos en su plataforma Forge, mientras IBM se asocia con Siemens para entregar servicios conjuntos de retenedor de respuesta que abarcan pisos de fábrica y centros de datos corporativos. Los proveedores enfatizan la consolidación de plataformas para frenar la proliferación de herramientas y reducir el costo total de propiedad. La diferenciación del mercado cada vez más depende de la capacidad de visualizar inventarios de activos hasta la versión de firmware, mapear zonas Purdue y orquestar acciones de contención automatizadas sin impacto en producción.

Líderes de la Industria de Seguridad de Sistemas de control industrial

-

IBM Corporation

-

Cisco sistemas Inc.

-

Fortinet, Inc.

-

Honeywell International Inc.

-

ABB Ltd.

- *Nota aclaratoria: los principales jugadores no se ordenaron de un modo en especial

Desarrollos Recientes de la Industria

- Mayo 2025: CISA públicoó trece avisos de sistemas de control industrial destacando vulnerabilidades de seguridad en productos de ICONICS, Mitsubishi eléctrico, Siemens, Schneider eléctrico y AutomationDirect, subrayando los desafíos continuos en asegurar sistemas de control industrial un través de múltiples proveedores y sectores.

- Marzo 2025: Rockwell automatización públicoó un plano integral de ciberseguridad titulado

From Chaos un control,

proporcionando orientación para operaciones industriales resilientes basadas en el Marco de Ciberseguridad NIST, enfatizando la creciente convergencia de OT mi él y la superficie de ataque expandida que crea. - Enero 2025: CISA emitió avisos para sistemas de control industrial ABB y Nedap, destacando vulnerabilidades de seguridad y proporcionando recomendaciones para mejorar medidas de seguridad en estos sistemas.

- Enero 2025: IBM públicoó sus predicciones de ciberseguridad para 2025, enfatizando la interdependencia de seguridad mi IA, el cambio hacia una estrategia Identity-First para gestionar acceso en ambientes de nube híbrida, y la importancia de prepararse para estándares de criptografíun post-cuántica.

Alcance del Informe del Mercado Global de Seguridad de Sistemas de control industrial

La seguridad de sistemas de control industrial (ICS) incluye asegurar y salvaguardar los sistemas de control industrial y el software y hardware utilizado por el sistema. Se enfoca en mantener procesos y maquinaria funcionando sin problemas. Las soluciones ofrecidas incluyen hardware y software integrado empaquetado para controlar y monitorear la operación de maquinaria y dispositivos asociados que operan en ambientes industriales.

El mercado de seguridad de sistemas de control industrial está segmentado por industria usuario final (automotriz, química y petroquímica, energíun y servicios públicos, farmacéutica, alimentos y bebidas, petróleo y gas, otras industrias usuario final) y geografíun (América del Norte (Estados Unidos, Canadá), Europa (Reino Unido, Alemania, Francia, Resto de Europa), Asia-Pacífico (china, India, Japón, Resto de Asia-Pacífico), América Latina, Medio Oriente y África). El tamaño del mercado y pronósticos se proporcionan en términos de valor (USD) para todos los segmentos anteriores.

| Soluciones | Firewall e IPS |

| Gestión de Identidad y Acceso | |

| Antivirus y Antimalware | |

| Gestión de Seguridad y Vulnerabilidades | |

| Prevención y Recuperación de Pérdida de Datos | |

| Otras Soluciones | |

| Servicios | Consultoría y Evaluación |

| Integración y Despliegue | |

| Soporte y Mantenimiento | |

| Servicios de Seguridad Gestionados |

| Seguridad de Red |

| Seguridad de Endpoints |

| Seguridad de Aplicaciones |

| Seguridad de Base de Datos |

| Seguridad de Acceso en Nube/Remoto |

| Control Supervisor y Adquisición de Datos (SCADA) |

| Sistema de Control Distribuido (DCS) |

| Controlador Lógico Programable (PLC) |

| Otros Sistemas de Control |

| Automotriz |

| Química y Petroquímica |

| Energía y Servicios Públicos |

| Petróleo y Gas |

| Alimentos y Bebidas |

| Farmacéutica |

| Agua y Aguas Residuales |

| Minería y Metales |

| Transporte y Logística |

| Otras Industrias |

| América del Norte | Estados Unidos |

| Canadá | |

| México | |

| Europa | Reino Unido |

| Alemania | |

| Francia | |

| Italia | |

| Resto de Europa | |

| Asia-Pacífico | China |

| Japón | |

| India | |

| Corea del Sur | |

| Resto de Asia-Pacífico | |

| Medio Oriente | Israel |

| Arabia Saudita | |

| Emiratos Árabes Unidos | |

| Turquía | |

| Resto de Medio Oriente | |

| África | Sudáfrica |

| Egipto | |

| Resto de África | |

| América del Sur | Brasil |

| Argentina | |

| Resto de América del Sur |

| Por Componente | Soluciones | Firewall e IPS |

| Gestión de Identidad y Acceso | ||

| Antivirus y Antimalware | ||

| Gestión de Seguridad y Vulnerabilidades | ||

| Prevención y Recuperación de Pérdida de Datos | ||

| Otras Soluciones | ||

| Servicios | Consultoría y Evaluación | |

| Integración y Despliegue | ||

| Soporte y Mantenimiento | ||

| Servicios de Seguridad Gestionados | ||

| Por Tipo de Seguridad | Seguridad de Red | |

| Seguridad de Endpoints | ||

| Seguridad de Aplicaciones | ||

| Seguridad de Base de Datos | ||

| Seguridad de Acceso en Nube/Remoto | ||

| Por Tipo de Sistema de Control | Control Supervisor y Adquisición de Datos (SCADA) | |

| Sistema de Control Distribuido (DCS) | ||

| Controlador Lógico Programable (PLC) | ||

| Otros Sistemas de Control | ||

| Por Industria Usuario Final | Automotriz | |

| Química y Petroquímica | ||

| Energía y Servicios Públicos | ||

| Petróleo y Gas | ||

| Alimentos y Bebidas | ||

| Farmacéutica | ||

| Agua y Aguas Residuales | ||

| Minería y Metales | ||

| Transporte y Logística | ||

| Otras Industrias | ||

| Por Geografía | América del Norte | Estados Unidos |

| Canadá | ||

| México | ||

| Europa | Reino Unido | |

| Alemania | ||

| Francia | ||

| Italia | ||

| Resto de Europa | ||

| Asia-Pacífico | China | |

| Japón | ||

| India | ||

| Corea del Sur | ||

| Resto de Asia-Pacífico | ||

| Medio Oriente | Israel | |

| Arabia Saudita | ||

| Emiratos Árabes Unidos | ||

| Turquía | ||

| Resto de Medio Oriente | ||

| África | Sudáfrica | |

| Egipto | ||

| Resto de África | ||

| América del Sur | Brasil | |

| Argentina | ||

| Resto de América del Sur | ||

Preguntas Clave Respondidas en el Informe

¿Cuál es el tamaño actual del mercado de seguridad de sistemas de control industrial?

El mercado de seguridad ICS se sitúun en USD 19,24 mil millones en 2025 y está proyectado para alcanzar USD 26,86 mil millones para 2030.

¿Qué región lidera el gasto en soluciones de seguridad ICS?

América del Norte representa el 33% de los ingresos globales, impulsado por regulaciones estrictas y ataques de alto perfil.

¿Por qué los servicios de seguridad gestionados están creciendo más rápido que las ventas de productos?

Una escasez aguda de profesionales especializados en OT empuja un los propietarios de activos un externalizar el monitoreo 24/7, resultando en una CAGR del 11,2% para servicios gestionados.

¿Qué tipo de sistema de control se está expandiendo más rápidamente?

Las soluciones de seguridad PLC están pronosticadas para crecer con una CAGR del 10,8% mientras los atacantes cada vez más apuntan al firmware del controlador.

¿doómo afectan las nuevas regulaciones las inversiones en seguridad de sistemas de control industrial?

Mandatos como NIS2 y NERC CIP-013 imponen penalidades por no cumplimiento, obligando un operadores de infraestructura crítica un acelerar la adquisición de controles de seguridad compatibles.

¿Qué impulsa la demanda elevada en el segmento de agua y aguas residuales?

Una serie de brechas y nuevas directivas de EPA han empujado un los servicios públicos de agua un aumentar presupuestos de ciberseguridad, resultando en una CAGR del segmento del 12,1% hasta 2030.

Última actualización de la página el: