Behälter Sicherheit-Marktgröße und -anteil

Behälter Sicherheit-Marktanalyse von Mordor Intelligenz

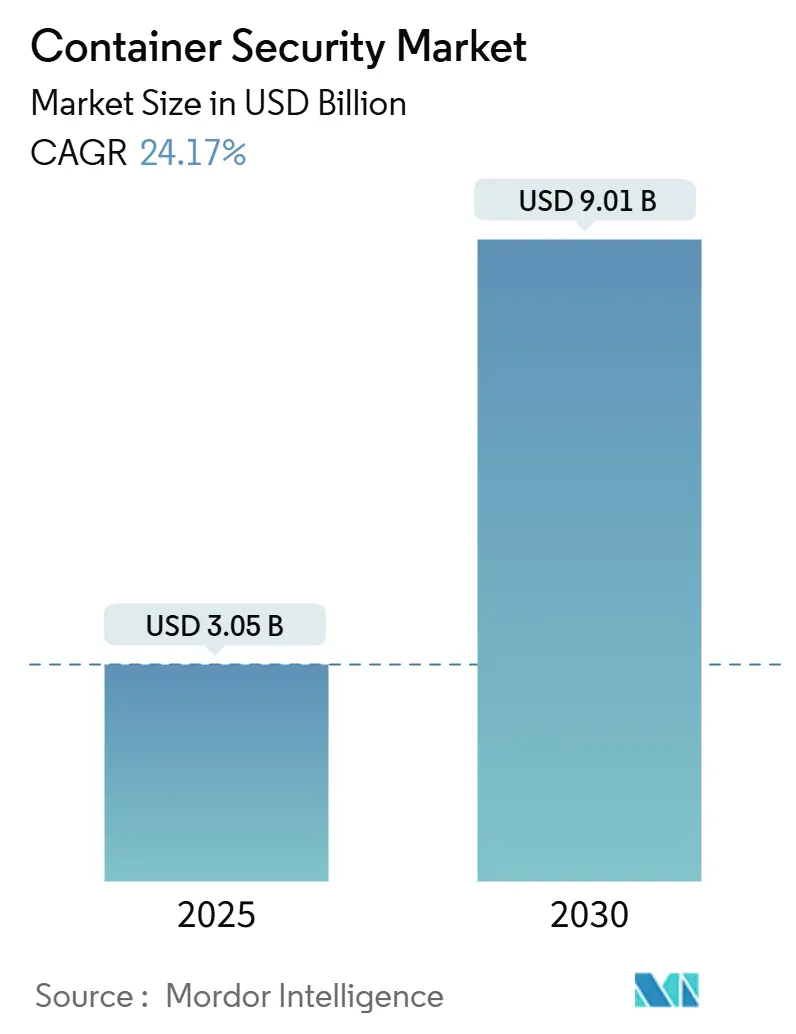

Die Behälter Sicherheit-Marktgröße wird auf USD 3,05 Milliarden im Jahr 2025 geschätzt und soll bis 2030 auf USD 9,01 Milliarden ansteigen, was einer steilen CAGR von 24,17% entspricht. Das unaufhaltsame Wachstum spiegelt die Migration von monolithischen Software-Architekturen zu Wolke-nativen, containerisierten Architekturen wider, die sich über mehrere Clouds und Rand-Standorte erstrecken. Organisationen bevorzugen nun Null-Trust-, workload-zentrierte Kontrollen, die mit Anwendungen mitreisen, anstelle traditioneller Perimeter-Verteidigungen. Die Nachfrage beschleunigt sich weiter, da 53% der Unternehmen im asiatisch-pazifischen Raum bereits Behälter In der Produktion betreiben und erkennen, dass inkonsistente Sicherheitshaltungen über Clouds hinweg kritische Workloads gefährden. Erhöhte regulatorische Aufmerksamkeit - abgedeckt durch PCI-DSS 4.0, NIS2 und Software Bill von Materialien (SBOM)-Offenlegung - hat Behälter Sicherheit von einer freiwilligen Investition zu einer Einhaltung-Voraussetzung gemacht cisco.com. Parallel dazu führt die schnelle Einführung von 5 g- und Rand-Plattformen zu containerisierten Netzwerkfunktionen, die neue Angriffsflächen schaffen und spezialisierte Laufzeit-Schutzmaßnahmen erfordern redhat.com. Anhaltende Venture-Finanzierung und rekordgroße Übernahmen unterstreichen die strategische Rolle des Wolke-nativen Schutzes, exemplarisch dargestellt durch Googles USD 32 Milliarden Kauf von Wiz im März 2025.

Wichtige Berichtsergebnisse

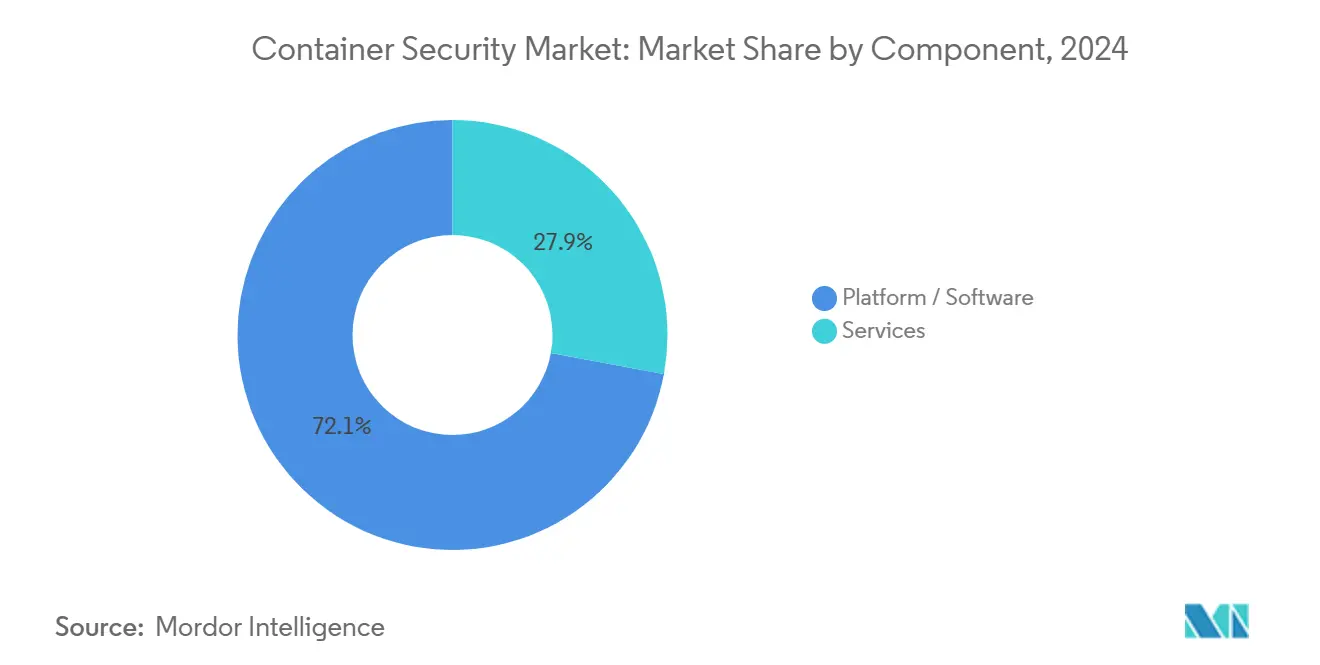

- Nach Komponente machte Software 72,1% des Behälter Sicherheit-Marktanteils im Jahr 2024 aus, während Dienstleistungen voraussichtlich mit einer CAGR von 24,7% bis 2030 wachsen werden.

- Nach Organisationsgröße hielten Großunternehmen 65,6% des Marktes im Jahr 2024; kleine und mittlere Unternehmen expandieren mit einer CAGR von 25,3%.

- Nach Bereitstellung eroberten Wolke-basierte Modelle 56,8% Anteil im Jahr 2024 und wachsen mit einer CAGR von 26,2%.

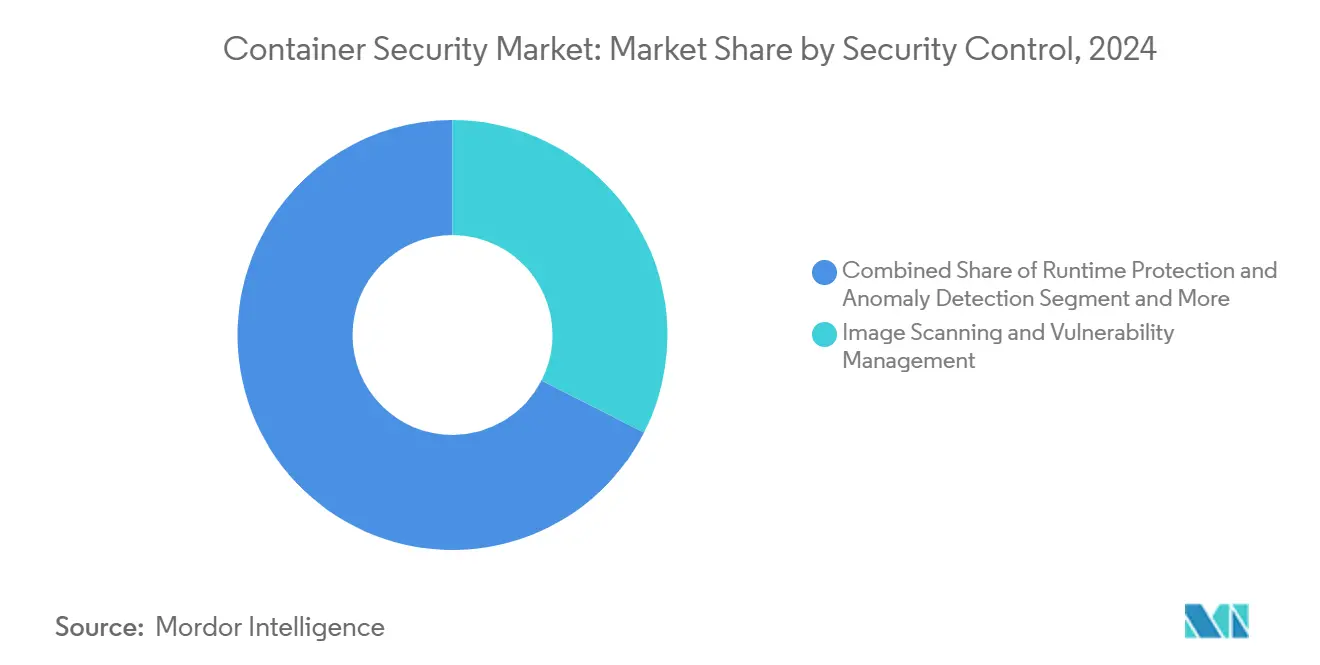

- Nach Sicherheitskontrolle führte Bild-Scanning mit 32,5% Anteil im Jahr 2024, während Laufzeit-Schutz mit einer CAGR von 25,7% voranschreitet.

- Nach Endbenutzerbranche kommandierte Es und Telekom 27,1% Umsatz im Jahr 2024; Gesundheitswesen ist auf Kurs für die schnellste CAGR von 26,6%.

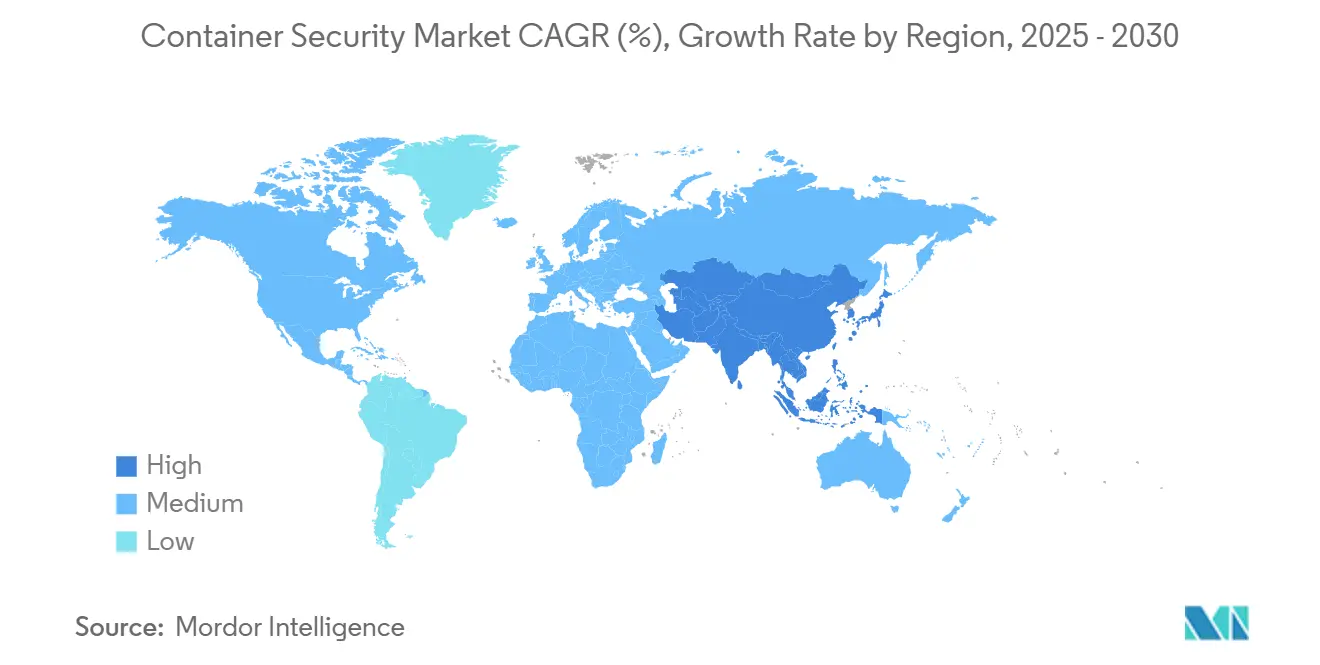

- Nach Geografie dominierte Nordamerika mit 28,9% Anteil im Jahr 2024, während der asiatisch-pazifische Raum mit einer CAGR von 24,3% voranschreitet.

Globale Behälter Sicherheit-Markttrends und Einblicke

Treiber-Impact-Analyse

| Treiber | (~)% Impact auf CAGR-Prognose | Geografische Relevanz | Impact-Zeitraum |

|---|---|---|---|

| Steigende Einführung von Hybrid- und mehrere-Wolke-Behälter-Workloads | +4.20% | Global, mit asiatisch-pazifischem Raum als Vorreiter | Mittelfristig (2-4 Jahre) |

| Schnelle Verlagerung hin zu Microservices und DevSecOps-Pipelines | +3.80% | Nordamerika und EU, Expansion In den asiatisch-pazifischen Raum | Kurzfristig (≤ 2 Jahre) |

| Verbindliche Sicherheitsmandaten (z.B. PCI-DSS 4.0, NIS2, SBOM) | +3.10% | EU-gesteuert global, uns-Finanzsektor | Langfristig (≥ 4 Jahre) |

| Steigende Häufigkeit von liefern-Kette-Angriffen auf Behälter-Images | +2.90% | Global, konzentriert In entwickelten Märkten | Kurzfristig (≤ 2 Jahre) |

| Verbreitung von Rand- und 5 g-Behälter-Laufzeiten | +2.70% | Asiatisch-pazifischer Kern, Übergreifen auf MEA | Mittelfristig (2-4 Jahre) |

| Hardware-Ebene Behälter-Isolations-Innovationen | +1.80% | Nordamerika und EU-Technologie-Zentren | Langfristig (≥ 4 Jahre) |

| Quelle: Mordor Intelligence | |||

Steigende Einführung von Hybrid- und Multi-Cloud-Container-Workloads

Unternehmen betreiben gleichzeitig Workloads auf zwei oder mehr öffentlich Clouds, um Kosten und Resilienz zu optimieren, dennoch schaffen inkonsistente Sicherheitskontrollen, APIs und Einhaltung-Verpflichtungen Sichtbarkeitslücken, die das Risiko erhöhen. Finanzinstitute wie ABN AMRO zentralisieren Geheimnisse mit HashiCorp Vault über mehrere Clouds hinweg und demonstrieren, wie plattform-agnostische Kontrollen Richtlinien vereinheitlichen und gleichzeitig die Bereitstellungswahl bewahren. Sicherheitsanbieter liefern nun Orchestrierungsschichten, die jeden Cluster entdecken, Richtlinien standardisieren und die Sammlung von Einhaltung-Nachweisen automatisieren. Die Nachfrage nach einheitlichen Dashboards und agentloser Entdeckung steigt weiter, da die mehrere-Wolke-Komplexität die Vorteile isolierter Werkzeuge überwiegt.

Schnelle Verlagerung hin zu Microservices und DevSecOps-Pipelines

Die Aufspaltung Großer Anwendungen In Hunderte lose gekoppelter Dienstleistungen verbessert die Freisetzung-Geschwindigkeit, fügt aber Sicherheitsprüfungen In die kontinuierlichen Integrations- und kontinuierlichen Bereitstellungsabläufe ein. Zweiundvierzig Prozent der Organisationen berichteten von fortgeschrittener DevSecOps-Adoption im Jahr 2024, und weitere 48% befanden sich In frühen Phasen.[1]Rot Hat, \"Sicherung Hybrid-Wolke Behälter Workloads, \" redhat.com Der Einzelhändler Ziel stellt wöchentlich Hunderte Updates über seine Unimatrix-Plattform bereit und bettet dabei automatisiertes Scannen und Richtlinien-Gates ein, die verhindern, dass verwundbare Images die Produktion erreichen. Sicherheitsplattformen stellen zunehmend einheimisch Plugins für beliebte CI/CD-Werkzeuge zur Verfügung, ermöglichen Policy-als-Code-Templates und beheben automatisch Fehlkonfigurationen vor der Laufzeit.

Verbindliche Sicherheitsmandaten (PCI-DSS 4.0, NIS2, SBOM)

Regulatoren kodifizieren nun containerspezifische Leitlinien. Die NIS2-Richtlinie der Europäischen Union umfasst 350.000 Entitäten und verweist auf Behälter-Orchestrierungs-Härtung und liefern-Kette-Überwachung.[2]europäisch Parliament Und Rat, \"Directive (EU) 2022/2555 (NIS 2), \" europa.eu PCI-DSS 4.0 verschärft Anforderungen für Zahlungs-Workloads, die innerhalb von Kubernetes laufen, und verlangt Least-Privilege-Laufzeitkontrollen und unveränderliche Bild-Registries. Öffentliche Beschaffungsregeln erfordern eine SBOM und drängen Unternehmen zur automatisierten Bill-von-Materialien-Generierung und Attestierung zur Build-Zeit.

Steigende Häufigkeit von Supply-Chain-Angriffen auf Container-Images

Angreifer kompromittieren zunehmend Registries und CI-Pipelines; Forscher entdeckten 8.000 exponierte Kubernetes-Geheimnisse, davon 203 mit aktiven Registry-Anmeldedaten, die mehrere Fortune-500-Unternehmen betrafen. Kampagnen wie Dero Miner nutzen Docker-APIs für verdecktes Krypto-Bergbau aus. Die Industriereaktion konzentriert sich auf Bild-Signierung, Richtlinien-Whitelists und Echtzeit-Anomalieerkennung, die Abweichungen von deklarierten Manifesten kennzeichnet. OWASPs Kubernetes Spitze Ten listet formal Bild-liefern-Kette-Risiken auf und verstärkt den Branchenfokus.

Beschränkungen-Impact-Analyse

| Beschränkung | (~)% Impact auf CAGR-Prognose | Geografische Relevanz | Impact-Zeitraum |

|---|---|---|---|

| Mangel an Behälter-Sicherheits-Fähigkeiten In DevOps-Teams | -2.80% | Global, akut In Schwellenmärkten | Mittelfristig (2-4 Jahre) |

| Operative Komplexität von mehrere-Wolke- und mehrere-Cluster-Umgebungen | -2.10% | Unternehmensfokussiert, Nordamerika und EU | Kurzfristig (≤ 2 Jahre) |

| Alert-Müdigkeit und False-positiv-Überladung | -1.60% | Global, betrifft Sicherheit Operationen Zentren | Kurzfristig (≤ 2 Jahre) |

| Fortgeschrittene Behälter-Escape-Kill-Chains | -1.30% | Hochsicherheitsumgebungen global | Langfristig (≥ 4 Jahre) |

| Quelle: Mordor Intelligence | |||

Mangel an Container-Sicherheits-Fähigkeiten in DevOps-Teams

Die Nachfrage nach Kubernetes-versierten Sicherheitsingenieuren übersteigt das Angebot, insbesondere In Schwellenländern, wo Universitäten noch spezialisierte Lehrpläne einführen müssen. Unternehmen berichten von längeren Bereitstellungszyklen, da Lernkurven der Mitarbeiter Projekte verzögern. Anbieter bündeln nun präskriptive Richtlinien-Templates, KI-Chat-Assistenten und verwaltete Erkennungsdienste, um die Expertise-Lücke zu schließen, aber Talentmangel Dämpft weiterhin die Rollout-Geschwindigkeit.

Operative Komplexität von Multi-Cloud- und Multi-Cluster-Umgebungen

Die Aufrechterhaltung konsistenter Netzwerksegmentierung, Identitätskontrollen und Audit-Nachweise über Dutzende von Clustern überfordert oft Sicherheit Operationen Zentren. Selbst erfahrene Teams müssen die API-Eigenarten jedes Wolke-Anbieters beherrschen, was Integrationsbudgets aufbläht und Konfigurationsdrift einlädt.[3]Microsoft, \"Defender für Behälter technisch Overview, \" microsoft.com Kostenüberschreitungen drängen risikoaverse Unternehmen dazu, Bereitstellungen zu begrenzen, was die Behälter Sicherheit-Markt-Trajektorie bei konservativen Sektoren verlangsamt.

Segmentanalyse

Nach Komponente: Services beschleunigen Plattform-Adoption

Software machte 72,1% des Umsatzes von 2024 aus und unterstreicht die Nachfrage nach automatisiertem Scannen, Richtlinien-Motoren und Laufzeit-Erkennung, die direkt In Orchestrierungsschichten eingebaut sind. Professionelle und verwaltete Dienstleistungen wachsen jedoch mit einer CAGR von 24,7%, da viele Unternehmen externe Spezialisten benötigen, um Architekturen zu entwerfen, Pipelines zu integrieren und 24/7-Überwachung zu betreiben. Beratungsengagements behandeln typischerweise Geheimnismanagement, Netzwerk-Mikrosegmentierung und Einhaltung-Abbildung über Hybrid-Umgebungen hinweg.

Die Dienstleistungen-Welle verstärkt den Plattformverbrauch, da Kunden sich auf Expertenpartner verlassen, um Kontrollen zu betreiben, die sie intern nicht besetzen können. Verwaltete Erkennungsangebote, die Kubernetes, Behälter-Registries und Dienstleistung-Meshes abdecken, entlasten ressourcenbeschränkte Teams und fördern eine breitere Durchdringung des Behälter Sicherheit-Marktes. Dieser Trend erweitert auch die adressierbare Basis bei regulierten Industrien, die dokumentierte operative Runbooks suchen, bevor sie Produktions-Workloads committen.

Nach Organisationsgröße: KMUs treiben Demokratisierung voran

Großunternehmen behielten 65,6% Anteil im Jahr 2024 aufgrund Großer Es-Umgebungen und regulatorischer Verpflichtungen, die Full-Stack-Schutzmaßnahmen erfordern. Diese Kunden bettet Policy-als-Code, automatisierte Einhaltung-Nachweise und Tief-Paket-Inspektion direkt In Microservice-Workflows ein, was reife Sicherheitshaltungen widerspiegelt.

Kleine und mittlere Unternehmen expandieren mit einer CAGR von 25,3% dank vereinfachter, Wolke-bereitgestellter Angebote, die Komplexität hinter verbrauchsbasierten Preismodellen verbergen. Anbieter-Bundles backen nun Scannen, Geheimnisrotation und grundlegende Laufzeit-Leitplanken In einzelne Dashboards ein, was KMUs ermöglicht, Behälter ohne dediziertes SOC-persönlich zu deployen. Lösungen wie Kaspersky Behälter Sicherheit richten sich an verteilte Teams, die geografische Expansion verfolgen und dabei Governance beibehalten, eine Dynamik, die die Behälter Sicherheit-Marktdurchdringung bei ressourcenbeschränkten Organisationen verbreitert.

Nach Bereitstellung: Cloud-native Sicherheitstransformation

Wolke-basierte Bereitstellungen eroberten 56,8% Anteil im Jahr 2024 und zeigen eine CAGR von 26,2% bis 2030, da Organisationen Infrastrukturmanagement auslagern und einheimisch Wolke-Telemetrie nutzen. Microsoft Defender für Behälter exemplifiziert die Attraktivität: agentlose Schwachstellenbewertungen, Wolke-übergreifende Abdeckung und Click-Through-Einhaltung-Abbildung reduzieren den Implementierungsaufwand.

An-Premise-Installationen bestehen für Sektoren mit strengen Datensouveränitätsregeln fort, aber Hybrid-Architekturen gewinnen an Boden. Unternehmen behalten sensible Workloads vor Ort und zentralisieren Richtlinien-Orchestrierung In der Wolke, um konsistente Leitplanken unabhängig vom Standort zu gewährleisten. Da Hybrid-Werkzeuge reift, wird die Behälter Sicherheit-Marktgröße für Wolke-gehostete Kontrollen voraussichtlich durch 2030 deutlich schneller wachsen als ihr An-Premise-Pendant.

Nach Sicherheitskontrolle: Laufzeit-Schutz gewinnt Schwung

Bild-Scanning und Schwachstellenmanagement hielten 32,5% Anteil im Jahr 2024 und bestätigen, dass statische Analyse die erste Verteidigungslinie bleibt. Dennoch führen Laufzeit-Schutz und Anomalieerkennung das Wachstum mit einer CAGR von 25,7% an, da Bedrohungsakteure zunehmend live-Behälter mit Privilege-Escalation- und Datenexfiltrations-Techniken angreifen, die für statische Scans unsichtbar sind. Anbieter schichten nun eBPF-basierte Verhaltensanalytik, Prozess-Zulassungslisten und Netzwerkfluss-Inspektion übereinander, um bösartige Aktivitäten ohne hohen Overhead zu erfassen.

Policy-als-Code-Frameworks erzwingen Konfigurationsbaselines bei Build- und Deploy-Phasen, während dynamische Zulassung-Controller Abweichungen von goldenen Manifesten blockieren. Diese Entwicklungen positionieren Laufzeit-Analytik als nächste Grenze im Behälter Sicherheit-Markt, da Unternehmen erkennen, dass vor-Deployment-Hygiene allein unzureichend ist.

Notiz: Segmentanteile aller einzelnen Segmente verfügbar beim Berichtskauf

Nach Endbenutzerbranche: Gesundheitswesen beschleunigt digitale Transformation

Es- und Telekom-Betreiber führten die Nachfrage mit 27,1% des Umsatzes von 2024 an und spiegeln Legacy-Telekom-Sicherheitsexpertise und frühe Wolke-einheimisch Adoption wider. Telcos nutzen Behälter Sicherheit, um virtualisierte Netzwerkfunktionen und Rand-Knoten zu schützen, die 5 g-Dienstleistungen untermauern redhat.com.

Gesundheitswesen und Lebenswissenschaften zeigen inzwischen die schnellste CAGR von 26,6%. KrankenhäBenutzer und Forschungslabore müssen elektronische Aufzeichnungen, verbundene Geräte und KI-Diagnose-Workloads schützen und dabei HIPAA und gleichwertige Regime erfüllen. Automatisierte SBOM-Generierung, Zulassung-Kontrolle und Laufzeit-Anomalieerkennung adressieren diese Einhaltung-intensiven Umgebungen und heben die Behälter Sicherheit-Marktgröße im Gesundheitswesen während des Prognosehorizonts.

Geografische Analyse

Nordamerika kommandierte 28,9% Umsatz im Jahr 2024 und profitierte von früher Kubernetes-Adoption, hoher Cyber-Reife und föderalen Null-Trust-Direktiven. Wegweisende Transaktionen wie Googles Übernahme von Wiz signalisieren anhaltende Konsolidierung, die darauf abzielt, Behälter-Schutz eng In breitere Wolke-Plattformen zu integrieren. Finanzdienstleistungen, Verteidigung und Technologie-Branchen formen weiterhin Features wie FIPS-konforme Kryptografie und mehrere-Cluster-Föderation.

Der asiatisch-pazifische Raum ist die am schnellsten expandierende Region mit einer CAGR von 24,3%. Digitale Initiativen, unterstützende staatliche Wolke-Richtlinien und eine anschwellende Entwicklergemeinschaft setzen Behälter-Rollouts auf eine beschleunigte Kurve, wobei 53% der regionalen Firmen bereits In der Produktion sind. Telekom-Betreiber, die 5 g-Rand-Knoten nutzen, und Fertigungsunternehmen, die schlau-Fabrik-Blaupausen adoptieren, sind entscheidend für das regionale Wachstum. Steigende Cyber-Vorfälle befeuern auch Ausgaben für automatisierte Bedrohung-Intelligenz-Feeds und verwaltete Erkennungsdienste.

Europa behält bedeutenden Anteil auf der Grundlage strenger Datenschutzstatuten bei. Die NIS2-Richtlinie drängt etwa 350.000 Organisationen dazu, Behälter-Orchestrierungs-Verteidigungen zu verbessern, was die Nachfrage nach Governance-schweren Kontrollen und kontinuierlichen Einhaltung-Audits erhöht. Finanzinstitute verlassen sich auf zentralisierte Geheimnistools wie HashiCorp Vault, um mehrere-Wolke-Agilität mit Datenschutzverpflichtungen zu versöhnen. Diese Dynamiken sichern stetige Behälter Sicherheit-Marktexpansion auf dem gesamten Kontinent.

Wettbewerbslandschaft

Das Anbieterfeld bleibt fragmentiert, neigt aber zur Konsolidierung, da Hyperscaler und Cyber-Majors spezialisierte Spieler aufkaufen, um End-Zu-End-Wolke-einheimisch Anwendungsschutz-Plattformen zusammenzustellen. Googles USD 32 Milliarden Wiz-Deal, Fortinets Übernahme von Lacework und Palo Alto Networks' Vereinbarung zum Kauf von Protect KI illustrieren die Prämie, die auf Behälter- und KI-Workload-Sicherheitsintegration gelegt wird. Newcomer Chainguard, bewertet mit USD 3,5 Milliarden nach seiner April 2025-Finanzierungsrunde, fordert etablierte Anbieter heraus, indem es Null-CVE-Basis-Images verteilt und sich auf Entwickler-Ergonomie fokussiert.

Produktdifferenzierung hängt nun von Wolke-übergreifender Abdeckung, agentloser Bereitstellung, eBPF-Sichtbarkeit und automatisierter Nachweissammlung ab, die Audit-Vorbereitung abkürzt. Weiß-Raum bleibt um Rand- und 5 g-Workloads, wo Latenz-Einschränkungen Enforcement mit geringem Overhead erfordern. Patentaktivität, einschließlich Aqua Securitys Gewährung für Dynamisch Bedrohung Analyse, unterstreicht anhaltende Investitionen In Verhaltensanalytik, die sich In Echtzeit an evolvierende Kill-Chains anpassen.

Anbieterallianzen sind gleichermaßen aktiv. Snyk und Orca kombinieren entwickler-first Scannen mit Wolke-weitem Posture-Management, während Geschirr und Traceable KI-Code-Insights mit API-Verteidigung integrieren, um Feedback-Schleifen zu verkürzen. Diese Schritte stellen sicher, dass der Behälter Sicherheit-Markt hin zu konvergierten Plattformen voranschreitet, wo Build-Zeit-, Deploy-Zeit- und Run-Zeit-Kontrollen innerhalb einer Richtlinienebene operieren.

Behälter Sicherheit-Branchenführer

-

Google Wolke Sicherheit

-

Rot Hat (IBM)

-

Trend Mikro

-

Qualys

-

Rapid7

- *Haftungsausschluss: Hauptakteure in keiner bestimmten Reihenfolge sortiert

Aktuelle Branchenentwicklungen

- Juni 2025: Chainguard und Azul partnerten, um gehärtete, Null-CVE Java-Behälter-Images für Unternehmensumgebungen zu liefern.

- Mai 2025: Rot Hat veröffentlichte OpenShift Lightspeed, einen generativen KI-Assistenten, der Fähigkeitslücken durch natürlichsprachige Sicherheitsabfragen reduziert.

- April 2025: Palo Alto Networks kündigte die Absicht an, Protect KI für bis zu USD 700 Millionen zu kaufen und die Abdeckung von KI/ML-liefern-Kette-Schwachstellen zu erweitern.

- April 2025: Chainguard schloss eine USD 356 Millionen Serie-D-Finanzierungsrunde mit einer USD 3,5 Milliarden Bewertung ab und unterstrich das Investorenvertrauen In liefern-Kette-Schutz.

Globaler Behälter Sicherheit-Marktbericht-Umfang

Behälter Sicherheit kann als Prozess definiert werden, bei dem Sicherheitstools und -verfahren implementiert werden, um umfassende Informationssicherheit für jede workload- oder containerbasierte Systeme zu bieten, einschließlich des Behälter-Images, des laufenden Behälter und aller Aktionen, die notwendig sind, um das Bild zu produzieren und zum Laufen zu bringen. Der Markt für die Studie definiert den Umsatz, der aus dem Verkauf von Sicherheits-Wolke-Lösungen über verschiedene Endbenutzer generiert wird, einschließlich Es & ITES, bfsi, Einzelhandel, Gesundheitswesen und Industrie usw.

Der Behälter Sicherheit-Markt ist segmentiert nach Organisationsgröße (Großunternehmen, kleine & mittlere Unternehmen), Bereitstellung (Wolke-basiert, An-premise), Endbenutzerbranche (Es & ITES, bfsi, Einzelhandel, Gesundheitswesen und Industrie, andere Endbenutzer-Industrien) und Geografie (Nordamerika (Vereinigte Staaten, Kanada), Europa (Vereinigtes Königreich, Deutschland, Rest von Europa), Asien-Pazifik (China, Japan, Rest von Asien-Pazifik) und Rest der Welt (Lateinamerika, Naher Osten & Afrika)).

Die Marktgrößen und Prognosen werden In Wertbegriffen (USD) für alle oben genannten Segmente bereitgestellt.

| Plattform / Software |

| Services |

| Großunternehmen |

| Kleine und mittlere Unternehmen |

| Cloud-basiert |

| On-Premise |

| Image-Scanning und Schwachstellenmanagement |

| Laufzeit-Schutz und Anomalieerkennung |

| Compliance und Konfigurationsmanagement |

| IT und Telekom |

| BFSI |

| Einzelhandel und E-Commerce |

| Gesundheitswesen und Lebenswissenschaften |

| Industrie und Fertigung |

| Sonstige (Medien, Bildung, Regierung) |

| Nordamerika | Vereinigte Staaten | |

| Kanada | ||

| Mexiko | ||

| Südamerika | Brasilien | |

| Argentinien | ||

| Rest von Südamerika | ||

| Europa | Deutschland | |

| Vereinigtes Königreich | ||

| Frankreich | ||

| Italien | ||

| Spanien | ||

| Rest von Europa | ||

| Asien-Pazifik | China | |

| Japan | ||

| Indien | ||

| Südkorea | ||

| Australien | ||

| Rest von Asien-Pazifik | ||

| Naher Osten und Afrika | Naher Osten | Saudi-Arabien |

| Vereinigte Arabische Emirate | ||

| Türkei | ||

| Rest des Nahen Ostens | ||

| Afrika | Südafrika | |

| Nigeria | ||

| Ägypten | ||

| Rest von Afrika | ||

| Nach Komponente | Plattform / Software | ||

| Services | |||

| Nach Organisationsgröße | Großunternehmen | ||

| Kleine und mittlere Unternehmen | |||

| Nach Bereitstellung | Cloud-basiert | ||

| On-Premise | |||

| Nach Sicherheitskontrolle | Image-Scanning und Schwachstellenmanagement | ||

| Laufzeit-Schutz und Anomalieerkennung | |||

| Compliance und Konfigurationsmanagement | |||

| Nach Endbenutzerbranche | IT und Telekom | ||

| BFSI | |||

| Einzelhandel und E-Commerce | |||

| Gesundheitswesen und Lebenswissenschaften | |||

| Industrie und Fertigung | |||

| Sonstige (Medien, Bildung, Regierung) | |||

| Nach Geografie | Nordamerika | Vereinigte Staaten | |

| Kanada | |||

| Mexiko | |||

| Südamerika | Brasilien | ||

| Argentinien | |||

| Rest von Südamerika | |||

| Europa | Deutschland | ||

| Vereinigtes Königreich | |||

| Frankreich | |||

| Italien | |||

| Spanien | |||

| Rest von Europa | |||

| Asien-Pazifik | China | ||

| Japan | |||

| Indien | |||

| Südkorea | |||

| Australien | |||

| Rest von Asien-Pazifik | |||

| Naher Osten und Afrika | Naher Osten | Saudi-Arabien | |

| Vereinigte Arabische Emirate | |||

| Türkei | |||

| Rest des Nahen Ostens | |||

| Afrika | Südafrika | ||

| Nigeria | |||

| Ägypten | |||

| Rest von Afrika | |||

Wichtige Fragen, die im Bericht beantwortet werden

Wie hoch ist der aktuelle Wert des Behälter Sicherheit-Marktes?

Die Behälter Sicherheit-Marktgröße steht bei USD 3,05 Milliarden im Jahr 2025 und wird voraussichtlich USD 9,01 Milliarden bis 2030 erreichen.

Welche Komponente führt den Behälter Sicherheit-Markt im Jahr 2024?

Software-Lösungen führen mit 72,1% Behälter Sicherheit-Marktanteil im Jahr 2024, obwohl Dienstleistungen schneller mit einer CAGR von 24,7% wachsen.

Warum ist der asiatisch-pazifische Raum die am schnellsten wachsende Region?

Aggressive digitale Transformation, 5 g-Bereitstellungen und 53% Produktions-Behälter-Adoption treiben die Region mit einer CAGR von 24,3% an.

Welches Sicherheitskontroll-Segment expandiert am schnellsten?

Laufzeit-Schutz- und Anomalieerkennungs-Lösungen schreiten mit einer CAGR von 25,7% voran, da Unternehmen Bedrohungen erkennen, die nach der Bereitstellung entstehen.

Seite zuletzt aktualisiert am: