Marktgröße und Marktanteil für Wolke-Sicherheit

Wolke-Sicherheit-Marktanalyse von Mordor Intelligenz

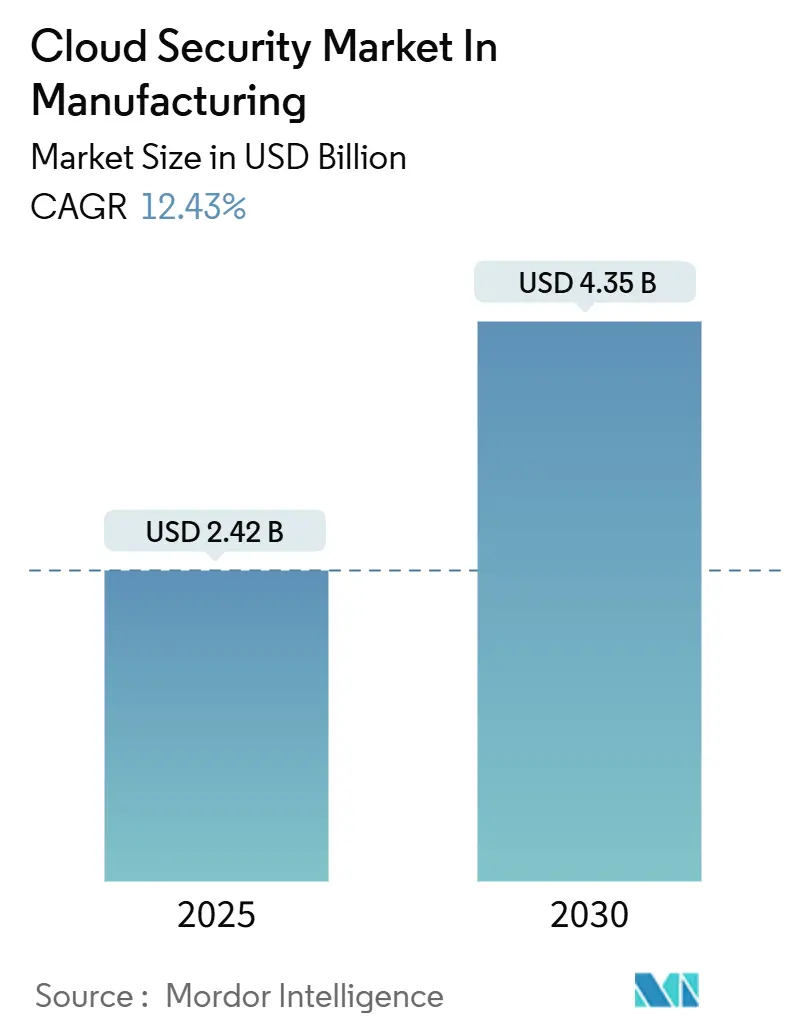

Die Marktgröße für Wolke-Sicherheit In der Fertigungsindustrie beträgt 2,42 Milliarden USD im Jahr 2025 und wird voraussichtlich 4,35 Milliarden USD bis 2030 erreichen, mit einem Wachstum von 12,4 % CAGR. Die stetige Migration von Produktionssystemen zu öffentlichen und hybriden Clouds, gepaart mit 25,7 % aller globalen Cybervorfälle, die 2024 Fertigungsunternehmen trafen, treibt die Ausgaben für widerstandsfähige, branchenspezifische Abwehrsysteme voran. Die durchschnittlichen Kosten für Datenschutzverletzungen stiegen auf 5,56 Millionen USD im Jahr 2024 und ungeplante Ausfallzeiten kosteten durchschnittlich 22.000 USD pro Minute, wodurch proaktive Investitionen In Identitätskontrollen, Null-Trust-Architekturen und KI-gesteuerte Bedrohungsabwehr zu einer Vorstandsangelegenheit werden[1]IBM, "Cost von eine Daten Breach Bericht 2024," ibm.com. Die Konsolidierung von Anbieterplattformen beschleunigt sich, da Käufer integrierte Funktionen bevorzugen, die sowohl Es- als auch OT-Assets abdecken, während Sovereign-Wolke-Mandate In Europa und Asien die Bereitstellungsentscheidungen beeinflussen. Wettbewerbsdifferenzierung hängt nun von KI-gestützten Analysen, Sanierung mit geringer Latenz und Unterstützung für quantenresistente Verschlüsselung ab, da Fertigungsunternehmen zukunftssichere Sicherheitsstrategien suchen.

Wichtige Berichtsergebnisse

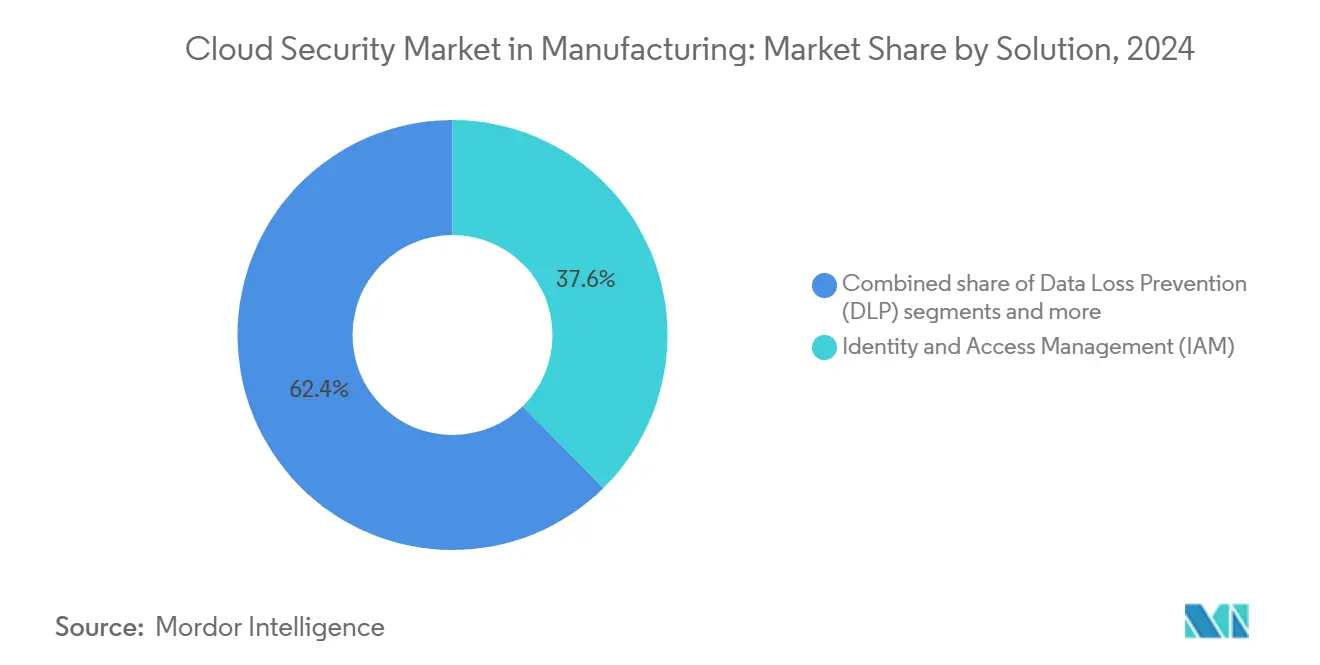

- Nach Lösung führte Identitäts- und Zugriffsmanagement mit 37,6 % Marktanteil für Wolke-Sicherheit In der Fertigungsindustrie im Jahr 2024; Daten Verlust Verhütung wird voraussichtlich mit einer CAGR von 12,5 % bis 2030 expandieren.

- Nach Sicherheitstyp machte Anwendungssicherheit 38,1 % des Umsatzanteils im Jahr 2024 aus, während Netzwerksicherheit mit der schnellsten CAGR von 12,8 % bis 2030 wächst.

- Nach Dienstleistung-Modell erfasste Plattform-als-eine-Dienstleistung-Sicherheit 56,7 % der Marktgröße für Wolke-Sicherheit In der Fertigungsindustrie im Jahr 2024; Software-als-eine-Dienstleistung-Sicherheit wird mit einer CAGR von 13,6 % bis 2030 wachsen.

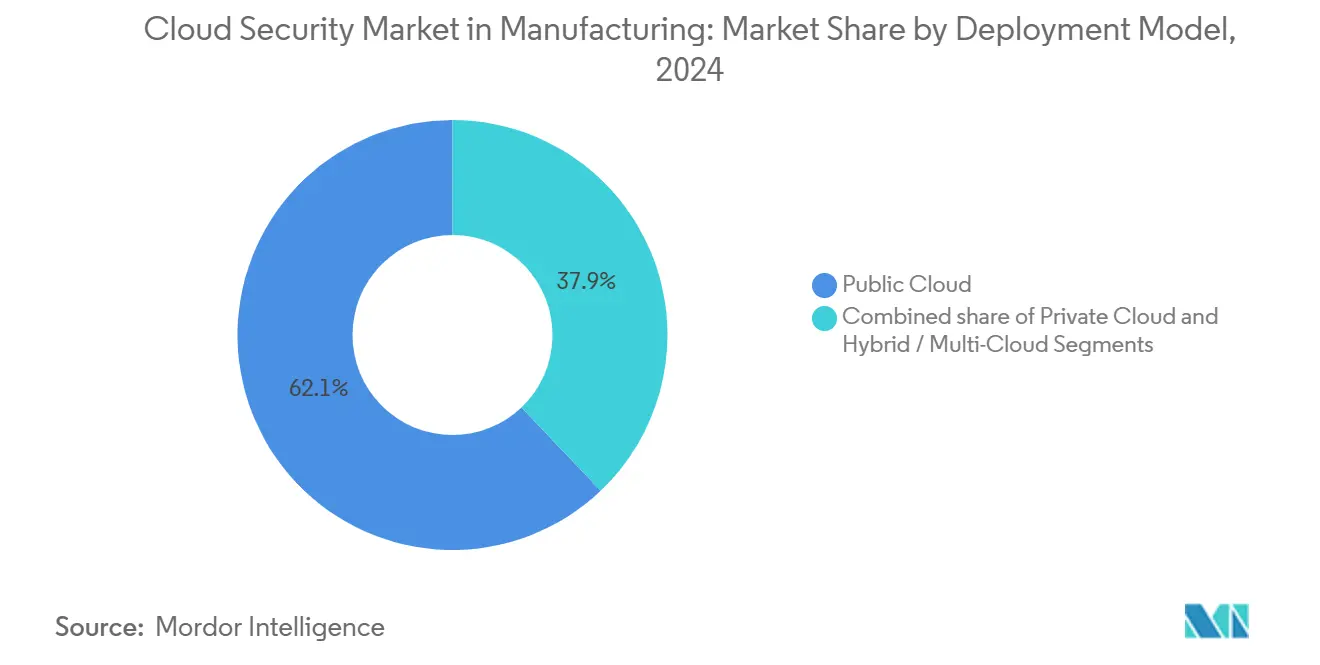

- Nach Bereitstellungsmodell hielt öffentlich Wolke 62,1 % Adoption im Jahr 2024, während Hybrid/mehrere-Wolke-Konfigurationen mit einer CAGR von 13,9 % steigen.

- Nach Organisationsgröße repräsentierten Großunternehmen 69,8 % der Ausgaben im Jahr 2024, und KMU zeigen eine stärkere CAGR von 14,2 % bis 2030.

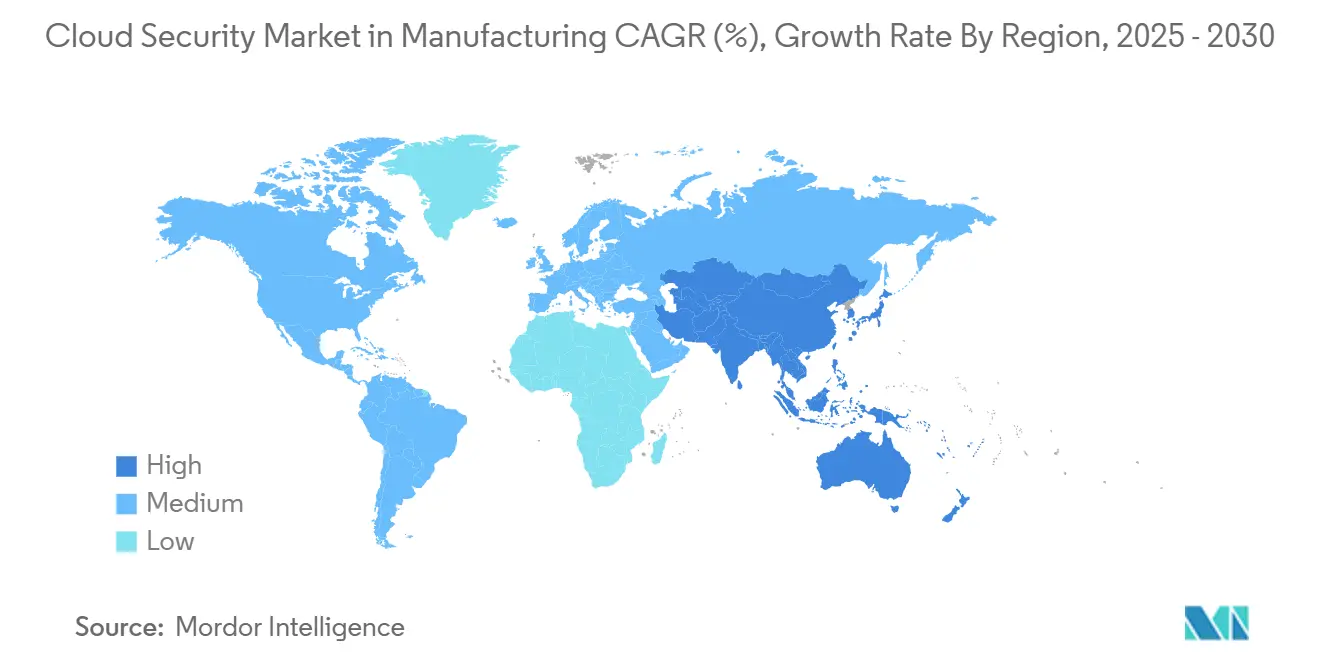

- Nach Geografie behielt Nordamerika 38,6 % Marktführerschaft im Jahr 2024; Asien-Pazifik ist die am schnellsten wachsende Region mit 13,2 % CAGR.

Globale Markttrends und Einblicke für Wolke-Sicherheit

Treiber-Impact-Analyse

| Treiber | (~) % Auswirkung auf CAGR-Prognose | Geografische Relevanz | Auswirkungszeitraum |

|---|---|---|---|

| Steigende mehrere-Wolke-Komplexität erhöht Angriffsfläche | +2.1% | Global, mit höchster Auswirkung In Nordamerika & Europa | Mittelfristig (2-4 Jahre) |

| Regulatorische Mandate beschleunigen Sicherheitsausgaben | +2.8% | Europa (NIS2), Nordamerika (CMMC), expandierend In APAC | Kurzfristig (≤ 2 Jahre) |

| KI-gesteuerte autonome Sanierung verkürzt MTTR | +1.9% | Global, angeführt von frühen Anwendern In Nordamerika und Europa | Mittelfristig (2-4 Jahre) |

| Wolke-einheimisch Anwendungsschutzplattform (CNAPP)-Konsolidierungswelle | +1.7% | Global, konzentriert In reifen Wolke-Märkten | Mittelfristig (2-4 Jahre) |

| API-Economy-Exposition treibt Sicherheitsbudgets | +1.5% | Global, besonders In digital fortgeschrittenen Fertigungszentren | Kurzfristig (≤ 2 Jahre) |

| Quantensichere Verschlüsselungspiloten In Hyperscalern | +0.8% | Nordamerika & Europa, expandierend In APAC | Langfristig (≥ 4 Jahre) |

| Quelle: Mordor Intelligence | |||

Steigende Multi-Cloud-Komplexität erhöht Angriffsfläche

Fertigungsunternehmen operieren nun über AWS, Azure und Google Wolke hinweg, wobei 95 % mindestens zwei Anbieter nutzen. Die Verbindung dieser Umgebungen mit Legacy-Fertigungsanlagen multipliziert Bedrohungseinstiegspunkte und kompliziert die Einhaltung-Ausrichtung. Einheitliche Wolke-Sicherheitsplattformen, die sowohl Es- als auch OT-Telemetrie interpretieren, erhalten Prämie-Budgets. Die Nachfrage ist akut nach agentenlosen, laufzeitbewussten Kontrollen, die programmierbare Logiksteuerungen schützen, ohne die Produktion zu stören. Anbieter, die Policy-Orchestrierung über heterogene Bestände vereinfachen, gewinnen klare Vorteile.

Regulatorische Mandate beschleunigen Sicherheitsausgaben

Die Umsetzung der EU-NIS2-Richtlinie und der uns-CMMC Ebene 2-Verpflichtungen erzwingt sofortige Upgrades bei Überwachung, Vorfallsmeldung und Lieferketten-Sicherstellung[2]Europäische Kommission, "NIS2 Directive," ec.europa.eu. Fertigungsunternehmen investieren In FedRAMP-autorisierte Dienste und automatisierte Einhaltung-Werkzeuge, um Vertragsausschlüsse zu vermeiden. Ähnliche Regeln In Indien und Japan verstärken die Komplexität und fördern die Adoption regional gehosteter Sovereign Clouds zur Lokalisierung sensibler Daten. Kurze Bereitstellungsfenster machen Einhaltung von einer Governance-Aufgabe zu einem primären Budget-Katalysator.

KI-gesteuerte autonome Sanierung verkürzt MTTR

Google Clouds Gemini-Agenten und Siemens SIBERprotect veranschaulichen, wie KI die mittlere Reaktionszeit sowohl In Es- als auch OT-Zonen verkürzt. Autonome Playbooks, die Malware-infizierte Roboter innerhalb von Millisekunden isolieren, erhalten die Produktionskontinuität aufrecht und verhindern millionenschwere Ausfallverluste. Erfolgreiche Bereitstellungen koppeln Maschine-Lernen-Analysen mit granularen Identitätskontrollen, um sichere-by-Design-Aktionen auszuführen, obwohl Governance-Teams noch immer Übersteuerungen validieren, um operative Sicherheit zu gewährleisten.

Cloud-native Anwendungsschutzplattform (CNAPP)-Konsolidierungswelle

Fortinets Übernahme von Lacework im Juni 2024 und Palo Alto Networks' QRadar-Kauf zeigen Dynamik hin zu einzel-Pane-CNAPP-Suites. Fertigungsunternehmen, die Tool-Sprawl müde sind, bevorzugen Anbieter, die Posture Management, Workload Schutz und Entitlement Governance unter einer Lizenz zusammenführen. Konsolidierung erschließt auch tieferen Kontext-Austausch und ermöglicht es KI-Motoren, Warnungen nach Produktionsauswirkung zu priorisieren. Agentenlose Scans sprechen Werke an, die zögern, Code auf deterministischer Kontrollhardware zu installieren.

Beschränkungs-Impact-Analyse

| Beschränkung | (~) % Auswirkung auf CAGR-Prognose | Geografische Relevanz | Auswirkungszeitraum |

|---|---|---|---|

| Identitätsschuld durch unverwaltete Maschinenidentitäten | -1.8% | Global, besonders akut In automatisierten Fertigungsumgebungen | Kurzfristig (≤ 2 Jahre) |

| Mangel an Wolke-versierten Sicherheitsingenieuren | -2.2% | Global, am schwerwiegendsten In Nordamerika und Europa | Mittelfristig (2-4 Jahre) |

| Grenzüberschreitende Datensouveränitäts-Reibungen verlangsamen Rollouts | -1.4% | Global, mit höchster Auswirkung In Europa und Asien-Pazifik aufgrund von DSGVO und Sovereign-Wolke-Anforderungen | Mittelfristig (2-4 Jahre) |

| Versteckte Egress-Gebühren inflationieren TCO sicherer Wolke-Architekturen | -1.1% | Global, besonders mehrere-Wolke- und Hybrid-Bereitstellungen betreffend | Kurzfristig (≤ 2 Jahre) |

| Quelle: Mordor Intelligence | |||

Identitätsschuld durch unverwaltete Maschinenidentitäten

IoT-Sensoren, Roboter und Rand-Gateways übersteigen Menschen am Fertigungsboden, doch 75 % der Unternehmen fehlt Lebenszyklus-Übersicht für ihre Anmeldedaten. Veraltete Zertifikate und fest codierte Schlüssel bieten verdeckte Persistenz-Pfade für Angreifer. Die Skalierung von Null-Trust auf Millionen nicht-menschlicher Identitäten erfordert automatisierte Entdeckung-, Rotation- und Revocation-Workflows, die vielen Werken noch fehlen, wodurch die sofortige Aufnahme fortgeschrittener Wolke-Dienstleistungen eingeschränkt wird.

Mangel an cloud-versierten Sicherheitsingenieuren

Hybrid-Sicherheitsrollen, die Kubernetes, LDAP und PLC-Firmware umspannen, bleiben rar. Die Fertigungsindustrie hinkt Technologie und Finanzwesen bei der Arbeitgeber-Markenattraktivität hinterher, wodurch sich Vakanzen für DevSecOps- und OT-Sicherheitsarchitekten vergrößern. Ohne persönlich zur Policy-Abstimmung oder Warnungsuntersuchung verschieben manche Unternehmen Migrationen oder verlassen sich übermäßig auf Gemanagt Dienstleistung Anbieter, wodurch potenzielles Wachstum im Markt für Wolke-Sicherheit In der Fertigungsindustrie geschmälert wird.

Segmentanalyse

Nach Lösung: IAM-Führerschaft bei DLP-Beschleunigung

Identitäts- und Zugriffsmanagement kommandierte 37,6 % des Markts für Wolke-Sicherheit In der Fertigungsindustrie im Jahr 2024, was den dringenden Bedarf widerspiegelt, jede Benutzer- und Maschinensitzung zu steuern. Fertigungsunternehmen integrieren privilegierte-Zugriff-Tresore mit Null-Trust-Segmentierung, um laterale Bewegung einzudämmen. Moderne IAM-Stacks betten Zertifizierungsstellen für Roboter und Zusatzstoff Drucker ein und vereinheitlichen Policy über Es und OT. Daten Verlust Verhütung, mit 12,5 % CAGR steigend, gewinnt Traktion, da exportkontrollierte Design-Dateien zwischen CAD-Systemen und Auftragsmontageuren fließen. Fortgeschrittene DLP, die Maschinenbau-Blaupausen klassifiziert und Exfiltration durch Anomalie-Peaks blockiert, adressiert steigenden IP-Diebstahl.

Mikro-Segmentierungsfunktionen stärken IAM durch Bindung dynamischer Policys an Workloads In Kubernetes-Clustern, die Produktionslinien speisen. Bedingter Zugriff mit Echtzeit-Risiko-Scores drosselt Anmeldedaten während vermutetem Kompromiss und hebt Widerstandsfähigkeit gegen Ransomware. Währenddessen gewinnen Verschlüsselungs- und Schlüsselverwaltungsmodule Relevanz, da quantenresistente Algorithmen In Piloten eintreten. Zusammen halten diese Trends den Markt für Wolke-Sicherheit In der Fertigungsindustrie auf identitätszentrierte Kontrollen fokussiert, die auf Millionen von Endpunkten skalieren können, ohne Betriebszeit zu beeinträchtigen.

Notiz: Segmentanteile aller einzelnen Segmente verfügbar beim Berichtskauf

Nach Sicherheitstyp: Anwendungsfokus treibt Netzwerkinnovation

Anwendungssicherheit hielt 38,1 % Anteil des Markts für Wolke-Sicherheit In der Fertigungsindustrie im Jahr 2024, da Industrieunternehmen MES- und PLM-Workloads In Behälter re-platformieren, die In öffentlichen Clouds gehostet werden[3]Palo Alto Networks, "T-Mobil Collaborates with Palo Alto Networks An 5 g SASE," paloaltonetworks.com. Runtime-Schutz, Software-Zusammensetzung-Analyse und API-Gateways bilden Kern-Verteidigungsschichten. Netzwerksicherheit wird voraussichtlich 12,8 % jährlich wachsen, getrieben von Ost-West-Inspektion für OT-Verkehr, der SD-WAN-Links zu Wolke-Daten-Seen traversiert. Fertigungsunternehmen wenden Tief-Paket-Inspektion an, die auf Modbus- und OPC UA-Protokolle abgestimmt ist, um Befehlsspoofing zu vereiteln.

Rand-Rollouts, die 5 g-Privat-Netzwerke nutzen, erhöhen weiter die Nachfrage nach Mikro-Firewalls und Null-Trust-Netzwerkzugriff. Datenbank-, Endpunkt- und e-Mail-Sicherheit halten stetige Aufnahme aufrecht, doch zusätzliche Ausgaben konvergieren auf Netzwerkerkennungs- und -reaktions-Motoren, die Verkehr-Anomalien mit Anwendungslogs korrelieren. Diese Konvergenz unterstreicht, wie der Markt für Wolke-Sicherheit In der Fertigungsindustrie zunehmend Anwendungs- und Netzwerkschichten als ein einziges Fabric behandelt, das von einheitlichen Policy-Motoren gesteuert wird.

Nach Service-Modell: PaaS-Dominanz fordert SaaS-Wachstum heraus

Plattform-als-eine-Dienstleistung-Sicherheit machte 56,7 % Umsatz im Jahr 2024 aus, was den Wunsch der Fertigungsunternehmen unterstreicht, Compiler-Ketten und Runtime-Bibliotheken zu kontrollieren, während sie noch von verwalteter Infrastruktur profitieren. Anbieter liefern Härtungsblaupausen, Least-Privilege-Defaults und Drift-Detektion, die sauber zu DevSecOps-Pipelines passen. Software-als-eine-Dienstleistung-Sicherheit expandiert jedoch mit 13,6 % CAGR, da ERP-, PLM- und Qualitätsmanagement-Anbieter An-Prem-Optionen streichen. Sichere Zugriffs-Broker, die granulare OAuth-Scopes und kontextuelle Policys durchsetzen, sind essentiell geworden für den Schutz von mehrere-Tenant-SaaS-Datensätzen.

Infrastruktur-als-eine-Dienstleistung-Sicherheit bleibt grundlegend und liefert Host-Härtung, virtuelle Netzwerksegmentierung und Policy-als-Code-Frameworks. Doch der Markt für Wolke-Sicherheit In der Fertigungsindustrie gravitiert zunehmend zu Abstraktionsschichten, wo Sicherheitskontrollen standardmäßig eingebettet sind, wodurch Werke innovieren können ohne tiefe interne Wolke-Expertise.

Nach Bereitstellungsmodell: Public Cloud-Führerschaft sieht sich Hybrid-Herausforderung gegenüber

öffentlich Wolke repräsentierte 62,1 % des Markts für Wolke-Sicherheit In der Fertigungsindustrie im Jahr 2024, da Hyperscaler ISO 27001 und sektorspezifische Einhaltung-Benchmarks erfüllten. Niedrigere Investitionsausgaben, globale Reichweite und verwaltete KI-Dienstleistungen ziehen weiterhin Produktionsanalysen und digital-Zwilling-Workloads an. Hybrid- und mehrere-Wolke-Adoption, mit 13,9 % jährlich voranschreitend, spiegelt Souveränitätsregeln und latenz-empfindlich Anwendungsfälle wider, die Rand-Knoten innerhalb von Werken platzieren. Einheitliche Posture-Management-Portale helfen Teams, Policy-Gaps über VMware-basierte Privat Clouds und von Hyperscalern gehostete Kubernetes-Cluster zu visualisieren.

Privat Wolke persistiert für exportkontrollierte Verteidigungsprogramme oder kontinuierliche-Prozess-Werke, die Internet-Links meiden. Flexibel Orchestrierung zwischen Tiers ermöglicht Burst-Kapazitäts-Rendering von rechnerisch intensiven Simulationen, während sensible Parameter An-prem bleiben. Solche Muster halten den Markt für Wolke-Sicherheit In der Fertigungsindustrie diversifiziert und stellen sicher, dass Anbieter konsistente Kontrollen über alle Bereitstellungsoptionen unterstützen müssen.

Notiz: Segmentanteile aller einzelnen Segmente verfügbar beim Berichtskauf

Nach Organisationsgröße: Unternehmensdominanz bei KMU-Beschleunigung

Großunternehmen trugen 69,8 % der Ausgaben im Jahr 2024 bei und nutzten Skaleneffekte zur Verhandlung unternehmensweiter Plattformlizenzen und Finanzierung von Rot-Team-Programmen. KMU treiben jedoch die höchste CAGR von 14,2 % an, da Wolke-einheimisch Angebote Best-üben-Konfigurationen und verwaltete Erkennung out-von-Die-box bündeln. Verbrauchsbasierte Abrechnung passt zu saisonalen Produktionszyklen und ermöglicht kleineren Werken, Sicherheitsausgaben mit Durchsatz abzugleichen.

Anbieter-Roadmaps enthalten zunehmend niedrig-berühren-Portale, automatisiertes Onboarding und KI-Assistenten, die Einhaltung-Berichte entwerfen und KMU ermächtigen, Lieferketten-Mandate zu erfüllen, ohne seltene Wolke-Architekten zu beschäftigen. Infolgedessen gewinnt die Wolke-Sicherheitsindustrie In der Fertigungsindustrie breitere Penetration über das Lieferantennetzwerk und stärkt die gesamte Ökosystem-Widerstandsfähigkeit.

Geografieanalyse

Nordamerika hielt 38,6 % des Markts für Wolke-Sicherheit In der Fertigungsindustrie im Jahr 2024 aufgrund strenger CMMC-Durchsetzung bei Verteidigungsauftragnehmern und mehrere-Milliarden-Dollar-Bundesprogrammen wie dem 5,6 Milliarden USD Mission Partner Environment. uns-amerikanische Automobil- und Luft- und Raumfahrt-Primes fordern Nachweis von Null-Trust-Adoption von Tier-One-Lieferanten und fördern Plattformstandardisierung. Kanadas CPCSC, wirksam Winter 2025, fügt NIST-ausgerichtete Zertifizierung für grenzüberschreitende Komponenten hinzu und verstärkt regionale Führerschaft.

Europa beschleunigt aufgrund der NIS2-Richtlinie, die Fertigungsunternehmen zwingt, Vorfallsüberwachung, Risikomanagement und Lieferketten-Sicherheit bis 2025 zu implementieren. Deutschland, Frankreich und das Vereinigte Königreich investieren stark In Sovereign-Wolke-Zonen, die von lokalen Telkos verwaltet werden, um DSGVO und kommenden KI Act Daten-Governance-Klauseln zu entsprechen. Einheitliche Dashboards, die Exposition über multinationale Werke mappen, sind gefragt, da Unternehmen verschiedene nationale Leitlinien jonglieren.

Asien-Pazifik verzeichnet die schnellste CAGR von 13,2 %, angetrieben von nationalen Branche 4.0-Initiativen und steigendem Bewusstsein nach Schlagzeilen-OT-Angriffen. China, Indien und Japan kombinieren schlau-Fabrik-Subventionen mit strengeren Daten-Lokalisierungs-Mandaten und fördern Hybrid-Architekturen, die Telemetrie onshore halten. Regionale Fertigungsunternehmen zeigen starkes Interesse an KI-enabled Bedrohung Hunting: 77 % priorisieren Cybersicherheit In digitalen Roadmaps und 67 % platzieren Wolke-Plattform-Sicherheit unter den Spitze-drei-Investitionen. Sovereign Clouds und Shared-Responsibility-Leitlinien, die auf mehrsprachige Belegschaften zugeschnitten sind, differenzieren Anbieter, die APAC-Marktanteil suchen.

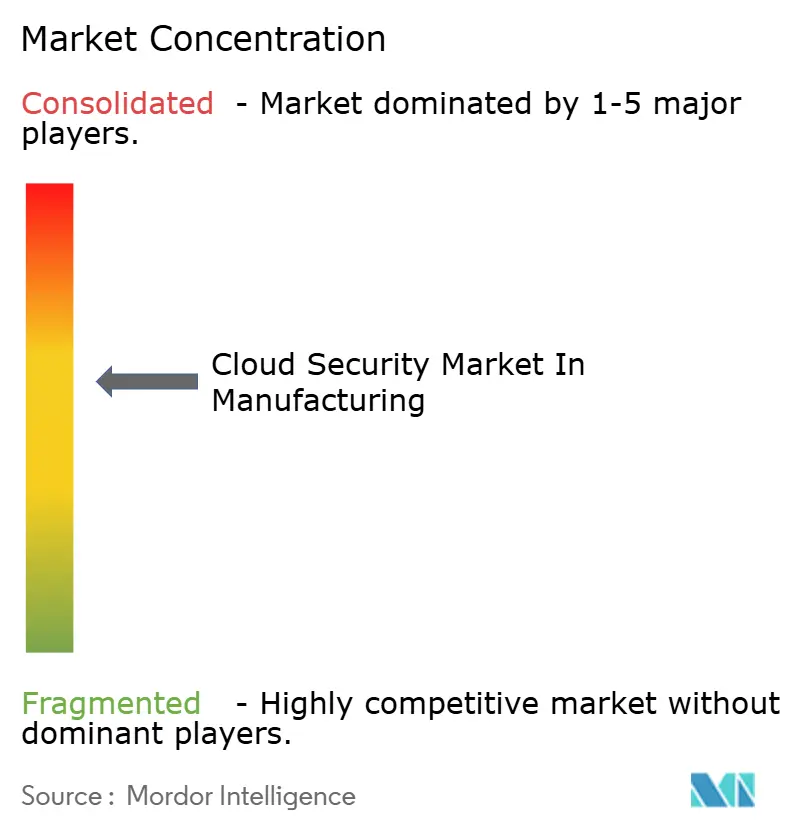

Wettbewerbslandschaft

Der Markt für Wolke-Sicherheit In der Fertigungsindustrie bleibt mäßig konsolidiert. Palo Alto Networks vertiefte Plattformbreite durch die Übernahme von Protect KI für 650-700 Millionen USD im April 2025 und stärkte KI-Code-Lieferketten-Scanning. T-Mobiles verwalteter SASE-Launch mit Prisma SASE 5 g demonstriert, wie Telko-Sicherheits-Partnerschaften vertikale Bündel schaffen, die SIM-basierte Authentifizierung für IoT-Maschinen einbetten.

Fortinets Integration von Laceworks agentenloser CNAPP, abgeschlossen 2024, positioniert sein Sicherheit Fabric zur Bedienung von Werken, die einheitliche Policy über Kubernetes, Serverlos und OT-Assets suchen. CyberArks Allianz mit Gerät Authority und Microsoft zielt auf Zertifikatsspreizung bei Fabrikausrüstung ab und verbindet privilegierte-Zugriff-Kontrollen mit automatisierter Identitätserstellung. Nozomi Networks sicherte sich 100 Millionen USD von Mitsubishi Elektrisch und Schneider Elektrisch zur Beschleunigung protokollbewusster Erkennung für mehrere-Anbieter-Linien[4]Nozomi Networks, "Mitsubishi Elektrisch Und Schneider Elektrisch Back USD 100 Million Investment," nozominetworks.com.

Anbieter differenzieren sich durch eingebettete KI, niedrig-Impact-Bereitstellung und Domain-Expertise. Führende, die Es-Grad-Analysen mit deterministischen-Kontroll-Sicherheitsvalidierungen koppeln, stehen bereit, expandierende Budgets zu erfassen, während der Markt für Wolke-Sicherheit In der Fertigungsindustrie reift.

Branchenführer für Wolke-Sicherheit

Trend Mikro Inc.

Imperva Inc.

Broadcom Inc.

IBM Corporation

Cisco Systeme Inc.

- *Haftungsausschluss: Hauptakteure in keiner bestimmten Reihenfolge sortiert

Aktuelle Branchenentwicklungen

- Mai 2025: T-Mobil und Palo Alto Networks führten einen verwalteten SASE 5 g-Dienstleistung für Fertigungsunternehmen ein.

- April 2025: Palo Alto Networks stimmte der Übernahme von Protect KI für 650-700 Millionen USD zu, um Large-Sprache-Modell-Sicherheit zu verbessern.

- März 2025: CyberArk, Gerät Authority und Microsoft starteten einen sicheren Gerätenauthentifizierungs-Stack für Fabrik IoT, ausgerichtet an NIST-Referenzarchitektur.

- Oktober 2024: Darktrace enthüllte Darktrace/Wolke für Echtzeit-Fehlkonfigurationserkennung über mehrere-Wolke-Bestände.

Globaler Berichtsumfang für Wolke-Sicherheit In der Fertigungsindustrie

Fertigungsunternehmen behandeln sensible Daten wie Qualitätsdaten, Garantieinformationen, Gerätehistorien-Aufzeichnungen und die Maschinenbau-Spezifikationen für ein Produkt, die hochvertraulich sind. Obwohl sie In öffentlichen/privaten/hybriden Clouds gespeichert sind, bleiben Sicherheitsbedenken bestehen. Daher ist Wolke-Sicherheit für Daten Verlust Verhütung, Endpunkt-Sicherheit und Identitäts- und Zugriffsmanagement notwendig.

Der Markt für Wolke-Sicherheit In der Fertigungsindustrie ist segmentiert nach Lösung (Identitäts- und Zugriffsmanagement, Daten Verlust Verhütung, IDS/IPS, Sicherheit Information Und Ereignis Management und Verschlüsselung), Sicherheit (Anwendungssicherheit, Datenbanksicherheit, Endpunkt-Sicherheit, Netzwerksicherheit und Web- und e-Mail-Sicherheit), Bereitstellungsmodus (privat, Hybrid und öffentlich) und Geografie (Nordamerika, Europa, Asien-Pazifik, Lateinamerika und Naher Osten und Afrika). Der Bericht bietet Marktprognosen und -größe In Werten (USD) für alle oben genannten Segmente.

| Identitäts- und Zugriffsmanagement (IAM) |

| Data Loss Prevention (DLP) |

| Security Information and Event Management (SIEM) |

| Verschlüsselung und Schlüsselverwaltung |

| Weitere Lösungen |

| Anwendungssicherheit |

| Datenbanksicherheit |

| Endpunkt-Sicherheit |

| Netzwerksicherheit |

| Web- und E-Mail-Sicherheit |

| SaaS-Sicherheit |

| PaaS-Sicherheit |

| IaaS-Sicherheit |

| Public Cloud |

| Private Cloud |

| Hybrid / Multi-Cloud |

| Großunternehmen |

| Kleine und mittlere Unternehmen (KMU) |

| Nordamerika | Vereinigte Staaten | |

| Kanada | ||

| Mexiko | ||

| Europa | Deutschland | |

| Vereinigtes Königreich | ||

| Frankreich | ||

| Italien | ||

| Spanien | ||

| Rest von Europa | ||

| Asien-Pazifik | China | |

| Japan | ||

| Indien | ||

| Südkorea | ||

| Australien | ||

| Rest von Asien-Pazifik | ||

| Südamerika | Brasilien | |

| Argentinien | ||

| Rest von Südamerika | ||

| Naher Osten und Afrika | Naher Osten | Saudi-Arabien |

| Vereinigte Arabische Emirate | ||

| Türkei | ||

| Rest vom Nahen Osten | ||

| Afrika | Südafrika | |

| Ägypten | ||

| Nigeria | ||

| Rest von Afrika | ||

| Nach Lösung | Identitäts- und Zugriffsmanagement (IAM) | ||

| Data Loss Prevention (DLP) | |||

| Security Information and Event Management (SIEM) | |||

| Verschlüsselung und Schlüsselverwaltung | |||

| Weitere Lösungen | |||

| Nach Sicherheitstyp | Anwendungssicherheit | ||

| Datenbanksicherheit | |||

| Endpunkt-Sicherheit | |||

| Netzwerksicherheit | |||

| Web- und E-Mail-Sicherheit | |||

| Nach Service-Modell | SaaS-Sicherheit | ||

| PaaS-Sicherheit | |||

| IaaS-Sicherheit | |||

| Nach Bereitstellungsmodell | Public Cloud | ||

| Private Cloud | |||

| Hybrid / Multi-Cloud | |||

| Nach Organisationsgröße | Großunternehmen | ||

| Kleine und mittlere Unternehmen (KMU) | |||

| Nach Geografie | Nordamerika | Vereinigte Staaten | |

| Kanada | |||

| Mexiko | |||

| Europa | Deutschland | ||

| Vereinigtes Königreich | |||

| Frankreich | |||

| Italien | |||

| Spanien | |||

| Rest von Europa | |||

| Asien-Pazifik | China | ||

| Japan | |||

| Indien | |||

| Südkorea | |||

| Australien | |||

| Rest von Asien-Pazifik | |||

| Südamerika | Brasilien | ||

| Argentinien | |||

| Rest von Südamerika | |||

| Naher Osten und Afrika | Naher Osten | Saudi-Arabien | |

| Vereinigte Arabische Emirate | |||

| Türkei | |||

| Rest vom Nahen Osten | |||

| Afrika | Südafrika | ||

| Ägypten | |||

| Nigeria | |||

| Rest von Afrika | |||

Wichtige im Bericht beantwortete Fragen

Welchen prognostizierten Wert hat der Markt für Wolke-Sicherheit In der Fertigungsindustrie bis 2030?

Der Markt wird voraussichtlich 4,35 Milliarden USD bis 2030 erreichen und mit einer CAGR von 12,4 % expandieren.

Welche Lösung hält derzeit den größten Marktanteil?

Identitäts- und Zugriffsmanagement führt mit 37,6 % Anteil im Jahr 2024.

Warum ist Asien-Pazifik die am schnellsten wachsende Region?

Aggressive schlau-Fabrik-Investitionen, steigende Sovereign-Wolke-Regeln und erhöhtes Bewusstsein nach OT-Durchbrüchen treiben eine CAGR von 13,2 % In der Region.

Wie beeinflussen regulatorische Mandate die Ausgaben?

Frameworks wie die EU-NIS2 und uns-CMMC erfordern nachweisbare Kontrollen und fördern sofortige Upgrades, die 2,8 Prozentpunkte zur Prognose-CAGR hinzufügen.

Welche Rolle spielt KI In der Wolke-Sicherheit für die Fertigungsindustrie?

KI-gesteuerte autonome Sanierung verkürzt mittlere Reaktionszeit durch Automatisierung von Warnungstriage und Isolierung kompromittierter Ausrüstung innerhalb von Millisekunden, wodurch kostspielige Ausfallzeiten begrenzt werden.

Adoptieren kleine und mittlere Fertigungsunternehmen Wolke-Sicherheit?

Ja, KMU sind die am schnellsten wachsende Kundengruppe mit 14,2 % CAGR, unterstützt durch abonnement-basierte Plattformen und Gemanagt Dienstleistung-Angebote, die den Bedarf an interner Expertise reduzieren.

Seite zuletzt aktualisiert am: