حجم وحصة سوق الأمان المُعرَّف بالبرمجيات

تحليل سوق الأمان المُعرَّف بالبرمجيات من قِبل موردور إنتيليجنس

يُقدر حجم سوق الأمان المُعرَّف بالبرمجيات بـ 12.9 مليار دولار أمريكي في 2025 ومن المتوقع أن يتضاعف أكثر من مرتين ليصل إلى 26.91 مليار دولار أمريكي بحلول 2030، متقدماً بمعدل نمو سنوي مركب قدره 15.84%. معظم المؤسسات تتحرك بعيداً عن الضوابط المتمركزة حول المحيط نحو الهياكل القابلة للبرمجة التي تتبع أحمال العمل أثناء انتقالها عبر مراكز البيانات والسحب العامة المتعددة ومواقع الحافة. إنفاذ السياسات الآلي يُقصر دورات الاستجابة للحوادث، بينما مبادئ الثقة المعدومة تدمج التحقق المستمر في عمليات الشبكة اليومية. المواعيد النهائية التنظيمية مثل قانون الاتحاد الأوروبي للمرونة السيبرانية وتوجيه NIS2 تُحول الإنفاق التقديري إلى استثمارات إلزامية. في الوقت نفسه، النمو السريع لتطبيقات الحاويات يُجبر فرق الأمان على تبني التجزئة المجهرية الدقيقة والحماية أثناء التشغيل التي يمكن للأساليب المُعرفة بالبرمجيات فقط توفيرها. مجتمعة، هذه القوى تمنح سوق الأمان المُعرَّف بالبرمجيات زخماً مستداماً ومضاعفاً حتى نهاية العقد.

النقاط الرئيسية للتقرير

- حسب المكون، احتفظت البرمجيات بـ 63% من حصة سوق الأمان المُعرَّف بالبرمجيات في 2024؛ من المتوقع أن تتوسع الخدمات بمعدل نمو سنوي مركب قدره 15.60% حتى 2030.

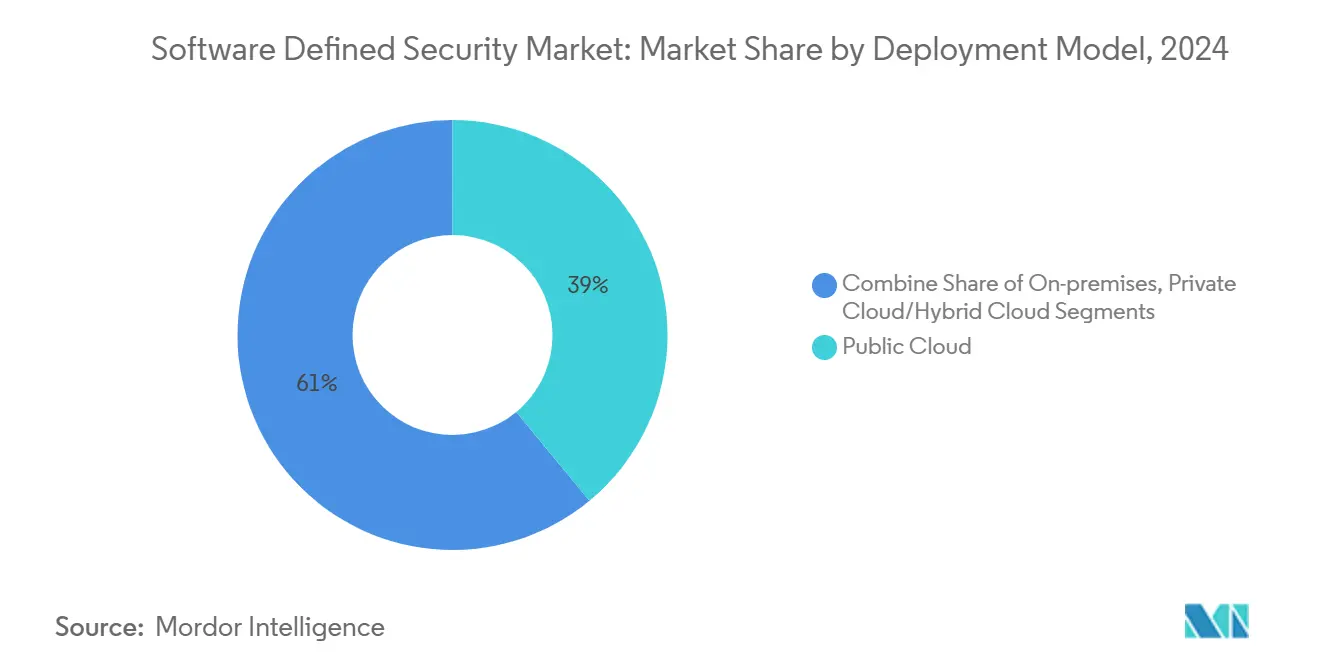

- حسب نموذج النشر، حملت السحابة العامة حصة إيرادات بنسبة 39% في 2024؛ من المتوقع أن تنمو السحابة العامة SaaS فقط بمعدل نمو سنوي مركب قدره 18.20% حتى 2030.

- حسب نوع الأمان، شكل أمان الشبكة 40% من حجم سوق الأمان المُعرَّف بالبرمجيات في 2024، بينما يقود أمان السحابة/الحاويات النمو بمعدل نمو سنوي مركب قدره 24%.

- حسب حجم المنظمة، سيطرت المؤسسات الكبيرة على 58% من الحصة في 2024؛ من المتوقع أن تنمو المؤسسات الصغيرة والمتوسطة بمعدل نمو سنوي مركب قدره 13.80%.

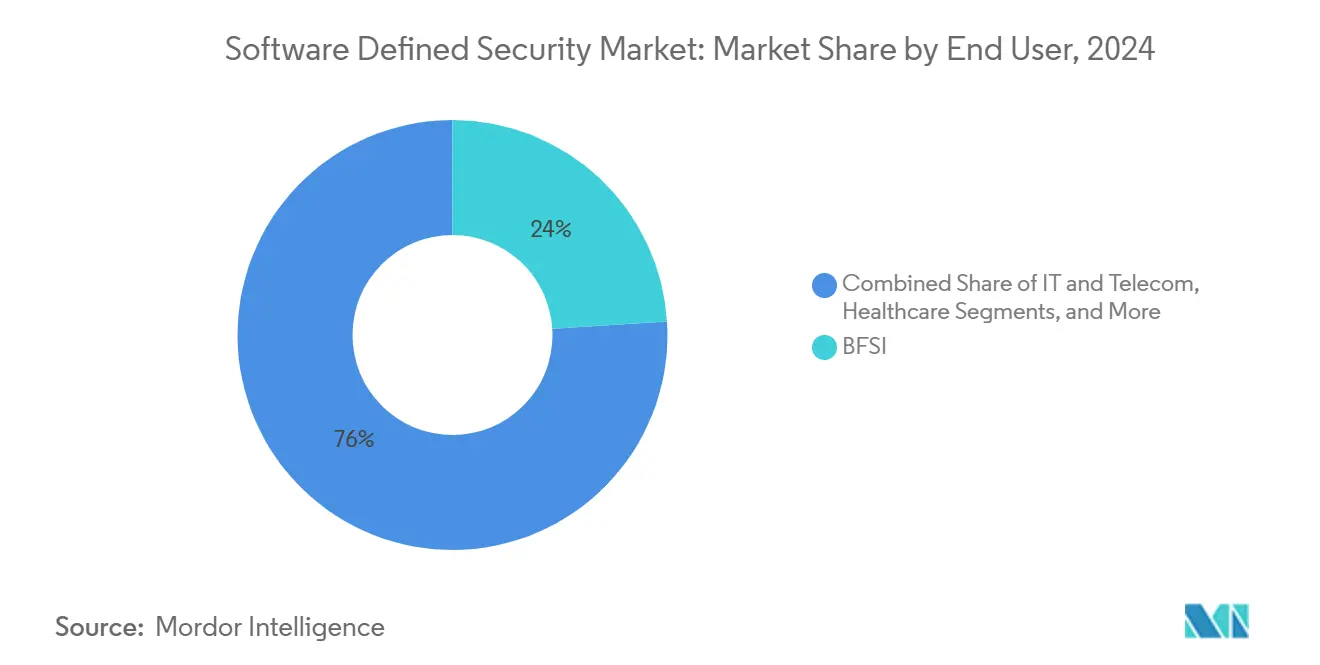

- حسب المستخدم النهائي، قادت الخدمات المصرفية والمالية والتأمين بحصة إيرادات 24% في 2024؛ الرعاية الصحية هي القطاع الأسرع نمواً بمعدل نمو سنوي مركب قدره 16.40%.

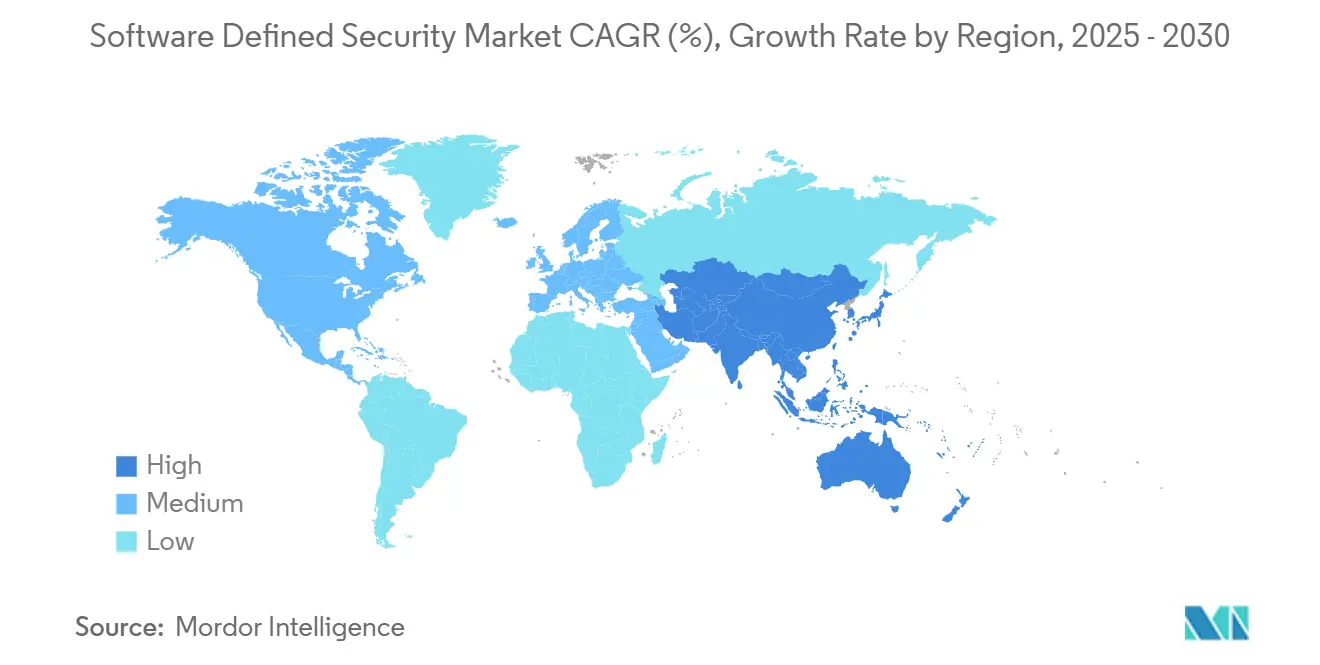

- حسب الجغرافيا، استحوذت أمريكا الشمالية على 38% من الإيرادات في 2024؛ آسيا والمحيط الهادئ مهيأة للتوسع بمعدل نمو سنوي مركب قدره 14.90% حتى 2030.

اتجاهات ورؤى سوق الأمان المُعرَّف بالبرمجيات العالمي

تحليل تأثير المحركات

| المحرك | (~) % التأثير على توقعات معدل النمو السنوي المركب | الصلة الجغرافية | الجدول الزمني للتأثير |

|---|---|---|---|

| الحاجة لاستجابة أسرع للحوادث وأتمتة السياسات | +3.2% | عالمي، مع التركيز في أمريكا الشمالية والاتحاد الأوروبي | قصير المدى (≤ 2 سنة) |

| الاعتماد المتزايد لهياكل السحب المتعددة والهجينة | +4.1% | عالمي، تقوده أمريكا الشمالية وآسيا والمحيط الهادئ | متوسط المدى (2-4 سنوات) |

| الطفرة في إنفاق أمان الحاويات/Kubernetes | +2.8% | آسيا والمحيط الهادئ كمحور، انتشار في أمريكا الشمالية والاتحاد الأوروبي | متوسط المدى (2-4 سنوات) |

| التحول نحو تقارب الثقة المعدومة وSASE | +3.5% | عالمي، مع اعتماد مبكر في أمريكا الشمالية | طويل المدى (≥ 4 سنوات) |

| البحث عن التهديدات المدفوع بالذكاء الاصطناعي يقلل وقت البقاء | +1.9% | أمريكا الشمالية والاتحاد الأوروبي، متوسع إلى آسيا والمحيط الهادئ | قصير المدى (≤ 2 سنة) |

| تفويضات المرونة السيبرانية الوطنية بعد هجمات البنية التحتية الحيوية | +2.7% | الاتحاد الأوروبي كمحور، متوسع عالمياً | طويل المدى (≥ 4 سنوات) |

| المصدر: Mordor Intelligence | |||

الحاجة لاستجابة أسرع للحوادث وأتمتة السياسات

يجب الآن قياس متوسط وقت الاكتشاف بالدقائق، وليس بالأيام. وجد مؤشر التهديدات السيبرانية 2025 من كواليشن أن 58% من عمليات اختراق برامج الفدية بدأت بأجهزة VPN مُخترقة، مما يكشف حدود الاستجابات اليدوية. لذلك تستخدم المؤسسات ضوابط أمان قابلة للبرمجة تعزل نقاط النهاية تلقائياً بمجرد تجاوز معلومات التهديدات عتبات المخاطر المحددة. المخاطر المالية تبقى عالية: متوسط تكاليف الانتهاك في كندا وصلت إلى 4.66 مليون دولار أمريكي ومعدلات تحول العملاء ارتفعت إلى 38% بين العملاء المتأثرين في 2025. كتب التشغيل الآلية المُعرفة بالبرمجيات تسمح لفرق الأمان بالتوسع دون زيادات متناسبة في عدد الموظفين، محاذية سرعة الحماية مع إيقاع الخصم. [1]Coalition, "Cyber Threat Index 2025 Finds Most Ransomware Incidents Start with Compromised VPN Devices," coalitioninc.com

الاعتماد المتزايد لهياكل السحب المتعددة والهجينة

تقرر نوتانيكس أن 90% من المنظمات العالمية تدير الآن مزيجاً "ذكياً سحابياً" من السحب الخاصة والعامة المتعددة [nutanix.com]. هذا التنوع يُجزئ الرؤية؛ 71% من الفرق تعترف بنقاط عمياء في السياسات في بيئة واحدة على الأقل. منصات الأمان المُعرفة بالبرمجيات تحل هذا التجزئ من خلال تجريد السياسة من البنية التحتية الأساسية. لوحات القيادة الموحدة تطبق ضوابط متطابقة بغض النظر عما إذا كانت أحمال العمل تعمل في المقر أو AWS أو Azure أو OCI، مضمنة الامتثال المستمر مع منح المطورين حرية وضع التطبيقات حيث تؤدي أفضل. [2]Nutanix, "2025 Enterprise Cloud Index," nutanix.com

الطفرة في إنفاق أمان الحاويات/Kubernetes

وجدت ريد هات أن 67% من الشركات أخرت عمليات الإنتاج لأن فجوات أمان الحاويات بقيت غير محلولة. الخدمات المجهرية المنسقة تبدأ وتتوقف في ثوان، لذا قواعد الجدران النارية التقليدية لا تستطيع مواكبة الوتيرة. أدوات الأمان المُعرفة بالبرمجيات تكتشف القرون المؤقتة في الوقت الفعلي، تصنفها حسب الوظيفة، وتنفذ التجزئة المجهرية التي تتبع كل نسخة. مع دفع المزيد من المؤسسات للخدمات الحالية إلى Kubernetes، تصبح ميزات الحماية أثناء التشغيل وفحص الصور بنود ميزانية غير قابلة للتفاوض، مما يرفع الإنفاق الإجمالي على منصات سوق الأمان المُعرَّف بالبرمجيات.

تفويضات المرونة السيبرانية الوطنية بعد هجمات البنية التحتية الحيوية

قانون الاتحاد الأوروبي للمرونة السيبرانية وNIS2 يوسعان التزامات الأمن السيبراني عبر التصنيع والصحة والطاقة والنقل. عدم الامتثال يمكن أن يتكبد عقوبات تصل إلى 2.5% من حجم الأعمال العالمي، لذا مجالس الإدارة تخصص رأس مال جديد لمنصات قابلة للبرمجة قادرة على إنتاج مسارات تدقيق مستمرة. تدابير سلسلة التوريد المماثلة قيد المراجعة في اليابان والهند وأستراليا، مما يقترح جذباً عالمياً متوسعاً لسوق الأمان المُعرَّف بالبرمجيات.

تحليل تأثير القيود

| القيد | (~) % التأثير على توقعات معدل النمو السنوي المركب | الصلة الجغرافية | الجدول الزمني للتأثير |

|---|---|---|---|

| نقص مواهب DevSecOps | -2.1% | عالمي، حاد في أمريكا الشمالية والاتحاد الأوروبي | طويل المدى (≥ 4 سنوات) |

| مشاكل تشغيل بيني للأنظمة القديمة | -1.8% | عالمي، واضح في المؤسسات الراسخة | متوسط المدى (2-4 سنوات) |

| عبء الأداء المخفي في التجزئة المجهرية شرق-غرب | -1.3% | عالمي، حرج في البيئات عالية الأداء | قصير المدى (≤ 2 سنة) |

| مخاطر التركز من متحكمات سياسة مورد واحد | -0.9% | عالمي، تركيز تنظيمي في الاتحاد الأوروبي وأمريكا الشمالية | طويل المدى (≥ 4 سنوات) |

| المصدر: Mordor Intelligence | |||

نقص مواهب DevSecOps

استطلاع أورايلي 2024 يظهر 38.9% من المنظمات تستشهد بمهارات أمان السحابة كأكبر فجوة لديها. رواتب مهندسي DevSecOps في الولايات المتحدة تبلغ بالفعل 140,000 دولار أمريكي في المتوسط، مما يضغط على الميزانيات والجداول الزمنية للمشاريع. العديد من الشركات تملأ الفجوة بمقدمي الخدمات المدارة، مما يعزز قطاع الخدمات لكن يبطئ الاعتماد الداخلي للميزات المتقدمة.

مشاكل تشغيل بيني للأنظمة القديمة

وكالات القطاع العام ما زالت تشغل أجهزة كمبيوتر مركزية مكتوبة بـ COBOL. ACT-IAC تلاحظ أن صيانة مثل هذا الكود تستهلك حصة كبيرة من إجمالي ميزانيات تقنية المعلومات. لأن المنصات القديمة تفتقر لواجهات برمجة التطبيقات الحديثة، يجب على الفرق نشر وسائط تربط قوائم الجدران النارية الثابتة بمحركات السياسات الديناميكية، مما يرفع تعقيد وتكلفة التكامل.

تحليل القطاعات

حسب نموذج النشر: السحابة العامة SaaS فقط تُعيد تعريف الاستهلاك

السحابة العامة تواصل قيادة الاختراق الإجمالي، محققة 39% من إيرادات 2024. ضمن تلك الفئة، شريحة SaaS فقط تتسلق بأسرع وتيرة بمعدل نمو سنوي مركب 18.20%. فرق تقنية المعلومات الأصغر تقدر بشكل خاص التوسع الفوري والتحديثات المتتالية التي يوفرها موردو السحابة الأصليون، حيث لا تتطلب أجهزة في المقر ترقيعاً. المؤسسات الكبيرة أيضاً تنقل أحمال العمل إلى عقد SaaS لتقليل النفقات الرأسمالية وتسريع اعتماد الميزات مع نضج أطر الثقة المعدومة.

عمليات النشر في المقر تبقى لا غنى عنها حيث تنطبق تفويضات السيادة أو زمن الاستجابة؛ ومع ذلك، التصميمات الهجينة تُوجه بشكل متزايد حركة المرور الصادرة عبر بوابات الويب الآمنة SaaS. مجتمعة، هذه الاتجاهات تنقل تحكم السياسة نحو حافة الشبكة وتفضل الموردين الذين يهندسون مستويات خلفية مرنة ومتعددة المستأجرين. الانتقال يؤكد إعادة التموضع الأوسع لسوق الأمان المُعرَّف بالبرمجيات من مبيعات الأجهزة إلى إيرادات الاشتراك.

ملاحظة: حصص القطاعات لجميع القطاعات الفردية متاحة عند شراء التقرير

حسب نوع الأمان: حماية السحابة والحاويات تصبح محرك النمو

أمان الشبكة ما زال يمثل 40% من إيرادات 2024، عاكساً دورات تجديد الجدران النارية التقليدية وعمليات طرح الشبكات الواسعة المُعرفة بالبرمجيات. قصة النمو الأعلى تكمن في أمان السحابة/الحاويات، والذي سيتوسع بمعدل نمو سنوي مركب 24% حتى 2030. فرق التطوير تحول الكتل الأحادية إلى مئات الخدمات المجهرية، لذا يجب على ضوابط وقت التشغيل التكيف في ثوان مع إعادة ظهور القرون. الفحص المستمر للصور وخطاطيف تحكم القبول وتشفير شبكة الخدمة لذلك تتصدر قوائم الشراء.

المتبنون الأوائل يربطون بشكل متزايد أمان الحاويات مع وحدات إدارة الوضع التي تجرد التكوينات الخاطئة عبر AWS وAzure وGoogle Cloud. هذا التقارب يطمس الخطوط أكثر بين أمان أحمال العمل والتكوين، دافعاً الموردين لدمج منصات حماية التطبيقات الأصلية السحابية مباشرة في حزم سوق الأمان المُعرَّف بالبرمجيات الأوسع.

حسب حجم المنظمة: التسليم الأصلي السحابي يفتح الباب للمؤسسات الصغيرة والمتوسطة

المؤسسات الكبيرة شكلت 58% من إنفاق 2024 لأن البصمات الموزعة تتطلب تجزئة معقدة ومراقبة على مدار الساعة. إلا أن المؤسسات الصغيرة والمتوسطة ستنمو بشكل أسرع، بمعدل نمو سنوي مركب 13.80%، مع نماذج SaaS التي تُديمقراطية القدرات المتقدمة. لوحات قيادة الاشتراك تُولد الآن أدلة الامتثال تلقائياً، محررة مديري تقنية المعلومات المثقلين من جمع السجلات اليدوي. الموردون أيضاً يدمجون بناة سياسات منخفضة الكود، ما يسمح للمؤسسات الصغيرة والمتوسطة بترميز قواعد الامتياز الأقل دون معرفة البرمجة النصية.

المؤسسات الصغيرة والمتوسطة التصنيعية في آسيا والمحيط الهادئ تُظهر التحول. استطلاع روكويل أوتوميشن 2025 وجد 35% تسمي الأمن السيبراني كأعلى مخاطرها التشغيلية. مع رقمنة خطوط الإنتاج، هذه الشركات تشتري ضوابط خفيفة الوزن بدون وكلاء تؤمن أصول تقنية المعلومات والتقنية التشغيلية من خلال لوحة سياسة موحدة.

حسب المستخدم النهائي: استثمار الرعاية الصحية يرتفع بعد انتهاكات متكررة

الخدمات المصرفية والمالية والتأمين احتفظت بالقيادة بحصة 24% في 2024 بسبب تفويضات حماية البيانات الصارمة والأهمية النظمية لشبكات الدفع. الرعاية الصحية، ومع ذلك، ستتوسع بمعدل نمو سنوي مركب 16.40%، الأسرع بين القطاعات المُتتبعة. بعد حادثة Change Healthcare، 94% من المستشفيات التي استطلعتها الجمعية الأمريكية للمستشفيات عززت ميزانيات الأمن السيبراني، مُعطية الأولوية لتجزئة الأجهزة الطبية وتسجيل المخاطر المستمر لموردي الطرف الثالث. منصات الأمان المُعرفة بالبرمجيات تناسب هذه المتطلبات من خلال أتمتة أدلة تدقيق HIPAA وعزل نقاط النهاية المشبوهة ديناميكياً دون تعطيل رعاية المرضى.

القطاعات الأخرى-الاتصالات، التجارة الإلكترونية، الطاقة، والخدمات العامة-تواصل توسيع الاعتماد مع عمليات طرح 5G ونمو التجارة الإلكترونية وتنظيم البنية التحتية الحيوية يشحذ الحاجة للدفاعات القابلة للبرمجة. كل حالة استخدام جديدة توسع أكثر سوق الأمان المُعرَّف بالبرمجيات القابل للاستهداف الإجمالي.

ملاحظة: حصص القطاعات لجميع القطاعات الفردية متاحة عند شراء التقرير

حسب المكون: الخدمات تكتسب زخماً وسط قيادة البرمجيات

حجم سوق الأمان المُعرَّف بالبرمجيات لمنصات البرمجيات بقي مهيمناً عند 8.1 مليار دولار أمريكي في 2024، متُرجماً إلى حصة إيرادات 63%. إلا أن قطاع الخدمات الفرعي مُعد للتقدم بمعدل نمو سنوي مركب 15.60% حتى 2030، متجاوزاً نمو التراخيص الأساسية. المؤسسات تدرك أن أتمتة السياسات ونمذجة التهديدات وتخصصات البنية التحتية ككود تتطلب مهارات تفتقر إليها الفرق الداخلية غالباً. نتيجة لذلك، متخصصو الكشف والاستجابة المداران يرون طلباً متزايداً على توظيف المشاريع والمراقبة المستمرة وتوثيق الامتثال.

شركاء الخدمات المهنية يملؤون هذه الفجوة من خلال تصميم مخططات الثقة المعدومة ورسم العمليات التجارية على الشبكات المُجزأة مجهرياً وترميز تكاملات سير العمل التي تنسق استجابة الحوادث. موردون مثل سيسكو عمقوا محافظ الخدمات عندما أغلقوا استحواذ Splunk بقيمة 28 مليار دولار أمريكي في مارس 2025، دامجين التحليلات مع العروض الاستشارية العملية. هذا الاقتران يساعد العملاء على ترشيد انتشار الأدوات ومواكبة التنظيمات المتطورة، مما يعمق أكثر فرصة خدمة سوق الأمان المُعرَّف بالبرمجيات.

التحليل الجغرافي

استحوذت أمريكا الشمالية على 38% من إيرادات 2024، مدعومة بالعمل الفيدرالي الحاسم. وزارة الدفاع الأمريكية خصصت 504.9 مليون دولار أمريكي لعمليات DISA السيبرانية للسنة المالية 2025، مع تفويض لبناء هياكل مرجعية للثقة المعدومة تتموج في أنظمة المقاولين البيئية. مجالس إدارة الشركات تعكس تلك العجلة: إجمالي إنفاق الأمن السيبراني في المنطقة نما 15% سنوياً، مدعوماً بأوامر البيت الأبيض التنفيذية التي تتطلب فواتير مواد البرمجيات والمراقبة المستمرة عبر سلسلة التوريد الفيدرالية. [3]U.S. Department of Defense, "Fiscal Year 2025 Budget Estimates," comptroller.defense.gov

أوروبا تجلس في المركز الثاني لكنها تحقق تسارعاً صحياً مع محاذاة سوق الأمان المُعرَّف بالبرمجيات مع التشريع الشامل. قانون المرونة السيبرانية الذي يدخل حيز التنفيذ في ديسمبر 2027 يُلزم المصنعين بتصميم منتجات مع الأمان مدمج من اليوم الأول. تدابير تكميلية مثل قانون المرونة التشغيلية الرقمية (للتمويل) وNIS2 (للخدمات الأساسية) تمدد التزامات مشابهة عبر الاقتصاد. المؤسسات لذلك تتقارب على محركات سياسة قابلة للبرمجة قادرة على إثبات الامتثال في الوقت الفعلي لهيئات إشرافية متعددة. [4]European Union, "Cyber Resilience Act," digital-strategy.ec.europa.eu

آسيا والمحيط الهادئ هي رائدة النمو، مُعدة لتسجيل معدل نمو سنوي مركب 14.90% حتى 2030. أوزان التصنيع الثقيلة في الصين واليابان وكوريا الجنوبية تتابع برامج الصناعة 4.0 التي تعرض شبكات التقنية التشغيلية لتهديدات الإنترنت. الحكومات تستجيب بأطر قطاعية محددة تنصح بالتجزئة المجهرية والثقة المعدومة، دافعة مشاريع جديدة. قانون حماية البيانات الشخصية الرقمية في الهند يرفع بالمثل المقاييس لمشغلي الرعاية الصحية والتجارة الإلكترونية. مجتمعة، هذه التحركات توسع الحصة الإقليمية من سوق الأمان المُعرَّف بالبرمجيات العالمي.

الشرق الأوسط وأفريقيا وأمريكا الجنوبية متبنون ناشئون. مُصدرو الطاقة يطلبون أنظمة تحكم مصافي آمنة بالتصميم، بينما المنظمون الماليون البرازيليون ينشرون إرشادات أمان صارمة للخدمات المصرفية المفتوحة. رغم أن الإنفاق المطلق يبقى أقل، معدلات النمو العالية تجعل هذه الجغرافيات جاذبة لموردي السحابة الأصليين الباحثين عن فرص مساحة خضراء.

المشهد التنافسي

سوق الأمان المُعرَّف بالبرمجيات مُتركز باعتدال إلا أنه متنافس بشراسة. لاعبو الشبكات الراسخون-بالو ألتو نتووركس، فورتينت، سيسكو، وتشيك بوينت-يستفيدون من ASICs المملوكة وأنظمة التشغيل الموحدة لحزم ضوابط الشبكة ونقطة النهاية والسحابة تحت ترخيص موحد. تكامل سيسكو 2025 لSplunk يقوي وضع التحليلات، مُزاوجاً استيعاب السجلات مع خطاطيف أتمتة الوقت الفعلي. Fabric الأمان من فورتينت يتبع مساراً مشابهاً، مُثبتاً حواف الثقة المعدومة على سيليكون منزلي الصنع للفحص عالي الإنتاجية.

المتحدون الأصليون السحابيون مثل Zscaler وCrowdStrike وNetskope يتمايزون من خلال هياكل متعددة المستأجرين تتوسع فورياً دون أجهزة عملاء. خارطة طريق Zscaler للسنة المالية 2025 تؤكد منع فقدان البيانات المضمن والتجزئة المجهرية مباشرة إلى السحابة. CrowdStrike يمدد وحدات Falcon إلى رؤية وقت تشغيل Kubernetes، مُترجماً قياس عن بُعد نقطة النهاية إلى سياسات خاصة بأحمال العمل.

الاستحواذات الاستراتيجية تُسرع دورات الابتكار. شراء سوفوس المتأخر لعام 2024 لSecureworks يوسع محفظة الكشف المدار، بينما تحديثات Darktrace 2025 تضيف حلقات شبكة التعافي الذاتي وأدوات التصور المرجحة بالمخاطر. المستثمرون يواصلون تمويل ناشئات الحلول النقطية التي تملأ فجوات في التجزئة المتمركزة حول الهوية وإدارة أذونات السحابة والبحث عن تهديدات التقنية التشغيلية، مضمنين تدفقاً ثابتاً من الميزات المتخصصة في الحزم الأوسع.

التمايز بين الموردين الآن يعتمد أقل على دقة الكشف الخام وأكثر على مدى سلاسة تكامل الضوابط في أنابيب DevOps. واجهات برمجة التطبيقات REST المفتوحة ومقدمو Terraform وتنسيق سير العمل يقودون تفضيل المشتري. خلال فترة التوقع، من المتوقع أن تعزز المنصة حصص السوق أكثر مع تقليل المؤسسات انتشار الأدوات، لكن مساحة مكانية كافية تبقى للمبتكرين الذين يعالجون عزل الحاويات والمصادقة من آلة إلى آلة واستعداد التشفير ما بعد الكم.

قادة صناعة الأمان المُعرَّف بالبرمجيات

-

بالو ألتو نتووركس

-

سيسكو سيستمز

-

فورتينت

-

VMware (برودكوم)

-

تشيك بوينت سوفتوير

- *تنويه: لم يتم فرز اللاعبين الرئيسيين بترتيب معين

التطورات الصناعية الحديثة

- مايو 2025: برودكوم سجلت إيرادات 14.9 مليار دولار أمريكي في الربع الأول من 2025، مسلطة الضوء على انتصارات VMware Cloud Foundation في حسابات فيدرالية ومؤسسية، مؤكدة التحول نحو حزم مُعرفة بالبرمجيات متكاملة

- أبريل 2025: سيسكو كشفت عن التحقق الفوري من الهجمات والطب الشرعي الآلي لXDR في RSAC 2025، إلى جانب شراكة ServiceNow التي تربط تنبيهات الأمان بلوحات قيادة مخاطر المؤسسة

- أبريل 2025: Darktrace وسعت ميزات الاستجابة المستقلة ضمن منتج كشف واستجابة الشبكة وأضافت تكاملات مع Netskope وZscaler للرؤية الموحدة للعمل الهجين

نطاق تقرير سوق الأمان المُعرَّف بالبرمجيات العالمي

- الأمان المُعرف بالبرمجيات يُمكن تنفيذ الأمان الديناميكي في الشبكة من خلال متحكم مدفوع بالبرمجيات أو تطبيق. مثل هذا النموذج الأمني يساعد في حماية عدة قضايا متعلقة بالأمان، مثل تجزئة الشبكة واكتشاف التهديدات وتنبيه الاختراق وتحكم الوصول، والتي تُنظم وتُدار بواسطة برمجيات الأمان. سوق الأمان المُعرَّف بالبرمجيات مُقسم حسب النوع (الكتلة، الملف، الكائن، والبنية التحتية فائقة التقارب)، حجم المؤسسة (المؤسسة الصغيرة والمتوسطة، والمؤسسة الكبيرة)، صناعات المستخدم النهائي (الخدمات المصرفية والمالية والتأمين، الاتصالات، تقنية المعلومات، الحكومة، أخرى)، والجغرافيا (أمريكا الشمالية، أوروبا، آسيا والمحيط الهادئ، أمريكا اللاتينية، والشرق الأوسط وأفريقيا). أحجام السوق والتوقعات مقدمة من حيث القيمة (مليون دولار أمريكي) لجميع القطاعات المذكورة أعلاه.

| البرمجيات |

| الخدمات |

| في المقر |

| السحابة العامة |

| السحابة الخاصة |

| السحابة الهجينة |

| أمان الشبكة |

| أمان نقطة النهاية |

| أمان التطبيقات |

| أمان السحابة / الحاويات |

| أخرى |

| المؤسسات الصغيرة والمتوسطة |

| المؤسسات الكبيرة |

| الخدمات المصرفية والمالية والتأمين |

| الاتصالات وتقنية المعلومات |

| الرعاية الصحية |

| الحكومة والدفاع |

| التجارة الإلكترونية والتجزئة |

| الطاقة والمرافق |

| أخرى |

| أمريكا الشمالية | الولايات المتحدة |

| كندا | |

| المكسيك | |

| أوروبا | المملكة المتحدة |

| ألمانيا | |

| فرنسا | |

| إيطاليا | |

| بقية أوروبا | |

| آسيا والمحيط الهادئ | الصين |

| اليابان | |

| الهند | |

| كوريا الجنوبية | |

| بقية آسيا والمحيط الهادئ | |

| الشرق الأوسط | إسرائيل |

| المملكة العربية السعودية | |

| الإمارات العربية المتحدة | |

| تركيا | |

| بقية الشرق الأوسط | |

| أفريقيا | جنوب أفريقيا |

| مصر | |

| بقية أفريقيا | |

| أمريكا الجنوبية | البرازيل |

| الأرجنتين | |

| بقية أمريكا الجنوبية |

| حسب المكون | البرمجيات | |

| الخدمات | ||

| حسب نموذج النشر | في المقر | |

| السحابة العامة | ||

| السحابة الخاصة | ||

| السحابة الهجينة | ||

| حسب نوع الأمان | أمان الشبكة | |

| أمان نقطة النهاية | ||

| أمان التطبيقات | ||

| أمان السحابة / الحاويات | ||

| أخرى | ||

| حسب حجم المنظمة | المؤسسات الصغيرة والمتوسطة | |

| المؤسسات الكبيرة | ||

| حسب المستخدم النهائي | الخدمات المصرفية والمالية والتأمين | |

| الاتصالات وتقنية المعلومات | ||

| الرعاية الصحية | ||

| الحكومة والدفاع | ||

| التجارة الإلكترونية والتجزئة | ||

| الطاقة والمرافق | ||

| أخرى | ||

| حسب الجغرافيا | أمريكا الشمالية | الولايات المتحدة |

| كندا | ||

| المكسيك | ||

| أوروبا | المملكة المتحدة | |

| ألمانيا | ||

| فرنسا | ||

| إيطاليا | ||

| بقية أوروبا | ||

| آسيا والمحيط الهادئ | الصين | |

| اليابان | ||

| الهند | ||

| كوريا الجنوبية | ||

| بقية آسيا والمحيط الهادئ | ||

| الشرق الأوسط | إسرائيل | |

| المملكة العربية السعودية | ||

| الإمارات العربية المتحدة | ||

| تركيا | ||

| بقية الشرق الأوسط | ||

| أفريقيا | جنوب أفريقيا | |

| مصر | ||

| بقية أفريقيا | ||

| أمريكا الجنوبية | البرازيل | |

| الأرجنتين | ||

| بقية أمريكا الجنوبية | ||

الأسئلة الرئيسية المُجاب عليها في التقرير

ما هو الحجم الحالي لسوق الأمان المُعرَّف بالبرمجيات؟

يُقدر بـ 12.9 مليار دولار أمريكي في 2025 ومتوقع الوصول إلى 26.91 مليار دولار أمريكي بحلول 2030.

أي قطاع مكون ينمو بأسرع وتيرة؟

الخدمات، متوسعة بمعدل نمو سنوي مركب 15.60% مع بحث الشركات عن خبرة خارجية لتفعيل سياسات الثقة المعدومة والسحب المتعددة.

لماذا آسيا والمحيط الهادئ هي المنطقة الأسرع نمواً؟

رقمنة التصنيع واستراتيجيات الأمن السيبراني الوطنية والاعتماد السريع للسحابة يرفع الطلب الإقليمي، دافعاً معدل نمو سنوي مركب 14.90%.

كيف تؤثر هيكلة الثقة المعدومة على قرارات الشراء؟

تتطلب التحقق المستمر والتجزئة الدقيقة، وكلاهما يفضل منصات الأمان القابلة للبرمجة على الأجهزة التقليدية.

ما تحدي فجوة المهارات التي تواجه النشر؟

نقص محترفي DevSecOps يرفع تكاليف المشاريع ويبطئ العمليات، دافعاً العديد من المنظمات لتوظيف مقدمي خدمات مدارة.

أي قطاع عمودي متوقع أن يشهد أعلى نمو حتى 2030؟

الرعاية الصحية، بمعدل نمو سنوي مركب 16.40%، مع تقوية المستشفيات للدفاعات بعد انتهاكات بارزة.

آخر تحديث للصفحة في: