Размер и доля рынка аналитики безопасности

Анализ рынка аналитики безопасности от Mordor Intelligence

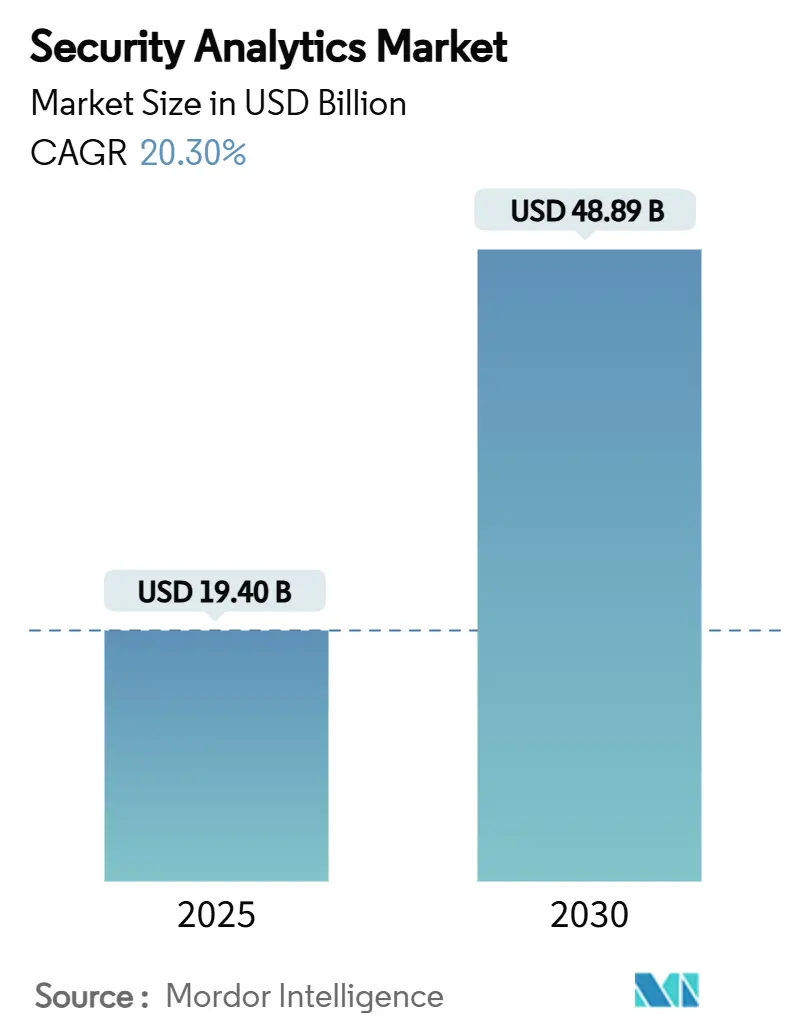

Рынок аналитики безопасности оценивается в 19,40 млрд долларов США в 2025 году и прогнозируется достигнуть 48,89 млрд долларов США к 2030 году, развиваясь с CAGR 20,30%. Рост отражает стремление предприятий нейтрализовать сложные кибератаки с помощью платформ на базе ИИ, которые анализируют миллиарды событий в режиме реального времени. Рост обусловлен взрывным увеличением IoT-конечных точек, проектами цифровой трансформации с приоритетом облачных технологий и ужесточением режимов соответствия, требующих автоматизированной аналитики. Спрос дополнительно усиливается консолидацией платформ: крупные поставщики теперь объединяют SIEM, SOAR, UEBA и анализ угроз в единые комплекты для упрощения операций и борьбы с разрастанием инструментов. CrowdStrike, Palo Alto Networks, Microsoft, IBM и Cisco активно конкурируют по широте аналитики, скорости и нативной автоматизации, в то время как нишевые специалисты сохраняют позиции благодаря дифференцированным моделям ИИ и облачным архитектурам.

Ключевые выводы отчета

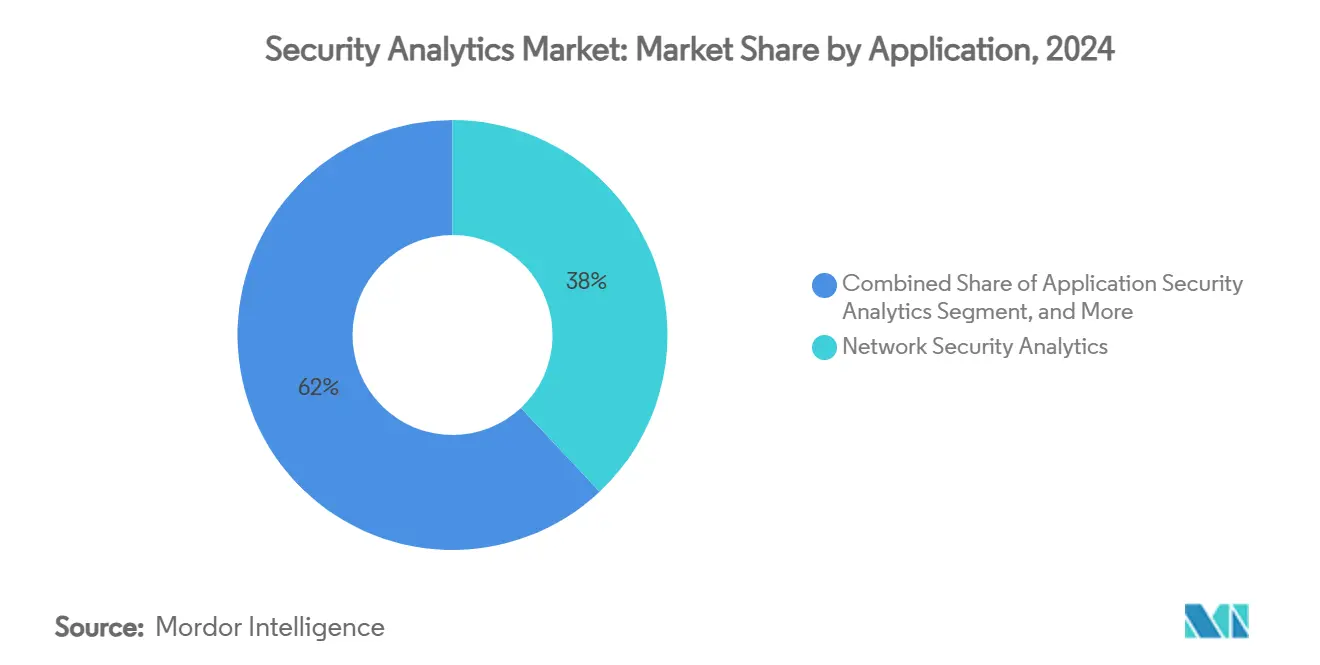

- По применению аналитика сетевой безопасности лидировала с 38% доли рынка аналитики безопасности в 2024 году; прогнозируется рост аналитики облачной безопасности на 17,6% CAGR до 2030 года.

- По развертыванию локальные модели занимали 54,5% доли размера рынка аналитики безопасности в 2024 году, в то время как облачное развертывание планируется расширить на 21% CAGR к 2030 году.

- По размеру организации крупные предприятия составили 69% выручки в 2024 году, тогда как малые и средние предприятия планируется развивать на 16% CAGR до 2030 года.

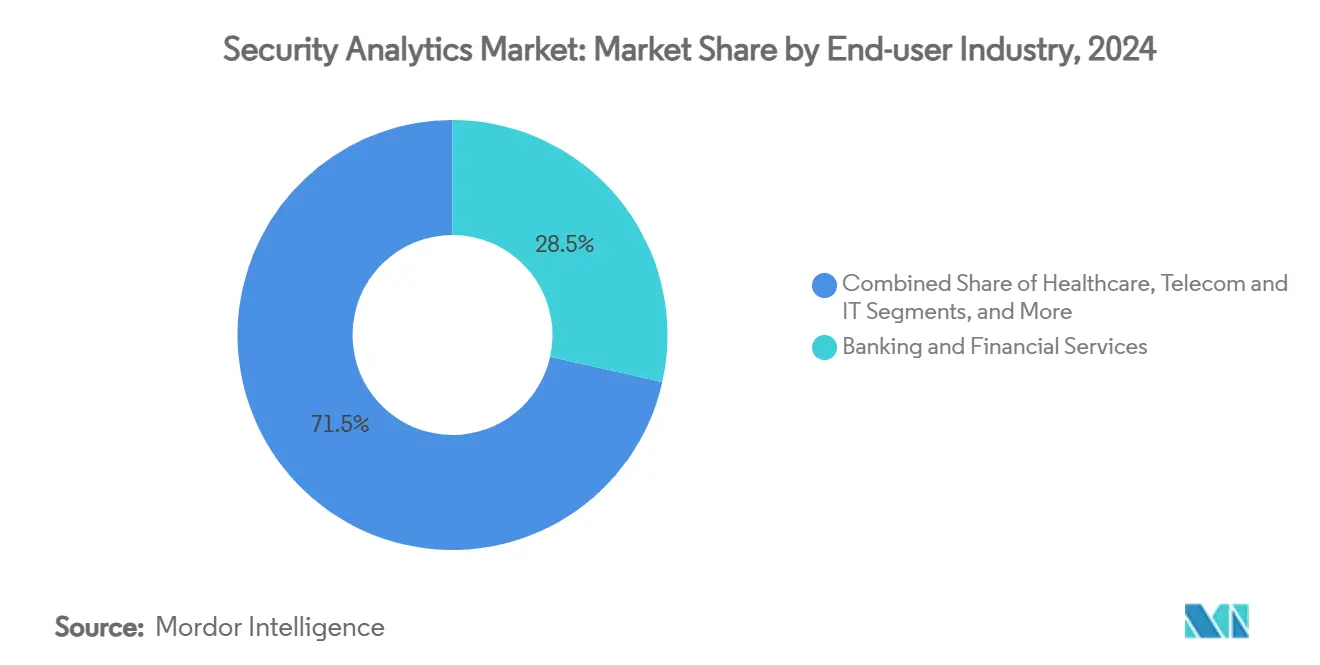

- По конечному пользователю банковские и финансовые услуги захватили 28,5% доли рынка аналитики безопасности в 2024 году; здравоохранение будет ускоряться на 16,6% CAGR к 2030 году.

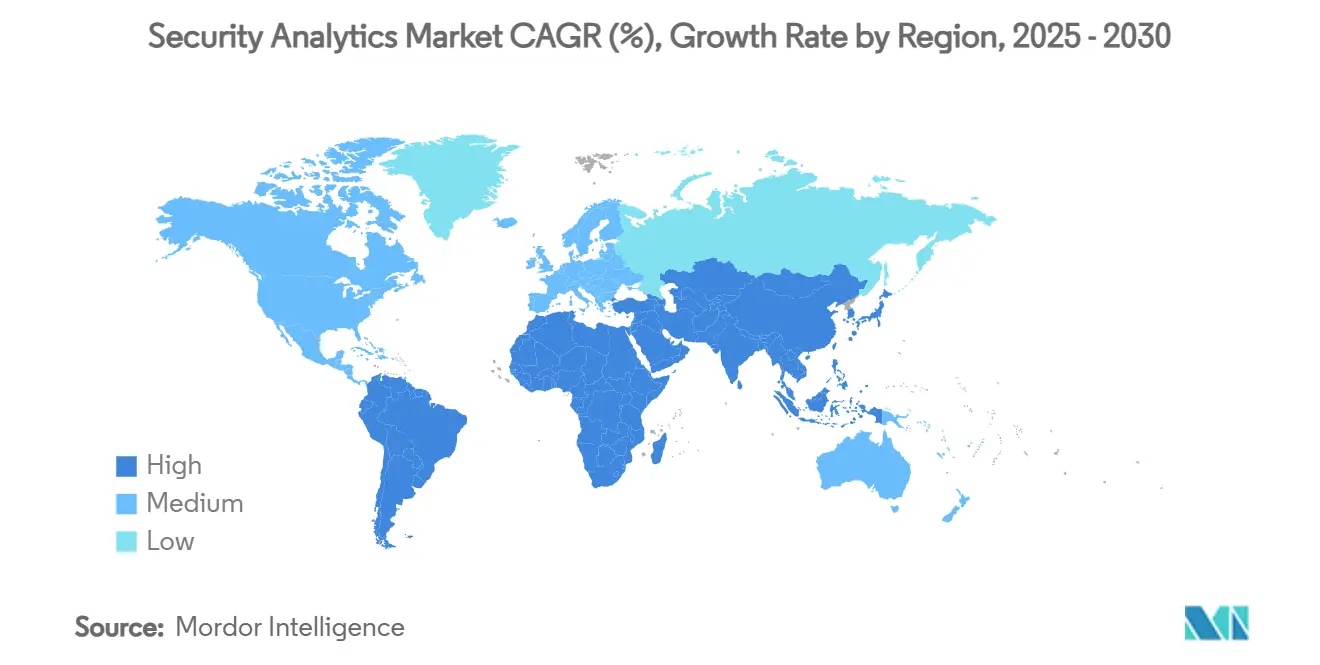

- По географии Северная Америка сохранила 42% долю выручки в 2024 году; прогнозируется, что Азиатско-Тихоокеанский регион зарегистрирует 13,8% CAGR к 2030 году.

Глобальные тенденции и аналитика рынка аналитики безопасности

Анализ влияния движущих сил

| Движущая сила | (~) % влияние на прогноз CAGR | Географическая релевантность | Временные рамки воздействия |

|---|---|---|---|

| Сложность ландшафта киберугроз | +4.2% | Глобальная, с повышенным воздействием в Северной Америке и ЕС | Среднесрочная (2-4 года) |

| Взрывной рост IoT и BYOD-конечных точек | +3.8% | Ядро Азиатско-Тихоокеанского региона, распространение на Северную Америку и ЕС | Долгосрочная (≥ 4 лет) |

| Программы цифровой трансформации с приоритетом облачных технологий | +5.1% | Глобальная, возглавляемая Северной Америкой и ЕС, ускоряющаяся в Азиатско-Тихоокеанском регионе | Краткосрочная (≤ 2 лет) |

| Расширение глобальных режимов соответствия кибербезопасности | +3.4% | ЕС и Северная Америка основные, распространяющиеся на Азиатско-Тихоокеанский регион и БВ и А | Среднесрочная (2-4 года) |

| Появление полиморфного вредоносного ПО на основе ИИ | +2.7% | Глобальная, изначально сконцентрированная на развитых рынках | Среднесрочная (2-4 года) |

| Всплеск неуправляемых машинно-машинных идентичностей | +2.9% | Глобальная, особенно в производственных и IoT-интенсивных секторах | Долгосрочная (≥ 4 лет) |

| Источник: Mordor Intelligence | |||

Сложность ландшафта киберугроз

Государственные акторы теперь развертывают автоматизированные цепочки инструментов, которые обходят защиту на основе сигнатур, подталкивая предприятия к поведенческой аналитике, которая обнаруживает латеральное движение и эксплойты нулевого дня. ФБР сообщило о всплеске государственных атак на телекоммуникационных операторов, направленных на наблюдение и извлечение данных. [1]RSM US, "Nation-State Threat Landscape," rsmus.comКоманды безопасности поэтому предпочитают платформы с моделями машинного обучения, которые самостоятельно изучают сетевые базовые линии и отмечают аномальные пути за миллисекунды. Поставщики интегрируют UEBA и каналы анализа угроз непосредственно в движки SIEM, сокращая время пребывания и улучшая среднее время обнаружения. Эта гонка вооружений вознаграждает поставщиков, способных непрерывно переобучать модели без ручной разработки признаков.

Взрывной рост IoT и BYOD-конечных точек

Промышленные датчики, медицинские устройства и ноутбуки для удаленной работы раздули поверхность атак, делая периметральные средства контроля неэффективными. Исследование в Scientific Reports показало, что более 60% организаций пострадали от внутренних угроз, связанных с неуправляемыми устройствами. [2]Scientific Reports, "Behavioral Analysis of Insider Threats," nature.com Современная аналитика поглощает телеметрию от OT-шлюзов, мобильных EDR-агентов и граничных узлов, применяя обучение без учителя для классификации поведения устройств. Граничная обработка сокращает задержку и поддерживает работу операций при обрыве соединения. Поставщики теперь встраивают легкие агенты в прошивку и объединяют их с облачной графовой аналитикой для корреляции аномалий в парках миллионов конечных точек.

Программы цифровой трансформации с приоритетом облачных технологий

Стратегии lift-and-shift и внедрение SaaS на зеленом поле ускоряют переход от локальных SIEM к облачной аналитике. Сотрудничество AT&T-Palo Alto Networks объединяет подключение с обнаружением угроз в режиме реального времени внутри единой SASE-структуры. [3]AT&T, "AT&T and Palo Alto Networks Deliver SASE," att.com Облачные платформы эластично масштабируют поглощение логов и запускают модели ИИ без оборудования клиентов, обеспечивая непрерывную проверку по AWS, Azure и Google Cloud. Бессерверные и контейнерные рабочие нагрузки добавляют новые типы телеметрии - вызовы API, коммуникации sidecar и логи холодного старта - которые требуют специально созданных сборщиков данных и обогащения контекста при поступлении.

Расширение глобальных режимов соответствия кибербезопасности

Закон ЕС о киберустойчивости обязывает производителей устранять уязвимости подключенных устройств на протяжении всего их жизненного цикла, стимулируя спрос на аналитику, которая подтверждает устранение уязвимостей. [4]Secure Privacy, "EU Cyber Resilience Act Overview," secureprivacy.ai Финансовые регуляторы теперь настаивают на обнаружении аномалий в режиме реального времени для мошенничества, делая продвинутую аналитику неизбежной в банковских стеках. Экстерриториальная сфера действия GDPR принуждает к детализированным аудиторским следам и оркестрированной отчетности о доступе субъектов данных, поэтому поставщики встраивают модули соответствия и автоматическое создание доказательств в панели управления. Поскольку мандаты распространяются по здравоохранению, телекоммуникациям и критической инфраструктуре, покупатели предпочитают платформы, которые напрямую сопоставляют обнаружения с фреймворками, такими как NIS2, ISO 27001 и HIPAA.

Анализ влияния ограничений

| Ограничение | (~) % влияние на прогноз CAGR | Географическая релевантность | Временные рамки воздействия |

|---|---|---|---|

| Проблемы интеграции данных и разрастания инструментов | -2.8% | Глобальная, особенно острая в крупных предприятиях | Краткосрочная (≤ 2 лет) |

| Глобальная нехватка аналитиков SOC | -3.1% | Глобальная, наиболее серьезная в Северной Америке и ЕС | Среднесрочная (2-4 года) |

| Высокая усталость от оповещений и частота ложных срабатываний | -2.4% | Глобальная, сконцентрированная на зрелых рынках | Краткосрочная (≤ 2 лет) |

| Правила суверенитета данных, ограничивающие аналитику | -1.9% | ЕС основной, распространяющийся на Азиатско-Тихоокеанский регион и развивающиеся рынки | Долгосрочная (≥ 4 лет) |

| Источник: Mordor Intelligence | |||

Проблемы интеграции данных и разрастания инструментов

Большинство предприятий жонглируют 25-50 инструментами безопасности, которые выдают разрозненные схемы логов, заставляя использовать пользовательские парсеры и задерживая корреляцию. CSO Online сообщает, что накладные расходы на интеграцию истощают аналитические мощности и затемняют межвекторные атаки. Покупатели заменяют точечные решения на конвергентные аналитические пакеты, но страх перед привязкой к поставщику замедляет проекты замены. Поскольку миграция в облако усложняет сложность, платформы должны нормализовать локальный Syslog, метаданные облачных API и аудиторские следы SaaS внутри единого озера данных, или рискуют увековечить разрозненность.

Глобальная нехватка аналитиков SOC

ISC² оценивает дефицит рабочей силы в 4 миллиона практиков, оставляя многие развертывания аналитики безопасности недоиспользованными. TechXplore подчеркивает, что навыки продвинутой охоты на угрозы особенно дефицитны, продлевая реагирование на инциденты и завышая расходы на управляемые сервисы. Поставщики противодействуют автономной сортировкой, плейбуками на естественном языке и криминалистическими нарративами, генерируемыми ИИ, но покупателям все еще нужен персонал для проверки оповещений и настройки моделей. МСП чувствуют сжатие наиболее остро, направляя их к аутсорсингу MDR и полностью управляемым XDR-предложениям.

Сегментный анализ

По применению: сетевая безопасность доминирует в традиционной инфраструктуре

Аналитика сетевой безопасности сгенерировала 38% выручки 2024 года, подчеркивая непреходящую роль глубокой инспекции пакетов и анализа NetFlow на рынке аналитики безопасности. Аналитика облачной безопасности развивается с CAGR 17,6% к 2030 году, поскольку предприятия перемещают рабочие нагрузки за пределы локации и стремятся к видимости между облаками. Аналитика приложений, веб и конечных точек вместе расширяют покрытие обнаружения, в то время как модули внутренних угроз используют UEBA для профилирования поведения пользователей.

Конвергенция этих подсегментов подталкивает поставщиков к встраиванию сборщиков на основе микросервисов, которые поглощают разнообразную телеметрию в единые структуры данных. Платформы, предлагающие рекомендации по политикам, управляемые ИИ, и автоматизированное исправление, теперь достигают 59% снижения ложных срабатываний по сравнению с устаревшими движками правил. Интегрированные пакеты поэтому привлекают руководителей безопасности, стремящихся сократить шум оповещений при защите сетевых, прикладных и идентификационных слоев в одной консоли.

Примечание: Доли сегментов всех индивидуальных сегментов доступны при покупке отчета

По режиму развертывания: облачная трансформация ускоряется

Локальные реализации удерживали 54,5% выручки в 2024 году, отражая потопленные инвестиции и правила суверенных данных, которые держат чувствительные логи внутри файрволлов. Тем не менее, размер рынка аналитики безопасности для облачных развертываний прогнозируется расширить с CAGR 21% до 2030 года, поскольку фирмы принимают SASE и мандаты нулевого доверия. Гибридные модели появляются как прагматичный мост - критические логи остаются локальными, в то время как пиковый анализ происходит в безопасных облаках.

Архитектура нулевого доверия 2.0 Министерства обороны США нацелена на полное покрытие к 2027 году, опираясь на коммерческую облачную аналитику для масштабируемости. Лицензирование на основе потребления и управляемые конвейеры поглощения стирают барьеры капитальных расходов, соблазняя даже регулируемые отрасли разгружать задачи корреляции с высокой вычислительной интенсивностью. Поставщики также развертывают региональные облачные "ячейки" для соответствия директивам резидентности данных без ущерба для аналитической глубины.

По размеру организации: внедрение МСП стимулирует рост

Крупные предприятия составили 69% стоимости сектора в 2024 году, но МСП будут стимулировать инкрементальный рост с CAGR 16%. Облачная аналитика демократизирует инструментарий, объединяя датчики, хранилище и машинное обучение в подписочные уровни, доступные для небольших IT-команд. Techaisle отмечает, что 21% быстрорастущих МСП планировали увеличение бюджета на ≥15% для кибербезопасности в 2025 году.

Управляемые сервисы обнаружения и реагирования возглавляют список желаний МСП, потому что они устраняют необходимость в круглосуточном штатном расписании SOC. Европейские поставщики, такие как WithSecure, теперь адаптируют пакеты охоты на угрозы с помощью ИИ к покупателям среднего рынка, обеспокоенным местными требованиями конфиденциальности данных. В результате поставщики конкурируют по автоматизированным расследованиям, интуитивным интерфейсам и предложениям с фиксированной платой, согласованным с ограничениями денежного потока МСП.

По отрасли конечного пользователя: финансовые услуги лидируют, здравоохранение ускоряется

Банковские и финансовые услуги захватили 28,5% рынка аналитики безопасности в 2024 году, движимые мандатами по мошенничеству в режиме реального времени и высокими расходами на устранение нарушений. Здравоохранение самое быстрое с CAGR 16,6%, поскольку программы-вымогатели нацеливаются на электронные медицинские записи и непрерывность ухода за пациентами. Исследование IBM "Стоимость нарушения данных" показывает, что расходы на нарушения в здравоохранении в среднем составляют 4,88 млн долларов США, подталкивая провайдеров к обнаружению аномалий, управляемому ИИ.

Производство теперь занимает второе место по объему атак, мотивируя инвестиции в аналитику безопасности OT, которая картирует промышленные протоколы и обнаруживает подозрительные всплески команд. Правительственные, телекоммуникационные и розничные домены также ускоряют внедрение для соответствия исполнительным приказам нулевого доверия, защите ядра 5G и предотвращению омниканального мошенничества, соответственно.

Примечание: Доли сегментов всех индивидуальных сегментов доступны при покупке отчета

По размеру организации: МСП бросают вызов доминированию предприятий

Крупные предприятия внесли 58,8% выручки 2024 года, используя сложные цепочки инструментов и значительные бюджеты. МСП, однако, масштабируют внедрение быстрее с CAGR 21,2%, получая выгоду от облачных платформ на основе подписки, которые устраняют капитальные барьеры. Упрощенные рабочие процессы внедрения и предписывающие аналитические панели управления позволяют меньшим командам быстро действовать по приоритизированным оповещениям.

Поскольку поставщики адаптируют наборы функций и ценообразование к потребностям среднего рынка, рынок аналитики безопасности, вероятно, испытает более широкое географическое и вертикальное распространение, повышая общую устойчивость рынка.

Географический анализ

Северная Америка командовала 42% выручки в 2024 году, получая выгоду от значительных кибербюджетов и раннего внедрения SIEM с улучшенным ИИ. Федеральные директивы, такие как Исполнительный приказ 14028, принуждают к непрерывной диагностике и раскрытию, дополнительно стимулируя расходы.

Азиатско-Тихоокеанский регион прогнозируется расти с CAGR 13,8%, движимый миграциями в облако, скачками проникновения киберстрахования и поддерживаемыми правительством цифровыми программами. Gallagher Re сообщает о росте премий киберстрахования в Азиатско-Тихоокеанском регионе почти на 50% ежегодно. Австралия, Сингапур, Япония и Южная Корея возглавляют расходы, однако Индия и Китай добавляют наибольший объем новых развертываний, поскольку отечественные технологические чемпионы масштабируются глобально.

Латинская Америка нацелена на расширение ИТ-бюджета на 64% в 2025 году, приоритизируя аналитику, которая обрабатывает региональный средний показатель 1600 атак в секунду. Рост EMEA остается стабильным; Европа опирается на GDPR и предстоящий Закон о киберустойчивости, в то время как расходы на безопасность Ближнего Востока и Северной Африки планируется превысить 3 млрд долларов США в 2025 году, стимулируемые внедрением ИИ в нефтяных, газовых и правительственных секторах.

Конкурентный ландшафт

Рынок аналитики безопасности находится в умеренной консолидации. Топ-пять поставщиков - Microsoft, Palo Alto Networks, IBM, Cisco (после Splunk) и CrowdStrike удерживают значительную долю, в то время как десятки претендентов вводят инновации в нишевых функциях. Palo Alto Networks зафиксировала 4,8 млрд долларов США ARR безопасности нового поколения с ростом 15%, ссылаясь на платформенную стратегию. Приобретение Splunk компанией Cisco подняло выручку от безопасности на 117% до 2,1 млрд долларов США за счет интеграции телеметрии SIEM в SecureX.

Предложенная покупка Wiz компанией Google за 32 млрд долларов США подчеркивает аппетит гипермасштабов к облачной аналитике. Microsoft продолжила M&A, поглотив RiskIQ за 500 млн долларов США, добавив картирование внешней поверхности атак к своему SIEM Sentinel.

Появляющиеся соперники дифференцируются через графовые базы данных, генерацию плейбуков на основе LLM и граничную аналитику, сохраняющую конфиденциальность. Патенты QOMPLX на распределенные графовые вычисления ускоряют оценку рисков в 7,4× при сжатии хранилища. Технология GraphWeaver компании CrowdStrike заявляет о 99% точности корреляции оповещений на наборах данных петабайтного масштаба. Поставщики теперь публикуют метрики ROI - сокращение среднего времени реагирования и экономию аналитических часов - для привлечения внимания CFO и выигрыша замещений устаревших SIEM.

Лидеры отрасли аналитики безопасности

-

Alert Logic, Inc.

-

Broadcom Inc. (подразделение Symantec Enterprise)

-

Cisco Systems, Inc.

-

RSA Security LLC

-

Hewlett Packard Enterprise Company

- *Отказ от ответственности: основные игроки отсортированы в произвольном порядке

Последние отраслевые разработки

- Июнь 2025: Fortinet представила комплект безопасности рабочих мест на основе ИИ, защищающий электронную почту, браузеры и инструменты совместной работы.

- Май 2025: Palo Alto Networks зафиксировала 15% годовой рост выручки и всплеск ARR безопасности нового поколения на 34%.

- Май 2025: KDDI и NEC сформировали совместное кибербезопасностное предприятие, нацеленное на клиентов цепочки поставок и инфраструктуры.

- Апрель 2025: Aurascape запустилась с 50 млн долларов США для защиты конвейеров ИИ-приложений.

Глобальный охват отчета о рынке аналитики безопасности

Аналитика безопасности использует инструменты для сбора, объединения и анализа данных для наблюдения за безопасностью и обнаружения угроз. Данные аналитики безопасности могут собираться несколькими способами, включая сетевой трафик. Данные о поведении конечных точек и пользователей. С растущим использованием интернета как в развитых, так и в развивающихся странах, решения аналитики безопасности должны стать более широко принятыми, поскольку интернет теперь подключен ко всем технологиям в современном мире, предоставляя киберпреступникам более легкий доступ к данным.

Рынок аналитики безопасности сегментирован по применению (аналитика сетевой безопасности, аналитика безопасности приложений, аналитика веб-безопасности и аналитика безопасности конечных точек), отрасли конечного пользователя (здравоохранение, оборона и безопасность, банковские и финансовые услуги, телекоммуникации и ИТ) и географии (Северная Америка, Европа, Азиатско-Тихоокеанский регион, Латинская Америка, Ближний Восток и Африка). Размеры и прогнозы рынка представлены в денежном выражении (млрд долларов США) для всех вышеуказанных сегментов.

| Аналитика сетевой безопасности |

| Аналитика безопасности приложений |

| Аналитика веб-безопасности |

| Аналитика безопасности конечных точек |

| Аналитика облачной безопасности |

| Аналитика внутренних угроз |

| Локальное |

| Облачное |

| Гибридное |

| Крупные предприятия |

| Малые и средние предприятия |

| Банковские и финансовые услуги |

| Здравоохранение |

| Оборона и безопасность |

| Телекоммуникации и ИТ |

| Розничная торговля и электронная коммерция |

| Производство |

| Правительство |

| Северная Америка | Соединенные Штаты | |

| Канада | ||

| Мексика | ||

| Европа | Соединенное Королевство | |

| Германия | ||

| Франция | ||

| Италия | ||

| Испания | ||

| Россия | ||

| Остальная Европа | ||

| Азиатско-Тихоокеанский регион | Китай | |

| Индия | ||

| Япония | ||

| Южная Корея | ||

| Австралия | ||

| Остальная часть Азиатско-Тихоокеанского региона | ||

| Южная Америка | Бразилия | |

| Аргентина | ||

| Остальная Южная Америка | ||

| Ближний Восток и Африка | Ближний Восток | Саудовская Аравия |

| Объединенные Арабские Эмираты | ||

| Турция | ||

| Остальной Ближний Восток | ||

| Африка | Южная Африка | |

| Нигерия | ||

| Остальная Африка | ||

| По применению | Аналитика сетевой безопасности | ||

| Аналитика безопасности приложений | |||

| Аналитика веб-безопасности | |||

| Аналитика безопасности конечных точек | |||

| Аналитика облачной безопасности | |||

| Аналитика внутренних угроз | |||

| По режиму развертывания | Локальное | ||

| Облачное | |||

| Гибридное | |||

| По размеру организации | Крупные предприятия | ||

| Малые и средние предприятия | |||

| По отрасли конечного пользователя | Банковские и финансовые услуги | ||

| Здравоохранение | |||

| Оборона и безопасность | |||

| Телекоммуникации и ИТ | |||

| Розничная торговля и электронная коммерция | |||

| Производство | |||

| Правительство | |||

| По географии | Северная Америка | Соединенные Штаты | |

| Канада | |||

| Мексика | |||

| Европа | Соединенное Королевство | ||

| Германия | |||

| Франция | |||

| Италия | |||

| Испания | |||

| Россия | |||

| Остальная Европа | |||

| Азиатско-Тихоокеанский регион | Китай | ||

| Индия | |||

| Япония | |||

| Южная Корея | |||

| Австралия | |||

| Остальная часть Азиатско-Тихоокеанского региона | |||

| Южная Америка | Бразилия | ||

| Аргентина | |||

| Остальная Южная Америка | |||

| Ближний Восток и Африка | Ближний Восток | Саудовская Аравия | |

| Объединенные Арабские Эмираты | |||

| Турция | |||

| Остальной Ближний Восток | |||

| Африка | Южная Африка | ||

| Нигерия | |||

| Остальная Африка | |||

Ключевые вопросы, отвеченные в отчете

Какова текущая стоимость рынка аналитики безопасности?

Рынок аналитики безопасности составляет 19,40 млрд долларов США в 2025 году и прогнозируется подняться до 48,89 млрд долларов США к 2030 году.

Какой сегмент применения растет быстрее всего в аналитике безопасности?

Аналитика облачной безопасности самая быстрая, регистрируя прогнозируемый CAGR 17,6% до 2030 года.

Почему МСП быстро внедряют аналитику безопасности?

Облачные платформы снижают первоначальные расходы и автоматизируют надзор, позволяя МСП получить доступ к защите корпоративного уровня без выделенных команд SOC.

Какой регион покажет самый высокий темп роста?

Ожидается, что Азиатско-Тихоокеанский регион зафиксирует CAGR 13,8% на фоне ускоренной цифровизации, внедрения киберстрахования и регулятивного фокуса.

Как поставщики решают проблему дефицита талантов SOC?

Поставщики интегрируют сортировку, управляемую ИИ, плейбуки на естественном языке и сервисы управляемого обнаружения для снижения зависимости от дефицитных внутренних аналитиков.

Какое влияние окажут законы о суверенитете данных на модели развертывания?

Поставщики развертывают региональные центры обработки данных и узлы граничной аналитики для соответствия мандатам резидентности при поддержании обнаружения угроз в режиме реального времени.

Последнее обновление страницы: