Taille et part du marché de la forensique réseau

Analyse du marché de la forensique réseau par Mordor Intelligence

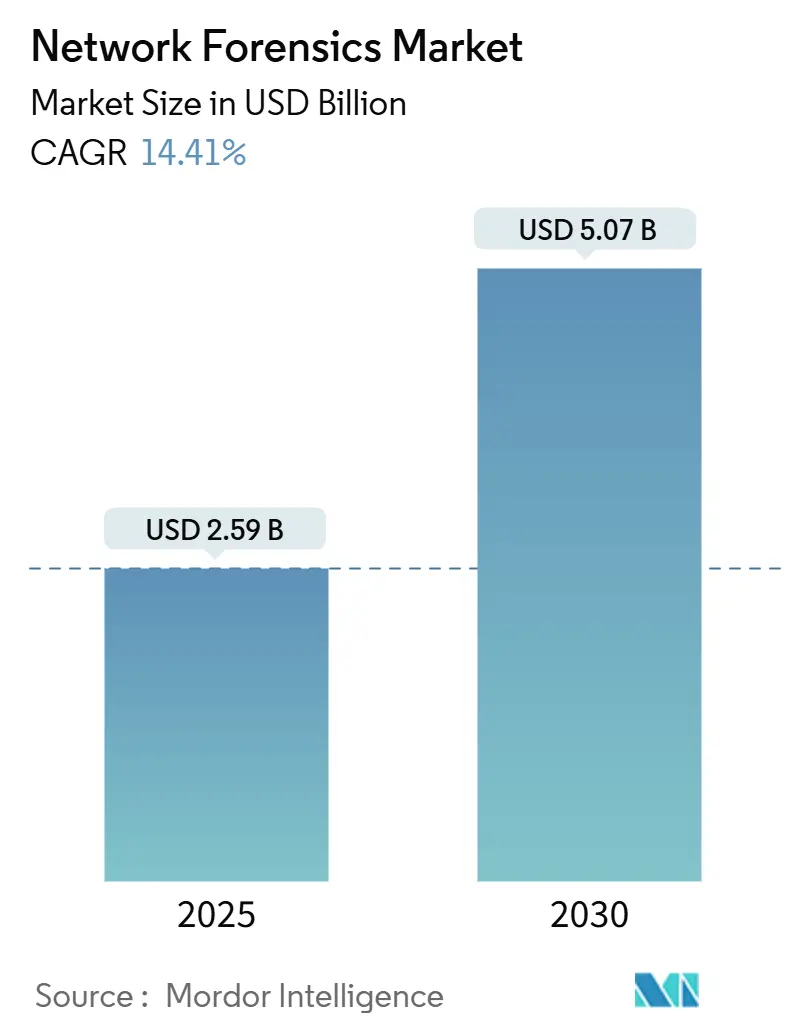

La taille du marché de la forensique réseau est évaluée à 2,59 milliards USD en 2025 et devrait atteindre 5,07 milliards USD d'ici 2030, progressant à un TCAC de 14,41 %. La courbe d'adoption est abrupte car la visibilité au niveau des paquets est devenue indispensable pour le diagnostic rapide des violations, la déclaration réglementaire et la conformité à l'assurance cyber. L'élan des dépenses est particulièrement fort là où le trafic cloud hybride, les déploiements 5G et les flux chiffrés est-ouest exposent des angles morts que les outils de périmètre traditionnels négligent. Les fournisseurs intègrent donc les fonctionnalités forensiques dans les plateformes de détection et de réponse réseau (NDR), réduisant la prolifération d'outils et diminuant le temps moyen de réponse. La demande est également soutenue par les assureurs qui exigent désormais des preuves de paquets pour la validation des réclamations et par les régulateurs tels que la SEC et la loi européenne sur la résilience opérationnelle numérique, qui exigent une divulgation d'incidents opportune et bien documentée.[1]Fortinet, "What Is The Digital Operational Resilience Act (DORA)?", www.fortinet.com

Principaux points du rapport

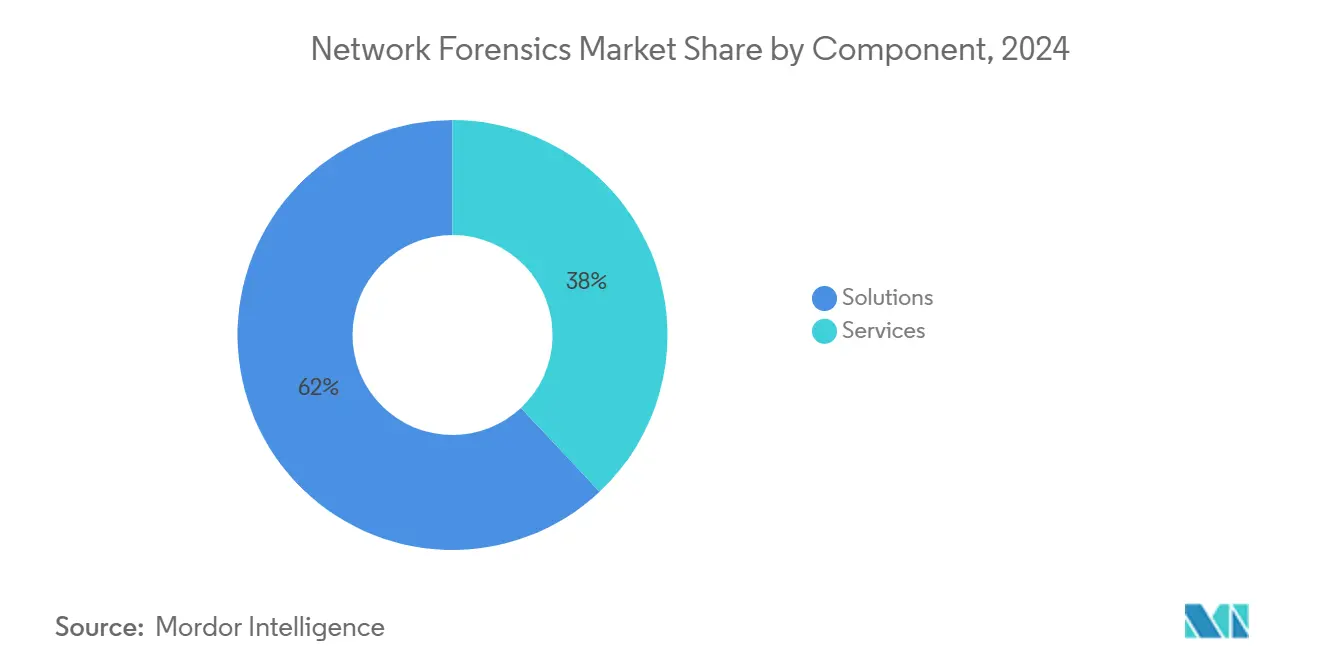

- Par composant, les solutions ont dominé avec 62 % de la part du marché de la forensique réseau en 2024, tandis que les services devraient croître à un TCAC de 18 % jusqu'en 2030.

- Par modèle de déploiement, les installations sur site détenaient 53 % de la taille du marché de la forensique réseau en 2024 ; les options hébergées dans le cloud devraient croître à un TCAC de 22,5 % entre 2025-2030.

- Par taille d'organisation, les grandes entreprises commandaient 58 % de part de la taille du marché de la forensique réseau en 2024 ; les petites et moyennes entreprises (PME) enregistrent la croissance la plus rapide à 19,3 % de TCAC jusqu'en 2030.

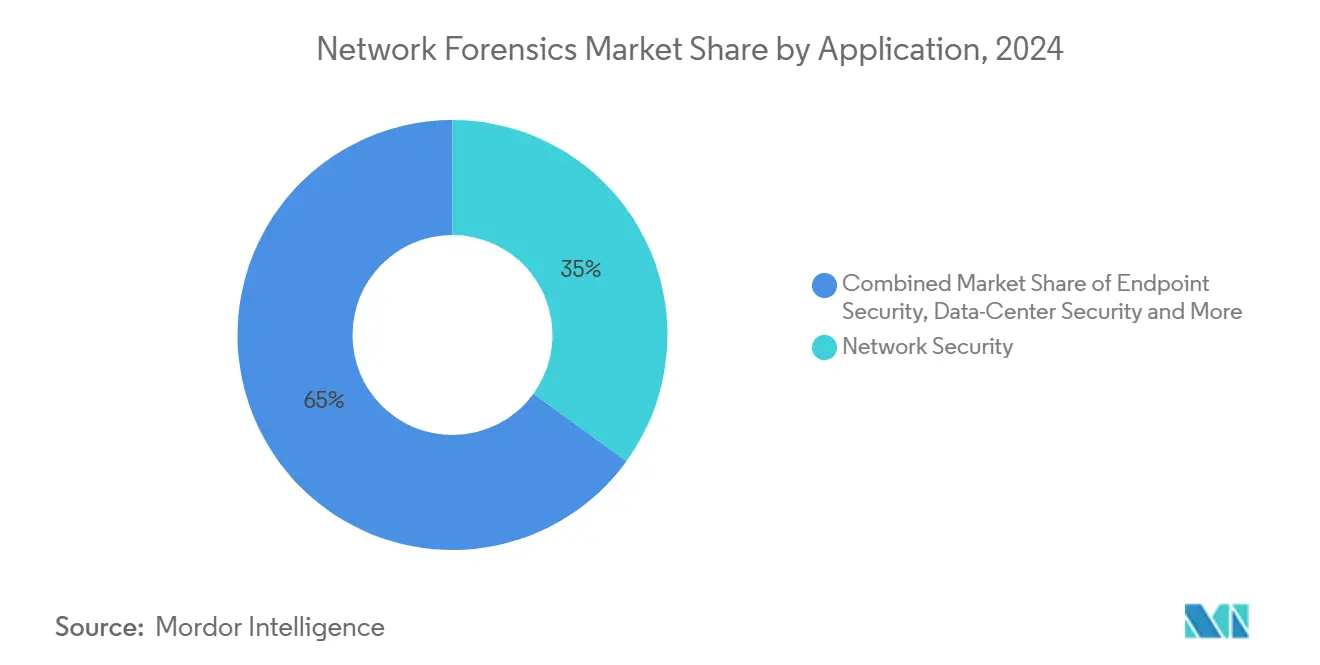

- Par application, la sécurité réseau représentait 35 % de la part du marché de la forensique réseau en 2024, tandis que la sécurité des terminaux devrait augmenter à un TCAC de 21 % jusqu'en 2030.

- Par secteur d'utilisateur final, le BFSI était en tête avec 28 % de part de revenus en 2024 ; la santé progresse à un TCAC de 17,5 % jusqu'en 2030.

Tendances et perspectives du marché mondial de la forensique réseau

Analyse d'impact des facteurs

| Facteur | (~) % Impact sur la prévision TCAC | Pertinence géographique | Calendrier d'impact |

|---|---|---|---|

| Prolifération des besoins de visibilité du trafic informatique cloud et hybride | +3.2% | Mondial (Amérique du Nord et Europe au cœur) | Moyen terme (2-4 ans) |

| Fréquence et sophistication croissantes des cyberattaques | +4.1% | Mondial | Court terme (≤ 2 ans) |

| Mandats stricts de déclaration de violations (RGPD, SEC, DORA) | +2.8% | Amérique du Nord et UE, retombées vers APAC | Moyen terme (2-4 ans) |

| Convergence de NDR et forensique réduisant la prolifération d'outils | +1.9% | Mondial, adoption précoce en Amérique du Nord | Moyen terme (2-4 ans) |

| Déploiements 5G autonomes étendant la capture de trafic est-ouest | +1.5% | APAC, Amérique du Nord, Europe | Long terme (≥ 4 ans) |

| Politiques d'assurance cyber exigeant des preuves au niveau des paquets | +2.3% | Amérique du Nord et Europe, émergent APAC | Court terme (≤ 2 ans) |

| Source: Mordor Intelligence | |||

Prolifération des besoins de visibilité du trafic informatique cloud et hybride

La migration vers le cloud a dépassé la surveillance traditionnelle, laissant 73 % des entreprises incapables de tirer des informations exploitables des ensembles d'outils existants. Le trafic est-ouest entre les charges de travail éphémères disparaît souvent avant que les collecteurs hérités ne le capturent, stimulant la demande pour des moteurs de capture natifs du cloud qui automatisent la collecte de preuves à travers plusieurs domaines IaaS et PaaS. Les offres émergentes intègrent la capture de paquets, la préservation d'artefacts et la reconstruction de chronologie dans un seul flux de travail, améliorant l'efficacité d'investigation et soutenant l'application cohérente de politiques à travers les environnements sur site, cloud public et hybrides. Les fournisseurs ont commencé à intégrer un étagement de stockage intelligent, permettant une rétention à long terme sans escalade de coût linéaire et assurant que les régulateurs peuvent auditer les preuves forensiques à la demande.

Fréquence et sophistication croissantes des cyberattaques

Les coûts mondiaux de violations ont grimpé à 4,88 millions USD en 2024, tandis que les incidents de vol d'identifiants ont bondi de 84 %, alimentant l'adoption d'analyses réseau qui révèlent des pics d'authentification anormaux et des balises de mouvement latéral.[2]Arthur J. Gallagher, "2025 Cyber Insurance Market Conditions Outlook, www.ajg.com Les institutions de santé restent sous siège car 93 % ont rencontré une violation dans les trois ans, les poussant à déployer une capture de paquets continue qui identifie le temps de séjour et la provenance d'attaque. [3] TechMagic, "Top 5 Healthcare Cyber Threats and How to Avoid Them.", www.techmagic.co Les entreprises intègrent désormais la télémétrie réseau enrichie dans les routines de chasse aux menaces qui recoupent les journaux de terminaux, d'identité et de cloud, élevant la barre pour les adversaires et accélérant la forensique post-incident pour les parties prenantes légales, réglementaires et d'assurance.

Déploiements 5G autonomes étendant la capture de trafic est-ouest

L'architecture basée sur les services de la 5G segmente les monolithes traditionnels en fonctions discrètes natives du cloud, multipliant la densité de sessions est-ouest. Les pilotes de fabrication et de santé s'appuient déjà sur des tranches 5G qui gèrent les charges de travail de télémétrie, de robotique et d'imagerie, mais celles-ci portent de nouveaux points d'exposition. Des sondes spécialisées décodent le protocole de tunnellisation GPRS (GTP), les en-têtes HTTP/2 et HTTP/3 au débit de ligne, permettant aux opérateurs de visualiser le comportement des abonnés et de contrecarrer l'abus de couche de signalisation. Les nœuds de capture conteneurisés et évolutifs fournissent une mise en mémoire tampon de paquets élastique pour que les transporteurs suivent le rythme des attentes de débit quadruplées d'ici 2028.

Politiques d'assurance cyber exigeant des preuves au niveau des paquets

Les souscripteurs ont resserré les conditions alors que les primes gonflaient avec la gravité des rançongiciels. Les polices stipulent désormais des preuves de paquets démontrables pour l'arbitrage des réclamations, élevant la forensique réseau de meilleure pratique à exigence du conseil d'administration. Les demandes des clients proviennent de plus en plus de conversations de transfert de risque plutôt que de budgets de sécurité, élargissant la base adressable au-delà des verticales hautement réglementées. Les assureurs recommandent également des fenêtres de rétention minimales, obligeant les acheteurs à moderniser les hiérarchies de stockage et les stratégies de déduplication.

Analyse d'impact des contraintes

| Contrainte | (~) % Impact sur la prévision TCAC | Pertinence géographique | Calendrier d'impact |

|---|---|---|---|

| Pénurie d'enquêteurs qualifiés au niveau des paquets | -1.8% | Mondial, sévère en APAC | Moyen terme (2-4 ans) |

| CAPEX élevé des appliances de capture >40 Gbps | -1.6% | Marchés émergents, PME mondiales | Court terme (≤ 2 ans) |

| Source: Mordor Intelligence | |||

Pénurie d'enquêteurs qualifiés au niveau des paquets

La demande pour les analystes de sécurité informatique devrait croître de 32 % entre 2022-2032, pourtant les universités et les pipelines de formation accusent un retard, laissant 54 % des employeurs incapables de pourvoir les rôles d'analyse de paquets.[4]Drummond, Rachel, "Computer Forensics Examiner Job Outlook & Salary Info." Forensics Colleges, www.forensicscolleges.comLe déficit gonfle les bases salariales au-delà de 119 000 USD et amplifie le risque opérationnel lorsque les alertes dépassent la capacité de triage. Les organisations répondent en déplaçant l'analyse de routine vers des playbooks assistés par IA, en externalisant la surveillance de niveau 1 vers des partenaires de services gérés et en priorisant la facilité d'utilisation des outils pour que les non-spécialistes puissent naviguer dans les chronologies de paquets avec une montée en puissance minimale.

CAPEX élevé des appliances de capture >40 Gbps

Les entreprises traitant des dizaines de pétaoctets par mois font souvent face à des étiquettes de prix de plusieurs millions de dollars pour les sondes haut de gamme et le stockage pétascale. L'obstacle financier est aigu pour les PME et les agences du secteur public dont les mandats de conformité dictent toujours une rétention de deux semaines. Les offres de nouvelle génération mettent l'accent sur la déduplication accélérée FPGA, l'indexation intelligente et l'étagement cloud-burst, réduisant les empreintes matérielles sur site. Les licences basées sur la consommation et la virtualisation d'appliances démocratisent davantage l'adoption et permettent une mise à l'échelle incrémentale alignée sur la croissance du trafic.

Analyse des segments

Par composant : les solutions prévalent tandis que l'adoption des services s'accélère

Les solutions ont généré 62 % des revenus du marché de la forensique réseau en 2024, une position alimentée par la demande pour la capture de paquets haute vitesse, l'analytique comportementale et la visibilité du trafic chiffré. La vélocité des fonctionnalités est vive, avec des fournisseurs intégrant des algorithmes d'apprentissage automatique qui établissent des profils de trafic de référence et révèlent les déviations en secondes. Le segment des services est plus petit aujourd'hui mais croît à un TCAC de 18 % car les organisations ont besoin d'intégration, d'ajustement et de support d'investigation continue tandis que les talents restent rares. Les fournisseurs regroupent l'évaluation, les dispositifs de rétention de réponse aux incidents et la détection gérée pour convertir les licences ponctuelles en flux de revenus récurrents. Sur l'horizon de prévision, les programmes conjoints de mise sur le marché entre les fournisseurs de matériel et les intégrateurs de systèmes mondiaux amplifieront davantage l'adoption, en particulier dans les industries réglementées qui nécessitent une récupération de preuves 24 heures sur 24.

Les modèles d'investissement suggèrent que les solutions prêtes à l'automatisation domineront les budgets d'investissement, tandis que les services consultatifs croissent en tant que superpositions stratégiques qui maximisent la valeur des outils. Le modèle mixte soutient la gestion du cycle de vie du déploiement aux post-mortems d'incident, assurant que le marché de la forensique réseau conserve une forte attraction à travers diverses personas d'acheteurs.

Par mode de déploiement : l'élan du cloud continue

Les déploiements sur site ont maintenu 53 % de part de la taille du marché de la forensique réseau en 2024 car de nombreuses entités financières, gouvernementales et de défense exigent la garde locale des preuves. Néanmoins, les déploiements natifs du cloud montent en flèche à un TCAC de 22,5 % alors que le trafic migre vers les piles SaaS, IaaS et conteneurisées. Les collecteurs cloud orchestrent la collecte de preuves à travers les régions, s'auto-mettent à l'échelle pendant les événements volumétriques et découplent le stockage du calcul, réduisant les dépenses initiales. Les architectures hybrides émergent où les données sensibles restent sur site, pourtant les charges de travail en rafale et les segments moins réglementés exploitent les collecteurs cloud.

Les fournisseurs de plateforme livrent désormais des capteurs légers déployables dans les clusters Kubernetes ou comme side-cars, assurant la parité de télémétrie entre les réseaux virtuels et les spans de commutateurs physiques. Les équipes de conformité apprécient les pistes d'audit immuables que les magasins d'objets cloud permettent, tandis que les équipes financières apprécient la consommation basée sur l'opex qui aligne les dépenses sur la variance de trafic saisonnière. Ensemble, ces dynamiques renforcent un pivot durable vers les topologies de collecte distribuées au sein du marché plus large de la forensique réseau.

Par taille d'organisation : les grandes entreprises mènent tandis que l'adoption des PME s'accélère

Les grandes entreprises ont représenté 58 % des revenus de 2024 grâce aux matrices de trafic expansives qui exigent des structures de capture multi-gigabits. Ces organisations intègrent souvent la forensique dans les pipelines de gestion d'informations et d'événements de sécurité pour créer des hubs de preuves unifiés. Elles pilotent également des investigations pilotées par IA qui accélèrent la découverte de cause racine et soutiennent les campagnes de validation d'équipe rouge. Les PME, bien qu'historiquement contraintes par les budgets et la dotation en personnel, adoptent désormais la forensique livrée par cloud à un TCAC de 19,3 %, aidées par des niveaux de tarification simplifiés et des mandats d'assurance cyber.

Les feuilles de route des fournisseurs présentent de plus en plus des appliances faciles à déployer avec des flux de travail guidés, permettant aux équipes à ressources limitées d'atteindre les repères de conformité. Alors que les économies d'échelle abaissent les points de prix, la pénétration des PME devrait injecter un nouveau volume dans le marché de la forensique réseau, élargissant la demande adressable au-delà des clients Fortune 1000 et des gouvernements nationaux.

Par application : la sécurité réseau domine, l'intégration des terminaux bondit

La sécurité réseau détenait 35 % de la part du marché de la forensique réseau en 2024 car la capture de paquets reste le fondement pour la détection de mouvement latéral et l'hygiène d'infrastructure. La capture complète continue de paquets fournit des artefacts probants essentiels pour l'analyse de cause racine et les poursuites. La sécurité des terminaux affiche un TCAC de 21 % alors que les organisations associent la télémétrie d'hôte avec les flux réseau pour atteindre une visibilité en couches. L'analytique corrélée expose les tactiques d'évasion qui contournent les points de vue uniques, enrichissant ainsi la qualité de détection.

La sécurité des centres de données gagne également en traction alors que le trafic est-ouest au sein des structures définies par logiciel obscurcit les voies d'attaquants. Les opérateurs déploient des architectures de tap micro-segmentées couplées avec des indexeurs haute vitesse qui rejouent les conversations en microsecondes, maintenant les accords de niveau de service et la fidélité forensique. La surveillance spécifique aux applications est désormais regroupée dans les piles d'observabilité, permettant aux équipes DevSecOps de dépanner les anomalies de performance et de sécurité via le même plan de données-une convergence qui approfondit l'adhérence du marché.

Par secteur d'utilisateur final : le BFSI mène, la santé monte rapidement

Les institutions financières ont représenté 28 % des ventes de 2024 compte tenu des devoirs stricts de surveillance de la fraude, d'audit et de conformité. La capture de paquets en temps réel facilite l'arbitrage de différends, protège les rails de paiement et soutient les examens des régulateurs. La santé, en expansion à 17,5 % de TCAC, pousse les fournisseurs à livrer des chaînes de preuves alignées HIPAA et des playbooks de confinement de rançongiciels. Les initiatives de porte d'entrée numérique telles que la télémédecine élargissent les surfaces d'attaque, rendant la télémétrie réseau indispensable pour le diagnostic post-violation.

Les opérateurs de télécommunications intègrent la forensique pour protéger les fonctions centrales 5G et assurer la disponibilité du service, tandis que les agences gouvernementales et de défense exigent une reconstruction de trafic profonde pour contrer les campagnes d'espionnage. Les détaillants capturent les flux de données de porteurs de cartes pour les audits PCI-DSS, et les fabricants cartographient le trafic de technologie opérationnelle pour découvrir les logiciels malveillants qui ciblent les contrôleurs logiques programmables. Combinées, ces exigences variées soutiennent la croissance multi-verticale à travers le marché de la forensique réseau.

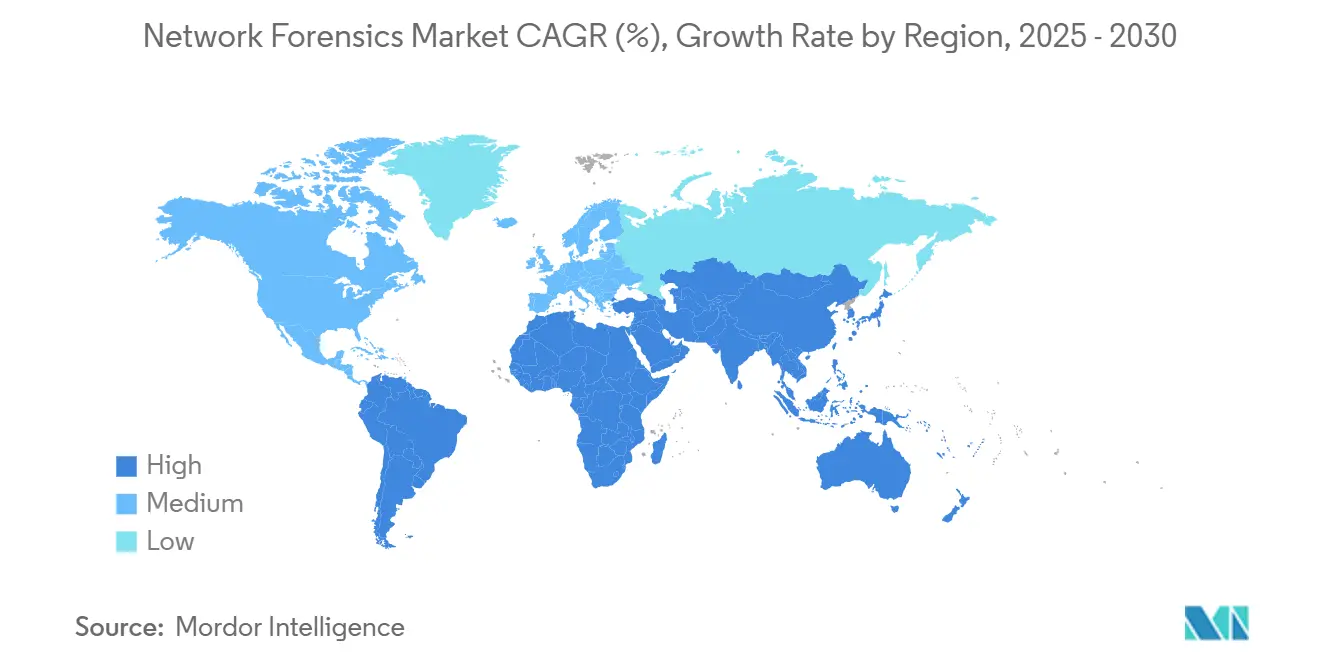

Analyse géographique

L'Amérique du Nord détenait 40 % de part en 2024, poussée par les règles de divulgation de la SEC qui imposent une déclaration de violation de quatre jours et par un écosystème d'assurance cyber avancé qui lie la couverture à la qualité des preuves. Les entreprises américaines déploient une analyse pilotée par IA pour surmonter les pénuries de compétences et maintenir des journaux complets pour d'éventuelles litiges ou enquêtes réglementaires. Le Canada suit une trajectoire comparable, soutenue par les notifications obligatoires de violation de la vie privée et la présence concentrée d'opérateurs d'infrastructures critiques.

L'Europe a capturé 28 % des revenus du marché de la forensique réseau en 2024, bénéficiant de l'application du RGPD et du début de DORA en janvier 2025. Les hubs bancaires au Royaume-Uni, en Allemagne et en France ont doublé les budgets de capture de paquets pour atteindre la notification d'incident de 24 heures. Les projets du secteur public axés sur les corridors 5G canalisent 865 millions EUR (931 millions USD) dans les déploiements de construction de réseaux, stimulant de nouvelles couches de surveillance de sécurité. Les cadres de partage de données transfrontaliers à l'intérieur de l'UE stimulent également la demande pour des flux de travail forensiques standardisés qui répondent aux critères d'admissibilité de preuves multi-juridictionnelles.

L'Asie-Pacifique est le théâtre à croissance la plus rapide avec un TCAC 2025-2030 de 17,9 %. L'expansion de la finance numérique de la Chine, les enchères 5G de l'Inde et les réformes d'infrastructures critiques de l'Australie créent des opportunités soutenues. Le secteur de la forensique numérique de la Corée du Sud seul est projeté à 3,52 milliards USD d'ici 2025, reflétant l'investissement public-privé dans la résilience cyber nationale. Bien que les pénuries de compétences restent aiguës, les services de sécurité gérés compensent les écarts locaux et accélèrent l'adoption parmi les entreprises de taille moyenne. L'exposition de la région aux campagnes parrainées par l'État élève davantage la pertinence des outils du marché de la forensique réseau qui peuvent reconstruire des intrusions sophistiquées et multi-étapes.

Paysage concurrentiel

Le terrain des fournisseurs montre une consolidation modérée alors que les grandes suites de cybersécurité absorbent les startups forensiques spécialisées, visant à livrer des structures de sécurité de bout en bout. L'acquisition de Splunk par Cisco en 2024 intègre l'observabilité full-stack et la relecture de paquets dans un seul portefeuille, permettant des synergies de vente croisée à travers sa base installée. Palo Alto Networks a amélioré son service Prisma Access avec le déchiffrement TLS 1.3, renforçant l'analyse du trafic chiffré et verrouillant les clients dans sa plateforme de sécurité cloud.

Les spécialistes tels qu'ExtraHop, NIKSUN et Darktrace se différencient par la capture accélérée FPGA, l'analytique agnostique de protocole et les algorithmes auto-apprenants qui s'adaptent aux références dynamiques. Ils s'associent également avec les firmes de matériel de capture de trafic pour contourner les obstacles CAPEX élevés via des architectures de référence conjointes. L'alliance d'Axellio avec Garland Technology et Mira Security illustre cette stratégie en combinant la visibilité tap, le déchiffrement de trafic et la distribution de stockage haute vitesse en une solution groupée.

Les feuilles de route stratégiques convergent sur trois impératifs : visibilité du trafic chiffré, déploiement agnostique du cloud et productivité de l'analyste. Les fournisseurs investissent dans des copilotes IA qui auto-génèrent des chronologies d'incident, recommandent les prochaines étapes d'investigation et révèlent les lacunes de politique. Pendant ce temps, les cadres API ouverts facilitent l'intégration avec les systèmes d'orchestration, d'automatisation et de réponse de sécurité (SOAR), cimentant le marché de la forensique réseau comme source de télémétrie centrale pour les pipelines de défense entièrement automatisés.

Leaders de l'industrie de la forensique réseau

-

Broadcom Inc. (Symantec Corporation)

-

Cisco Systems Inc.

-

IBM Corporation

-

Netscout Systems Inc.

-

Valvi Solutions Inc.

- *Avis de non-responsabilité : les principaux acteurs sont triés sans ordre particulier

Développements récents de l'industrie

- Mai 2025 : Axellio a introduit une appliance de déchiffrement hors bande qui traite le trafic au-delà de 200 Gbps, ciblant les organisations aux prises avec des ratios de chiffrement de 95 %.

- Avril 2025 : Palo Alto Networks a ajouté le déchiffrement TLS 1.3 à Prisma Access, simplifiant les flux de travail de capture de paquets pour l'analyse en aval.

- Février 2025 : CrowdStrike a dévoilé Falcon Go, un package de terminaux abordable pour les PME qui s'associe parfaitement avec la capture de paquets basée sur le cloud pour étendre la couverture probante.

- Janvier 2025 : Axellio, Garland Technology et Mira Security ont formalisé un partenariat pour livrer une visibilité TLS 1.3 intégrée et une distribution de paquets haute vitesse.

Portée du rapport du marché mondial de la forensique réseau

La sécurité réseau est devenue l'un des aspects les plus importants dans le paysage connecté actuel, avec la quantité de trafic de données traitée par les infrastructures réseau augmentant à un rythme sans précédent. La forensique réseau permet aux entreprises de mieux protéger les données et de réaliser les vulnérabilités dans le système. Avec les investissements croissants en sécurité dans le paysage technologique, la forensique réseau émerge comme l'une des solutions leaders de l'industrie.

| Solutions |

| Services |

| Sur site |

| Basé sur le cloud |

| Petites et moyennes entreprises (PME) |

| Grandes entreprises |

| Sécurité des terminaux |

| Sécurité des centres de données |

| Sécurité réseau |

| Sécurité des applications |

| Informatique et télécommunications |

| BFSI |

| Vente au détail et e-commerce |

| Gouvernement et défense |

| Santé et sciences de la vie |

| Fabrication |

| Autres (Énergie, Éducation) |

| Amérique du Nord | États-Unis | |

| Canada | ||

| Mexique | ||

| Amérique du Sud | Brésil | |

| Reste de l'Amérique du Sud | ||

| Europe | Royaume-Uni | |

| Allemagne | ||

| France | ||

| Reste de l'Europe | ||

| APAC | Chine | |

| Inde | ||

| Japon | ||

| Australie | ||

| Reste d'APAC | ||

| Moyen-Orient et Afrique | Moyen-Orient | Arabie Saoudite |

| Émirats arabes unis | ||

| Turquie | ||

| Reste du Moyen-Orient | ||

| Afrique | Afrique du Sud | |

| Reste de l'Afrique | ||

| Par composant | Solutions | ||

| Services | |||

| Par mode de déploiement | Sur site | ||

| Basé sur le cloud | |||

| Par taille d'organisation | Petites et moyennes entreprises (PME) | ||

| Grandes entreprises | |||

| Par application | Sécurité des terminaux | ||

| Sécurité des centres de données | |||

| Sécurité réseau | |||

| Sécurité des applications | |||

| Par secteur d'utilisateur final | Informatique et télécommunications | ||

| BFSI | |||

| Vente au détail et e-commerce | |||

| Gouvernement et défense | |||

| Santé et sciences de la vie | |||

| Fabrication | |||

| Autres (Énergie, Éducation) | |||

| Par géographie | Amérique du Nord | États-Unis | |

| Canada | |||

| Mexique | |||

| Amérique du Sud | Brésil | ||

| Reste de l'Amérique du Sud | |||

| Europe | Royaume-Uni | ||

| Allemagne | |||

| France | |||

| Reste de l'Europe | |||

| APAC | Chine | ||

| Inde | |||

| Japon | |||

| Australie | |||

| Reste d'APAC | |||

| Moyen-Orient et Afrique | Moyen-Orient | Arabie Saoudite | |

| Émirats arabes unis | |||

| Turquie | |||

| Reste du Moyen-Orient | |||

| Afrique | Afrique du Sud | ||

| Reste de l'Afrique | |||

Questions clés auxquelles répond le rapport

Qu'est-ce qui stimule la croissance rapide du marché de la forensique réseau ?

La croissance est propulsée par des lois plus strictes de déclaration de violations, la montée du trafic cloud est-ouest chiffré, et les clauses d'assurance cyber qui exigent désormais des preuves au niveau des paquets.

Quel segment de composant croîtra le plus rapidement jusqu'en 2030 ?

Les services devraient croître à un TCAC de 18 % alors que les organisations ont besoin d'expertise spécialisée pour déployer, ajuster et opérer les plateformes forensiques au milieu d'une pénurie mondiale de talents.

Comment l'adoption de la 5G influence-t-elle les investissements en forensique réseau ?

Les architectures 5G autonomes multiplient les sessions est-ouest parmi les fonctions virtualisées, donc les opérateurs nécessitent des sondes haute vitesse et une analytique qui peuvent décoder de nouveaux protocoles à l'échelle.

Pourquoi les PME adoptent-elles de plus en plus les solutions de forensique réseau ?

Les outils de capture livrés par cloud avec une tarification au fur et à mesure, couplés aux exigences des assureurs, permettent aux PME de sécuriser des preuves sans grande dépense d'investissement.

Quelle région offre le plus grand potentiel de croissance après 2025 ?

L'Asie-Pacifique mène avec un TCAC prévu de 17,9 %, soutenu par la numérisation accélérée en Chine, en Inde et en Corée du Sud et l'investissement croissant dans les services de sécurité gérés.

Comment la convergence de NDR et forensique bénéficie-t-elle aux équipes de sécurité ?

Les plateformes unifiées éliminent le changement d'outils, réduisent le temps moyen de réponse et maintiennent un référentiel de preuves unique, améliorant la productivité des analystes et abaissant le coût d'exploitation.

Dernière mise à jour de la page le: