Taille et part du marché de la protection des infrastructures

Analyse du marché de la protection des infrastructures par Mordor Intelligence

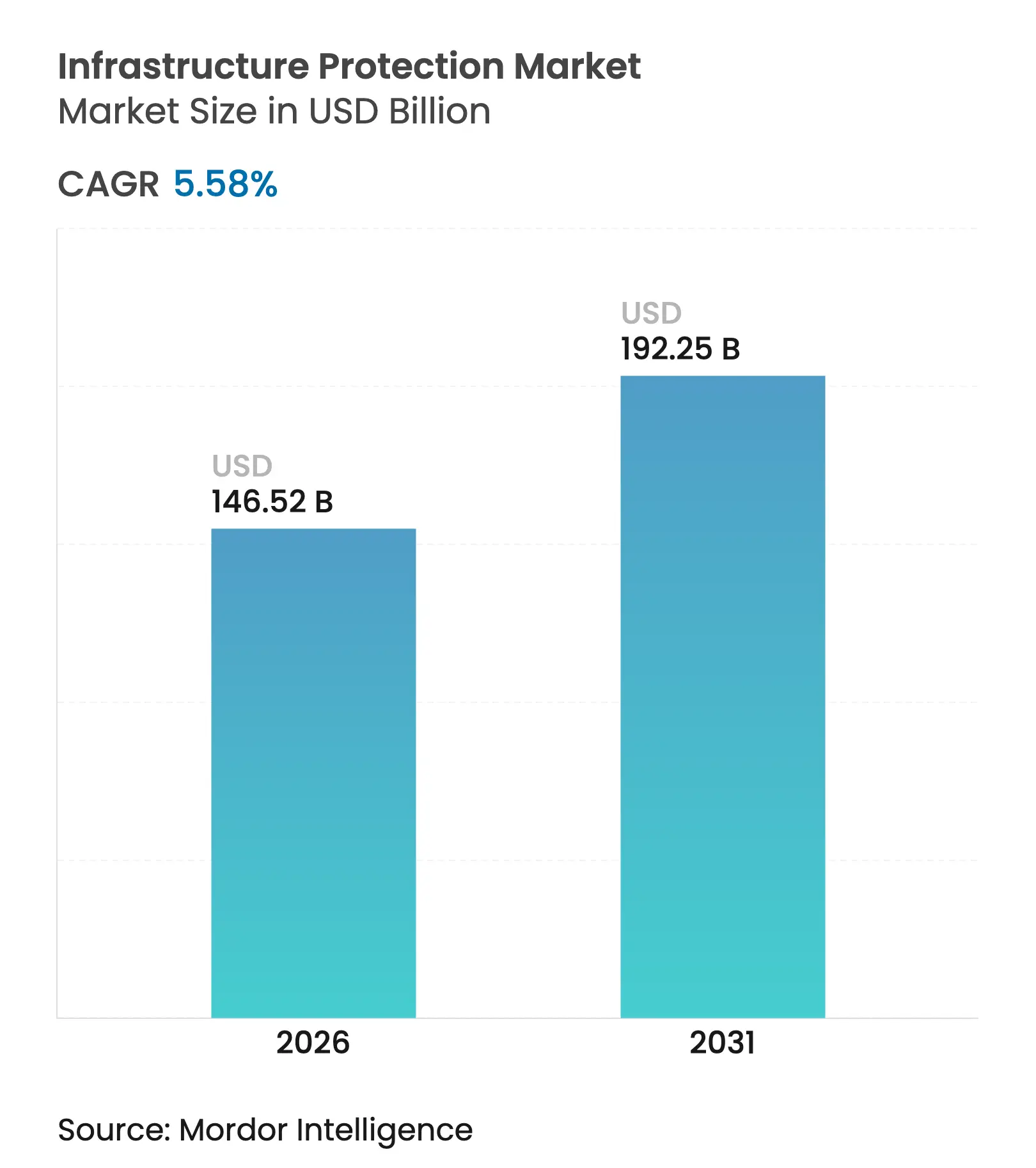

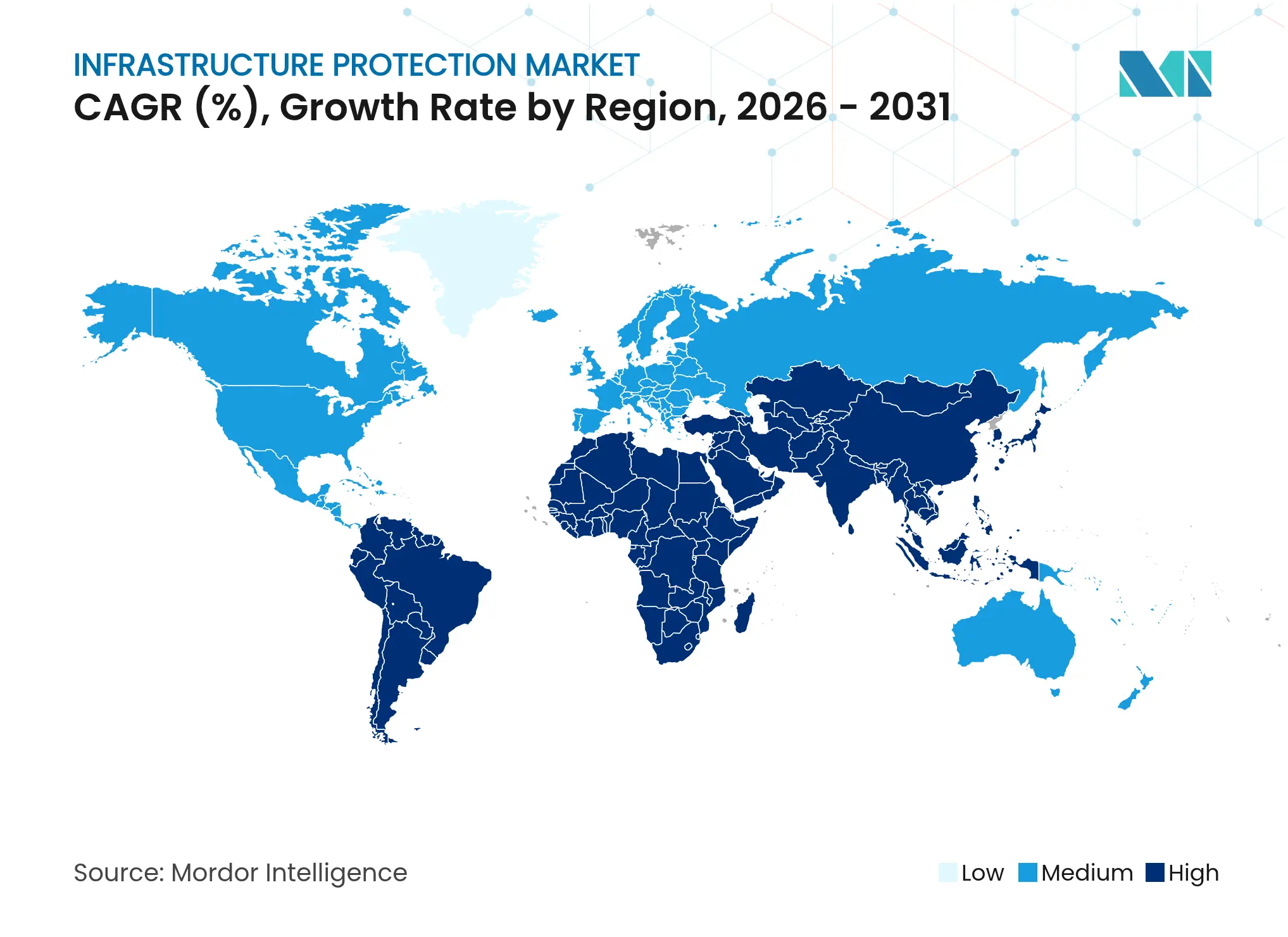

La taille du marché de la protection des infrastructures devrait passer de 138,78 milliards USD en 2025 à 146,52 milliards USD en 2026, et les prévisions indiquent qu'il atteindra 192,25 milliards USD d'ici 2031, à un TCAC de 5,58 % sur la période 2026-2031. Cette trajectoire reflète la sophistication croissante des menaces physico-cybernétiques combinées et l'adoption de plateformes de réduction des risques pilotées par l'IA. Le matériel capte actuellement le plus grand volume de valeur, tandis que les services de sécurité activés par le cloud se développent rapidement, traduisant la demande des entreprises pour des défenses flexibles, des analyses en temps réel et un coût total de possession réduit. L'énergie et les services publics reste le secteur vertical générant les revenus les plus élevés, tandis que le transport et la logistique connaît la croissance la plus rapide à mesure que les corridors de transport connectés et les programmes de hubs intelligents arrivent à maturité. Au niveau régional, l'Asie-Pacifique détient la part de revenus la plus élevée, suivie de l'Amérique du Nord, mais le Moyen-Orient affiche le TCAC le plus fort, soutenu par des pipelines de mégaprojets et des réglementations cybernétiques obligatoires. L'orientation stratégique se déplace vers les architectures zéro confiance, les centres de cyber-fusion et les jumeaux numériques, ce qui indique que l'avantage concurrentiel à long terme favorisera les fournisseurs disposant de portefeuilles intégrés et multi-domaines.

Points clés du rapport

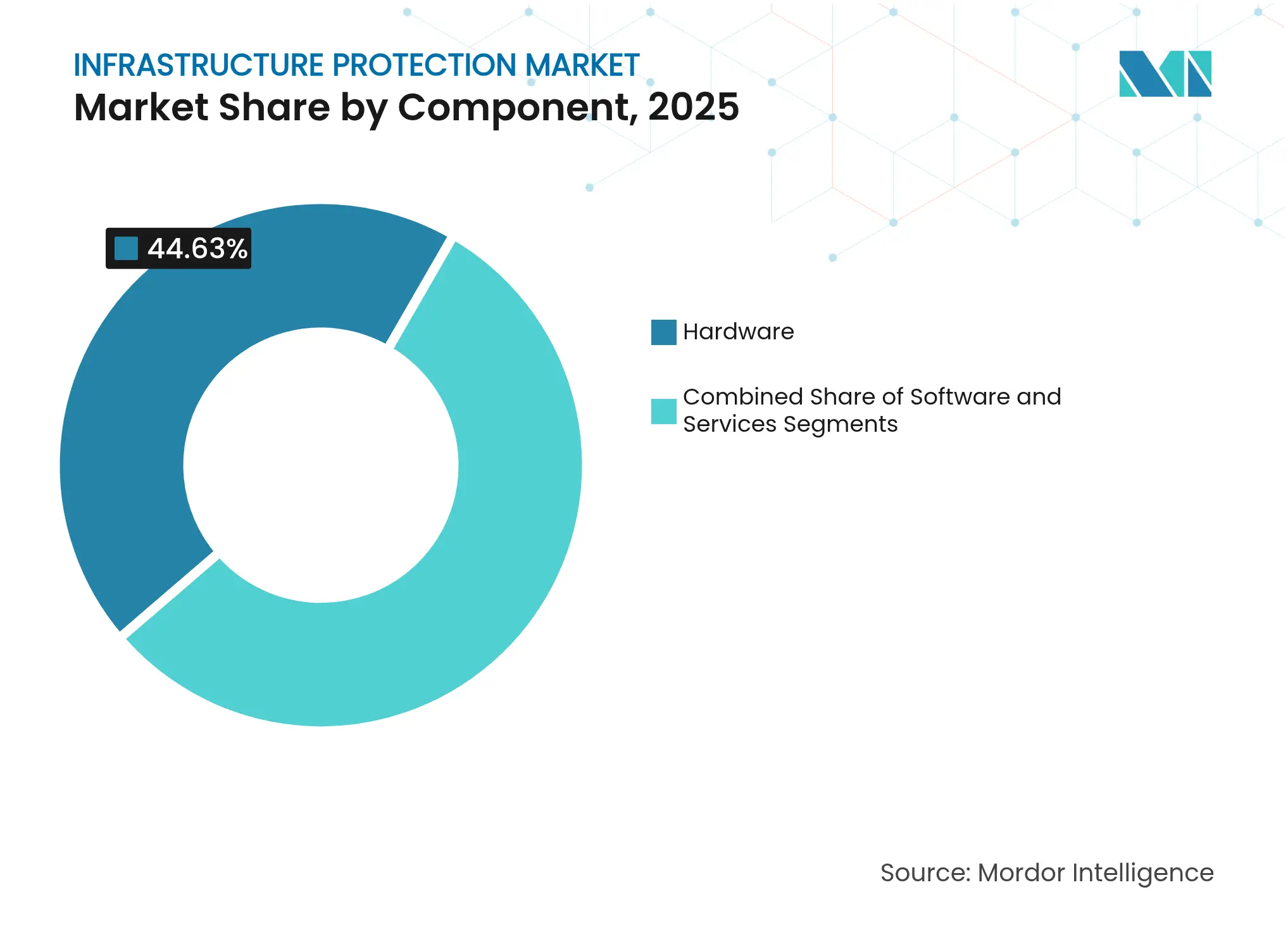

- Par composant, le matériel était en tête avec 44,63 % de la part du marché de la protection des infrastructures en 2025 ; les services cloud/hybrides devraient se développer à un TCAC de 7,04 % jusqu'en 2031.

- Par type de sécurité, la sécurité physique détenait une part de revenus de 52,05 % en 2025, tandis que la cybersécurité devrait croître à un TCAC de 6,39 % entre 2026 et 2031.

- Par mode de déploiement, les solutions sur site représentaient 66,45 % de la taille du marché de la protection des infrastructures en 2025 ; l'architecture cloud/hybride affiche le TCAC le plus élevé à 5,96 % jusqu'en 2031.

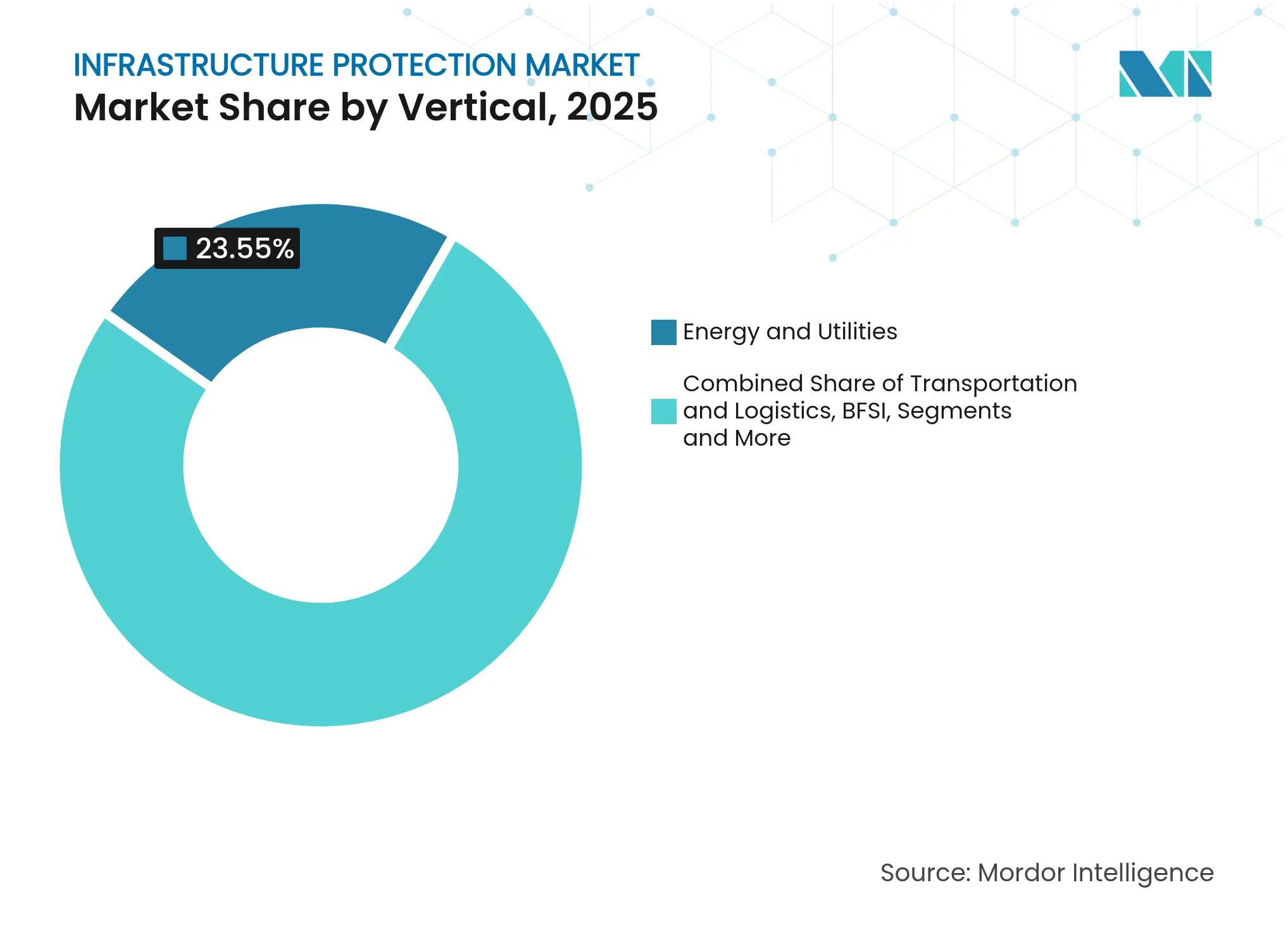

- Par secteur vertical, l'énergie et les services publics ont capté 23,55 % de la part du marché de la protection des infrastructures en 2025 ; le transport et la logistique enregistre le TCAC le plus rapide à 6,55 % jusqu'en 2031.

- Par géographie, l'Asie-Pacifique était en tête avec une part de revenus de 31,15 % en 2025 ; le Moyen-Orient progresse à un TCAC de 6,05 % jusqu'en 2031.

Remarque : Les chiffres de la taille du marché et des prévisions de ce rapport sont générés à l’aide du cadre d’estimation propriétaire de Mordor Intelligence, mis à jour avec les données et analyses les plus récentes disponibles en 2026.

Tendances et perspectives mondiales du marché de la protection des infrastructures

Analyse de l'impact des moteurs*

| Moteur | (~) % d'impact sur les prévisions de TCAC | Pertinence géographique | Calendrier d'impact |

|---|---|---|---|

| Déploiement rapide de l'IoT industriel activé par la 5G dans le secteur de l'énergie et des services publics | +1.2% | Asie, Amérique du Nord | Moyen terme (2-4 ans) |

| Centres de cyber-fusion public-privé protégeant les hubs de transport métropolitain | +0.8% | Europe | Moyen terme (2-4 ans) |

| Conformité obligatoire à la norme NERC-CIP v7 élargissant les budgets de sécurité des technologies opérationnelles | +1.0% | États-Unis et Canada | Court terme (≤ 2 ans) |

| Modernisation accélérée par jumeaux numériques des centrales électriques existantes | +0.7% | Moyen-Orient | Moyen terme (2-4 ans) |

| Essor des déploiements de capteurs périmètriques activés par l'IA autour des terminaux de GNL | +0.6% | APAC | Court terme (≤ 2 ans) |

| Source: Mordor Intelligence | |||

Déploiement rapide de l'IoT industriel activé par la 5G dans le secteur de l'énergie et des services publics

Les liaisons à très faible latence et ultra-fiables créées par la 5G permettent aux services publics de passer d'une inspection périodique des actifs à une conscience situationnelle en temps réel, élargissant ainsi le marché adressable de la protection des infrastructures. Les connexions IoT cellulaires devraient atteindre 5 milliards d'ici 2025, et chaque nouveau lien introduit des chemins de déplacement latéral potentiels pour les attaquants. Les services publics intègrent donc le chiffrement, le découpage en tranches de réseau et la segmentation OT/IT dans les nouvelles constructions, souvent en co-conception avec les opérateurs télécoms. L'alliance Nozomi–Nokia illustre le nouveau jeu d'écosystème, combinant la 5G de qualité télécom avec la visibilité OT pour combler les lacunes de détection dans les sous-stations et les sites d'énergies renouvelables distribués.[1]Agence du renseignement de défense, "L'évaluation des menaces 2025 de la DIA américaine met en garde contre la complexité croissante des menaces mondiales pour la sécurité nationale," industrialcyber.co

Centres de cyber-fusion public-privé protégeant les hubs de transport métropolitain

Les autorités de transport métropolitain européennes mutualisent les analyses vidéo, les journaux d'accès par badge et la télémétrie cybernétique dans des centres d'opérations conjoints qui orchestrent la réponse aux incidents en quelques minutes plutôt qu'en quelques heures. Les engagements de financement dans le cadre de la loi américaine sur l'investissement dans les infrastructures et l'emploi renforcent le potentiel commercial de ce modèle. Les fournisseurs capables de proposer des plateformes à API ouvertes et des analyses respectueuses de la vie privée sont les mieux placés pour remporter ces cycles d'appels d'offres multipartites.

Conformité obligatoire à la norme NERC-CIP v7 élargissant les budgets de sécurité des technologies opérationnelles

Les producteurs d'électricité nord-américains ont intégré des centres d'opérations de sécurité OT dédiés, des coffres-forts d'accès privilégié et des outils de découverte d'actifs dans leurs plans d'investissement 2025, stimulant la demande du marché de la protection des infrastructures pour des services spécialisés.[2]Southwest Power Pool, "Budget 2025," spp.org Les projets de conformité accélèrent également le pivot vers le zéro confiance, mais les services publics signalent des pénuries de compétences qui retardent le déploiement complet des politiques. Les entreprises de services proposant une préparation aux audits clé en main et une augmentation des effectifs gagnent des parts de marché.

Modernisation accélérée par jumeaux numériques des centrales électriques existantes

Les opérateurs du Moyen-Orient modernisent les anciennes installations au gaz et à la vapeur avec des répliques virtuelles pour tester des scénarios cybernétiques sans impact sur la production. Les jumeaux numériques améliorent l'efficacité de la chasse aux menaces et la planification de la maintenance, réduisant ainsi simultanément l'exposition aux risques et les coûts d'exploitation. Les intégrateurs de systèmes intégrant la détection d'anomalies pilotée par l'IA dans les plateformes de jumeaux se différencient par leur précision prédictive.

Analyse de l'impact des contraintes*

| Contrainte | (~) % d'impact sur les prévisions de TCAC | Pertinence géographique | Calendrier d'impact |

|---|---|---|---|

| Fragmentation des protocoles SCADA hérités augmentant les coûts d'intégration | -0.7% | Mondial | Moyen terme (2-4 ans) |

| Pénurie de talents en cybersécurité axée sur les OT retardant les déploiements | -0.6% | Europe, Amérique du Nord | Court terme (≤ 2 ans) |

| Marges d'investissement CAPEX faibles pour les infrastructures municipales en Afrique et dans les Caraïbes | -0.4% | Afrique, Caraïbes | Long terme (≥ 4 ans) |

| Cycles de certification prolongés pour le matériel durci aux rayonnements | -0.2% | Mondial | Moyen terme (2-4 ans) |

| Source: Mordor Intelligence | |||

Fragmentation des protocoles SCADA hérités augmentant les coûts d'intégration

Les services publics et les opérateurs de transport utilisant des bus de terrain propriétaires et des unités terminales distantes personnalisées font face à des dépenses élevées en intergiciel lors de la migration vers des cadres zéro confiance unifiés. Emerson note que le marché de la cybersécurité OT pourrait passer de 12,75 milliards USD en 2023 à 21,6 milliards USD en 2028, en partie en raison de la demande de conversion de protocoles. Les fournisseurs qui préconditionnent les passerelles de protocoles et les architectures de référence réduiront les coûts d'intégration totaux et débloqueront des projets différés.

Pénurie de talents en cybersécurité axée sur les OT retardant les déploiements

L'Europe et l'Amérique du Nord font face à un déficit croissant de 3,4 millions de personnes dans la main-d'œuvre cybernétique, les spécialistes OT étant particulièrement rares. Le stress élevé et le taux de rotation incitent les directeurs de la sécurité des systèmes d'information à externaliser la surveillance aux fournisseurs de services de sécurité gérés et à investir dans l'automatisation, mais la connaissance nuancée du contrôle des processus reste irremplaçable. Le délai de déploiement des principales mises à niveau de protection s'allonge donc, freinant légèrement la croissance du marché de la protection des infrastructures.

*Nos prévisions mises à jour traitent les impacts des moteurs et des freins comme directionnels et non additifs. Les prévisions d’impact révisées reflètent la croissance de base, les effets de mix et les interactions entre variables.

Analyse des segments

Par composant : le matériel domine face à l'évolution des menaces

Le paysage des composants du marché de la protection des infrastructures montre que le matériel capte 44,63 % des revenus en 2025, soulignant la dépendance continue aux caméras, aux systèmes de détection d'intrusion périmétrique et aux terminaux de contrôle d'accès. Les systèmes périmètriques intégrant des analyses comportementales pilotées par l'IA réduisent les heures de contrôle manuel et augmentent la précision de détection, en particulier pour les grands terminaux énergétiques. Les plateformes vidéo avec reconnaissance de plaques d'immatriculation gagnent du terrain dans les autoroutes à péage et les enceintes aéroportuaires.

Parallèlement, les services cloud/hybrides affichent un TCAC de 7,04 % jusqu'en 2031, signalant un pivot décisif vers des modèles d'abonnement qui distribuent la logique de détection entre la périphérie et le cloud. Les services de gardien de portail virtuels et les centres d'opérations de sécurité à distance réduisent les coûts des forces de gardiennage, élargissant la taille du marché de la protection des infrastructures pour les propositions de services gérés. Le logiciel, propulsé par 91 % des développeurs priorisant les analyses IA, est le moteur de la maintenance prédictive, de la détection des menaces internes et du réglage autonome des politiques. Les plateformes d'évaluation des risques fournies par le cloud permettent aux propriétaires d'actifs de comparer les configurations OT aux flux de renseignements sur les menaces et aux référentiels réglementaires, un service très demandé à mesure que les périmètres NERC-CIP et ISO 27019 s'élargissent.

Note: Les parts de segment de tous les segments individuels sont disponibles à l'achat du rapport

Par type de sécurité : la convergence remodèle les paradigmes de protection

La sécurité physique maintient une part de revenus de 52,05 % en 2025, reflétant la demande durable pour les agents de sécurité, les clôtures et la surveillance afin de protéger les actifs de grande valeur. Pourtant, la proposition évolue vers le soutien à la décision piloté par l'IA, le matériel écoénergétique et les rondes périmètriques assistées par drones, en réponse aux mandats de durabilité et à la pénurie de main-d'œuvre.

La cybersécurité, en expansion à un TCAC de 6,39 %, reflète l'exposition croissante des réseaux OT et les campagnes de rançongiciels monétisées. Les services publics rapportent que seulement 47 % gèrent la sécurité OT et IT à parité, mettant en évidence une opportunité considérable pour les offres de centres d'opérations de sécurité intégrés. L'adoption du zéro confiance parmi les grandes banques atteindra 60 % d'ici 2026, propulsant la micro-segmentation des points de terminaison et la vérification continue dans les plans des installations critiques. La planification du chiffrement résistant aux attaques quantiques par 75 % des institutions financières souligne les horizons d'investissement à long terme. Le discours de convergence élargit le périmètre des solutions et augmente les coûts de changement de fournisseur.

Par mode de déploiement : les solutions sur site conservent leur dominance

Les architectures sur site détiennent 66,45 % de la taille du marché de la protection des infrastructures en 2025, justifiées par les contrôles sensibles à la latence, les mandats de souveraineté des données et la préférence des auditeurs pour la garde physique des journaux. Les opérateurs de transport d'énergie en vrac, les usines chimiques et les aéroports privilégient encore les serveurs sur site et les réseaux isolés pour une réponse déterministe. Cependant, le maintien de la mise à jour des correctifs, la mise à l'échelle du stockage et la dotation en personnel des centres d'opérations de sécurité 24h/24 et 7j/7 sont des points douloureux.

Par conséquent, les déploiements cloud/hybrides évoluent à un TCAC de 5,96 %, offrant aux opérateurs des piles d'analyse élastiques et des mises à jour de règles instantanées. Les fournisseurs livrent des appareils de périphérie qui filtrent les vidéos brutes localement tout en envoyant les métadonnées au cloud pour la corrélation inter-sites, atténuant les préoccupations en matière de bande passante et de confidentialité. En 2025, les entreprises modernisent les anciennes fermes d'enregistreurs vidéo en réseau avec des appareils prêts pour le cloud afin de rentabiliser les investissements existants tout en ouvrant des voies vers les analyses IA. L'empreinte hybride qui en résulte exige une orchestration de politiques unifiée et un provisionnement zéro contact, des domaines où émerge une valeur logicielle différenciée.

Par secteur vertical : l'énergie et les services publics face à des menaces croissantes

L'énergie et les services publics détiennent 23,55 % des revenus 2025, reflétant à la fois la criticité des actifs et la pression réglementaire. Les parcs SCADA hérités non sécurisés du secteur, la montée en puissance des ressources énergétiques distribuées et le ciblage géopolitique élèvent les profils de risque. La feuille de route 2025 des centrales électriques virtuelles du Département américain de l'énergie souligne la nécessité de plateformes d'agrégation durcies contre les cyberattaques pour les actifs distribués. Les dirigeants accélèrent les plans directeurs zéro confiance, mais les pénuries de compétences de la main-d'œuvre ralentissent la mise en œuvre, laissant de la place pour la croissance de la détection et de la réponse gérées.

Le transport et la logistique est le secteur vertical à la croissance la plus rapide à un TCAC de 6,55 %, porté par la numérisation des opérations portuaires, les déploiements du système ERTMS ferroviaire et la modernisation des systèmes de contrôle du trafic aérien. Les opérateurs de hubs intelligents acquièrent des piles physico-cybernétiques unifiées pour minimiser les risques de pannes et les pénalités réglementaires. Les investissements dans le secteur BFSI atteignent 282 milliards USD d'ici 2032, illustrant le débordement de la sensibilisation aux menaces OT dans les industries à forte concentration de centres de données. Les budgets de l'administration publique et de la défense restent substantiels, le Département de la défense américain allouant dans son budget de l'exercice 2025 des lignes de renforcement cybernétique et physique de plusieurs milliards de dollars, soutenant la demande de référence sur le marché de la protection des infrastructures.

Note: Les parts de segment de tous les segments individuels sont disponibles à l'achat du rapport

Analyse géographique

L'Asie-Pacifique domine le marché de la protection des infrastructures avec une part de revenus de 31,15 % en 2025, ancrée par de vastes dépenses en villes intelligentes, la relocalisation de la fabrication et le déploiement généralisé de la 5G. Le mandat de sécurité par conception de la Chine dans les systèmes critiques et l'essor en Inde des incidents de sécurité liés aux API, coûtant aux organisations une moyenne de 580 000 USD, amplifient l'urgence de défenses intégrées. Toutefois, le FMI prévoit un ralentissement à une expansion du PIB de 3,9 % en 2025 en raison des dynamiques tarifaires, ce qui pourrait comprimer les dépenses d'investissement discrétionnaires. Les gouvernements locaux en Australie et en Nouvelle-Zélande planifient des mégaprojets financés par la dette, augmentant les coûts du cycle de vie sécuritaire à long terme mais élargissant les dépenses adressables.

Le Moyen-Orient représente la région à la croissance la plus rapide avec un TCAC de 6,05 %, propulsé par les programmes Vision 2030 de 3 200 milliards USD et un marché de la cybersécurité qui devrait atteindre 31 milliards USD d'ici 2030. Les priorités du Conseil de coopération du Golfe pour 2025 se concentrent sur l'infrastructure IA et l'évolution urbaine, les projets de logements en Arabie Saoudite et le métro de Riyad exigeant des cadres de sécurité multicouches. Le leadership des Émirats arabes unis dans les normes d'IA éthique favorise la clarté réglementaire, catalysant l'adoption de la surveillance assistée par IA et de la chasse aux menaces. Les impacts des violations de données restent significatifs : 15 % des entreprises régionales signalent des incidents dépassant 100 000 USD.

L'Amérique du Nord maintient des volumes solides grâce à de robustes programmes fédéraux. Le budget de l'exercice 2025 du Département américain de la sécurité intérieure alloue 1,7 milliard USD à la cybersécurité au sein de l'Agence pour la cybersécurité et la sécurité des infrastructures, incitant aux analyses avancées, aux pilotes zéro confiance et aux achats sécurisés dès la conception. Le Cadre de cybersécurité 2.0 du Institut national des normes et de la technologie codifie la gouvernance comme une fonction centrale, encourageant les propriétaires d'actifs à formaliser la supervision au niveau du conseil d'administration. Les règles CIRCIA exigeant le signalement des incidents dans les 72 heures stimuleront la demande d'outils de surveillance et d'investigation numérique. Les subventions de 100 millions USD du Programme d'infrastructure des communautés de défense pour l'exercice 2024, avec un co-investissement local de 31,5 millions USD, mettent en évidence les initiatives continues de modernisation des bases.

Paysage concurrentiel

Le marché de la protection des infrastructures est modérément concentré, avec des conglomérats diversifiés, des acteurs majeurs de la défense et des spécialistes de la cybersécurité en compétition pour une part. Les leaders du marché poursuivent l'intégration verticale pour livrer des piles physico-cybernétiques de bout en bout, utilisant les fusions-acquisitions et les coentreprises pour combler les lacunes du portefeuille. Honeywell illustre ce vecteur : les revenus 2024 ont atteint 38,5 milliards USD, et la scission tripartite prévue d'ici 2026 affinera la concentration sur l'aérospatiale, l'automatisation et la sécurité de la transition énergétique. La stratégie de cession vise à accélérer l'allocation des capitaux vers des adjacences spécialisées à forte croissance tout en simplifiant les discours de mise sur le marché.

Les opportunités dans les espaces blancs se situent à l'intersection de l'IA, des journaux immuables par chaîne de blocs et des jumeaux numériques, permettant la détection prédictive des intrusions et des pistes de données auditables par les régulateurs. L'alliance Leonardo–Siemens fusionne un centre d'opérations de sécurité mondial avec une expertise en automatisation industrielle, positionnant les partenaires pour capter les mises à niveau de sécurité OT dans l'énergie et les pipelines de pétrole et gaz. Les perturbateurs axés sur la détection d'anomalies centrée sur les OT ou les structures de données agnostiques aux capteurs séduisent les propriétaires d'actifs frustrés par des piles héritées cloisonnées. À mesure que les cycles d'approvisionnement favorisent les indicateurs de performance clés basés sur les résultats, les acteurs établis doivent adopter des stratégies de plateformes ouvertes ou risquer une érosion de parts.

L'intensité concurrentielle est amplifiée par les initiatives régionales de cybersouveraineté qui favorisent les partenaires locaux pour la conformité en matière de résidence des données. Les fournisseurs mondiaux répondent par des constructions de centres d'opérations de sécurité en pays et des accords de transfert de technologie. La pression sur les prix persiste dans les catégories de caméras et de capteurs banalisées, mais les analyses groupées et les services gérés préservent les marges. Les fournisseurs disposant de solides écosystèmes de canaux et d'équipes de liaison réglementaire maintiennent leur avantage pour naviguer dans les exigences complexes des appels d'offres, soutenant l'expansion soutenue du marché de la protection des infrastructures.

Leaders du secteur de la protection des infrastructures

Honeywell International Inc.

Johnson Controls International plc

Siemens AG

Thales Group

BAE Systems plc

- *Avis de non-responsabilité : les principaux acteurs sont triés sans ordre particulier

Développements récents dans le secteur

- Mai 2025 : Thales Alenia Space a organisé une journée d'entreprise de l'EIC présentant des collaborations en matière d'informatique quantique et d'IA visant à sécuriser les infrastructures satellitaires résilientes, signalant une orchestration d'écosystème visant à consolider la sécurité de la chaîne d'approvisionnement européenne

- Mai 2025 : l'Agence pour la cybersécurité et la sécurité des infrastructures a publié un guide des meilleures pratiques pour la sécurisation des données IA, incitant les propriétaires d'actifs à adopter le suivi de la provenance et le chiffrement par défaut dans les flux de travail IA

- Avril 2025 : les agences mondiales de cybersécurité ont publié des lignes directrices harmonisées sur la sécurité des données IA, élevant l'intégrité des données au rang de risque au niveau du conseil d'administration

- Mars 2025 : Honeywell a annoncé sa prochaine scission en trois entités pour rationaliser l'allocation des capitaux dans les domaines de l'automatisation, de l'aviation et de la sécurité de la transition énergétique

Portée du rapport mondial sur le marché de la protection des infrastructures

La protection des infrastructures consiste à sauvegarder l'infrastructure des applications métier vitales et de la technologie, des systèmes et des actifs d'entreprise. Les systèmes peuvent inclure des serveurs, des points de terminaison, des solutions cloud, des réseaux filaires ou sans fil pour les connexions internet, des systèmes hybrides intégrés sur site et des logiciels de gestion et d'accès aux données cruciales. Un composant essentiel d'un programme de sécurité de l'information est la protection des infrastructures. Elle garantit que les systèmes et les services qui composent votre charge de travail sont sécurisés contre les accès non autorisés, les vulnérabilités potentielles et les accès illicites.

Le marché de la protection des infrastructures est segmenté par services (services de gestion des risques, conception, intégration et consultation, service géré et maintenance et support), par secteur vertical (BFSI, infrastructure publique et transport, énergie et électricité, secteur commercial, technologies de l'information et télécommunications, et fabrication), et par géographie (Amérique du Nord, Europe, Asie-Pacifique, Amérique latine et Moyen-Orient et Afrique). Les tailles et prévisions du marché sont fournies en termes de valeur (millions USD) pour tous les segments ci-dessus.

| Matériel | Systèmes de détection d'intrusion périmétrique |

| Vidéosurveillance et analyses | |

| Systèmes de contrôle d'accès | |

| Équipements de contrôle et de détection | |

| Systèmes de prévention incendie et de sécurité | |

| Logiciel | Gestion des incidents et des urgences |

| Plateformes de sécurité SCADA/ICS | |

| Analyses de menaces pilotées par l'IA | |

| Services | Évaluation des risques et conseil |

| Conception, intégration et consultation | |

| Services de sécurité gérés | |

| Maintenance et support |

| Sécurité physique |

| Cybersécurité |

| Sur site |

| Cloud / Hybride |

| Énergie et services publics |

| Transport et logistique |

| BFSI |

| Administration publique et défense |

| Fabrication |

| Technologies de l'information et télécommunications |

| Santé |

| Installations commerciales |

| Amérique du Nord | États-Unis |

| Canada | |

| Mexique | |

| Amérique du Sud | Brésil |

| Argentine | |

| Reste de l'Amérique du Sud | |

| Europe | Allemagne |

| Royaume-Uni | |

| France | |

| Italie | |

| Espagne | |

| Pays nordiques | |

| Benelux | |

| Reste de l'Europe | |

| Asie-Pacifique | Chine |

| Japon | |

| Inde | |

| Corée du Sud | |

| ASEAN-5 | |

| Australie | |

| Nouvelle-Zélande | |

| Reste de l'Asie-Pacifique | |

| Moyen-Orient et Afrique | Arabie Saoudite |

| Émirats arabes unis | |

| Qatar | |

| Afrique du Sud | |

| Nigéria | |

| Reste du Moyen-Orient et de l'Afrique |

| Par composant | Matériel | Systèmes de détection d'intrusion périmétrique |

| Vidéosurveillance et analyses | ||

| Systèmes de contrôle d'accès | ||

| Équipements de contrôle et de détection | ||

| Systèmes de prévention incendie et de sécurité | ||

| Logiciel | Gestion des incidents et des urgences | |

| Plateformes de sécurité SCADA/ICS | ||

| Analyses de menaces pilotées par l'IA | ||

| Services | Évaluation des risques et conseil | |

| Conception, intégration et consultation | ||

| Services de sécurité gérés | ||

| Maintenance et support | ||

| Par type de sécurité | Sécurité physique | |

| Cybersécurité | ||

| Par mode de déploiement | Sur site | |

| Cloud / Hybride | ||

| Par secteur vertical | Énergie et services publics | |

| Transport et logistique | ||

| BFSI | ||

| Administration publique et défense | ||

| Fabrication | ||

| Technologies de l'information et télécommunications | ||

| Santé | ||

| Installations commerciales | ||

| Par géographie | Amérique du Nord | États-Unis |

| Canada | ||

| Mexique | ||

| Amérique du Sud | Brésil | |

| Argentine | ||

| Reste de l'Amérique du Sud | ||

| Europe | Allemagne | |

| Royaume-Uni | ||

| France | ||

| Italie | ||

| Espagne | ||

| Pays nordiques | ||

| Benelux | ||

| Reste de l'Europe | ||

| Asie-Pacifique | Chine | |

| Japon | ||

| Inde | ||

| Corée du Sud | ||

| ASEAN-5 | ||

| Australie | ||

| Nouvelle-Zélande | ||

| Reste de l'Asie-Pacifique | ||

| Moyen-Orient et Afrique | Arabie Saoudite | |

| Émirats arabes unis | ||

| Qatar | ||

| Afrique du Sud | ||

| Nigéria | ||

| Reste du Moyen-Orient et de l'Afrique | ||

Questions clés traitées dans le rapport

Quelle est la taille actuelle du marché de la protection des infrastructures ?

La taille du marché de la protection des infrastructures est de 146,52 milliards USD en 2026 et les prévisions indiquent qu'il atteindra 192,25 milliards USD d'ici 2031.

Quel est le segment de composants qui connaît la croissance la plus rapide ?

Les services cloud/hybrides affichent le TCAC le plus élevé à 7,04 % grâce à la demande de sécurité évolutive basée sur l'abonnement.

Pourquoi le Moyen-Orient est-il la région à la croissance la plus rapide ?

Les mégaprojets Vision 2030, la montée en puissance des réglementations cybernétiques et un marché de la cybersécurité projeté à 31 milliards USD d'ici 2030 soutiennent un TCAC de 6,05 %.

Qu'est-ce qui motive la convergence entre la sécurité physique et la cybersécurité ?

Les mandats zéro confiance, la connectivité OT/IT et les analyses IA nécessitent des plateformes unifiées qui protègent à la fois les actifs numériques et physiques.

Quel rôle jouent les jumeaux numériques dans la protection des infrastructures ?

Les jumeaux numériques permettent aux opérateurs de simuler des attaques, de tester les défenses virtuellement et d'appliquer des analyses prédictives pilotées par l'IA pour une réduction proactive des risques.

Dernière mise à jour de la page le: