Taille et part du marché de la cybersécurité en Australie

Analyse du marché de la cybersécurité en Australie par Mordor Intelligence

La taille du marché de la cybersécurité en Australie est évaluée à 10,04 milliards USD en 2026 et devrait atteindre 18,98 milliards USD d'ici 2031, affichant un TCAC de 13,58 % sur la période de prévision. La demande se développe plus rapidement que les budgets globaux des technologies de l'information, les règles obligatoires de divulgation des violations déployées en mai 2025 et les obligations plus larges relatives à la sécurité des infrastructures critiques contraignant les entreprises à renforcer leurs défenses. Des attaques très médiatisées, notamment l'incident MediSecure de 2024, orientent les investissements vers des contrôles natifs du cloud, des architectures zéro confiance et des programmes de détection et de réponse gérées qui atténuent la pénurie de 30 000 professionnels qualifiés. Les dépenses augmentent également parce que les organisations doivent renouveler le matériel cryptographique pour répondre aux normes post-quantiques tout en s'alignant sur l'initiative australienne de DNS protecteur, qui est devenue une référence de facto pour les opérateurs gouvernementaux et d'infrastructures critiques. Les flux accrus de capital-risque vers des start-ups locales axées sur la surveillance des technologies opérationnelles confirment que le marché de la cybersécurité en Australie conservera une dynamique à deux chiffres pour le reste de la décennie.

Principaux enseignements du rapport

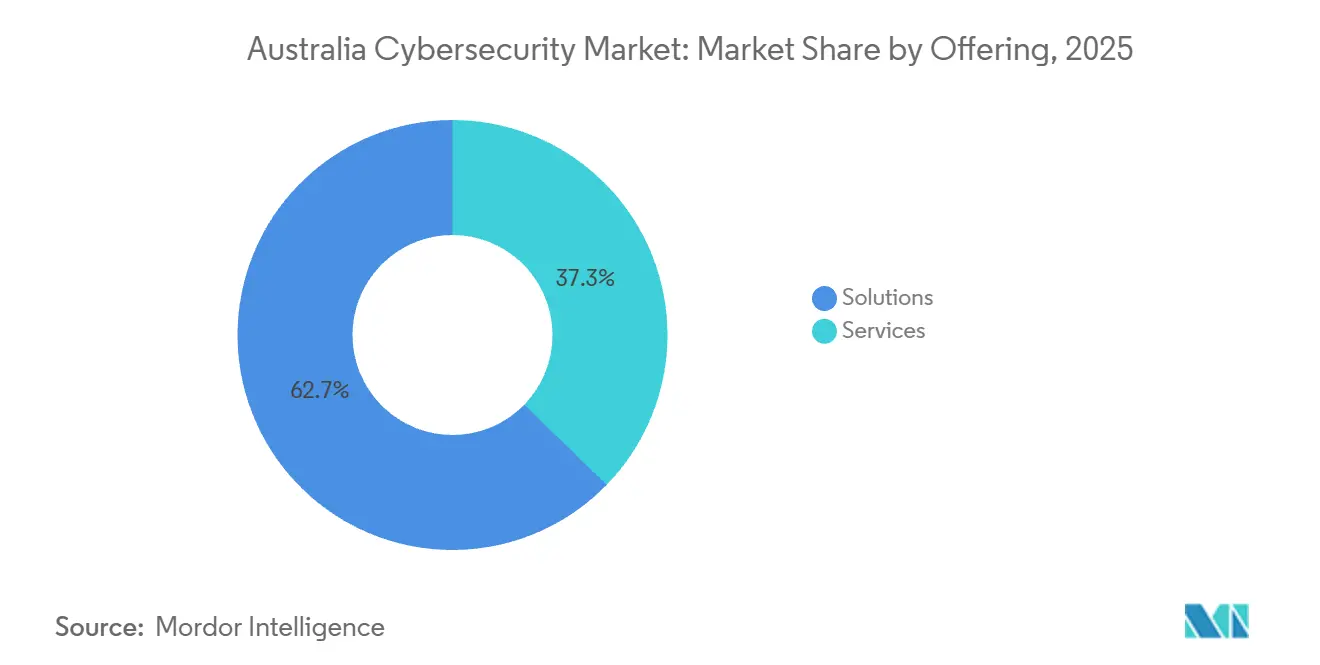

- Par offre, les solutions ont représenté une part de revenus de 62,73 % en 2025, tandis que les services devraient se développer à un TCAC de 15,22 % jusqu'en 2031.

- Par mode de déploiement, le cloud a capté 63,84 % de la part du marché de la cybersécurité en Australie en 2025, et ce segment devrait croître à un TCAC de 15,32 % sur 2026-2031.

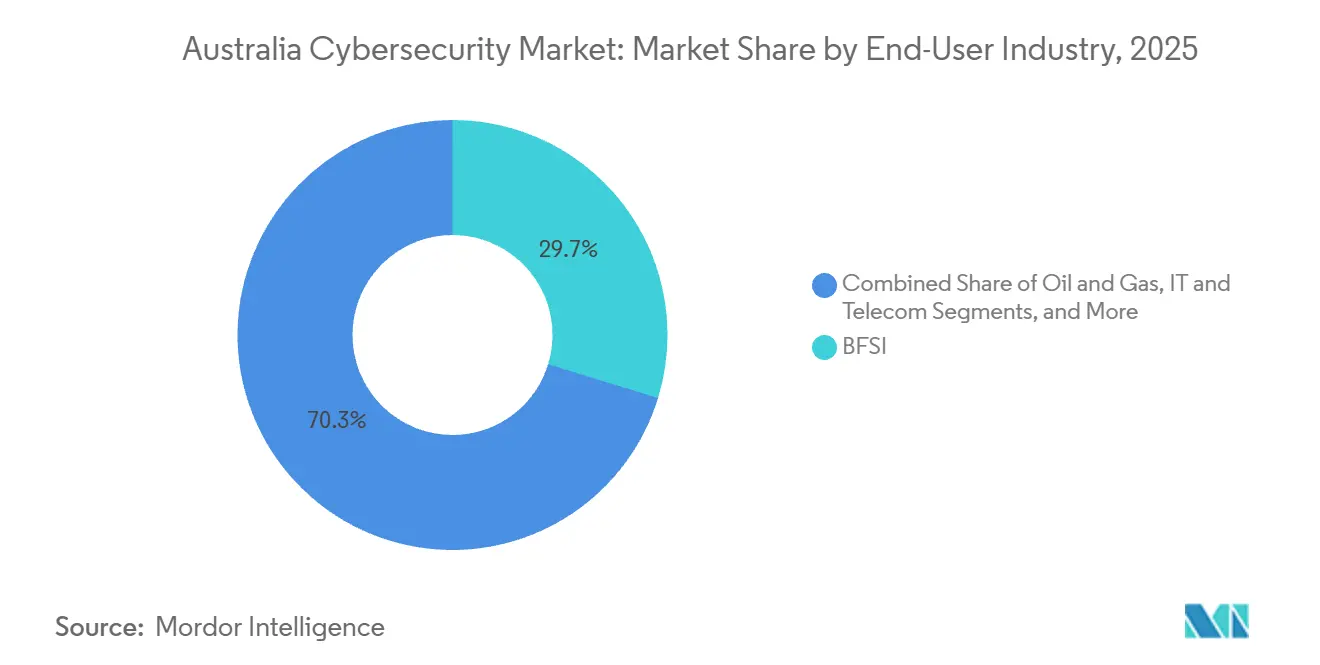

- Par secteur d'utilisation finale, les services bancaires, financiers et d'assurance ont représenté 29,73 % des dépenses de 2025, tandis que la santé devrait progresser à un TCAC de 14,65 % jusqu'en 2031.

- Par taille d'entreprise, les grandes organisations ont représenté 61,74 % des revenus de 2025, tandis que les petites et moyennes entreprises devraient afficher un TCAC de 15,42 %, le plus rapide de tous les niveaux.

Note : La taille du marché et les prévisions figurant dans ce rapport sont générées à l'aide du cadre d'estimation exclusif de Mordor Intelligence, mis à jour avec les dernières données et informations disponibles en janvier 2026.

Tendances et perspectives du marché de la cybersécurité en Australie

Analyse de l'impact des moteurs

| Moteur | Impact (~ %) sur les prévisions de TCAC | Pertinence géographique | Calendrier d'impact |

|---|---|---|---|

| Volume et sophistication croissants des attaques | +3.2% | National, particulièrement aigu dans la santé, le BFSI et le gouvernement | Court terme (≤ 2 ans) |

| Réglementation obligatoire sur la déclaration des violations et les infrastructures critiques | +2.8% | National, appliqué par l'Office australien de l'information et le Département des affaires intérieures | Moyen terme (2-4 ans) |

| Adoption du cloud dans les entreprises | +2.5% | National, porté par les zones métropolitaines de Sydney et Melbourne | Moyen terme (2-4 ans) |

| Prolifération des points de terminaison IoT/OT | +1.9% | National, concentré dans l'énergie, les services publics, la fabrication et le transport | Long terme (≥ 4 ans) |

| Expansion de l'écosystème de DNS protecteur australien | +1.4% | National, agences gouvernementales et opérateurs d'infrastructures critiques | Moyen terme (2-4 ans) |

| Mandats de préparation à la cryptographie post-quantique | +0.9% | National, priorité accordée à la défense, la finance et les télécommunications | Long terme (≥ 4 ans) |

| Source: Mordor Intelligence | |||

Volume et sophistication croissants des attaques

Les notifications de rançongiciels ont augmenté de 23 % en glissement annuel jusqu'en juin 2025, et 41 % des cas concernaient la santé et les gouvernements locaux.[1]Centre australien de cybersécurité, « Rapport annuel sur les cybermenaces 2024-25 », cyber.gov.au Les techniques de « vivre du terrain » dominent désormais les intrusions, obligeant les organisations à déployer des analyses comportementales et des plateformes de détection étendue. Les compromissions de la chaîne d'approvisionnement ont bondi de 34 % en 2024, incitant à une utilisation plus large des nomenclatures logicielles et des analyses continues de vulnérabilités. Les pénalités prévues par la loi sur la vie privée, qui peuvent atteindre 50 millions AUD (33 millions USD), accélèrent les déploiements de sécurité des points de terminaison et de gouvernance des identités. Collectivement, ces tendances renforcent les perspectives de croissance du marché de la cybersécurité en Australie.

Réglementation obligatoire sur la déclaration des violations et les infrastructures critiques

Les amendements à la loi sur la sécurité des infrastructures critiques, pleinement appliqués à partir d'avril 2024, ont soumis 11 secteurs à des programmes obligatoires de gestion des cyber-risques. Les entités classées comme systèmes d'importance nationale doivent signaler les incidents dans les 12 heures et atteindre au moins le niveau 2 de l'échelle de maturité des Huit mesures essentielles, stimulant la demande de logiciels de conformité automatisés. La loi autonome sur la cybersécurité de 2024 a ajouté des exigences de divulgation des paiements de rançongiciels, créant un registre public que les assureurs et les régulateurs utilisent désormais pour évaluer l'exposition sectorielle. Les violations de données notifiables ont augmenté de 19 % au premier semestre 2025. En conséquence, les budgets s'orientent vers des plateformes intégrées de gestion des risques qui consolident les analyses, les journaux d'audit et les chronologies des incidents.

Adoption du cloud dans les entreprises

La pénétration du multi-cloud parmi les entreprises de 500 employés et plus a atteint 68 % en 2025, contre 54 % deux ans auparavant. Cette architecture stimule l'adoption des outils de gestion de la posture de sécurité du cloud, des courtiers d'accès au cloud et des pare-feu sans serveur adaptés aux flux de travail d'infrastructure en tant que code. Les orientations actualisées de l'Autorité australienne de régulation prudentielle obligent les entités réglementées à surveiller continuellement les configurations et à contrôler les clés de chiffrement dans les centres de données australiens, entraînant un déploiement généralisé des services de gestion des clés. Les environnements hybrides représentent encore 47 % des empreintes, de sorte que les moteurs de politique unifiés couvrant les clouds sur site et publics restent très demandés. Les fournisseurs certifiés dans le cadre du Cadre de certification d'hébergement dominent de plus en plus les contrats du secteur public.

Prolifération des points de terminaison IoT/OT

Les ressources énergétiques distribuées ont dépassé 20 GW de capacité en 2025, chacune ajoutant des onduleurs connectés à Internet qui intègrent rarement une authentification robuste. Les opérateurs doivent désormais segmenter les réseaux de technologies opérationnelles et mettre en œuvre la détection d'anomalies, élargissant le marché adressable pour les pare-feu industriels et les passerelles distantes sécurisées. Dans la fabrication, 62 % des usines n'avaient pas mis à jour le microprogramme de leurs contrôleurs en 2024, accroissant les risques. Les contrôles des Huit mesures essentielles sont devenus obligatoires pour les propriétaires d'infrastructures critiques, de sorte que les plateformes de découverte des actifs et de gestion des vulnérabilités comprenant les protocoles Modbus et DNP3 connaissent une adoption plus rapide. Ces facteurs élèvent la base de référence à long terme du marché de la cybersécurité en Australie.

Analyse de l'impact des contraintes

| Contrainte | Impact (~ %) sur les prévisions de TCAC | Pertinence géographique | Calendrier d'impact |

|---|---|---|---|

| Grave pénurie de talents en cybersécurité | -1.8% | National, particulièrement aigu dans les régions hors de Sydney et Melbourne | Moyen terme (2-4 ans) |

| Coût total de possession élevé pour les PME | -1.3% | National, entreprises de moins de 200 employés | Court terme (≤ 2 ans) |

| Retard de remplacement des appareils en périphérie en raison des goulets d'étranglement de l'approvisionnement en matériel | -0.7% | National, prononcé dans la fabrication et la logistique | Court terme (≤ 2 ans) |

| Exclusions croissantes de la cyber-assurance et lacunes de couverture | -0.6% | National, chiffre d'affaires compris entre 50 millions AUD et 500 millions AUD | Moyen terme (2-4 ans) |

| Source: Mordor Intelligence | |||

Grave pénurie de talents en cybersécurité

Le rapport Digital Pulse 2025 a évalué le déficit de main-d'œuvre à 30 000 professionnels, la demande augmentant de 14 % par an tandis que l'offre ne croît que de 6 %.[2]Société australienne d'informatique, « Digital Pulse 2025 », acs.org.au Les agences fédérales à elles seules auront besoin de 10 000 spécialistes supplémentaires d'ici 2028. Le salaire médian d'un architecte senior à Sydney a atteint 180 000 AUD (120 000 USD) en 2025, en hausse de 22 % par rapport à 2023. Les petites entreprises ne peuvent pas s'aligner sur ces échelles salariales et se tournent plutôt vers les services gérés. Bien que le Partenariat pour les compétences en cybersécurité prévoie de former 5 000 praticiens d'ici 2027, la pénurie à court terme limite le déploiement d'exercices de chasse aux menaces et d'équipes rouges.

Coût total de possession élevé pour les PME

Les PME représentent 98 % des entreprises australiennes mais dépensent souvent moins de 10 000 AUD (6 700 USD) par an en matière de sécurité. Les bons d'une valeur de 500 AUD (335 USD) dans le cadre du programme Cyber Wardens n'avaient attiré que 15 000 inscrits à la mi-2025. Les minimums d'abonnement et la complexité de l'intégration freinent l'adoption de plateformes de niveau entreprise, suscitant l'intérêt pour des services groupés de protection des points de terminaison, de messagerie et de sauvegarde qui privilégient l'accessibilité financière à la profondeur. Bien que ces offres réduisent les barrières à l'entrée, elles fournissent rarement une veille avancée sur les menaces, laissant les PME exposées et freinant légèrement l'expansion du marché de la cybersécurité en Australie.

Analyse des segments

Par offre : les services dépassent les solutions face à la pénurie de talents

Les services représentaient 37,27 % des dépenses de 2025 mais devraient croître 2 points de pourcentage plus vite que les solutions jusqu'en 2031, les organisations externalisant les opérations de sécurité pour compenser les déficits de personnel. Les contrats de détection et de réponse gérées, généralement tarifés par nœud, convertissent les dépenses en capital en charges d'exploitation et garantissent une couverture 24h/24 et 7j/7. Les services professionnels restent dynamiques car les audits des Huit mesures essentielles et les attestations relatives à la sécurité des infrastructures critiques doivent être renouvelés annuellement. Les solutions dominent toujours la taille du marché de la cybersécurité en Australie, soutenues par des plateformes de sécurité des points de terminaison, des identités et du cloud qui intègrent désormais des capacités de détection étendue. Les fournisseurs proposant des outils d'analyse statique et dynamique du code séduisent de nouveaux clients après que le Cadre de développement logiciel sécurisé a rendu obligatoires les nomenclatures logicielles pour les fournisseurs gouvernementaux.[3]Direction australienne des signaux, « Modèle de maturité des Huit mesures essentielles », asd.gov.au Les suites intégrées de gestion des risques qui corrèlent les analyses de vulnérabilités avec les preuves de conformité émergent en tant que catégorie à part entière.

Les contrôles de deuxième génération migrent rapidement vers des modèles de logiciel en tant que service. La prévention des pertes de données est désormais intégrée aux suites de productivité, tandis que l'accès réseau zéro confiance remplace les VPN conventionnels dans les environnements de travail à distance. La mitigation des attaques par déni de service distribué et les pare-feu d'applications web se concentrent autour de fournisseurs qui partagent la veille sur les menaces via des consoles unifiées. Alors que les pénuries de main-d'œuvre persistent, les modèles de licences mettant l'accent sur l'automatisation gagnent en faveur, ajoutant une élasticité à long terme au marché de la cybersécurité en Australie.

Par mode de déploiement : le cloud domine à mesure que la complexité hybride augmente

Le cloud a représenté 63,84 % des revenus de 2025 et devrait afficher un TCAC de 15,32 % grâce aux entreprises qui migrent leurs charges de travail vers des plateformes hyperscale. Les environnements multi-cloud font de la cohérence des politiques une préoccupation majeure, de sorte que les outils de gestion de la posture de sécurité qui normalisent les alertes entre les fournisseurs se développent rapidement. Les banques et les assureurs, guidés par le CPS 234 révisé de l'Autorité australienne de régulation prudentielle, chiffrent les données au repos avec des clés gérées localement, stimulant l'adoption de services de gestion des clés contrôlés par les clients. Les déploiements sur site croissent plus lentement mais restent essentiels dans le secteur de la défense, où les exigences de latence et de souveraineté prévalent. La part du marché de la cybersécurité en Australie détenue par les architectures hybrides se stabilisera car 47 % des entreprises associent encore des centres de données hérités à des actifs de cloud public.

L'informatique en périphérie introduit de nouveaux risques dans les ateliers de fabrication et les hubs logistiques, de sorte que les agents légers pouvant fonctionner sur des passerelles à petit facteur de forme sont très demandés. Le Cadre de certification d'hébergement gouvernemental bifurque effectivement le paysage des fournisseurs en niveaux certifiés et non certifiés, concentrant les dépenses du secteur public parmi un petit nombre de fournisseurs vérifiés. À mesure que les offres par abonnement se multiplient, les entreprises attendent une tarification à l'usage, renforçant le glissement structurel vers des modèles de charges d'exploitation.

Par secteur d'utilisation finale : la santé progresse tandis que le BFSI maintient sa position de leader

Les services bancaires, financiers et d'assurance ont conservé une part de 29,73 % de la taille du marché de la cybersécurité en Australie en 2025, renforcée par une adoption précoce du zéro confiance et une surveillance rigoureuse du CPS 234. Les dépenses de santé, cependant, devraient progresser à un TCAC de 14,65 % après que la violation MediSecure a mis en évidence des vulnérabilités systémiques. Les agences gouvernementales se concentrent sur les Huit mesures essentielles et le déploiement du DNS protecteur, générant une demande de services de filtrage récursif et d'archivage des journaux. Les secteurs à forte intensité de technologies opérationnelles tels que le pétrole et le gaz déploient la détection d'anomalies et la segmentation pour sécuriser les systèmes de contrôle industriel classés comme systèmes d'importance nationale.

Les entreprises de technologie et de télécommunications donnent la priorité aux pipelines de développement logiciel sécurisé, tandis que le commerce de détail et le commerce électronique augmentent leurs budgets de prévention de la fraude à mesure que les ventes en ligne atteignent 18 % du total des transactions. Les fabricants continuent de prendre du retard dans la mise à jour des microprogrammes malgré de nouvelles obligations, et les services publics d'énergie intègrent la cybersécurité dans les systèmes de gestion des ressources distribuées. Dans chaque secteur vertical, la conformité réglementaire plutôt que l'innovation discrétionnaire motive la plupart des dépenses supplémentaires, amplifiant des flux de revenus prévisibles pour les fournisseurs.

Note: Les parts de segment de tous les segments individuels sont disponibles à l'achat du rapport

Par taille d'entreprise utilisatrice finale : les PME accélèrent grâce à des offres simplifiées

Les grandes entreprises ont contribué à 61,74 % des revenus de 2025, mais les dépenses des PME augmenteront plus rapidement à un TCAC de 15,42 % jusqu'en 2031, grâce à des offres simplifiées atteignant des prix inférieurs à 100 AUD (67 USD) par utilisateur et par an. De nombreuses entreprises de taille intermédiaire adoptent la détection et la réponse gérées pour éviter les achats en capital, orientant le secteur de la cybersécurité en Australie vers des contrats à la consommation. Les programmes de bons sous le programme Cyber Wardens stimulent les évaluations de base mais ne se sont pas encore traduits par une adoption généralisée des plateformes. Les PME privilégient généralement la protection des points de terminaison en mode SaaS et la gouvernance des identités car ils évitent l'achat d'appareils.

Pour les grandes organisations, les projets zéro confiance dominent les feuilles de route, Microsoft signalant une croissance de 41 % des déploiements d'accès conditionnel en 2025. Les modèles hybrides de centre des opérations de sécurité qui mêlent des analystes internes à l'automatisation externe des manuels de procédures gagnent du terrain, modérant le coût total de possession. Au fil du temps, les orientations des Huit mesures essentielles calibrées par niveau de maturité devraient réduire les écarts de capacité, faisant des PME un moteur de croissance de plus en plus important pour le marché de la cybersécurité en Australie.

Analyse géographique

La Nouvelle-Galles du Sud et le Victoria ont généré ensemble environ 62 % des dépenses de 2025, reflétant la concentration des banques, des assureurs et des bureaux fédéraux à Sydney et Melbourne. Les exigences de visibilité en temps réel de l'Autorité australienne de régulation prudentielle et la conservation des clés dans le pays accélèrent les dépenses en matière de sécurité du cloud parmi les sièges sociaux regroupés dans ces États.

Le Queensland positionne Brisbane comme un pôle secondaire de cybersécurité, exigeant que toutes les agences atteignent le niveau 2 des Huit mesures essentielles d'ici mi-2026, ce qui stimule les achats de surveillance de la conformité. L'Australie-Occidentale et l'Australie-Méridionale mettent l'accent sur la sécurité des technologies opérationnelles pour les infrastructures minières et énergétiques après que les ressources distribuées ont dépassé 20 GW en 2025.

Le Territoire de la capitale australienne bénéficie de la couverture du DNS protecteur pour 500 agences, avec des essais étendus désormais aux opérateurs d'infrastructures critiques. La Tasmanie et le Territoire du Nord restent des marchés plus modestes mais bénéficient de bons de cofinancement qui poussent les évaluations de base vers les PME régionales. Les pénuries de compétences sont flagrantes en dehors des grandes métropoles ; 72 % des praticiens résident à Sydney, Melbourne et Canberra, de sorte que les entreprises régionales s'appuient sur les services gérés. Les règles de certification d'hébergement et les échanges de renseignements sur les menaces des Cinq Yeux influencent les achats à l'échelle nationale, tandis que les mandats post-quantiques stimulent des renouvellements uniformes du matériel dans chaque État.

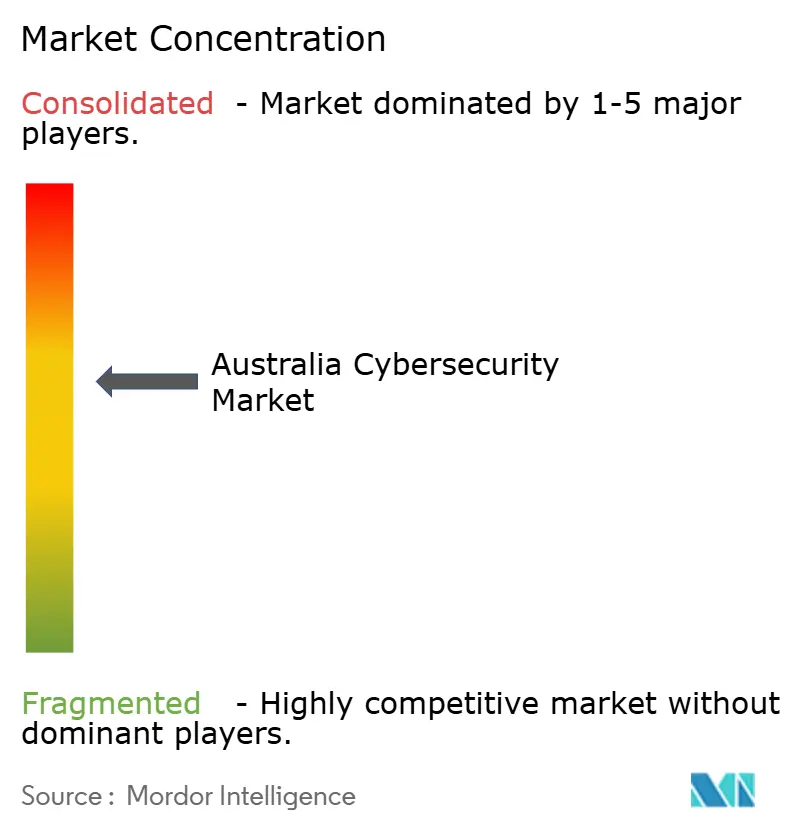

Paysage concurrentiel

Le marché de la cybersécurité en Australie est en phase de consolidation intermédiaire, où des fournisseurs de plateformes mondiaux tels que Microsoft, Palo Alto Networks, CrowdStrike et Cisco détiennent des empreintes significatives tandis que des spécialistes nationaux ancrent les relations régionales. Le Cadre de certification d'hébergement canalise la plupart des charges de travail du secteur public vers un petit groupe d'opérateurs cloud et de sécurité certifiés, renforçant les avantages d'échelle pour les fournisseurs qui peuvent financer des audits récurrents. Néanmoins, les exigences strictes en matière de données locales et de réponse aux incidents laissent de la place aux fournisseurs disposant d'un personnel fortement ancré localement et d'une connaissance approfondie des contrôles des Huit mesures essentielles. L'intensité concurrentielle pivote donc sur la capacité d'un fournisseur à combiner une télémétrie étendue de veille sur les menaces avec une prestation de services localisée et des fonctionnalités de reporting prêtes pour l'audit.

Le champion national CyberCX continue de poursuivre une stratégie de regroupement, ajoutant de la profondeur en matière de technologies opérationnelles grâce à son acquisition de Gridware en septembre 2024, puis intégrant Cortex XSIAM de Palo Alto Networks dans sa plateforme de détection gérée en décembre 2025. Telstra Purple tire parti de la portée de l'opérateur et d'un contrat de sécurité gérée de 120 millions AUD sur cinq ans du Département de la défense pour ériger des barrières à l'entrée pour les fournisseurs de services de sécurité gérée plus modestes. L'achat de Tesserent par Zettagrid en mars 2025 souligne les exigences en capital pour faire évoluer les réseaux de centres des opérations de sécurité fonctionnant 24h/24 et 7j/7 et met en évidence la façon dont l'accès au financement par dette et par capitaux propres peut déterminer la survie. Parallèlement, Microsoft renforce sa présence locale en développant son Centre de cybersécurité de Sydney et en intégrant Azure Sentinel et Defender for Cloud dans les offres partenaires, mariant la télémétrie hyperscale à des effectifs locaux de réponse aux incidents.

Des fournisseurs de niche se taillent des positions défendables en se concentrant sur des points de douleur spécifiques. La plateforme de gestion des robots de Kasada protège les flux de paiement du commerce électronique, tandis que les suites FortiGate et FortiSIEM de Fortinet restent populaires parmi les propriétaires d'infrastructures critiques qui valorisent l'accélération matérielle et le contrôle sur site. Darktrace se différencie par une détection d'anomalies auto-apprenante qui, selon elle, identifie les exploits zero-day plusieurs semaines avant les systèmes basés sur les signatures. Le financement par capital-risque afflue également vers des start-ups qui surveillent le trafic des technologies opérationnelles, automatisent les preuves de conformité aux Huit mesures essentielles et sécurisent les pipelines de construction de logiciels, élargissant le champ concurrentiel même si les cinq premiers fournisseurs captent encore environ 60 % des dépenses.

Leaders du secteur de la cybersécurité en Australie

Accenture plc

Check Point Software Technologies Ltd.

Cisco Systems, Inc.

CrowdStrike Holdings, Inc.

CyberArk Software Ltd.

- *Avis de non-responsabilité : les principaux acteurs sont triés sans ordre particulier

Développements récents du secteur

- Décembre 2025 : CyberCX s'est associé à Palo Alto Networks pour intégrer Cortex XSIAM dans sa plateforme de détection gérée, visant une réduction de 40 % du délai moyen de détection et de réponse.

- Novembre 2025 : Microsoft a développé son Centre de cybersécurité de Sydney, recrutant 150 collaborateurs et lançant une pratique axée sur les technologies opérationnelles.

- Octobre 2025 : Telstra Purple a remporté un contrat de sécurité gérée de 120 millions AUD (80 millions USD) sur cinq ans avec le Département de la défense.

- Septembre 2025 : CrowdStrike a ouvert un centre de données à Sydney pour satisfaire les exigences de résidence des données des clients du secteur public.

Périmètre du rapport sur le marché de la cybersécurité en Australie

Les solutions de cybersécurité aident une organisation à surveiller, détecter, signaler et contrer les cybermenaces, qui sont des tentatives basées sur Internet visant à endommager ou perturber les systèmes d'information et à pirater des informations critiques à l'aide de logiciels espions et de logiciels malveillants, ainsi que par hameçonnage afin de maintenir la confidentialité des données.

Le rapport sur le marché de la cybersécurité en Australie est segmenté par offre (solutions incluant la sécurité des applications, la sécurité du cloud, la sécurité des données, la sécurité des réseaux, la sécurité des points de terminaison, la protection de l'infrastructure, la gestion intégrée des risques, la gestion des identités et des accès ; services incluant les services professionnels et les services gérés), mode de déploiement (cloud et sur site), secteur d'utilisation finale (BFSI, gouvernement et secteur public, pétrole et gaz, IT et télécommunications, commerce de détail, commerce électronique et consommateurs, fabrication et industrie, énergie et services publics, santé, autres secteurs), et taille d'entreprise utilisatrice finale (grandes entreprises et petites et moyennes entreprises). Les prévisions du marché sont fournies en termes de valeur (USD).

| Solutions | Sécurité des applications |

| Sécurité du cloud | |

| Sécurité des données | |

| Sécurité des réseaux | |

| Sécurité des points de terminaison | |

| Protection de l'infrastructure | |

| Gestion intégrée des risques | |

| Gestion des identités et des accès (GIA) | |

| Services | Services professionnels |

| Services gérés |

| Cloud |

| Sur site |

| BFSI |

| Gouvernement et secteur public |

| Pétrole et gaz |

| IT et télécommunications |

| Commerce de détail, commerce électronique et consommateurs |

| Fabrication et industrie |

| Énergie et services publics |

| Santé |

| Autres secteurs d'utilisation finale (transport, logistique, éducation, hôtellerie) |

| Grandes entreprises |

| Petites et moyennes entreprises (PME) |

| Par offre | Solutions | Sécurité des applications |

| Sécurité du cloud | ||

| Sécurité des données | ||

| Sécurité des réseaux | ||

| Sécurité des points de terminaison | ||

| Protection de l'infrastructure | ||

| Gestion intégrée des risques | ||

| Gestion des identités et des accès (GIA) | ||

| Services | Services professionnels | |

| Services gérés | ||

| Par mode de déploiement | Cloud | |

| Sur site | ||

| Par secteur d'utilisation finale | BFSI | |

| Gouvernement et secteur public | ||

| Pétrole et gaz | ||

| IT et télécommunications | ||

| Commerce de détail, commerce électronique et consommateurs | ||

| Fabrication et industrie | ||

| Énergie et services publics | ||

| Santé | ||

| Autres secteurs d'utilisation finale (transport, logistique, éducation, hôtellerie) | ||

| Par taille d'entreprise utilisatrice finale | Grandes entreprises | |

| Petites et moyennes entreprises (PME) | ||

Questions clés répondues dans le rapport

Quelle est la taille du marché de la cybersécurité en Australie en 2026 ?

La taille du marché de la cybersécurité en Australie est de 10,04 milliards USD en 2026.

Quel est le TCAC prévu pour les dépenses en cybersécurité en Australie jusqu'en 2031 ?

Les dépenses devraient augmenter à un TCAC de 13,58 % entre 2026 et 2031.

Quel mode de déploiement connaît la croissance la plus rapide parmi les organisations australiennes ?

Le déploiement cloud devrait se développer à un TCAC de 15,32 % sur 2026-2031, dépassant les alternatives sur site.

Pourquoi la santé est-elle prévue comme le secteur vertical à la croissance la plus rapide ?

Des violations très médiatisées et de nouveaux mandats de déclaration des rançongiciels entraînent un TCAC de 14,65 % dans les budgets de cybersécurité du secteur de la santé.

Comment les petites et moyennes entreprises font-elles face aux pénuries de talents en sécurité ?

De nombreuses PME adoptent des services de détection et de réponse gérées et des offres SaaS simplifiées qui réduisent le besoin de spécialistes internes.

Quelle réglementation influence le plus les opérateurs d'infrastructures critiques ?

Quelle réglementation influence le plus les opérateurs d'infrastructures critiques ?

Dernière mise à jour de la page le: