حجم ومشاركة سوق برامج التشفير السحابية

تحليل سوق برامج التشفير السحابية من قبل Mordor Intelligence

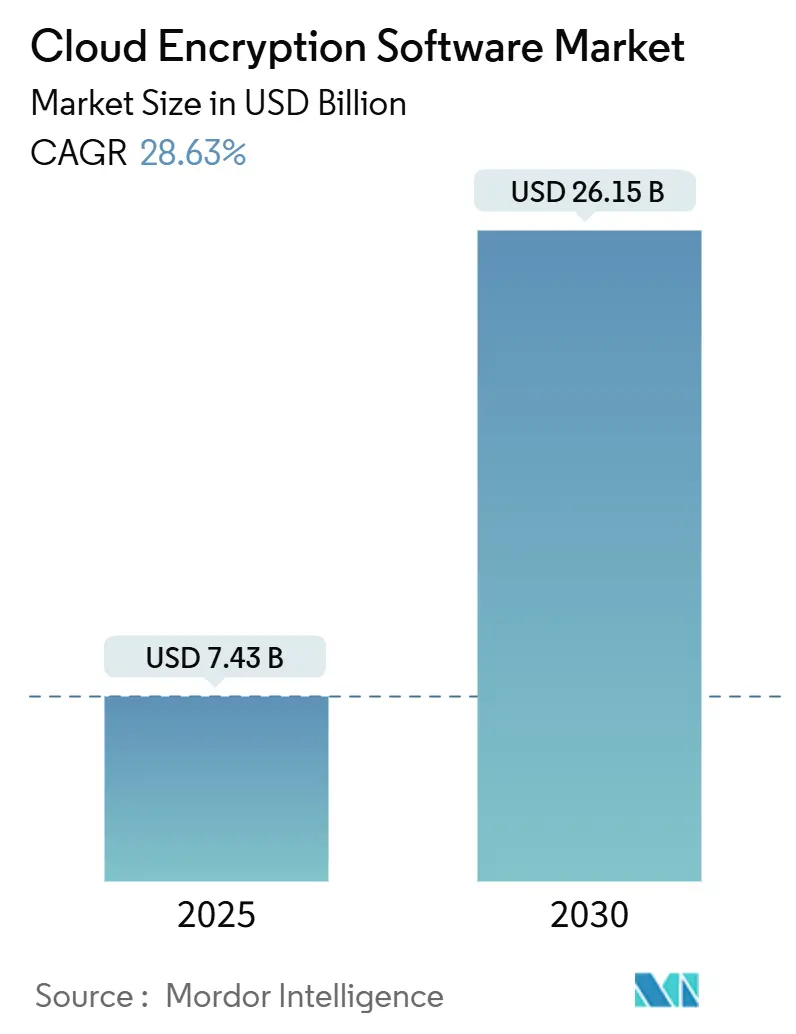

يبلغ حجم سوق برامج التشفير السحابية 7.43 مليار دولار أمريكي في عام 2025 ومن المتوقع أن يصل إلى 26.15 مليار دولار أمريكي بحلول عام 2030، مسجلاً معدل نمو سنوي مركب قدره 28.6%. تمزج هذه الطفرة بين ثلاث قوى قوية: الهجمات السيبرانية المستمرة، والضغط التنظيمي المتزايد، والتحول التشغيلي نحو الحوسبة السحابية المتعددة. معايير التشفير ما بعد الكمي التي وضعها المعهد الوطني للمعايير والتكنولوجيا (NIST) في أغسطس 2024 عجّلت من خرائط طريق هجرة المؤسسات حيث أدركت مجالس الإدارة أن مخاطر الجمع الآن والفك لاحقاً قد تحققت بالفعل. في الوقت نفسه، تدير الآن 98% من شركات الخدمات المالية أحمال العمل في السحابة العامة، مما يخلق حاجة ملحة لإدارة المفاتيح الموحدة عبر المنصات المتجانسة[1]مجلس محافظي نظام الاحتياطي الفيدرالي، "اتصالات الخدمات المصرفية المجتمعية: مسح اعتماد السحابة،" federalreserve.gov. تقود أمريكا الشمالية الاعتماد، مدفوعة بتفويضات FedRAMP ووزارة الدفاع للخوارزميات الآمنة كمياً، بينما تدفع سياسات السحابة السيادية آسيا والمحيط الهادئ إلى أسرع معدل نمو سنوي مركب إقليمي. كما يتشكل النظام البيئي للتشفير من خلال أدوات متماثلة محسنة الأداء، وتشفير هومومورفي كامل رائد، وتقنيات الحوسبة السرية المساعدة بالأجهزة التي تحمي البيانات أثناء الاستخدام.

النقاط الرئيسية للتقرير

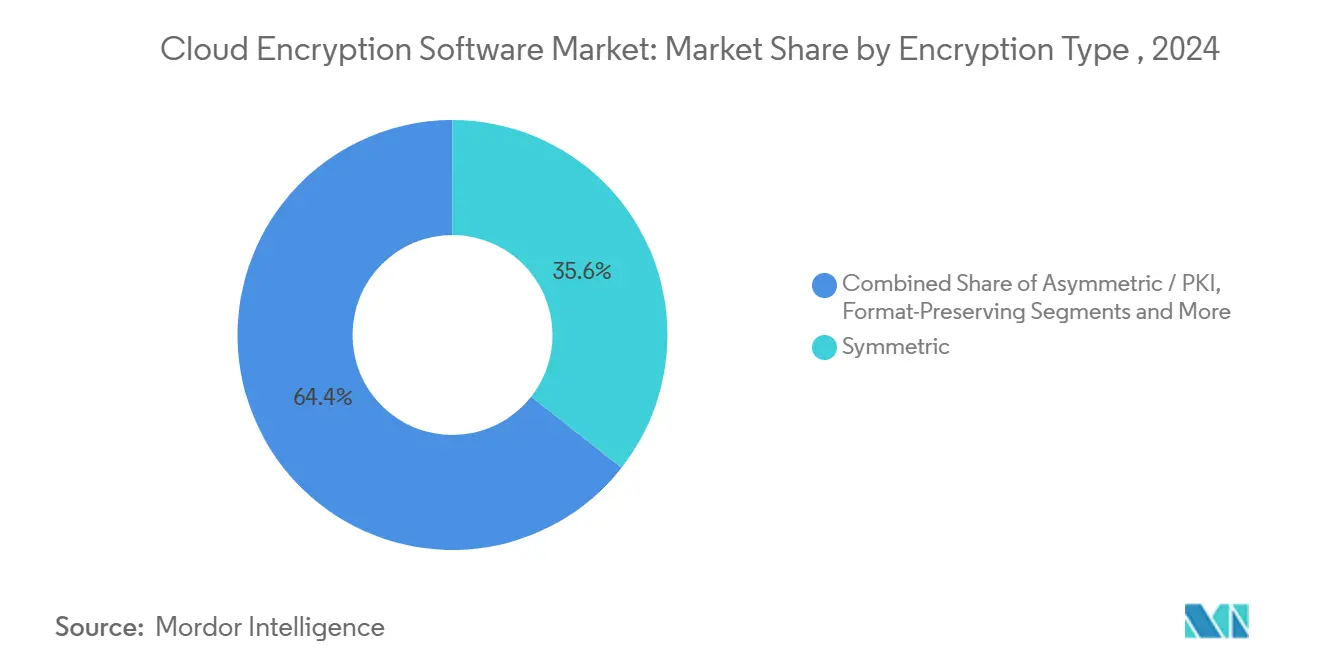

- حسب نوع التشفير، تصدرت الخوارزميات المتماثلة بـ 35.6% من مشاركة سوق برامج التشفير السحابية في عام 2024، بينما من المتوقع أن ينمو التشفير الهومومورفي الكامل بمعدل نمو سنوي مركب قدره 29.0% حتى عام 2030.

- حسب التطبيق، شكلت حماية البيانات في حالة الراحة 36.8% من حجم سوق برامج التشفير السحابية في عام 2024؛ ستتوسع أحمال العمل السرية بمعدل نمو سنوي مركب قدره 29.7% إلى عام 2030.

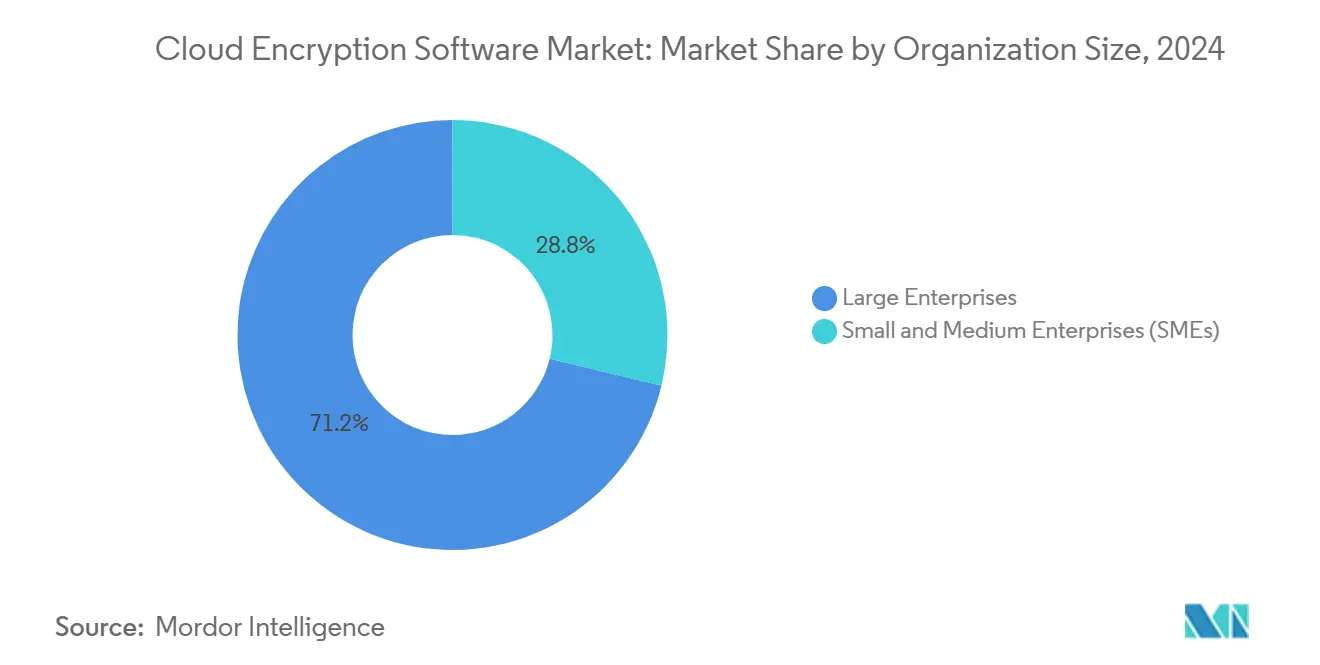

- حسب حجم المؤسسة، احتفظت المؤسسات الكبيرة بـ 71.2% من مشاركة سوق برامج التشفير السحابية في عام 2024، بينما تستعد المؤسسات الصغيرة والمتوسطة لمعدل نمو سنوي مركب قدره 30.1% خلال فترة التوقع.

- حسب القطاع الصناعي، سيطرت تكنولوجيا المعلومات والاتصالات على 33.5% من حصة الإيرادات في عام 2024؛ من المتوقع أن تتقدم الخدمات المصرفية والمالية والتأمين بمعدل نمو سنوي مركب قدره 28.9% حتى عام 2030.

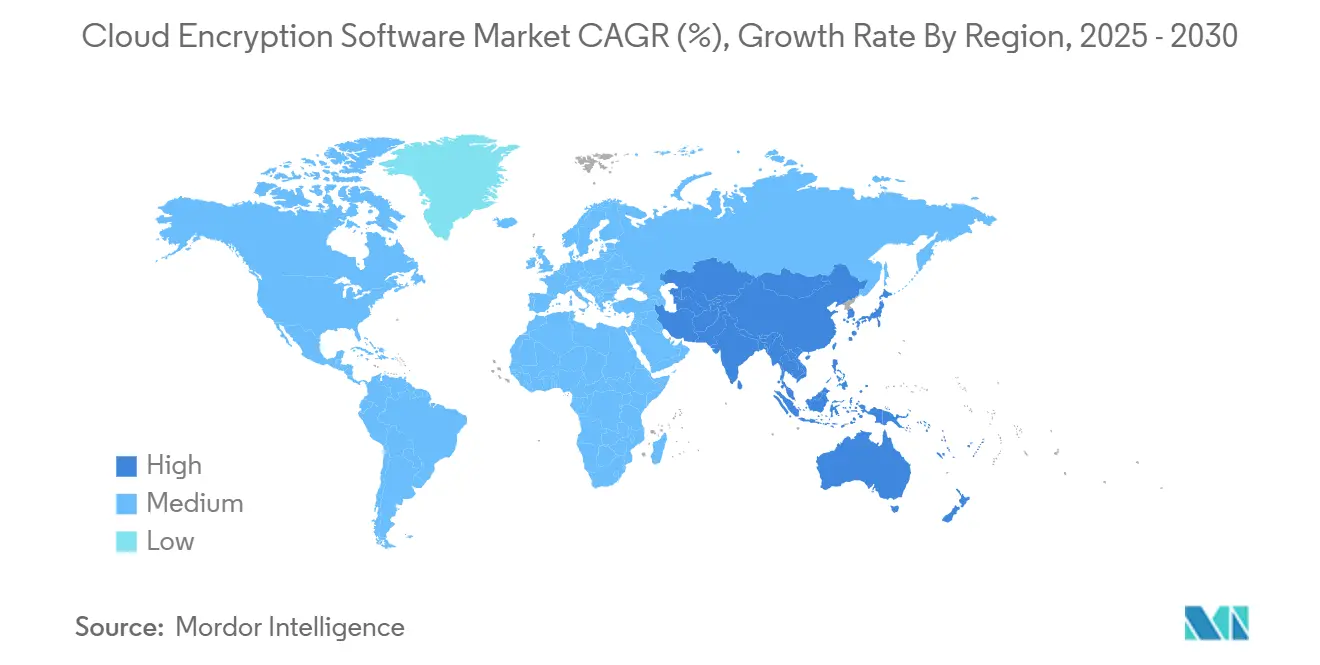

- حسب الجغرافيا، مثلت أمريكا الشمالية 38.9% من سوق برامج التشفير السحابية في عام 2024، بينما من المتوقع أن ترتفع آسيا والمحيط الهادئ بمعدل نمو سنوي مركب قدره 29.5% حتى عام 2030.

اتجاهات ورؤى سوق برامج التشفير السحابية العالمية

تحليل تأثير المحركات

| المحرك | (~) % التأثير على توقع معدل النمو السنوي المركب | الصلة الجغرافية | الجدول الزمني للتأثير |

|---|---|---|---|

| تشديد لوائح حماية البيانات | +4.2% | عالمي، مع مكاسب مبكرة في الاتحاد الأوروبي وأمريكا الشمالية | المدى المتوسط (2-4 سنوات) |

| ارتفاع الهجمات السيبرانية المتطورة على السحابة | +3.8% | عالمي | المدى القصير (≤ سنتان) |

| اعتماد المؤسسات للسحابة المتعددة | +3.1% | أمريكا الشمالية والاتحاد الأوروبي، آسيا والمحيط الهادئ الأساسية | المدى المتوسط (2-4 سنوات) |

| طلب الحوسبة السرية | +2.9% | عالمي، انتشار إلى الأسواق الناشئة | المدى الطويل (≥ 4 سنوات) |

| إلحاح التشفير ما بعد الكمي | +2.7% | أمريكا الشمالية والاتحاد الأوروبي، توسع عالمياً | المدى الطويل (≥ 4 سنوات) |

| أدوات DevSecOps "التشفير كرمز" | +2.1% | عالمي، مركز في المراكز التقنية | المدى القصير (≤ سنتان) |

| المصدر: Mordor Intelligence | |||

تشديد لوائح حماية البيانات

القوانين العالمية ترفع خط الأساس الأمني. معيار PCI DSS 4.0، الساري في مارس 2025، يفرض مراجعات تشفير سنوية ومصادقة متعددة العوامل عبر جميع بيئات حاملي البطاقات. قانون المرونة التشغيلية الرقمية الأوروبي وتوجيه NIS 2 يتطلبان تشفيراً مقاوماً للكم بحلول عام 2030 للخدمات المصرفية والبنية التحتية الحيوية. في الولايات المتحدة، يجبر قانون الاستعداد للأمن السيبراني للحوسبة الكمية الوكالات الفيدرالية على التحول إلى خوارزميات ما بعد الكم المعتمدة من NIST، مما يضع نموذجاً يتبعه القطاع الخاص. فرضت FedRAMP بالفعل وحدات معتمدة FIPS 140-2 لجميع الخدمات السحابية الفيدرالية، محولة الامتثال إلى تذكرة دخول فعلية للسوق. حتى الجامعات تعزز الضوابط لأن إطار FERPA لعام 2002 لم يتوقع أبداً بيانات الطلاب المخزنة سحابياً، مما يدفع إلى تدابير تشفير تتجاوز الحد الأدنى القانوني.

ارتفاع الهجمات السيبرانية المتطورة على السحابة

استوعبت أحمال العمل السحابية 31% من الحوادث السيبرانية المسجلة في عام 2024، مع متوسط تكاليف برامج الفدية في الخدمات المالية بلغت 5.37 مليون دولار أمريكي[2]شركة Broadcom Inc.، "تقرير حالة برامج الفدية 2025،" broadcom.com. الجهات الفاعلة للتهديدات المتقدمة المستمرة تحصد الآن كنوزاً مشفرة، راهنة على فك التشفير الكمي المستقبلي. لذلك تكتسب مراقبة التشفير في الوقت الفعلي وتبادل المفاتيح الهجين الكلاسيكي بالإضافة إلى ما بعد الكم رواجاً. تسبب التكوينات الخاطئة 44% من انتهاكات السحابة العامة، لذا تصبح محركات السياسة الآلية التي تلف التشفير حول كل كائن - بشكل مستقل عن مهارة المدير - إلزامية. يستهدف المهاجمون بشكل متزايد هويات لوحة التحكم بدلاً من نقاط النهاية، مما يعزز الحاجة إلى الحماية المتمركزة حول البيانات التي تبقى فعالة حتى عندما تفشل ضوابط المحيط.

اعتماد المؤسسات للسحابة المتعددة

سبعون بالمائة من البنوك التجارية تعتزم تشغيل عمليات قائمة على السحابة بالكامل بحلول عام 2025، ومع ذلك فإن كل مقدم خدمة فائق يقدم خدمة إدارة مفاتيح خاصة به، مما يخلق رقعة من السياسات التي تكافح الفرق لتوفيقها. تظهر نماذج احضر-مفتاحك-الخاص واحتفظ-بمفتاحك-الخاص للسماح للشركات بالحفاظ على السيادة التشفيرية، لكن مخاوف الأداء والحبس لا تزال تحد من الاعتماد. تعد خدمات إدارة المفاتيح الخارجية بالرقابة المركزية عبر Amazon Web Services وMicrosoft Azure وGoogle Cloud Platform، رغم أن النفقات العامة للتكامل تبقى غير تافهة. بنية الثقة الصفرية - المؤسسة على افتراض أن الانتهاك محتم - تؤطر الآن معظم مخططات التشفير متعددة السحابة، مما يدفع الطلب على الضوابط التي تسافر مع البيانات وليس البنية التحتية.

طلب الحوسبة السرية

بيئات التنفيذ الموثوق القائمة على الأجهزة (TEEs) مثل Intel SGX وAMD SEV تشفر البيانات أثناء الاستخدام، مغلقة نافذة التعرض الأخيرة. تنشر البنوك TEEs لاكتشاف الاحتيال عبر مجموعات البيانات المشتركة دون الكشف عن السجلات الأساسية. يشغل مقدمو الرعاية الصحية نماذج التشخيص بالذكاء الاصطناعي على معلومات المرضى المحمية، محافظين على امتثال HIPAA. منذ إطلاق كونسورتيوم الحوسبة السرية، عملت مقدمو الخدمات السحابية على توحيد الجيوب المعزولة، مما يسرع الاعتماد التجاري. تضيف TEEs الحالية نفقات معالجة 10-40%، ومع ذلك فإن المكسب الأمني يفوق التكلفة لمعظم خطوط التحليل والذكاء الاصطناعي. يستمر بحث هجمات القناة الجانبية، مما يحافظ على تركيز خرائط طريق المورد على تعزيز الرمز المجهري وتقنيات حقن الضوضاء.

تحليل تأثير القيود

| القيد | (~) % التأثير على توقع معدل النمو السنوي المركب | الصلة الجغرافية | الجدول الزمني للتأثير |

|---|---|---|---|

| نفقات الأداء والكمون | -2.8% | عالمي، يؤثر بشكل خاص على التطبيقات في الوقت الفعلي | المدى القصير (≤ سنتان) |

| تعقيد إدارة المفاتيح | -2.3% | عالمي، مركز في بيئات السحابة المتعددة | المدى المتوسط (2-4 سنوات) |

| نقص التشغيل البيني في التنفيذ الموثوق | -1.9% | عالمي، يؤثر على اعتماد المؤسسات | المدى المتوسط (2-4 سنوات) |

| سيادة البيانات الحافية السحابية تقلل الطلب | -1.6% | آسيا والمحيط الهادئ، الاتحاد الأوروبي مع توطين صارم للبيانات | المدى الطويل (≥ 4 سنوات) |

| المصدر: Mordor Intelligence | |||

نفقات الأداء والكمون

تشفير البيانات يضيف دورات حاسوبية وانتظارات I/O. التشفير الكلاسيكي للبيانات في حالة الراحة يبطئ استعلامات SQL بعدة مئات من الميلي ثانية في قواعد البيانات عالية الحجم. التشفير الهومومورفي الكامل، رغم كونه ثورياً للخصوصية، يمكن أن يضخم وقت المعالجة بـ 1000× ما لم يتم استخدام تسريع الأجهزة. الأطر المساعدة بوحدة معالجة الرسوميات تقطع تلك النفقات بحوالي 12% وفقاً لدراسات قياسية حديثة منشورة في Computers, Materials and Continua. سيناريوهات الحوسبة الحافية تشعر بالعقوبة أكثر لأن تأخير التشفير يؤدي إلى تعقيد كمون الشبكة الموجود، مما يجبر المهندسين على وزن الاستجابة في الوقت الفعلي مقابل السرية. خوارزميات ما بعد الكم ترفع أيضاً الضريبة الحاسوبية بسبب أحجام المفاتيح الأكبر، مما يتحدى ميزانية الأداء في الأجهزة منخفضة الطاقة.

تعقيد إدارة المفاتيح

التشفير قوي فقط بقوة مفاتيحه، ومع ذلك فإن قلة من المؤسسات تشغل منصات دورة حياة المفاتيح الموحدة عبر سحابات متعددة. الخدمات الأصلية المتميزة - AWS KMS وAzure Key Vault وGoogle Cloud KMS - تقدم تشغيلاً بينياً ضئيلاً، تاركة الفرق تتلاعب بجداول الدوران وضوابط الوصول يدوياً. ثلثا المؤسسات تذكر الخبرة التشفيرية غير الكافية كعائقها الرئيسي، فجوة تؤدي كثيراً إلى سياسات مكونة خطأً تضعف الحماية بصمت. يطالب PCI DSS 4.0 الآن بالدوران الآلي للمفاتيح، مضيفاً إلحاحاً. الهجرة القادمة إلى معايير ما بعد الكم تعني أن معظم وحدات الأمان الأجهزة ستحتاج إلى البرامج الثابتة أو الاستبدال الكامل، مما يجهد الميزانيات ومجموعات المهارات أكثر. الخدمات المركزية تساعد، لكنها تقدم نقاط فشل واحدة - مقايضة معمارية تحللها المؤسسات الكبيرة عن كثب.

تحليل القطاع

حسب نوع التشفير: خوارزميات مقاومة الكم تقود الابتكار

تهيمن الطرق المتماثلة على سوق برامج التشفير السحابية بحصة 35.6% في عام 2024، مفضلة لسرعتها ونفقات CPU المنخفضة. التشفير الهومومورفي الكامل، رغم كونه في مهده، هو التقنية الأسرع نمواً، متوقع النمو بمعدل نمو سنوي مركب 29.0% مع ازدهار حالات استخدام الحوسبة السرية. إصدار أغسطس 2024 لـ FIPS 203 وFIPS 204 وFIPS 205 وضع خط الأساس لكابسولة مفتاح ما بعد الكم والتوقيعات الرقمية والتوقيعات القائمة على التجزئة عديمة الحالة، مما دفع الموردين لدمج هذه الخوارزميات في خرائط طريق المنتج[3]المعهد الوطني للمعايير والتكنولوجيا، "مشروع توحيد التشفير ما بعد الكم،" nist.gov.

تنشر المؤسسات تشفيراً هجيناً يمزج طرق المنحنى الإهليلجي الكلاسيكية مع شبكات ما بعد الكم، محتمية ضد فشل الخوارزمية. التشفير الحافظ للشكل يتوسع أيضاً لأنه يتيح لتطبيقات الإرث تخزين البيانات المحمية دون إعادة تصميم المخطط. مع اختيار NIST في مارس 2025 لـ HQC كخوارزمية خامسة لتنوع إضافي، أصبحت الأدوات الرشيقة تشفيرياً أولوية على مستوى مجلس الإدارة. نتيجة لذلك، من المتوقع أن يرتفع حجم سوق برامج التشفير السحابية لأحمال العمل المتماثلة بثبات، بينما تستحوذ الخيارات الآمنة كمياً على شريحة أكبر من النشر الجديد.

ملاحظة: حصص القطاعات لجميع القطاعات الفردية متوفرة عند شراء التقرير

حسب التطبيق: الحوسبة السرية تحول حماية البيانات أثناء الاستخدام

لا تزال البيانات في حالة الراحة تتصدر مكدس التطبيقات بحصة 36.8% من سوق برامج التشفير السحابية في عام 2024، عاكسة ممارسات النسخ الاحتياطي والتخزين الناضجة. ومع ذلك فإن تشفير البيانات أثناء الاستخدام هو الذي يصنع العناوين، متصاعداً بمعدل نمو سنوي مركب 29.7% حيث تزيل TEEs الحاجز طويل المدى للمعالجة على النص الخالي. لذلك سيتوسع حجم سوق برامج التشفير السحابية لأحمال العمل الحاسوبية السرية أسرع من أي قطاع آخر.

تبقى حماية طبقة النقل لا غنى عنها لروابط ما بين السحابات، لكن ضبط الأداء انتقل نحو خوارزميات مصافحة ما بعد الكم. تشهد أدوات التعاون SaaS عمليات نشر أوسع للتشفير من جهة العميل حتى تحتفظ المؤسسات بالتحكم في المفاتيح التشفيرية. يظهر التشفير المتماثل القابل للبحث الآن في بيئات البيانات الكبيرة، حيث يمكن تحمل نفقات الكمون للاستعلامات عالية القيمة. معاً تقدم هذه التحولات رؤية الحماية المستمرة، اللاحالة عبر دورة حياة البيانات الكاملة.

حسب حجم المؤسسة: اعتماد المؤسسات الصغيرة والمتوسطة يتسارع

احتفظت المؤسسات الكبيرة بـ 71.2% من حصة سوق برامج التشفير السحابية في عام 2024 بفضل العقارات الهجينة المنتشرة وميزانيات الامتثال الأكبر. تقود التجارب في التشفير الهومومورفي الكامل والحوسبة السرية. في المقابل، تضيف المؤسسات الصغيرة والمتوسطة SaaS المشفرة وخدمات المفاتيح القائمة على API بمعدل نمو سنوي مركب 30.1%، أسرع مسار في السوق.

تسعير الدفع حسب الاستخدام ودوران المفاتيح المدار وتقارير الامتثال المدفوعة بالقوالب تقلل الحواجز للشركات دون موظفي أمان مخصصين. ومع ذلك، لا تزال 51.3% من الشركات الصغيرة تذكر تعقيد التنفيذ كعائقها الأول. مع تحسن UX المورد ونضج تكاملات السوق، من المتوقع أن يتسع حجم سوق برامج التشفير السحابية الذي تستحوذ عليه المؤسسات الصغيرة والمتوسطة، موازناً تركز القطاع تدريجياً.

ملاحظة: حصص القطاعات لجميع القطاعات الفردية متوفرة عند شراء التقرير

حسب القطاع الصناعي: الخدمات المصرفية والمالية والتأمين تقود التحول المقاوم للكم

استحوذت تكنولوجيا المعلومات والاتصالات على 33.5% من حصة الإيرادات في عام 2024 بسبب الهجرة المبكرة للسحابة ومتطلبات النطاق الترددي العالي. ستكون الخدمات المصرفية والمالية والتأمين القطاع الأسرع نمواً، متسارعة بمعدل نمو سنوي مركب 28.9% إلى 2030 حيث يدفع المنظمون معايير آمنة كمياً وحيث تشدد منافسة التكنولوجيا المالية المخاطر.

ترفع الرعاية الصحية تجارب الحوسبة السرية للتشخيص المدعوم بالذكاء الاصطناعي، محمية ملفات المرضى التي تكلف 10.93 مليون دولار أمريكي لكل انتهاك - ضعف متوسط الصناعات المتعددة. الوكالات الحكومية، تحت قانون الاستعداد للأمن السيبراني للحوسبة الكمية، تخدم كعملاء رسو لوحدات ما بعد الكم. يضبط تجار التجزئة الرمزية لإرضاء PCI DSS 4.0 دون إضافة كمون الدفع. عبر القطاعات، يوفر سوق برامج التشفير السحابية درعاً موحداً ضد التزامات أمان البيانات المتباعدة، ولكن المتكثفة.

التحليل الجغرافي

احتفظت أمريكا الشمالية بـ 38.9% من سوق برامج التشفير السحابية في عام 2024، مدعومة بتفويضات FedRAMP وتوجيهات وزارة الدفاع والهجرة العدوانية للمؤسسات إلى ضوابط ما بعد الكم. اختراق السحابة المتعددة مرتفع، والموردون يؤمنون الإيرادات من خلال خدمات المفاتيح المدارة وتنسيق الرشاقة التشفيرية. العملاء الكبار في الرعاية الصحية والتمويل يختبرون أيضاً أطر الحوسبة السرية على نطاق واسع، مسرعين دورات الابتكار.

آسيا والمحيط الهادئ هي المنطقة الأسرع نمواً بمعدل نمو سنوي مركب 29.5% حتى 2030. مخططات السحابة السيادية في أستراليا واليابان وكوريا الجنوبية والهند تطالب بأن تبقى مفاتيح التشفير على الأراضي المحلية، محفزة مبيعات بوابات إدارة المفاتيح الخارجية ووحدات الأمان الأجهزة التي تدعم الخوارزميات الوطنية عند الحاجة. يقدر البنك الآسيوي للتنمية أن تحسين سياسة السحابة يمكن أن يرفع الناتج المحلي الإجمالي الإقليمي بما يصل إلى 0.7% خلال 2024-2028، ويُذكر التشفير كممكن محوري. مقدمو الخدمات الفائقة الصينيون وجنوب شرق آسيا يشكلون تحالفات داخل البلاد مع صانعي الرقائق لتقديم تشفير الشبكة الآمن كمياً، مواكبين المنافسين الغربيين.

تحتفظ أوروبا بالتوسع المطرد مدفوعاً بإنفاذ GDPR وقانون المرونة التشغيلية الرقمية. يجب على المؤسسات المالية تقديم خطط مرونة تحدد الهجرة إلى خوارزميات مقاومة الكم، حركة تحول أوروبا إلى مختبر لتشغيل بيني لضمان مفتاح عبر الحدود. التحليلات الحافظة للخصوصية - خاصة في الصحة والتنقل - تحفز الطلب على التشفير الهومومورفي الكامل. الأسواق الأصغر في أمريكا الجنوبية والشرق الأوسط وأفريقيا تتخلف لكنها تقدم فرصاً خضراء، خاصة حيث عمليات نشر 5G تقدم بنى حافية سحابية تتطلب تشفيراً خفيف الوزن منخفض الكمون.

المشهد التنافسي

سوق برامج التشفير السحابية مفتت بشكل معتدل، ومع ذلك تسارع التوحيد في عام 2024 عندما اشترت Palo Alto Networks أصول أمان السحابة QRadar من IBM وأعلنت IBM صفقة 35 دولاراً للسهم لـ HashiCorp. تسلط هذه التحركات الضوء على المحور نحو المنصات المتكاملة التي تمزج إدارة الوضعية وتنسيق المفاتيح وتحليلات السياسة. Amazon Web Services وMicrosoft Azure وGoogle Cloud Platform تدمج خيارات آمنة كمياً أصلية، متحدية الموردين الخالصين لكن موسعة أيضاً إجمالي الطلب.

الشراكات الاستراتيجية غزيرة. عمقت Thales الروابط مع Google Cloud لتقديم إدارة مفاتيح آمنة كمياً مشتركة عبر Anthos وGoogle Distributed Cloud. كشفت Broadcom النقاب عن أول تشفير شبكة مقاوم للكم لـ Fibre Channel في يناير 2025، متوافقة مع قواعد CNSA 2.0 الأمريكية وNIS 2 الأوروبية. المتحدون الموجهون للحافة يستهدفون إنترنت الأشياء الصناعي، حيث التشفير المتماثل منخفض الكمون ووحدات الأجهزة المتينة لا تزال نادرة.

خرائط طريق المنتج تتمركز على ثلاث ركائز: حوكمة دورة حياة المفاتيح الآلية والرشاقة التشفيرية لتبديل الخوارزمية وتنسيق الحوسبة السرية. الموردون القادرون على الجمع بين تلك في لوحة زجاجية واحدة من المتوقع أن يتفوقوا على المنافسين المتخصصين. المشاريع مفتوحة المصدر، كثير منها تحت كونسورتيوم الحوسبة السرية، تخلق ضغط مجتمعي للتشغيل البيني حيث يدفع المشترون ضد الحبس. في المجموع، تبقى الكثافة التنافسية عالية، لكن القوة السوقية تميل نحو الموردين كاملي المكدس مع تحالفات مقدم سحابة واسعة وأذرع خدمات مهنية قوية.

قادة صناعة برامج التشفير السحابية

Google LLC

Symantec Corporation

Hewlett Packard Enterprise

Trend Micro Inc.

Hitachi Vantara

- *تنويه: لم يتم فرز اللاعبين الرئيسيين بترتيب معين

التطورات الصناعية الحديثة

- مارس 2025: اختار NIST خوارزمية HQC كمرشحه الخامس لتشفير ما بعد الكم، موسعاً التنوع التشفيري.

- فبراير 2025: قدمت Google Cloud التوقيعات الرقمية الآمنة كمياً في Cloud KMS، منفذة ML-DSA-65 وSLH-DSA-SHA2-128S.

- يناير 2025: وسعت Amazon Web Services وBooz Allen Hamilton التعاون لتقديم التشفير من طرف إلى طرف للوكالات الفيدرالية الأمريكية.

- يناير 2025: قدمت Broadcom أول تشفير شبكة مقاوم للكم من خلال Emulex Secure Fibre Channel HBAs، مضيفة كشف برامج الفدية في الوقت الفعلي.

نطاق تقرير سوق برامج التشفير السحابية العالمي

يتم تقديم التشفير السحابي من قبل شركات الأمان السحابي التي تستخدم خوارزميات مختلفة لتحويل البيانات أو النص إلى رمز مشفر، يُعرف باسم النص المشفر. يتم تمرير الرمز المشفر إلى السحابة. تبقى البيانات آمنة لأن رمز تشفير البيانات السحابية يمكن ترجمته فقط بمفتاح تشفير البيانات، الذي لا يغادر أبداً المؤسسة.

سوق برامج التشفير السحابية مقسم حسب حجم المؤسسة (المؤسسات الصغيرة والمتوسطة والمؤسسات الكبيرة)، القطاع الصناعي (الخدمات المصرفية والمالية والتأمين، الرعاية الصحية، الترفيه والإعلام، التعليم، البيع بالتجزئة، تكنولوجيا المعلومات والاتصالات، وقطاعات أخرى)، والجغرافيا (أمريكا الشمالية، أوروبا، آسيا والمحيط الهادئ، أمريكا اللاتينية، والشرق الأوسط وأفريقيا). يتم تقديم أحجام السوق والتوقعات من ناحية القيمة (بالدولار الأمريكي) لجميع القطاعات المذكورة أعلاه.

| متماثل |

| غير متماثل / PKI |

| حافظ للشكل |

| هومومورفي كامل |

| خوارزميات مقاومة الكم |

| البيانات في حالة الراحة (التخزين، النسخ الاحتياطي) |

| البيانات أثناء النقل (TLS/VPN) |

| البيانات أثناء الاستخدام / الحوسبة السرية |

| تشفير SaaS للملفات والتعاون |

| تشفير قاعدة البيانات / البيانات الكبيرة |

| المؤسسات الكبيرة |

| المؤسسات الصغيرة والمتوسطة |

| الخدمات المصرفية والمالية والتأمين |

| الرعاية الصحية وعلوم الحياة |

| التعليم |

| البيع بالتجزئة والتجارة الإلكترونية |

| تكنولوجيا المعلومات والاتصالات |

| الحكومة والدفاع |

| قطاعات صناعية أخرى |

| أمريكا الشمالية | الولايات المتحدة | |

| كندا | ||

| المكسيك | ||

| أوروبا | ألمانيا | |

| المملكة المتحدة | ||

| فرنسا | ||

| إيطاليا | ||

| إسبانيا | ||

| بقية أوروبا | ||

| آسيا والمحيط الهادئ | الصين | |

| اليابان | ||

| الهند | ||

| كوريا الجنوبية | ||

| أستراليا | ||

| بقية آسيا والمحيط الهادئ | ||

| أمريكا الجنوبية | البرازيل | |

| الأرجنتين | ||

| بقية أمريكا الجنوبية | ||

| الشرق الأوسط وأفريقيا | الشرق الأوسط | المملكة العربية السعودية |

| الإمارات العربية المتحدة | ||

| تركيا | ||

| بقية الشرق الأوسط | ||

| أفريقيا | جنوب أفريقيا | |

| مصر | ||

| نيجيريا | ||

| بقية أفريقيا | ||

| حسب نوع التشفير | متماثل | ||

| غير متماثل / PKI | |||

| حافظ للشكل | |||

| هومومورفي كامل | |||

| خوارزميات مقاومة الكم | |||

| حسب التطبيق | البيانات في حالة الراحة (التخزين، النسخ الاحتياطي) | ||

| البيانات أثناء النقل (TLS/VPN) | |||

| البيانات أثناء الاستخدام / الحوسبة السرية | |||

| تشفير SaaS للملفات والتعاون | |||

| تشفير قاعدة البيانات / البيانات الكبيرة | |||

| حسب حجم المؤسسة | المؤسسات الكبيرة | ||

| المؤسسات الصغيرة والمتوسطة | |||

| حسب القطاع الصناعي | الخدمات المصرفية والمالية والتأمين | ||

| الرعاية الصحية وعلوم الحياة | |||

| التعليم | |||

| البيع بالتجزئة والتجارة الإلكترونية | |||

| تكنولوجيا المعلومات والاتصالات | |||

| الحكومة والدفاع | |||

| قطاعات صناعية أخرى | |||

| حسب الجغرافيا | أمريكا الشمالية | الولايات المتحدة | |

| كندا | |||

| المكسيك | |||

| أوروبا | ألمانيا | ||

| المملكة المتحدة | |||

| فرنسا | |||

| إيطاليا | |||

| إسبانيا | |||

| بقية أوروبا | |||

| آسيا والمحيط الهادئ | الصين | ||

| اليابان | |||

| الهند | |||

| كوريا الجنوبية | |||

| أستراليا | |||

| بقية آسيا والمحيط الهادئ | |||

| أمريكا الجنوبية | البرازيل | ||

| الأرجنتين | |||

| بقية أمريكا الجنوبية | |||

| الشرق الأوسط وأفريقيا | الشرق الأوسط | المملكة العربية السعودية | |

| الإمارات العربية المتحدة | |||

| تركيا | |||

| بقية الشرق الأوسط | |||

| أفريقيا | جنوب أفريقيا | ||

| مصر | |||

| نيجيريا | |||

| بقية أفريقيا | |||

الأسئلة الرئيسية المُجابة في التقرير

ما الذي يقود النمو الحاد لسوق برامج التشفير السحابية؟

الهجمات السيبرانية المشددة واللوائح العالمية الأكثر صرامة واعتماد السحابة المتعددة هي المحفزات الأساسية، مما يعزز الطلب على الأمان المتمركز حول البيانات عبر جميع طبقات السحابة.

كم سيبلغ حجم سوق برامج التشفير السحابية في عام 2030؟

من المتوقع أن يصل السوق إلى 26.15 مليار دولار أمريكي بحلول عام 2030، متوسعاً من 7.43 مليار دولار أمريكي في عام 2025 بمعدل نمو سنوي مركب 28.6%.

أي نوع تشفير ينمو الأسرع؟

من المتوقع أن يرتفع التشفير الهومومورفي الكامل بمعدل نمو سنوي مركب 29.0% لأنه يتيح الحوسبة على البيانات المشفرة دون فك التشفير.

لماذا تعتمد المؤسسات الصغيرة والمتوسطة التشفير أسرع من ذي قبل؟

نماذج السحابة الأصلية والدفع حسب الاستخدام قللت التكلفة والتعقيد، مما يتيح للمؤسسات الصغيرة والمتوسطة تنفيذ تشفير على مستوى المؤسسة مع تجنب شراء الأجهزة.

أي منطقة تقدم أعلى إمكانات النمو؟

تظهر آسيا والمحيط الهادئ أسرع معدل نمو سنوي مركب بـ 29.5%، مدفوعة بتفويضات السحابة السيادية والتحول الرقمي السريع.

كم من الوقت يجب على المؤسسات الهجرة إلى التشفير ما بعد الكمي؟

يجب على الوكالات الفيدرالية الأمريكية والمؤسسات المالية الأوروبية بدء التحول الآن لتلبية التفويضات التي تأخذ تأثيراً كاملاً بحلول 2030، مما يدفع الاستثمار قريب المدى في البنى الرشيقة تشفيرياً.

آخر تحديث للصفحة في: