حجم وحصة سوق أمان نقاط النهاية

تحليل سوق أمان نقاط النهاية بواسطة موردور إنتليجنس

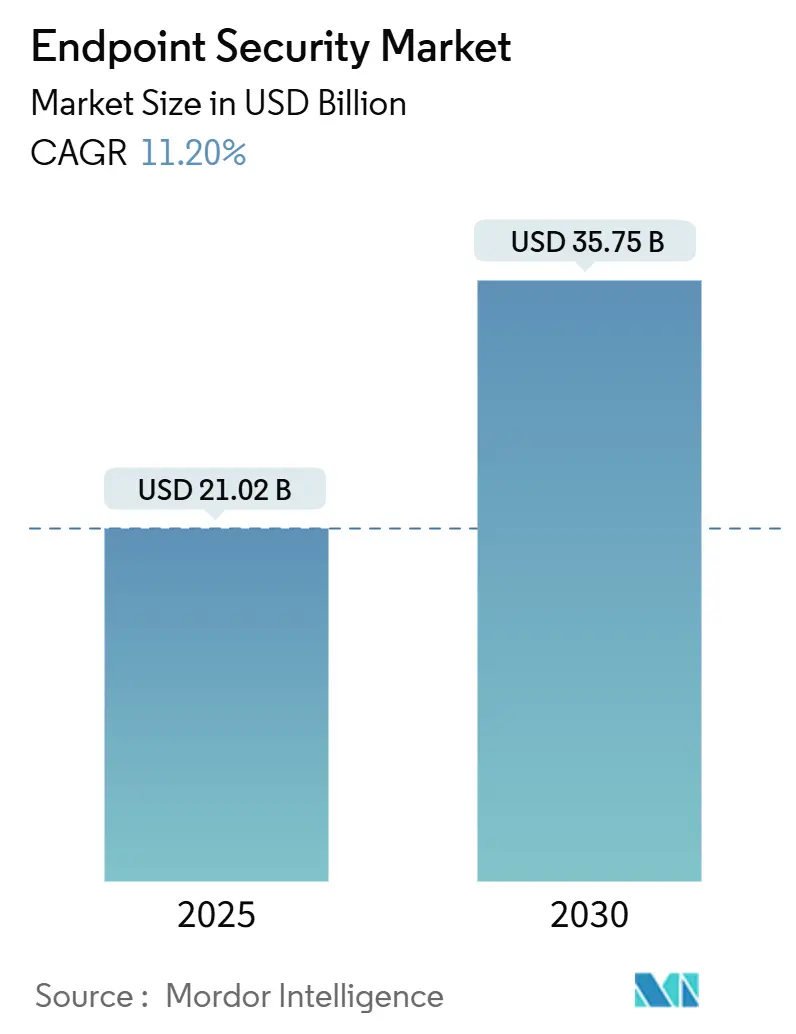

يُقدر حجم سوق أمان نقاط النهاية بـ 21.02 مليار دولار أمريكي في عام 2025، ومن المتوقع أن يصل إلى 35.75 مليار دولار أمريكي بحلول عام 2030، بمعدل نمو سنوي مركب قدره 11.20% خلال فترة التوقع (2025-2030).

ينبع الطلب القوي من التحول المستمر نحو العمل عن بُعد والمختلط، وتوسع سياسات إحضار جهازك الخاص (BYOD)، والتطور المتزايد في مجموعات أدوات برامج الفدية كخدمة. تواجه المؤسسات أيضاً توسع بصمة إنترنت الأشياء (IoT) التي تطمس الخط الفاصل بين شبكات تكنولوجيا المعلومات وشبكات التكنولوجيا التشغيلية، مما يعرض الأصول الصناعية الحرجة لنفس التهديدات التي كانت تستهدف تاريخياً أجهزة المكاتب. لذلك تصبح الضوابط المقدمة عبر السحابة، وسياسات الوصول صفر الثقة، والتحليلات السلوكية المدعومة بالذكاء الاصطناعي مكونات افتراضية لاستراتيجيات حماية نقاط النهاية الحديثة. يستجيب موفرو المنصات من خلال تضمين ميزات الأمان على مستوى الرقاقة ودمج منصة حماية نقاط النهاية (EPP) وإمكانيات كشف واستجابة نقاط النهاية (EDR) في عروض الحافة الآمنة للخدمة والوصول (SASE) لتبسيط إنفاذ السياسات عبر المستخدمين الموزعين.

النقاط الرئيسية للتقرير

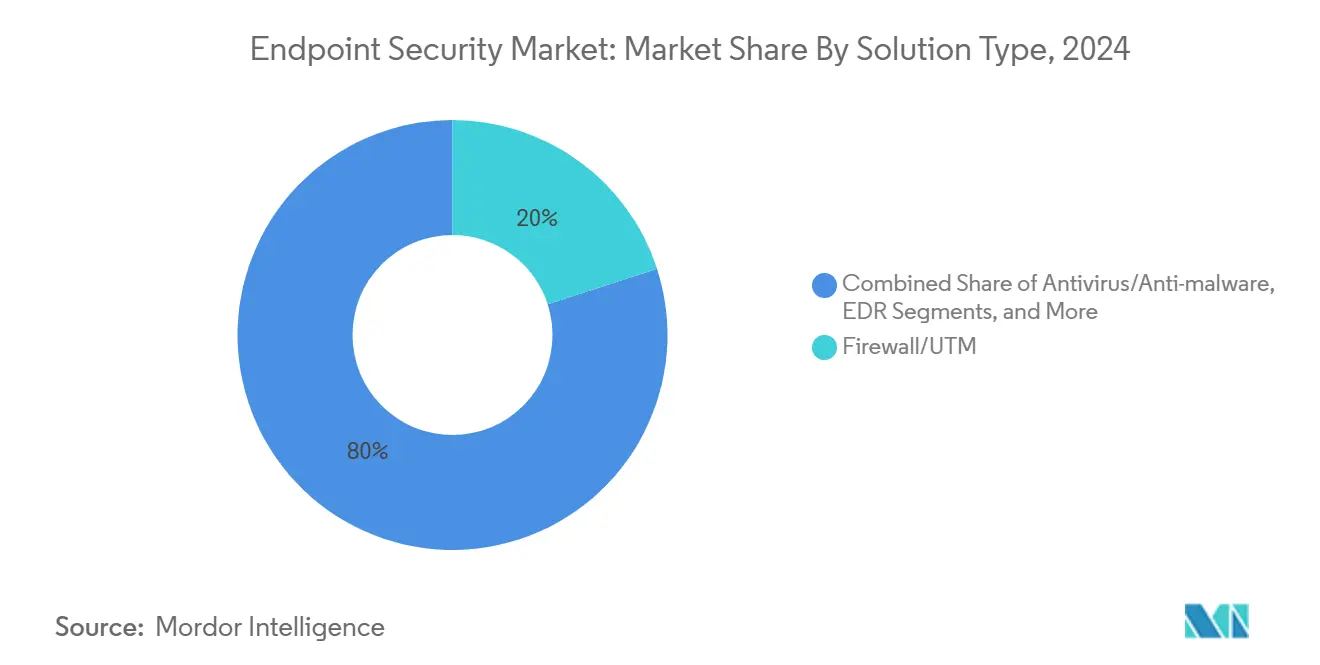

- حسب نوع الحل، قاد جدار الحماية/UTM بنسبة 20.02% من حصة سوق أمان نقاط النهاية في عام 2024، بينما يسير EDR في طريقه للتوسع بمعدل نمو سنوي مركب قدره 15.8% حتى عام 2030.

- حسب نمط النشر، استحوذت العروض المعتمدة على السحابة على 58.04% من حجم سوق أمان نقاط النهاية في عام 2024 ومن المقرر أن تنمو بنسبة 15.2% سنوياً حتى عام 2030.

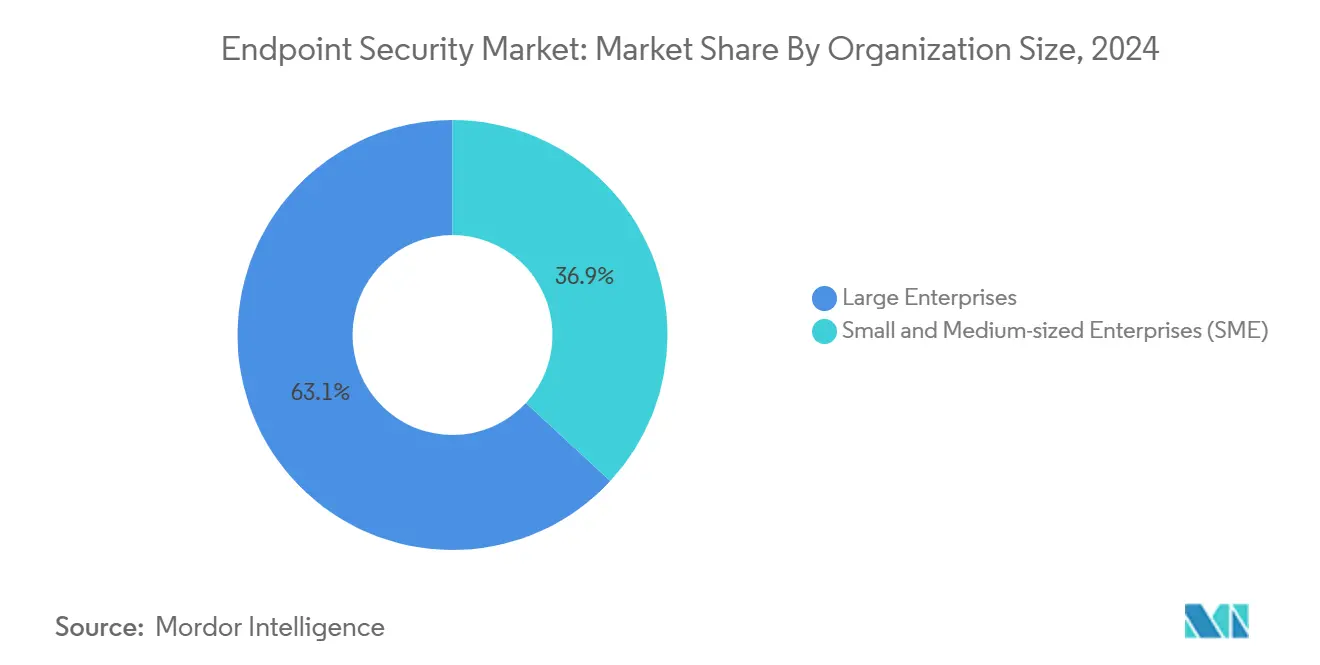

- حسب حجم المؤسسة، من المتوقع أن تنمو المؤسسات الصغيرة والمتوسطة (SMEs) بنسبة 13.8% سنوياً، بينما تحتفظ المؤسسات الكبيرة بحصة إيرادات قدرها 63.12% في عام 2024.

- حسب صناعة المستخدم النهائي، احتفظت الخدمات المصرفية والمالية والتأمين (BFSI) بحصة إيرادات قدرها 20.8% في عام 2024، بينما من المتوقع أن تسجل الرعاية الصحية وعلوم الحياة أسرع معدل نمو سنوي مركب قدره 13.2% حتى عام 2030.

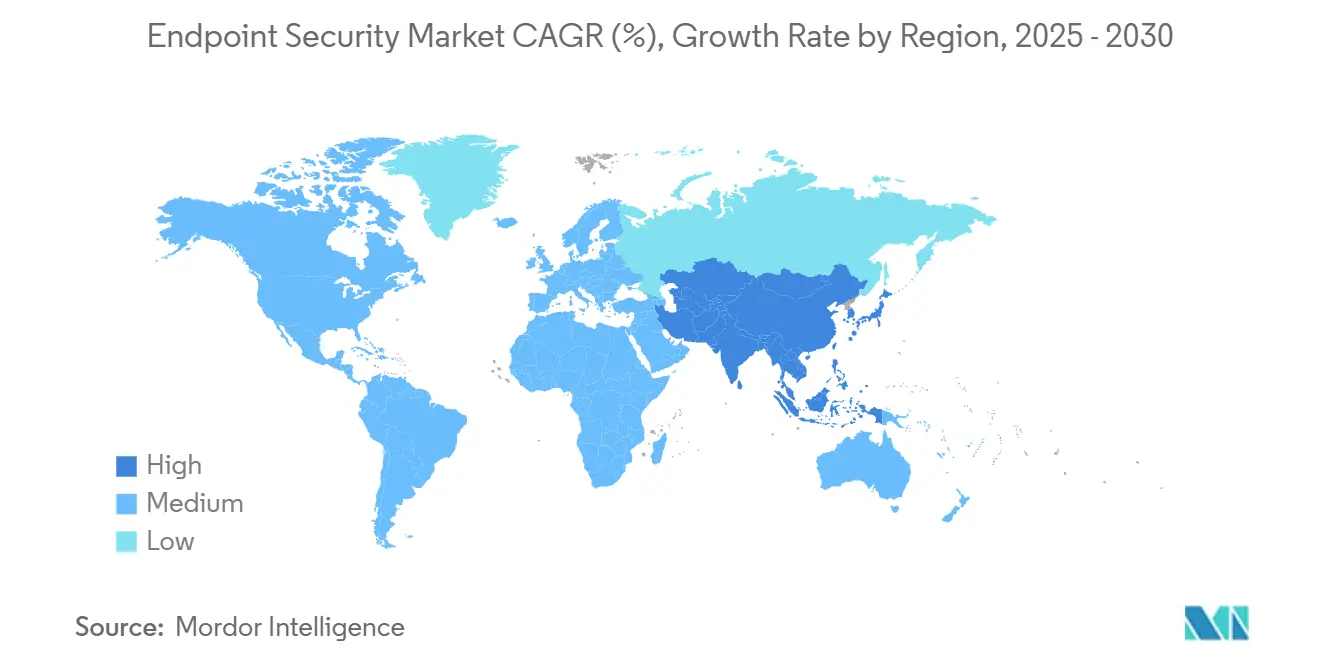

- حسب الجغرافيا، استحوذت أمريكا الشمالية على 33.5% من إيرادات عام 2024؛ ومن المتوقع أن ترتفع منطقة آسيا والمحيط الهادئ بمعدل نمو سنوي مركب قدره 12.4% حتى عام 2030.

اتجاهات ورؤى سوق أمان نقاط النهاية العالمي

تحليل تأثير المحركات

| المحرك | (~) % تأثير على توقعات معدل النمو السنوي المركب | الصلة الجغرافية | الجدول الزمني للتأثير |

|---|---|---|---|

| الارتفاع في BYOD والقوى العاملة المحمولة | +2.8% | عالمي، مع تركيز في أمريكا الشمالية وأوروبا | المدى المتوسط (2-4 سنوات) |

| تصاعد تطور برامج الفدية كخدمة | +2.1% | عالمي، يؤثر بشكل خاص على APAC والأسواق الناشئة | المدى القصير (≤ 2 سنة) |

| انتشار نقاط نهاية IoT عبر شبكات OT | +1.9% | جوهر APAC، الانتشار إلى MEA وأمريكا اللاتينية | المدى الطويل (≥ 4 سنوات) |

| الاعتماد الأوسع لتجميع SASE EPP/EDR في الحافة | +1.7% | أمريكا الشمالية والاتحاد الأوروبي، التوسع إلى APAC | المدى المتوسط (2-4 سنوات) |

| الملكية الفكرية للأمان على مستوى الرقاقة المدمجة من قبل OEMs | +1.4% | عالمي، بقيادة مراكز أشباه الموصلات في آسيا | المدى الطويل (≥ 4 سنوات) |

| خصومات أقساط التأمين الإلكتروني لـ EDR المعتمد | +1.1% | أمريكا الشمالية وأسواق الاتحاد الأوروبي التنظيمية | المدى القصير (≤ 2 سنة) |

| المصدر: Mordor Intelligence | |||

الارتفاع في BYOD والقوى العاملة المحمولة

كشفت سياسات BYOD حوالي 4.7 مليار نقطة نهاية محمولة تقع خارج جدران الحماية التقليدية، مما يدفع إلى النشر السريع لأدوات إدارة الأجهزة المحمولة التي تفصل بيانات الشركة عن التطبيقات الشخصية.[1] IBM, "Bring Your Own Device (BYOD) Solutions - MaaS360," ibm.com يظهر اختراق الهوية الآن في 70% من الهجمات، لذا تعتمد الشركات على أطر عمل صفر الثقة التي تتحقق من وضعية الجهاز قبل السماح بالوصول للشبكة. ينظر المديرون التنفيذيون بشكل متزايد إلى الأمن الإلكتروني كأولوية على مستوى مجلس الإدارة، حيث يصفه 91% منهم كأصل استراتيجي وليس مجرد ممارسة امتثال. تقوم ميزات الذكاء الاصطناعي المدمجة في مجموعات نقاط النهاية الحديثة بتحليل سلوكي في الوقت الفعلي لتمييز الإجراءات الخطيرة عبر نظام بيئي متنوع من الأجهزة.

تصاعد تطور برامج الفدية كخدمة

خفضت برامج الفدية المعتمدة على الخدمة حاجز الدخول، مما أثار ارتفاعاً بنسبة 50% في الإصابات خلال أوائل عام 2024. تكلف الخروقات في الرعاية الصحية الآن 10.1 مليون دولار أمريكي في المتوسط، مما يجبر المستشفيات على اعتماد منصات الكشف والاستجابة الموسعة التي تربط بين قياسات نقاط النهاية والشبكة. تستهدف تكتيكات الابتزاز المزدوج والثلاثي أيضاً النسخ الاحتياطية، مما يجبر المؤسسات على إعادة تصميم خطط استرداد البيانات. يتوقع المحللون أن تتجاوز أضرار برامج الفدية 265 مليار دولار أمريكي سنوياً بحلول عام 2031، مما يوجه المزيد من الإنفاق نحو دفاعات نقاط النهاية الاستباقية.

انتشار نقاط نهاية IoT عبر شبكات OT

تقوم الشركات الصناعية بربط أجهزة الاستشعار والمتحكمات المنطقية القابلة للبرمجة وواجهات الإنسان والآلة التي عملت تقليدياً بدون تحديث لعقود. تُظهر الاختراقات لعُقد التحكم الإشرافي واكتساب البيانات في الطاقة والتصنيع المخاطر. يشحن الموردون المتخصصون الآن وكلاء خفيفي الوزن يوفرون رؤية فحص الحزم العميقة دون تعطيل الإنتاج. تتطلب عقود الموردين بشكل متزايد إثباتاً لشهادة أمان نقاط النهاية، مما يدمج ضوابط الأمن الإلكتروني في عمليات المشتريات.

الاعتماد الأوسع لتجميع SASE EPP/EDR في الحافة

تدمج تصاميم الحافة الآمنة للخدمة والوصول الشبكات والوصول صفر الثقة وأمان نقاط النهاية في منصة سحابية واحدة، وهو سوق متوقع أن يتجاوز 25 مليار دولار أمريكي بحلول عام 2027. تضمن وحدات EPP وEDR المقدمة عبر SASE أن السياسات تتبع المستخدمين بغض النظر عن الموقع، بينما تقلص المعلومات الاستخباراتية المدمجة للتهديدات أوقات الاستجابة. يتنافس الموردون على إثراء الذكاء الاصطناعي الذي يسرع الكشف ويؤتمت تنفيذ كتيب التشغيل.

تحليل تأثير القيود

| القيد | (~) % تأثير على توقعات معدل النمو السنوي المركب | الصلة الجغرافية | الجدول الزمني للتأثير |

|---|---|---|---|

| نقص المهارات في فرق SOC والاستجابة للحوادث | -1.8% | عالمي، حاد بشكل خاص في APAC والأسواق الناشئة | المدى المتوسط (2-4 سنوات) |

| قيود الميزانية بين الشركات الصغيرة والمتوسطة | -1.2% | عالمي، مع تأثير أعلى في الأسواق الحساسة للأسعار | المدى القصير (≤ 2 سنة) |

| تصاعد رد الفعل للخصوصية ضد قياسات نقاط النهاية المستمرة | -0.9% | أسواق الاتحاد الأوروبي وأمريكا الشمالية التنظيمية | المدى الطويل (≥ 4 سنوات) |

| مخاطر سلسلة التوريد لوكلاء الأمان من الطرف الثالث | -0.7% | عالمي، مع تركيز في الصناعات المنظمة | المدى المتوسط (2-4 سنوات) |

| المصدر: Mordor Intelligence | |||

نقص المهارات في فرق SOC والاستجابة للحوادث

يترك العجز العالمي البالغ 3 ملايين محترف أمن إلكتروني حوالي نصف كبار مسؤولي أمن المعلومات قلقين بشأن فجوات التغطية. لذلك يتسارع الاعتماد على الكشف والاستجابة المُدارة (MDR)، حيث من المتوقع أن تقوم نصف المؤسسات بالاستعانة بمصادر خارجية للمراقبة على مدار 24/7 بحلول عام 2025. تُرى أدوات الأتمتة والذكاء الاصطناعي التي تفرز التنبيهات وتكتب إجراءات الاحتواء كحلول عملية مؤقتة حتى يتحسن خط أنابيب القوى العاملة.

قيود الميزانية بين الشركات الصغيرة والمتوسطة

تضرب برامج الفدية 80% من الشركات الصغيرة، ومع ذلك لا يستطيع الكثير منها تمويل دفاعات بمستوى المؤسسات. تتيح نماذج الترخيص المعتمدة على الخدمة الآن للشركات الصغيرة والمتوسطة الوصول إلى نفس مجموعة الحماية للمؤسسات الكبيرة على أساس المصاريف التشغيلية. يبسط الموردون الإعداد الأولي بمعالجات موجهة وسياسات محددة مسبقاً تقلل من العبء الإداري. يعزز شركات التأمين الاعتماد من خلال منح خصومات بوليصة تصل إلى 12.5% عندما تكون ضوابط EDR المعتمدة في مكانها.

تحليل القطاعات

حسب نوع الحل: تسارع EDR يتفوق على الدفاعات التقليدية

تتوسع منتجات كشف واستجابة نقاط النهاية بمعدل نمو سنوي مركب قدره 15.8%، متفوقة بسهولة على أدوات مكافحة الفيروسات التقليدية. تفضل المؤسسات التحليلات السلوكية التي تسلط الضوء على استغلالات اليوم الصفر، بينما تحتفظ أجهزة جدار الحماية/UTM بحصة إيرادات قدرها 20.02% بفضل التكامل العميق مع معدات الشبكة الحالية. تكتسب اشتراكات الكشف والاستجابة المُدارة أيضاً أرضية حيث تستأجر الشركات الخبرة بدلاً من بناء مراكز عمليات أمنية داخلية.

يبث التدقيق التنظيمي الحياة في وحدات التشفير ومنع فقدان البيانات حيث تطالب قوانين مثل GDPR وNIS2 بضوابط حماية البيانات القابلة للإثبات. تجذب أدوات إدارة التحديثات الإنفاق لأن التحديثات الأمنية لا تزال تستغرق في المتوسط 97 يوماً للطرح، تاركة أسطح الهجوم معرضة. تساعد أدوات التحكم في التطبيقات التي تمنع البرامج غير المصرح بها في تحديد مخاطر shadow-IT للأجهزة الشخصية على الشبكات المؤسسية.

ملاحظة: حصص القطاعات لجميع القطاعات الفردية متاحة عند شراء التقرير

حسب نمط النشر: هيمنة السحابة تسرّع التحول الرقمي

تسيطر المنصات السحابية بالفعل على 58.04% من حجم سوق أمان نقاط النهاية في عام 2024 وستنمو بمعدل مركب قدره 15.2% سنوياً حتى عام 2030. تسرّع محركات السياسة المركزية النشر عبر الأجهزة الموزعة عالمياً وتغذي نماذج الذكاء الاصطناعي بكميات كبيرة من البيانات في الوقت الفعلي. تبقى البنى المختلطة شائعة للشركات التي تواجه قواعد سيادة البيانات أو قيود التكنولوجيا التشغيلية المتخصصة.

تستمر عمليات النشر المحلية في قطاعات الدفاع والبنية التحتية الحرجة حيث تكون المعالجة المحلية مفروضة. حتى هناك، تعتمد العديد من الفرق طبقات SASE العلوية التي تقرن الشبكات المحددة بالبرمجيات مع الأمان المقدم عبر السحابة لتبسيط الإدارة.[2]Palo Alto Networks, "What Is SASE? A Starter Guide," paloaltonetworks.com تقلل التحليلات المدمجة لـ EDR في السحابة وقت البقاء وتحسن إحصائيات متوسط وقت الاستجابة.

حسب حجم المؤسسة: نمو الشركات الصغيرة والمتوسطة مدفوع بالأمان كخدمة الميسور

تمثل الشركات الصغيرة والمتوسطة الكتلة المشترية الأسرع نمواً بمعدل نمو سنوي مركب قدره 13.8%، مجذوبة برخص الاشتراك التي تزيل عوائق النفقات الرأسمالية. تسمح الإصلاح الآلي والإعداد الموجه للشركات ذات الطاقم الأمني المحدود بنشر دفاعات مكدس كامل بسرعة. يستمر سوق أمان نقاط النهاية في الميل نحو المؤسسات الكبيرة، التي سيطرت على حصة إيرادات قدرها 63.12% في عام 2024، بفضل فرق تكنولوجيا المعلومات المخصصة والميزانيات الأكبر.

تبدأ خرائط طريق الموردين الآن بلوحات معلومات مبسطة وتدفقات عمل "انقر للاحتواء" التي تقلل التعقيد للمشترين المقيدين بالموارد. يضع شركاء القناة وموفرو خدمات الأمان المُدارة حزم "SOC-in-a-box" التي تضع طبقة الكشف المُدار فوق وكلاء نقاط النهاية الحاليين. تدفع تقييمات شركات التأمين قبل التغطية بشكل متزايد عملاء الشركات الصغيرة والمتوسطة نحو اعتماد هذه الحزم.

حسب صناعة المستخدم النهائي: تحول الرعاية الصحية يقود تطور الأمان الرقمي

من المتوقع أن يسجل عملاء الرعاية الصحية وعلوم الحياة معدل نمو سنوي مركب قدره 13.2% حتى عام 2030 حيث تقوم المستشفيات برقمنة معدات التشخيص وسجلات المرضى. تخلق أجهزة إنترنت الأشياء الطبية أسطح هجوم واسعة، والعمليات المتواصلة تترك نوافذ صيانة محدودة للتحديث. يفرض المنظمون تفويضات صارمة لحماية البيانات، مما يضع ضوابط نقاط النهاية عالياً على قوائم فحص الامتثال.

بقيت BFSI أكبر مولد للإيرادات بحصة قدرها 20.8% في عام 2024، مما يعكس الاعتماد المبكر للتكنولوجيا والإنفاق الكثيف على الامتثال. ترى التصنيع والطاقة والمرافق ارتفاعاً في الميزانيات حيث تندمج عُقد التحكم الإشرافي واكتساب البيانات مع شبكات تكنولوجيا المعلومات. يضيف تجار التجزئة ضوابط لأجهزة نقاط البيع بينما تحمي مجالس التعليم أجهزة لابتوب الطلاب في بيئات التعلم المختلطة.

التحليل الجغرافي

حافظت أمريكا الشمالية على حصة إيرادات قدرها 33.5% في عام 2024. تغذي الميزانيات الأمنية العميقة والمشهد المتقدم للتهديدات والاعتماد المبكر للذكاء الاصطناعي التحديثات المستمرة. تخلق برامج الأمان السحابي الحكومية والشبكة الكثيفة من الموردين دورة ابتكار فاضلة.

يرتبط الزخم في أوروبا بالإنفاذ الكامل لتوجيه NIS2 في أكتوبر 2024، الذي يجبر أكثر من 160,000 مؤسسة على نشر ضوابط نقاط النهاية المعتمدة أو مواجهة غرامات تصل إلى 10 مليون يورو. تحافظ اللائحة على الطلب العالي عبر البنية التحتية الحرجة والتصنيع وموفري الخدمات الرقمية.

منطقة آسيا والمحيط الهادئ هي الإقليم الأسرع نمواً بمعدل نمو سنوي مركب قدره 12.4%. تصب الدول عبر المنطقة الاستثمار في أطر المرونة الإلكترونية، والهجمات البارزة على الاتصالات والمؤسسات المالية حدّت تركيز المديرين التنفيذيين. تصنف الفرق الأمنية الصينية تعرض API كأهم اهتمام لها، حيث يضعه 27% أمام البرامج الضارة.[3]Akamai Technologies, "API Attack Costs: Impact on Four APAC Countries," akamai.com يسرّع التمويل الحكومي والنظم البيئية للموردين المحليين الاعتماد عبر اليابان وكوريا الجنوبية وأستراليا وكتلة الآسيان.

تلاحظ الشرق الأوسط وأفريقيا ارتفاعاً في أقساط التأمين الإلكتروني وقوانين خصوصية أكثر صرامة، مما يدفع البنوك ومشغلي الطاقة لتحديث ضوابط نقاط النهاية. تتوسع أمريكا اللاتينية في عمليات النشر السحابية التي تتخطى العقارات المحلية التقليدية، خاصة في شركات التجزئة والمصرفية الرقمية.

المشهد التنافسي

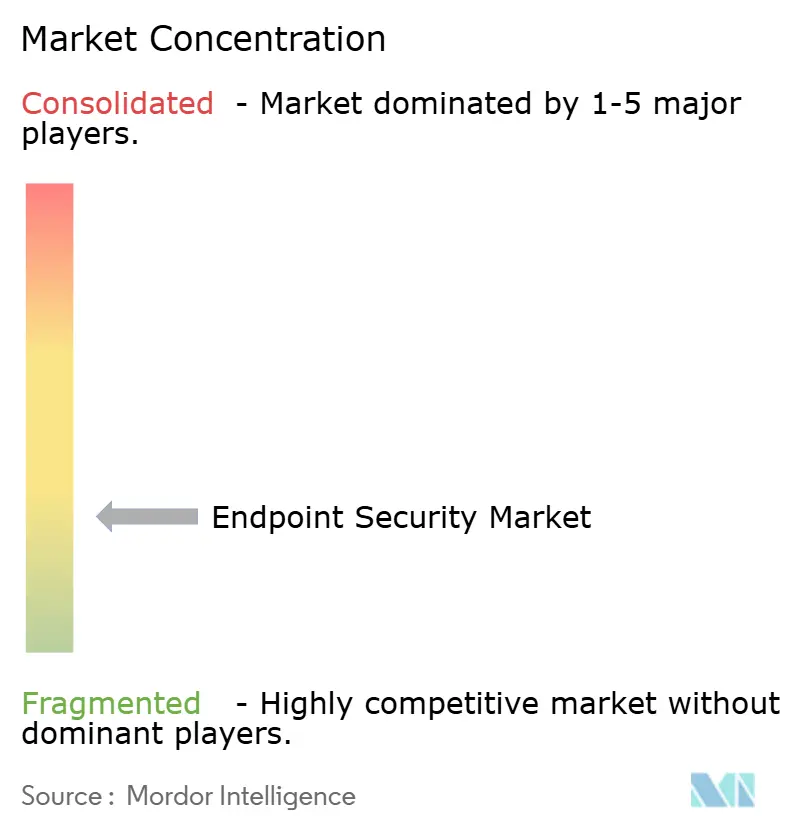

يُظهر سوق أمان نقاط النهاية تركيزاً معتدلاً. تجمع CrowdStrike وSentinelOne وMicrosoft شبكات قياسات واسعة مع خطوط أنابيب التعلم الآلي التي تكتشف السلوك الضار في أقل من ثانية، حيث أظهرت CrowdStrike كشفاً بنسبة 100% في اختبار EDR للمؤسسات المستقل لعام 2024.[4]CrowdStrike, "CrowdStrike Achieves 100% Detection," crowdstrike.com تكمل IBM وTrend Micro وPalo Alto Networks المستوى الأعلى، دامجة تحليلات البوابة ونقاط النهاية في وحدات تحكم موحدة.

تشدد التحالفات الاستراتيجية التكامل بين الأجهزة والبرمجيات. تثبت Lenovo وكلاء SentinelOne كافتراضي في المصنع في أجهزة لابتوب ThinkShield التجارية لضمان حماية من السيليكون إلى السحابة. تسعى الشركات الناشئة وراء الفجوات المتخصصة مثل رؤية التكنولوجيا التشغيلية أو تشفير ما بعد الكم؛ قدمت Spectral Capital براءات اختراع لتبادل المفاتيح المقاوم للكم في يناير 2025. يراقب مستثمرو الأسهم الخاصة، في الوقت نفسه، صفقات التوحيد، حيث يصبح متخصصو الأمان المُدار وموردو XDR أهدافاً للاستحواذ لبناء منصات متكاملة عمودياً.

يكثف الضغط التنظيمي والخروقات المعلنة خرائط طريق الموردين للاستجابة الآلية وتغذيات تقارير التأمين الإلكتروني وخطافات الوصول الشبكي صفر الثقة. يحزم شركاء القناة الآن مقاعد MDR جنباً إلى جنب مع بوالص التأمين الإلكتروني، مما يخلق حزم "آمنة افتراضياً" للشركات الصغيرة والمتوسطة والأعمال التي تعتمد العمل عن بُعد أولاً.

قادة صناعة أمان نقاط النهاية

-

تريند مايكرو المحدودة

-

كراود سترايك هولدينغز المحدودة

-

سنتينل ون المحدودة

-

سوفوس المحدودة

-

بيت ديفندر ذ.م.م

- *تنويه: لم يتم فرز اللاعبين الرئيسيين بترتيب معين

التطورات الصناعية الحديثة

- يونيو 2025: استحوذت NinjaOne على Dropsuite مقابل 270 مليون دولار أمريكي، مضيفة وظائف النسخ الاحتياطي السحابي وحماية البيانات إلى مجموعة إدارة نقاط النهاية الموحدة.

- مايو 2025: اشترت IGEL Stratodesk لتوسيع عروض نظام التشغيل الآمن للعملاء النحيفين وتعزيز قدرات إدارة نقاط النهاية.

- مارس 2025: سجلت SentinelOne إيرادات السنة المالية 2025 بقيمة 821.5 مليون دولار أمريكي، بارتفاع 32% على أساس سنوي، مع أول عام كامل من صافي الدخل الإيجابي والتدفق النقدي الحر.

- مارس 2025: أصدرت وزارة الاقتصاد والتجارة والصناعة اليابانية استراتيجية ترويج الأمن الإلكتروني الوطنية التي تعطي الأولوية لحماية نقاط النهاية عبر البنية التحتية الحرجة.

- فبراير 2025: زادت OpenText الاستثمار في آسيا والمحيط الهادئ، مطلقة قمم إلكترونية إقليمية تسلط الضوء على حماية نقاط النهاية المدعومة بالذكاء الاصطناعي.

- يناير 2025: قادت Secureworks خدمات XDR المُدارة في اليابان بحصة سوقية قدرها 25.7%، مما يعكس الطلب المتزايد على أمان نقاط النهاية المُدار.

نطاق تقرير سوق أمان نقاط النهاية العالمي

يُعرّف سوق أمان نقاط النهاية بناءً على الإيرادات المتولدة من الحلول المستخدمة في مختلف صناعات المستخدمين النهائيين عالمياً. يعتمد التحليل على رؤى السوق المُلتقطة من خلال البحث الثانوي والأوليات. تغطي الدراسة أيضاً العوامل الرئيسية المؤثرة على نمو السوق من ناحية المحركات والقيود.

سوق أمان نقاط النهاية مقسم حسب المستخدم النهائي (المستهلك والأعمال [الخدمات المصرفية والمالية والتأمين، الحكومة، التصنيع، الرعاية الصحية، الطاقة والكهرباء، التجزئة، والأعمال الأخرى]) وحسب الجغرافيا (أمريكا الشمالية، أوروبا، آسيا والمحيط الهادئ، أمريكا اللاتينية، والشرق الأوسط وأفريقيا). يقدم التقرير توقعات السوق والحجم بالقيمة (بالدولار الأمريكي) لجميع القطاعات المذكورة أعلاه.

| مكافحة الفيروسات / مكافحة البرامج الضارة |

| جدار الحماية / UTM |

| كشف واستجابة نقاط النهاية (EDR) |

| الكشف والاستجابة المُدار (MDR) |

| التشفير ومنع فقدان البيانات |

| إدارة التحديثات والتكوين |

| التحكم في التطبيقات والأجهزة |

| أخرى |

| محلي |

| سحابي |

| مختلط |

| المؤسسات الكبيرة |

| الشركات الصغيرة والمتوسطة |

| الخدمات المصرفية والمالية والتأمين |

| الحكومة والدفاع |

| الرعاية الصحية وعلوم الحياة |

| التصنيع |

| الطاقة والمرافق |

| التجزئة والتجارة الإلكترونية |

| تكنولوجيا المعلومات والاتصالات |

| التعليم |

| صناعات المستخدمين النهائيين الأخرى |

| أمريكا الشمالية | الولايات المتحدة | |

| كندا | ||

| المكسيك | ||

| أمريكا الجنوبية | البرازيل | |

| الأرجنتين | ||

| تشيلي | ||

| بقية أمريكا الجنوبية | ||

| أوروبا | ألمانيا | |

| المملكة المتحدة | ||

| فرنسا | ||

| إيطاليا | ||

| إسبانيا | ||

| روسيا | ||

| بقية أوروبا | ||

| آسيا والمحيط الهادئ | الصين | |

| الهند | ||

| اليابان | ||

| كوريا الجنوبية | ||

| أستراليا | ||

| سنغافورة | ||

| ماليزيا | ||

| بقية آسيا والمحيط الهادئ | ||

| الشرق الأوسط وأفريقيا | الشرق الأوسط | الإمارات العربية المتحدة |

| المملكة العربية السعودية | ||

| تركيا | ||

| بقية الشرق الأوسط | ||

| أفريقيا | جنوب أفريقيا | |

| نيجيريا | ||

| بقية أفريقيا | ||

| حسب نوع الحل | مكافحة الفيروسات / مكافحة البرامج الضارة | ||

| جدار الحماية / UTM | |||

| كشف واستجابة نقاط النهاية (EDR) | |||

| الكشف والاستجابة المُدار (MDR) | |||

| التشفير ومنع فقدان البيانات | |||

| إدارة التحديثات والتكوين | |||

| التحكم في التطبيقات والأجهزة | |||

| أخرى | |||

| حسب نمط النشر | محلي | ||

| سحابي | |||

| مختلط | |||

| حسب حجم المؤسسة | المؤسسات الكبيرة | ||

| الشركات الصغيرة والمتوسطة | |||

| حسب صناعة المستخدم النهائي | الخدمات المصرفية والمالية والتأمين | ||

| الحكومة والدفاع | |||

| الرعاية الصحية وعلوم الحياة | |||

| التصنيع | |||

| الطاقة والمرافق | |||

| التجزئة والتجارة الإلكترونية | |||

| تكنولوجيا المعلومات والاتصالات | |||

| التعليم | |||

| صناعات المستخدمين النهائيين الأخرى | |||

| حسب الجغرافيا | أمريكا الشمالية | الولايات المتحدة | |

| كندا | |||

| المكسيك | |||

| أمريكا الجنوبية | البرازيل | ||

| الأرجنتين | |||

| تشيلي | |||

| بقية أمريكا الجنوبية | |||

| أوروبا | ألمانيا | ||

| المملكة المتحدة | |||

| فرنسا | |||

| إيطاليا | |||

| إسبانيا | |||

| روسيا | |||

| بقية أوروبا | |||

| آسيا والمحيط الهادئ | الصين | ||

| الهند | |||

| اليابان | |||

| كوريا الجنوبية | |||

| أستراليا | |||

| سنغافورة | |||

| ماليزيا | |||

| بقية آسيا والمحيط الهادئ | |||

| الشرق الأوسط وأفريقيا | الشرق الأوسط | الإمارات العربية المتحدة | |

| المملكة العربية السعودية | |||

| تركيا | |||

| بقية الشرق الأوسط | |||

| أفريقيا | جنوب أفريقيا | ||

| نيجيريا | |||

| بقية أفريقيا | |||

الأسئلة الرئيسية المُجاب عليها في التقرير

ما الذي يدفع النمو المزدوج الرقم لسوق أمان نقاط النهاية؟

العمل عن بُعد وتوسع BYOD وبرامج الفدية كخدمة توسع أسطح الهجوم، مما يحث المؤسسات على اعتماد EDR المدعوم بالذكاء الاصطناعي والوصول صفر الثقة والضوابط المقدمة عبر السحابة التي تدفع السوق إلى معدل نمو سنوي مركب قدره 11.2%.

لماذا تتفوق عمليات النشر السحابي على حلول أمان نقاط النهاية المحلية؟

المنصات السحابية تركز إنفاذ السياسة وتغذي نماذج التعلم الآلي بالقياسات في الوقت الفعلي وتزيل دورات تحديث الأجهزة، مما يساعدها في الوصول إلى حصة سوقية قدرها 58.04% في عام 2024 والنمو بنسبة 15.2% سنوياً حتى عام 2030.

كيف يؤثر توجيه NIS2 على إنفاق أمان نقاط النهاية الأوروبي؟

NIS2 يلزم أكثر من 160,000 كياناً بتثبيت ضوابط معتمدة أو مواجهة غرامات متعددة الملايين من اليوروهات، مما يضمن طلباً مستمراً عبر 15 قطاعاً من البنية التحتية الحرجة.

أي قطاع صناعي عمودي متوقع أن يسجل أسرع نمو لأمان نقاط النهاية؟

يجب أن تسجل الرعاية الصحية وعلوم الحياة معدل نمو سنوي مركب قدره 13.2% حيث تسرّع الأجهزة الطبية المتصلة وقوانين الخصوصية الصارمة وتكاليف الخرق العالية الاستثمار.

هل تعتمد الشركات الصغيرة والمتوسطة حماية نقاط النهاية بمستوى المؤسسات؟

نعم. حزم MDR بالاشتراك ولوحات المعلومات المبسطة تسمح للشركات الصغيرة والمتوسطة بسد فجوات القدرة، مما يدفع معدل النمو السنوي المركب لقطاعها بنسبة 13.8% حتى عام 2030.

ما التحركات الاستراتيجية التي يقوم بها قادة السوق للبقاء في المقدمة؟

يدمج الموردون الأوائل الأمان على مستوى الأجهزة ويؤتمتون تدفقات عمل الاستجابة بالذكاء الاصطناعي ويستحوذون على التقنيات التكميلية-مثل شراء NinjaOne لـ Dropsuite-لتوسيع نطاق المنصة.

آخر تحديث للصفحة في: