حجم وحصة سوق مراقبة سلامة الملفات

تحليل سوق مراقبة سلامة الملفات من قبل Mordor Intelligence

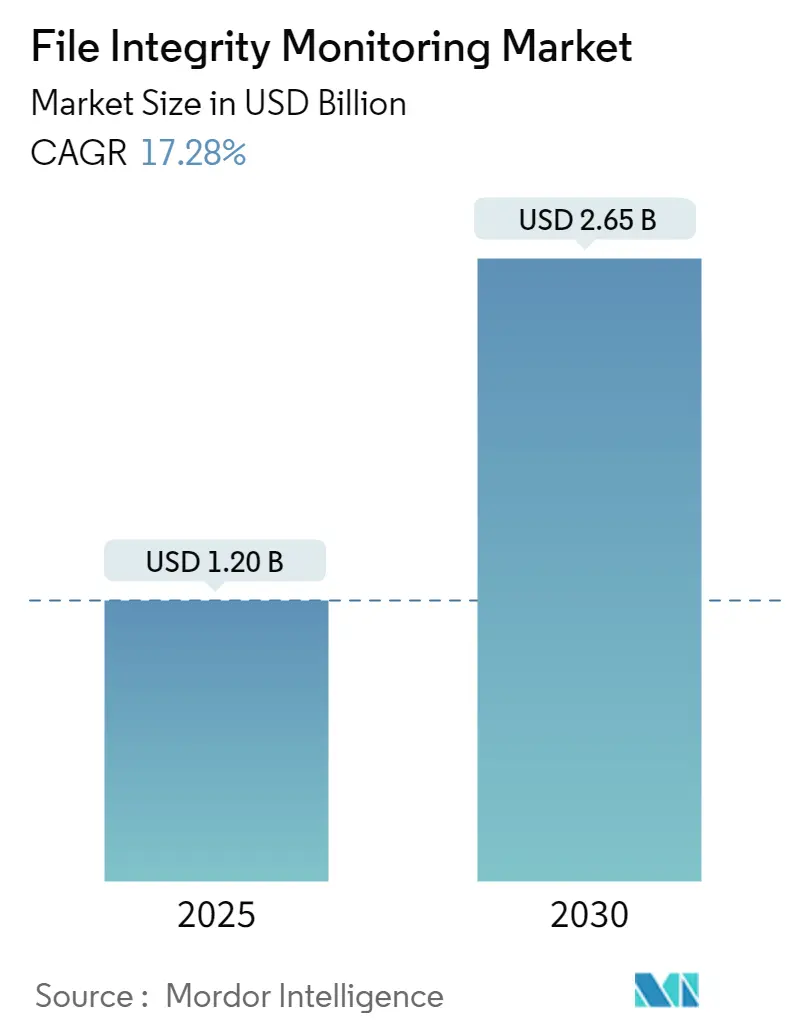

يقف سوق مراقبة سلامة الملفات عند 1.20 مليار دولار أمريكي في عام 2025 ومن المتوقع أن يصل إلى 2.65 مليار دولار أمريكي بحلول عام 2030، مسجلاً معدل نمو سنوي مركب قوي قدره 17.28%. تنبع الزخم من اللوائح الأمنية الإلكترونية العالمية الأكثر صرامة، والتوسع السريع في أعباء العمل السحابية وتقارب تحليلات الأمان المدفوعة بالذكاء الاصطناعي التي تقلل من إجهاد التنبيهات. تولي الشركات الأولوية لاكتشاف التغييرات في الوقت الفعلي لأن الضوابط المتمركزة حول المحيط لم تعد كافية ضد الهجمات الجانبية وبرامج الفدية. يستفيد الطلب أيضاً من التحول العالمي نحو أطر الثقة الصفرية التي تعتبر مراقبة سلامة الملفات أساسية لإنفاذ الامتيازات الأدنى. عبر الصناعات، تؤدي متطلبات التأمين الإلكتروني المتزايدة والرقابة على مستوى مجلس الإدارة للمرونة التشغيلية إلى دفع اعتماد منصات المراقبة الحديثة والسحابية الأصلية.

النقاط الرئيسية للتقرير

- حسب حجم المؤسسة، استحوذت الشركات الكبيرة على 75.30% من حصة سوق مراقبة سلامة الملفات في عام 2024، بينما سجلت الشركات الصغيرة والمتوسطة أسرع معدل نمو سنوي مركب قدره 17.40% حتى عام 2030.

- حسب نوع النشر، استحوذت الحلول السحابية على 69.20% من الإيرادات في عام 2024 وتتقدم بمعدل نمو سنوي مركب قدره 18.90% حتى عام 2030.

- حسب وضع التثبيت، تصدرت الأدوات القائمة على الوكيل بحصة 57.9% في عام 2024؛ سجلت المنصات بدون وكيل أعلى معدل نمو سنوي مركب قدره 17.7% حتى عام 2030.

- حسب صناعة المستخدم النهائي، هيمنت الخدمات المالية بـ 26.7% من الإيرادات في عام 2024؛ من المتوقع أن تنمو الضيافة بمعدل نمو سنوي مركب قدره 18.1% حتى عام 2030.

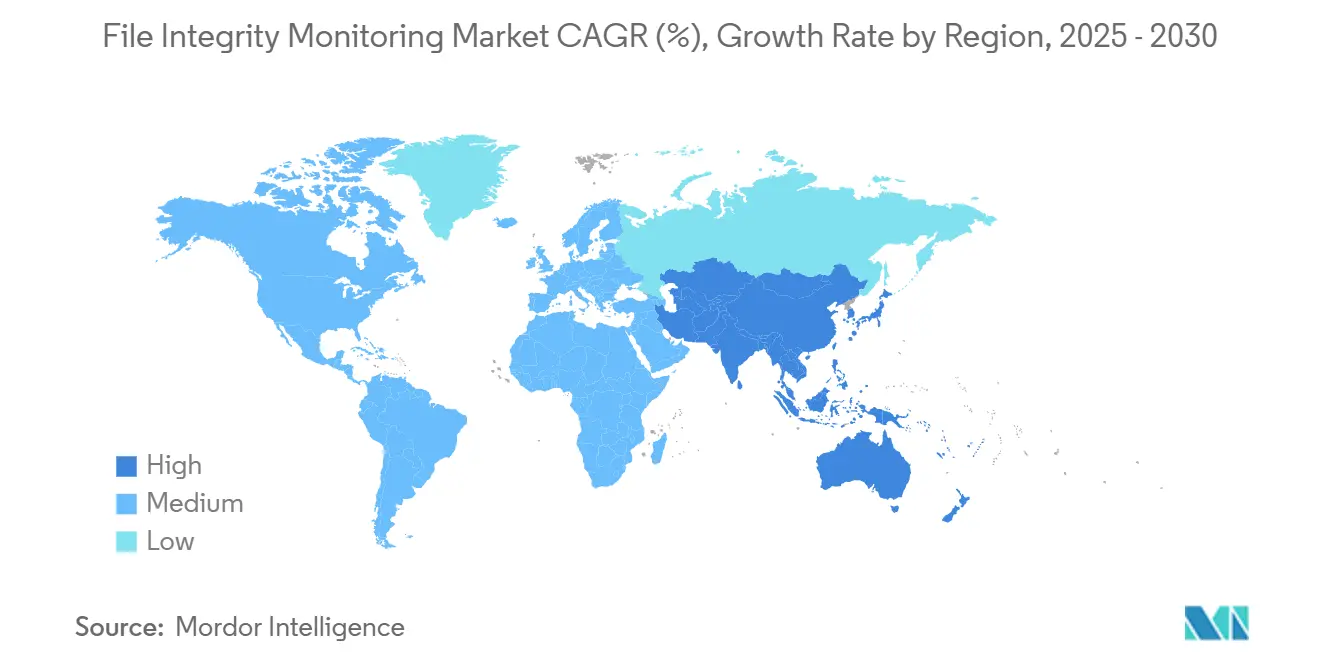

- حسب الجغرافيا، استحوذت أمريكا الشمالية على 28.9% من الإيرادات في عام 2024، بينما توسعت آسيا المحيط الهادئ بمعدل نمو سنوي مركب قدره 17.2% حتى عام 2030.

اتجاهات ورؤى سوق مراقبة سلامة الملفات العالمي

تحليل تأثير المحركات

| المحرك | (~) % التأثير على توقعات معدل النمو السنوي المركب | الصلة الجغرافية | الجدول الزمني للتأثير |

|---|---|---|---|

| تفويضات الامتثال التنظيمي | +3.2% | عالمي، مع أعلى تأثير في أمريكا الشمالية والاتحاد الأوروبي | متوسط الأمد (2-4 سنوات) |

| ارتفاع حجم انتهاكات البيانات وتطورها | +2.8% | عالمي | قصير الأمد (≤ 2 سنوات) |

| توسع أعباء العمل السحابية يحتاج إلى مراقبة سلامة الملفات السحابية الأصلية | +2.1% | عالمي، بقيادة أمريكا الشمالية وآسيا المحيط الهادئ | طويل الأمد (≥ 4 سنوات) |

| اعتماد الشركات الصغيرة والمتوسطة لمراقبة سلامة الملفات كخدمة ميسورة التكلفة | +1.9% | آسيا المحيط الهادئ الأساسية، امتداد إلى الشرق الأوسط وأفريقيا | متوسط الأمد (2-4 سنوات) |

| تكامل خط إنتاج DevSecOps لسلامة الكود | +1.5% | أمريكا الشمالية والاتحاد الأوروبي، يتوسع إلى آسيا المحيط الهادئ | طويل الأمد (≥ 4 سنوات) |

| تقليل الضوضاء المدفوع بالذكاء الاصطناعي يعزز العائد على الاستثمار | +1.3% | عالمي، اعتماد مبكر في أمريكا الشمالية | متوسط الأمد (2-4 سنوات) |

| المصدر: Mordor Intelligence | |||

تفويضات الامتثال التنظيمي

تواجه المؤسسات المالية تعديل نيويورك DFS الجزء 500 في مايو 2025 الذي يتطلب إشراف الوصول المميز والمصادقة متعددة العوامل، مما يجعل أنظمة سلامة الملفات حاسمة لأدلة مسار التدقيق. وافقت لجنة تنظيم الطاقة الفيدرالية على NERC CIP-015-1، موسعة المراقبة الداخلية لتقنية التشغيل في أنظمة الكهرباء الأساسية. قواعد HIPAA المحدثة تضيف التشفير والمصادقة متعددة العوامل للمعلومات الصحية المحمية إلكترونياً، مما يعزز الطلب على مراقبة السلامة في الرعاية الصحية.[1]Cyera, "HIPAA 2025 Security Rule Updates," cyera.ioقواعد الإبلاغ عن الحوادث لدى لجنة الأوراق المالية والبورصات تجبر الشركات المدرجة على الإبلاغ عن الأحداث الإلكترونية المهمة خلال أربعة أيام عمل، مما يدفع متطلبات اكتشاف التغييرات في الوقت الفعلي. يجب على شركات المدفوعات أيضاً الوفاء بمعايير PCI DSS 4.0 للتسجيل والمراقبة بحلول مارس 2025، مما يضع ضوابط سلامة الملفات كبنية تحتية أساسية.

ارتفاع حجم انتهاكات البيانات وتطورها

ارتفعت متوسط تكاليف الانتهاكات العالمية إلى 4.88 مليون دولار أمريكي في عام 2024 ومن المقرر أن تصل إلى 5.00 مليون دولار أمريكي في عام 2025، مع بلوغ حوادث الرعاية الصحية ذروتها عند 9.77 مليون دولار أمريكي. يبقى إساءة استخدام بيانات الاعتماد ناقل الهجوم المهيمن، وغالباً ما يكون محجوباً في الإفصاحات العامة، مما يؤكد قيمة المراقبة الدقيقة على مستوى الملفات. يبلغ مشغلو التجزئة والضيافة عن 39% من الحوادث النابعة من موردين خارجيين، و82% ترتبط بالخطأ البشري، مما يرفع الحاجة الملحة لرؤية سلسلة التوريد.[2]Retail & Hospitality Information Sharing and Analysis Center, "2025 Retail and Hospitality Threat Landscape," rhisac.org الشركات التي تطبق الذكاء الاصطناعي والأتمتة داخل العمليات الأمنية وفرت 2.22 مليون دولار أمريكي لكل انتهاك في المتوسط، مما يصدق على الاستثمار في مراقبة سلامة الملفات المدفوعة بالتعلم الآلي التي تفلتر الضوضاء وتسرع الاستجابة.

توسع أعباء العمل السحابية يحتاج إلى مراقبة سلامة الملفات السحابية الأصلية

وصل اعتماد الحاويات إلى 80% بين الشركات التي لديها أكثر من 500 موظف، لكن 66% فقط لديها استراتيجية أمنية رسمية، مما يترك فجوة تغطية تتصدى لها مراقبة سلامة الملفات بدون وكيل. قدمت Wiz نموذجاً هجيناً يمزج الاكتشاف بدون وكيل مع المراقبة وقت التشغيل لحماية الموارد المؤقتة. دمجت Microsoft قدرات سلامة الملفات داخل Defender for Endpoint، مما يسمح للمؤسسات بتلبية ضوابط CIS وPCI وNIST دون وكلاء منفصلين. في معمارية الخدمات المصغرة، تتصاعد مخاطر الداخل بسبب امتيازات DevOps المرتفعة، مما يحث على أطر تمتد خارج فحوصات الملفات التقليدية. أصبح الاكتشاف المستمر للأصول القائم على API حاسماً للعقارات متعددة السحابة، مما يلغي سحب الأداء مع الحفاظ على التغطية الشاملة.

تقليل الضوضاء المدفوع بالذكاء الاصطناعي يعزز العائد على الاستثمار

خفض الذكاء الاصطناعي حجم تنبيهات الثغرات بنسبة 98% وقلل تكاليف الحوسبة بنسبة 30% للمستخدمين في الرعاية الصحية الذين ينشرون منصة Sysdig.[3]Sysdig, "2025 Cloud Security and AI Report," sysdig.com الموردون مثل CrowdStrike وPalo Alto Networks يحسنون باستمرار نماذج التعلم الآلي التي تكتشف التغييرات الشاذة في نقطة النهاية. محفظة براءات الاختراع الخاصة بـ IBM تمتد عبر اكتشاف التسلل الآلي والتحليلات التنبؤية، مما يضع حواجز دخول بينما يشكل الديناميكيات التنافسية. أدوات اللغة الطبيعية الآن تسرع فرز الحوادث عبر تلخيص التنبيهات للمحللين، رغم أن معظم المؤسسات ما زالت تفضل الإشراف البشري للمعالجة النهائية.

تحليل تأثير القيود

| القيد | (~) % التأثير على توقعات معدل النمو السنوي المركب | الصلة الجغرافية | الجدول الزمني للتأثير |

|---|---|---|---|

| التكاليف العالية للتنفيذ والصيانة | -2.1% | عالمي، أعلى تأثير على الشركات الصغيرة والمتوسطة في الأسواق الناشئة | قصير الأمد (≤ 2 سنوات) |

| إجهاد التنبيهات التشغيلية ونقص المهارات | -1.8% | عالمي، حاد في آسيا المحيط الهادئ والشرق الأوسط وأفريقيا | متوسط الأمد (2-4 سنوات) |

| النقاط العمياء للحاويات والخدمات المصغرة | -1.3% | أمريكا الشمالية والاتحاد الأوروبي، يتوسع عالمياً | طويل الأمد (≥ 4 سنوات) |

| التحول إلى البنية التحتية غير القابلة للتغيير يقلل الحاجة لمراقبة مستوى الملفات | -0.9% | المؤسسات السحابية الأصلية عالمياً | طويل الأمد (≥ 4 سنوات) |

| المصدر: Mordor Intelligence | |||

التكاليف العالية للتنفيذ والصيانة

الشركات الصغيرة والمتوسطة في الأسواق الناشئة غالباً ما تخصص أقل من 500,000 دولار أمريكي سنوياً للأمان، مما يجعل مراقبة سلامة الملفات على مستوى المؤسسة صعبة التبرير رغم التهديدات المتزايدة. العملية المتوازية للأنظمة القديمة والحديثة أثناء الهجرة تضاعف النفقات، بينما نقص المهارات يعيق النشر الفعال. الشركات الأوروبية تخصص 9% من ميزانيات تقنية المعلومات للأمان، لكن 89% تقول إنها تحتاج المزيد من الموظفين لتلبية تفويضات NIS 2، مما يبرز حواجز الاعتماد المدفوعة بالتكلفة.

النقاط العمياء للحاويات والخدمات المصغرة

الطبيعة المؤقتة للحاويات تجعل التهشير الأساسي عتيقاً؛ كل بناء يمكن أن يقدم تبعيات أو أسرار جديدة، مما يخلق مخاطر سلسلة التوريد. سبعة وتسعون بالمائة من الشركات تعبر عن القلق حول أمان Kubernetes و94% واجهت حوادث العام الماضي، مما يكبر الطلب على مراقبة السلامة وقت التشغيل. الخدمات المصغرة الموزعة توسع أكثر من أسطح الهجوم، تتحدى المؤسسات التي تفتقر للمهارات المتخصصة لمراقبة كل مكون بفعالية.

تحليل القطاع

حسب حجم المؤسسة: هيمنة الشركات تقود نضج السوق

ولدت الشركات الكبيرة أكثر من ثلاثة أرباع إيرادات عام 2024، مما يؤكد كيف أن الرقابة التنظيمية والبيئات الهجينة المعقدة تدفع عمليات النشر الكبيرة. هذه المؤسسات تشغل مراكز بيانات موزعة وعقارات متعددة السحابة تتطلب اكتشاف تغييرات مستمر عبر آلاف نقاط النهاية. القوة المالية تسمح أيضاً بالاستثمار في التحليلات المدفوعة بالذكاء الاصطناعي التي تقلص معدلات الإيجابية الكاذبة وتسرع الاستجابة. في الوقت نفسه، تسجل الشركات الصغيرة والمتوسطة أسرع معدل نمو سنوي مركب قدره 17.40%، مدفوعة بالمنصات القائمة على الاشتراك التي تضغط وقت الانضمام وتستعين بمصادر خارجية للصيانة. المنح الحكومية في آسيا المحيط الهادئ تقلل النفقات الأولية، بينما حاملو التأمين الإلكتروني يشترطون بشكل متزايد ضوابط سلامة الملفات لإصدار وثائق التأمين.

يتم فتح فرصة الشركات الصغيرة والمتوسطة من خلال واجهات الإعداد المدفوعة بالمعالج والخدمات المُدارة والتسعير القائم على الاستخدام الذي يتجنب النفقات الرأسمالية الثقيلة. لكن فجوات الميزانية والمواهب تستمر؛ العديد من الشركات الصغيرة لا تزال تعمل دون موظفي أمان مخصصين وبالتالي تعتمد على خبرة المزود للضبط والتعامل مع الحوادث. يستجيب البائعون بمجموعات قواعد منسقة والتأسيس الآلي وسير عمل التحقيق المُرشد بالذكاء الاصطناعي التي تضغط متطلبات المهارات مع الحفاظ على الأدلة الجاهزة للتدقيق.

حسب نوع النشر: الحلول السحابية تسرع تطور السوق

استحوذت العروض السحابية على 69.20% من الإيرادات في عام 2024 وتقود النمو بمعدل نمو سنوي مركب قدره 18.90%، مما يعكس الإعادة التشكيل الأوسع للشركات نحو البرمجيات كخدمة والبنية التحتية كرمز. المنصات الحديثة تقدم مقياساً مرناً وتكامل API، مما يتيح لفرق الأمان وراثة القياس عن بُعد الأصلي من مزودي فرط النطاق وطبقة تقييمات السلامة دون انتشار الوكلاء. لوحات القيادة الموحدة تبسط رسم الامتثال عبر أطر PCI وGDPR وHIPAA.

الأدوات في الموقع تبقى ذات صلة للمؤسسات المنظمة بشدة التي يجب أن تحتفظ بسيادة البيانات أو الشبكات المجزأة. عمليات النشر الهجينة تردم تلك المطالب عبر تغذية سجلات في الموقع في محركات التحليلات المستضافة سحابياً. كمثال، استفادت هجرة OkCupid إلى AWS من Terraform لتشغيل خط إنتاج مراقبة سلامة الملفات السحابي الأصلي بأقل حد من الرمز المخصص وتكلفة إجمالية أقل من البدائل التجارية. تقارب إدارة الوضعية الأمنية السحابية مع وظيفة سلامة الملفات يشوش حدود المنتج ويسرع أكثر الهجرة إلى البرمجيات كخدمة.

حسب وضع التثبيت: معمارية بدون وكيل تكتسب زخماً

قدمت المرافق القائمة على الوكيل 57.9% من إيرادات عام 2024 بفضل قياس عن بُعد مضيف دقيق وقدرات الحجب في الوقت الفعلي المطلوبة في القطاعات المنظمة. تتفوق في المراقبة العميقة للنواة والتفاصيل الطب الشرعي. لكن النماذج بدون وكيل والسحابية الأصلية تنمو بأسرع ما يكون حيث تولي المؤسسات الأولوية لنشر بدون احتكاك عبر الموارد المرنة. هذه الأدوات تحصد بيانات تهيئة وسيطة عبر APIs، متجنبة تأثير الأداء ودورات الصيانة المشمولة في ترقيات الوكيل. أضافت Fortinet وضعاً بدون وكيل يستفيد من سجلات التدقيق السحابية الموجودة لإرضاء الامتثال دون لمس المضيفين.

مستقبل هجين واضح: الشركات تمزج بشكل متزايد الوكلاء العميقة للخوادم الحاسمة للمهمة مع الاكتشاف بدون وكيل للأعباء العابرة. محرك سياسة Wiz يوحد كلا الوضعين، مما يتيح لفرق الأمان إدارة الخطوط الأساسية مركزياً مع تطبيق ضوابط واعية بالسياق تتطابق مع الطبيعة الديناميكية للحاويات.

حسب صناعة المستخدم النهائي: الخدمات المالية تقود الاعتماد

ساهمت البنوك وشركات التأمين وشركات أسواق رؤوس الأموال بـ 26.7% من إيرادات عام 2024 لأن البيئات الغنية بالبيانات والمنظمين يدفعون لمسارات تدقيق محكمة. نيويورك DFS وقانون المرونة التشغيلية الرقمية للاتحاد الأوروبي وتحديثات مخاطر باسل الثالث التشغيلية الدولية كلها تشير إلى المراقبة المستمرة، مما يجعل ضوابط سلامة الملفات لا غنى عنها. استخدمت خدمات المعلومات المالية Fidelity متتبع التغيير NNT Change Tracker لتأمين تكوينات الشبكة وتوثيق التحكم في التغيير للمدققين.

الضيافة هي القطاع الأسرع تقدماً حتى عام 2030 حيث الفنادق والمطاعم ومشغلو الألعاب يرقمنون تجارب الضيوف ويعرضون أسطح هجوم أكبر. يعتمد مزودو الرعاية الصحية مراقبة الملفات لإثبات امتثال HIPAA وحماية بيانات المرضى، بينما تفعل الوكالات الحكومية فحوصات السلامة عبر البنية التحتية الحيوية تماشياً مع معايير NERC. يركز تجار التجزئة على الإشراف على مخاطر الموردين بعد ارتفاع في الانتهاكات المدفوعة بسلسلة التوريد، ونشر مراقبة سلامة الملفات للتحقق من الرمز وتغييرات الأصول عبر شبكات الامتياز.

تحليل الجغرافيا

ولدت أمريكا الشمالية 28.9% من إيرادات عام 2024 على خلفية لوائح الإنترنت الناضجة والإنفاق الأمني الثقيل من قبل شركات Fortune 1000. الولايات المتحدة توجه أكثر من 40% من ميزانيات الأمن الإلكتروني العالمية، والمؤسسات المالية تنحت تخصيصات تقنية معلومات ذات رقمين للحماية، مما يضمن القيادة المستمرة. كندا تعزز متطلبات إشعار الانتهاك المنسقة، وقانون التكنولوجيا المالية في المكسيك يرفع التزامات الأمان الأساسية، مما يعزز الطلب الإقليمي.

آسيا المحيط الهادئ هي الإقليم الأسرع نمواً بمعدل نمو سنوي مركب قدره 17.2% حيث الحكومات ترقمن الخدمات وتستثمر في السحابة السيادية. أول صندوق استثمار مركز على الأمن الإلكتروني في اليابان والشراكات مثل S&J مع Cyleague HD توسع قدرة الكشف المُدار، مما يبرز سوق مشتر متطور. أعراف توطين البيانات في الصين تحث الموردين المحليين على بناء مراقبة سلامة الملفات جاهزة للامتثال للصناعات الحيوية. مراكز التمويل في آسيان، بقيادة سنغافورة، تعتمد المراقبة المتقدمة لدعم نمو الخدمات المصرفية الرقمية.

المشهد التنافسي

سوق مراقبة سلامة الملفات مجزأ بشكل معتدل. عمالقة الشركات مثل IBM وSplunk وTripwire يستفيدون من خبرة الامتثال طويلة المدى وكتالوجات التكامل الواسعة للحفاظ على المواقف الراسخة. لكن المتخصصين السحابيين الأصليين ينمون أسرع من خلال تقديم الاكتشاف بدون وكيل والتسعير القائم على الاستهلاك وخطوط إنتاج DevOps المدمجة. شراء Google البالغ 23 مليار دولار أمريكي لـ Wiz في عام 2024 يؤكد شهية المقاييس الفائقة لدمج مراقبة السلامة في خدمات المنصة. استحواذ Turn/River Capital البالغ 4.4 مليار دولار أمريكي على SolarWinds يعيد توجيه الأخير نحو الملاحظة الهجينة مع حقن رأس المال لتحديث المنتج.

الكفاءة في الذكاء الاصطناعي الآن هي المميز الرئيسي. IBM تدافع عن الإقليم المبكر بالكشف التنبؤي المحمي ببراءة اختراع، بينما الشركات الناشئة تدمج نماذج المحولات للأولوية السياقية التي تقطع عبء العمل للمحللين. فرص المساحة البيضاء تشمل أتمتة الامتثال الخاص بالصناعة ورؤية الخدمات المصغرة وتنسيق الثقة الصفرية. الموردون الذين يوحدون قياس عن بُعد قائم على الوكيل وبدون وكيل في مستوى سياسة واحد يكتسبون قوة دفع بين الشركات التي تهدف لتطبيع الضوابط عبر الخوادم القديمة والمجموعات السحابية الأصلية.

قادة صناعة مراقبة سلامة الملفات

-

McAfee

-

Cimcor

-

Qualys

-

AT&T

-

SolarWinds

- *تنويه: لم يتم فرز اللاعبين الرئيسيين بترتيب معين

التطورات الأخيرة في الصناعة

- يونيو 2025: استحوذت Scytale على AudITech لدمج أتمتة SOC 2 وISO 27001 وSOX ITGC داخل منصة امتثال واحدة.

- مايو 2025: وافقت Zscaler على شراء Red Canary، مضيفة الكشف والاستجابة المُدارة القائمة على الذكاء الاصطناعي لمجموعة الأمان السحابية.

- مايو 2025: أطلقت BeyondTrust PowerBroker 9.4 مع فحوصات سلامة الملفات الآلية لـ Unix وLinux.

- أبريل 2025: استحوذت AQM Technologies على TRaiCE لتعميق مراقبة المخاطر لأكثر من 200 مؤسسة مالية عالمياً.

نطاق تقرير سوق مراقبة سلامة الملفات العالمي

سوق مراقبة سلامة الملفات هي خدمة تمكن المؤسسات من اختبار والتحقق من ملفات نظام التشغيل وقاعدة البيانات وبرمجيات التطبيقات لتحديد ما إذا كانت قد تم التلاعب بها أو إفساد المستندات والصور ومقاطع الفيديو والملفات بطريقة آمنة. الشركات الكبيرة التي تستخدم حلول مراقبة الملفات والسلامة تستخدمها لإضافة مرونة لسياسات الوصول التي تحكم إمكانية الوصول للمؤسسة. تشمل قدرات حل إدارة مراقبة الملفات والسلامة ميزات الأمان، مثل المصادقة والتتبع، لحماية بيانات الشركة.

يتم تقسيم سوق مراقبة سلامة الملفات حسب حجم المؤسسة (الشركات الصغيرة والمتوسطة، الشركات الكبيرة)، نوع النشر (في الموقع، السحابة)، وضع التثبيت (القائم على الوكيل، السحابة)، صناعة المستخدم النهائي (التجزئة، المصارف والخدمات المالية والتأمين، الضيافة، الرعاية الصحية، الحكومة، الترفيه)، والجغرافيا (أمريكا الشمالية، أوروبا، آسيا المحيط الهادئ، أمريكا اللاتينية، الشرق الأوسط وأفريقيا). أحجام السوق والتوقعات مقدمة من حيث القيمة (الدولار الأمريكي) لجميع القطاعات المذكورة أعلاه.

| الشركات الصغيرة والمتوسطة |

| الشركات الكبيرة |

| في الموقع |

| السحابة |

| القائم على الوكيل |

| بدون وكيل / السحابة الأصلية |

| التجزئة |

| المصارف والخدمات المالية والتأمين |

| الضيافة |

| الرعاية الصحية |

| الحكومة |

| الترفيه والإعلام |

| صناعات أخرى |

| أمريكا الشمالية | الولايات المتحدة | |

| كندا | ||

| المكسيك | ||

| أمريكا الجنوبية | البرازيل | |

| الأرجنتين | ||

| بقية أمريكا الجنوبية | ||

| أوروبا | ألمانيا | |

| المملكة المتحدة | ||

| فرنسا | ||

| هولندا | ||

| بقية أوروبا | ||

| آسيا المحيط الهادئ | الصين | |

| اليابان | ||

| الهند | ||

| كوريا الجنوبية | ||

| أستراليا ونيوزيلندا | ||

| بقية آسيا المحيط الهادئ | ||

| الشرق الأوسط وأفريقيا | الشرق الأوسط | الإمارات العربية المتحدة |

| السعودية | ||

| تركيا | ||

| بقية الشرق الأوسط | ||

| أفريقيا | جنوب أفريقيا | |

| نيجيريا | ||

| بقية أفريقيا | ||

| حسب حجم المؤسسة | الشركات الصغيرة والمتوسطة | ||

| الشركات الكبيرة | |||

| حسب نوع النشر | في الموقع | ||

| السحابة | |||

| حسب وضع التثبيت | القائم على الوكيل | ||

| بدون وكيل / السحابة الأصلية | |||

| حسب صناعة المستخدم النهائي | التجزئة | ||

| المصارف والخدمات المالية والتأمين | |||

| الضيافة | |||

| الرعاية الصحية | |||

| الحكومة | |||

| الترفيه والإعلام | |||

| صناعات أخرى | |||

| حسب الجغرافيا | أمريكا الشمالية | الولايات المتحدة | |

| كندا | |||

| المكسيك | |||

| أمريكا الجنوبية | البرازيل | ||

| الأرجنتين | |||

| بقية أمريكا الجنوبية | |||

| أوروبا | ألمانيا | ||

| المملكة المتحدة | |||

| فرنسا | |||

| هولندا | |||

| بقية أوروبا | |||

| آسيا المحيط الهادئ | الصين | ||

| اليابان | |||

| الهند | |||

| كوريا الجنوبية | |||

| أستراليا ونيوزيلندا | |||

| بقية آسيا المحيط الهادئ | |||

| الشرق الأوسط وأفريقيا | الشرق الأوسط | الإمارات العربية المتحدة | |

| السعودية | |||

| تركيا | |||

| بقية الشرق الأوسط | |||

| أفريقيا | جنوب أفريقيا | ||

| نيجيريا | |||

| بقية أفريقيا | |||

الأسئلة الرئيسية المُجاب عنها في التقرير

ما هي القيمة الحالية لسوق مراقبة سلامة الملفات؟

سوق مراقبة سلامة الملفات مقيم بـ 1.20 مليار دولار أمريكي في عام 2025.

ما مدى سرعة نمو سوق مراقبة سلامة الملفات المتوقعة؟

من المتوقع أن يتوسع بمعدل نمو سنوي مركب قدره 17.28%، ليصل إلى 2.65 مليار دولار أمريكي بحلول عام 2030.

أي نموذج نشر ينمو بأسرع ما يكون؟

الحلول السحابية تتقدم بمعدل نمو سنوي مركب قدره 18.90% حيث المؤسسات تحدث البنية التحتية.

ما هي القيود الرئيسية التي تحد من الاعتماد؟

التكاليف العالية للتنفيذ ونقص المحللين المهرة يبطئان الاستيعاب، خاصة بين الشركات الصغيرة والمتوسطة.

آخر تحديث للصفحة في: