Размер и доля рынка технологий обмана

Анализ рынка технологий обмана от Mordor Intelligence

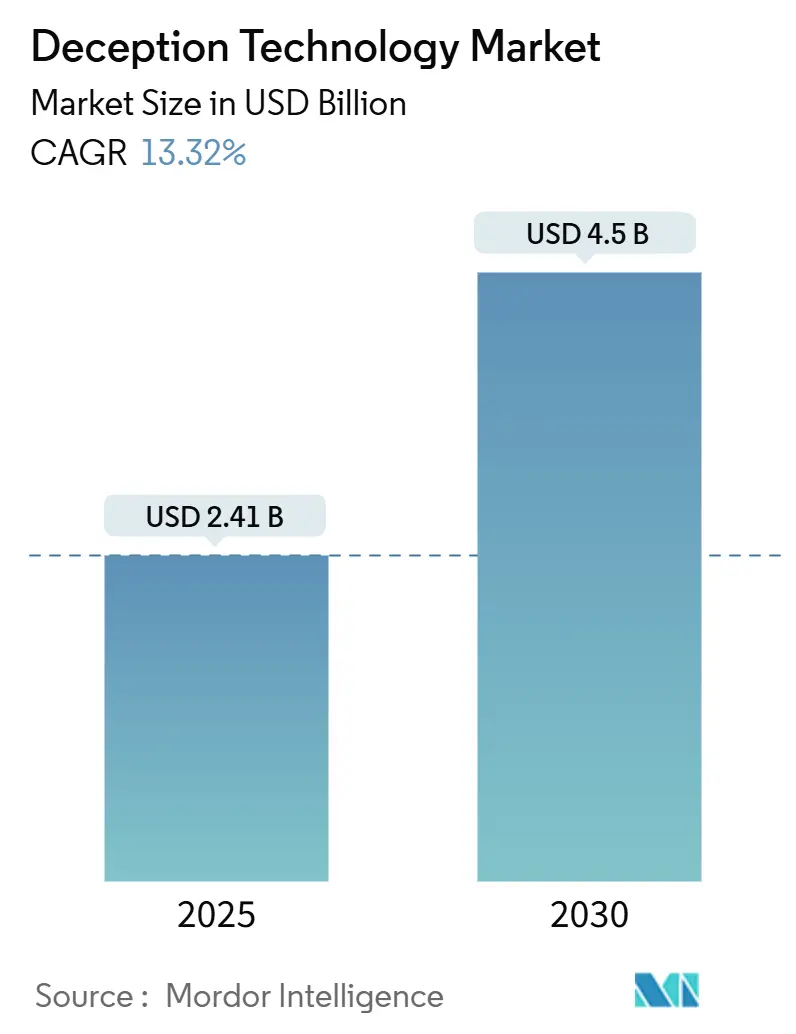

Рынок технологий обмана показал объем 2,41 млрд долларов США в 2025 году и готов развиваться с CAGR 13,3% до 4,50 млрд долларов США к 2030 году. Рост атак нулевого дня, мошенничество с дипфейками на основе ИИ и расширение облачных рабочих нагрузок вынуждают команды безопасности принимать средства раннего предупреждения, которые обнаруживают атакующих внутри сети до нанесения ущерба. Поставщики теперь встраивают приманки в микросегментацию нулевого доверия, предоставляя защитникам сигнальные устройства, которые работают даже когда личности или конечные точки скомпрометированы. Спрос также ускоряется, поскольку страховщики киберрисков требуют проактивного обнаружения латерального движения как условие выгодных премий. Хотя Северная Америка сохраняет лидерство в расходах, рынок технологий обмана набирает быстрый темп в Азиатско-Тихоокеанском регионе по мере роста мультиоблачного внедрения и ужесточения правил уведомления о нарушениях местными регуляторами.

Ключевые выводы отчета

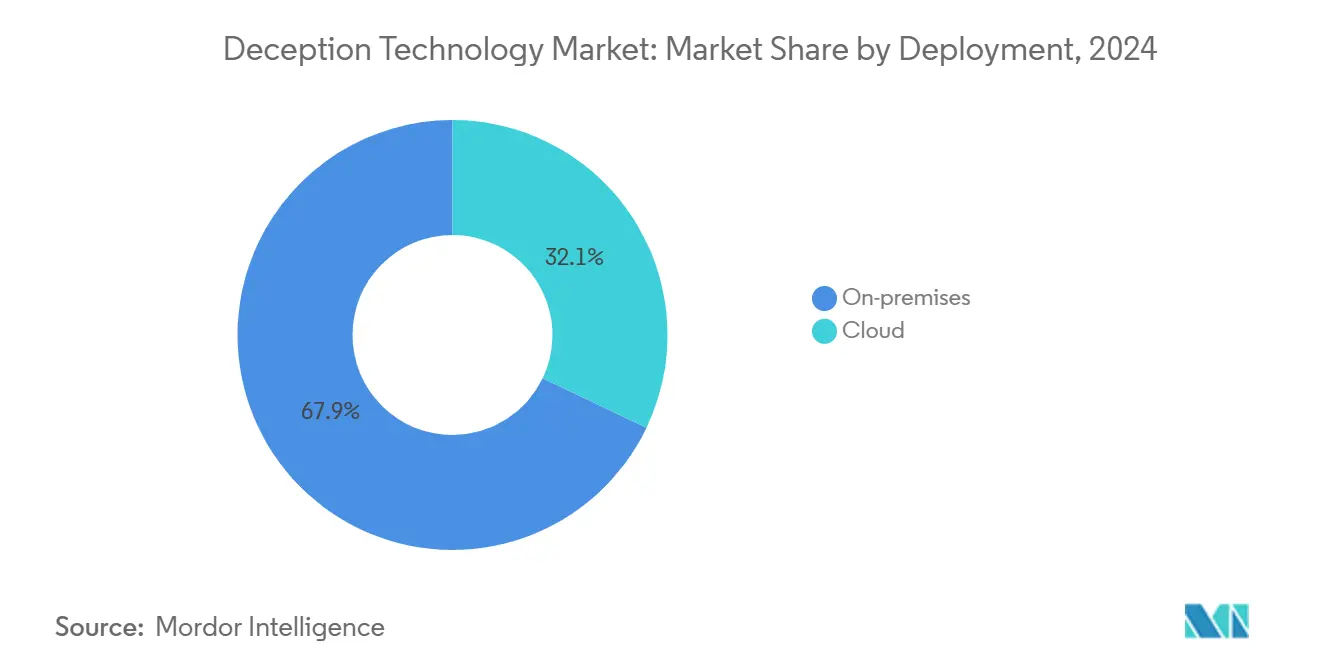

- По развертыванию, локальные модели лидировали с 67,9% доли рынка технологий обмана в 2024 году, в то время как облачная реализация показывает самый быстрый CAGR 15,2% до 2030 года.

- По размеру организации, крупные предприятия захватили 70,2% выручки в 2024 году; сегмент МСП прогнозируется к расширению с CAGR 14,9% к 2030 году.

- По услугам, управляемые услуги составили 68,5% от размера рынка технологий обмана в 2024 году и готовы показать CAGR 14,7% до 2030 года.

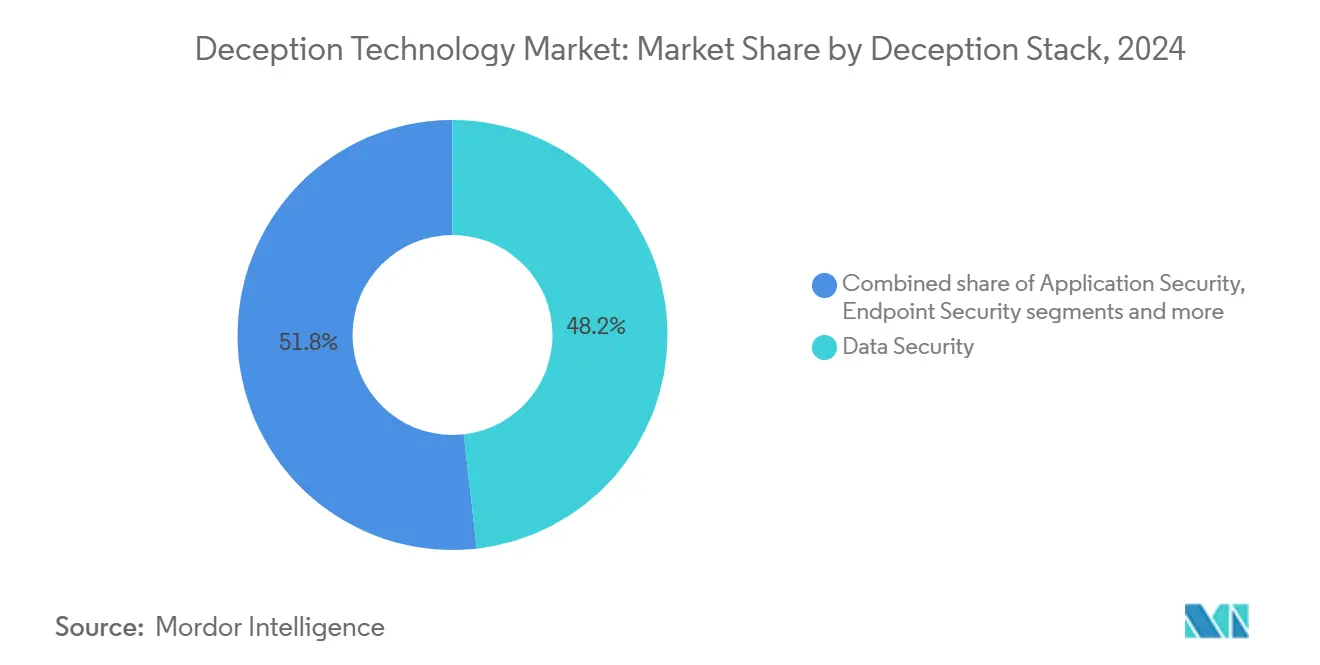

- По стеку обмана, безопасность данных оставалась доминирующей с долей 48,2% в 2024 году, тогда как безопасность конечных точек прогнозируется к росту на 14,2% ежегодно до 2030 года.

- По конечному пользователю, банки и финансы держали долю 36,1% в 2024 году; здравоохранение прогнозируется к росту с CAGR 13,5%.

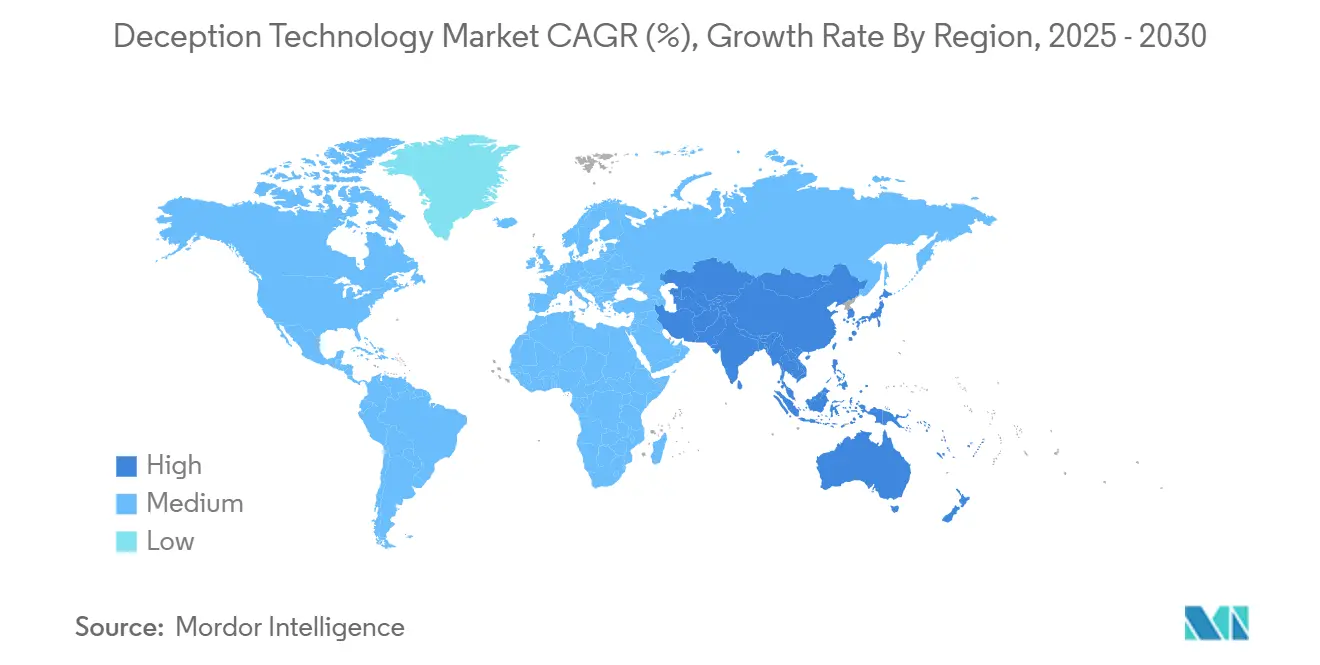

- По географии, Северная Америка внесла 41,8% выручки в 2024 году; Азиатско-Тихоокеанский регион будет расти быстрее всего с CAGR 13,8% к 2030 году.

Тенденции и инсайты глобального рынка технологий обмана

Анализ влияния драйверов

| Драйвер | (~) % влияние на прогноз CAGR | Географическая релевантность | Временные рамки влияния |

|---|---|---|---|

| Всплеск эксплойтов нулевого дня и целенаправленных APT | 3.2% | Глобально, с концентрацией в Северной Америке и Европе | Краткосрочно (≤ 2 лет) |

| Эскалация облачных рабочих нагрузок расширяет поверхность атак | 2.8% | Глобально, лидируют АТЭС и Северная Америка | Среднесрочно (2-4 года) |

| Предпочтение CISO инструментов обнаружения с низким трением, без агентов | 2.1% | Северная Америка и Европа, расширение на АТЭС | Среднесрочно (2-4 года) |

| Рост атак на идентичность с помощью дипфейков, созданных ИИ | 1.9% | Глобально, с ранним влиянием в секторах банков и правительства | Краткосрочно (≤ 2 лет) |

| Конвергенция обмана с микросегментацией нулевого доверия | 1.7% | Северная Америка и Европа, постепенное принятие в АТЭС | Долгосрочно (≥ 4 лет) |

| Полисы киберстрахования требуют проактивного обнаружения латерального движения | 1.6% | Северная Америка и Европа, появление в АТЭС | Среднесрочно (2-4 года) |

| Источник: Mordor Intelligence | |||

Всплеск эксплойтов нулевого дня и целенаправленных APT

Государственные коллективы автоматизируют разведку с помощью ИИ, находя новые уязвимости быстрее, чем адаптируются защиты на основе сигнатур. Институт безопасности и технологий отмечает, что автоматизированная разведка сжимает время пребывания атакующих, заставляя защитников переосмыслить реактивные планы действий. Платформы обмана вставляют правдоподобные, но поддельные активы, которые превращают любопытство в оружие; после зондирования оповещения срабатывают за секунды, пока производственные системы остаются нетронутыми. Поскольку обнаружение основано на поведении атакующих, а не на каналах угрозной разведки, рынок технологий обмана обеспечивает устойчивость против специального вредоносного ПО, которое избегает контролей сопоставления хэшей. Поставщики теперь предварительно упаковывают приманки для промышленных систем управления и API SaaS, отражая поворот атакующих к операционным технологиям.

Эскалация облачных рабочих нагрузок расширяет поверхность атак

Контейнеризированные и бессерверные приложения могут запускаться и останавливаться за минуты, оставляя центры операций безопасности слепыми к трафику восток-запад. Zscaler развертывает приманки на основе генеративного ИИ, которые имитируют конечные точки больших языковых моделей, заманивая атакующих в инструментированные песочницы[1]Zscaler, "Zscaler Introduces Generative AI Decoys for Cloud-Native Environments," zscaler.com. Поскольку приманки автоматически масштабируются внутри пространств имен Kubernetes, защитники получают непрерывное покрытие даже при изменении базовых микросервисов. Рынок технологий обмана извлекает выгоду из API метаданных облачных провайдеров для размещения ловушек внутри виртуальных частных облаков без установки агентов. По мере принятия организациями мультиоблачных стратегий, кросс-провайдерская оркестровка приманок становится критерием покупки, особенно в регулируемых отраслях, которые не могут централизовать журналы в одном регионе.

Предпочтение CISO инструментов обнаружения с низким трением, без агентов

Распространение инструментов производит усталость от оповещений и растущие затраты на лицензии. CISO тяготеют к технологиям, которые плавно интегрируются, выдают мало ложных срабатываний и требуют мало обслуживания. Платформы обмана отвечают этим требованиям, поскольку размещение активов пассивно; ничто не касается конечной точки. SC Media сообщает, что организации сокращают среднее время обнаружения на 48 часов при переходе к стратегиям, ориентированным на обман. Панели поставщиков теперь графически показывают пути атак, позволяя младшим аналитикам действовать без глубоких навыков криминалистики. Эти улучшения юзабилити стимулируют закупки, особенно в компаниях среднего рынка, которые не имеют специализированных охотников за угрозами.

Рост атак на идентичность с помощью дипфейков, созданных ИИ

Клонирование голоса и синтетическое видео позволяют мошенникам обходить традиционные проверки верификации. Reality Defender зафиксировал всплеск корпоративных инцидентов с дипфейками на 245% год к году, четверть из которых повлияла на финансовые процессы. Решения обмана отвечают размещением поддельных учетных данных руководителей в хранилищах привилегированного доступа; любая попытка аутентификации против этих фантомных идентичностей выявляет компрометацию. Lucinity задокументировала перевод на 25 млн долларов США, инициированный через дипфейк видеозвонок, подчеркивая, почему важны флаги латерального движения в реальном времени[2]Lucinity, "Arup Deepfake Case Study," lucinity.com. Рынок технологий обмана встраивает крючки медиа-криминалистики, которые оценивают аутентичность голосового трафика, связывая аномалии с конкретными сетевыми сессиями для быстрого сдерживания.

Анализ влияния ограничений

| Ограничение | (~) % влияние на прогноз CAGR | Географическая релевантность | Временные рамки влияния |

|---|---|---|---|

| Укоренившаяся зависимость от устаревших honeypot | -1.8% | Глобально, особенно в чувствительных к затратам сегментах МСП | Долгосрочно (≥ 4 лет) |

| Дефицит персонала SecOps, обученного технологиям обмана | -1.5% | Глобально, остро в АТЭС и развивающихся рынках | Среднесрочно (2-4 года) |

| Использование противником разведки на основе больших языковых моделей для обнаружения приманок | -1.2% | Передовые субъекты угроз глобально | Краткосрочно (≤ 2 лет) |

| Каннибализация бюджета связанными платформами EDR/XDR | -0.9% | Корпоративные сегменты Северной Америки и Европы | Среднесрочно (2-4 года) |

| Источник: Mordor Intelligence | |||

Укоренившаяся зависимость от устаревших Honeypot

Многие фирмы все еще используют статические honeypot, развернутые годы назад. Атакующие теперь идентифицируют такие активы через особенности протоколов или паттерны времени работы, легко обходя их. Эта предвзятость невозвратных затрат задерживает обновления до адаптивных приманок, способных изменять баннеры операционных систем или автоматически ротировать учетные данные. Устаревшие honeypot также требуют ручного парсинга журналов, потребляя ресурсы, которые должны сосредоточиться на реальных путях атак. Поскольку эти инструменты производят мало действенных оповещений, советы директоров ставят под сомнение ROI, тем самым ограничивая новые инвестиции и замедляя рост рынка технологий обмана.

Дефицит персонала SecOps, обученного технологиям обмана

Развертывание достоверных приманок требует знания психологии атакующих, оценки активов и топологии сети. Университеты редко преподают эти навыки, поэтому работодатели конкурируют за ограниченный пул талантов. Недостатки наиболее остры в Азиатско-Тихоокеанском регионе, где учебные программы по кибербезопасности концентрируются на соответствии, а не на активной защите. Чтобы закрыть пробел, поставщики встраивают управляемые рабочие процессы и предлагают управляемые услуги, но зарплаты архитекторов обмана все еще требуют премий, которые малые предприятия не могут соответствовать. Это ограничение рабочей силы замедляет широкое принятие, даже несмотря на то, что ценностное предложение технологии широко признано.

Сегментный анализ

По развертыванию: ускорение облака несмотря на доминирование локального

Локальное развертывание командовало 67,9% доли рынка технологий обмана в 2024 году, иллюстрируя потребность предприятий держать высокоинтерактивные приманки близко к системам-жемчужинам для контроля соответствия и криминалистики. Однако этот контроль приносит циклы обновления оборудования и накладные расходы на управление изменениями, которые ограничивают гибкость. Облачное развертывание вносит скромную долю сегодня, но планируется к росту с CAGR 15,2% до 2030 года, самый быстрый темп в рынке технологий обмана. Облачные консоли запускают приманки по регионам за минуты, делая их привлекательными для глобального развертывания филиалов.

Гибридные модели появляются как прагматичный мост, позволяя командам размещать чувствительные приманки баз данных локально, при этом разгружая задачи анализа и масштабирования в публичные облака. По мере роста мультиоблачного принятия покупатели требуют единых представлений через AWS, Azure и Google Cloud, побуждая провайдеров инвестировать в федерацию идентичности и неизменяемые чертежи инфраструктуры. Эти возможности увеличивают размер рынка технологий обмана для облачных модулей и убеждают связанные регулированием секторы, что модели разделенной ответственности все еще могут удовлетворять аудиторским контролям.

По размеру организации: МСП стимулируют принятие через управляемые услуги

Крупные предприятия сохранили 70,2% доли выручки в 2024 году и продолжают формировать карты функций, настаивая на глубине API, выравнивании MITRE ATT&CK и продвинутой аналитике. Однако МСП теперь регистрируют траекторию роста 14,9%, опережая расходы больших компаний в рынке технологий обмана. Управляемые услуги обмана на основе подписки, оплачиваемые за актив, снижают барьеры входа и доставляют кураторские оповещения, которые подходят пропускной способности меньших команд.

Экономия усугубляется, поскольку облачные консоли исключают покупку оборудования, позволяя МСП перераспределять капитал на программы осведомленности сотрудников. Для поставщиков масштабный эффект сегмента привлекателен; тысячи средних клиентов могут равняться лицензионной выручке горстки счетов Fortune 500. Следовательно, приоритеты карт теперь включают низкокодовые плейбуки и автоматическое размещение приманок, функции, разработанные для сжатия адаптации с недель до часов и тем самым расширения размера рынка технологий обмана среди меньших фирм.

По услугам: управляемые услуги доминируют через операционную эффективность

Управляемые услуги представляли 68,5% от размера рынка технологий обмана в 2024 году, отражение предпочтения покупателей к готовым операциям, которые предлагают измеримое снижение рисков без скачков численности персонала. Рост остается активным на уровне CAGR 14,7%, поскольку поставщики услуг интегрируют слои обмана с круглосуточными центрами операций безопасности, передавая клиентам кураторские временные линии атак, а не сырые журналы.

Профессиональные услуги все еще играют жизненно важную роль в оценках архитектуры нулевого дня, регулятивном картировании и валидации красной команды. Однако после завершения базового развертывания большинство организаций предпочитают продления подписок внутреннему инструментарию. Поставщики продают премиальные уровни, которые включают ежегодные симуляции нарушений, обогащение разведки угроз и автоматическое обновление приманок, стимулируя предсказуемую повторяющуюся выручку при расширении общего рынка технологий обмана.

По стеку обмана: безопасность данных лидирует, пока безопасность конечных точек ускоряется

Обман, ориентированный на данные, сохранил долю 48,2% в 2024 году, поскольку регулирования конфиденциальности налагают жесткие штрафы за раскрытие записей. Клиенты финансов и здравоохранения развертывают поддельные таблицы баз данных и приманки документов для обнаружения незаконных запросов против персональных данных. Это доминирование подчеркивает, почему рынок технологий обмана остается тесно связанным с приоритетами управления, риска и соответствия.

Приманки безопасности конечных точек, хотя меньшие сегодня, растут на 14,2% ежегодно. Удаленные рабочие силы, политики принеси-свое-устройство и всплески вымогательского ПО стимулируют инвестиции в поддельные деревья процессов, артефакты памяти и локальные хранилища учетных данных, которые выглядят неотличимо от настоящих ноутбуков. Интеграция с телеметрией EDR позволяет командам безопасности переходить от обнаружения к изоляции устройства за секунды, повышая комбинированное ценностное предложение и расширяя долю рынка технологий обмана для решений, ориентированных на конечные точки.

Примечание: Доли сегментов всех отдельных сегментов доступны при покупке отчета

По конечному пользователю: лидерство банков и финансов с ускорением здравоохранения

Сектор банков и финансов держал 36,1% выручки в 2024 году, отражая низкую толерантность банков и страховщиков к внутреннему мошенничеству и риску набивания учетных данных. Высокоинтерактивные приманки теперь имитируют терминалы SWIFT и торговые платформы, позволяя SOC головных офисов отслеживать попытки латерального движения, направленные на платежные системы.

Записи здравоохранения командуют высокими ценами на подпольных форумах, объясняя, почему сегмент ожидается к росту на 13,5% ежегодно. Больничные сети развертывают приманки медицинских устройств, которые имитируют инфузионные насосы или радиологическое оборудование, ловя субъектов угроз, нацеленных на поверхности атак Интернета медицинских вещей. Бюджетные повышения приходят, поскольку регуляторы ужесточают расписания уведомления о нарушениях, укрепляя бизнес-кейс для рынка технологий обмана в клинических условиях.

Географический анализ

Северная Америка генерировала 41,8% выручки в 2024 году, поддерживаемая строгими мандатами, такими как директива CISA по отчетности об инцидентах и концентрацией штаб-квартир Fortune 100, которые могут финансировать специализированные контроли. Федеральные контракты все чаще указывают возможности обмана, дополнительно закрепляя лидерство региона в рынке технологий обмана.

Европа продвигается стабильно по мере того, как директива NIS2 расширяет круг субъектов, обязанных поддерживать проактивные программы обнаружения угроз[3].Lacework, "Preparing for NIS2 Compliance," lacework.com Местные поставщики подчеркивают особенности суверенитета данных, гарантируя, что журналы остаются внутри границ ЕС. Появляющиеся облачные провайдеры ЕС теперь встраивают обман изначально, предлагая готовые к соответствию пакеты, которые привлекают промышленных производителей среднего рынка.

Азиатско-Тихоокеанский регион остается самой быстрорастущей территорией с CAGR 13,8%. Правительства в Японии, Индии и Сингапуре запускают программы грантов, которые софинансируют пилоты нулевого доверия, включающие обман. Развертывания телекоммуникаций автономных ядер 5G увеличивают поверхности атак, побуждая операторов устанавливать приманки сигнального протокола, которые обнаруживают попытки регистрации мошеннических базовых станций. Эти инициативы коллективно увеличивают размер рынка технологий обмана в регионе. Тем временем Латинская Америка и Ближний Восток и Африка начинают интегрировать обман в ремонты критической инфраструктуры, хотя бюджетные ограничения и пробелы в талантах умеряют ближнесрочное принятие.

Конкурентный ландшафт

Топовые компании в рынке технологий обмана

Рынок технологий обмана показывает умеренную фрагментацию. Крупные пакеты кибербезопасности интегрируют нативные модули обмана, в то время как специализированные чистые игроки агрессивно инновируют в приманках, управляемых ИИ. Интеграция Illusive Networks с CrowdStrike Falcon обогащает телеметрию конечных точек атрибуцией, запускаемой обманом, сокращая среднее время пребывания на 60%[4]CrowdStrike, "Illusive Networks Integration Unlocks Endpoint Deception," crowdstrike.com. Zscaler сотрудничает с NVIDIA для ускорения генерации приманок на основе моделей, которые адаптируются к поведению атакующих в реальном времени.

Слияния и поглощения перестраивают границы: покупка Google Wiz за 32 млрд долларов США расширяет облачное покрытие, в то время как приобретение CyberArk Venafi инжектирует данные риска машинной идентичности в логику размещения приманок. Стартапы, такие как CyberTrap, нацеливаются на средние европейские фирмы с подписными пакетами, сочетающими обман и управляемое обнаружение, извлекая выгоду из недостатка навыков. Для действующих игроков циклы доказательства ценности сосредоточены на измеримом ROI - главным образом сокращенном среднем времени обнаружения и улучшенных результатах аудита - поскольку советы по закупкам становятся осторожными к полочному ПО.

Ожидается рост конкурентной интенсивности по мере того, как улучшающие конфиденциальность вычисления и квантово-безопасные протоколы создают новые форматы приманок. Поставщики, способные продемонстрировать бесшовную оркестровку через конечные точки, облако и операционные технологии без добавления рабочей нагрузки аналитика, получат долю. И наоборот, фирмы, которые полагаются на статические архитектуры honeypot, рискуют маргинализацией, поскольку атакующие эксплуатируют распознавание паттернов для избежания обнаружения, укрепляя динамический обман как базовое ожидание в рынке технологий обмана.

Лидеры индустрии технологий обмана

-

Illusive Networks

-

Commvault Systems Inc.

-

Smokescreen Technologies Pvt. Ltd

-

Attivo Networks Inc. (SentinelOne Inc.)

-

Rapid7 Inc.

- *Отказ от ответственности: основные игроки отсортированы в произвольном порядке

Недавние разработки индустрии

- Май 2025: Zscaler объявила о приобретении Red Canary для включения возможностей MDR в Zero Trust Exchange.

- Апрель 2025: Palo Alto Networks завершила приобретение Protect AI за 650-700 млн долларов США, усилив покрытие управления ИИ.

- Апрель 2025: OpenAI возглавила финансирование на 43 млн долларов США в Adaptive Security для роста услуг симуляции атак ИИ.

- Март 2025: Google завершила поглощение Wiz за 32 млрд долларов США для усиления функций мультиоблачной безопасности.

- Март 2025: Darktrace приобрела Cado Security, добавив облачную криминалистику, управляемую ИИ, к своей платформе.

- Февраль 2025: Sophos купила Secureworks за 859 млн долларов США, объединив XDR и аналитику обмана идентичности.

Область глобального отчета по рынку технологий обмана

Рынок технологий обмана определяется на основе выручек, генерируемых от стека обмана, который используется различными конечными пользователями по всему миру. Анализ основан на рыночных инсайтах, захваченных через вторичное исследование и первичные данные. Рынок также покрывает основные факторы, влияющие на его рост в терминах драйверов и ограничений.

Область исследования была сегментирована на основе развертывания (облако и локальное), размера организации (малые и средние предприятия и крупные предприятия), услуг (управляемые услуги и профессиональные услуги), стека обмана (безопасность данных, безопасность приложений, безопасность конечных точек и сетевая безопасность) и конечного пользователя (правительство, медицина, банки и финансы, оборона, ИТ, телекоммуникации и другие конечные пользователи) по всему миру. Размеры рынка и прогнозы предоставлены в терминах стоимости в долларах США для всех сегментов.

| Локальное |

| Облачное |

| Крупные предприятия |

| Малые и средние предприятия (МСП) |

| Управляемые услуги |

| Профессиональные услуги |

| Безопасность данных |

| Безопасность приложений |

| Безопасность конечных точек |

| Сетевая безопасность |

| Правительство |

| Оборона |

| Банки и финансы |

| ИТ и телекоммуникации |

| Здравоохранение |

| Другие конечные пользователи |

| Северная Америка | Соединенные Штаты | |

| Канада | ||

| Мексика | ||

| Европа | Германия | |

| Великобритания | ||

| Франция | ||

| Италия | ||

| Испания | ||

| Россия | ||

| Остальная Европа | ||

| Азиатско-Тихоокеанский регион | Китай | |

| Япония | ||

| Индия | ||

| Южная Корея | ||

| Австралия и Новая Зеландия | ||

| Остальной Азиатско-Тихоокеанский регион | ||

| Южная Америка | Бразилия | |

| Аргентина | ||

| Остальная Южная Америка | ||

| Ближний Восток и Африка | Ближний Восток | Саудовская Аравия |

| Объединенные Арабские Эмираты | ||

| Турция | ||

| Остальной Ближний Восток | ||

| Африка | Южная Африка | |

| Нигерия | ||

| Остальная Африка | ||

| По развертыванию | Локальное | ||

| Облачное | |||

| По размеру организации | Крупные предприятия | ||

| Малые и средние предприятия (МСП) | |||

| По услугам | Управляемые услуги | ||

| Профессиональные услуги | |||

| По стеку обмана | Безопасность данных | ||

| Безопасность приложений | |||

| Безопасность конечных точек | |||

| Сетевая безопасность | |||

| По конечному пользователю | Правительство | ||

| Оборона | |||

| Банки и финансы | |||

| ИТ и телекоммуникации | |||

| Здравоохранение | |||

| Другие конечные пользователи | |||

| По географии | Северная Америка | Соединенные Штаты | |

| Канада | |||

| Мексика | |||

| Европа | Германия | ||

| Великобритания | |||

| Франция | |||

| Италия | |||

| Испания | |||

| Россия | |||

| Остальная Европа | |||

| Азиатско-Тихоокеанский регион | Китай | ||

| Япония | |||

| Индия | |||

| Южная Корея | |||

| Австралия и Новая Зеландия | |||

| Остальной Азиатско-Тихоокеанский регион | |||

| Южная Америка | Бразилия | ||

| Аргентина | |||

| Остальная Южная Америка | |||

| Ближний Восток и Африка | Ближний Восток | Саудовская Аравия | |

| Объединенные Арабские Эмираты | |||

| Турция | |||

| Остальной Ближний Восток | |||

| Африка | Южная Африка | ||

| Нигерия | |||

| Остальная Африка | |||

Ключевые вопросы, отвеченные в отчете

Какова текущая стоимость рынка технологий обмана?

Рынок достиг 2,41 млрд долларов США в 2025 году и прогнозируется к росту до 4,50 млрд долларов США к 2030 году.

Какой сегмент растет быстрее всего в рынке технологий обмана?

Облачное развертывание задает темп с CAGR 15,2% благодаря своей гибкости и легкости развертывания.

Почему страховщики толкают компании к решениям обмана?

Многие полисы киберстрахования теперь требуют проактивного обнаружения латерального движения, и приманки предоставляют проверяемые доказательства того, что атакующие нарушили внутренние сети.

Как технологии обмана помогают против атак дипфейков?

Поставщики размещают поддельные идентичности руководителей и голосовые паттерны внутри обманных систем, так что любая попытка дипфейка запускает оповещение до касания реальных учетных данных.

Какой регион прогнозируется к лидерству в росте?

Ожидается, что Азиатско-Тихоокеанский регион расширится с CAGR 13,8% по мере ускорения проектов цифровой трансформации и ужесточения мандатов безопасности регуляторами.

Сложно ли управлять платформами обмана?

Современные предложения без агентов и часто доставляются как управляемые услуги, позволяя даже небольшим командам безопасности получать высокоточные оповещения без тяжелых операционных накладных расходов.

Последнее обновление страницы: