Taille et Part du Marché de la Gestion des Identités et des Accès IoT

Analyse du Marché de la Gestion des Identités et des Accès IoT par Mordor Intelligence

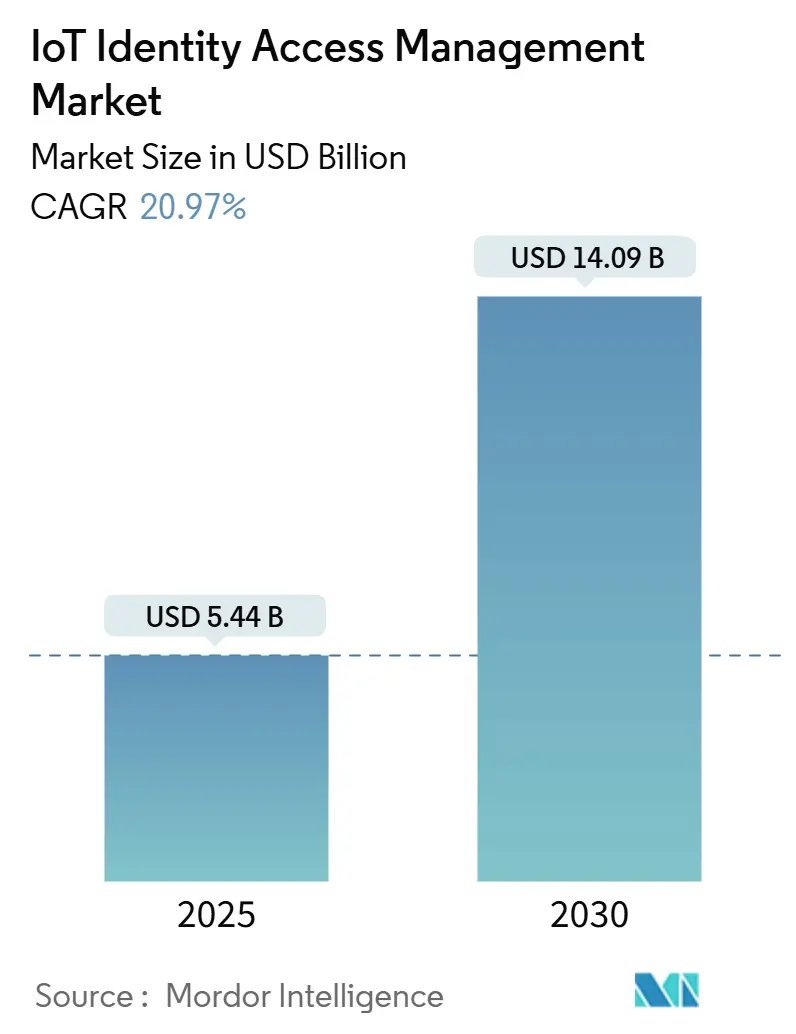

La taille du marché de la Gestion des Identités et des Accès IoT est estimée à 5,44 milliards USD en 2025, et devrait atteindre 14,09 milliards USD d'ici 2030, à un TCAC de 20,97 % pendant la période de prévision (2025-2030).

L'accélération des modernisations de technologies opérationnelles sur sites existants, les règles obligatoires de divulgation de nomenclature logicielle (SBOM) des deux côtés de l'Atlantique, et la généralisation de l'authentification sans mot de passe dans les environnements industriels renforcent toutes les perspectives de croissance. Les fabricants intègrent des contrôles zéro confiance dans les automates programmables industriels, les fournisseurs du secteur de la santé s'empressent de satisfaire aux mandats de cybersécurité de la FDA, et les plateformes d'identité délivrées par le cloud supplantent les outils sur site à mesure que les entreprises exigent des options de mise à l'échelle plus simples, stimulant davantage le marché de la gestion des identités et des accès IoT. Les offres groupées de sécurité en tant que service des opérateurs télécoms abaissent les barrières à l'entrée pour les petites entreprises, tandis que la flambée des primes de cyberassurance crée un avantage financier explicite pour chaque organisation capable de documenter des contrôles d'identité solides. La fragmentation persiste, mais les acquisitions stratégiques des acteurs établis et l'arrivée de plans directeurs zéro confiance au niveau des puces laissent présager un reclassement éventuel du paysage concurrentiel.

Principaux Enseignements du Rapport

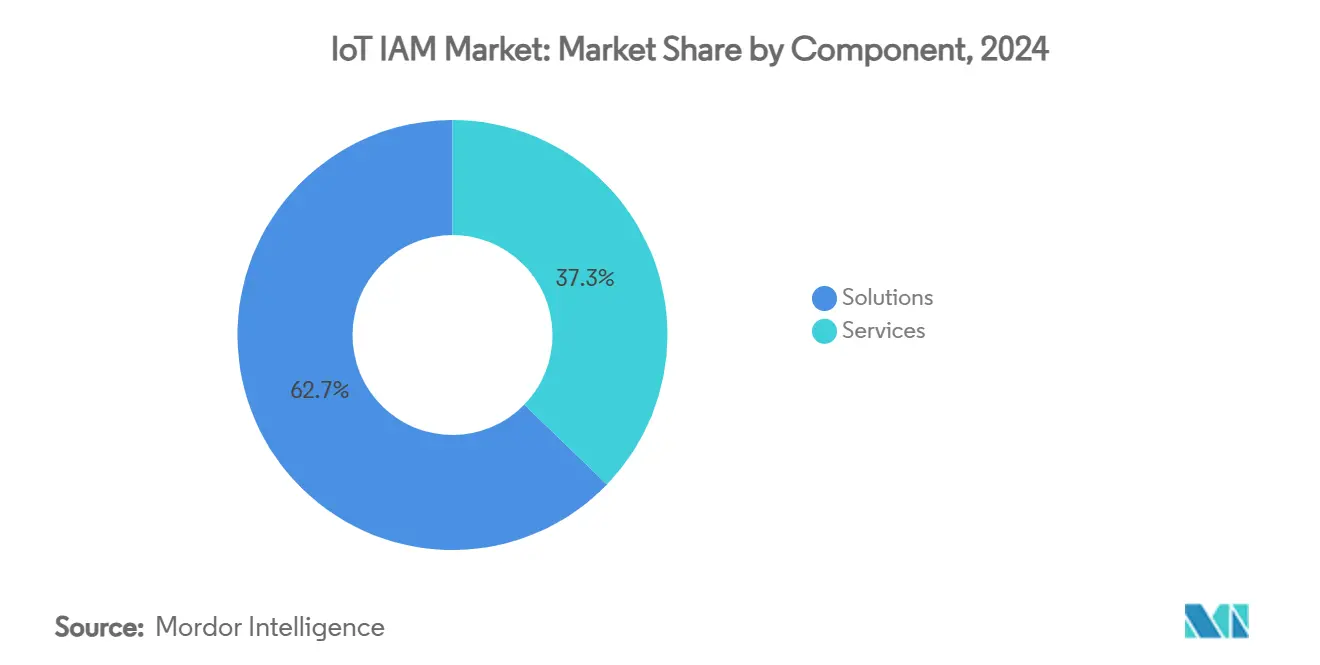

- Par composant, les solutions représentaient 62,75 % de la part des revenus en 2024, tandis que les services au sein du marché IAM IoT progressent à un TCAC de 21,54 % jusqu'en 2030

- Par mode de déploiement, le cloud a capté 70,54 % de la part du marché IAM IoT en 2024, tandis que les architectures hybrides croissent à un TCAC de 22,67 % jusqu'en 2030.

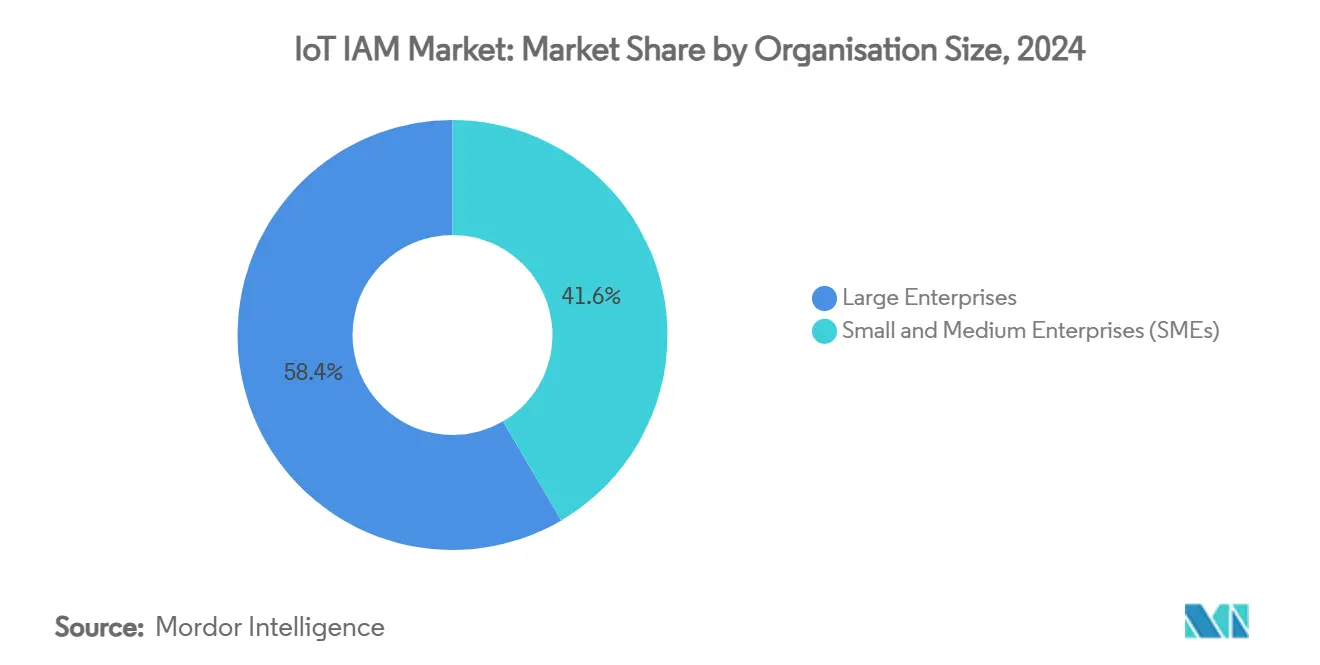

- Par taille d'organisation, les grandes entreprises détenaient 58,43 % de la taille du marché IAM IoT en 2024, mais les PME enregistrent le TCAC le plus rapide à 21,96 % jusqu'en 2030.

- Par secteur d'activité, la fabrication était en tête avec 24,64 % de la part du marché IAM IoT en 2024 ; la santé devrait se développer à un TCAC de 24,01 % jusqu'en 2030.

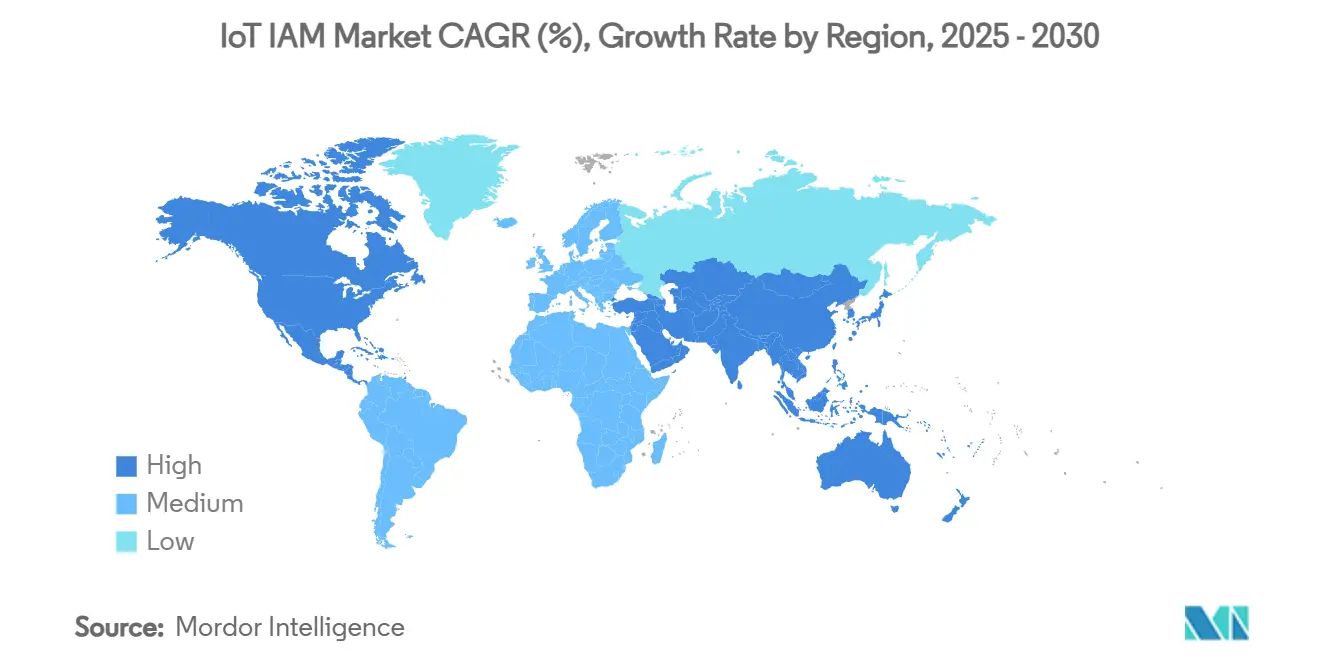

- Par géographie, l'Amérique du Nord a conservé 38,54 % de la part en 2024, tandis que l'Asie-Pacifique affiche le TCAC le plus élevé de 24,65 % sur l'horizon de prévision du marché de la gestion des identités et des accès IoT.

Tendances et Perspectives du Marché Mondial de la Gestion des Identités et des Accès IoT

Analyse de l'Impact des Moteurs

| Moteur | (~) % d'Impact sur les Prévisions de TCAC | Pertinence Géographique | Horizon Temporel de l'Impact |

|---|---|---|---|

| Explosion des actifs de technologies opérationnelles connectés dans les installations industrielles existantes | +4.2% | Mondial, gains précoces en Amérique du Nord et en Europe | Moyen terme (2-4 ans) |

| Règles obligatoires de divulgation de nomenclature logicielle (SBOM) aux États-Unis et dans l'UE | +3.8% | Amérique du Nord et UE, répercussions sur l'Asie-Pacifique | Court terme (≤ 2 ans) |

| Architectures de référence zéro confiance natives de la périphérie émanant des fabricants de puces | +3.5% | Mondial | Moyen terme (2-4 ans) |

| Hausse des primes de cyberassurance poussant à l'adoption de l'IAM | +2.9% | Amérique du Nord et UE en cœur, expansion vers l'Asie-Pacifique | Court terme (≤ 2 ans) |

| Passage généralisé à l'authentification sans mot de passe pour les points de terminaison IoT | +3.1% | Mondial | Moyen terme (2-4 ans) |

| Offres groupées de sécurité IoT en tant que service des opérateurs télécoms | +2.8% | Asie-Pacifique en cœur, répercussions sur le Moyen-Orient et l'Afrique | Long terme (≥ 4 ans) |

| Source: Mordor Intelligence | |||

Explosion des Actifs de Technologies Opérationnelles Connectés dans les Installations Industrielles Existantes

Les entreprises industrielles continuent de connecter des capteurs et des passerelles à des machines vieilles de plusieurs décennies, créant des angles morts d'identité dans des réseaux autrefois isolés. Nozomi Networks a intégré un capteur de sécurité dans les automates programmables Mitsubishi Electric pour assurer une surveillance des processus en temps réel, illustrant comment la visibilité des appareils atteint les couches profondes des boucles de contrôle. L'Alliance Mondiale de Cybersécurité de l'ISA Cybersécurité Mondiale note que 62 % des usines exigent désormais des capacités SL2 telles que la distinction des utilisateurs et la gestion des sessions, des fonctionnalités rarement intégrées dans le matériel hérité. La liaison de protocoles anciens avec une authentification moderne pousse les organisations vers des cadres d'identité hybrides capables de réconcilier le trafic Modbus, PROFINET et MQTT au sein d'un même tissu de confiance. Les fournisseurs gagnent du terrain en proposant une découverte sans appliance, des politiques de micro-segmentation pour les réseaux d'automates programmables, et une application de la racine de confiance en périphérie. À mesure que davantage de sites existants se modernisent, la demande de services de cartographie d'identité interopérables monte en flèche, notamment là où les pénalités d'arrêt sont sévères.

Règles Obligatoires de Divulgation de Nomenclature Logicielle (SBOM) aux États-Unis et dans l'UE

Le mandat SBOM du NIST et les directives complémentaires de la CISA obligent chaque fabricant d'appareils connectés à cataloguer les composants logiciels et à divulguer les vulnérabilités, intégrant la réflexion sur l'identité dans la chaîne d'approvisionnement. [1]Institut National des Normes et de la Technologie, "Nouvelle mise à jour des errata NIST – C-SCRM," nist.gov L'Université d'Acquisition de la Défense a codifié les modèles SBOM en janvier 2024, transformant les contrats d'approvisionnement en leviers d'application pour la profondeur d'authentification au niveau des appareils et des composants. La Loi sur la Résilience Cybernétique de l'Europe reflète cette position en imposant une responsabilité aux fournisseurs qui ne disposent pas d'une surveillance continue de l'identité tout au long du cycle de vie des produits. Ces règles incitent les fabricants d'appareils à intégrer des hiérarchies de certificats dans les pipelines de construction, à automatiser la signature des progiciels, et à exposer des flux d'inventaire en temps réel aux clients. Parallèlement, les plateformes d'audit capables de mapper les CVE aux attributs d'identité deviennent essentielles pour la notation des risques et les réclamations de garantie. Les délais de conformité créent un pic de coûts initial, mais la transparence qui en résulte réduit le temps moyen de réponse et renforce la confiance des assureurs et des régulateurs.

Architectures de Référence Zéro Confiance Natives de la Périphérie Émanant des Fabricants de Puces

Les concepteurs de semi-conducteurs impriment désormais des plans directeurs zéro confiance dans le silicium, contournant les modèles centrés sur le périmètre. L'Alliance de Sécurité Cloud décrit un parcours en cinq étapes pour les environnements de technologies opérationnelles, cimentant la vérification continue comme référence de conception.[2]Alliance de Sécurité Cloud, "Zéro Confiance pour la Sécurité des Infrastructures Critiques," cloudsecurityalliance.org Le Moteur de Services d'Identité 3.x de Cisco ajoute le profilage d'appareils activé par le cloud et des vérifications sans agent, prouvant que l'application du moindre privilège peut coexister avec des boucles de contrôle déterministes. La disponibilité des clés d'accès matérielles dépasse déjà 75 % des appareils connectés, ouvrant la voie à l'intégration sans identifiants et à l'attestation mutuelle. Cette intégration permet aux équipementiers de commercialiser des références avec la confiance comme fonctionnalité, se différenciant par l'accélération cryptographique et l'isolation des enclaves sécurisées. Par conséquent, les débats au niveau des conseils d'administration passent de la question de savoir s'il faut adopter le zéro confiance à celle de savoir quelle feuille de route de jeux de puces offre les contrôles embarqués les plus profonds à un coût acceptable.

Hausse des Primes de Cyberassurance Poussant à l'Adoption de l'IAM

Les compagnies d'assurance resserrent les critères de souscription, exigeant la preuve d'une hygiène d'accès privilégié avant d'émettre une couverture IoT. Vodafone Royaume-Uni a montré que les PME perdent des milliards en raison d'une sécurité laxiste, une statistique que les assureurs citent lors de la tarification des polices. Les fabricants de semi-conducteurs font face à des menaces parrainées par des États, ce qui pousse Deloitte à préconiser un IAM de niveau chaîne d'approvisionnement comme garde-fou contre le vol de propriété intellectuelle. Sectigo rapporte un retour sur investissement de 243 % pour la gestion automatisée des certificats, quantifiant le côté bénéfique du bilan de sécurité. L'écart de prime entre les entreprises qui présentent des contrôles d'identité auditables et celles qui ne le peuvent pas s'élargit chaque année, convertissant effectivement les dépenses IAM en économies de financement des risques. Les conseils d'administration exigent de plus en plus la documentation des cadences de rotation des certificats, des rôles à moindre privilège et de la segmentation zéro confiance dans les dossiers de renouvellement.

Analyse de l'Impact des Freins

| Frein | (~) % d'Impact sur les Prévisions de TCAC | Pertinence Géographique | Horizon Temporel de l'Impact |

|---|---|---|---|

| Automates programmables hérités avec des identifiants codés en dur | -2.1% | Mondial, régions à forte concentration industrielle | Long terme (≥ 4 ans) |

| Incompatibilité des formats de certificats entre fournisseurs | -1.8% | Mondial | Moyen terme (2-4 ans) |

| Pic des dépenses d'exploitation lié à la gestion du cycle de vie X.509 à grande échelle | -1.5% | Amérique du Nord et UE en cœur | Court terme (≤ 2 ans) |

| Pénurie de main-d'œuvre qualifiée en sécurité des technologies opérationnelles dans les marchés émergents | -1.9% | Asie-Pacifique, Moyen-Orient et Afrique, Amérique latine | Long terme (≥ 4 ans) |

| Source: Mordor Intelligence | |||

Automates Programmables Hérités avec des Identifiants Codés en Dur

Des millions d'automates programmables industriels portent encore des mots de passe définis en usine gravés dans le micrologiciel, ne laissant aucune possibilité de mises à jour sur le terrain. L'Alliance Mondiale de Cybersécurité de l'ISA a publié ses 20 meilleures pratiques de codage sécurisé pour automates programmables, mais l'adaptation des recommandations à du matériel construit avant 2015 exige souvent des arrêts que les usines ne peuvent guère se permettre. [3]Alliance Mondiale de Cybersécurité de l'ISA, "Les 20 Meilleures Pratiques de Codage Sécurisé pour Automates Programmables Disponibles Maintenant," isa.org RF IDEAS préconise des lecteurs d'identifiants externes pour superposer le contrôle d'accès logique sans flasher le micrologiciel, mais les travaux d'installation physique perturbent les lignes de production. L'algorithme PLCHound de Georgia Tech traque les identifiants statiques dans les flux de trafic, mais la détection n'équivaut pas à la remédiation lorsque le matériel manque d'ancres de racine de confiance. L'ampleur du parc installé signifie que les cycles de remplacement s'étendent sur des décennies, réduisant le segment adressable pour l'orchestration d'identité avancée.

Incompatibilité des Formats de Certificats entre Fournisseurs

Bien que X.509 soit la norme de certificat de facto, les fournisseurs implémentent des extensions de champs propriétaires, des longueurs de clés différentes et des hooks de renouvellement personnalisés. Entrust avertit que l'intégration d'autorités de certification hétérogènes devient exponentiellement complexe à mesure que les parcs d'appareils s'agrandissent. Le SSL Store note que des chaînes de confiance mal alignées obligent souvent les opérateurs à faire fonctionner des piles PKI parallèles ou à recourir à une inscription manuelle non sécurisée. GlobalSign prévoit 55,7 milliards d'appareils nécessitant une gestion des certificats d'ici 2025, soulignant le décalage d'échelle auquel font face les outils de réconciliation actuels. Keyfactor et Unikie proposent une couche d'abstraction pour intégrer les certificats de périphérie dans des tableaux de bord unifiés, mais l'adoption dépend de la coopération des fournisseurs. Sans standardisation concertée, les coûts d'intégration continuent d'augmenter et ralentissent les déploiements multi-fournisseurs.

Analyse des Segments

Par Composant : Les Solutions Ancrent les Déploiements en Entreprise

Les solutions détenaient une part de 62,75 % de la part du marché IAM IoT en 2024, confirmant l'appétit des entreprises pour des plateformes tout-en-un qui regroupent l'authentification, l'autorisation et le provisionnement des appareils. Les fournisseurs enrichissent ces suites avec une notation des anomalies pilotée par l'IA et des bibliothèques de connecteurs pour les protocoles de technologies opérationnelles, permettant aux usines de sécuriser les interfaces homme-machine et les automates programmables sous une grille de politique unique. La taille du marché de la gestion des identités et des accès IoT attachée aux services devrait se développer à un TCAC de 21,54 % à mesure que les organisations externalisent la configuration, l'ajustement des politiques et la réponse aux incidents à des partenaires certifiés. Les services professionnels gagnent en dynamisme là où les retards de renouvellement des certificats menacent la disponibilité, tandis que les fournisseurs de services gérés intègrent l'orchestration d'identité dans les contrats de connectivité. À mesure que la maturité zéro confiance augmente, de nombreuses entreprises passent de patchworks maison à des centres d'opérations par abonnement qui garantissent le reporting de conformité.

La demande de solutions sur le marché IAM IoT persiste parce que les régulateurs et les assureurs préfèrent les preuves de moteurs de politique intégrés aux chaînes d'outils ad hoc. Les feuilles de route des plateformes mettent l'accent sur la corrélation de la nomenclature logicielle, la notation automatisée des risques et la prise en charge prête à l'emploi des API d'ingestion SBOM. Pendant ce temps, les revenus des services suivent l'élargissement du déficit de compétences ; les cabinets de conseil proposent des évaluations de préparation, des exercices de découverte sur sites existants et des plans de migration par phases pour les clusters d'automates programmables hérités. Les opérateurs de télécommunications exploitent leur position avantageuse sur le réseau pour revendre une surveillance d'identité superposée, convertissant les contrats de bande passante en offres groupées de sécurité récurrentes.

Par Mode de Déploiement : La Domination du Cloud Rencontre l'Innovation Hybride

Les options cloud représentaient 70,54 % des déploiements en 2024, validant l'attrait opérationnel de l'élasticité instantanée, de la redondance intégrée et des courbes de coûts basées sur l'utilisation. Les plans de contrôle mutualisés poussent les mises à jour de politique vers des millions de points de terminaison en quasi temps réel, une capacité que les piles sur site ne peuvent égaler sans investissements lourds. Le modèle hybride projette cependant un TCAC de 22,67 % jusqu'en 2030 parce que les usines ont besoin de nœuds d'application locaux pour maintenir le déterminisme et l'isolation en réseau fermé. La taille du marché de la gestion des identités et des accès IoT associée aux déploiements hybrides s'élargit à mesure que les architectes de sécurité déploient des tableaux de bord cloud au-dessus d'appliances de périphérie qui continuent d'autoriser le trafic lors des interruptions du réseau étendu.

Les nœuds de périphérie hébergent des caches de politique locaux, des autorités de certification et des moteurs de micro-segmentation, puis répliquent l'état vers le cloud pour l'analyse et la gouvernance. Les éléments sécurisés embarqués dans les puces brouillent davantage la frontière en poussant la racine de confiance jusqu'au silicium des appareils tout en diffusant la télémétrie vers les portails SaaS, renforçant les tendances du marché de la gestion des identités et des accès IoT. Les empreintes sur site persistent dans la défense, l'énergie et les services publics strictement réglementés qui doivent respecter les règles de souveraineté des données. Même ici, l'attraction gravitationnelle du cloud se manifeste à travers des instanciations de cloud privé de logiciels précédemment liés à des appliances.

Par Taille d'Organisation : Le Leadership des Grandes Entreprises Cède la Place à l'Accélération des PME

Les grandes entreprises ont représenté 58,43 % des dépenses en 2024, car elles disposaient de la bande passante d'intégration nécessaire pour moderniser l'identité dans des réseaux de contrôle étendus. Leurs budgets couvrent les exercices d'équipe rouge, l'automatisation des certificats et les preuves de concept zéro confiance sur des sites mondiaux. Pourtant, les PME affichent un TCAC de 21,96 %, signifiant un accès démocratisé aux fonctionnalités de niveau entreprise via des niveaux SaaS freemium et des offres groupées télécoms. Les abonnements aux services gérés réduisent les coûts initiaux, tandis que les licences à la croissance s'alignent sur les calendriers de production variables. La taille du marché de la gestion des identités et des accès IoT attribuée aux PME augmente fortement une fois que les fournisseurs de connectivité fusionnent les forfaits de données avec la rotation intégrée des certificats et les tableaux de bord de conformité.

Les recherches menées auprès des PME manufacturières américaines montrent que le retour sur investissement des projets IIoT sécurisés dépasse la mise initiale, transformant l'IAM d'un centre de coûts en levier de profit, stimulant l'adoption sur le marché de la gestion des identités et des accès IoT. Les subventions publiques et les clusters industriels subventionnent les projets pilotes, tandis que les associations sectorielles publient des guides pratiques contenant des modèles d'évaluation des risques. En conséquence, les petites entreprises ne retardent plus les déploiements pour des raisons de complexité ; elles négocient plutôt des contrats basés sur les résultats qui transfèrent le risque résiduel aux prestataires de services.

Par Secteur d'Activité : La Maturité de la Fabrication Stimule l'Innovation dans la Santé

La fabrication a capté 24,64 % de la part du marché de la gestion des identités et des accès IoT en 2024, soutenue par d'importants déploiements zéro confiance dans les automates programmables industriels. Les constructeurs de machines intègrent le démarrage sécurisé, les micrologiciels signés et les courtiers d'identité dans les nouvelles générations d'équipements, permettant une attestation continue pendant les quarts de production. La santé dépasse tous les autres secteurs avec un TCAC de 24,01 % parce que la FDA exige désormais une documentation pré-commercialisation des cyber-risques qui repose sur une authentification robuste des appareils. La taille du marché de la gestion des identités et des accès IoT dédiée aux dispositifs médicaux s'élargit donc à mesure que les équipementiers intègrent le TLS mutuel, les SBOM signés et les hooks de révocation à distance dans les pompes à perfusion et les scanners d'imagerie.

Les services publics d'énergie adoptent l'IAM pour protéger les compteurs intelligents et les équipements de sous-stations, tandis que les flottes logistiques déploient des API basées sur les rôles pour les boîtiers télématiques, garantissant que les conducteurs n'accèdent qu'aux données spécifiques au véhicule. L'adoption dans la maison intelligente connaît un pic sous le cadre Matter, qui impose un chiffrement de base et la prise en charge des clés d'accès pour chaque appareil certifié. Les cas d'usage verticaux convergent vers un motif commun : mapper chaque actif à une identité unique et immuable, puis appliquer le moindre privilège en temps réel.

Analyse Géographique

En 2024, l'Amérique du Nord représentait 38,54 % des revenus du marché de la gestion des identités et des accès IoT, soutenue par des postures zéro confiance matures, les directives du NIST et des remises d'assurance favorables pour les cadres d'identité vérifiés. Les entreprises aux États-Unis associent généralement des back-ends IAM cloud à des passerelles industrielles sur site, et les clauses d'approvisionnement fédérales alimentent une demande continue dans la défense et la santé. La région accueille également la plupart des perturbateurs financés par capital-risque, accélérant la vélocité des fonctionnalités et l'activité de fusions-acquisitions.

L'Asie-Pacifique affiche le TCAC le plus élevé à 24,65 %, les conglomérats japonais KDDI et NEC combinant les actifs d'infrastructure télécoms avec des plateformes de cybersécurité pour protéger les chaînes d'approvisionnement. Des programmes gouvernementaux tels que le système d'étiquetage JC-STAR du Japon évaluent la posture de sécurité IoT grand public, incitant les acheteurs à se tourner vers des appareils certifiés riches en identité et renforçant davantage le marché de la gestion des identités et des accès IoT. Le déploiement par la Chine de solutions AIoT pour l'Exposition d'Osaka 2025 démontre l'engagement de la région à intégrer l'apprentissage automatique à la sécurité embarquée. Les fabricants indiens s'empressent de moderniser leurs usines dans le cadre des subventions Industrie 4.0, en s'appuyant sur des intégrateurs de systèmes locaux qui regroupent connectivité et rotation des certificats.

L'Europe affiche des gains réguliers ancrés dans l'harmonisation réglementaire sous la Loi sur la Résilience Cybernétique, qui rend obligatoires la nomenclature logicielle et la divulgation des vulnérabilités, soutenant la croissance du marché IAM IoT. Les pôles industriels en Allemagne et dans les pays nordiques mettent l'accent sur l'alignement avec la norme IEC 62443, se traduisant par des déploiements IAM prévisibles. Pendant ce temps, le Moyen-Orient et l'Afrique capitalisent sur des infrastructures nouvelles, déployant des villes intelligentes activées par la 5G où les protocoles d'identité sont intégrés dès le premier jour. L'Amérique latine bénéficie de financements multilatéraux qui stipulent des jalons de cybersécurité, mais le manque de talents en sécurité des technologies opérationnelles tempère les courbes d'adoption. Dans l'ensemble, les tendances régionales soulignent que la politique, la stratégie télécoms et la maturité manufacturière orientent conjointement la pénétration de l'IAM.

Paysage Concurrentiel

Le marché de la gestion des identités et des accès IoT reste peu concentré ; aucun fournisseur ne dépasse une part à un seul chiffre, donnant naissance à des fournisseurs de niche spécialisés. Xage Security s'est associé à Darktrace pour fusionner des passerelles zéro confiance et la détection d'anomalies par IA, ciblant les opérateurs d'infrastructures critiques qui ont besoin d'un réglage automatique. Le Gestionnaire de Confiance des Appareils de DigiCert étend l'émission de certificats de l'atelier de fabrication jusqu'à la mise hors service, faisant le lien entre la conformité et les réglementations médicales de l'UE et des États-Unis. La différenciation des plateformes repose sur l'analyse intégrée des nomenclatures logicielles, la préparation à la cryptographie post-quantique et les éléments sécurisés au niveau des jeux de puces.

Les acquisitions stratégiques accélèrent l'expansion des capacités sur le marché IAM IoT. Armis a acquis Silk Security pour 150 millions USD afin d'intégrer des algorithmes de priorisation des risques dans sa plateforme centrée sur les actifs, visant à monter en gamme vers le reporting au niveau des conseils d'administration. Microsoft a précédemment absorbé CyberX pour renforcer les piles de sécurité Azure IoT, un précurseur de son écosystème zéro confiance plus large. SEALSQ construit un pipeline de 93 millions USD pour des microcontrôleurs à sécurité quantique, pariant que les régulateurs imposeront l'agilité cryptographique avant la fin de la décennie.

Les opérateurs de réseau exploitent leur position avantageuse unique : Aeris fournit IoT Watchtower comme filtre de sécurité en bande, tandis que Verizon maille des tranches 5G avec des postures d'identité. Les acteurs natifs du cloud étendent le Périmètre de Service d'Accès Sécurisé (SASE) aux technologies opérationnelles ; le premier module IoT natif SASE de Cato Networks illustre la tendance. Sur la période 2025-2030, les fournisseurs gagnants associeront probablement des racines de confiance matérielles à une orchestration de politique SaaS, soutenues par des pipelines d'analyse capables de mapper les résultats SBOM aux contrôles compensatoires en quelques minutes.

Leaders du Secteur de la Gestion des Identités et des Accès IoT

Amazon Web Services, Inc.

Microsoft Corporation

International Business Machines Corporation

Oracle Corporation

Cisco Systems, Inc.

- *Avis de non-responsabilité : les principaux acteurs sont triés sans ordre particulier

Développements Récents du Secteur

- Juillet 2025 : Nozomi Networks a livré le premier capteur de sécurité embarqué pour les automates programmables industriels, ajoutant la détection d'anomalies par IA au niveau de la couche de contrôle.

- Mai 2025 : KDDI et NEC ont lancé une activité conjointe de cybersécurité pour protéger les infrastructures critiques et les chaînes d'approvisionnement japonaises.

- Mars 2025 : G+D et AWS ont approfondi leur collaboration sur les offres eSIM basées sur le cloud, renforçant les capacités de provisionnement d'identité pour l'IoT massif.

- Mars 2025 : Honeywell et Verizon Business ont intégré la 5G de Verizon dans les compteurs intelligents Honeywell pour permettre l'accès à distance et améliorer la fiabilité du réseau électrique

Portée du Rapport sur le Marché Mondial de la Gestion des Identités et des Accès IoT

| Solutions |

| Services |

| Cloud |

| Sur site |

| Hybride |

| Grandes Entreprises |

| Petites et Moyennes Entreprises (PME) |

| Fabrication |

| Santé |

| Énergie et Services Publics |

| Transport et Logistique |

| Maison Intelligente et Électronique Grand Public |

| Gouvernement et Défense |

| Autre Secteur d'Activité |

| Amérique du Nord | États-Unis | |

| Canada | ||

| Mexique | ||

| Europe | Allemagne | |

| Royaume-Uni | ||

| France | ||

| Italie | ||

| Espagne | ||

| Russie | ||

| Reste de l'Europe | ||

| Asie-Pacifique | Chine | |

| Japon | ||

| Inde | ||

| Corée du Sud | ||

| Australie | ||

| Reste de l'Asie-Pacifique | ||

| Moyen-Orient et Afrique | Moyen-Orient | Émirats Arabes Unis |

| Arabie Saoudite | ||

| Turquie | ||

| Reste du Moyen-Orient | ||

| Afrique | Afrique du Sud | |

| Nigéria | ||

| Reste de l'Afrique | ||

| Amérique du Sud | Brésil | |

| Argentine | ||

| Reste de l'Amérique du Sud | ||

| Par Composant | Solutions | ||

| Services | |||

| Par Mode de Déploiement | Cloud | ||

| Sur site | |||

| Hybride | |||

| Par Taille d'Organisation | Grandes Entreprises | ||

| Petites et Moyennes Entreprises (PME) | |||

| Par Secteur d'Activité | Fabrication | ||

| Santé | |||

| Énergie et Services Publics | |||

| Transport et Logistique | |||

| Maison Intelligente et Électronique Grand Public | |||

| Gouvernement et Défense | |||

| Autre Secteur d'Activité | |||

| Par Géographie | Amérique du Nord | États-Unis | |

| Canada | |||

| Mexique | |||

| Europe | Allemagne | ||

| Royaume-Uni | |||

| France | |||

| Italie | |||

| Espagne | |||

| Russie | |||

| Reste de l'Europe | |||

| Asie-Pacifique | Chine | ||

| Japon | |||

| Inde | |||

| Corée du Sud | |||

| Australie | |||

| Reste de l'Asie-Pacifique | |||

| Moyen-Orient et Afrique | Moyen-Orient | Émirats Arabes Unis | |

| Arabie Saoudite | |||

| Turquie | |||

| Reste du Moyen-Orient | |||

| Afrique | Afrique du Sud | ||

| Nigéria | |||

| Reste de l'Afrique | |||

| Amérique du Sud | Brésil | ||

| Argentine | |||

| Reste de l'Amérique du Sud | |||

Questions Clés Répondues dans le Rapport

Qu'est-ce qui stimule la croissance rapide du marché de la gestion des identités et des accès IoT ?

Les réglementations obligatoires sur les nomenclatures logicielles, l'adoption du zéro confiance dans les environnements industriels et les offres groupées de sécurité en tant que service des opérateurs télécoms accélèrent les dépenses, produisant un TCAC de 20,97 % jusqu'en 2030.

Quel modèle de déploiement domine la gestion des identités et des accès IoT aujourd'hui ?

Le cloud représente 70,54 % des déploiements en raison de sa scalabilité et de ses faibles dépenses d'investissement, bien que les architectures hybrides se développent à un TCAC de 22,67 % à mesure que les usines recherchent une application locale.

Pourquoi la santé est-elle le secteur à la croissance la plus rapide ?

Les directives de cybersécurité de la FDA exigent désormais l'authentification des appareils et la soumission de nomenclatures logicielles, poussant les dépenses IAM dans la santé à un TCAC de 24,01 %.

Comment les primes de cyberassurance affectent-elles l'adoption de l'IAM ?

Les assureurs exigent de plus en plus des contrôles d'identité documentés ; les entreprises qui se conforment obtiennent des primes plus basses, rendant l'investissement IAM financièrement attractif.

Quel rôle jouent les opérateurs télécoms dans l'écosystème IAM IoT ?

Les opérateurs regroupent des services d'identité gérés avec la connectivité, illustrés par Sensor Insights de Verizon et IoT Watchtower d'Aeris, permettant aux PME de déployer rapidement un IoT sécurisé.

Les automates programmables hérités constituent-ils un obstacle aux déploiements IAM IoT ?

Oui ; les identifiants codés en dur dans les anciens automates programmables créent des vulnérabilités et ralentissent la modernisation, soustrayant jusqu'à 2,1 % au TCAC prévu.

Dernière mise à jour de la page le: