Taille et Part du Marché de la Gestion des Menaces Internes

Analyse du Marché de la Gestion des Menaces Internes par Mordor Intelligence

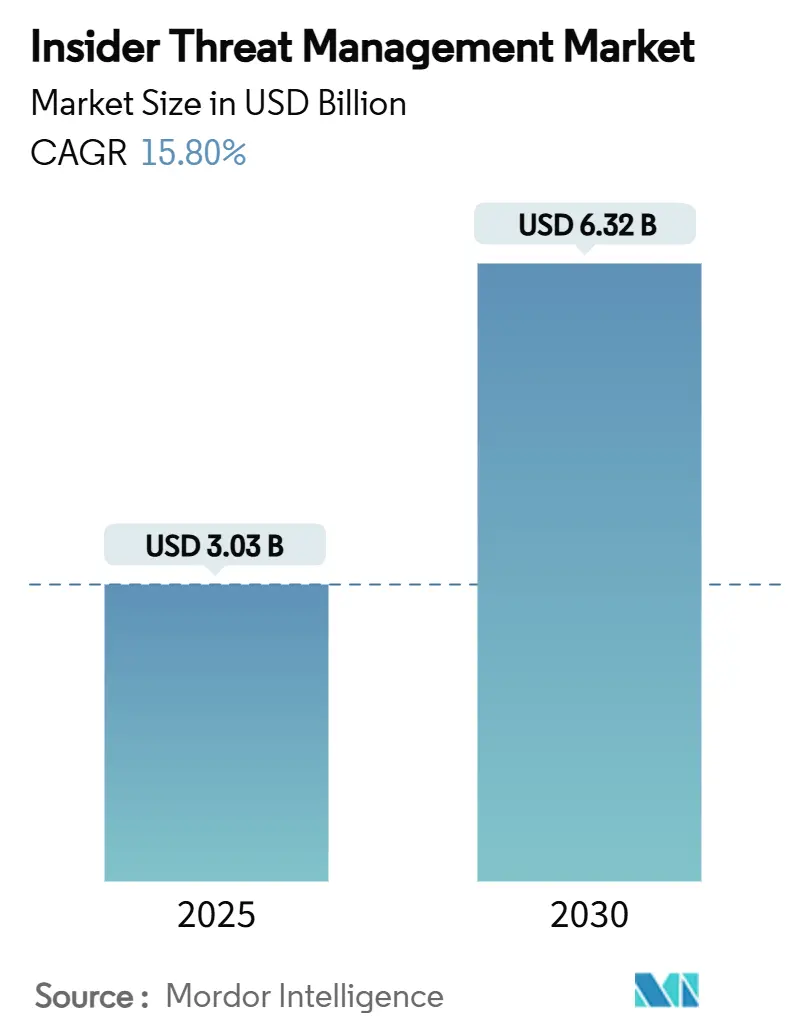

La taille du marché de la gestion des menaces internes est estimée à 3,03 milliards USD en 2025, et devrait atteindre 6,32 milliards USD d'ici 2030, à un TCAC de 15,80 % au cours de la période de prévision (2025-2030). La demande s'accélère à mesure que les entreprises reconnaissent que les défenses centrées sur le périmètre ne peuvent pas stopper l'utilisation abusive des identifiants, l'exfiltration de données et le sabotage provenant d'utilisateurs de confiance. La croissance est renforcée par une législation stricte sur la protection de la vie privée, une attention accrue au niveau des conseils d'administration sur les risques, et des exigences croissantes en matière de cyber-assurance pour les contrôles centrés sur les utilisateurs. Les investissements dans l'analytique comportementale basée sur l'IA améliorent la précision de détection tout en réduisant la charge de travail des analystes. Le financement par capital-risque et les mandats de confiance zéro du secteur public élargissent davantage le marché de la gestion des menaces internes en étendant l'adoption au-delà des secteurs fortement réglementés.

Points Clés du Rapport

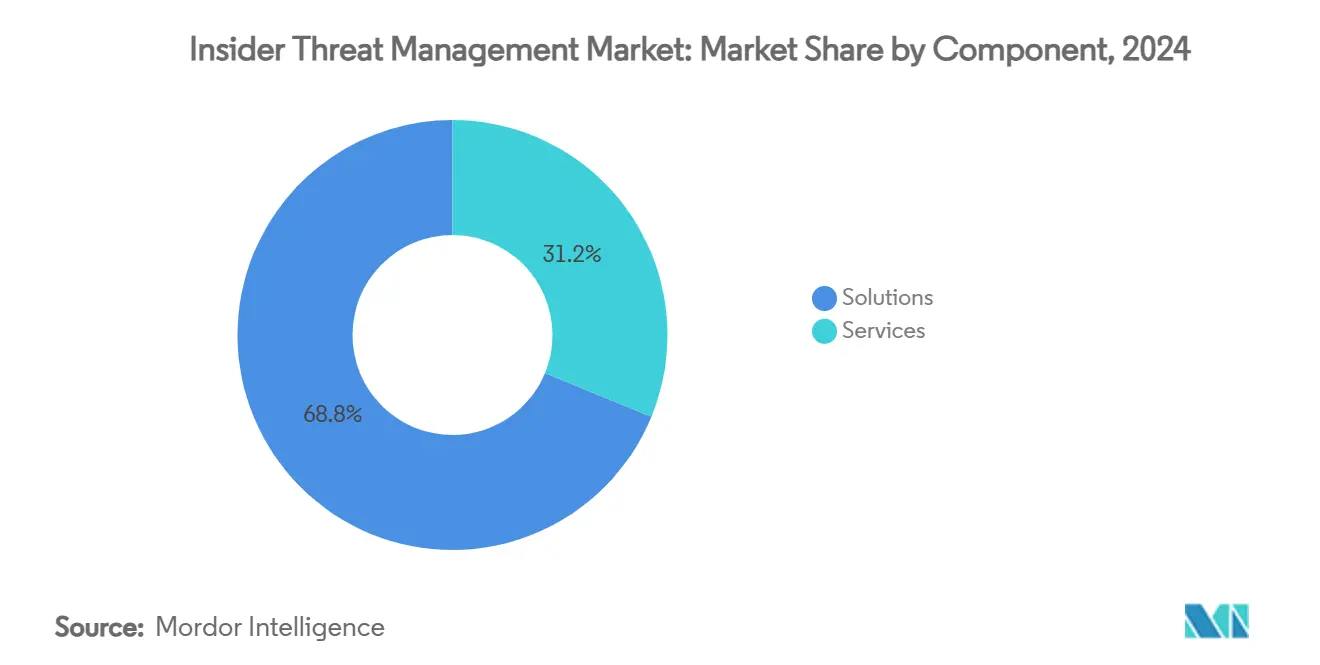

- Par composant, les solutions représentaient 68,8 % de la part du marché de la gestion des menaces internes en 2024, tandis que les services progressent à un TCAC de 17,6 % jusqu'en 2030.

- Par mode de déploiement, le cloud a capturé 71,7 % de la taille du marché de la gestion des menaces internes en 2024 et devrait croître à un TCAC de 16,5 % jusqu'en 2030.

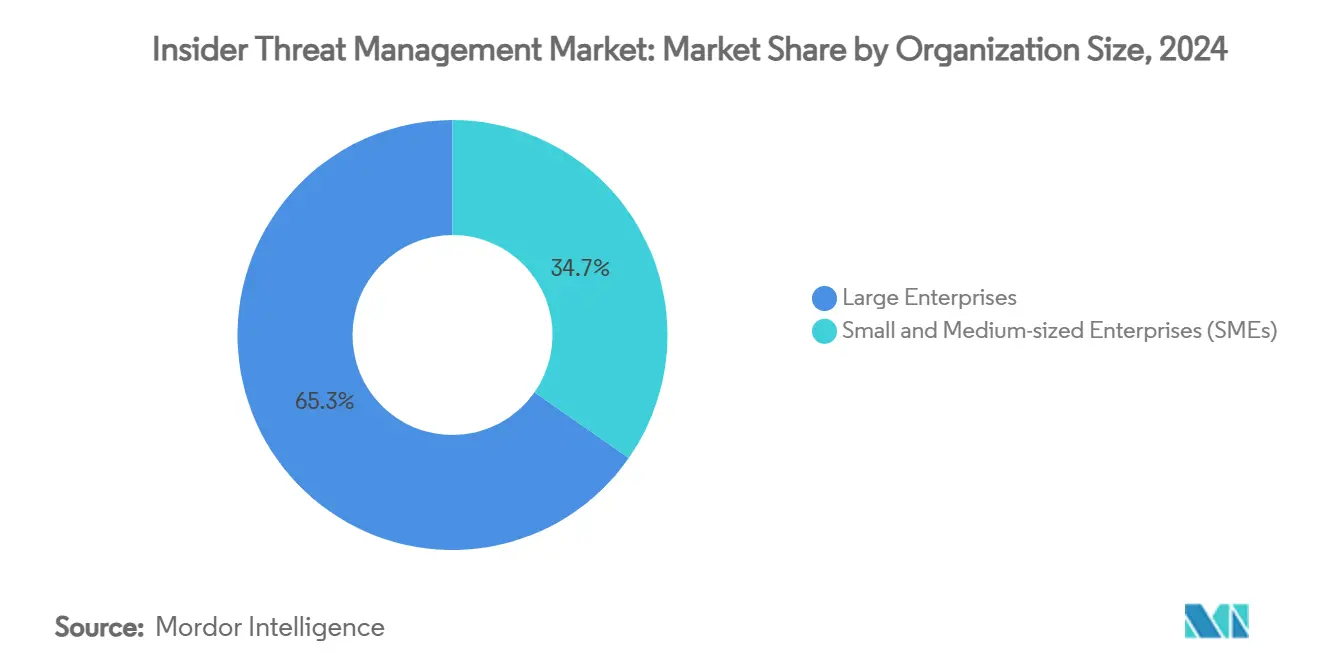

- Par taille d'organisation, les grandes entreprises détenaient 65,3 % de la part des revenus de la taille du marché de la gestion des menaces internes en 2024, tandis que les petites et moyennes entreprises se développent à un TCAC de 17,8 % au cours de la fenêtre de prévision.

- Par secteur d'utilisation finale, le BFSI était en tête avec 29,1 % de la part du marché de la gestion des menaces internes en 2024 ; la santé et les sciences de la vie devraient enregistrer le TCAC le plus rapide de 16,9 % jusqu'en 2030.

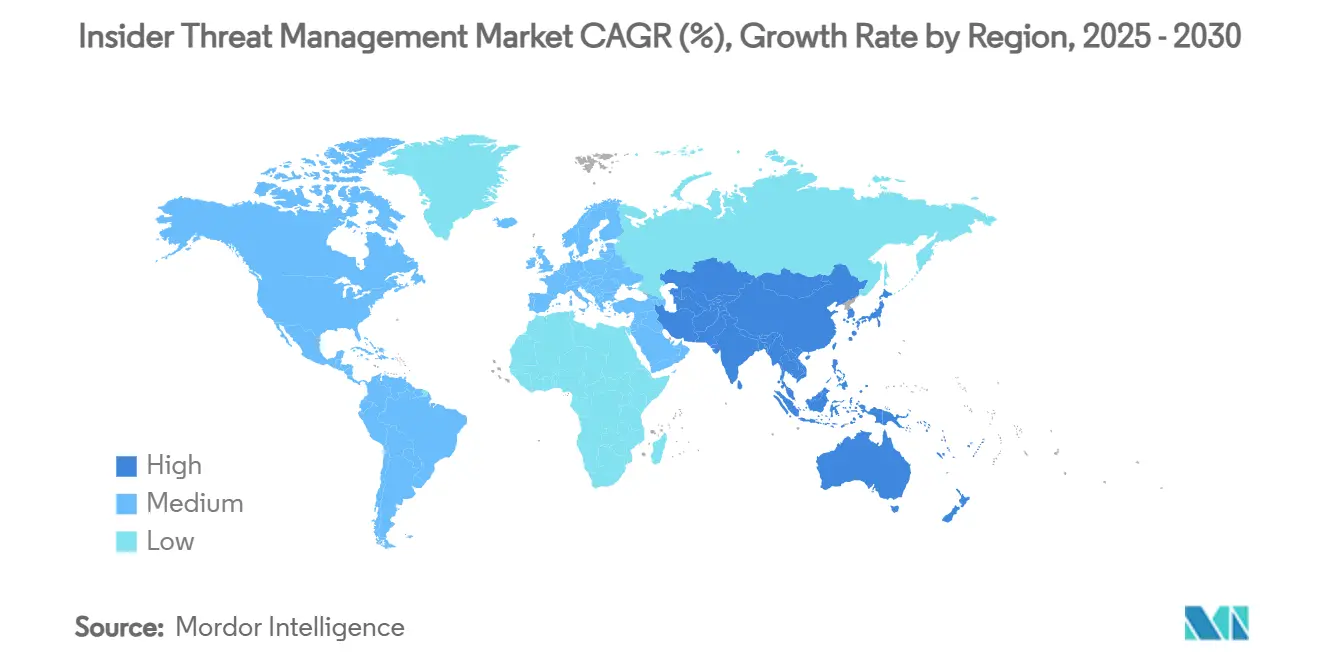

- Par géographie, l'Amérique du Nord représentait 38,2 % des revenus de 2024, tandis que l'Asie-Pacifique devrait afficher un TCAC de 17,1 % jusqu'en 2030.

Tendances et Perspectives du Marché Mondial de la Gestion des Menaces Internes

Analyse de l'Impact des Moteurs

| Moteur | (~) % d'Impact sur la Prévision du TCAC | Pertinence Géographique | Calendrier d'Impact |

|---|---|---|---|

| Explosion du travail hybride/à distance élargissant la surface de menace | +3.2% | Mondial, avec concentration en Amérique du Nord et en Europe | Moyen terme (2-4 ans) |

| Réglementations strictes sur la protection des données (RGPD, CCPA, Loi DPDP Inde) stimulant les dépenses de conformité | +2.8% | Mondial, avec adoption précoce dans l'UE, l'Amérique du Nord, l'Inde | Long terme (≥ 4 ans) |

| Adoption croissante du cloud et du SaaS exigeant une visibilité de l'intérieur vers l'extérieur | +2.5% | Mondial, dirigé par l'Amérique du Nord, en expansion vers l'APAC | Court terme (≤ 2 ans) |

| Analytique comportementale alimentée par l'IA améliorant la précision de détection | +2.1% | Amérique du Nord et UE en cœur, débordement vers l'APAC | Moyen terme (2-4 ans) |

| La souscription de cyber-assurance impose désormais des contrôles des risques internes | +1.8% | Amérique du Nord et Europe, émergent en APAC | Moyen terme (2-4 ans) |

| Pic de financement par capital-risque pour les fournisseurs spécialisés dans les risques internes | +1.4% | Mondial, concentré en Amérique du Nord et en Europe | Court terme (≤ 2 ans) |

| Source: Mordor Intelligence | |||

Explosion du travail hybride/à distance élargissant la surface de menace

Les modes de travail de l'ère pandémique ont normalisé les arrangements hybrides à long terme, laissant les équipes de sécurité avec une visibilité limitée sur les appareils non gérés et les réseaux domestiques. Les données du Federal Bureau of Investigation montrent une forte augmentation de la cybercriminalité liée au travail à distance depuis 2022, avec des incidents internes suivant la hausse globale. L'accès réseau à confiance zéro devient la norme pour les nouvelles connexions à distance, et la télémétrie comportementale s'étend désormais aux suites de collaboration et aux outils de synchronisation de fichiers. Les coûts moyens des violations liées au travail à distance augmentent, en particulier dans le secteur de la santé, où l'accès hors site aux dossiers des patients attire l'attention de la HIPAA. [1]Département américain de la Santé et des Services sociaux, "Bulletin sur la cybersécurité dans le secteur de la santé," hhs.gov En conséquence, les investissements dans les analyses qui profilent les comportements de base des utilisateurs indépendamment de leur localisation continuent de croître.

Réglementations strictes sur la protection des données stimulant les dépenses de conformité

Le Règlement général sur la protection des données de l'UE, le California Consumer Privacy Act et la Loi indienne sur la protection des données personnelles numériques imposent de lourdes amendes pour la mauvaise gestion des informations personnelles. Les entreprises augmentent donc leurs budgets de protection de la vie privée pour financer la surveillance continue, la gouvernance des accès et les pistes d'audit des incidents. Huit organisations mondiales sur dix ont nommé un Délégué à la protection des données interne pour superviser la conformité. Les entreprises remplacent les solutions héritées par une prévention des pertes de données centrée sur l'identité qui retrace la lignée des données. Les multinationales anticipent des dépenses supplémentaires à mesure que les juridictions d'Amérique latine, du Moyen-Orient et d'Asie du Sud-Est élaborent des lois similaires.

Adoption croissante du cloud et du SaaS exigeant une visibilité de l'intérieur vers l'extérieur

Les charges de travail dans Microsoft 365, Salesforce, AWS et d'autres plateformes SaaS stockent désormais des propriétés intellectuelles sensibles en dehors du pare-feu de l'entreprise. Le marché de la gestion des menaces internes voit le déploiement cloud privilégié pour son élasticité, l'ajustement des modèles en temps réel et la télémétrie unifiée sur plusieurs locataires. Les fournisseurs de sécurité intègrent de plus en plus les API cloud pour ingérer les journaux d'activité et appliquer la notation des anomalies. Les déploiements en périphérie qui combinent le traitement local avec l'inférence cloud aident les entités fortement réglementées à respecter les règles de résidence des données tout en bénéficiant des moteurs d'IA hébergés dans des clouds hyperscale.

Analytique comportementale alimentée par l'IA améliorant la précision de détection

Les modèles d'apprentissage automatique évaluent les frappes au clavier, les mouvements de fichiers et le sentiment dans les communications des utilisateurs pour signaler des déviations subtiles plus tôt que les ensembles de règles ne le peuvent. Les plateformes leaders citent une précision de détection de 94,7 % et 38 % de faux positifs en moins après l'adoption de modèles adaptatifs. [2]DTEX Systems, "Communiqué de presse de lancement AI³," dtexsystems.com L'IA générative résume désormais les événements pour la revue des analystes et suggère des mesures correctives, réduisant le délai moyen de résolution. Les petites entreprises accèdent à ces capacités via des offres à la consommation, élargissant le marché adressable de la gestion des menaces internes.

Analyse de l'Impact des Contraintes

| Contrainte | (~) % d'Impact sur la Prévision du TCAC | Pertinence Géographique | Calendrier d'Impact |

|---|---|---|---|

| La pénurie aiguë de compétences en cybersécurité entrave la maturité des programmes | -2.3% | Mondial, plus sévère en Amérique du Nord et en Europe | Long terme (≥ 4 ans) |

| Les réglementations sur la vie privée des utilisateurs limitent la profondeur de la surveillance | -1.8% | UE et Californie en tête, en expansion mondiale | Moyen terme (2-4 ans) |

| Priorisation budgétaire vers les contrôles périmètriques plutôt que les outils internes | -1.2% | Mondial, avec accent sur le segment des PME soucieux des coûts | Court terme (≤ 2 ans) |

| Chevauchement des SIEM/DLP hérités causant une confusion chez les acheteurs | -0.9% | Amérique du Nord et Europe, marchés de sécurité matures | Moyen terme (2-4 ans) |

| Source: Mordor Intelligence | |||

La pénurie aiguë de compétences en cybersécurité entrave la maturité des programmes

L'écart mondial de talents devrait dépasser 3,4 millions de postes non pourvus en 2025. Les analystes spécialisés qui interprètent les données comportementales et dirigent des enquêtes discrètes sont particulièrement rares. Les enquêtes japonaises montrent que les trois quarts des entreprises sont incapables de recruter suffisamment de personnel, stimulant la demande de détection et de réponse gérées. L'automatisation allège la charge de travail, mais les cas complexes reposent encore sur le jugement humain que l'IA ne peut pas encore égaler.

Les réglementations sur la vie privée des utilisateurs limitent la profondeur de la surveillance

Le RGPD et les statuts similaires exigent la minimisation des données, la limitation des finalités et la transparence envers les employés. Les entreprises doivent équilibrer la surveillance granulaire avec les attentes légales et culturelles en matière de vie privée. Certaines adoptent l'apprentissage fédéré préservant la vie privée pour analyser les modèles sans centraliser les données personnelles brutes, bien que cela puisse réduire la précision. Les équipes de conformité coordonnent donc étroitement avec la sécurité pour élaborer des contrôles proportionnés.

Analyse des Segments

Par Composant : Les Solutions Constituent le Fondement du Marché

Les solutions ont dominé les revenus de 2024, détenant 68,8 % de la part du marché de la gestion des menaces internes. Les entreprises privilégient les plateformes fusionnant l'analytique comportementale des utilisateurs et des entités, la notation des risques internes et la prévention des pertes de données centrée sur l'identité dans une seule console. L'évolutivité est essentielle ; les outils leaders traitent jusqu'à 10 millions d'événements de journaux par jour, fournissant des alertes quasi en temps réel. La taille du marché de la gestion des menaces internes pour les services est plus petite aujourd'hui, mais se développe rapidement à mesure que les entreprises manquant d'expertise interne externalisent la surveillance 24h/24 et 7j/7. Les fournisseurs de détection et de réponse gérées regroupent l'analytique comportementale, les conseils juridiques et la coordination RH, comblant le vide croissant de compétences.

Par Mode de Déploiement : La Domination du Cloud s'Accélère

Les déploiements cloud ont capturé 71,7 % des revenus en 2024 et continueront de surpasser le déploiement sur site à un TCAC de 16,5 %. Cela reflète la migration de la propriété intellectuelle et des données réglementées vers le SaaS et l'appétit pour le calcul élastique afin d'entraîner les modèles d'IA. La taille du marché de la gestion des menaces internes attribuable au déploiement sur site reste stable parmi les opérateurs de défense et d'infrastructure critique soumis aux règles de souveraineté. Des modèles hybrides émergent, avec des agents collectant des événements localement et transmettant des métadonnées aux moteurs cloud pour la corrélation.

Par Taille d'Organisation : Les PME Émergent comme Moteur de Croissance

Les grandes entreprises contrôlaient 65,3 % des dépenses de 2024, soutenues par des budgets importants et des mandats de conformité complexes. La maturité des programmes est élevée ; plusieurs entreprises du Fortune 500 alignent désormais la rémunération des dirigeants sur les métriques de risque interne. Pourtant, les PME sont la cohorte à la croissance la plus rapide, se développant à un TCAC de 17,8 %. Les licences basées sur la consommation et les tableaux de bord simplifiés permettent aux entreprises avec des équipes réduites de déployer des analyses de niveau entreprise en quelques jours. Le secteur de la gestion des menaces internes adapte désormais des playbooks préconfigurés pour les cas d'usage courants des PME, tels que les vols de données par des employés sur le départ.

Par Secteur d'Utilisation Finale : Le BFSI en Tête, la Santé s'Accélère

Le BFSI a conservé une part de 29,1 % du marché de la gestion des menaces internes en 2024 en raison des volumes élevés de transactions et des obligations d'audit strictes. Les entreprises financières enregistrent chaque action privilégiée, cherchant à identifier les mouvements d'argent anormaux ou les accès aux dossiers clients. En revanche, la santé et les sciences de la vie prévoient le TCAC le plus fort de 16,9 %. Les données patients à haute valeur et la montée de la télémédecine créent un terrain fertile pour l'abus d'identifiants. La prolifération des appareils dans les laboratoires de recherche ajoute également des défis de visibilité traités par l'analytique centrée sur les utilisateurs.

Analyse Géographique

L'Amérique du Nord a généré 38,2 % des revenus de 2024, soutenue par l'adoption précoce de l'analytique comportementale, une posture réglementaire proactive et un capital-risque qui accélère l'innovation produit. Les agences fédérales exploitent des programmes internes matures qui influencent les normes du secteur privé, tandis que les feuilles de route de confiance zéro établissent des références technologiques pour les fournisseurs.

L'Europe suit, façonnée par l'application du RGPD qui oblige à une surveillance continue et à des pistes d'audit riches. Les fournisseurs mettent l'accent sur la protection de la vie privée dès la conception, offrant des options flexibles de masquage des données et de traitement local pour satisfaire les exigences variées des États membres.

L'Asie-Pacifique est l'opportunité régionale à la croissance la plus rapide avec un TCAC de 17,1 %. Le gouvernement japonais place le risque interne parmi ses trois principales préoccupations en matière de cybersécurité, stimulant les investissements dans la fabrication, les télécommunications et l'aérospatiale. Parallèlement, les organisations en Inde, en Australie et à Singapour augmentent leurs dépenses à mesure que de nouvelles lois sur la protection des données entrent en vigueur. Ces forces stimulent collectivement le marché de la gestion des menaces internes dans toute la région.

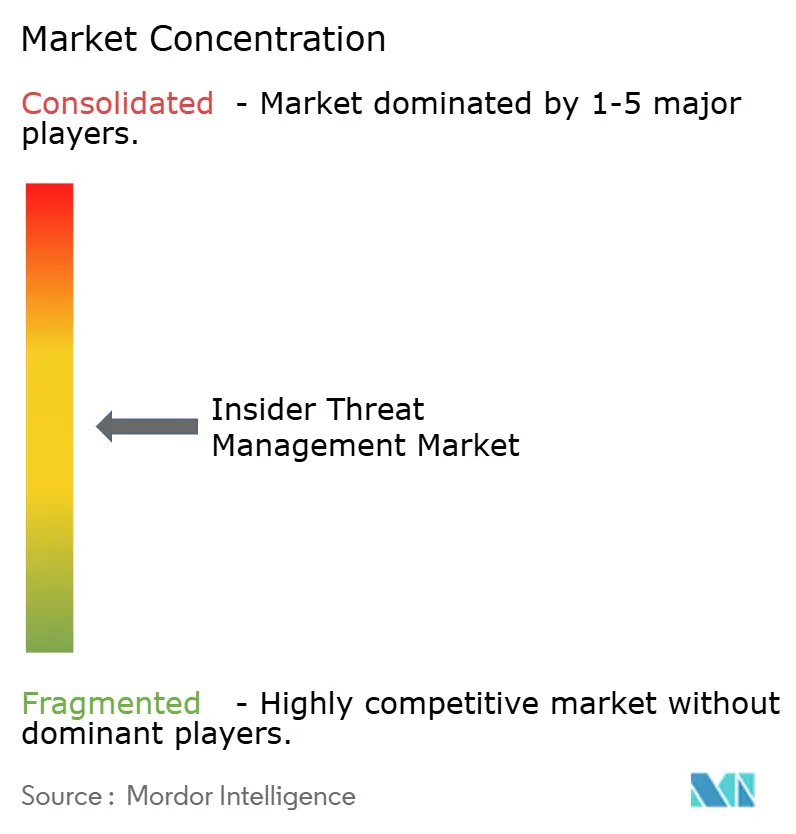

Paysage Concurrentiel

Le marché de la gestion des menaces internes reste modérément fragmenté, bien que la consolidation s'accélère. Des opérations stratégiques telles que l'acquisition de Protect AI par Palo Alto Networks pour 500 millions USD et l'offre de 5,3 milliards USD de Thoma Bravo pour Darktrace élargissent la portée des plateformes et réduisent l'espace des fournisseurs indépendants. [3]Palo Alto Networks, "Annonce d'acquisition de Protect AI," paloaltonetworks.com La performance de l'IA est le principal facteur de différenciation : le moteur AI³ de DTEX Systems réduit les faux positifs de 59 % tout en analysant des dizaines de millions d'événements quotidiens, aidant l'entreprise à sécuriser un tour de croissance de 50 millions USD auprès de CapitalG d'Alphabet. [4]DTEX Systems, "Communiqué de presse de lancement AI³," dtexsystems.com

Les partenariats façonnent également le positionnement. L'alliance de Proofpoint avec Microsoft intègre des hooks de prévention des pertes de données dans Azure, et CyberArk intègre la télémétrie des identités privilégiées pour enrichir la notation des anomalies. Les fournisseurs explorent la détection de chiffrement résistant aux ordinateurs quantiques, l'analytique en périphérie pour la technologie opérationnelle et l'analyse des sentiments dans les outils de collaboration.

Les nouveaux entrants se concentrent sur le triage piloté par l'IA générative, offrant des explications en langage courant des risques et des recommandations de politiques automatisées. La dynamique de financement suggère une innovation continue, bien qu'une diligence raisonnable accrue de la part des investisseurs mettra à l'épreuve les offres moins différenciées.

Leaders du Secteur de la Gestion des Menaces Internes

Dtex Systems Inc.

Proofpoint Inc.

Forcepoint LLC

Securonix Inc.

Varonis Systems Inc.

- *Avis de non-responsabilité : les principaux acteurs sont triés sans ordre particulier

Développements Récents du Secteur

- Juillet 2025 : DTEX Systems a lancé la technologie AI³ qui applique l'IA générative pour accélérer les enquêtes sur les risques internes.

- Mai 2025 : Tenable a acquis Apex pour étendre l'analytique des risques pilotée par l'IA aux cas d'usage des menaces internes.

- Mai 2025 : Impart Security a clôturé un tour de Série A de 12 millions USD pour construire des modèles de détection adaptatifs.

- Avril 2025 : Palo Alto Networks a finalisé le rachat de Protect AI pour 500 millions USD, renforçant sa pile d'analytique interne.

- Mars 2025 : Microsoft a ajouté 11 agents d'IA à Security Copilot, automatisant l'analyse des tentatives d'hameçonnage et la gestion des alertes réglementaires.

- Mars 2025 : Proofpoint et Microsoft ont formé une alliance mondiale pour renforcer les contrôles de sécurité centrés sur l'humain dans Microsoft 365.

Portée du Rapport sur le Marché Mondial de la Gestion des Menaces Internes

| Solutions | Analytique Comportementale des Utilisateurs et des Entités (UEBA) |

| Plateformes de Gestion des Risques Internes | |

| Surveillance de l'Activité des Utilisateurs et Enregistrement des Sessions | |

| Prévention des Pertes de Données Centrée sur l'Identité (IDLP) | |

| Services | Services Professionnels |

| Détection et Réponse Gérées (MDR) pour les Risques Internes |

| Cloud |

| Sur site |

| Grandes Entreprises |

| Petites et Moyennes Entreprises (PME) |

| BFSI |

| Santé et Sciences de la Vie |

| Fabrication et Industrie |

| Gouvernement et Défense |

| Commerce de Détail et Commerce Électronique |

| Technologies de l'Information et Télécommunications |

| Autres Secteurs d'Utilisation Finale |

| Amérique du Nord | États-Unis | |

| Canada | ||

| Mexique | ||

| Amérique du Sud | Brésil | |

| Argentine | ||

| Chili | ||

| Reste de l'Amérique du Sud | ||

| Europe | Allemagne | |

| Royaume-Uni | ||

| France | ||

| Italie | ||

| Espagne | ||

| Reste de l'Europe | ||

| Asie-Pacifique | Chine | |

| Japon | ||

| Inde | ||

| Corée du Sud | ||

| Australie | ||

| Singapour | ||

| Malaisie | ||

| Reste de l'Asie-Pacifique | ||

| Moyen-Orient et Afrique | Moyen-Orient | Arabie Saoudite |

| Émirats Arabes Unis | ||

| Turquie | ||

| Reste du Moyen-Orient | ||

| Afrique | Afrique du Sud | |

| Nigéria | ||

| Reste de l'Afrique | ||

| Par Composant | Solutions | Analytique Comportementale des Utilisateurs et des Entités (UEBA) | |

| Plateformes de Gestion des Risques Internes | |||

| Surveillance de l'Activité des Utilisateurs et Enregistrement des Sessions | |||

| Prévention des Pertes de Données Centrée sur l'Identité (IDLP) | |||

| Services | Services Professionnels | ||

| Détection et Réponse Gérées (MDR) pour les Risques Internes | |||

| Par Mode de Déploiement | Cloud | ||

| Sur site | |||

| Par Taille d'Organisation | Grandes Entreprises | ||

| Petites et Moyennes Entreprises (PME) | |||

| Par Secteur d'Utilisation Finale | BFSI | ||

| Santé et Sciences de la Vie | |||

| Fabrication et Industrie | |||

| Gouvernement et Défense | |||

| Commerce de Détail et Commerce Électronique | |||

| Technologies de l'Information et Télécommunications | |||

| Autres Secteurs d'Utilisation Finale | |||

| Par Géographie | Amérique du Nord | États-Unis | |

| Canada | |||

| Mexique | |||

| Amérique du Sud | Brésil | ||

| Argentine | |||

| Chili | |||

| Reste de l'Amérique du Sud | |||

| Europe | Allemagne | ||

| Royaume-Uni | |||

| France | |||

| Italie | |||

| Espagne | |||

| Reste de l'Europe | |||

| Asie-Pacifique | Chine | ||

| Japon | |||

| Inde | |||

| Corée du Sud | |||

| Australie | |||

| Singapour | |||

| Malaisie | |||

| Reste de l'Asie-Pacifique | |||

| Moyen-Orient et Afrique | Moyen-Orient | Arabie Saoudite | |

| Émirats Arabes Unis | |||

| Turquie | |||

| Reste du Moyen-Orient | |||

| Afrique | Afrique du Sud | ||

| Nigéria | |||

| Reste de l'Afrique | |||

Questions Clés Répondues dans le Rapport

Quelle est la taille actuelle du marché de la gestion des menaces internes ?

La taille du marché de la gestion des menaces internes s'élève à 3,03 milliards USD en 2025 et devrait atteindre 6,32 milliards USD d'ici 2030.

Quel modèle de déploiement connaît la croissance la plus rapide ?

Les solutions basées sur le cloud se développent à un TCAC de 16,5 %, reflétant la migration des entreprises vers le SaaS et le besoin d'analytique IA élastique.

Pourquoi le BFSI est-il le plus grand secteur d'utilisation finale ?

Les réglementations financières strictes et les volumes élevés de transactions incitent les organisations BFSI à prioriser la surveillance comportementale, donnant au secteur 29,1 % de la part de marché en 2024.

Comment les lois sur la vie privée affectent-elles l'adoption ?

Des réglementations telles que le RGPD exigent des pistes d'audit robustes tout en limitant la surveillance excessive, incitant les fournisseurs à développer des analyses préservant la vie privée qui satisfont à la fois la conformité et la sécurité.

Quel rôle joue l'IA dans la gestion des menaces internes ?

L'IA améliore la précision de détection à environ 95 % tout en réduisant les faux positifs, automatisant le triage et aidant les entreprises à surmonter les pénuries de personnel en cybersécurité.

Quelle région offre le plus grand potentiel de croissance ?

L'Asie-Pacifique devrait croître à un TCAC de 17,1 % à mesure que les pays renforcent les règles de protection des données et investissent dans des architectures de confiance zéro.

Dernière mise à jour de la page le: