Größe und Marktanteil des US-amerikanischen Zutrittskontrollmarkts

Analyse des US-amerikanischen Zutrittskontrollmarkts von Mordor Intelligence

Die Größe des US-amerikanischen Zutrittskontrollmarkts wird im Jahr 2026 auf 3,94 Milliarden USD geschätzt und wächst ausgehend vom Wert des Jahres 2025 in Höhe von 3,79 Milliarden USD, wobei die Prognosen für 2031 einen Wert von 4,81 Milliarden USD ausweisen, mit einer CAGR von 4,05 % über den Zeitraum 2026–2031. Hardware bildet weiterhin das Umsatzrückgrat, doch das Wachstum verlagert sich zunehmend auf softwarezentrierte, intelligenzgetriebene Plattformen, die physisches und digitales Identitätsmanagement zusammenführen. Aktualisierte föderale Authentifizierungsvorschriften zwingen Behörden und Auftragnehmer zur Erneuerung von Lesegeräten und Zugangsdaten, was den kurzfristigen Bedarf festigt und gleichzeitig den adressierbaren Gesamtmarkt konformer Endpunkte erweitert.[1]US-amerikanische Allgemeine Dienstleistungsbehörde, „Föderale Zugangsdatendienste,” gsa.gov Smartphone-basierte mobile Zugangsdaten skalieren schnell, da Organisationen eine Zero-Trust-Authentifizierung anstreben, ohne neue Plastikkarten ausgeben zu müssen.[2]NXP Semiconductors, „NXP definiert Zutrittskontrolle mit autonomer sicherer Zutrittslösung neu,” nxp.com Föderale Cybersicherheitszuschüsse begünstigen Projekte, die Protokollierung und Verschlüsselung verbessern, und beschleunigen den schrittweisen Übergang von On-Premises-Controllern zu cloud- und hybridbasierten Bereitstellungen.[3]Bundesbehörde für Notfallmanagement, „Faktenblatt zum staatlichen und lokalen Cybersicherheits-Förderprogramm des Geschäftsjahrs 2024,” fema.gov Die strategische Konsolidierung unter etablierten Marktteilnehmern und cloudnativen Spezialisten signalisiert eine Verlagerung von eigenständigen Geräten hin zu integrierten Ökosystemen und verändert die Wettbewerbsstrategie im gesamten US-amerikanischen Zutrittskontrollmarkt.

Wesentliche Erkenntnisse des Berichts

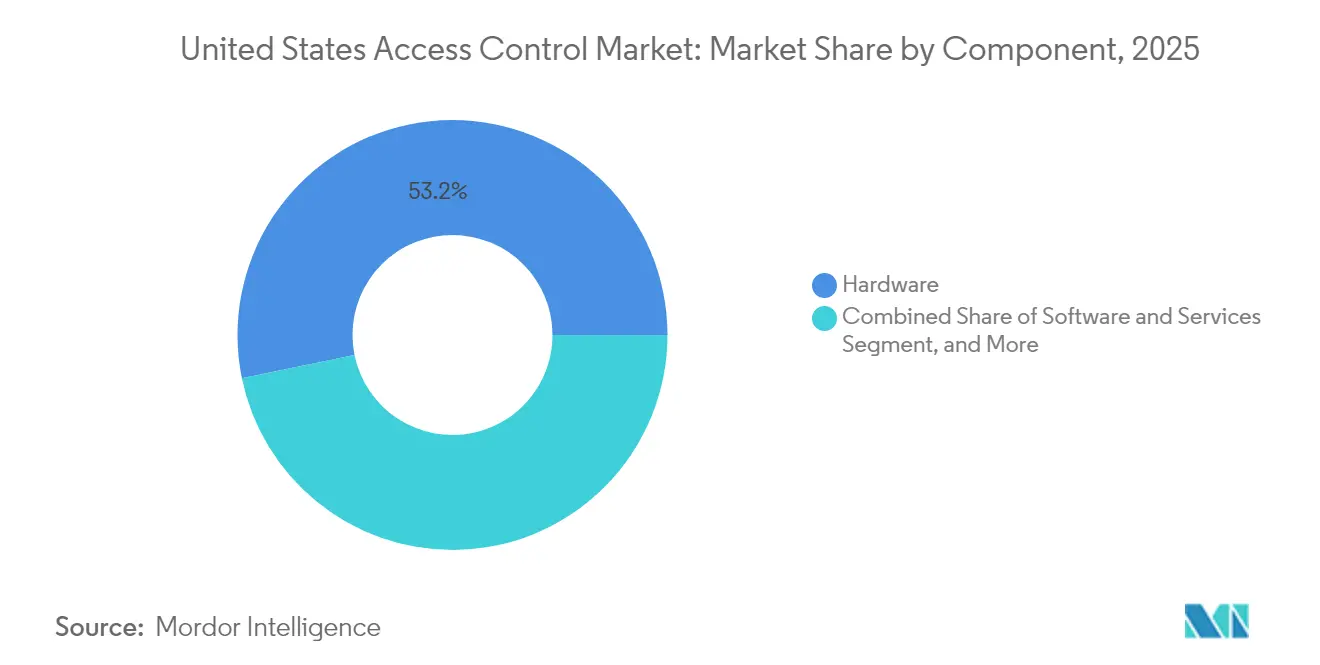

- Nach Komponente entfielen auf Hardware im Jahr 2025 53,22 % des Marktanteils am US-amerikanischen Zutrittskontrollmarkt, während Software bis 2031 voraussichtlich eine CAGR von 7,72 % erzielen wird.

- Nach Technologie hielten kartenbasierte und sonstige nicht-biometrische Lösungen im Jahr 2025 einen Umsatzanteil von 46,95 %; mobile Zugangsdaten sollen bis 2031 mit einer CAGR von 6,25 % wachsen.

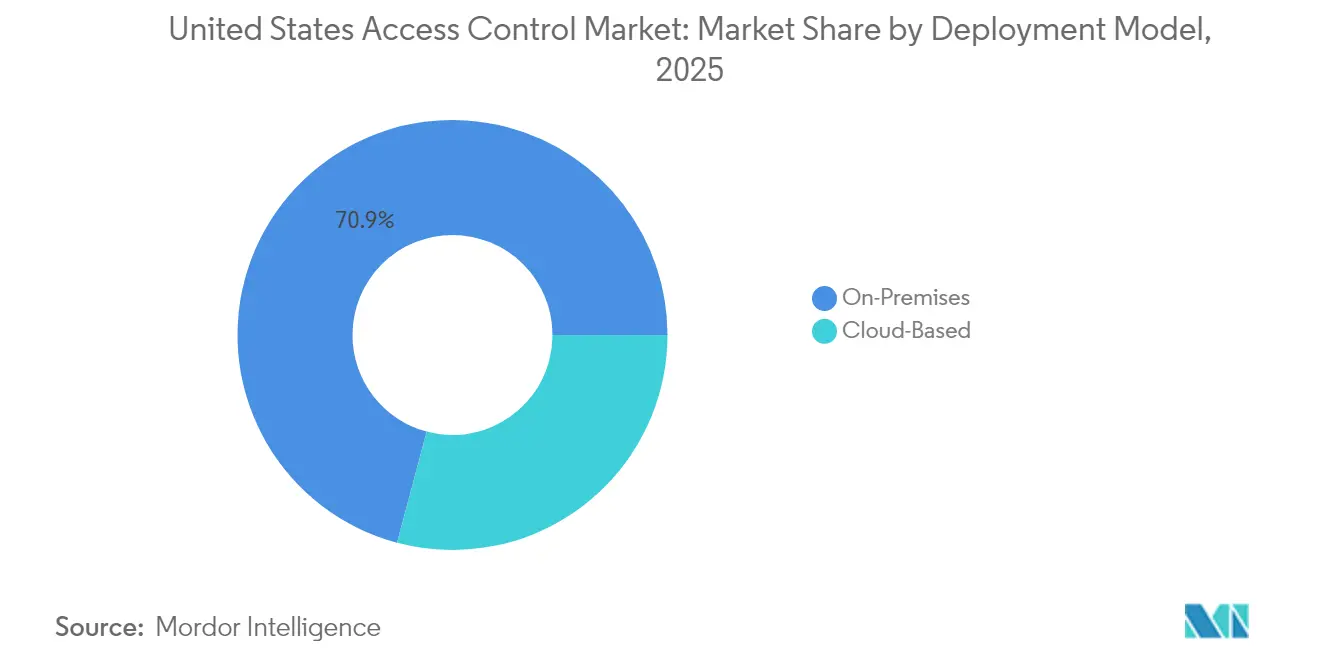

- Nach Bereitstellungsmodell entfielen auf On-Premises-Systeme im Jahr 2025 70,85 % der Ausgaben, während cloudbasierte Angebote über den Prognosezeitraum voraussichtlich mit einer CAGR von 5,63 % wachsen werden.

- Nach Endnutzer dominierten gewerbliche Einrichtungen mit einem Anteil von 41,90 % im Jahr 2025, während Wohnanwendungen bis 2031 voraussichtlich mit einer CAGR von 5,92 % zulegen werden.

Hinweis: Die Marktgrößen- und Prognosezahlen in diesem Bericht werden mithilfe des proprietären Schätzrahmens von Mordor Intelligence erstellt und mit den neuesten verfügbaren Daten und Erkenntnissen bis 2026 aktualisiert.

Trends und Erkenntnisse im US-amerikanischen Zutrittskontrollmarkt

Analyse der Treiberwirkungen*

| Treiber | (~) % Einfluss auf die CAGR-Prognose | Geografische Relevanz | Zeithorizont der Wirkung |

|---|---|---|---|

| Rasche Migration zu mobilzugangsdatenbasierten Systemen | +1.20% | National, konzentriert in städtischen Zentren und föderalen Einrichtungen | Mittelfristig (2–4 Jahre) |

| Wachsende föderale und staatliche Finanzierung für Sicherheitsaufrüstungen kritischer Infrastrukturen | +0.80% | National, mit Schwerpunkt auf UASI-ausgewiesenen Gebieten und ländlichen Gemeinden | Kurzfristig (≤ 2 Jahre) |

| Erhöhter Compliance-Bedarf aufgrund aktualisierter FIPS-201-3- und TSCP-Standards | +0.70% | Föderale Einrichtungen und Auftragnehmer im gesamten Bundesgebiet | Mittelfristig (2–4 Jahre) |

| Nachfrageschub nach cloudnativen Plattformen, die physischen und digitalen Zugang vereinheitlichen | +0.90% | National, am stärksten in gewerblichen und Unternehmenssegmenten | Mittelfristig (2–4 Jahre) |

| Aufstieg generativer KI-gestützter adaptiver Bedrohungsanalysen | +0.40% | Frühe Einführung in Hochsicherheitseinrichtungen und technologieaffinen Unternehmen | Langfristig (≥ 4 Jahre) |

| Konvergenz mit ESG-Mandaten für intelligente Gebäude | +0.30% | Ballungsräume mit Nachhaltigkeitsanforderungen | Langfristig (≥ 4 Jahre) |

| Quelle: Mordor Intelligence | |||

Rasche Migration zu mobilzugangsdatenbasierten Systemen

Mobile Zugangsdaten definieren Authentifizierungspraktiken im gesamten US-amerikanischen Zutrittskontrollmarkt neu. Organisationen schätzen die Möglichkeit, digitale Schlüssel in Echtzeit zu verteilen und zu widerrufen, ohne neue Karten drucken oder Schlösser neu kodieren zu müssen, was den Verwaltungsaufwand senkt und Kartenaustauschkosten eliminiert. Föderale Einrichtungen sehen den Smartphone-Zugang als Brücke zwischen Zero-Trust-Mandaten und bestehender Infrastruktur, da Smartphones bereits Hardware-Sicherheitsmodule und biometrische Entsperrfunktionen integrieren, die Multi-Faktor-Arbeitsabläufe stärken. Große Unternehmen berichten von höherer Mitarbeiterzufriedenheit, wenn Nutzer lediglich ihre eigenen Geräte mitführen, und Immobilienverwalter schätzen die Prüfpfade, die jede Over-the-Air-Änderung von Zugangsdaten begleiten. Die Einführung wird auch durch die zunehmende NFC- und Ultrabreitband-Integration in gängigen Mobiltelefonen begünstigt, was zuverlässige Tap-to-Enter-Erlebnisse selbst in abgeschirmten Umgebungen ermöglicht. Die Implementierung erfordert robuste Richtlinien für die Verwaltung mobiler Geräte und Netzwerksegmentierung, um laterale Bewegungen von kompromittierten Mobiltelefonen zu verhindern; Systemintegratoren weisen jedoch darauf hin, dass diese Sicherheitsschritte mit bestehenden Cyber-Hygiene-Rahmenwerken übereinstimmen, anstatt neue Anforderungen hinzuzufügen.

Wachsende föderale und staatliche Finanzierung für Sicherheitsaufrüstungen kritischer Infrastrukturen

Die föderale Regierung stellte im Jahr 2024 Cybersicherheitszuschüsse in Höhe von 279,9 Millionen USD bereit, und Zutrittskontrollbereitstellungen, die Verschlüsselung, erweiterte Protokollierung und Multi-Faktor-Authentifizierung integrieren, qualifizieren sich für eine Erstattung. Das Nonprofit-Sicherheits-Förderprogramm stellte zusätzliche 454,5 Millionen USD für die Einrichtungshärtung bereit und erweiterte die adressierbare Nachfrage auf Einrichtungen aus den Bereichen Sozialdienstleistungen, Gesundheitswesen und Glaubensgemeinschaften. Die Vergaberegeln schreiben vor, dass 80 % der staatlichen Mittelzuweisungen an lokale Behörden oder gemeinnützige Empfänger fließen, wobei 25 % für ländliche Gebiete reserviert sind. Anbieter, die mit einfach zu implementierenden mobilen Zugangsdaten und Cloud-Dashboards positioniert sind, erzielen kürzere Verkaufszyklen, da Zuschussverwalter Lösungen bevorzugen, die den IT-Aufwand vor Ort minimieren. Systemintegratoren betonen außerdem, dass ländliche Krankenhäuser und Wasserversorgungsunternehmen ältere elektromechanische Schlösser nachrüsten, was Umsatzchancen außerhalb traditioneller Ballungsräume schafft. Diese breite Streuung der Finanzierung unterstützt kurzfristiges Stückwachstum und stärkt mittelfristige Plattformabonnements, da die meisten Zuschüsse einen mindestens dreijährigen Betrieb der Lösungen voraussetzen.

Erhöhter Compliance-Bedarf aufgrund aktualisierter FIPS-201-3- und TSCP-Standards

Im Jahr 2024 abgeschlossene Änderungen erfordern stärkere Kryptografie, Gesichtsauthentifizierung mit grünem Licht und vollständige Unterstützung für Zugangsdaten zur persönlichen Identitätsprüfung (PIV) über mehr als 5 Millionen föderale Ausweise hinweg. Ältere Lesegeräte, die neue Algorithmen für digitale Signaturen nicht verarbeiten können, werden im Rahmen mehrjähriger Austauschpläne schrittweise abgelöst, wodurch eine stabile Pipeline von Hardwareaufträgen gewährleistet wird. Auftragnehmer, die den Zugang zu Einrichtungen aufrechterhalten möchten, müssen ebenfalls ihre Geräte aufrüsten, wodurch sich die Compliance-Welle über föderale Liegenschaften hinaus erstreckt. Middleware-Anbieter, die PIV-Objekte nativ parsen und attributbasierte Zugriffsregeln in IT-Verzeichnisse weitergeben können, erlangen Wettbewerbsvorteile, da Behörden integrierte Befehlszentren gegenüber Flickenteppich-Bereitstellungen bevorzugen. Marktteilnehmer erwarten bis 2030 periodische Firmware-Aktualisierungsfenster, da sich kryptografische Kurven weiterentwickeln, was wiederkehrende Einnahmen in Wartungsverträgen verankert. Der US-amerikanische Zutrittskontrollmarkt betrachtet Compliance daher sowohl als unmittelbaren Verkaufskatalysator als auch als langfristige Supportverpflichtung.

Nachfrageschub nach cloudnativen Plattformen, die physischen und digitalen Zugang vereinheitlichen

Unternehmen behandeln Türcontroller zunehmend als Erweiterungen ihres Zero-Trust-Netzwerks und fordern Least-Privilege-Regeln sowie zentralisierte Protokolle. Cloudnative Plattformen erfüllen diese Anforderung, indem sie Benutzeridentitäten, Gebäudezutrittsrechte und Anwendungsberechtigungen unter einer einzigen Richtlinien-Engine zusammenführen. Das Finanzierungsumfeld begünstigt diese Architektur: Föderale Zuschüsse führen explizit „erweiterte Protokollierung, Verschlüsselung und Überprüfbarkeit” als erstattungsfähige Meilensteine auf und lenken Entscheidungsträger in Richtung gehosteter Dashboards.[4] Risikokapital fließt weiterhin in Cloud-Anbieter; SwiftConnect erhielt Ende 2024 37 Millionen USD in einer Serie-B-Runde, um seine AccessCloud-Plattform auszubauen. Hybridmodelle bleiben wichtig in den Bereichen Verteidigung, Versorgungsunternehmen und Finanzen, da Datensouveränitätsregeln oder 24/7-Verfügbarkeitsanforderungen ausfallsichere Edge-Steuerungen erzwingen. Anbieter reagieren, indem sie lokale Entscheidungs-Engines liefern, die Richtlinien nahezu in Echtzeit synchronisieren, aber autonom laufen, wenn die Cloud-Verbindung unterbrochen wird, und so Cybersicherheit mit betrieblicher Kontinuität in Einklang bringen.

Analyse der Hemmnisauswirkungen*

| Hemmnis | (~) % Einfluss auf die CAGR-Prognose | Geografische Relevanz | Zeithorizont der Wirkung |

|---|---|---|---|

| Anhaltende Lieferkettenvolatilität bei Halbleiterkomponenten | -0.60% | Globale Auswirkungen mit konzentrierten Effekten in Fertigungsregionen | Kurzfristig (≤ 2 Jahre) |

| Fragmentierte Altinfrastruktur verlangsamt Plattformmigrationen | -0.40% | National, besonders ausgeprägt in älteren föderalen und kommunalen Einrichtungen | Mittelfristig (2–4 Jahre) |

| Rechtsstreitigkeitsrisiko für Endnutzer rund um biometrische Identifikatoren im Bereich Datenschutz | -0.30% | Illinois und Bundesstaaten mit biometrischen Datenschutzgesetzen | Mittelfristig (2–4 Jahre) |

| Begrenzter Fachkräftepool für OT-IT-Sicherheitskonvergenzprojekte | -0.50% | National, mit akutem Mangel in ländlichen und Sekundärmärkten | Langfristig (≥ 4 Jahre) |

| Quelle: Mordor Intelligence | |||

Anhaltende Lieferkettenvolatilität bei Halbleiterkomponenten

Anhaltende Chip-Knappheit erhöht die Vorlaufzeiten für sichere Mikrocontroller, biometrische Prozessoren und Funkmodule, treibt die Stücklistenkosten in die Höhe und verzögert Projektzeitpläne. Das Handelsministerium hat gewarnt, dass die Konzentration auf einen einzigen Standort für die Hightech-Lithografie die Anfälligkeit für Wetter- und geopolitische Erschütterungen verstärkt – eine Situation, die sich vor dem Erreichen der Volumenproduktion inländischer Fertigungsanlagen voraussichtlich erst gegen Ende dieses Jahrzehnts auflösen wird. Hersteller sichern sich ab, indem sie Platinen rund um leichter verfügbare Chipsätze neu gestalten, doch jede Neugestaltung eröffnet Zertifizierungszyklen und Qualitätssicherungsprüfungen erneut. Systemintegratoren reagieren mit größeren Sicherheitsbeständen, doch Lagerkosten belasten die Margen. Endkunden verschieben gelegentlich Erneuerungspläne, wenn die Preise für sichere Elemente in die Höhe schnellen, was kurzfristige Versandvolumina im US-amerikanischen Zutrittskontrollmarkt reduziert.

Fragmentierte Altinfrastruktur verlangsamt Plattformmigrationen

Viele Einrichtungen betreiben noch immer eigenständige Türcontroller, proprietäre Kartenformate und isolierte Verzeichnisdienste, die vor 2015 installiert wurden. Die Aufrüstung dieser Anlagen erfordert Panel-Austausch, Verkabelung und Software-Brücken zur Synchronisierung älterer Datenbanken mit modernen Identitätsplattformen. Einrichtungsabteilungen verfügen häufig nicht über Investitionsbudgets für umfassende Ersatzmaßnahmen und führen stattdessen schrittweise raumweise Rollouts durch, die die Zeitpläne verlängern. Ältere kommunale Gebäude sehen sich zusätzlichen Hürden gegenüber, wie etwa der Asbestbeseitigung beim Verlegen von Kabeln, was die Projektkosten erhöht. Systemintegratoren müssen multidisziplinäre Teams entsenden, die Elektriker, Niedervoltechniker und Netzwerkspezialisten umfassen, und diese Koordination verlängert die Bereitstellungskalender. Während föderale Zuschüsse einige Aufrüstungskosten abdecken, können Papierkram und Ausschreibungsregeln die Genehmigungszyklen über zwölf Monate hinaus verlängern, was die Marktdurchdringung fortschrittlicher Plattformen verlangsamt.

*Unsere aktualisierten Prognosen behandeln die Auswirkungen von Treibern und Hemmnissen als richtungsweisend und nicht additiv. Die überarbeiteten Wirkungsprognosen spiegeln das Basiswachstum, Mixeffekte und Wechselwirkungen zwischen Variablen wider.

Segmentanalyse

Nach Komponente: Software gewinnt strategisches Gewicht

Der Komponentenmix zeigt, dass Hardware den Großteil der Einnahmen erzielt, während Software das schnellste inkrementelle Wachstum liefert. Im Jahr 2025 entfielen auf Hardware 53,22 % der Ausgaben im US-amerikanischen Zutrittskontrollmarkt; Software liegt auf Kurs für eine CAGR von 7,72 % bis 2031. Die Größe des US-amerikanischen Zutrittskontrollmarkts für Software wuchs, da Behörden Funktionen wie Echtzeitanalysen, verschlüsselte Zugangsdatenausstellung und richtlinienbasierte Automatisierung nachfragten. Hardware bleibt unverzichtbar, da Lesegeräte, Panels und Schlösser die physische Sicherheit verankern, doch Preistrends offenbaren eine Kompression, da standardisierte Elektronik einem verstärkten Lieferantenwettbewerb ausgesetzt ist. Im Gegensatz dazu erhalten Abonnementpakete für Cloud-Dashboards, KI-Erweiterungen und Compliance-Berichte zweistellige Margenprofile und vorhersehbare Cashflows aufrecht. Anbieter bündeln Over-the-Air-Firmware, erweiterte Bedrohungserkennung und Notfall-Sperrungsmakros als wiederkehrende Optionen und wandeln einmalige Investitionsausgaben in lebenslangen Kundenwert um.

Dienstleistungen haben den kleinsten Anteil, fungieren jedoch als Annuitätsschicht im gesamten US-amerikanischen Zutrittskontrollmarkt. Systemintegratoren bündeln präventive Wartung, 24/7-Überwachung und verwaltete Ausweisausstellung und verlagern die Kosten von unvorhersehbaren Vor-Ort-Besuchen auf feste monatliche Vereinbarungen. Förderklauseln, die eine mehrjährige Unterstützung erfordern, ermutigen Behörden, erweiterte Serviceverträge abzuschließen, was Kanalpartnern vorhersehbare Einnahmen sichert. Software ermöglicht auch vorlagenbasierte Rollouts über Franchise-Ketten hinweg, bei denen eine einzige Konfiguration über Nacht auf Hunderte von Filialen repliziert werden kann, was den Arbeitsaufwand pro Standort minimiert. Plattformanbieter betonen offene APIs, damit Gebäudemanagementsysteme von Drittanbietern Belegungsdaten abrufen können, die Energieoptimierungsalgorithmen speisen, die Eigentümern helfen, ESG-Ziele zu erreichen. Dieses interoperable Design erhöht die Wechselbarrieren und verlängert die Lebensdauer von Software-Abonnements im US-amerikanischen Zutrittskontrollmarkt.

Notiz: Segmentanteile aller einzelnen Segmente sind nach dem Kauf des Berichts verfügbar

Nach Technologie: Mobile Zugangsdaten beschleunigen den Abschied von Plastik

Kartenbasierte und sonstige nicht-biometrische Formate machten im Jahr 2025 46,95 % der Technologieumsätze aus und profitierten von etablierter Infrastruktur und herstellerübergreifender Kompatibilität. Die mit der Kartentechnologie verbundene Größe des US-amerikanischen Zutrittskontrollmarkts wächst weiterhin moderat, doch verlangsamt sich das Wachstum, da Nutzer auf telefonbasierte Zugangsdaten mit einer prognostizierten CAGR von 6,25 % umsteigen. Mobile Schlüssel nutzen sichere Elemente und biometrische Entsperrung auf Mobiltelefonen und erreichen Multi-Faktor-Authentifizierung ohne zusätzliche Lesegeräte-Hardware, wenn NFC aktiviert ist. Einrichtungsmanager schätzen die Over-the-Air-Ausstellung und den Widerruf, was die Logistik des Druckens und Versands von Ausweisen überflüssig macht. Apple Wallet und Google Wallet haben Mitarbeiterausweisprokolle integriert und damit die Schulungshürden für Benutzer gesenkt.

Biometrische Modalitäten wie Gesichts- oder Fingerabdrucklesegeräte konzentrieren sich in Hochsicherheitsbereichen, wo die Identitätssicherung gegenüber Datenschutzbedenken überwiegt. Gesetzlich vorgeschriebene Einwilligungs- und Datenspeicherungsvorschriften dämpfen die Einführung in Bundesstaaten mit strengen biometrischen Datenschutzgesetzen, doch Flughafenterminals, Pharmalabore und Verteidigungsstandorte rechtfertigen weiterhin Premium-Sensoren. Alternative kostengünstige Formate wie Tastenfeld- oder Proximity-Lesegeräte dienen Kleinunternehmen mit begrenzten Budgets und bieten bescheidene Manipulationssicherheit, aber akzeptable Abschreckung. Über den Prognosezeitraum ist zu erwarten, dass die Kartenzahlen in absoluten Stückzahlen sinken, auch wenn die Umsätze stabil bleiben, da Lifecycle-Ersatz den Auftragsfluss aufrechterhalten wird. Unterdessen werden Software für mobile Zugangsdaten und Reader-Firmware-Upgrades inkrementelle Einnahmen generieren und das mobile Segment als wichtigsten Wachstumshebel im US-amerikanischen Zutrittskontrollmarkt festigen.

Nach Bereitstellungsmodell: Cloud-Dynamik übertrifft hartnäckigen On-Premises-Kern

On-Premises-Konfigurationen kontrollierten im Jahr 2025 70,85 % der Ausgaben, was zeigt, dass viele Organisationen weiterhin lokalisierte Entscheidungs-Engines aufgrund wahrgenommener Latenz-, Souveränitäts- und Verfügbarkeitsvorteile bevorzugen. Der Marktanteil des US-amerikanischen Zutrittskontrollmarkts für On-Premises-Architekturen dominiert in Verteidigungseinrichtungen, Versorgungsunternehmen und schwerindustriellen Anlagen, wo luftgespaltene Netzwerke Standard bleiben. Dennoch expandieren Cloud-Plattformen mit einer CAGR von 5,63 %, da Supportverträge auslaufen und Betreiber einheitliche Dashboards suchen, die digitale und physische Alarme kombinieren. Föderale Zuschüsse unterstreichen den Trend, indem sie Systeme erstatten, die verschlüsselte Protokolle und zentralisierte Prüfsteuerungen verwenden, die nur im großen Maßstab durch gehostete Dienste erreichbar sind.

Hybridbereitstellungen fungieren als Übergangsbrücken, die Türentscheidungen vor Ort halten, während Zugangsdaten und Analysen mit einem Cloud-Mandanten synchronisiert werden. Anbieter bieten redundantes Pfad-Failover an, das die Kontinuität bei Ausfall von WAN-Verbindungen sicherstellt. Kleinere Unternehmen wechseln direkt zur vollständigen Cloud, da ihnen IT-Personal fehlt, um Linux-Kernel vor Ort zu patchen. Preismodelle unterscheiden sich ebenfalls: On-Premises-Käufer zahlen im Voraus zuzüglich jährlicher Unterstützung, während Cloud-Nutzer auf monatliche Betriebsausgaben umsteigen und so Budgets glätten. Sicherheitsverbesserungen locken weitere Zögernde an, da führende Cloud-Anbieter nun FIPS-konforme Hardware-Sicherheitsmodule und regionale Rechenzentren bereitstellen. Dementsprechend erwartet der US-amerikanische Zutrittskontrollmarkt, dass der On-Premises-Anteil stetig sinkt, auch wenn absolute Hardware-Versandmengen weiter zunehmen.

Notiz: Segmentanteile aller einzelnen Segmente sind nach dem Kauf des Berichts verfügbar

Nach Endnutzer: Gewerbliche Dominanz trifft auf Wohnbereichsaufschwung

Gewerbliche Gebäude trugen im Jahr 2025 41,90 % der Nachfrage bei und spiegeln Bürotürme, gemischt genutzte Entwicklungen und Einkaufszentren wider, die ein mandantenfähiges Zugangsdatenmanagement erfordern. Die Größe des US-amerikanischen Zutrittskontrollmarkts für Gewerbeimmobilien bleibt robust, da Modernisierungen mit der Rückkehr-ins-Büro-Politik und ESG-getriebenen Aufrüstungen zusammenfallen. Büros integrieren Belegungsanalysen zur Überarbeitung der Raumaufteilung und zur Angleichung der Kühlung an die Kopfzahl in Echtzeit, was Energieeinsparungen und verbesserte Anlagennutzung liefert. Einzelhandelseinrichtungen integrieren Zutrittsprotokolle mit Verlustpräventionsanalysen und straffen die Kontrolle des Inventarschwunds. Staatliche Einrichtungen bieten wiederkehrende Projekte, die durch Compliance-Mandate angetrieben werden, während Industriebetreiber robuste Hardware spezifizieren, die Staub, Vibration und extremen Temperaturen standhält.

Wohnbereitstellungen, insbesondere in Mehrfamilienkomplexen, zeigen die schnellste Entwicklung mit einer prognostizierten CAGR von 5,92 %. Immobilieneigentümer setzen auf intelligente Schlösser und Paketräume, die Concierge-Kosten senken und die Mieterzufriedenheit verbessern. AvalonBay Communities hat Programme für vernetzte Schlösser über sein Portfolio von 299 Immobilien ausgeweitet und zeigt damit, wie Cloud-Plattformen auf Unternehmensebene auf Konsumentenumgebungen skalieren können. Mieter-Apps bündeln Zugangsberechtigungen, Wartungsanfragen und Ausstattungsbuchungen in einer Schnittstelle, fördern die Loyalität und rechtfertigen Premium-Mieten. Bauträger von Einfamilienhäusern verlegen ebenfalls vorab Smart-Hubs, um die Käufernachfrage nach schlüsselfertiger Automatisierung zu bedienen. Der zunehmende Anteil von Wohninstallationen bringt Verbraucherkanal-Dynamiken mit sich und veranlasst Anbieter, die Inbetriebnahme zu vereinfachen und die Integration mit Sprachassistenten voranzutreiben. Insgesamt diversifizieren diese Trends den US-amerikanischen Zutrittskontrollmarkt weg von einem ausschließlichen Fokus auf gewerbliche Korridore.

Geografische Analyse

Die regionale Nachfrage konzentriert sich rund um Washington D.C., Virginia, Maryland und andere Gebiete mit einer hohen Dichte an föderalen Einrichtungen und Verteidigungsauftragnehmern. Bundesstaaten mit einem hohen Anteil kritischer Infrastrukturen, wie Texas und Kalifornien, zählten zu den Hauptempfängern von Cybersicherheitszuschüssen im Jahr 2024, mit 12,9 Millionen USD bzw. 12,1 Millionen USD. Diese Mittelzuweisungen führen zu beschleunigter Ausschreibungsaktivität für konforme Lesegeräte und mobile Zugangsdatenplattformen. Der Nordosten verzeichnet eine frühe Einführung von Gesichtserkennung in Verbindung mit Cloud-Überwachung aufgrund engerer städtischer Perimeter und höherer Sicherheitsbudgets. Technologiezentralen an der Westküste setzen auf KI-basierte Anomalieerkennung und nutzen die Cloud-Elastizität zur Verarbeitung umfangreicher Ausweisund Videodatensätze.

Mittlere Westen und Südstaaten weisen einen höheren Anteil traditioneller Kartenlesegeräte auf, profitieren jedoch von Wettbewerbspreisen, da neue Marktteilnehmer die Marktexpansion anstreben. Ländliche Landkreise nutzen die 25-%-Zweckbindung der Cybersicherheitsmittel, um Gerichtsgebäudeschlösser und Tore von Wasseraufbereitungsanlagen zu modernisieren – Märkte, die zuvor nur Vorhängeschlösser kauften. Datenschutzgesetze prägen die Geografie der biometrischen Einführung: Betreiber in Illinois vermeiden manchmal Fingerabdrucksensoren angesichts der strengen Einwilligungsanforderungen, während benachbarte Bundesstaaten mit weniger Einschränkungen vorgehen. Der pazifische Nordwesten und der Nordosten führen bei ESG-gebundenen Modernisierungen und fügen Belegungsanalysen hinzu, um staatliche Klimaziele zu erfüllen. Diese geografischen Unterschiede sorgen dafür, dass Verkaufszyklen und Produktmixe im gesamten US-amerikanischen Zutrittskontrollmarkt stark variieren und Anbieter ihre Kanalstrategien entsprechend anpassen müssen.

Wettbewerbslandschaft

Das Anbieter-Ökosystem ist mäßig fragmentiert, wobei traditionelle Hardware-Marktführer ihren Anteil verteidigen, während softwarefokussierte Neueinsteiger darum wetteifern, Plattformeinnahmen zu erschließen. Johnson Controls, ASSA ABLOY und Honeywell unterhalten umfangreiche Kanalnetzwerke und föderale Zertifizierungen und schützen so Kernsegmente, die auf bewährte Compliance setzen. Dennoch fördern cloudnative Herausforderer schnelle Featurezyklen, niedrigere Vorabkosten und offene APIs, die bei technologieaffinen Immobilieneigentümern Anklang finden. Die Konsolidierung nahm 2024 Fahrt auf: ASSA ABLOY integrierte Level Lock in eine neue Mehrfamilien-Tochtergesellschaft und erwarb gleichzeitig 3millID und Third Millennium Systems, wodurch das Portfolio über mechanische und elektronische Schlösser hinaus erweitert wurde. Die Fusion von Vitaprotech mit dem Lesegerätebereich von Identiv belebte die Marke Hirsch wieder und schuf eine Umsatzplattform von 185 Millionen USD mit über 100 Softwareingenieuren, die sich auf einheitliches Management konzentrieren.

Investitionsdynamik unterstreicht den Schwenk in Richtung Software-Schichten im US-amerikanischen Zutrittskontrollmarkt. SwiftConnect zog 37 Millionen USD an, um seine mobile Zugangsdaten-Cloud auszubauen, und Acre Security erwarb den generativen KI-Spezialisten REKS, um konversationelle Abfragen für Zutrittsprotokolle anzubieten. Diese Schritte veranschaulichen, wie Analysen und Identitätsorchestrierung die Differenzierung nun stärker vorantreiben als Metallgehäuse und Relaiskontakte. Etablierte Marktteilnehmer reagieren, indem sie Edge-to-Cloud-Konversionskits einbetten und Abonnementpakete einführen, die Lesegeräte, Firmware und Analysen unter einer Rechnung zusammenfassen. Unterdessen beeinflussen Smartphone-Riesen wie Apple und Google Standards über Wallet-APIs, sind jedoch noch nicht direkt in die Unternehmenstürhardware eingestiegen, was Raum für Partnerschaften mit etablierten Zutrittskontrollanbietern lässt. Die kommenden Jahre werden zeigen, ob etablierte Marktteilnehmer KI-Funktionen schnell genug integrieren können, um ihren Marktanteil gegenüber wendigen SaaS-Wettbewerbern zu behaupten.

Marktführer der US-amerikanischen Zutrittskontrollbranche

Assa Abloy AB Group

Allegion PLC

Johnson Controls International plc

IDEMIA Identity & Security SAS

Raytheon Technologies Corporation

- *Haftungsausschluss: Hauptakteure in keiner bestimmten Reihenfolge sortiert

Aktuelle Branchenentwicklungen

- Februar 2025: Acre Security erwarb REKS, um natürlichsprachliche Abfragefähigkeiten in die Acre-Zutrittskontrollplattform zu integrieren.

- Februar 2025: Safetrust sicherte sich eine strategische Investition von dormakaba zur Beschleunigung der Post-Quanten-Zugangsdatentechnologie.

- Januar 2025: ASSA ABLOY erwarb InVue, um den vernetzten Anlagenschutz in seiner Abteilung für globale Lösungen auszubauen.

- Januar 2025: ASSA ABLOY schloss die Akquisitionen von 3millID Corporation und Third Millennium Systems Ltd. ab und fügte kombinierte Umsätze von 21 Millionen USD aus dem Jahr 2023 hinzu.

Berichtsumfang des US-amerikanischen Zutrittskontrollmarkts

Zutrittskontrolle wird als eine Sicherheitstechnik beschrieben, die reguliert, wer oder was Ressourcen in einer Computerumgebung nutzen oder einsehen kann. Es handelt sich um ein grundlegendes Konzept der Sicherheit, um das Risiko für das Unternehmen oder die Gesellschaft zu verringern. Es hilft dabei, den Ein- und Ausgang von Personen an verschiedenen Orten zu überwachen und Sicherheit und Schutz zu gewährleisten.

| Hardware |

| Software |

| Dienstleistungen |

| Biometrie |

| Kartenbasiert / Nicht-biometrisch |

| Mobile Zugangsdaten |

| Sonstige Technologien |

| On-Premises |

| Cloudbasiert |

| Gewerbe |

| Behörden |

| Industrie |

| Wohnbereich |

| Nach Komponente | Hardware |

| Software | |

| Dienstleistungen | |

| Nach Technologie | Biometrie |

| Kartenbasiert / Nicht-biometrisch | |

| Mobile Zugangsdaten | |

| Sonstige Technologien | |

| Nach Bereitstellungsmodell | On-Premises |

| Cloudbasiert | |

| Nach Endnutzer | Gewerbe |

| Behörden | |

| Industrie | |

| Wohnbereich |

Im Bericht beantwortete Schlüsselfragen

Wie groß ist der US-amerikanische Zutrittskontrollmarkt im Jahr 2026?

Der Markt hat im Jahr 2026 einen Wert von 3,94 Milliarden USD und soll bis 2031 einen Wert von 4,81 Milliarden USD erreichen.

Welche Komponentenkategorie wächst am schnellsten?

Software wächst am schnellsten, gestützt durch eine CAGR von 7,72 % bis 2031, da Organisationen cloudnatives Management und Analysen einsetzen.

Was treibt die Einführung mobiler Zugangsdaten an?

Die Allgegenwart von Smartphones, Zero-Trust-Mandate und die Möglichkeit, Schlüssel Over-the-Air auszustellen und zu widerrufen, treiben die rasche Verbreitung telefonbasierter Zugangslösungen voran.

Warum gewinnen cloudbasierte Bereitstellungen an Bedeutung?

Föderale Zuschüsse begünstigen erweiterte Protokollierung und Verschlüsselung, und gehostete Dashboards reduzieren den IT-Arbeitsaufwand vor Ort, was Cloud-Einführungen mit einer CAGR von 5,63 % vorantreibt.

Welches Endnutzersegment zeigt das höchste Wachstum?

Wohnanwendungen, insbesondere Mehrfamilienliegenschaften, führen mit einer CAGR von 5,92 % bis 2031 dank intelligenter Gebäudeautomation.

Was ist das Haupthemmnis für die biometrische Bereitstellung?

Strenge staatliche Datenschutzgesetze, die Einwilligungs- und Datenspeicherungsanforderungen auferlegen, schaffen Rechtsstreitigkeitsrisiken und verlangsamen die Einführung in bestimmten Regionen.

Seite zuletzt aktualisiert am: