IoT Identity Access Management Marktgröße und Marktanteil

IoT Identity Access Management Marktanalyse von Mordor Intelligence

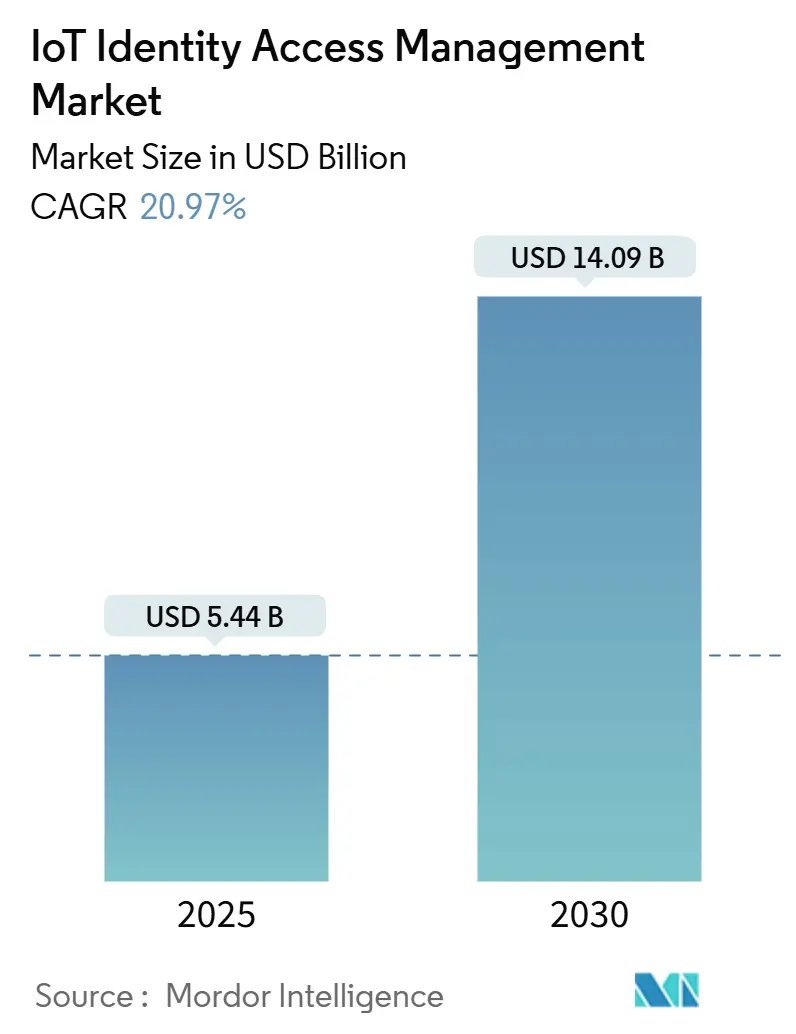

Die Größe des IoT Identity Access Management Marktes wird im Jahr 2025 auf 14,09 Milliarden USD geschätzt und soll bis 2030 einen Wert von 14,09 Milliarden USD erreichen, bei einem CAGR von 20,97 % während des Prognosezeitraums (2025–2030).

Beschleunigte Brownfield-Nachrüstungen der Betriebstechnologie, verbindliche Vorschriften zur Offenlegung von Software-Stücklisten (SBOM) auf beiden Seiten des Atlantiks sowie die Verbreitung passwortloser Authentifizierung in industriellen Umgebungen stärken allesamt die Wachstumsaussichten. Hersteller integrieren Zero-Trust-Kontrollen in speicherprogrammierbare Steuerungen, Anbieter im Gesundheitswesen beeilen sich, die Cybersicherheitsanforderungen der FDA zu erfüllen, und cloudbasierte Identitätsplattformen verdrängen On-Premise-Lösungen, da Unternehmen einfachere Skalierungsoptionen fordern – was den IoT Identity Access Management Markt weiter antreibt. Telekommunikations-Sicherheits-als-Dienstleistungs-Pakete senken die Einstiegshürden für kleine Unternehmen, während steigende Cyberversicherungsprämien für jede Organisation, die starke Identitätskontrollen nachweisen kann, einen expliziten finanziellen Vorteil schaffen. Die Fragmentierung hält an, doch strategische Übernahmen durch etablierte Anbieter und die Einführung von Zero-Trust-Blueprints auf Chip-Ebene deuten auf eine künftige Neuordnung des Wettbewerbsfeldes hin.

Wichtigste Erkenntnisse des Berichts

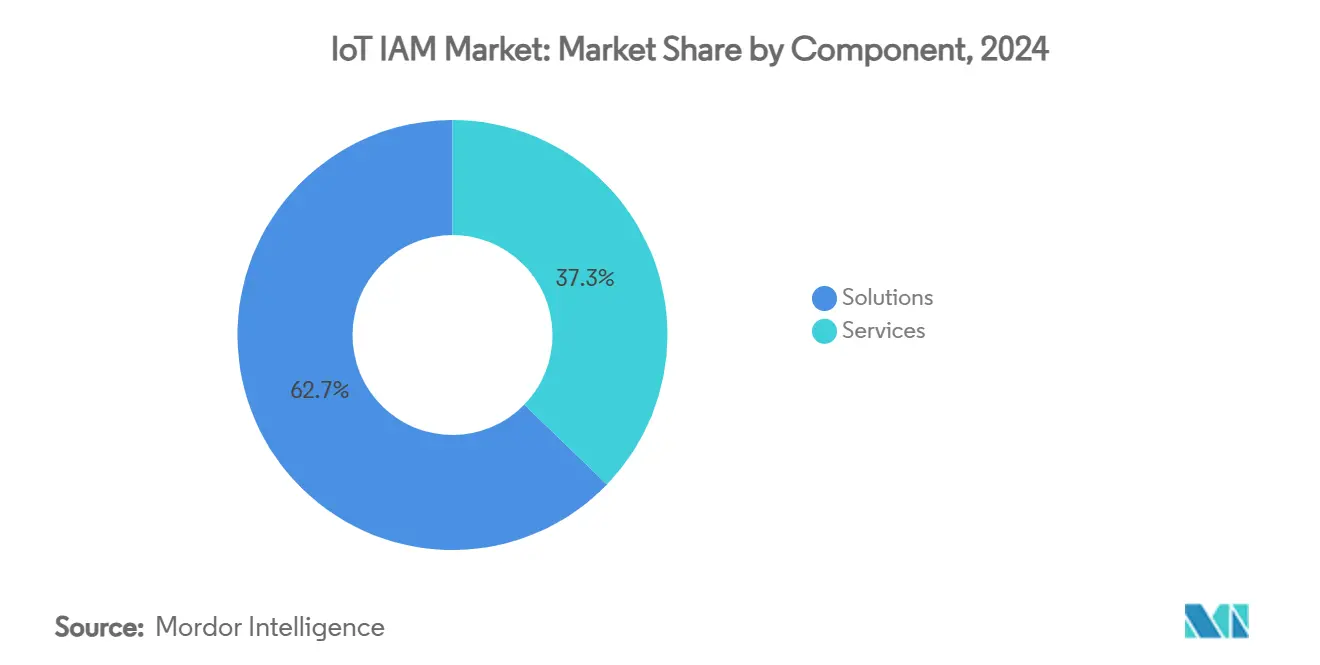

- Nach Komponente entfielen im Jahr 2024 62,75 % des Umsatzanteils auf Lösungen, während Dienstleistungen im IoT IAM Markt bis 2030 mit einem CAGR von 21,54 % wachsen.

- Nach Bereitstellungsmodus entfiel im Jahr 2024 ein Anteil von 70,54 % des IoT IAM Marktes auf die Cloud, während hybride Architekturen bis 2030 mit einem CAGR von 22,67 % wachsen.

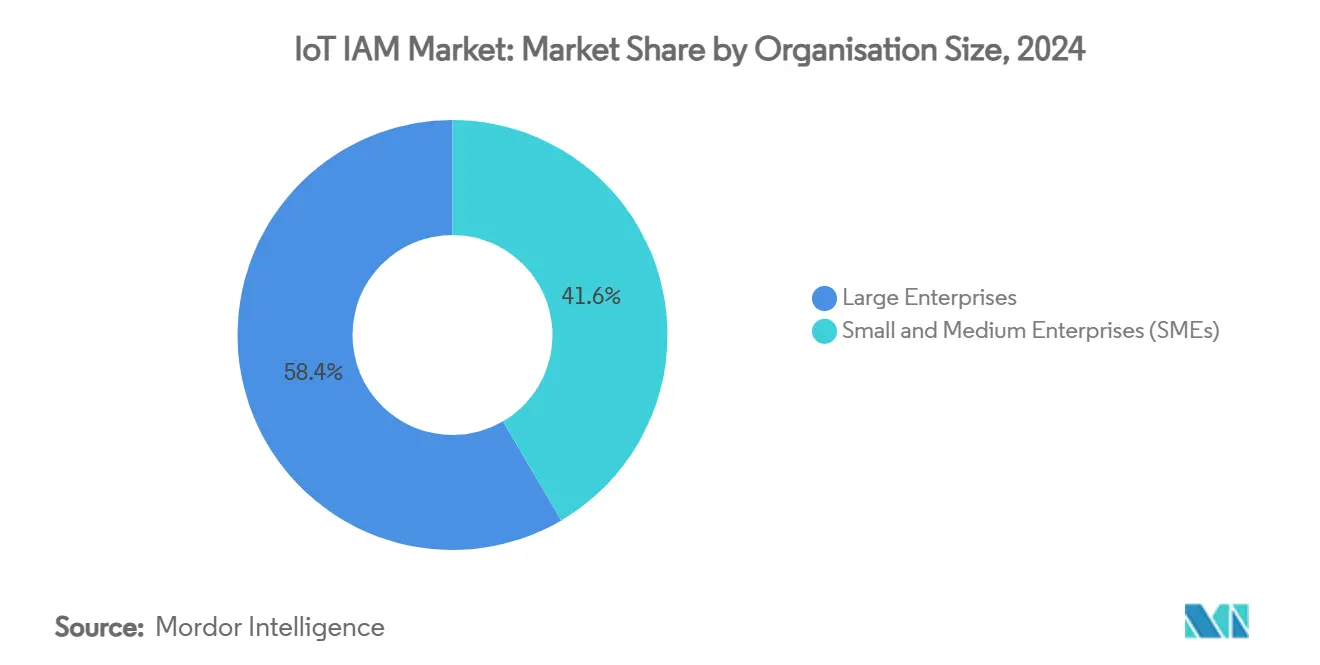

- Nach Unternehmensgröße hielten Großunternehmen im Jahr 2024 einen Anteil von 58,43 % an der IoT IAM Marktgröße, während kleine und mittlere Unternehmen mit einem CAGR von 21,96 % bis 2030 das schnellste Wachstum verzeichnen.

- Nach Branchenvertikale führte die Fertigung im Jahr 2024 mit einem Anteil von 24,64 % am IoT IAM Markt; für das Gesundheitswesen wird bis 2030 ein CAGR von 24,01 % prognostiziert.

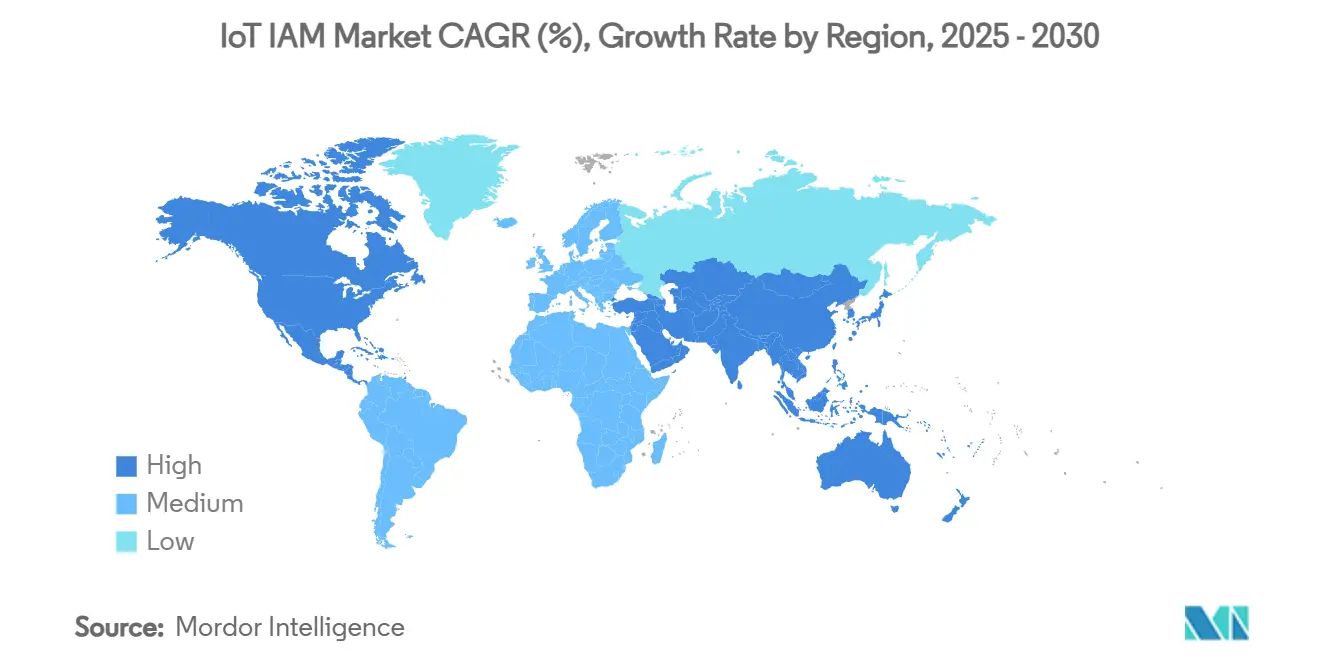

- Nach Geografie hielt Nordamerika im Jahr 2024 einen Anteil von 38,54 %, während der asiatisch-pazifische Raum über den Prognosezeitraum des IoT Identity Access Management Marktes den höchsten CAGR von 24,65 % aufweist.

Globale IoT Identity Access Management Markttrends und Erkenntnisse

Analyse der Treiberwirkung

| Treiber | (~) % Auswirkung auf die CAGR-Prognose | Geografische Relevanz | Zeithorizont der Auswirkung |

|---|---|---|---|

| Explosion vernetzter Betriebstechnologie-Anlagen in industriellen Brownfield-Anlagen | +4.2% | Global, frühe Gewinne in Nordamerika und Europa | Mittelfristig (2–4 Jahre) |

| Verbindliche SBOM-Offenlegungsvorschriften in den USA und der EU | +3.8% | Nordamerika und EU, Ausstrahlungseffekte auf den asiatisch-pazifischen Raum | Kurzfristig (≤ 2 Jahre) |

| Edge-native Zero-Trust-Referenzarchitekturen von Chip-Anbietern | +3.5% | Global | Mittelfristig (2–4 Jahre) |

| Steigende Cyberversicherungsprämien, die die IAM-Einführung vorantreiben | +2.9% | Nordamerika und EU als Kernmärkte, Ausweitung auf den asiatisch-pazifischen Raum | Kurzfristig (≤ 2 Jahre) |

| Verbreitung passwortloser Authentifizierung für IoT-Endpunkte | +3.1% | Global | Mittelfristig (2–4 Jahre) |

| Verwaltete IoT-Sicherheits-als-Dienstleistungs-Pakete von Telekommunikationsanbietern | +2.8% | Asiatisch-pazifischer Raum als Kernmarkt, Ausstrahlungseffekte auf den Nahen Osten und Afrika | Langfristig (≥ 4 Jahre) |

| Quelle: Mordor Intelligence | |||

Explosion vernetzter Betriebstechnologie-Anlagen in industriellen Brownfield-Anlagen

Industrieunternehmen verbinden weiterhin Sensoren und Gateways mit jahrzehntealten Maschinen und schaffen damit Identitätslücken in ehemals luftspaltgesicherten Netzwerken. Nozomi Networks hat einen Sicherheitssensor in speicherprogrammierbare Steuerungen von Mitsubishi Electric integriert, um eine Echtzeitüberwachung von Prozessen zu ermöglichen, was zeigt, wie tief die Gerätesichtbarkeit in Steuerungsschleifen reicht. Die ISA Globale Cybersicherheitsallianz stellt fest, dass 62 % der Fabriken nun SL2-Fähigkeiten wie Benutzerunterscheidung und Sitzungsverwaltung fordern – Funktionen, die in älterer Hardware selten integriert sind. Die Verknüpfung veralteter Protokolle mit moderner Authentifizierung drängt Organisationen zu hybriden Identitäts-Frameworks, die in der Lage sind, Modbus-, PROFINET- und MQTT-Datenverkehr innerhalb desselben Vertrauensgefüges zu vereinen. Anbieter gewinnen an Boden, indem sie appliance-freie Erkennung, Mikrosegmentierungsrichtlinien für speicherprogrammierbare Steuerungsnetzwerke und Root-of-Trust-Durchsetzung am Edge anbieten. Mit der Modernisierung weiterer Brownfield-Standorte steigt die Nachfrage nach interoperablen Identitätszuordnungsdiensten stark an, insbesondere dort, wo Ausfallzeiten mit hohen Strafen verbunden sind.

Verbindliche SBOM-Offenlegungsvorschriften in den USA und der EU

Das SBOM-Mandat des Nationalen Instituts für Standards und Technologie und die begleitenden Leitlinien der Behörde für Cybersicherheit und Infrastruktursicherheit verpflichten jeden Hersteller vernetzter Geräte, Softwarekomponenten zu katalogisieren und Schwachstellen offenzulegen, wodurch Identitätsdenken in die Lieferkette eingebettet wird. [1]Nationales Institut für Standards und Technologie, "Neues NIST-Erratum-Update – C-SCRM," nist.gov Die Verteidigungsbeschaffungsuniversität kodifizierte im Januar 2024 SBOM-Vorlagen und machte Beschaffungsverträge zu Durchsetzungsinstrumenten für die Authentifizierungstiefe auf Geräte- und Komponentenebene. Der Europäische Cyberresilienzakt spiegelt diese Haltung wider, indem er Anbietern, denen eine kontinuierliche Identitätsüberwachung über den gesamten Produktlebenszyklus fehlt, Haftung auferlegt. Diese Vorschriften veranlassen Gerätehersteller, Zertifikatshierarchien in Build-Pipelines einzuweben, die Signierung von Firmware-Paketen zu automatisieren und Kunden Echtzeit-Inventar-Feeds bereitzustellen. Parallel dazu werden Prüfplattformen, die in der Lage sind, CVEs Identitätsattributen zuzuordnen, für die Risikobewertung und Garantieansprüche unverzichtbar. Compliance-Fristen verursachen einen anfänglichen Kostenanstieg, doch die daraus resultierende Transparenz verkürzt die mittlere Reaktionszeit und stärkt das Vertrauen bei Versicherern und Regulierungsbehörden.

Edge-native Zero-Trust-Referenzarchitekturen von Chip-Anbietern

Halbleiterdesigner prägen nun Zero-Trust-Blueprints in Silizium ein und umgehen damit perimeterbasierte Modelle. Die Cloud-Sicherheitsallianz skizziert einen fünfstufigen Pfad für Betriebstechnologieumgebungen und verankert kontinuierliche Verifizierung als Design-Grundlage.[2]Cloud-Sicherheitsallianz, "Zero Trust für die Sicherheit kritischer Infrastrukturen," cloudsecurityalliance.org Ciscos Identity Services Engine 3.x fügt cloudgestütztes Geräte-Profiling und agentenlose Prüfungen hinzu und beweist, dass die Durchsetzung des Prinzips der geringsten Rechte mit deterministischen Steuerungsschleifen koexistieren kann. Die Hardware-Passkey-Bereitschaft übersteigt bereits 75 % der vernetzten Geräte und ebnet den Weg für credential-freies Onboarding und gegenseitige Attestierung. Diese Integration ermöglicht es OEMs, „Vertrauen als Merkmal”-SKUs zu vermarkten und sich durch kryptografische Beschleunigung und sichere Enklave-Isolierung zu differenzieren. Infolgedessen verlagern sich Vorstandsdiskussionen von der Frage, ob Zero-Trust eingeführt werden soll, hin zur Frage, welche Chip-Roadmap die tiefsten eingebetteten Kontrollen zu akzeptablen Kosten liefert.

Steigende Cyberversicherungsprämien treiben die IAM-Einführung voran

Versicherungsträger verschärfen die Zeichnungskriterien und verlangen den Nachweis einer ordnungsgemäßen Verwaltung privilegierter Zugriffe, bevor sie IoT-Deckung gewähren. Vodafone UK zeigte, dass kleine und mittlere Unternehmen durch laxe Sicherheit Milliarden verlieren – eine Statistik, die Versicherer bei der Preisgestaltung von Policen anführen. Halbleiterfabriken sind staatlich geförderten Bedrohungen ausgesetzt, was Deloitte dazu veranlasst, IAM auf Lieferkettenebene als Schutzmaßnahme gegen Diebstahl geistigen Eigentums zu empfehlen. Sectigo berichtet von einem ROI von 243 % für automatisiertes Zertifikatsmanagement und quantifiziert damit die Nutzenseite des Sicherheitskalküls. Das Prämienunterschied zwischen Unternehmen, die prüfbare Identitätskontrollen vorweisen können, und solchen, die dies nicht können, wächst jährlich und macht IAM-Ausgaben effektiv zu Einsparungen bei der Risikofinanzierung. Vorstände verlangen zunehmend die Dokumentation von Zertifikatsrotationszyklen, Rollen mit minimalen Rechten und Zero-Trust-Segmentierung in Verlängerungsanträgen.

Analyse der Hemmnisse

| Hemmnis | (~) % Auswirkung auf die CAGR-Prognose | Geografische Relevanz | Zeithorizont der Auswirkung |

|---|---|---|---|

| Veraltete speicherprogrammierbare Steuerungen mit fest codierten Anmeldedaten | -2.1% | Global, fertigungsintensive Regionen | Langfristig (≥ 4 Jahre) |

| Inkompatibilität von Zertifikatsformaten zwischen Anbietern | -1.8% | Global | Mittelfristig (2–4 Jahre) |

| OPEX-Anstieg durch X.509-Lebenszyklusmanagement im großen Maßstab | -1.5% | Nordamerika und EU als Kernmärkte | Kurzfristig (≤ 2 Jahre) |

| Mangel an Fachkräften für Betriebstechnologie-Sicherheit in Schwellenmärkten | -1.9% | Asiatisch-pazifischer Raum, Naher Osten und Afrika, Lateinamerika | Langfristig (≥ 4 Jahre) |

| Quelle: Mordor Intelligence | |||

Veraltete speicherprogrammierbare Steuerungen mit fest codierten Anmeldedaten

Millionen von speicherprogrammierbaren Steuerungen tragen noch immer werkseitig eingestellte Passwörter, die in die Firmware eingebrannt sind, ohne Möglichkeit für Feldaktualisierungen. Die ISA Globale Cybersicherheitsallianz hat ihre Top-20-Praktiken für sichere SPS-Programmierung veröffentlicht, doch die Nachrüstung von Leitlinien auf Hardware, die vor 2015 gebaut wurde, erfordert häufig Abschaltungen, die sich Anlagen kaum leisten können. [3]ISA Globale Cybersicherheitsallianz, "Top 20 sichere SPS-Programmierpraktiken jetzt verfügbar," isa.org RF IDEAS befürwortet externe Anmeldedaten-Lesegeräte, um logische Zugangskontrolle ohne Firmware-Aktualisierung zu überlagern, doch die physische Installationsarbeit unterbricht Produktionslinien. Der PLCHound-Algorithmus von Georgia Tech sucht nach statischen Anmeldedaten in Datenverkehrsströmen, doch Erkennung bedeutet keine Behebung, wenn Hardware keine Root-of-Trust-Anker besitzt. Die schiere Größe der installierten Basis bedeutet, dass sich Ersatzzyklen über Jahrzehnte erstrecken und das adressierbare Segment für fortschrittliche Identitätsorchestrierung nach unten ziehen.

Inkompatibilität von Zertifikatsformaten zwischen Anbietern

Obwohl X.509 der De-facto-Zertifikatsstandard ist, implementieren Anbieter proprietäre Felderweiterungen, unterschiedliche Schlüssellängen und benutzerdefinierte Erneuerungshaken. Entrust warnt, dass die Integration heterogener Zertifizierungsstellen exponentiell komplexer wird, wenn Geräteflotten skalieren. Der SSL Store stellt fest, dass nicht aufeinander abgestimmte Vertrauensketten Betreiber häufig dazu zwingen, parallele PKI-Stacks zu betreiben oder auf unsichere manuelle Registrierung zurückzugreifen. GlobalSign prognostiziert 55,7 Milliarden Geräte, die bis 2025 Zertifikatsmanagement benötigen, und unterstreicht damit die Skalierungsdiskrepanz, mit der aktuelle Abstimmungswerkzeuge konfrontiert sind. Keyfactor und Unikie bieten eine Abstraktionsschicht an, um Edge-Zertifikate in einheitliche Dashboards zu integrieren, doch die Akzeptanz hängt von der Kooperation der Lieferanten ab. Ohne konzertierte Standardisierung steigen die Integrationskosten weiter und verlangsamen Multi-Anbieter-Rollouts.

Segmentanalyse

Nach Komponente: Lösungen verankern Unternehmensbereitstellungen

Lösungen hielten im Jahr 2024 einen Anteil von 62,75 % am IoT IAM Markt und bestätigen damit den Appetit der Unternehmen auf All-in-One-Plattformen, die Authentifizierung, Autorisierung und Gerätebereitstellung bündeln. Anbieter bereichern diese Suiten mit KI-gesteuerter Anomaliebewertung und Connector-Bibliotheken für Betriebstechnologieprotokolle, sodass Anlagen Mensch-Maschine-Schnittstellen und speicherprogrammierbare Steuerungen unter einem einzigen Richtlinienraster absichern können. Die IoT Identity Access Management Marktgröße im Bereich Dienstleistungen soll mit einem CAGR von 21,54 % wachsen, da Organisationen Konfiguration, Richtlinienanpassung und Incident Response an zertifizierte Partner auslagern. Professionelle Dienstleistungen gewinnen dort an Dynamik, wo Rückstände bei der Zertifikatserneuerung die Betriebszeit gefährden, während Managed Service Provider Identitätsorchestrierung in Konnektivitätsverträge integrieren. Mit zunehmender Zero-Trust-Reife wechseln viele Unternehmen von selbst zusammengestellten Lösungen zu abonnementbasierten Betriebszentren, die Compliance-Reporting garantieren.

Die Nachfrage nach Lösungen im IoT IAM Markt hält an, weil Regulierungsbehörden und Versicherer Nachweise integrierter Richtlinien-Engines gegenüber Ad-hoc-Toolchains bevorzugen. Plattform-Roadmaps betonen die Korrelation von Software-Stücklisten, automatisierte Risikobewertung und sofort einsatzbereite Unterstützung für SBOM-Aufnahme-APIs. Unterdessen spiegeln Dienstleistungserlöse die wachsende Qualifikationslücke wider; Beratungsunternehmen bündeln Bereitschaftsbewertungen, Brownfield-Erkennungsübungen und schrittweise Migrationspläne für veraltete SPS-Cluster. Telekommunikationsanbieter nutzen ihren Netzwerkvorteil, um Overlay-Identitätsüberwachung weiterzuverkaufen und Bandbreitenverträge in wiederkehrende Sicherheitspakete umzuwandeln.

Nach Bereitstellungsmodus: Cloud-Dominanz trifft auf hybride Innovation

Cloud-Optionen machten im Jahr 2024 70,54 % der Bereitstellungen aus und bestätigen damit die betriebliche Attraktivität sofortiger Elastizität, eingebauter Redundanz und nutzungsbasierter Kostenstrukturen. Mandantenfähige Steuerungsebenen übertragen Richtlinienaktualisierungen nahezu in Echtzeit an Millionen von Endpunkten – eine Fähigkeit, die On-Premise-Stacks ohne erhebliche Investitionsausgaben nicht erreichen können. Das hybride Modell prognostiziert jedoch einen CAGR von 22,67 % bis 2030, da Fabriken lokale Durchsetzungsknoten benötigen, um Determinismus und Luftspalt-Isolierung aufrechtzuerhalten. Die IoT IAM Marktgröße im Zusammenhang mit hybriden Rollouts wächst, da Sicherheitsarchitekten Cloud-Dashboards über Edge-Appliances einsetzen, die den Datenverkehr auch bei WAN-Unterbrechungen weiterhin autorisieren.

Edge-Knoten hosten lokale Richtlinien-Caches, Zertifizierungsstellen und Mikrosegmentierungs-Engines und replizieren dann den Zustand in die Cloud für Analysen und Governance. In Chips eingebettete sichere Elemente verwischen die Grenze weiter, indem sie Root-of-Trust auf das Geräte-Silizium verlagern und gleichzeitig Telemetrie an SaaS-Portale streamen, was Trends im IoT Identity Access Management Markt verstärkt. On-Premise-Installationen bleiben in der Verteidigung, im Energiesektor und in streng regulierten Versorgungsunternehmen bestehen, die Datensouveränitätsregeln einhalten müssen. Selbst hier manifestiert sich die Anziehungskraft der Cloud durch Private-Cloud-Instanziierungen von zuvor appliance-gebundener Software.

Nach Unternehmensgröße: Führungsrolle der Großunternehmen weicht der Beschleunigung bei kleinen und mittleren Unternehmen

Großunternehmen kontrollierten im Jahr 2024 58,43 % der Ausgaben, da sie über die Integrationskapazität verfügten, um Identität in weitläufige Steuerungsnetzwerke nachzurüsten. Ihre Budgets decken Red-Team-Übungen, Zertifikatsautomatisierung und Zero-Trust-Machbarkeitsnachweise an globalen Standorten ab. Dennoch verzeichnen kleine und mittlere Unternehmen einen CAGR von 21,96 %, was den demokratisierten Zugang zu Funktionen auf Unternehmensebene über Freemium-SaaS-Stufen und Telekommunikationspakete signalisiert. Managed-Service-Abonnements senken die Vorabkosten, während nutzungsbasierte Lizenzierung mit variablen Produktionsplänen übereinstimmt. Die IoT IAM Marktgröße, die kleinen und mittleren Unternehmen zuzurechnen ist, steigt stark an, sobald Konnektivitätsanbieter Datentarife mit eingebetteter Zertifikatsrotation und Compliance-Dashboards zusammenführen.

Forschungen unter produzierenden kleinen und mittleren Unternehmen in den USA zeigen, dass der Return on Investment sicherer industrieller IoT-Projekte den anfänglichen Aufwand übersteigt und IAM von einem Kostenfaktor zu einem Gewinnhebel macht, was die Einführung im IoT Identity Access Management Markt fördert. Öffentliche Fördermittel und Branchencluster subventionieren Pilotprojekte, während Branchenverbände Leitfäden mit Muster-Risikobewertungen veröffentlichen. Infolgedessen verzögern kleinere Unternehmen Bereitstellungen nicht mehr aufgrund von Komplexität; stattdessen verhandeln sie ergebnisbasierte Verträge, die das Restrisiko auf Dienstleister übertragen.

Nach Branchenvertikale: Reife der Fertigung treibt Innovation im Gesundheitswesen voran

Die Fertigung erfasste im Jahr 2024 24,64 % des IoT Identity Access Management Marktanteils, gestützt durch umfangreiche Zero-Trust-Rollouts in speicherprogrammierbaren Steuerungen. Maschinenbauer integrieren sicheres Booten, signierte Firmware und Identitäts-Broker in neue Gerätegenerationen und ermöglichen so eine kontinuierliche Attestierung während der Produktionsschichten. Das Gesundheitswesen übertrifft jeden anderen Sektor mit einem CAGR von 24,01 %, da die FDA nun eine Vorab-Cybersicherheitsdokumentation verlangt, die auf robuster Geräteauthentifizierung basiert. Die IoT IAM Marktgröße für Medizingeräte wächst daher, da OEMs gegenseitiges TLS, signierte SBOMs und Fernwiderruf-Hooks in Infusionspumpen und Bildgebungsscanner einweben.

Energieversorger setzen IAM ein, um intelligente Zähler und Umspannwerksgeräte zu schützen, während Logistikflotten rollenbasierte APIs für Telematikboxen einsetzen und sicherstellen, dass Fahrer nur auf fahrzeugspezifische Daten zugreifen. Die Einführung im Smart-Home-Bereich steigt unter dem Matter-Framework, das grundlegende Verschlüsselung und Passkey-Unterstützung für jedes zertifizierte Gerät vorschreibt. Vertikale Anwendungsfälle konvergieren auf einem gemeinsamen Motiv: Jedes Asset einer einzigartigen, unveränderlichen Identität zuzuordnen und dann in Echtzeit minimale Rechte durchzusetzen.

Geografische Analyse

Im Jahr 2024 entfielen 38,54 % des IoT Identity Access Management Marktumsatzes auf Nordamerika, gestützt durch ausgereifte Zero-Trust-Positionen, NIST-Leitlinien und günstige Versicherungsrabatte für verifizierte Identitäts-Frameworks. Unternehmen in den Vereinigten Staaten kombinieren typischerweise Cloud-IAM-Back-Ends mit industriellen On-Premise-Gateways, und föderale Beschaffungsklauseln entfachen eine kontinuierliche Nachfrage in der Verteidigung und im Gesundheitswesen. Die Region beherbergt auch die meisten risikokapitalfinanzierten Disruptoren, was die Funktionsentwicklung und Fusionen und Übernahmen beschleunigt.

Der asiatisch-pazifische Raum weist den steilsten CAGR von 24,65 % auf, da japanische Konzerne KDDI und NEC Telekommunikations-Backbone-Assets mit Cybersicherheitsplattformen kombinieren, um Lieferketten zu schützen. Regierungsprogramme wie Japans JC-STAR-Kennzeichnungssystem kennzeichnen die Cybersicherheitsposition von Verbraucher-IoT und lenken Käufer zu zertifizierten identitätsreichen Geräten, was den IoT Identity Access Management Markt weiter stärkt. Chinas Ausbau von AIoT-Lösungen für die Osaka Expo 2025 demonstriert das Engagement der Region für die Integration von maschinellem Lernen mit eingebetteter Sicherheit. Indische Hersteller beeilen sich, Anlagen im Rahmen von Industrie-4.0-Subventionen nachzurüsten, und nutzen dabei lokale Systemintegratoren, die Konnektivität und Zertifikatsrotation bündeln.

Europa verzeichnet stetige Zuwächse, die in der regulatorischen Harmonisierung unter dem Cyberresilienzakt verankert sind, der SBOM und Schwachstellenoffenlegung verbindlich macht und das Wachstum im IoT IAM Markt unterstützt. Industriezentren in Deutschland und den nordischen Ländern betonen die Ausrichtung an IEC 62443, was zu vorhersehbaren IAM-Rollouts führt. Unterdessen profitieren der Nahe Osten und Afrika von Greenfield-Infrastrukturen und setzen 5G-fähige Smart Cities ein, in denen Identitätsprotokolle von Anfang an integriert sind. Lateinamerika profitiert von multilateraler Finanzierung, die Cybersicherheitsmeilensteine vorschreibt, doch begrenztes Fachpersonal für Betriebstechnologie-Sicherheit dämpft die Einführungskurven. Insgesamt unterstreichen regionale Muster, dass Politik, Telekommunikationsstrategie und Fertigungsreife gemeinsam die IAM-Durchdringung steuern.

Wettbewerbslandschaft

Der Marktplatz im IoT Identity Access Management Markt bleibt unkonzentriert; kein Anbieter überschreitet einen einstelligen Marktanteil, was spezialisierten Nischenanbietern Raum gibt. Xage Security hat sich mit Darktrace zusammengetan, um Zero-Trust-Gateways und KI-Anomalieerkennung zu verbinden und kritische Infrastrukturbetreiber anzusprechen, die eine wartungsarme Abstimmung benötigen. DigiCerts Device Trust Manager erstreckt die Zertifikatsausstellung vom Fabrikboden bis zur Außerbetriebnahme und verbindet Compliance mit EU- und US-amerikanischen Medizinvorschriften. Die Plattformdifferenzierung stützt sich auf integrierte SBOM-Analysen, Post-Quanten-Kryptografie-Bereitschaft und sichere Elemente auf Chip-Ebene.

Strategische Übernahmen beschleunigen die Erweiterung von Fähigkeiten im IoT IAM Markt. Armis erwarb Silk Security für 150 Millionen USD, um Risikopriorisierungsalgorithmen in seine asset-zentrierte Plattform zu integrieren und in den Bereich der Berichterstattung auf Vorstandsebene aufzusteigen. Microsoft übernahm zuvor CyberX, um Azure-IoT-Sicherheitsstacks zu stärken – ein Vorläufer seines breiteren Zero-Trust-Ökosystems. SEALSQ baut eine Pipeline von 93 Millionen USD für quantensichere Mikrocontroller auf und setzt darauf, dass Regulierungsbehörden vor Ende des Jahrzehnts Krypto-Agilität vorschreiben werden.

Netzbetreiber nutzen ihren einzigartigen Vantage-Punkt: Aeris liefert IoT Watchtower als In-Band-Sicherheitsfilter, während Verizon 5G-Slices mit Identitätspositionen verknüpft. Cloud-native Anbieter erweitern Secure Access Service Edge (SASE) auf Betriebstechnologie; Cato Networks' erstes SASE-natives IoT-Modul exemplifiziert diesen Trend. Im Zeitraum 2025–2030 werden erfolgreiche Anbieter wahrscheinlich Hardware-Vertrauensanker mit SaaS-Richtlinienorchestrierung kombinieren, unterstützt durch Analyse-Pipelines, die in der Lage sind, SBOM-Erkenntnisse in Minuten kompensierende Kontrollen zuzuordnen.

IoT Identity Access Management Branchenführer

-

Amazon Web Services, Inc.

-

Microsoft Corporation

-

International Business Machines Corporation

-

Oracle Corporation

-

Cisco Systems, Inc.

- *Haftungsausschluss: Hauptakteure in keiner bestimmten Reihenfolge sortiert

Jüngste Branchenentwicklungen

- Juli 2025: Nozomi Networks lieferte den ersten eingebetteten Sicherheitssensor für industrielle speicherprogrammierbare Steuerungen und fügte KI-Anomalieerkennung auf der Steuerungsebene hinzu.

- Mai 2025: KDDI und NEC starteten ein gemeinsames Cybersicherheitsunternehmen zum Schutz kritischer japanischer Infrastrukturen und Lieferketten.

- März 2025: G+D und AWS vertieften die Zusammenarbeit bei cloudbasierten eSIM-Angeboten und stärkten die Identitätsbereitstellungsfähigkeiten für massives IoT.

- März 2025: Honeywell und Verizon Business integrierten Verizon 5G in Honeywell-Intelligente-Zähler, um Fernzugriff und verbesserte Netzstabilität zu ermöglichen.

Globaler IoT Identity Access Management Marktbericht – Umfang

| Lösungen |

| Dienstleistungen |

| Cloud |

| On-Premise |

| Hybrid |

| Großunternehmen |

| Kleine und mittlere Unternehmen (KMU) |

| Fertigung |

| Gesundheitswesen |

| Energie und Versorgung |

| Transport und Logistik |

| Smart Home und Unterhaltungselektronik |

| Regierung und Verteidigung |

| Sonstige Branchenvertikalen |

| Nordamerika | Vereinigte Staaten | |

| Kanada | ||

| Mexiko | ||

| Europa | Deutschland | |

| Vereinigtes Königreich | ||

| Frankreich | ||

| Italien | ||

| Spanien | ||

| Russland | ||

| Übriges Europa | ||

| Asiatisch-pazifischer Raum | China | |

| Japan | ||

| Indien | ||

| Südkorea | ||

| Australien | ||

| Übriger asiatisch-pazifischer Raum | ||

| Naher Osten und Afrika | Naher Osten | Vereinigte Arabische Emirate |

| Saudi-Arabien | ||

| Türkei | ||

| Übriger Naher Osten | ||

| Afrika | Südafrika | |

| Nigeria | ||

| Übriges Afrika | ||

| Südamerika | Brasilien | |

| Argentinien | ||

| Übriges Südamerika | ||

| Nach Komponente | Lösungen | ||

| Dienstleistungen | |||

| Nach Bereitstellungsmodus | Cloud | ||

| On-Premise | |||

| Hybrid | |||

| Nach Unternehmensgröße | Großunternehmen | ||

| Kleine und mittlere Unternehmen (KMU) | |||

| Nach Branchenvertikale | Fertigung | ||

| Gesundheitswesen | |||

| Energie und Versorgung | |||

| Transport und Logistik | |||

| Smart Home und Unterhaltungselektronik | |||

| Regierung und Verteidigung | |||

| Sonstige Branchenvertikalen | |||

| Nach Geografie | Nordamerika | Vereinigte Staaten | |

| Kanada | |||

| Mexiko | |||

| Europa | Deutschland | ||

| Vereinigtes Königreich | |||

| Frankreich | |||

| Italien | |||

| Spanien | |||

| Russland | |||

| Übriges Europa | |||

| Asiatisch-pazifischer Raum | China | ||

| Japan | |||

| Indien | |||

| Südkorea | |||

| Australien | |||

| Übriger asiatisch-pazifischer Raum | |||

| Naher Osten und Afrika | Naher Osten | Vereinigte Arabische Emirate | |

| Saudi-Arabien | |||

| Türkei | |||

| Übriger Naher Osten | |||

| Afrika | Südafrika | ||

| Nigeria | |||

| Übriges Afrika | |||

| Südamerika | Brasilien | ||

| Argentinien | |||

| Übriges Südamerika | |||

Im Bericht beantwortete Schlüsselfragen

Was treibt das schnelle Wachstum des IoT Identity Access Management Marktes an?

Verbindliche SBOM-Vorschriften, die Einführung von Zero-Trust in industriellen Umgebungen und verwaltete IoT-Sicherheits-als-Dienstleistungs-Pakete von Telekommunikationsanbietern beschleunigen die Ausgaben und erzeugen einen CAGR von 20,97 % bis 2030.

Welches Bereitstellungsmodell dominiert heute den IoT Identity Access Management Markt?

Die Cloud macht 70,54 % der Bereitstellungen aus, dank Skalierbarkeit und geringerer Investitionsausgaben, obwohl hybride Architekturen mit einem CAGR von 22,67 % wachsen, da Fabriken lokale Durchsetzung anstreben.

Warum ist das Gesundheitswesen die am schnellsten wachsende Branchenvertikale?

Die Cybersicherheitsleitlinien der FDA verlangen nun Geräteauthentifizierung und SBOM-Einreichung, was die IAM-Ausgaben im Gesundheitswesen auf einen CAGR von 24,01 % treibt.

Wie wirken sich Cyberversicherungsprämien auf die IAM-Einführung aus?

Versicherer verlangen zunehmend dokumentierte Identitätskontrollen; Unternehmen, die diese erfüllen, sichern sich niedrigere Prämien und machen IAM-Investitionen finanziell attraktiv.

Welche Rolle spielen Telekommunikationsanbieter im IoT IAM Ökosystem?

Betreiber bündeln verwaltete Identitätsdienste mit Konnektivität, exemplarisch durch Verizons Sensor Insights und Aeris' IoT Watchtower, und ermöglichen kleinen und mittleren Unternehmen eine schnelle Bereitstellung sicherer IoT-Lösungen.

Sind veraltete speicherprogrammierbare Steuerungen ein Hindernis für IoT IAM Rollouts?

Ja; fest codierte Anmeldedaten in älteren speicherprogrammierbaren Steuerungen schaffen Schwachstellen und verlangsamen die Modernisierung, was den prognostizierten CAGR um bis zu 2,1 % reduziert.

Seite zuletzt aktualisiert am: