Marktgröße und Marktanteil im Bereich Insider-Bedrohungsmanagement

Marktanalyse zum Insider-Bedrohungsmanagement von Mordor Intelligence

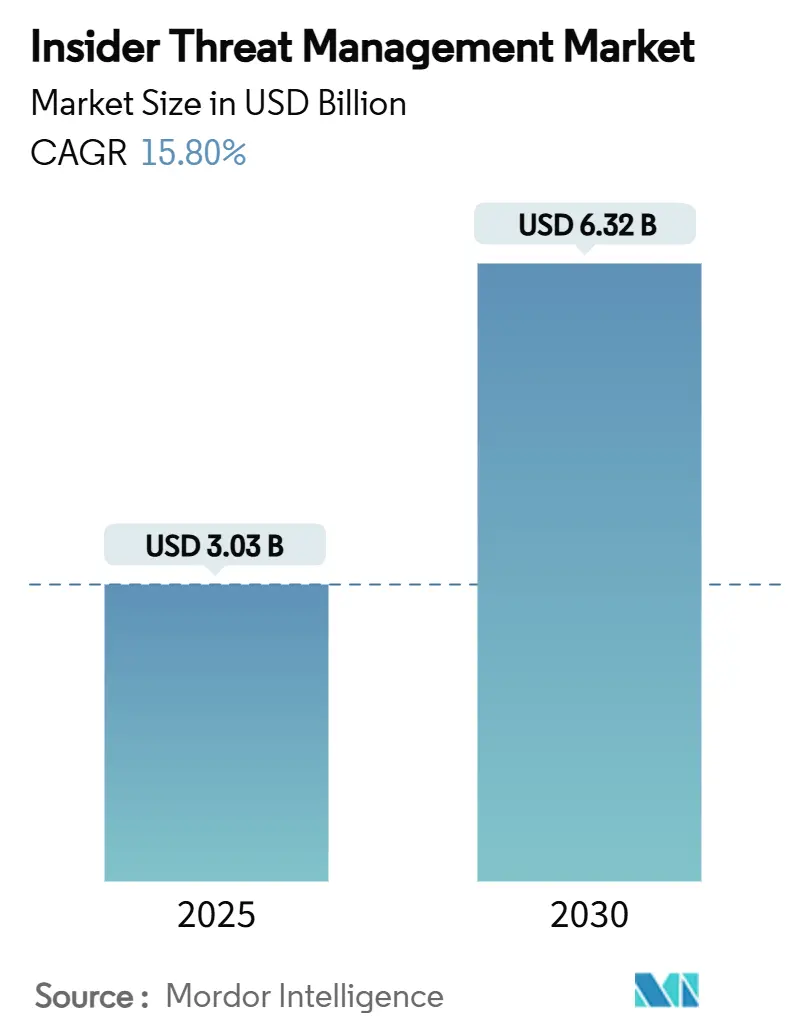

Die Marktgröße für Insider-Bedrohungsmanagement wird im Jahr 2025 auf 3,03 Milliarden USD geschätzt und soll bis 2030 einen Wert von 6,32 Milliarden USD erreichen, bei einer CAGR von 15,80 % während des Prognosezeitraums (2025–2030). Die Nachfrage beschleunigt sich, da Unternehmen erkennen, dass perimeterbasierte Abwehrmaßnahmen Missbrauch von Anmeldedaten, Datenexfiltration und Sabotage durch vertrauenswürdige Benutzer nicht verhindern können. Das Wachstum wird durch strenge Datenschutzgesetze, ein verstärktes Risikobewusstsein auf Vorstandsebene und steigende Anforderungen der Cyberversicherungen an benutzerzentrierte Kontrollen gestützt. Investitionen in KI-basierte Verhaltensanalysen steigern die Erkennungsgenauigkeit und reduzieren gleichzeitig die Arbeitsbelastung der Analysten. Risikokapitalfinanzierungen und Zero-Trust-Mandate des öffentlichen Sektors erweitern den Markt für Insider-Bedrohungsmanagement zusätzlich, indem sie die Einführung über stark regulierte Sektoren hinaus ausweiten.

Wichtigste Erkenntnisse des Berichts

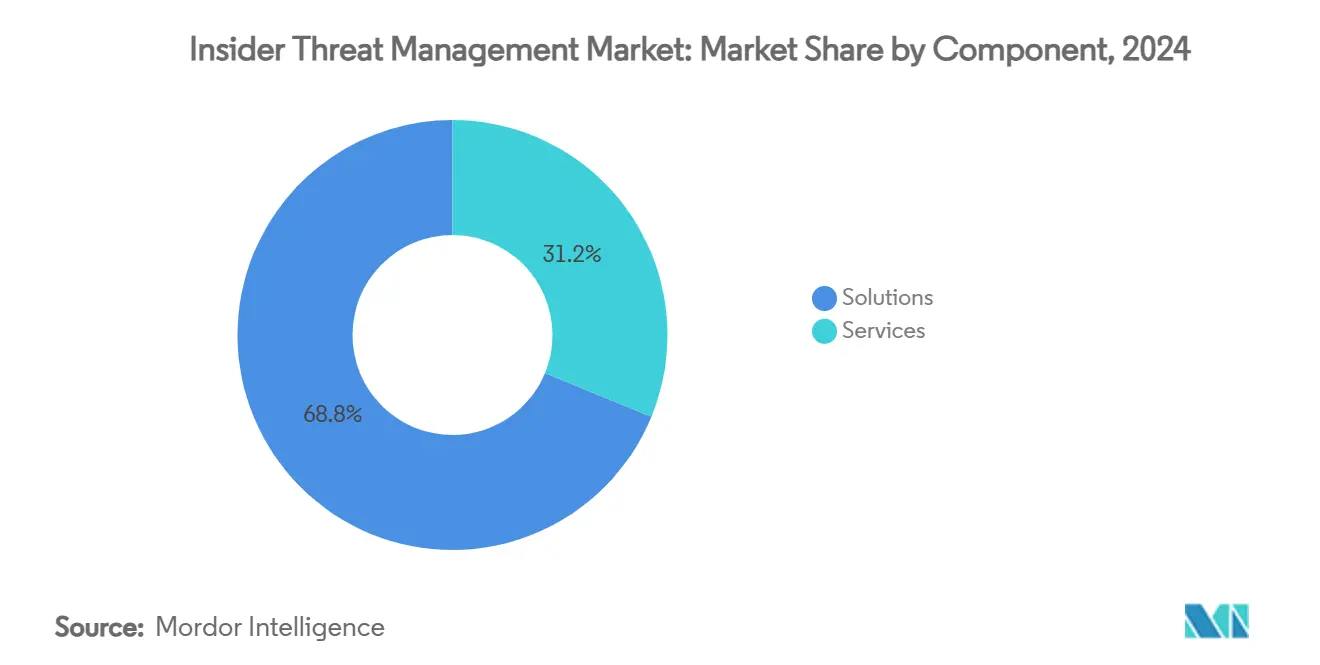

- Nach Komponente entfielen im Jahr 2024 68,8 % des Marktanteils im Bereich Insider-Bedrohungsmanagement auf Lösungen, während Dienstleistungen bis 2030 mit einer CAGR von 17,6 % wachsen.

- Nach Bereitstellungsmodus erfasste die Cloud im Jahr 2024 71,7 % der Marktgröße im Bereich Insider-Bedrohungsmanagement und soll bis 2030 mit einer CAGR von 16,5 % wachsen.

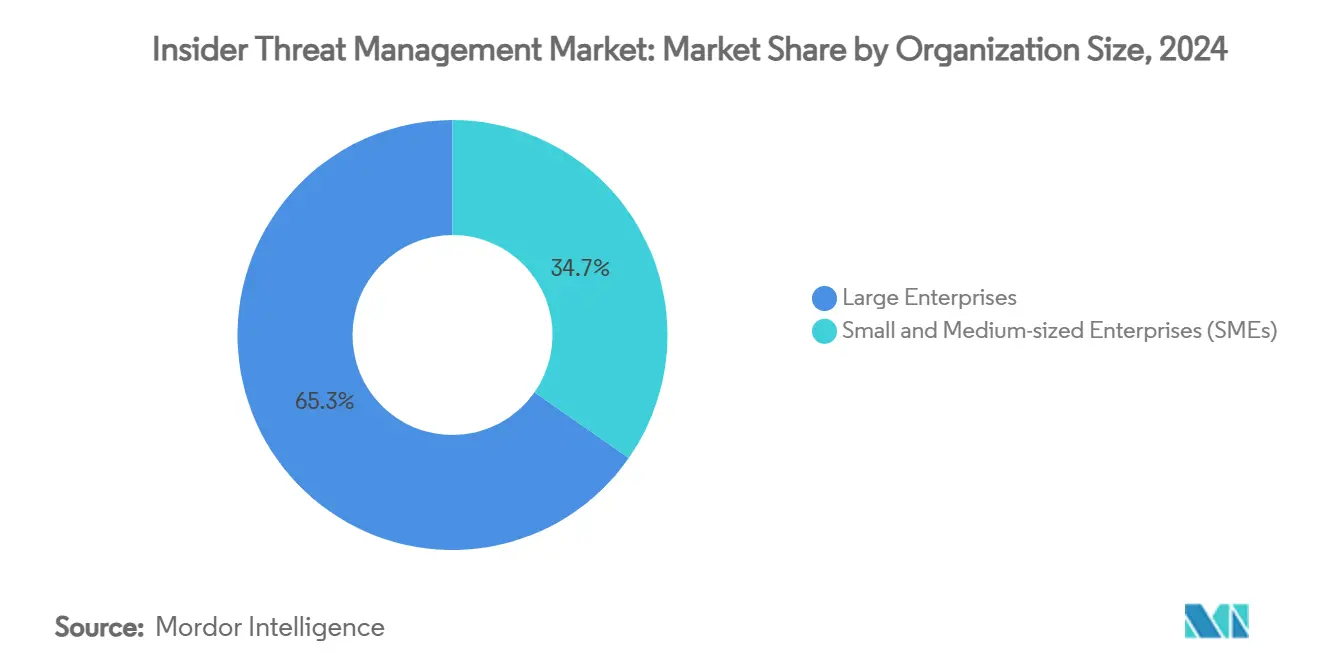

- Nach Unternehmensgröße hielten Großunternehmen im Jahr 2024 einen Umsatzanteil von 65,3 % an der Marktgröße im Bereich Insider-Bedrohungsmanagement, während kleine und mittelständische Unternehmen im Prognosezeitraum mit einer CAGR von 17,8 % expandieren.

- Nach Endnutzerbranche führte BFSI mit einem Marktanteil von 29,1 % an der Marktgröße im Bereich Insider-Bedrohungsmanagement im Jahr 2024; für Gesundheitswesen und Biowissenschaften wird die höchste CAGR von 16,9 % bis 2030 prognostiziert.

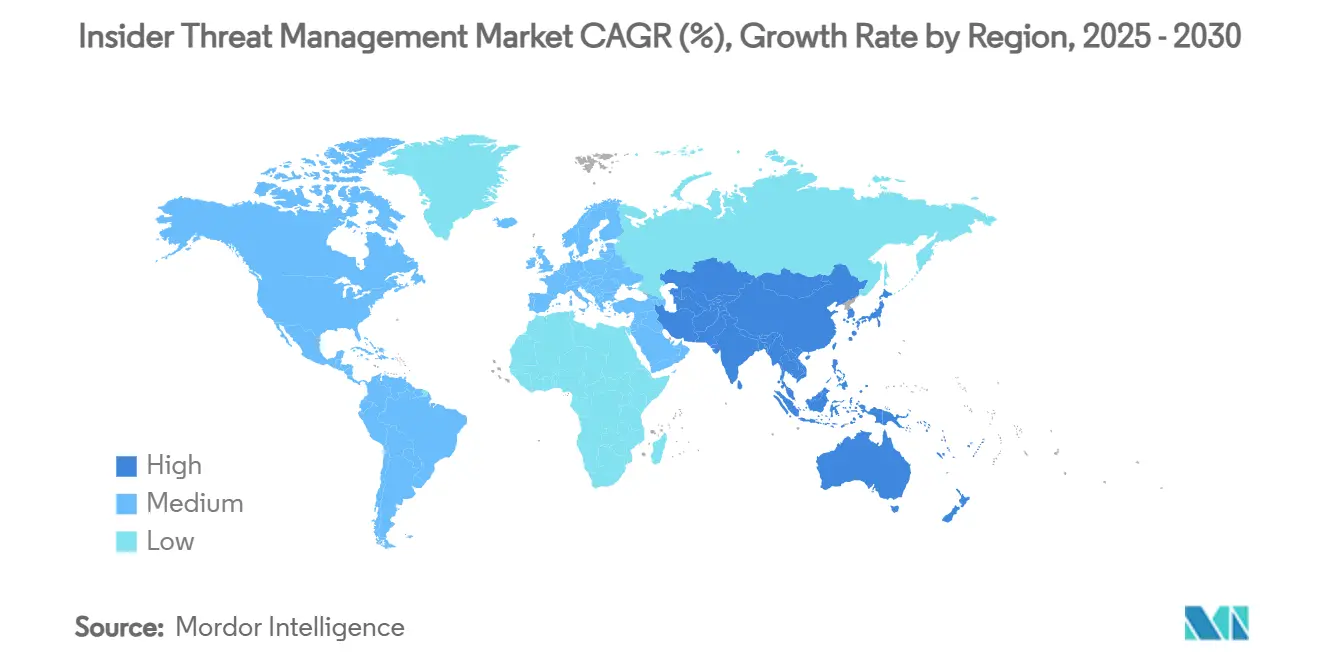

- Nach Geografie dominierte Nordamerika mit 38,2 % der Einnahmen im Jahr 2024, während für den asiatisch-pazifischen Raum bis 2030 eine CAGR von 17,1 % erwartet wird.

Globale Markttrends und Erkenntnisse zum Insider-Bedrohungsmanagement

Analyse der Treiberwirkung

| Treiber | (~) % Auswirkung auf die CAGR-Prognose | Geografische Relevanz | Zeithorizont der Auswirkung |

|---|---|---|---|

| Ausweitung der Bedrohungsfläche durch die Explosion hybrider und remote Arbeit | +3.2% | Global, mit Schwerpunkt in Nordamerika und Europa | Mittelfristig (2–4 Jahre) |

| Strenge Datenschutzbestimmungen (DSGVO, CCPA, DPDP-Gesetz Indien) treiben Compliance-Ausgaben an | +2.8% | Global, mit früher Einführung in der EU, Nordamerika und Indien | Langfristig (≥ 4 Jahre) |

| Zunehmende Cloud- und SaaS-Nutzung erfordert Transparenz von innen nach außen | +2.5% | Global, angeführt von Nordamerika, Ausweitung auf den asiatisch-pazifischen Raum | Kurzfristig (≤ 2 Jahre) |

| KI-gestützte Verhaltensanalysen verbessern die Erkennungsgenauigkeit | +2.1% | Kernregionen Nordamerika und EU, Ausbreitung in den asiatisch-pazifischen Raum | Mittelfristig (2–4 Jahre) |

| Cyberversicherungs-Zeichnung schreibt nun Insider-Risikokontrollen vor | +1.8% | Nordamerika und Europa, aufkommend im asiatisch-pazifischen Raum | Mittelfristig (2–4 Jahre) |

| Anstieg der Risikokapitalfinanzierung für spezialisierte Insider-Risiko-Anbieter | +1.4% | Global, konzentriert in Nordamerika und Europa | Kurzfristig (≤ 2 Jahre) |

| Quelle: Mordor Intelligence | |||

Ausweitung der Bedrohungsfläche durch die Explosion hybrider und remote Arbeit

Die während der Pandemie entstandenen Arbeitsmuster haben langfristige hybride Arrangements normalisiert und hinterlassen Sicherheitsteams mit eingeschränktem Einblick in nicht verwaltete Geräte und Heimnetzwerke. Daten des Bundesermittlungsbüros zeigen seit 2022 einen starken Anstieg der mit Remote-Arbeit verbundenen Cyberkriminalität, wobei Insider-Vorfälle dem allgemeinen Anstieg folgen. Zero-Trust-Netzwerkzugang wird zum Standard für neue Remote-Verbindungen, und Verhaltenstelemetrie erstreckt sich nun auf Kollaborationssuiten und Dateisynchronisierungstools. Die durchschnittlichen Kosten von Datenschutzverletzungen im Zusammenhang mit Remote-Arbeit steigen, insbesondere im Gesundheitswesen, wo der externe Zugriff auf Patientenakten die Aufmerksamkeit des HIPAA auf sich zieht. [1]US-Ministerium für Gesundheit und Soziale Dienste, „Cybersicherheitsbulletin im Gesundheitswesen”, hhs.gov Infolgedessen wachsen die Investitionen in Analysen, die Benutzerbaselines unabhängig vom Standort erstellen, weiter an.

Strenge Datenschutzbestimmungen treiben Compliance-Ausgaben an

Die EU-Datenschutz-Grundverordnung, der California Consumer Privacy Act und das Digitale Personaldatenschutzgesetz Indiens verhängen hohe Bußgelder für den Missbrauch personenbezogener Daten. Unternehmen erhöhen daher ihre Datenschutzbudgets, um kontinuierliche Überwachung, Zugriffsverwaltung und Prüfpfade für Vorfälle zu finanzieren. Acht von zehn globalen Organisationen haben einen internen Datenschutzbeauftragten ernannt, um die Einhaltung der Vorschriften zu überwachen. Unternehmen ersetzen veraltete Lösungen durch identitätszentrierte Verhinderung von Datenverlust, die die Datenherkunft nachverfolgt. Multinationale Konzerne rechnen mit weiteren Ausgaben, da Länder in Lateinamerika, dem Nahen Osten und Südostasien ähnliche Gesetze entwerfen.

Zunehmende Cloud- und SaaS-Nutzung erfordert Transparenz von innen nach außen

Workloads in Microsoft 365, Salesforce, AWS und anderen SaaS-Plattformen speichern nun sensibles geistiges Eigentum außerhalb der Unternehmens-Firewall. Der Markt für Insider-Bedrohungsmanagement bevorzugt Cloud-Bereitstellungen wegen ihrer Elastizität, Echtzeit-Modelloptimierung und einheitlichen Telemetrie über mehrere Mandanten hinweg. Sicherheitsanbieter integrieren zunehmend Cloud-APIs, um Aktivitätsprotokolle zu erfassen und Anomalie-Scoring anzuwenden. Edge-Bereitstellungen, die lokale Verarbeitung mit Cloud-Inferenz kombinieren, helfen stark regulierten Unternehmen, Datensouveränitätsregeln einzuhalten und gleichzeitig von KI-Engines in hyperscale Clouds zu profitieren.

KI-gestützte Verhaltensanalysen verbessern die Erkennungsgenauigkeit

Modelle des maschinellen Lernens bewerten Tastenanschläge, Dateibewegungen und Stimmungen in Benutzerkommunikationen, um subtile Abweichungen früher zu erkennen, als es Regelwerke können. Führende Plattformen berichten von einer Erkennungsgenauigkeit von 94,7 % und 38 % weniger Fehlalarmen nach der Einführung adaptiver Modelle. [2]DTEX Systems, „Pressemitteilung zur Einführung von AI³”, dtexsystems.com Generative KI fasst nun Ereignisse für die Überprüfung durch Analysten zusammen und schlägt Abhilfemaßnahmen vor, wodurch die mittlere Zeit bis zur Lösung verkürzt wird. Kleine Unternehmen erhalten Zugang zu diesen Funktionen über nutzungsbasierte Angebote, was den adressierbaren Markt für Insider-Bedrohungsmanagement erweitert.

Analyse der Hemmnisse

| Hemmnis | (~) % Auswirkung auf die CAGR-Prognose | Geografische Relevanz | Zeithorizont der Auswirkung |

|---|---|---|---|

| Akuter Mangel an Cybersicherheitsfachkräften beeinträchtigt die Programmreife | -2.3% | Global, am stärksten in Nordamerika und Europa | Langfristig (≥ 4 Jahre) |

| Datenschutzbestimmungen schränken die Überwachungstiefe ein | -1.8% | EU und Kalifornien führend, globale Ausweitung | Mittelfristig (2–4 Jahre) |

| Budgetpriorisierung zugunsten von Perimeterschutz gegenüber Insider-Tools | -1.2% | Global, mit Schwerpunkt im kostenbewussten KMU-Segment | Kurzfristig (≤ 2 Jahre) |

| Überschneidungen zwischen SIEM und DLP verursachen Verwirrung bei Käufern | -0.9% | Nordamerika und Europa, reife Sicherheitsmärkte | Mittelfristig (2–4 Jahre) |

| Quelle: Mordor Intelligence | |||

Akuter Mangel an Cybersicherheitsfachkräften beeinträchtigt die Programmreife

Die globale Talentlücke soll im Jahr 2025 3,4 Millionen unbesetzte Stellen überschreiten. Spezialisierte Analysten, die Verhaltensdaten interpretieren und diskrete Untersuchungen leiten, sind besonders rar. Japanische Umfragen zeigen, dass drei Viertel der Unternehmen nicht in der Lage sind, ausreichend Personal zu rekrutieren, was die Nachfrage nach verwalteter Erkennung und Reaktion antreibt. Automatisierung erleichtert die Arbeitsbelastung, aber komplexe Fälle erfordern nach wie vor menschliches Urteilsvermögen, das KI noch nicht ersetzen kann.

Datenschutzbestimmungen schränken die Überwachungstiefe ein

Die DSGVO und ähnliche Gesetze erfordern Datensparsamkeit, Zweckbindung und Transparenz gegenüber Mitarbeitern. Unternehmen müssen granulare Überwachung mit rechtlichen und kulturellen Datenschutzerwartungen in Einklang bringen. Einige setzen auf datenschutzfreundliches föderiertes Lernen, um Muster zu analysieren, ohne rohe personenbezogene Daten zu zentralisieren, obwohl dies die Genauigkeit verringern kann. Compliance-Teams koordinieren sich daher eng mit der Sicherheitsabteilung, um verhältnismäßige Kontrollen zu entwickeln.

Segmentanalyse

Nach Komponente: Lösungen bilden das Marktfundament

Lösungen dominierten den Umsatz im Jahr 2024 mit einem Anteil von 68,8 % am Markt für Insider-Bedrohungsmanagement. Unternehmen schätzen Plattformen, die Benutzer- und Entitätsverhaltensanalysen, Insider-Risikobewertung und identitätszentrierte Verhinderung von Datenverlust in einer Konsole vereinen. Skalierbarkeit ist entscheidend; führende Tools verarbeiten täglich bis zu 10 Millionen Protokollereignisse und liefern nahezu in Echtzeit Warnmeldungen. Die Marktgröße für Dienstleistungen im Bereich Insider-Bedrohungsmanagement ist heute noch kleiner, wächst jedoch rasch, da Unternehmen ohne internes Fachwissen die 24/7-Überwachung auslagern. Anbieter von verwalteter Erkennung und Reaktion bündeln Verhaltensanalysen, rechtliche Beratung und HR-Koordination und füllen damit die wachsende Qualifikationslücke.

Nach Bereitstellungsmodus: Cloud-Dominanz beschleunigt sich

Cloud-Bereitstellungen erfassten im Jahr 2024 71,7 % des Umsatzes und werden On-Premise-Lösungen weiterhin mit einer CAGR von 16,5 % übertreffen. Dies spiegelt die Migration von geistigem Eigentum und regulierten Daten in SaaS sowie den Bedarf an elastischer Rechenleistung für das Training von KI-Modellen wider. Die dem On-Premise-Bereich zuzurechnende Marktgröße im Bereich Insider-Bedrohungsmanagement bleibt bei Verteidigungs- und kritischen Infrastrukturbetreibern, die an Souveränitätsregeln gebunden sind, stabil. Hybride Muster entstehen, bei denen Agenten Ereignisse lokal erfassen und Metadaten zur Korrelation an Cloud-Engines weiterleiten.

Nach Unternehmensgröße: KMU entwickeln sich zum Wachstumsmotor

Großunternehmen kontrollierten 65,3 % der Ausgaben im Jahr 2024, gestützt durch umfangreiche Budgets und komplexe Compliance-Anforderungen. Die Programmreife ist hoch; mehrere Fortune-500-Unternehmen knüpfen die Vergütung von Führungskräften nun an Insider-Risikokennzahlen. Dennoch sind KMU die am schnellsten wachsende Gruppe mit einer CAGR von 17,8 %. Verbrauchsbasierte Lizenzen und vereinfachte Dashboards ermöglichen es Unternehmen mit schlanken Teams, unternehmensgerechte Analysen in wenigen Tagen einzusetzen. Die Insider-Bedrohungsmanagement-Branche bietet nun vorkonfigurierte Playbooks für gängige KMU-Anwendungsfälle wie Datenzugriffe ausscheidender Mitarbeiter an.

Nach Endnutzerbranche: BFSI führt, Gesundheitswesen beschleunigt sich

BFSI behielt im Jahr 2024 einen Anteil von 29,1 % am Markt für Insider-Bedrohungsmanagement aufgrund hoher Transaktionsvolumina und strenger Prüfpflichten. Finanzunternehmen protokollieren jede privilegierte Aktion und suchen nach anomalen Geldbewegungen oder Zugriffen auf Kundendaten. Im Gegensatz dazu prognostiziert das Gesundheitswesen und die Biowissenschaften die stärkste CAGR von 16,9 %. Hochwertige Patientendaten und der Anstieg der Telemedizin schaffen einen fruchtbaren Boden für den Missbrauch von Anmeldedaten. Die Geräteverbreitung in Forschungslabors stellt ebenfalls Sichtbarkeitsherausforderungen dar, die durch benutzerzentrierte Analysen adressiert werden.

Geografische Analyse

Nordamerika erwirtschaftete im Jahr 2024 38,2 % der Einnahmen, gestützt durch die frühe Einführung von Verhaltensanalysen, eine proaktive Regulierungshaltung und Risikokapital, das die Produktinnovation beschleunigt. Bundesbehörden betreiben ausgereifte Insider-Programme, die private Branchenstandards beeinflussen, während Zero-Trust-Roadmaps technologische Benchmarks für Lieferanten setzen.

Europa folgt, geprägt durch die DSGVO-Durchsetzung, die eine kontinuierliche Überwachung und umfangreiche Prüfpfade vorschreibt. Anbieter betonen Privacy-by-Design und bieten flexible Datenmaskierungs- und lokale Verarbeitungsoptionen an, um den unterschiedlichen Anforderungen der Mitgliedstaaten gerecht zu werden.

Der asiatisch-pazifische Raum ist die am schnellsten wachsende regionale Chance mit einer CAGR von 17,1 %. Die japanische Regierung hebt Insider-Risiken unter ihren drei größten Cyberbedenken hervor und fördert Investitionen in Fertigung, Telekommunikation und Luft- und Raumfahrt. Parallel dazu steigern Organisationen in Indien, Australien und Singapur ihre Ausgaben, da neue Datenschutzgesetze in Kraft treten. Diese Kräfte stimulieren gemeinsam den Markt für Insider-Bedrohungsmanagement in der gesamten Region.

Wettbewerbslandschaft

Der Markt für Insider-Bedrohungsmanagement bleibt mäßig fragmentiert, obwohl die Konsolidierung zunimmt. Strategische Transaktionen wie die Übernahme von Protect AI durch Palo Alto Networks für 500 Millionen USD und das Angebot von Thoma Bravo in Höhe von 5,3 Milliarden USD für Darktrace vergrößern die Plattformbreite und verringern den Raum für eigenständige Anbieter. [3]Palo Alto Networks, „Ankündigung der Übernahme von Protect AI”, paloaltonetworks.com KI-Leistung ist das wichtigste Differenzierungsmerkmal: Die AI³-Engine von DTEX Systems reduziert Fehlalarme um 59 %, während sie täglich Dutzende von Millionen Ereignissen analysiert, was dem Unternehmen half, eine Wachstumsrunde von 50 Millionen USD von Alphabets CapitalG zu sichern. [4]DTEX Systems, „Pressemitteilung zur Einführung von AI³”, dtexsystems.com

Partnerschaften prägen ebenfalls die Positionierung. Die Allianz von Proofpoint mit Microsoft integriert Hooks zur Verhinderung von Datenverlust in Azure, und CyberArk integriert Telemetrie zu privilegierten Identitäten, um das Anomalie-Scoring zu bereichern. Anbieter erkunden quantensichere Verschlüsselungserkennung, Edge-Analysen für Betriebstechnologie und Stimmungsanalysen in Kollaborationstools.

Neue Marktteilnehmer konzentrieren sich auf generative KI-gesteuerte Triage und bieten verständliche Erklärungen von Risiken und automatisierte Richtlinienempfehlungen an. Die Finanzierungsdynamik deutet auf anhaltende Innovation hin, obwohl eine verstärkte Sorgfaltspflicht der Investoren weniger differenzierte Angebote auf die Probe stellen wird.

Marktführer im Bereich Insider-Bedrohungsmanagement

Dtex Systems Inc.

Proofpoint Inc.

Forcepoint LLC

Securonix Inc.

Varonis Systems Inc.

- *Haftungsausschluss: Hauptakteure in keiner bestimmten Reihenfolge sortiert

Aktuelle Branchenentwicklungen

- Juli 2025: DTEX Systems führte die AI³-Technologie ein, die generative KI einsetzt, um Insider-Risikountersuchungen zu beschleunigen.

- Mai 2025: Tenable übernahm Apex, um KI-gestützte Risikoanalysen für Insider-Bedrohungsanwendungsfälle auszubauen.

- Mai 2025: Impart Security schloss eine Series-A-Runde über 12 Millionen USD ab, um adaptive Erkennungsmodelle zu entwickeln.

- April 2025: Palo Alto Networks schloss die Übernahme von Protect AI für 500 Millionen USD ab und stärkte damit seinen Insider-Analyse-Stack.

- März 2025: Microsoft fügte Security Copilot 11 KI-Agenten hinzu und automatisierte damit die Phishing-Analyse und die Bearbeitung regulatorischer Warnmeldungen.

- März 2025: Proofpoint und Microsoft schlossen eine globale Allianz, um menschenzentrierte Sicherheitskontrollen in Microsoft 365 zu stärken.

Berichtsumfang des globalen Marktes für Insider-Bedrohungsmanagement

| Lösungen | Benutzer- und Entitätsverhaltensanalysen (UEBA) |

| Plattformen für Insider-Risikomanagement | |

| Benutzeraktivitätsüberwachung und Sitzungsaufzeichnung | |

| Identitätszentrierte Verhinderung von Datenverlust (IDLP) | |

| Dienstleistungen | Professionelle Dienstleistungen |

| Verwaltete Erkennung und Reaktion (MDR) für Insider-Risiken |

| Cloud |

| On-Premise |

| Großunternehmen |

| Kleine und mittelständische Unternehmen (KMU) |

| BFSI |

| Gesundheitswesen und Biowissenschaften |

| Fertigung und Industrie |

| Regierung und Verteidigung |

| Einzelhandel und E-Commerce |

| IT und Telekommunikation |

| Sonstige Endnutzerbranchen |

| Nordamerika | Vereinigte Staaten | |

| Kanada | ||

| Mexiko | ||

| Südamerika | Brasilien | |

| Argentinien | ||

| Chile | ||

| Übriges Südamerika | ||

| Europa | Deutschland | |

| Vereinigtes Königreich | ||

| Frankreich | ||

| Italien | ||

| Spanien | ||

| Übriges Europa | ||

| Asiatisch-pazifischer Raum | China | |

| Japan | ||

| Indien | ||

| Südkorea | ||

| Australien | ||

| Singapur | ||

| Malaysia | ||

| Übriger asiatisch-pazifischer Raum | ||

| Naher Osten und Afrika | Naher Osten | Saudi-Arabien |

| Vereinigte Arabische Emirate | ||

| Türkei | ||

| Übriger Naher Osten | ||

| Afrika | Südafrika | |

| Nigeria | ||

| Übriges Afrika | ||

| Nach Komponente | Lösungen | Benutzer- und Entitätsverhaltensanalysen (UEBA) | |

| Plattformen für Insider-Risikomanagement | |||

| Benutzeraktivitätsüberwachung und Sitzungsaufzeichnung | |||

| Identitätszentrierte Verhinderung von Datenverlust (IDLP) | |||

| Dienstleistungen | Professionelle Dienstleistungen | ||

| Verwaltete Erkennung und Reaktion (MDR) für Insider-Risiken | |||

| Nach Bereitstellungsmodus | Cloud | ||

| On-Premise | |||

| Nach Unternehmensgröße | Großunternehmen | ||

| Kleine und mittelständische Unternehmen (KMU) | |||

| Nach Endnutzerbranche | BFSI | ||

| Gesundheitswesen und Biowissenschaften | |||

| Fertigung und Industrie | |||

| Regierung und Verteidigung | |||

| Einzelhandel und E-Commerce | |||

| IT und Telekommunikation | |||

| Sonstige Endnutzerbranchen | |||

| Nach Geografie | Nordamerika | Vereinigte Staaten | |

| Kanada | |||

| Mexiko | |||

| Südamerika | Brasilien | ||

| Argentinien | |||

| Chile | |||

| Übriges Südamerika | |||

| Europa | Deutschland | ||

| Vereinigtes Königreich | |||

| Frankreich | |||

| Italien | |||

| Spanien | |||

| Übriges Europa | |||

| Asiatisch-pazifischer Raum | China | ||

| Japan | |||

| Indien | |||

| Südkorea | |||

| Australien | |||

| Singapur | |||

| Malaysia | |||

| Übriger asiatisch-pazifischer Raum | |||

| Naher Osten und Afrika | Naher Osten | Saudi-Arabien | |

| Vereinigte Arabische Emirate | |||

| Türkei | |||

| Übriger Naher Osten | |||

| Afrika | Südafrika | ||

| Nigeria | |||

| Übriges Afrika | |||

Im Bericht beantwortete Schlüsselfragen

Wie groß ist der aktuelle Markt für Insider-Bedrohungsmanagement?

Die Marktgröße für Insider-Bedrohungsmanagement beträgt im Jahr 2025 3,03 Milliarden USD und soll bis 2030 auf 6,32 Milliarden USD ansteigen.

Welches Bereitstellungsmodell wächst am schnellsten?

Cloud-basierte Lösungen expandieren mit einer CAGR von 16,5 % und spiegeln die Migration von Unternehmen zu SaaS und den Bedarf an elastischen KI-Analysen wider.

Warum ist BFSI die größte Endnutzerbranche?

Strenge Finanzvorschriften und hohe Transaktionsvolumina veranlassen BFSI-Organisationen, Verhaltensüberwachung zu priorisieren, was dem Sektor im Jahr 2024 einen Marktanteil von 29,1 % einbrachte.

Wie wirken sich Datenschutzgesetze auf die Einführung aus?

Vorschriften wie die DSGVO erfordern robuste Prüfpfade, schränken jedoch übermäßige Überwachung ein, was Anbieter dazu veranlasst, datenschutzfreundliche Analysen zu entwickeln, die sowohl Compliance als auch Sicherheit gerecht werden.

Welche Rolle spielt KI im Insider-Bedrohungsmanagement?

KI verbessert die Erkennungsgenauigkeit auf ca. 95 %, reduziert Fehlalarme, automatisiert die Triage und hilft Unternehmen, den Mangel an Cybersicherheitspersonal zu überwinden.

Welche Region bietet das höchste Wachstumspotenzial?

Für den asiatisch-pazifischen Raum wird eine CAGR von 17,1 % prognostiziert, da Länder ihre Datenschutzvorschriften verschärfen und in Zero-Trust-Architekturen investieren.

Seite zuletzt aktualisiert am: