Tamanho e Participação do Mercado de Threat Hunting

Análise do Mercado de Threat Hunting por Mordor Intelligence

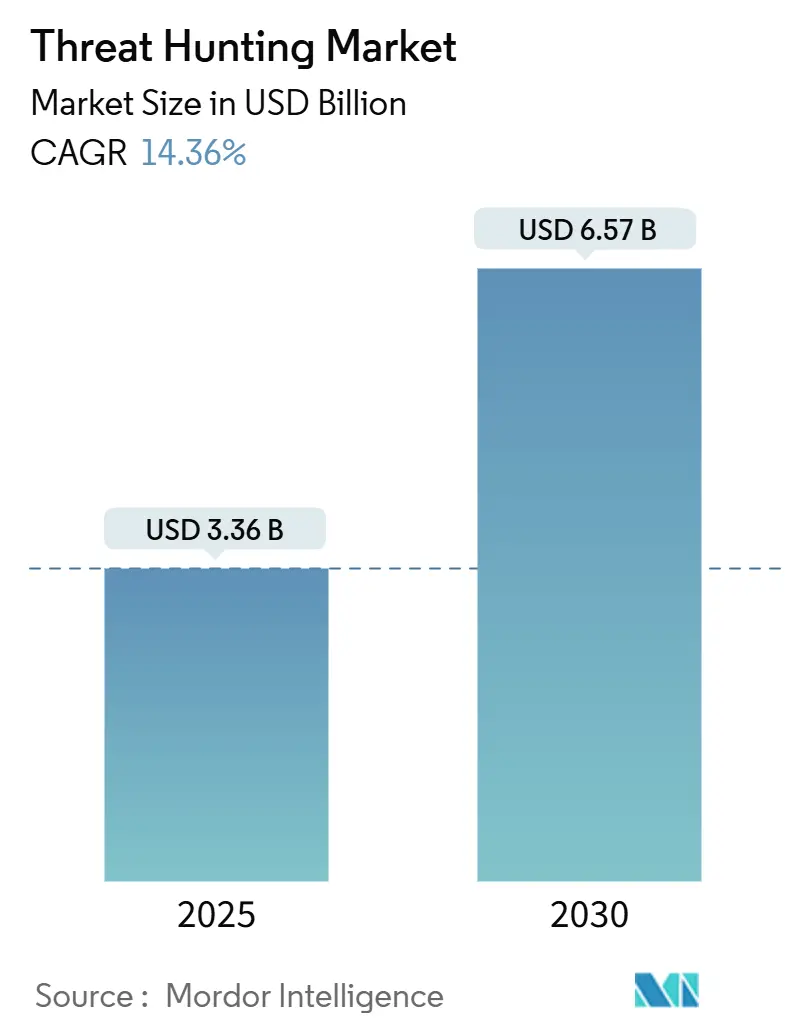

O tamanho do mercado de threat hunting foi de USD 3,36 bilhões em 2025 e está previsto para subir a USD 6,57 bilhões até 2030, avançando a um CAGR de 14,36% durante o período. As empresas estão realocando orçamentos de defesas reativas para a descoberta proativa de ameaças, à medida que adversários habilitados por IA generativa, superfícies de ataque em nuvem em expansão e regulamentações rigorosas aumentam a exposição ao risco. As entidades financeiras enfrentam novas regras, como o Regulamento de Resiliência Operacional Digital da UE, motivando maiores gastos em monitoramento contínuo e resposta a incidentes. Ao mesmo tempo, ataques em larga escala à cadeia de suprimentos e malwares polimórficos estão corroendo a confiança na detecção baseada em assinaturas, incentivando a adoção de análises orientadas por IA. As estratégias dos fornecedores agora giram em torno da unificação de SIEM e XDR em plataformas únicas para reduzir a proliferação de ferramentas, enquanto provedores de detecção gerenciada preenchem lacunas de mão de obra oferecendo expertise de hunting completa. Fusões como Cisco–Splunk e Palo Alto Networks–QRadar indicam uma corrida para controlar a pilha de operações de segurança de próxima geração.

Principais Conclusões do Relatório

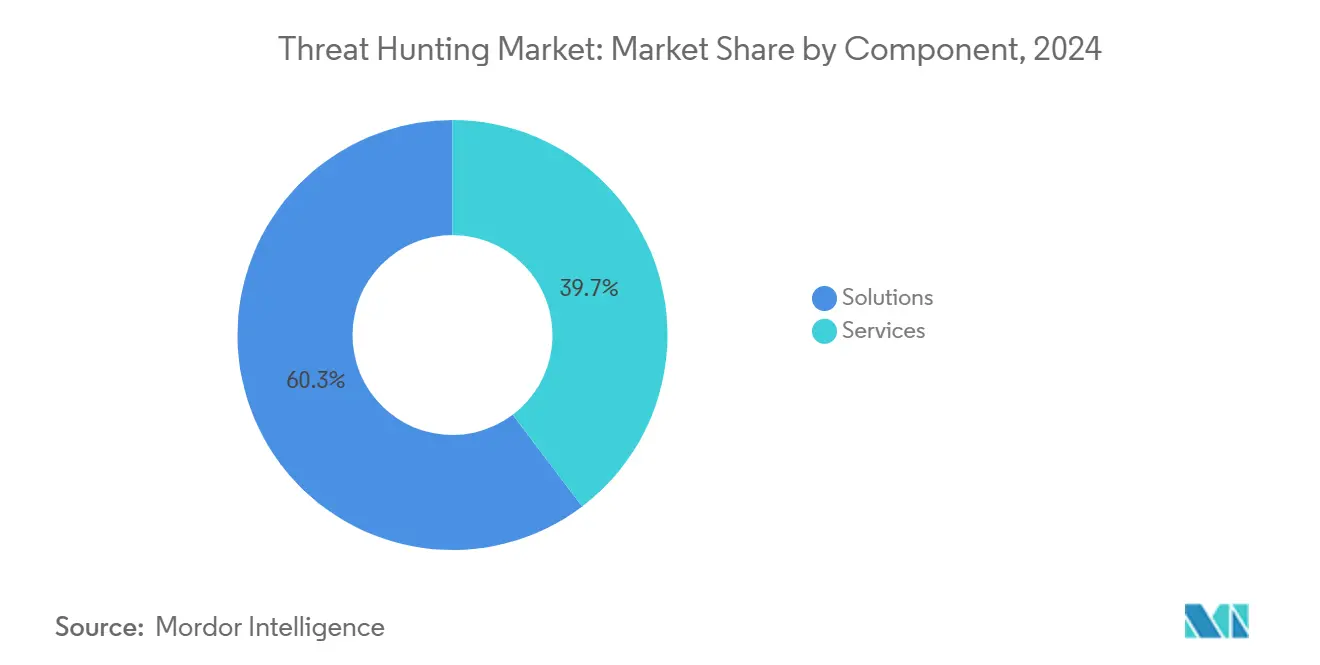

- Por componente, as soluções detinham 60,3% da participação do mercado de threat hunting em 2024, enquanto os serviços estão projetados para expandir a um CAGR de 15,5% até 2030.

- Por modo de implantação, a nuvem representou 54,5% do tamanho do mercado de threat hunting em 2024 e está prevista para crescer a um CAGR de 15,8% até 2030.

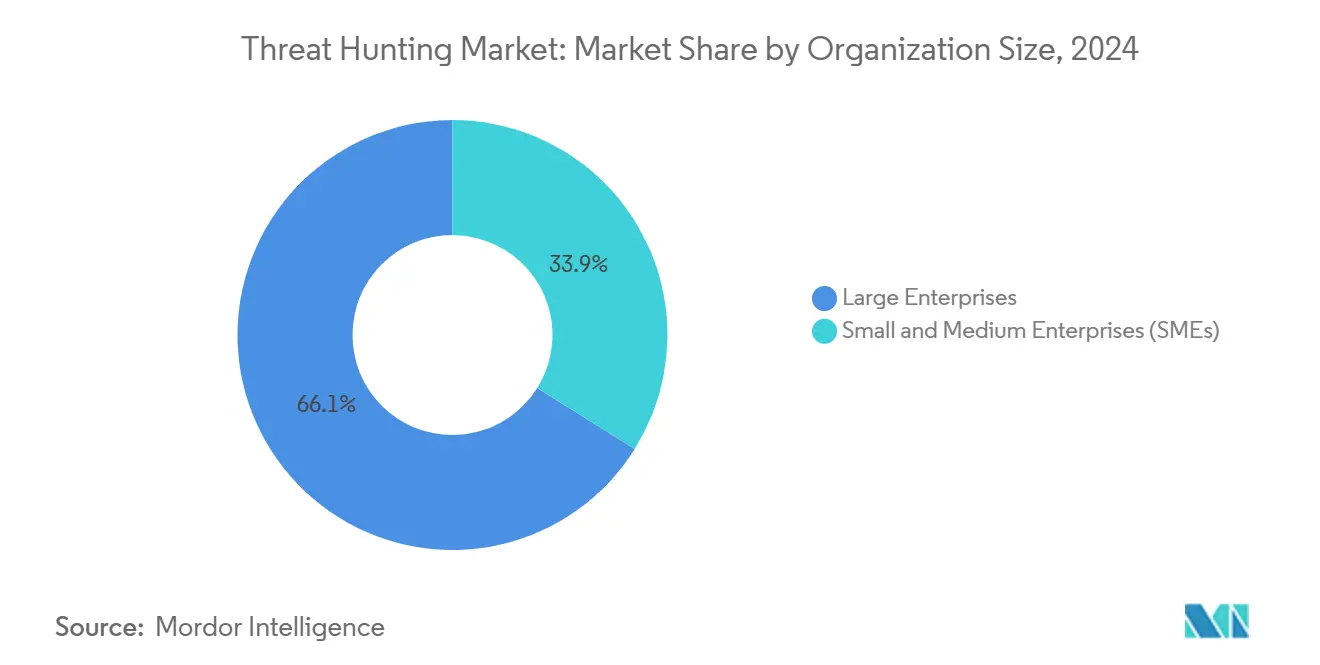

- Por porte da organização, as grandes empresas capturaram 66,1% do tamanho do mercado de threat hunting em 2024, enquanto as PMEs avançam a um CAGR de 16,2% até 2030.

- Por vertical da indústria, o BFSI liderou com 29,8% de participação no mercado de threat hunting em 2024 e está crescendo a um CAGR de 15,3% até 2030.

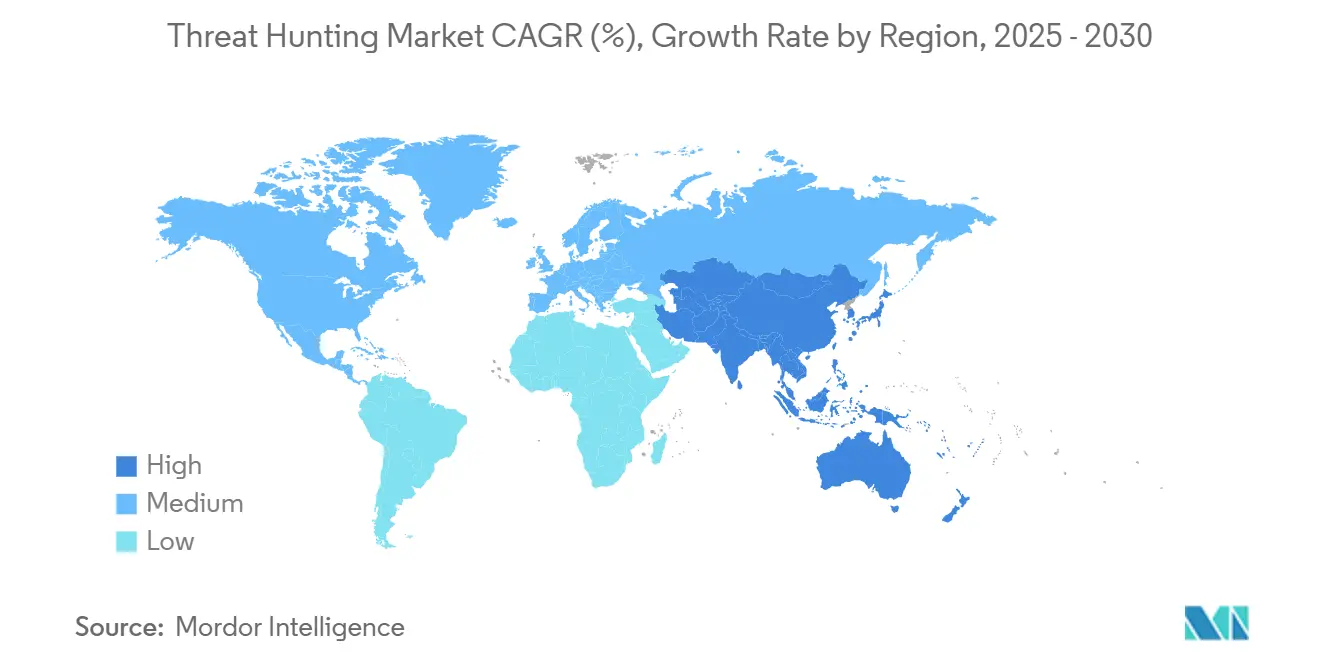

- Por geografia, a América do Norte detinha uma participação de 44,4% em 2024; a Ásia-Pacífico registra o CAGR regional mais rápido de 15,9% até 2030.

Tendências e Perspectivas do Mercado Global de Threat Hunting

Análise de Impacto dos Impulsionadores

| Impulsionador | (~) % de Impacto na Previsão de CAGR | Relevância Geográfica | Prazo de Impacto |

|---|---|---|---|

| A triagem assistida por IA reduz o tempo médio de detecção | +3.2% | Global, adoção antecipada na América do Norte e UE | Curto prazo (≤ 2 anos) |

| A consolidação da pilha XDR habilita telemetria de hunting | +2.8% | América do Norte e UE como núcleo, expandindo para a Ásia-Pacífico | Médio prazo (2-4 anos) |

| Ataques a cargas de trabalho em nuvem aumentam após reutilização de código GenAI | +2.1% | Global, pronunciado em regiões nativas de nuvem | Curto prazo (≤ 2 anos) |

| Regras obrigatórias de resiliência cibernética elevam os gastos | +1.9% | UE e América do Norte, com repercussão nos centros financeiros da Ásia-Pacífico | Médio prazo (2-4 anos) |

| Pacotes de upsell de MDR adicionam hunting proativo | +1.7% | Global, mais forte em mercados com escassez de talentos | Longo prazo (≥ 4 anos) |

| Programas nacionais de compartilhamento de dados em cyber range | +1.4% | Iniciativas governamentais dos EUA, UE e Singapura | Longo prazo (≥ 4 anos) |

| Fonte: Mordor Intelligence | |||

A Triagem Assistida por IA Reduz o Tempo Médio de Detecção

Os centros de operações de segurança que integram triagem de IA generativa reduzem pela metade o tempo de detecção enquanto reduzem o custo computacional em 50%, transformando a economia de resposta a incidentes. O Charlotte AI da CrowdStrike processa uma média de 4.484 alertas diários automaticamente, permitindo que os analistas se concentrem em investigações aprofundadas. O benefício é amplificado por uma lacuna de mão de obra de 4,8 milhões de pessoas que deixa 28% das funções de SOC sem preenchimento.[1]ISC2, "Crescimento da Força de Trabalho em Cibersegurança Estagna," isc2.org Os agentes de IA mantêm memória contextual entre eventos e se adaptam a novas táticas, mas 74% dos profissionais ainda consideram o cenário o mais difícil em cinco anos, ressaltando a necessidade de supervisão humana.

A Consolidação da Pilha XDR Abre Telemetria de Hunting em Nível de API

As plataformas unificadas de operações de segurança agora entregam mais de 99% de precisão de correlação e recuperam 7,2 milhões de horas de analistas anualmente ao harmonizar fluxos de dados de endpoints, redes e identidades.[2]Microsoft, "Correlação de Incidentes de Cibersegurança na Plataforma Unificada de Operações de Segurança," techcommunity.microsoft.com APIs abertas permitem que os hunters executem consultas em conjuntos de eventos de 100.000 linhas em tempo quase real, substituindo a costura manual de dados que antes obscurecia ataques de múltiplos vetores. A unificação da plataforma também automatiza a resposta, permitindo que o XDR coordene ações de contenção em todos os controles simultaneamente. As equipes de aquisição classificam cada vez mais a amplitude da telemetria acima da profundidade de recursos pontuais, inclinando a vantagem competitiva para fornecedores com ecossistemas de integração maduros.

Aumento nos Ataques a Cargas de Trabalho em Nuvem Após Reutilização de Código GenAI

As intrusões em nuvem saltaram 75% depois que os desenvolvedores começaram a incorporar código gerado por IA que frequentemente carrega vulnerabilidades latentes. Os atacantes exploram essas falhas com malwares polimórficos e phishing elaborado por máquinas, enquanto projetos de "Shadow AI" aumentam os pontos cegos. Apenas 38% das empresas possuem estratégias de mitigação para riscos de desenvolvimento com IA. As ferramentas de segurança nativas de nuvem devem, portanto, adicionar proteção de tempo de execução específica para IA a fim de identificar manipulação de modelos e prompts weaponizados.

Regras Obrigatórias de Resiliência Cibernética Elevam os Orçamentos de Hunting

O DORA da UE exige testes de penetração orientados por ameaças a cada três anos, pressionando as entidades financeiras a construir detecção em tempo real e monitoramento contínuo. O não cumprimento pode custar até 2% do faturamento, obrigando 89% das organizações a expandir o quadro de pessoal em cibersegurança. Regras similares de divulgação da SEC nos EUA impulsionam investimentos paralelos, criando um aumento sustentado nos orçamentos destinados a plataformas de threat hunting e analistas qualificados.

Análise de Impacto das Restrições

| Restrição | (~) % de Impacto na Previsão de CAGR | Relevância Geográfica | Prazo de Impacto |

|---|---|---|---|

| Escassez de talentos em threat hunting | −2.1% | Global, aguda na América do Norte e UE | Longo prazo (≥ 4 anos) |

| Fadiga de alertas por telemetria ruidosa | −1.8% | Global, especialmente em ambientes com muitas ferramentas | Médio prazo (2-4 anos) |

| Aumento dos custos operacionais de SOC | −1.2% | Global | Médio prazo (2-4 anos) |

| Barreiras de soberania de dados ao fluxo de telemetria | −1.0% | Europa e jurisdições selecionadas da Ásia-Pacífico | Longo prazo (≥ 4 anos) |

| Fonte: Mordor Intelligence | |||

A Escassez de Talentos em Threat Hunting Infla os Custos de SOC

O hunting sofisticado requer habilidades raras que combinam forense de rede e análise de comportamento de adversários; 28% das funções permanecem vagas, e equipes com pessoal insuficiente enfrentam custos de violação de USD 4,56 milhões em comparação com seus pares. Embora a IA automatize a triagem, a demanda por hunters de carreira intermediária supera a oferta, forçando pacotes de remuneração premium e dependência de serviços gerenciados.

A Fadiga de Alertas por Telemetria Ruidosa Reduz o ROI do Hunting

Os analistas de SOC fazem triagem de milhares de alertas diariamente, levando ao esgotamento e a incidentes perdidos. Altas taxas de falsos positivos degradam os modelos de aprendizado de máquina, criando um ciclo de retroalimentação de ruído. As lacunas de habilidades agravam ainda mais o problema, pois 60% dos profissionais afirmam que a escassez de pessoal enfraquece as defesas. As organizações agora exigem soluções que enriqueçam e eliminem duplicatas da telemetria antes que ela chegue aos analistas humanos.

Análise de Segmentos

Por Componente: Os Serviços Aceleram Apesar da Dominância das Soluções

As soluções representaram 60,3% do mercado de threat hunting em 2024, à medida que as empresas investiram em mecanismos de detecção e consoles de análise que formam a espinha dorsal operacional. No entanto, o segmento de serviços está se movendo mais rapidamente, registrando um CAGR de 15,5% porque as empresas têm dificuldade em recrutar especialistas. Os provedores de Detecção e Resposta Gerenciada agrupam o hunting proativo com o monitoramento tradicional, permitindo que os clientes terceirizem a expertise enquanto mantêm o controle sobre os playbooks de resposta. Os fornecedores expandiram a capacitação de parceiros, evidenciada por mais de 1.000 consultores certificados para uma única plataforma, mostrando a trajetória híbrida de tecnologia mais serviços. A regulamentação amplifica a demanda, uma vez que os auditores externos aceitam cada vez mais atestados de terceiros sobre capacidades de hunting. À medida que os serviços amadurecem, a diferenciação passa do volume de pessoal para a inteligência de ameaças contextual adaptada ao vertical do cliente.

Com a escassez de habilidades, as empresas veem a expertise externa como um seguro de risco, e os modelos de consumo estão se tornando baseados em resultados em vez de baseados em esforço. Os fabricantes de plataformas agora incorporam serviços profissionais em camadas de assinatura, mesclando atualizações de software e playbooks de hunting em um único contrato. O mercado de threat hunting, portanto, borra a linha entre produto e serviço, gerando ofertas integradas que abordam requisitos de tecnologia, processo e pessoas em um único pacote.

Por Modo de Implantação: A Dominância da Nuvem Reflete a Evolução do XDR

As implementações em nuvem entregaram 54,5% da receita de 2024 e estão projetadas para registrar um CAGR de 15,8%, sublinhando a força gravitacional da centralização da telemetria. A consolidação de logs em data lakes elásticos permite pesquisa de alta velocidade em endpoints, redes e identidades sem hardware local. Os provedores lançam novas análises semanalmente, mantendo as defesas atualizadas sem ciclos de atualização por parte do cliente. As implantações locais permanecem necessárias para soberania de dados ou ambientes isolados, mas seu crescimento fica para trás devido aos encargos de CapEx e à limitada amplitude analítica. A visibilidade híbrida tornou-se um requisito básico, forçando os fornecedores de appliances legados a reformular suas ofertas em formatos gerenciados na nuvem.

As arquiteturas de nuvem sustentam conceitos de SOC autônomo que transferem a correlação diária para agentes de máquina, liberando os humanos para o threat hunting. A computação com pagamento conforme o uso também reduz as barreiras de entrada para as PMEs, alinhando o custo com as cargas de trabalho reais de investigação. À medida que os modelos de GenAI escalam, a nuvem desempenha um papel importante no fornecimento dos clusters de GPU necessários para inferência em tempo real em arquivos de telemetria de vários anos. Consequentemente, a escolha de implantação correlaciona-se cada vez mais com a riqueza analítica e o tempo de detecção.

Por Porte da Organização: As PMEs Impulsionam o Crescimento por Meio da Democratização

As grandes empresas ainda respondem por 66,1% da receita porque operam ambientes híbridos complexos e têm maior exposição a custos de violação. No entanto, as PMEs exibem a trajetória mais rápida, crescendo 16,2% anualmente à medida que as plataformas gerenciadas empacotam expertise em assinaturas acessíveis. Consoles nativos de nuvem com construtores de consultas intuitivos permitem que equipes de TI com pessoal limitado executem huntings que antes exigiam analistas certificados. A regulamentação também abrange empresas menores no escopo de conformidade; a NIS2 da UE agora cobre empresas com 50 ou mais funcionários e receita de EUR 10 milhões (USD 11,7 milhões).[3]União Europeia, "Cibersegurança de Redes e Sistemas de Informação," eur-lex.europa.eu Consequentemente, os comitês de risco em nível de conselho em empresas do mercado intermediário aprovam orçamentos para detecção proativa, vendo-a como um facilitador da confiança do cliente.

Os provedores de serviços adaptam pacotes que combinam agentes de endpoint, sensores de rede e cobertura de analistas 24×7, comercializados como "SOC virtual". O faturamento mensal flexível corresponde às restrições de fluxo de caixa típicas das empresas do mercado intermediário. Essa democratização impulsiona uma base de instalação mais ampla e aumenta o volume de telemetria, o que, por sua vez, melhora os modelos de aprendizado de máquina para todos os clientes por meio do aprendizado federado.

Por Vertical da Indústria: A Liderança do BFSI Reflete a Pressão Regulatória

O setor de BFSI comandou 29,8% da receita em 2024 porque os serviços financeiros continuam sendo alvos principais para roubo de credenciais e interrupção de sistemas de pagamento. Os custos médios de violação atingiram USD 4,88 milhões, justificando investimentos sustentados em análise comportamental e hunting contínuo. Os mandatos regulatórios prescrevem relatórios de incidentes em tempo quase real, elevando a descoberta proativa de melhor prática a obrigação legal. TI e Telecomunicações seguem de perto, pois a infraestrutura de backbone enfrenta intrusões patrocinadas por estados, enquanto a Saúde acelera devido a vulnerabilidades em dispositivos médicos e penalidades de privacidade de dados. Governo e Defesa permanecem adotantes constantes, com foco em técnicas de estados-nação e compartilhamento de dados entre agências. A adoção na Manufatura aumenta após os atores de ransomware terem mudado para sistemas de controle industrial, afetando 68% dos incidentes de ransomware industrial no primeiro trimestre de 2025.[4]Manufacturing.net, "Onda de Ransomware Visando a Manufatura," manufacturing.net

A inteligência de ameaças específica do setor tornou-se um diferenciador, com fornecedores curadoria de playbooks para fraude de pagamento, sabotagem de tecnologia operacional ou exfiltração de dados de pacientes. Essa nuance vertical aumenta os custos de troca e incentiva contratos de longo prazo, reforçando a visibilidade de receita para os fornecedores.

Análise Geográfica

A América do Norte detinha 44,4% da receita de 2024 devido aos altos prêmios de seguro cibernético, regimes de conformidade maduros e adoção antecipada de detecção assistida por IA. Os gastos se concentram em centros financeiros e agências federais que foram pioneiras nos playbooks de threat hunting após grandes violações na cadeia de suprimentos. A presença de fornecedores permanece densa, fomentando ciclos rápidos de prova de conceito para clientes e integrações entre plataformas.

A Europa ocupa o segundo lugar, impulsionada pela NIS2 e pelo DORA, que padronizam as linhas de base de resiliência em todo o mercado único. O Ato de Solidariedade Cibernética da UE canaliza ainda mais investimentos em sistemas de alerta transfronteiriços, estimulando a demanda por plataformas capazes de segmentação de dados multilocatário.[5]ISC2, "Ato de Solidariedade Cibernética da UE – O Que Você Precisa Saber," isc2.org As leis de soberania de dados, no entanto, exigem postos avançados de nuvem regionais e recursos de criptografia em repouso.

A Ásia-Pacífico exibe a expansão mais rápida com um CAGR de 15,9%, refletindo a rápida digitalização nas economias da ASEAN e a crescente vigilância regulatória na Índia, Japão e Austrália. Os investimentos se concentram em implantações nativas de nuvem e serviços gerenciados que contornam a escassez de talentos. A América do Sul e o Oriente Médio e África representam oportunidades emergentes à medida que os governos modernizam os serviços de governo eletrônico e as defesas de infraestrutura crítica. Em todas as regiões, as trocas de inteligência de ameaças público-privadas catalisam a adoção de plataformas ao alinhar as ferramentas com as doutrinas nacionais de cibersegurança.

Cenário Competitivo

A consolidação está remodelando os contornos competitivos à medida que a unificação de plataformas supera a detecção pontual. A aquisição de USD 28 bilhões da Splunk pela Cisco, o acordo de USD 500 milhões do QRadar pela Palo Alto Networks e a aquisição de forense em nuvem pela Darktrace ilustram o prêmio colocado na amplitude da telemetria. Os compradores veem os conjuntos integrados de SIEM mais XDR como antídotos para a fadiga de alertas ao correlacionar sinais em um único tecido de dados. Isso favorece empresas com orçamentos robustos de P&D capazes de fundir análises de rede, endpoint e identidade em uma única interface.

Os desafiantes de médio porte se posicionam em torno de arquiteturas nativas de IA: a SentinelOne comercializa um SOC autônomo que reduz os pontos de contato humanos; a tecnologia de grafo de nuvem da Lacework atraiu interesse de aquisição por permitir detecção de anomalias de alta fidelidade. As parcerias de co-inovação também proliferam, como a colaboração de IA agêntica entre CrowdStrike e NVIDIA voltada para acelerar a inferência em cargas de trabalho de segurança.

As barreiras à entrada se concentram em talentos em ciência de dados, telemetria curada e ecossistemas de marketplace que prendem os parceiros em modelos de compartilhamento de receita. No entanto, existe espaço em branco para pacotes de conteúdo verticalizados e análises que preservam a privacidade e se alinham com os estatutos de privacidade diferencial. Em última análise, a vantagem competitiva cabe aos fornecedores que demonstram reduções mensuráveis no tempo médio de resposta enquanto reduzem o custo total de propriedade.

Líderes do Setor de Threat Hunting

IBM Corporation

Cisco Systems, Inc.

Google LLC

CrowdStrike Holdings, Inc.

Palo Alto Networks, Inc.

- *Isenção de responsabilidade: Principais participantes classificados em nenhuma ordem específica

Desenvolvimentos Recentes do Setor

- Junho de 2025: CrowdStrike e Microsoft anunciaram colaboração para harmonizar a atribuição de ameaças cibernéticas mapeando aliases de adversários entre fornecedores.

- Março de 2025: CrowdStrike fez parceria com a NVIDIA para avançar a IA agêntica em cibersegurança, aumentando a velocidade de triagem do Charlotte AI enquanto reduz pela metade o consumo computacional.

- Janeiro de 2025: Darktrace adquiriu a Cado Security para aprofundar as análises orientadas por IA e as capacidades de forense em nuvem em ambientes multinuvem.

- Janeiro de 2025: O Ato de Solidariedade Cibernética da UE entrou em vigor, estabelecendo um Sistema Europeu de Alerta de Cibersegurança e um Mecanismo de Emergência.

Escopo do Relatório do Mercado Global de Threat Hunting

| Soluções |

| Serviços |

| Local |

| Nuvem |

| Grandes Empresas |

| Pequenas e Médias Empresas (PMEs) |

| Serviços Bancários, Financeiros e de Seguros (BFSI) |

| TI e Telecomunicações |

| Saúde e Ciências da Vida |

| Governo e Defesa |

| Manufatura |

| América do Norte | Estados Unidos | |

| Canadá | ||

| México | ||

| América do Sul | Brasil | |

| Argentina | ||

| Restante da América do Sul | ||

| Europa | Alemanha | |

| Reino Unido | ||

| França | ||

| Itália | ||

| Espanha | ||

| Rússia | ||

| Restante da Europa | ||

| Ásia-Pacífico | China | |

| Japão | ||

| Índia | ||

| Coreia do Sul | ||

| Restante da Ásia-Pacífico | ||

| Oriente Médio e África | Oriente Médio | Arábia Saudita |

| Emirados Árabes Unidos | ||

| Turquia | ||

| Restante do Oriente Médio | ||

| África | África do Sul | |

| Nigéria | ||

| Egito | ||

| Restante da África | ||

| Por Componente | Soluções | ||

| Serviços | |||

| Por Modo de Implantação | Local | ||

| Nuvem | |||

| Por Porte da Organização | Grandes Empresas | ||

| Pequenas e Médias Empresas (PMEs) | |||

| Por Vertical da Indústria | Serviços Bancários, Financeiros e de Seguros (BFSI) | ||

| TI e Telecomunicações | |||

| Saúde e Ciências da Vida | |||

| Governo e Defesa | |||

| Manufatura | |||

| Por Geografia | América do Norte | Estados Unidos | |

| Canadá | |||

| México | |||

| América do Sul | Brasil | ||

| Argentina | |||

| Restante da América do Sul | |||

| Europa | Alemanha | ||

| Reino Unido | |||

| França | |||

| Itália | |||

| Espanha | |||

| Rússia | |||

| Restante da Europa | |||

| Ásia-Pacífico | China | ||

| Japão | |||

| Índia | |||

| Coreia do Sul | |||

| Restante da Ásia-Pacífico | |||

| Oriente Médio e África | Oriente Médio | Arábia Saudita | |

| Emirados Árabes Unidos | |||

| Turquia | |||

| Restante do Oriente Médio | |||

| África | África do Sul | ||

| Nigéria | |||

| Egito | |||

| Restante da África | |||

Principais Perguntas Respondidas no Relatório

Qual é o valor atual do mercado de threat hunting?

O mercado está avaliado em USD 3,36 bilhões em 2025.

Com que rapidez o mercado de threat hunting deve crescer?

Está previsto para registrar um CAGR de 14,36% e atingir USD 6,57 bilhões até 2030.

Qual região está se expandindo mais rapidamente?

A Ásia-Pacífico registra o CAGR regional mais alto de 15,9% até 2030.

Por que os serviços estão crescendo mais rápido do que as soluções?

As empresas enfrentam uma lacuna de talentos de 4,8 milhões de pessoas, por isso terceirizam cada vez mais o hunting proativo para provedores gerenciados.

Página atualizada pela última vez em: