Tamanho e Participação do Mercado de Gestão de Identidade e Acesso para IoT

Análise do Mercado de Gestão de Identidade e Acesso para IoT por Mordor Intelligence

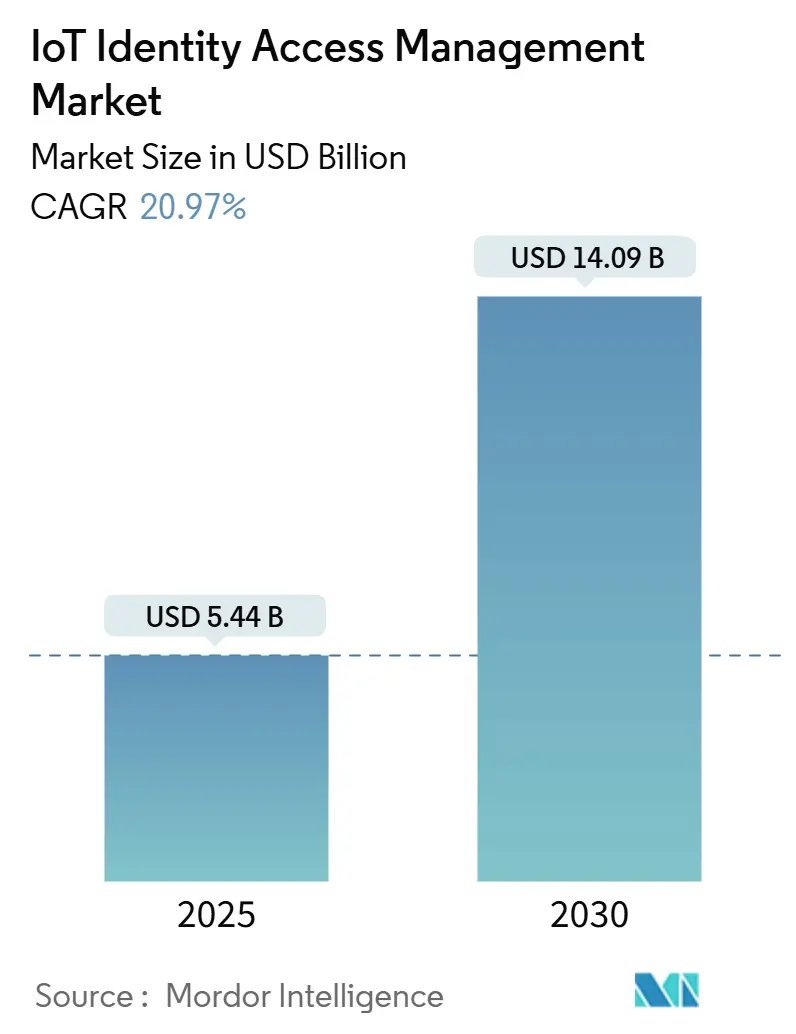

O tamanho do Mercado de Gestão de Identidade e Acesso para IoT é estimado em USD 5,44 bilhões em 2025, e espera-se que atinja USD 14,09 bilhões até 2030, a um CAGR de 20,97% durante o período de previsão (2025-2030).

A aceleração das modernizações de tecnologia operacional em campo, as regras obrigatórias de lista de materiais de software (SBOM) em ambos os lados do Atlântico e a adoção generalizada da autenticação sem senha em ambientes industriais reforçam as perspectivas de crescimento. Os fabricantes estão incorporando controles de confiança zero em controladores lógicos programáveis, os fornecedores de saúde estão correndo para atender aos mandatos de cibersegurança da FDA, e as plataformas de identidade entregues na nuvem estão substituindo as ferramentas locais à medida que as empresas demandam opções de escalabilidade mais simples, impulsionando ainda mais o mercado de gestão de identidade e acesso para IoT. Os pacotes de segurança como serviço de telecomunicações reduzem as barreiras de entrada para pequenas empresas, enquanto os prêmios crescentes de ciberseguro criam um benefício financeiro explícito para cada organização capaz de documentar controles de identidade robustos. A fragmentação persiste, mas as aquisições estratégicas por parte dos incumbentes e a chegada de projetos de referência de confiança zero em nível de chip apontam para uma eventual reordenação do campo competitivo.

Principais Conclusões do Relatório

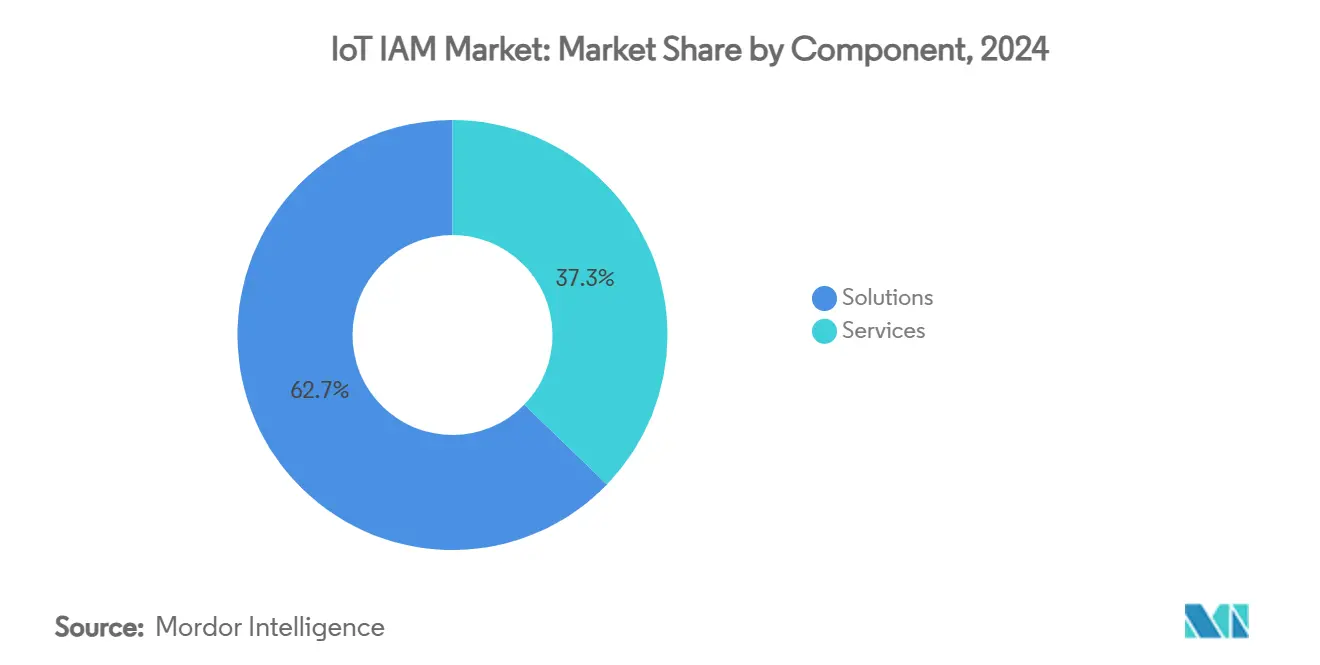

- Por componente, as soluções representaram 62,75% da participação de receita em 2024, enquanto os serviços no mercado de IAM para IoT avançam a um CAGR de 21,54% até 2030

- Por modo de implantação, a nuvem capturou 70,54% da participação do mercado de IAM para IoT em 2024, enquanto as arquiteturas híbridas crescem a um CAGR de 22,67% até 2030.

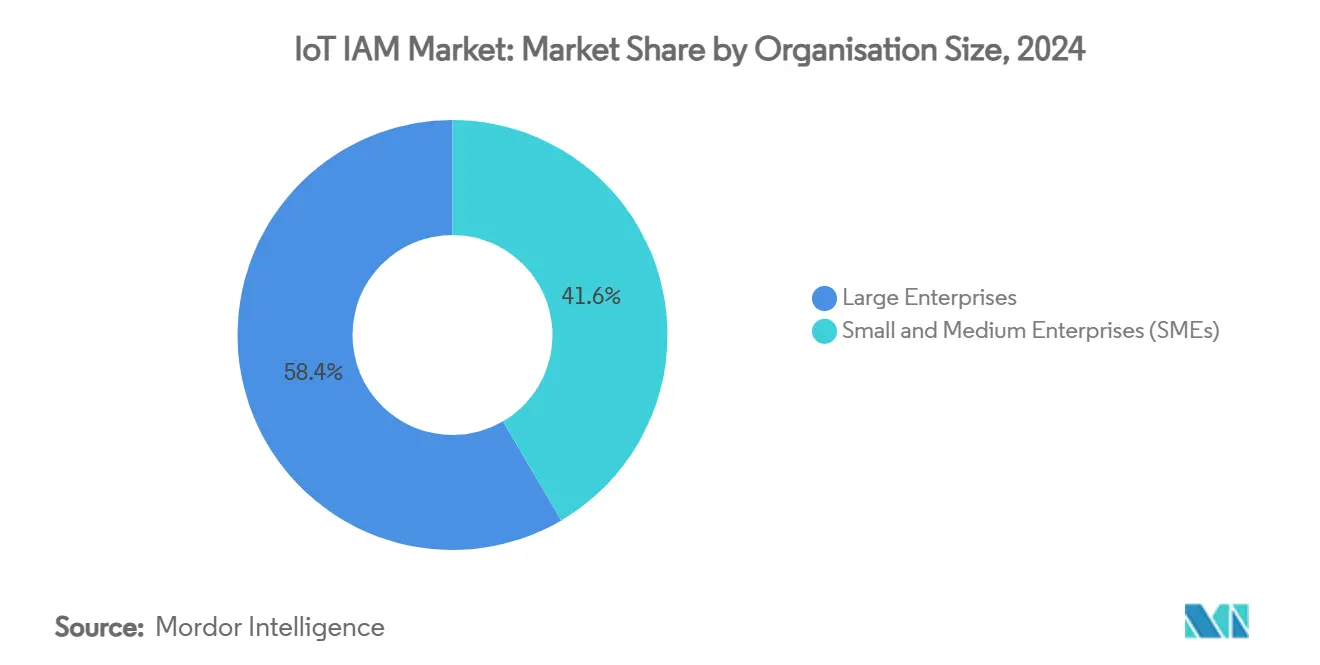

- Por tamanho de organização, as grandes empresas detinham 58,43% da participação do tamanho do mercado de IAM para IoT em 2024, mas as PMEs registram o CAGR mais rápido de 21,96% até 2030.

- Por vertical da indústria, a manufatura liderou com 24,64% da participação do mercado de IAM para IoT em 2024; espera-se que a saúde se expanda a um CAGR de 24,01% até 2030.

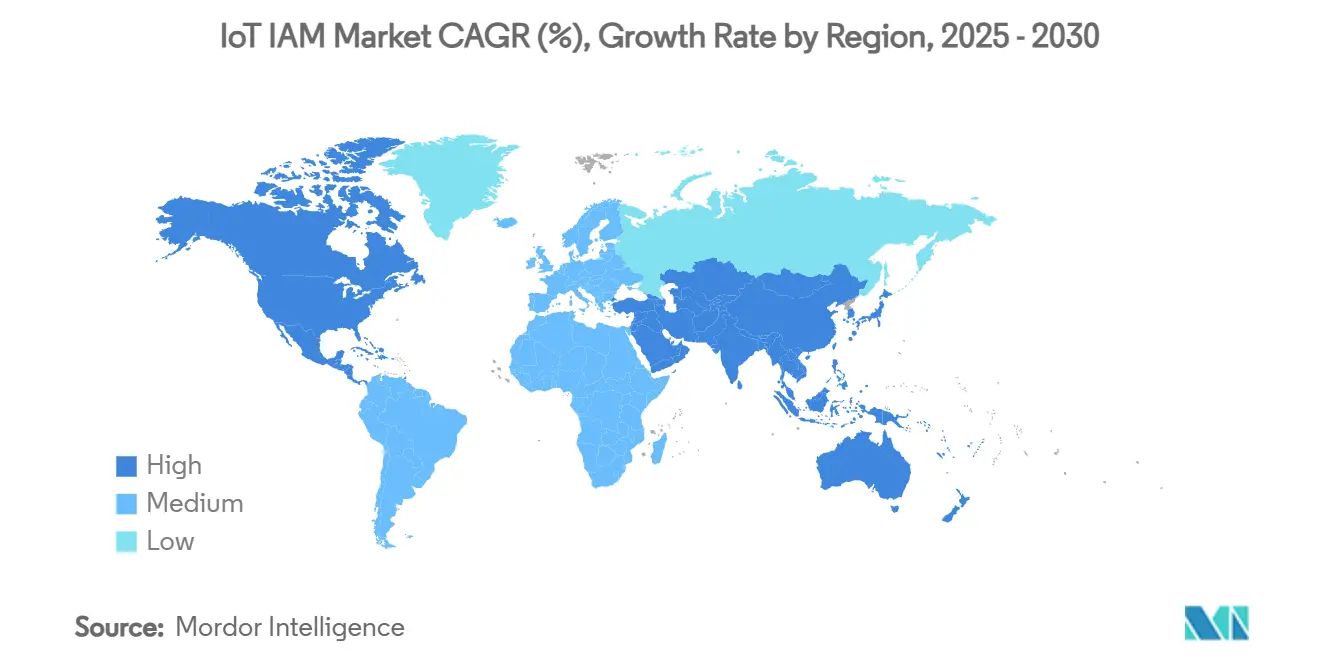

- Por geografia, a América do Norte reteve 38,54% da participação em 2024, enquanto a Ásia-Pacífico registra o maior CAGR de 24,65% ao longo do horizonte de previsão do mercado de gestão de identidade e acesso para IoT.

Tendências e Perspectivas do Mercado Global de Gestão de Identidade e Acesso para IoT

Análise de Impacto dos Impulsionadores

| Impulsionador | (~) % de Impacto na Previsão do CAGR | Relevância Geográfica | Horizonte de Impacto |

|---|---|---|---|

| Explosão de ativos de tecnologia operacional conectados em plantas industriais de campo | +4.2% | Global, ganhos iniciais na América do Norte e Europa | Médio prazo (2-4 anos) |

| Regras obrigatórias de divulgação de SBOM nos EUA e na UE | +3.8% | América do Norte e UE, transbordamento para a APAC | Curto prazo (≤ 2 anos) |

| Arquiteturas de referência de confiança zero nativas de borda de fornecedores de chips | +3.5% | Global | Médio prazo (2-4 anos) |

| Aumento dos prêmios de ciberseguro impulsionando a adoção de IAM | +2.9% | América do Norte e UE como núcleo, expandindo para a APAC | Curto prazo (≤ 2 anos) |

| Mudança generalizada para autenticação sem senha para endpoints de IoT | +3.1% | Global | Médio prazo (2-4 anos) |

| Pacotes gerenciados de segurança como serviço para IoT de operadoras de telecomunicações | +2.8% | APAC como núcleo, transbordamento para o Oriente Médio e África | Longo prazo (≥ 4 anos) |

| Fonte: Mordor Intelligence | |||

Explosão de Ativos de Tecnologia Operacional Conectados em Plantas Industriais de Campo

As empresas industriais continuam conectando sensores e gateways a máquinas com décadas de uso, criando pontos cegos de identidade em redes que antes eram isoladas. A Nozomi Networks incorporou um sensor de segurança nos CLPs da Mitsubishi Electric para fornecer monitoramento de processos em tempo real, ilustrando como a visibilidade de dispositivos alcança profundamente os loops de controle. A Aliança Global de Cibersegurança da ISA observa que 62% das fábricas agora exigem capacidades SL2, como distinção de usuários e gerenciamento de sessões, recursos raramente integrados ao hardware legado. A vinculação de protocolos antigos com autenticação moderna leva as organizações a adotar estruturas de identidade híbridas capazes de conciliar o tráfego Modbus, PROFINET e MQTT dentro do mesmo tecido de confiança. Os fornecedores ganham espaço ao oferecer descoberta sem appliance, políticas de microssegmentação para redes de CLPs e aplicação de raiz de confiança na borda. À medida que mais sites de campo são modernizados, a demanda por serviços de mapeamento de identidade interoperáveis aumenta, especialmente onde as penalidades por tempo de inatividade são severas.

Regras Obrigatórias de Divulgação de SBOM nos EUA e na UE

O mandato de SBOM do NIST e as orientações complementares da CISA obrigam todos os fabricantes de dispositivos conectados a catalogar componentes de software e divulgar vulnerabilidades, incorporando o pensamento de identidade na cadeia de suprimentos. [1]Instituto Nacional de Padrões e Tecnologia, "Nova Atualização de Errata do NIST – C-SCRM," nist.gov A Universidade de Aquisição de Defesa codificou modelos de SBOM em janeiro de 2024, transformando contratos de aquisição em instrumentos de aplicação para a profundidade de autenticação tanto no nível do dispositivo quanto do componente. A Lei de Resiliência Cibernética da Europa espelha essa postura ao impor responsabilidade aos fornecedores que carecem de supervisão contínua de identidade ao longo dos ciclos de vida dos produtos. Essas regras levam os fabricantes de dispositivos a integrar hierarquias de certificados nos pipelines de construção, automatizar a assinatura de pacotes de firmware e expor feeds de inventário em tempo real aos clientes. Em paralelo, as plataformas de auditoria capazes de mapear CVEs para atributos de identidade tornam-se essenciais para pontuação de risco e reivindicações de garantia. Os prazos de conformidade criam um pico de custo inicial, mas a transparência resultante reduz o tempo médio de resposta e aumenta a confiança entre seguradoras e reguladores.

Arquiteturas de Referência de Confiança Zero Nativas de Borda de Fornecedores de Chips

Os projetistas de semicondutores agora imprimem projetos de confiança zero no silício, contornando modelos centrados em perímetro. A Aliança de Segurança em Nuvem descreve um caminho de cinco etapas para ambientes de tecnologia operacional, consolidando a verificação contínua como uma linha de base de design.[2]Aliança de Segurança em Nuvem, "Confiança Zero para Segurança de Infraestrutura Crítica," cloudsecurityalliance.org O Motor de Serviços de Identidade 3.x da Cisco adiciona perfis de dispositivos habilitados para nuvem e verificações sem agente, provando que a aplicação de privilégio mínimo pode coexistir com loops de controle determinísticos. A prontidão para chaves de acesso por hardware já supera 75% dos dispositivos conectados, abrindo caminho para integração sem credenciais e atestação mútua. Essa integração permite que os OEMs comercializem SKUs de "confiança como recurso", diferenciando-se pela aceleração criptográfica e isolamento de enclave seguro. Consequentemente, os debates no nível de diretoria mudam de se adotar a confiança zero para qual roteiro de chipset oferece os controles incorporados mais profundos a um custo aceitável.

Aumento dos Prêmios de Ciberseguro Impulsionando a Adoção de IAM

As seguradoras endurecem os critérios de subscrição, exigindo comprovação de higiene de acesso privilegiado antes de emitir cobertura para IoT. A Vodafone UK demonstrou que as PMEs perdem bilhões devido à segurança deficiente, uma estatística que as seguradoras citam ao precificar apólices. As fábricas de semicondutores enfrentam ameaças patrocinadas por estados, levando a Deloitte a recomendar IAM de nível de cadeia de suprimentos como proteção contra roubo de propriedade intelectual. A Sectigo relata um ROI de 243% para o gerenciamento automatizado de certificados, quantificando o lado dos benefícios do balanço de segurança. O diferencial de prêmio entre empresas que apresentam controles de identidade auditáveis e aquelas que não conseguem fazê-lo se amplia anualmente, convertendo efetivamente os gastos com IAM em economias de financiamento de risco. Os conselhos de administração exigem cada vez mais documentação de cadências de rotação de certificados, funções de privilégio mínimo e segmentação de confiança zero nas submissões de renovação.

Análise de Impacto das Restrições

| Restrição | (~) % de Impacto na Previsão do CAGR | Relevância Geográfica | Horizonte de Impacto |

|---|---|---|---|

| CLPs legados com credenciais codificadas | -2.1% | Global, regiões com alta concentração manufatureira | Longo prazo (≥ 4 anos) |

| Incompatibilidade de formato de certificado entre fornecedores | -1.8% | Global | Médio prazo (2-4 anos) |

| Pico de OPEX decorrente do gerenciamento do ciclo de vida X.509 em escala | -1.5% | América do Norte e UE como núcleo | Curto prazo (≤ 2 anos) |

| Escassez de mão de obra qualificada em segurança de tecnologia operacional em mercados emergentes | -1.9% | APAC, Oriente Médio e África, América Latina | Longo prazo (≥ 4 anos) |

| Fonte: Mordor Intelligence | |||

CLPs Legados com Credenciais Codificadas

Milhões de controladores lógicos programáveis ainda carregam senhas definidas de fábrica gravadas no firmware, sem possibilidade de atualização em campo. A Aliança Global de Cibersegurança da ISA publicou suas 20 principais práticas de codificação segura para CLPs, mas a adaptação de orientações a hardware construído antes de 2015 frequentemente exige paralisações que as plantas não podem se dar ao luxo de realizar. [3]Aliança Global de Cibersegurança da ISA, "As 20 Principais Práticas de Codificação Segura para CLPs Já Disponíveis," isa.org A RF IDEAS defende leitores de credenciais externos para sobrepor o controle de acesso lógico sem atualizar o firmware, mas o trabalho de instalação física interrompe as linhas de produção. O algoritmo PLCHound do Georgia Tech rastreia credenciais estáticas em fluxos de tráfego, mas a detecção não equivale à remediação quando o hardware carece de âncoras de raiz de confiança. A enorme base instalada significa que os ciclos de substituição se estendem por décadas, reduzindo o segmento endereçável para orquestração de identidade avançada.

Incompatibilidade de Formato de Certificado entre Fornecedores

Embora o X.509 seja o padrão de certificado de fato, os fornecedores implementam extensões de campo proprietárias, comprimentos de chave diferentes e ganchos de renovação personalizados. A Entrust Corporation alerta que a integração de autoridades de certificação heterogêneas torna-se exponencialmente complexa à medida que as frotas de dispositivos crescem. A SSL Store observa que cadeias de confiança desalinhadas frequentemente forçam os operadores a executar pilhas de PKI paralelas ou a depender de registro manual inseguro. A GlobalSign prevê 55,7 bilhões de dispositivos necessitando de gerenciamento de certificados até 2025, sublinhando a incompatibilidade de escala que as ferramentas de reconciliação atuais enfrentam. A Keyfactor e a Unikie oferecem uma camada de abstração para integrar certificados de borda em painéis unificados, mas a adoção depende da cooperação dos fornecedores. Sem uma padronização concertada, os custos de integração continuam aumentando e retardam as implantações de múltiplos fornecedores.

Análise de Segmentos

Por Componente: Soluções Ancoram as Implantações Empresariais

As soluções detinham uma participação de 62,75% do mercado de IAM para IoT em 2024, confirmando o apetite empresarial por plataformas completas que agrupam autenticação, autorização e provisionamento de dispositivos. Os fornecedores enriquecem esses conjuntos com pontuação de anomalias baseada em IA e bibliotecas de conectores para protocolos de tecnologia operacional, permitindo que as plantas protejam Interfaces Homem-Máquina e CLPs sob uma única grade de políticas. O tamanho do mercado de gestão de identidade e acesso para IoT associado aos serviços deve se expandir a um CAGR de 21,54% à medida que as organizações terceirizam configuração, ajuste de políticas e resposta a incidentes para parceiros certificados. Os serviços profissionais ganham impulso onde os acúmulos de renovação de certificados ameaçam o tempo de atividade, enquanto os provedores de serviços gerenciados incorporam a orquestração de identidade em contratos de conectividade. À medida que a maturidade de confiança zero aumenta, muitas empresas migram de soluções improvisadas para centros de operações baseados em assinatura que garantem relatórios de conformidade.

A demanda por soluções no mercado de IAM para IoT persiste porque reguladores e seguradoras preferem evidências de mecanismos de política integrados em vez de cadeias de ferramentas ad hoc. Os roteiros de plataforma enfatizam a correlação de Lista de Materiais de Software, pontuação automatizada de risco e suporte pronto para uso para APIs de ingestão de SBOM. Enquanto isso, as receitas de serviços acompanham a crescente lacuna de habilidades; as consultorias empacotam avaliações de prontidão, exercícios de descoberta em campo e planos de migração em fases para clusters de CLPs legados. Os operadores de telecomunicações exploram seu ponto de vantagem na rede para revender monitoramento de identidade sobreposto, convertendo acordos de largura de banda em pacotes de segurança recorrentes.

Por Modo de Implantação: Dominância da Nuvem Encontra Inovação Híbrida

As opções de nuvem representaram 70,54% das implantações em 2024, validando o apelo operacional da elasticidade instantânea, redundância integrada e curvas de custo baseadas em uso. Os planos de controle multilocatários enviam atualizações de política para milhões de endpoints em tempo quase real, uma capacidade que as pilhas locais não conseguem igualar sem grandes investimentos de capital. O modelo híbrido, no entanto, projeta um CAGR de 22,67% até 2030 porque as fábricas precisam de nós de aplicação local para manter o determinismo e o isolamento de rede. O tamanho do mercado de IAM para IoT associado às implantações híbridas se amplia à medida que os arquitetos de segurança implantam painéis de nuvem acima de appliances de borda que continuam autorizando o tráfego durante interrupções de WAN.

Os nós de borda hospedam caches de política local, autoridades de certificação e mecanismos de microssegmentação, e então replicam o estado para a nuvem para análise e governança. Os elementos seguros incorporados em chips apagam ainda mais a linha ao empurrar a raiz de confiança para o silício do dispositivo enquanto transmitem telemetria para portais SaaS, reforçando as tendências no mercado de gestão de identidade e acesso para IoT. As instalações locais persistem em defesa, energia e serviços públicos altamente regulamentados que devem cumprir as regras de soberania de dados. Mesmo aqui, a força gravitacional da nuvem se manifesta por meio de instâncias de nuvem privada de software anteriormente vinculado a appliances.

Por Tamanho de Organização: Liderança Empresarial Cede Espaço à Aceleração das PMEs

As grandes empresas comandaram 58,43% dos gastos em 2024, pois possuíam a capacidade de integração para modernizar a identidade em redes de controle extensas. Seus orçamentos cobrem exercícios de equipe vermelha, automação de certificados e provas de conceito de confiança zero em sites globais. No entanto, as PMEs registram um CAGR de 21,96%, sinalizando o acesso democratizado a recursos de nível empresarial por meio de camadas SaaS freemium e pacotes de telecomunicações. As assinaturas de serviços gerenciados reduzem os custos iniciais, enquanto o licenciamento de pagamento conforme o crescimento se alinha com os cronogramas de produção variáveis. O tamanho do mercado de IAM para IoT atribuído às PMEs aumenta acentuadamente quando os provedores de conectividade mesclam planos de dados com rotação de certificados incorporada e painéis de conformidade.

Pesquisas entre PMEs de manufatura nos EUA mostram que o retorno sobre o investimento de projetos seguros de IIoT supera o desembolso inicial, transformando o IAM de centro de custo em alavanca de lucro, impulsionando a adoção no mercado de gestão de identidade e acesso para IoT. Subsídios públicos e clusters industriais financiam projetos piloto, enquanto associações setoriais publicam manuais contendo modelos de avaliação de risco. Como resultado, as empresas menores não mais adiam as implantações por razões de complexidade; em vez disso, negociam contratos baseados em resultados que transferem o risco residual para os provedores de serviços.

Por Vertical da Indústria: Maturidade da Manufatura Impulsiona a Inovação na Saúde

A manufatura capturou 24,64% da participação do mercado de gestão de identidade e acesso para IoT em 2024, apoiada por extensas implantações de confiança zero em controladores lógicos programáveis. Os construtores de máquinas integram inicialização segura, firmware assinado e corretores de identidade em novas gerações de equipamentos, permitindo atestação contínua durante os turnos de produção. A saúde supera todos os outros setores com um CAGR de 24,01% porque a FDA agora exige documentação de risco cibernético pré-mercado que depende de autenticação robusta de dispositivos. O tamanho do mercado de IAM para IoT dedicado a dispositivos médicos, portanto, se expande à medida que os OEMs integram TLS mútuo, SBOMs assinados e ganchos de revogação remota em bombas de infusão e scanners de imagem.

As concessionárias de energia adotam o IAM para proteger medidores inteligentes e equipamentos de subestações, enquanto as frotas de logística implantam APIs baseadas em funções para caixas de telemática, garantindo que os motoristas acessem apenas dados específicos do veículo. A adoção em casas inteligentes aumenta sob a estrutura Matter, que exige criptografia de linha de base e suporte a chaves de acesso para cada dispositivo certificado. Os casos de uso verticais convergem para um motivo comum: mapear cada ativo para uma identidade única e imutável e, em seguida, aplicar o privilégio mínimo em tempo real.

Análise Geográfica

Em 2024, a América do Norte representou 38,54% da receita do mercado de gestão de identidade e acesso para IoT, impulsionada por posturas maduras de confiança zero, orientações do NIST e descontos favoráveis de seguro para estruturas de identidade verificadas. As empresas nos Estados Unidos normalmente combinam back-ends de IAM em nuvem com gateways industriais locais, e as cláusulas de aquisição federal impulsionam a demanda contínua em defesa e saúde. A região também abriga a maioria dos disruptores financiados por capital de risco, acelerando a velocidade de recursos e a atividade de fusões e aquisições.

A Ásia-Pacífico exibe o CAGR mais acentuado de 24,65%, à medida que os conglomerados japoneses KDDI e NEC combinam ativos de backbone de telecomunicações com plataformas de cibersegurança para proteger cadeias de suprimentos. Programas governamentais como o sistema de rotulagem JC-STAR do Japão classificam a postura de segurança de IoT para consumidores, incentivando os compradores a adquirir dispositivos certificados com identidade rica e fortalecendo ainda mais o mercado de gestão de identidade e acesso para IoT. A construção de soluções de AIoT pela China para a Expo de Osaka 2025 demonstra o compromisso da região em integrar aprendizado de máquina com segurança incorporada. Os fabricantes indianos correm para modernizar plantas sob subsídios da Indústria 4.0, aproveitando integradores de sistemas locais que agrupam conectividade e rotação de certificados.

A Europa registra ganhos constantes ancorados na harmonização regulatória sob a Lei de Resiliência Cibernética, que torna obrigatórios o SBOM e a divulgação de vulnerabilidades, apoiando o crescimento no mercado de IAM para IoT. Os centros industriais na Alemanha e nos países nórdicos enfatizam o alinhamento com a IEC 62443, traduzindo-se em implantações de IAM previsíveis. Enquanto isso, o Oriente Médio e a África capitalizam a infraestrutura greenfield, implantando cidades inteligentes habilitadas para 5G onde os protocolos de identidade são incorporados desde o primeiro dia. A América Latina se beneficia do financiamento multilateral que estipula marcos de cibersegurança, mas a escassez de talentos em segurança de tecnologia operacional modera as curvas de adoção. Em conjunto, os padrões regionais ressaltam que política, estratégia de telecomunicações e maturidade manufatureira orientam conjuntamente a penetração do IAM.

Cenário Competitivo

O mercado de gestão de identidade e acesso para IoT permanece desconcentrado; nenhum fornecedor supera uma participação de um único dígito, dando origem a provedores de nicho especializados. A Xage Security uniu forças com a Darktrace para fundir gateways de confiança zero e detecção de anomalias por IA, visando operadores de infraestrutura crítica que precisam de ajuste automático. O Gerenciador de Confiança de Dispositivos da DigiCert, Inc. estende a emissão de certificados do chão de fábrica até a aposentadoria, conectando a conformidade com as regulamentações médicas da UE e dos EUA. A diferenciação de plataforma apoia-se em análises integradas de SBOM, prontidão para criptografia pós-quântica e elementos seguros em nível de chipset.

As aquisições estratégicas aceleram a expansão de capacidades no mercado de IAM para IoT. A Armis adquiriu a Silk Security por USD 150 milhões para incorporar algoritmos de priorização de risco em sua plataforma centrada em ativos, com o objetivo de avançar para relatórios de nível de diretoria. A Microsoft anteriormente absorveu a CyberX para fortalecer as pilhas de segurança do Azure IoT, um precursor de seu ecossistema mais amplo de confiança zero. A SEALSQ constrói um pipeline de USD 93 milhões para microcontroladores seguros contra ataques quânticos, apostando que os reguladores exigirão agilidade criptográfica antes do final da década.

Os operadores de rede aproveitam seu ponto de vantagem único: a Aeris entrega o IoT Watchtower como um filtro de segurança em banda, enquanto a Verizon combina fatias de 5G com posturas de identidade. Os nativos da nuvem estendem a Borda de Serviço de Acesso Seguro (SASE) para a tecnologia operacional; o primeiro módulo de IoT nativo de SASE da Cato Networks exemplifica a tendência. Ao longo de 2025-2030, os fornecedores vencedores provavelmente combinarão raízes de confiança em hardware com orquestração de políticas SaaS, apoiadas por pipelines de análise capazes de mapear descobertas de SBOM para controles compensatórios em minutos.

Líderes do Setor de Gestão de Identidade e Acesso para IoT

-

Amazon Web Services, Inc.

-

Microsoft Corporation

-

International Business Machines Corporation

-

Oracle Corporation

-

Cisco Systems, Inc.

- *Isenção de responsabilidade: Principais participantes classificados em nenhuma ordem específica

Desenvolvimentos Recentes do Setor

- Julho de 2025: A Nozomi Networks entregou o primeiro sensor de segurança incorporado para CLPs industriais, adicionando detecção de anomalias por IA na camada de controle.

- Maio de 2025: KDDI e NEC lançaram um negócio conjunto de cibersegurança para proteger a infraestrutura crítica e as cadeias de suprimentos japonesas.

- Março de 2025: G+D e AWS aprofundaram a colaboração em ofertas de eSIM baseadas em nuvem, impulsionando as capacidades de provisionamento de identidade para IoT massivo.

- Março de 2025: Honeywell e Verizon Business integraram o 5G da Verizon nos medidores inteligentes da Honeywell para habilitar acesso remoto e melhorar a confiabilidade da rede elétrica

Escopo do Relatório do Mercado Global de Gestão de Identidade e Acesso para IoT

| Soluções |

| Serviços |

| Nuvem |

| Local |

| Híbrido |

| Grandes Empresas |

| Pequenas e Médias Empresas (PMEs) |

| Manufatura |

| Saúde |

| Energia e Serviços Públicos |

| Transporte e Logística |

| Casa Inteligente e Eletrônicos de Consumo |

| Governo e Defesa |

| Outros Verticais da Indústria |

| América do Norte | Estados Unidos | |

| Canadá | ||

| México | ||

| Europa | Alemanha | |

| Reino Unido | ||

| França | ||

| Itália | ||

| Espanha | ||

| Rússia | ||

| Restante da Europa | ||

| Ásia-Pacífico | China | |

| Japão | ||

| Índia | ||

| Coreia do Sul | ||

| Austrália | ||

| Restante da Ásia-Pacífico | ||

| Oriente Médio e África | Oriente Médio | Emirados Árabes Unidos |

| Arábia Saudita | ||

| Turquia | ||

| Restante do Oriente Médio | ||

| África | África do Sul | |

| Nigéria | ||

| Restante da África | ||

| América do Sul | Brasil | |

| Argentina | ||

| Restante da América do Sul | ||

| Por Componente | Soluções | ||

| Serviços | |||

| Por Modo de Implantação | Nuvem | ||

| Local | |||

| Híbrido | |||

| Por Tamanho de Organização | Grandes Empresas | ||

| Pequenas e Médias Empresas (PMEs) | |||

| Por Vertical da Indústria | Manufatura | ||

| Saúde | |||

| Energia e Serviços Públicos | |||

| Transporte e Logística | |||

| Casa Inteligente e Eletrônicos de Consumo | |||

| Governo e Defesa | |||

| Outros Verticais da Indústria | |||

| Por Geografia | América do Norte | Estados Unidos | |

| Canadá | |||

| México | |||

| Europa | Alemanha | ||

| Reino Unido | |||

| França | |||

| Itália | |||

| Espanha | |||

| Rússia | |||

| Restante da Europa | |||

| Ásia-Pacífico | China | ||

| Japão | |||

| Índia | |||

| Coreia do Sul | |||

| Austrália | |||

| Restante da Ásia-Pacífico | |||

| Oriente Médio e África | Oriente Médio | Emirados Árabes Unidos | |

| Arábia Saudita | |||

| Turquia | |||

| Restante do Oriente Médio | |||

| África | África do Sul | ||

| Nigéria | |||

| Restante da África | |||

| América do Sul | Brasil | ||

| Argentina | |||

| Restante da América do Sul | |||

Principais Perguntas Respondidas no Relatório

O que está impulsionando o rápido crescimento do mercado de gestão de identidade e acesso para IoT?

As regulamentações obrigatórias de SBOM, a adoção de confiança zero em ambientes industriais e os pacotes de segurança como serviço de telecomunicações estão acelerando os gastos, produzindo um CAGR de 20,97% até 2030.

Qual modelo de implantação domina a gestão de identidade e acesso para IoT atualmente?

A nuvem representa 70,54% das implantações devido à escalabilidade e ao menor investimento de capital, embora as arquiteturas híbridas estejam se expandindo a um CAGR de 22,67% à medida que as fábricas buscam aplicação local.

Por que a saúde é o vertical de crescimento mais rápido?

As orientações de cibersegurança da FDA agora exigem autenticação de dispositivos e envio de SBOM, impulsionando os gastos com IAM na saúde a um CAGR de 24,01%.

Como os prêmios de ciberseguro afetam a adoção de IAM?

As seguradoras exigem cada vez mais controles de identidade documentados; as empresas que cumprem obtêm prêmios mais baixos, tornando o investimento em IAM financeiramente atraente.

Qual é o papel das operadoras de telecomunicações no ecossistema de IAM para IoT?

As operadoras agrupam serviços de identidade gerenciados com conectividade, exemplificados pelo Sensor Insights da Verizon e pelo IoT Watchtower da Aeris, permitindo que as PMEs implantem IoT seguro rapidamente.

Os CLPs legados são uma barreira para as implantações de IAM para IoT?

Sim; as credenciais codificadas em CLPs mais antigos criam vulnerabilidades e retardam a modernização, subtraindo até 2,1% do CAGR previsto.

Página atualizada pela última vez em: