Taille et Part du Marché des Solutions de Gestion des Vulnérabilités

Analyse du Marché des Solutions de Gestion des Vulnérabilités par Mordor Intelligence

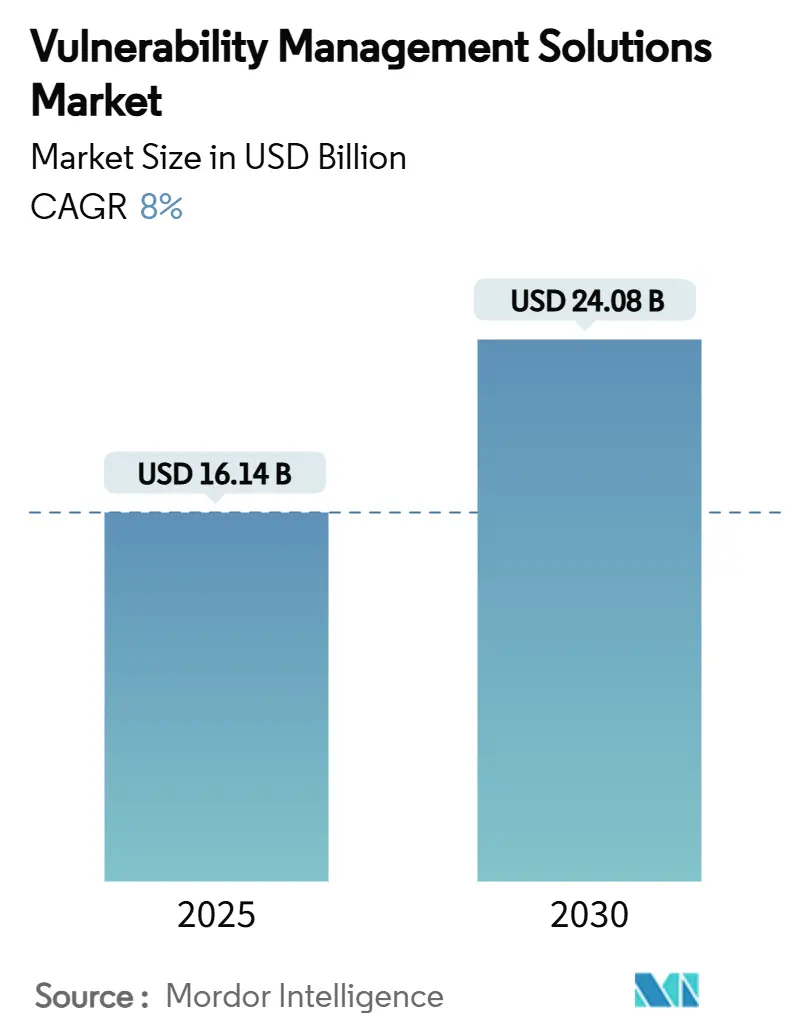

La taille du marché des solutions de gestion des vulnérabilités est évaluée à 16,14 milliards USD en 2025 et devrait atteindre 24,08 milliards USD d'ici 2030, enregistrant un TCAC de 8,0 % sur la période. La sophistication croissante des menaces activées par l'IA, la convergence des mandats réglementaires, les architectures cloud natives et la surface d'attaque IoT/OT en constante expansion alimentent la demande des entreprises en matière de visibilité continue des risques et de remédiation. La convergence des plateformes par le biais d'acquisitions à forte valeur ajoutée s'accélère à mesure que les fournisseurs s'efforcent d'intégrer la gestion de l'exposition, la remédiation automatisée et la quantification des risques dans une seule pile technologique. Les entités des secteurs de la santé, de la fabrication et du gouvernement resserrent les exigences de souscription en matière de cyber-assurance, tandis que le passage aux environnements hybrides et multi-cloud réécrit les priorités de déploiement. La demande des petites et moyennes entreprises (PME) augmente fortement à mesure que les fournisseurs de services gérés démocratisent les outils avancés et compensent les pénuries mondiales de talents.[1]ISC2, "Les employeurs doivent agir alors que la croissance des effectifs en cybersécurité stagne et que les lacunes en compétences se creusent," isc2.org

Principaux Enseignements du Rapport

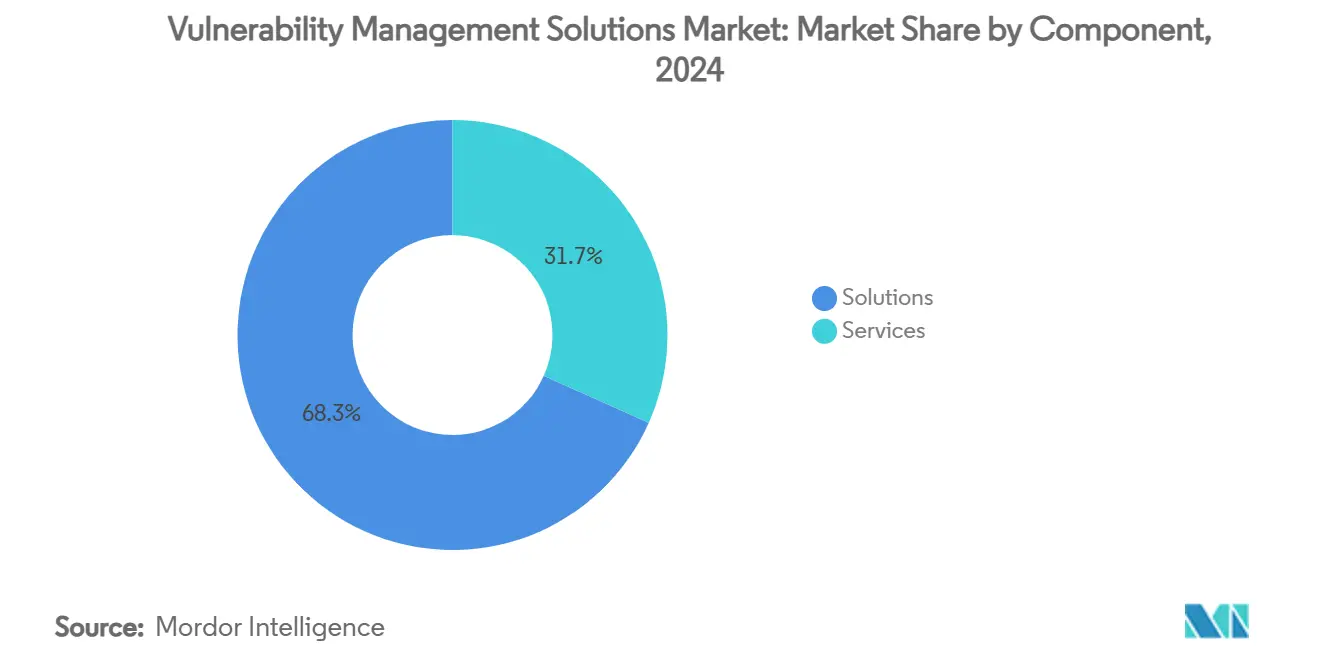

- Par composant, les solutions ont dominé avec une part de revenus de 68,3 % du marché des solutions de gestion des vulnérabilités en 2024, tandis que les services devraient se développer à un TCAC de 11,6 % jusqu'en 2030.

- Par mode de déploiement, le déploiement sur site a représenté une part de 60,3 % de la taille du marché des solutions de gestion des vulnérabilités en 2024, tandis que les offres basées sur le cloud progressent à un TCAC de 14,1 % jusqu'en 2030.

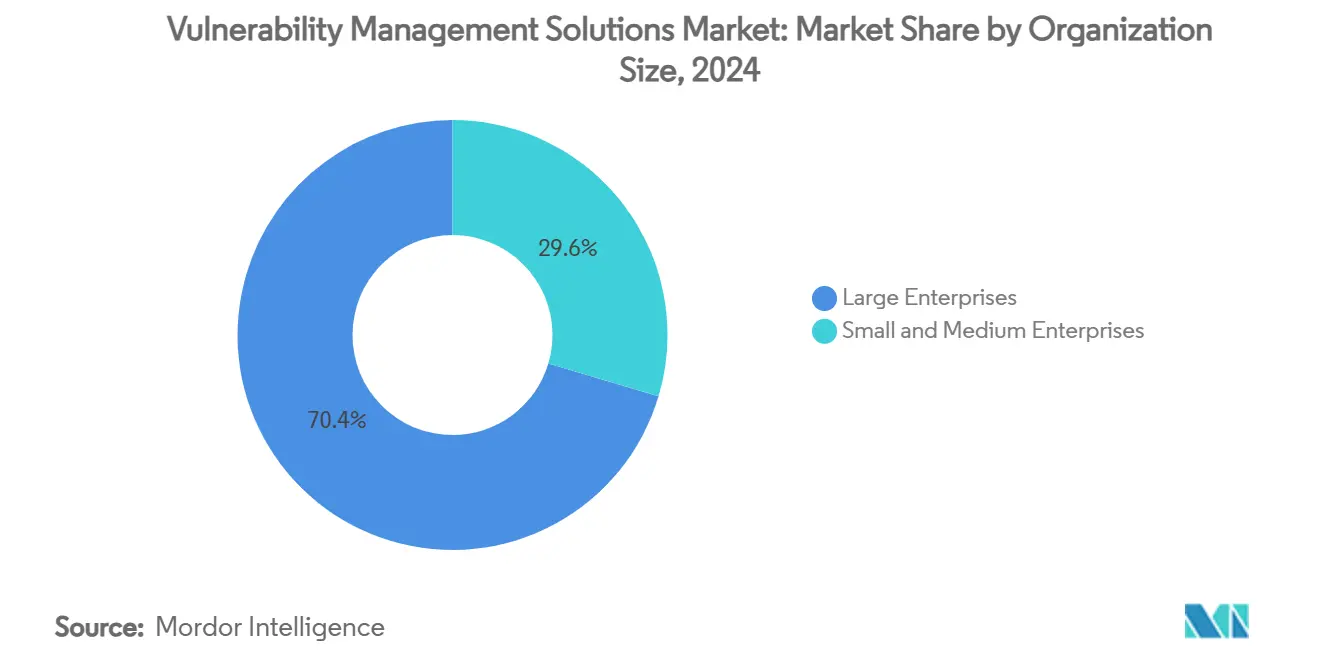

- Par taille d'organisation, les grandes entreprises ont représenté une part de 70,4 % de la taille du marché des solutions de gestion des vulnérabilités en 2024, et les PME sont prêtes à croître à un TCAC de 12,1 % entre 2025 et 2030.

- Par secteur d'activité des utilisateurs finaux, le BFSI a détenu 22,1 % de la part du marché des solutions de gestion des vulnérabilités en 2024 ; le secteur de la santé devrait enregistrer le TCAC le plus rapide de 13,3 % jusqu'en 2030.

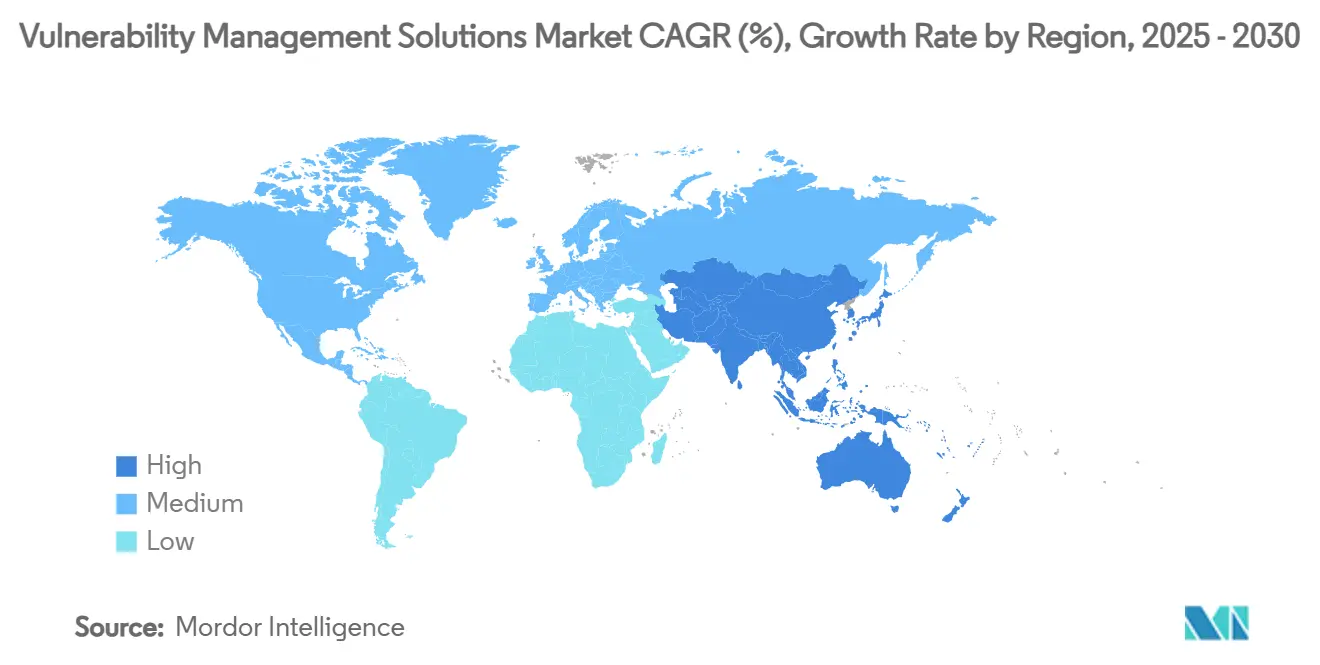

- Par géographie, l'Amérique du Nord a capturé 38,2 % du marché des solutions de gestion des vulnérabilités en 2024, tandis que l'Asie-Pacifique devrait progresser à un TCAC de 12,6 % jusqu'en 2030.

Tendances et Perspectives du Marché Mondial des Solutions de Gestion des Vulnérabilités

Analyse de l'Impact des Moteurs

| Moteur | (~) % d'Impact sur les Prévisions de TCAC | Pertinence Géographique | Horizon Temporel de l'Impact |

|---|---|---|---|

| Fréquence et sophistication croissantes des cyberattaques | +2.1% | Mondial, avec un impact accru en Amérique du Nord et en Asie-Pacifique | Court terme (≤ 2 ans) |

| Mandats stricts de conformité réglementaire | +1.8% | Europe et Amérique du Nord en priorité, s'étendant à l'Asie-Pacifique | Moyen terme (2-4 ans) |

| L'adoption du cloud natif et du DevOps stimule l'analyse continue | +1.5% | Mondial, porté par l'Amérique du Nord et l'Europe | Moyen terme (2-4 ans) |

| Expansion de la surface d'attaque IoT/OT | +1.2% | Mondial, avec les régions à forte concentration industrielle les plus touchées | Long terme (≥ 4 ans) |

| Exigences de souscription en matière de cyber-assurance | +0.9% | Amérique du Nord et Europe, et émergence en Asie-Pacifique | Moyen terme (2-4 ans) |

| Intégration de la quantification des risques au niveau de la direction générale | +0.7% | Principalement les marchés développés, s'étendant à l'échelle mondiale | Long terme (≥ 4 ans) |

| Source: Mordor Intelligence | |||

Fréquence et Sophistication Croissantes des Cyberattaques

Les campagnes de hameçonnage alimentées par l'IA et les attaques d'ingénierie sociale par hypertrucage ont ciblé les institutions financières mondiales en 2024, contournant les systèmes de détection traditionnels et soulignant la nécessité d'une évaluation continue des nouveaux vecteurs de menace. Le secteur des technologies opérationnelles a enregistré 68 incidents aux conséquences physiques en 2023, en hausse de 19 % d'une année sur l'autre, infligeant des pertes de production dépassant 450 millions USD.[2]Waterfall Security Solutions, "Rapport sur les Menaces 2024," waterfall-security.com Les budgets de sécurité des entreprises augmentent de 15 % en 2025 pour atteindre 212 milliards USD, reflétant le consensus selon lequel les modèles de sécurité réactifs ne protègent plus les patrimoines numériques dynamiques. L'utilisation adversariale de l'IA générative a considérablement réduit le coût de la personnalisation des attaques ; la gestion convergente des vulnérabilités, le renseignement sur les menaces et la remédiation automatisée passent donc des meilleures pratiques au niveau de référence.

Mandats Stricts de Conformité Réglementaire

La Commission des valeurs mobilières et des changes des États-Unis exige désormais que les sociétés cotées divulguent rapidement les incidents de cybersécurité significatifs, faisant de la gestion des vulnérabilités une obligation au niveau du conseil d'administration. Les cadres DORA et NIS2 de l'Europe exigent des tests documentés, une divulgation régulière des vulnérabilités et des délais de remédiation réglementés pour les entités financières et de services essentiels. Des statuts similaires — la Loi sur la cybersécurité 2024 de la Malaisie et le Projet de loi sur la protection des infrastructures critiques de Hong Kong — se multiplient en Asie-Pacifique. Ces lois repositionnent collectivement l'évaluation continue des vulnérabilités d'un contrôle optionnel à une obligation de conformité obligatoire dans les secteurs BFSI, de la santé et de l'énergie.

Adoption du Cloud Natif et du DevOps Stimulant l'Analyse Continue

Les organisations déployant des architectures de confiance zéro et des pipelines DevSecOps — avec un taux d'adoption de 61 % en 2024 — nécessitent des plateformes capables d'analyser les conteneurs, les fonctions sans serveur et l'infrastructure en tant que code à chaque validation. La migration vers des modèles hybrides et multi-cloud intensifie le besoin d'une découverte unifiée des actifs et d'une notation des risques couvrant AWS, Azure et les clouds privés. Les fréquences d'intégration continue et de déploiement continu (CI/CD) de plusieurs versions par jour rendent les analyses périodiques obsolètes, poussant les fournisseurs à intégrer des API, des plugins de décalage à gauche et des systèmes de tickets automatisés qui fournissent aux développeurs des retours en quasi-temps réel.

Expansion de la Surface d'Attaque IoT/OT

Les entreprises industrielles intégrant des contrôleurs logiques programmables hérités avec des réseaux d'entreprise exposent des appareils jamais conçus pour la connectivité Internet. Les problèmes de cryptographie post-quantique compliquent davantage les feuilles de route de remédiation pour les équipements industriels à long cycle de vie. Les pénuries de compétences dans les domaines combinés des technologies opérationnelles et de la cybersécurité obligent les fabricants à adopter des services gérés d'évaluation des vulnérabilités et des architectures réseau segmentées. Les initiatives Industrie 5.0 reliant la collaboration homme-machine et les objectifs de durabilité ajoutent des exigences de confidentialité et d'intégrité des données à des environnements industriels déjà complexes.

Analyse de l'Impact des Freins

| Frein | (~) % d'Impact sur les Prévisions de TCAC | Pertinence Géographique | Horizon Temporel de l'Impact |

|---|---|---|---|

| Pénurie de professionnels qualifiés en cybersécurité | -1.4% | Mondial, le plus aigu en Asie-Pacifique et dans les marchés émergents | Long terme (≥ 4 ans) |

| Coût total de possession élevé pour les déploiements à grande échelle | -0.8% | Marchés sensibles aux coûts, segments PME à l'échelle mondiale | Moyen terme (2-4 ans) |

| Fatigue des alertes et abandon des faux positifs | -0.6% | Principalement les marchés développés avec des centres d'opérations de sécurité matures | Court terme (≤ 2 ans) |

| Limites de souveraineté des données sur l'analyse centralisée | -0.4% | Europe, Chine et juridictions réglementaires émergentes | Moyen terme (2-4 ans) |

| Source: Mordor Intelligence | |||

Pénurie de Professionnels Qualifiés en Cybersécurité

Le déficit mondial a atteint 4,8 millions de postes non pourvus en 2024, limitant la montée en puissance des programmes de gestion des vulnérabilités et les opérations quotidiennes. La croissance des effectifs a stagné à 0,1 % malgré une demande en forte hausse, laissant 28 % des postes vacants et poussant les salaires au-delà des budgets de nombreuses entreprises du marché intermédiaire. Les secteurs industriel et de la santé ressentent le plus vivement cette pression car ils nécessitent une expertise rare dans les deux disciplines couvrant les systèmes de technologies opérationnelles et les dispositifs cliniques. L'épuisement professionnel aggrave le déficit — deux tiers des responsables de la sécurité signalent un stress élevé lié à des charges de travail excessives, créant un cycle d'attrition sur la rétention et la productivité.

Fatigue des Alertes et Abandon des Faux Positifs

Les centres d'opérations de sécurité matures ingèrent des millions d'événements quotidiennement, mais des taux de faux positifs dépassant 70 % désensibilisent les analystes et allongent le temps moyen de réponse. La prolifération des outils aggrave la surcharge en générant des alertes dupliquées ou contradictoires sans priorisation unifiée. Les moteurs de corrélation augmentés par l'IA promettent un soulagement, mais introduisent eux-mêmes des défis de formation et de nouvelles catégories de fausses alertes. Le coût opérationnel est double : des heures d'analystes gaspillées et des vrais positifs manqués qui passent à travers des files d'attente insuffisamment triées, érodant la confiance des parties prenantes dans le retour sur investissement de la gestion des vulnérabilités.

Analyse des Segments

Par Composant : Les Services Gagnent en Dynamisme dans un Paysage Centré sur les Outils

Les solutions ont conservé 68,3 % de la part du marché des solutions de gestion des vulnérabilités en 2024, ancrant la demande des entreprises pour des plateformes complètes intégrant l'analyse, la priorisation et la remédiation orchestrée.[3]Tenable Holdings, "Tenable finalise l'acquisition de Vulcan Cyber," tenable.com La taille du marché des solutions de gestion des vulnérabilités au niveau du segment devrait se développer régulièrement en raison des analyses activées par l'IA, des tableaux de bord de quantification des risques et des riches intégrations d'écosystèmes. Les services, cependant, s'accélèrent à un TCAC de 11,6 % jusqu'en 2030, car les organisations externalisent auprès de fournisseurs de services de sécurité gérés pour compenser les lacunes en personnel et garantir les résultats des programmes. Les contrats de services gérés — couvrant l'évaluation continue, le reporting de conformité et la réponse aux incidents — s'intègrent dans les budgets de sécurité à long terme, faisant évoluer les conversations d'approvisionnement des fonctionnalités des produits vers la résilience mesurable.

Des effets de second ordre renforcent l'adoption des services. L'acquisition de Vulcan Cyber par Tenable pour 147 millions USD en 2025 illustre la course à l'intégration de l'orchestration de la remédiation dans les offres de gestion de l'exposition, permettant ainsi aux partenaires de services de fournir des accords de niveau de service de réduction des risques en boucle fermée. La complexité des plateformes, quant à elle, alimente la demande de conseil pour la rationalisation des outils, la personnalisation des flux de travail et la traduction pour les dirigeants des conclusions techniques en indicateurs de risque pertinents pour le conseil d'administration.

Par Mode de Déploiement : La Trajectoire Cloud s'Accélère Malgré l'Inertie Sur Site

Les déploiements sur site ont représenté 60,3 % de la taille du marché des solutions de gestion des vulnérabilités en 2024, ancrés par la souveraineté des données, les outils hérités et les contraintes réglementaires strictes dans les secteurs BFSI et gouvernemental. Pourtant, les offres basées sur le cloud progressent à un TCAC de 14,1 %, reflétant la migration des entreprises vers la consommation SaaS, l'évolutivité élastique et les mises à jour rapides des fonctionnalités. La flexibilité du déploiement hybride comble l'écart : les plateformes proposent désormais des analyseurs sur site alimentant des métadonnées anonymisées dans des moteurs d'analyse cloud pour satisfaire les statuts de localisation tels que le régime de certification cloud en évolution de l'Union européenne.

Le calcul des coûts évolue également. Les modèles d'abonnement cloud aplatissent les dépenses d'investissement et accélèrent le délai de rentabilisation, des avantages particulièrement attrayants pour les PME et les entreprises numériques à forte croissance. Les fournisseurs se différencient par des certifications FedRAMP ou ISO 27001 et des centres de données partitionnés régionalement qui concillient performance et conformité.

Par Taille d'Organisation : L'Adoption par les PME Démocratise la Visibilité des Risques

Les grandes entreprises ont représenté 70,4 % des revenus en 2024, tirant parti de centres d'opérations de sécurité matures et d'obligations réglementaires pour justifier l'investissement dans des analyses avancées, la notation des risques et l'orchestration. Cependant, l'adoption par les PME augmente à un TCAC de 12,1 %, signalant la démocratisation de capacités sophistiquées autrefois réservées aux pairs du Fortune 1000. La livraison SaaS cloud native, les niveaux d'entrée freemium et les mandats de cyber-assurance catalysent l'adoption même là où les équipes de sécurité internes restent squelettiques. Les fournisseurs de plateformes simplifient les tableaux de bord, automatisent les flux de travail de correctifs et regroupent des remises sur les primes de cyber-assurance pour courtiser cette opportunité de longue traîne.

Par Secteur d'Activité des Utilisateurs Finaux : La Santé Progresse Rapidement Tandis que le BFSI Reste Ancré

Le BFSI a conservé 22,1 % du marché des solutions de gestion des vulnérabilités en 2024, alimenté par des postures de risque à tolérance zéro, la conformité PCI-DSS 4.0 et une criticité élevée des actifs. Le TCAC prévisionnel de 13,3 % du secteur de la santé en fait le segment vertical à la croissance la plus rapide, car les rançongiciels liés aux événements ayant un impact sur les patients incitent les régulateurs et les conseils d'administration des hôpitaux à augmenter les budgets de gestion des vulnérabilités. Les dispositifs IoT médicaux, la migration des dossiers de santé électroniques et les flux de travail de télémédecine exigent une découverte des actifs et une évaluation continue bien au-delà des points de terminaison traditionnels. Les segments de la fabrication, de l'énergie et des services publics, et du gouvernement contribuent à une croissance régulière grâce à la convergence des technologies opérationnelles et aux directives sur les infrastructures critiques.

Analyse Géographique

L'Amérique du Nord a dominé avec une part de 38,2 % du marché des solutions de gestion des vulnérabilités en 2024, grâce à des cadres réglementaires matures, des patrimoines numériques à grande échelle et un écosystème de fournisseurs dense. Les violations très médiatisées et les règles de divulgation de la Commission des valeurs mobilières et des changes maintiennent l'urgence au niveau du conseil d'administration à un niveau élevé, soutenant une croissance budgétaire à deux chiffres. L'Europe a maintenu une demande solide alors que le RGPD, NIS2 et DORA stimulent les mandats d'analyse continue dans les secteurs financier, énergétique et de la santé, mais les débats sur la souveraineté concernant l'analyse cloud centralisée favorisent les architectures hybrides.[4]John Salmon, Louise Crawford, Lavan Thasarathakumar, Daniel Lee, Alex Nicol et Joyce Hoi Wun Leung, "EUCS : Les questions controversées de souveraineté continuent d'alimenter le débat sur les services cloud," Hogan Lovells, hoganlovells.com

L'Asie-Pacifique devrait dépasser les autres régions avec un TCAC de 12,6 %, portée par l'adoption rapide du cloud, l'expansion du commerce électronique et de nouvelles législations telles que la Loi sur la cybersécurité 2024 de la Malaisie. Le marché de la cyber-assurance de la région croît de près de 50 % par an, et les assureurs conditionnent de plus en plus la couverture à des programmes de gestion des vulnérabilités vérifiables. Les subventions Industrie 4.0 menées par les gouvernements au Japon, en Corée du Sud et à Singapour élargissent davantage la base adressable parmi les opérateurs de fabrication et d'infrastructures critiques.

Le Moyen-Orient et l'Afrique émergent comme des théâtres de croissance à mesure que les investissements dans les villes intelligentes, les projets de diversification énergétique et les stratégies de cloud souverain prennent de l'ampleur. Les grandes entreprises d'État privilégient la quantification des risques et la protection des actifs de technologies opérationnelles, créant des déploiements phares que les entreprises du marché intermédiaire régional imitent. L'Amérique latine suit un schéma similaire ; les grandes institutions financières adoptent l'analyse continue pour répondre aux exigences de conformité transfrontalières, tandis que les startups fintech exploitent des plateformes cloud natives pour la rapidité et l'efficacité des coûts.

Paysage Concurrentiel

Le marché des solutions de gestion des vulnérabilités est modérément consolidé mais très dynamique. Tenable, Qualys et Rapid7 restent les acteurs principaux de la gestion de l'exposition, en concurrence sur la précision des analyses, l'inventaire unifié des actifs et la priorisation pilotée par l'IA. L'intégration de Splunk par Cisco pour 28 milliards USD fusionne la visibilité réseau avec les analyses SIEM/SOAR, élargissant la proposition de valeur de la gestion de la surface d'attaque. L'acquisition par Palo Alto Networks des actifs cloud QRadar d'IBM souligne la poussée des acteurs établis vers des plateformes d'opérations de sécurité convergées qui englobent les données de vulnérabilité.

La différenciation stratégique s'articule autour de trois axes : 1) la quantification des risques intégrée qui traduit les comptages CVE en exposition financière, 2) la remédiation autonome via la gestion des tickets et l'orchestration des correctifs, et 3) la profondeur de la gestion de la posture des technologies opérationnelles et du cloud natif. Les feuilles de route des fournisseurs s'étendent désormais au-delà des analyses trimestrielles des vulnérabilités vers une gestion continue de l'exposition alignée sur les attestations de cyber-assurance et réglementaires. Les perturbateurs ciblent la sécurité des conteneurs cloud, l'analyse des chemins d'attaque et l'explicabilité de l'IA, accordant souvent des licences de moteurs à des plateformes plus grandes avides de capacités spécialisées. Les barrières à l'entrée sur le marché restent modérées grâce aux analyseurs open source, mais la mise à l'échelle nécessite une intelligence des vulnérabilités étendue et des écosystèmes de partenaires.

L'activité d'acquisition devrait persister à mesure que les fournisseurs de plateformes comblent les lacunes de capacités et que les fonds de capital-investissement consolident les acteurs de niche. Étant donné que les cinq premiers fournisseurs détiennent collectivement environ 45 % des revenus mondiaux, le marché obtient un score de concentration de 5, indiquant un paysage concurrentiel mais non fragmenté.

Leaders du Secteur des Solutions de Gestion des Vulnérabilités

Tenable Holdings Inc.

Qualys Inc.

Rapid7 Inc.

Skybox Security Inc.

Tripwire Inc. (Belden)

- *Avis de non-responsabilité : les principaux acteurs sont triés sans ordre particulier

Développements Récents du Secteur

- Juin 2025 : Tenable a annoncé son intention d'acquérir la startup d'IA Apex Security pour élargir la couverture des surfaces d'attaque pilotées par l'IA.

- Février 2025 : Tenable a finalisé son acquisition de Vulcan Cyber pour 147 millions USD, ajoutant une priorisation des risques alimentée par l'IA et des flux de travail de remédiation automatisés.

- Janvier 2025 : Tenable a accepté d'acquérir le fournisseur CNAPP Ermetic, étendant la protection multi-cloud aux conteneurs et aux charges de travail sans serveur.

- Octobre 2024 : Tenable a déclaré un chiffre d'affaires du troisième trimestre 2024 de 227,1 millions USD, en hausse de 13 % d'une année sur l'autre, et a dévoilé AI Aware pour la détection des vulnérabilités liées à l'IA.

Portée du Rapport sur le Marché Mondial des Solutions de Gestion des Vulnérabilités

| Solutions |

| Services |

| Sur site |

| Basé sur le cloud |

| Petites et Moyennes Entreprises |

| Grandes Entreprises |

| BFSI |

| Informatique et Télécommunications |

| Santé |

| Gouvernement et Défense |

| Commerce de Détail et Commerce Électronique |

| Énergie et Services Publics |

| Fabrication |

| Amérique du Nord | États-Unis | |

| Canada | ||

| Mexique | ||

| Amérique du Sud | Brésil | |

| Argentine | ||

| Reste de l'Amérique du Sud | ||

| Europe | Royaume-Uni | |

| Allemagne | ||

| France | ||

| Italie | ||

| Espagne | ||

| Russie | ||

| Reste de l'Europe | ||

| Asie-Pacifique | Chine | |

| Japon | ||

| Inde | ||

| Corée du Sud | ||

| ASEAN | ||

| Reste de l'Asie-Pacifique | ||

| Moyen-Orient et Afrique | Moyen-Orient | Arabie Saoudite |

| Émirats Arabes Unis | ||

| Turquie | ||

| Reste du Moyen-Orient | ||

| Afrique | Afrique du Sud | |

| Égypte | ||

| Reste de l'Afrique | ||

| Par Composant | Solutions | ||

| Services | |||

| Par Mode de Déploiement | Sur site | ||

| Basé sur le cloud | |||

| Par Taille d'Organisation | Petites et Moyennes Entreprises | ||

| Grandes Entreprises | |||

| Par Secteur d'Activité des Utilisateurs Finaux | BFSI | ||

| Informatique et Télécommunications | |||

| Santé | |||

| Gouvernement et Défense | |||

| Commerce de Détail et Commerce Électronique | |||

| Énergie et Services Publics | |||

| Fabrication | |||

| Par Géographie | Amérique du Nord | États-Unis | |

| Canada | |||

| Mexique | |||

| Amérique du Sud | Brésil | ||

| Argentine | |||

| Reste de l'Amérique du Sud | |||

| Europe | Royaume-Uni | ||

| Allemagne | |||

| France | |||

| Italie | |||

| Espagne | |||

| Russie | |||

| Reste de l'Europe | |||

| Asie-Pacifique | Chine | ||

| Japon | |||

| Inde | |||

| Corée du Sud | |||

| ASEAN | |||

| Reste de l'Asie-Pacifique | |||

| Moyen-Orient et Afrique | Moyen-Orient | Arabie Saoudite | |

| Émirats Arabes Unis | |||

| Turquie | |||

| Reste du Moyen-Orient | |||

| Afrique | Afrique du Sud | ||

| Égypte | |||

| Reste de l'Afrique | |||

Questions Clés Répondues dans le Rapport

Quelle est la valeur projetée du marché des solutions de gestion des vulnérabilités en 2030 ?

Le marché devrait atteindre 24,08 milliards USD d'ici 2030.

Quelle région connaîtra la croissance la plus rapide jusqu'en 2030 ?

L'Asie-Pacifique devrait enregistrer un TCAC de 12,6 %, le plus rapide au monde.

Pourquoi les services se développent-ils plus rapidement que les solutions ?

Les organisations s'appuient sur des services de sécurité gérés pour compenser les pénuries de talents et garantir une réduction des vulnérabilités basée sur les résultats.

Comment les changements réglementaires influencent-ils l'adoption ?

Les nouveaux mandats tels que les règles de divulgation des incidents de la Commission des valeurs mobilières et des changes et le DORA européen élèvent la gestion continue des vulnérabilités d'un contrôle optionnel à un contrôle obligatoire.

Quel secteur d'activité des utilisateurs finaux est prêt pour la croissance la plus élevée ?

Le secteur de la santé devrait croître à un TCAC de 13,3 % en raison des impératifs de sécurité des patients et des réglementations strictes en matière de confidentialité.

Qu'est-ce qui motive le passage vers les déploiements basés sur le cloud ?

Les stratégies hybrides et multi-cloud nécessitent une analyse évolutive et livrée en mode SaaS avec une visibilité unifiée sur les actifs distribués.

Dernière mise à jour de la page le: