Taille et Part du Marché des Services d'Évaluation des Vulnérabilités

Analyse du Marché des Services d'Évaluation des Vulnérabilités par Mordor Intelligence

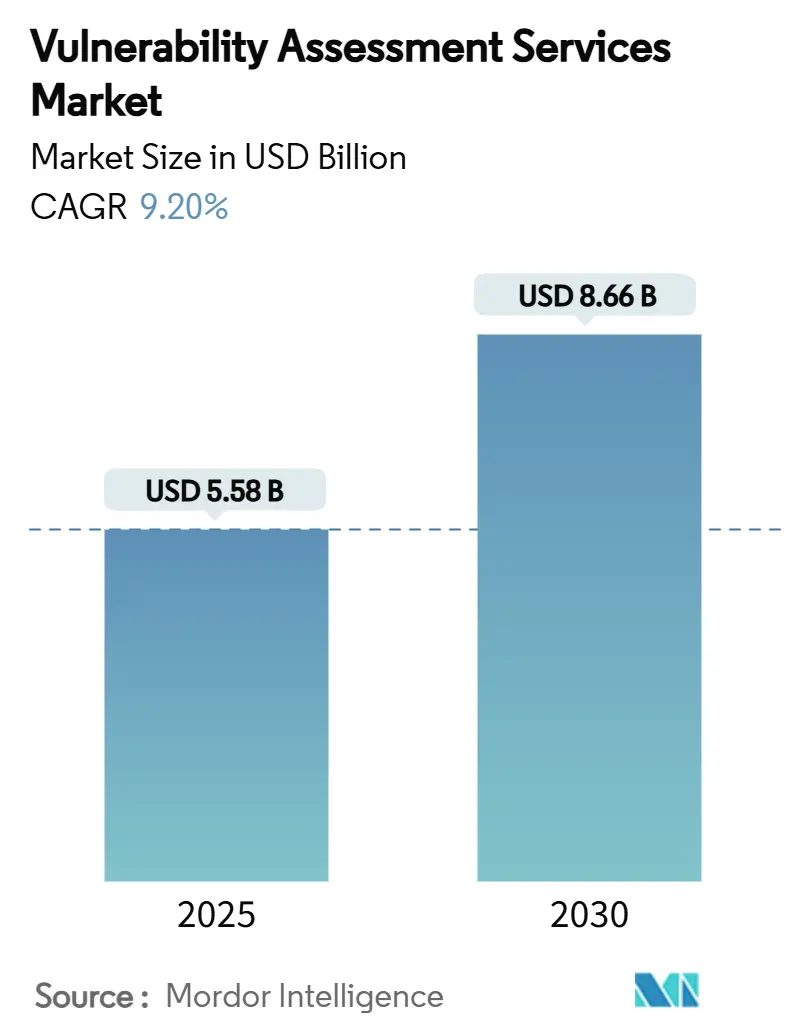

La taille du marché des services d'évaluation des vulnérabilités a atteint 5,58 milliards USD en 2025 et devrait atteindre 8,66 milliards USD en 2030, avec une expansion à un TCAC de 9,2 %. Les mandats réglementaires tels que la Loi sur la Résilience Opérationnelle Numérique, l'adoption rapide des applications natives du cloud et l'intégration de l'intelligence artificielle redéfinissent la manière dont les entreprises détectent et remédient aux failles de sécurité dans les infrastructures hybrides. Les grandes entreprises dominent les dépenses actuelles, tandis que les petites et moyennes entreprises se tournent vers des offres gérées, accélérant la demande de plateformes automatisées avec des flux de travail de remédiation intégrés. L'analyse basée sur le réseau ancre encore la plupart des programmes, bien que les solutions d'évaluation du cloud évoluent plus rapidement à mesure que les charges de travail conteneurisées et les parcs multi-cloud dépassent les modèles de périmètre hérités. Les fournisseurs capables de fusionner l'intelligence sur les vulnérabilités avec la priorisation basée sur les risques et l'automatisation des flux de travail gagnent des parts de marché à mesure que les utilisateurs pivotent des simples comptages de vulnérabilités vers des informations exploitables sur l'exposition.

Points Clés du Rapport

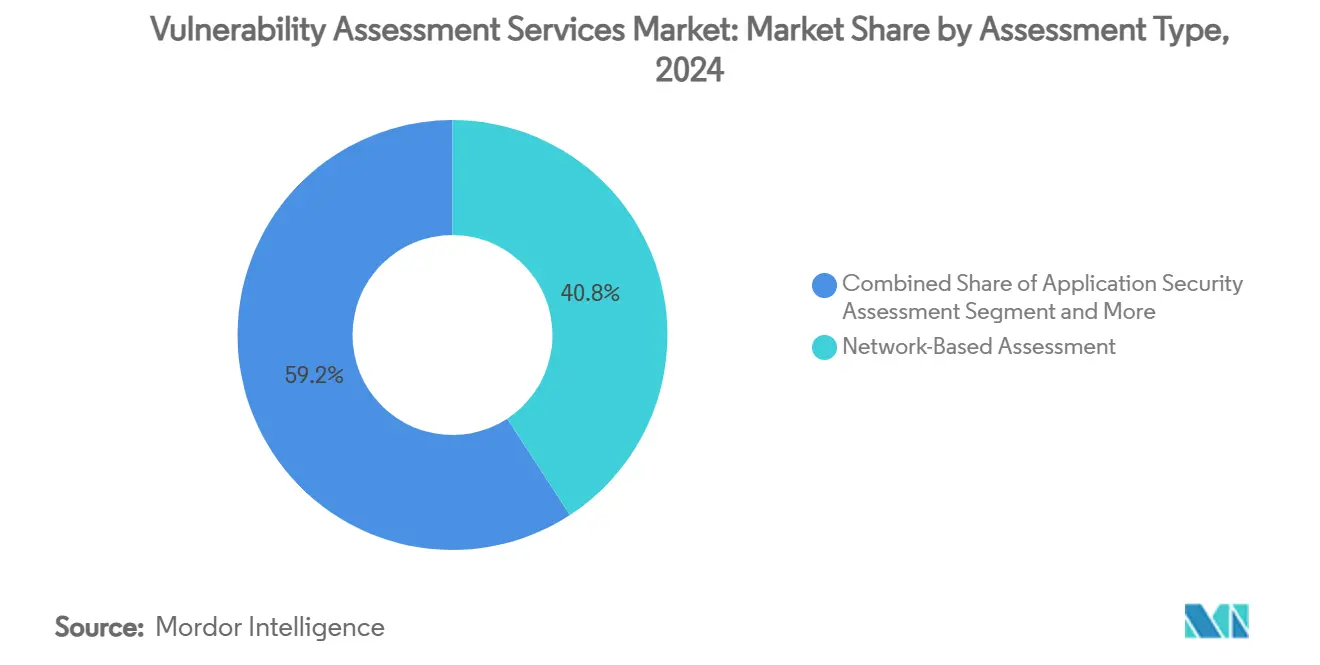

- Par type d'évaluation, les scanners basés sur le réseau détenaient 40,8 % de la part du marché des services d'évaluation des vulnérabilités en 2024, tandis que l'évaluation de la sécurité du cloud est prête à enregistrer le TCAC le plus rapide de 10,5 % jusqu'en 2030.

- Par mode de déploiement, les déploiements sur site représentaient 50,3 % de la taille du marché des services d'évaluation des vulnérabilités en 2024 ; les offres basées sur le cloud devraient croître à un TCAC de 10,9 % jusqu'en 2030.

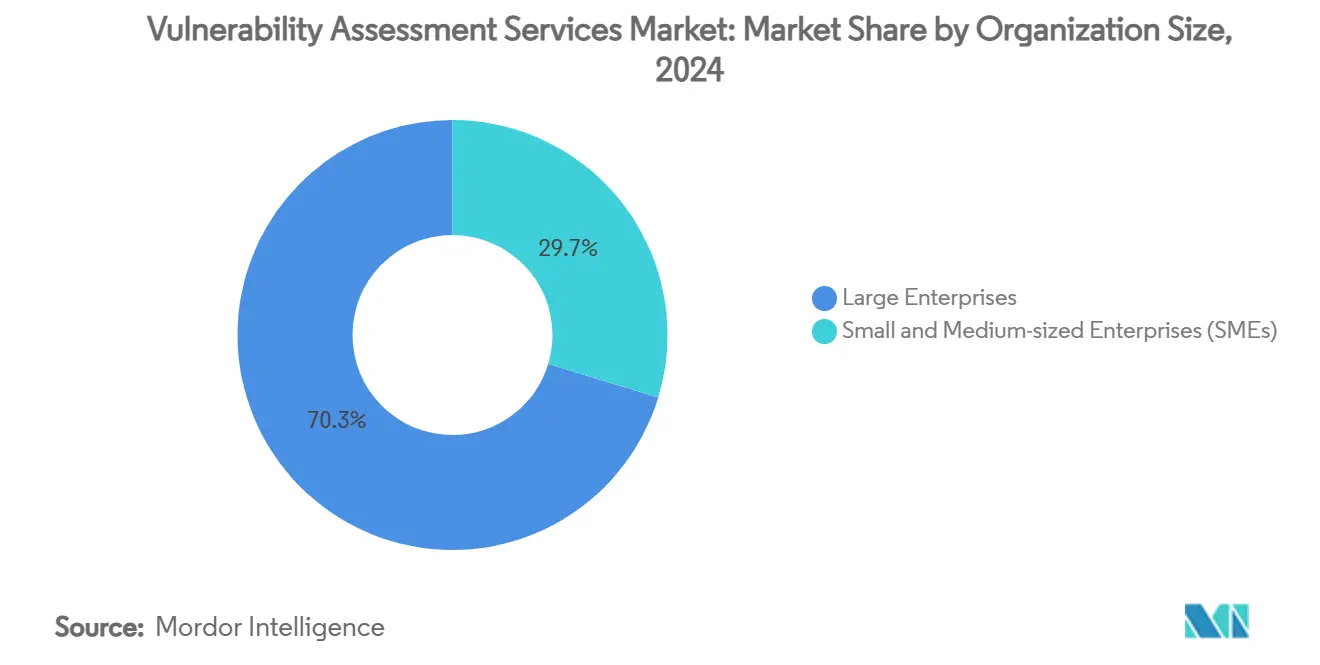

- Par taille d'organisation, les grandes entreprises ont contribué à hauteur de 70,3 % des revenus du marché des services d'évaluation des vulnérabilités en 2024, tandis que le segment des PME devrait afficher un TCAC de 11,0 % entre 2025 et 2030.

- Par secteur d'utilisation final, l'informatique et les télécommunications représentaient 30,1 % de la taille du marché des services d'évaluation des vulnérabilités en 2024 ; la santé et les sciences de la vie devraient se développer à un TCAC de 10,3 % jusqu'en 2030.

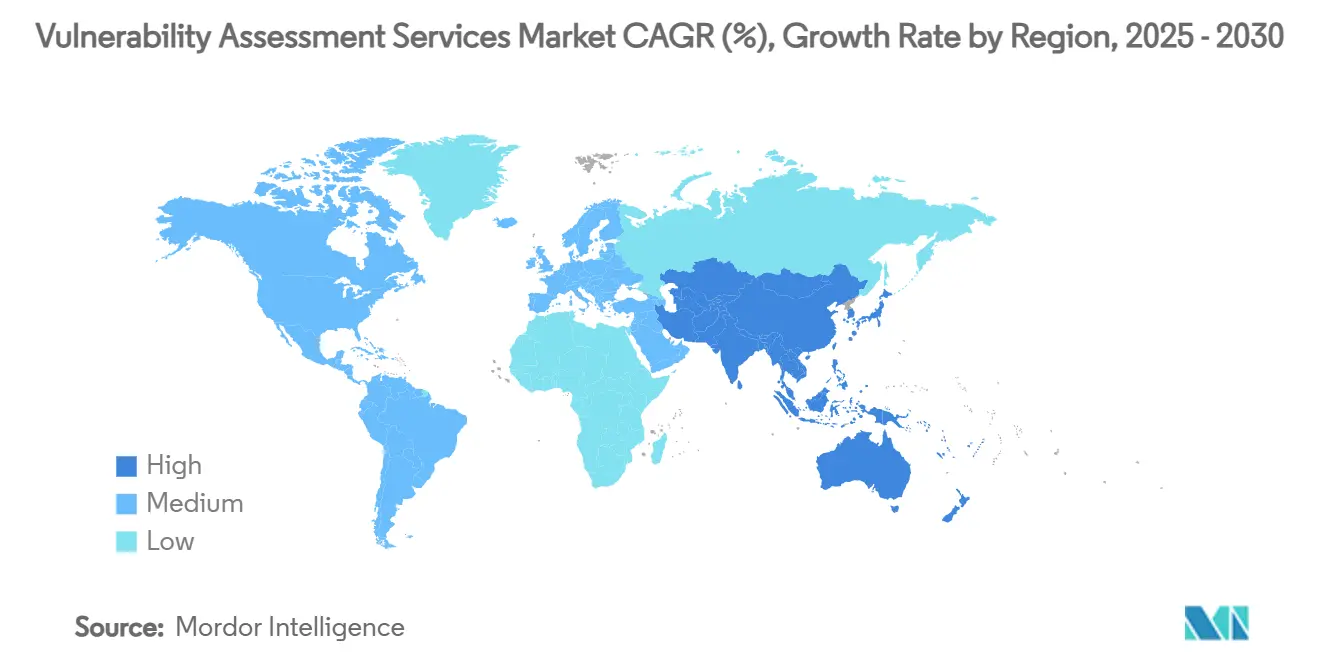

- Par géographie, l'Amérique du Nord était en tête avec une part de 38,2 % en 2024, mais l'Asie-Pacifique devrait réaliser le TCAC le plus élevé de 10,8 % jusqu'en 2030.

Tendances et Perspectives du Marché Mondial des Services d'Évaluation des Vulnérabilités

Analyse de l'Impact des Moteurs

| Moteur | (~) % d'Impact sur les Prévisions de TCAC | Pertinence Géographique | Horizon Temporel de l'Impact |

|---|---|---|---|

| Adoption croissante des applications natives du cloud | +2.1% | Mondial, avec l'APAC en tête de la transformation numérique | Moyen terme (2 à 4 ans) |

| Prolifération des architectures logicielles centrées sur les API | +1.8% | Amérique du Nord et UE, en expansion vers l'APAC | Court terme (≤ 2 ans) |

| Prérequis obligatoires en matière de cyberassurance | +1.5% | Cadres réglementaires de l'Amérique du Nord et de l'UE | Moyen terme (2 à 4 ans) |

| Convergence du DevSecOps dans les pipelines CI/CD | +1.9% | Mondial, porté par les entreprises à la pointe de la technologie | Court terme (≤ 2 ans) |

| Déploiement rapide des dispositifs de périphérie et IoT dans les réseaux OT | +1.3% | Mondial, avec un accent sur la fabrication et l'énergie | Long terme (≥ 4 ans) |

| Outils d'analyse et de triage automatisés alimentés par l'IA | +2.2% | Mondial, adoption précoce en Amérique du Nord | Court terme (≤ 2 ans) |

| Source: Mordor Intelligence | |||

Adoption Croissante des Applications Natives du Cloud

La migration vers l'orchestration de conteneurs et les architectures sans serveur redéfinit les périmètres des actifs. La surveillance continue couvrant les registres, les charges de travail éphémères et les modèles IaC remplace les analyses planifiées, réduisant le temps de présence des failles exploitables. Iron Mountain a réalisé une amélioration de 30 % de l'efficacité opérationnelle après avoir consolidé sept outils en une seule plateforme native du cloud. [1]Palo Alto Networks, "Étude de Cas Client Iron Mountain," PALOALTONETWORKS.COM La découverte sans agent offre désormais une visibilité approfondie sans dégrader les performances des charges de travail, tandis que l'intégration des scanners dans les pipelines CI raccourcit les cycles de remédiation et réduit les retours en arrière en production.

Prolifération des Architectures Logicielles Centrées sur les API

Les applications modernes s'appuient sur des points de terminaison REST et GraphQL dont la logique réside en dehors des interfaces web traditionnelles. Les vulnérabilités telles que l'autorisation au niveau des objets défaillante et l'exposition excessive des données nécessitent des outils capables d'analyser les fichiers OpenAPI et d'exécuter des flux d'authentification complexes. BugDazz et Pentest Tools illustrent le pivot vers l'analyse continue des API avec une notation des risques en temps réel et une cartographie de conformité pour PCI DSS et HIPAA. [2]SecureLayer7, "Scanner de Sécurité API BugDazz," SECURELAYER7.NET L'intégration avec les passerelles API offre une connaissance de l'inventaire, comblant les angles morts que les scanners de périmètre ne peuvent pas atteindre.

Prérequis Obligatoires en Matière de Cyberassurance

Les assureurs exigent de plus en plus des analyses de vulnérabilités documentées, des tests de pénétration et la preuve d'une remédiation rapide avant d'émettre des polices ou de renouveler la couverture. Les organisations incapables de valider une gestion disciplinée des vulnérabilités subissent des primes plus élevées ou des limites de couverture réduites. Les assureurs préfèrent désormais des cadences d'analyse mensuelles et des tests de pénétration trimestriels pour les segments critiques, poussant les PME aux budgets contraints vers des prestataires de services gérés qui regroupent l'analyse avec les rapports de conformité. Les plateformes offrant des tableaux de bord alignés sur les exigences des assureurs gagnent donc du terrain.

Convergence du DevSecOps dans les Pipelines CI/CD

L'intégration de points de contrôle de sécurité dans les pipelines de construction automatisés déplace la détection plus tôt dans le cycle de vie, réduisant considérablement les coûts de remédiation. Stelligent a démontré des analyses de sécurité des conteneurs alignées sur les déploiements AWS ECS sans entraver la vélocité des versions. Microsoft Defender CSPM s'intègre à GitHub et Azure DevOps, fournissant des contrôles de sécurité des demandes de fusion et l'application des politiques. Les entreprises adoptant le DevSecOps signalent un délai moyen de remédiation plus court et une meilleure responsabilisation inter-équipes à mesure que les développeurs reçoivent des retours exploitables dans leurs flux de travail habituels.

Analyse de l'Impact des Contraintes

| Contrainte | (~) % d'Impact sur les Prévisions de TCAC | Pertinence Géographique | Horizon Temporel de l'Impact |

|---|---|---|---|

| Pénurie d'analystes certifiés en vulnérabilités | -1.7% | Mondial, aiguë en APAC et dans les marchés émergents | Long terme (≥ 4 ans) |

| Fatigue des alertes due aux faux positifs dans les grands parcs | -1.4% | Mondial, affectant particulièrement les grandes entreprises | Moyen terme (2 à 4 ans) |

| Obstacles à la souveraineté des données pour l'analyse transfrontalière | -0.8% | UE, Chine, Russie avec des répercussions sur les secteurs réglementés à l'échelle mondiale | Moyen terme (2 à 4 ans) |

| Cannibalisation budgétaire par les projets XDR et de confiance zéro | -0.9% | Amérique du Nord et UE, en expansion vers les entreprises APAC | Court terme (≤ 2 ans) |

| Source: Mordor Intelligence | |||

Pénurie d'Analystes Certifiés en Vulnérabilités

Plus de la moitié des grandes organisations citent la disponibilité limitée de spécialistes comme principal obstacle à une réponse efficace aux vulnérabilités. Les PME sont touchées de manière disproportionnée car la concurrence salariale restreint l'accès aux talents rares. Les services gérés et les flux de travail pilotés par l'IA comblent partiellement le fossé, mais les préoccupations concernant la perte d'informations contextuelles persistent. Nordic Defender positionne sa plateforme à 360° comme un amplificateur d'expertise, promettant un contrôle des coûts et une mise en œuvre accélérée.

Fatigue des Alertes due aux Faux Positifs dans les Grands Parcs

Les scanners hérités génèrent un nombre excessif d'alertes à faible valeur qui submergent les équipes responsables de milliers d'actifs. Les doublons de résultats dans les parcs multi-cloud brouillent davantage la priorisation. Les capacités de visualisation de Wiz ont aidé Assent à réduire les angles morts et à rationaliser les flux de travail de remédiation. Les moteurs de corrélation améliorés par l'IA tels que VulnWatch réduisent le bruit et font remonter en priorité les faiblesses exploitables, restaurant la concentration sur les vulnérabilités à fort impact.

Analyse des Segments

Par Type d'Évaluation : L'Évaluation du Cloud Gagne en Vitesse

L'analyse basée sur le réseau détenait une part de revenus de 40,8 % en 2024, soulignant la dépendance réglementaire aux évaluations de périmètre pour les infrastructures héritées. La taille du marché des services d'évaluation des vulnérabilités pour l'évaluation de la sécurité du cloud devrait se développer à un TCAC de 10,5 % jusqu'en 2030, à mesure que les charges de travail conteneurisées et sans serveur prolifèrent. [3]NetRise, "Limites de l'Analyse de Vulnérabilités Réseau Traditionnelle," NETRISE.IO Les outils réseau traditionnels sous-estiment l'exposition logicielle jusqu'à 200 fois, orientant les budgets vers des scanners cloud sans agent qui révèlent les mauvaises configurations, les dérives et les dépendances cachées. La gestion unifiée de l'exposition qui corrèle les résultats réseau, applicatifs et de conteneurs dans un tableau de bord unique émerge comme la référence pour la gouvernance des risques d'entreprise. Les fournisseurs intégrant des analyses de nomenclature logicielle dans ces plateformes font évoluer les attentes des acheteurs des analyses épisodiques vers la validation continue.

L'adoption croissante des scanners d'applications et d'API complète la transition, car la logique métier réside désormais au niveau de la couche applicative plutôt qu'aux frontières basées sur les ports. Par conséquent, les entreprises envisagent d'intégrer SAST, DAST et le fuzzing d'API dans le cadre d'un cycle de vie d'exposition consolidé mené parallèlement aux analyses d'infrastructure. Le rôle croissant des plateformes de sécurité natives du cloud signale une tolérance réduite pour les outils fragmentés et ouvre des voies à la consolidation stratégique parmi les leaders du marché.

Note: Les parts de segment de tous les segments individuels sont disponibles à l'achat du rapport

Par Mode de Déploiement : Le Pragmatisme Hybride Prévaut

Les déploiements sur site ont capturé 50,3 % de la part du marché des services d'évaluation des vulnérabilités en 2024, car les secteurs réglementés continuent d'imposer la résidence locale des données et le contrôle direct de la fréquence d'analyse. La livraison basée sur le cloud croîtra à un TCAC de 10,9 % jusqu'en 2030, à mesure que les organisations pivotent vers l'élasticité et la simplification de la maintenance. Les modèles hybrides ont émergé comme le compromis pratique, permettant un contrôle centralisé des politiques tout en préservant les scanners sur site pour les réseaux isolés. Les entreprises évaluant la migration citent les mises à jour automatiques de l'intelligence sur les menaces et la corrélation globale des données comme des avantages essentiels que les plateformes cloud offrent.

Un coût total de possession plus faible et des déploiements de fonctionnalités plus rapides convertissent les adoptants prudents, en particulier là où les parcs multi-cloud dépassent en nombre les actifs sur site. La gestion de la posture sans agent devient donc standard pour les parcs de cloud public, tandis que les scanners conteneurisés rapatrient les résultats vers des tableaux de bord SaaS unifiés. Le marché des services d'évaluation des vulnérabilités devrait continuer à mélanger les moteurs locaux et hébergés, en particulier là où les clauses de souveraineté des données restreignent le passage intégral au cloud.

Par Taille d'Organisation : L'Élan des PME s'Accélère

Les grandes entreprises ont généré 70,3 % des revenus en 2024, portées par des empreintes d'infrastructure étendues et des programmes de gestion des risques matures. Pourtant, les petites et moyennes entreprises afficheront le TCAC le plus élevé de 11,0 % entre 2025 et 2030, car les exigences de cyberassurance et de chaîne d'approvisionnement poussent les petites entreprises à adopter des flux de travail formels de gestion des vulnérabilités. Les prestataires de services gérés et les scanners SaaS à faible intervention démocratisent l'accès aux capacités de niveau entreprise, en mettant l'accent sur la remédiation guidée et les tableaux de bord simplifiés.

La sensibilité budgétaire et le personnel limité contraignent les PME à privilégier les modèles d'abonnement plutôt que les investissements sur site. Les plateformes offrant des résultats auto-priorisés et des modèles de conformité pour ISO 27001 ou SOC 2 apportent une valeur immédiate sans expertise approfondie. Le secteur des services d'évaluation des vulnérabilités connaît donc une concurrence croissante autour de l'emballage, de la tarification et de la vitesse d'intégration pour capturer ce segment de croissance à longue traîne.

Par Secteur d'Utilisation Final : Le Risque dans le Secteur de la Santé s'Intensifie

L'informatique et les télécommunications détenaient une part de 30,1 % en 2024 en raison de postures cybernétiques matures et d'exigences de disponibilité continue. Cependant, la santé et les sciences de la vie devraient croître à un TCAC de 10,3 %, compte tenu de l'impact croissant des rançongiciels sur les données des patients et les dispositifs connectés. La surveillance réglementaire de HIPAA et les directives de la FDA sur la nomenclature logicielle amplifient l'urgence d'une évaluation continue des dossiers de santé électroniques, des équipements de diagnostic et des points de terminaison IoMT.

Les systèmes hérités et les fenêtres de correctifs limitées entravent la remédiation rapide, rendant la priorisation basée sur les risques essentielle. Les fournisseurs proposant des empreintes digitales de dispositifs spécifiques à la santé et des rapports alignés sur la FDA se différencient. En parallèle, les secteurs d'infrastructure critique tels que l'énergie et la fabrication intensifient les évaluations pour protéger la technologie opérationnelle après des incidents tels que les pertes dues aux rançongiciels de Norsk Hydro dépassant 67 millions USD. Les mandats de conformité et de sécurité spécifiques aux secteurs diversifient ainsi les profils de demande au sein du marché des services d'évaluation des vulnérabilités.

Analyse Géographique

L'Amérique du Nord a maintenu son leadership en capturant 38,2 % des revenus mondiaux en 2024. Les orientations fédérales, les mandats sectoriels et les structures robustes de partage des incidents encouragent l'analyse continue, tandis que les plateformes d'exposition activées par l'IA soutiennent les équipes de sécurité réduites. Les perspectives régionales restent positives à mesure que les organisations modernisent les parcs hérités et intègrent l'OT avec l'IT, nécessitant une visibilité unifiée pour maintenir la conformité et minimiser l'impact des violations.

L'Europe suit de près, portée par l'application de DORA et NIS2 qui étendent les obligations d'évaluation des vulnérabilités au-delà des services financiers vers l'énergie, la santé et les transports. Les réglementations sur la résidence des données et la confidentialité influencent la sélection des fournisseurs, favorisant les solutions avec des centres de traitement en région et un accès basé sur les rôles granulaire. Les récentes découvertes de 40 vulnérabilités critiques dans des hôpitaux suisses mettent en évidence des lacunes systémiques et renforcent le besoin de scanners de santé spécialisés.

La taille du marché des services d'évaluation des vulnérabilités en Asie-Pacifique devrait croître à un TCAC de 10,8 % jusqu'en 2030, alimentée par la numérisation rapide, la mise à niveau réglementaire et une sensibilisation croissante aux menaces. Le Japon rapporte une reconnaissance au niveau du conseil d'administration de 97,2 % de l'importance de la gestion des vulnérabilités, mais se heurte à des contraintes aiguës en matière de talents, indiquant une opportunité pour l'automatisation et les offres gérées. L'Asie-Pacifique est prête pour l'expansion la plus rapide. Les investissements s'accélèrent dans les secteurs de la fabrication, du commerce électronique et du secteur public, car des attaques très médiatisées incitent les dirigeants à traiter la gestion des vulnérabilités comme une protection des revenus. Les prestataires de services régionaux s'associent de plus en plus avec des fournisseurs mondiaux pour fournir des analyses d'exposition localisées, tandis que les gouvernements promeuvent des référentiels tels que le Code de Pratique de Cybersécurité de Singapour pour les Infrastructures d'Information Critiques. Les pénuries de talents et les infrastructures hétérogènes restent des défis, amplifiant la demande de services gérés et de triage piloté par l'IA qui compressent les délais de détection à correction.

Paysage Concurrentiel

Le marché des services d'évaluation des vulnérabilités est modérément fragmenté. Tenable, Qualys et Rapid7 continuent de consolider leurs capacités par le biais d'acquisitions ciblées, telles que l'achat de Vulcan Cyber par Tenable pour 147 millions USD et l'acquisition de Noetic Cyber par Rapid7. Ces mouvements visent à fournir des plateformes d'exposition holistiques combinant l'inventaire des actifs, la notation contextuelle des risques et la remédiation automatisée.

La différenciation par l'intelligence artificielle est en hausse. Databricks a exploité le traitement de données à grande échelle pour affiner la prédiction de criticité, tandis que l'agent proactif Big Sleep de Google a mis en évidence le potentiel de l'IA dans la neutralisation des vulnérabilités zero-day. L'activité de brevets menée par IBM sécurise la propriété intellectuelle autour de la détection de vulnérabilités basée sur l'apprentissage automatique, influençant les dynamiques de licence et de partenariat. [4]PatentPC, "La Stratégie de Brevets d'IBM pour la Cybersécurité Alimentée par l'IA," PATENTPC.COM

Les challengers spécialisés se concentrent sur les points de douleur non résolus. Orca Security fait progresser la couverture cloud sans agent, Wiz visualise le contexte du rayon d'explosion, et Intruder propose des analyses rationalisées pour les PME. Les solutions verticales s'adressent à l'IoMT de la santé, aux environnements OT et aux lacunes de sécurité des API. Les fournisseurs qui intègrent les preuves de conformité, l'intelligence sur les menaces et l'orchestration dans un seul flux de travail gagnent la préférence à mesure que les acheteurs consolident leurs chaînes d'outils pour compenser les pénuries d'analystes et les pressions budgétaires.

Leaders du Secteur des Services d'Évaluation des Vulnérabilités

-

Rapid7 Inc.

-

Qualys, Inc.

-

Tenable Holdings, Inc.

-

Trustwave Holdings, Inc.

-

Positive Technologies PJSC

- *Avis de non-responsabilité : les principaux acteurs sont triés sans ordre particulier

Développements Récents du Secteur

- Juillet 2025 : L'IA Big Sleep de Google a neutralisé une vulnérabilité critique de SQLite avant son exploitation, démontrant le potentiel préventif de l'IA.

- Juin 2025 : Qualys a affiché un chiffre d'affaires de 159,9 millions USD au premier trimestre 2025, soulignant l'élan de la plateforme pilotée par l'IA.

- Mai 2025 : Rapid7 a acquis Noetic Cyber, étendant la visibilité sur la surface d'attaque à travers les actifs.

- Février 2025 : Tenable a finalisé son acquisition de Vulcan Cyber pour 147 millions USD, améliorant la gestion unifiée de l'exposition.

- Janvier 2025 : Bitsight et Moody's ont formé un partenariat de 250 millions USD pour approfondir les capacités de quantification du cyberrisque.

Portée du Rapport sur le Marché Mondial des Services d'Évaluation des Vulnérabilités

| Évaluation Basée sur le Réseau |

| Évaluation de la Sécurité des Applications |

| Évaluation de la Sécurité du Cloud |

| Évaluation des Points de Terminaison et des Dispositifs |

| Évaluation des Bases de Données |

| Sur Site |

| Basé sur le Cloud |

| Hybride |

| Petites et Moyennes Entreprises (PME) |

| Grandes Entreprises |

| BFSI |

| Informatique et Télécommunications |

| Santé et Sciences de la Vie |

| Gouvernement et Défense |

| Commerce de Détail et Commerce Électronique |

| Énergie et Services Publics |

| Fabrication |

| Autres Secteurs d'Utilisation Final |

| Amérique du Nord | États-Unis | |

| Canada | ||

| Mexique | ||

| Amérique du Sud | Brésil | |

| Argentine | ||

| Chili | ||

| Reste de l'Amérique du Sud | ||

| Europe | Allemagne | |

| Royaume-Uni | ||

| France | ||

| Italie | ||

| Espagne | ||

| Reste de l'Europe | ||

| Asie-Pacifique | Chine | |

| Japon | ||

| Inde | ||

| Corée du Sud | ||

| Australie | ||

| Singapour | ||

| Malaisie | ||

| Reste de l'Asie-Pacifique | ||

| Moyen-Orient et Afrique | Moyen-Orient | Arabie Saoudite |

| Émirats Arabes Unis | ||

| Turquie | ||

| Reste du Moyen-Orient | ||

| Afrique | Afrique du Sud | |

| Nigéria | ||

| Reste de l'Afrique | ||

| Par Type d'Évaluation | Évaluation Basée sur le Réseau | ||

| Évaluation de la Sécurité des Applications | |||

| Évaluation de la Sécurité du Cloud | |||

| Évaluation des Points de Terminaison et des Dispositifs | |||

| Évaluation des Bases de Données | |||

| Par Mode de Déploiement | Sur Site | ||

| Basé sur le Cloud | |||

| Hybride | |||

| Par Taille d'Organisation | Petites et Moyennes Entreprises (PME) | ||

| Grandes Entreprises | |||

| Par Secteur d'Utilisation Final | BFSI | ||

| Informatique et Télécommunications | |||

| Santé et Sciences de la Vie | |||

| Gouvernement et Défense | |||

| Commerce de Détail et Commerce Électronique | |||

| Énergie et Services Publics | |||

| Fabrication | |||

| Autres Secteurs d'Utilisation Final | |||

| Par Géographie | Amérique du Nord | États-Unis | |

| Canada | |||

| Mexique | |||

| Amérique du Sud | Brésil | ||

| Argentine | |||

| Chili | |||

| Reste de l'Amérique du Sud | |||

| Europe | Allemagne | ||

| Royaume-Uni | |||

| France | |||

| Italie | |||

| Espagne | |||

| Reste de l'Europe | |||

| Asie-Pacifique | Chine | ||

| Japon | |||

| Inde | |||

| Corée du Sud | |||

| Australie | |||

| Singapour | |||

| Malaisie | |||

| Reste de l'Asie-Pacifique | |||

| Moyen-Orient et Afrique | Moyen-Orient | Arabie Saoudite | |

| Émirats Arabes Unis | |||

| Turquie | |||

| Reste du Moyen-Orient | |||

| Afrique | Afrique du Sud | ||

| Nigéria | |||

| Reste de l'Afrique | |||

Questions Clés Répondues dans le Rapport

Quelle est la taille du marché des services d'évaluation des vulnérabilités en 2025 ?

Il s'élevait à 5,58 milliards USD en 2025 avec un TCAC prévisionnel de 9,2 % vers 2030.

Quel type d'évaluation connaît la croissance la plus rapide ?

L'évaluation de la sécurité du cloud devrait croître à un TCAC de 10,5 % à mesure que les entreprises migrent leurs charges de travail vers des environnements multi-cloud.

Qu'est-ce qui stimule l'adoption des services d'évaluation des vulnérabilités par les PME ?

Les prérequis de cyberassurance et les scanners SaaS gérés abordables propulsent les PME vers une gestion formelle des vulnérabilités à un TCAC de 11,0 %.

Pourquoi les investissements dans le secteur de la santé s'accélèrent-ils ?

L'escalade des attaques par rançongiciels et le renforcement de l'application de HIPAA poussent le secteur à croître à un TCAC de 10,3 % jusqu'en 2030.

Quelle région affiche le plus fort élan de croissance ?

L'Asie-Pacifique devrait enregistrer un TCAC de 10,8 % jusqu'en 2030 en raison de la numérisation et de l'évolution des cadres réglementaires.

Comment les fournisseurs répondent-ils aux pénuries d'analystes ?

Les prestataires intègrent une priorisation alimentée par l'IA et des flux de travail de remédiation automatisés qui réduisent le triage manuel jusqu'à 95 %.

Dernière mise à jour de la page le: