Taille et part du marché du contrôle d'accès aux États-Unis

Analyse du marché du contrôle d'accès aux États-Unis par Mordor Intelligence

La taille du marché du contrôle d'accès aux États-Unis en 2026 est estimée à 3,94 milliards USD, en progression par rapport à la valeur de 2025 de 3,79 milliards USD, avec des projections pour 2031 affichant 4,81 milliards USD, croissant à un TCAC de 4,05 % sur la période 2026-2031. Le matériel continue de constituer l'épine dorsale des revenus, mais la croissance s'oriente vers des plateformes centrées sur le logiciel et pilotées par l'intelligence, qui fusionnent la gestion des identités physiques et numériques. La mise à jour des règles fédérales d'authentification contraint les agences et les contractants à renouveler leurs lecteurs et identifiants, ancrant la demande à court terme tout en élargissant le pool total d'endpoints conformes.[1]Administration des services généraux des États-Unis, "Services fédéraux d'accréditation," gsa.gov Les identifiants mobiles basés sur les smartphones se développent rapidement alors que les organisations recherchent une authentification à confiance zéro sans distribuer de nouvelles cartes plastifiées.[2]NXP Semiconductors, "NXP redéfinit le contrôle d'accès avec une solution d'accès sécurisé autonome," nxp.com Les subventions fédérales en matière de cybersécurité récompensent les projets qui améliorent la journalisation et le chiffrement, accélérant la transition progressive des contrôleurs sur site vers des déploiements en cloud et hybrides.[3]Agence fédérale de gestion des urgences, "Fiche d'information sur le programme de subventions à la cybersécurité des États et des collectivités locales pour l'exercice 2024," fema.gov La consolidation stratégique entre les acteurs établis et les spécialistes natifs du cloud signale un passage des appareils autonomes aux écosystèmes intégrés, reconfigurant la stratégie concurrentielle sur l'ensemble du marché du contrôle d'accès aux États-Unis.

Principaux enseignements du rapport

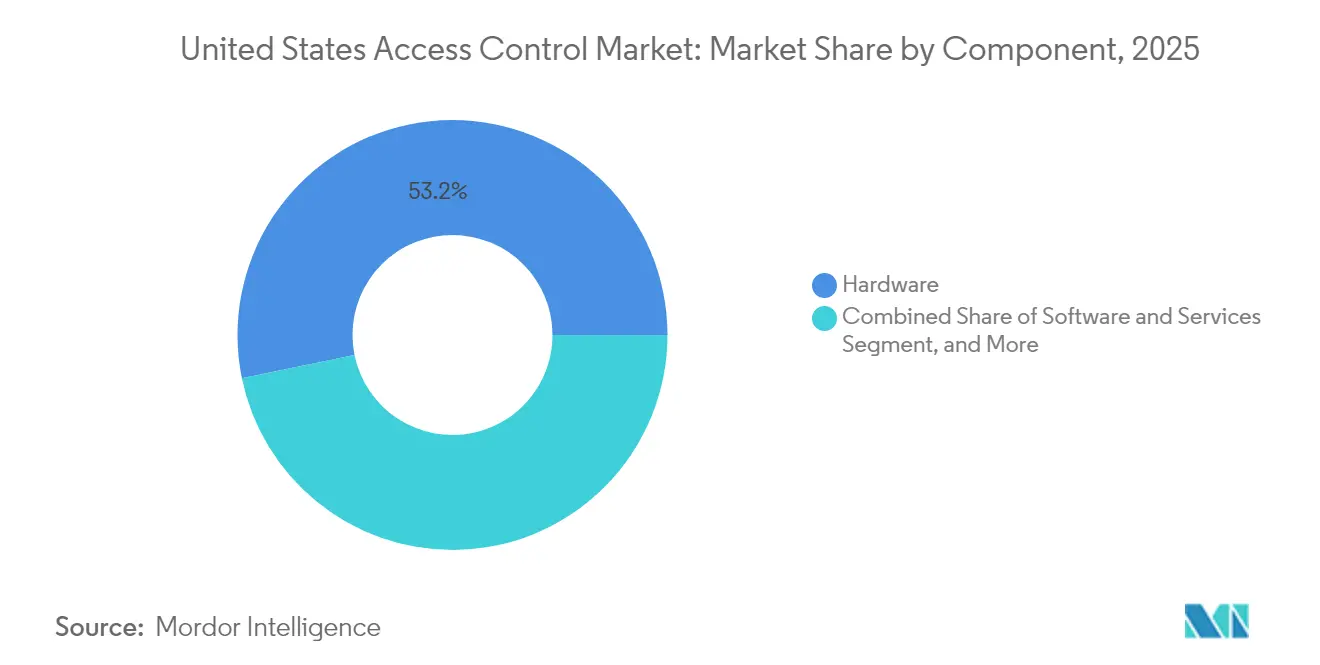

- Par composant, le matériel a capté 53,22 % de la part de marché du contrôle d'accès aux États-Unis en 2025, tandis que le logiciel devrait progresser à un TCAC de 7,72 % jusqu'en 2031.

- Par technologie, les solutions à base de carte et autres solutions non biométriques détenaient 46,95 % des revenus en 2025 ; les identifiants mobiles devraient se développer à un TCAC de 6,25 % jusqu'en 2031.

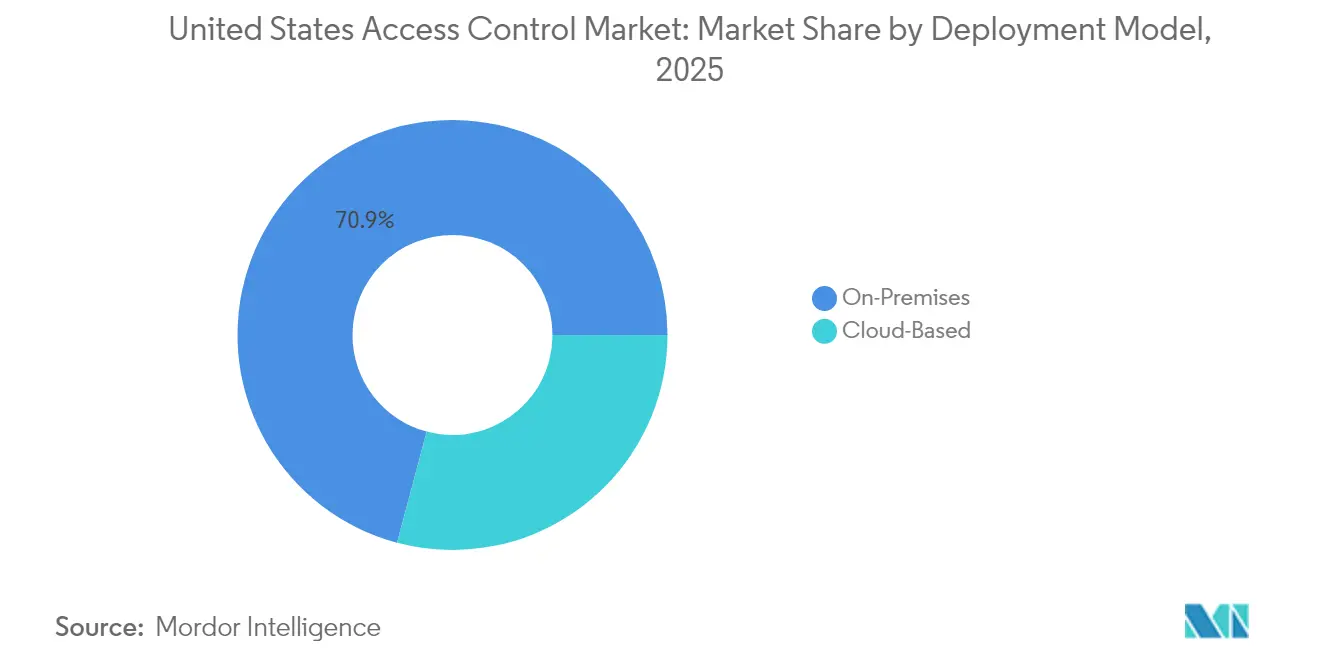

- Par modèle de déploiement, les systèmes sur site représentaient 70,85 % des dépenses en 2025, tandis que les offres basées sur le cloud sont prévues pour croître à un TCAC de 5,63 % sur la période de prévision.

- Par utilisateur final, les installations commerciales dominaient avec une part de 41,90 % en 2025, tandis que les applications résidentielles devraient progresser à un TCAC de 5,92 % jusqu'en 2031.

Remarque : Les chiffres de la taille du marché et des prévisions de ce rapport sont générés à l’aide du cadre d’estimation propriétaire de Mordor Intelligence, mis à jour avec les données et analyses les plus récentes disponibles en 2026.

Tendances et perspectives du marché du contrôle d'accès aux États-Unis

Analyse de l'impact des moteurs*

| Moteur | (~) % d'impact sur la prévision du TCAC | Pertinence géographique | Horizon temporel de l'impact |

|---|---|---|---|

| Migration rapide vers les systèmes basés sur les identifiants mobiles | +1.20% | National, concentré dans les centres urbains et les installations fédérales | Moyen terme (2-4 ans) |

| Financement fédéral et étatique croissant pour la mise à niveau de la sécurité des infrastructures critiques | +0.80% | National, avec un accent sur les zones désignées UASI et les communautés rurales | Court terme (≤ 2 ans) |

| Besoins de conformité accrus en vertu des normes FIPS-201-3 et TSCP actualisées | +0.70% | Installations fédérales et contractants à l'échelle nationale | Moyen terme (2-4 ans) |

| Forte demande pour les plateformes natives du cloud qui unifient les accès physiques et numériques | +0.90% | National, plus fort dans les segments commerciaux et d'entreprise | Moyen terme (2-4 ans) |

| Essor des analyses de menaces adaptatives basées sur l'IA générative | +0.40% | Adoption précoce dans les installations à haute sécurité et les entreprises technophiles | Long terme (≥ 4 ans) |

| Convergence avec les mandats ESG des bâtiments intelligents | +0.30% | Zones métropolitaines avec exigences de durabilité | Long terme (≥ 4 ans) |

| Source: Mordor Intelligence | |||

Migration rapide vers les systèmes basés sur les identifiants mobiles

Les identifiants mobiles redéfinissent les pratiques d'authentification sur le marché du contrôle d'accès aux États-Unis. Les organisations apprécient la possibilité de distribuer et de révoquer des clés numériques en temps réel sans imprimer de nouvelles cartes ni reconfigurer les serrures, ce qui réduit la charge administrative et élimine les coûts de remplacement des cartes. Les installations fédérales voient l'accès par smartphone comme un pont entre les mandats de confiance zéro et l'infrastructure existante, car les téléphones intègrent déjà des modules de sécurité matériels et des fonctions de déverrouillage biométrique qui renforcent les flux de travail multifacteurs. Les grandes entreprises rapportent une satisfaction accrue des employés lorsque les utilisateurs ne portent que leurs propres appareils, et les gestionnaires de propriétés apprécient les pistes d'audit qui accompagnent chaque modification d'identifiant transmise par voie hertzienne. L'adoption est également facilitée par l'inclusion croissante du NFC et de la bande ultralarge dans les appareils grand public, ce qui permet des expériences de passage fiables même dans les environnements blindés. La mise en œuvre exige des politiques robustes de gestion des appareils mobiles et une segmentation du réseau pour prévenir les mouvements latéraux depuis des téléphones compromis, mais les intégrateurs notent que ces mesures de sécurité s'alignent sur les cadres d'hygiène informatique existants plutôt que d'ajouter de nouvelles exigences.

Financement fédéral et étatique croissant pour la mise à niveau de la sécurité des infrastructures critiques

Le gouvernement fédéral a alloué 279,9 millions USD en subventions de cybersécurité en 2024, et les déploiements de contrôle d'accès intégrant le chiffrement, la journalisation renforcée et l'authentification multifacteur sont éligibles au remboursement. Le programme de subventions à la sécurité des organisations à but non lucratif a fourni un supplément de 454,5 millions USD pour le renforcement des installations, étendant la demande adressable aux campus de services sociaux, de santé et confessionnels. Les règles de distribution imposent que 80 % des allocations étatiques soient versées aux gouvernements locaux ou aux bénéficiaires à but non lucratif, avec 25 % réservés aux zones rurales. Les fournisseurs positionnés avec des identifiants mobiles faciles à déployer et des tableaux de bord cloud bénéficient de cycles de vente plus rapides, car les administrateurs de subventions favorisent les solutions qui minimisent la main-d'œuvre informatique sur site. Les intégrateurs soulignent également que les hôpitaux ruraux et les services publics d'eau modernisent leurs serrures électromécaniques anciennes, créant des opportunités de revenus en dehors des centres métropolitains traditionnels. Cette large dispersion des financements soutient la croissance des unités à court terme tout en renforçant les abonnements aux plateformes à moyen terme, étant donné que la plupart des subventions exigent que les solutions restent opérationnelles pendant au moins trois ans.

Besoins de conformité accrus en vertu des normes FIPS-201-3 et TSCP actualisées

Les modifications finalisées en 2024 exigent une cryptographie plus robuste, une authentification faciale par lumière verte améliorée et un support complet des identifiants de vérification d'identité personnelle (PIV) pour plus de 5 millions de badges fédéraux. Les lecteurs anciens incapables de traiter les nouveaux algorithmes de signature numérique seront progressivement retirés selon des calendriers de remplacement pluriannuels, garantissant un flux stable de commandes de matériel. Les contractants souhaitant maintenir l'accès aux installations devront également mettre à niveau leurs appareils, étendant la vague de conformité au-delà des propriétés fédérales. Les fournisseurs de middleware capables d'analyser nativement les objets PIV et de transmettre des règles d'accès basées sur les attributs dans les annuaires informatiques acquièrent un avantage concurrentiel, car les agences préfèrent les centres de commandement intégrés aux déploiements disparates. Les acteurs du marché anticipent des fenêtres de mise à jour périodique des micrologiciels jusqu'en 2030 à mesure que les courbes cryptographiques évoluent, ce qui intègre des revenus récurrents dans les contrats de maintenance. Le marché du contrôle d'accès aux États-Unis perçoit donc la conformité à la fois comme un catalyseur de ventes immédiat et une obligation de support à long terme.

Forte demande pour les plateformes natives du cloud qui unifient les accès physiques et numériques

Les entreprises traitent de plus en plus les contrôleurs de portes comme des extensions de leur réseau à confiance zéro, exigeant des règles de moindre privilège et des journaux centralisés. Les plateformes natives du cloud répondent à cette exigence en consolidant les identités des utilisateurs, les droits d'accès aux bâtiments et les permissions d'application sous un moteur de politique unique. L'environnement de financement favorise cette architecture : les subventions fédérales mentionnent spécifiquement « la journalisation renforcée, le chiffrement et l'auditabilité » comme jalons remboursables, incitant les décideurs vers des tableaux de bord hébergés.[4] Le capital-risque continue de financer les fournisseurs cloud ; SwiftConnect a levé 37 millions USD en Série B fin 2024 pour développer sa plateforme AccessCloud. Les modèles hybrides restent importants dans la défense, les services publics et la finance, car les règles de souveraineté des données ou les exigences de disponibilité 24h/24 et 7j/7 imposent des contrôles de sécurité en local. Les fournisseurs répondent en proposant des moteurs de décision locaux qui synchronisent les politiques en quasi temps réel mais fonctionnent de manière autonome si la connexion cloud est interrompue, équilibrant cybersécurité et continuité opérationnelle.

Analyse de l'impact des freins*

| Frein | (~) % d'impact sur la prévision du TCAC | Pertinence géographique | Horizon temporel de l'impact |

|---|---|---|---|

| Volatilité persistante de la chaîne d'approvisionnement en composants semi-conducteurs | -0.60% | Impact mondial avec des effets concentrés dans les régions manufacturières | Court terme (≤ 2 ans) |

| Infrastructure héritée fragmentée ralentissant les migrations de plateformes | -0.40% | National, particulièrement aigu dans les installations fédérales et municipales plus anciennes | Moyen terme (2-4 ans) |

| Risque de contentieux sur la protection des données biométriques des utilisateurs finaux | -0.30% | Illinois et États dotés de lois sur la confidentialité biométrique | Moyen terme (2-4 ans) |

| Vivier de main-d'œuvre qualifiée limité pour les projets de convergence sécurité OT-IT | -0.50% | National, avec des pénuries aiguës dans les marchés ruraux et secondaires | Long terme (≥ 4 ans) |

| Source: Mordor Intelligence | |||

Volatilité persistante de la chaîne d'approvisionnement en composants semi-conducteurs

La rareté persistante des puces allonge les délais d'approvisionnement en microcontrôleurs sécurisés, processeurs biométriques et modules radio, ce qui gonfle les coûts des nomenclatures et retarde les plannings de projets. Le Département du Commerce a averti que la concentration sur un seul site pour la lithographie avancée amplifie l'exposition aux chocs climatiques et géopolitiques, une situation peu susceptible de se résoudre avant que les usines domestiques atteignent des volumes significatifs d'ici la fin de la décennie. Les fabricants se couvrent en reconçevant les cartes autour de jeux de puces plus facilement disponibles, mais chaque reconception réouvre les cycles de certification et les tests d'assurance qualité. Les intégrateurs répondent en constituant des stocks de sécurité plus importants, mais les coûts d'entreposage pèsent sur les marges. Les clients finaux reportent parfois leurs plans de renouvellement lorsque les prix des éléments sécurisés augmentent, réduisant les volumes d'expédition à court terme sur le marché du contrôle d'accès aux États-Unis.

Infrastructure héritée fragmentée ralentissant les migrations de plateformes

De nombreux campus exploitent encore des contrôleurs de portes autonomes, des formats de cartes propriétaires et des services d'annuaire cloisonnés installés avant 2015. La mise à niveau de ces actifs nécessite des échanges de panneaux, du câblage et des passerelles logicielles pour synchroniser les bases de données héritées avec les plateformes d'identité modernes. Les services des installations manquent souvent de budgets d'investissement pour des initiatives de remplacement intégral et adoptent plutôt des déploiements progressifs pièce par pièce qui allongent les délais. Les bâtiments municipaux plus anciens font face à des obstacles supplémentaires tels que le désamiantage lors du tirage de câbles, ce qui gonfle les coûts de projet. Les intégrateurs doivent mobiliser des équipes pluridisciplinaires réunissant électriciens, techniciens basse tension et spécialistes réseau, et cette coordination allonge les calendriers de déploiement. Bien que les subventions fédérales couvrent certaines dépenses de mise à niveau, les formalités administratives et les règles d'appel d'offres peuvent prolonger les cycles d'approbation au-delà de douze mois, ralentissant la pénétration du marché pour les plateformes avancées.

*Nos prévisions mises à jour traitent les impacts des moteurs et des freins comme directionnels et non additifs. Les prévisions d’impact révisées reflètent la croissance de base, les effets de mix et les interactions entre variables.

Analyse des segments

Par composant : le logiciel gagne en importance stratégique

La composition par composant montre que le matériel fournit la majeure partie des revenus, mais le logiciel affiche la croissance incrémentale la plus rapide. En 2025, le matériel représentait 53,22 % des dépenses sur le marché du contrôle d'accès aux États-Unis ; le logiciel est en bonne voie pour atteindre un TCAC de 7,72 % jusqu'en 2031. La taille du marché du contrôle d'accès aux États-Unis pour le logiciel a augmenté à mesure que les agences recherchaient des fonctionnalités telles que l'analyse en temps réel, l'émission d'identifiants chiffrés et l'automatisation basée sur les politiques. Le matériel reste essentiel car les lecteurs, panneaux et serrures ancrent la sécurité physique, mais les tendances tarifaires révèlent une compression à mesure que l'électronique banalisée fait face à une concurrence accrue des fournisseurs. En revanche, les offres groupées par abonnement pour les tableaux de bord cloud, les extensions d'IA et les rapports de conformité maintiennent des profils de marge à deux chiffres et des flux de trésorerie prévisibles. Les fournisseurs intègrent les mises à jour des micrologiciels par voie hertzienne, la détection avancée des menaces et les macros de verrouillage d'urgence comme options récurrentes, convertissant les achats d'investissement ponctuels en valeur client à vie.

Les services détiennent la plus petite part mais fonctionnent comme une couche de rente sur l'ensemble du marché du contrôle d'accès aux États-Unis. Les intégrateurs regroupent la maintenance préventive, la surveillance 24h/24 et 7j/7 et la gestion des badges, faisant passer les coûts des visites imprévisibles sur site à des accords mensuels fixes. Les clauses des subventions fédérales qui exigent un support pluriannuel encouragent les agences à signer des contrats de service prolongés, ancrant des revenus prévisibles pour les partenaires de distribution. Le logiciel permet également des déploiements basés sur des modèles dans les chaînes de franchise, où une configuration unique peut être répliquée dans des centaines de magasins du jour au lendemain, minimisant la main-d'œuvre par site. Les fournisseurs de plateformes mettent l'accent sur les API ouvertes afin que les systèmes de gestion de bâtiments tiers puissent récupérer des flux d'occupation, alimentant des algorithmes d'optimisation énergétique qui aident les propriétaires à atteindre leurs objectifs ESG. Cette conception interopérable augmente les barrières à la sortie et prolonge la durée de vie des abonnements logiciels sur le marché du contrôle d'accès aux États-Unis.

Note: Les parts de segment de tous les segments individuels sont disponibles à l'achat du rapport

Par technologie : les identifiants mobiles accélèrent l'abandon du plastique

Les formats à base de carte et autres formats non biométriques représentaient 46,95 % des revenus technologiques en 2025, bénéficiant d'une infrastructure bien établie et d'une compatibilité multi-fournisseurs. La taille du marché du contrôle d'accès aux États-Unis associée à la technologie des cartes continue de croître modestement, mais la croissance ralentit à mesure que les utilisateurs se tournent vers les identifiants sur téléphone à un TCAC projeté de 6,25 %. Les clés mobiles exploitent les éléments sécurisés et le déverrouillage biométrique des appareils, réalisant une authentification multifacteur sans matériel de lecture supplémentaire lorsque le NFC est activé. Les gestionnaires d'installations apprécient l'émission et la révocation par voie hertzienne, éliminant la logistique d'impression et d'expédition des badges. Apple Wallet et Google Wallet ont intégré des protocoles de badges d'employés, réduisant les obstacles à la formation des utilisateurs.

Les modalités biométriques telles que les lecteurs faciaux ou d'empreintes digitales se concentrent dans les zones à haute sécurité où l'assurance d'identité prime sur les préoccupations de confidentialité. Les règles législatives de consentement et de conservation des données freinent l'adoption dans les États qui appliquent des lois strictes sur la confidentialité biométrique, mais les terminaux aéroportuaires, les laboratoires pharmaceutiques et les sites de défense justifient encore des capteurs haut de gamme. Les formats alternatifs à faible coût tels que les lecteurs à clavier ou de proximité servent les petites entreprises aux budgets limités, offrant une résistance aux manipulations modeste mais une dissuasion acceptable. Au cours de la période de prévision, on s'attend à ce que le nombre de cartes diminue en valeur absolue même si les revenus se stabilisent, car les remplacements en fin de cycle maintiennent le flux de commandes. Pendant ce temps, les mises à niveau des logiciels d'identifiants mobiles et des micrologiciels de lecteurs généreront des revenus incrémentiels, consolidant le segment mobile comme principal levier de croissance sur le marché du contrôle d'accès aux États-Unis.

Par modèle de déploiement : la dynamique du cloud dépasse un socle sur site persistant

Les configurations sur site contrôlaient 70,85 % des dépenses en 2025, montrant que de nombreuses organisations favorisent encore les moteurs de décision localisés pour des raisons perçues de latence, de souveraineté et de disponibilité. La part de marché du contrôle d'accès aux États-Unis des architectures sur site domine dans les installations de défense, les services publics et les usines industrielles lourdes, où les réseaux à espace d'air restent la norme. Pourtant, les plateformes cloud s'étendent à un TCAC de 5,63 % à mesure que les contrats de support arrivent à expiration et que les opérateurs recherchent des tableaux de bord unifiés mêlant alertes numériques et physiques. Les subventions fédérales soulignent la tendance, remboursant les systèmes qui utilisent des journaux chiffrés et des contrôles d'audit centralisés uniquement réalisables à grande échelle via des services hébergés.

Les déploiements hybrides servent de ponts de transition, maintenant les décisions de porte sur site tout en synchronisant les identifiants et l'analytique vers un locataire cloud. Les fournisseurs proposent une redondance par basculement de chemin, assurant la continuité en cas de défaillance des liaisons WAN. Les petites entreprises se tournent directement vers le cloud intégral car elles manquent de personnel informatique pour appliquer les correctifs aux noyaux Linux sur site. Les modèles de tarification diffèrent également : les acheteurs sur site paient une somme initiale plus un support annuel, tandis que les adopteurs du cloud passent à des dépenses d'exploitation mensuelles, lissant les budgets. Les améliorations de posture de sécurité séduisent également les réfractaires, car les principaux fournisseurs cloud fournissent désormais des modules matériels de sécurité conformes aux normes FIPS et des centres de données régionaux. Par conséquent, le marché du contrôle d'accès aux États-Unis prévoit que la part sur site se réduira régulièrement même si les expéditions absolues de matériel se poursuivent.

Note: Les parts de segment de tous les segments individuels sont disponibles à l'achat du rapport

Par utilisateur final : dominance commerciale face à l'essor résidentiel

Les bâtiments commerciaux ont contribué à hauteur de 41,90 % de la demande en 2025, reflétant les tours de bureaux, les développements à usage mixte et les centres commerciaux qui nécessitent une gestion des identifiants multi-locataires. La taille du marché du contrôle d'accès aux États-Unis pour les propriétés commerciales reste robuste car les rénovations coïncident avec les politiques de retour au bureau et les mises à niveau motivées par les critères ESG. Les bureaux intègrent l'analytique d'occupation pour réviser l'allocation des espaces et aligner la climatisation sur les effectifs en temps réel, générant des économies d'énergie et une meilleure utilisation des actifs. Les installations de vente au détail intègrent les journaux d'accès à l'analytique de prévention des pertes, resserrant le contrôle de la démarque inconnue. Les installations gouvernementales fournissent des projets récurrents stimulés par les mandats de conformité, tandis que les opérateurs industriels spécifient du matériel renforcé capable de résister à la poussière, aux vibrations et aux températures extrêmes.

Les déploiements résidentiels, en particulier dans les complexes multifamiliaux, affichent la trajectoire la plus rapide à un TCAC prévu de 5,92 %. Les propriétaires adoptent les serrures intelligentes et les salles de colis qui réduisent les coûts de conciergerie et améliorent la satisfaction des locataires. AvalonBay Communities a étendu ses programmes de serrures connectées à l'ensemble de son portefeuille de 299 propriétés, illustrant comment les plateformes cloud de niveau entreprise peuvent s'adapter aux environnements grand public. Les applications résidentielles regroupent les permissions d'accès, les demandes de maintenance et les réservations d'équipements dans une seule interface, fidélisant les locataires et justifiant des loyers premium. Les constructeurs de maisons individuelles pré-câblent également des concentrateurs intelligents pour répondre à la demande des acheteurs en matière d'automatisation clé en main. La part croissante des installations résidentielles introduit des dynamiques de canal grand public, poussant les fournisseurs à simplifier la mise en service et à s'intégrer aux assistants vocaux. Collectivement, ces tendances diversifient le marché du contrôle d'accès aux États-Unis en l'éloignant d'un focus exclusif sur les couloirs commerciaux.

Analyse géographique

La demande régionale se concentre autour de Washington D.C., de la Virginie, du Maryland et d'autres zones à forte densité de campus fédéraux et de contractants de défense. Les États dotés d'infrastructures critiques importantes, tels que le Texas et la Californie, figuraient parmi les principaux bénéficiaires des subventions de cybersécurité 2024, à respectivement 12,9 millions USD et 12,1 millions USD. Ces allocations se traduisent par une activité d'appel d'offres accélérée pour les lecteurs conformes et les plateformes d'identifiants mobiles. Le Nord-Est assiste aux premiers déploiements de reconnaissance faciale associée à une supervision cloud, en raison de périmètres urbains plus resserrés et de budgets de sécurité plus élevés. Les sièges sociaux technologiques de la Côte Ouest adoptent la détection d'anomalies basée sur l'IA, tirant parti de l'élasticité du cloud pour traiter de vastes ensembles de données de badges et de vidéos.

Les États du Midwest et du Sud affichent une part plus élevée de lecteurs de cartes traditionnels mais bénéficient de prix compétitifs à mesure que de nouveaux entrants cherchent à se développer sur le marché. Les comtés ruraux utilisent les 25 % réservés des fonds de cybersécurité pour moderniser les serrures des palais de justice et les portails des stations de traitement de l'eau, des marchés qui n'achetaient auparavant que des cadenas. Les lois sur la confidentialité façonnent la géographie de l'adoption biométrique : les opérateurs de l'Illinois évitent parfois les capteurs d'empreintes digitales en raison des exigences de consentement strictes, tandis que les États voisins avancent avec moins de contraintes. Le Nord-Ouest pacifique et le Nord-Est sont en tête pour les rénovations liées aux critères ESG, ajoutant l'analytique d'occupation pour atteindre les objectifs climatiques des États. Ces disparités géographiques font que les cycles de vente et les mix produits varient considérablement sur le marché du contrôle d'accès aux États-Unis, obligeant les fournisseurs à adapter leurs stratégies de distribution.

Paysage concurrentiel

L'écosystème des fournisseurs reste modérément fragmenté, avec les grands acteurs traditionnels du matériel qui défendent leurs parts tandis que les nouveaux entrants axés sur le logiciel s'efforcent de capter les revenus des plateformes. Johnson Controls, ASSA ABLOY et Honeywell maintiennent de vastes réseaux de distribution et des certifications fédérales, protégeant les segments clés qui valorisent la conformité éprouvée. Pourtant, les challengers natifs du cloud favorisent des cycles de fonctionnalités rapides, des coûts initiaux réduits et des API ouvertes qui séduisent les propriétaires immobiliers avertis en technologie. La consolidation s'est intensifiée en 2024 : ASSA ABLOY a intégré Level Lock dans une nouvelle filiale multifamiliale tout en acquérant également 3millID et Third Millennium Systems, élargissant son portefeuille au-delà des serrures mécaniques et électroniques. La fusion de Vitaprotech avec la branche lecteurs d'Identiv a relancé la marque Hirsch, créant une plateforme de revenus de 185 millions USD avec plus de 100 ingénieurs logiciels axés sur la gestion unifiée.

La dynamique d'investissement souligne le pivot vers les couches logicielles au sein du marché du contrôle d'accès aux États-Unis. SwiftConnect a levé 37 millions USD pour étendre son cloud d'identifiants mobiles, et Acre Security a acquis le spécialiste en IA générative REKS pour proposer des requêtes conversationnelles sur les journaux d'accès. Ces mouvements illustrent comment l'analytique et l'orchestration des identités pilotent désormais la différenciation davantage que les boîtiers métalliques et les contacts relais. Les acteurs établis répondent en intégrant des kits de conversion de la périphérie vers le cloud et en lançant des offres groupées par abonnement qui regroupent lecteurs, micrologiciels et analytique sous une seule facture. Pendant ce temps, les géants du smartphone Apple et Google influencent les normes via les API Wallet mais ne sont pas encore entrés directement dans le matériel de portes en entreprise, laissant de la place pour des partenariats avec les fournisseurs d'accès établis. Les prochaines années permettront de déterminer si les acteurs en place peuvent intégrer les fonctionnalités d'IA assez rapidement pour maintenir leurs parts face à des concurrents SaaS agiles.

Leaders du secteur du contrôle d'accès aux États-Unis

-

ASSA ABLOY AB Group

-

Allegion PLC

-

Johnson Controls International plc

-

IDEMIA Identity & Security SAS

-

Raytheon Technologies Corporation

- *Avis de non-responsabilité : les principaux acteurs sont triés sans ordre particulier

Développements récents du secteur

- Février 2025 : Acre Security a acquis REKS pour intégrer des capacités de requête en langage naturel dans la plateforme Acre Access Control.

- Février 2025 : Safetrust a obtenu un investissement stratégique de dormakaba pour accélérer la technologie d'identifiants post-quantiques.

- Janvier 2025 : ASSA ABLOY a acquis InVue pour étendre la protection des actifs connectés au sein de sa division Global Solutions.

- Janvier 2025 : ASSA ABLOY a finalisé l'acquisition de 3millID Corporation et Third Millennium Systems Ltd., ajoutant 21 millions USD de ventes combinées en 2023.

Portée du rapport sur le marché du contrôle d'accès aux États-Unis

Le contrôle d'accès est décrit comme une technique de sécurité qui régule qui ou quoi peut utiliser ou consulter des ressources dans un environnement informatique. C'est un concept fondamental en matière de sécurité pour réduire les risques pour l'entreprise ou la société. Il contribue à surveiller les entrées et sorties des personnes en divers endroits et assure la sûreté et la sécurité.

| Matériel |

| Logiciel |

| Services |

| Biométrique |

| À base de carte / Non biométrique |

| Identifiant mobile |

| Autres technologies |

| Sur site |

| Basé sur le cloud |

| Commercial |

| Gouvernemental |

| Industriel |

| Résidentiel |

| Par composant | Matériel |

| Logiciel | |

| Services | |

| Par technologie | Biométrique |

| À base de carte / Non biométrique | |

| Identifiant mobile | |

| Autres technologies | |

| Par modèle de déploiement | Sur site |

| Basé sur le cloud | |

| Par utilisateur final | Commercial |

| Gouvernemental | |

| Industriel | |

| Résidentiel |

Questions clés auxquelles le rapport répond

Quelle est la taille du marché du contrôle d'accès aux États-Unis en 2026 ?

Le marché s'élève à 3,94 milliards USD en 2026 et devrait atteindre 4,81 milliards USD d'ici 2031.

Quelle catégorie de composants connaît la croissance la plus rapide ?

Le logiciel affiche la croissance la plus rapide, soutenu par un TCAC de 7,72 % jusqu'en 2031, à mesure que les organisations adoptent la gestion et l'analytique natives du cloud.

Qu'est-ce qui stimule l'adoption des identifiants mobiles ?

L'omniprésence des smartphones, les mandats de confiance zéro et la possibilité d'émettre et de révoquer des clés par voie hertzienne favorisent une adoption rapide de l'accès par téléphone.

Pourquoi les déploiements cloud gagnent-ils du terrain ?

Les subventions fédérales récompensent la journalisation et le chiffrement renforcés, et les tableaux de bord hébergés réduisent la charge informatique sur site, propulsant l'adoption du cloud à un TCAC de 5,63 %.

Quel segment d'utilisateurs finaux affiche la croissance la plus élevée ?

Les applications résidentielles, en particulier les propriétés multifamiliales, mènent avec un TCAC de 5,92 % jusqu'en 2031 grâce à l'automatisation des bâtiments intelligents.

Quel est le principal frein au déploiement biométrique ?

Les lois étatiques strictes sur la confidentialité qui imposent des exigences de consentement et de conservation des données créent un risque de contentieux, ralentissant l'adoption dans certaines régions.

Dernière mise à jour de la page le: