Taille et part du marché du Threat Hunting

Analyse du marché du Threat Hunting par Mordor Intelligence

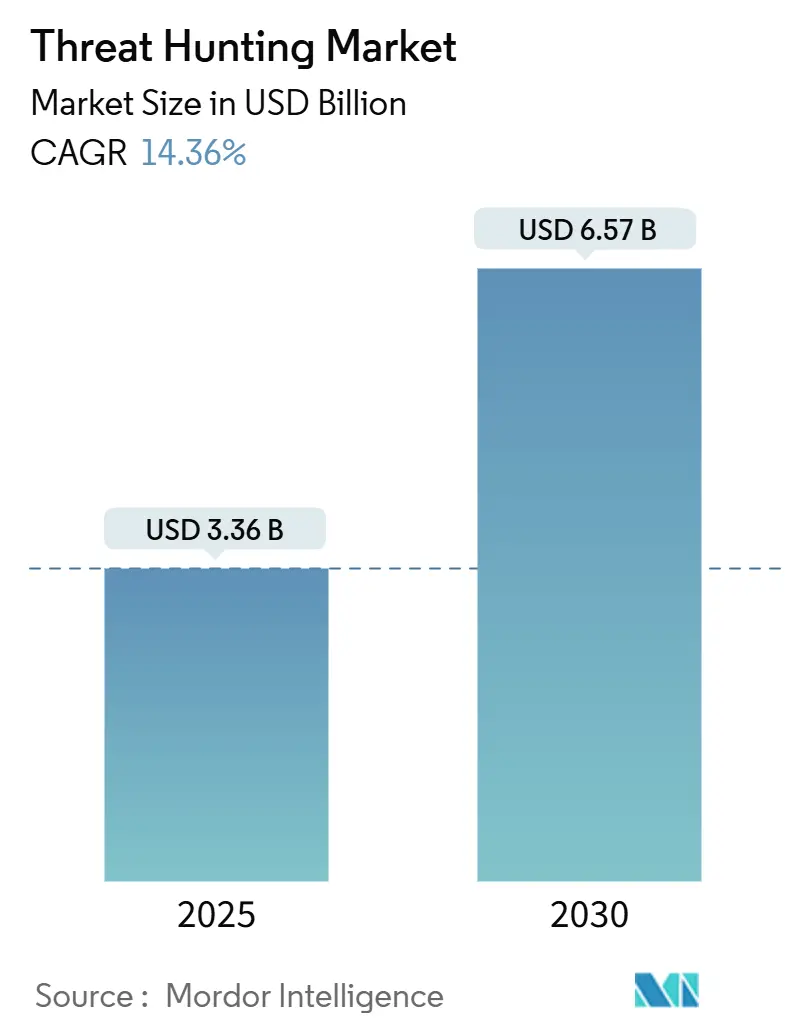

La taille du marché du Threat Hunting s'élevait à 3,36 milliards USD en 2025 et devrait atteindre 6,57 milliards USD d'ici 2030, progressant à un CAGR de 14,36 % sur la période. Les entreprises réallouent leurs budgets des défenses réactives vers la découverte proactive des menaces, alors que les adversaires utilisant l'IA générative, l'expansion des surfaces d'attaque cloud et des réglementations strictes accroissent l'exposition aux risques. Les entités financières font face à de nouvelles règles telles que la loi européenne sur la résilience opérationnelle numérique (DORA), les incitant à augmenter leurs dépenses en matière de surveillance continue et de réponse aux incidents. Parallèlement, les attaques massives contre les chaînes d'approvisionnement et les logiciels malveillants polymorphes érodent la confiance dans la détection basée sur les signatures, encourageant l'adoption d'analyses pilotées par l'IA. Les stratégies des fournisseurs s'articulent désormais autour de l'unification du SIEM et du XDR au sein de plateformes uniques afin de réduire la prolifération des outils, tandis que les prestataires de détection gérée comblent les lacunes en matière de main-d'œuvre en proposant une expertise de chasse clé en main. Des fusions telles que Cisco–Splunk et Palo Alto Networks–QRadar témoignent d'une course au contrôle de la pile des opérations de sécurité de nouvelle génération.

Points clés du rapport

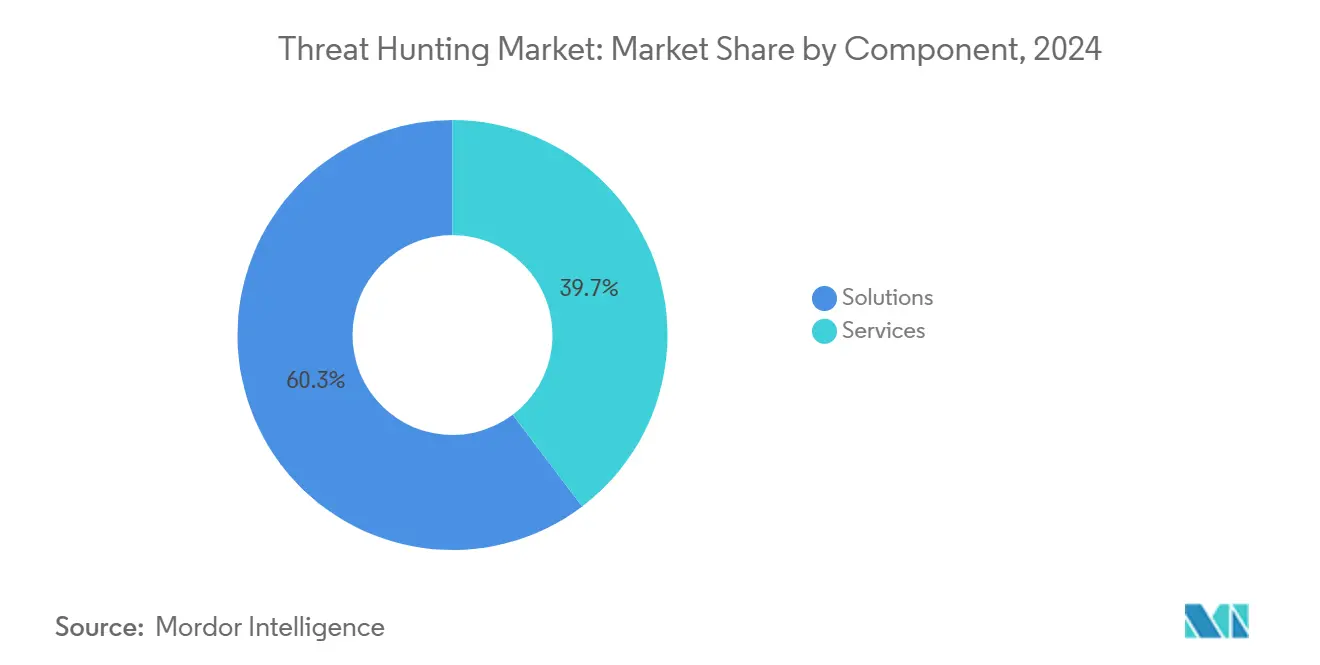

- Par composant, les solutions détenaient 60,3 % de la part du marché du Threat Hunting en 2024, tandis que les services devraient se développer à un CAGR de 15,5 % jusqu'en 2030.

- Par mode de déploiement, le cloud représentait 54,5 % de la taille du marché du Threat Hunting en 2024 et devrait croître à un CAGR de 15,8 % d'ici 2030.

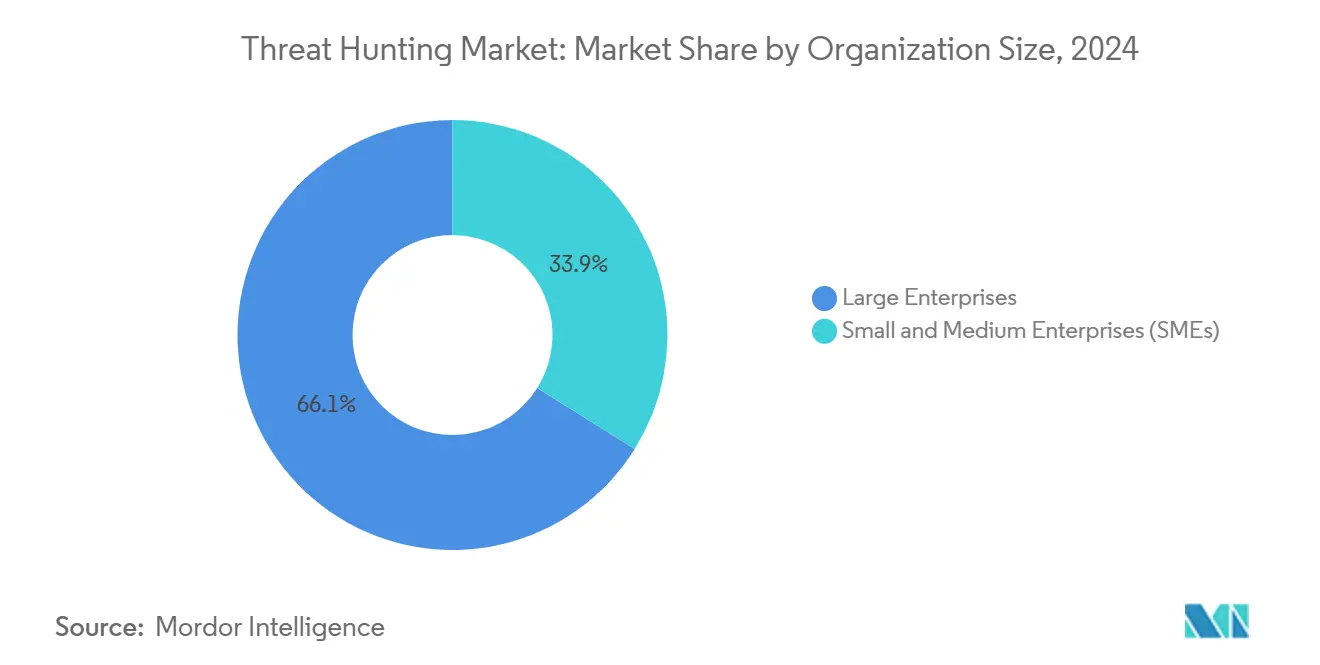

- Par taille d'organisation, les grandes entreprises représentaient 66,1 % de la taille du marché du Threat Hunting en 2024, tandis que les PME progressent à un CAGR de 16,2 % jusqu'en 2030.

- Par secteur d'activité, le BFSI était en tête avec 29,8 % de la part du marché du Threat Hunting en 2024 et croît à un CAGR de 15,3 % jusqu'en 2030.

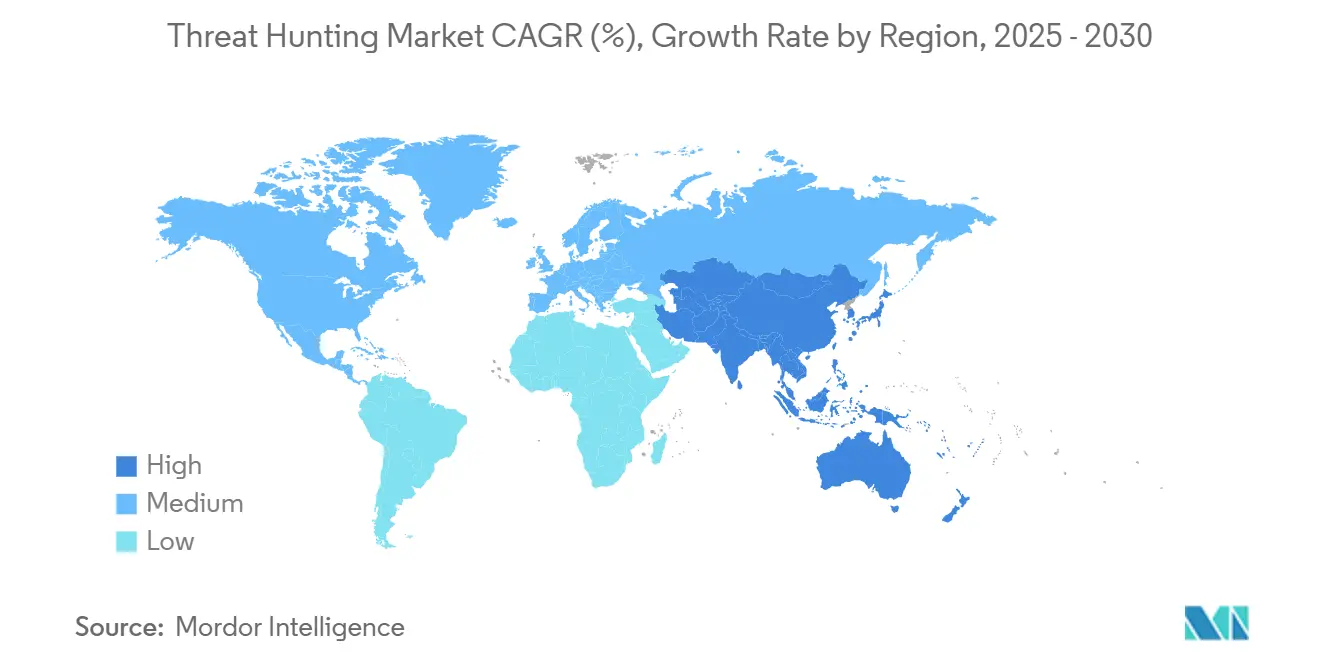

- Par géographie, l'Amérique du Nord détenait une part de 44,4 % en 2024 ; l'Asie-Pacifique enregistre le CAGR régional le plus rapide à 15,9 % jusqu'en 2030.

Tendances et perspectives du marché mondial du Threat Hunting

Analyse de l'impact des moteurs

| Moteur | (~) % d'impact sur les prévisions de CAGR | Pertinence géographique | Horizon temporel |

|---|---|---|---|

| Le triage assisté par l'IA réduit le délai moyen de détection | +3.2% | Mondial, adoption précoce en Amérique du Nord et dans l'UE | Court terme (≤ 2 ans) |

| La consolidation de la pile XDR permet la télémétrie de chasse | +2.8% | Amérique du Nord et UE en cœur, expansion vers l'Asie-Pacifique | Moyen terme (2-4 ans) |

| Les attaques sur les charges de travail cloud augmentent après la réutilisation du code GenAI | +2.1% | Mondial, prononcé dans les régions cloud-natives | Court terme (≤ 2 ans) |

| Les règles obligatoires de cyber-résilience augmentent les dépenses | +1.9% | UE et Amérique du Nord, répercussions sur les centres financiers d'Asie-Pacifique | Moyen terme (2-4 ans) |

| Les offres groupées de vente additionnelle MDR incluent la chasse proactive | +1.7% | Mondial, plus fort dans les marchés à pénurie de talents | Long terme (≥ 4 ans) |

| Programmes nationaux de partage de données sur les cyber-ranges | +1.4% | Initiatives gouvernementales des États-Unis, de l'UE et de Singapour | Long terme (≥ 4 ans) |

| Source: Mordor Intelligence | |||

Le triage assisté par l'IA réduit le délai moyen de détection

Les centres d'opérations de sécurité intégrant le triage par IA générative réduisent de moitié le temps de détection tout en diminuant les coûts de calcul de 50 %, transformant ainsi l'économie de la réponse aux incidents. Charlotte AI de CrowdStrike traite en moyenne 4 484 alertes quotidiennes automatiquement, permettant aux analystes de se concentrer sur des investigations approfondies. Cet avantage est amplifié par un déficit de main-d'œuvre de 4,8 millions de personnes qui laisse 28 % des postes dans les centres d'opérations de sécurité non pourvus.[1]ISC2, "La croissance des effectifs en cybersécurité stagne," isc2.org Les agents d'IA maintiennent une mémoire contextuelle à travers les événements et s'adaptent aux nouvelles tactiques, mais 74 % des professionnels considèrent toujours le paysage comme le plus difficile des cinq dernières années, soulignant la nécessité d'une supervision humaine.

La consolidation de la pile XDR ouvre une télémétrie de chasse au niveau des API

Les plateformes d'opérations de sécurité unifiées offrent désormais une précision de corrélation supérieure à 99 % et récupèrent 7,2 millions d'heures d'analystes par an en harmonisant les flux de données provenant des terminaux, des réseaux et des identités.[2]Microsoft, "Corrélation des incidents de cybersécurité dans la plateforme d'opérations de sécurité unifiée," techcommunity.microsoft.com Les API ouvertes permettent aux chasseurs d'exécuter des requêtes sur des ensembles d'événements de 100 000 lignes en quasi-temps réel, remplaçant l'assemblage manuel de données qui masquait autrefois les attaques multi-vecteurs. L'unification des plateformes automatise également la réponse, permettant au XDR de coordonner simultanément les actions de confinement sur l'ensemble des contrôles. Les équipes d'approvisionnement classent de plus en plus l'étendue de la télémétrie au-dessus de la profondeur des fonctionnalités ponctuelles, faisant pencher l'avantage concurrentiel vers les fournisseurs disposant d'écosystèmes d'intégration matures.

Augmentation des attaques sur les charges de travail cloud après la réutilisation du code GenAI

Les intrusions dans le cloud ont augmenté de 75 % après que les développeurs ont commencé à intégrer du code généré par l'IA qui contient souvent des vulnérabilités latentes. Les attaquants exploitent ces failles avec des logiciels malveillants polymorphes et du hameçonnage élaboré par des machines, tandis que les projets d'« IA fantôme » augmentent les angles morts. Seulement 38 % des entreprises disposent de stratégies d'atténuation pour les risques liés au développement de l'IA. Les outils de sécurité cloud-natifs doivent donc ajouter une protection d'exécution spécifique à l'IA pour identifier la manipulation de modèles et les invites weaponisées.

Les règles obligatoires de cyber-résilience augmentent les budgets de chasse

La DORA de l'UE exige des tests de pénétration guidés par les menaces tous les trois ans, poussant les entités financières à mettre en place une détection en temps réel et une surveillance continue. Le non-respect peut coûter jusqu'à 2 % du chiffre d'affaires, contraignant 89 % des organisations à augmenter leurs effectifs en cybersécurité. Des règles similaires de divulgation de la SEC aux États-Unis entraînent des investissements parallèles, créant une hausse soutenue des budgets alloués aux plateformes de Threat Hunting et aux analystes qualifiés.

Analyse de l'impact des freins

| Frein | (~) % d'impact sur les prévisions de CAGR | Pertinence géographique | Horizon temporel |

|---|---|---|---|

| Pénurie de talents en Threat Hunting | −2.1% | Mondial, aiguë en Amérique du Nord et dans l'UE | Long terme (≥ 4 ans) |

| Fatigue des alertes due à une télémétrie bruyante | −1.8% | Mondial, particulièrement dans les environnements à forte densité d'outils | Moyen terme (2-4 ans) |

| Augmentation des coûts d'exploitation des centres d'opérations de sécurité | −1.2% | Mondial | Moyen terme (2-4 ans) |

| Obstacles à la souveraineté des données pour les flux de télémétrie | −1.0% | Europe et certaines juridictions d'Asie-Pacifique | Long terme (≥ 4 ans) |

| Source: Mordor Intelligence | |||

La pénurie de talents en Threat Hunting fait grimper les coûts des centres d'opérations de sécurité

La chasse sophistiquée requiert des compétences rares combinant la forensique réseau et l'analyse des comportements adversariaux ; 28 % des postes restent vacants, et les équipes sous-dotées font face à des coûts de violation de 4,56 millions USD par rapport à leurs pairs. Bien que l'IA automatise le triage, la demande de chasseurs en milieu de carrière dépasse l'offre, forçant des packages de rémunération premium et le recours aux services gérés.

La fatigue des alertes due à une télémétrie bruyante réduit le retour sur investissement de la chasse

Les analystes des centres d'opérations de sécurité trient des milliers d'alertes quotidiennement, entraînant un épuisement professionnel et des incidents manqués. Des taux élevés de faux positifs dégradent les modèles d'apprentissage automatique, créant une boucle de rétroaction de bruit. Les lacunes en compétences aggravent encore le problème, car 60 % des professionnels affirment que les pénuries de personnel affaiblissent les défenses. Les organisations exigent désormais des solutions qui enrichissent et dédupliquent la télémétrie avant qu'elle n'atteigne les analystes humains.

Analyse des segments

Par composant : les services s'accélèrent malgré la domination des solutions

Les solutions représentaient 60,3 % du marché du Threat Hunting en 2024, les entreprises ayant investi dans des moteurs de détection et des consoles d'analyse qui constituent l'épine dorsale opérationnelle. Pourtant, le segment des services progresse plus rapidement, enregistrant un CAGR de 15,5 % car les entreprises peinent à recruter des spécialistes. Les prestataires de détection et de réponse gérées regroupent la chasse proactive avec la surveillance traditionnelle, permettant aux clients d'externaliser l'expertise tout en conservant le contrôle sur les manuels de réponse. Les fournisseurs ont élargi l'habilitation des partenaires, comme en témoignent plus de 1 000 consultants certifiés pour une seule plateforme, illustrant la trajectoire hybride technologie plus services. La réglementation amplifie la demande, car les auditeurs externes acceptent de plus en plus les attestations tierces des capacités de chasse. À mesure que les services arrivent à maturité, la différenciation passe du volume de personnel à l'intelligence des menaces contextuelles adaptée au secteur d'activité du client.

Face à la pénurie de compétences, les entreprises considèrent l'expertise externe comme une assurance contre les risques, et les modèles de consommation deviennent basés sur les résultats plutôt que sur les efforts. Les éditeurs de plateformes intègrent désormais des services professionnels dans les niveaux d'abonnement, fusionnant les mises à jour logicielles et les manuels de chasse dans un contrat unique. Le marché du Threat Hunting brouille donc la frontière entre produit et service, générant des offres intégrées qui répondent aux exigences technologiques, de processus et humaines en un seul package.

Par mode de déploiement : la domination du cloud reflète l'évolution du XDR

Les déploiements cloud ont généré 54,5 % des revenus de 2024 et devraient afficher un CAGR de 15,8 %, soulignant l'attrait gravitationnel de la centralisation de la télémétrie. La consolidation des journaux dans des lacs de données élastiques permet une recherche à haute vitesse sur les terminaux, les réseaux et les identités sans matériel sur site. Les fournisseurs publient de nouvelles analyses chaque semaine, maintenant les défenses à jour sans cycles de mise à niveau côté client. Les déploiements sur site restent nécessaires pour la souveraineté des données ou les environnements à isolation physique, mais leur croissance est à la traîne en raison des charges d'investissement et de la portée analytique limitée. La visibilité hybride est devenue une exigence de base, forçant les fournisseurs d'appliances traditionnels à reformater leurs offres en facteurs de forme gérés dans le cloud.

Les architectures cloud sous-tendent les concepts de centres d'opérations de sécurité autonomes qui transfèrent la corrélation quotidienne aux agents automatiques, libérant les humains pour le Threat Hunting. Le calcul à la consommation abaisse également les barrières à l'entrée pour les PME, alignant les coûts sur les charges de travail d'investigation réelles. À mesure que les modèles GenAI évoluent, le cloud joue un rôle majeur en fournissant les clusters GPU nécessaires à l'inférence en temps réel sur des archives de télémétrie pluriannuelles. Par conséquent, le choix de déploiement est de plus en plus corrélé à la richesse analytique et au délai de détection.

Par taille d'organisation : les PME stimulent la croissance grâce à la démocratisation

Les grandes entreprises représentent toujours 66,1 % des revenus car elles gèrent des parcs hybrides complexes et supportent une exposition plus élevée aux coûts de violation. Néanmoins, les PME affichent la trajectoire la plus rapide, croissant de 16,2 % annuellement à mesure que les plateformes gérées regroupent l'expertise dans des abonnements abordables. Les consoles cloud-natives avec des générateurs de requêtes intuitifs permettent aux équipes informatiques à effectifs limités d'exécuter des chasses qui nécessitaient autrefois des analystes certifiés. La réglementation englobe également les petites entreprises dans le périmètre de conformité ; la directive NIS2 de l'UE couvre désormais les entreprises de 50 salariés et plus avec un chiffre d'affaires de 10 millions EUR (11,7 millions USD).[3]Union européenne, "Cybersécurité des réseaux et des systèmes d'information," eur-lex.europa.eu Par conséquent, les comités de risque au niveau du conseil d'administration des entreprises du marché intermédiaire approuvent des budgets pour la détection proactive, la considérant comme un facteur d'instauration de la confiance des clients.

Les prestataires de services proposent des offres groupées combinant des agents de terminaux, des capteurs réseau et une couverture d'analystes 24h/24 et 7j/7, commercialisées sous le nom de « centre d'opérations de sécurité virtuel ». La facturation mensuelle flexible correspond aux contraintes de trésorerie typiques des entreprises du marché intermédiaire. Cette démocratisation propulse une base d'installation plus large et augmente le volume de télémétrie, ce qui améliore à son tour les modèles d'apprentissage automatique pour tous les clients grâce à l'apprentissage fédéré.

Par secteur d'activité : le leadership du BFSI reflète la pression réglementaire

Le secteur BFSI a représenté 29,8 % des revenus en 2024, car les services financiers restent des cibles privilégiées pour le vol d'identifiants et la perturbation des systèmes de paiement. Les coûts moyens de violation ont atteint 4,88 millions USD, justifiant un investissement soutenu dans l'analyse comportementale et la chasse continue. Les mandats réglementaires prescrivent des rapports d'incidents en quasi-temps réel, élevant la découverte proactive de la bonne pratique à l'obligation légale. L'informatique et les télécommunications suivent de près, car l'infrastructure dorsale fait face à des intrusions parrainées par des États, tandis que la santé s'accélère en raison des vulnérabilités des dispositifs médicaux et des pénalités liées à la protection des données. Le gouvernement et la défense restent des adoptants réguliers, se concentrant sur les techniques des États-nations et le partage de données inter-agences. L'adoption dans le secteur manufacturier augmente après que les acteurs des rançongiciels se sont tournés vers les systèmes de contrôle industriel, affectant 68 % des incidents de rançongiciels industriels au premier trimestre 2025.[4]Manufacturing.net, "Vague de rançongiciels ciblant le secteur manufacturier," manufacturing.net

L'intelligence des menaces spécifique au secteur est devenue un facteur de différenciation, les fournisseurs élaborant des manuels pour la fraude aux paiements, le sabotage des technologies opérationnelles ou l'exfiltration de données de patients. Cette nuance verticale augmente les coûts de changement et encourage les contrats à long terme, renforçant la visibilité des revenus pour les fournisseurs.

Analyse géographique

L'Amérique du Nord détenait 44,4 % des revenus de 2024 en raison des primes d'assurance cyber élevées, des régimes de conformité matures et de l'adoption précoce de la détection assistée par l'IA. Les dépenses se concentrent dans les centres financiers et les agences fédérales qui ont été pionnières dans les manuels de Threat Hunting après des violations massives de la chaîne d'approvisionnement. La présence des fournisseurs reste dense, favorisant des cycles rapides de preuve de concept et des intégrations inter-plateformes.

L'Europe se classe en deuxième position, portée par NIS2 et DORA, qui standardisent les bases de résilience à travers le marché unique. La loi européenne sur la solidarité cyber canalise en outre les investissements dans des systèmes d'alerte transfrontaliers, stimulant la demande de plateformes capables de segmentation des données multi-locataires.[5]ISC2, "Loi européenne sur la solidarité cyber – Ce que vous devez savoir," isc2.org Les lois sur la souveraineté des données imposent néanmoins des avant-postes cloud régionaux et des fonctionnalités de chiffrement au repos.

L'Asie-Pacifique affiche l'expansion la plus rapide à un CAGR de 15,9 %, reflétant la numérisation rapide dans les économies de l'ASEAN et la vigilance réglementaire croissante en Inde, au Japon et en Australie. Les investissements se concentrent sur les déploiements cloud-first et les services gérés qui contournent les pénuries de talents. L'Amérique du Sud, le Moyen-Orient et l'Afrique représentent des opportunités émergentes à mesure que les gouvernements modernisent leurs services d'e-gouvernement et leurs défenses des infrastructures critiques. Dans toutes les régions, les échanges d'intelligence des menaces public-privé catalysent l'adoption des plateformes en alignant les outils sur les doctrines nationales de cybersécurité.

Paysage concurrentiel

La consolidation remodèle les contours concurrentiels, l'unification des plateformes supplantant la détection ponctuelle. L'acquisition de Splunk par Cisco pour 28 milliards USD, l'accord QRadar de Palo Alto Networks pour 500 millions USD et le rachat de forensique cloud par Darktrace illustrent la prime accordée à l'étendue de la télémétrie. Les acheteurs considèrent les suites SIEM plus XDR intégrées comme des antidotes à la fatigue des alertes en corrélant les signaux dans un seul tissu de données. Cela favorise les entreprises disposant de budgets de R&D importants capables de fusionner les analyses réseau, de terminaux et d'identités sous une interface utilisateur unique.

Les challengers de niveau intermédiaire se positionnent autour d'architectures natives à l'IA : SentinelOne commercialise un centre d'opérations de sécurité autonome qui réduit les points de contact humains ; la technologie de graphe cloud de Lacework a suscité un intérêt d'acquisition pour permettre une détection d'anomalies haute fidélité. Les partenariats de co-innovation se multiplient également, comme la collaboration IA agentique entre CrowdStrike et NVIDIA visant à accélérer l'inférence sur les charges de travail de sécurité.

Les barrières à l'entrée se concentrent sur les talents en science des données, la télémétrie organisée et les écosystèmes de marché qui fidélisent les partenaires dans des modèles de partage des revenus. Pourtant, des espaces blancs existent pour les packs de contenu verticalisés et les analyses préservant la confidentialité qui s'alignent sur les statuts de confidentialité différentielle. En définitive, l'avantage concurrentiel revient aux fournisseurs démontrant des réductions mesurables du délai moyen de réponse tout en réduisant le coût total de possession.

Leaders du secteur du Threat Hunting

IBM Corporation

Cisco Systems, Inc.

Google LLC

CrowdStrike Holdings, Inc.

Palo Alto Networks, Inc.

- *Avis de non-responsabilité : les principaux acteurs sont triés sans ordre particulier

Développements récents du secteur

- Juin 2025 : CrowdStrike et Microsoft ont annoncé une collaboration pour harmoniser l'attribution des cybermenaces en cartographiant les alias des adversaires entre les fournisseurs.

- Mars 2025 : CrowdStrike s'est associé à NVIDIA pour faire progresser l'IA agentique en cybersécurité, augmentant la vitesse de triage de Charlotte AI tout en réduisant de moitié la consommation de calcul.

- Janvier 2025 : Darktrace a acquis Cado Security pour approfondir les analyses pilotées par l'IA et les capacités de forensique cloud dans les environnements multi-cloud.

- Janvier 2025 : La loi européenne sur la solidarité cyber est entrée en vigueur, établissant un système européen d'alerte en matière de cybersécurité et un mécanisme d'urgence.

Portée du rapport sur le marché mondial du Threat Hunting

| Solutions |

| Services |

| Sur site |

| Cloud |

| Grandes entreprises |

| Petites et moyennes entreprises (PME) |

| Banque, services financiers et assurance (BFSI) |

| Informatique et télécommunications |

| Santé et sciences de la vie |

| Gouvernement et défense |

| Fabrication |

| Amérique du Nord | États-Unis | |

| Canada | ||

| Mexique | ||

| Amérique du Sud | Brésil | |

| Argentine | ||

| Reste de l'Amérique du Sud | ||

| Europe | Allemagne | |

| Royaume-Uni | ||

| France | ||

| Italie | ||

| Espagne | ||

| Russie | ||

| Reste de l'Europe | ||

| Asie-Pacifique | Chine | |

| Japon | ||

| Inde | ||

| Corée du Sud | ||

| Reste de l'Asie-Pacifique | ||

| Moyen-Orient et Afrique | Moyen-Orient | Arabie saoudite |

| Émirats arabes unis | ||

| Turquie | ||

| Reste du Moyen-Orient | ||

| Afrique | Afrique du Sud | |

| Nigéria | ||

| Égypte | ||

| Reste de l'Afrique | ||

| Par composant | Solutions | ||

| Services | |||

| Par mode de déploiement | Sur site | ||

| Cloud | |||

| Par taille d'organisation | Grandes entreprises | ||

| Petites et moyennes entreprises (PME) | |||

| Par secteur d'activité | Banque, services financiers et assurance (BFSI) | ||

| Informatique et télécommunications | |||

| Santé et sciences de la vie | |||

| Gouvernement et défense | |||

| Fabrication | |||

| Par géographie | Amérique du Nord | États-Unis | |

| Canada | |||

| Mexique | |||

| Amérique du Sud | Brésil | ||

| Argentine | |||

| Reste de l'Amérique du Sud | |||

| Europe | Allemagne | ||

| Royaume-Uni | |||

| France | |||

| Italie | |||

| Espagne | |||

| Russie | |||

| Reste de l'Europe | |||

| Asie-Pacifique | Chine | ||

| Japon | |||

| Inde | |||

| Corée du Sud | |||

| Reste de l'Asie-Pacifique | |||

| Moyen-Orient et Afrique | Moyen-Orient | Arabie saoudite | |

| Émirats arabes unis | |||

| Turquie | |||

| Reste du Moyen-Orient | |||

| Afrique | Afrique du Sud | ||

| Nigéria | |||

| Égypte | |||

| Reste de l'Afrique | |||

Questions clés auxquelles le rapport répond

Quelle est la valeur actuelle du marché du Threat Hunting ?

Le marché est évalué à 3,36 milliards USD en 2025.

À quelle vitesse le marché du Threat Hunting devrait-il croître ?

Il est prévu d'enregistrer un CAGR de 14,36 % et d'atteindre 6,57 milliards USD d'ici 2030.

Quelle région se développe le plus rapidement ?

L'Asie-Pacifique enregistre le CAGR régional le plus élevé à 15,9 % jusqu'en 2030.

Pourquoi les services croissent-ils plus vite que les solutions ?

Les entreprises font face à un déficit de talents de 4,8 millions de personnes, elles externalisent donc de plus en plus la chasse proactive à des prestataires gérés.

Dernière mise à jour de la page le: