Taille et Part du Marché des Solutions de Gestion des Secrets

Analyse du Marché des Solutions de Gestion des Secrets par Mordor Intelligence

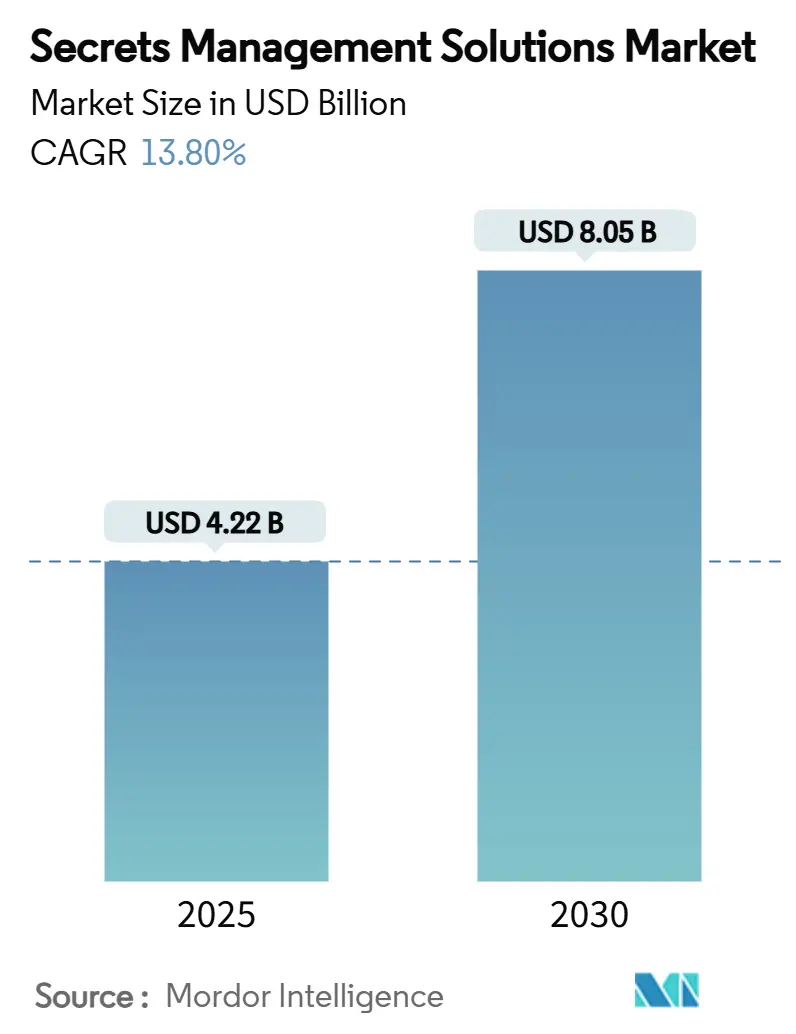

La taille du marché des solutions de gestion des secrets s'élevait à 4,22 milliards USD en 2025 et devrait atteindre 8,05 milliards USD d'ici 2030, progressant à un TCAC de 13,8% sur la période. La migration continue vers le DevSecOps, la croissance rapide des identités machines et l'expansion des empreintes multi-cloud continuent de déplacer les dépenses des coffres-forts de credentials réactifs vers une gouvernance proactive des secrets. Les entreprises gèrent désormais des ratios d'identités machines par rapport aux humains de 45:1, forçant l'investissement dans des capacités de découverte automatisée, de rotation et d'audit. [1]CyberArk, "Comment Sécuriser les Secrets dans des Environnements Multi-cloud," cyberark.com Les fournisseurs consolident la gestion du cycle de vie des certificats, les accès privilégiés et les fonctions de coffre-fort en plateformes unifiées, tandis que les mandats réglementaires tels que le RGPD, PCI-DSS et NIS 2 élèvent la gestion des secrets d'une mesure de protection optionnelle à un élément de conformité de niveau conseil d'administration. La demande de déploiement hybride s'accélère à mesure que les organisations recherchent l'élasticité opérationnelle du cloud associée aux garanties de souveraineté des données de l'infrastructure sur site, et cette flexibilité architecturale ouvre de nouvelles opportunités pour les challengers SaaS-first qui intègrent la détection d'anomalies pilotée par l'IA dans leurs offres par abonnement.

Points Clés du Rapport

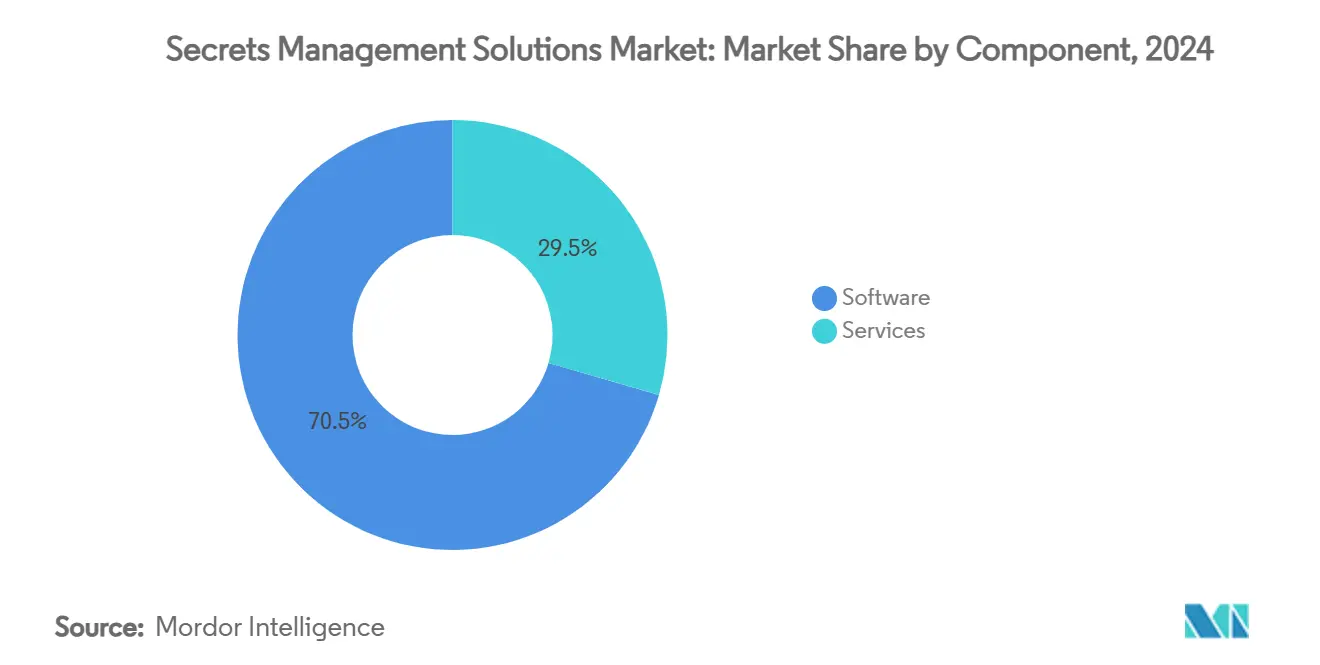

- Par composant, les logiciels ont dominé avec une part de revenus de 70,5% du marché des solutions de gestion des secrets en 2024 ; les services devraient progresser à un TCAC de 15,4% jusqu'en 2030.

- Par modèle de déploiement, les solutions basées sur le cloud ont capturé 56,7% de la part du marché des solutions de gestion des secrets en 2024, tandis que les déploiements hybrides devraient se développer à un TCAC de 15,2% jusqu'en 2030.

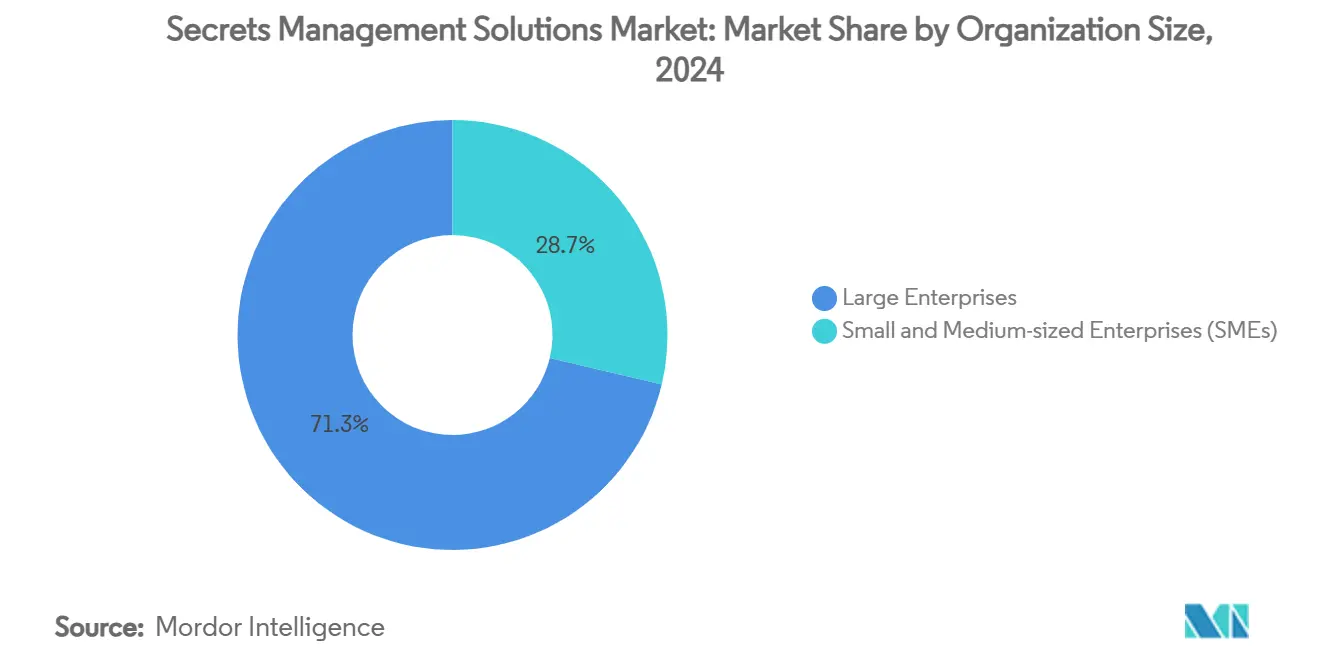

- Par taille d'organisation, les grandes entreprises détenaient 71,3% de la taille du marché des solutions de gestion des secrets en 2024, mais les PME devraient enregistrer le TCAC le plus rapide de 15,5% sur la période de prévision.

- Par secteur d'utilisation final, le BFSI commandait 28,3% de la part du marché des solutions de gestion des secrets en 2024 ; les charges de travail du secteur gouvernemental et public devraient croître à un TCAC de 14,9% d'ici 2030.

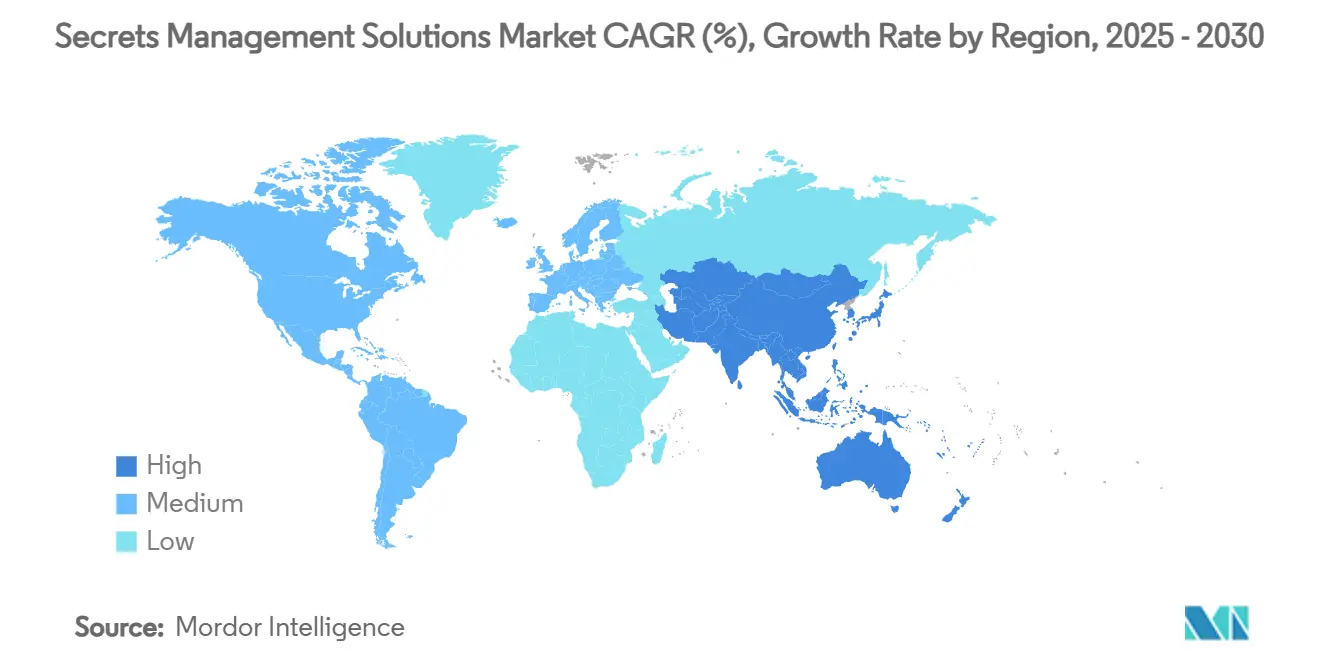

- Par géographie, l'Amérique du Nord représentait 38,4% de la part des revenus du marché des solutions de gestion des secrets en 2024, tandis que l'Asie-Pacifique est positionnée pour le TCAC le plus élevé de 15,0% jusqu'en 2030.

Tendances et Perspectives du Marché Mondial des Solutions de Gestion des Secrets

Analyse de l'Impact des Moteurs

| Moteur | (~) % d'Impact sur les Prévisions de TCAC | Pertinence Géographique | Calendrier d'Impact |

|---|---|---|---|

| Prolifération des pipelines DevOps et CI/CD | +2.8% | Amérique du Nord, Europe | Moyen terme (2-4 ans) |

| Adoption du multi-cloud et besoin de coffres-forts centralisés | +2.5% | Amérique du Nord, APAC | Long terme (≥ 4 ans) |

| Conformité réglementaire (RGPD, PCI-DSS, etc.) | +2.2% | Europe, Amérique du Nord | Court terme (≤ 2 ans) |

| Explosion des identités machines et des charges de travail API | +3.1% | Mondial | Long terme (≥ 4 ans) |

| Feuilles de route de cryptographie prête pour le quantique | +1.8% | Amérique du Nord, Europe | Long terme (≥ 4 ans) |

| Essor des architectures sans secrets dans Kubernetes | +1.4% | Secteurs à forte intensité de conteneurs | Moyen terme (2-4 ans) |

| Source: Mordor Intelligence | |||

Prolifération des Pipelines DevOps et CI/CD

Les organisations intégrant l'orchestration des secrets directement dans des pipelines automatisés ont vu les volumes quotidiens de demandes de secrets dépasser 300 millions, comme le montre le déploiement Vault d'athenahealth. [2]HashiCorp, "Une Nouvelle Prescription pour la Gestion des Secrets," hashicorp.com La récupération et la rotation automatisées éliminent désormais jusqu'à 80% du travail manuel sur les credentials, libérant les ingénieurs pour la livraison de produits. L'Infrastructure-as-Code et le GitOps accélèrent cette transition, tandis que les conceptions sans secrets basées sur OpenID Connect émergent comme la prochaine étape vers la suppression totale des clés statiques. Les feuilles de route des plateformes fournisseurs qui intègrent nativement les identités de charge de travail dans les systèmes de build gagnent donc en priorité d'achat au sein des grandes organisations de développement.

Adoption du Multi-cloud et Besoin de Coffres-forts Centralisés

Quatre-vingt-quinze pour cent des entreprises de la région APAC exécutent déjà des charges de travail sur plusieurs fournisseurs cloud, amplifiant la dérive de configuration et le risque de conformité si les credentials restent cloisonnés. Les coffres-forts centralisés et agnostiques au cloud atténuent une prime de coût estimée à 40-60% créée par la prolifération incontrôlée des coffres-forts et réduisent l'exposition aux attaques basées sur les credentials grâce à des politiques de rotation unifiées. Des partenariats tels que CyberArk-Wiz soulignent la demande de moteurs de politique partagés s'étendant à AWS, Azure, Google Cloud et aux infrastructures sur site. Pour les grands programmes cloud, ces plateformes ne sont plus un complément défensif mais un prérequis pour la portabilité des charges de travail et la préparation aux audits.

Conformité Réglementaire (RGPD, PCI-DSS, etc.)

La Directive NIS 2 oblige 89% des entités européennes à élargir leurs équipes de cybersécurité avec des compétences directement liées à la gouvernance des secrets. Les règles PCI-DSS exigent désormais une rotation automatisée des clés et des journaux d'audit immuables, réalisables uniquement avec des coffres-forts dédiés. [3]Evervault, "Exigences de Chiffrement pour la Conformité PCI 2025," evervault.com Les opérateurs de santé utilisant des coffres-forts de secrets centralisés ont réduit le temps de préparation à la conformité jusqu'à 70%, soulignant la valeur opérationnelle de la collecte automatisée de preuves. Les clauses de sécurité quantique imminentes dans les services financiers catalysent également les mises à niveau vers des plateformes prenant en charge les algorithmes hybrides et post-quantiques.

Explosion des Identités Machines et des Charges de Travail API

Les identités non humaines représentent déjà 68% des entités d'accès, et la croissance des microservices, de l'IoT et des charges de travail IA continue d'accélérer la courbe. Les magasins de credentials centralisés réduisent de moitié le risque de menaces avancées, principalement en supprimant les secrets codés en dur et en imposant une rotation planifiée. Des standards tels que SPIFFE introduisent des identités de charge de travail vérifiables, orientant le marché vers des modèles sans secrets où les certificats x.509 remplacent entièrement les mots de passe. La technologie de gestion des secrets évolue donc du stockage en coffre-fort vers l'orchestration de l'identité cryptographique à la vitesse des machines.

Analyse de l'Impact des Contraintes

| Contrainte | (~) % d'Impact sur les Prévisions de TCAC | Pertinence Géographique | Calendrier d'Impact |

|---|---|---|---|

| Complexité d'intégration avec les environnements hérités | −1.8% | Mondial | Court terme (≤ 2 ans) |

| Coût total de possession élevé des plateformes d'entreprise | −2.1% | PME mondiales | Moyen terme (2-4 ans) |

| Pénurie de compétences en gouvernance des secrets | −1.5% | APAC, marchés émergents | Long terme (≥ 4 ans) |

| Risque de dépendance fournisseur lié aux formats de coffre-fort propriétaires | −1.2% | Adoptants du multi-cloud | Moyen terme (2-4 ans) |

| Source: Mordor Intelligence | |||

Complexité d'Intégration avec les Environnements Hérités

La mise à niveau de la récupération dynamique des secrets dans des applications vieilles de plusieurs décennies consomme jusqu'à 70% des budgets de projet et peut voir les dépenses de services dépasser les frais de licence d'un facteur trois. Les charges de travail réglementées exigent souvent des magasins de credentials à double pile pendant la migration, prolongeant les périodes d'exécution parallèle et élargissant les surfaces d'attaque. Les organisations échelonnent donc l'adoption, en commençant par les charges de travail à faible risque avant de toucher aux mainframes critiques, ce qui ralentit l'élan global de déploiement à court terme.

Coût Total de Possession Élevé des Plateformes d'Entreprise

Le déploiement de première année pour 10 000 utilisateurs peut atteindre 385 000 USD une fois les licences, l'infrastructure et les services professionnels comptabilisés. La formation des administrateurs requise varie de 40 à 80 heures, ajoutant des coûts indirects à des budgets de cybersécurité déjà sollicités. Bien que les offres SaaS réduisent la charge d'infrastructure, de nombreuses PME hésitent par crainte des contraintes de souveraineté des données et des futures hausses de prix, limitant l'adoption à court terme en dehors du premier niveau des grandes entreprises.

Analyse des Segments

Par Composant : La Domination des Logiciels Favorise la Consolidation des Plateformes

Les logiciels ont capturé 70,5% de la taille du marché des solutions de gestion des secrets en 2024, les entreprises convergeant vers des moteurs unifiés de coffre-fort, de rotation et de politique qui s'intègrent parfaitement aux pipelines DevOps. La préférence croissante pour les plateformes consolidées plutôt que pour les outils ponctuels reflète les pressions d'achat visant à contrôler la prolifération des outils et à rationaliser les flux de travail d'audit. Les services professionnels, bien que constituant une base de revenus plus modeste, affichent le TCAC le plus rapide de 15,4% car la modernisation des systèmes hérités et l'intégration multi-cloud nécessitent souvent une expertise spécialisée indisponible en interne.

Les fournisseurs de services gérés proposent désormais une surveillance 24h/24 et 7j/7, une remédiation automatisée des incidents et des rapports de conformité, facilitant l'adoption pour les entreprises du marché intermédiaire qui manquent de personnel de sécurité dédié. Les feuilles de route des logiciels intègrent de plus en plus la gestion du cycle de vie des certificats, les contrôles d'accès privilégiés et le chiffrement en tant que service pour élargir la part de portefeuille. En conséquence, les fournisseurs qui offrent une extensibilité API approfondie et des intégrations prêtes à l'emploi avec les chaînes d'outils CI/CD renforcent leur position au cœur des piles de sécurité d'entreprise sur le marché des solutions de gestion des secrets.

Par Modèle de Déploiement : Les Architectures Hybrides Reconfigurent la Stratégie Cloud

Les offres basées sur le cloud représentaient 56,7% des revenus de 2024, mais les configurations hybrides devraient afficher le TCAC le plus rapide de 15,2% à mesure que les organisations équilibrent la latence, les mandats de données souveraines et les obligations de reprise après sinistre sur des empreintes dispersées. Les coffres-forts hybrides réduisent les coûts opérationnels de 30 à 40% par rapport aux installations purement sur site tout en conservant un contrôle localisé sur les clés hautement sensibles.

Les expansions Edge et IoT amplifient la demande de réplication distribuée des secrets sans compromettre la cohérence des politiques. Les fournisseurs investissent donc dans des agents légers et des passerelles maillées capables de rotation synchrone sur les nœuds sur site, cloud public et edge. La flexibilité qui en résulte encourage les secteurs à adoption tardive, notamment la fabrication et les services publics, à s'engager sur le marché des solutions de gestion des secrets sans remanier les investissements existants dans les centres de données.

Par Taille d'Organisation : L'Adoption par les PME Accélère la Transformation Numérique

Les grandes entreprises ont dominé avec une part de 71,3% du marché des solutions de gestion des secrets en 2024, grâce à des budgets plus importants et une exposition réglementaire stricte. Néanmoins, les PME devraient afficher un TCAC de 15,5% jusqu'en 2030, les coffres-forts SaaS démocratisant l'accès à une hygiène des credentials de niveau entreprise. La tarification basée sur la consommation et les consoles basées sur navigateur suppriment les barrières en capital et réduisent les délais de configuration de plusieurs mois à quelques jours.

Les petites entreprises considèrent la gestion des secrets comme une assurance fondamentale contre les violations coûteuses qui pourraient compromettre la viabilité de leur marque. La facilité d'intégration avec les courtiers d'identité cloud public fait également pencher la proposition de valeur loin de la gestion manuelle des clés. Ces dynamiques garantissent que les dépenses des PME deviendront un vecteur de croissance essentiel pour le marché des solutions de gestion des secrets.

Par Secteur d'Utilisation Final : Les Services Financiers Mènent l'Adoption Pilotée par la Réglementation

Le secteur BFSI détenait 28,3% des revenus en 2024, illustrant la primauté des environnements de données réglementés et des cibles à haute valeur. Les entités gouvernementales et publiques, cependant, devraient enregistrer le TCAC le plus élevé de 14,9% à mesure que les stratégies nationales de cybersécurité intègrent la gouvernance des secrets dans la modernisation des services numériques.

La santé et les sciences de la vie accélèrent l'adoption pour satisfaire les mandats HIPAA et de confidentialité des patients, tandis que les acteurs industriels et manufacturiers font face à de nouveaux défis en matière de credentials à mesure que les réseaux OT et IT convergent. Chaque secteur vertical rencontre des déclencheurs de conformité uniques, mais tous tendent vers des pistes d'audit unifiées et des magasins de clés crypto-agiles pour se prémunir contre l'évolution des normes, renforçant l'élan généralisé pour le marché des solutions de gestion des secrets.

Analyse Géographique

L'Amérique du Nord a dominé avec une part de 38,4% en 2024, portée par des cultures DevOps matures et une adoption précoce du cloud. Des entreprises régionales telles que Starbucks gèrent des secrets pour plus de 100 000 appareils edge, soulignant l'échelle opérationnelle. Les régulateurs américains continuent de renforcer les règles de divulgation concernant les incidents cyber, poussant les entreprises vers la journalisation automatisée des coffres-forts et la capture de preuves inviolables. Le Canada et le Mexique contribuent à une croissance incrémentale via des exigences de résidence des données transfrontalières qui favorisent les coffres-forts centralisés et pilotés par des politiques.

L'Asie-Pacifique devrait afficher un TCAC de 15,0% jusqu'en 2030, soutenue par des budgets de cybersécurité qui devraient atteindre 52 milliards USD en 2027. Le Japon et Singapour présentent des implémentations de pointe dans les secteurs financiers à haute conformité, tandis que la Chine et l'Inde fournissent du volume grâce à d'importantes initiatives de numérisation. La fréquence accrue des cyberattaques — 31% des incidents mondiaux — renforce l'urgence d'une gouvernance robuste des secrets. Les subventions gouvernementales et les incitations à la formation aux compétences facilitent davantage l'adoption au sein des cohortes du marché intermédiaire.

L'Europe connaît une adoption régulière ancrée dans le RGPD et NIS 2. L'Allemagne, la France et le Royaume-Uni privilégient le déploiement hybride pour concilier des lois strictes sur la confidentialité avec les efficacités du cloud. Seulement 4% des entreprises européennes budgétisent actuellement pour le chiffrement résistant au quantique, indiquant une marge considérable pour les mises à niveau de coffres-forts prêts pour le post-quantique. Les dépenses en sécurité de l'information représentent désormais en moyenne 9,0% des budgets informatiques, fournissant des vents porteurs soutenus pour le marché des solutions de gestion des secrets à travers le continent.

Paysage Concurrentiel

Le marché reste modérément fragmenté, mais la consolidation s'intensifie. L'acquisition de Venafi par CyberArk pour 1,54 milliard USD en 2025 a fusionné les capacités d'identité humaine et machine, élargissant son opportunité adressable de 10 milliards USD. HashiCorp tire parti de ses écosystèmes Terraform et Consul pour favoriser la fidélisation parmi les praticiens DevOps, tandis qu'Akeyless est pionnier d'une plateforme unifiée de secrets et d'identité machine SaaS-first soutenue par un investissement de Deutsche Bank. [4]Akeyless, "Présentation de la Plateforme Unifiée de Secrets," akeyless.io

La différenciation technologique se concentre sur la détection d'anomalies assistée par l'IA, l'analyse des secrets et l'émission d'identités de charge de travail. HCP Vault Radar de HashiCorp, désormais en version limitée, découvre automatiquement les credentials codés en dur dans les référentiels, suscitant un intérêt précoce des équipes DevOps fortement réglementées. L'élan du financement par capital-risque se poursuit ; Infisical a levé 16 millions USD pour élargir sa pile open source pour les charges de travail de l'ère IA.

Les opportunités d'espace blanc résident dans les solutions spécifiques aux OT où les protocoles de coffre-fort doivent fonctionner sur des délais industriels déterministes. Les fournisseurs capables de combler les besoins en credentials IT-OT sans compromettre la latence sont en mesure de surpasser les acteurs établis à mesure que les déploiements d'usines intelligentes s'accélèrent. Dans l'ensemble, la concurrence se déplace de la capacité des coffres-forts vers l'intelligence d'orchestration, favorisant les acteurs capables de regrouper plusieurs fonctions adjacentes aux secrets dans un plan de contrôle unique sur le marché des solutions de gestion des secrets.

Leaders du Secteur des Solutions de Gestion des Secrets

HashiCorp, Inc.

CyberArk Software Ltd.

Delinea Inc.

Akeyless Security Ltd.

BeyondTrust Corporation

- *Avis de non-responsabilité : les principaux acteurs sont triés sans ordre particulier

Développements Récents du Secteur

- Juin 2025 : Infisical a levé 16 millions USD en Série A menée par Elad Gil pour améliorer sa plateforme open source.

- Mai 2025 : Thales a été nommé Leader Global dans le Leadership Compass de KuppingerCole pour la Gestion des Secrets d'Entreprise.

- Avril 2025 : CyberArk a lancé sa solution de sécurité des identités machines couvrant tous les environnements.

- Mars 2025 : HashiCorp a introduit HCP Vault Radar pour la découverte de secrets non gérés.

- Février 2025 : CyberArk a finalisé l'acquisition de Venafi pour 1,54 milliard USD.

- Décembre 2024 : Thales a lancé CipherTrust Enterprise Secrets Management propulsé par Akeyless.

Portée du Rapport Mondial sur le Marché des Solutions de Gestion des Secrets

| Logiciels | Logiciels de Coffre-fort et de Gestion des Clés |

| Outils de Détection et d'Analyse des Secrets | |

| Services | Services Professionnels |

| Services Gérés |

| Sur Site |

| Basé sur le Cloud |

| Hybride |

| Petites et Moyennes Entreprises (PME) |

| Grandes Entreprises |

| BFSI |

| IT et Télécommunications |

| Santé et Sciences de la Vie |

| Gouvernement et Secteur Public |

| Commerce de Détail et Commerce Électronique |

| Fabrication et Industrie |

| Autres Secteurs d'Utilisation Final |

| Amérique du Nord | États-Unis | |

| Canada | ||

| Mexique | ||

| Amérique du Sud | Brésil | |

| Argentine | ||

| Chili | ||

| Reste de l'Amérique du Sud | ||

| Europe | Allemagne | |

| Royaume-Uni | ||

| France | ||

| Italie | ||

| Espagne | ||

| Reste de l'Europe | ||

| Asie-Pacifique | Chine | |

| Japon | ||

| Inde | ||

| Corée du Sud | ||

| Australie | ||

| Singapour | ||

| Malaisie | ||

| Reste de l'Asie-Pacifique | ||

| Moyen-Orient et Afrique | Moyen-Orient | Arabie Saoudite |

| Émirats Arabes Unis | ||

| Turquie | ||

| Reste du Moyen-Orient | ||

| Afrique | Afrique du Sud | |

| Nigéria | ||

| Reste de l'Afrique | ||

| Par Composant | Logiciels | Logiciels de Coffre-fort et de Gestion des Clés | |

| Outils de Détection et d'Analyse des Secrets | |||

| Services | Services Professionnels | ||

| Services Gérés | |||

| Par Modèle de Déploiement | Sur Site | ||

| Basé sur le Cloud | |||

| Hybride | |||

| Par Taille d'Organisation | Petites et Moyennes Entreprises (PME) | ||

| Grandes Entreprises | |||

| Par Secteur d'Utilisation Final | BFSI | ||

| IT et Télécommunications | |||

| Santé et Sciences de la Vie | |||

| Gouvernement et Secteur Public | |||

| Commerce de Détail et Commerce Électronique | |||

| Fabrication et Industrie | |||

| Autres Secteurs d'Utilisation Final | |||

| Par Géographie | Amérique du Nord | États-Unis | |

| Canada | |||

| Mexique | |||

| Amérique du Sud | Brésil | ||

| Argentine | |||

| Chili | |||

| Reste de l'Amérique du Sud | |||

| Europe | Allemagne | ||

| Royaume-Uni | |||

| France | |||

| Italie | |||

| Espagne | |||

| Reste de l'Europe | |||

| Asie-Pacifique | Chine | ||

| Japon | |||

| Inde | |||

| Corée du Sud | |||

| Australie | |||

| Singapour | |||

| Malaisie | |||

| Reste de l'Asie-Pacifique | |||

| Moyen-Orient et Afrique | Moyen-Orient | Arabie Saoudite | |

| Émirats Arabes Unis | |||

| Turquie | |||

| Reste du Moyen-Orient | |||

| Afrique | Afrique du Sud | ||

| Nigéria | |||

| Reste de l'Afrique | |||

Questions Clés Répondues dans le Rapport

Quelle est la valeur projetée du marché des solutions de gestion des secrets en 2030 ?

Le marché devrait atteindre 8,05 milliards USD d'ici 2030, avec une croissance à un TCAC de 13,8%.

Quel modèle de déploiement connaît la croissance la plus rapide pour la gestion des secrets ?

Les déploiements hybrides devraient se développer à un TCAC de 15,2% à mesure que les entreprises équilibrent la scalabilité du cloud avec les besoins de souveraineté des données sur site.

Pourquoi les PME investissent-elles de plus en plus dans la gouvernance des secrets ?

Les coffres-forts SaaS natifs du cloud avec une tarification à la consommation réduisent les coûts d'entrée, permettant aux PME de satisfaire les mandats de conformité et de réduire le risque de violation sans dépenses en capital importantes.

Quelle région présente le plus fort potentiel de croissance ?

L'Asie-Pacifique est positionnée pour le TCAC le plus rapide de 15,0% jusqu'en 2030 en raison de la hausse des budgets de cybersécurité et des programmes de transformation numérique soutenus par les gouvernements.

Comment les réglementations influencent-elles l'adoption ?

Des cadres tels que le RGPD, PCI-DSS et NIS 2 exigent une rotation automatisée des clés et des pistes d'audit, rendant les plateformes de gestion des secrets essentielles pour la conformité.

Quel changement technologique pourrait perturber les coffres-forts traditionnels ?

Les architectures sans secrets qui s'appuient sur des cadres d'identité de charge de travail émergent, réduisant potentiellement la dépendance au stockage statique des credentials.

Dernière mise à jour de la page le: