Taille et Part du Marché de la Cryptographie Post Quantique

Analyse du Marché de la Cryptographie Post Quantique par Mordor Intelligence

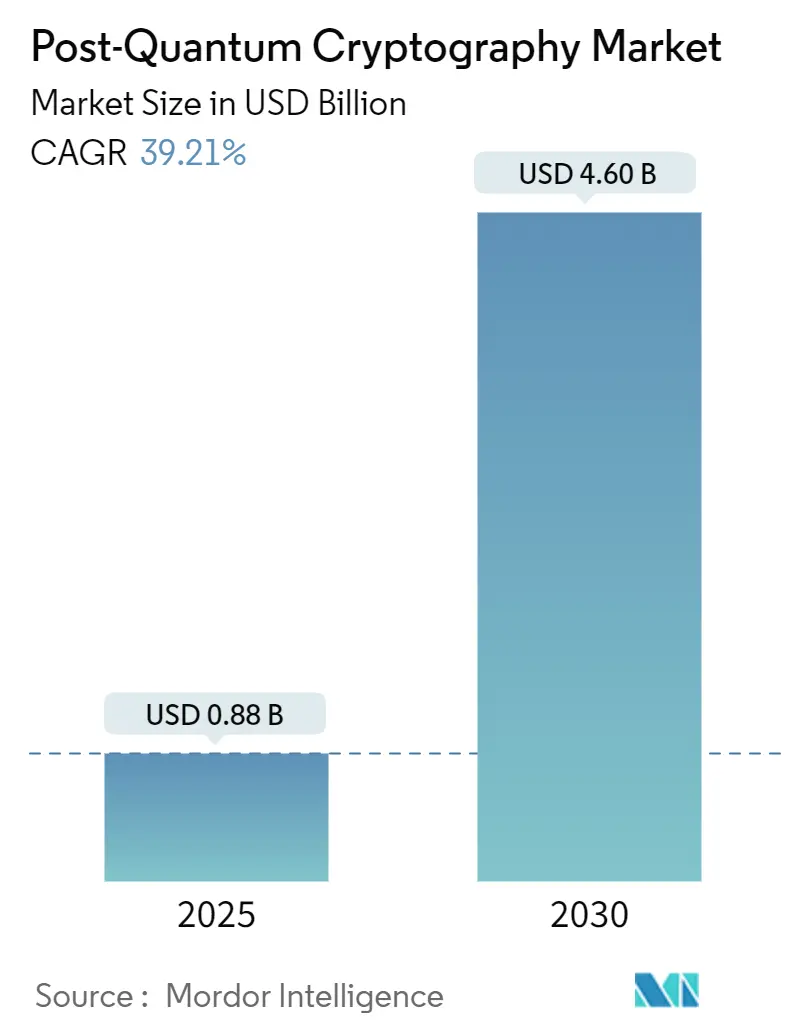

La taille du marché de la cryptographie post-quantique s'établit à 0,88 milliard USD en 2025 et devrait atteindre 4,60 milliards USD d'ici 2030, progressant à un CAGR de 39,27 %.[1]Martyn Warwick, "Le NIST publie les trois premiers standards de chiffrement résistants aux ordinateurs quantiques," TelecomTV, telecomtv.com L'urgence réglementaire accrue, les trois premiers standards du NIST et les allocations budgétaires fédérales rapides accélèrent les cycles d'approvisionnement dans les secteurs gouvernementaux, de la défense et des opérateurs d'infrastructures critiques. Les hyperscalers du cloud intègrent des contrôles de sécurité quantique en tant que services gérés, réduisant les obstacles à l'adoption pour les entreprises qui manquent de compétences approfondies en cryptographie. Par ailleurs, les cycles de renouvellement des modules de sécurité matériels (HSM) et la nécessité de pérenniser les réseaux 5G vers la 6G créent une demande de remplacement prévisible. Une hausse parallèle du financement par capital-risque pour les fournisseurs spécialisés témoigne d'une innovation soutenue, bien que le risque de mise en œuvre demeure, les organisations devant jongler avec la stabilité des algorithmes, la surcharge de performance et les obstacles à la migration des systèmes existants.

Points Clés du Rapport

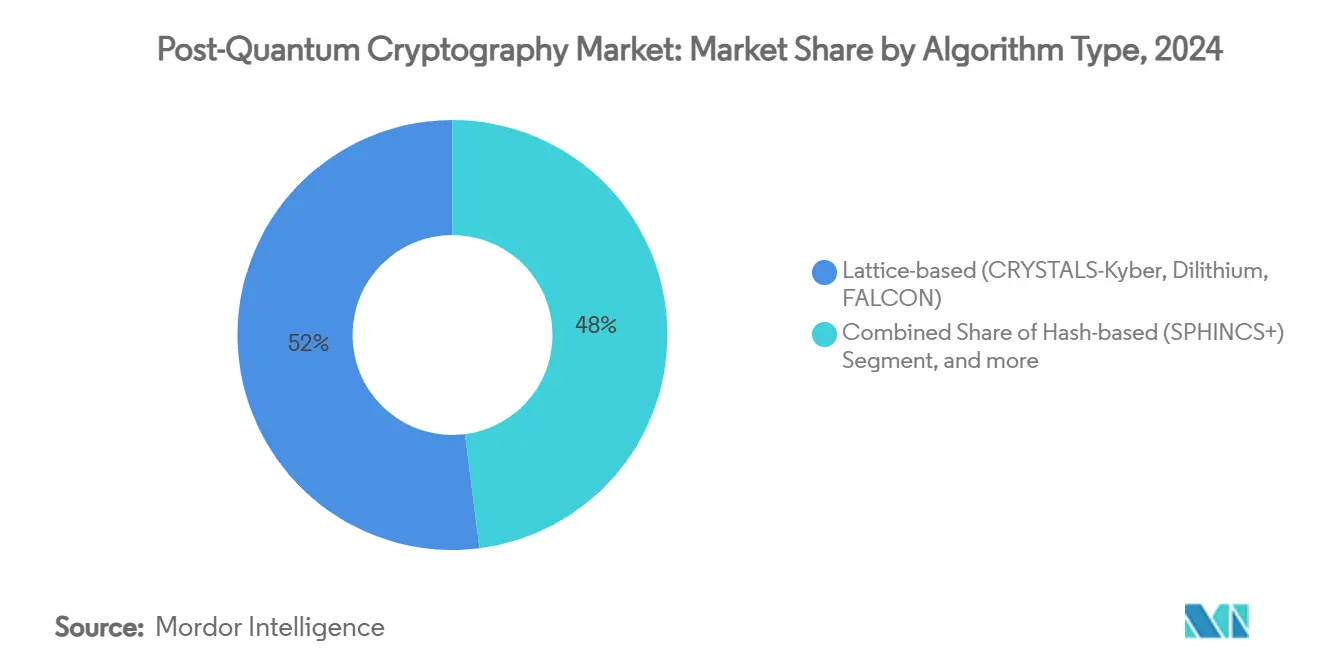

- Par type d'algorithme, les schémas basés sur les réseaux euclidiens détenaient 52 % de la part de revenus en 2024 ; la cryptographie basée sur les codes devrait croître à un CAGR de 45,31 % jusqu'en 2030.

- Par mode de déploiement, les solutions sur site représentaient 46 % de la part du marché de la cryptographie post-quantique en 2024, tandis que les déploiements hébergés dans le cloud devraient se développer à un CAGR de 44,85 % jusqu'en 2030.

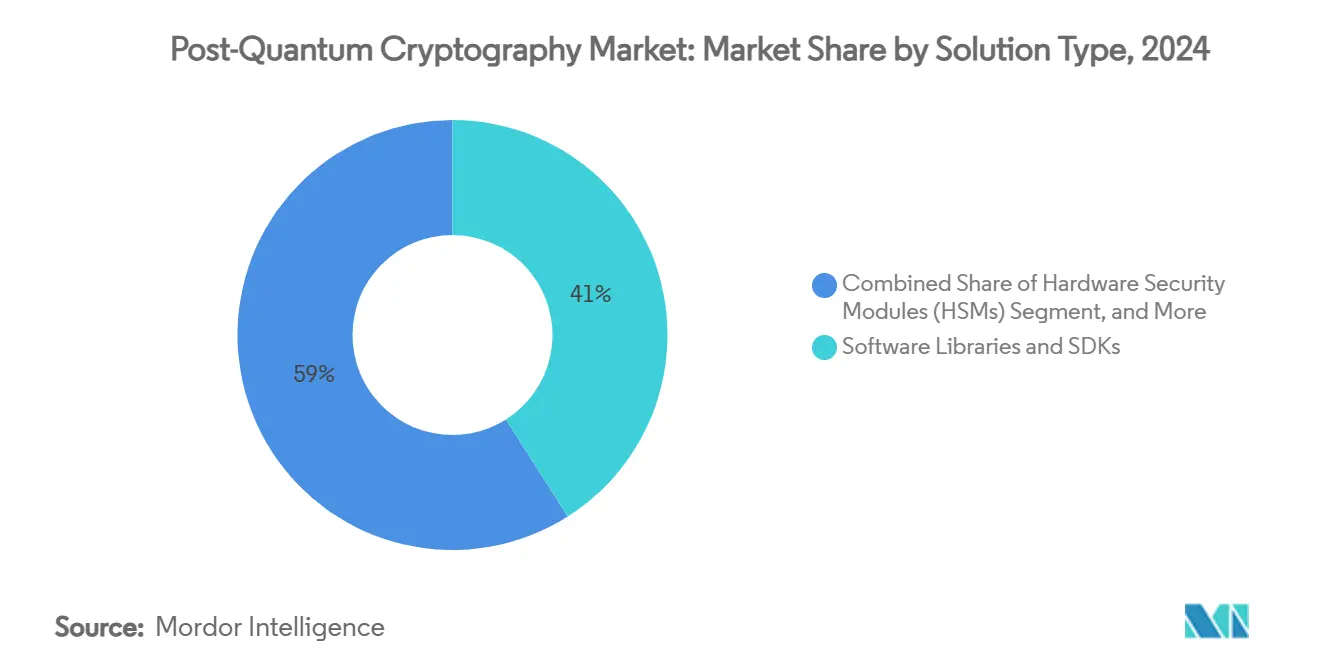

- Par type de solution, les bibliothèques logicielles et les SDK ont capturé 41 % de la taille du marché de la cryptographie post-quantique en 2024 ; les services représentent la trajectoire la plus rapide avec un CAGR de 46,03 % jusqu'en 2030.

- Par secteur d'utilisation final, le gouvernement et la défense ont mené avec 30 % de part en 2024 ; les télécommunications et l'informatique sont positionnées pour la croissance la plus élevée avec un CAGR de 44,07 % jusqu'en 2030.

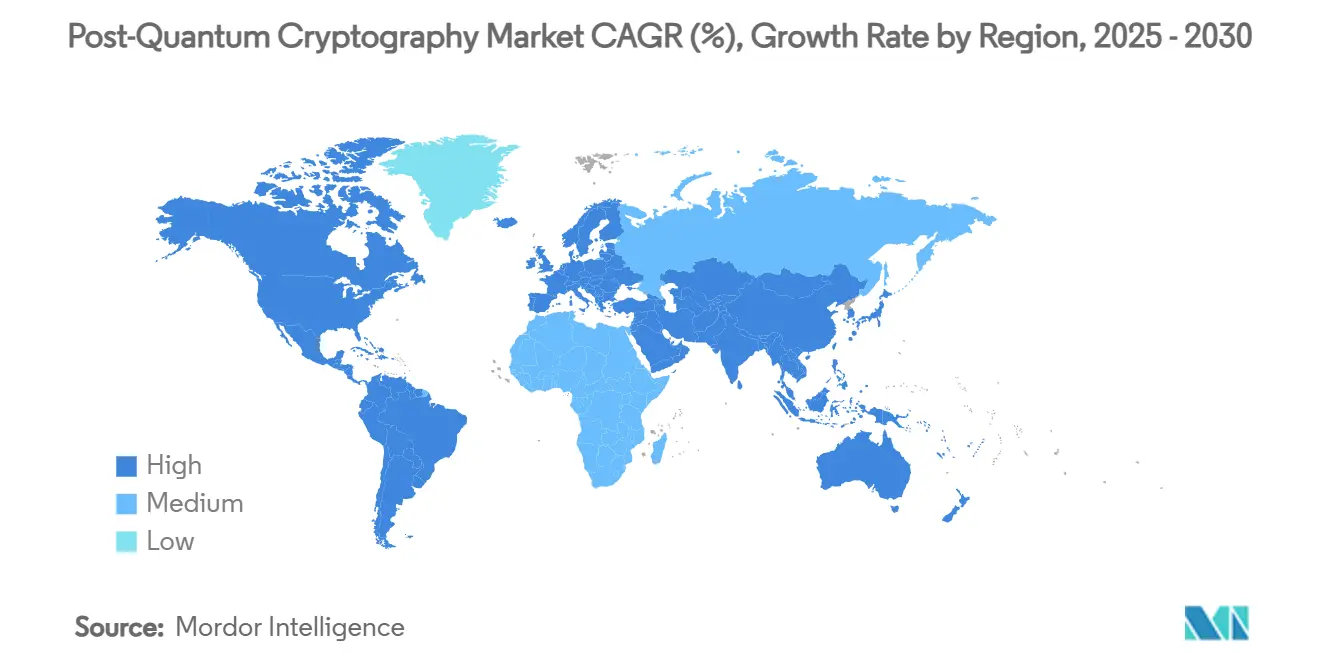

- Par géographie, l'Amérique du Nord a dominé avec 38 % des revenus de 2024, tandis que l'Asie-Pacifique devrait progresser à un CAGR de 46,55 % durant 2025-2030.

Tendances et Perspectives du Marché Mondial de la Cryptographie Post Quantique

Analyse de l'Impact des Facteurs Moteurs

| Facteur Moteur | (~) % d'Impact sur les Prévisions de CAGR | Pertinence Géographique | Horizon Temporel de l'Impact |

|---|---|---|---|

| Mandats de conformité fédérale rapides et généralisés | +8.50% | Amérique du Nord et UE, répercussions vers l'APAC | Court terme (≤ 2 ans) |

| Cycles de renouvellement courants des HSM et des piles TLS | +6.20% | Mondial, concentré dans les centres financiers | Moyen terme (2-4 ans) |

| Intégration native au cloud de la cryptographie post-quantique par les hyperscalers | +7.80% | Mondial, porté par l'Amérique du Nord et l'Europe | Moyen terme (2-4 ans) |

| Consolidation des fournisseurs pilotée par les standards | +4.10% | Mondial, accéléré sur les marchés matures | Long terme (≥ 4 ans) |

| Urgence de signature de micrologiciels pour l'automobile et l'IoT | +5.90% | Cœur APAC, expansion vers l'Amérique du Nord | Moyen terme (2-4 ans) |

| Demande de VPN à sécurité quantique dans les infrastructures critiques | +3.80% | Mondial, priorité dans les secteurs gouvernementaux | Court terme (≤ 2 ans) |

| Source: Mordor Intelligence | |||

Mandats de Conformité Fédérale Rapides et Généralisés

Les règles d'approvisionnement fédérales compriment les délais d'adoption. La Maison Blanche a alloué 7,1 milliards USD pour les migrations à l'échelle des agences, imposant des inventaires d'actifs et des plans de transition d'ici 2026. Des directives comparables de la Commission européenne fixent des jalons synchronisés pour 18 États membres, exigeant des contrôles de sécurité quantique dans les infrastructures critiques d'ici 2030.[2]Commission européenne, "L'UE renforce sa cybersécurité avec la cryptographie post-quantique," digital-strategy.ec.europa.eu Les contractants qui ne se conforment pas risquent d'être disqualifiés des appels d'offres gouvernementaux, produisant un effet multiplicateur dans les chaînes d'approvisionnement de la défense. La clarté des calendriers législatifs réduit l'incertitude budgétaire et fait passer les projets en phase d'exécution active. Collectivement, ces mandats augmentent les volumes de déploiement à court terme sur le marché de la cryptographie post-quantique.

Cycles de Renouvellement Courants des HSM et des Piles TLS

Les organisations qui remplacent leurs modules de sécurité matériels constatent que les correctifs de micrologiciels ne peuvent pas satisfaire aux seuils de performance post-quantiques. Les nouvelles gammes de HSM de Thales et d'Utimaco disposent de magasins de clés élargis et d'une arithmétique optimisée pour gérer les charges de travail ML-KEM et Dilithium. Les mises à niveau parallèles des piles TLS nécessitent des modifications simultanées des autorités de certification, des réécritures d'applications et des reconfigurations réseau, générant des missions de conseil pluriannuelles. Des institutions financières telles que JPMorgan Chase ont adopté des modèles hybrides d'accord de clés pour maintenir la compatibilité ascendante lors des déploiements progressifs. La budgétisation du renouvellement matériel s'articule donc parfaitement avec le financement des migrations post-quantiques, soutenant la demande mondiale jusqu'en 2029.

Intégration Native au Cloud de la Cryptographie Post Quantique par les Hyperscalers

Google Cloud a ajouté ML-KEM à son API de service de gestion des clés, tandis qu'AWS a publié des points de terminaison VPN à sécurité quantique pour les tunnels site à site, transférant la charge cryptographique lourde vers les couches de plateforme. La mise à niveau SymCrypt de Microsoft intègre l'ensemble de la première vague d'algorithmes NIST dans les charges de travail Azure. Les clients bénéficient de mises à jour sans intervention, atténuant les lacunes en compétences qui pourraient autrement freiner l'adoption. Le modèle approfondit également la dépendance aux outils de plateforme, fidélisant les charges de travail et créant des flux de revenus durables au sein du marché de la cryptographie post-quantique.

Consolidation des Fournisseurs Pilotée par les Standards

Les standards définitifs du NIST — FIPS 203, 204, 205 — réduisent l'incertitude algorithmique et restreignent la liste des fournisseurs de produits crédibles. Les éditeurs de sécurité établis disposant de bases de code certifiées s'associent pour accélérer la mise sur le marché plutôt que de procéder à des acquisitions directes, comme en témoigne la levée de fonds de série B de 37 millions USD de PQShield, menée conjointement par des investisseurs stratégiques. La consolidation simplifie l'approvisionnement pour les acheteurs conservateurs, mais intensifie la concurrence sur les fonctionnalités, notamment autour de l'agilité cryptographique et des optimisations de performance. Cette tendance laisse présager une expansion des marges à long terme pour les entreprises qui obtiennent une certification précoce.

Analyse de l'Impact des Facteurs Limitants

| Facteur Limitant | (~) % d'Impact sur les Prévisions de CAGR | Pertinence Géographique | Horizon Temporel de l'Impact |

|---|---|---|---|

| Complexité de migration des systèmes existants | -4.20% | Mondial, aiguë sur les marchés matures | Moyen terme (2-4 ans) |

| Surcharge de performance par rapport à la cryptographie classique | -3.10% | Mondial, critique dans les applications sensibles à la latence | Court terme (≤ 2 ans) |

| Incertitude liée à la rupture d'algorithme après l'incident SIKE | -2.80% | Mondial, accrue dans les secteurs averses au risque | Long terme (≥ 4 ans) |

| Détournement budgétaire à court terme vers la sécurité de l'IA générative | -1.90% | Amérique du Nord et UE, émergent en APAC | Court terme (≤ 2 ans) |

| Source: Mordor Intelligence | |||

Complexité de Migration des Systèmes Existants

Les cœurs bancaires patrimoniaux, les dossiers médicaux électroniques des établissements de santé et les plateformes SCADA intègrent des routines cryptographiques au cœur de la logique métier, rendant le remplacement intégral irréalisable. Les mises à niveau partielles risquent de provoquer des défaillances d'interopérabilité et des failles de sécurité, tandis que les réécritures complètes peuvent perturber les opérations critiques. Les boucles d'analyse à mise en œuvre qui en résultent allongent les délais des projets et freinent les volumes à court terme sur le marché de la cryptographie post-quantique.

Surcharge de Performance par Rapport à la Cryptographie Classique

Les premiers benchmarks montrent que les signatures Dilithium exigent environ 10 fois plus de cycles de calcul que RSA-2048, tandis que les échanges de clés ML-KEM élargissent les paquets de négociation jusqu'à 3 Ko. Les environnements sensibles à la latence — trading à haute fréquence et IoT à contraintes temporelles — perçoivent donc une pénalité de performance immédiate. Les accélérateurs matériels comblent progressivement cet écart, mais le risque perçu ralentit les achats jusqu'à ce que la parité de performance soit validée en conditions de production.

Analyse des Segments

Par Type d'Algorithme : La Dominance des Réseaux Euclidiens Face au Défi des Codes

Les schémas basés sur les réseaux euclidiens représentaient 52 % des revenus de 2024 sur le marché de la cryptographie post-quantique, portés par les certifications FIPS-203 Kyber et FIPS-204 Dilithium. La dureté mathématique des problèmes de réseaux euclidiens, des tailles de clés relativement compactes et la disponibilité de code de référence open source ont accéléré l'adoption dans les réseaux du secteur public et les centres de données hyperscale. L'élan d'adoption est renforcé par l'apparition de cœurs dédiés aux réseaux euclidiens dans le silicium HSM de nouvelle génération, qui réduisent les pénalités de latence qui décourageaient autrefois les utilisateurs sensibles aux performances.

La cryptographie basée sur les codes progresse à un CAGR de 45,31 % jusqu'en 2030, passant d'une niche académique au déploiement commercial à mesure que Classic McEliece bénéficie d'un support outillage. Un examen cryptanalytique de longue date renforce la confiance des acheteurs, rendant ce schéma attractif pour le stockage d'archives, les passerelles de messagerie sécurisée et les liaisons de commande satellitaire où la vitesse de décapsulation l'emporte sur les contraintes de taille de clé. L'échec de SIKE a détourné la demande des options basées sur les isogénies et a mis en évidence l'importance de fondements algébriques matures. La sélection de HQC pour la standardisation en 2025 diversifie davantage les portefeuilles d'algorithmes.[4]Hans Martin Lauridsen, "HQC sélectionné pour la standardisation de la cryptographie post-quantique du NIST," Cryptomathic, cryptomathic.com

Note: Les parts de segment de tous les segments individuels sont disponibles à l'achat du rapport

Par Mode de Déploiement : La Migration vers le Cloud s'Accélère Malgré la Prédominance du Sur Site

Les déploiements sur site ont conservé 46 % de part en 2024, reflétant les exigences réglementaires de conservation souveraine des clés parmi les acteurs de la défense, de la finance et de la santé. Ces utilisateurs valorisent le contrôle déterministe sur le matériel de clés, des pistes d'audit rigoureuses et des conceptions de reprise après sinistre en mode isolé. Les fournisseurs proposent des appliances renforcées qui s'intègrent directement dans les baies de centres de données existants, facilitant la certification.

Les modèles hébergés dans le cloud se développent à un CAGR de 44,85 % alors que Google, AWS et Microsoft fournissent des primitives à sécurité quantique en tant que fonctions gérées au sein de leurs plateformes. Les entreprises migrent en premier les charges de travail moins sensibles, tirant parti des rotations automatiques de clés et des correctifs de sécurité garantis par SLA. Les architectures hybrides — clés locales pour les données stratégiques, clés cloud pour les charges de travail périphériques — émergent comme architecture par défaut. Cette stratégie équilibre la conformité réglementaire avec l'agilité opérationnelle promise par le marché de la cryptographie post-quantique.

Par Type de Solution : La Croissance des Services Reflète la Complexité de Mise en Œuvre

Les bibliothèques logicielles et les SDK représentaient 41 % des dépenses de 2024, fournissant des enveloppes conviviales pour les développeurs autour des noyaux cryptographiques. Les versions d'OpenSSL, BoringSSL et LibOQS contenant Kyber et Dilithium servent de tissu connectif reliant les applications aux primitives à sécurité quantique. Les premiers adoptants s'appuient sur ces bibliothèques pour les déploiements pilotes et les sprints de preuve de concept.

Les services professionnels, cependant, connaissent la croissance la plus rapide avec un CAGR de 46,03 %. Les entreprises découvrent que les migrations post-quantiques nécessitent la découverte d'actifs, la modélisation des risques, la gestion du changement et la requalification du personnel. Les cabinets de conseil qui associent une expertise cryptographique à une connaissance sectorielle pratiquent des tarifs premium. Les intégrateurs élaborent des guides de migration sur mesure, certifient des pipelines DevSecOps à agilité cryptographique et orchestrent des déploiements multi-fournisseurs, générant une facturation soutenue dans le secteur de la cryptographie post-quantique.

Note: Les parts de segment de tous les segments individuels sont disponibles à l'achat du rapport

Par Secteur d'Utilisation Final : Le Leadership Gouvernemental Stimule l'Adoption du Secteur Privé

Les entités gouvernementales et de défense ont généré 30 % des revenus de 2024, soutenues par des mandats légaux et de longs cycles d'approvisionnement qui verrouillent des contrats pluriannuels. Les agences fédérales financent des implémentations de référence, parrainent des audits open source et établissent des bases d'interopérabilité qui se répercutent dans les écosystèmes de fournisseurs. Leurs achats réduisent le risque technologique pour les acheteurs commerciaux et créent des économies d'échelle pour les fournisseurs de composants.

Les télécommunications et les services informatiques affichent la dynamique la plus forte, progressant à un CAGR de 44,07 %. Les mises à niveau du cœur 5G, les nœuds MEC en périphérie et la recherche en cours sur la 6G intègrent une gestion des clés à sécurité quantique dès la conception pour éviter des remplacements complets en milieu de décennie. Les banques, les assureurs et les plateformes de marchés de capitaux suivent de près, motivés par les exigences d'archivage prolongé des dossiers financiers et la réglementation sur le risque systémique. Le secteur de la santé adopte plus prudemment en raison de certifications strictes d'intégrité des données, mais une fois les projets lancés, ils englobent des réseaux hospitaliers entiers, générant des contrats importants, bien qu'irréguliers, sur le marché de la cryptographie post-quantique.

Analyse Géographique

L'Amérique du Nord détenait une part de revenus de 38 % en 2024, soutenue par la tutelle du NIST, l'abondance du capital-risque et le budget de migration multimilliardaire de la Maison Blanche. Les entreprises de la Silicon Valley collaborent avec des laboratoires de recherche fédéraux, aboutissant à une maturation rapide des algorithmes et à des accélérateurs matériels précoces pour les charges de travail Kyber et Dilithium. Les délais de conformité obligatoires contraignent les agences fédérales et leurs contractants à suivre des voies de mise en œuvre synchronisées, générant une visibilité prévisible du pipeline pour les fournisseurs. Le Canada suit la feuille de route américaine grâce aux orientations du CSE, alignant les exigences du secteur public et stimulant les synergies d'approvisionnement transfrontalières.

L'Asie-Pacifique est la région à la croissance la plus rapide avec un CAGR de 46,55 %. La stratégie nationale quantique de la Chine finance à la fois le matériel informatique et la cryptographie résistante aux ordinateurs quantiques, poussant les fournisseurs nationaux à intégrer des alternatives à Kyber dans les équipements de télécommunications exportés dans le cadre du programme Ceinture et Route. L'initiative NEDO du Japon consacre 15 millions USD à des pilotes post-quantiques dans les secteurs de la finance et de la fabrication, en partenariat avec PQShield pour fournir des bibliothèques de référence.[3]Cath Firmin, "PQShield annonce sa participation au programme NEDO pour mettre en œuvre la cryptographie post-quantique au Japon," pqshield.com Le statut de centre financier régional de Singapour attire les banques régionales dans des programmes de migration précoce, tandis que la Corée du Sud finance des subventions de recherche pour intégrer des protocoles à sécurité quantique dans le silicium des stations de base 6G.

L'Europe coordonne l'adoption à travers une feuille de route au niveau de l'UE ratifiée par 18 États membres, ciblant la conformité des infrastructures critiques au plus tard en 2030. Le BSI allemand publie des directives techniques, la France et les Pays-Bas coprésidant des groupes de travail, et les services publics paneuropéens pilotent des VPN à sécurité quantique pour les réseaux énergétiques transfrontaliers. Le Moyen-Orient et l'Afrique représentent des poches de demande émergentes portées par des initiatives numériques souveraines — Vision 2030 de l'Arabie saoudite et les cadres cloud fédéraux des Émirats arabes unis intègrent des exigences de sécurité quantique dès la phase de conception architecturale.

Paysage Concurrentiel

Le marché de la cryptographie post-quantique reste modérément fragmenté, avec des éditeurs de sécurité traditionnels, des start-ups natives du quantique et des fournisseurs de cloud hyperscale convergeant vers des propositions de valeur qui se recoupent. Thales, Entrust et Utimaco traduisent leur expertise en certification en gammes de HSM actualisées qui s'intègrent dans les secteurs réglementés. Des spécialistes quantiques tels que PQShield et Quantinuum se concentrent sur des implémentations d'algorithmes légères et la vérification formelle, gagnant du terrain dans les micrologiciels automobiles et le silicium IoT. AWS, Microsoft Azure et Google Cloud intègrent nativement les primitives FIPS-203/204, positionnant les services gérés comme la voie la plus simple pour les entreprises manquant de talents en cryptographie.

Les partenariats stratégiques supplantent les acquisitions directes. IBM collabore avec des universités pour la recherche algorithmique tout en intégrant des accélérateurs de réseaux euclidiens dans ses mainframes z-Systems. Cisco s'aligne avec QuSecure pour moderniser les routeurs par logiciel uniquement, réduisant les perturbations pour les clients. Les financements affluent massivement vers les tours d'amorçage et de série B — la levée de 37 millions USD de PQShield confirme l'appétit des investisseurs pour les fournisseurs spécialisés. L'effondrement de SIKE réaffirme la demande d'agilité cryptographique, encourageant les fournisseurs à commercialiser des cadres d'algorithmes modulaires plutôt que des offres à méthode unique. Sur la fenêtre de prévision, la consolidation des fournisseurs est attendue via des alliances qui mutualisent les coûts de certification, tandis que la fidélisation des clients dépendra des benchmarks de performance et de l'ergonomie de gestion des clés.

Leaders du Secteur de la Cryptographie Post Quantique

IBM Corporation

Microsoft Corporation

Thales Group

Quantinuum Ltd.

PQShield Ltd.

- *Avis de non-responsabilité : les principaux acteurs sont triés sans ordre particulier

Développements Récents du Secteur

- Juillet 2025 : Le NIST a sélectionné HQC lors de son processus de quatrième tour, avec des projets de standards prévus pour 2026 et le texte final en 2027.

- Juin 2025 : La Commission européenne a publié une feuille de route coordonnée de sécurité quantique approuvée par 18 États de l'UE, fixant 2030 comme délai final de conformité pour les infrastructures critiques.

- Juin 2025 : QuSecure a lancé QuProtect Core Security pour renforcer les routeurs Cisco sans modification matérielle.

- Avril 2025 : Keyfactor a étendu la gestion du cycle de vie des certificats pour couvrir les FIPS-203, 204 et 205 au sein de sa plateforme PKI.

Périmètre du Rapport Mondial sur le Marché de la Cryptographie Post Quantique

| Basé sur les réseaux euclidiens (CRYSTALS-Kyber, Dilithium, FALCON) |

| Basé sur les hachages (SPHINCS+) |

| Basé sur les codes (Classic McEliece) |

| Basé sur les multivariées (Rainbow, GeMSS) |

| Basé sur les isogénies (SIKE, CSIDH) |

| Sur site |

| Cloud / Hébergé |

| Hybride |

| Bibliothèques Logicielles et SDK |

| Modules de Sécurité Matériels (HSM) |

| Services (Conseil, Intégration, Audits) |

| Gouvernement et Défense |

| Banque, Services Financiers et Assurance (BFSI) |

| Télécommunications et Informatique |

| Santé et Sciences de la Vie |

| Infrastructures Critiques et Énergie |

| Autres Secteurs (Fabrication, Commerce de Détail, etc.) |

| Amérique du Nord | États-Unis |

| Canada | |

| Mexique | |

| Europe | Royaume-Uni |

| Allemagne | |

| France | |

| Italie | |

| Reste de l'Europe | |

| Asie-Pacifique | Chine |

| Japon | |

| Inde | |

| Corée du Sud | |

| Reste de l'Asie | |

| Moyen-Orient | Israël |

| Arabie Saoudite | |

| Émirats Arabes Unis | |

| Turquie | |

| Reste du Moyen-Orient | |

| Afrique | Afrique du Sud |

| Égypte | |

| Reste de l'Afrique | |

| Amérique du Sud | Brésil |

| Argentine | |

| Reste de l'Amérique du Sud |

| Segmentation par Type d'Algorithme | Basé sur les réseaux euclidiens (CRYSTALS-Kyber, Dilithium, FALCON) | |

| Basé sur les hachages (SPHINCS+) | ||

| Basé sur les codes (Classic McEliece) | ||

| Basé sur les multivariées (Rainbow, GeMSS) | ||

| Basé sur les isogénies (SIKE, CSIDH) | ||

| Segmentation par Mode de Déploiement | Sur site | |

| Cloud / Hébergé | ||

| Hybride | ||

| Segmentation par Type de Solution | Bibliothèques Logicielles et SDK | |

| Modules de Sécurité Matériels (HSM) | ||

| Services (Conseil, Intégration, Audits) | ||

| Segmentation par Secteur d'Utilisation Final | Gouvernement et Défense | |

| Banque, Services Financiers et Assurance (BFSI) | ||

| Télécommunications et Informatique | ||

| Santé et Sciences de la Vie | ||

| Infrastructures Critiques et Énergie | ||

| Autres Secteurs (Fabrication, Commerce de Détail, etc.) | ||

| Segmentation par Géographie | Amérique du Nord | États-Unis |

| Canada | ||

| Mexique | ||

| Europe | Royaume-Uni | |

| Allemagne | ||

| France | ||

| Italie | ||

| Reste de l'Europe | ||

| Asie-Pacifique | Chine | |

| Japon | ||

| Inde | ||

| Corée du Sud | ||

| Reste de l'Asie | ||

| Moyen-Orient | Israël | |

| Arabie Saoudite | ||

| Émirats Arabes Unis | ||

| Turquie | ||

| Reste du Moyen-Orient | ||

| Afrique | Afrique du Sud | |

| Égypte | ||

| Reste de l'Afrique | ||

| Amérique du Sud | Brésil | |

| Argentine | ||

| Reste de l'Amérique du Sud | ||

Questions Clés Traitées dans le Rapport

Quelle est la valeur projetée du marché de la cryptographie post-quantique d'ici 2030 ?

La taille du marché de la cryptographie post-quantique devrait atteindre 4,60 milliards USD d'ici 2030, avec une croissance à un CAGR de 39,27 %.

Quelle famille d'algorithmes détient la plus grande part de revenus ?

Les schémas basés sur les réseaux euclidiens, portés par Kyber et Dilithium, représentaient 52 % des revenus de 2024.

Quel mode de déploiement se développe le plus rapidement ?

Les implémentations hébergées dans le cloud progressent à un CAGR de 44,85 % alors que les hyperscalers intègrent des services à sécurité quantique.

Pourquoi les mandats gouvernementaux sont-ils influents dans l'adoption ?

Les délais légaux obligent les agences et les contractants à migrer d'ici 2026, garantissant une demande en phase initiale et orientant les feuilles de route des fournisseurs.

Quelle région devrait connaître la croissance la plus rapide ?

L'Asie-Pacifique devrait se développer à un CAGR de 46,55 %, portée par les investissements quantiques de la Chine et le programme NEDO du Japon.

Comment la surcharge de performance affecte-t-elle l'adoption ?

Les algorithmes post-quantiques augmentent les cycles de calcul et la taille des paquets, posant des défis pour les charges de travail sensibles à la latence jusqu'à ce que les accélérateurs matériels comblent l'écart.

Dernière mise à jour de la page le: