Taille et Part du Marché de la Sécurité Énergétique

Analyse du Marché de la Sécurité Énergétique par Mordor Intelligence

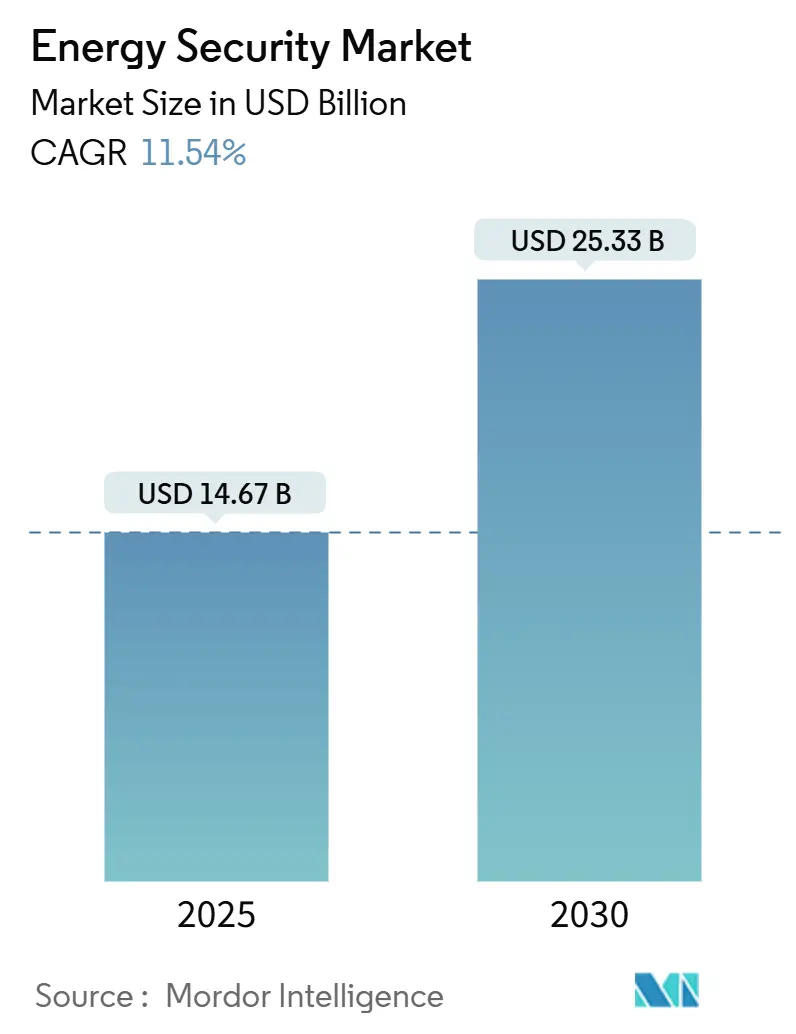

La taille du marché de la sécurité énergétique s'établit à 14,67 milliards USD en 2025 et devrait atteindre 25,33 milliards USD d'ici 2030, ce qui correspond à un TCAC de 11,54 % sur la période. La recrudescence des cyberattaques physiques sur les technologies opérationnelles, l'intégration rapide des énergies renouvelables et des mandats plus stricts en matière d'infrastructures critiques orientent les capitaux vers des solutions de sécurité convergentes. Les services publics s'emploient rapidement à protéger leurs actifs OT et IT, tandis que la cryptographie post-quantique, la sécurité des hubs hydrogène et la surveillance par satellite façonnent les feuilles de route des fournisseurs. L'intensification des risques géopolitiques maintient les câbles sous-marins, les pipelines et les interconnexions de réseau dans le viseur des régulateurs, suscitant de nouvelles règles d'investissement même dans les marchés émergents sensibles aux coûts. Les grands acteurs de l'automatisation et les spécialistes de la cybersécurité se livrent désormais concurrence sur l'interopérabilité des plateformes, l'analytique pilotée par l'IA et la portée de la détection gérée.

Principaux Enseignements du Rapport

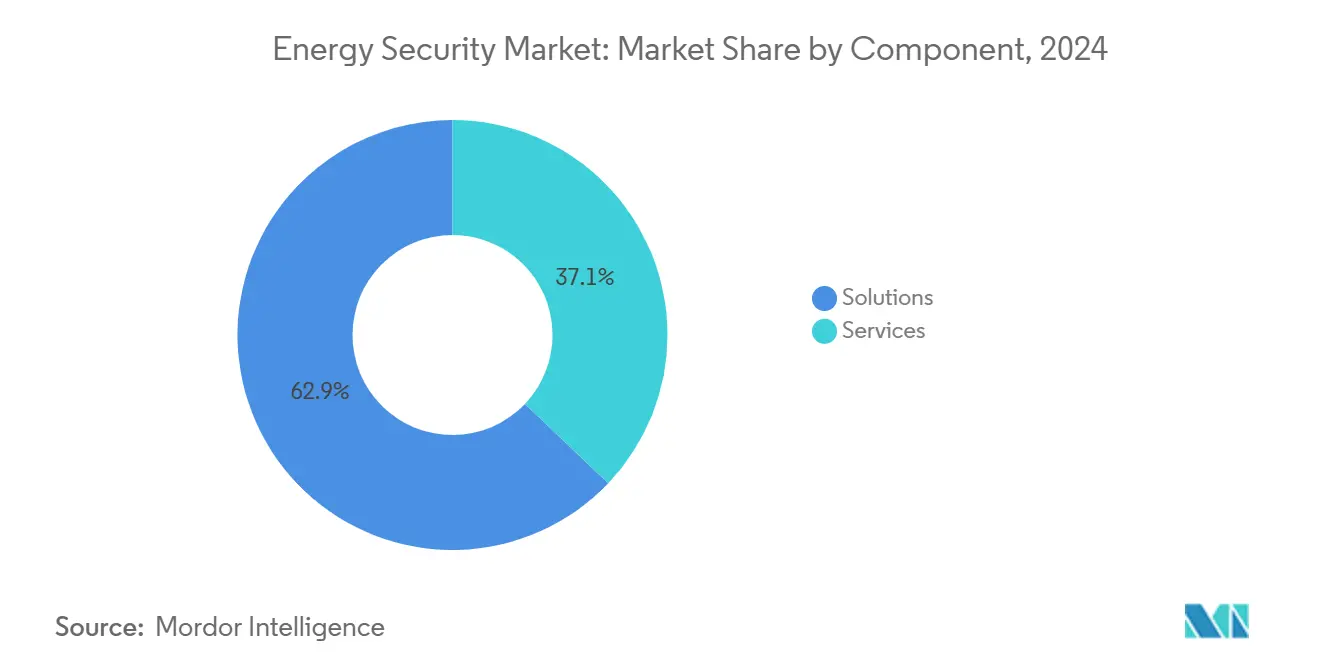

- Par composant, les solutions ont dominé avec 62,90 % de la part du marché de la sécurité énergétique en 2024, tandis que les services progressent à un TCAC de 12,77 % jusqu'en 2030.

- Par type de sécurité, la sécurité des réseaux et des applications a contribué à hauteur de 38,50 % du chiffre d'affaires en 2024, tandis que la sécurité du cloud et de la périphérie devrait se développer à un TCAC de 12,97 % jusqu'en 2030.

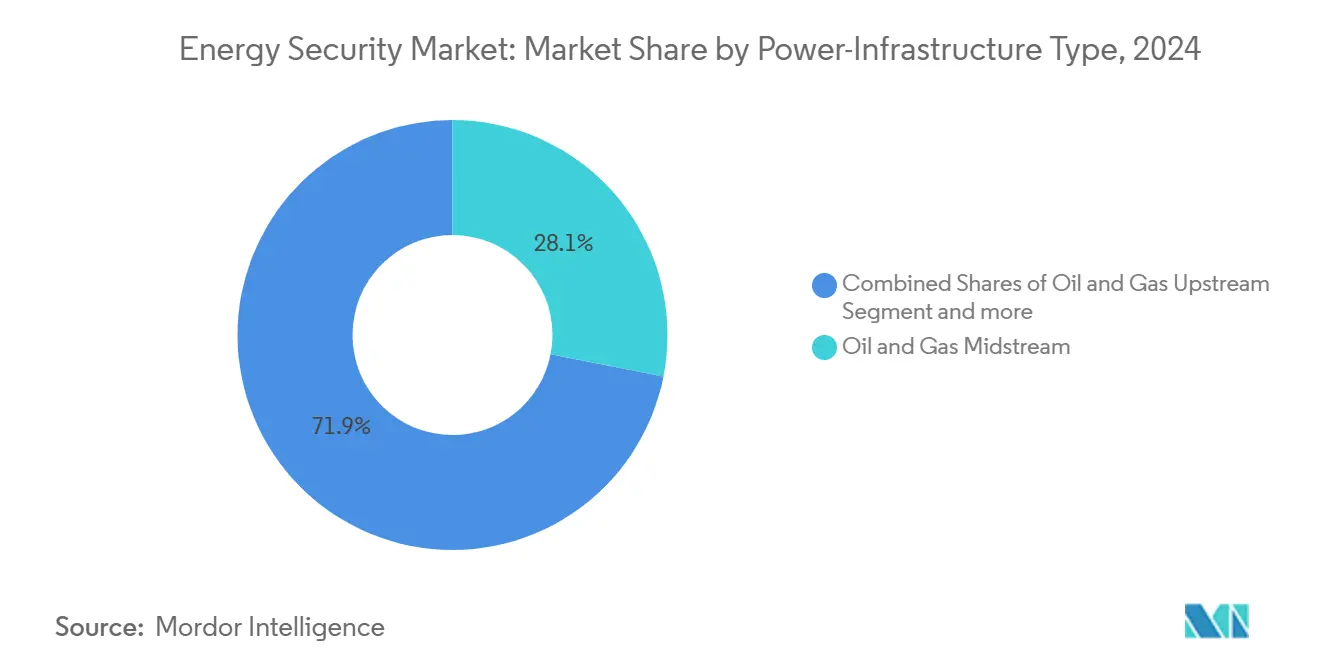

- Par infrastructure électrique, le secteur intermédiaire pétrolier et gazier représentait 28,10 % de la taille du marché de la sécurité énergétique en 2024, mais les actifs d'énergie renouvelable affichent la croissance la plus élevée avec un TCAC de 14,37 %.

- Par application, la surveillance et le monitoring détenaient une part de 29,60 % en 2024 ; la détection et la réponse gérées devraient afficher un TCAC de 13,98 % jusqu'en 2030.

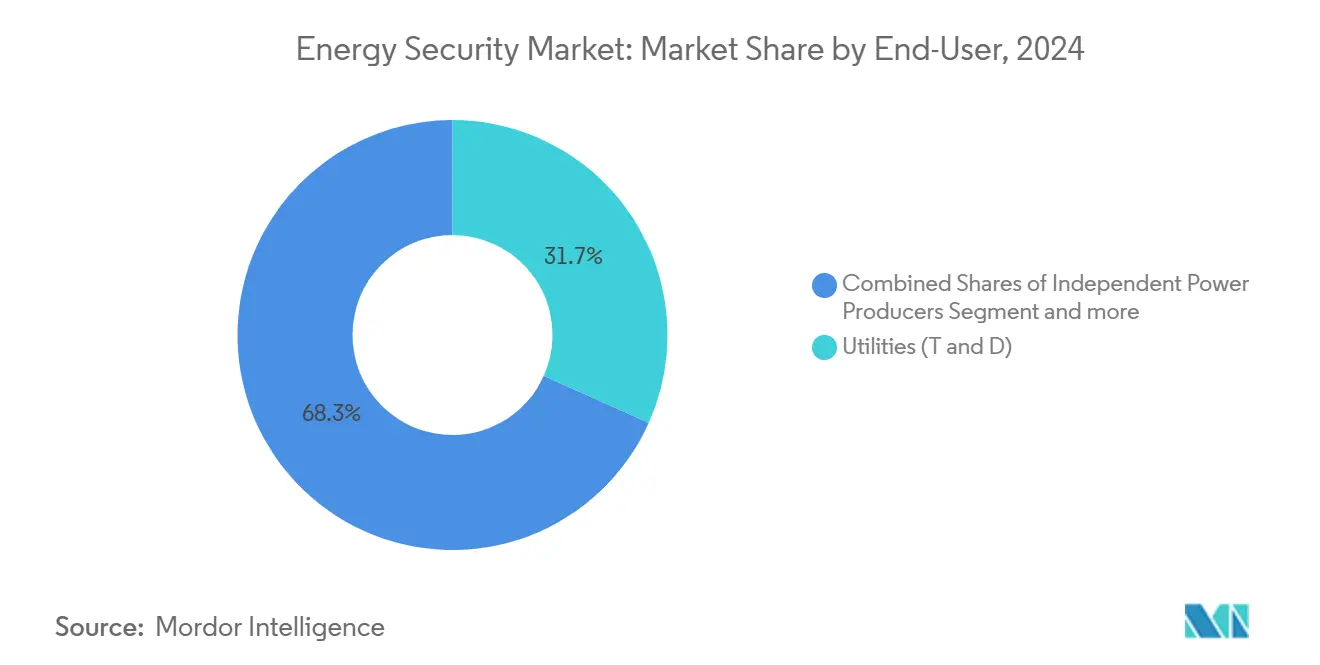

- Par utilisateur final, les services publics (transport et distribution) commandaient une part de 31,70 % en 2024, tandis que les producteurs d'électricité indépendants représentent la trajectoire la plus rapide avec un TCAC de 13,57 %.

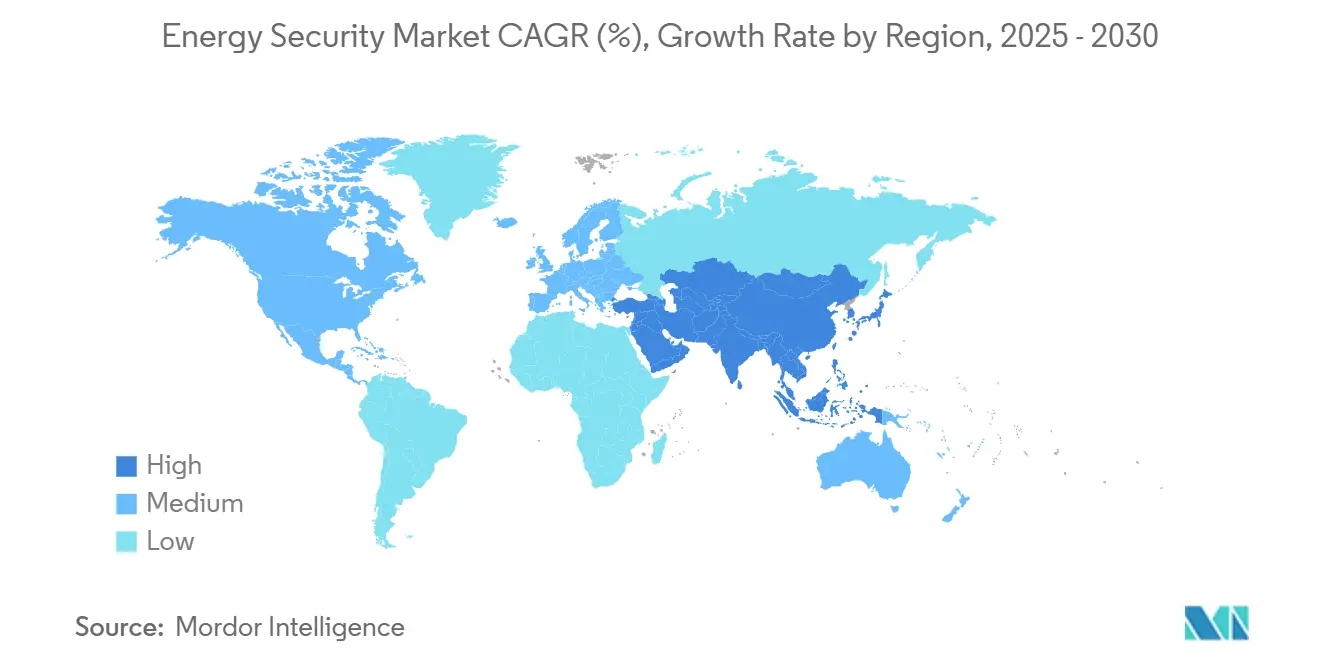

- Par géographie, l'Amérique du Nord a dominé avec une part de revenus de 38,70 % en 2024 ; l'Asie-Pacifique est positionnée pour un TCAC de 14,76 % jusqu'en 2030.

Tendances et Perspectives du Marché Mondial de la Sécurité Énergétique

Analyse de l'Impact des Moteurs

| Moteur | (~) % d'Impact sur les Prévisions de TCAC | Pertinence Géographique | Horizon Temporel de l'Impact |

|---|---|---|---|

| Recrudescence des cyberattaques sur la convergence OT/IT des infrastructures énergétiques critiques | +2.90% | Mondial, avec concentration en Amérique du Nord et en Europe | Court terme (≤ 2 ans) |

| Intégration des actifs renouvelables distribués dans les réseaux existants | +2.50% | Mondial, porté par l'Asie-Pacifique et l'Europe | Moyen terme (2-4 ans) |

| Renforcement des normes nord-américaines de protection des infrastructures critiques (NERC-CIP) | +2.10% | Amérique du Nord, avec répercussions sur les nations alliées | Moyen terme (2-4 ans) |

| Montée du sabotage géopolitique des câbles et pipelines énergétiques sous-marins | +1.70% | Europe, Asie-Pacifique, avec des implications mondiales | Court terme (≤ 2 ans) |

| Commercialisation de la surveillance ISR par satellite pour le monitoring des pipelines | +1.40% | Mondial, adoption précoce en Amérique du Nord et au Moyen-Orient | Long terme (≥ 4 ans) |

| Développement des hubs hydrogène exigeant de nouvelles couches de sécurité | +0.90% | Europe, Asie-Pacifique, certaines régions d'Amérique du Nord | Long terme (≥ 4 ans) |

| Source: Mordor Intelligence | |||

Recrudescence des Cyberattaques sur la Convergence OT/IT des Infrastructures Énergétiques Critiques

La CISA a enregistré plus de 200 incidents dans le secteur énergétique en 2024, soit une hausse de 40 % en glissement annuel, soulignant comment la fusion des réseaux OT et IT a effacé les séparations physiques traditionnelles. [1]Agence pour la Cybersécurité et la Sécurité des Infrastructures, "Bilan de l'année 2024," CISA, 01 juil. 2024, cisa.gov Le ministère de l'Intérieur allemand a qualifié les menaces d'espionnage de « nouvelle dimension », réaffirmant l'intérêt croissant des États pour la perturbation des réseaux électriques. Les attaquants exploitent les liens SCADA hérités vers les systèmes d'entreprise, créant une demande urgente de plateformes de détection unifiées capables d'identifier les mouvements latéraux sans interrompre les opérations. Les fournisseurs répondent avec des analyses pilotées par l'IA qui corrèlent la télémétrie OT avec les journaux d'événements IT, réduisant le temps de présence et facilitant les audits de conformité. Les services publics qui accélèrent le déploiement des sous-stations numériques intègrent désormais la sécurité dès la conception du projet plutôt qu'en mode rétrofit.

Intégration des Actifs Renouvelables Distribués dans les Réseaux Existants

Les onduleurs intelligents, les microréseaux et les nœuds de stockage ajoutent des milliers de points d'accès distants, chacun constituant un vecteur de violation potentiel. L'avis du FBI sur les vulnérabilités des actifs renouvelables a élevé le niveau de vigilance au sein des conseils d'administration, tandis que les référentiels 2024 de la NARUC exigent que les services publics de distribution renforcent les connexions aux ressources énergétiques distribuées (DER).[2]Agence pour la Cybersécurité et la Sécurité des Infrastructures, "Manuel de Collaboration en Cybersécurité IA du JCDC," CISA, 31 déc. 2024, cisa.gov Les tableaux de bord cloud et les protocoles sans fil améliorent la flexibilité tout en élargissant la surface d'attaque, stimulant la demande de passerelles de sécurité périphérique et d'identité d'appareil basée sur l'infrastructure à clé publique (PKI). Les mises à jour du micrologiciel des onduleurs cybersécurisés deviennent un critère d'achat, influençant le classement des fournisseurs dans les appels d'offres des services publics. À mesure que les énergies renouvelables progressent vers une part majoritaire de la production dans plusieurs marchés asiatiques, les opérateurs de réseau pivotent vers des architectures de confiance zéro qui traitent chaque DER comme un nœud non fiable.

Renforcement des Normes Nord-Américaines de Protection des Infrastructures Critiques (NERC-CIP)

La norme CIP-015-1 de la FERC étend la surveillance continue aux réseaux internes et aux systèmes de contrôle d'accès physique, obligeant les services publics à déployer des capteurs IDS sur des segments auparavant non surveillés.[3]Commission Fédérale de Réglementation de l'Énergie, "Norme de Fiabilité pour la Protection des Infrastructures Critiques CIP-015-1," Registre Fédéral, 27 sept. 2024, federalregister.gov Les actifs du système électrique de transport (BES) à impact élevé et moyen doivent mettre en œuvre une détection des anomalies capable de corréler les événements cyber et les accès par badge, stimulant l'adoption de plateformes SIEM OT-IT convergentes. L'échéance de 2025 a déjà accéléré les cycles d'appels d'offres, les services publics privilégiant les solutions offrant des rapports de conformité préconfigurés. Les nouvelles règles sur la chaîne d'approvisionnement imposent la divulgation des nomenclatures logicielles (SBOM) des fournisseurs, créant des opportunités pour les plateformes d'évaluation des risques et les prestataires d'évaluation tiers. Les enseignements nord-américains commencent à influencer les services publics alliés en Amérique latine et dans certaines parties de l'Asie.

Montée du Sabotage Géopolitique des Câbles et Pipelines Énergétiques Sous-Marins

Les incidents du Nord Stream et de la Baltique ont illustré comment les actifs sous-marins peuvent servir de levier géopolitique. Les câbles de données sous-marins européens, désormais intégrés à la télémétrie du commerce de l'énergie, restent difficiles à surveiller, maintenant une perception élevée de la menace.[4]Lella Ifigeneia, "Panorama des Menaces de l'ENISA 2024," Agence de l'Union Européenne pour la Cybersécurité, 17 sept. 2024, enisa.europa.eu L'OTAN et les projets de l'UE financent des maillages sonar, des véhicules sous-marins autonomes et des consortiums de réparation rapide, mais des lacunes de couverture persistent. Les services publics et les gestionnaires de réseau de transport (TSO) commandent de plus en plus des études de redondance pour réacheminer les flux critiques de données et d'énergie via des corridors alternatifs. Les assureurs intègrent le risque de sabotage dans leurs modèles de primes, incitant les opérateurs à souscrire à des abonnements de surveillance proactive. Les fournisseurs proposant des tableaux de bord de risques physiques et cyber conjoints gagnent du terrain auprès des services publics européens gérant des interconnexions transfrontalières.

Analyse de l'Impact des Contraintes

| Contrainte | (~) % d'Impact sur les Prévisions de TCAC | Pertinence Géographique | Horizon Temporel de l'Impact |

|---|---|---|---|

| Paysage de fournisseurs fragmenté retardant l'interopérabilité des plateformes | -1.70% | Mondial, particulièrement aigu en Amérique du Nord et en Europe | Moyen terme (2-4 ans) |

| CAPEX initial élevé pour les solutions physiques et cyber convergentes | -1.40% | Mondial, avec un impact plus important dans les marchés émergents | Court terme (≤ 2 ans) |

| Données actuarielles d'assurance limitées pour le risque cyber dans le secteur énergétique | -0.90% | Mondial, concentré dans les marchés d'assurance développés | Long terme (≥ 4 ans) |

| Pénurie de talents en zones rurales pour les centres d'opérations de cybersécurité OT | -0.60% | Régions rurales d'Amérique du Nord, d'Europe et d'Australie | Moyen terme (2-4 ans) |

| Source: Mordor Intelligence | |||

Paysage de Fournisseurs Fragmenté Retardant l'Interopérabilité des Plateformes

Les services publics exploitent souvent des parcs mixtes de turbines, d'hôtes SCADA et de marques de pare-feu, nécessitant des intergiciels sur mesure pour intégrer la télémétrie dans une vue de sécurité unifiée. Le conseil en intégration peut représenter jusqu'à 40 % du coût total du projet, prolongeant les délais de déploiement et augmentant l'OPEX sur le cycle de vie. Le code de réseau de l'UE sur la cybersécurité vise à standardiser les API, mais l'hétérogénéité persiste car les acteurs établis défendent leurs protocoles propriétaires[5]Direction Générale de l'Énergie, "Nouveau Code de Réseau sur la Cybersécurité pour le Secteur Électrique de l'UE," Commission Européenne, 11 mars 2024, energy.ec.europa.eu. Les fournisseurs forment désormais des alliances pour publier des modèles de données partagés, mais la dynamique reste lente, notamment parmi les fournisseurs d'automatisation hérités. Les sociétés holding multi-services publics privilégient ainsi les fournisseurs proposant des connecteurs agnostiques et des kits de développement logiciel (SDK) open source.

CAPEX Initial Élevé pour les Solutions Physiques et Cyber Convergentes

Les déploiements complets regroupent des commutateurs renforcés, des caméras, des analyses IA, des SIEM et des services SOC, allant de 5 millions USD à 15 millions USD par installation phare[6]Walton Robert, "Les Régulateurs des Services Publics Relèvent les Référentiels de Cybersécurité," Cybersecurity Dive, 29 févr. 2024, cybersecuritydive.com. Les services publics à tarifs réglementés peinent à obtenir l'approbation des commissions lorsque le retour sur investissement est axé sur l'atténuation des risques plutôt que sur les revenus. Les coopératives rurales font face à des bilans encore plus contraints, entraînant des déploiements progressifs ou une couverture partielle. Des innovations de financement telles que la sécurité en tant que service et les contrats basés sur les résultats émergent, mais les agences de notation de crédit continuent de déconsidérer ces modèles, freinant la pénétration dans les marchés émergents. Les fournisseurs répondent en modularisant leurs offres et en différant les frais de licence jusqu'à la mise en service des actifs.

Analyse des Segments

Par Composant : Les Solutions Renforcent les Fondations Défensives

Les solutions ont capturé 62,90 % du marché de la sécurité énergétique en 2024, les services publics ayant prioritairement renforcé leurs défenses de base avant d'externaliser la surveillance quotidienne. Les déploiements allaient des passerelles sécurisées pour les automates programmables (PLC) hérités à la détection d'anomalies pilotée par l'IA couvrant les réseaux OT et IT. La domination en termes de part souligne comment l'outillage fondamental précède l'adoption des services, notamment sous les délais de conformité. Les services, cependant, progressent à un TCAC de 12,77 % à mesure que les opérateurs font face à des pénuries de ressources et recherchent des centres de détection gérés. Les contrats SOC externalisés intègrent de plus en plus la gestion des correctifs et les flux de renseignements sur les menaces, transformant la sécurité d'une dépense en capital en dépense opérationnelle.

La demande croissante de services reflète également la complexité du maintien d'architectures crypto-agiles et de la collecte continue de preuves NERC-CIP. Les fournisseurs proposant des tableaux de bord de conformité clés en main gagnent un avantage concurrentiel, notamment auprès des services publics municipaux de taille moyenne. Les modèles d'engagement hybrides — capteurs sur site avec analyses cloud — équilibrent les préoccupations de souveraineté des données et les efficiences d'échelle. Sur la période 2026-2028, les prestataires de services devraient remporter de plus grands cadres pluriannuels liés aux subventions de modernisation du réseau, faisant évoluer davantage la répartition des dépenses.

Par Type de Sécurité : La Protection des Réseaux Oriente le Changement Architectural

La sécurité des réseaux et des applications détenait 38,50 % de la part du marché de la sécurité énergétique en 2024 en raison de la disparition des séparations physiques et de l'essor de la gestion des actifs à distance. Les pare-feu à inspection approfondie des paquets, les passerelles de confiance zéro et les systèmes d'intrusion adaptés à l'OT dominent les listes de présélection des achats. Le TCAC de 12,97 % de la sécurité du cloud et de la périphérie reflète la prolifération des suites de gestion de l'énergie en mode SaaS et des micro-services conteneurisés dans les sous-stations. Les services publics intègrent la protection des charges de travail cloud avec une racine de confiance matérielle en périphérie, créant une défense en couches pour les pipelines d'analyse.

L'évolution des architectures stimule la demande de périmètres définis par logiciel où l'identité régit l'accès plutôt que les plages d'adresses IP. Les fournisseurs intègrent des algorithmes post-quantiques dans les VPN pour pérenniser les investissements face aux futures avancées en cryptanalyse. La sécurité physique converge avec les schémas cyber via des tableaux de bord unifiés, permettant aux équipes SOC de trianguler les analyses de caméras avec les alertes réseau en temps réel. Ces intégrations réduisent la fatigue des alertes et accélèrent le triage des incidents.

Par Type d'Infrastructure Électrique : La Domination du Secteur Intermédiaire Face à l'Essor des Renouvelables

Le secteur intermédiaire pétrolier et gazier détenait 28,10 % de la taille du marché de la sécurité énergétique en 2024, témoignant de l'étendue des réseaux de pipelines et des enjeux économiques élevés des perturbations de flux. Les liaisons SCADA propriétaires, les actionneurs de vannes et les stations de compression nécessitent des défenses en couches couvrant la détection d'intrusion et l'analyse des vibrations. Pourtant, les actifs d'énergie renouvelable mènent la croissance avec un TCAC de 14,37 % à mesure que les nœuds solaires, éoliens et de stockage multiplient les points de connexion. Leur nature modulaire et distribuée exige une sécurité micro-segmentée et une authentification basée sur des certificats à grande échelle.

Les opérations en amont sont aux prises avec la latence des liaisons satellitaires et des environnements difficiles qui compliquent les fenêtres de mise à jour. Les centrales nucléaires et thermiques maintiennent des profils de niche mais stricts, axés sur le renforcement physique et les audits réglementaires. Les fournisseurs voient une opportunité dans l'offre de guides opérationnels spécifiques à chaque classe d'actifs — signatures d'inspection approfondie des paquets de qualité pipeline, modèles d'anomalies des onduleurs — au sein d'un shell d'orchestration commun, facilitant la supervision des portefeuilles multi-énergie.

Note: Les parts de segments de tous les segments individuels sont disponibles à l'achat du rapport

Par Application : La Surveillance S'étend vers la Détection Proactive

La surveillance et le monitoring ont contribué à hauteur de 29,60 % du chiffre d'affaires en 2024, reflétant le besoin des services publics d'une conscience situationnelle globale sur les sites distants. Les caméras haute résolution, le LiDAR et les capteurs de vibrations alimentent désormais des modèles d'IA qui signalent les excavations non autorisées ou les hausses anormales de température. Le TCAC de 13,98 % de la détection et de la réponse gérées signale un pivot de l'alerte passive vers la chasse active aux menaces. Les SOC ingèrent la télémétrie OT, les journaux d'accès par badge et les flux satellitaires, réduisant le temps moyen de réponse.

Les cycles de renouvellement du contrôle d'accès s'articulent avec des solutions biométriques sans badge, permettant des politiques d'accès contextuelles liées aux scores de risque cyber. Les suites de gestion des incidents et des risques automatisent la génération de rapports pour les régulateurs, réduisant considérablement la préparation aux audits et permettant des postures de conformité continue. Le renforcement des systèmes de commandement et de contrôle se concentre sur l'authentification cryptographique et les réseaux déterministes résistants à la gigue — essentiels pour les actions de relais de protection à la microseconde.

Par Utilisateur Final : Les Services Publics Ancrent la Modernisation, les Producteurs d'Électricité Indépendants Accélèrent l'Adoption

Les services publics (transport et distribution) commandaient 31,70 % de la part en 2024, portés par les obligations légales de fiabilité et la récupération des coûts approuvée par les régulateurs. La grande empreinte et la criticité des actifs stimulent des programmes de sécurité de plusieurs millions de dollars intégrés dans les feuilles de route de modernisation du réseau. Les producteurs d'électricité indépendants, croissant à un TCAC de 13,57 %, tirent parti de financements flexibles et de structures légères pour adopter rapidement des piles de sécurité natives du cloud. Leurs portefeuilles à forte composante renouvelable s'alignent sur les tendances de la sécurité périphérique et les abonnements SOC gérés.

Les compagnies pétrolières nationales soutiennent la demande à travers des méga-projets de pipelines et de raffinage, intégrant souvent des normes propriétaires nécessitant des connecteurs sur mesure. Les contractants EPC et les intégrateurs de systèmes façonnent la sélection des fournisseurs, influençant les préférences architecturales sur les nouveaux projets. À mesure que les interconnexions transfrontalières augmentent, les parties prenantes coordonnent les référentiels de sécurité pour protéger les corridors d'échange d'énergie import-export.

Note: Les parts de segments de tous les segments individuels sont disponibles à l'achat du rapport

Analyse Géographique

L'Amérique du Nord a dominé le marché de la sécurité énergétique avec une part de 38,70 % en 2024, soutenue par les mandats NERC-CIP et les subventions fédérales canalisées vers les programmes de renforcement du réseau. Le Plan de Mise en Œuvre de la Cybersécurité pour la Modernisation de l'Énergie de la Maison Blanche guide le financement des agences, assurant l'alignement des projets des services publics avec les objectifs de résilience nationale. Le Canada resserre ses directives sur les infrastructures critiques, tandis que la CFE du Mexique investit sélectivement dans la modernisation des sous-stations.

L'Asie-Pacifique affiche la trajectoire la plus rapide avec un TCAC de 14,76 % jusqu'en 2030, portée par des déploiements massifs d'énergies renouvelables, la dynamique des réseaux intelligents en Chine et le manuel de cybersécurité des DER en Inde. Le Japon pilote la cryptographie post-quantique dans les services publics de gaz, tandis que l'Australie protège les micro-réseaux miniers distants. Les fournisseurs régionaux intègrent la sécurité dans des contrats EPC clés en main, accélérant l'adoption parmi les nouveaux actifs.

L'Europe maintient une croissance stable, portée par la transposition de la directive NIS2 et une sensibilisation accrue après les événements de sabotage en mer Baltique. La loi KRITIS allemande élargit les obligations des opérateurs, et le code de réseau de l'UE fixe des contrôles minimaux, bien que le rythme de mise en œuvre diverge entre les États membres. Les gestionnaires de réseau de transport nordiques coordonnent les fonctions SOC au-delà des frontières, partageant les renseignements sur les menaces pour protéger des réseaux profondément interconnectés. Les gestionnaires de réseau de distribution d'Europe du Sud, confrontés à des pressions sur les dépenses en capital, s'appuient sur des offres de services gérés.

Le Moyen-Orient et l'Afrique connaissent une demande croissante à mesure que les États du Golfe développent des méga-projets d'hydrogène et de solaire. L'Autorité Nationale de Cybersécurité d'Arabie Saoudite applique des contrôles cyber via des audits obligatoires, et les Émirats Arabes Unis intègrent la confiance zéro dans l'épine dorsale électrique de leurs villes intelligentes. Les services publics d'Afrique subsaharienne se modernisent lentement mais ciblent en priorité les nœuds à fort impact, tels que les principales sous-stations de transport.

L'Amérique du Sud connaît une adoption modérée. L'ANEEL du Brésil exige des rapports cyber pour les opérateurs d'énergies renouvelables intersectant les centres de charge critiques, tandis que l'Argentine et la Colombie canalisent des prêts multilatéraux vers des projets pilotes de segmentation OT. Les notations de crédit souverain limitées freinent la vitesse de déploiement, mais des fournisseurs de services gérés de niche comblent les lacunes de capacité.

Paysage Concurrentiel

Le marché est modérément fragmenté, les leaders de l'automatisation Honeywell, Siemens et ABB intégrant des plateformes cyber récemment acquises pour proposer des offres de bout en bout. Les acteurs spécialisés tels que Dragos, Nozomi Networks et Armis Security se différencient par leurs moteurs d'inspection approfondie des paquets et leurs bibliothèques de renseignements sur les menaces OT. Les services publics évaluent la longévité et l'étendue de l'intégration par rapport à la rapidité et à la spécialisation du domaine, prolongeant les cycles d'achat.

L'interopérabilité s'impose comme un facteur décisif ; les architectures de référence communes permettent aux nouveaux entrants de se connecter aux consoles de salle de contrôle des acteurs établis. L'acquisition en 2024 par Honeywell d'une entreprise spécialisée dans les passerelles de confiance zéro signale une dynamique de convergence, tandis que l'alliance de Nozomi avec Accenture élargit la portée des services gérés. Les fonctionnalités d'IA — guides opérationnels automatisés, établissement de référentiels comportementaux — figurent désormais en tête des matrices de notation des appels d'offres, forçant les fournisseurs en retard à accélérer leurs livraisons de feuilles de route. Des espaces blancs persistent dans les installations d'hydrogène, l'orchestration de la cryptographie post-quantique et la surveillance des actifs sous-marins.

Les dynamiques régionales façonnent la concurrence. Les services publics nord-américains optent souvent pour un double sourcing entre un acteur majeur de l'automatisation et une boutique cyber pour la couverture des risques. Les gestionnaires de réseau de distribution européens privilégient les fournisseurs de plateformes adhérant aux schémas émergents du code de réseau, tandis que les acheteurs d'Asie-Pacifique privilégient le support local et les ratios prix-performance. Une consolidation est attendue à mesure que les besoins en capital pour la R&D pilotée par l'IA s'intensifient.

Leaders du Secteur de la Sécurité Énergétique

Honeywell International Inc.

Siemens Energy AG

ABB Ltd.

Schneider Electric SE

General Electric (GE) Company

- *Avis de non-responsabilité : les principaux acteurs sont triés sans ordre particulier

Développements Récents du Secteur

- Janvier 2025 : La CISA a publié le Manuel de Collaboration en Cybersécurité IA du JCDC, favorisant le partage d'informations multilatéral pour contrer les menaces spécifiques à l'IA dans les environnements d'infrastructures critiques. Cette initiative positionne les agences fédérales comme des facilitateurs et accélère l'adoption par les SOC d'approches de défense IA contre IA.

- Janvier 2025 : L'UE a adopté le Règlement 2025/38 établissant des Hubs Cyber qui mutualisent les capacités de détection entre les États membres. La stratégie vise à égaliser la maturité défensive et à créer un fonds mutualisé de réponse aux incidents, réduisant l'exposition d'un seul pays.

- Décembre 2024 : La Maison Blanche a publié le Plan de Mise en Œuvre de la Cybersécurité pour la Modernisation de l'Énergie, alignant le financement fédéral sur la modernisation des services publics pour garantir la sécurité dès la conception. Ce plan directeur indique aux fournisseurs que les projets liés aux financements fédéraux doivent atteindre des jalons de crypto-agilité et de confiance zéro.

- Octobre 2024 : Les « Considérations Post-Quantiques pour l'OT » de la CISA ont défini des voies de migration vers des algorithmes résistants aux ordinateurs quantiques, incitant les services publics à budgétiser les mises à jour de micrologiciels crypto-agiles. Les orientations accélèrent les calendriers des fournisseurs pour les modules de cryptographie post-quantique (PQC).

Périmètre du Rapport Mondial sur le Marché de la Sécurité Énergétique

| Solutions |

| Services |

| Sécurité Physique |

| Sécurité des Réseaux et des Applications |

| Sécurité des Points de Terminaison et des Systèmes de Contrôle Industriel |

| Sécurité du Cloud et de la Périphérie |

| Pétrole et Gaz - Amont |

| Pétrole et Gaz - Intermédiaire |

| Pétrole et Gaz - Aval |

| Production d'Électricité Thermique |

| Production d'Électricité Nucléaire |

| Actifs d'Énergie Renouvelable |

| Surveillance et Monitoring |

| Contrôle d'Accès et Sécurité Périmétrique |

| Systèmes de Commandement et de Contrôle |

| Gestion des Incidents et des Risques |

| Détection et Réponse Gérées |

| Services Publics (Transport et Distribution) |

| Producteurs d'Électricité Indépendants |

| Compagnies Pétrolières |

| Contractants EPC et Intégrateurs de Systèmes |

| Amérique du Nord | États-Unis | |

| Canada | ||

| Mexique | ||

| Amérique du Sud | Brésil | |

| Argentine | ||

| Colombie | ||

| Reste de l'Amérique du Sud | ||

| Europe | Royaume-Uni | |

| Allemagne | ||

| France | ||

| Italie | ||

| Espagne | ||

| Russie | ||

| Reste de l'Europe | ||

| Asie-Pacifique | Chine | |

| Japon | ||

| Corée du Sud | ||

| Inde | ||

| Australie | ||

| Reste de l'Asie-Pacifique | ||

| Moyen-Orient et Afrique | Moyen-Orient | Arabie Saoudite |

| Émirats Arabes Unis | ||

| Reste du Moyen-Orient | ||

| Afrique | Afrique du Sud | |

| Égypte | ||

| Reste de l'Afrique | ||

| Par Composant | Solutions | ||

| Services | |||

| Par Type de Sécurité | Sécurité Physique | ||

| Sécurité des Réseaux et des Applications | |||

| Sécurité des Points de Terminaison et des Systèmes de Contrôle Industriel | |||

| Sécurité du Cloud et de la Périphérie | |||

| Par Type d'Infrastructure Électrique | Pétrole et Gaz - Amont | ||

| Pétrole et Gaz - Intermédiaire | |||

| Pétrole et Gaz - Aval | |||

| Production d'Électricité Thermique | |||

| Production d'Électricité Nucléaire | |||

| Actifs d'Énergie Renouvelable | |||

| Par Application | Surveillance et Monitoring | ||

| Contrôle d'Accès et Sécurité Périmétrique | |||

| Systèmes de Commandement et de Contrôle | |||

| Gestion des Incidents et des Risques | |||

| Détection et Réponse Gérées | |||

| Par Utilisateur Final | Services Publics (Transport et Distribution) | ||

| Producteurs d'Électricité Indépendants | |||

| Compagnies Pétrolières | |||

| Contractants EPC et Intégrateurs de Systèmes | |||

| Par Géographie | Amérique du Nord | États-Unis | |

| Canada | |||

| Mexique | |||

| Amérique du Sud | Brésil | ||

| Argentine | |||

| Colombie | |||

| Reste de l'Amérique du Sud | |||

| Europe | Royaume-Uni | ||

| Allemagne | |||

| France | |||

| Italie | |||

| Espagne | |||

| Russie | |||

| Reste de l'Europe | |||

| Asie-Pacifique | Chine | ||

| Japon | |||

| Corée du Sud | |||

| Inde | |||

| Australie | |||

| Reste de l'Asie-Pacifique | |||

| Moyen-Orient et Afrique | Moyen-Orient | Arabie Saoudite | |

| Émirats Arabes Unis | |||

| Reste du Moyen-Orient | |||

| Afrique | Afrique du Sud | ||

| Égypte | |||

| Reste de l'Afrique | |||

Questions Clés Répondues dans le Rapport

Quelle est la valeur projetée du marché de la sécurité énergétique en 2030 ?

Le marché de la sécurité énergétique devrait atteindre 25,33 milliards USD d'ici 2030, reflétant un TCAC de 11,54 %.

Quelle région devrait connaître la croissance la plus rapide jusqu'en 2030 ?

L'Asie-Pacifique devrait enregistrer un TCAC de 14,76 %, portée par les ajouts de capacité renouvelable et l'évolution des mandats cyber.

Quel segment de composant se développe le plus rapidement ?

Les services, notamment la détection et la réponse gérées, croissent à un TCAC de 12,77 % à mesure que les services publics recherchent une expertise externe.

Comment les mises à jour NERC-CIP influencent-elles les dépenses ?

Les nouvelles exigences de surveillance interne de la norme CIP-015-1 contraignent les services publics nord-américains à investir dans des capteurs adaptés à l'OT et des intégrations SIEM avant l'échéance de septembre 2025.

Pourquoi la sécurité des infrastructures hydrogène attire-t-elle l'attention ?

Les défis matériels de l'hydrogène et ses pressions de fonctionnement plus élevées nécessitent de nouvelles mesures de détection des fuites et de renforcement cyber, ouvrant de nouvelles niches de solutions.

Qu'est-ce qui motive l'essor de la surveillance par satellite des pipelines ?

L'imagerie en orbite basse terrestre (LEO) abordable et l'analyse IA permettent une détection quasi en temps réel des fuites et des sabotages, réduisant les coûts de patrouille manuelle et les risques environnementaux.

Dernière mise à jour de la page le: